7 أساطير حول أمان WordPress: تم فضحها وفضحها بالكامل

نشرت: 2023-10-21على الرغم من كونه نظام إدارة المحتوى الأكثر شعبية في العالم، إلا أن الخرافات حول أمان منصة WordPress تستمر في الانتشار. نظرًا لطبيعته مفتوحة المصدر، قد ينظر إليه المستخدمون عديمي الخبرة على أنه أقل أمانًا من المنتج التجاري. بالإضافة إلى ذلك، قد يشعرون بالقلق من التقارير حول مشكلات أمان WordPress في الأخبار.

الخرافة رقم 1: الأمان هو وظيفة مستضيفك

باعتبارك مالك موقع ويب مبتدئًا أو لأول مرة، قد تعتقد أن الحفاظ على أمان موقع الويب الخاص بك هو مجال الأشخاص الذين تدفع لهم مقابل إبقائه على الإنترنت. وهذا صحيح بطريقة ما. إن مزود استضافة الويب الخاص بك هو بالفعل خط الدفاع الأول. إنها مهمتهم التأكد من أنه ليس من السهل الدخول إلى خادم الويب الخاص بك وحماية الكيان المادي الذي يوجد عليه موقعك. إذا لم يفعلوا ذلك، فهم ببساطة مضيفون سيئون.

أمان الموقع الإلكتروني هو مسؤوليتك الأساسية

ومع ذلك، بصرف النظر عن ذلك، فإن مدى مشاركة مزود الاستضافة الخاص بك في أمان موقع WordPress الخاص بك يعتمد حقًا على خطتك. على مضيف مشترك، أو مضيف VPS، أو حتى خادم مخصص، فإنك تقوم فقط بتأجير مساحة الخادم فقط. ما تفعله مع الأمر متروك لك.

وهذا يعني أن مزود الاستضافة لا يساعدك بأي شكل من الأشكال في الحفاظ على أمان موقع WordPress الخاص بك. هذا هو عملك.

بالتأكيد، سيقدم بعض مقدمي الخدمة ميزات أمان إضافية مثل جدار الحماية أو CDN. سيقومون أيضًا بمراقبة خوادمهم بحثًا عن البرامج الضارة والفيروسات وما إلى ذلك، واتخاذ الإجراء إذا اكتشفوا شيئًا ما على موقعك. ومع ذلك، في كثير من الأحيان يعني ذلك أيضًا أنهم يقومون بتعطيل موقعك ويطلبون منك إصلاحه. ليس الحل المثالي، خاصة إذا كنت مبتدئا.

يمكن أن تساعد الاستضافة المُدارة

إذا كنت تريد أن يقوم مزود الاستضافة الخاص بك بدور أكثر نشاطًا في أمان موقع WordPress الخاص بك، فيجب عليك اختيار الاستضافة المُدارة. يطلق عليه ذلك لأنه، إلى جانب توفير مساحة الخادم، يتولى موفر الاستضافة المُدارة أيضًا بعض المهام اليومية التي تأتي مع تشغيل موقع الويب. يعد الأمان واحدًا منها وكذلك تحسين السرعة وتحديثات الموقع ودعم الخبراء.

بالطبع، هذا النوع من الخدمة يكلف المزيد، ومع ذلك، غالبًا ما يكون الأمر يستحق ذلك اعتمادًا على ثقتك في مستوى مهاراتك لتأمين موقعك. يمكن أن يوفر الكثير من راحة البال.

ومع ذلك، بشكل عام، دعونا نبدد أسطورة أمان WordPress هذه مرة واحدة وإلى الأبد: ما لم يكن ذلك جزءًا من الخدمة التي حجزتها، فإن مزود الاستضافة الخاص بك ليس مسؤولاً عن سلامة موقع الويب الخاص بك وحمايته من الاختراق والاختراق. هذه المسؤولية تقع على عاتقك.

الخرافة الثانية: يعد WordPress في حد ذاته خطرًا أمنيًا

ربما تفكر الآن، "حسنًا، إذا لم يقم مزود الاستضافة بذلك نيابةً عني، أليس من الخطر الاعتماد على برنامج مجاني؟ ما مدى جودة شيء تقوم به مجموعة من المتطوعين في أوقات فراغهم؟ بالإضافة إلى ذلك، أرى هؤلاء الأشخاص في Wix يخبرونني على شاشة التلفزيون أن WordPress ليس آمنًا أيضًا.

حسنًا، دعونا نتعامل مع هذا الأمر بعد ذلك.

أول شيء عليك أن تفهمه هو أنه لا يوجد شيء متصل بالإنترنت آمن تمامًا. يتم اختراق آلاف المواقع كل يوم، من أكبرها إلى أصغرها. إنها مثل الحياة، في النهاية، هناك مستويات مختلفة من عدم الأمان والتأكد من عدم احتمال حدوث شيء سيء قدر الإمكان.

يحتوي WordPress على إجراءات أمان واسعة النطاق

هنا، WordPress ليس أسوأ من الآخرين. في الواقع، على مر السنين، طبقت المنصة نظامًا قويًا لاكتشاف ومعالجة المخاوف الأمنية في المنتج الأساسي.

يوجد فريق أمني متخصص يتكون من حوالي 50 خبيرًا، بما في ذلك المطورين الرئيسيين والباحثين الأمنيين وغيرهم من المتخصصين في أمان الويب. يعمل الكثير منهم في WordPress.com، وهي شركة لها مصلحة خاصة في تأمين البرامج التي تعتمد عليها أعمالهم بالكامل.

بالإضافة إلى ذلك، يتشاور الفريق مع فرق السلامة من شركات الاستضافة الأخرى وحتى أنظمة إدارة المحتوى.

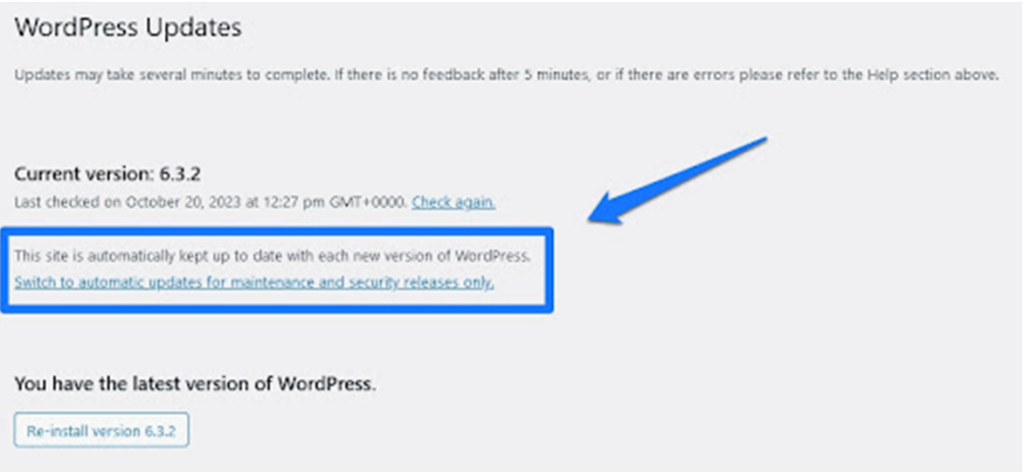

ويتمثل دورهم في مراقبة WordPress بشكل فعال بحثًا عن نقاط الضعف والاستجابة بسرعة لأي شيء يظهر. إذا كان أي شيء تم الإبلاغ عنه خطيرًا بدرجة كافية، فلديهم إمكانية إنشاء تصحيح فوري وشحنه. سيتم تثبيت هذا تلقائيًا على أي موقع ويب WordPress أعلى من الإصدار 3.7 ما لم تقم بإيقاف تشغيل هذه الميزة على وجه التحديد.

بالإضافة إلى ذلك، يشهد WordPress عمومًا تحديثات متكررة، حوالي اثنين إلى ثلاثة إصدارات رئيسية جديدة سنويًا مع تحديثات ثانوية وتحديثات الصيانة والأمان بينهما. يأتي كل منها مزودًا بإصلاحات لمشكلات الأمان المحتملة وعملية اختبار واسعة النطاق.

مجتمعها هو الأصل الرئيسي لها

بالإضافة إلى ما سبق، قد تكون لديك صورة خاطئة عن الشكل الحقيقي لهذه "مجموعة المتطوعين". العديد منهم موظفون في شركات بملايين الدولارات يستخدمون WordPress لأعمالهم. بالإضافة إلى ذلك، يتمتع كل منهم بمظهر داخل اللعبة للحفاظ على البرامج التي يعتمدون عليها في معيشتهم بشكل آمن.

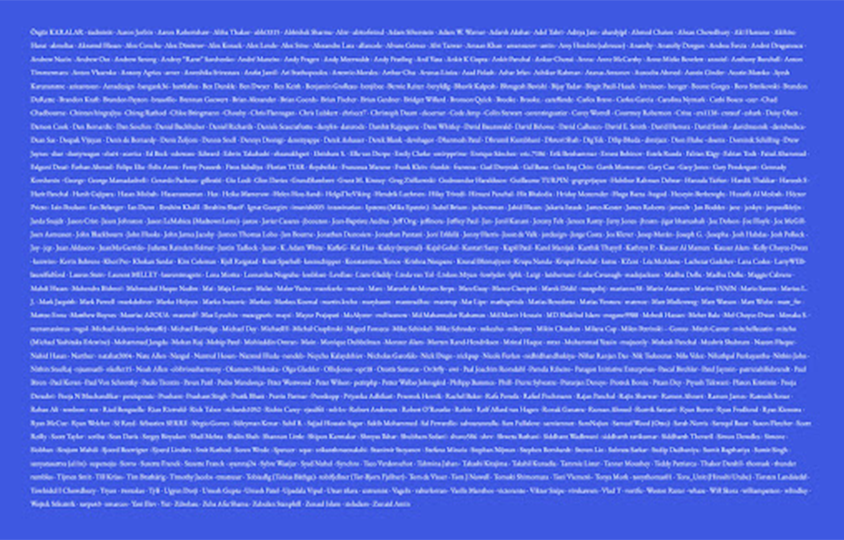

بشكل عام، تعد طبيعة WordPress مفتوحة المصدر جزءًا من قوتها. الكود المصدري متاح مجانًا، ومفتوح لأي شخص لفحصه وكذلك العثور على الثغرات الأمنية والإبلاغ عنها. والكثير من الناس يفعلون ذلك. أعني، ما عليك سوى إلقاء نظرة على عدد المساهمين في WordPress 6.3.

أخيرًا، هناك العديد من موفري الاستضافة المتخصصين والمكونات الإضافية للأمان لتحسين أمان مواقع WordPress. ناهيك عن الآلاف من منشورات المدونات والبرامج التعليمية المتوفرة والتي تساعد المستخدمين على تنفيذ الإجراءات الأمنية أيضًا.

إذًا، ماذا نقول لأسطورة أمان WordPress هذه؟ هذا ليس صحيحا. الأنظمة المعمول بها لضمان سلامة المنتج الأساسي لـ WordPress وقابليته للاختراق تساوي أو تتجاوز تلك الخاصة بالكيانات التجارية.

الخرافة رقم 3: WordPress هو النظام الأساسي الأكثر اختراقًا

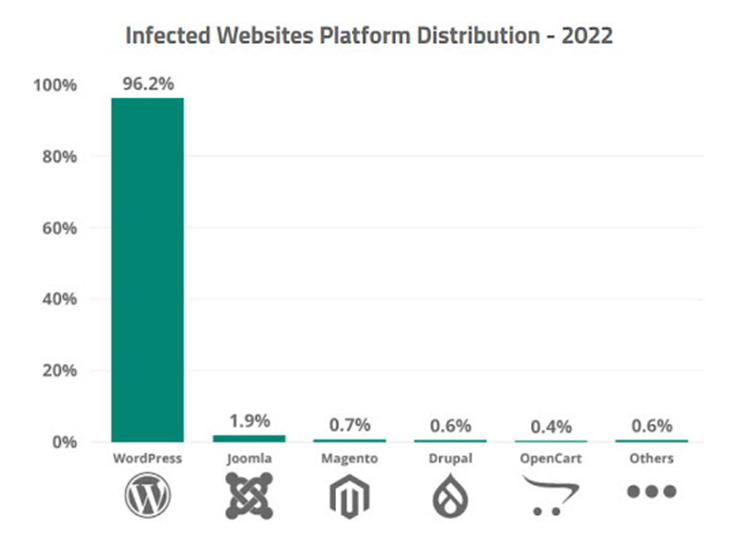

الشيء الذي قد يساهم في عدم ارتياحك بشأن استخدام WordPress هو الإحصائيات التي تشير إلى أنه نظام إدارة المحتوى الأكثر اختراقًا على الإطلاق. وهذا صحيح، فقد ظهرت المنصة في الأخبار مع وجود بعض المشكلات الأمنية البارزة في الماضي. أعني، مجرد إلقاء نظرة على هذا الرسم البياني، ألا يجعلك متشككًا في استخدام WordPress لأي شيء جدي على الإطلاق؟

فكر في حجم ووردبريس

وهنا علينا أن نرجع إلى أحد الأشياء الأولى التي قلناها في المقدمة. WordPress هو نظام إدارة المحتوى الأكثر شعبية هناك.

ما مدى شعبيتها؟

وفقًا لـ W3techs، فهي تعمل على تشغيل أكثر من 43% من جميع مواقع الويب على الإنترنت.

بالأرقام المطلقة، هذا يزيد عن 470 مليون موقع. هذا كثير من المواقع. بالإضافة إلى ذلك، كما ترون من الرسم البياني أعلاه، لا يوجد نظام آخر يقترب حتى من هذه الإحصائيات.

إذًا، لماذا يعد WordPress النظام الأساسي الأكثر اختراقًا؟ لأن هناك الكثير من مواقع WordPress التي يمكن اختراقها.

فكر في الأمر، إذا كنت شخصًا يقتحم مواقع الآخرين لكسب لقمة العيش، ما هو النظام الذي ستستهدفه؟ الشخص الذي لديه عدد لا نهاية له من الضحايا المحتملين، وفرص أكبر لأن يترك شخص ما بابًا جانبيًا مفتوحًا، أو الشخص الذي تكون فيه الأهداف بعيدة ومتباعدة؟ ربما تعرف الجواب.

WordPress Core ليس هو المشكلة

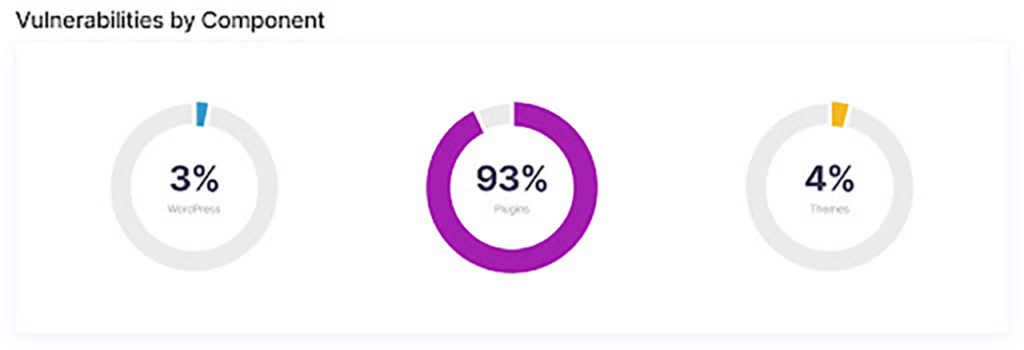

أخيرًا، إذا تعمقت في الإحصائيات، فستجد بسرعة أن نسبة صغيرة جدًا فقط من عمليات اختراق WordPress الناجحة تحدث بسبب WordPress نفسه. وحتى في تلك الحالات، يكون ذلك في كثير من الأحيان بسبب تشغيل موقع الويب لإصدار قديم.

تأتي الحصة الكبيرة من نقاط الضعف من خلال ملحقات WordPress، وخاصة المكونات الإضافية.

لذا، نعم، يعد WordPress بالفعل النظام الأساسي الأكثر اختراقًا، والكثير من هذه الأسطورة الأمنية صحيحة. ومع ذلك، فإن السبب وراء ذلك أكثر دقة.

الخرافة الرابعة: إذن إضافات ووردبريس ليست آمنة

ربما لاحظ أحد المراقبين (وأنت بالتأكيد) أننا ألقينا حجتنا بالكامل تحت الحافلة هناك. على ما يبدو، لقد اعترفنا بأن مكونات WordPress الإضافية تمثل مشكلة أمنية كبيرة.

نظرًا لأنها جزء أساسي من نظام WordPress البيئي وتجربته (لأن الجميع يستخدمها لإضافة المزيد من الميزات إلى مواقع الويب) فهذا يعني أنه ليس لديك خيار سوى إنشاء مواقع ويب غير آمنة باستخدام WordPress.

أوه لا، ضبطت!

المشكلة مع الإضافات

وبطبيعة الحال، هنا أيضًا، عليك أن تكون أكثر دقة.

نعم، من الواضح أن هناك مشكلة في مكونات WordPress الإضافية. إنها نقطة دخول مشتركة إلى مواقع الويب.

ومع ذلك، لوضع ذلك في منظوره الصحيح، عليك أولاً أن تنظر إلى العدد الهائل من المكونات الإضافية الموجودة. يحتوي مستودع WordPress وحده على حوالي 60.000. بالإضافة إلى ذلك، هناك العديد من المنتجات المتاحة من المتاجر الأخرى عبر الويب.

ومع ذلك، فإن ما يعتبر أحد أصول نظام WordPress البيئي يمكن أن يكون أيضًا مسؤولية. يتمتع مؤلفو هذه المكونات الإضافية بمستويات مهارات مختلفة، ولا تتم صيانة وتحديث جميع المكونات الإضافية بشكل نشط. لذلك، يمكن أن يكون لديهم مستويات مختلفة من جودة التعليمات البرمجية والأمان.

يدرك مجتمع WordPress ذلك ويبذل قصارى جهده للرد على هذه المشكلة. كانت هناك حالات تم فيها حذف المكونات الإضافية ذات المشكلات المعروفة من دليل المكونات الإضافية. بالإضافة إلى ذلك، لدينا أشخاص يعملون على أداة فحص المكونات الإضافية المشابهة للمكون الإضافي للتحقق من السمات لزيادة الجودة الإجمالية لمكونات WordPress الإضافية.

لذا، فإن القاعدة الأولى للتغلب على هذه المخاطر الأمنية هي التأكد من استخدام المكونات الإضافية التي أ) تأتي من مصادر حسنة السمعة و ب) تتلقى الدعم والصيانة النشطة.

لا يتعلق الأمر بالمكونات الإضافية فحسب، بل يتعلق بكيفية استخدامها

ومع ذلك، فإن المكونات الإضافية نفسها ليست سوى جزء واحد من المعادلة. وفي كثير من الحالات، تكمن المشكلة بنفس القدر في الطريقة التي يستخدمها الأشخاص بها على مواقعهم. وفي نفس التقرير المذكور أعلاه، يقول أيضًا أن 36% من المواقع التي تم اختراقها تحتوي على مكون إضافي قديم.

لذلك، تمامًا كما هو الحال مع WordPress Core، ليس بالضرورة أن يكون البرنامج هو المشكلة، نظرًا لأن مشكلات الأمان يتم إصلاحها بالفعل، بل إن المستخدمين لا يطبقون هذه الإصلاحات.

بالإضافة إلى ذلك، غالبًا ما تكون هناك مشكلة في عدد المكونات الإضافية. كما هو واضح مما سبق، فإن الإضافات تحمل معها بعض المخاطر. لذلك، كلما زاد عددها، زادت الأبواب الجانبية المحتملة التي تقدمها لموقعك.

الحل: قم فقط بتثبيت العدد الذي تحتاجه من المكونات الإضافية لإنجاز المهمة. إذا كنت لا تستخدم مكونًا إضافيًا بشكل نشط، فاحذفه. لا تدع هذا الأمر يستمر على موقع الويب الخاص بك حيث لا يفعل شيئًا سوى أن يصبح قديمًا ويحتمل أن يشكل خطرًا أمنيًا.

الخرافة الخامسة: موقعك ليس هدفًا، ولا أحد يهتم به

تعتبر هذه الفكرة من بين الأساطير المتعلقة بأمان مواقع الويب، حتى خارج WordPress. كثير من الناس، وخاصة أولئك الذين يديرون مواقع الهوايات أو مواقع الويب الصغيرة، لا يعتقدون أنهم يقدمون هدفًا مربحًا بدرجة كافية حتى يهتم المتسلل بمهاجمته. أعني، إذا كنت تنشر فقط صورًا للهامستر الأليف الخاص بك، فما الذي يمكن أن يحصل عليه شخص ما من انتهاك موقع الويب الخاص بك؟

القرصنة ليست شخصية

هناك شيئان عليك أن تفهمهما هنا. أولاً، اختراق مواقع الويب لا يشبه ما تراه في الأفلام. لا يوجد شخص يرتدي سترة ذات قلنسوة ويجلس أمام جهاز كمبيوتر محمول ويختار موقعك ثم يقضي وقته يدويًا في البحث عن طرق للوصول إليه.

لا، الغالبية العظمى من الهجمات تحدث تلقائيًا. هناك جيش من الروبوتات الآلية التي تقوم بمسح الويب باستمرار بحثًا عن نقاط الضعف المعروفة في مواقع الويب، وإذا وجدت واحدة، فإنها تستفيد منها. في أغلب الأحيان تكون مجرد ضحية للفرصة.

الاستيلاء على موقعك ليس هو الهدف حقًا

ثانيًا، لا يتعلق اختراق موقع الويب غالبًا بسرقة البيانات المالية أو غيرها من المعلومات الحساسة. في معظم الحالات، يحاول المتسللون ببساطة الاستيلاء على أجزاء من موقعك لاستخدامها لتحقيق مكاسب خاصة بهم:

- قم بتجنيده كجزء من شبكة الروبوتات لاستخدامه في أشياء مثل هجمات DDoS

- إرسال البريد العشوائي من خادم البريد الخاص بك

- نشر البرامج الضارة على أجهزة كمبيوتر زوار موقعك

- قم بنشر روابط لمواقع الويب المخادعة على موقعك

يقوم بعض الأشخاص أيضًا بذلك ببساطة لتشويه موقعك وإثبات مهاراتهم.

لذا، ضع ذلك في الاعتبار. هذا ليس عنك. يتعلق الأمر ببساطة بكونك هدفًا يمكن استغلاله ويجب عليك بذل قصارى جهدك لتجنب ذلك.

الخرافة رقم 6: استخدام كلمات مرور قوية سيحافظ على أمان موقعك

يعد استخدام معلومات تسجيل الدخول الآمنة بالتأكيد جزءًا من أمان WordPress، وهذا ليس خرافة. هناك العديد من الطرق التي يمكن من خلالها لكلمات المرور وأسماء المستخدمين الضعيفة أن تلحق الضرر بك:

- هجمات القوة الغاشمة - تعني أن البرنامج يحاول بشكل عشوائي استخدام مجموعات مختلفة من اسم المستخدم وكلمة المرور حتى ينجح شيء ما.

- حشو بيانات الاعتماد – يشبه هذا هجمات القوة الغاشمة، إلا أنها أكثر استهدافًا. في هذه الحالة، يستخدم المتسلل بيانات الاعتماد التي تم اختراقها بالفعل، على سبيل المثال، تم الكشف عنها في هجوم إلكتروني آخر. يعتمد هذا الهجوم على حقيقة أن العديد من الأشخاص يعيدون استخدام أسماء المستخدمين وكلمات المرور الخاصة بهم.

إذا كنت لا تعتقد أن هذا يمكن أن يكون سيئًا للغاية، فإليك رسم بياني يوضح لك مدى سرعة قيام المتسللين في المتوسط باختراق كلمة المرور الخاصة بك بناءً على تعقيدها.

لذلك، تساعد كلمات المرور القوية في حماية موقعك. إذن لماذا تظهر هذه النقطة في قائمة الخرافات الأمنية الخاصة بـ WordPress؟

لأن كلمات المرور القوية وحدها لن تفعل ذلك. أمان موقع الويب عبارة عن لغز لا يشكل سوى قطعة واحدة منه. إذا أهملت الباقي، فأنت لا تزال تترك طرقًا مهمة مفتوحة للمهاجمين لاختراق موقع الويب الخاص بك.

وبالإضافة إلى ذلك، فإن كلمات المرور هي مجرد البداية. لتأمين صفحة تسجيل الدخول الخاصة بك، يُنصح بالحد من محاولات تسجيل الدخول، واستخدام المصادقة متعددة العوامل، والتفكير في جدار الحماية. بالإضافة إلى ذلك، فإن بيانات الاعتماد القوية لا تهم فقط على الموقع نفسه ولكن أيضًا لكل ما يتعلق به، مثل الاستضافة وحسابات FTP.

الخرافة السابعة: قم ببساطة بتثبيت مكون إضافي للأمان، وبذلك تنتهي المهمة

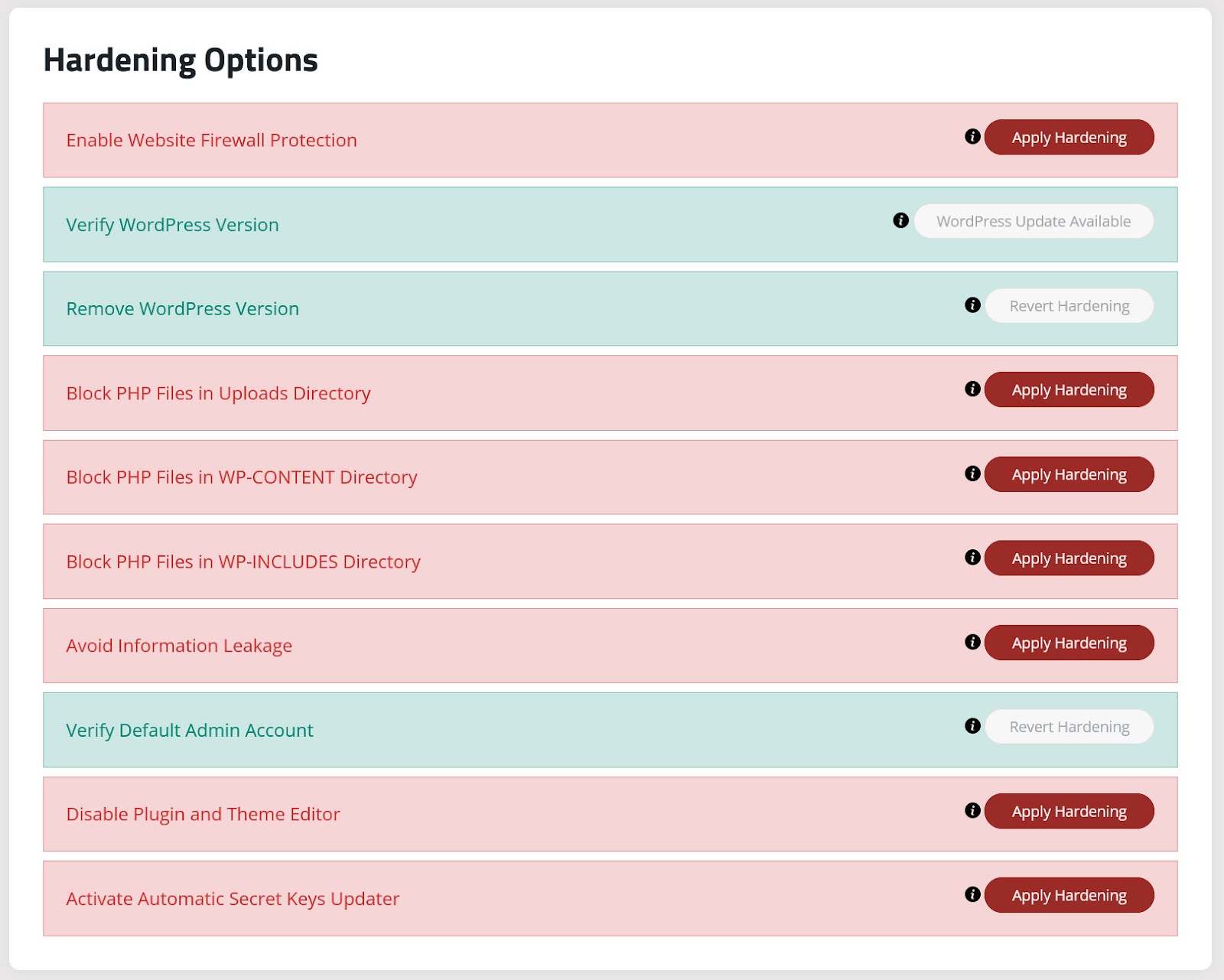

يعتمد الكثير من المبتدئين، الذين لا يعرفون الكثير عن أمان WordPress، على المكونات الإضافية للحفاظ على أمان موقعهم. وتعد المكونات الإضافية للأمان في WordPress مثل WordFence أو MalCare أو Sucuri بمثابة هبة من السماء لذلك. إنها مفيدة جدًا في مساعدة المستخدمين عديمي الخبرة على تعزيز موقعهم ضد المهاجمين ببضع نقرات فقط.

ومع ذلك، مرة أخرى، هذه ليست طريقة مؤكدة للحفاظ على أمان موقعك. إن منطقة تأثير هذه المكونات الإضافية لها حدودها، فهي في الواقع يمكنها فقط تأمين الموقع نفسه ولكن ليس لها أي سيطرة على بيئته الأكبر.

إذا كان موقعك موجودًا على خادم غير آمن أو تم اختراق حساب الاستضافة الخاص بك من خلال كلمة مرور ضعيفة، فسيكون مكون الأمان الإضافي الخاص بك غير قادر على الدفاع عن موقعك ضده. لذلك، مرة أخرى، المكونات الإضافية لأمان WordPress في حد ذاتها ليست أسطورة، إنها فقط غير قادرة على القيام بالمهمة بمفردها.

الخرافة الأخيرة: أمان WordPress معقد

إن فكرة أن الحفاظ على أمان موقع WordPress الخاص بك أمر صعب هي أسطورة أخرى تمنع الأشخاص من إنشاء مواقعهم الخاصة. على الرغم من أن هذا موضوع مهم، إلا أنه ليس علم الصواريخ أيضًا. في النهاية، تعود غالبية أمان موقع الويب إلى اتباع بعض أفضل الممارسات:

- استخدم مزود استضافة مناسبًا، وانتقل إلى الاستضافة المُدارة إذا كنت تريد المساعدة فيما يتعلق بالأمان

- حافظ على تحديث WordPress وجميع المكونات الإضافية والموضوعات

- احصل على الحد الأدنى من الإضافات على موقعك، وقم بتعطيل وحذف ما لا تستخدمه بشكل نشط، وتأكد من صيانة ما لديك على الموقع بشكل جيد

- تأكد من أن بيانات اعتماد تسجيل الدخول الخاصة بك قوية وحافظ عليها آمنة، وقم بتحسين الأمان عن طريق الحد من محاولات تسجيل الدخول ومن خلال المصادقة متعددة العوامل

- قم بعمل نسخة احتياطية لموقع الويب الخاص بك بانتظام حتى تتمكن من الرجوع إلى إصدار سابق

- استخدم مكونات أمان WordPress الإضافية للحصول على المساعدة ولكن ضع في اعتبارك أيضًا الأجزاء التي لا يمكنها التحكم فيها

مع وجود هذه العناصر في مكانها الصحيح، ينبغي تقليل احتمالية حدوث أي شيء لموقعك بشكل كبير، حتى لو لم يكن من الممكن أن تصل إلى الصفر أبدًا.

ما هي أسطورة أمان WordPress التي تسمع عنها بانتظام أو استخدمتها للاشتراك فيها؟ اسمحوا لنا أن نعرف في التعليقات!