9 تهديدات أمنية شائعة لمواقع الويب (وكيفية مواجهتها)

نشرت: 2023-10-25نأسف لإزعاجك، ولكن موقع الويب الخاص بك ليس آمنًا. وهذا ليس بالضرورة بسبب شيء فعلته، ولكن ببساطة لأنه لا يوجد شيء آمن تمامًا على الإنترنت. يواجه كل موقع ويب تهديدات أمنية قد تؤدي إلى إزالته أو إتلافه أو ما هو أسوأ من ذلك.

هذه هي الأخبار السيئة. الجانب المشرق هو أن هناك العديد من الأشياء التي يمكنك القيام بها لمعالجة هذه التهديدات والخطوة الأولى هي أن تكون على دراية بوجودها. ففي النهاية، يمكنك فقط حماية نفسك من شيء تعرف أنه قد يشكل خطرًا.

ولمساعدتك على القيام بذلك بالضبط، ستتناول هذه المقالة التهديدات الأمنية الشائعة لمواقع الويب الخاصة بـ WordPress وما بعده. سنتحدث عن ماهية التهديدات وكيفية عملها وما يمكنك فعله لمنع حدوثها. عندما تنتهي من القراءة، نريدك أن تشعر بالقدرة على الحفاظ على موقع WordPress الخاص بك آمنًا وبعيدًا عن الأذى، حتى تتمكن من التركيز على ما يهم حقًا.

لماذا نهتم بالتهديدات الأمنية لموقع الويب؟

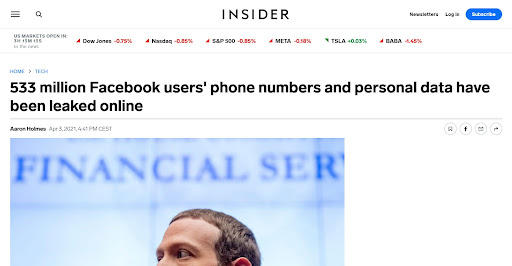

رد الفعل الأول الذي قد يكون لديك هو أن تسأل نفسك ما إذا كان هذا الأمر مناسبًا لك أم لا. بالتأكيد، كثيرًا ما تسمع عن عمليات اختراق البيانات الكبيرة هذه، ولكن ألا يحدث هذا النوع من الأشياء عادةً للشركات الكبيرة فقط؟ كما تعلمون، فإن شركات Facebook وTwitter وEquifaxes وYahoos هي الشركات التي لديها معلومات تستحق السرقة.

نأسف لتفجير فقاعتك، ولكن لمجرد أنك لست شركة تبلغ قيمتها مليون دولار، لا يزال هناك الكثير من الأفراد المهتمين بإسقاط موقع الويب الخاص بك أو اختراقه.

زادت الهجمات الإلكترونية العالمية بنسبة 38% في عام 2022 وحده، ووفقًا لتقرير Verizon لعام 2019، كانت الشركات الصغيرة هي الهدف الأول، حيث تمثل 43% من جميع خروقات البيانات. وعندما تصبح ضحية لهجوم إلكتروني، فإن ذلك يكلف هذه الشركات، في المتوسط، 25000 دولار. في الواقع، في عام 2022، بلغت أضرار الجرائم الإلكترونية 10.2 مليار دولار في الولايات المتحدة وحدها، وفقًا لمكتب التحقيقات الفيدرالي.

ومع ذلك، لا يتعلق الأمر فقط بالتكاليف المباشرة للتعامل مع الهجوم وإزالته. أنت تدفع أيضًا تكاليف تناقص العملاء، وتوقفهم عن العمل، وتعطل العمل، وفقدان الثقة بين العملاء، والحظر بواسطة محركات البحث، والمزيد.

لذلك، حتى لو كان موقع ويب صغيرًا، يمكنك أن تكون هدفًا. ويرجع ذلك بشكل خاص إلى أن معظم الهجمات يتم إطلاقها تلقائيًا بواسطة برامج تقوم بفحص الويب بحثًا عن نقاط الضعف حتى تجد شيئًا ما. لذلك، إذا تركت لهم فرصة، سيحاول شخص ما الاستفادة منها.

هل تريد أن تعرف كيف تحمي نفسك؟ دعنا نتعرف على بعض التهديدات الأمنية الأكثر شيوعًا.

التهديد الأمني رقم 1 لموقع الويب: التصيد الاحتيالي

المصدر: أندرو ليفين

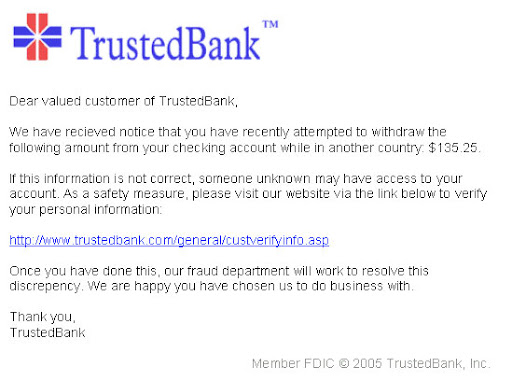

يحدث التصيد الاحتيالي عندما يحاول المتسللون دفعك لزيارة موقع ويب ضار، أو النقر فوق رابط خطير، أو تنزيل مرفق ملوث، أو التخلي عن معلومات حساسة مثل تسجيل الدخول إلى موقع الويب الخاص بك. يحدث معظم ذلك في شكل رسائل بريد إلكتروني تتظاهر بأنها من مصادر مشروعة، ومع ذلك، يمكنك أيضًا تلقي رسائل تصيد عبر الرسائل النصية أو تطبيقات المراسلة أو صفحات تسجيل الدخول الاجتماعية المزيفة.

المخاطر المحتملة للتصيد الاحتيالي

إن الحصول على معلومات تسجيل الدخول الخاصة بك من خلال التصيد الاحتيالي يوفر على المهاجمين الكثير من الوقت. بدلاً من الاضطرار إلى محاولة التخمين والقوة الغاشمة للوصول إلى موقعك، يمكنهم ببساطة استخدام بيانات الاعتماد التي تعمل بالتأكيد.

ومن خلال ذلك، يتمتعون بحرية التحكم في موقع الويب الخاص بك، خاصة إذا كانت بيانات الاعتماد تأتي مع امتيازات مستخدم عالية. يمكنهم إنشاء مستخدمين جدد، وإضافة محتوى وروابط، ومعالجة الملفات، وإنشاء أبواب خلفية، وحتى تشغيل التعليمات البرمجية. بالإضافة إلى ذلك، إذا كانت لديك معلومات حساسة محفوظة على موقعك، مثل بيانات العملاء في متجر عبر الإنترنت، فيمكن للمتسلل أيضًا الوصول إليها.

بالطبع، إذا حدث هذا وأصبح علنيًا، فهذه ضربة حقيقية لسمعتك. بالإضافة إلى ذلك، اعتمادًا على قوانين الخصوصية التي تعمل بموجبها، يمكن أن يأتي ذلك مع غرامات إضافية.

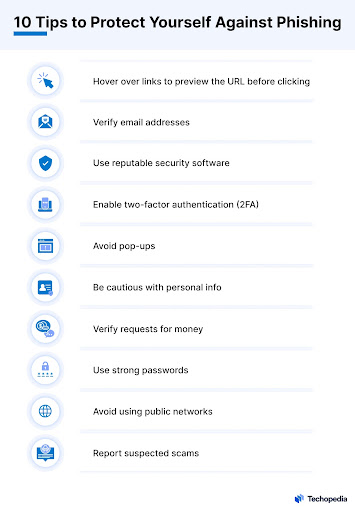

كيفية التعامل معها

أفضل طريقة لمنع هجمات التصيد الاحتيالي هي تنمية الوعي بها. إذا تلقيت أي رسالة تطلب منك معلومات حساسة، فيجب أن تتوقف على الفور. لا ترسل أي شيء مرة أخرى، ولا تنقر على أي روابط، ولا تقم بتنزيل المرفقات وتنفيذها. على أقل تقدير، تحقق من عنوان البريد الإلكتروني للمرسل إذا كان شرعيًا. بالإضافة إلى ذلك، قم بتثقيف نفسك حول أساليب التصيد الاحتيالي وافعل الشيء نفسه مع الأشخاص الآخرين في شركتك.

المصدر: تيكوبيديا

تهديد أمان موقع الويب رقم 2: (د) هجمات DoS

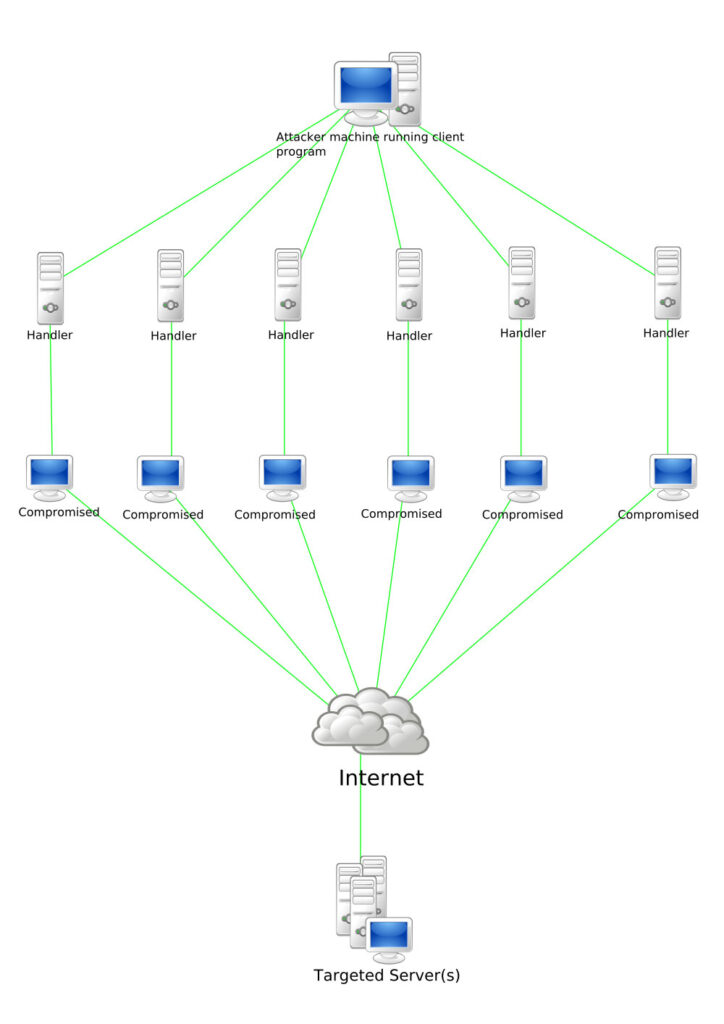

يرمز DoS إلى "رفض الخدمة"، وهو ما يحدث عندما يحاول شخص ما إزالة موقع الويب الخاص بك عن طريق إغراقه بحركة مرور غير مشروعة. الهدف هو إغراق الخادم الخاص بك بالطلبات بحيث لا يتمكن من التأقلم ويتوقف عن العمل.

غالبًا ما يتم تنفيذ هجمات DoS من خلال شبكات الروبوتات، مما يعني أن أجهزة الكمبيوتر التي تم اختراقها بواسطة فيروس أو حصان طروادة والتي يمكن للمتسللين التحكم فيها عن بعد. في هذه الحالة، أنت تتحدث أيضًا عن "رفض الخدمة الموزعة" أو DDoS.

المصدر: إيفيرالدو كويلو وYellowIcon / LGPL

تهدف الهجمات من هذا النوع إلى الإضرار بشركة أو موقع ويب أو ابتزازهم مقابل المال. يتم تنفيذها أيضًا لأسباب أيديولوجية لأن المهاجم لا يوافق على ما يمثله موقع الويب المعني أو بسبب بيان عام أصدرته الشركة. ومع ذلك، في حالات أخرى، يمكن أيضًا استخدام هجمات DDoS كوسيلة لتحويل انتباهك أثناء محاولة المتسللين اقتحام موقعك.

ما هي النتائج؟

تأثير هجوم DDoS هو أن موقع الويب المعني يصبح غير مستجيب ولا يمكن للعملاء والزوار الحقيقيين الوصول إليه. لدى الخادم الكثير للقيام به لمعالجة الزيارات بشكل صحيح ويتم تحميله ببطء شديد أو لا يتم تحميله على الإطلاق للزوار الشرعيين.

وبطبيعة الحال، بالنسبة لمعظم الشركات، يعد موقع الويب أحد أصولها الرئيسية. عندما يصبح غير قابل للوصول، فإنه يؤدي إلى خسارة الأعمال والإيرادات. يمكن أن تؤدي هجمات DDoS أيضًا إلى الإضرار بسمعتك لأن بعض الزوار يعتقدون أن جودة موقع الويب الخاص بك ليست جيدة.

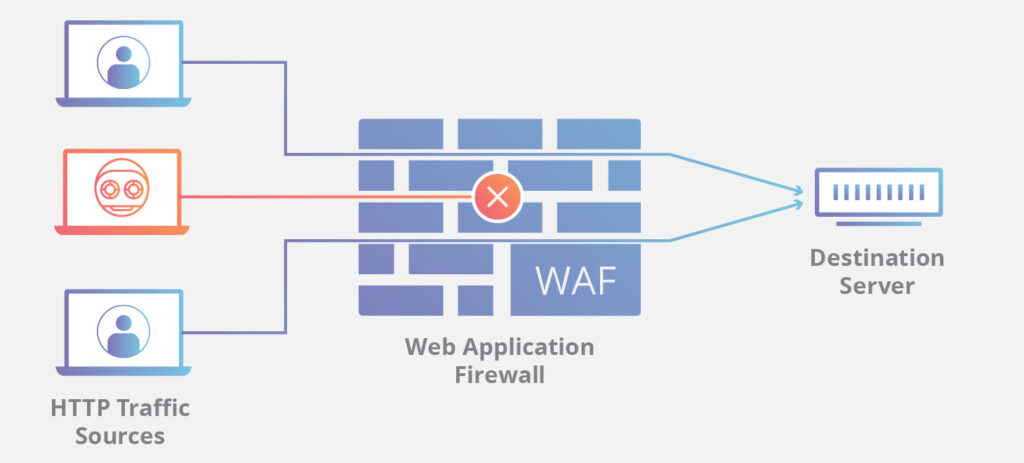

كيفية منع هجمات DDoS

إحدى أفضل الطرق لمواجهة تهديدات مواقع الويب من هذا النوع هي إضافة طبقة أمان أخرى على شكل جدار حماية أو جدار حماية لتطبيقات الويب. تم تصميمها لتصفية حركة المرور الضارة قبل أن تصل إلى موقعك. وبهذه الطريقة، لا يصل الهجوم حتى إلى موقع الويب الخاص بك ولا يمكن أن يحدث أي ضرر. بالإضافة إلى ذلك، إذا كان هجوم DDoS مجرد وسيلة إلهاء للاختراق، فإن جدران الحماية توفر أيضًا الحماية لذلك. المزودون الجيدون هنا هم Sucuri وCloudflare.

المصدر: كلاود فلير

استثمار جيد آخر لحماية نفسك من التهديد الأمني لموقع الويب هذا هو شبكة توصيل المحتوى أو CDN. فهو يضع نسخًا من موقعك على خوادم مختلفة، مما يجعل من الصعب إخراجه من الويب تمامًا. يمكنه أيضًا إبعاد الهجوم عن خادمك الرئيسي. تشتمل العديد من شبكات CDN على حماية DDoS.

إذا كنت تستضيف موقع الويب الخاص بك على WP Engine، فيمكنك الاستفادة من كلتا الطريقتين في وقت واحد باستخدام Global Edge Security. إنها وظيفة إضافية للأداء والأمان على مستوى المؤسسات تتضمن جدار حماية لتطبيقات الويب المُدارة، وحماية متقدمة من DDoS، وشبكة CDN عالمية. باختصار، كل ما تحتاجه لإبعاد التهديدات الأمنية الخارجية.

بالإضافة إلى ذلك، فهو سهل الاستخدام. ما عليك سوى إضافته إلى خطتك، وتوجيه سجلات DNS الخاصة بك إلى الخادم الصحيح، وسيتم الاهتمام بالباقي نيابةً عنك. سهل جدا. أخيرًا، من الجيد إعداد مراقبة وقت التشغيل، على سبيل المثال باستخدام UptimeRobot. وبهذه الطريقة، يتم تنبيهك بسرعة عندما لا يكون من الممكن الوصول إلى موقعك حتى تتمكن من اتخاذ الإجراء على الفور.

التهديد الأمني رقم 3 لموقع الويب: هجمات القوة الغاشمة وحشو بيانات الاعتماد

تشبه هجمات القوة الغاشمة إلى حد ما هجمات DDoS من حيث أنها تهاجم تلقائيًا جزءًا من موقعك. ومع ذلك، بدلاً من حظر حركة المرور، يستهدفون صفحة تسجيل الدخول الخاصة بك ويحاولون الوصول إلى موقع الويب عن طريق تخمين معلومات تسجيل الدخول الخاصة بك. تحاول البرامج من هذا النوع تجربة العديد من مجموعات كلمات المرور واسم المستخدم الشائعة المختلفة في الثانية حتى تدخل.

هناك مجموعة أكثر تعقيدًا قليلاً تسمى حشو الاعتماد. هنا، بدلاً من معلومات تسجيل الدخول العشوائية، يستخدم المهاجمون مجموعات البريد الإلكتروني/كلمة المرور المعروفة بالفعل من خروقات البيانات الأخرى. تعتمد هذه الهجمات على حقيقة أن العديد من الأشخاص يعيدون استخدام معلومات تسجيل الدخول الخاصة بهم.

إذا نجح أحد المهاجمين في تخمين بيانات اعتماد تسجيل الدخول الخاصة بك، فستكون النتيجة تقريبًا هي نفسها التي تمت مناقشتها في قسم "التصيد الاحتيالي".

ردع هجمات تسجيل الدخول

هناك عدة طرق يمكنك من خلالها حماية نفسك من الهجمات على صفحة تسجيل الدخول الخاصة بك:

- قم بالحد من محاولات تسجيل الدخول وحظر المستخدمين الذين يفشلون كثيرًا، على سبيل المثال من خلال الحد من محاولات تسجيل الدخول المعاد تحميلها

- لا تعيد استخدام بيانات الاعتماد الخاصة بك، واحتفظ بكلمات مرور فردية لكل حساب تملكه

- قم بتحديد عدد المستخدمين على موقع WordPress الخاص بك ومنحهم فقط العدد الذي يحتاجونه من الإمكانيات لعملهم

- فرض كلمات مرور قوية، على سبيل المثال عبر مدير سياسة كلمة المرور

- والأفضل من ذلك، استخدام المصادقة متعددة العوامل

- قم بإيقاف تشغيل محرر السمات والمكونات الإضافية حتى لا يتمكن المهاجمون من التعامل مع ملفاتك من داخل لوحة تحكم WordPress

تهديد أمان موقع الويب رقم 4: البرمجة النصية عبر المواقع (XSS)

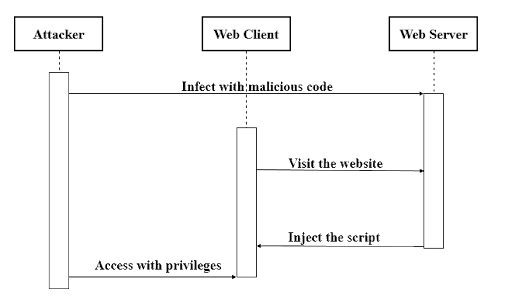

في البرمجة النصية عبر المواقع، يخدع أحد المتسللين موقع ويب لتوصيل نصوص برمجية ضارة إلى متصفح الضحية. بسبب المصدر، يثق المتصفح في البرنامج النصي وينفذه. يحدث هذا غالبًا من خلال حقول الإدخال، كما هو الحال في نموذج الاتصال. ومع ذلك، يمكن أن يأتي الهجوم أيضًا من قاعدة بيانات موقع ويب مخترق.

النتائج الممكنة

عند نجاح الهجوم، يمكن للمهاجم استخدام البرمجة النصية عبر المواقع لسرقة بيانات تسجيل الدخول، وتثبيت البرامج الضارة، وإعادة توجيه المستخدم إلى موقع آخر، وحتى التعامل مع الصفحة التي يشاهدونها. ويمكنهم أيضًا الوصول إلى موقع الويب المعني كمستخدم آخر وقراءة بياناتهم. بالإضافة إلى ذلك، قد يتمكنون من تثبيت برنامج على كمبيوتر الضحية.

تصوير: ميشال بقني

بشكل عام، تشكل البرمجة النصية عبر المواقع خطرًا على زوار موقعك أكثر من الموقع نفسه. ومع ذلك، إذا كان مصدره تواجدك على الويب، فمن الطبيعي أن هذا لن يسلط ضوءًا جيدًا عليك. لذلك، أنت مدين لنفسك ولزوارك بجعل موقعك آمنًا.

كيفية منع هجمات XSS

على المستوى الفني، فإن الخطوة الأكثر أهمية لمنع البرمجة النصية عبر المواقع هي تطهير مدخلات البيانات الخاصة بك والتحقق من صحتها. ويعني ذلك رفض الأحرف والرموز الخاصة لتجنب إدخال التعليمات البرمجية، على سبيل المثال، التأكد من أن الإدخال لا يمكن أن يحتوي على أشياء مثل البرنامج النصي أو الكائن أو الرابط. تقدم لغات البرمجة مثل PHP وJavaScript وظائف قياسية لهذا الغرض، كما أن WordPress لديه أيضًا ترميز خاص به لهذا الغرض.

إذا لم تكن مطورًا، فإن دورك هو استخدام الحكم الجيد لإبعاد التعليمات البرمجية عن موقعك الذي لا يلتزم بهذه القواعد. وهذا يعني الحصول على السمات والمكونات الإضافية من مصادر حسنة السمعة والتأكد من دعمها وصيانتها بشكل جيد. بالإضافة إلى ذلك، لا تقم بتثبيت مقتطفات التعليمات البرمجية التي لا تفهمها على موقعك.

التهديد الأمني للموقع رقم 5: حقن SQL

تشبه حقن SQL البرمجة النصية عبر المواقع. كما أنها تعمل باستخدام حقول الإدخال لتشغيل تعليمات برمجية SQL ضارة على موقع الويب الخاص بك والوصول إلى قاعدة البيانات.

إذا كان موقع الويب الخاص بك عرضة لحقن SQL، فيمكن للمهاجم استخدام هذه التقنية لإتلافه بعدة طرق:

- أنشئ هويات جديدة تتمتع بحقوق المسؤول واحصل على حق الوصول إلى موقعك

- الوصول مباشرة إلى جميع البيانات الموجودة على الخادم

- تدمير/تعديل قاعدة البيانات لجعلها غير قابلة للاستخدام

وبطبيعة الحال، لا شيء من هذا يعد خبرا جيدا.

إحباط عمليات حقن SQL

يتطلب التهديد الأمني لموقع الويب هذا يقظة مماثلة للبرمجة النصية عبر المواقع. قم بتعقيم إدخال البيانات وتصفيتها وهروبها والتحقق من صحتها وتأكد من تشفير المعلومات السرية. تقوم العديد من أطر عمل الويب بذلك تلقائيًا.

باعتبارك غير مطور، حافظ على تحديث WordPress ومكوناته واستخدم مكون أمان WordPress الإضافي. يأتي العديد منها مزودًا بوظيفة لمنع حقن SQL. يمكنك العثور على مزيد من المعلومات التفصيلية حول هذا الموضوع في مقالة مخصصة لـ WP Engine.

التهديد الأمني رقم 6 لموقع الويب: برامج الفدية/التشويه

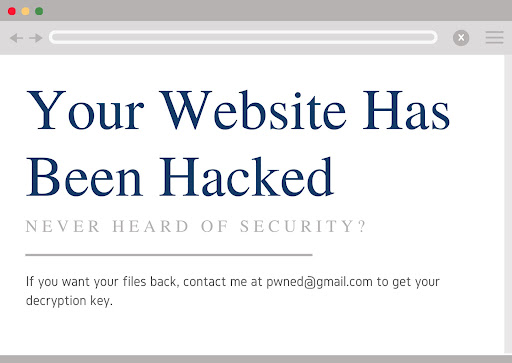

برامج الفدية هي نوع من البرامج التي تمنع الوصول إلى موقع الويب الخاص بك أو الأصول التجارية الأخرى ولا تفتحه مرة أخرى إلا إذا دفعت أموالاً للمهاجم، وفي بعض الأحيان لا يتم ذلك حتى بعد ذلك.

يشبه التشويه من حيث أنه يفسد تصميم أو محتوى موقع الويب الخاص بك أو يترك رسالة تفيد باختراق ناجح عليه.

في كل حالة، تمكن شخص ما بطريقة أو بأخرى من الوصول إلى موقعك، الأمر الذي يمكن أن يؤدي إلى مجموعة من النتائج السلبية:

- تكلفة الفدية (إذا قمت بدفعها، والتي يمكن أن تكون باهظة الثمن)

- رسوم التنظيف

- خسارة المبيعات وفقدان السمعة

- خسائر إنتاجية الموظفين بسبب عدم قدرتهم على أداء عملهم

- انخفاض تصنيفات محرك البحث بسبب إدراجها في القائمة المحظورة

كيف تحمي نفسك

تتمثل طريقة منع هجمات برامج الفدية والتشويه في اتباع أفضل الممارسات الأخرى المذكورة في هذا الدليل لتأمين الوصول إلى موقع الويب الخاص بك والخادم. حافظ على أمان معلومات تسجيل الدخول الخاصة بك، وتحديث موقعك، ووضع حل احتياطي حتى تتمكن من العودة إلى إصدار سابق من موقعك.

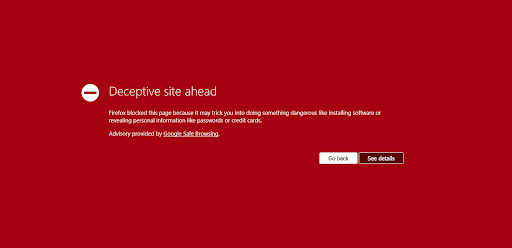

تهديد أمان موقع الويب رقم 7: البرامج الضارة وبرامج التجسس

لا يشكل هذا خطرًا كبيرًا على مواقع الويب نفسها ولكنه شيء يمكن أن يحدث لموقعك. وعندما يتمكن أحد المهاجمين من الوصول إليه، فقد يقوم بتثبيت برامج ضارة وبرامج تجسس تصيب أجهزة كمبيوتر زوار موقعك. ينتهي الأمر بموقع الويب الخاص بك الذي تم اختراقه ليكون بمثابة وسيلة لتعزيز أجندة المتسللين.

ماذا يمكن أن يحدث؟

تشكل البرامج الضارة خطرًا كبيرًا على سمعتك. عندما يكتشفه المتصفح أو برنامج مكافحة الفيروسات، فإنه سيمنع الزوار من الوصول إلى موقعك.

علاوة على ذلك، يمكن لمحركات البحث إدراجك في قائمة الحظر وإزالتك من فهرسها لأنها لا تريد إرسال مستخدميها إلى مواقع الويب التي تضرهم.

بالطبع، يمكن أن يؤدي كلاهما إلى خسارة هائلة في حركة المرور، ومن الصعب أحيانًا إخراج نفسك من قوائم الحظر حتى بعد إصلاح المشكلة. بدون حركة المرور، لن يكون هناك إيرادات، ولا عملاء محتملون، ولا عملاء، ولا أعمال.

منع الإصابة بالبرامج الضارة

مرة أخرى، اتبع الممارسات المذكورة في هذا الدليل لإبعاد التهديدات الأمنية الأخرى لموقع الويب عن موقعك. وعلى وجه الخصوص، استخدم بيانات اعتماد قوية ومصادقة متعددة العوامل، وحافظ على تحديث مكونات موقع الويب، وكن يقظًا بشأن ما تقوم بتثبيته على موقعك.

بالإضافة إلى ذلك، حافظ على نظافة جهاز الكمبيوتر الخاص بك باستخدام برنامج مكافحة الفيروسات وقم بفحص موقع الويب الخاص بك بانتظام بحثًا عن البرامج الضارة، على سبيل المثال عبر Sucuri Sitecheck.

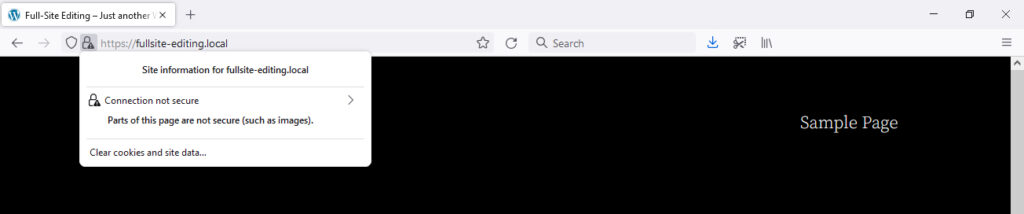

التهديد الأمني للموقع رقم 8: هجوم الرجل في الوسط

تعد هذه الأنواع من الهجمات شائعة على مواقع الويب التي لا تستخدم التشفير لحركة المرور الخاصة بها. هنا، يعترض المهاجم البيانات غير المحمية ويمكنه بالتالي الوصول إلى تسجيل الدخول أو الدفع أو غيرها من المعلومات الحساسة. تحدث هجمات الرجل في الوسط أيضًا في شبكات wifi غير الآمنة.

كيف تحمي نفسك

على مواقع الويب، الطريقة الأولى لمواجهة هذا التهديد هي استخدام التشفير. قم بتثبيت بروتوكول TLS/SSL على موقعك وقم بتحويله إلى HTTPS. يقوم هذا تلقائيًا بتشفير جميع المعلومات المرسلة بين موقعك ومتصفحات الزائرين، مما يمنع هجمات الرجل في الوسط من النجاح.

بالإضافة إلى ذلك، قم بحماية شبكة wifi الخاصة بالعمل والمنزل باستخدام كلمة مرور قوية وعن طريق تغيير بيانات الاعتماد الافتراضية. بالإضافة إلى ذلك، كن حذرًا بشكل خاص عند استخدام شبكة WiFi عامة. استخدم VPN لحماية حركة المرور الخاصة بك وقم بتسجيل الدخول إلى موقعك من شبكة wifi العامة فقط عند الضرورة القصوى.

التهديد الأمني رقم 9 لموقع الويب: هجمات سلسلة التوريد

يحدث هجوم سلسلة التوريد عندما يتسلل مهاجم إلى موقع ويب من خلال برنامج تابع لجهة خارجية. على سبيل المثال، عندما يقوم شخص ما باختراق منتج SaaS الذي يتكامل مع الكثير من مواقع الويب ثم يتمكن من الوصول إلى تلك المواقع في هذه العملية.

لقد شهدنا هجمات على سلسلة التوريد في WordPress في السنوات الأخيرة. في إحدى الحالات، قام المهاجمون عن عمد بتزويد المكونات الإضافية برموز ضارة. وفي مرة أخرى، قاموا باقتحام خادم التوزيع لامتداد WordPress للقيام بنفس الشيء.

في معظم الحالات، تم اكتشاف هذه الهجمات بسرعة وتم حظر المكونات الإضافية المعنية أو تصحيحها. ولكن لا يزال هناك شيء يجب أن تكون على علم به.

كيفية الوقاية منه

أفضل وصفة لمنع هجمات سلسلة التوريد هي اتباع أفضل الممارسات لاستخدام المكونات الإضافية وأكواد الطرف الثالث على موقع الويب الخاص بك:

- استخدم فقط المصادر ذات السمعة الطيبة للإضافات مثل المكونات الإضافية والموضوعات

- حافظ على الحد الأدنى من عمليات التكامل، وقم فقط بتثبيت ما تحتاجه حقًا

- قم بمراجعة موقعك بانتظام إذا كانت جميع عناصر الطرف الثالث لا تزال ذات صلة

- استخدم سجل الأنشطة لاكتشاف السلوكيات المشبوهة التي تحدث على موقعك

حافظ على تهديدات موقع الويب بعيدًا

التهديدات الأمنية هي أمر يجب أن يواجهه كل مالك موقع ويب. إنها حقيقة مؤسفة للعمل على الإنترنت. ولحسن الحظ، يمكن منع العديد منها من خلال تنفيذ بعض أفضل الممارسات المنطقية:

- كن حذرًا بشأن الرسائل التي تتلقاها، والروابط التي تنقر عليها، والمرفقات التي تقوم بتنزيلها

- استثمر في جدار الحماية وCDN ومراقبة وقت التشغيل

- استخدم كلمات مرور قوية، وحدد قدرات المستخدم ومحاولات تسجيل الدخول، وقم بإعداد مصادقة متعددة العوامل

- قلل من كمية المكونات الإضافية والموضوعات الموجودة على موقعك وتأكد من الحصول عليها من مصادر مشروعة

- كمطور، قم بتطهير بياناتك والتحقق من صحتها

- حافظ على تحديث موقع الويب الخاص بك وكل ما يتعلق به

- استخدم HTTPS لتشفير حركة مرور موقع الويب الخاص بك

- احصل على حل احتياطي في حالة حدوث خطأ ما

- لا تقم بإدخال معلومات حساسة في شبكات غير آمنة

يجب أن يكون اتباع هذه الخطوات كافيًا لحماية نفسك من غالبية التهديدات الأمنية الشائعة لمواقع الويب. كن يقظًا!

ما هي الطرق الأخرى لحماية موقع الويب الخاص بك من التهديدات الأمنية التي توصي بها؟ شارك أفكارك في التعليقات أدناه!