تسمم DNS ويعرف أيضًا باسم انتحال DNS: المعنى والوقاية والإصلاح

نشرت: 2022-11-11يبتكر المتسللون دائمًا طرقًا جديدة أو يبتكرون طرقًا جديدة لاختراق موقع ويب أو مهاجمته. ربما تكون قد سمعت كثيرًا أيضًا بمصطلح تسميم DNS أو انتحال DNS ، والذي يُعتبر إستراتيجية هجوم إلكتروني شائعة جدًا. بعد كل شيء ، إنها واحدة من أسهل استراتيجيات الهجوم السيبراني وأكثرها ذكاءً والتي لا يمكن اكتشافها بسهولة.

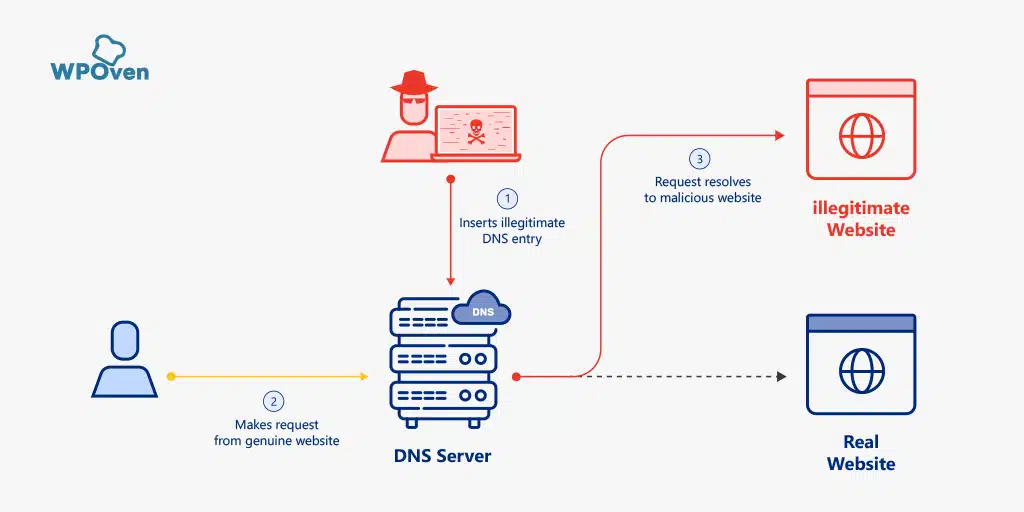

بشكل أساسي ، يعد تسميم نظام أسماء النطاقات أو المعروف أيضًا باسم انتحال ذاكرة التخزين المؤقت لنظام أسماء النطاقات أو انتحال نظام أسماء النطاقات ، أيهما ترغب في تسميته ، أحد أكثر الهجمات الإلكترونية خداعًا حيث يقوم المتسللون بإعادة توجيه حركة مرور الويب الخاصة بموقع ويب إلى موقع ويب ضار آخر أو موقع ويب مزيف. الخادم. أو يمكن للمتسللين ببساطة تقييد الزوار لتحميل موقع الويب المخادع.

تنتحل مواقع الويب الخبيثة أو المزيفة هذه صفة موقع الويب الفعلي وتجعله طريقًا سهلاً للمتسللين لسرقة معلومات الزائرين الحساسة مثل معلومات بطاقة الائتمان أو تفاصيل البنك أو كلمات المرور أو المعلومات الشخصية.

أثناء زيارة موقع ويب مزيف أو مخادع ، قد لا يلاحظ الزائر أي شيء مريب. قد يبدو موقع الويب طبيعيًا تمامًا مثل الموقع الأصلي وحتى يعمل بشكل طبيعي ، ويبدو أن كل شيء يبدو آمنًا.

أو ، في حالة أخرى ، قد يجد الزائرون صعوبة في إعادة تحميل موقع الويب المخادع غير مدركين لحقيقة أن الموقع قد تم اختراقه. استمروا في محاولة إعادة تحميل موقع الويب مرة أو أكثر وبسبب الإحباط يلومون شركة استضافة الويب.

أفضل طريقة لمعالجة إفساد DNS هي الوقاية. ستحاول هذه المقالة استكشاف كل مصطلح متعلق بإفساد DNS ، والذي يجب أن يعرف ويشارك أيضًا في بعض أفضل الطرق لمنع حدوثه.

لذا ، استمر في قراءة هذه المقالة حتى النهاية وتعرف على كل شيء عن إفساد DNS بطريقة شاملة للغاية. لنبدأ!

ما هو تسميم DNS ويعرف أيضًا باسم انتحال DNS؟

كما ناقشنا بالفعل في قسم المقدمة ، فإن تسميم DNS هو نوع آخر من الهجمات الإلكترونية ، حيث ينتحل المتسلل بشكل أساسي صفة موقع ويب مثل موقع الويب الأصلي تمامًا ويسهل عليهم سرقة المعلومات الحساسة للزائرين.

يتم بشكل عام انتحال هوية موقع ويب من أجل تنفيذ التصيد الاحتيالي عبر الإنترنت أو مقاطعة التدفق الطبيعي لحركة مرور الويب.

يستطيع المتسللون تنفيذ تقنية القرصنة هذه من خلال اكتشاف الثغرات الموجودة في أنظمة اسم المجال (DNS). عندما يكتشفون بنجاح جميع الثغرات أو نقاط الضعف ، فإنهم يعيدون توجيه حركة مرور الويب من الموقع الأصلي إلى الموقع المزيف.

إذا كنت لا تعرف أي شيء عن مصطلح DNS أو لا تعرف كيف يعمل؟ يرجى مراجعة مقالنا المخصص حول “ما هو DNS؟ كيف يعمل اسم المجال؟ وتعلم جميع المصطلحات المختلفة المرتبطة به ووظائفه بطريقة شاملة للغاية.

لفهم هذا بشكل أفضل ، دعونا ننظر في مثال. لنفترض أن شخصًا ما قد طلب عنوان منزلك ولكنك لا تريده أن يأتي إلى مكانك ، وبدلاً من ذلك تزوده بعنوان مزيف. لجعل الأشياء تبدو حقيقية ، انتقلت إلى هذا العنوان المزيف وقم بتغيير أرقام الشوارع والمنازل. لذلك ، دون أدنى شك يمكن أن ينتهي بهم الأمر في الواقع في المنزل أو الوجهة الخطأ.

كيف يعمل تسمم DNS وما الذي يسببه؟

تدور الآلية الكاملة لتسمم DNS حول أساسيات كيفية عمل الإنترنت وكيف أنه قادر على توجيه المستخدمين إلى مواقع الويب الخاصة بهم.

مثل عناوين منزلك أو أي موقع على الأرض له إحداثيات فريدة ، فإن لكل جهاز وخادم عناوين IP فريدة ومميزة ، وهو نفس القياس لعناوين المنزل الفعلية. عناوين IP أو بروتوكول الإنترنت هذه هي في الأساس سلسلة من الأرقام المتصلة بكل جهاز على الشبكة وتستخدم بروتوكول الإنترنت للاتصال.

يحتوي كل موقع ويب تزوره على اسم مجال مميز يساعد مستخدمي الإنترنت على تذكرهم والتعرف عليهم بسهولة في الواجهة الأمامية. ولكن في الخلفية تعمل الأشياء بشكل مختلف ، عندما يقوم المستخدم بإدخال عنوان URL لموقع الويب أو العنوان في شريط عنوان المتصفح ، يقوم DNS أو خادم اسم المجال على الفور بتعيين اسم المجال إلى عناوين IP المناسبة وتوجيه حركة المرور.

الآن ، في هذه المرحلة ، استغل المتسللون جميع نقاط الضعف والثغرات لإعادة توجيه كل حركة مرور الويب إلى موقع ويب مزيف. في الواقع ، يتسلل المتسللون إلى خادم DNS ويقومون ببعض التغييرات على دليله الذي يوجه المستخدمين إلى عنوان IP مختلف غير شرعي. تُعرف هذه العملية تقنيًا باسم تسمم DNS.

بعد أن نجح المتسللون في التسلل إلى خادم DNS وتمكنوا من توجيه حركة مرور الويب إلى موقع الويب غير الشرعي ، يُعرف جزء إعادة التوجيه هذا باسم انتحال DNS. هل تم الخلط بين تسميم DNS وانتحال DNS؟ لا تقلق ، سيتم توضيح كل شكوكك في القسم التالي.

الآن لم تكن هذه هي النهاية ، فإن إفساد ذاكرة التخزين المؤقت لنظام أسماء النطاقات يأخذ هذه العملية برمتها خطوة أخرى إلى الأمام. بعد الانتهاء من تسميم DNS ، تقوم متصفحات المستخدم بتخزين عنوان IP الخاص بالموقع المزيف في ذاكرة التخزين المؤقت الخاصة به.

نتيجة لذلك ، كلما حاول المستخدم زيارة موقع الويب الأصلي ، سيعيد التوجيه تلقائيًا إلى الموقع المزيف ، على الرغم من إصلاح المشكلة. لكن كيف يكون ذلك ممكنا؟ هل لا توجد بروتوكولات أمنية؟ دعونا نكتشف ذلك.

ربما تكون قد سمعت أيضًا عن هجوم DDoS الذي يشبه إلى حد كبير تسمم DNS ، تحقق من هذا المنشور على "دليل كامل حول هجوم DDoS" وتعرف على المزيد حوله.

لماذا يحدث تسمم ذاكرة التخزين المؤقت DNS؟

أحد أكبر الأسباب التي تسمح بحدوث إفساد ذاكرة التخزين المؤقت لنظام أسماء النطاقات هو النظام الضعيف بأكمله لتوجيه حركة مرور الويب. تستخدم خوادم DNS بروتوكول UDP أو بروتوكول مخطط بيانات المستخدم حيث لا توجد حاجة للتحقق من المعلومات المطلوبة بين المرسل والمستلمين أثناء الاتصال.

بينما في TCP أو بروتوكول اتصالات الإرسال ، ستجد كلاً من المرسل والمستلمين مطالبون بإجراء مصافحة لبدء الاتصال وكذلك التحقق من هوية الجهاز.

لذلك ، فإن UDP هذا يوفر فرصة للمتسللين لإرسال رسالة من خلاله والتظاهر بأنها استجابة من خادم شرعي باستخدام هوية مزيفة. نظرًا لعدم توفر وسيلة تحقق إضافية ، إذا تلقى محلل DNS ردًا مزيفًا ، فسوف يقبل البيانات ويخزنها مؤقتًا دون أي شك.

على الرغم من حقيقة أن عملية التخزين المؤقت لـ DNS بها الكثير من العيوب أو الثغرات أو نقاط الضعف الموجودة. إن القيام بهجمات تسميم DNS ليس سهلاً كما يبدو. لتحقيق ذلك ، يجب على المتسلل إرسال رد وهمي سريعًا في غضون بضعة أجزاء من الثانية ، مباشرة قبل بدء الاستجابة من خادم الأسماء الشرعي.

تسمم DNS مقابل انتحال DNS

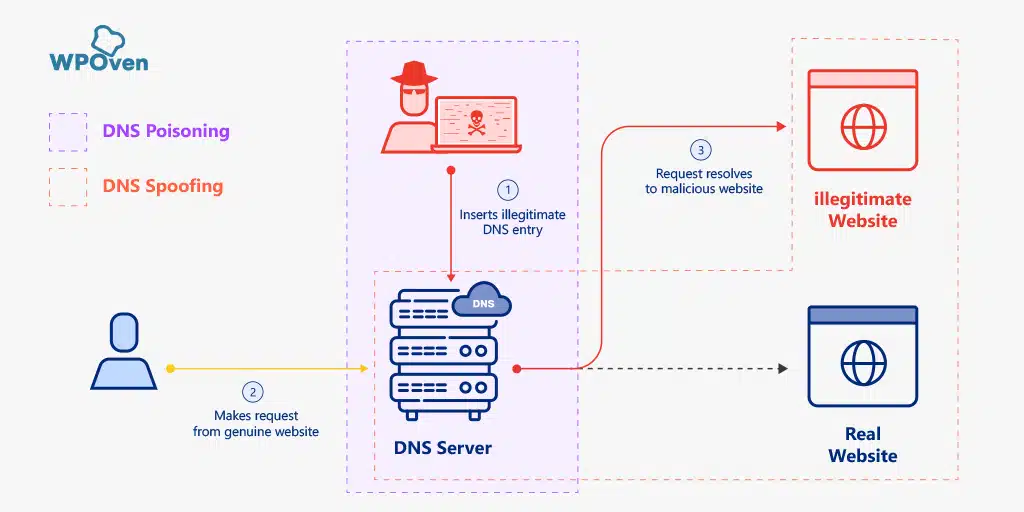

ربما رأيت ؛ يعتبر كلا المصطلحين تسمم DNS وانتحال DNS نفسهما وغالبًا ما يستخدمان بالتبادل. لكن هناك اختلاف طفيف بين هذين:

- تسمم DNS - إنها عملية أو طريقة يقوم بها المتسللون أو المهاجمون بالتسلل إلى DNS وإجراء تغييرات معينة على المعلومات من أجل إعادة توجيه حركة مرور الويب إلى موقع ويب غير شرعي.

- انتحال DNS - حيث أن انتحال DNS هو النتيجة النهائية لتسمم DNS ، حيث تتم إعادة توجيه حركة المرور إلى موقع الويب الضار بسبب إفساد ذاكرة التخزين المؤقت لنظام أسماء النطاقات.

بعبارة أخرى ، يمكننا القول أن إفساد DNS هو العملية وأن انتحال DNS هو النتيجة النهائية.

ما هي أكبر التهديدات بسبب تسمم DNS؟

يعد تسميم DNS أحد أكثر الهجمات شهرة والتي يمكن أن تلحق الضرر بأي شخص أو أي مؤسسة. إنها شديدة لدرجة أنه بمجرد وقوعك ضحية لها ، يصبح من الصعب للغاية اكتشاف المشكلة وحلها.

ذلك لأنه ، بعد تسمم DNS ، فإن أسوأ شيء يحدث لأي جهاز هو تسمم ذاكرة التخزين المؤقت لـ DNS ، وهو أمر يصعب إصلاحه لأنه سيتم إعادة توجيه المستخدم تلقائيًا بشكل افتراضي إلى موقع الويب الضار مرارًا وتكرارًا.

بالإضافة إلى ذلك ، من الصعب جدًا أيضًا الشك أو اكتشاف تسمم DNS ، لا سيما في حالة إعادة المتسللين توجيه حركة المرور على موقع الويب الخاص بك إلى موقع ويب مزيف ينتحل شخصية يبدو متماثلًا تمامًا.

نتيجة لذلك ، يقوم المشاهدون دون أدنى شك بإدخال معلوماتهم الهامة كالمعتاد ويعرضون أنفسهم أو مؤسساتهم لمخاطر عالية.

سرقة المعلومات الحرجة

يسمح التسمم بنظام أسماء النطاقات للمتسللين بإعادة توجيه حركة مرور موقع الويب الخاص بك إلى موقع مزيف ينتحل صفتك تمامًا ويسرق معلومات الزائرين الحساسة مثل تفاصيل بطاقة الائتمان ، وبيانات اعتماد تسجيل الدخول وكلمة المرور ، والتفاصيل المصرفية ، أو مفاتيح الأمان ، وما إلى ذلك.

إصابة الأجهزة بالفيروسات والبرامج الضارة

بمجرد أن يتمكن المتسللون من إعادة توجيه حركة المرور على موقع الويب الخاص بك إلى موقع الويب الخبيث وغير الشرعي الذي ينتحل صفتهم ، سيتمكنون أيضًا من إصابة أجهزة الزوار عن طريق تثبيت برامج ضارة أو استضافة فيروسات عليها. يمكن أن يؤدي هذا إلى العديد من الأخطاء الأخرى ، مثل إصابة الأجهزة الأخرى التي يتصلون بها والسماح لهم أيضًا بسرقة معلوماتهم الحساسة.

منع تحديثات الأمان

يمكن للقراصنة أيضًا استخدام تسميم DNS لإعادة توجيه حركة المرور من موفري الأمان وحظرهم للحصول على تحديثات وتصحيحات أمنية منتظمة. هذا النوع من الهجوم له تأثير طويل المدى ويمكن أن يكون شديدًا مما يؤدي إلى إضعاف أمان موقع الويب بشكل عام وسيكونون أكثر عرضة لأنواع أخرى من الهجمات مثل الفيروسات والبرامج الضارة.

القيود الحكومية

بصرف النظر عن بعض التهديدات الخطيرة ، يمكن أن يفيد تسمم DNS الحكومة أيضًا من حيث تقييد أو حظر بعض المعلومات الهامة التي يمكن الوصول إليها في المجال العام. بمساعدة هذه التقنية ، يمكن للحكومة السيطرة على مواطنيها من خلال منعهم من زيارة مواقع ويب معينة لا يُقصد لهم رؤيتها ، مثل مواقع الويب المظلمة والمعلومات العسكرية وما إلى ذلك.

كيف تمنع تسمم DNS؟

يُقال دائمًا حقًا إن " الوقاية خير من العلاج " ويمكن أن تكلفك أيضًا إصلاح مشكلة أكثر بكثير من منعها. بعد كل شيء ، بمجرد أن يتم القبض على جهازك في تسمم DNS وتعطل موقع الويب الخاص بك ، لن يلوم الزوار المتسللين على ذلك ، لكنهم سيلومونك أنت أو شركتك بشكل مباشر.

على الرغم من أن الوقاية ضرورية لحدوث تسمم DNS إلا أنه ليس بهذه السهولة ، دعنا نرى ما يمكنك القيام به من جانبك.

استخدم استضافة ويب حسنة السمعة وآمنة

يتم دائمًا تشجيع اختيار استضافة ويب مشهورة وآمنة من البداية ولا ينبغي لأحد المساومة على ذلك. نظرًا لوجود الكثير من مزودي خدمة استضافة الويب ، يجب عليك اختيار المزود الوحيد الذي يتمتع بسمعة طيبة وأفضل ميزات الأمان في الصناعة.

WPOven هو أحد مزودي خدمات استضافة الويب المشهورين وذوي السمعة الطيبة في الولايات المتحدة ، ويؤمن بتوفير تجربة استضافة ويب رائعة. يتم تزويد جميع مواقع الويب المستضافة على WPOven بأمان على مستوى المؤسسة وميزات أخرى لا يمكن لأي شخص توفيرها بأسعار معقولة. بعض ميزات الأمان من الدرجة الأولى لـ WPOven والتي يجب ألا تفوتها أبدًا هي:

- لنقوم مجانًا بتشفير SSL المستند إلى جميع مواقعك

- خوادم مقواة

- جدار حماية تطبيقات الويب

- حماية بوت مدمجة

- المسح المنتظم لمكافحة البرامج الضارة

- دعم 24X7 WordPress Expert

- تكامل Cloudflare في جميع أنحاء العالم

- مراحل غير محدودة

- نسخ احتياطي يومي خارج الموقع واستعادة بنقرة واحدة

- دعم مكافحة القرصنة

- تحديثات تلقائية وآمنة ، إلخ.

لمعرفة المزيد ، يمكنك أيضًا التحقق من صفحتنا المخصصة على "استضافة WordPress عالية الأمان".

تمكين امتدادات أمان DNS (DNSSEC)

يمكن أن يكون تمكين DNSSEC أحد أهم الخطوات التي ستساعدك على منع إفساد DNS أو انتحال DNS. يضيف DNSSEC طبقة مصادقة تفتقر إلى بروتوكولات الإنترنت النموذجية للتحقق من بيانات DNS.

استخدم برنامج حماية DNS مدمج

تأتي بعض برامج DNS مع ميزات حماية مضمنة ، يجب عليك التحدث إلى المطورين وتأكيد ذلك قبل تثبيته.

حافظ على تحديث نظامك

يوصى دائمًا بضرورة إبقاء نظامك محدثًا بأحدث الإصدارات أو التعريفات المتاحة. وبالمثل ، يحتاج DNS الخاص بك أيضًا إلى التحديث بانتظام ، والذي غالبًا ما يضيف بروتوكولات أمان جديدة وإصلاحات للأخطاء ويزيل نقاط الضعف السابقة. بالإضافة إلى ذلك ، تتيح لك التحديثات الأخيرة أيضًا أن تكون جاهزًا للتغييرات المستقبلية.

تقييد طلبات DNS

سيساعدك تقييد طلبات DNS أو تقييدها لفتح المنافذ على تجنب إغراق الطلبات ، والتي يمكن أن تلحق الضرر ببياناتك.

قم دائمًا بتمكين تشفير البيانات

يمكن أن يكون تمكين تشفير البيانات في طلبات DNS بالإضافة إلى الردود مفيدًا أيضًا لمنع إفساد DNS. يضيف هذا طبقة إضافية من الحماية يصعب من خلالها على المتسللين اعتراض البيانات ومواصلة ارتكاب الأخطاء.

على سبيل المثال ، بأي فرصة يستطيع المتسلل التسلل إلى DNS الخاص بك وتمكن من اعتراض تلك البيانات ، فإنه لا يزال غير قادر على فعل أي شيء. ذلك لأنه نظرًا لأن البيانات مشفرة ، فلن تكون قابلة للقراءة ولن يتمكن المتسللون من استخدام هذه المعلومات المعينة لانتحال هوية موقع الويب الأصلي.

كيف يتم الكشف عن تسمم DNS؟

الآن ، إذا كنت ترغب في التحقق مما إذا كان موقع الويب الخاص بك قد وقع ضحية لتسمم DNS أم لا ، فعليك التحقق مما يلي:

- يمكن أن يكون الانخفاض غير المتوقع في حركة مرور موقع الويب الخاص بك علامة على تسمم DNS لأنه سيتم إعادة توجيه جميع زيارات موقع الويب الخاص بك إلى موقع ويب غير شرعي.

- حاول الوصول إلى موقع الويب الخاص بك من جهاز آخر أو استخدم VPN ومعرفة ما إذا تمت إعادة توجيه موقع الويب الخاص بك إلى موقع ويب غير مألوف أم لا. إذا كانت الإجابة بنعم ، فهذا يعني أن ذاكرة التخزين المؤقت لنظام أسماء النطاقات قد تعرضت للتلف.

- إذا لاحظت نشاط DNS مشبوهًا تم العثور عليه في مجال ، سواء كان ذلك من مصدر واحد إلى مجالات فردية أو مجالات متعددة.

طرق مختلفة لإصلاح تسمم DNS

في الوقت الحالي ، كنت على دراية بكيفية حدوث تسمم DNS ، وما هي تهديداته المحتملة ، وإجراءاته الوقائية ، وكيف يمكنك اكتشافه. ولكن إذا كنت مؤسفًا بدرجة كافية ، وأصبح موقع الويب الخاص بك ضحية لتسمم DNS ، فكيف يمكنك إصلاحه؟ دعنا نتحقق من بعض الطرق التي يمكن أن تساعدك في التعامل معها.

قم بتشغيل برنامج مكافحة البرامج الضارة

إذا كنت قادرًا على اكتشاف تسمم DNS ، فإن أول شيء عليك القيام به هو التأكد من عدم وجود إصابة بالبرامج الضارة. للتأكد من ذلك ، قم بتشغيل برنامج مكافحة البرامج الضارة ومعرفة ما إذا كان قادرًا على اكتشافها وحل المشكلة. ومع ذلك ، لا تزال بعض برامج مكافحة البرامج الضارة غير قادرة على اكتشاف مشكلة تسمم DNS وإصلاحها ، وبالتالي لا يمكنك الاعتماد على ذلك تمامًا.

يجب أيضًا أن تضع في اعتبارك أن كل إصابة بالبرامج الضارة تعمل بشكل مختلف ، وبالتالي تتطلب نهجًا مختلفًا لإصلاحها.

إصلاح تسمم DNS يدويًا

إذا لم تنجح مكافحة البرامج الضارة معك ، فإن الطريقة الثانية التي يمكنك تجربتها هي القيام بذلك يدويًا. لذلك ، فإن أول شيء عليك القيام به هو إيقاف تشغيل جهاز الإنترنت (Wi-Fi) تمامًا أو فصل أي كابل شبكة للكمبيوتر الشخصي. لذلك ، لن يتمكن الكمبيوتر الشخصي من تنزيل أي تعليمات برمجية ضارة أخرى أثناء محاولتك إصلاح المشكلة.

عندما تنجح في فصل جهازك عن أي مصدر شبكة ، فقد حان الوقت للبدء. تعتمد آلية تسميم DNS بأكملها على إعادة توجيه عملية تحليل اسم Windows.

في الواقع ، يستخدم نظام التشغيل Windows نفسه آليات متعددة لتحليل الأسماء ، حيث يكون معظمها مجرد بقايا من الأيام الأولى.

هذه هي الطريقة التي يعمل بها تحليل أسماء Windows. عندما تحاول windows حل اسم ما ، فإن أول شيء تفعله هو التحقق مما إذا كان الاسم ليس خاصًا به ، وبعد ذلك يستمر في التحقق من ملف Hosts. يعد التحقق من ملف المضيف أمرًا إلزاميًا لأنه أحد أكثر الأهداف شيوعًا لمهاجمتها من قبل المتسللين.

في حالة عدم تمكن Windows من حل اسم المضيف عبر ملف المضيف ، فلن يكون أمامه خيار آخر سوى استخدام DNS. على الرغم من أن DNS لا يعمل أيضًا ، فإن نظام التشغيل Windows سيستخدم NetBIOS كخياره الأخير.

نظرًا لأن آلية تحليل الاسم بالكامل تتم إدارتها والتحكم فيها بواسطة سجل Windows. يوصى بشدة بأخذ نسخة احتياطية من جهازك أولاً ثم المتابعة لتحرير السجل. ذلك لأنه إذا حدث خطأ ما ، فقد يؤدي ذلك إلى إتلاف نظام التشغيل بالكامل.

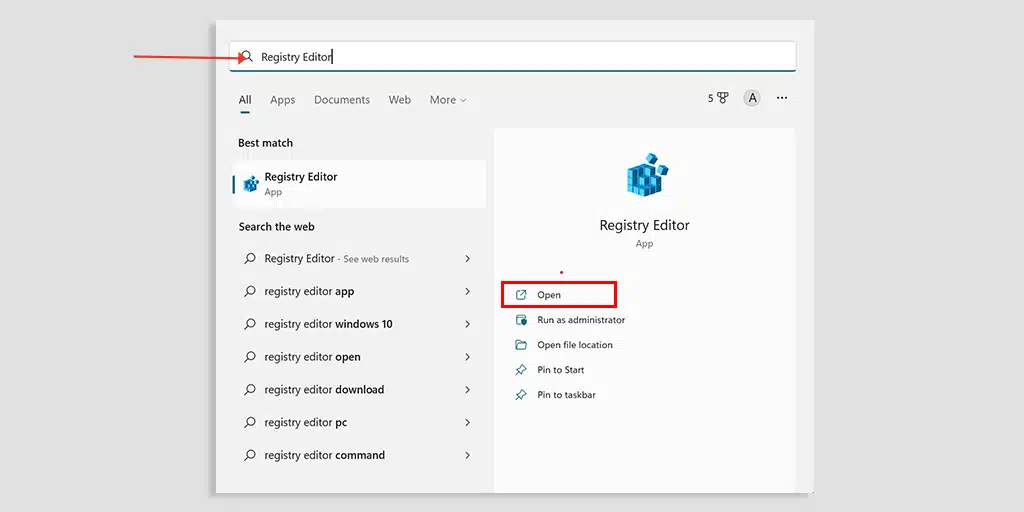

افتح محرر التسجيل الآن ، وستجده في نظام التشغيل Windows الخاص بك عن طريق البحث في شريط القائمة كما هو موضح في الصورة أدناه.

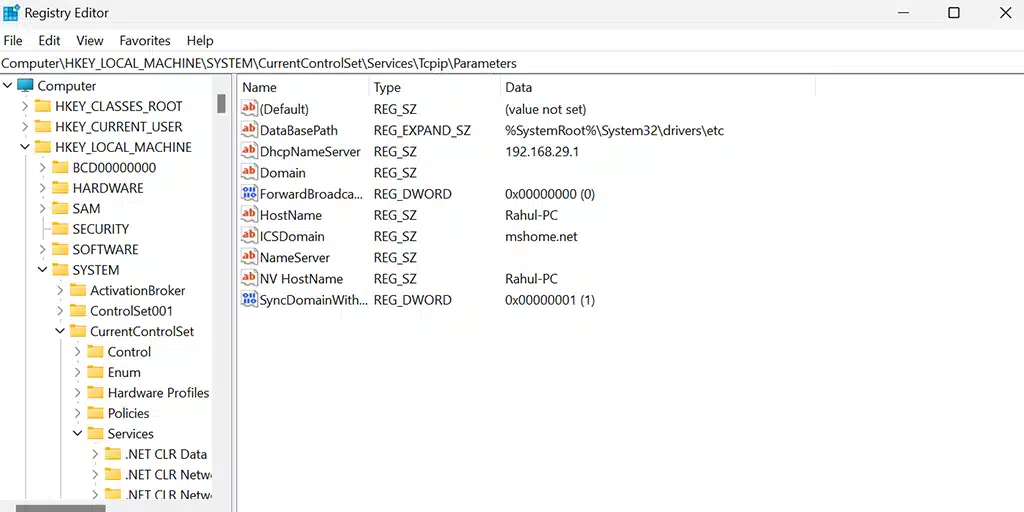

الآن في محرر التسجيل ، انتقل إلى HKEY_LOCAL_MACHINE> SYSTEM> CurrentControlSet> Services> Tcpip> Parameters . كما قلنا سابقًا ، تبدأ النوافذ عملية تحليل الاسم عن طريق التحقق مما إذا كان اسم المضيف خاصًا أم لا. لذلك ، في مفتاح HostName ، ستجد أن اسم مضيف النظام يتم تخزينه كما هو موضح أدناه.

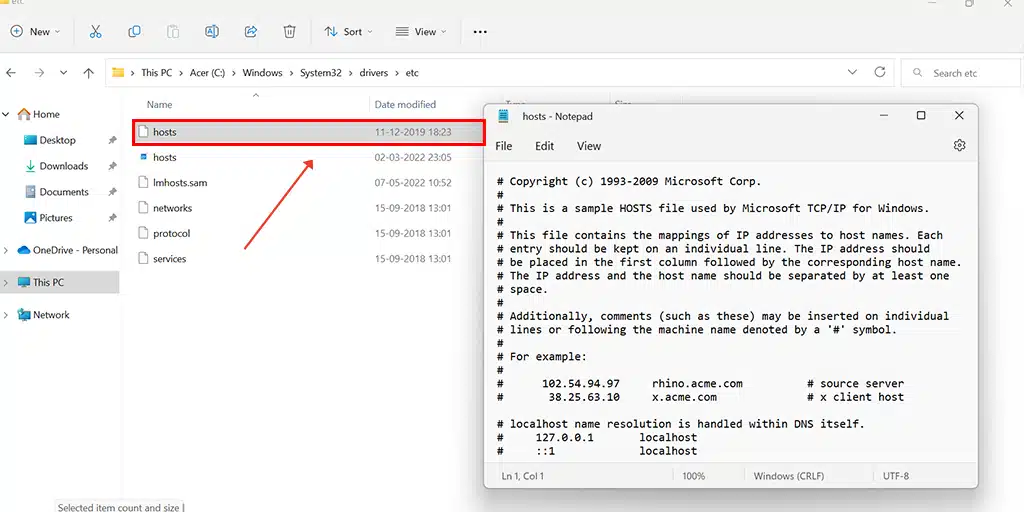

الآن بعد التحقق من اسم المضيف ، في الخطوة التالية ، يقوم نظام التشغيل بفحص ملف المضيف. يمكن لـ Windows 10 بالإضافة إلى 11 مستخدمًا العثور على موقع ملف المضيف الخاص بهم على C: \ Windows \ System32 \ Drivers \ إلخ. بشكل افتراضي ، يجب أن يبدأ كل تعليق مذكور في ملف المضيف بعلامة الجنيه (#) ما لم تقم بإجراء تغييرات معينة عليه.

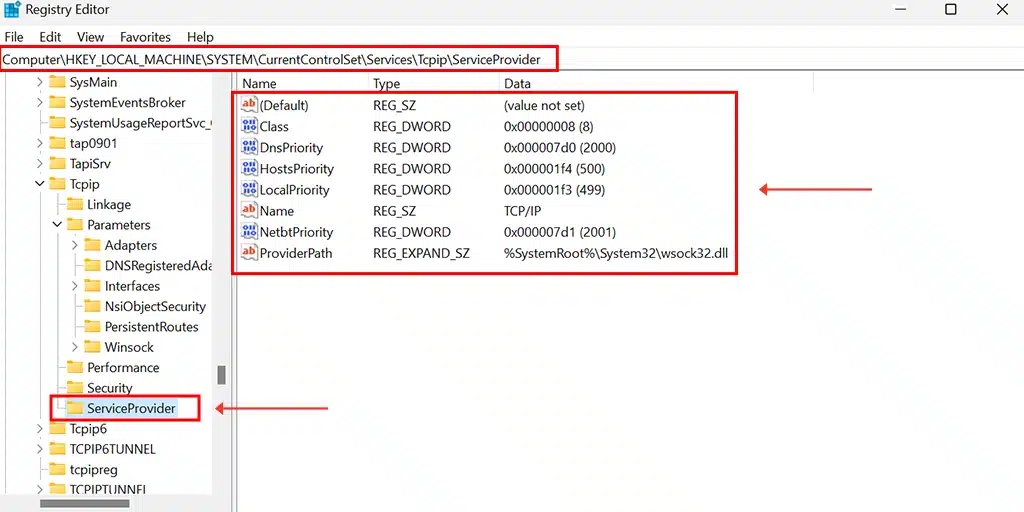

نظرًا لأننا ناقشنا سابقًا آلية تحليل الاسم بالكامل ويتم إدارة ترتيبها بواسطة السجل نفسه ، يمكنك التحقق من الأمر والتحقق منه بالانتقال إلى الموقع HEKY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ Tcpip \ ServiceProvider في محرر التسجيل.

الآن ، يمكنك أن ترى أن هناك إدخالات مختلفة متاحة مثل Dns Priority و HostsPriority و LocalPriority و NEtbtPriority. تم تعيين رقم فريد لكل منهم يمثل التسلسل الهرمي لأولوياتهم. كلما زادت القيمة الرقمية ، انخفضت الأولوية والعكس صحيح. لذلك ، فإن LocalPriority ذات القيمة الرقمية المخصصة (499) تُظهر أولوية أعلى من HostPriority مع (500) قيمة رقمية معينة.

إذا كنت لا ترغب في التعمق أكثر في ذلك ، فهناك شيئان رئيسيان يمكنك القيام بهما من جانبك. أول شيء يجب فحصه والتحقق منه هو تكوين عنوان IP الخاص بك للتأكد من أن جهازك لا يستخدم خادم DNS غير شرعي.

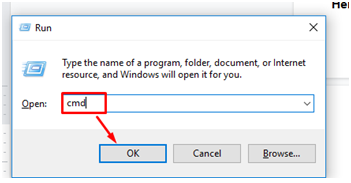

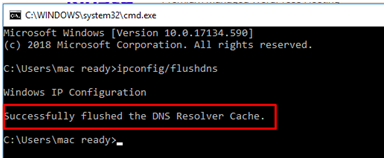

الشيء الثاني الذي يمكنك القيام به هو مسح ذاكرة التخزين المؤقت لنظام أسماء النطاقات تمامًا ، من أجل التحرر من أي إدخالات مشبوهة محتملة. للقيام بذلك ، كل ما تحتاجه هو فتح موجه الأوامر على جهاز الكمبيوتر الذي يعمل بنظام Windows واتباع الخطوات البسيطة الواردة أدناه:

فيما يلي خطوات مسح النوافذ لمسح DNS -

- انتقل إلى وضع موجه الأوامر:

- أ. اضغط على أزرار Windows + R على لوحة المفاتيح

- سيؤدي هذا إلى تشغيل مربع صغير لأوامر التشغيل.

- أدخل CMD في المربع واضغط على Enter

- سيفتح شاشة موجه الأوامر

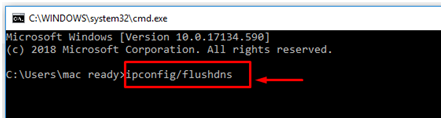

- أدخل ipconfig / flushdns واضغط على Enter كما هو موضح أدناه

- سيعرض رسالة النجاح كتأكيد لـ DNS Flush

لا توجد قاعدة مميزة لإصلاح عدوى تسمم DNS. تختلف كل إصابة عن الأخرى وتتطلب أساليب مختلفة لمعالجتها. ولكن بالنسبة لأي إصابة ، يجب محاولة إصلاحها باستخدام برنامج مكافحة البرامج الضارة أولاً قبل الانتقال إلى الطريقة اليدوية.

أمثلة على تسمم DNS

هناك الكثير من حالات التسمم بنظام أسماء النطاقات التي تم الإبلاغ عنها والتي تم ذكر بعض الحالات البارزة أدناه:

وفقًا للتقارير الصادرة عن نشرة أخبار التكنولوجيا الأمريكية الشهيرة The Register ، في عام 2018 ، تم اختطاف شبكة Amazon AWS من قبل مجموعة من اللصوص ، الذين قاموا بسرقة جزء كبير من العملات المشفرة من MYEtherWallet.

تمكنت مجموعة اللصوص من التسلل إلى شبكة AWS وأجروا تسميمًا لنظام أسماء النطاقات بسبب تمكنهم من إعادة توجيه كل حركة المرور من المجالات المستضافة على الشبكة إلى موقع ويب ينتحل صفة وهمية.

كان موقع العملة المشفرة الشهير Myetherwallet.com أحد أكبر ضحايا هذا الهجوم. تمكن اللصوص من إعادة توجيه كل حركة مرور myetherwallet.com إلى موقع ويب ضار يتنكر على أنه موقع ويب حقيقي وسرقوا جميع المعلومات الحساسة مثل بيانات اعتماد تسجيل الدخول للزوار.

نتيجة لذلك ، استخدم اللصوص هذه المعلومات لتسجيل الدخول إلى حسابات myetherwallet الفعلية واستنزاف جميع الأموال.

تشير التقديرات إلى أن قطاع الطرق تمكنوا من تحويل حوالي 17 مليون دولار في Ethereum إلى محافظهم الخاصة بمرور الوقت.

ملخص

لم تعد هجمات DNS جديدة وكانت سائدة لفترة طويلة. أفضل طريقة لمواجهة مثل هذه الهجمات في المستقبل هي اتباع إجراءات وقائية صارمة وقوية بدلاً من البحث عن حل.

ذلك لأن هذه الأنواع من الهجمات يصعب اكتشافها ويمكن أن تختلف كل إصابة عن غيرها ، وبالتالي فإن الحل غير ثابت. أفضل ما يمكنك القيام به من جانبك هو استضافة موقع الويب الخاص بك على موقع استضافة ويب موثوق به وموثوق به وذو سمعة طيبة والتمتع براحة البال.

إذا كنت ترغب في إضافة بعض النقاط إليها أو لديك أي شكوك ، فيرجى إخبارنا في قسم التعليقات أدناه.

يمكن أن يكون اختيار مضيف الويب الصحيح بمثابة نعمة لإنقاذك من جميع هجمات Hacker وتهديدات الأمان ومشكلات التعامل مع موقع الويب وغير ذلك الكثير. يمكنك تجربة خدمات استضافة الويب براحة البال الكاملة من خلال استضافة موقع الويب الخاص بك على WPOven's خوادم مخصصة آمنة للغاية وموثوقة وأسرع. سيتم تزويدك بـ ،

- لنقوم مجانًا بتشفير SSL المستند إلى جميع مواقعك

- خوادم مقواة

- جدار حماية تطبيقات الويب

- حماية بوت مدمجة

- المسح المنتظم لمكافحة البرامج الضارة

- دعم 24X7 WordPress Expert

- تكامل Cloudflare في جميع أنحاء العالم

- نسخ احتياطي يومي خارج الموقع واستعادة بنقرة واحدة

- دعم مكافحة القرصنة

- تحديثات تلقائية وآمنة ، إلخ.

يمكنك الحصول على كل هذه الميزات وأكثر من ذلك بكثير في خطة واحدة تبدأ من 16.61 دولارًا شهريًا مع عمليات ترحيل مجانية غير محدودة ، ومراحل غير محدودة ، وضمان خالي من المخاطر لمدة 14 يومًا ، اشترك الآن!

أسئلة مكررة

كيف أعرف أن DNS الخاص بي قد تعرض للتسمم؟

هناك بعض الطرق التي يمكنك من خلالها اكتشاف أو التحقق مما إذا كان DNS الخاص بك قد تعرض للتلف أم لا.

1. تحقق مما إذا كان هناك أي انخفاض غير متوقع في حركة المرور على موقع الويب الخاص بك

2. راقب DNS الخاص بك بحثًا عن أي نشاط مشبوه

3. حاول الوصول إلى موقع الويب الخاص بك من جهاز آخر أو استخدم VPN ومعرفة ما إذا تمت إعادة توجيه موقع الويب الخاص بك إلى موقع ويب غير مألوف أم لا.

ما هي هجمات DNS الأكثر شيوعًا؟

أكثر هجمات DNS شيوعًا هي:

1. هجمات DDoS

2. انتحال DNS

3. إغراق DNS

4. هجوم NXDOMain

5. نفق DNS ، إلخ.

لماذا يستخدم المتسللون تسميم DNS؟

يستخدم المتسللون تسميم نظام أسماء النطاقات لإجراء انتحال على نظام أسماء النطاقات بسبب إعادة توجيه كل حركة مرور الويب إلى موقع ويب آخر احتيالي ينتحل شخصية. يفتح هذا النوع من الهجوم الباب أمام المتسللين لسرقة معلومات الزائرين الحساسة أو تعطيل حركة مرور الويب.