كيفية إصلاح ومنع هجمات XSS في WordPress

نشرت: 2022-06-14

هل أنت قلق من هجوم المتسللين على موقع الويب الخاص بك؟

تعد البرمجة النصية عبر المواقع ، والتي تسمى أيضًا XSS ، واحدة من أكثر الهجمات شيوعًا على مواقع WordPress. يجد المتسللون نقاط ضعف في موقعك ويستخدمونها لسرقة المعلومات وإساءة استخدام موقع الويب الخاص بك.

والأسوأ من ذلك أنه إذا لم تقم بإصلاحه على الفور ، فقد تؤدي هذه الاختراقات إلى أضرار جسيمة - من النوع الذي يصعب التعافي منه حقًا.

يمكنك منع هذه الاختراقات عن طريق تثبيت جدار حماية على موقع WordPress الخاص بك.

إذا كان موقع الويب الخاص بك يتعرض بالفعل للهجوم ، فسنبين لك كيفية إصلاحه على الفور بلغة بسيطة صديقة للمبتدئين. سنبقي مصطلحات الأمن السيبراني عند الحد الأدنى في هذا البرنامج التعليمي. سنوضح لك أيضًا كيفية منع الهجمات المستقبلية.

أولاً ، دعنا نفهم سريعًا ما يحدث في هجوم XSS حتى تكون مجهزًا بشكل أفضل للتعامل معه.

ما هو هجوم XSS في ووردبريس؟

يرمز XSS إلى Cross Site Scripting وهو نوع من هجوم الحقن حيث يقوم المتسللون بحقن نصوص ضارة في موقع ويب.

يتم إخفاء هذه البرامج النصية في شكل كود جيد على موقع ويب موثوق به. بعد ذلك ، عندما يهبط المستخدم على موقع الويب هذا ، يقوم متصفحه بتنفيذ جميع التعليمات البرمجية ، بما في ذلك البرنامج النصي الضار ، لأنه يعتقد أنها كلها تعليمات موثوقة.

بعبارات أبسط ، تخيل أنك جاسوس وتلقيت للتو بريدًا إلكترونيًا رسميًا من الحكومة حول مهمة سرية للغاية. يحتوي على جميع التعليمات التي تحتاجها لمتابعة وصولك إلى T.

ما لا تعرفه هو أن شخصًا ما اعترض هذا البريد الإلكتروني وأضاف بعض الإرشادات الخاصة به. ليس لدى الحكومة أي دليل على ذلك ولا تهتم بمراجعة الأمر مرة أخرى لأنك تثق بالمصدر.

بعضها غير منطقي لكنك مدرب على الانصياع لكل أمر لتحقيق مهمتك.

في هذا السيناريو ، الحكومة هي موقع الويب الخاص بك ، والجاسوس هو متصفح المستخدم. يتبع المتصفح الإرشادات الواردة من موقع الويب الخاص بك ولا يمكنه التفريق بين البرامج النصية الجيدة والسيئة.

عادةً ما تكون هذه البرامج النصية بلغة Javascript ، وهي إحدى لغات البرمجة الأكثر شيوعًا والأكثر استخدامًا. على الرغم من أن هذه الهجمات يمكن أن تحدث باستخدام أي لغة من جانب العميل.

يوجد الآن العديد من الطرق لتنفيذ هجوم XSS. إحدى الطرق هي إرسال رابط إلى المستخدمين المطمئنين لحملهم على النقر فوقه. بمجرد النقر فوقه ، يمكن للهجوم القيام بواحد أو أكثر من الإجراءات التالية:

- إعادة توجيه المستخدمين إلى موقع ضار

- التقط ضغطات المستخدم على المفاتيح

- تشغيل المآثر القائمة على متصفح الويب

- سرقة معلومات ملفات تعريف الارتباط الخاصة بالمستخدم الذي قام بتسجيل الدخول إلى حساب

إذا كان المتسلل قادرًا على سرقة معلومات ملفات تعريف الارتباط ، فيمكنه اختراق حساب المستخدم تمامًا. على سبيل المثال ، إذا قمت بتسجيل الدخول إلى لوحة wp-admin لموقع الويب الخاص بك ، فيمكن للمتسلل سرقة بيانات الاعتماد الخاصة بك وتسجيل الدخول إلى موقعك.

ما عليك القيام به لمنع هذه الهجمات هو التأكد من التحقق من صحة جميع بيانات المستخدم وتعقيمها بشكل صحيح قبل دخولها إلى موقع الويب الخاص بك. بهذه الطريقة ، لا يمكن أن يكون إدخال المستخدم رمز جافا سكريبت ضارًا. إضافة إلى ذلك ، تحتاج إلى التأكد من عدم وجود ثغرات XSS على موقعك والتي يمكن أن تسمح للمتسلل بالهجوم.

بالكاد خدشنا سطح هجمات XSS ولكننا نأمل أن يكون لديك فهم جيد لكيفية عمل هجوم WordPress XSS. الآن إذا كنت تشك في تعرض موقعك للاختراق ، فاتبع البرنامج التعليمي السهل خطوة بخطوة أدناه.

كيفية البحث عن هجوم XSS وإصلاحه في WordPress

للعثور على أي نوع من البرامج الضارة أو الاختراقات على موقعك ، ستحتاج إلى إجراء فحص عميق على موقع الويب بالكامل بما في ذلك الملفات وقاعدة البيانات الخاصة به.

سنستخدم Sucuri لفحص موقعك المخترق وتنظيفه. يمنحك Sucuri إعداد أمان قويًا بما في ذلك جدار حماية وماسح ضوئي للبرامج الضارة ومنظف البرامج الضارة.

تقدم Sucuri ماسحًا مجانيًا للبرامج الضارة لمواقع الويب يمكنك تثبيته داخل موقع WordPress الخاص بك بالانتقال إلى الإضافات »إضافة علامة تبويب جديدة .

نوصي باستخدام الماسح الضوئي المتميز من جانب الخادم. سيؤدي ذلك إلى قلب موقع الويب الخاص بك للعثور على أي أثر للبرامج الضارة.

يضاف إلى ذلك ، فيما يلي بعض النقاط البارزة فيه:

- يراقب البريد العشوائي والنصوص الضارة

- للتحقق من الأبواب الخلفية المخفية التي أنشأها المتسللون

- يكتشف التغييرات التي تم إجراؤها على DNS (نظام اسم المجال) و SSL

- التحقق من القوائم السوداء مع محركات البحث والسلطات الأخرى

- يراقب الجهوزية الموقع

- تنبيهات فورية عبر البريد الإلكتروني والرسائل القصيرة و Slack و RSS

لمزيد من التفاصيل ، اقرأ مراجعة Sucuri.

يأتي Sucuri بسعر 199.99 دولارًا سنويًا. إذا كان هذا خارج ميزانيتك ، فيمكنك تجربة المكونات الإضافية للأمان. انظر قائمتنا: 9 أفضل ملحقات أمان WordPress مقارنة.

أثناء تحديد مكون إضافي للأمان ، تأكد من أنه يمنحك جميع ميزات الأمان السيبراني التي تحتاجها للعثور على إصابات البرامج الضارة وإصلاحها وحماية موقع الويب الخاص بك.

الخطوة 1: فحص موقع الويب الخاص بك

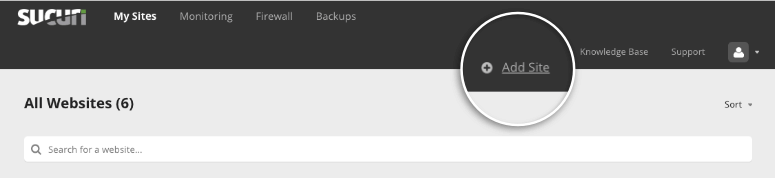

للبدء ، ستحتاج إلى التسجيل للحصول على خطة مع Sucuri. بعد ذلك ، قم بتسجيل الدخول إلى لوحة تحكم Sucuri حيث يمكنك إضافة موقعك.

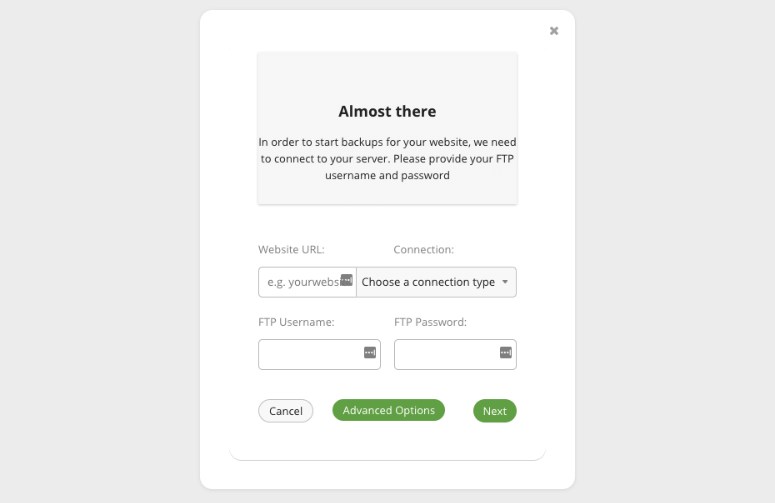

هنا ، ستحتاج إلى ربط موقع الويب الخاص بك عن طريق إدخال بيانات اعتماد FTP الخاصة بك. إذا كنت لا تعرف بيانات اعتماد FTP الخاصة بك ، فيمكنك الحصول عليها من مضيف الويب الخاص بك.

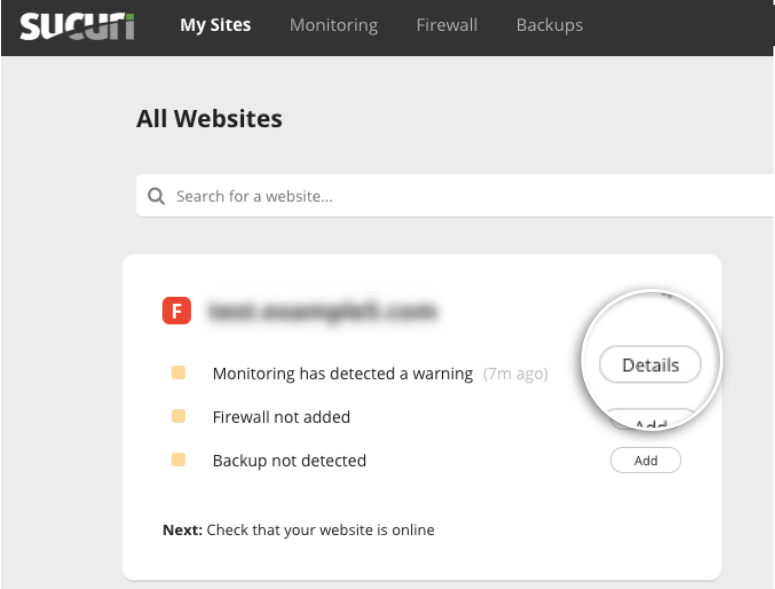

عندما يكون موقعك متصلاً ، سيقوم Sucuri تلقائيًا بإجراء مسح شامل لموقعك على الويب. بمجرد الانتهاء من ذلك ، سيعرض لك تقريرًا مفصلاً ضمن علامة التبويب "مواقعي" .

يمكنك الآن النقر فوق الزر "تفاصيل" بجوار رسالة التحذير. سيؤدي هذا إلى فتح صفحة المراقبة حيث يمكنك عرض تفاصيل الاختراق أو الإصابة.

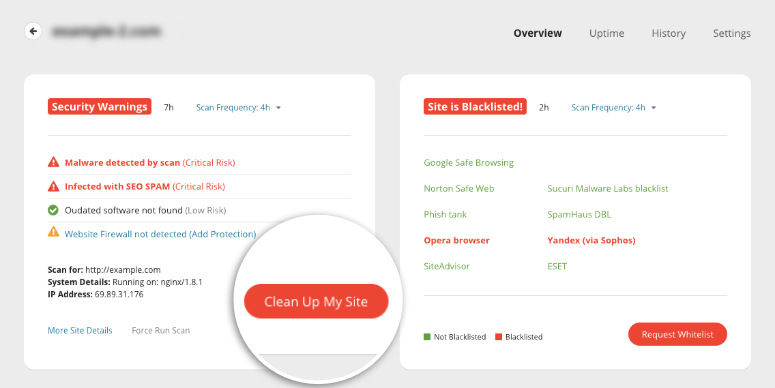

الخطوة 2: طلب تنظيف البرامج الضارة

في صفحة المراقبة ، يمكنك معرفة نوع البرامج الضارة التي أصابت موقعك. يضيف Sucuri تصنيفًا للإشارة إلى مستوى المخاطر. لذا ، إذا كانت مخاطرة حرجة أو عالية ، فأنت تعلم أنك بحاجة إلى إصلاحها على الفور. إضافة إلى ذلك ، سيُظهر لك أيضًا ما إذا كان موقعك قد تم إدراجه في القائمة السوداء بواسطة أي محركات بحث.

الآن بعد أن عرفت أن موقعك مصاب ، تحتاج إلى تنظيفه و Sucuri يجعل هذا الأمر سهلاً بالنسبة لك حقًا. لبدء العملية ، انقر فوق الزر "تنظيف موقعي" .

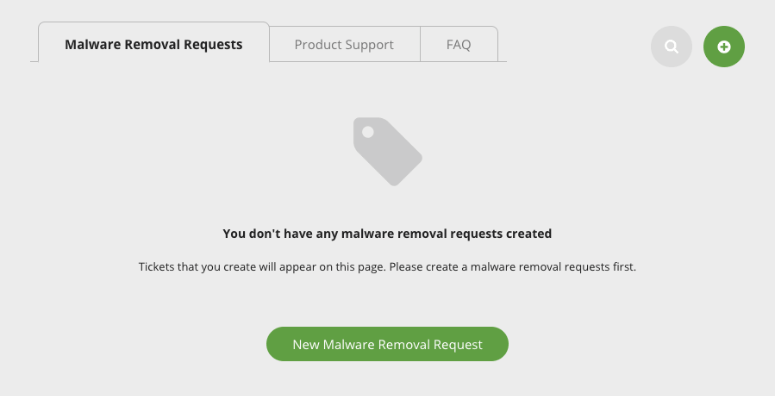

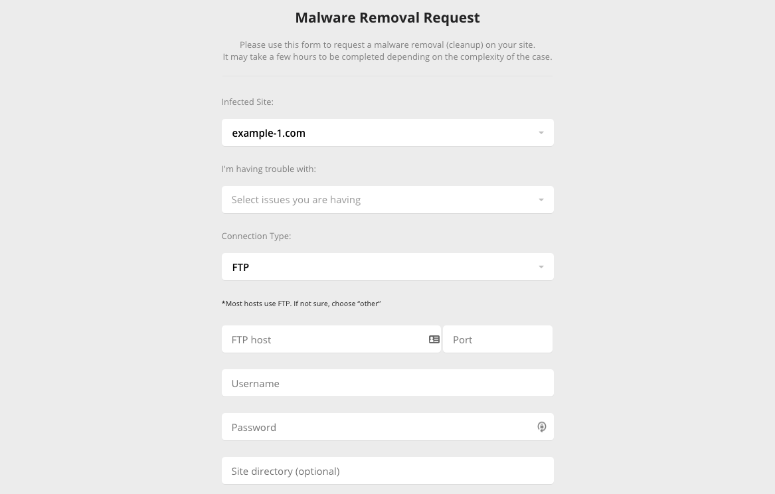

في الصفحة التالية ، انقر فوق الزر New Malware Removal Request (طلب إزالة برامج ضارة جديدة) وسيظهر نموذج يمكنك من خلاله إدخال تفاصيل موقعك.

ما عليك سوى ملء النموذج وإرساله. بمجرد الانتهاء من ذلك ، سيقوم خبراء الأمن في Sucuri بتنظيف موقعك نيابة عنك. إذا كنت لا تعرف أيًا من التفاصيل التي تحتاجها للنموذج ، فيمكنك أن تطلب من مضيف الويب الخاص بك.

الآن قد تتساءل عن المدة التي سيستغرقها تنظيف موقعك.

يعطي Sucuri الأفضلية الأولى للمستخدمين في خطة العمل. أنها تضمن وقت استجابة 6 ساعات. بالنسبة للخطط الأخرى ، يعتمد ذلك على مدى تعقيد إصابة موقعك وحجم الطلبات الموجودة في قائمة الانتظار.

بعد الهجوم مباشرة ، نوصي بشدة بتسجيل خروج جميع المستخدمين من موقعك وتغيير بيانات اعتماد تسجيل الدخول الخاصة بك لتكون في الجانب الآمن.

كيفية منع هجمات XSS على موقع WordPress الخاص بك

من الأفضل دائمًا حماية موقع الويب الخاص بك ومنع هذه الأنواع من هجمات البرامج الضارة على موقعك. إنه أسهل وأرخص بكثير من محاولة إصلاح موقع ويب تم اختراقه. فيما يلي أهم الخطوات الموصى بها لمنع هجمات XSS على موقعك.

1. تمكين جدار حماية تطبيق الويب (WAF)

لدى Sucuri واحد من أفضل جدران الحماية لمواقع WordPress. فهو لا يحظر هجمات XSS فحسب ، بل يحظر جميع أنواع هجمات البرامج الضارة الأخرى مثل DDoS و Brute Force و Phishing و SQL.

سيجلس جدار الحماية أمام موقع الويب الخاص بك ويفحص كل مستخدم قادم. سيحدد الروبوتات السيئة ويحظرها قبل وصولها إلى موقعك.

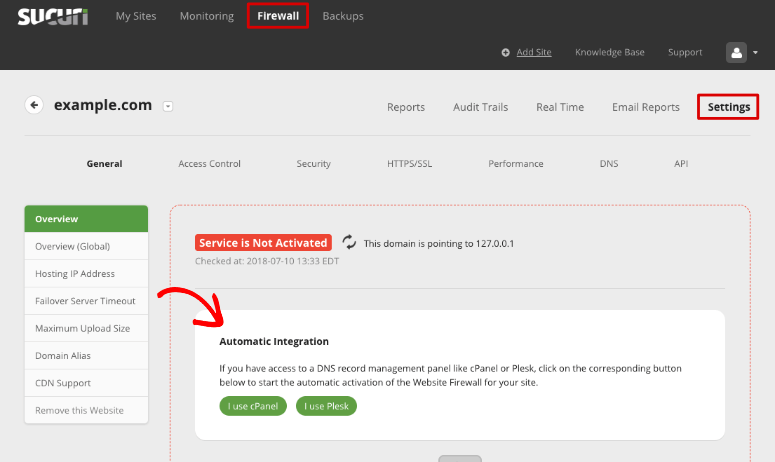

لتمكين جدار الحماية Sucuri ، انتقل إلى علامة التبويب جدار الحماية في لوحة معلومات Sucuri.

حدد موقعك ، وسترى إرشادات الإعداد التي يمكنك اتباعها. يمنحك Sucuri خيارين لإعداد جدار الحماية:

1. التكامل التلقائي: ما عليك سوى إدخال بيانات اعتماد الاستضافة باستخدام cPanel أو Plesk. تتطلب هذه الطريقة منح Sucuri الوصول إلى خادم موقع الويب الخاص بك لإعداد جدار الحماية تلقائيًا على موقعك.

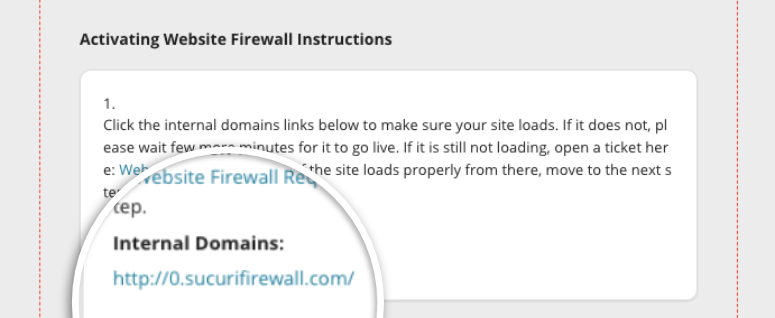

2. التكامل اليدوي: يمكنك إعداد جدار الحماية بنفسك دون منح وصول داخلي إلى Sucuri. للبدء ، انقر فوق ارتباط المجال الداخلي وتأكد من تحميله.

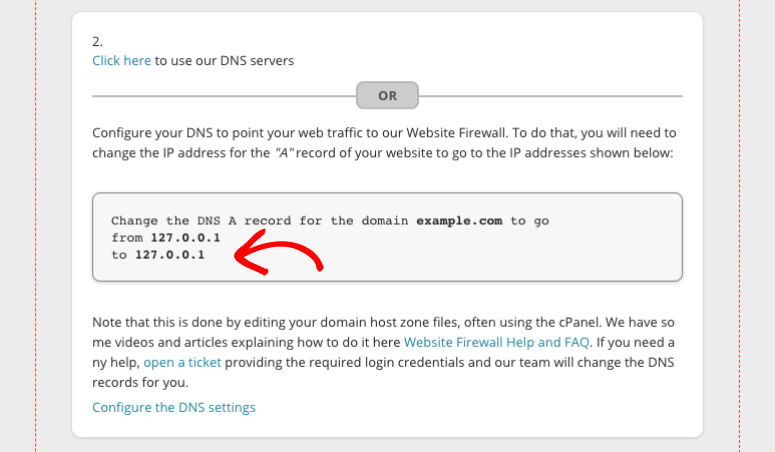

بعد ذلك ، يمكنك تكوين DNS الخاص بك لتوجيه حركة مرور الويب الخاصة بك إلى جدار الحماية Sucuri. لهذا ، ستحتاج إلى الوصول إلى سجلات DNS في حساب الاستضافة الخاص بك. هنا ، يمكنك تغيير السجل "A" لموقعك وإدخال عناوين IP التي توفرها Sucuri.

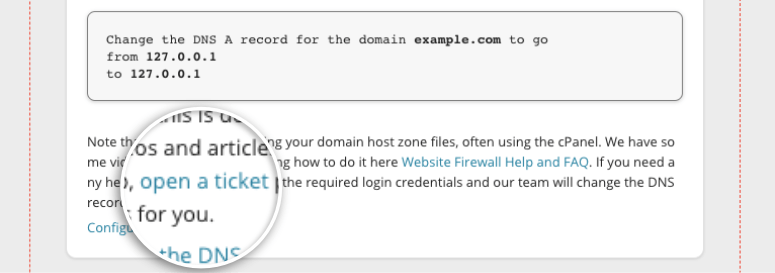

إذا كنت تشدد على أن هذا الأمر معقد للغاية ، فيمكنك أن تطلب من مضيف الويب الخاص بك المساعدة وسيقومون بإرشادك خلال العملية. بالإضافة إلى ذلك ، يمكنك أيضًا رفع تذكرة دعم مع Sucuri وسيساعدك فريق الدعم الخاص بهم على تغيير سجلات DNS.

لفتح تذكرة ، ستجد ارتباطًا داخل الإرشادات اليدوية في نفس الصفحة.

بمجرد الانتهاء من إعداد جدار الحماية ، عادة ما يستغرق الأمر بضع ساعات حتى تنعكس التغييرات. يمكنك توقع وقت انتظار أقصاه 48 ساعة.

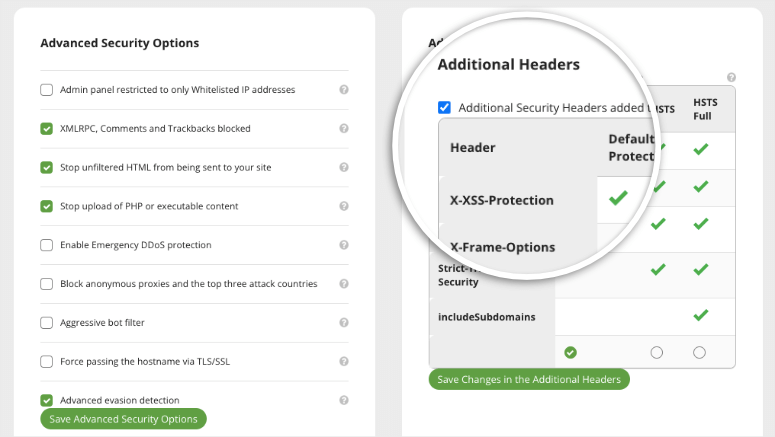

عند تمكين جدار الحماية ، فإنه سيضيف تلقائيًا رؤوس أمان إلى موقعك لحمايته من هجمات XSS.

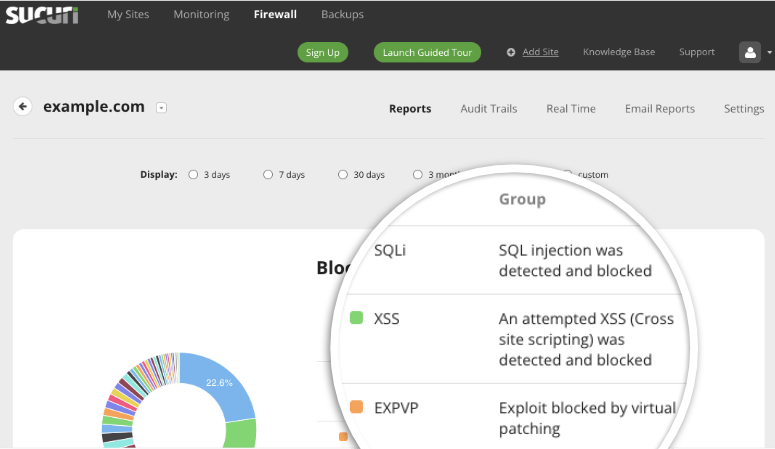

إذا كانت هناك محاولة هجوم XSS ، فسيقوم Sucuri بحظره وإبلاغك به في علامة التبويب التقارير .

الآن ما نحبه في جدار الحماية Sucuri هو أنه من السهل جدًا على أي شخص استخدامه ، بما في ذلك المبتدئين. ليس عليك أن تكون خبيرًا في الأمن السيبراني أو تعرف أي ترميز.

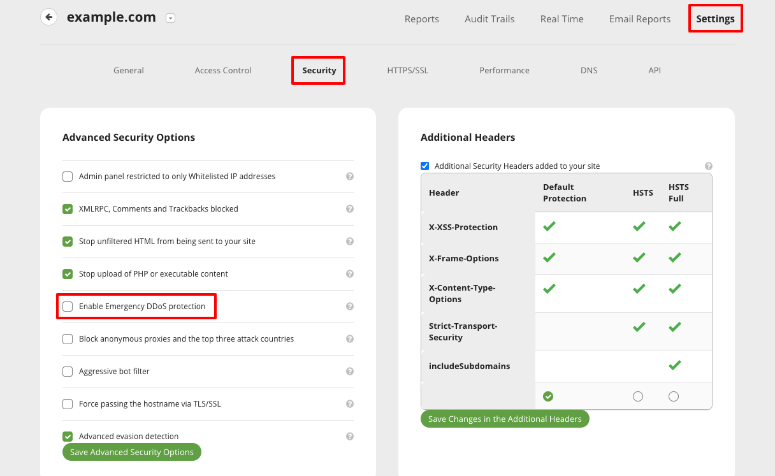

يمكنك تمكين جميع أنواع ميزات الحماية بنقرة واحدة في علامة التبويب الإعدادات »الأمان .

على سبيل المثال ، يمكنك تمكين حماية DDoS والحظر الجغرافي لجعل من الصعب على المتسللين مهاجمة موقعك.

لتمكين ميزة الأمان هنا ، كل ما عليك فعله هو تحديد المربع وحفظ الإعدادات الخاصة بك. عندما تحتاج إلى تعطيله ، عليك ببساطة إلغاء تحديد المربع.

بصرف النظر عن هذا ، فإن البرنامج المساعد Sucuri سوف:

- قم بالمسح والمراقبة بانتظام بحثًا عن البريد العشوائي والشفرات الضارة

- تنبيهك بأي ثغرة أمنية في البرمجة النصية عبر المواقع

- حظر الروبوتات السيئة والمتسللين

- تحقق من القوائم السوداء مع محركات البحث والسلطات الأخرى

- مراقبة وقت تشغيل موقع الويب

- كشف التغييرات التي تم إجراؤها على DNS (نظام اسم المجال) و SSL

- إرسال تنبيهات أمنية فورية إليك عبر البريد الإلكتروني والرسائل القصيرة و Slack و RSS

لذلك سيتم حماية موقعك في جميع الأوقات.

2. استخدام النماذج الآمنة

على مواقع الويب المعرضة للخطر ، تعد النماذج من أكثر الأهداف شيوعًا للمتسللين. إذا كان النموذج الخاص بك غير مؤمن ، فهذا يعني أنه يمكن لأي شخص ببساطة إدخال تعليمات برمجية ضارة في حقول النموذج.

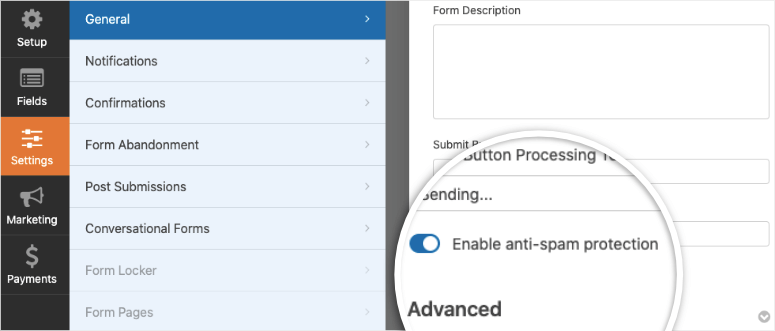

توصيتنا لتأمين نماذج موقع الويب الخاص بك هي WPForms. إنه منشئ نماذج WordPress رقم 1 الذي يحتوي على أمان مدمج بحيث يتم حماية النماذج الخاصة بك منذ البداية.

بشكل افتراضي ، يتم تشغيل الحماية من البريد العشوائي في النماذج. بالإضافة إلى ذلك ، يمكنك إضافة CAPTCHA إلى النماذج الخاصة بك لحظر روبوتات البريد العشوائي.

يمكنك تمكين رمز التحقق غير المرئي أو النوع الذي يتعين على المستخدم فيه حل لغز صغير أو تحديد مربع لإثبات أنه بشر.

3. تعيين أذونات دور المستخدم

عندما يكون لديك عدة أشخاص يعملون على موقع الويب الخاص بك ، فليس من الحكمة منح الجميع حق الوصول الإداري. من الأفضل تعيين الأدوار لهم بناءً على الأذونات التي يحتاجون إليها.

يتيح لك WordPress إنشاء أدوار لـ:

- مشرف فائق

- مدير

- محرر

- مؤلف

- مساهم

- مشترك

الآن إذا تمكن أحد المتطفلين من التحكم في حساب المستخدم ، فسيتم تقييده فيما يمكنه فعله على موقعك.

4. تسجيل الخروج التلقائي للمستخدمين غير النشطين

يمكن للقراصنة الوصول إلى حسابات المستخدمين عن طريق سرقة جلسات المتصفح وسرقة ملفات تعريف الارتباط.

يمكنك تقليل هذه المخاطر عن طريق تسجيل الخروج من مستخدمي WordPress غير النشطين.

تحتوي العديد من مكونات الأمان الإضافية على ميزة تسجيل الخروج من جلسة العمل الخاملة أو يمكنك استخدام المكون الإضافي Inactive Logout.

5. قم بتحديث موقع الويب الخاص بك بانتظام

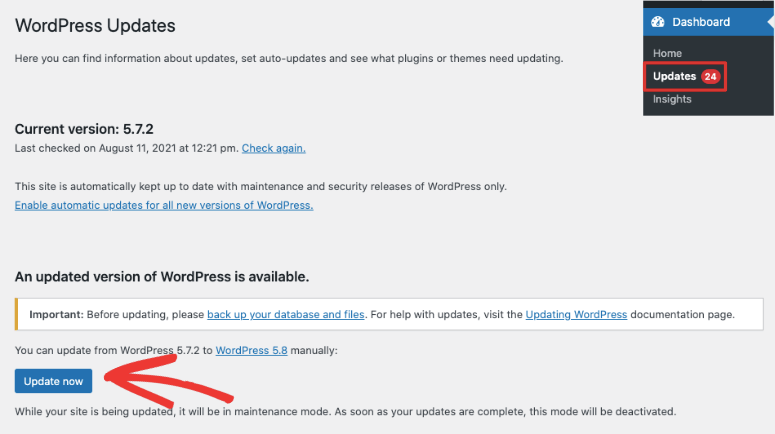

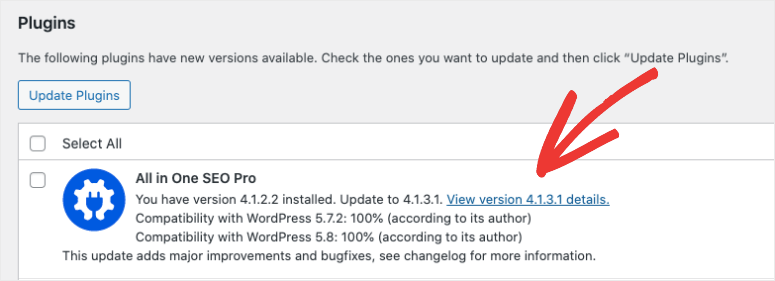

تحصل إضافات WordPress والسمات وحتى تثبيت WordPress على تحديثات بانتظام. ستراها داخل لوحة معلومات WordPress الخاصة بك عندما تكون متاحة:

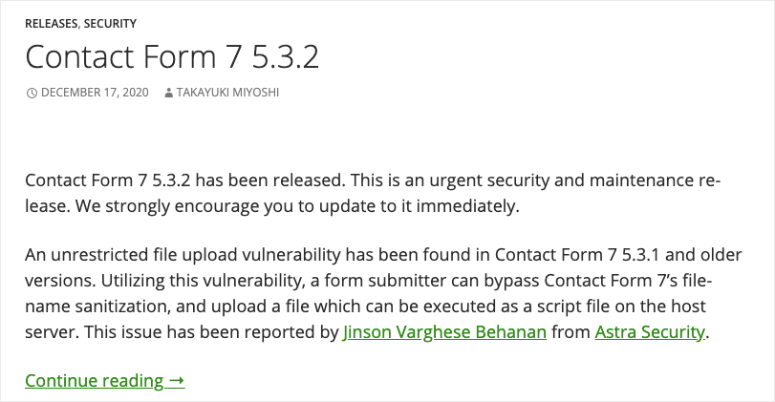

يتجاهل العديد من مالكي مواقع الويب التحديثات لفترة طويلة ولكن هذا قد يعرض موقع الويب الخاص بك للمتسللين. تتضمن التحديثات عادةً إصلاحات للأخطاء وميزات جديدة وتحسينات على البرنامج. يمكن أن يكون لديهم أيضًا تصحيحات أمان. يمكنك معرفة ما إذا كان التحديث يحمل تصحيحًا أمنيًا من خلال عرض تفاصيل التحديث.

هذا يعني أنه تم العثور على ثغرة أمنية في البرنامج يمكن للقراصنة استخدامها لمهاجمة موقعك. عندما يجد المطورون مشاكل أمنية ، يقومون بتصحيحها وإصدار نسخة جديدة من البرنامج.

كل ما عليك فعله هو تحديث البرنامج على موقعك.

لذلك إذا رأيت أنه تصحيح أمان ، فقم بتحديثه على الفور لتجنب أي خطر التعرض للاختراق.

أحد الأسباب الرئيسية لتجاهل مالكي المواقع للتحديثات هو أنه يمكنهم أحيانًا كسر موقعك أو التسبب في مشكلات عدم التوافق. نوصي باختبار التحديث على موقع مرحلي ثم تشغيله على موقعك المباشر.

مع ذلك ، تعلمت كيفية إصلاح ومنع هجمات XSS على موقع WordPress الخاص بك.

قبل أن نختتم ، سنقدم لك نصيحة أمنية أخرى. دائما أخذ نسخ احتياطية منتظمة من موقع الويب الخاص بك.

حتى مع أقوى إجراءات الأمان على موقعك ، هناك العديد من الأشياء التي يمكن أن تسوء. على سبيل المثال ، يمكن للمستخدم أن يرتكب خطأ بشريًا بسيطًا يؤدي إلى تعطل موقع الويب الخاص بك.

يمكنك إعداد نسخ احتياطية تلقائية باستخدام مكون إضافي احتياطي مثل UpdraftPlus. لمزيد من الخيارات ، راجع قائمتنا لأهم المكونات الإضافية للنسخ الاحتياطي في WordPress.

أسئلة وأجوبة

1. هل WordPress عرضة لهجمات البرمجة النصية عبر المواقع؟

تم تطوير برنامج WordPress الأساسي وصيانته بواسطة بعض أفضل الخبراء في العالم. إن برامجهم صلبة جدًا ولكن ضع في اعتبارك أنه لا يوجد برنامج خالٍ من نقاط الضعف.

السبب في مهاجمة مواقع WordPress غالبًا هو أن النظام الأساسي يتمتع بشعبية كبيرة. ويقوم معظم المستخدمين بتثبيت الكثير من السمات والإضافات التابعة لجهات خارجية. يمكن أن تتطور الثغرات الأمنية في أي من هذه العناصر ويمكن للقراصنة استغلالها لاختراق موقعك.

2. هل هناك أنواع مختلفة من هجمات البرمجة النصية عبر المواقع؟

نعم. هناك ثلاثة أنواع رئيسية من هجمات XSS:

- XSS مُخزَّن (يُعرف أيضًا باسم XSS المستمر): يخزن المهاجمون حمولتهم على خادم مخترق ، مما يتسبب في قيام موقع الويب بتسليم تعليمات برمجية ضارة إلى زوار آخرين.

- XSS المنعكس: يتم تخزين الحمولة في البيانات المرسلة من المتصفح إلى الخادم.

- DOM XSS: هنا ، الخادم نفسه ليس هو الوحيد المعرضة لـ XSS ، ولكن جافا سكريبت على الصفحة.

- البرمجة النصية عبر المواقع الذاتية: يمكن للمهاجمين استغلال ثغرة أمنية تحتاج إلى سياق محدد وتغييرات يدوية. الضحية هنا يمكن أن تكون نفسك فقط.

- البرمجة النصية عبر المواقع العمياء: في هذه الهجمات ، تكمن الثغرة الأمنية عادةً في صفحة لا يمكن الوصول إليها إلا للمستخدمين المصرح لهم. المهاجم لا يرى نتيجة الهجوم.

3. كيف أتأكد من عدم وجود مشكلات أمنية أخرى على موقعي؟

تأكد من أن لديك دائمًا مكونًا إضافيًا للأمان مثبتًا على موقع الويب الخاص بك. يعد هذا أمرًا ضروريًا لجميع أنواع مواقع الويب بما في ذلك WooCommerce والمدونات ومواقع الأعمال الصغيرة. نوصي باستخدام Sucuri ، ولكن يمكنك أيضًا التحقق من Wordfence و MalCare و SiteLock. شاهد المزيد من أهم توصياتنا هنا: 9 أفضل ملحقات أمان WordPress مقارنة.

هذا كل ما لدينا لك اليوم. نأمل أن يكون هذا المنشور قد أعطاك كل ما تحتاجه لتأمين موقع الويب الخاص بك.

لمزيد من المعلومات حول أمان موقع الويب ، راجع مواردنا على:

- دليل أمان WordPress الكامل (سهل الاستخدام للمبتدئين)

- أفضل 5 ماسحات للثغرات الأمنية في WordPress للعثور على التهديدات

- أفضل 9 إضافات لسجل النشاط لتتبع وتدقيق موقع WordPress الخاص بك

ستمنحك هذه المنشورات المزيد من الطرق لإغلاق نقاط الضعف وحماية موقع الويب الخاص بك من جميع المخاطر.