إحصائيات أمان WordPress: ما مدى أمان WordPress حقًا؟

نشرت: 2023-11-01هل ووردبريس آمن حقًا؟ ربما هذا هو السؤال الذي يدور في أذهان العديد من المستخدمين الجدد، خاصة عندما يسمعون أنه مشروع مفتوح المصدر. إذًا، هل هناك أي إحصائيات حول أمان WordPress يمكن أن تقدم إجابة؟

في واقع الأمر، هناك، وفي هذا المنشور، حاولنا تجميع أكبر عدد ممكن من الأرقام ذات المغزى حول هذا الموضوع. أدناه، سنفحص تقارير الصناعة والإحصائيات المتعلقة بأمان WordPress الأساسي والموضوعات والمكونات الإضافية ومعلومات تسجيل الدخول وبيئات الاستضافة.

في النهاية، لا نريد منك فقط أن تكون لديك فكرة جيدة عن حالة الأمان في WordPress ولكن أيضًا أن تعرف بالضبط أين تكمن المخاطر حتى تتمكن من معالجتها.

إحصائيًا، يعد WordPress هو الهدف الأكثر شيوعًا للمتسللين

نقطة البيانات الأولى التي تهم عند الحديث عن أمان WordPress هي 43%. وفقًا لـ W3Techs، هذه هي الحصة العالمية من مواقع الويب التي تعمل على WordPress. لاحظ أن هذه ليست حصتها في السوق في أنظمة إدارة المحتوى (وهي أعلى) ولكن من إجمالي مواقع الويب على الإنترنت.

هذا رقم كبير جدًا. وهذا مهم لأنه، على الرغم من أن هذا شيء يجب أن يفخر به معجبو WordPress، إلا أنه يأتي أيضًا مع جانب سلبي وهو التعرض.

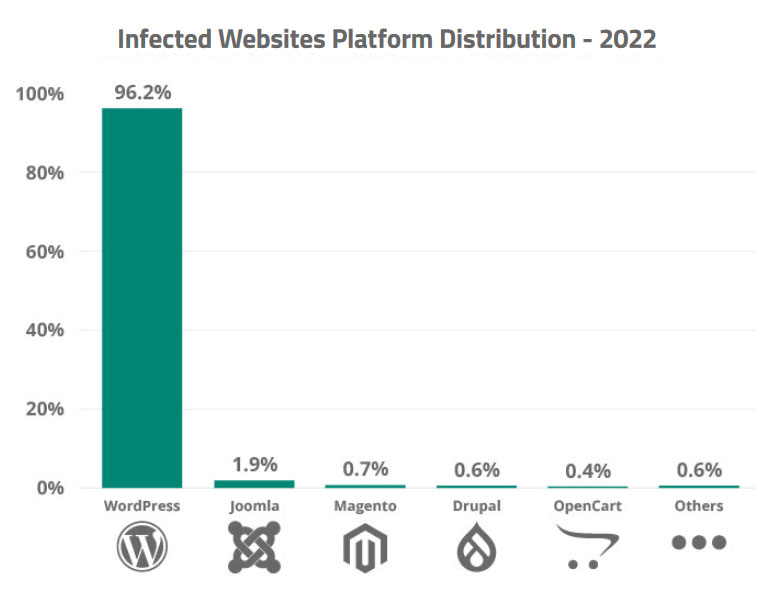

العدد الهائل من مواقع الويب التي تعمل على WordPress يعني أن النظام الأساسي يعد هدفًا رئيسيًا للمتسللين. في الواقع، في تقرير Sucuri لأبحاث التهديدات لعام 2022، شكلت مواقع WordPress 96.2% من جميع مواقع الويب المصابة.

لا يبدو الأمر آمنًا حقًا، أليس كذلك؟

عندما ترى إحصائيات كهذه بشكل منفصل، قد يكون أول ما يخطر ببالك هو أن WordPress يعاني بالفعل من مشكلة أمنية. وإلا فلماذا تمثل هذه الغالبية العظمى من الاختراقات الناجحة؟

ولهذا السبب بدأنا بالرقم الأول. يعد WordPress ببساطة هدفًا أكثر بروزًا وربحًا. يعد استخدام نظام يسمح لك بمحاولة مهاجمة مئات الملايين من مواقع الويب فعليًا بدلاً من نظام يحتوي على قاعدة مستخدمين أصغر بكثير أمرًا أكثر اقتصادا وكفاءة. ويبدو أن هذا أيضًا ما يعتقده المتسللون.

الخبر السيئ هو أنهم غالباً ما ينجحون. يتم اختراق مئات الآلاف من مواقع WordPress كل عام بنجاح. والخبر السار هو، كما سترون أدناه، أن هذا ليس لأن WordPress غير آمن بطبيعته. في الواقع، الكثير من هذه الاختراقات الناجحة يمكن تجنبها تمامًا. تحتاج فقط إلى معرفة كيفية حماية نفسك.

إحصائيات نقاط الضعف الأساسية في ووردبريس

في سعينا للإجابة على ما إذا كان WordPress آمنًا أم لا، فلنبدأ بإحصائيات حول أمان برنامج WordPress الأساسي.

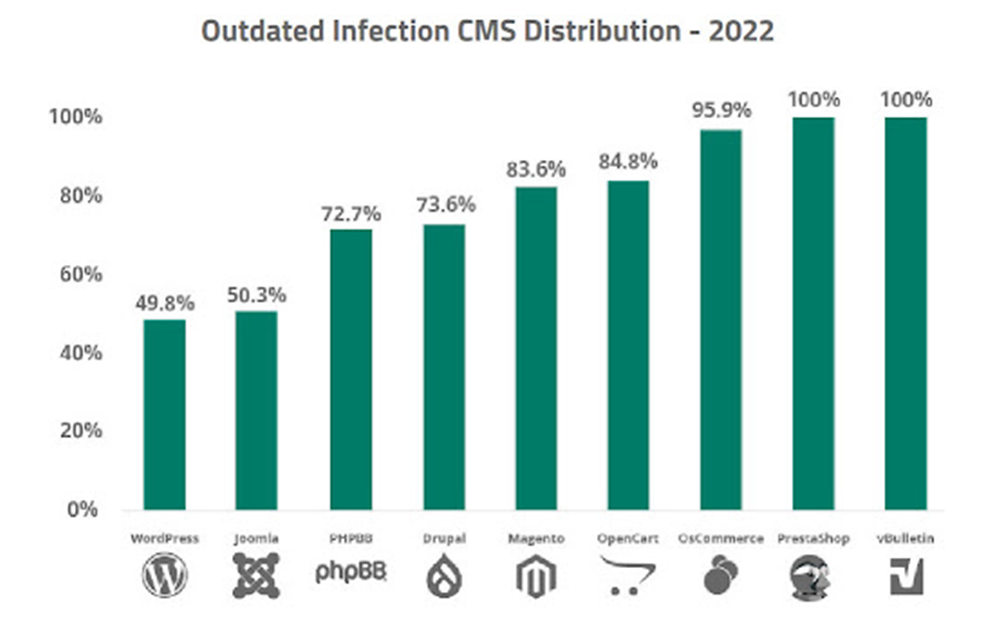

لم يتم تحديث معظم مواقع الويب المخترقة

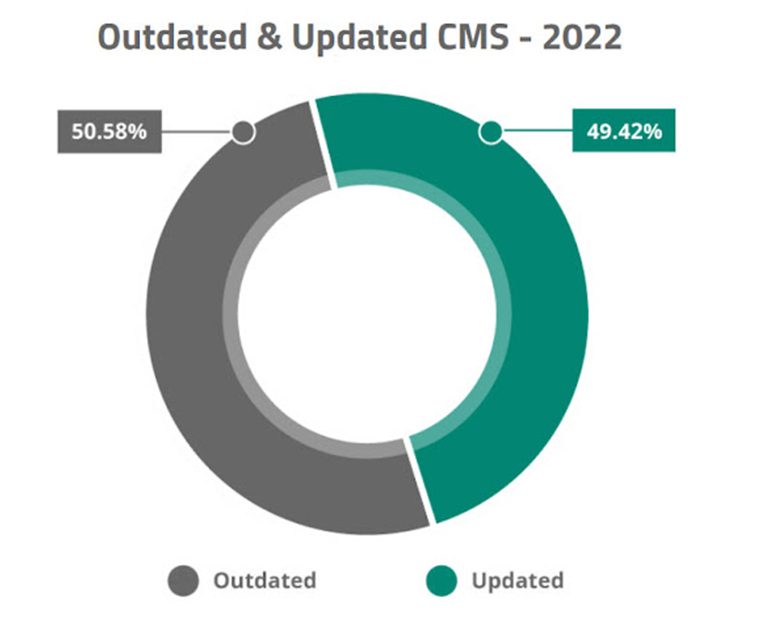

وفقًا لتقرير Sucuri، فإن معظم مواقع WordPress التي تم اختراقها أصبحت قديمة. في عام 2022، لم يكن أكثر من نصف المصابين بالبرامج الضارة يعملون على أحدث إصدار من WordPress.

وهذا ليس مفاجئًا، فبعض الإصدارات القديمة من نظام إدارة المحتوى لديها مشكلات أمنية معروفة تم الكشف عنها علنًا. لذا، إذا واصلت تشغيل موقع الويب الخاص بك على أحد هذه المواقع، فأنت فقط تدعو شخصًا ما للاستفادة من ذلك.

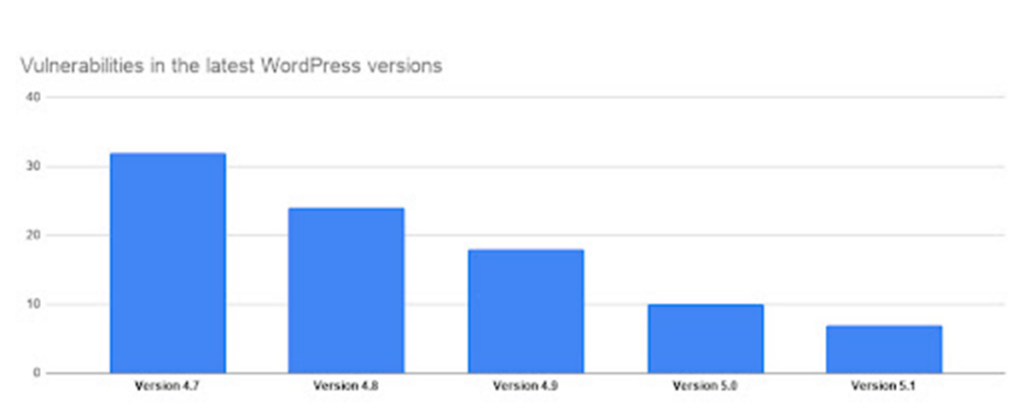

في الواقع، إصدارات WordPress التي تحتوي على معظم مشكلات الأمان تصل جميعها إلى الإصدار 4.0. ومنذ ذلك الحين، انخفض عدد نقاط الضعف بشكل مطرد.

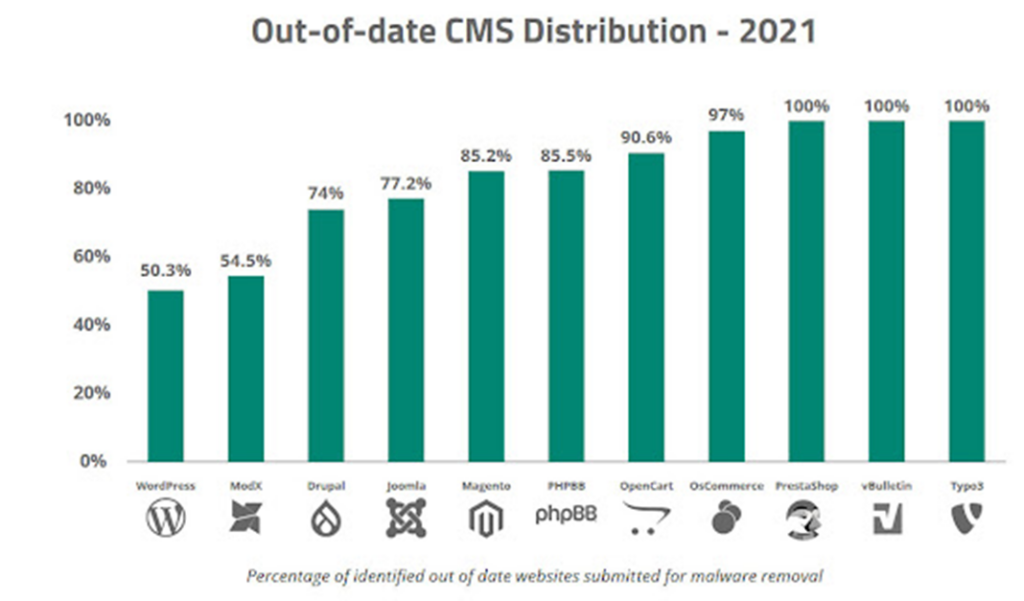

ويعكس تقرير سوكوري ذلك أيضًا. بالمقارنة مع الأرقام السابقة، انخفضت نسبة مواقع WordPress التي تم اختراقها بسبب عدم تحديثها.

في الواقع، كان لدى WordPress أقل نسبة من الإصابات بسبب الإصدارات القديمة بين جميع أنظمة إدارة المحتوى (CMS) التي صادفتها.

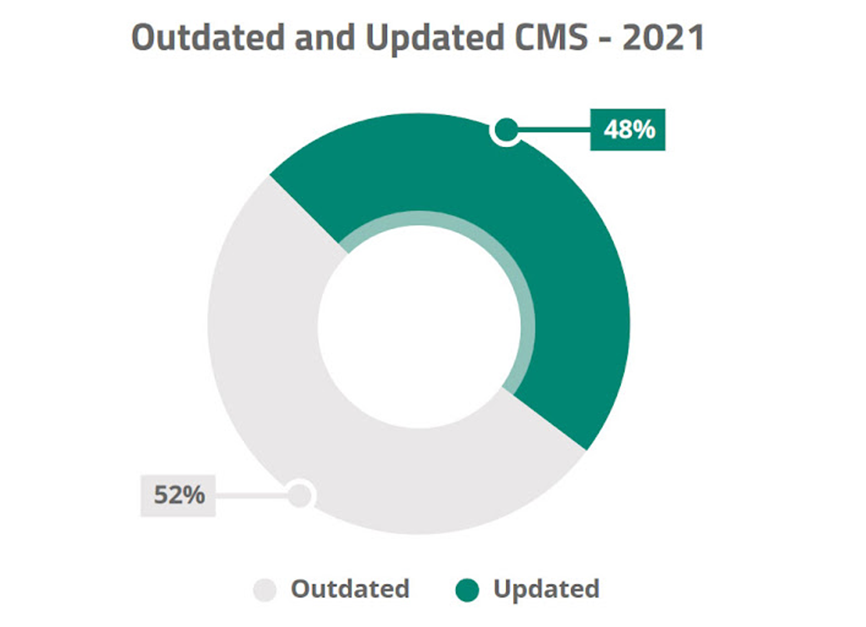

لقد كان هذا هو الحال لمدة عامين متتاليين وانخفضت حصة WordPress قليلاً خلال تلك الفترة. هنا عام 2021 للمقارنة.

هذه مشكلة مستخدم وليست مشكلة ووردبريس

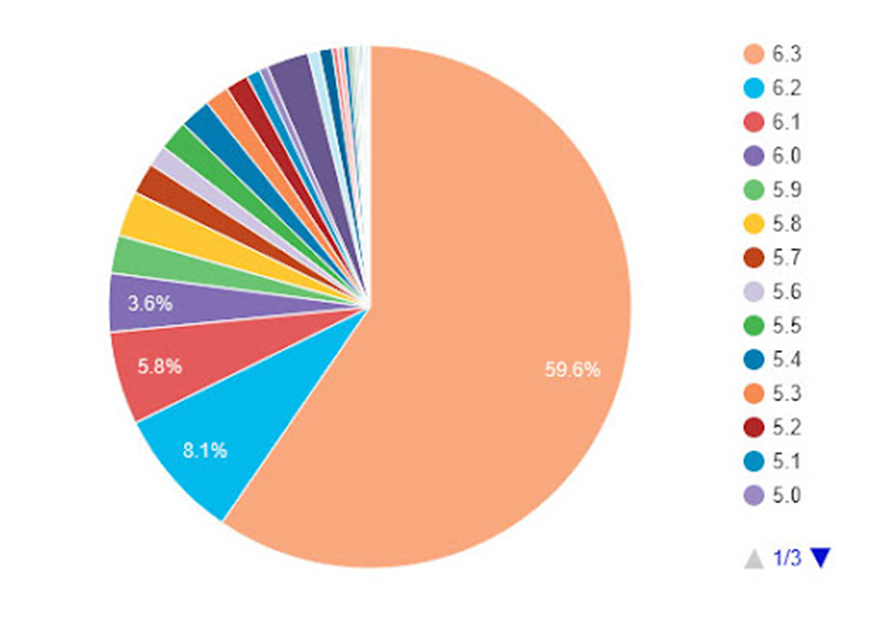

إذًا، كيف يتم تحديث حالة مستخدمي WordPress لمواقعهم الإلكترونية؟ حسنًا، الكثير لا يفعلون ذلك. فيما يلي إصدارات WordPress التي يتم تشغيلها على مواقع الويب الموجودة في البرية كما يتم تتبعها بواسطة WordPress.org.

كما ترون، حوالي 60% فقط من مستخدمي الإصدار الأحدث. ومع ذلك، فإن الخبر السار هو أن الغالبية العظمى منها على الأقل موجودة على WordPress 4.0 أو أعلى، حيث تتحسن حالة الضعف كثيرًا. بالإضافة إلى ذلك، قام ثلاثة أرباع المستخدمين بالتحديث إلى أحدث إصدار رئيسي، وهو ما يعد تحسينًا عما كان عليه من قبل. وفي عام 2016، كانت هذه الحصة حوالي 50% فقط.

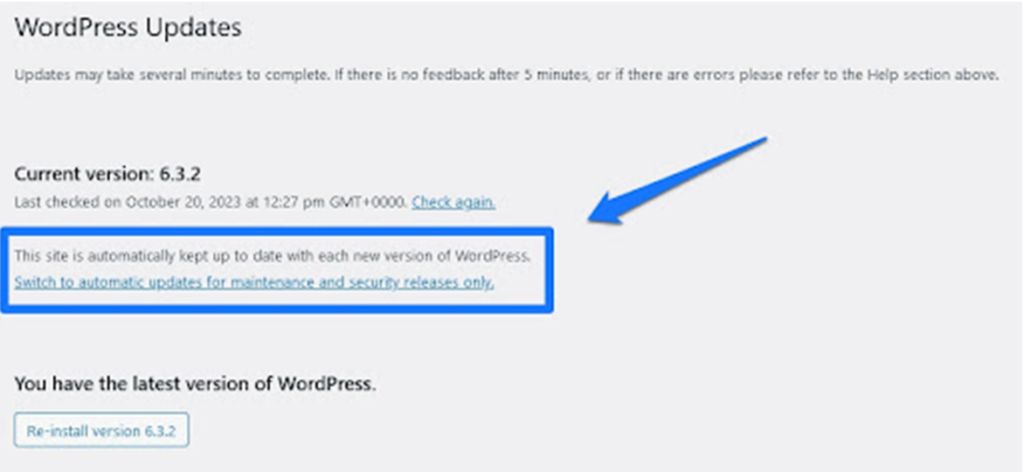

أحد أسباب ذلك هو التحديثات التلقائية التي تم تقديمها في الإصدار 5.6. لم تعد بحاجة إلى الاعتماد على المستخدمين للنقر يدويًا على زر التحديث . وبدلاً من ذلك، يمكن لمواقع الويب تثبيت إصدارات WordPress الجديدة تلقائيًا، مما ساهم على ما يبدو في هذا الاتجاه الإيجابي.

تعمل البنية التحتية الأمنية لـ WordPress

على الرغم من إحجام المستخدمين عن تحديث مواقعهم الإلكترونية، إلا أن نظام الأمان الخاص بـ WordPress core يقوم بعمله بشكل جيد للغاية. يقوم فريق أمان WordPress بسرعة بالعثور على المشكلات وإصلاحها في كل إصدار جديد من WordPress.

في عام 2023، كان لدينا بالفعل ثلاثة إصدارات أمنية قامت بتصحيح 20-30 نقطة ضعف محتملة. يحتوي WordPress 6.0.3 وحده على 16 إصلاحًا أمنيًا. كانت هناك أيضًا أربعة إصدارات أمنية في المشروع في عام 2022، والتي عالجت 26 خطأ أمنيًا في المجموع.

بالإضافة إلى ذلك، تمتد هذه اليقظة إلى أجزاء أخرى من النظام البيئي. واجه Elementor ثغرة أمنية حرجة تم تصحيحها بسرعة، وتلقت Ninja Forms تحديثًا إجباريًا من WordPress.org، وقام BackupBuddy أيضًا بتصحيح ثغرة أمنية عالية الخطورة ودفع الإصدار المحدث إلى مستخدميه.

لذلك، على الرغم من أن WordPress يعاني من مشكلات أمنية مثل أي برنامج آخر، إلا أنه يحتوي على إجراءات آمنة للفشل تستجيب لها بسرعة. إحدى أكبر العقبات التي لا تزال قائمة هي إقناع المستخدمين بتطبيق الحلول.

إحصائيات حول موضوع WordPress وأمن المكونات الإضافية

باعتباره نظام إدارة المحتوى الأكثر شهرة، يأتي WordPress مع عدد كبير من الإضافات، الكثير منها مجاني. في وقت كتابة هذه السطور، كان هناك ما يقرب من 60.000 مكون إضافي في دليل WordPress وحده، بالإضافة إلى أكثر من 11.000 سمة.

هذا دون احتساب الآلاف من المكونات الإضافية الأخرى المتوفرة في أجزاء أخرى من الويب، والتي غالبًا ما تكون بمثابة حلول متميزة. هذا هو الشيء الرائع في WordPress، أيًا كان ما تبحث عنه، فمن المرجح أن يكون هناك حل له بالفعل.

وفي الوقت نفسه، يعد كل ملحق تقوم بتثبيته على موقعك بمثابة نقطة دخول محتملة للمهاجم. المواضيع والمكونات الإضافية هي مسؤولية المطورين الأفراد. لم يتم اختبارها بدقة مثل نواة WordPress، وبالتالي، من المرجح أن تحتوي على عيوب أمنية. بالإضافة إلى ذلك، في بعض الأحيان يتوقف المطورون ببساطة عن دعم عملهم ويصبح قديمًا.

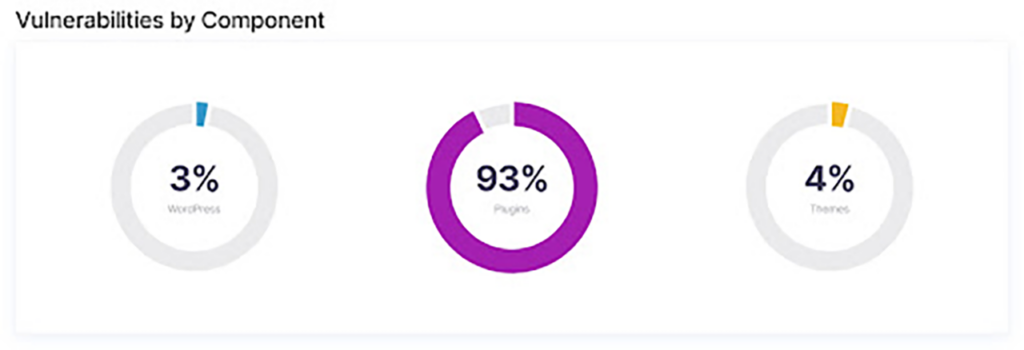

لذلك، ليس من المفاجئ أن يلعبوا دورًا كبيرًا في إحصائيات أمان WordPress، وخاصة المكونات الإضافية. في الواقع، وفقًا لموقع WPScan.com، فهي تحتوي على الغالبية العظمى من نقاط الضعف في WordPress.

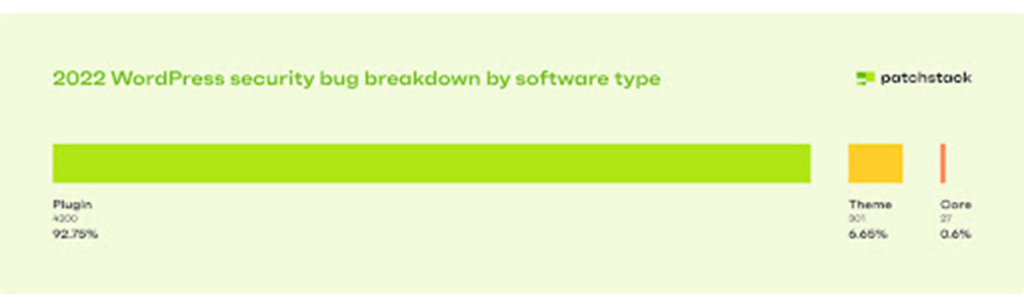

وصل Patchstack إلى أرقام مماثلة.

يبدو أن المكونات الإضافية المجانية بشكل خاص تمثل مشكلة. تشير Sucuri إلى أن السمات والمكونات الإضافية المميزة تشكل 8.62% من جميع نقاط الضعف التابعة لجهات خارجية، بينما تمثل الملحقات المجانية 91.38%.

هنا أيضًا، هناك مشكلة شائعة تتمثل في أن مالكي مواقع الويب يستخدمون إصدارات قديمة بها مشكلات أمنية معروفة. تشير Sucuri أيضًا إلى أن 36% من جميع مواقع الويب المخترقة تحتوي على مكون إضافي أو سمة واحدة ضعيفة على الأقل أثناء إصلاحها.

تمثل الإضافات الشائعة غالبية عمليات الاختراق

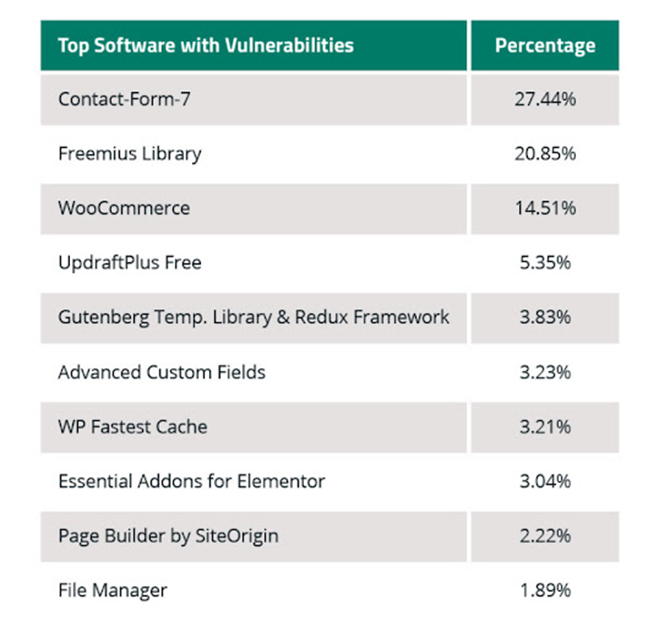

يعد توزيع المكونات الإضافية والموضوعات التي تسبب مشكلات أمرًا مثيرًا للاهتمام أيضًا. وفقًا لـ Sucuri، تضمنت المكونات الضعيفة الأكثر شيوعًا الإصدارات القديمة من نموذج الاتصال 7 (27.44%)، ومكتبة Freemius (20.85%)، وWooCommerce (14.51%). هناك عدد قليل من الآخرين.

فلماذا لا نزال نسمح لهذه المكونات الإضافية بالوجود إذا كانت تؤدي مثل هذا العمل الرديء في مجال الأمن؟ هنا، ينطبق الأمر نفسه على WordPress بشكل عام. ليس من الضروري أن تكون هذه المكونات الإضافية أقل أمانًا، فهي ببساطة تحظى بشعبية كبيرة. يحتوي نموذج الاتصال 7 وحده على أكثر من خمسة ملايين عملية تثبيت.

بالإضافة إلى ذلك، يقوم هؤلاء المطورون بالفعل بعمل جيد في إصلاح المشكلات الأمنية بمجرد أن تصبح معروفة. المشكلة تحدث فقط عندما لا يطبقها المستخدمون. بالإضافة إلى ذلك، هناك جهود جارية لمعالجة أوجه القصور في المكونات الإضافية. كان هناك اقتراح حديث لمدقق المكونات الإضافية المشابه للمكون الإضافي للتحقق من السمة الموجود حاليًا.

إذن، ماذا نتعلم من ذلك؟ حافظ على تحديث السمات والمكونات الإضافية الخاصة بك تمامًا مثل بقية موقع WordPress الخاص بك.

نقاط الضعف في تسجيل الدخول

تعد بيانات اعتماد تسجيل الدخول عاملاً آخر في مواقع الويب التي تشهد اختراقًا ناجحًا. تشكل أسماء المستخدمين وكلمات المرور الضعيفة خطرًا أمنيًا خطيرًا. يتم اختراقها بسهولة من خلال هجمات القوة الغاشمة وحشو بيانات الاعتماد.

عندما يحدث شيء من هذا القبيل، فلا يهم حقًا مدى تحديث موقعك أو مدى أمان المكونات الإضافية والموضوعات الخاصة بك. بمجرد حصول شخص ما على حق الوصول الكامل إلى موقعك، تكون هناك حدود قليلة لما يمكنه فعله.

مثال على ذلك، وجدت شركة Sucuri مستخدمين ضارين لإدارة WordPress في 32.69% من مواقع الويب المصابة. للتسلية فقط، إليك أسماء المستخدمين ورسائل البريد الإلكتروني الأكثر استخدامًا.

من ناحية أخرى، يعد هذا أحد الأجزاء الأكثر تحت السيطرة المباشرة للمستخدمين. على سبيل المثال، يأتي WordPress مزودًا بمولد كلمات مرور آمن تلقائيًا. لماذا لا تستفيد منه؟

ومع ذلك، يتعين عليك أن تفعل الشيء نفسه بالنسبة للحسابات الأخرى ذات الصلة بموقعك على الويب مثل الاستضافة وبيانات اعتماد FTP. بالإضافة إلى ذلك، هناك إجراءات إضافية لحماية صفحة تسجيل الدخول الخاصة بك مثل الحد من محاولات تسجيل الدخول والمصادقة الثنائية.

استضافة احصائيات الأمن

تلعب بيئة الاستضافة والتقنيات الموجودة فيها أيضًا دورًا في الأمان، خاصة إصدار PHP الذي يعمل عليه WordPress. على سبيل المثال، قدمت PHP 7 ميزات أمان أفضل من سابقتها PHP 5.

بالإضافة إلى ذلك، لدى مطوري PHP سياسة صارمة جدًا لنهاية العمر الافتراضي لإصداراتهم الأقدم. في وقت كتابة هذه السطور، لم يعد أي شيء قبل الإصدار 8.0 يتلقى دعمًا أو إصلاحات أمنية، وبالتالي من الأفضل تجنبه على المدى الطويل.

هنا، لا يبدو WordPress رائعًا. في حين أن الغالبية العظمى من مواقع WordPress تعمل على PHP 7.0 على الأقل، ونصفها تقريبًا يعمل على 7.4، إلا أن ما يزيد قليلاً عن الربع يستخدم الإصدارات المدعومة بشكل نشط.

حتى أن هناك حوالي 6% لا تزال تعمل على إصدارات PHP 5.x، والتي لم تشهد أي دعم منذ سنوات. لذا، إذا لم تقم بذلك بعد، قم بتحديث إصدار PHP الخاص بك.

إحصائيات أمان ووردبريس باختصار

لا يوجد نظام إدارة محتوى آمن بنسبة 100%، وفي الواقع لا يوجد شيء متصل بالويب آمن. ومع ذلك، على الرغم مما قد تسمعه في أي مكان آخر، فإن إحصائيات أمان WordPress جيدة جدًا بشكل عام. نعم، هناك مشكلات تحتاج إلى إصلاح ولكن تتم معالجة معظمها بشكل فعال.

إذا كنت تريد المساعدة في تحسين الأرقام بشكل أكبر، فيمكنك القيام بذلك عن طريق اتباع أفضل الممارسات التالية:

- حافظ على تحديث WordPress ومكوناته الإضافية وموضوعاته

- استخدم فقط الملحقات من مصادر موثوقة

- استخدم كلمات مرور وبيانات اعتماد قوية لكل ما يتعلق بموقعك على الويب

- فكر في استخدام جدار الحماية و/أو CDN

- الحد من محاولات تسجيل الدخول

- استخدم شهادة SSL لتشفير حركة المرور على موقع الويب الخاص بك، بما في ذلك لوحة التحكم الخاصة بك

- اختر مضيفًا يسمح لك بالحفاظ على إصدار PHP الخاص بك محدثًا

إذا اتبعت هذه الخطوات، فيجب أن يكون لديك إحصائيات أمان إيجابية على الأقل لموقع WordPress الخاص بك.

ما هي الإحصائيات حول حالة أمان WordPress التي تجدها أكثر إثارة للاهتمام؟ اسمحوا لنا أن نعرف في التعليقات أدناه!