كيفية حماية موقع الويب من المتسللين وتأمينه بسهولة

نشرت: 2023-04-19موقع الويب الخاص بك له قيمة كبيرة: لك ولزوار موقعك. وكذلك للمتسللين.

لبناء دفاعات جيدة ضد الهجمات الضارة ، فأنت بحاجة إلى دليل لا معنى له حول كيفية حماية موقع الويب من المتسللين .

هذا هو دليل حماية القراصنة!

كيف نحن واثقون جدا؟ تحمي MalCare أكثر من 25000 موقع ويب ، ويقوم فريق الدعم لدينا باكتشاف أكثر البرامج الضارة مراوغة من مواقع الويب كل يوم. نحن نعرف شيئًا أو شيئين حول كيفية حماية موقع الويب الخاص بك من المتسللين والهجمات الضارة الأخرى.

TL ؛ DR: أفضل إجراء أمني هو تثبيت مكون إضافي للأمان يعمل على الطيار الآلي. نوصي أيضًا بتنفيذ جميع الإجراءات الأمنية التي وصفناها في هذه المقالة.

قبل ان تبدأ

قد تكون رؤية قائمة طويلة من الإجراءات الأمنية لحماية موقع الويب من المتسللين أمرًا شاقًا إلى حد ما. نحن ندرك ذلك. لذلك ، من أجل تسهيل تنفيذ هذه الإجراءات الأمنية ، قمنا بتنظيم قائمة حماية المتسللين بسهولة. نقترح وضع إشارة مرجعية على هذه المقالة والعودة إليها وأنت تعمل في طريقك إليها.

هناك مزيج من الخطوات الوقائية في هذه القائمة: الأشياء التي يجب عليك القيام بها ، والأشياء التي لا يجب عليك القيام بها ، وبعض الخرافات التي تم ضبطها أيضًا.

الهدف من هذه المقالة هو إزالة الغموض عن الأمان ، من خلال التخلص من الفوضى المتوفرة في مكان آخر. ومع ذلك ، يجب أن تكون أهم نصيحة هي أن حماية موقع الويب الخاص بك من المتسللين والفيروسات ليس نشاطًا لمرة واحدة ؛ ولكن المزيد عن ذلك مع تقدمنا.

6 خطوات أساسية لحماية موقع الويب الخاص بك من المتسللين على الفور

تعتبر الإجراءات الوقائية الواردة في هذا القسم هي الأسهل في التنفيذ ، وستقوم بصدق بإعدادك بشكل جيد إلى حد معقول. للوهلة الأولى ، قد تبدو تقنية أو متقدمة ، لكن خذها من شخص ليس مهندسًا: لقد حصلت على هذا!

1. تثبيت جدار حماية جيد

لا يقوم المتسللون باختراق مواقع الويب يدويًا. سينشئ المخترق الجيد روبوتًا يتعرف على المواقع المعرضة للخطر ويقوم بأتمتة معظم العملية. الآن ، تمت برمجة الروبوتات لتنفيذ إجراءات محددة للغاية. إنهم ليسوا واعين.

في جوهره ، جدار الحماية هو رمز يحدد الطلبات الضارة. يمر كل طلب للحصول على معلومات يتم إجراؤها على موقع الويب الخاص بك أولاً عبر جدار الحماية. إذا اكتشف جدار الحماية أن الطلب ضار ، أو تم إجراؤه من عنوان IP معروف بأنه ضار ، فسيتم حظر الطلب بدلاً من معالجته.

تجنب تغيير تكوين جدار الحماية

تسمح لك بعض جدران الحماية بتهيئة الإعدادات. ومع ذلك ، لا نوصي بذلك ما لم تكن محترفًا في أمان مواقع الويب. يتم إنشاء قواعد جدار الحماية بعد إجراء أبحاث أمنية كبيرة والكثير من إزالة البرامج الضارة مباشرة.

على سبيل المثال ، تحتوي معظم مكونات الأمان الإضافية في WordPress على قواعد تمنع أي شخص بدون وصول المسؤول من الوصول إلى ملف wp-config.php. ملف wp-config.php هو ملف WordPress أساسي يحتوي على الكثير من المعلومات الحساسة. لذلك ، يتحقق جدار الحماية من كل طلب يتم إجراؤه على موقع الويب لمعرفة ما إذا كان يحتوي على النص "wp-config.php". إذا تم تشغيل هذه القاعدة ، فسيتم رفض الطلب بواسطة جدار الحماية.

بالإضافة إلى ذلك ، نظرًا لأن المتسللين يحاولون اختراق أكبر عدد ممكن من مواقع الويب عند اكتشاف ثغرة أمنية ، فإن هذا يسلط الضوء على عناوين IP الخاصة بالمخترقين. تقوم جدران الحماية في WordPress بتتبع عناوين IP الضارة وحظرها بشكل استباقي ، بناءً على هذه الهجمات.

بالطبع ، لا يوجد جدار حماية غير قابل للاختراق بنسبة 100٪. لكن من الأفضل أن يكون لديك جدار حماية يحظر معظم البرامج الضارة ، بدلاً من عدم وجود جدار حماية على الإطلاق. لكن جميع جدران الحماية ليست متشابهة ، وبعضها أكثر فاعلية من البعض الآخر. لذلك ، قمنا بإعداد قائمة بأفضل جدران حماية WordPress لتختار من بينها.

2. امتلك سياسة كلمات مرور قوية واستخدم مدير كلمات المرور

لقد كنا في أمان WordPress لأكثر من عقد حتى الآن. ستندهش من معرفة عدد مواقع الويب التي تم اختراقها لمجرد أن كلمة المرور كانت ضعيفة.

يتم استخدام كلمات مرور سهلة التخمين بواسطة مئات الآلاف من مواقع الويب. 5٪ من المواقع التي تم الاستيلاء عليها والتي استخدمت MalCare لإزالة البرامج الضارة استخدمت كلمات مرور ضعيفة.

لدى المتسللين قائمة بكلمات المرور تسمى جداول قوس قزح وهم ينشئون باستمرار جداول أكبر لاستخدامها كقاموس من الأنواع. باستخدام هذه الجداول ، يمكن للمتسلل شن هجوم يعرف باسم "هجوم القاموس".

هجمات القاموس هي في الغالب أحد أشكال هجمات القوة الغاشمة. لكن هذه ليست الطريقة الوحيدة لاختراق كلمة المرور. لذلك ، يوصى باستخدام كلمات مرور قوية.

كلمات المرور القوية هي مزيج من الأحرف والأرقام والرموز. من الصعب كسر التركيبات غير المألوفة ويمكن أن تستغرق خوارزميات القوة الغاشمة سنوات لفك تشفيرها. أيضًا ، كلما طالت كلمة المرور ، زادت صعوبة اختراقها.

ستساعدك هذه المقالة في إنشاء كلمة المرور الملحمية الخاصة بك.

يمكنك أيضًا استخدام المكونات الإضافية لفرض كلمات مرور قوية من جميع مستخدمي WordPress لديك باستخدام البرنامج المساعد Password Policies Manager لـ WordPress. سيساعدك هذا المكون الإضافي في إنشاء سياسات تجبر جميع مستخدمي WordPress لديك على إنشاء كلمات مرور قوية عند إنشاء حساباتهم.

3. قم بتثبيت SSL واستخدام HTTPS على موقع الويب الخاص بك

شهادة طبقة مآخذ التوصيل الآمنة (SSL) ، هي بروتوكول أمان يقوم بتشفير جميع الاتصالات من وإلى موقع الويب. سيضمن تثبيت أحدهما أنه حتى إذا اعترض المتسلل البيانات من موقع الويب الخاص بك ، فلن يتمكن أبدًا من فهم ماهيتها.

لقد أنشأنا دليلاً كاملاً حول تثبيت شهادة SSL بالطريقة الصحيحة. على محمل الجد ، فإن الضجيج له ما يبرره. احصل على شهادة SSL لموقعك الآن. كمكافأة إضافية ، ستحصل على مزايا تحسين محركات البحث أيضًا.

4. قم بفحص مستخدمي الإدارة بعناية

يفترض معظم الناس أن المتسللين سيقومون فقط بتثبيت البرامج الضارة على مواقعهم على الويب والمغادرة. هذا ليس صحيحا. سيقوم المتسللون الأذكياء حقًا بإنشاء حساب شبح بامتيازات المسؤول حتى يتمكنوا من العودة مرة أخرى متى أرادوا.

يمكن أن تؤدي مراجعة مستخدمي WordPress وإزالتهم بشكل منتظم إلى حل هذه المشكلة.

نعم ، يمكن أن يكون نشاطًا مستهلكًا للوقت إذا كان لديك فريق كبير يدير موقع الويب الخاص بك. لكن الأمر يستحق ذلك. أول ما تبدأ به هو حذف المستخدمين الذين لم يعودوا يساهمون في موقعك. بعد ذلك ، اجعل كلمات المرور القوية إلزامية حتى لا يضر كتابك ومحرروك عن طريق الخطأ بموقعك.

يمكنك اتباع ممارسات أمان رائعة لكلمات المرور الخاصة بك ، ولكن إذا وقع أحد المسؤولين لديك فريسة لخداع التصيد الاحتيالي ، على سبيل المثال ، فسيتأثر موقع الويب الخاص بك أيضًا.

استفد بشكل كامل من أدوار مستخدم WordPress لتقييد الوصول إلى أقصى حد ممكن. على سبيل المثال ، إذا كان شخص ما يكتب ويحمل المقالات فقط ، فامنحه حق الوصول "للمؤلف" وليس وصول "المسؤول". اقرأ مقالتنا حول أدوار WordPress لمعرفة كيفية إنجاز كل شيء بدون ألم.

5. استخدم سجل النشاط

يمكن أن تؤدي رؤية شيء غير متوقع على موقع الويب الخاص بك إلى إطلاق إنذار في الوقت المناسب في العديد من المواقف. ضع في اعتبارك ما إذا تم إنشاء حساب مسؤول دون علمك ؛ أو تم إلغاء تنشيط مكون إضافي (أمان ، على سبيل المثال) بدون إجماع.

هذه كلها أمثلة لإجراءات شرعية لمسؤول موقع الويب ، ومع ذلك يمكن أن تكون أيضًا من أعراض الوصول غير المصرح به. ستخبرك سجلات النشاط بما يحدث على موقعك ، ويمكنك بعد ذلك تقييم ما إذا كانت هذه الإجراءات شرعية أم لا.

لقد أنقذت هذه الممارسة الواحدة لحم الخنزير المقدد عدة مرات.

معظم المتسللين حريصون للغاية حتى لا يتم القبض عليهم ، لأنهم لا يستطيعون التحكم في موقع الويب الخاص بك إلا طالما لم يتم القبض عليهم. تساعد سجلات النشاط في الإشارة إلى التغييرات ، حتى تتمكن من القضاء على النشاط غير المصرح به في مهده.

يأتي MalCare مرفقًا بسجل نشاط على لوحة القيادة ، ولا يوجد تكوين ضروري لإعداده.

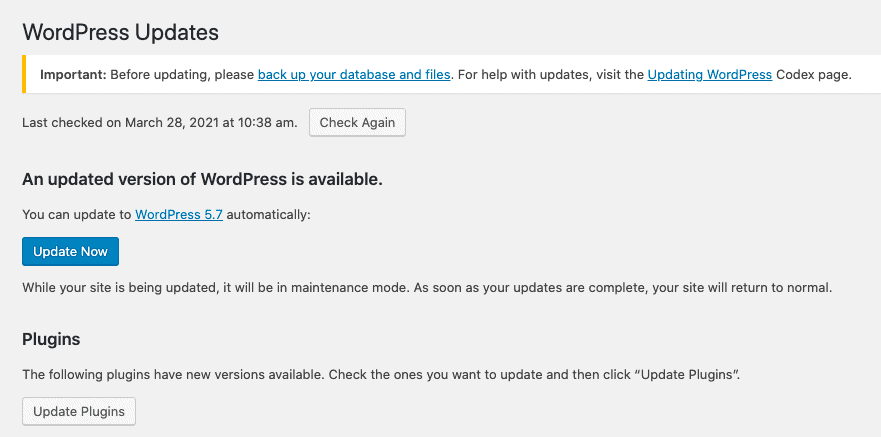

6. أخذ نسخ احتياطية منتظمة

من المحتمل جدًا أن يكون أخذ النسخ الاحتياطية أحد أكثر التكتيكات التي لا تحظى بالتقدير والتي يمكنك تطبيقها. احرص دائمًا على الاحتفاظ بنسخ احتياطية يومية حتى تتمكن من استعادة موقع الويب الخاص بك بسرعة في حالة حدوث فشل ذريع.

اختر مكونًا إضافيًا احتياطيًا جيدًا وموثوقًا ، لأنه من الصعب تنفيذ النسخ الاحتياطية اليدوية بشكل صحيح دون خبرة كبيرة.

في الواقع ، قبل متابعة أي من الخطوات الواردة في هذه المقالة ، خذ نسخة احتياطية كاملة من موقع الويب الخاص بك وقم بإعداد نسخ احتياطية يومية على الفور. هذه دائمًا ممارسة جيدة عند إجراء أي تغييرات على موقعك.

5 خطوات وسيطة لحماية موقع الويب الخاص بك إلى المستوى التالي

تعتبر الخطوات الأساسية الواردة في المقالة بداية جيدة ، ولا ينبغي أن تستغرق وقتًا طويلاً لإعدادها. في هذا القسم ، بصرف النظر عن المصادقة ذات العاملين والحد من محاولات تسجيل الدخول ، فإن الخطوات عبارة عن إجراءات أمان مستمرة.

كما قلنا سابقًا في هذه المقالة ، من المهم التفكير في أمان موقع الويب بالطريقة الصحيحة. إنه ليس نشاطًا أو إعدادًا لمرة واحدة ، ويجب اعتباره جزءًا منتظمًا من إدارة موقعك.

1. تحديث كل شيء

تحدث أكثر من 90٪ من عمليات الاختراق لأن المتسللين حددوا ثغرة أمنية في سمة أو مكون إضافي ، واستغلوها في العديد من مواقع الويب.

إذن ما هي الثغرة؟ السمات والمكونات الإضافية عبارة عن برامج. مثل أي برنامج آخر ، فهي عبارة عن أجزاء من التعليمات البرمجية التي ستحتوي دائمًا على أخطاء. بعض الأخطاء غير ضارة نسبيًا وقد تتسبب في حدوث خلل بسيط أثناء التحديث. يمكن للآخرين جعل الكود عرضة للاستغلال.

عندما يتم اكتشاف الثغرات الأمنية ، في الغالب من قبل الباحثين الأمنيين ، يتم الكشف عنها لمطور البرنامج المساعد من أجل التصحيحات. سيصدر المطورون المسؤولون إصلاحًا ، وستشاهد مواقع الويب التي تم تثبيت المكون الإضافي فيها إصدارًا محدثًا من المكون الإضافي متاحًا قريبًا.

بمجرد إصدار الإصلاح ، يتم الكشف عن الثغرة الأمنية بشكل علني. إذا كنت أحد مواقع الويب التي قامت بتحديث المكون الإضافي أو السمة بإصلاح الأمان ، فهذا ممتاز. إذا لم يكن الأمر كذلك ، فسيصبح موقعك هدفًا للمتسللين الهواة (الذين يُطلق عليهم اسم أطفال البرامج النصية) الذين يتطلعون إلى تحقيق ربح سريع.

لذلك ، من الأفضل دائمًا الاحتفاظ بكل شيء - من WordPress إلى المكونات الإضافية - محدثًا في جميع الأوقات. نحن نعلم أن التحديثات قد تؤدي أحيانًا إلى كسر مواقع الويب بطرق غير متوقعة ، لذا لتجنب أي إزعاج ، استخدم التدريج للتحديث بأمان. ولكن يرجى تحديث كل شيء.

لقد أنشأنا دليلًا لتحديث مواقع WordPress بأمان وبأقل قدر من التعطيل.

2. اختر موضوعات وإضافات جيدة

إذا لاحظت من القسم السابق ، فقد أشرنا إلى المطورين الذين يصدرون تحديثات لتصحيح الثغرات الأمنية باعتبارهم مسؤولين. باختصار ، يحافظ المطورون الجيدون بنشاط على برامجهم.

هذه ليست بأي حال من الأحوال حالة عالمية. محزن لكن حقيقي.

وبالتالي ، فإننا ندعو بشدة إلى استخدام المكونات الإضافية والسمات الجيدة لموقعك على الويب. من المفهوم أن كلمة "جيد" هي مصطلح نسبي وغامض إلى حد ما. لذلك نحن ندرج العوامل التي يجب مراعاتها عند اختيار مكون إضافي لموقع الويب الخاص بك:

- تحديثات منتظمة: مكون إضافي أو سمة تُصدر تحديثات باستمرار ، وتواصل تصحيح أي ثغرة يكتشفها. سيخبرك هذا أن المطور جاد بشأن المخاطر الأمنية لمنتجهم.

- عمليات التثبيت النشطة: سيكون للمكوِّن الإضافي الشائع الذي يحتوي على ملايين عمليات التثبيت هدفًا دائمًا على ظهره. نموذج الاتصال 7 هو مثال واضح جدًا على هذا الاتجاه. الجانب الآخر هو أن المكونات الإضافية الشائعة تميل أيضًا إلى أن تكون أكثر أمانًا لأنها عادة ما يكون لديها فريق أكبر وأفضل يعمل على تحسين المنتج. لذلك اختر بحكمة ، بعد إجراء بحث مناسب.

- المصداقية: تجنب تثبيت مكون إضافي أو موضوع تم تطويره بواسطة مستقلين لم يسمع به أحد. استخدم فقط المكونات الإضافية والسمات التي طورها المطورون والعلامات التجارية المشهورة. إذا كنت تشتري من سوق ما ، فتأكد من أنك تثق بالمطور وليس السوق فقط.

- الإصدارات المدفوعة: عادةً ما يقضي بائعو الإضافات المدفوعة المزيد من الوقت والمال في البحث عن الثغرات الأمنية وتصحيحها. إذا كانت ميزانيتك محدودة للغاية ، فسيكون المكون الإضافي المجاني أكثر منطقية. ولكن إذا كنت قلقًا بشأن أمان موقع الويب الخاص بك ، فنحن نوصي بشدة باستخدام السمات والإضافات المتميزة بدلاً من ذلك.

كملاحظة جانبية ، قد تميل إلى استخدام المكونات الإضافية والسمات الفارغة. لا تفعل ذلك. الخطر لا يستحق كل هذا العناء.

تنشر البرامج الفارغة البرامج الضارة. لهذا السبب تحصل على منتج ممتاز مجانًا. ولكن حتى إذا كان الملف المضغوط لا يحتوي على أي رمز ضار واضح ، فإن أي مكون إضافي أو سمة ملغاة يعرف أنه لا يمكنه تحديث البرنامج. هذا يجعل الموقع عرضة للاختراق ، كما قلنا في القسم السابق.

3. تنفيذ 2FA

المصادقة الثنائية (2FA) هي إجراء أمني يضيف جهازًا آخر أو رمزًا مميزًا يجب أن يكون لديك حق الوصول إليه لتسجيل الدخول ، بالإضافة إلى كلمة المرور الخاصة بك.

هناك عدد قليل من البروتوكولات المستخدمة في 2FA ، مثل TOTP (كلمة مرور لمرة واحدة على أساس الوقت) أو HOTP (كلمة مرور لمرة واحدة تعتمد على HMAC). لكل منها مزاياها وعيوبها ، ولكن لأغراض أمان تسجيل الدخول ، لا نحتاج إلى الخوض في هذه التفاصيل.

هناك العديد من التطبيقات المدفوعة والمجانية التي يمكن استخدامها لإضافة المصادقة الثنائية (2FA) إلى صفحة تسجيل الدخول الخاصة بك ، وهي تدعم البروتوكولات الأكثر شيوعًا. لمزيد من المساعدة ، راجع هذه المقالة لمعرفة كيفية إعداد WordPress 2FA. إذا كان لديك العديد من المساهمين في موقع الويب الخاص بك ، فمن الأفضل بالتأكيد تنفيذ ميزة الأمان هذه.

4. حدد مضيف ويب جيد

معظم الناس يعتبرون مضيفي الويب مسؤولين حتى عن أمان الموقع. ولكن نادرًا ما يكون هذا خطأ مضيف الويب إذا تم اختراق موقعك. في الواقع ، في الحالات النادرة التي يكون فيها مضيف الويب مسؤولاً عن خرق أمني ، تكون التداعيات هائلة. تتأثر آلاف المواقع.

يقع الحذاء على القدم الأخرى في معظم الأوقات ، ومضيف الويب الجيد مفيد في حماية موقع الويب الخاص بك من المتسللين. وبالتالي ، يجب أن تهدف إلى خدمة الاستضافة الأكثر أمانًا. فيما يلي قائمة بأفضل مزودي استضافة WordPress الذين قمنا بتجميعهم لمساعدتك في اختيار مضيف ويب جيد.

5. الحد من محاولات تسجيل الدخول

تتمثل إحدى الطرق السهلة لمنع روبوتات القوة الغاشمة والمهاجمين في رفض الدخول إلى عنوان IP بعد 3 محاولات فاشلة. يأتي جدار الحماية MalCare مدمجًا مع هذه الميزة. يعد الحد من محاولات تسجيل الدخول طريقة فعالة للغاية لحماية موقع الويب الخاص بك دون العديد من الجوانب السلبية.

يمكنك استخدام المكون الإضافي "Limit Loginizer" عند تثبيت WordPress أيضًا. ولكن إذا حصلت على كلمة مرورك بشكل خاطئ 3 مرات ، فسيتعين عليك مطالبة مضيف الويب الخاص بك بإلغاء حظر عنوان IP الخاص بك للمحاولة مرة أخرى.

خطوتان خبيرتان لتحسين حماية موقعك على الويب حقًا

حتى لو تمكنت من إكمال الخطوات الواردة في الأقسام السابقة ، فأنت في حالة جيدة من حيث حماية موقعك من المتسللين. الإجراءات التالية فعالة ، لكنها تتطلب قدرًا من البحث في الكود.

نريد أن نعيد التأكيد على أن معظم الاختراقات تحدث بسبب نقاط الضعف ، لذا فإن الاهتمام بها سيحمي موقع الويب الخاص بك من المتسللين والفيروسات جيدًا. إذا لم تكن مرتاحًا لتجربة الخطوات التالية بنفسك ، فيمكنك تجاهلها أو إرسالها إلى المطور الخاص بك لتنفيذها. في كلتا الحالتين ، لا يزال موقعك محميًا جيدًا من المتسللين.

1. منع تنفيذ PHP في مجلد التحميلات

هناك فئة كاملة من الثغرات الأمنية تسمى ثغرات تنفيذ التعليمات البرمجية عن بعد والتي تسمح للمتسللين بتحميل كود PHP ضار إلى مجلد التحميلات. عادةً ، لا يُقصد من مجلد التحميلات أن يحتوي على أي تعليمات برمجية قابلة للتنفيذ. من المفترض أن تحتوي على ملفات الوسائط الخاصة بك. لكن طبيعة مجلد التحميلات هو أنه يسمح بتخزين الملفات والمجلدات بداخله.

بمجرد تحميل الشفرة على موقع الويب الخاص بك ، يمكن للمتسلل تشغيله والتحكم الفعال في موقعك. ومع ذلك ، إذا قمت بحظر تنفيذ PHP في مجلد التحميلات ، فلن يحدث الهجوم أبدًا.

إذا كنت تستخدم MalCare ، فيمكنك حظر تنفيذ PHP في مجلد التحميلات بنقرة زر واحدة كجزء من إجراءات تصلب WordPress.

2. تغيير مفاتيح أمان WordPress

إذا تعرضت للاختراق مؤخرًا ، فيمكنك تغيير مفاتيح أمان WordPress الخاصة بك. هذه سلسلة مجزأة مع اسم المستخدم وكلمة المرور لإدارة جلسات تسجيل الدخول للمستخدمين.

يمكنك ضبط هذه السلسلة على أي شيء على الإطلاق ، ولكن كما هو الحال مع كلمات المرور ، من الأفضل استخدام سلسلة أبجدية رقمية يتم إنشاؤها عشوائيًا. اقرأ المزيد عن مفاتيح الأمان وكيفية تغييرها.

2 نصائح إضافية لحماية موقع الويب من المتسللين

1. ابق على اطلاع دائم بأخبار الأمن

البقاء على اطلاع وطرح الأسئلة والتشاور مع المجتمع كلها طرق ممتازة لتتبع أحدث الاختراقات والتغييرات في مشهد التهديدات. على سبيل المثال ، إذا تم اكتشاف ثغرة أمنية في المكون الإضافي ، فيمكنك إلغاء تنشيطها من لوحة القيادة حتى يتوفر التحديث وتثبيته. أيا كان الإزعاج الذي ستواجهه سوف يتضاءل بالمقارنة مع الخسائر التي تكبدتها من موقع ويب تم اختراقه.

2 . إجراء عمليات تدقيق أمنية منتظمة

يعتقد العديد من مالكي مواقع الويب عن طريق الخطأ أن مواقعهم صغيرة جدًا بحيث لا يمكن اعتبارها جديرة بالقرصنة. هذا ليس في أي مكان قريب من الحقيقة. تحدث الاختراقات لعدة أسباب ، وإذا كان موقع الويب الخاص بك ، على سبيل المثال ، غير مربح من حيث بيانات المستخدم ، فلا يزال لديه ما يكفي من سلطة تحسين محركات البحث لاستخدامه كموقع تصيد.

ستساعد فحوصات الأمان المنتظمة في الكشف عن الممارسات غير الآمنة وكذلك نقاط الضعف المحتملة في موقع الويب الخاص بك. من خلال مراقبة أحداث موقع الويب الخاص بك - عبر سجل النشاط ، أو مراجعة المستخدمين ، على سبيل المثال - ستوفر على نفسك الكثير من الحزن على المدى الطويل.

الأشياء التي لن تساعد في حماية موقع الويب الخاص بك

نحن ندعو إلى أن نكون واعين بالأمن ، ولكن ليس بجنون العظمة. أيضًا ، لقد رأينا أن هناك قدرًا كبيرًا من النصائح السيئة لأصحاب مواقع الويب في البرية. قد تأتي النصيحة من مكان جيد ، ولكن يمكن أن يكون لها عواقب غير مقصودة ، مثل خلق تجربة مستخدم سيئة ، أو منعك من الخروج من موقع الويب الخاص بك!

لذا من فضلك لا تفعل ما يلي.

1. إخفاء صفحة wp-login

لا تزال العديد من المكونات الإضافية للأمان تعتقد أن هذه الحيلة القديمة تعمل.

إذا لم يتمكن المخترق من العثور على صفحة تسجيل الدخول ، فلن يتمكن من تنفيذ هجمات القوة الغاشمة ، أليس كذلك؟ لا ليس بالفعل كذلك. بدلاً من:

- يجعل من الصعب جدا استخدام موقع الويب الخاص بك. إذا نسيت عنوان URL الجديد لتسجيل الدخول ، فقد يكون استرداد حسابك أمرًا صعبًا.

- إذا كنت تستخدم عناوين URL الافتراضية التي تأتي مع المكون الإضافي للأمان ، فمن السهل على المتسللين تخمين عنوان URL الجديد الخاص بك.

- حتى إذا لم يتمكن المتسللون من العثور على صفحة تسجيل الدخول إلى wp ، فلا يزال بإمكانهم اختراق موقع الويب الخاص بك باستخدام ثغرة XML-RPC.

هذا الخيار لا يحقق شيئًا في النهاية ويمكن أن يسبب قدرًا كبيرًا من المتاعب.

2. الحجب الجغرافي

يعمل الحظر الجغرافي بشكل أساسي على منع حركة المرور من البلدان التي لا يتوفر فيها منتجك أو خدمتك أو لا يكون لها صلة بالموضوع. يُنظر إلى هذا عادةً على أنه إجراء أمني ولكنه في الواقع طريقة لتقليل الفوترة لموارد الخادم المستهلكة.

من المحتمل جدًا أنك تعتقد أن حركة المرور من الجابون لا تساعد في عملك. لكن منع كل حركة المرور من الجابون لا يحل شيئًا على الإطلاق. باستخدام شبكة VPN جيدة ، يمكن لأي شخص تجاوز الحظر الجغرافي لـ Netflix.

كما أنك تخاطر بحظر Googlebot وحظر نفسك أيضًا!

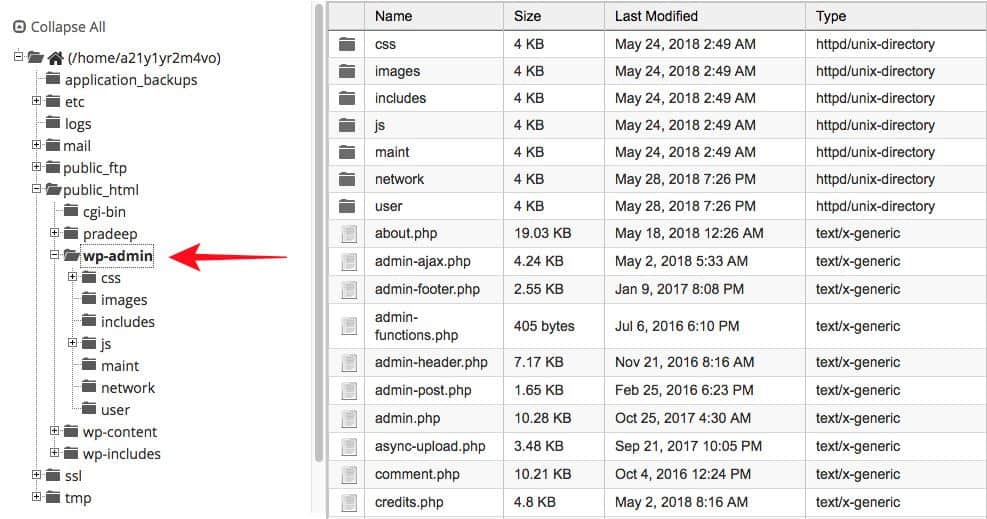

3. حماية دليل wp-admin بكلمة مرور

يعد مجلد wp-admin أحد أكثر الأدلة أهمية في تثبيت WordPress. لذلك ، بطبيعة الحال ، يريد كل متسلل الدخول إليه. اعتقد المتخصصون في مجال الأمن في البداية أن حماية كلمة المرور للدليل ستكون فكرة جيدة ، لكننا أدركنا منذ ذلك الحين أنها ليست ممارسة جيدة.

تعمل كلمة المرور التي تحمي دليل wp-admin الخاص بك على تعطيل وظائف AJAX على موقع WordPress الخاص بك وتؤدي إلى تعطل العديد من المكونات الإضافية. إذا كنت تقوم بتشغيل موقع ويب WooCommerce ، فيمكن أن يؤدي رمز AJAX المعطل إلى تدمير وظائف البحث وعناصر UX المهمة الأخرى.

لماذا يجب عليك حماية موقع الويب الخاص بك من المتسللين؟

تحتوي هذه المقالة بالفعل على الكثير من المعلومات حول كيفية حماية موقع الويب الخاص بك من المتسللين ، وربما ذكرنا هذا بالفعل عدة مرات ، لكن الأمر يستحق التكرار. موقعك ذو قيمة.

عندما نقول إنها ذات قيمة ، فإننا لا نتحدث فقط عنك وعن زوار موقعك. ربما يكون لديك متجر صغير عبر الإنترنت أو مدونة هواية تزورها مجموعة صغيرة من الأشخاص بانتظام. الصفقة هي أنه حتى لو لم يكن الربح النقدي المباشر من اختراق موقع الويب الخاص بك كبيرًا ، فإن فوائد وجود موقع ويب نظيف للترويج لسلع غير قانونية أو السوق الرمادية لا تزال تجعل الاختراق يستحق العناء بالنسبة للمتسلل.

لذا ، فإن موقع الويب الصغير لا يمثل حماية من النوايا الشائنة.

ثانيًا ، يتعين علينا جميعًا حماية بيانات وهويات مستخدمينا. إنهم يضعون قدرًا معينًا من الثقة في أي موقع من خلال زيارته على الإطلاق ، ويجب أن نضع في اعتبارناهم ونراعيهم أثناء التفكير في أمان موقع الويب.

خاتمة

يمكنك إيقاف أي مخترق من خلال توخي الحذر واتخاذ نهج استباقي للأمان. من المهم أن تدرك أن حماية موقع الويب الخاص بك من المتسللين والهجمات الضارة هي عملية مستمرة. هناك خطوات يمكنك اتخاذها مرة واحدة ، ولكن في الغالب يجب أن تكون على دراية بالتغييرات في مشهد التهديد.

علاوة على ذلك ، لا توجد مقالة نهائية واحدة يمكن أن تساعدك في إيقاف جميع عمليات الاختراق المحتملة ضد موقع الويب الخاص بك. أي مقال أو موقع ويب أو خبير يدعي القيام بذلك غير صادق.

لذلك ، بينما لا يمكننا أن نعد حقًا بأن هذه المقالة ستحافظ على موقع الويب الخاص بك آمنًا وآمنًا إلى الأبد ، فقد قدمنا لك بعض النصائح الأمنية العامة التي ستجعل من الصعب جدًا اختراق موقع الويب الخاص بك. باستخدام النصائح الواردة في هذه المقالة ، ستتمكن من تصحيح العديد من العيوب في أمان موقع الويب الخاص بك.

أسئلة وأجوبة

كيف أحمي موقع الويب الخاص بي من المتسللين؟

هناك العديد من الخطوات التي يمكنك اتخاذها لحماية موقع الويب الخاص بك من المتسللين. فيما يلي بعض أهم نصائح الأمان:

1. قم بتثبيت مكون إضافي للأمان بجدار حماية جيد

2. تنفيذ المصادقة ذات العاملين

3. الحد من محاولات تسجيل الدخول

4. تحديث الإضافات والسمات الخاصة بك

5. تثبيت SSL

6. حدد مضيف ويب حسن السمعة

لماذا يجب علي حماية موقع الويب الخاص بي من المتسللين؟

يحصل المتسللون دائمًا على مكاسب كبيرة من مهاجمة موقع الويب الخاص بك. بصرف النظر عن الخسارة المالية الفعلية التي من المحتمل أن تواجهها ، سيتم اختراق بيانات زوارك وسيواجهون أيضًا تداعيات سرقة بياناتهم.

لا يجب أن تكون المواقع الإلكترونية الجيدة كبيرة حتى تكون مربحة. هناك العديد من الأنشطة الشائنة وغير القانونية التي يمكن القيام بها على موقع ويب صغير تم اختراقه أيضًا.

هل يجب علي تطبيق المصادقة ذات العاملين؟

نعم ، تعد المصادقة الثنائية نظامًا ممتازًا يتم استخدامه لتسجيل الدخول إلى موقع الويب. يتطلب رمزًا إضافيًا عند تسجيل الدخول ، بصرف النظر عن اسم المستخدم وكلمة المرور. الفرضية هنا هي أنه حتى إذا حصل المتسلل بطريقة ما على بيانات الاعتماد الخاصة بك ، فمن غير المرجح أن يكون لديه جهازك (أو أي شيء تستخدمه لتلقي الرمز الثاني). هذه آلية فعالة لإحباط الوصول غير المصرح به ، وهي مستخدمة بالفعل على نطاق واسع على الإنترنت.

كم عدد الإجراءات التي يجب أن أتخذها لحماية موقع الويب الخاص بي من المتسللين؟

من المفاهيم الخاطئة الشائعة أن القيام بكل شيء يجعل موقع الويب الخاص بك آمنًا قدر الإمكان. أحد الأسباب وراء استبعادنا قدرًا كبيرًا من المعلومات الشائعة من هذه المقالة هو أن القيام بكل شيء لا يجعل موقع الويب الخاص بك أكثر أمانًا. على العكس من ذلك ، للحصول على فائدة إضافية قليلة ، سينتهي بك الأمر إلى جعل استخدام موقع الويب الخاص بك أكثر صعوبة.

تحتوي هذه المقالة على التدابير التي يمكنك اتخاذها بأمان لتعزيز حماية موقع الويب ضد المتسللين ، دون التضحية بالكثير من الجوانب المتعلقة بتجربة المستخدم.