كيفية حماية موقع WordPress الخاص بك من هجمات DDoS

نشرت: 2022-09-01في عام 2021 وحده ، شن المجرمون الإلكترونيون أكثر من 9.75 مليون هجوم DDoS. نظرًا للنسبة الكبيرة من مواقع الويب التي تشغل WordPress ، يجب أن يكون تأمين موقعك ضد تهديدات DDoS المحتملة أولوية قصوى.

يعد WordPress أكثر أنظمة إدارة المحتوى شيوعًا في العالم ، حيث يشغل أكثر من 43٪ من مواقع الويب على الإنترنت. نظرًا لأن CMS مجاني وسهل الاستخدام ، فقد لا يتمتع العديد من الأفراد الذين يشغلون مواقع WordPress بأمان شامل.

مثلما يجب عليك تحسين منشورات WordPress الخاصة بك قبل الضغط على "نشر" ، يحتاج موقع WordPress الخاص بك إلى بعض الحماية قبل فتحه للجمهور.

ما هو هجوم DDoS

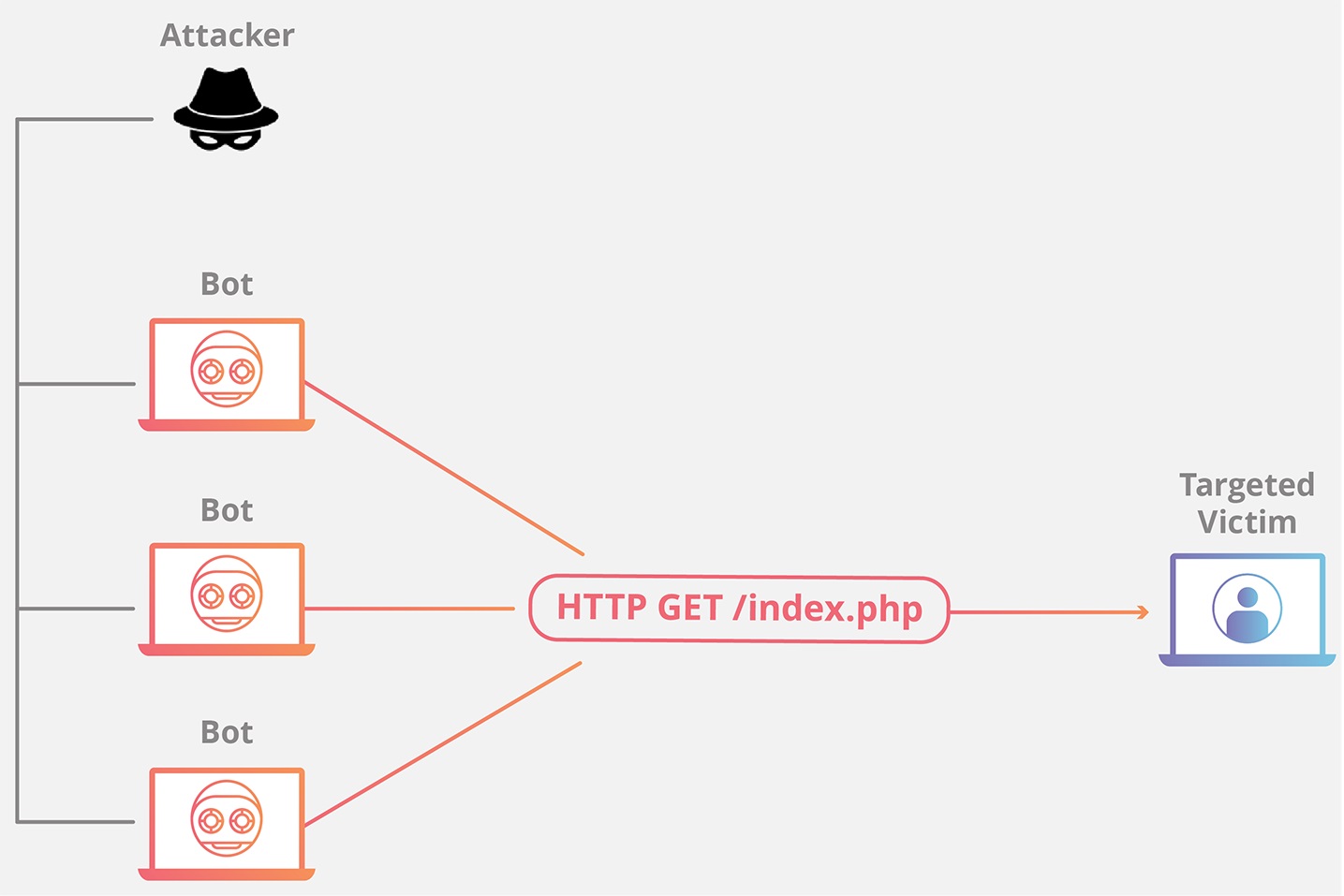

هجوم رفض الخدمة الموزع (DDoS) هو إحدى الطرق التي يستخدمها المهاجمون الضارون لاستهداف مواقع WordPress. الهدف من هذه الهجمات بسيط. سوف يغمر المهاجمون موقع الويب المستهدف بالعديد من الطلبات بحيث يتعطل أو يصبح بطيئًا جدًا بحيث يصبح عديم الفائدة.

من خلال القيام بذلك ، يمنع المهاجمون الزوار الشرعيين من الوصول إلى موقع الويب. قد يجبر أيضًا مالكي مواقع الويب على زيادة نفقات الأمن السيبراني لبعض الوقت.

كيف يعمل هجوم DDoS

الهدف من هجوم DDoS هو إرباك موقع ويب مستهدف. ومع ذلك ، من السهل حظر الهجمات التي تنشأ من خادم واحد. لهذا السبب ، غالبًا ما يستخدم مجرمو الإنترنت شبكات الروبوت. هذه شبكات من أجهزة الكمبيوتر المخترقة المصابة ببرامج ضارة يمكن للمهاجم التحكم فيها.

كما أن استخدام شبكات الروبوت يجعل من الصعب على فرق الطب الشرعي تحديد مصدر الهجوم بمجرد بدء التحقيقات.

الضرر المحتمل الذي يمكن أن يسببه DDoS

عندما يضرب هجوم DDoS موقع الويب الخاص بك على WordPress ، فقد يتسبب ذلك في ضرر كبير. يمكن أن يكون التأثير المالي على مواقع WordPress غير التجارية أقل ولكن ليس أقل تدميرًا. إذا وصل DDoS إلى موقع الويب الخاص بك ، فقد تفقد الوصول إلى موقع الويب الخاص بك لفترة قصيرة.

مواقع الويب الخاصة بالأعمال معرضة لخطر أكبر بكثير ويمكن أن تتعرض لخسارة كبيرة. فيما يلي بعض النتائج المحتملة ؛

- الأثر المالي الفوري لخسارة المبيعات

- الرسوم الباهظة المترتبة على الطب الشرعي بعد الهجوم

- المخاطر المحتملة من خروقات البيانات

- ضرر محتمل للعلامة التجارية من آراء العملاء السلبية

و اكثر.

تكمن مشكلة هجمات DDoS في صعوبة التخفيف من حدتها. بغض النظر ، هناك عدة طرق لتحسين مرونة موقع WordPress الخاص بك ضد هذه الهجمات ؛

حماية موقع WordPress الخاص بك من هجمات DDoS

اختر مضيف ويب موثوقًا به

دائمًا ما يكون خط الدفاع الأول لأي موقع ويب WordPress هو مزود خدمة استضافة الويب. غالبًا ما يركز العديد من المستخدمين الجدد على أساسيات استضافة الويب. يتضمن السعر والموارد ونوع الخطة والعروض المجانية التي يحصلون عليها.

الأمن عنصر أساسي ولكن غالبًا ما يتم تجاهله. يشترك بعض موفري خدمات استضافة الويب مع علامات تجارية أمنية معترف بها مثل Sucuri لحماية شبكاتهم بشكل أفضل. آخرون ، مثل UltaHost ، لديهم خطط VPS DDoS مخصصة.

لا تقلق إذا كان هذا يربكك. نظرًا لأن WordPress شائع جدًا ، فإن العديد من المضيفين يقدمون أيضًا خيارات استضافة Managed WordPress. تتيح لك هذه الخطط المحددة التركيز على إنشاء موقع WordPress وتشغيله بينما يتعامل مزود الخدمة مع التفاصيل الفنية مثل الأمان.

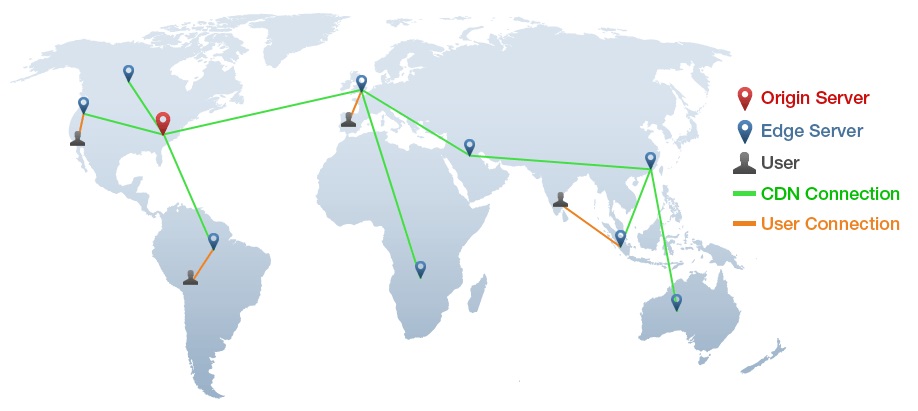

استخدم شبكة توصيل المحتوى

شبكة توصيل المحتوى (CDN) عبارة عن مجموعة من الخوادم الموزعة في جميع أنحاء العالم والتي تعمل معًا لتقديم الأصول الثابتة لموقع الويب الخاص بك بسرعة وموثوقية. الهدف هو التأكد من أن موقع الويب الخاص بك يتم تحميله بسرعة.ومع ذلك ، توفر شبكات CDN أيضًا مزايا أمان إضافية قد لا تكون على دراية بها. بفضل شبكات الخوادم العالمية ، يمكن لمواقع الويب تقليل مساحة الهجوم المحتملة عن طريق توزيع الأحمال. بشكل أساسي ، أنت تستعير خوادم CDN لزيادة حركة مرور موقعك على الويب المحتملة بشكل مصطنع.

بفضل هذه الميزة ، سيحتاج المهاجمون إلى إنفاق المزيد من الموارد بشكل كبير إذا كانوا يريدون نجاح هجوم DDoS. إذا تم تحديد المهاجم ، فلا يزال بإمكانهم التغلب على موقع ويب يستخدم CDN.

بينما تتطلب معظم شبكات CDN اشتراكًا مدفوعًا ، تقدم Cloudflare خطة مجانية يجب أن تعمل جيدًا للأفراد والشركات الصغيرة. بدلاً من ذلك ، تتمتع بعض شبكات CDN بأسعار معقولة جدًا ، مثل BunnyCDN.

استخدم جدار حماية تطبيق الويب

ميزة أمان أخرى يمكنك استخدامها هي جدار حماية تطبيق الويب (WAF). WAF هو جزء من البرنامج يقع بين موقع الويب الخاص بك والإنترنت ، ويحميه من المستخدمين الضارين. يقوم بذلك عن طريق تصفية الطلبات ، والتحقق من السلوك المشبوه ، ووقف حركة المرور التي يحتمل أن تكون خطرة قبل وصولها إلى الخادم الخاص بك.

يمكنك استخدام WAF للقيام بالعديد من الأشياء. بصرف النظر عن الحماية من هجمات DDoS ، يمكنهم حظر حقن SQL أو XSS ، ومنع محاولات تسجيل الدخول بالقوة الغاشمة على مواقع WordPress ، والمزيد. ستتضمن العديد من شبكات CDN ميزة WAF - أحيانًا تكون مجانية أو بتكلفة إضافية صغيرة.

تعطيل XML-RPC Pingbacks

يعد تعطيل XML-RPC Pingbacks ضروريًا لتقليل عدد الطلبات التي يتلقاها موقعك. هذه الميزة هي التي تسمح للمستخدمين بترك تعليقات على مدونتك أو موقع الويب الخاص بك عبر pingback. لسوء الحظ ، كثيرًا ما يتم إساءة استخدامه من قِبل مهاجمي DDoS.

للقيام بذلك ، انتقل إلى " الإعدادات"> "مناقشة " ، ثم انقر فوق " تعطيل الأصوات والتتبع ."

بمجرد القيام بذلك ، قم بالتمرير لأسفل حتى ترى XML-RPC Pingbacks . انقر فوق " تعطيل " بجانبه وحفظ التغييرات .

إذا لم يكن هناك خيار لتعطيل XML-RPC Pingbacks في صفحة إعدادات المظهر أو لوحة المكونات الإضافية (كما هو الحال مع WordPress نفسه) ، فيمكنك أيضًا التفكير في استخدام مكون إضافي للأمان. تشمل المكونات الإضافية الجيدة التي يجب مراعاتها WordFence أو Sucuri Security.

قم بتحديث WordPress بانتظام لتقليل الثغرات الأمنية

للمساعدة في حماية موقع الويب الخاص بك من هجمات DDoS ، يجب عليك تحديث WordPress ومكوناته الإضافية والسمات ومكونات الأمان الإضافية. غالبًا ما يراجع المطورون هذه التطبيقات لمعالجة أوجه القصور مثل الثغرات الأمنية - بصرف النظر عن إدخال ميزات جديدة.

يمكنك تحديث WordPress يدويًا أو تلقائيًا باتباع الخطوات التالية:

- قم بتسجيل الدخول إلى حساب موقع WordPress الخاص بك

- انقر فوق لوحة التحكم في قائمة التنقل اليمنى

- حدد التحديثات

- قم بتحديث المكونات الإضافية التي تظهر على تلك الشاشة

يوفر العديد من مضيفي الويب للعملاء خيار تحديث WordPress تلقائيًا عبر لوحة تحكم استضافة الويب. لمعرفة المزيد حول هذا الأمر ، تحدث إلى مزود استضافة الويب الخاص بك.

بالإضافة إلى ذلك ، كن حذرًا دائمًا بشأن المكونات الإضافية التي تختار إضافتها إلى موقع WordPress الخاص بك. ليست كل الإضافات متساوية في الجودة. يقدم البعض نقاط ضعف أو أخطاء سيئة ، مثل قفلك من لوحة تحكم مشرف WordPress.

تعطيل REST API

يأتي WordPress مزودًا بواجهة برمجة تطبيقات REST مُمكَّنة افتراضيًا. هذه الميزة هي ناقل محتمل لهجمات DDoS لأنها تتيح للمستخدمين الخارجيين تقديم طلبات إلى الخادم الخاص بك. يمكن للمهاجمين استخدام هذا لإرباك الموقع أو التسبب في تعطله.

ومع ذلك ، فإن واجهة برمجة تطبيقات REST ليست ضرورية لكي يعمل WordPress أو يكون آمنًا أو فعالًا. إذا تم تعطيله ، فلن تفقد أي وظائف متوفرة لديك حاليًا مع موقعك - ستظل كما كانت قبل تعطيل واجهة برمجة تطبيقات REST.

أفضل طريقة لتعطيل واجهة برمجة تطبيقات WordPress REST هي استخدام مكون إضافي مثل Perfmatters. ستسمح لك المكونات الإضافية مثل هذه بتعديل بعض الإعدادات بسهولة باستخدام أزرار التبديل - لا يلزم وجود ترميز.

استنتاج

يعد WordPress منصة رائعة لإنشاء المحتوى وإدارته. لكنها ليست مثالية ولن تحميك من جميع التهديدات الأمنية. يجب أن تكون استباقيًا بشأن حماية موقعك ، ولهذا نوصي باستخدام جدار حماية لتطبيق الويب أو خدمات أخرى مماثلة يمكنها فحص حركة المرور الواردة من مصادر خارجية.

حتى إذا تجاهلت جميع الخيارات الأخرى ، فإن مضيف الويب الجيد و CDN الموثوق به هما الحد الأدنى الضروري لحماية موقع WordPress الخاص بك من هجمات DDoS.