كيفية البحث عن التصيد الاحتيالي وإزالته من موقع WordPress الخاص بك

نشرت: 2023-04-19أنت هنا لأن زوار موقعك يشاهدون تحذيرًا كبيرًا باللون الأحمر "تم وضع علامة على هذا الموقع كموقع تصيد" عندما يحاولون زيارة موقع الويب الخاص بك.

لكن ، لماذا يرون هذا التحذير؟ موقعك ليس موقع تصيد!

في حين أن هناك احتمالًا خارجيًا بأن هذا إنذار خاطئ ، فإن أول شيء يجب عليك فعله هو فحص موقع الويب الخاص بك بحثًا عن البرامج الضارة. إذا ظهر موقع الويب الخاص بك نظيفًا ، فيمكنك تنفس الصعداء والتخطي إلى القسم الخاص بكيفية استئناف التحذير. إذا لم يكن الأمر كذلك ، فابق هادئًا ، وسنخبرك بالضبط بكيفية إزالة التصيد الاحتيالي من موقع الويب الخاص بك.

TL ؛ DR: على الأرجح ، تعرض موقع الويب الخاص بك للاختراق ، وقد وضع التصفح الآمن من Google علامة على خطورة زيارته ؛ على وجه التحديد أنه موقع ويب للتصيد الاحتيالي. تحتاج إلى إزالة الاختراق فورًا لإعادة موقع الويب الخاص بك إلى حالته الأصلية.

ما هو اختراق ووردبريس للتصيد الاحتيالي؟

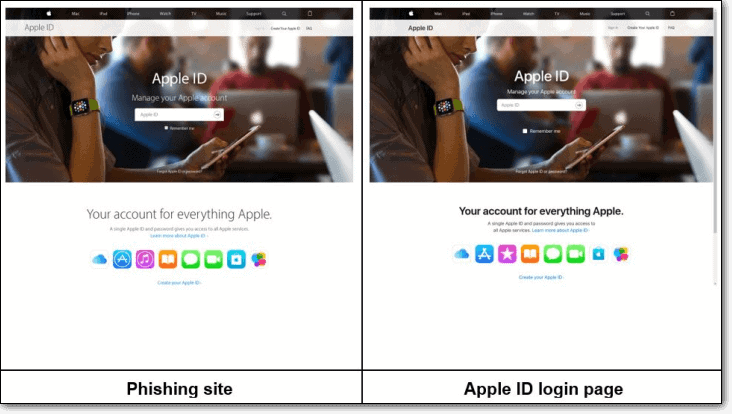

يحدث اختراق التصيد الاحتيالي في WordPress عندما يخدع المتسللون المستخدمين المطمئنين للتخلي عن هويتهم الشخصية وبياناتهم المالية من خلال الظهور كعلامة تجارية شرعية يثق بها المستخدم.

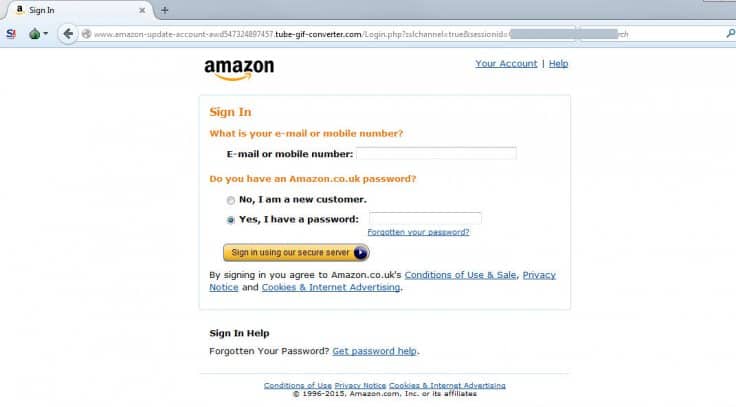

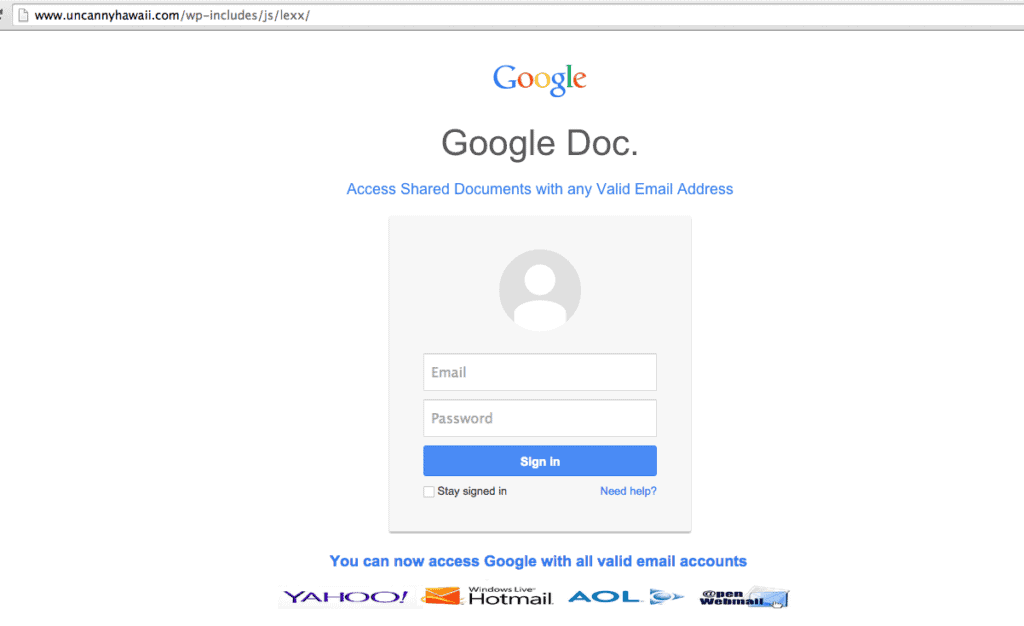

هذا يعني أن هناك صفحات ذات مظهر رسمي على موقع الويب الخاص بك قد تتسبب في مشاركة الأشخاص لمعلوماتهم الخاصة.

إذا كنت مهتمًا بالقراءة عنها بمزيد من التفصيل ، فقد قمنا بتضمين قسم حول أنواع هجمات التصيد الاحتيالي في WordPress في النهاية.

ما مدى سوء اختراق التصيد الاحتيالي على WordPress؟

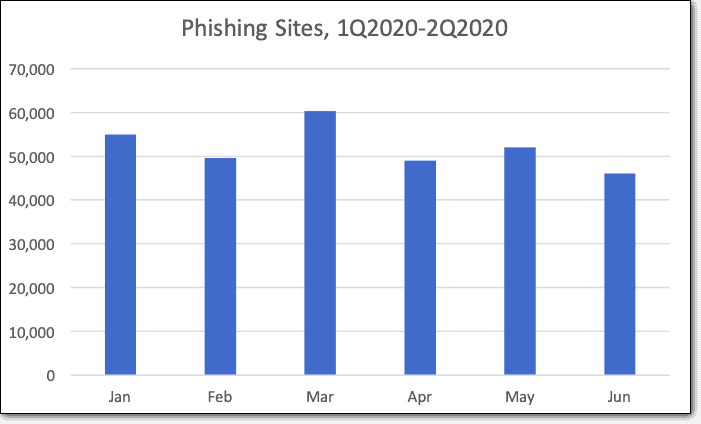

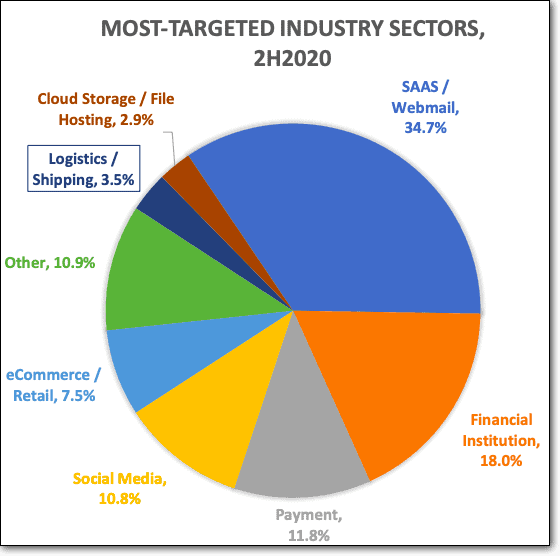

تكلف هجمات التصيد الشركات مليارات الدولارات كل عام. في الأشهر الستة الأولى من عام 2020 وحده ، تم اكتشاف 312766 موقعًا للتصيد الاحتيالي .

رصيد الصورة: APWG

هجوم التصيد سيء للغاية لموقعك على الويب.

جميع البرامج الضارة مدمرة ويجب التعامل معها على سبيل الأولوية. لقد قضيت بالفعل بعض الوقت في اكتشاف الخطأ الذي حدث ، ولكن تذكر أنه في كل دقيقة تبقى فيها البرامج الضارة على موقع الويب الخاص بك ، فإنك تتكبد خسارة.

يجب أن تكون كيفية التخلص من التصيد الاحتيالي أولوية قصوى. سنخبرك بكيفية إزالة التصيد بنفسك لاحقًا في هذه المقالة.

ولكن فقط لكي نكون واضحين: إزالة البرامج الضارة يدويًا ليست مهمة مباشرة ولا نوصي بها تحت أي ظرف من الظروف. يمكن أن يحتوي موقع الويب الذي تم اختراقه على عدة إصابات وأبواب خلفية ومشرفين مزيفين مخفيين بسبب ملفات ضارة مثل favicon_bdfk34.ico وغيرها الكثير. تعد محاولة العثور عليها وإزالتها بنفسك طريقة مؤكدة لتدمير موقعك تمامًا.

نوصي بشدة باستخدام مكون إضافي للأمان يزيل التصيد فورًا من موقع الويب الخاص بك دون مزيد من التأخير.

كيف أعرف أن موقع WordPress الخاص بي به تصيد احتيالي؟

إذا لم تصادف حالات من حملات التصيد بنفسك ، ورأيت تحذيرات التصفح من Google مثل هذا الموقع قد تم تمييزه كموقع تصيد ، فقد تتساءل عما إذا كان موقع الويب الخاص بك قد تم اختراقه بالفعل. هناك طريقة مؤكدة لاستبعاد الاحتمال:

- تحقق من Google Search Console > مشكلات الأمان بحثًا عن إشعارات حول المحتوى المخادع.

- قم بزيارة بعض عناوين URL التي تم وضع علامة عليها في التقرير من جهاز كمبيوتر مختلف أو على شبكة مختلفة أو في وضع التصفح المتخفي. يمكن للقراصنة إخفاء البرامج الضارة من مسؤولي مواقع الويب لإطالة فترة الإصابة.

- تحقق من ادراج الطرف الثالث على موقع الويب الخاص بك. يمكن لشبكات الإعلانات أحيانًا أن تعرض الإعلانات التي تحتوي على حملات تصيد احتيالي. نظرًا لأن الإعلانات يتم تدويرها عادةً ، فقد تضطر إلى تحديث موقع الويب عدة مرات للتحقق من الإعلانات التي يتم عرضها. حتى إذا كان الإعلان يحتوي على محتوى هندسة اجتماعية ، فلا يزال من الممكن تمييز موقع الويب الخاص بك على أنه يحتوي على محتوى مخادع.

إذا حددت Google Search Console المشكلات ، فيمكنك التأكد من أن موقع الويب الخاص بك هو ضحية لاختراق WordPress التصيد الاحتيالي ، ويمكنك متابعة إزالة التصيد الاحتيالي.

كيفية إزالة التصيد الاحتيالي من موقع WordPress الخاص بك

هناك طريقتان لإزالة صفحات التصيد من موقع WordPress الخاص بك.

أسرع طريقة للتخلص من التصيد الاحتيالي هي استخدام مكون إضافي للأمان لإزالته بأمان ، دون المساس بموقع الويب الخاص بك أكثر من ذلك. ثم يمكنك استئناف التحذير.

بدلاً من ذلك ، يمكنك إزالة التصيد الاحتيالي على WordPress يدويًا. للتوضيح ، تتضمن هذه العملية البحث في الشفرة للعثور على الصفحات وبالتالي البرامج الضارة. لن تكون صفحات الخداع مرئية بسهولة في قاعدة البيانات الخاصة بك ، ولكنها ستكون مخفية في ملفات النظام والأدلة المختلفة في نظام إدارة المحتوى الخاص بك.

يجب على المطورين ذوي الخبرة فقط محاولة إزالة ملفات التصيد الاحتيالي ، لأن هناك احتمال أن تقوم بحذف التعليمات البرمجية الضرورية والتسبب في ضرر لا يمكن إصلاحه للموقع. يرجى المتابعة بحذر مع حذف الصفحات التالية:

- صفحات لم تنشئها. ستحاكي بعض صفحات التصيد تصميم موقع الويب الخاص بك ومحتوياته وعلامتك التجارية قدر الإمكان ، حتى تبدو شرعية وتظل غير مكتشفة لأطول فترة ممكنة.

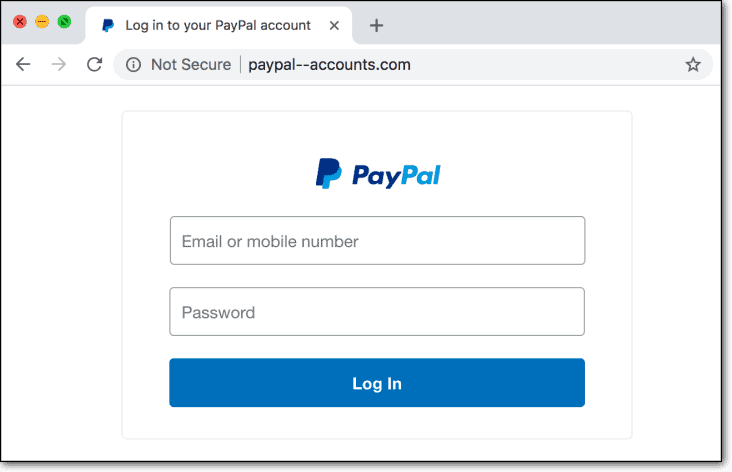

- ستكون صفحات التصيد في الغالب عبارة عن صفحات تسجيل دخول ودفع لأن هذا هو نوع المعلومات التي يتطلع المتسللون إلى التقاطها.

- الصفحات ذات العلامات التجارية الخاصة بالبنك أو التجارة الإلكترونية . نظرًا لأن المخادعين ينتحلون صفة كيان شرعي ، فسيقومون بنسخ علامتهم التجارية للقيام بذلك. من المحتمل أن تجد ملفات الشعار ، ربما في ملف الأيقونة المفضلة ، والعديد من ملفات الصور التي تُستخدم لتكرار العلامة التجارية الرسمية.

- المجلدات غير المألوفة التي يبدو أنها من كيان آخر.

- صفحات الخروج غير الصحيحة على صفحات التجارة الإلكترونية الخاصة بك ، إذا كانت لديك. يمكن للقراصنة إعادة توجيه عملائك من صفحاتك.

كتأمين إضافي ، خذ نسخة احتياطية جديدة من موقع الويب الخاص بك ، قبل إزالة التصيد الاحتيالي. إذا حدث خطأ ما ، فلا يزال لديك موقع الويب المصاب الذي بدأت به ، ويمكنك أن تقرر اختيار التنظيف بنقرة واحدة بدلاً من ذلك.

كيف يمكن إزالة تحذير "تم تمييز هذا الموقع كموقع تصيد" من Google؟

تستغرق عملية المراجعة 72 ساعة في المتوسط. من الأهمية بمكان التأكد بنسبة 100٪ من نجاح إزالة التصيد الاحتيالي. خلاف ذلك ، سيتم رفض طلبك وستستغرق العملية وقتًا أطول.

فيما يلي خطوات إزالة التحذير "تم وضع علامة على هذا الموقع كموقع تصيد":

- ارجع إلى Google Search Console > مشكلات الأمان

- حدد المربع لقد أصلحت هذه المشكلات ، واطلب مراجعة

- ستحتاج إلى تقديم تفاصيل عن الإجراءات التي اتخذتها لإزالة التصيد الاحتيالي

لماذا WordPress عرضة للتصيد الاحتيالي؟

من المفترض أن يكون WordPress ، بحكم طبيعته ، سهل الاستخدام ، بالإضافة إلى أنه سهل التخصيص باستخدام السمات والمكونات الإضافية. تهدف هذه الأجزاء الإضافية من البرامج إلى إضافة ميزات ووظائف ، ولكن ليس لديها دائمًا أفضل ممارسات الأمان. لذلك ، فإنها تتسبب في ضعف نقاط دخول الموقع.

لا يمكنك التخلص من السمات والإضافات تمامًا ، وهذا ليس حلاً حقًا. أفضل طريقة هي اتخاذ تدابير وقائية ومعالجة نقاط الضعف.

كيفية منع التصيد الاحتيالي على موقع WordPress الخاص بك

تجد البرامج الضارة طريقها إلى WordPress بسبب نقاط الضعف. يستغل المتسللون نقاط الضعف للوصول إليها ، وإدخال أجزاء التعليمات البرمجية الشائنة الخاصة بهم في موقع الويب الخاص بك. في كثير من الأحيان ، لا يكون مسؤولو مواقع الويب على دراية بهذه التطورات - حتى يحدث خطأ ما. وبحلول ذلك الوقت ، حدثت بالفعل أضرار وخسائر كبيرة.

1. قم بتثبيت مكون إضافي للأمان

لا يمكننا التأكيد بشكل كافٍ على أهمية تثبيت مكون أمان إضافي جيد. لا تريد أن يتم القبض عليك ، بعد إبلاغك من قبل زائر أو مضيف الويب الخاص بك أو Google أن موقع الويب الخاص بك به مشاكل.

اختر مكونًا إضافيًا قادرًا على منع تثبيت البرامج الضارة في المقام الأول ويتضمن جدار حماية قويًا. إذا تم اكتشاف برامج ضارة على موقع الويب الخاص بك ، فمن المفترض أن يكون المكون الإضافي قادرًا على إزالته دون المساس بموقعك بشكل أكبر ، والتأكد من بقاء المحتوى كما هو. وأخيرًا ، اختر مكونًا إضافيًا يحتوي على خدمة إزالة يدوية متخصصة.

2. إزالة الأبواب الخلفية

هذه الخطوة الحاسمة في الوقاية صعبة التنفيذ بشكل جيد ، لأن الأبواب الخلفية يمكن أن تكون مخفية في مجلدات شرعية. ما يجعل الإزالة أكثر تعقيدًا هو أن الإضافات تستخدم العديد من الوظائف لأسباب حميدة. لذا فإن حذف وظيفة قد تبدو وكأنها باب خلفي يمكن أن يتسبب في عواقب غير مقصودة. لا نوصي بعمل هذا بنفسك.

3. حذف المستخدمين غير المصرح لهم

تحقق من قاعدة البيانات الخاصة بك لتحديد وإزالة المستخدمين الذين لم يتم التحقق منهم. احرص على عدم حذف المستخدمين الحقيقيين. قم أيضًا بتغيير جميع كلمات مرور المسؤول بعد إزالة التصيد الاحتيالي.

4. حافظ على تحديث موقع الويب الخاص بك

طريقة بسيطة ، غالبًا ما يتم تجاهلها لضمان الأمان ، هي الحفاظ على تحديث WordPress الخاص بك وجميع المكونات الإضافية والسمات المثبتة. تتضمن التحديثات تصحيحات الأمان التي تعالج الثغرات الأمنية ، من بين أشياء أخرى ، ويجب تثبيتها على سبيل الأولوية.

إذا كانت هناك مكونات إضافية أو سمات لا تستخدمها بشكل نشط ، فقم بتعطيلها أو إزالتها.

5. قم بتثبيت شهادة SSL

يتضمن معظم مضيفي الويب شهادات SSL في خدماتهم. تقوم شهادات SSL بتشفير البيانات التي يتم إرسالها ذهابًا وإيابًا بين المستعرضات والخوادم. من السهل جدًا إعداده واستخدامه ، وهو في الواقع مطلب من Google لتعزيز التصفح الآمن ، كما أنه سيزيل تحذير الموقع غير الآمن من قفل موقعك.

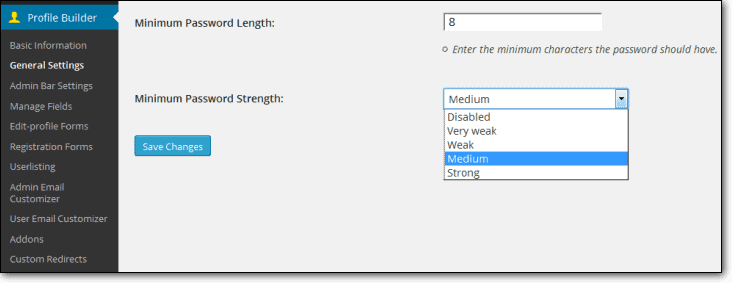

6. تتطلب بيانات اعتماد تسجيل دخول قوية

لا يزال من السهل تخمين أسماء المستخدمين وكلمات المرور من أسهل الطرق التي يستخدمها المتسلل للوصول غير المصرح به إلى موقع ويب. مطالبة جميع المستخدمين بتعيين كلمات مرور قوية لحساباتهم.

هناك الكثير الذي يمكنك القيام به ، ويجب عليك القيام به لتأمين موقع الويب الخاص بك. فيما يلي دليل كامل لجميع الخطوات التي يمكنك اتخاذها لمعالجة نقاط الضعف ، ومعرفة ما الذي تبحث عنه ، وحتى كيفية اختيار المكونات الإضافية والسمات المناسبة لموقعك على الويب والتي تضمن بقاء زوار موقعك وبياناتهم بأمان.

أنواع هجمات التصيد

يعتبر التصيد الاحتيالي بحد ذاته نوعًا من هجمات الهندسة الاجتماعية ، وهو ما يعني أساسًا أن الهجوم يعتمد على التظاهر بأنك شخص آخر ناجح. بالإضافة إلى ذلك ، تعتمد هجمات الهندسة الاجتماعية على تخلي الضحية عن معلوماتها طواعية ، لأنها تعتقد أن الطلب مشروع.

اختراق ووردبريس للتصيد الاحتيالي

قام المخترق بإدراج صفحات ذات مظهر رسمي في موقع الويب الذي يعمل به للاحتيال على الأشخاص من خلال التظاهر بكونهم علامة تجارية. في حين أن هذا سيء بما يكفي ، ضع في اعتبارك أنك ربما تكون ضحية لهجوم تصيد في البداية ، لأن ...

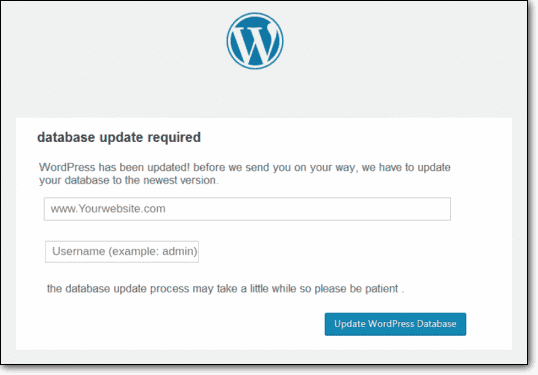

استهداف مدراء الموقع

... في بعض الأحيان ، يتم استهدافك ببيانات اعتماد تسجيل دخول المسؤول ، حتى يتمكن المتسللون من الوصول إلى مواقع الويب التي تديرها.

ربما تكون قد تلقيت بريدًا إلكترونيًا يطلب منك تحديث قاعدة البيانات "على وجه السرعة" ، وإلا فسيحدث شيء كارثي. سينقلك البريد الإلكتروني إلى صفحة تشبه مضيف الويب أو لوحة الإدارة لتحديث قاعدة البيانات الخاصة بك عن طريق إدخال بيانات الاعتماد الخاصة بك.

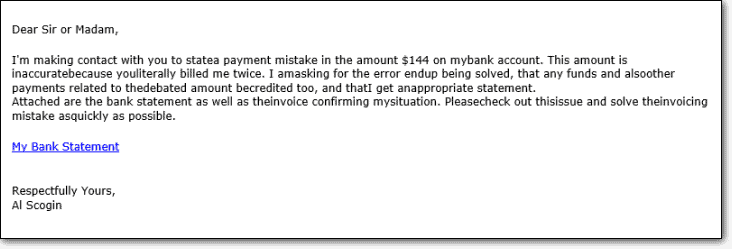

أو ربما ، يتظاهر المخادع بأنه عميل غاضب ، ويطلب استرداد الأموال.

حتى محترفي WordPress الذين يتمتعون بسنوات من الخبرة يمكن في بعض الأحيان الاستيلاء عليهم من خلال رسائل البريد الإلكتروني هذه ، خاصةً إذا كانوا يديرون مواقع ويب متعددة ، ويتعاملون مع عمليات جميع تلك المواقع في أماكن مختلفة.

التصيد الاحتيالي عبر البريد الإلكتروني مقابل اختراق التصيد الاحتيالي على WordPress

هناك أنواع مختلفة من التصيد الاحتيالي: استخدام رسائل البريد الإلكتروني ، وإنشاء صفحات ويب ضارة ، وفي أغلب الأحيان ، مزيج من الاثنين. يقوم المتسللون بإدراج صفحات على موقع الويب الخاص بك ، والتي يبدو أنها من منظمة موثوق بها ، من أجل جمع بيانات اعتماد تسجيل الدخول الخاصة بهم. بشكل عام ، يصل المستخدم المطمئن إلى هذه الصفحة الاحتيالية عبر بريد إلكتروني ، ولكن يمكنه أيضًا التعثر عليها عبر رابط أو إعادة توجيه.

حقيقة ممتعة: هناك فئة خاصة من هجمات التصيد الاحتيالي التي تحمل علامة Google التجارية. نعم ، إن شركة Google القوية ليست خالية من هذا الخطر أيضًا. في الواقع ، لديهم صفحة دعم مخصصة للصفحات المضللة التي تدوم باسمهم.

التصيد الفردي مقابل الرمح

تستهدف هجمات التصيد الاحتيالي مجموعات كبيرة ، وبالتالي فإن إحدى العلامات الواضحة على رسائل البريد الإلكتروني للتصيد الاحتيالي هي الافتقار إلى التخصيص. هذا لا يعني أن جميع رسائل البريد الإلكتروني الآلية مشبوهة ، ولكن إذا طلبت رسالة بريد إلكتروني بيانات حساسة ، مثل تفاصيل بطاقة الائتمان أو بيانات اعتماد تسجيل الدخول ، فقد يكون الافتقار إلى التخصيص علامة حمراء.

إلا عندما يحدث هجوم تصيد بالرمح. تستهدف هذه الأنواع من الهجمات أفرادًا محددين للتخلي عن بياناتهم.

قد لا يمثل جمع بيانات اعتماد تسجيل الدخول مشكلة كبيرة للأفراد لبعض مواقع الويب ، ولكنها تصبح وسيلة للاستفادة من البيئة الآمنة لموقع الويب هذا (ومنظمته) إذا كانت بيانات الاعتماد تخص موظفًا ، على سبيل المثال.

أيضًا ، نميل إلى استخدام بيانات اعتماد مماثلة عبر مواقع الويب والأجهزة المختلفة ، وقد تحتوي هذه الحسابات على معلومات حساسة.

كيف يتم اكتشاف هجمات التصيد؟

إن أكثر الطرق المؤسفة لمعرفة أن موقع الويب الخاص بك يحتوي على اختراق تصيد WordPress هو الوصول إلى القائمة السوداء لـ Google ، ولكي يرى زوارك إحدى رسائل التحذير مثل هذا الموقع تم تمييزها كموقع تصيد ؛ ما لم يكن لديك مكون إضافي للأمان قوي مثبت.

يتم الآن اكتشاف مواقع التصيد الاحتيالي من خلال الذكاء الاصطناعي المتطور. ومع ذلك ، يتم الإبلاغ عنها يدويًا إلى Google بواسطة الأفراد الذين يختبرونها.

نظرًا لأننا نستخدم الأجهزة والإنترنت بشكل متزايد لتنفيذ المهام في حياتنا اليومية ، فإن أمان الإنترنت أصبح شيئًا مقتبسًا الآن. يتلقى الجميع نصائح ونصائح حول الحفاظ على أمان بياناتهم من كل علامة تجارية يتفاعلون معها ، مباشرة من الحكومة إلى بنكهم إلى تطبيق توصيل البقالة الخاص بهم.

تحتوي هذه الرسائل على طرق عملية لاكتشاف هجوم التصيد على بعد ميل واحد: تحقق من المرسل (لرسائل البريد الإلكتروني) ، وتحقق من عنوان URL (لمواقع الويب) ، هل هناك ضغط غير ضروري على شخص ما لإكمال إجراء ، وما إلى ذلك.

أصبحت هجمات التصيد أيضًا أكثر تعقيدًا ، حيث يتم نسخ اللغة والعلامات التجارية للمؤسسات الموثوقة بشكل أكثر دقة. لذلك ، من أجل حماية مستخدميها من التعرض للخداع ، فإن Google أكثر يقظة لمواقع الويب التي يتم اختراقها.

ماذا بعد المخادعين؟

حسنًا ، ما هو أي نوع من المتسللين بعد؟ المعلومات التي لا يحق لهم الحصول عليها ، لاستخدامها بطرق غير مصرح لهم باستخدامها. قد يشمل الاستخدام غير المصرح به سرقة الهوية أو الأموال أو الممتلكات والوصول إلى قواعد البيانات والملفات الرسمية وغير ذلك الكثير.

انظر إلى القطاعات الأكثر تضررًا من عمليات التصيد الاحتيالي ، وسيظهر نمط واضح:

إذا كان موقع الويب الخاص بك يخزن أيًا من المعلومات التالية ، فأنت هدف لاختراق WordPress للتصيد الاحتيالي:

- تفاصيل بطاقة الائتمان

- معلومات الحساب المصرفي

- أرقام الضمان الاجتماعي

- أسماء المستخدمين وكلمات المرور

والقائمة تطول. كما ترى من القائمة ، من المحتمل أن تكون أي معلومات تعريف شخصية مفيدة للمتسلل. حتى قوائم عناوين البريد الإلكتروني تُباع للشركات عديمة الضمير أو مرسلي البريد العشوائي.

إذا ما هو التالي؟

نأمل أن تكون عملية إزالة التصيد الاحتيالي ناجحة ، ويتم عمل نسخة احتياطية من موقع الويب الخاص بك ، بدون أي برامج ضارة. نأمل أن تكون قد وجدت المعلومات الواردة في هذه المقالة مفيدة.

قبل أن نذهب ، نريد أن نؤكد أن خبرتنا تأتي من حماية آلاف المواقع المشابهة لموقعك كل يوم ، وكل هذه الخبرات مليئة بتطوير MalCare ، المكون الإضافي للأمان الأفضل في فئته. جربه اليوم ، وكن خاليًا من التوتر بشأن أمان موقع الويب الخاص بك إلى الأبد.

أسئلة وأجوبة

كيفية إزالة الخداع من موقع الويب الخاص بي؟

أفضل طريقة لإزالة حملات التصيد الاحتيالي من موقع الويب الخاص بك هي استخدام مكون إضافي للأمان. يمكن أن تكون الإزالة اليدوية للتصيد الاحتيالي عملية طويلة ومعقدة وعرضة للأخطاء ، لأن الملفات المصابة مخفية في مجلدات ضرورية وشرعية.

ومع ذلك ، إذا كنت تشعر بالثقة حيال إزالة هجمات التصيد يدويًا ، فإننا نقوم بتضمين قائمة بالملفات التي يجب البحث عنها.

كيفية إيقاف هجمات التصيد على WordPress؟

منع حدوث التصيد الاحتيالي من خلال معالجة الثغرات الأمنية:

1. قم بتثبيت مكون إضافي للأمان قوي بجدار حماية جيد

2. ابحث عن الأبواب الخلفية وقم بإزالتها إن وجدت. إذا كان موقع الويب الخاص بك يحتوي على برامج ضارة من قبل ، فهناك فرصة جيدة أنه لا يزال به أبواب خلفية

3. إزالة المستخدمين غير المصرح لهم

4. تحديث WordPress ، جميع الإضافات والسمات

5. تثبيت شهادة SSL

6. تتطلب بيانات اعتماد تسجيل دخول قوية

لماذا تم تمييز موقع الويب الخاص بي على أنه تصيد احتيالي؟

يتم وضع علامة على مواقع الويب على أنها مواقع تصيد احتيالي إذا اكتشفها Google ، أو إذا أبلغ شخص ما أن موقعك على الويب يحتوي على محتوى تصيد. يمكن أن تحدث حملات التصيد الاحتيالي دون معرفة مسؤول موقع الويب ، وبالتالي قد يصادف الزائر صفحة تصيد قبل القيام بذلك. يمكن أن تحتوي الإعلانات التي تقدمها الشبكات أيضًا على حملات تصيد.

كيف أتحقق مما إذا كان موقع الويب الخاص بي به تصيد احتيالي؟

للتحقق مما إذا كان موقع الويب الخاص بك يحتوي على صفحات تصيد أم لا ، قم بتسجيل الدخول إلى Google Search Console ، وتحقق من علامة التبويب "مشكلات الأمان" للحصول على التقارير. إذا لم تقم بالتحقق من ملكية موقع الويب الخاص بك على Google Search Console ، فسيتعين عليك القيام بذلك أولاً.

ما هو ووردبريس التصيد الاحتيالي؟

تعد عمليات اختراق التصيد الاحتيالي نوعًا من عمليات اختراق الهندسة الاجتماعية التي تعتمد على تضليل المستخدمين للتخلي عن معلوماتهم طواعية. يتظاهر المتسللون بأنهم علامات تجارية ومؤسسات موثوق بها ، وعادة ما يقلدون لغة وتصميم ومحتوى مواقع الويب من أجل سرقة معلومات المستخدم.