كيفية إيقاف هجوم DDoS

نشرت: 2023-03-24يعد وقت التشغيل مصدر قلق أساسي لكل من مطوري الواجهة الأمامية والخلفية ، ولكنه مهم أيضًا لجميع أنواع المشرفين على جانب الخادم. لسوء الحظ ، تتمثل إحدى الطرق الأكثر فاعلية لتدمير الجهات الفاعلة السيئة لموقعك في إزالته باستخدام هجوم رفض الخدمة الموزع (DDoS) وتقليل وقت تشغيله. على هذا النحو ، فإن معظمكم الذين يعملون مع مواقع الويب سيرغبون في معرفة كيفية إيقاف هجوم DDoS ، أو على الأقل تخفيفه.

سيبحث هذا المنشور في كيفية إيقاف هجوم DDoS. لكن قبل أن نصل إلى الخطوات الدقيقة ، دعنا نجهز المشهد. للقيام بذلك ، سننظر أولاً في ماهية هجوم DDoS ونتعلم كيفية التعرف عليه.

ما هو هجوم DDoS

بشكل عام ، يبدو أن هجوم رفض الخدمة (DoS) المنتظم (غير الموزع) يؤدي إلى إرباك موارد الخادم لجعل الموقع غير متصل بالإنترنت. سيستخدم الفاعل السيئ الطلبات الزائدة عن الحاجة لتعطيل خدمات المضيف على الشبكة مما يؤدي إلى عدم وصول الطلبات المشروعة إلى الموقع.

يمكنك التفكير في هذا على أنه احتجاج خارج المتجر. إذا قام الأشخاص بإغلاق مدخل المبنى ، فلن يتمكن العملاء من الدخول ، وفي الواقع ، لا يمكن للمتجر التداول على النحو الأمثل (أو حتى على الإطلاق).

يستخدم هجوم DDoS (رفض الخدمة الموزع) العديد من أجهزة الكمبيوتر البعيدة في الشبكة لتحقيق هذا الهدف. إنه في الواقع مشابه لـ "تأثير Slashdot" ، حيث يمكن أن تتسبب حركة المرور المشروعة وغير المسبوقة (غالبًا بسبب ارتباط من موقع ويب عالي الحركة) في تباطؤ الموقع أو تعطله. ومع ذلك ، في حين أن هذا له سبب شرعي لوجوده ، فإن هجوم DDoS يكون دائمًا مخططًا وخبيثًا.

على سبيل المثال ، عانت العديد من الأجهزة التي سيستخدمها هجوم DDoS من استغلال أو حقن برامج ضارة. سيتحكم المهاجم في هذه "الروبوتات" باستخدام الإرشادات عن بُعد لاستهداف عنوان IP معين ، ويمكن أن يبدو كل منها شرعيًا.

أحد العوامل الرئيسية في هجوم DoS الناجح هو أن يكون لدى الهدف سرعات إنترنت أبطأ من المهاجم. تجعل تقنية الحوسبة الحديثة هذا الأمر صعبًا ، ولهذا السبب تقدم هجمات DDoS أداءً أفضل بكثير للممثل السيئ.

بشكل عام ، الطبيعة الموزعة لهجوم DDoS تجعل من الصعب تحديد هجوم في ظل ظروف نموذجية.

كيفية التعرف على هجوم DDoS

إذا كنت تريد معرفة كيفية إيقاف هجوم DDoS ، فستحتاج إلى فهم الشكل الذي يبدو عليه الشخص أولاً. قد يكون هذا صعبًا حيث قد يكون هناك سبب مشروع لأرقام حركة المرور العالية.

على مستوى عالٍ ، إذا تباطأ الموقع أو تعطل ، فهذه علامة على تنفيذ خطة الكارثة الخاصة بك (المزيد منها لاحقًا). من هناك ، سترغب في البحث عن عدد من العلامات المنبهة:

- الكثير من حركة المرور التي تقدم جميعها توقيعات مشتركة. قد يعني هذا أن حركة المرور تنبثق من نفس عنوان IP أو نطاق العناوين. في حالات أخرى ، قد تكتشف حركة المرور القادمة من موقع مشابه ، أو موقع ويب مُحيل ، أو نوع جهاز.

- قد يكون هناك أيضًا زيادة في عدد الزيارات إلى نقطة نهاية موقع واحد - عادةً ما تكون صفحة معينة. يمكن أن تكون الكثير من أخطاء 404 علامة واضحة أيضًا.

- أنماط حركة المرور التي لا تتوافق مع ما تتوقع أن يتلقاها موقعك. على سبيل المثال ، قد تكون هذه ذروة خارج النطاق الزمني المعتاد أو حدثًا غير طبيعي مثل ارتفاع النشاط على مدار الساعة.

- يمكن أن تكون أي وكل هذه الأشياء مشروعة وليست ضارة. على هذا النحو ، سترغب في الاعتماد على برنامج التحليلات الخاص بك لمعرفة ما هو ذي صلة وذات صلة.

يجب أيضًا أن تضع في اعتبارك أنه ليست كل هجمات DDoS متشابهة ، وأن الأنواع المختلفة يمكن أن تجعل هذه المشكلة أكثر تعقيدًا. لذلك ، من المهم أن تكون على دراية بهذه الأنواع إذا كنت تريد معرفة كيفية إيقاف هجوم DDoS.

الأنواع المختلفة لهجمات DDoS التي ستواجهها

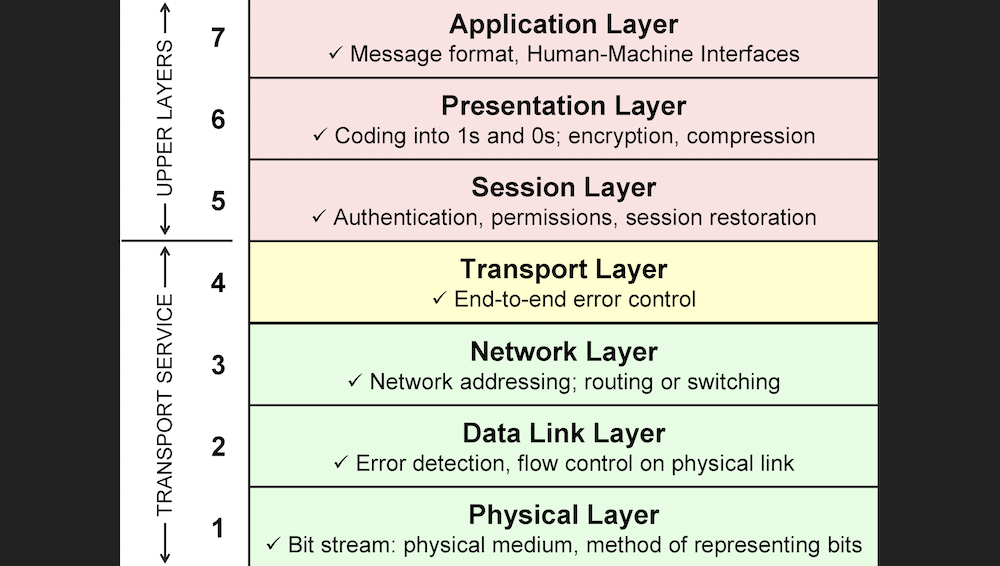

قد يبدو "اتصال الشبكة" وكأنه عبارة بسيطة لوصف طريقة ارتباط أجهزة الكمبيوتر عبر الويب ، ولكن هذه مغالطة. يُظهر نموذج ربط الأنظمة المفتوحة (OSI) التعقيدات ذات الطبقات الفعلية لاتصالات الشبكة وأنظمة الاتصالات:

تنقسم هجمات DDoS إلى فئات مختلفة بناءً على الطبقة التي تستهدفها. ومع ذلك ، يمكنك تجميعهم في مجموعات مختلفة. بينما يمكنك القيام بذلك على أساس كل طبقة ، من المقبول أيضًا تصنيفها حسب أهداف هجوم DDoS.

على سبيل المثال ، تتطلع الهجمات الحجمية إلى إرباك الشبكة وطبقات النقل (ثلاثة وأربعة.) يمكن للهجمات هنا تغيير كيفية تحرك البيانات عبر الويب ، وفعالية بروتوكولات الإرسال.

نوع واحد - هجوم تضخيم نظام اسم المجال (DNS) - يستخدم "botnets" لانتحال عنوان IP الهدف وتقديم طلبات إلى خادم DNS مفتوح. يؤدي هذا إلى استجابة الخادم لعنوان IP الهدف وإرباك الموارد.

هجمات طبقة البروتوكول

تستهدف هجمات طبقة البروتوكول أو البنية التحتية أيضًا الطبقات الثالثة والرابعة ، وتمثل طريقة نموذجية لإجراء هجوم DDoS. هذا هو المكان الذي لا تستطيع فيه موارد الخادم ومعدات الشبكة التعامل مع البيانات الواردة.

مثال هنا هو هجوم انعكاس بروتوكول مخطط بيانات المستخدم (UDP). هذا يعزز الطبيعة عديمة الجنسية لـ UDP. يمكنك إنشاء حزمة طلب UDP صالحة باستخدام أي لغة برمجة تقريبًا. لتنفيذ هجوم ناجح ، ستحتاج فقط إلى سرد عنوان IP الخاص بالهدف كعنوان مصدر UDP.

سيقوم الخادم الذي تتجه إليه هذه البيانات بتضخيم البيانات لإنشاء حزمة استجابة أكبر ، ثم عكسها مرة أخرى إلى عنوان IP المستهدف. على هذا النحو ، لا يحتاج الممثل السيئ إلى إجراء اتصال بالخادم في أي وقت ، وهو أمر رخيص الإنتاج.

عند الاتصال بخادم ويب ، ستجري "مصافحة ثلاثية الاتجاهات" بين العميل والخادم والتي تتضمن حزم التزامن ( SYN ) والإقرار ( ACK ). بينما يرسل الخادم حزمة SYN-ACK مدمجة ، يرسل العميل حزم SYN و ACK مفردة.

مع هجوم فيضان SYN ، يرسل العميل - المستخدم الضار في هذه الحالة - حزم SYN متعددة ، لكنه لا يرسل حزمة ACK النهائية. هذا يترك الكثير من اتصالات بروتوكول التحكم في الإرسال (TCP) نصف المفتوحة ، مما يعني نفاد سعة الخادم لقبول اتصالات جديدة. إنها طريقة أخرى لإبقاء الاتصالات المتاحة بعيدة عن المستخدمين الشرعيين.

هجمات طبقة التطبيق

لن ترى فقط هجمات DDoS على الطبقتين الثالثة والرابعة. طبقة التطبيق - رقم سبعة - في المستوى الأعلى. هذا يعني أنه يتعامل مع التفاعلات بين الإنسان والحاسوب ويسمح للتطبيقات بالوصول إلى خدمات الشبكة.

على هذا النحو ، هناك الكثير من هجمات DDoS التي تتلاعب بهذه الطبقة ، غالبًا باستخدام طلبات HTTP. بالنسبة للعميل ، يعتبر طلب HTTP رخيصًا ، ولكن بالنسبة للخادم ، يكون الرد عليه مكلفًا من وجهة نظر فنية. يمكن أن تبدو الهجمات كحركة مرور مشروعة ، ويرجع ذلك أساسًا إلى أنها تستخدم نفس الأساليب للوصول إلى الموقع.

على سبيل المثال ، يشبه تدفق HTTP إلى حد كبير الضغط على زر التحديث في متصفحك في دورة مستمرة. بمجرد أن يتحول هذا النوع من تفاعل DoS إلى DDoS ، فإنه يصبح أكثر تعقيدًا.

يمكن أن يكون نمط تدفق HTTP أيضًا معقدًا ، والذي سيستخدم العديد من عناوين IP المختلفة والتوقيعات العشوائية لاستهداف مجموعة كبيرة من عناوين URL على الويب لتوسيع نطاق الهجوم. حتى التنفيذ البسيط الذي يستهدف عنوان URL واحدًا سيؤدي إلى الكثير من الضرر.

بالنسبة للقراصنة ، فإن هجوم Slowloris يأخذ نطاقًا تردديًا أقل ولكنه قد يتسبب في مزيد من الفوضى. هنا ، يستغرق كل طلب قدرًا غير محدود من الوقت لمعالجة الخادم ويحتكر جميع الاتصالات المتاحة. نظرًا لأن هذا الهجوم فعال ضد الخوادم ذات الاتصالات المتزامنة القليلة المتاحة نسبيًا ، فسترى أن هذا يؤثر على مواقع الويب الصغيرة في كثير من الأحيان.

كيف تستعد لهجوم DDoS

التحضير هو كيفية إيقاف هجوم DDoS ، لأنه كلما زادت سرعة عودتك إلى الوضع الطبيعي ، كان ذلك أفضل. في الواقع ، من المحتمل ألا تتمكن من إزالة التهديد بالكامل ، ولكن يمكنك تقليل المشكلات المحتملة إلى الحد الأدنى.

قبل ذلك ، ستحتاج إلى "حساب" المبلغ الذي ترغب في إنفاقه ، حيث يمكن أن يحدد التدفق النقدي خطتك لكيفية إيقاف هجوم DDoS. يجب أن تبدأ من مقدار تكلفة الهجوم على عملك ، ثم العودة لتحديد الميزانية المتاحة لك. إنها ليست عملية حسابية تريد إجراؤها في منتصف الهجوم.

من هناك ، سترغب في ملاحظة ثلاثة مجالات رئيسية يجب أن تركز فيها على استعدادك.

- قم بإنشاء خطة للكوارث والتعافي ، حيث سيخبر ذلك كل فرد في فريقك بما يجب القيام به بالتفصيل الواضح.

- من هناك ، يمكنك إنفاق بعض مخصصات ميزانيتك على خدمة حماية DDoS مخصصة. سيؤدي هذا إلى وضع الخبراء في مكانهم الصحيح لمراقبة المواقع ، و "التخلص من" بعض حركة المرور الضارة التي تتلقاها ، والمزيد.

- تعرف على كيفية اكتشاف وقت بدء هجوم DDoS. ستكون تحليلات موقعك حاسمة هنا ، حيث يمكنك مراقبة العلامات المنبهة لهجوم DDoS والرد قبل حدوث شيء كارثي.

على المستوى التقني ، هناك الكثير الذي يمكنك القيام به للمساعدة في إيقاف هجوم DDoS قبل أن يبدأ. سنغطي هذا بعد ذلك.

كيفية التخفيف من هجوم DDoS

نظرًا لأن إحدى أكبر المشكلات المتعلقة بكيفية إيقاف هجوم DDoS هي صعوبة التمييز بين حركة المرور الجيدة والسيئة ، فلا يمكنك الاعتماد على حل واحد فقط للتخفيف من حدته. هذا صحيح بشكل خاص إذا نظرت إلى هجوم DDoS "متعدد النواقل" - أي تلك التي تهاجم طبقات OSI المتعددة.

على هذا النحو ، سترغب أيضًا في رفع مستوى توفيرك لمساعدة دفاعاتك. هناك بعض الطرق البسيطة للقيام بذلك:

- توجيه الثقب الأسود . هذا هو المكان الذي تقوم فيه بتصفية حركة المرور إلى مسار فارغ وإسقاطها من الشبكة. بدون تصفية محددة ، سوف تتخلص من كل حركة المرور ، والتي لن تكون مثالية.

- تحديد معدل . في حين أن هذا لن يكون كافيًا من تلقاء نفسه لوقف هجوم DDoS ، يمكنك تحديد عدد الإجراءات التي يكملها كل مستخدم.

- انتشار الشبكة . إذا أخذت حركة المرور التي تضرب موقعك وتبعثره عبر شبكة موزعة ، فسوف تنشر تأثير هجوم DDoS نظريًا.

على هذا النحو ، يعد توسيع نطاق النطاق الترددي واتصالات الشبكة والموارد الأخرى من أفضل الطرق لمكافحة هجوم DDoS. تأتي بعض الحلول التي سنتحدث عنها لاحقًا كخدمة سحابية توزع حركة المرور كدفاع.

يمكنك أيضًا استخدام الحلول الموجودة في الموقع ، مثل CAPTCHA ، لحماية نقاط النهاية المهمة على موقعك. هذا هو المكان الذي تتطلب صفحات تسجيل الدخول الخاصة بك مستوى عالٍ من الأمان ، لأنه يمكنك وضع عناصر كثيفة الموارد لموقعك خلف شاشات تسجيل الدخول أو جوانب الحماية الأخرى.

علاوة على ذلك ، يمكنك تنفيذ بعض الاعتبارات الفنية اليدوية. على سبيل المثال ، يمكنك تعيين عتبات SYN أو UDP أقل ، وانتهاء مهلة الاتصالات نصف المفتوحة على الخادم.

استراتيجية من أربع خطوات لكيفية إيقاف هجوم DDoS

خلال ما تبقى من هذه المقالة ، سوف نوضح لك كيفية إيقاف هجوم DDoS في أربع خطوات. الخبر السار هو أن النصيحة التي سنقدمها ليست إلزامية وصارمة. على هذا النحو ، يمكنك تكييف الأفكار مع احتياجاتك الخاصة.

إليك ما سنغطيه:

- كيف يمكن لخطة الاستجابة واستراتيجية الأزمة أن تنقذ لحم الخنزير المقدد.

- ما هو النهج الذي يجب أن تستخدمه للدفاع عن خادم الويب.

- مزايا وعيوب حماية DDoS في أماكن العمل.

- ما الذي يمكن أن يفعله لك تخفيف DDoS المستند إلى السحابة.

لنبدأ بموضوع ذكرناه بالفعل - وضع الإستراتيجيات.

1. صياغة استراتيجية وخطة استجابة

إنها لفكرة رائعة أن تعزز كل ما ستفعله في خطة رسمية لمواجهة الكوارث والاستجابة لها. يجب أن يكون هذا أحد أكثر المستندات تفصيلاً لديك في عملك ، ويتضمن جميع الخطوات التي ستتخذها لإيقاف الهجوم واستعادة مواردك.

فيما يلي بعض العناصر التي يجب ملاحظتها لتضمينها:

- الخطوات التي يجب على كل عضو في الفريق اتباعها ، بالترتيب ، عند الرد على هجوم DDoS.

- يجب أن تكون هناك تعليمات لمن هم خارج الفريق والذين يتعين عليهم توصيل المشكلات للعملاء والعملاء والموردين والبائعين وأي طرف مهتم آخر.

- سترغب في تضمين تفاصيل الاتصال المهمة الخاصة بمزود خدمة الإنترنت (ISP) وخدمة حماية DDoS وغيرها على الخط الأمامي.

بمجرد أن يتم ذلك ، ستفهم الشركة بأكملها ما يجب عليها فعله لحماية خادم موقعك.

2. اكتشف كيفية الدفاع عن خادم الويب الخاص بك

هناك مشكلتان أساسيتان في هجمات DDoS:

- من الصعب معرفة متى يحدث هجوم.

- إذا كان عليك الرد على هجوم مستمر ، فقد فات الأوان بالفعل.

لحل هاتين المشكلتين ، ستحتاج إلى استخدام خدمة حماية DDoS. تعد Cloudflare واحدة من أفضلها ، وهي تتضمن بنية خادم مخصصة على نطاق عالمي لاعتراض حركة مرور الويب ونشرها وتصفيتها وفقًا لذلك.

مع وضع هذا في الاعتبار ، لن ترغب في تنفيذ عتبات حركة المرور الثابتة أو ملء قائمة حظر عناوين IP الخاصة بك ، لأن هذا لن يكون كافيًا ، وهو إجراء تفاعلي في معظم الأوقات. نظرًا لأن قابلية التوسع هي إحدى أفضل الطرق لكيفية إيقاف هجوم DDoS ، فإن طريقة "homespun" لها قيود عرض النطاق الترددي التي تؤديها الخدمات المخصصة بشكل أفضل.

3. تنفيذ الحماية في أماكن العمل

تستخدم حماية DDoS المحلية الأجهزة الموجودة على الشبكة لتصفية حركة المرور للخوادم المحمية. يمكن أن تكون هذه طريقة قابلة للتطبيق ومعقدة للتخفيف من هجوم DDoS وإيقافه.

تنتج Radware و F5 وحدات تخفيف DDoS للأجهزة ، كما ينتج بعضها أيضًا جهاز WAF (جدار حماية تطبيق الويب).

ومع ذلك ، يمكن للحماية في أماكن العمل أن تفعل الكثير فقط ، ولن تكون قادرة على إيقاف هجوم واسع النطاق - خاصةً DDoS. على هذا النحو ، ستحتاج إلى استكمال إعداد DDoS المستند إلى السحابة للحصول على أفضل استجابة حول كيفية إيقاف هجوم DDoS.

4. النظر في حل DDoS القائم على السحابة

في الواقع ، تعتمد المزيد من المواقع على الحماية السحابية لأنها قابلة للتطوير ودائمًا ما تكون أرخص من الأجهزة. تكاليف الصيانة منخفضة أيضا.

ستجد بعض خدمات DDoS التي تعمل فقط على مستوى مزود خدمة الإنترنت ، ولكن تلك التي تعمل داخل السحابة لديها مجال أكبر للحماية. غالبًا ما تحتوي هذه الخدمات على شبكات ضخمة من أجهزة الكمبيوتر لتوزيع حركة المرور عليها.

على سبيل المثال ، تستفيد AWS Shield من Amazon من شبكتها لإجراء الكشف التلقائي والتخفيف من هجوم DDoS. علاوة على ذلك ، يمكنك تخصيص كيفية حماية الأداة لخادمك جنبًا إلى جنب مع WAF للطرف الأول.

يمكن أن يؤدي Magic Transit من Cloudflare أداءً جيدًا كإضافة للحل المحلي الموجود لديك. ستحصل أيضًا على مجموعة كاملة من الأدوات لمساعدتك في إدارة شبكة افتراضية ، مثل موازنات التحميل وتصفية الحزم المتقدمة والمزيد.

الخلاصة 🔥

ستؤدي هجوم DDoS إلى جعل موقعك يتفوق عليه في مواجهة محاولة خبيثة لتعطيله. على الرغم من أنه قد يبدو انهزاميًا ، إلا أنه لا توجد طريقة حقيقية لإيقاف أي هجوم تمامًا ، ناهيك عن هجمات DDoS. على هذا النحو ، فإن الإجابة عن كيفية إيقاف هجوم DDoS معقدة.

يعد تخفيف الهجوم إستراتيجية جيدة ، وهناك الكثير من التطبيقات التي يمكنك إجراؤها على مستوى الخادم. من المهم معرفة ما ستكون عليه استراتيجيتك ، وكيف تريد الدفاع عن خادم الويب الخاص بك. تعتبر الحماية في أماكن العمل فكرة رائعة ، ويكاد يكون WAF ضروريًا. تعمل الحلول السحابية مثل AWS Shield أيضًا ، بالإضافة إلى معايير السحابة في الموقع مثل CAPTCHAs.

هل لديك أي أسئلة حول كيفية إيقاف هجوم DDoS؟ اسأل بعيدا في قسم التعليقات أدناه!