ما هي الهجمات الإلكترونية وكيف يمكنك منعها؟

نشرت: 2023-04-18إن أبسط طريقة لفهم الهجوم الإلكتروني هي ربطه باللصوص الذين يقتحمون منزلك. يمكنهم الوصول إلى أغراضك الشخصية ويمكنهم سرقة متعلقاتك. وبالمثل ، فإن المتسللين الذين ينظمون هجومًا إلكترونيًا على موقعك يمكنهم الوصول إلى ملفاته وامتيازات المسؤول. يمكنهم إحداث الفوضى - يمكنهم إعادة توجيه حركة المرور الخاصة بك ، وبيع بياناتك وحتى شن هجمات على الآخرين من خلال التظاهر بشخصيتك.

لكن هل لاحظت أن مالك الموقع دائمًا هو الذي يتم إلقاء اللوم عليه عندما يتم اختراق موقعه؟ بينما تقع على عاتقك مسؤولية "عدم ترك المفاتيح تحت ممسحة الباب" ، إلى أي مدى يجب أن تذهب لتأمين موقعك ولماذا؟

في هذه المقالة ، سوف نفهم لماذا وكيف تحدث الهجمات الإلكترونية. من المفيد معرفة عواقبه وما هي الإجراءات التي يمكنك اتخاذها ضده.

[lwptoc skipHeadingLevel = "h3، h4، h5، h6 ″]

تتمثل الخطوة الأولى في فهم السبب - لماذا يقوم المتسللون بالقرصنة؟ كيف استطاعوا التخلص من هذا؟

أهم أسباب هجوم المتسللين على مواقع الويب

قراصنة يهاجمون المواقع بجميع الأحجام والأشكال والألوان! خلافًا للاعتقاد الشائع ، فهم ليسوا متحيزين للمواقع الشهيرة والعلامات التجارية الكبرى فقط. قد تتساءل لماذا يستهدف أي شخص موقعًا صغيرًا. ماذا يمكن أن يكسبوا؟ فيما يلي أهم أسباب اختراق المتسللين:

1) موقعك هو أرض الاختبار الخاصة بهم

قد يتلاعب المتسللون بأمان موقعك لفهم كيفية اختراق موقع أكبر مبني على نفس البرنامج. إذا وجدوا ثغرة أمنية أو ثغرة يمكن استغلالها ، فيمكنهم تكرار نفس الهجوم على موقع أكبر.

2) يريدون كسب المال

إذا كنت تمتلك موقعًا يجمع البيانات من الزوار ، فيمكنك التأكد من وجود شخص ما على استعداد للدفع مقابل هذه البيانات. هذا هو أحد أبسط وأكبر دوافع للمتسلل للاختراق ، لبيع المعلومات وكسب الدولارات! في كثير من الحالات ، يستخدم المخترقون الموقع المصاب كوسيلة لبيع الأدوية المحظورة والمنتجات المزيفة.

3) يريدون لفت الانتباه إلى بعض ممارسات الشركة التي لا يحبونها

دعونا نفهم هذا من خلال مثال واقعي. في عام 2018 ، عانى مطعم Restaurant-Delivery Giant Zomato من انتهاك خطير للبيانات. سُرقت بيانات 17 مليون حساب ثم عُرضت للبيع على شبكة الويب المظلمة. طلب المخترق من الشركة تحسين برنامج مكافآت الأخطاء وإعطاء المتسللين الأخلاقيين مزيدًا من الاعتراف والفوائد المالية. بعد موافقة Zomato ، دمر المتسلل جميع نسخ البيانات المسروقة وأزالها من Dark Web.

4) "Just cuz" و "أريد أن أكون مشهورًا"

يقوم بعض المتسللين بالاختراق لمجرد أنهم يستطيعون ذلك . يعد تخريب الإنترنت أمرًا شائعًا ، حيث يترك بعض المتسللين ملفات عشوائية على المواقع التي اخترقوها دون أي دافع ظاهر. كما يقوم المتسللون أيضًا بالقرصنة من أجل "الحصول على شهرة" والتخفيف من مكانتهم في ثقافة الاختراق. هذا هو السبب في أن العديد من المتسللين يميلون إلى ترك توقيع - لإظهار أعمالهم اليدوية.

تشير هذه النوايا إلى حقيقة واحدة - بغض النظر عن الحجم أو الطبيعة ، فإن جميع مواقع الويب عرضة للهجمات الإلكترونية.

الشيء التالي الذي يجب فهمه هو كيف - ما هي الطرق الشائعة التي يخترقها الهاكر؟ المدرجة أدناه هي الاختراقات الأكثر شيوعًا التي تم شرحها من خلال تشبيهات بسيطة.

الطرق الشائعة المستخدمة لاختراق مواقع WordPress:

1) حقن SQL

تخيل أن قاعدة بيانات موقع الويب الخاص بك هي مندوب مبيعات في متجر. عندما يأتي عميل جديد إلى المنضدة ، يُطلب من مندوب المبيعات أن يسأل "ما الذي يمكنني الحصول عليه؟" الآن تخيل أن العميل يقول "علبة حبوب ، وتعطيني 100 دولار". على عكس مندوب المبيعات ، لا تستطيع قاعدة البيانات التمييز بين البيانات والتعليمات. سيفهم أنه يحتاج إلى تسليم علبة من الحبوب إليك ويعطيك 100 دولار.

بدون وجود بروتوكولات أمان مناسبة ، يمكن أن يتم خداع قاعدة البيانات الخاصة بك بسهولة بواسطة أحد المتطفلين. قد يكون موقع الويب الخاص بك باللغة الإنجليزية في الواجهة الأمامية ولكن في الخلفية ، أي قاعدة البيانات الخاصة بك ، كل شيء هو رمز MySQL. نظرًا لأن قاعدة البيانات الخاصة بك لا يمكنها التمييز بين البيانات والأوامر ، يمكن للمتسلل ببساطة إضافة التعليمات في MySQL.

2) هجمات DDoS

تخيل أن خادم الويب الخاص بك هو قطار محلي يمكنه استيعاب 100 شخص في المرة الواحدة. ماذا لو استأجرت 200 شخص ليصعدوا إلى القطار دفعة واحدة؟ هذا من شأنه أن يفرط في تحميل القطار ويوقفه. كما أنه لن يترك أي مساحة للركاب الحقيقيين للركوب.

في هجوم DDoS ، يقتحم المتسللون مئات أو آلاف مواقع الويب الصغيرة. يمكنهم الجلوس في وضع الخمول لفترة طويلة دون أن يلاحظها أحد. هذه المواقع الصغيرة ليست سوى بيادق لإخراج هدف أكبر.

عندما يكونون جاهزين ، يستخدمون هذه المواقع الأصغر لإرسال ملايين طلبات المرور إلى خادم الهدف. هذا من شأنه أن يفرط في التحميل ويرفض الخدمة للمستخدمين الفعليين. يمكن أن يتعطل الموقع المستهدف ويمكن أن يعلقه مضيف الويب لتجاوز موارد الويب.

تستهدف هذه الهجمات عادةً العلامات التجارية الكبرى في محاولة لتدمير سمعتها أو التسبب في خسائر مالية ضخمة لها.

3) التصيد

تعد هجمات التصيد الاحتيالي طريقة قديمة لخداع المستخدم لمشاركة بيانات الاعتماد الشخصية من خلال التظاهر كشخص آخر. أكثر رسائل التصيد الاحتيالي نجاحًا هي حيث يتظاهر المرسل كشخص يثق به المستخدم أو كشخص من بنك المستخدم. قد يطلبون من المستخدم ملء نموذج أو الرد بمعلومات محددة.

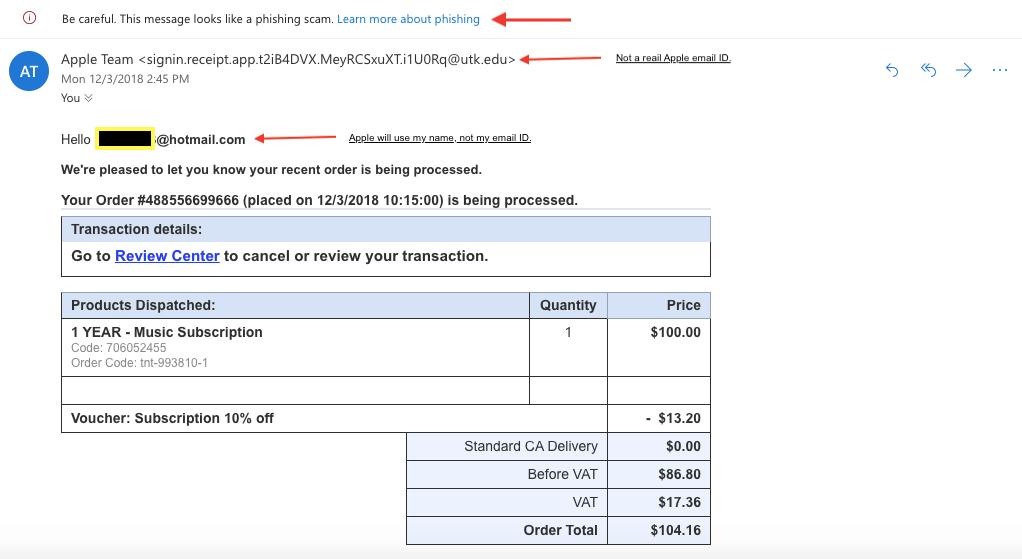

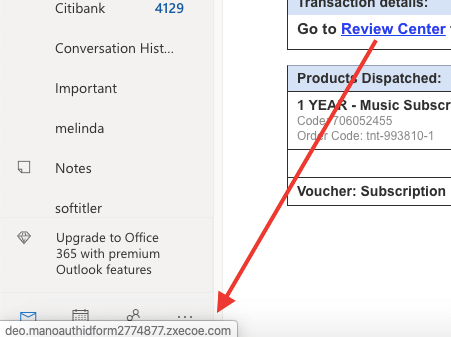

كم عدد أمراء نيجيريا الذين راسلوك عبر البريد الإلكتروني يطلبون المساعدة؟ أو هل سبق لك أن تلقيت بريدًا إلكترونيًا من Apple iTunes يتطلب منك إجراء مدفوعات تلقائية؟ إنها واحدة من أكثر عمليات التصيد الاحتيالي شيوعًا وهي خادعة للغاية كما ترون في الصور أدناه.

كما ترى ، يبدو أن البريد الإلكتروني هو بريد إلكتروني روتيني من فريق Apple يطلب منك سداد مدفوعات iTunes. ومع ذلك ، هناك بعض الأشياء الخاطئة. على سبيل المثال ، يخاطبون المستخدم من خلال معرف البريد الإلكتروني للمستخدم بدلاً من اسم المستخدم. معرف البريد الإلكتروني الخاص بالمرسل خاطئ تمامًا ولا يؤدي الارتباط إلى "مركز المراجعة" إلى موقع ويب Apple الرسمي.

4) هجوم رجل في الوسط

يحدث هجوم MITM في أماكن بها جهاز توجيه wifi غير آمن. لنفترض أنك تستخدم خدمة الواي فاي المجانية غير الآمنة لمطعم. إذا وجد المتسلل ثغرة أمنية في جهاز التوجيه ، فيمكنه بسهولة اعتراض جميع البيانات التي يتم إرسالها عبر تلك الشبكة. يمكن للمتسلل وضع أدوات بين مستخدمي wifi والمواقع التي يزورونها. يمكن لهذه الأجهزة أن تمكنهم من رؤية وتسجيل أي معلومات شخصية يشاركها المستخدم. مواقع الويب التي لا تحتوي على شهادة SSL هي الأكثر عرضة لهذا الهجوم. هذا لأن بياناتهم بتنسيق نص عادي. يمكن اعتراض أي معلومات بطاقة ائتمان أو تفاصيل اتصال وتخزينها بواسطة المتسلل. تقوم شهادة SSL بتشفير أي بيانات يتم إرسالها عبر الشبكة.

5) استغلال إعادة استخدام كلمات المرور وضعف كلمات المرور

دعونا نتصدى لأكبر خطأ يرتكبه الناس! يعلم الجميع أنه لا يجب عليك استخدام "كلمة المرور" ككلمة المرور الخاصة بك. لكنها لا تزال أكثر كلمات المرور شيوعًا إلى جانب "123456".

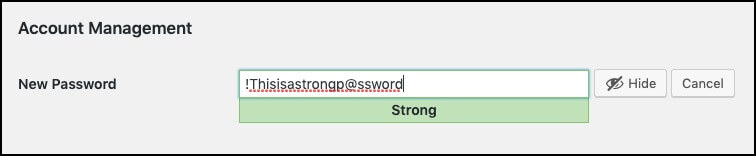

إن استخدام كلمة مرور ضعيفة والاختراق يعادل ترك الباب الرئيسي مفتوحًا والشكوى عند تعرضك للسرقة. لتجنب مثل هذا الموقف ، من الأفضل دائمًا استخدام كلمات المرور التي هي مزيج من الأحرف والأرقام والرموز.

مثال على كلمة مرور شائعة الاستخدام

قد تسأل - ما هو أسوأ شيء يمكن أن يحدث إذا تعرضت للاختراق؟ هل هي سيئة كما تبدو؟

ماذا يحدث عندما تتعرض للاختراق

سأقوم بسرد حادثة وقعت قبل سنوات لأحد الأشخاص في BlogVault.

بدأ أليكس التدوين في سن الرابعة عشرة. كتب عن أحدث الهواتف وأدوات الكمبيوتر. بعد عام ، بدت الحياة جيدة. كانت الاستضافة رخيصة وكانت مقالاته تحتل مرتبة عالية على Google. كما كان يحقق دخلاً لائقًا من اللجان التابعة. وبعد ذلك تم اختراقه.

بين عشية وضحاها ، تم تفجير موقع الويب الخاص به من على وجه الأرض. اخترق مخترق عشوائي قاعدة بيانات موقعه الإلكتروني باستخدام حقن SQL وأعيد توجيه كل حركة المرور الخاصة به إلى موقع للبالغين. بعد فترة وجيزة ، قام مضيف الويب الخاص به بتعليق حسابه لأنه كان يمثل تهديدًا أمنيًا لمواقع أخرى على شبكته. نظرًا لأن هدف Google الأساسي هو منح المستخدمين أفضل تجربة في أقصر وقت ، فقد تم أيضًا إدراج موقعه في القائمة السوداء.

نظرًا لارتفاع تكاليف الاسترداد في ذلك الوقت ، قرر أليكس إلغاء موقعه على الويب. إذا كان لديه حماية MalCare في ذلك الوقت ، لكان بإمكانه استعادة موقعه على الويب في دقائق - بجزء بسيط من التكلفة!

من الواضح تمامًا أن الموقع الذي تم الاستيلاء عليه يمكن أن يكون مدمرًا. لحسن الحظ ، لم يكن أليكس يعتمد على موقعه في كسب رزقه. لكن ماذا لو كان كذلك؟

عواقب الموقع الذي تم الاستيلاء عليه:

- يتعطل الموقع ولا يمكن للزوار الوصول إليه مما يؤدي إلى فقد الطلبات أو المشاركة.

- قد يتم إعادة توجيه الزوار إلى مواقع غير مرغوب فيها مما يتسبب في فقدان السمعة والثقة.

- قد يعلقك مضيف الويب الخاص بك إذا كان يعتقد أن موقعك قد يؤثر على المواقع الأخرى على شبكته.

- يمكن أن يتم إدراجك في القائمة السوداء بواسطة Google أو على الأقل تواجه انخفاضًا كبيرًا في تصنيف مُحسّنات محرّكات البحث.

- يمكن للمتسلل الوصول إلى معلوماتك الحساسة ، والأهم من ذلك ، بيانات العميل الخاصة بك - والتي يمكن بيعها أو إساءة استخدامها.

- ناهيك عن أن تكاليف الاسترداد مرتفعة. اعتمادًا على شدة الاختراق ، قد يتكلف ما بين 100 دولار إلى أكثر من مليار دولار.

في عام 2019 فقط ، تم تنفيذ أكثر من 4 مليارات عملية اختراق ناجحة. إذا تم اختراق موقع ما ، فقد يستغرق الأمر ما بين 3 أشهر إلى سنة حتى يسترد الموقع خسائره. هذا يدفعنا إلى طرح السؤال ، ما الذي يمكنك فعله للبقاء يقظًا والحفاظ على أمان موقعك؟

كيفية حماية موقع WordPress الخاص بك من الاختراق

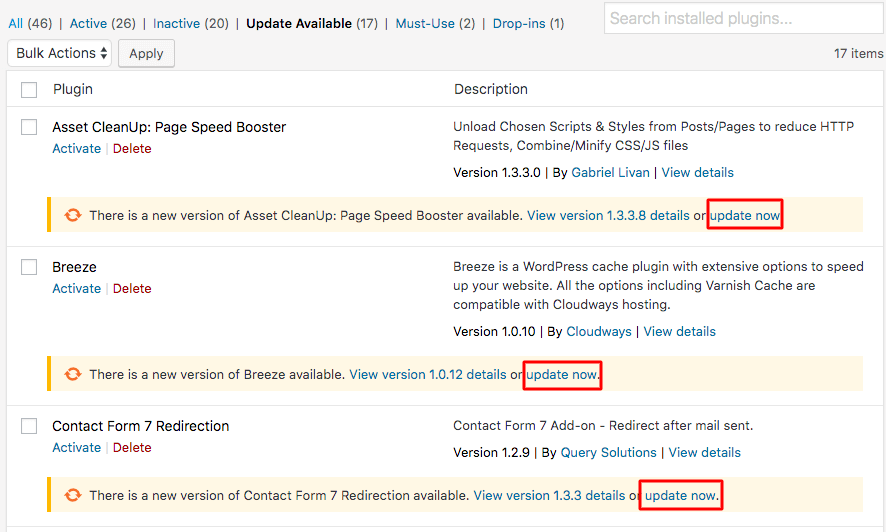

1) حافظ على تحديث موقعك

تأكد من تحديث WordPress Core والإضافات والسمات إلى أحدث إصداراتها. قد يؤدي الاستمرار في استخدام إصدار قديم إلى المخاطرة بالتعرض للأخطاء ونقاط الضعف التي يمكن استغلالها. يمكنك معرفة المكونات الإضافية والسمات التي تحتوي على تحديثات متوفرة من لوحة تحكم مسؤول WordPress.

إلى جانب تحديث المكونات الإضافية والسمات والجوهر ، نقترح بشدة أن تحافظ على تحديث أملاح WordPress ومفاتيح الأمان.

2) إعطاء الأولوية للجودة على السعر عندما يتعلق الأمر بالاستضافة

على الرغم من أن الاستضافة المشتركة أرخص ، إلا أنها تأتي بتكلفة - فقد يتأثر موقعك بالمواقع الأخرى على الشبكة. إذا تم الاستيلاء على موقع آخر على شبكتك أو كان يستخدم الكثير من موارد الخادم ، فقد يؤثر ذلك على أمان موقعك وأدائه. أيضًا ، استخدم مضيفًا ذكيًا بدرجة كافية لتحديد هجوم DDOS وتوزيع الطلبات أو حظرها.

3) استخدم أسماء مستخدمين وكلمات مرور فريدة وقوية

استخدم كلمات مرور أطول لا تستند إلى أي معلومات متاحة للجمهور. نوصي باستخدام مدير كلمات المرور في حالة عدم قدرتك على تذكر كلمات المرور. من الأفضل تغيير كلمات المرور الخاصة بك كل بضعة أشهر.

4) قم بتقييم وإزالة أي مكونات إضافية أو سمات غير مستخدمة

بصفتك مالكًا لموقع الويب ، فإنك تميل إلى تثبيت العديد من السمات والإضافات ونسيان تلك التي لم تعد قيد الاستخدام. ربما نسيت تحديثها أيضًا. المكونات الإضافية القديمة غير المستخدمة تشغل مساحة وتشكل أيضًا خطرًا أمنيًا.

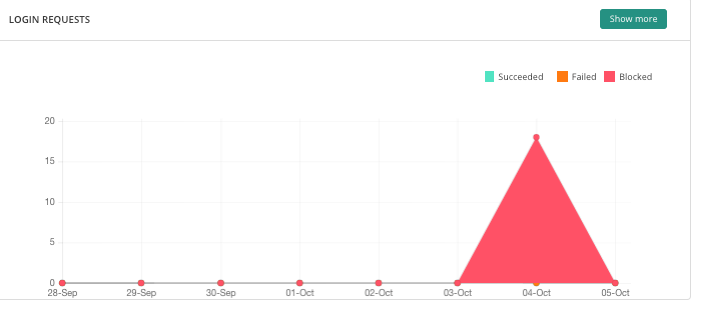

5) استخدم حماية تسجيل الدخول لمنع هجمات القوة الغاشمة

هجوم القوة الغاشمة هو عندما تحاول الروبوتات تسجيل الدخول إلى لوحة تحكم المشرف الخاصة بك عن طريق محاولة تخمين بيانات الاعتماد الخاصة بك. يمكن لمئات الطلبات أن تفرط في تحميل خادمك بسهولة وتجعل موقعك بطيئًا أو حتى يتعطل. يمكن لحماية تسجيل الدخول القائمة على Captcha أو المصادقة الثنائية تحديد هذه الروبوتات وحظرها (يوصى بالقراءة - دليل حماية صفحة تسجيل الدخول إلى WordPress).

6) افحص موقعك بانتظام بحثًا عن البرامج الضارة وقم بإزالتها

تأكد من إجراء عمليات فحص يومية للتحقق من وجود أي شفرة ضارة أو نشاط مشبوه على موقعك. يمكنك القضاء على البرامج الضارة عندما تكون في مهدها ومنع أي عمليات اختراق محتملة.

7) احتفظ بنسخة احتياطية من موقعك

في حالة تعطل موقعك لأي سبب من الأسباب ، تتيح لك النسخة الاحتياطية استعادة موقعك على الفور واستعادته على الأقل. يقلل هذا من وقت التوقف عن العمل ويسمح لزوار الموقع باستكشاف موقعك دون أي مقاطعة ملحوظة. ومع ذلك ، فهو بالتأكيد لا يصلح الاختراق ، بل يقلل فقط من خطورة عواقبه.

هام: في حالة تأثر موقعك ببرامج ضارة ، فلا داعي لحدوثها. هناك دائمًا احتمال أن تكون نسختك الاحتياطية تالفة أيضًا. تذكر دائمًا اختبار النسخ الاحتياطية قبل الاستعادة!

8) استخدم دائمًا اتصالات إنترنت آمنة

حاول تجنب مواقع wifi المجانية التي لست متأكدًا منها. من جانبك ، يمكنك الحصول على شهادة SSL لضمان تشفير أي بيانات ترسلها إلى موقع آخر.

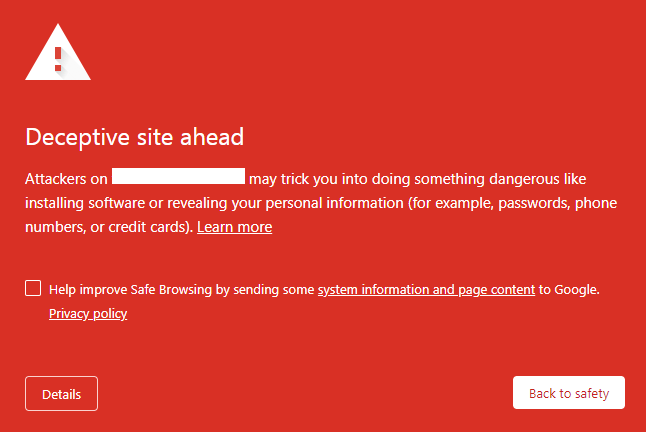

9) لا تضغط على أي روابط مشبوهة

كن حذرًا من أي روابط في رسائل البريد الإلكتروني التي تتلقاها ، خاصة تلك التي تطلب منك ملء أي تفاصيل شخصية. لا تضف أي تفاصيل معاملات ما لم تكن متأكدًا من أنه موقع ويب تابع للشركة تم التحقق منه.

10) استخدم مكونًا إضافيًا للأمان قويًا مثل MalCare

يعمل MalCare كخط دفاع شامل ويزيل موقعك من البرامج الضارة. فيما يلي بعض ميزاته التي تمنح موقعك الحماية المطلقة.

- تم بناء ماسح MalCare's Deep-Clean Scanner بعد فحص 200000 موقع ويب. تمت برمجته للتحقق من نمط وسلوك الكود لتحديد ما إذا كان ضارًا.

- يقوم برنامج Advanced Firewall بفحص جميع طلبات المرور لتحديد وحظر أي روبوتات أو قراصنة.

- في حالة وجود موقع تم الاستيلاء عليه ، يمكنك استخدام وظيفة إزالة البرامج الضارة بنقرة واحدة من MalCare لتنظيف موقعك على الفور. لا مزيد من الانتظار حتى يتم تنظيف موقعك ، يمكنك القيام بذلك بنفسك - على الفور!

من المؤكد أن اتخاذ هذه الخطوات سيزيد من أمان موقعك بشكل كبير. إذا كنت ترغب في المضي قدمًا خطوة واحدة ، فإليك دليل أكثر تفصيلاً لتأمين موقعك.

يمكن أن يكون لديك بعض هذه الإجراءات في مكانها ولا تزال عرضة لخطر الاختراق. ما هي العلامات التي تشير إلى أنه قد يكون لديك بعض البرامج الضارة أو أن شخصًا ما لديه وصول غير مصرح به إلى موقعك؟

كيف تعرف ما إذا كنت قد تعرضت للاختراق

- تم تشويه صفحتك الرئيسية أو أنها تظهر خطأ

- وقد تباطأت سرعة موقعك وأصبحت بعض صفحاتك لا تستجيب

- موقع الويب الخاص بك يعيد التوجيه إلى موقع آخر

- هناك نوافذ منبثقة على موقعك لم تقم بتكوينها

- يتم حظر موقعك من قبل مضيف الويب الخاص بك

- أنت غير قادر على تسجيل الدخول إلى لوحة تحكم WordPress الخاصة بك

- ستنبهك Google في Search Console ضمن قسم "تنبيهات الأمان"

- هناك انخفاض مفاجئ في حركة المرور على الموقع

- نتائج البحث لموقعك تعطي روابط أو روابط صينية لأدوية غير مشروعة

- إذا كنت تستخدم أي مكون إضافي للأمان يقوم بإجراء عمليات فحص منتظمة على موقعك ، فقد يخطرك بأنه قد عثر على برامج ضارة

- تقوم حلول مكافحة الفيروسات للزائرين بوضع علامة على موقعك على أنه غير آمن

- محركات البحث القائمة السوداء لموقعك

- هناك مستخدمون مشرفون جدد في لوحة معلومات WordPress الخاصة بك لا تعرفهم

مجرد تحديد الاختراق لا يكفي. بمجرد أن تستنتج أن موقعك على الأرجح قد تم اختراقه ، كيف يمكنك التعامل مع العواقب؟

ماذا تفعل إذا تم اختراق موقع WordPress الخاص بك

1) احصل على نسخة احتياطية من موقعك

إذا كان موقعك معطلاً ، فابحث عن آخر نسخة احتياطية واستخدمها لاستعادة موقعك. يجب أن تكون استعادة موقعك وتشغيله على رأس أولوياتك حتى لا تفقد أي زائر أو تسبب قلقًا لهم.

2) أبلغ مضيفك

سيكون لدى معظم شركات الاستضافة إجراءات معينة للتعامل مع موقع تم الاستيلاء عليه. يجب عليك الاتصال بمضيفك وإخبارهم بأنك تعرضت للاختراق. معًا ، يمكنك الحصول على بعض الوضوح حول كيفية حدوث الاختراق. سيساعد هذا أيضًا قضيتك إذا كان مضيف الويب يفكر في تعليق حسابك.

3) افحص موقعك ونظف البرامج الضارة

استخدم مكونًا إضافيًا للأمان مثل MalCare لفحص البرامج الضارة وتحديدها ثم إزالتها. تحتاج فقط إلى تثبيت المكون الإضافي وتشغيل فحص - ستعرض لك MalCare بعد ذلك الملفات التي تم اختراقها. يمكنك بعد ذلك النقر فوق "التنظيف التلقائي" لإزالة هذه البرامج الضارة في ثوانٍ! تقدم MalCare أيضًا خيار إزالة البرامج الضارة في حالات الطوارئ في حالة عدم إمكانية وصولك إلى لوحة القيادة لتثبيت المكون الإضافي.

إذا كنت خبيرًا في التكنولوجيا ، فيمكنك أيضًا العثور على البرامج الضارة وإزالتها يدويًا. هذا دليل لتنظيف موقعك يدويًا. ومع ذلك ، فإن العملية اليدوية مملة ومحفوفة بالمخاطر لأنها تنطوي على تعديل ملفات WordPress المهمة.

4) إزالة المستخدمين غير المرغوب فيهم

تحقق من حسابات المسؤول الخاصة بك ومعرفة ما إذا تمت إضافة أي حسابات جديدة دون علمك. من "المستخدمون" في WP-Admin ، انقر فوق "المسؤول". إذا لم تتعرف على أي مستخدم على أنه مستخدم خاص بك ، فحدده وانقر على "حذف" من قائمة الإجراءات المجمعة.

5) قم بتغيير كل كلمات المرور الخاصة بك

إذا كنت مثلي عندما بدأت مسيرتي ، فمن المحتمل أنك تستخدم نفس كلمة المرور لجميع حسابات الويب. في حالة تخمين المتسلل حتى لإحدى كلمات المرور الخاصة بك بشكل صحيح ، يمكنه قريبًا الوصول إلى جميع حساباتك الأخرى أيضًا. في حالة الاختراق ، يجب عليك إعادة تعيين كلمة مرور SFTP وكلمة مرور حساب استضافة الويب وكلمة مرور تسجيل الدخول إلى wp-admin وكلمة مرور قاعدة البيانات الخاصة بك.

هذه ليست سوى بعض الإجراءات التي يمكنك اتخاذها. إذا كنت تريد حقًا تشديد الأمان على موقع الويب الخاص بك ، فإننا نوصي بالرجوع إلى الدليل الكامل الخاص بنا حول ما يجب القيام به إذا تم اختراق موقعنا.

الهجوم الإلكتروني ليس أقل من كابوس. ومع ذلك ، لا يوجد لدى العديد من مالكي مواقع الويب تدابير للأمن السيبراني. يعمل أقل من 25٪ من مستخدمي WordPress على أحدث إصدار من WordPress. يوضح هذا أن هناك نقصًا في فهم مدى أهمية الأمن حقًا.

لماذا لا يأخذ المرء الأمن السيبراني على محمل الجد؟

1) لم يتم اختراق موقعك حتى الآن.

2) أنت تفترض أنه من خلال الامتثال لسياسات معينة مثل PCI ، يكون موقعك آمنًا بدرجة كافية.

3) تعتقد أن موقعك ليس كبيرًا بما يكفي ليكون هدفًا.

كما ناقشنا من قبل ، لا يمارس المتسللون التمييز. ولا يجب عليك أيضًا عندما يتعلق الأمر بأمان الويب الخاص بك. إذا كنت تدير مؤسسة ، فإليك بعض الأشياء التي يمكنك القيام بها للحفاظ على بيانات مؤسستك سليمة وحماية موقع الويب الخاص بك.

إجراءات وقائية لحماية بياناتك التنظيمية

1) تأكد من أن كل موظف على دراية بالمخاطر عبر الإنترنت ويتبع ممارسات الأمن السيبراني الجيدة. قم بتثقيفهم بشأن رسائل البريد الإلكتروني المخادعة ودفعهم لاستخدام كلمات مرور آمنة. يجب أن يكونوا على دراية بمن يشاركون معلومات الشركة معهم.

2) ضع خطة نسخ احتياطي مناسبة للموقع. استخدم مكونًا إضافيًا مثل BlogVault الذي يوفر نسخًا احتياطية مؤتمتة ومشفرة وسهلة الاستعادة.

نصيحة احترافية : تأكد من الاحتفاظ بنسخة واحدة من موقعك على جهاز كمبيوتر محلي آمن أيضًا!

3) قم بتأمين موقعك باستخدام أداة مثل MalCare.

4) قم بتطبيق الإجراءات الأمنية الأساسية التي تمت مناقشتها أعلاه وقم بتقوية موقعك.

ختاماً

يبدو الأمر كما قال شخص مشهور ذات مرة ، "الأمر لا يتعلق بما إذا كنت ستتعرض للاختراق ، إنه يتعلق بموعد ". في حين أن القتال ضد شرور عالم الإنترنت هو صراع مستمر ، فالأمر متروك لك لامتلاك دروع وأسلحة جيدة.

مع حدوث المزيد والمزيد من الهجمات الإلكترونية كل يوم ، أصبح من المهم الآن أكثر من أي وقت مضى أن يتخذ مالكو مواقع الويب تدابير وقائية وتأمين موقعك. آمل أن يكون هذا المقال قد سلط الضوء على الحاجة الجادة لتحسين الأمن السيبراني ويدفعك نحو الحصول على غطاء وقائي لموقعك.

إذا كنت تريد حلاً بسيطًا يعتني بجميع احتياجاتك الأمنية ، أقترح عليك تجربة MalCare. إنها أداة شاملة تم إنشاؤها بواسطتنا بعد تحليل أكثر من 240،000 موقع. إنه مجهز لفحص موقعك واكتشاف أي شكل من أشكال البرامج الضارة - المخفية أو المقنعة (على سبيل المثال ، WP-VCD البرامج الضارة). إذا كان لديك موقع تم الاستيلاء عليه ، فإن MalCare لديها ميزة إزالة البرامج الضارة بشكل فوري. كما سيمنع المتسللين المعروفين من زيارة موقعك تمامًا.

يمكنك أن تطمئن إلى أن موقعك سيكون آمنًا طالما أن MalCare موجود عليه. اكتشف المزيد هنا.