6 خطوات لزيادة أمان موقع WordPress الخاص بك

نشرت: 2021-09-07تجد الآلاف من مواقع الويب نفسها مستهدفة من قبل المتسللين أو مجرمي الإنترنت كل يوم. إذا بحثت بشكل أعمق ، ستجد أن مواقع WordPress تشكل جزءًا كبيرًا من هذه المواقع المخترقة. في حين أن السبب الأكثر وضوحًا للهجمات على مواقع WordPress هو ببساطة الحصة السوقية العالية لـ WordPress ، إلا أن هناك بعض الأسباب الأخرى أيضًا.

قبل أن نتعمق في طرق تأمين مواقع WordPress ، من المهم إخراج شيء ما من الطريق أولاً.

هل WordPress آمن؟

يطرح العدد المتزايد من الهجمات الإلكترونية على مواقع WordPress بشكل طبيعي هذا السؤال: هل WordPress آمن؟ WordPress آمن. ولكن هنا تكمن المشكلة: هذا لا يعني أن جميع مواقع WordPress آمنة. هذا هو السبب:

يتكون موقع WordPress من المكونين التاليين:

- إصدار Core WordPress (تم إصداره بواسطة فريق مطوري WordPress)

- مكونات إضافية مثل المكونات الإضافية / السمات المضافة وطبقة استضافة الويب والمستخدمين المسجلين

بينما يظل Core WordPress آمنًا دائمًا من خلال إصلاحات وتصحيحات الأمان في الوقت المناسب ، لا يمكن قول الشيء نفسه عن جميع مكونات WordPress الإضافية والسمات. هناك سبب آخر لسمعة مواقع WordPress لموسيقى الراب السيئة. يفشل معظم مالكي مواقع الويب في الامتثال لتدابير الأمان الموصى بها في WordPress ، مما يجعل مواقعهم عرضة للمتسللين.

كيفية تأمين موقع WordPress

إذا كنت تريد معرفة كيفية تأمين موقع WordPress ، فإن دليل أمان WordPress هذا هو المكان المناسب للبدء. لنبدأ بإلقاء نظرة على الخطوات الست الأساسية لتأمين موقع WordPress :

1. استخدم الاستضافة الآمنة

تتمثل الخطوة الأولى في استضافة موقع الويب الخاص بك على منصة استضافة ويب آمنة ومأمونة حتى لو كان ذلك بتكلفة أعلى. سيؤتي هذا الاستثمار ثماره نظرًا لأن شركات الاستضافة عالية الجودة مثل Bluehost أو Siteguard تطبق أفضل الممارسات لحماية موقع الويب الخاص بك وكذلك تحسينه للحصول على سرعة تحميل جيدة.

2. حافظ على موقعك محدثًا في جميع الأوقات

من بين أفضل الممارسات الأمنية الموصى بها في WordPress ، تضمن هذه الخطوة أن يتم تحديث جوهر WordPress وجميع المكونات الإضافية والسمات الموجودة على موقعك دائمًا إلى أحدث إصدار.

قد يكون تطبيق التحديثات المنتظمة أمرًا صعبًا إذا كنت تدير مئات من مواقع الويب لكل منها العديد من المكونات الإضافية والسمات. في هذه الحالة ، نوصي باستخدام أداة إدارة WordPress مثل WPManage.

3. قم بعمل نسخة احتياطية من موقع الويب الخاص بك بانتظام

على الرغم من أنه ليس إجراءً أمنيًا صارمًا ، قم بعمل نسخ احتياطية منتظمة لموقعك كجزء من خطة صيانة موقع الويب الخاص بك. يعد الحصول على أحدث نسخة احتياطية عند اختراق موقعك هو الطريقة الوحيدة لتجنب التوقف والعودة إلى العمل.

يجب أن تأخذ نسخة احتياطية بانتظام كل أسبوع أو يوم أو حتى ساعة (اعتمادًا على مدى سرعة تغير بيانات موقع الويب الخاص بك). يمكنك الاختيار من بين المكونات الإضافية الموثوقة للنسخ الاحتياطي مثل BlogVault أو BackupBuddy التي توفر نسخًا احتياطية مؤتمتة ومجدولة وعند الطلب.

4. أضف شهادة SSL

اختصار لـ Secure Sockets Layer ، فإن إضافة شهادة SSL إلى موقع الويب الخاص بك يجعلها موقعًا يدعم HTTPS. ماذا يعني هذا لسلامة موقعك؟ يضمن HTTPS أن يتم تشفير جميع البيانات المتبادلة بين المستخدمين وخادم الويب الخاص بك. حتى إذا تمكن المتسللون من اعتراض هذا الاتصال ، فلن يتمكنوا من استخدامه. تفضل محركات البحث مثل Google مواقع HTTPS على مواقع HTTP لضمان سلامة مستخدميها ووضع مواقع HTTPS أعلى في صفحات النتائج الخاصة بهم.

يمكنك الحصول على شهادة SSL إما من شركة استضافة الويب الخاصة بك أو من خلال مكون إضافي SSL تابع لجهة خارجية مثل Let's Encrypt.

5. تأمين صفحة تسجيل الدخول إلى WordPress الخاصة بك

لا يمكنك حتى التفكير في أمان موقع WordPress دون الاهتمام بصفحة تسجيل الدخول الخاصة بك. وذلك لأن المتسللين يستهدفون بانتظام صفحات تسجيل الدخول باستخدام هجمات القوة الغاشمة. تنشر هذه الهجمات الروبوتات الآلية لتخمين أسماء المستخدمين وكلمات المرور الخاصة بحسابات WordPress للوصول إليها.

إليك كيف يمكنك تأمين صفحة تسجيل الدخول إلى WordPress الخاصة بك:

- قم بتكوين كلمات مرور قوية مكونة من 12 حرفًا تتضمن أرقامًا وأحرفًا خاصة بالإضافة إلى الحروف الهجائية الكبيرة والصغيرة.

- تقييد عدد محاولات تسجيل الدخول الفاشلة على حساب المستخدم الخاص بك.

- استخدم المصادقة الثنائية أو المصادقة الثنائية لمصادقة كل مستخدم يقوم بتسجيل الدخول.

6. استخدم ملحق أمان WordPress

الطريقة الأكثر فعالية لتحسين أمان موقع WordPress الخاص بك هي استخدام مكون أمان WordPress الإضافي. تم تطوير هذه المكونات الإضافية خصيصًا لاكتشاف أحدث عمليات اختراق WordPress والحماية منها ، وهي أفضل طريقة لمواكبة أحدث الأساليب التي يطلقها المتسللون على مواقع الويب.

يمكنك الاختيار من بين مجموعة متنوعة من مكونات الأمان الإضافية المجانية والمدفوعة - على الرغم من أننا نوصي دائمًا بمكوِّن إضافي مدفوع مثل MalCare أو Sucuri للحصول على الميزات الشاملة التي يقدمونها ، مثل:

- مسح وإزالة البرامج الضارة

- حماية جدار الحماية

- الحماية ضد هجمات القوة الغاشمة

- تدابير تقوية الموقع

- تحديثات الأمان التلقائية

على الرغم من أن هذه الإجراءات الستة يمكن أن تقطع شوطًا طويلاً في تأمين موقعك ، فمن المهم أن تفهم بالضبط ما يستغله المتسللون في مواقع WordPress وكيف يبدو ذلك. في القسم التالي ، نشارك أهم ستة ثغرات تشكل تحديًا لأمان مواقع WordPress.

ما الذي يمكن أن تؤدي إليه نقاط الضعف في موقع WordPress؟

فيما يلي نظرة على الطرق الست التي يستغل بها المتسللون ويهاجمون مواقع WordPress الضعيفة:

1. حقن SQL

إذا كنت معتادًا على كيفية عمل قواعد البيانات ، فيمكنك تخمين ما يفعله حقن SQL. مع هذا الهجوم ، يقوم المتسللون بحقن تعليمات برمجية ضارة في قواعد البيانات من خلال استعلام SQL. بمجرد دخول هذا الرمز إلى قاعدة بيانات WordPress ، يمكنه تنفيذ مهام متعددة مثل سرقة سجلات قاعدة البيانات أو تعديل بياناتك أو أداء المهام الإدارية دون إذن.

2. البرمجة النصية عبر المواقع (XSS)

من خلال هجمات XSS ، يستفيد المتسللون من أي ثغرات أمنية في المكونات الإضافية أو السمات المثبتة. تسمح هذه الثغرات الأمنية بتشغيل كود JavaScript أجنبي على موقع الويب الخاص بك. يصعب التعرف على هذه الهجمات نظرًا لوجود عدد كبير جدًا من الأنواع التي يجب مراعاتها. ولكن من أجل الوضوح ، يمكن النظر إلى هذه في فئتين:

- واحد حيث يتم تنفيذ البرنامج النصي الضار على المستعرض من جانب العميل

- والآخر هو المكان الذي يتم فيه تخزين البرامج النصية الضارة وتنفيذها على الخادم ، ثم يتم تقديمها بواسطة المستعرض

بعد السيطرة على موقع ويب ضعيف ، يعيد XSS شفرة JavaScript ضارة إلى زواره. يمكن للقراصنة استخدام هجوم XSS لسرقة البيانات أو التلاعب في شكل موقعك وتصرفه.

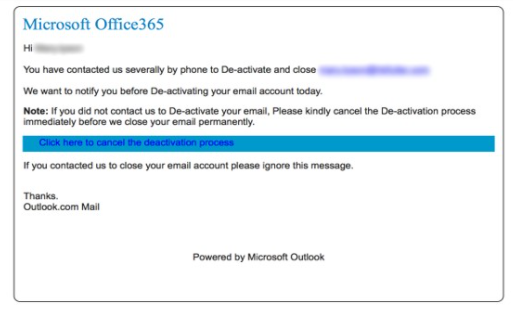

3. التصيد

التصيد الاحتيالي هو الممارسة التي يستخدمها المتسللون لإرسال رسائل بريد إلكتروني احتيالية يبدو أنها صادرة من مصادر حقيقية إلى المستخدمين المطمئنين. يهدف هجوم التصيد الاحتيالي إلى سرقة معلومات حساسة مثل بيانات اعتماد تسجيل الدخول أو أرقام بطاقات الائتمان على الرغم من أنه يمكن أن يؤدي إلى أشكال أكثر تعقيدًا من الهجمات مثل برامج الفدية أو التهديدات المستمرة المتقدمة.

4. تصعيد الامتياز

تصعيد الامتياز هو شكل من أشكال الهجوم الإلكتروني حيث يكتسب المتسلل دخولًا غير قانوني إلى حساب مستخدم ثم يحصل على الامتيازات المرتفعة لمستخدم لديه حقوق المسؤول. هذه الأنواع من الهجمات ضارة لأن المتسللين الذين يتمتعون بامتيازات عالية يمكن أن يلحقوا الضرر بعدة طرق بما في ذلك سرقة بيانات اعتماد المستخدم وتثبيت وتنفيذ كود البرامج الضارة وحذف سجلات الوصول.

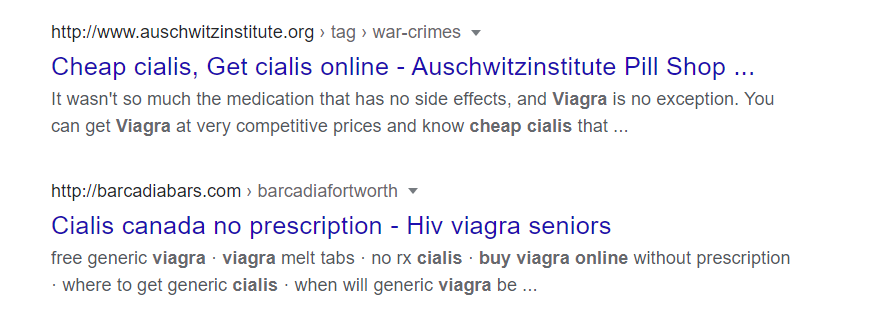

5. فارما الإختراق

تخيل موقعًا عالي المستوى وموثوقًا به يبيع منتجات صيدلانية غير مشروعة. هذا ما يفعله الاختراق الدوائي. تعد عمليات اختراق المستحضرات الصيدلانية شكلاً من أشكال هجوم الرسائل غير المرغوب فيها لتحسين محركات البحث حيث يمكن لمحركات البحث إدراج موقع الويب الخاص بك باستخدام كلمات رئيسية للبحث مثل "شراء الفياجرا".

بمجرد قيام المستخدمين "المطمئنين" بالنقر فوق رابط موقع الويب الخاص بك في نتائج البحث ، يتم إعادة توجيههم نحو مواقع الويب غير المرغوب فيها التي تبيع منتجات صيدلانية مزيفة.

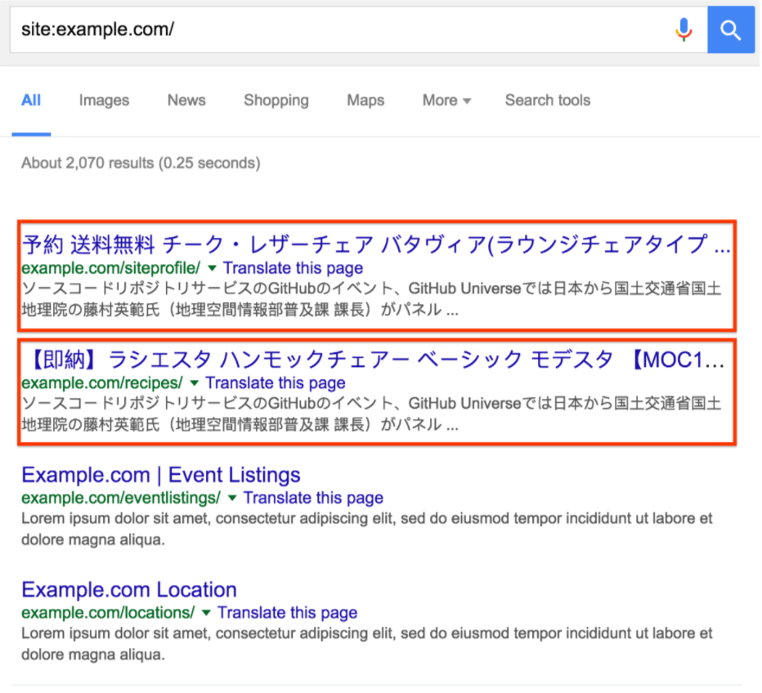

6. اختراق الكلمات الرئيسية اليابانية

يشبه هذا النوع من الهجوم اختراق Pharma حيث يمكن للمتسللين استغلال تصنيف تحسين محركات البحث (SEO) لموقعك على الويب للتسلل إليه باستخدام كلمات رئيسية غير مرغوب فيها باللغة اليابانية. مثل الاختراقات الدوائية ، تتم إعادة توجيه المستخدمين الذين يبحثون باستخدام الكلمات الرئيسية اليابانية إلى مواقع ويب مزيفة وغير مرغوب فيها تبيع منتجات مقلدة. يمكن أن يتسبب اختراق الكلمات الرئيسية اليابانية والأدوية في فقدان ثقة العملاء في علامتك التجارية وخطر قيام Google بوضع موقعك في القائمة السوداء أو قيام مضيف الويب الخاص بك بتعليقه.

مثال

تشكل القائمة أعلاه ستة فقط من الأشكال العديدة للهجمات التي يمكن أن ينفذها المتسللون على موقع الويب الخاص بك ، وهي تشكل حجة قوية لسبب وجوب حماية موقع WordPress الخاص بك من المتسللين .

دور أمان WordPress

يمكن أن يؤدي الاختراق الناجح إلى تعطيل موقع الويب الخاص بك بشكل خطير لعدة أيام ، إن لم يكن لأسابيع. اعتمادًا على نوع الهجوم ، قد يعاني موقع WordPress الخاص بك من تداعيات مثل:

- فقدان البيانات الحساسة مثل سجلات العملاء

- تشويه كامل لصفحتك الرئيسية بفضل الإعلانات المنبثقة

- التعليق أو القائمة السوداء من قبل Google أو مضيف الويب الخاص بك

- فقدان ثقة العلامة التجارية وولاء العملاء

- انخفاض هائل في حركة مرور الويب مما يؤدي إلى انخفاض المبيعات والإيرادات

على الرغم من جميع التدابير الأمنية الأفضل المعمول بها ، لا يوجد ضمان بأن المتسللين لن يستهدفوا موقع الويب الخاص بك في المستقبل. هذا ما يجعل أمان WordPress عملية مستمرة ، وليس مجرد أمر لمرة واحدة. لا توجد حصانة 100٪ من المتسللين لأنهم يواصلون الابتكار وخلق طرق جديدة لاختراق مواقع الويب.

من بين الخطوات الست المذكورة في هذا الدليل ، يعد الاستثمار في مكون إضافي للأمان في WordPress مثل MalCare الذي يوفر مزايا أمنية متعددة مثل إزالة البرامج الضارة وجدار الحماية المدمج وحماية تسجيل الدخول وما إلى ذلك أفضل طريقة لتأمين موقع WordPress الخاص بك ومنع الهجمات المستقبلية. ما رأيك هو الأهم للحفاظ على مواقع WordPress آمنة من المتسللين؟ هل هناك أي إجراءات تقسم بها؟

هذا منشور تم إنشاؤه بالتعاون مع Akshat Choudhary ، وهو الرئيس التنفيذي لشركة BlogVault.