كيفية حماية موقع WordPress الخاص بك: Ultimate WordPress Security Checklist

نشرت: 2023-02-23لماذا يعد أمان WordPress مهمًا؟ موقع الويب هو نقطة الاتصال الأولى للعملاء المحتملين للتعرف عليك والثقة في علامتك التجارية وعملك ، وبالتالي من المهم أن تحافظ دائمًا على صحة موقع الويب الخاص بك من حيث أمانه.

مع اكتساب WordPress لشعبية كبيرة في السنوات القليلة الماضية ، أصبح اختراقها وإتلاف ملفاتك وأعمالك التجارية أمرًا يثير إعجاب المتسللين. بالإضافة إلى القرصنة ، هناك تهديدات أخرى أيضًا ، مثل برامج الفدية الضارة.

في هذه المقالة سوف نغطي المواضيع التالية -

لماذا يعد أمان WordPress مهمًا؟

أحد الأسباب الرئيسية لأهمية أمان WordPress هو أن الخرق الأمني يمكن أن يكون له عواقب وخيمة.

- يمكن أن يكون للانتهاكات الأمنية عواقب وخيمة ، بما في ذلك الوصول غير المصرح به إلى المعلومات الحساسة وإلحاق الضرر بموقعك على الويب.

- يمكن للقراصنة الوصول إلى البيانات الحساسة مثل بيانات المستخدم وكلمات المرور والمعلومات المالية ، مما يؤدي إلى سرقة الهوية والاحتيال المالي وأشكال أخرى من الجرائم الإلكترونية.

- يمكن أن تتسبب الانتهاكات الأمنية أيضًا في إتلاف موقع الويب الخاص بك ، بما في ذلك تشويه المحتوى الخاص بك أو تدميره بالكامل.

- برامج الفدية هي نوع من البرامج التي يمكنها منع الوصول إلى موقع الويب الخاص بك والمطالبة بالدفع لإصداره.

- يمكن لـ Google إدراج موقع الويب الخاص بك في القائمة السوداء وإلغاء فهرسته إذا تأثر بفيروس أو هجوم قرصنة ، مما قد يكون له تأثير سلبي على سمعة موقعك على الويب وحركة المرور.

- قد يتم تحذير زوار موقع الويب الخاص بك أيضًا من مشكلة الأمان عند محاولة الوصول إليه.

كل هذا يجعل من المهم حقًا بالنسبة لك تأمين موقع الويب الخاص بك باتباع أفضل ممارسات أمان WordPress واعتماد أفضل أدوات الصناعة.

إلى جانب الأدوات والممارسات الصحيحة ، من المهم جدًا فهم دور مزود الاستضافة الخاص بك.من المهم استضافة موقع الويب الخاص بك مع مزود استضافة ويب موثوق به وموثوق به.

ما هي فوائد تأمين موقع WordPress الخاص بك؟

- يمكن أن يؤدي تأمين موقع WordPress الخاص بك إلى منع الوصول غير المصرح به وحماية البيانات الحساسة ومنع الخسائر المالية.

- يمكن أن يساعد في الحفاظ على سمعة موقع الويب الخاص بك عن طريق منع وضعه في القائمة السوداء أو وضع علامة عليه على أنه غير آمن.

- يمكن أن تنتج التصنيفات المحسّنة لمحركات البحث عن إظهار محركات البحث أنك تأخذ الأمان على محمل الجد.

- يمكن أن يمنحك تأمين موقعك راحة البال ، مع العلم أنه آمن ومحمي.

بعض المفاهيم الخاطئة الشائعة حول أمان WordPress

هناك عدد من المفاهيم الخاطئة الشائعة حول أمان WordPress ، بعضها:

- المواقع الصغيرة ليست محصنة ضد الانتهاكات الأمنية حيث يستهدفها المتسللون غالبًا بسبب ضعفهم وإمكانية وصولهم إلى شبكات أكبر.

- تعد كلمات المرور القوية مهمة ، ولكن هناك جانب واحد فقط من إستراتيجية الأمان الشاملة لمواقع WordPress.

- يعد الحفاظ على تحديث موقعك والمكونات الإضافية ، واستخدام المكونات الإضافية للأمان ، وتنفيذ تدابير الأمان الأخرى أمرًا ضروريًا أيضًا لحماية موقعك.

- حتى إذا لم تقم بجمع بيانات حساسة على موقعك ، فإن الخرق الأمني يمكن أن يتسبب في إلحاق الضرر بموقعك وسمعتك ، مما يجعل من المهم التعامل مع الأمن بجدية.

ما مدى أمان WordPress؟

من خلال WordPress ، نشير إلى ملفات WordPress الأساسية. يعد WordPress آمنًا للغاية بشرط أن يظل المستخدمون في فحص جميع معلمات الأمان الأخرى واتباع جميع الإجراءات الأمنية. من المهم لـ WordPress Admin الاحتفاظ بجميع الملفات الأساسية إلى أحدث إصدار ، والحفاظ على تحديث جميع السمات والإضافات.

إضافات أمان WordPress

يُنصح باستخدام إضافات أمان WP الموثوقة ، مثل Wordfence أو Sucuri أو All in One WordPress Security and Firewall. هناك إصدارات مجانية ومدفوعة من هذه المكونات الإضافية. هذه المكونات الإضافية للأمان تراقب كل الأنشطة المشبوهة وتحظر الهجمات. يمكنك بسهولة تكوين هذه المكونات الإضافية باستخدام لوحات المعلومات الخاصة بكل منها.

تأتي خوادم WPOven مجهزة بالفعل بجميع ميزات مكونات الأمان الإضافية هذه ، ويمكنك تكوينها ومراقبتها من لوحة معلومات WPOven.

أفضل 5 إضافات أمان ووردبريس لعام 2023

هذه المكونات الإضافية رخيصة. ولكن يمكن الاستفادة منها بسعر أرخص خلال يوم الجمعة الأسود.

مالكير

نوصي باستخدام Malcare لأنه يأتي مع المسح الضوئي الفوري للبرامج الضارة وعمليات التنظيف. يمكنك مسح موقع الويب الخاص بك تلقائيًا في أبسط الخطوات باستخدام هذا المكون الإضافي. كما أنه يوفر التدريج المدمج ودعمًا جيدًا جدًا. يبدأ السعر من 99 دولارًا فقط في السنة .

الأمن Sucuri

يعد Sucuri Security مكونًا إضافيًا فعالاً للغاية من WP Security مع ميزات تشمل تدقيق نشاط الأمان ومراقبة سلامة الملفات وفحص البرامج الضارة عن بُعد ومراقبة القائمة السوداء ، مع إشعارات البريد الإلكتروني. يحتوي على خيار مجاني ومدفوع مع اشتراك شهري يبدأ من 9.99 دولارًا في الشهر .

أمان iThemes

Itheme Security هو مكون إضافي للأمان متعدد الاستخدامات مع خيارات مثل Malware Scan و User Action Logging و Online File Comparison وغيرها. أيضًا ، هناك الكثير من الخيارات الأخرى المضمنة في هذا المكون الإضافي مثل تغيير عناوين URL للوحة معلومات WordPress ، وإزالة معلومات رأس RSD ، وتغيير مسار محتوى wp ، وما إلى ذلك. إنه يحتوي على خيار مجاني ومدفوع مع اشتراك سنوي يبدأ من 99 دولارًا في السنة .

أمان WordFence

يحتوي Wordfence على قواعد جدار حماية محدثة للبرامج الضارة وقائمة بعناوين IP الضارة ، مع ميزات مثل حظر البلد وتعطيل أو إضافة 2FA إلى XML-RPC. يحتوي على إصدار خاص للمواقع المتعددة يُعرف باسم Wordfence Central كطريقة مثبتة لتأمين مواقع متعددة داخل بيئتك متعددة المواقع. يحتوي على خيار مجاني ومدفوع مع اشتراك سنوي يبدأ من 119 دولارًا سنويًا .

SecuPress

SecuPress هو مكون إضافي بسيط للأمان في WordPress به عمليات مسح للبرامج الضارة ؛ التي تحظر الروبوتات وعناوين IP المشبوهة. إنه تثبيت WordPress بسيط ولكنه فعال وسيوفر تقارير أمان بتنسيق PDF. كما أنها تهتم باستخدام أسماء المستخدمين وكلمات المرور المؤمنة مع ميزاتها مثل تعيين عمر كلمة المرور ومنع استخدام أسماء المستخدمين التي يمكن تخمينها بسهولة. لديها خيار مجاني ومدفوع مع اشتراك سنوي يبدأ من 60 يورو في السنة .

قراءة: أفضل 5 إضافات لإزالة البرامج الضارة في WordPress لتأمين موقع الويب

أنواع ثغرات أمان WordPress

لفهم كيفية تأمين موقع الويب الخاص بك ، من المهم أن تفهم نوع العوامل التي تهدد أمان WordPress الخاص بك ، فيما يلي قائمة بالتهديدات:

- أبواب خلفية

- هجمات رفض الخدمة (DoS)

- البرمجة النصية عبر المواقع (XSS)

- عمليات إعادة التوجيه الخبيثة

- محاولات تسجيل الدخول باستخدام القوة الغاشمة

- المأجورون فارما

- التصيد

أبواب خلفية

- غالبًا ما يستهدف المتسللون نقاط ضعف غير تقليدية في WordPress ، مثل الملفات الضعيفة في حزمة WordPress الأساسية ، أو ملفات السمات أو المكونات الإضافية ، والوصول إلى FTP من أجهزة كمبيوتر غير آمنة.

- قد تشبه الملفات الضارة ملفات WordPress المشروعة ، مما يجعل التعرف عليها وإزالتها أمرًا صعبًا.

- يمكن استخدام ملفات Backdoor لاستغلال مواقع WordPress عن طريق إنشاء مستخدمي WP غير شرعيين وسرقة بيانات المستخدم.

- يمكن أن يساعد تحديث ملفاتك وفحصها بانتظام باستخدام مكونات إضافية مثل WordFence أو SiteCheck أو Sucuri في منع هذه الأنواع من الهجمات وتحسين أمان WordPress.

الحرمان من الخدمة

- يعد استخدام السمات والمكونات الإضافية من المطورين الموثوق بهم أمرًا مهمًا لتجنب الأخطاء الضعيفة في التعليمات البرمجية.

- في هذا النوع من الهجوم ، يستغل المتسللون نقاط الضعف في الكود لزيادة استخدام ذاكرة الوصول العشوائي للخادم من خلال تقديم طلبات متكررة ، مما قد يتسبب في توقف موقع الويب عن الاستجابة للزائرين الآخرين.

- يمكن استخدام أنظمة متعددة لاحتلال مورد واحد ، مما يؤدي إلى تفاقم المشكلة وربما يؤدي إلى خسائر تجارية ضخمة.

- يمكن تقليل ثغرة WordPress من خلال اتباع أفضل الممارسات والنصائح الخاصة بالتشفير الآمن وإدارة مواقع الويب.

البرمجة النصية عبر المواقع (XSS):

- يمكن للقراصنة إدخال ملفات ضعيفة في تثبيت WordPress الخاص بك لسرقة البيانات من زوار الموقع ، بما في ذلك كلمات المرور المهمة.

- توجد هذه الهجمات بشكل شائع في المكونات الإضافية التي طورها مطورون جدد أو غير موثوق بهم.

- يتم تنفيذ هجمات البرمجة النصية عبر المواقع (XSS) من خلال JavaScript و CSS ويمكن أن تضر بزوار الموقع بطرق مختلفة ، مثل سرقة ملفات تعريف الارتباط وزرع أحصنة طروادة وتسجيل لوحة المفاتيح والتصيد الاحتيالي وسرقة الهوية.

- يمكن أن تكون عواقب هجوم XSS وخيمة ، حيث قد لا يدرك زوار الموقع أن بياناتهم قد تعرضت للاختراق.

- لمنع هجمات XSS ، من المهم فقط استخدام المكونات الإضافية الموثوقة والحفاظ على تثبيت WordPress والمكونات الإضافية محدثة إلى أحدث إصدار.

قراءة: أخطاء WordPress الأكثر شيوعًا

عمليات إعادة التوجيه الخبيثة

- يمكن للقراصنة استخدام رمز إعادة التوجيه لإعادة توجيه زوار الموقع إلى مواقع الويب الأخرى.

- غالبًا ما يتم إدخال رمز إعادة التوجيه هذا في ملف ، عادةً ما يكون ملف .htaccess.

- عندما يحاول الزوار الوصول إلى موقع الويب الخاص بك أو صفحة معينة ، فسيتم إعادة توجيههم إلى موقع ويب ضار.

- يمكن أن يتسبب هذا في فقدان عملك لثقة العملاء المحتملين

محاولات تسجيل الدخول باستخدام القوة الغاشمة

- غالبًا ما يستخدم المتسللون نصوصًا آلية لتحديد كلمات المرور الضعيفة والوصول إلى لوحة معلومات WordPress.

- تعد هجمات القوة الغاشمة طريقة شائعة أخرى يستخدمها المتسللون للوصول إلى الواجهة الخلفية لموقع الويب ، والتي يمكن أن تؤدي إلى سرقة البيانات الشخصية والتجارية ، وحذف ملفات مواقع الويب ، وأشكال أخرى من الضرر.

- يمكن منع هجمات القوة الغاشمة من خلال تنفيذ تدابير مثل الحد من محاولات تسجيل الدخول ، واستخدام Captcha على شاشات تسجيل الدخول ، وتمكين تسجيلات المصادقة الثنائية.

- هذه الإجراءات ضرورية لضمان أمان موقع WordPress الخاص بك.

المأجورون فارما

- حافظ على تحديث ملفات WordPress الأساسية وملفات السمات وملفات المكونات الإضافية إلى أحدث الإصدارات.

- يمكن للقراصنة استغلال الملفات القديمة عن طريق حقن الأكواد التي تعرض إعلانات الأدوية للزائرين ، وغالبًا ما يروجون للمخدرات غير القانونية مثل الفياجرا.

- قد تظهر هذه الإعلانات داخل الصفحة أو على شكل نوافذ منبثقة ، مما يؤدي إلى فقدان الثقة بين زوار موقعك على الويب.

التصيد

- يستخدم المتسللون رسائل البريد الإلكتروني المخادعة لخداع المستخدمين للنقر على رابط يكشف كلمات المرور الخاصة بهم. يبدو أن البريد الإلكتروني من مصدر موثوق به ، لكنه ليس كذلك.

- يمكن للقراصنة استخدام خادمك وتثبيت WordPress لإرسال رسائل بريد إلكتروني ضارة إلى قائمة البريد الإلكتروني الخاصة بضحاياهم.

- من الصعب تحديد ما إذا كان موقع الويب الخاص بك مصابًا بنصوص التصيد الاحتيالي ، ولكن عمليات الفحص المنتظمة يمكن أن تساعد في تجنب هذه المشكلة.

أفضل 25 قائمة تحقق لأمان WordPress

- اعثر على استضافة WordPress آمنة وموثوقة وموثوق بها

- خذ نسخ احتياطية متكررة

- احتفظ بأحدث إصدار من PHP على الخادم

- أسماء مستخدمين وكلمات مرور قوية

- حماية DDOS

- شهادة HTTPS SSL

- تعطيل XML-RPC

- تعطيل تنفيذ ملف PHP

- المستخدمون غير النشطين تسجيل الخروج

- احذف ملفات السمات والمكونات الإضافية غير المستخدمة

- استخدم أقل قدر ممكن من الإضافات

- أضف كلمة التحقق أو سؤال الأمان إلى شاشة تسجيل الدخول

- أذونات قوية للملفات والمجلدات

- الحد من محاولات تسجيل الدخول

- توثيق ذو عاملين

- تغيير عنوان URL الافتراضي لتسجيل الدخول

- تأمين عنوان URL لتسجيل الدخول

- تحديث بادئة قاعدة البيانات

- تعطيل تحرير الملف

- تأمين ملف wp-config

- إخفاء نسخة WP

1. ابحث عن استضافة WordPress آمنة وموثوقة وموثوق بها

كما تمت مناقشته سابقًا ، من المهم اختيار موفر استضافة خاص جدًا بالأمان ، ويتبع معايير أمان عالية ، ولديه نظام دعم جيد.

مقدم الاستضافة الجيد سوف يقوم دائمًا بما يلي:

- راقب أي نشاط مشبوه من قبل المتسللين ، وقم بوضع نقاط تفتيش للحماية من أي نوع من الهجمات.

- يستخدم أحدث الأدوات لتحديد الهجمات الصغيرة والكبيرة على حد سواء ، من خلال المراقبة المستمرة للخادم. يمكنك أيضًا التحقق من مراقبة موقع الويب هنا مجانًا.

- احصل على جميع البرامج النصية (بما في ذلك أحدث إصدارات PHP) والبرامج والأجهزة المستخدمة بناءً على أحدث التقنيات ويتم تحديثها بشكل متكرر.

- جدران حماية المستخدم وأنظمة كشف التسلل.

- احتفظ بنسخ احتياطية منتظمة ، ووفر خيارات نسخ احتياطي واستعادة سهلة وتلقائية.

- فحص جميع الملفات ضد البرامج الضارة وبرامج الفدية والفيروسات الأخرى.

- يوفر دعم HTTPS.

- لديك فريق دعم ممتاز لاتخاذ الإجراءات اللازمة في حالة وقوع أي حوادث.

- اعرض خطط استضافة WordPress المُدارة ، المصممة خصيصًا لاحتياجات WordPress.

تقدم WPOven The All-Inclusive Managed WordPress Hosting كل ما سبق لمساعدتك في تشغيل موقع WordPress الخاص بك دون القلق بشأن الأمان. يقدم WPOven ضمن خطة استضافة WordPress المُدارة الخاصة بهم أيضًا:

بعض الميزات الرئيسية التي تقدمها WPOven

- عمليات الفحص اليومية للبرامج الضارة

- حماية DDOS

- تنظيف البرمجيات الخبيثة مجانا

- النسخ الاحتياطية اليومية خارج الموقع ونقرة واحدة استعادة

- إعداد الخادم المتصلب

- إعدادات إذن الملف بنقرة واحدة.

- تحسين أمان وأداء الخادم لكل من WordPress و WooCommerce

- قم بتحديث السمات والملفات مباشرة من لوحة معلومات WPOven

- HTTPS / SSL مجاني لكل موقع

- النسخ الاحتياطي متاح لمدة تصل إلى 14 يومًا.

قراءة: أفضل خطط وخدمات صيانة WordPress - WPOven

2. احتفظ بأحدث إصدار من PHP على الخادم

- يعد استخدام أحدث إصدار من PHP أمرًا مهمًا للحفاظ على أساس موقع WordPress الخاص بك قويًا نظرًا لأن جميع الملفات تم تطويرها باستخدام أكواد PHP.

- إصدارات PHP مدعومة لمدة تصل إلى عامين ضد مشكلات الأمان وتوفر تصحيحات الأمان اللازمة خلال هذه الفترة.

- الإصدارات الأقل من PHP 7.0 غير آمنة ، بينما الإصدار الأحدث ، PHP 7.3 ، محسّن من أجل السرعة والأمان.

- يستخدم WPOven فقط إصدار PHP 7.0 وما فوق ويسمح للمستخدمين باختيار إصدار PHP الذي يرغبون في استخدامه ، مما يقلل من ضعف WordPress.

3. خذ نسخ احتياطية متكررة

- يُنصح بأخذ نسخ احتياطية متكررة من ملفات وقاعدة بيانات موقع WordPress الخاص بك.

- يمكنك أخذ النسخ الاحتياطية يدويًا أو باستخدام مكونات WordPress الإضافية مثل UpdraftPlus أو VaultPress أو BackupBuddy أو أي مكونات إضافية احتياطية أخرى.

- يمكنك جدولة النسخ الاحتياطية التلقائية باستخدام هذه المكونات الإضافية والتأكد من وجود خيار استعادة سهل أيضًا.

- للحفاظ على النسخ الاحتياطية آمنة في حالة حدوث أي مشاكل مع الخادم ، من الأفضل الاحتفاظ بها خارج الخادم.

خدمات النسخ الاحتياطي لـ WordPress:

هناك بعض خدمات النسخ الاحتياطي لـ WordPress خارج الموقع المتاحة لاستخدام هذا تخزين النسخ الاحتياطية في السحابة. بعض الخدمات المدفوعة مثل:

- VaultPress: إنها خدمة نسخ احتياطي قائمة على الاشتراك ، وهي حل أمني شامل بما في ذلك عمليات الفحص المنتظمة ونظام الدفاع عن البريد العشوائي ومراقبة وقت التشغيل وميزات الأمان الأخرى.

- WPOven : ضمن خدمتهم ، يقومون بنسخ الملفات الأساسية وقواعد البيانات احتياطيًا إلى Amazon S3 ولديهم إمكانية استعادة بنقرة واحدة.بناءً على الحزمة المختارة ، يمكنك اختيار تردد النسخ الاحتياطي (حتى مرتين في اليوم) ، والاختيار بين خوادم الولايات المتحدة أو الاتحاد الأوروبي.

- BlogVault: هو مزود حلول النسخ الاحتياطي ، الترحيل ، التدريج ، الاستعادة والإدارة مع WordPress بمعدل استعادة 100٪.

إضافات WordPress للنسخ الاحتياطي:

يمكنك أيضًا استخدام بعض المكونات الإضافية المجانية والموثوقة جدًا. توفر بعض المكونات الإضافية نسخًا احتياطية على الخادم ، بينما يوفر بعضها نسخًا احتياطية خارج الخادم تخزن ملفات النسخ الاحتياطي على مواقع خارج الخادم مثل AmazonS3 و Google Cloud و Dropbox و MS Azure و Rackspace وما إلى ذلك.

قراءة: أفضل 10 إضافات نسخ احتياطي لـ WordPress لعام 2023 (مجاني ومدفوع)

4. استخدم أسماء مستخدمين وكلمات مرور قوية

- استخدم أسماء مستخدمين وكلمات مرور قوية وصعبة التخمين للحفاظ على أمان موقع WordPress الخاص بك.

- قم بتغيير كلمة المرور الخاصة بك كل بضعة أشهر أو أسابيع لتعزيز أمان موقع WordPress الخاص بك.

- تجنب استخدام اسم المستخدم الافتراضي والشائع "admin" كاسم مستخدم لبرنامج WordPress.

- استخدم عملية التثبيت بنقرة واحدة لإنشاء تفاصيل تسجيل دخول آمنة للغاية لـ WordPress Admin Dashboard.

- احتفظ بجميع كلمات المرور الأخرى المرتبطة بموقع WordPress الخاص بك آمنة بما في ذلك FTP و CPanel ورسائل البريد الإلكتروني (المرتبطة بحسابات مستخدمي WordPress) وكلمات مرور قاعدة البيانات وما إلى ذلك.

5. حماية DDOS

الحقيقة القاسية حول هجمات DDOS هي أنه حتى أحدث إصدارات WordPress لا يمكنها منع مثل هذه الهجمات. لا يمكن منعه إلا عن طريق تأمين خوادم الاستضافة. هناك بعض أدوات الجهات الخارجية التي يمكنك تثبيتها على مواقع WordPress الخاصة بك لمنعها.

ملاحظة : إذا كنت تستخدم شركاء موثوقين وموثوقين مثل WPOven ، فيمكنك استخدام أدواتهم لمراقبة تحليلات موقع الويب وأداء الخادم وبيانات استخدام الموارد.

من المهم تحديد الارتفاع غير الطبيعي في استخدام الموارد وإخطار مزود الخدمة الخاص بك.

يمكن لمزودك التحقق من جميع السجلات اللازمة واتخاذ الإجراءات اللازمة لوقف هجوم رفض الخدمة.

6. شهادة HTTPS SSL

يتجاهل مالكو مواقع الويب أهمية SSL ، ويعتقد معظمهم أنها مجرد علامة ضرورية فقط إذا كان موقع الويب الخاص بك يتضمن معاملات مالية. تُعد شهادة SSL الموجودة على موقع الويب مفيدة في إجراء اتصال آمن بين موقع الويب الخاص بك ومتصفح المستخدم.

فائدة أخرى إضافية لاستخدام HTTPS هي الحصول على تصنيفات أفضل لمحركات البحث.

يوفر WPOven شهادة HTTPS مجانية من خلال LetsEncrypt بنقرة واحدة ، والتثبيت مع التجديد التلقائي لجميع المواقع.

7. قم بتعطيل XML-RPC

- يسمح XML-RPC بتنفيذ عمليات متعددة بأمر واحد ولكن يمكن أن يستخدمه المتسللون بشكل ضار لاختراق موقع ويب.

- الحل الأكثر فعالية لمنع ذلك هو تعطيل XML-RPC تمامًا لموقع WordPress الخاص بك.

- يمكنك استخدام المكونات الإضافية المتاحة لتعطيل XML-RPC ، مثل البرنامج المساعد المجاني "Disable XML-RPC" أو المكون الإضافي المدفوع من "Perfmait".

ولكن إذا كنت تستخدم WPOven ، فلا داعي للقلق بشأنه ، حيث إنه معطل بالفعل افتراضيًا على خادمه لجميع مواقعه المستضافة.

8. تعطيل تنفيذ ملف PHP

هناك أدلة معينة في بيئة تثبيت WordPress حيث لا توجد حاجة لأي نوع من تنفيذ PHP. أحد الأمثلة على هذا الدليل هو مجلد التحميلات الفرعي ضمن wp-content.

لتعطيل الدليل ، قم بإنشاء ملف htaccess جديد ضمن هذا الدليل المحدد والصق الكود التالي فيه:

<Files *.php> Deny from all </Files>

9. المستخدمون غير النشطين تسجيل الخروج

في بعض الأحيان يمكن للمستخدمين إغلاق المتصفحات الخاصة بهم دون تسجيل الخروج بشكل صحيح. يمكن للقراصنة استغلال هذه الفرصة لاقتحام لوحة معلومات WordPress وتجاوز بيانات اعتماد المستخدم. يمكنك استخدام مكون إضافي لتسجيل خروج المستخدمين غير النشطين تلقائيًا بعد مدة محددة. هذا مهم جدًا لأمن wp الخاص بك.

10. حذف ملفات السمات والمكونات الإضافية غير المستخدمة

- تحديد الإضافات غير الضرورية وحذفها من النظام

- احذف السمات الافتراضية مثل Twenty Seventeen و Twenty Nineteen

- احتفظ بسمة افتراضية واحدة فقط كخيار احتياطي في حالة فشل السمة الرئيسية

- تأكد من تحديث السمة الاحتياطية بانتظام حتى لو لم تكن قيد الاستخدام.

11. التقليل من تثبيتات البرنامج المساعد

دعنا نشرح هذا بمثال. العديد من السمات الحديثة وأدوات إنشاء الصفحات (Avia و Thrive و Elementor وما إلى ذلك). إذا كان قالبك أو منشئ الصفحة الذي تستخدمه يحتوي بالفعل على عنصر نموذج اتصال ، فلن تحتاج إلى مكون إضافي لنموذج اتصال منفصل للنماذج البسيطة. يُنصح بتجنب استخدام الإضافات الإضافية ما لم تكن هناك حاجة خاصة. ينبغي للمرء أن يعطي الأمن الفسفور الابيض الأهمية الواجبة.

12. إضافة كلمة التحقق أو سؤال الأمان إلى شاشة تسجيل الدخول

هناك طريقة شائعة أخرى لتحسين أمان WordPress وهي طريقة بسيطة لإضافة كلمة التحقق أو سؤال الأمان على شاشة تسجيل الدخول. يمكنك استخدام الإضافات المتاحة للقيام بذلك.

13. أذونات قوية للملفات والمجلدات

إنها خطوة مهمة للغاية يجب اتخاذها لمنع تعرض موقع الويب الخاص بك للهجوم. هناك ثلاثة أنواع أساسية من أذونات الملفات (قراءة ، كتابة ، تنفيذ). للحصول على الأداء الأمثل والفعال لموقع الويب ، من المهم فهم الملفات التي تحتاج إلى مستوى الإذن. يمكنك تعيين أذونات الملفات والمجلدات هذه إما من خلال File Manager أو باستخدام برنامج FTP.

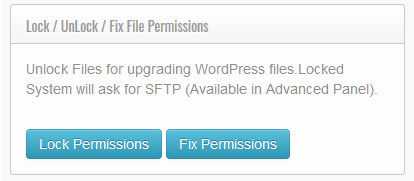

ولكن في WPOven ، يوفر أمان wp all-in-one أذونات ملف بنقرة واحدة من خلال لوحة القيادة الخاصة به.

14. الحد من محاولات تسجيل الدخول

يقوم المتسللون بمحاولات مستمرة لتسجيل الدخول إلى WordPress الخاص بك باستخدام تخمينات كلمة المرور. يمكنك التحكم باستخدام المكونات الإضافية للحد من محاولات تسجيل الدخول.

تغطي WPOven's Managed WordPress Hosting هذا بالفعل في جميع خططها.

15. المصادقة الثنائية

- قم بتمكين المصادقة ذات العاملين للحصول على أمان إضافي لتسجيل الدخول

- تتطلب المصادقة ذات العاملين رمز OTP إضافي قبل تسجيل الدخول

- يتم استلام رمز OTP على هاتفك عبر رسالة نصية قصيرة أو مكالمة هاتفية

- استخدم المكونات الإضافية مثل Google Authenticator أو Duo Two-Factor Authentication

- كلا المكونين الإضافيين لهما تطبيقات Android و iPhone الخاصة بهما

- بمجرد إضافة المصادقة ذات العاملين ، ستحتوي شاشة تسجيل الدخول على خيارات إضافية لإرسال رمز المصادقة

- أدخل الرمز الذي تم إنشاؤه على هاتفك بشكل صحيح لتسجيل الدخول

- المصادقة الثنائية هي طريقة رائعة لمنع هجمات القوة الغاشمة.

16. قم بتغيير عنوان URL الافتراضي لتسجيل الدخول

يبحث المتسللون عن عنوان URL الافتراضي لتسجيل الدخول للوحة معلومات WordPress وهو websitename.com/wp-login.php أو websitename.com/wp-admin/. أحد الحلول الواضحة هو تغيير عنوان URL لتسجيل الدخول إلى شيء آخر. يمكنك القيام بذلك باستخدام أحد المكونات الإضافية مثل المكون الإضافيلتسجيل الدخول WPS Hideأو المكون الإضافيPerfmattersالإضافي.

17. تأمين عنوان URL لتسجيل الدخول

يمكنك تأمين عنوان URL الخاص بتسجيل دخول مسؤول WordPress باستخدام مصادقة HTTP. عندما يحاول شخص ما الوصول إلى عنوان URL الخاص بالمسؤول ، فسيتعين عليه / عليها استخدام اسم مستخدم وكلمة مرور إضافيين للوصول إلى هذا الرابط. يمكنك قراءة المزيد عن Anchor Links هنا

ملاحظة: لا تستخدم هذا في التجارة الإلكترونية أو أي موقع به أعضاء سيحتاجون إلى تسجيل الدخول.

18. تحديث بادئة قاعدة البيانات:

بشكل افتراضي ، تستخدم تثبيتات WordPress بادئات الجدول مثل wp_ ، مما يسهل على المتسللين تخمينها. الطريقة الواضحة لتجنب ذلك هي تغيير بادئة الجدول إلى شيء آخر ، وهو أمر ليس من السهل تخمينه من قبل المتسللين.

يمكنك القيام بذلك في وقت التثبيت:

يُنشئ تثبيت WordPress الخاص بـ WPOven بادئة جدول عشوائية لكل موقع من مواقع الويب الخاصة بهم. سيؤدي ذلك إلى تقليل مشكلات أمان WordPress الخاصة بك.

19. تعطيل تحرير الملف

- يمكن للمستخدمين الإداريين لموقع WordPress الوصول إلى ملفات السمات من خلال المحرر في لوحة القيادة.

- هذا يجعل ملفات السمات عرضة للتغييرات غير المقصودة والهجمات المتعمدة.

- لمنع هذا ، يمكنك تعطيل تحرير الملف.

- يمكنك القيام بذلك عن طريق إضافة السطر التالي من التعليمات البرمجية إلى ملف wp-config.php:

define('DISALLOW_FILE_EDIT',true);

يمكن لمستخدمي WPOven استخدام ميزة قفل الموقع للقيام بذلك بنقرة واحدة.

20. ملف wp-config الآمن:

يحتوي ملف wp-config.php ضمن تثبيت WordPress على تفاصيل تسجيل الدخول إلى قاعدة البيانات ومفاتيح المصادقة الأخرى ، بالإضافة إلى تفاصيل أخرى حول قاعدة البيانات (مثل بادئة الجدول وعنوان URL لمضيف قاعدة البيانات).

هناك طرق مختلفة لتأمينه كما هو موضح كالتالي:

- قم بتغيير موقع ملف wp-config.php

- قم بتغيير مفاتيح أمان WP الافتراضية في ملف wp-config

- رفض الوصول إلى ملف wp-config.php بواسطة أذونات الملفات المناسبة

تغيير موقع wp-config: يوجد ملف wp-config افتراضيًا في الدليل الجذر لتثبيت WordPress الخاص بك.عليك فقط إنشاء ملف wp-config آخر ليس في موقع يسهل الوصول إليه واستخدامه كمرجع في ملف wp-config الأصلي.

تغيير مفاتيح أمان WP الافتراضية: هناك 4 أنواع من المفاتيح الأبجدية الرقمية التي تم إنشاؤها عشوائيًا في كل wp-config:AUTH_KEY و SECURE_AUTH_KEY و LOGGED_IN_KEYوNONCE_KEY.يمكنك إنشاء مفتاح عشوائي جديد باستخدام أداة WP Security Key هذه.

تغيير أذونات الملفات : يُنصح بتغيير أذونات الملف لتعيينها إلى 400 بحيث لا يمكن قراءتها بواسطة مصادر خارجية.بدلاً من ذلك ، يمكنك تعيينه على 440 إذا كان 400 يخلق نوعًا من المشكلات حتى يعمل تثبيت WP بشكل صحيح.

21. إخفاء نسخة WP

إذا كان المهاجم يعرف إصدار WordPress الذي تستخدمه ، فيمكنه استغلال الثغرات الأمنية الخاصة بهذا الإصدار. ومن ثم فمن المستحسن أن تخفيه تماما. يمكنك القيام بذلك عن طريق إضافة رمز صغير إلى ملفjobs.phpالخاص بك. هذا يقلل من ضعف WordPress الخاص بك

function wp_version_remove_version() { return ''; } add_filter('the_generator', 'wp_version_remove_version');

إلى جانب الظهور في العنوان ، يمكنك أيضًا تحديد إصدار WordPress من خلال الملف النصي التمهيدي. يمكنك حذف هذا الملف (readme.html) من التثبيت الخاص بك.

22. المسح المنتظم:

يمكنك إجراء عمليات الفحص على فترات منتظمة باستخدام المكونات الإضافية للأمان ومراقبة ما إذا كانت هناك أي تغييرات على الملفات الأصلية. هناك أدوات عبر الإنترنت بالإضافة إلى استخدامها يمكنك العثور على الملفات المشبوهة. على سبيل المثال ، باستخدام هذه الأداة المجانية المعروفة باسم WPSec ، يمكنك معرفة نتائج فحص الأمان عبر الإنترنت.

23. تحديث السمات والإضافات

- يقوم WordPress ومطورو السمات ومطورو المكونات الإضافية بإصدار إصدارات جديدة بشكل متكرر.

- يوصى بإبقاء كل شيء محدثًا بأحدث إصدار من تثبيت WordPress الخاص بك.

- تأتي الإصدارات الأحدث مع تصحيحات أمان للحماية من الفيروسات والبرامج الضارة الجديدة.

- الإصدارات القديمة عرضة للهجمات وتفتقر إلى الدعم من المطور.

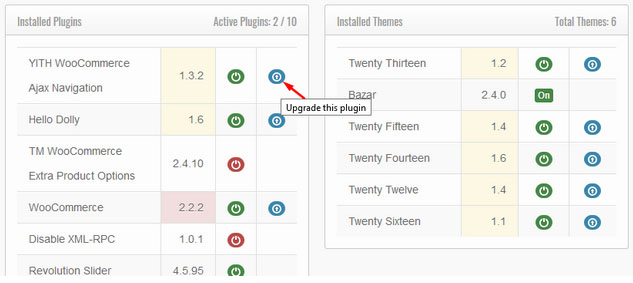

يوفر WPOven in one wp security Dashboard واجهة لعرض المكونات الإضافية والسمات المثبتة ، ويمكن تحديثها مباشرةً من لوحة القيادة:

24. استخدام السمات والإضافات الموثوقة:

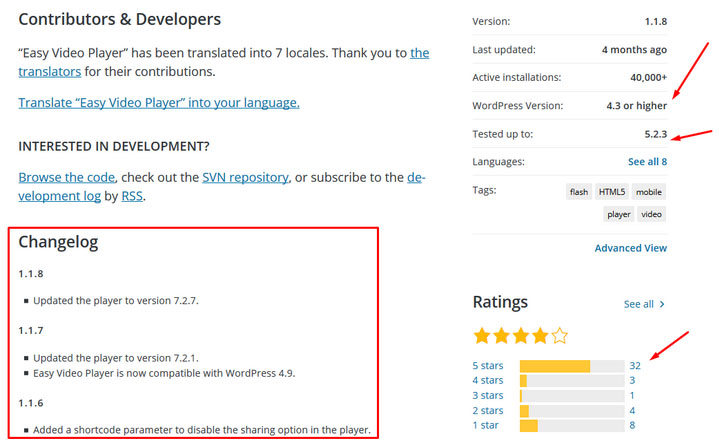

- قبل تثبيت أي سمة أو مكون إضافي جديد ، تحقق من تقييماته ومراجعاته وعدد عمليات التثبيت الخاصة به لضمان جودته.

- تحقق أيضًا من سجلات التغيير لمعرفة مدى تكرار قيام المطور بتحديث الإصدارات.

- تحقق مما إذا كان المكون الإضافي أو السمة متوافقين مع إصدار WordPress الخاص بك قبل تثبيته.

- تحقق من تاريخ المطور والمنتجات الأخرى التي قاموا بإنشائها لضمان خبرتهم وجودة منتجاتهم.

- من خلال الاشتراك في WPOven ، يمكنك الحصول على سمات ومكونات WordPress مميزة مجانية.

25. حماية ملفات وسائط WordPress

حماية ملفات وسائط WordPress من فهرسة Google والوصول المباشر إلى عنوان URL للملف ببضع نقرات بسيطة باستخدام Prevent Direct Access (PDA) Gold. في الواقع ، يوفر المكون الإضافي حماية مجمعة لأي تحميلات للملفات إلى مكتبة وسائط WordPress بما في ذلك على سبيل المثال لا الحصر PDF و DOCX و PPTX و PNG و JPG و MP4 و MP3.

يتيح لك PDA Gold تقييد الوصول المباشر إلى الملفات للمستخدمين المصرح لهم فقط. هذا يعني أنه يمكن تعيين إذن الوصول إلى الملف إما على المسؤول ، أو المستخدمين المسجلين ، أو حتى مستخدمين محددين وعضويات مخصصة.

إلى جانب ذلك ، يمكنك إنشاء روابط تنزيل غير محدودة منتهية الصلاحية ثم مشاركتها مع مجموعة من المستخدمين والمشتركين. ستنتهي صلاحية روابط التنزيل هذه تلقائيًا بعد فترة زمنية أو نقرات.

أخيرًا وليس آخرًا ، يوفر PDA Gold واجهة مستخدم سهلة الاستخدام لتأمين موقع WordPress الخاص بك على الفور:

- إخفاء نسخة ووردبريس

- منع الارتباط الساخن للصور

- حماية مجلد تحميلات ووردبريس

- حظر الوصول المباشر إلى الملفات الحساسة لـ WordPress ، مثل readme.html و License.txt

- قم بحماية أي ملفات ضمن عمليات التحميل و / أو الدليل الجذر باستخدام ميزة حماية المجلد

هناك موارد أخرى حيث يمكنك العثور على تفاصيل حول مشكلات الأمان الأخيرة. ها هم:

- قاعدة بيانات WPScan للثغرات الأمنية: هذا فهرس لجميع نقاط الضعف التي تم تحديدها في WordPress والسمات والمكونات الإضافية وواجهات برمجة التطبيقات. يمكن للمستخدمين إرسال الحوادث الخاصة بهم إلى هذا لإعلام المستخدمين الآخرين بالمشكلات.

- ThreatPress: إنها قاعدة بيانات أخرى للثغرات الأمنية يتم تحديثها يوميًا بواسطة فريق البحث والتطوير الخاص بهم.

خاتمة:

يجب أن يكون المقال أعلاه قد أعطاك نظرة ثاقبة لجعل WordPress الخاص بك آمنًا ، ولكن من المهم أن تفهم وتدرك أن مزود الاستضافة الجيد هو شريكك في جعل موقع الويب الخاص بك آمنًا. يعتبر موقع الويب الخاص بك مرادفًا لعملك ، ويضمن موقع الويب الآمن الثقة في عملائك المحتملين ، وهو أمر ضروري لنمو الأعمال.

لقد اتخذت القرار الصحيح إذا اخترت WPOven كشريك مضيف لك ، إن لم يكن بعد ، اتخذ الخطوة الأولى لاستضافة موقع الويب الخاص بك مع WPOven وتحصين موقع الويب الخاص بك بأحدث التقنيات ، والتي في نفس الوقت مناسب للاستخدام.

أسئلة مكررة

هل WordPress آمن؟

على الرغم من أن WordPress نفسه هو نظام أساسي آمن للغاية بشرط أن يظل المستخدمون في فحص جميع معلمات الأمان الأخرى واتباع جميع إجراءات الأمان. ومع ذلك ، يمكنك زيادة تعزيز الأمان باتباع أفضل ممارسات أمان WordPress.

هل يتم اختراق WordPress بسهولة؟

يعد WordPress نظامًا أساسيًا آمنًا ، ولكن مثل أي نظام أساسي آخر لموقع الويب ، يمكن أن يكون عرضة للتهديدات الأمنية إذا لم يتم تأمينه وصيانته بشكل صحيح. قد يستغل المتسللون نقاط الضعف في المكونات الإضافية أو السمات أو التعليمات البرمجية المخصصة سيئة التشفير. يمكن أن يؤدي تطبيق أفضل الممارسات الأمنية إلى تقليل مخاطر التعرض للاختراق بشكل كبير.

كيف أضمن الأمان على WordPress؟

تدابير أمان WordPress الأساسية التي يمكنك اتباعها:

1. استخدم كلمات مرور قوية

2. حافظ على تحديث WordPress والإضافات

3. النسخ الاحتياطي لموقع WordPress الخاص بك بانتظام

4. الحد من محاولات تسجيل الدخول

5. استخدم المصادقة ذات العاملين

6. حماية جهاز الكمبيوتر والشبكة