أمان WordPress - دليل كامل خطوة بخطوة (2020) - MalCare

نشرت: 2023-04-21هناك سبب وجيه للقلق بشأن أمان موقع الويب الخاص بك. تخبرنا التقارير أنه يتم إجراء أكثر من 90.000 محاولة اختراق على موقع WordPress كل دقيقة من اليوم.

قد يعتقد العديد من مالكي مواقع الويب أن موقع الويب الخاص بهم صغير جدًا بحيث لا يجذب انتباه المتسلل. الحقيقة هي أنه نظرًا لأن مواقع الويب الصغيرة تتعامل مع الأمان بشكل متساهل ، فإن المتسللين يجدون أنه من الأسهل اختراق مواقع الويب الصغيرة.

كبير أو صغير - يحتاج كل موقع WordPress إلى اتخاذ إجراءات أمنية.

لحسن الحظ ، هناك العديد من الأشياء التي يمكنك القيام بها لحماية موقع الويب الخاص بك من المتسللين والروبوتات. في هذه المقالة ، سنعرض بالضبط الخطوات التي تحتاج إلى اتخاذها للتأكد من أن موقع الويب الخاص بك آمن.

[lwptoc skipHeadingLevel = "h1، h4، h5، h6 ″ skipHeadingText =" الأفكار النهائية "]

أهمية أمن الموقع

WordPress هي أشهر منصة لبناء مواقع الويب في العالم. يوجد الآن 75 مليون موقع WordPress على الإنترنت ، ويتم إنشاء مئات المواقع الجديدة كل يوم. هذا النوع من الشعبية له ثمن.

كلما زاد عدد الأشخاص الذين يستخدمونه ، زاد جاذبيته كهدف للمتسللين. يعد Windows هدفًا أكبر من نظام تشغيل Apple. يعد Chrome هدفًا أكبر للاستغلال من Firefox. تجذب الشعبية مزيدًا من الاهتمام ، سواء كان جيدًا أو سيئًا.

ذكرنا سابقًا كيف يعتبر أصحاب مواقع الويب الصغيرة مواقعهم محصنة ولا يتخذون الاحتياطات اللازمة التي تجعلهم هدفًا مثاليًا.

عندما يتم اختراق موقع الويب الخاص بك ، يستخدم المتسللون مواقع الويب لتشغيل أنشطة ضارة. يمكن أن يشنوا هجمات أكبر على مواقع أخرى ، ويرسلون رسائل بريد إلكتروني غير مرغوب فيها ، ويخزنون برامج مقرصنة ، ويحقنون روابط بريد عشوائي ، ويبيعون منتجات غير قانونية ، ويخلقون روابط تابعة مع رسائل بريد إلكتروني غير مرغوب فيها يابانية من بين أشياء أخرى.

وهذه هي نهاية المشكلة. يمكن للأشياء أن تتراكم بسرعة وستقدم محركات البحث تحذيرات خادعة بشأن الموقع للمستخدمين ويمكنها إدراج موقعك في القائمة السوداء. تخبرنا التقارير أن Google تضع 50،000 موقعًا في القائمة السوداء لأنشطة التصيد وحوالي 20000 موقع لاحتواء البرامج الضارة كل أسبوع!

بصرف النظر عن ذلك ، يمكن لمقدمي الاستضافة أيضًا تعليق حسابك. هذا يعني أن موقع الويب الخاص بك سيكون معطلاً لأيام مما سيكون له تأثير على تحصيل إيراداتك. إذا انتظرت وقتًا طويلاً لإصلاح موقعك ، فسيكون له ضرر لا يمكن إصلاحه على عملك.

يمكننا أن نتفق جميعًا على أن اتخاذ الاحتياطات الأمنية أفضل بكثير من إصلاح موقع WordPress تم اختراقه.

سنوضح لك كيف يمكنك تأمين موقعك ولكن قبل ذلك نريد معالجة سؤال يفكر فيه العديد من قرائنا.

[العودة إلى الأعلى ↑]

لكن أليس WordPress آمنًا؟

نواة WordPress آمنة. يحتوي WordPress على جيش من أفضل المطورين الذين يعملون بلا كلل للحفاظ على أمان WordPress الأساسي. إنهم يعملون باستمرار على تحسين التكنولوجيا وإصدار التصحيحات والتحديثات لإصلاح أي خلل أو خطأ.

لم يكن هناك أي ثغرة أمنية كبيرة في نواة ووردبريس لفترة طويلة.

على الرغم من ذلك ، هناك أكثر من 90.000 محاولة اختراق على مواقع WordPress كل دقيقة من اليوم. وهناك سببان رئيسيان وراء ذلك.

أولاً ، يعد WordPress منصة شائعة للغاية. تم بناء حوالي 75 مليون موقع على الإنترنت على WordPress مما يجذب انتباه مجموعات القرصنة من جميع أنحاء العالم.

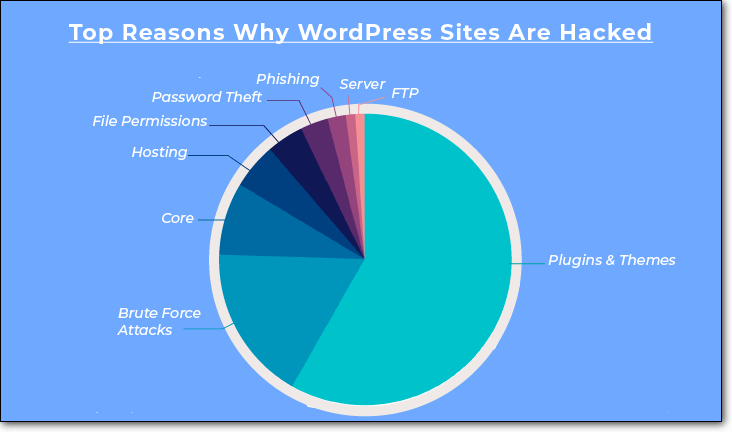

سبب آخر هو وجود سمات وإضافات ضعيفة وعفا عليها الزمن. في الواقع ، تشير التقارير إلى أن السمات والإضافات القديمة هي سبب رئيسي لمزيد من تنازلات WordPress.

(Psst - يمكنك قراءة المزيد حول هذا الموضوع في مقالة تحديثات الأمان في WordPress الخاصة بنا .)

لذلك على الرغم من أن WordPress الخاص بك هو نظام أساسي آمن ، إلا أن هناك عوامل أخرى يمكن أن تؤدي إلى موقع ويب مخترق. وبالتالي ، فإن اتخاذ الإجراءات الأمنية التالية يمكن أن يقطع شوطًا طويلاً في حفظ مواقع WordPress الخاصة بك.

[العودة إلى الأعلى ↑]

[ss_click_to_tweet تغريدة = ”؟؟؟؟ إذا كنت جادًا بشأن موقع الويب الخاص بك ، فاحرص على الانتباه إلى أفضل ممارسات أمان WordPress. ؟؟؟؟ " المحتوى = ”” style = ”افتراضي”]

كيفية تأمين موقع WordPress؟

هناك 15 تدبيرًا أمنيًا مختلفًا يمكنك اتخاذها لحماية موقع WordPress الخاص بك. هؤلاء يكونون:

- قم بتثبيت البرنامج المساعد لأمن WordPress

- خذ نسخ احتياطية منتظمة

- استخدم شركة استضافة جيدة

- حافظ على ووردبريس محدثًا

- استخدم شهادة SSL

- حماية صفحة تسجيل الدخول الخاصة بك على WordPress

- قم بإعداد جدار حماية

- صلّب موقع الويب الخاص بك

- تطبيق المبادئ الأقل امتيازًا

- حظر عناوين IP المشبوهة

- تنفيذ حظر البلد

- إخفاء نسخة ووردبريس

- تحقق من سجل النشاط

- استخدم فقط عنوان البريد الإلكتروني لتسجيل الدخول

- استخدم مصادقة HTTP

دعونا نلقي نظرة أعمق على هذه الإجراءات.

1. قم بتثبيت ملحق أمان WordPress

تتمثل الوظائف الأساسية للمكوِّن الإضافي أو الخدمة للأمان في الفحص والتنظيف والحماية. على الرغم من وجود العديد من المكونات الإضافية للأمان في WordPress للاختيار من بينها ، فليست كل المكونات الإضافية فعالة. قد يقدم البعض العديد من الميزات ولكنه يخلق الكثير من الضوضاء. يمكن للمخترق المتمرس تجاوز هذه المكونات الإضافية للأمان لاختراق موقع الويب الخاص بك.

MalCare هي واحدة من أفضل المكونات الإضافية لفحص الأمان في WordPress. إليكم السبب -

أنا. ماسح البرامج الضارة من MalCare

يتطلب ماسح البرامج الضارة في WordPress موارد لإجراء فحص. تعتمد العديد من الماسحات الضوئية على موارد خادم الويب الخاص بك ولكن هذا يمكن أن يبطئ من سرعة موقع الويب الخاص بك.

للتغلب على هذا التحدي ، تستخدم MalCare موارد الخادم الخاصة بها لإجراء فحص لموقع الويب الخاص بك. يقوم بنقل ملفات موقع الويب الخاص بك إلى الخادم الخاص به ثم يقوم بتشغيل الفحص هناك. تضمن هذه الطريقة بقاء موقعك غير متأثر أثناء عملية المسح.

تبحث العديد من الماسحات الضوئية عن البرامج الضارة الموجودة فقط مما يعني أنها تفقد أنواعًا جديدة من البرامج الضارة. تم تصميم MalCare لتحديد جميع أنواع البرامج الضارة بما في ذلك البرامج الجديدة .

ثانيا. إزالة البرامج الضارة من MalCare

تقدم MalCare أسرع خدمة لإزالة البرامج الضارة. تقدم معظم خدمات أمان WordPress تنظيفًا يعتمد على التذاكر. في هذا ، إذا تم اختراق موقع الويب الخاص بك ، فستحتاج إلى رفع تذكرة ودفع رسوم إزالة البرامج الضارة ثم الانتظار حتى يقوم أفراد الأمن بتنظيف موقعك والعودة إليك. تستغرق هذه العملية وقتًا طويلاً وتتضمن منح حق الوصول إلى موقعك لطرف ثالث.

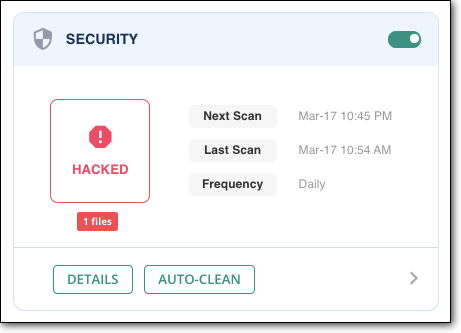

يعمل منظف MalCare بشكل مختلف. بعد الاختراق ، يعد الوقت جوهريًا. كلما استغرق الأمر وقتًا أطول ، زادت فرص قيام Google بإدراج موقعك على الويب في القائمة السوداء أو قيام مضيفي الويب بتعليق موقعك. لهذا السبب تقدم MalCare إزالة فورية للبرامج الضارة من WordPress لتنظيف موقع ويب متسلل. كل ما عليك فعله هو النقر فوق الزر والجلوس والسماح للمكون الإضافي بتنظيف موقعك في غضون دقائق.

ثالثا. تدابير حماية WordPress الخاصة بـ MalCare

جميع التدابير التي ذكرناها حتى الآن - من استخدام جدار الحماية إلى حظر الدولة إلى تقوية موقع الويب الخاص بك هي تدابير وقائية تتيح لك MalCare اتخاذها بنقرة واحدة على الزر.

كيفية استخدام MalCare؟

- لاستخدام MalCare ، تحتاج أولاً إلى تنزيل المكون الإضافي وتثبيته على موقع الويب الخاص بك.

- ثم أضف موقعك إلى لوحة معلومات MalCare. سيبدأ المكون الإضافي في فحص موقع الويب الخاص بك على الفور. إذا عثر على أي ملفات ضارة على موقع الويب الخاص بك ، فسيقوم بإعلامك.

- يمكنك تنظيف موقعك على الفور باستخدام زر التنظيف التلقائي في MalCare.

[العودة إلى الأعلى ↑]

2. خذ نسخ احتياطية منتظمة

النسخ الاحتياطية هي شبكة الأمان الخاصة بك. إذا حدث خطأ ما في موقع الويب الخاص بك ، فيمكنك استعادته إلى الوضع الطبيعي إذا كان لديك نسخة من موقع الويب الخاص بك.

هناك العديد من المكونات الإضافية الاحتياطية هناك. مع العدد الهائل من الخيارات المتاحة ، قد يكون من السهل حقًا الحصول على خدمة لا ترقى إلى المستوى المطلوب. لتحديد خدمة النسخ الاحتياطي الصحيحة ، ستحتاج إلى معرفة كيفية اختيار مكون إضافي للنسخ الاحتياطي.

علاوة على ذلك ، ستكون مراجعة الإضافات الاحتياطية عملية تستغرق وقتًا طويلاً ومكلفة. لحسن الحظ ، أجرينا مقارنة بين المكونات الإضافية الرئيسية للنسخ الاحتياطي في WordPress في السوق. ألقِ نظرة على أفضل المكونات الإضافية للنسخ الاحتياطي في WordPress.

[العودة إلى الأعلى ↑]

3. استخدم شركة استضافة جيدة

أكثر مزودي الاستضافة شيوعًا هما الاستضافة المشتركة والاستضافة المدارة.

الاستضافة المشتركة شائعة لأنها أقل تكلفة. لقد مكّن ملايين الأشخاص في جميع أنحاء العالم من بدء موقع الويب الخاص بهم دون استثمار كبير. ولكن في الاستضافة المشتركة ، فأنت تشارك خادمًا مع مواقع ويب أخرى غير معروفة. وغالبًا عندما يتم اختراق أحد مواقع الويب ، تتأثر مواقع الويب الأخرى الموجودة على نفس الخادم. ومن ثم ، على الرغم من الشعبية ، فإن مقدمي الاستضافة المشتركة غير مجهزين للتعامل مع المواقف الخطرة.

إذا كنت تستطيع تحمل تكلفة خادم مخصص ، فاختر ذلك دائمًا. إنه يقوم بعمل أفضل في الحفاظ على أمان موقع WordPress. يمكنك التحقق من كيفية تأثير استضافة الويب على أمان الموقع.

نظرًا لوجود العديد من مزودي الاستضافة للاختيار من بينهم ، فقد قمنا بإجراء مقارنة بين أفضل استضافة WordPress. نأمل أن يساعدك ذلك في اتخاذ قرار بشأن موفر مضيف الويب الذي تختاره.

[العودة إلى الأعلى ↑]

4. حافظ على موقع WordPress محدثًا

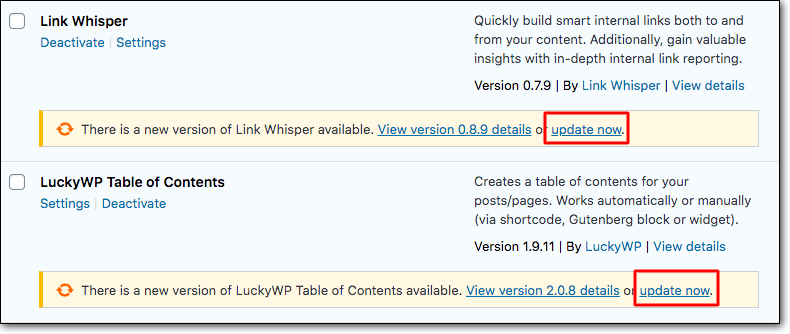

مثل أي برنامج آخر ، تعمل المكونات الإضافية والسمات وحتى جوهر WordPress على تطوير نقاط الضعف بمرور الوقت.

عندما يتعرف المطورون على الثغرات الأمنية ، فإنهم يصدرون تصحيحًا في شكل تحديث. عندما لا يقوم مالكو مواقع الويب بتحديث مواقعهم ، تظل نقاط الضعف قائمة.

بعد إصدار التصحيح ، يعلن المطورون عن أسباب التحديث مما يعني الإعلان عن الثغرة الأمنية علنًا. يدرك المتسللون الآن الخلل الأمني والإصدار الذي يوجد فيه. إنهم يدركون أنه لن يقوم كل مالك موقع ويب بتحديث موقعه على الفور ، لذلك يبدأون في البحث عن مواقع الويب التي تعمل على الإصدار الضعيف. تمنحهم هذه الفجوة الزمنية فرصة جيدة لاختراق عدد كبير من المواقع بنجاح.

مثال على ذلك ، تشير الإحصائيات إلى أن أكثر من 80٪ من مواقع الويب قد تم اختراقها لأنه لم يتم تحديثها!

يجب عليك تحديث موقع WordPress الخاص بك بانتظام. تعرف على كيفية تحديث موقع WordPress الخاص بك بأمان.

قد تلاحظ أن هناك مكونات إضافية وسمات لم يتم تحديثها من قبل مطوريها منذ وقت طويل. في معظم الحالات ، يتم التخلي عن البرنامج من قبل المطورين. من الأفضل إزالة المكون الإضافي أو السمة من موقع الويب الخاص بك وتثبيت بديل.

[العودة إلى الأعلى ↑]

5. استخدم شهادة SSL

ألق نظرة بسرعة على عنوان URL لهذا الموقع.

لاحظ القفل؟ يعني هذا القفل أن الموقع يستخدم شهادة SSL. SSL عبارة عن طبقة مأخذ توصيل آمنة تقوم بتشفير البيانات أثناء نقلها بين المتصفح وموقع الويب.

لماذا؟ لأن البيانات (مثل تفاصيل بطاقة الائتمان) التي يتم نقلها من متصفح الزائر إلى موقع الويب الخاص بك يمكن اعتراضها وسرقتها. لذلك حتى لو سُرقت البيانات ، إذا تم تشفيرها ، فلن يتمكن المتسللون من استخدامها.

إليك دليل يساعدك في تثبيت شهادة SSL على موقع الويب الخاص بك ونقل موقع WordPress من HTTP إلى HTTPS.

[العودة إلى الأعلى ↑]

6. حماية صفحة تسجيل الدخول الخاصة بك على WordPress

تعد صفحة تسجيل الدخول واحدة من أكثر الأجزاء التي تتعرض للهجوم في موقع WordPress. يحاول المتسللون تخمين بيانات اعتماد تسجيل الدخول والوصول إلى منطقة إدارة WordPress والتي ستمنحهم سيطرة كاملة على موقع الويب. وبالتالي ، من المهم تنفيذ الحماية الصحيحة على صفحة تسجيل الدخول إلى WordPress الخاصة بك. دعنا نلقي نظرة على التقنيات المختلفة التي ستمكنك من حماية صفحة تسجيل الدخول الخاصة بك وزيادة أمان تسجيل الدخول إلى WordPress.

أنا. استخدم اسم مستخدم فريد

إذا كان من السهل تخمين اسم المستخدم الخاص بك ، فلن يحتاج المخترق إلا إلى معرفة كلمة المرور. مع عدم وجود شيء واحد يدعو للقلق ، فإنه يجعل مهمة المتسلل أسهل كثيرًا.

أحد أسماء مستخدمي WordPress الأكثر شيوعًا هو "admin". حتى قبل بضع سنوات ، شجع WordPress الناس على استخدام "admin" كاسم مستخدم. على الرغم من أن WordPress لم يعد يقترح "admin" تلقائيًا ، إلا أنه لا يزال مستخدمًا على نطاق واسع. ومن ثم ، يجب عليك اتخاذ إجراءات للتأكد من أن المسؤولين لديك يتجنبون استخدام "admin" كاسم مستخدم جنبًا إلى جنب مع أسماء المستخدمين الشائعة الاستخدام هذه.

استشارة هذه القائمة في كل مرة يتم فيها إنشاء حساب مستخدم جديد يمكن أن تقطع شوطًا طويلاً في الحفاظ على WordPress آمنًا. علاوة على ذلك ، إذا كان أي من المستخدمين الحاليين لديك يستخدم أسماء مستخدمين شائعة ، فأخبرهم بتغييرها. إليك دليل سيجدونه مفيدًا حول كيفية تغيير اسم مستخدم WordPress؟

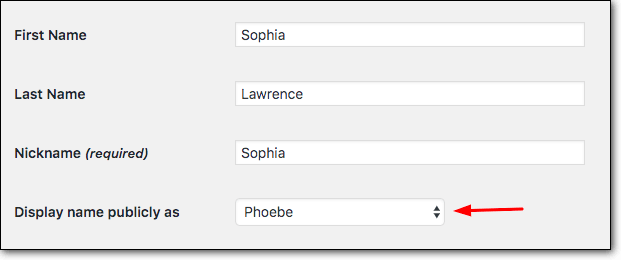

ثانيا. تغيير اسم العرض الخاص بك

للتسلل إلى موقعك ، يتصفح المتسللون موقع الويب الخاص بك ويلتقطون أسماء العرض. يستخدمون مجموعات مختلفة من هذه الأسماء لمحاولة تسجيل الدخول. يعرف المتسللون أنه ليس من غير المألوف أن يكون لديهم نفس اسم المستخدم واسم العرض. على سبيل المثال ، إذا كان اسم Sophia Lawrence هو اسم عرض ، فقد يحاولون تسجيل الدخول باستخدام sophialawrence أو sophia.lawrence أو صوفيا كاسم مستخدم.

لذلك ، لحماية موقعك من هذا ، يمكنك تغيير اسم العرض الخاص بك.

انتقل إلى "تحرير ملف التعريف الخاص بي" . ثم قم بتغيير "اللقب" الخاص بك. احفظ التحديث. الآن ، حدد "Display Name Publicly As" . تظهر قائمة منسدلة ترى فيها اسم العرض الجديد. حدده واحفظ الإعداد.

سيفشل المتسللون حتما إذا حاولوا استخدام اسم العرض.

[العودة إلى الأعلى ↑]

ثالثا. منع اكتشاف اسم المستخدم

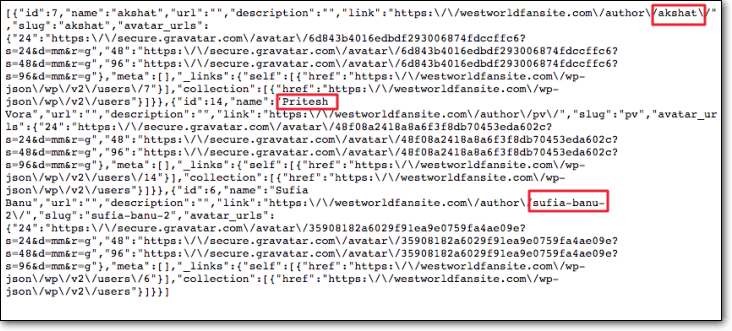

بصرف النظر عن اسم العرض ، هناك طريقة أخرى يمكن استخدامها لاكتشاف اسم المستخدم من موقع الويب الخاص بك من خلال WordPress Rest API. هذه مشكلة أمان خطيرة في WordPress. تم تقديم ميزة WordPress الأساسية هذه في عام 2016 ، وهي تتيح لأي شخص اكتشاف معلومات المستخدمين على موقعك. كل ما يحتاجون إليه هو تشغيل عنوان URL بسيط: example.com/wp-json/wp/v2/users

لمنع حدوث ذلك ، استخدم مقتطف الشفرة التالي في ملف jobs.php. سيخفي قائمة المستخدم ويعطيك خطأ 500 إذا حاولت تشغيل عنوان URL مرة أخرى.

[بي أتش بي]

add_filter ('rest_endpoints'، function ($ endpoints) {

if (isset ($ endpoints ['/ wp / v2 / users'])) {

unset ($ endpoints ['/ wp / v2 / users']) ؛

}

إذا (مجموعة ($ endpoints ['/ wp / v2 / users / (؟ P & amp؛ amp؛ amp؛ amp؛ amp؛ amp؛ amp؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ & amp ؛ amp ؛ amp ؛ amp ؛ & amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ amp ؛ ›... ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ gt ؛ [\\\\\\\\] +) '])) {

unset ($ endpoints ['/ wp / v2 / Users / (؟ P & amp؛ amp؛ amp؛ amp؛ amp؛ amp؛ amp؛ amp؛ amp؛ amp؛ amp؛ ampم ؛ amp ؛ amp ؛ amp ؛ ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ lt ؛ معرف & amp ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ أمبير ؛ جي تي ؛ [\\\\\\\\] +) '] ) ؛

}

إرجاع نقاط النهاية $؛

}) ؛

[/بي أتش بي]

اسم المستخدم هو أحد مكوِّني بيانات اعتماد تسجيل الدخول. دعونا نلقي نظرة على المكون الثاني - كلمة المرور ، ونحاول معرفة كيفية تأمينها من المتسللين.

[العودة إلى الأعلى ↑]

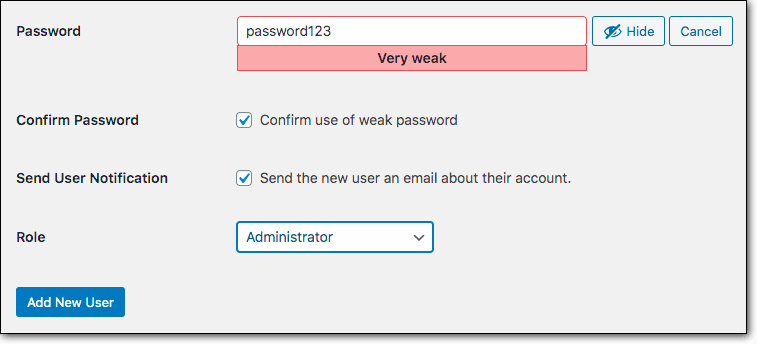

رابعا. فرض كلمات مرور قوية

أي كلمة مرور ستحمي موقع الويب الخاص بي ، أليس هذا كافيًا؟ الإجابة هي لا لأن المتسللين يحاولون باستمرار تخمين كلمات مرور مواقع WordPress من أجل الاختراق.

يستخدمون تقنية تسمى هجمات القوة الغاشمة التي يبرمجون فيها برامج الروبوت لإجراء الملايين من محاولات تسجيل الدخول في محاولة لتخمين بيانات الاعتماد الخاصة بك في أقل من بضع دقائق.

إذا كنت تستخدم كلمة مرور سهلة مثل Passw0rd123 $ ، فسيقوم الروبوت بكسرها في بعض التخمينات. لهذا السبب من المهم أن يكون لديك كلمة مرور فريدة ومعقدة.

يشجع WordPress المستخدمين على إنشاء كلمات مرور قوية تلقائيًا ، ولكن لا يزال بإمكانك إنشاء حساب باستخدام كلمة مرور ضعيفة. لذلك ، يقع عبء استخدام كلمات مرور قوية على كتفك.

يمكنك تثقيف مسؤولي WordPress لديك لاستخدام كلمات مرور قوية. فيما يلي إرشادات تعيين كلمة مرور قوية:

- إنشاء كلمات مرور طويلة

بشكل عام ، تعتبر كلمات المرور التي تتجاوز 8-10 أحرف قوية ويصعب عادةً اختراقها. كل حرف تضيفه إلى كلمة مرورك يجعلها أقوى. ومع ذلك ، على مدى السنوات القليلة الماضية ، تقدمت تقنية تكسير كلمات المرور بشكل ملحوظ. وبالتالي ، يوصي العديد من أفراد الأمن في WordPress باستخدام عبارات مرور يبلغ طولها 15 حرفًا.

- كلمة المرور الطويلة: pd &&) xG56ZhLNrjl4jjNJ4 # h (يصعب تذكرها)

- عبارة مرور طويلة: كان ذئبها أبيضًا لأنك لا تعرف شيئًا جون سنو (من السهل تذكرها)

- استخدم مجموعة من الأحرف الكبيرة والصغيرة والخاصة

في هجمات القوة الغاشمة ، تتم برمجة الروبوتات لتنفيذ إجراءات اختراق كلمات المرور. إنهم يتبعون تعليمات معينة ، على سبيل المثال ، سيحاولون تخمين كلمة المرور الصحيحة من خلال الخروج بمجموعة من الأحرف الصغيرة المختلفة ("a" و "b" و "c" وما إلى ذلك). إن استخدام كلمة مرور سهلة مثل "testpass" يعني أنه يمكنهم كسر كلمة المرور بعد إجراء محاولات قليلة فقط.

ومن ثم ، إذا كنت تستخدم مزيجًا من الأحرف الصغيرة والكبيرة ، فسوف يستغرق الأمر وقتًا طويلاً لمعرفة كلمة المرور. ومع ذلك ، يمكن للروبوت المبرمج جيدًا تجربة بضعة ملايين من كلمات المرور كل ثانية. لذا فإن خلط الأحرف الخاصة والأرقام والأحرف الصغيرة والكبيرة يجب أن يجعل كلمة المرور غير متوقعة ويصعب كسرها.

- أضف الأحرف الاستهلالية - TestPass

- أضف رقمًا ورمزًا - TestPass123 $

- تجنب استخدام الكلمات الشائعة والتفاصيل العامة

الكلمات الشائعة مثل "test" و "admin" و "login" هي كلمات شائعة يستخدمها مستخدمو WordPress. هذه بعض كلمات المرور التي يجربها الروبوت أولاً ، وبالتالي تجنب استخدامها. وفقًا لمخطط معلوماتي من Splashdata ، فإن أفضل 25 كلمة مرور شائعة الاستخدام هي:

- الألعاب الرياضية والاهتمامات الشائعة مثل "البيسبول" و "كرة القدم" و "حرب النجوم" و "الأميرة" و "سولو" وما إلى ذلك.

- الأرقام بالترتيب مثل "87654321" ، "0123456" ، إلخ.

- أحرف بالترتيب مثل "abc123" ، إلخ.

يمكن للقراصنة الذين يستهدفون موقع الويب الخاص بك التقاط تفاصيل من موقعك وتجربتها. على سبيل المثال ، إذا كان لديك موقع ويب مبني حول برنامجك التلفزيوني المفضل Game of Thrones ، فستحاول الروبوتات مجموعات مختلفة من العبارة لاقتحام مواقعك مثل "GoThrones123" أو "gameofthrones123". لمنع حدوث ذلك ، صمم كلمة مرور لا تحتوي على أي ذكر لأي شيء متعلق بالموقع.

يقلل تأمين كلمات المرور من فرص حدوث خرق أمني. لكن يصعب تذكر كلمات المرور القوية ما لم يكن لديك بعض الحيل في سواعدك.

[العودة إلى الأعلى ↑]

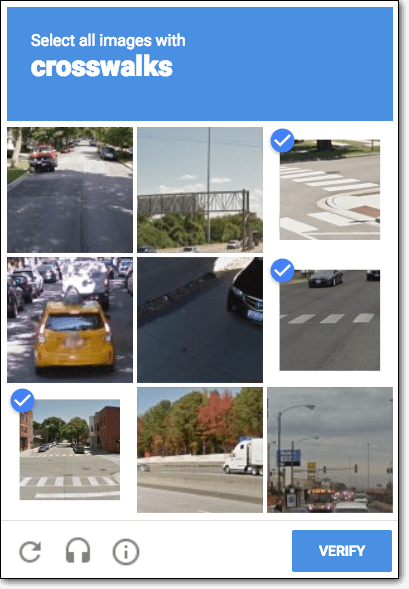

v. الحماية المستندة إلى CAPTCHA

إلى جانب استخدام أسماء مستخدمين فريدة وكلمات مرور قوية ، يعد استخدام CAPTCHA طريقة مثالية أخرى لمنع هجمات القوة الغاشمة على موقع WordPress الخاص بك.

بعد عدد معين من محاولات تسجيل الدخول الفاشلة ، يتم إنشاء اختبار CAPTCHA لتحديد ما إذا كان المستخدم إنسانًا أم روبوتًا. كابتشا مصممة لتكون غير قابلة للقراءة من قبل الروبوتات. وبالتالي ، فإنه يحبط هجمات القوة الغاشمة لأن الروبوتات لا يمكنها الوصول إلى صفحة تسجيل الدخول حتى تحل اختبار CAPTCHA.

تُنشئ المكونات الإضافية للأمان في WordPress مثل MalCare اختبار CAPTCHA المستند إلى الصور والذي لا يمكن حله إلا بواسطة مستخدم بشري حقيقي.

صُممت كابتشا لمنع روبوتات المتسللين من اختراق بيانات الاعتماد الخاصة بك.

[العودة إلى الأعلى ↑]

السادس. تنفيذ المصادقة الثنائية

هل لاحظت كيف تصادق خدمات شائعة مثل Facebook و Gmail على المستخدمين عندما يحاولون تسجيل الدخول؟ يتم إرسال رمز إلى الهاتف الذكي المرتبط بحسابك والذي يساعد في التحقق من صحة المستخدم. يُعرف هذا بالمصادقة الثنائية.

لا يقدم WordPress مصادقة ثنائية. ومن ثم ، لتنفيذ ذلك على موقع WordPress الخاص بك ، يمكنك اتباع هذا الدليل حول كيفية إضافة مصادقة ثنائية العوامل لـ WordPress.

[العودة إلى الأعلى ↑]

[ss_click_to_tweet tweet = "يتم اختراق مئات مواقع الويب كل يوم. اتخذ التدابير الاحترازية اليوم وقم بحماية موقع الويب الخاص بك من المتسللين والروبوتات. ”content =” ”style =” افتراضي ”]

7. قم بإعداد جدار حماية

من بين مئات الزيارات التي تتلقاها على موقع الويب الخاص بك ، بعضها ضار. يأتي هؤلاء الزوار إلى موقعك بغرض العثور على نقاط ضعف يمكنهم استغلالها للسيطرة على موقعك.

يتحقق جدار حماية WordPress من كل طلب زائر يتم إجراؤه على موقع الويب الخاص بك. بغض النظر عن الجهاز الذي يستخدمه الزائر - سطح المكتب ، والهواتف الذكية ، والأجهزة اللوحية ، وأجهزة الكمبيوتر المحمولة - يتم ربط كل جهاز بعنوان IP. إذا جاء الطلب من عنوان IP مشبوه ، فسيتم حظر الزائر ، وإلا فسيُسمح له بالدخول إلى الموقع والوصول إليه. جدار الحماية الجيد هو خط دفاعك الأول ضد حركة المرور الضارة.

يأتي المكوِّن الإضافي لجدار الحماية في WordPress مثل البرنامج الذي يقدمه MalCare مزودًا بجدار حماية متقدم يوفر أمانًا أفضل. إنه لا يتحقق فقط من طلبات المرور التي يتم إجراؤها على موقعك ، بل إنه يسجل أيضًا حركة مرور سيئة. بمعنى أنه عندما يصادف عنوان IP سيئًا جديدًا ، فإنه يحتفظ بسجل لذلك. إذا حاول IP السيئ الوصول إلى موقع الويب الخاص بك مرة أخرى ، فسيتم حظره على الفور.

[العودة إلى الأعلى ↑]

8. تقوية موقع الويب الخاص بك

حددنا بعض المجالات الشائعة في موقع WordPress الذي يستفيد منه المتسللون. على سبيل المثال ، قد تستخدم مفاتيح الأمان للوصول إلى موقع الويب الخاص بك أو تثبيت المكونات الإضافية أو السمات الضارة على موقع الويب الخاص بك. لحماية موقع الويب الخاص بك من المتسللين ، تحتاج إلى اتخاذ خطوات لتحصين موقع الويب الخاص بك.

لدينا دليل سيساعدك على اتخاذ إجراءات تقوية WordPress.

[العودة إلى الأعلى ↑]

9. تطبيق المبادئ الأقل امتيازًا

يقدم WordPress 6 أدوار افتراضية لمستخدم WordPress: المسؤول والمحرر والمؤلف والمساهم والمشترك والمدير المتميز. يجب أن يتم تخصيص هذه الأدوار بعناية. كل دور يأتي مع مجموعته الخاصة من السلطة والمسؤوليات. دعونا نلقي نظرة عليهم:

يوجد المسؤول في أعلى التسلسل الهرمي. لديه سيطرة كاملة على الموقع ويمكنه تنفيذ الوظائف التالية:

- إنشاء وتحرير وحذف المحتوى

- تحرير المكونات الإضافية ورمز السمات

- إدارة جميع المكونات الإضافية والسمات

- إنشاء وتعديل وحذف حسابات المستخدمين

تنخفض الحقوق كلما انتقلت إلى أسفل التسلسل الهرمي. لا يمكن للمحرر إجراء تغييرات كبيرة ولكن يمكنه إدارة الفئات والربط وتعديل التعليقات وإنشاء وتحرير وحذف منشور وصفحات. المؤلف والمساهم والمشترك لديهم أذونات أقل.

المسؤولية العليا هي مسؤولية المسؤول ، والحقوق التي يجب منحها للأشخاص الذين تثق بهم لن يسيء استخدام السلطة.

إذا حصل النوع الخطأ من الأشخاص على وصول المسؤول ، فيمكنهم الاستفادة من الدور. يمكنهم تثبيت المكونات الإضافية والسمات المارقة ، وسرقة بياناتك وبيعها بسعر ، وتخزين الملفات والمجلدات غير القانونية من بين أشياء أخرى.

[العودة إلى الأعلى ↑]

10. حظر عناوين IP المشبوهة

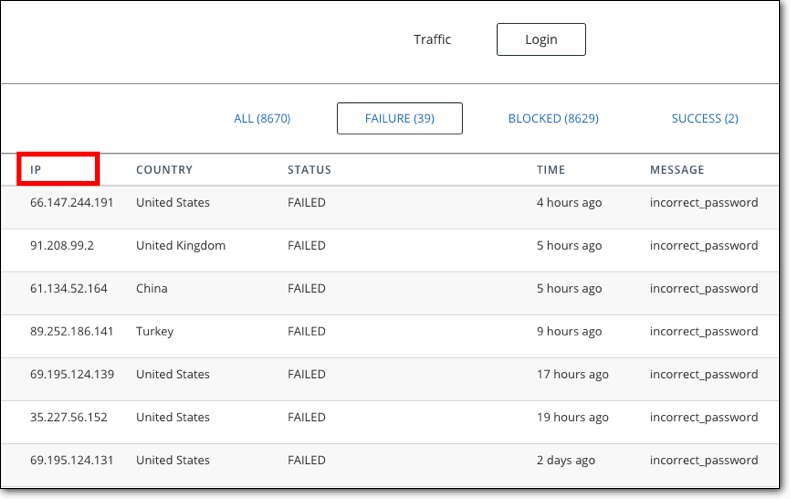

إذا كان لديك مكون إضافي للأمان في WordPress مثل MalCare مثبت على موقع الويب الخاص بك ، فانتقل إلى سجل عناوين IP التي تحاول تسجيل الدخول دون جدوى.

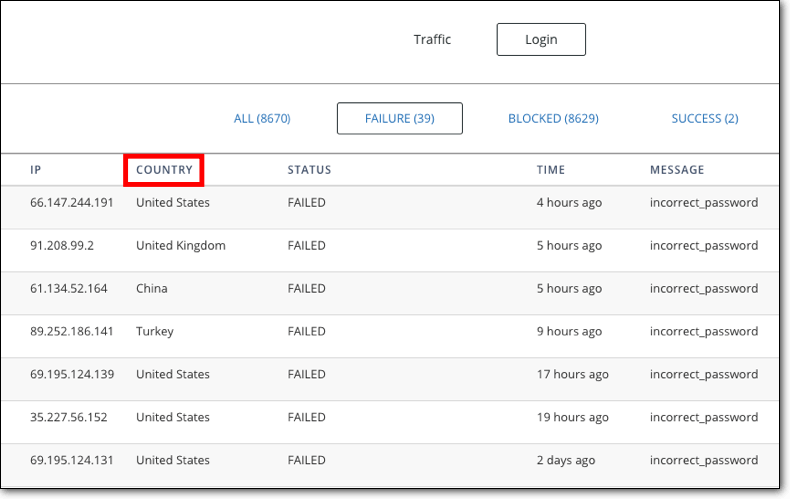

لاحظ كيف يمكن لبعضهم استخدام أسماء مستخدمين شائعة (تحدثنا عن هذا في قسم "استخدام اسم مستخدم فريد") مثل "adm2016". هذه الصورة أدناه عبارة عن سجل لمحاولات تسجيل الدخول الفاشلة التي تمت على أحد مواقعنا الإلكترونية.

لحظر عناوين IP الضارة هذه ، ضع الرمز في ملف htaccess الخاص بك:

[بي أتش بي]

أمر يسمح ، يرفض

رفض من 61.134.52.164

السماح من الجميع

[/بي أتش بي]

استبدل “61.134.52.164” بعنوان IP الذي تريد حظره وحفظ الملف.

[العودة إلى الأعلى ↑]

11. تنفيذ حظر البلد

تتيح شبكة الويب العالمية للمتسللين الوصول إلى مواقع الويب في جميع أنحاء العالم. يمكن أن يكونوا موجودين في روسيا ويستهدفون موقعًا إلكترونيًا من نيويورك.

تشير الإحصاءات إلى أن البلدان الخمسة الأولى التي نشأت فيها محاولات الاختراق تشمل الصين والولايات المتحدة وتركيا والبرازيل وروسيا.

إذا كان برنامج MalCare مثبتًا لديك ، فمن السهل التحقق من المستخدمين الذين يحاولون تسجيل الدخول إلى موقع الويب الخاص بك. تستطيع أن ترى بلدهم الأصلي.

إذا كان لديك مستخدمون موجودون في الولايات المتحدة فقط ، فمن المحتمل أن تكون محاولات تسجيل الدخول من بلدان أخرى ضارة.

في الصورة أعلاه ، يمكننا أن نرى أن محاولات تسجيل الدخول تمت من أربع دول مختلفة - الولايات المتحدة والمملكة المتحدة وروسيا والصين.

الآن ، إذا كنت تستهدف دولًا معينة فقط مثل الولايات المتحدة ، فلن تحتاج إلى زيارات من دول أخرى ، وبالتالي يمكنك حظر المملكة المتحدة وروسيا والصين.

لمعرفة كيفية تنفيذ حظر البلد ، احصل على مساعدة من هذا الدليل حول كيفية حظر بلد في WordPress؟

[العودة إلى الأعلى ↑]

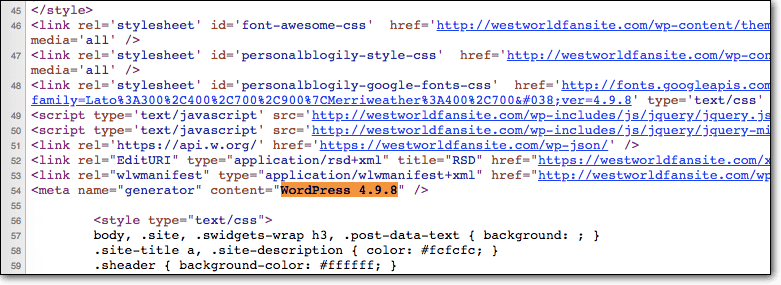

12. إخفاء نسخة ووردبريس

هناك طريقة أخرى يمكن للقراصنة من خلالها معرفة ما إذا كان لديك أي ملفات بها ثغرات أمنية معروفة في WordPress وهي البحث عن إصدار WordPress الذي تستخدمه. في بعض الأحيان ، يفقد مالكو مواقع الويب تحديثات WordPress الجديدة التي تترك مواقعهم عرضة للخطر.

يمكن للقراصنة استغلال أي ثغرة قد تكون موجودة في الإصدار السابق من تثبيت WordPress الأساسي. وبالتالي ، قد يكون إخفاء إصدار WordPress الذي تستخدمه مفيدًا.

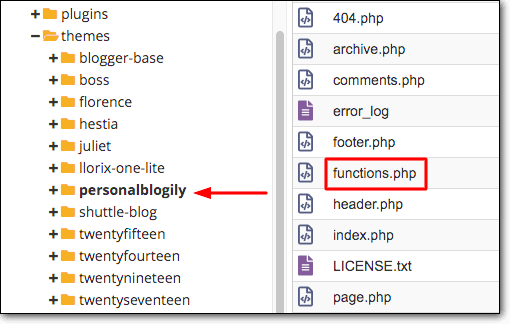

للقيام بذلك ، تحتاج إلى وضع رمز في ملف function.php.

الخطوة 1: قم بتسجيل الدخول إلى حساب المضيف الخاص بك. قم بالوصول إلى cPanel> مدير الملفات> public_html.

الخطوة 2: في المجلد public_html ، قم بالوصول إلى wp-content وحدد مجلد السمة النشطة الخاصة بك.

على سبيل المثال ، إذا كنت تستخدم سمة WordPress الافتراضية Twenty-Nineteen ، فحدد المجلد الذي يسمى "عشرون تسعة عشر".

لاحظ أن "المدونة الشخصية" هي الموضوع الذي نستخدمه حاليًا على مواقع الويب الخاصة بنا ، فمن الممكن أنك تستخدم موضوعًا مختلفًا.

الخطوة 3: انقر بزر الماوس الأيمن على ملف function.php وحدد تحرير. هنا ، ضع الكود التالي.

[بي أتش بي]

دالة wpbeginner_remove_version () {

يعود "؛

}

add_filter ('the_generator'، 'wpbeginner_remove_version') ؛

[/بي أتش بي]

احفظ الملف ، وسيؤدي ذلك إلى إزالة رقم إصدار WordPress من الظهور في أي مكان على موقعك.

[العودة إلى الأعلى ↑]

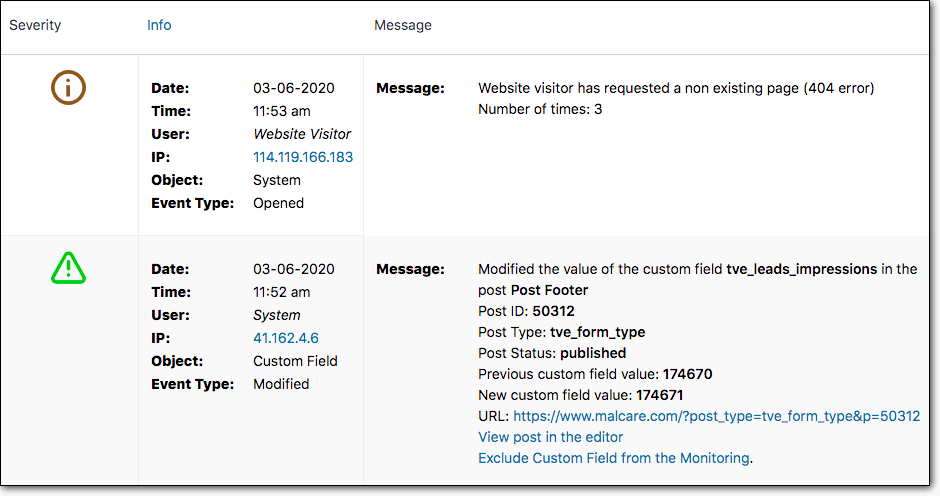

13. تحقق من سجل النشاط

تسمح لك المراقبة اليقظة لكل ما يحدث على موقع WordPress الخاص بك بتحديد السلوك المشبوه في مرحلة مبكرة. سيساعدك هذا في إحباط أي هجمات اختراق ضارة محتملة قبل حدوثها فعليًا وإلحاق الضرر بموقع WordPress الخاص بك.

يمكنك القيام بذلك عن طريق تثبيت مكون إضافي للاحتفاظ بسجل لكل ما يحدث على موقع WordPress الخاص بك في سجل نشاط WordPress. هناك العديد من المكونات الإضافية المختلفة التي يمكنك الاختيار من بينها. WP Security Audit Log هو أحد هذه المكونات الإضافية.

14. استخدم عنوان البريد الإلكتروني فقط لتسجيل الدخول

في صفحة تسجيل الدخول إلى WordPress ، يمكنك إما استخدام اسم المستخدم أو معرف البريد الإلكتروني الخاص بك لتسجيل الدخول. وبالتالي ، فإن تعطيل استخدام اسم المستخدم قد يثني المتسللين عن تنفيذ هجمات القوة الغاشمة على موقع الويب الخاص بك.

هناك مكونات إضافية مثل No Login by Email Address تسمح لك بمنع استخدام أسماء المستخدمين لتسجيل الدخول إلى موقع الويب الخاص بك.

[العودة إلى الأعلى ↑]

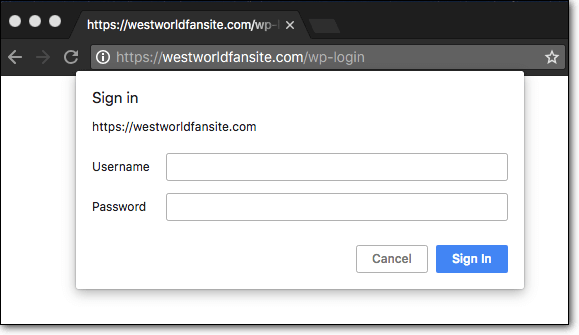

15. استخدم مصادقة HTTP

توفر مصادقة HTTP طبقة من الحماية على صفحة تسجيل الدخول إلى WordPress وهي خطوة مهمة نحو أمان WordPress. للوصول إلى الصفحة ، يحتاج المستخدم إلى إدخال بيانات اعتماد HTTP. بدون ذلك ، لن يُسمح لهم بالوصول إلى صفحة تسجيل الدخول الخاصة بموقعك.

تساعد المكونات الإضافية مثل مصادقة HTTP في إعداد هذه الطبقة الواقية على صفحة تسجيل الدخول الخاصة بك. تذكر مشاركة بيانات اعتماد مصادقة HTTP مع المستخدمين. خلاف ذلك ، سوف يجدون أنفسهم مغلقين وغير قادرين على تسجيل الدخول إلى موقعك.

مع ذلك ، وصلنا إلى نهاية إجراءات الأمان المتقدمة لمواقع WordPress.

[العودة إلى الأعلى ↑]

إجراءات أمنية شائعة ولكنها قديمة في WordPress

في عالم أمان WordPress ، هناك الكثير من النصائح التي يميل أصحاب المواقع إلى الحصول عليها. لكن بعض هذه النصائح ليست فعالة للغاية. سنقوم بإدراج بعض النصائح الأمنية الشائعة التي تأتي مع عيوب كبيرة. هذه الإجراءات لا تؤمن موقع الويب الخاص بك حقًا حيث وجد المتسللون طرقًا للتغلب على هذه الإجراءات.

- إخفاء صفحة تسجيل الدخول إلى WordPress

- تعيين كلمات المرور لتنتهي صلاحيتها

- تسجيل الخروج التلقائي في حالة عدم وجود نشاط

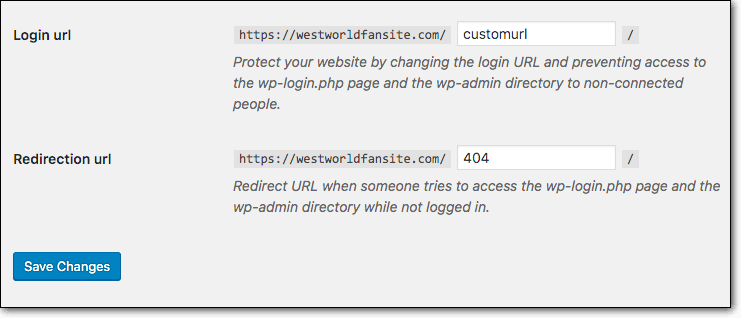

1. إخفاء صفحة تسجيل الدخول إلى WordPress

نادرًا ما يستهدف المتسللون مواقع ويب فردية. يقومون ببرمجة الروبوتات الآلية لشن هجمات على صفحات تسجيل الدخول إلى WordPress. يعرف أي شخص استخدم WordPress لفترة كافية أن مواقع WordPress تأتي مع عنوان URL افتراضي لصفحة تسجيل الدخول يشبه هذا: " example.com/wp-admin" .

هذا يجعل مهمة الروبوتات الآلية أسهل بكثير. وبالتالي ، فإن تغيير صفحة تسجيل الدخول إلى موقع الويب الخاص بك إلى شيء مثل "example.com/wrongpage" قد يؤدي إلى إعاقة هجوم وشيك.

هناك العديد من المكونات الإضافية مثل WPS Hide Login و Hide WP-Admin وما إلى ذلك والتي يمكن أن تساعدك في إخفاء صفحة تسجيل الدخول إلى WordPress الخاصة بك.

العيب: على الرغم من أن هذا يمكن أن يمنع محاولات الاختراق الآلية بسهولة ، إلا أنه لا يضمن أن يكون موقع الويب الخاص بك آمنًا. ويرجع ذلك أساسًا إلى أن أدوات مثل WPS Hide Login تقدم عنوان URL افتراضيًا لتسجيل الدخول. لذلك ، تستخدم مئات الآلاف من مواقع الويب التي تستخدم الأداة نفس عنوان URL لصفحة تسجيل الدخول الخاصة بهم. يمكن للقراصنة بسهولة اكتشاف تنسيق عنوان URL وشن الهجمات.

علاوة على ذلك ، فإن إخفاء صفحة تسجيل الدخول دون إبلاغ جميع المستخدمين بشكل صحيح يمكن أن يكون غير مريح للغاية. يمكن أن يكلفك حتى يوم عمل.

[العودة إلى الأعلى ↑]

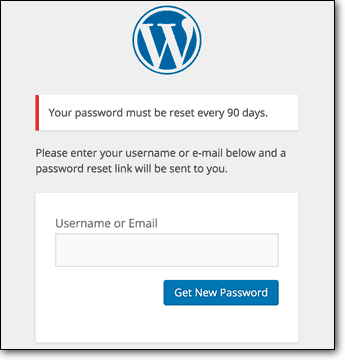

2. تعيين كلمات المرور لتنتهي صلاحيتها

يجب أن تكون قد لاحظت في الخدمات المصرفية الإلكترونية أنهم يطلبون منك تغيير كلمات المرور بعد انقضاء فترة زمنية محددة. هذا إجراء أمان يضمن أنه إذا تم اختراق حسابك ، فلن يحصل المخترق إلا على نافذة محدودة لاستغلال حسابك. يؤدي تطبيق نفس الإجراء على مواقع WordPress الخاصة بك إلى تقليل الضرر.

باستخدام المكون الإضافي Expire Passwords ، يمكنك تعيين كلمات مرور المستخدم بحيث تنتهي صلاحيتها بعد عدد محدد من الأيام. يضطر جميع المستخدمين إلى تحديث كلمات المرور الخاصة بهم.

العيب: يوفر هذا الإجراء مستوى معينًا من الأمان ، لكن المتسللين يجدون طرقًا لتجاوزه. على سبيل المثال ، عندما يخترقون موقعك ، يقومون بإنشاء حسابات مستخدمين جديدة أو تثبيت أبواب خلفية مخفية. لذلك على الرغم من تغيير كلمة المرور الخاصة بك بانتظام ، فقد أنشأوا بالفعل نقاط وصول أخرى.

[العودة إلى الأعلى ↑]

3. تسجيل الخروج التلقائي عندما لا يكون هناك نشاط

بالنسبة إلى مواقع الويب التي تضم عدة مستخدمين ، تكون فرص إساءة استخدام حقوق المستخدم عالية. إنه أعلى للمستخدمين الذين يعملون عن بعد. قد يضطر المستخدم إلى مغادرة مكتبه للتعامل مع الأعمال العاجلة ونسيان تسجيل الخروج.

ماذا لو قام شخص ما بإساءة استخدام الموقع خلال هذا الوقت؟ لتقليل مخاطر إساءة الاستخدام هذه ، يمكنك إعداد موقع WordPress الخاص بك لتسجيل خروج المستخدمين تلقائيًا إذا كانوا غير نشطين لفترة طويلة.

يوفر المكون الإضافي Inactive Logout ميزة Idle Session Logout. يسمح لك هذا بتعيين فترة زمنية مقبولة لعدم النشاط ، مثل 10 أو 20 دقيقة ، وبعد ذلك يتم تسجيل خروج المستخدم تلقائيًا.

العيب: ولكن هناك احتمالات إذا أراد شخص ما التطفل على موقعك ، فسيقوم بذلك فورًا بعد مغادرة المستخدم. في مثل هذه الحالات ، لا يمكن أن يمنع تسجيل خروج المستخدمين العاطلين إساءة استخدام حقوق المستخدم.

[العودة إلى الأعلى ↑]

[ss_click_to_tweet tweet = "هل أنت قلق بشأن أمان موقعك؟ ؟؟؟؟ اتخذ هذه الخطوات القابلة للتنفيذ لحماية موقع الويب الخاص بك من الثغرات الأمنية ". المحتوى = ”” style = ”افتراضي”]

افكار اخيرة

نحن نعلم أن هذه كانت قراءة طويلة جدًا ومربكة بعض الشيء أيضًا. ولكن قبل أن تسعى لأخذ قيلولة ، إليك ما نقترح عليك القيام به -

- احفظ هذه المقالة.

- شاركها مع الأصدقاء والجيران - أي شخص تعتقد أنه سيستفيد من اتباع دليلنا.

- تحقق من المزيد من الأدلة مثل Secure Your WordPress Site With wp-config.php من مدونة WordPress الخاصة بنا.

نأمل مخلصين أن تكون قد وجدت هذه المقالة مفيدة. نريد أن نترك لك فكرة أخيرة - قد يكون اتخاذ كل هذه الإجراءات الأمنية أمرًا مربكًا للغاية ، لذلك نقترح إجراء عمليات تدقيق أمنية منتظمة في WordPress واختيار مكون إضافي للأمان في WordPress مثل MalCare والذي سيتعامل مع الأمان من أجلك.

مع MalCare ، ستتمكن من الوصول إلى ميزات الأمان الأنيقة مثل جدار الحماية وعمليات الفحص المنتظمة للبرامج الضارة وتقوية WordPress وغير ذلك الكثير. يمكنك الراحة بسهولة مع العلم أنه يتم الاهتمام بأمان موقعك.

جرب البرنامج الإضافي لأمان WordPress - MalCare الآن!