كيفية إجراء تدقيق أمان WordPress في 17 خطوة

نشرت: 2024-11-08يعد WordPress أحد أشهر أنظمة إدارة المحتوى (CMS) في العالم، حيث يقوم بتشغيل أكثر من 40 بالمائة من جميع مواقع الويب على الإنترنت. ولكن، كما هو الحال مع أي نوع من البرامج، فهو ليس منيعًا ضد الهجمات. ولذلك، ستحتاج إلى اتخاذ الخطوات والاحتياطات اللازمة لحماية موقع الويب الخاص بك.

يمكن أن يساعدك إجراء تدقيق أمان WordPress في تحديد نقاط الضعف ومنع الهجمات المحتملة والتأكد من بقاء موقعك آمنًا. لا تحتاج إلى الاستعانة بخبير أمني للقيام بكل هذه الأشياء - فهناك الكثير من المكونات الإضافية التي يمكنها أتمتة بعض الأعمال نيابةً عنك.

في هذا الدليل، سنلقي نظرة فاحصة على سبب وجوب إجراء عمليات تدقيق أمان منتظمة لـ WordPress. بعد ذلك، سنوجهك خلال عملية مكونة من 17 خطوة لتدقيق أمان موقعك بشكل فعال. لذلك، دعونا نتعمق!

لماذا إجراء تدقيق أمني لـ WordPress؟

ربما تتساءل عما إذا كان إجراء تدقيق أمان WordPress ضروريًا حقًا، خاصة إذا كان لديك شركة صغيرة جدًا أو متجرًا عبر الإنترنت.

حسنًا، إليك بعض الأسباب التي تجعل هذا الإجراء مهمًا، بغض النظر عن نوع موقع الويب الذي تديره.

للتعرف على نقاط الضعف والبرامج الضارة

قد تحتوي أي برامج موجودة على موقعك على نقاط ضعف. ينطبق هذا على المكونات الإضافية والموضوعات بالإضافة إلى برنامج WordPress Core.

عندما يحدد المطورون مشكلة أمنية في مكون إضافي أو قالب، فإنهم يصدرون تحديثًا لإصلاحها. لكن في بعض الأحيان، قد يستغرق الأمر بعض الوقت حتى يتم اكتشاف الثغرة الأمنية، وبحلول ذلك الوقت، سيكون لدى المتسللين الوقت لاستغلالها.

الهدف الأساسي من التدقيق الأمني في WordPress هو تحديد نقاط الضعف ومعالجتها قبل أن يتمكن المهاجمون من استغلالها. على سبيل المثال، قد تكتشف مكونًا إضافيًا قديمًا على موقع الويب الخاص بك، أو تحديثًا حديثًا للموضوع يحتوي على بعض العيوب الأمنية.

ولكن يمكن أن تتضمن نقاط الضعف أيضًا كلمات مرور ضعيفة، أو إعدادات تم تكوينها بشكل غير صحيح، أو حتى برامج ضارة تسللت إلى موقعك بالفعل. ومن خلال إجراء تدقيق شامل، يمكنك الكشف عن هذه المشكلات واتخاذ الإجراءات التصحيحية لتعزيز دفاعات موقعك.

للحماية من التهديدات المستقبلية

تتطور تهديدات الأمن السيبراني باستمرار، وقد لا يكون الإجراء الأمني الذي كان فعالاً العام الماضي كافياً اليوم. على سبيل المثال، تتيح التطورات في تكنولوجيا الذكاء الاصطناعي للمتسللين استخدام برامج أكثر تطورًا لتنفيذ هجمات القوة الغاشمة.

ستساعدك عمليات التدقيق الأمني المنتظمة على البقاء في صدارة التهديدات الناشئة. يمكن لهذا النهج الاستباقي أن يمنع الانتهاكات المكلفة ووقت التوقف عن العمل، مما يحافظ على تشغيل موقعك بسلاسة وأمان.

لحماية بيانات المستخدم وسمعة العلامة التجارية

يمكن أن يكون للانتهاك الأمني عواقب وخيمة على عملك. قد يقوم المتسللون بسرقة جميع بياناتك أو حتى حذفها.

تعد هذه مشكلة كبيرة إذا كان موقعك يحتوي على معلومات مستخدم حساسة مثل أرقام بطاقات الائتمان وكلمات المرور. يمكن أن تؤدي خروقات البيانات إلى وضعك في مأزق قانوني، الأمر الذي، بالإضافة إلى العبء المالي، سيضر بسمعة علامتك التجارية ويدمر ثقة العملاء.

يساعد التدقيق الأمني في WordPress على ضمان امتثال موقعك للوائح حماية البيانات وأن معلومات المستخدمين آمنة.

دليل خطوة بخطوة لإجراء تدقيق أمان WordPress

الآن بعد أن فهمت أهمية التدقيق الأمني في WordPress، دعنا نتعمق في الخطوات الـ 17 التي يمكنك اتخاذها لإجراء تدقيق شامل لموقعك.

وكما سترون، فإن تنفيذ معظم هذه التدابير سهل للغاية. بالإضافة إلى ذلك، هناك مكونات إضافية يمكنك استخدامها لحماية موقع الويب الخاص بك.

1. تأكد من تحديث WordPress

الخطوة الأولى في أي تدقيق أمني لـ WordPress هي التأكد من تحديث تثبيت WordPress الخاص بك. يُصدر WordPress بانتظام تحديثات تتضمن تصحيحات الأمان وإصلاحات الأخطاء والميزات الجديدة.

قد يؤدي تشغيل إصدار قديم من WordPress إلى ترك موقعك عرضة لثغرات الأمان المعروفة.

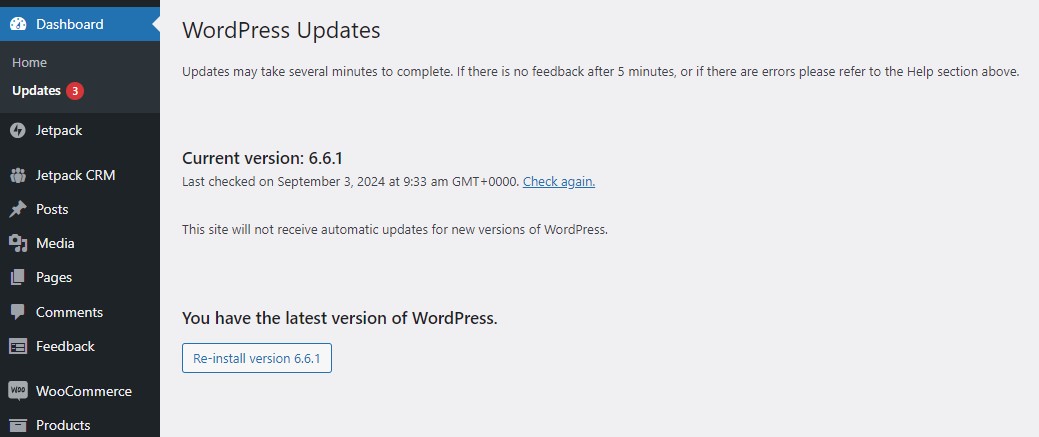

للتحقق مما إذا كان تثبيت WordPress الخاص بك محدثًا، انتقل إلى لوحة التحكم → التحديثات في لوحة الإدارة.

في حالة توفر تحديث، سترى إشعارًا. قبل تحديث WordPress، ستحتاج إلى التأكد من عمل نسخة احتياطية لموقعك. بهذه الطريقة، إذا كانت هناك مشكلة توافق مع المكونات الإضافية أو السمات الناتجة عن التحديث، فيمكنك على الفور استعادة موقعك إلى حالته السابقة.

سنوضح لك كيفية إجراء النسخ الاحتياطية لاحقًا في هذا المنشور.

2. قم بتحديث السمات والمكونات الإضافية القديمة

تعد السمات والمكونات الإضافية القديمة من بين مصادر الثغرات الأمنية الأكثر شيوعًا في مواقع WordPress. يقوم المطورون بشكل متكرر بإصدار تحديثات لتصحيح العيوب الأمنية وتحسين الوظائف. ولذلك، قم بتشغيل هذه التحديثات بمجرد توفرها.

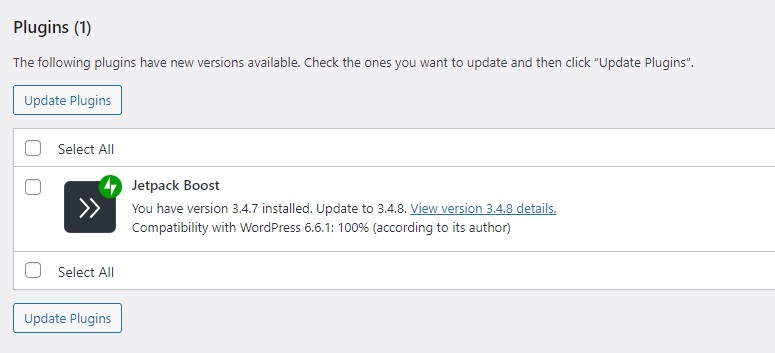

إذا ذهبت إلى لوحة التحكم → التحديثات ، يمكنك رؤية قائمة بجميع السمات والمكونات الإضافية التي تحتاج إلى التحديث:

إذا كان لديك الكثير من المكونات الإضافية على موقعك، فتحقق من وجود تحديثات يوميًا. وبدلاً من ذلك، يمكنك تمكين التحديثات التلقائية.

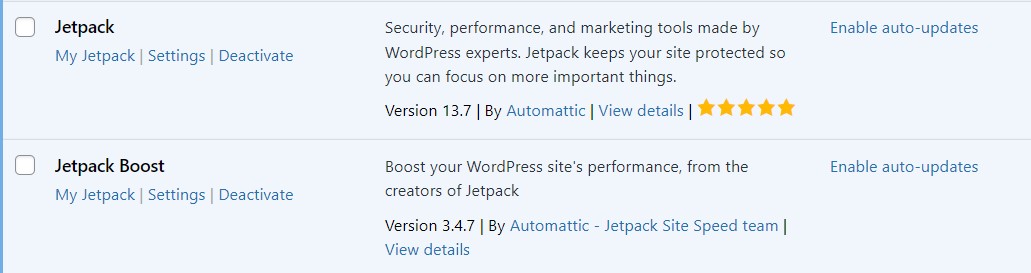

ما عليك سوى الانتقال إلى صفحة المكونات الإضافية أو السمات ، والنقر على تمكين التحديثات التلقائية بجوار المكون الإضافي أو السمة.

بسبب مشاكل التوافق المحتملة، قد تفضل تشغيل التحديثات يدويًا. إنها لفكرة جيدة أيضًا تجربتها على موقع التدريج أولاً. وبعد ذلك، إذا سارت الأمور على ما يرام، يمكنك تشغيل التحديثات على الموقع المباشر.

3. قم بإزالة السمات والمكونات الإضافية غير المستخدمة

يمكن أن تشكل السمات والمكونات الإضافية غير المستخدمة خطرًا أمنيًا حتى لو كانت غير نشطة. يمكن للمتسللين استغلال نقاط الضعف في السمات والمكونات الإضافية غير النشطة للوصول غير المصرح به إلى موقعك.

يكون الخطر أكبر إذا كان لديك سمات أو مكونات إضافية لم يتم تحديثها منذ فترة طويلة، أو لم يعد المطورون يحتفظون بها.

من الممارسات الجيدة حذف أي سمات أو مكونات إضافية لم تعد بحاجة إليها. ما عليك سوى الانتقال إلى Appearance →Themes وتحديد خيار الحذف للموضوع الذي تريد إزالته. للحصول على المكونات الإضافية، انتقل إلى المكونات الإضافية → المكونات الإضافية المثبتة. ابحث عن الشخص الذي تبحث عنه واختر إلغاء التنشيط → حذف .

4. تحقق من تثبيت مكون إضافي للأمان

يعد المكون الإضافي للأمان الموثوق به خط دفاعك الأول ضد التهديدات السيبرانية. من الناحية المثالية، اختر مكونًا إضافيًا يتضمن مجموعة من الميزات، بما في ذلك فحص البرامج الضارة وحماية جدار الحماية وأمان تسجيل الدخول.

إذا لم تكن قد قمت بالفعل بتثبيت مكون إضافي للأمان، فهذا هو الوقت المناسب للقيام بذلك. وإذا كان لديك مكون إضافي للأمان مثبتًا، فقد يكون من الجيد مراجعة ميزاته والتحول إلى حل أكثر قوة إذا لزم الأمر.

يعد Jetpack Security حلاً شاملاً لحماية موقعك. تشتمل الميزات على جدار حماية لتطبيقات الويب، والحماية من البريد العشوائي، والمسح الآلي للبرامج الضارة، والنسخ الاحتياطي في الوقت الفعلي، والحماية من هجمات القوة الغاشمة، ومراقبة وقت التوقف عن العمل، والمزيد.

سنلقي نظرة فاحصة على هذه الميزات خلال الخطوات القليلة التالية.

5. البحث عن البرامج الضارة ونقاط الضعف

خطوة أخرى مهمة في تدقيق أمان WordPress الخاص بك هي فحص موقع الويب الخاص بك بحثًا عن البرامج الضارة ونقاط الضعف. للقيام بذلك، ستحتاج إلى مكون إضافي يعمل على أتمتة العملية.

عند شراء خطة Jetpack Security، ستتمكن من الوصول إلى Jetpack Scan (والذي يمكن الوصول إليه أيضًا عبر البرنامج الإضافي المخصص لـ Jetpack Protect).

يقوم Jetpack بفحص نقاط الضعف المعروفة في WordPress في المكونات الإضافية والموضوعات وملفات الموقع الأخرى. ستتلقى إشعارًا فوريًا عبر البريد الإلكتروني في حالة اكتشاف برامج ضارة أو نقاط ضعف على موقعك، بالإضافة إلى إصلاحات بنقرة واحدة لمساعدتك في حل معظم المشكلات.

يقوم Jetpack بفحص موقع الويب الخاص بك كل يوم، وتتم العملية تلقائيًا. يمكنك أيضًا بدء الفحص يدويًا.

6. تدقيق أدوار المستخدم وأذوناته

تحدد أدوار المستخدم وأذوناته ما يمكن لأشخاص محددين فعله وما لا يمكنهم فعله على موقع WordPress الخاص بك. على سبيل المثال، سيكون للمستخدم الذي يتمتع بدور المسؤول التحكم الكامل في الموقع. من الناحية المثالية، يجب أن يكون هناك مسؤول واحد فقط لكل موقع.

يمكن أن تؤدي الأدوار التي تم تكوينها بشكل غير صحيح إلى مخاطر أمنية، خاصة إذا كان لدى المستخدمين امتيازات أكثر من اللازم. وإذا اخترق شخص ما حساب هذا المستخدم، فسيكون قادرًا على إحداث فوضى في الموقع.

إذا كنت تدير متجرًا عبر الإنترنت أو مدونة متعددة المؤلفين، فمن المحتمل أن يكون لديك العديد من المستخدمين على موقعك، بما في ذلك العملاء ومديرو المتاجر والمؤلفون والمشتركون. ولكن، لعدة أسباب، ربما تم تعيين الدور الخاطئ للبعض، وبالتالي لديهم أذونات أكثر مما ينبغي.

لمراجعة هذه الأدوار، انتقل إلى المستخدمون → جميع المستخدمين . هنا، يمكنك التحقق من أن كل مستخدم لديه مستوى الوصول المناسب. قد ترغب أيضًا في التفكير في إزالة أو خفض مستوى أي مستخدمين لم يعودوا بحاجة إلى الوصول إلى ميزات معينة.

7. قم بإزالة حسابات المستخدمين غير النشطة

يمكن أن تشكل حسابات المستخدمين غير النشطة خطرًا أمنيًا كبيرًا، خاصة إذا لم يتم تحديث كلمات المرور الخاصة بهم لفترة طويلة. غالبًا ما يستهدف المتسللون الحسابات غير النشطة لأنه من غير المرجح أن يكون لديهم كلمات مرور قوية.

ستحتاج إلى مراجعة وإزالة أي حسابات مستخدمين غير نشطة على موقعك بانتظام. يمكن القيام بذلك في قسم المستخدمين في لوحة تحكم WordPress الخاصة بك.

قد ترغب في إرسال بريد إلكتروني إلى المستخدمين غير النشطين لإعلامهم بأنه سيتم حذف حساباتهم إذا لم يتخذوا إجراءً خلال فترة زمنية معينة. يمكنك أيضًا مطالبتهم بتغيير كلمات المرور الخاصة بهم.

8. مراجعة قوة كلمة المرور وسياساتها

تعد كلمات المرور الضعيفة سببًا رئيسيًا للانتهاكات الأمنية. إذا كان لديك عدة مستخدمين على موقعك، فستكون المخاطر أكبر.

ستحتاج إلى التأكد من أن الجميع يستخدم كلمات مرور قوية. ومن الناحية المثالية، ينبغي أن تحتوي على مزيج من الحروف والأرقام والأحرف الخاصة. من الصعب اختراق كلمات المرور التي تتكون من ثمانية أحرف على الأقل.

يمكنك فرض كلمات مرور قوية عن طريق تثبيت مكون إضافي مثل WP Password Policy Manager. تتيح لك هذه الأداة أيضًا إعداد عمليات إعادة تعيين كلمة المرور تلقائيًا وتواريخ انتهاء الصلاحية بحيث يقوم المستخدمون بتحديث كلمات المرور الخاصة بهم بانتظام.

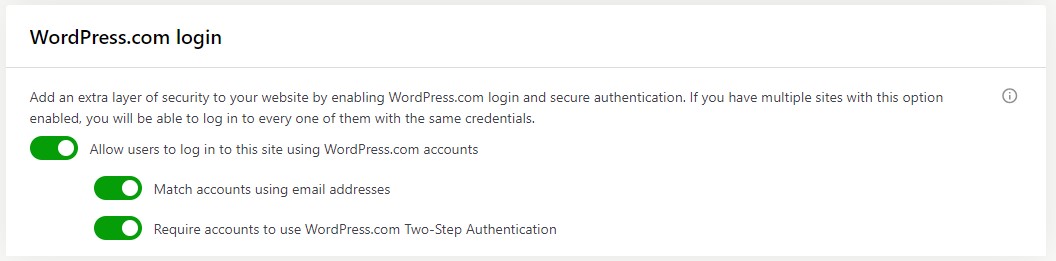

بالإضافة إلى ذلك، فكر في تنفيذ المصادقة الثنائية (2FA). يضيف هذا طبقة إضافية من الأمان لتسجيلات دخول المستخدم ويحمي موقعك بشكل أكبر من هجمات القوة الغاشمة.

تتضمن هجمات القوة الغاشمة تجربة عدد كبير من مجموعات اسم المستخدم وكلمة المرور للوصول إلى موقع الويب. يستخدم المتسللون برامج متطورة لإنشاء بيانات اعتماد تسجيل الدخول هذه.

ولكن إذا حصلوا على بيانات الاعتماد الصحيحة، فإن المصادقة الثنائية (2FA) ستمنعهم من تسجيل الدخول إلى موقع الويب. وذلك لأنهم سيحتاجون إلى تقديم رمز تم إرساله إلى الهاتف المحمول الخاص بالمستخدم أو البريد الوارد، والذي لن يتمكن المتسلل من الوصول إليه.

عند استخدام Jetpack، يمكنك إعداد المصادقة الثنائية لـ WordPress.com.

سيُطلب من المستخدمين تقديم أرقام هواتفهم للتحقق من هويتهم. يمكنهم القيام بذلك عبر الرسائل القصيرة أو تطبيق المصادقة مثل Duo أو Authy أو Google Authenticator.

9. تقييم التدابير الأمنية لقاعدة البيانات

تحتوي قاعدة بيانات WordPress الخاصة بك على كافة المحتويات والإعدادات وبيانات المستخدم الخاصة بموقعك، مما يجعلها هدفًا مرغوبًا للمهاجمين. لذلك، سوف تحتاج إلى التأكد من أنه محمي بالكامل.

يمكنك البدء بالتحقق من أن كلمة مرور قاعدة البيانات قوية وفريدة من نوعها. ثم فكر في تغيير بادئة قاعدة البيانات الافتراضية (wp_) إلى شيء مخصص. وهذا سيجعل من الصعب على المهاجمين شن هجمات حقن SQL.

لتغيير البادئة، ستحتاج إلى الوصول إلى ملف wp-config.php الخاص بك. يمكنك القيام بذلك عبر مدير الملفات في حساب الاستضافة الخاص بك، أو باستخدام عميل بروتوكول نقل الملفات الآمن (SFTP).

بمجرد دخولك إلى دليل موقعك، افتح ملف wp-config.php وابحث عن السطر الذي يقرأ $table_prefix = “wp_”;

يمكنك تغيير wp_ إلى أي قيمة تريدها (أو يمكنك فقط إضافة رقم أو حرف إليها). تذكر أن تحفظ تغييراتك عندما تكون مستعدًا.

الآن، ستحتاج إلى الوصول إلى phpMyAdmin من خلال لوحة التحكم cPanel في حساب الاستضافة الخاص بك. هنا، ستحتاج إلى تغيير بادئة جميع جداول WordPress الافتراضية.

إن إجراء ذلك يدويًا، جدولًا واحدًا في كل مرة، سيستغرق وقتًا طويلاً. لذا بدلاً من ذلك، انقر فوق علامة التبويب SQL في الجزء العلوي وأدخل استعلام SQL التالي:

RENAME table `wp_commentmeta` TO `wp_a123z_commentmeta`; RENAME table `wp_comments` TO `wp_a123z_comments`; RENAME table `wp_links` TO `wp_a123z_links`; RENAME table `wp_options` TO `wp_a123z_options`; RENAME table `wp_postmeta` TO `wp_a123z_postmeta`; RENAME table `wp_posts` TO `wp_a123z_posts`; RENAME table `wp_terms` TO `wp_a123z_terms`; RENAME table `wp_termmeta` TO `wp_a123z_termmeta`; RENAME table `wp_term_relationships` TO `wp_a123z_term_relationships`; RENAME table `wp_term_taxonomy` TO `wp_a123z_term_taxonomy`; RENAME table `wp_usermeta` TO `wp_a123z_usermeta`; RENAME table `wp_users` TO `wp_a123z_users`;تذكر تغيير البادئة إلى البادئة التي قمت بتعيينها في ملف wp-config.php . في المثال أعلاه، قمنا بتغيير البادئة إلى wp_a123z.

10. مراجعة الإجراءات الأمنية لصفحة تسجيل الدخول

تعد صفحة تسجيل الدخول إلى WordPress هدفًا شائعًا لهجمات القوة الغاشمة، لذلك من المؤكد أن الأمر يستحق قضاء بعض الوقت لتأمين تسجيل الدخول إلى WordPress الخاص بك. كما ذكرنا سابقًا، يستخدم المتسللون برامج متخصصة لإنشاء الآلاف من بيانات اعتماد تسجيل الدخول لمحاولة الوصول إلى موقع الويب.

يمكنك أيضًا تغيير عنوان URL الافتراضي لتسجيل الدخول إلى WordPress، والذي عادةً ما يكون /wp-admin و /wp-login.php . بهذه الطريقة، لن يتمكن المتسللون من العثور على صفحة تسجيل الدخول الخاصة بك. يمكنك العثور على تعليمات مفصلة حول كيفية القيام بذلك في مقالتنا - عنوان URL لتسجيل الدخول إلى WordPress: كيفية البحث عنه وتغييره وإخفائه.

تذكر فقط وضع إشارة مرجعية على عنوان URL الجديد لتسجيل الدخول ليسهل الوصول إليه - فلن تتمكن من تسجيل الدخول إلى موقعك عبر عنوان URL القديم بمجرد تغييره.

11. التأكد من استخدام بروتوكول HTTPS

يقوم بروتوكول HTTPS بتشفير البيانات المنقولة بين متصفحات زوار موقعك وخادم الويب الخاص بك. وبهذه الطريقة، يصبح من الصعب جدًا على المهاجمين اعتراض المعلومات الحساسة.

إذا كان موقعك لا يستخدم HTTPS بالفعل، فستحتاج إلى الحصول على شهادة طبقة المقابس الآمنة (SSL) وتثبيتها على موقعك.

يمكنك التحقق مما إذا كان موقعك يستخدم HTTPS من خلال عرض معلومات الموقع بجوار عنوان URL في المتصفح.

هنا، يجب أن ترى إشعارًا بأن الموقع آمن. إذا كان الموقع لا يستخدم HTTPS أو يحتوي على شهادة SSL غير صالحة، فسيعرض المتصفح تحذيرًا للزائرين.

يتضمن معظم موفري الاستضافة ذوي السمعة الطيبة شهادة SSL مجانية في خططهم. إذا لم يتم تقديم ذلك بواسطة مضيف الويب الخاص بك، فيمكنك الحصول على شهادة SSL مجانية من خلال Let's Encrypt.

لاحظ أن بعض الشهادات صالحة لمدة سنة أو سنتين فقط. ولذلك، عليك أن تتذكر تجديدها قبل انتهاء صلاحيتها.

نحن نحرس موقعك. أنت تدير عملك.

يوفر Jetpack Security أمانًا شاملاً وسهل الاستخدام لموقع WordPress، بما في ذلك النسخ الاحتياطية في الوقت الفعلي وجدار حماية تطبيقات الويب وفحص البرامج الضارة والحماية من البريد العشوائي.

تأمين موقعك12. تأكد من تثبيت WAF

يعد جدار حماية تطبيقات الويب (WAF) أداة أمان أساسية تعمل على تصفية حركة المرور الضارة قبل أن تصل إلى موقعك. عند تكوينه بشكل صحيح، يمكن لجدار الحماية حظر مجموعة واسعة من الهجمات، بما في ذلك حقن SQL، والبرمجة النصية عبر المواقع (XSS)، وهجمات القوة الغاشمة.

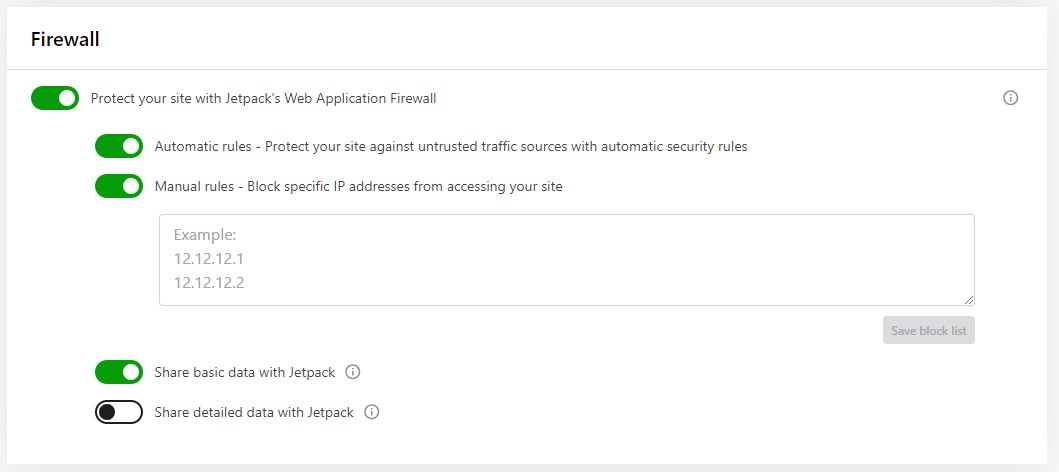

يتضمن Jetpack Security WAF كجزء من مجموعة الميزات الخاصة به، والتي يمكنك تمكينها ببساطة من لوحة تحكم WordPress.

يراقب جدار الحماية هذا كل طلب يصل إلى موقعك ويحظر الطلبات المشبوهة. بالإضافة إلى ذلك، يقوم فريق Jetpack بتحديث قواعد جدار الحماية باستمرار للبقاء في مواجهة التهديدات الجديدة.

لديك أيضًا خيار حظر عناوين IP محددة من موقعك.

13. تحقق من تثبيت CDN

شبكة توصيل المحتوى (CDN) عبارة عن مجموعة من الخوادم الموزعة عبر مواقع متعددة. عادةً ما يتم استخدام CDN لتعزيز سرعة الموقع. وذلك لأنه يخدم محتوى الموقع من الخادم الأقرب إلى الزائر، وبالتالي يقلل زمن الوصول.

ولكن يمكن لشبكة CDN أيضًا حماية موقعك من هجمات رفض الخدمة الموزعة (DDoS). تحدث هذه الهجمات عندما يقوم أحد العناصر الضارة بتقديم عدد كبير من الطلبات إلى أحد المواقع. إذا كان موقع الويب غير قادر على التعامل مع هذا الارتفاع في عدد الزيارات، فمن المحتمل أن يتعطل ويصبح غير متاح.

تم تجهيز شبكات CDN لارتفاع حركة المرور. نظرًا لأنهم يعيدون توزيع حركة المرور عبر خوادم متعددة، فلن يتعطل موقعك إذا تلقى عددًا كبيرًا من الطلبات في نفس الوقت.

يقدم بعض موفري الاستضافة CDN في خططهم. يتضمن Jetpack أيضًا شبكة CDN للصور التي تعمل على تغيير حجم الصور تلقائيًا بناءً على جهاز الزائر وتزيل عبءًا كبيرًا عن الخوادم الخاصة بك.

14. تقييم حلول النسخ الاحتياطي والاسترداد الحالية

النسخ الاحتياطية لا تمنع الهجمات. ولكنها توفر راحة البال في حالة تعرض موقعك لتهديد أمني. في حالة فقدان البيانات، يمكنك استعادة موقعك إلى أحدث إصدار له.

لذلك، فإن الخطوة التالية في تدقيق أمان WordPress هذا هي مراجعة حل النسخ الاحتياطي الخاص بك وتنفيذ حل جديد إذا لزم الأمر.

من الناحية المثالية، يجب أن يكون لديك نسخ احتياطية في الوقت الفعلي حتى يتم حفظ كل شيء باستمرار. إذا كان لديك موقع نادرًا ما يتغير، فقد يكون حل النسخ الاحتياطي اليومي أمرًا جيدًا.

من المهم أيضًا أن يتم تخزين النسخ الاحتياطية الخاصة بك خارج الموقع، أي في مكان آخر غير الخادم الخاص بك أو حساب الاستضافة. بخلاف ذلك، إذا تعطل الخادم الخاص بك أو تم استهدافه من قبل المتسللين، فقد تفقد موقع الويب الخاص بك بالإضافة إلى النسخ الاحتياطية الخاصة به.

ستحتاج أيضًا إلى التأكد من أنه يمكنك استعادة المحتوى الخاص بك بسهولة إذا دعت الحاجة. وهذا سوف يساعد على تقليل وقت التوقف عن العمل.

ونظرًا لأهمية النسخ الاحتياطية، فيجب أن تتم تلقائيًا بحيث تكون لديك دائمًا نسخة حديثة تحت تصرفك. إذا أصبحت الأمور مزدحمة، فقد تنسى بسهولة عمل نسخة احتياطية للمحتوى الخاص بك.

يعمل Jetpack VaultPress Backup في الوقت الفعلي. وهذا يعني أنه في كل مرة تقوم فيها بإجراء تغيير على موقع الويب الخاص بك، يتم حفظه تلقائيًا.

يقوم Jetpack أيضًا بتخزين النسخ الاحتياطية الخاصة بك خارج الموقع، في مواقع سحابية آمنة. كما أنه يوفر أيضًا عمليات استعادة بنقرة واحدة يمكن الوصول إليها أيضًا عبر أحد التطبيقات، لذلك إذا تعطل موقعك، فيمكنك تشغيله مرة أخرى دون تأخير - حتى إذا لم تكن على جهاز الكمبيوتر الخاص بك أو لا يمكنك الوصول إلى موقعك على الاطلاق.

15. قم بتقييم ميزات الأمان الخاصة بمزود الاستضافة الخاص بك

يلعب موفر الاستضافة الخاص بك دورًا حاسمًا في أمان موقع WordPress الخاص بك. إذا كانت بيئة الخادم الخاصة بهم غير آمنة، فقد يكون لذلك تأثير سلبي على أي موقع ويب مستضاف عليها.

أثناء التدقيق، قم بتقييم أدوات الأمان التي يقدمها مزود الاستضافة الخاص بك. قد يتضمن ذلك ميزات مثل جدران الحماية من جانب الخادم، وحماية DDoS، وفحص البرامج الضارة.

إذا قمت بتسجيل الدخول إلى حساب الاستضافة الخاص بك، فمن المفترض أن تكون قادرًا على رؤية الأدوات المتاحة. يمكنك دائمًا التواصل مع مزود الاستضافة الخاص بك وسؤالهم عما إذا كان لديهم أي إجراءات وقائية مطبقة.

إذا وجدت أن خطة الاستضافة الخاصة بك تفتقر إلى العديد من أساسيات الأمان، فقد تفكر في التبديل إلى مضيف أكثر أمانًا. لدى Jetpack قائمة بموفري الاستضافة الموثوقين الذين يأخذون أمان الموقع على محمل الجد. قد ترغب أيضًا في التفكير في موفري استضافة WordPress المُدارة، والذين غالبًا ما يهتمون بالعديد من الإجراءات الأمنية نيابة عنك.

16. توثيق المشكلات التي تم العثور عليها أثناء التدقيق

أثناء قيامك بإجراء التدقيق الأمني، قم بتوثيق أي مشكلات أو نقاط ضعف تكتشفها. ستكون هذه المعلومات بمثابة نقطة مرجعية لمعالجة المشكلات ويمكن أن تساعدك في تتبع تقدمك بمرور الوقت.

قم بتضمين تفاصيل مثل مدى خطورة كل مشكلة، والخطوات اللازمة لحلها، وأي أدوات أو مكونات إضافية مستخدمة في العملية. سيساعدك هذا على ضمان عدم إغفال أي شيء ومعالجة جميع نقاط الضعف بشكل صحيح.

بالإضافة إلى ذلك، إذا قررت تعيين خبير في WordPress لتأمين موقعك، فسيكون لديه فكرة جيدة عما يجب القيام به، وذلك بفضل النتائج التي توصلت إليها. بهذه الطريقة، يمكنك تجنب أي تأخير في تنفيذ التدابير اللازمة.

17. إنشاء خارطة طريق لمعالجة القضايا الأمنية

بمجرد تحديد وتوثيق المشكلات الأمنية على موقعك، فإن الخطوة التالية والأخيرة هي إنشاء خريطة طريق لحلها.

حدد أولويات المشكلات بناءً على خطورتها وتأثيرها المحتمل على موقعك (كما هو مذكور في الخطوة السابقة). يجب معالجة المشكلات مثل البرامج القديمة أو الإصابة بالبرامج الضارة على الفور، بينما يمكن معالجة المشكلات الأقل خطورة في وقت لاحق.

سيساعدك وجود خريطة طريق واضحة على تحسين أمان موقعك بشكل منهجي، بدءًا من المشكلات الأكثر أهمية.

الأسئلة المتداولة

في هذه التدوينة، قمنا بتغطية جميع أساسيات الأمان لموقع الويب الخاص بك على WordPress. ولكن ربما لا يزال لديك بعض الأسئلة حول بعض الإجراءات في التدقيق، أو التهديدات التي تواجهها مواقع WordPress.

دعونا نجيب على بعض الأسئلة الأكثر شيوعا.

ما هو التدقيق الأمني في ووردبريس؟

يعد التدقيق الأمني في WordPress بمثابة مراجعة شاملة لإجراءات الأمان الخاصة بموقعك. لقد تم تصميمه لمساعدتك في تحديد نقاط الضعف والمشكلات في موقعك، واتخاذ الخطوات اللازمة للتخفيف من التهديدات المحتملة.

يجب أن يشمل التدقيق جميع جوانب موقع WordPress الخاص بك، بما في ذلك تحديثات البرامج وأذونات المستخدم وأمن قاعدة البيانات وكلمات مرور تسجيل الدخول والمزيد. الهدف هو التأكد من أن موقعك آمن قدر الإمكان وحمايته من الهجمات الإلكترونية.

كم مرة يجب علي إجراء تدقيق أمان WordPress؟

يعتمد تكرار عمليات التدقيق الأمني على حجم موقعك وتعقيده. ستحتاج إلى التفكير في عدد المرات التي تجري فيها تغييرات على المحتوى الخاص بك.

يوصى عمومًا بإجراء تدقيق أمني مرة واحدة على الأقل كل ثلاثة أشهر. بالطبع، إذا كان لديك موقع ويب ثابت إلى حد كبير، وكنت المستخدم الوحيد الذي يمكنه الوصول إلى الواجهة الخلفية، فيجب أن يكون التدقيق السنوي أو نصف السنوي كافيًا.

يجب تنفيذ بعض الخطوات المدرجة في تدقيق أمان WordPress هذا بشكل متكرر. على سبيل المثال، في كل مرة تقوم فيها بتثبيت سمة أو مكون إضافي جديد، أو نشر منشور جديد، يجب عليك عمل نسخة احتياطية من موقعك.

وبالمثل، ستحتاج إلى التحقق من موقع الويب الخاص بك للحصول على التحديثات على أساس يومي أو أسبوعي، بدلاً من الانتظار حتى التدقيق الأمني التالي.

ما هي نقاط الضعف الأكثر شيوعاً في مواقع الووردبريس؟

تتضمن بعض نقاط الضعف الأكثر شيوعًا في مواقع WordPress ما يلي:

- البرمجيات التي عفا عليها الزمن . قد يؤدي تشغيل الإصدارات القديمة من WordPress أو السمات أو المكونات الإضافية إلى ترك موقعك عرضة لبرامج الاستغلال المعروفة.

- كلمات مرور ضعيفة . تعد كلمات المرور الضعيفة أو التي يمكن تخمينها بسهولة نقطة دخول شائعة للمهاجمين.

- صفحات تسجيل الدخول غير المضمونة . تعد صفحة تسجيل الدخول الافتراضية إلى WordPress هدفًا متكررًا لهجمات القوة الغاشمة.

- أدوار المستخدم سيئة التكوين . يمكن أن يؤدي تعيين أذونات زائدة للمستخدمين إلى زيادة خطر حدوث تغييرات غير مقصودة أو ضارة.

- قواعد البيانات غير المحمية . قواعد البيانات التي تحتوي على كلمات مرور ضعيفة أو بادئات افتراضية تكون عرضة لهجمات حقن SQL.

يمكنك قراءة دليلنا الكامل حول مشكلات الأمان ونقاط الضعف في WordPress لمعرفة المزيد حول هذه المشكلات وكيفية إصلاحها.

ما الأدوات الموصى بها لتدقيق أمان WordPress؟

هناك العديد من الأدوات والمكونات الإضافية التي يمكنك استخدامها لتدقيق أمان WordPress الخاص بك. ولكن من الناحية المثالية، ستختار حلاً شاملاً مثل Jetpack Security. بهذه الطريقة، لن تحتاج إلى تثبيت وتكوين مكونات إضافية متعددة لحماية موقعك.

يتضمن Jetpack ميزات أمان متعددة، بما في ذلك برنامج فحص البرامج الضارة والأمان. كما أنه يقوم بإجراء نسخ احتياطية سحابية لموقعك في الوقت الفعلي، مع إمكانية الاستعادة بنقرة واحدة. تشمل الميزات الأخرى جدار حماية لتطبيقات الويب، والحماية من البريد العشوائي، والمزيد.

هل هناك أدوات آلية يمكنها تعزيز أمان موقع WordPress الخاص بي؟

نعم! يوفر Jetpack Security أدوات لاكتشاف وحل مجموعة متنوعة من المشكلات الأكثر شيوعًا. وهو يتضمن المسح الآلي للبرامج الضارة، وحماية جدار الحماية، والحماية من هجمات القوة الغاشمة. فهو يراقب موقعك بشكل مستمر بحثًا عن التهديدات المحتملة ويمكنه اتخاذ إجراء تلقائي للتخفيف منها. ستحصل أيضًا على نسخ احتياطية تلقائية، يتم إجراؤها في الوقت الفعلي.

كيف يمكنني مراقبة نشاط المستخدم على موقع WordPress الخاص بي؟

تعد مراقبة نشاط المستخدم جزءًا مهمًا من الحفاظ على أمان موقعك. من خلال تتبع ما يفعله المستخدمون على موقعك، يمكنك تحديد أي سلوك مشبوه واتخاذ الإجراء إذا لزم الأمر.

وبطبيعة الحال، لا يمكنك مشاهدة موقعك طوال الوقت. ستحتاج إلى أداة تسجل نشاط المستخدم لك.

يقدم Jetpack سجل أنشطة يسجل كل إجراء تم اتخاذه على موقعك من قبل المستخدمين. ويقدم معلومات مفصلة عن كل حدث، فضلا عن الطابع الزمني.

بهذه الطريقة، إذا واجه موقعك خطأً أو مشكلة أمنية، فيمكنك الرجوع إلى سجل النشاط والبحث عن إجراء المستخدم الذي من الممكن أن يؤدي إلى حدوثه.

كيف يمكنني تحديد ما إذا كان موقع WordPress الخاص بي قد تم اختراقه؟

هناك العديد من العلامات التي تشير إلى احتمال اختراق موقع WordPress الخاص بك. وتشمل هذه:

- محتوى غير مألوف أو غير مصرح به على موقعك

- زيادات غير مبررة في حركة المرور، خاصة من مصادر غير عادية

- تباطؤ ملحوظ في أداء موقعك دون أي تغييرات على الخادم أو المحتوى الخاص بك

- ظهور حسابات مستخدمين جديدة وغير مصرح بها في لوحة الإدارة الخاصة بك

- تحذيرات من محركات البحث تشير إلى احتمال تعرض موقعك للاختراق

وبطبيعة الحال، قد يكون هناك جناة آخرون وراء هذه القضايا. على سبيل المثال، ربما قام مسؤول آخر بإضافة مستخدم دون علمك. أو ربما قاموا بتثبيت مكون إضافي مشفر بشكل كبير مما أدى إلى إبطاء موقعك.

إذا كنت المسؤول الوحيد، ولا يستطيع أي شخص آخر الوصول إلى الواجهة الخلفية لموقعك، فقد تكون المشكلات المذكورة أعلاه سببًا أكبر للقلق.

إذا كنت تشك في أن موقعك قد تم اختراقه، فستحتاج إلى اتخاذ إجراء فوري. يمكنك اتباع دليلنا حول ما يجب فعله إذا تم اختراق موقع WordPress الخاص بك.

كيف أقوم بإصلاح موقع WordPress المخترق؟

إذا تم اختراق موقع WordPress الخاص بك، فمن المهم التصرف بسرعة لتقليل الضرر.

الخطوة الأولى هي تحديد مصدر الانتهاك. يمكن أن يساعدك سجل أنشطة Jetpack في ذلك.

بمجرد التعرف على الجاني، يجب عليك إزالة أي تعليمات برمجية ضارة، وتحديث جميع كلمات المرور، والتأكد من تحديث البرنامج الخاص بك. إذا كان أحد المستخدمين وراء الاختراق، فستحتاج إلى حذف حسابه وربما إدراج عنوان IP الخاص به في قائمة الحظر.

اطلع على هذا الدليل التفصيلي حول كيفية تنظيف موقع WordPress المخترق.

ما الخطوات التي يمكنني اتخاذها بعد التدقيق الأمني للحفاظ على الأمن المستمر؟

بعد الانتهاء من التدقيق الأمني، من المهم تنفيذ ممارسات أمنية مستمرة للحفاظ على أمان موقعك. تتضمن هذه الممارسات بعض الخطوات التي يغطيها هذا الدليل:

- حافظ على تحديث WordPress والموضوعات والمكونات الإضافية

- استخدم سجلات الأنشطة لمراقبة السلوك المشبوه

- تنفيذ السياسات التي تتطلب كلمات مرور قوية وفريدة من نوعها

- تأكد من عمل نسخة احتياطية لموقعك بانتظام، ومن تخزين النسخ الاحتياطية خارج الموقع

- استخدم المصادقة الثنائية لإضافة طبقة إضافية من الأمان لتسجيلات دخول المستخدم

- جدولة عمليات تدقيق أمنية منتظمة لتحديد ومعالجة نقاط الضعف الجديدة

باتباع هذه الخطوات، يمكنك الحفاظ على مستوى عالٍ من الأمان لموقع WordPress الخاص بك وحمايته من التهديدات المحتملة.

Jetpack Security: عمليات فحص ونسخ احتياطية لأمان WordPress في الوقت الفعلي

يوفر Jetpack Security مجموعة شاملة من الأدوات لمساعدتك في تأمين موقع WordPress الخاص بك. يتضمن ذلك فحص البرامج الضارة في الوقت الفعلي، والنسخ الاحتياطي في الوقت الفعلي، والحماية من هجمات القوة الغاشمة. تتم معظم هذه العمليات تلقائيًا، مما يسهل الحفاظ على أمان موقعك.

ستحصل أيضًا على جدار حماية لتطبيق الويب والتعليق والحماية من البريد العشوائي. بالإضافة إلى ذلك، سيساعدك سجل أنشطة Jetpack على تحديد أي إجراءات أو أحداث على موقعك أدت إلى حدوث خطأ أو أدت إلى خرق أمني.

هل أنت مستعد لتعزيز أمان موقعك؟ ابدأ مع Jetpack Security اليوم!