أفضل ممارسات أمان WordPress

نشرت: 2022-03-10هناك الكثير من الأساطير و FUD (الخوف وعدم اليقين والشك) حول أمان WordPress هناك. وهناك الكثير الذي يجب مراعاته عند تقوية موقع الويب ضد الهجمات المحتملة. إذن كيف يمكن للشركات تعلم أفضل ممارسات أمان WordPress التي ستمنحهم أفضل حماية ممكنة للويب؟

في الأسبوع الماضي ، استضفت محادثة عبر الويب لإزالة الغموض عن مخاوف الأمان في WordPress. انضم إليّ في الجلسة أيوش مالاكار (مطور WordPress و WordPress في Fresh Consulting) و Sean O'Shaughnessy (مسؤول هندسة حلول WordPress VIP).

من خلال أربعة أسئلة إرشادية ، استكشف هذان الخبيران أفضل ممارسات الأمان التي يجب على مطوري البرامج والمسؤولين ومالكي المواقع والمديرين التنفيذيين وضعها في الاعتبار. دعنا نلخص ما تحدثنا عنه.

هل البرامج مفتوحة المصدر آمنة؟

لم يتم إنشاء جميع المصادر المفتوحة على قدم المساواة. ولكن نظرًا لأن WordPress كان موجودًا منذ 18 عامًا ، ويمتلك أكثر من 40 ٪ من مواقع الويب في العالم ، فمن الواضح أن التبني آخذ في الازدياد. ولكن حتى مع أكثر البرامج مفتوحة المصدر شيوعًا في العالم ، تأتي أسئلة حول نقاط الضعف الأمنية الخاصة بها. أليست كل هذه التعليمات البرمجية ، في العلن ، عرضة للهجمات؟

ليس بالضرورة ، كما يقول عيوش: "نظرًا لأن لدينا الكثير من العيون التي تنظر فيها ، فهي أكثر أمانًا."

على الرغم من أنه قد يبدو غير منطقي ، إلا أن البرامج مفتوحة المصدر يمكن أن تكون في الواقع أكثر أمانًا من البرمجيات المغلقة المصدر المملوكة. إليكم السبب.

مزيد من العيون على التهديدات المحتملة

نظرًا لأن المصدر المفتوح يعمل في العراء ، فلا يوجد ما يخفيه. ينظر العديد من المطورين في المجتمع إليه ويقومون بإجراء التحديثات ، مما يلهم الثقة والثقة. إذا تم العثور على ثغرة أمنية ، يتم تصحيحها في أسرع وقت ممكن - غالبًا في غضون يوم أو يومين.

اختبار الكود المستمر ومكافآت الأخطاء

يمكن لأي شخص المساهمة في WordPress ، ويتم اختبار الكود من قبل مجتمع الآلاف من المساهمين الأساسيين في WordPress. نظرًا لأن الكود يتم اختباره باستمرار ، فإنه يمكن الاعتماد عليه بشكل متزايد.

بالإضافة إلى ذلك ، تشجع برامج مكافآت الأخطاء الجمهور على اكتشاف الثغرات ونقاط الضعف ، بما في ذلك هجمات القوة الغاشمة ، و DDoS ، والتصيد الاحتيالي ، والمزيد.

تحديثات الأمان

عند حدوث تحديثات الأمان ، يجب على مطوري مواقع الويب التأكد من تحديث الكود الأساسي وحمايته من أحدث نواقل الهجوم. تتوفر أيضًا تحديثات تلقائية ، ويجب على مطوري المؤسسات التفكير فيما إذا كانت هذه هي الاختيار الصحيح لكل مشروع.

هل الكود الخاص بي آمن؟

نواة WordPress هي مجرد واحدة من "مجموعات" الكود التي تشكل موقع WordPress على الويب. يوجد على رأس البرنامج الذي طوره المجتمع رمز تطبيق موقع الويب - موضوعه أو واجهته الأمامية والمكونات الإضافية.

بينما يتم تطوير التعليمات البرمجية الأساسية لـ WordPress مفتوحة المصدر من قبل المجتمع ، فإن كود التطبيق المكتوب أو المنشور على مواقع الويب الفردية يمكن أن يؤدي أيضًا إلى حدوث ثغرات أمنية.

هناك العديد من الإجراءات التي يمكنك اتخاذها للتأكد من أن كود التطبيق الخاص بك أقوى ما يمكن ضد الهجمات. في حين أنك قد تتخذ قرارات مختلفة لمشاريع مختلفة ، اعتمادًا على مستوى المخاطر المقبولة ، فإن أهم شيء هو أن تكون على دراية بنواقل الهجوم المحتملة.

هنا ، خبراء الندوة عبر الإنترنت لدينا بعض النصائح.

أدوات لأمن WordPress

هناك العديد من الأدوات التي يمكن للمطورين استخدامها للمساعدة في تحديد العيوب الأمنية في التعليمات البرمجية الخاصة بالطرف الأول والطرف الثالث.

"عندما نتحدث عن الأدوات ، نحتاج إلى فهم ما هي إيجابيات وسلبيات هذه الأدوات وكيف يجب أن نستخدم الأدوات على أفضل وجه لصالحنا؟"

- عيوش ملكار ، فريش للاستشارات

يمكن أن تؤدي هذه الأدوات إما تحليل كود ثابت أو ديناميكي. يتم إجراء التحليل الثابت بدون تنفيذ أي من التعليمات البرمجية ، ويمكن عادةً التقاط حوالي 85٪ من العيوب في الكود. يعتمد تحليل الكود الديناميكي على دراسة كيفية تصرف الكود أثناء التنفيذ ، ولديه قدرة إضافية على إيجاد مشكلات أمنية ناتجة عن تفاعل الكود مع مكونات النظام الأخرى مثل قواعد بيانات SQL أو خوادم التطبيقات أو خدمات الويب.

من المهم الموازنة بين فوائد البشر مقابل الآلات التي تقوم بتحليل الكود هذا. يمكن استخدام التعلم الآلي (ML) والذكاء الاصطناعي (AI) كخط دفاع أول لضمان تحديد الأوراق المالية الشائعة. ولكن هناك أيضًا قيمة في إلقاء نظرة بشرية على الشفرة بعد ذلك. وهذا يضمن قدرة البشر على العمل في جوانب مختلفة ، مثل الثغرات القائمة على السمات ، وحالات الحافة ، وما إلى ذلك.

بعض الأدوات التي يوصي بها خبراؤنا:

- WPScan هي أداة CLI يمكن للمطورين استخدامها لمسح كودهم بحثًا عن ثغرات أمنية. يوصي عيوش المطورين بتشغيل هذا في وظيفة cron.

- يقوم PHP_CodeSniffer (PHPCS) بفحص الكود ويسلط الضوء على المشكلات التي تتراوح من بناء الجملة إلى الثغرات الأمنية. هناك مجموعة من المعايير المحددة لـ WordPress. يمكن إعداد هذا للتشغيل في خط أنابيب التكامل المستمر (CI) ، ويعمل في جميع مستودعات WordPress VIP.

- تقوم Sonar Cloud ، التي تستخدمها Fresh Consulting لتحليل الكود الثابت ، بمسح كود PHP و JS بحثًا عن نقاط الضعف وتنفيذ أكثر أمانًا.

"هل نقوم بالقدر الصحيح من التحقق من صحة الإدخال؟ هل نقوم بتعقيم أي نوع من المخرجات التي سنحصل عليها داخل الكود الخاص بنا بشكل صحيح؟ "

- Sean O'Shaughnessy ، WordPress VIP

الأمان و WordPress الإضافات

عند اختيار المكونات الإضافية لجهات خارجية ، ابحث عن مكون إضافي يحتوي على تقييمات وتقييمات جيدة ، وعدد كبير من التنزيلات ، ومرونة للاستخدام في موقع الويب الخاص بك. تأكد من تحديث المكون الإضافي ومتوافق مع أحدث إصدار من WordPress.

لا تستخدم مكونًا إضافيًا يمكنك كتابته بنفسك. خاصة في الحالات التي تتطلب كمية صغيرة فقط من التعليمات البرمجية ، اكتب هذا الرمز في قالبك بدلاً من استخدام مكون إضافي. سيضمن ذلك عدم ظهور أي ثغرات أمنية عند تحديث المكون الإضافي.

"ما أوصي به هو كتابة الكود داخل السمة نفسها ، لأن ما رأيته في الماضي هو المكونات الإضافية التي تقوم بعمل ضئيل للغاية لإجراء أي تحديثات. وهناك احتمالات ، مع تطور التكنولوجيا ، لا تتطور هذه المكونات الإضافية. قد تكون إمكانية إدخال هذه المكونات الإضافية للثغرات أعلى مما نتوقعه ".

- عيوش ملكار ، فريش للاستشارات

كما هو الحال دائمًا ، من المهم أن تحافظ على تحديث التعليمات البرمجية الخاصة بك. احترس من التحديثات الأساسية والمكونات الإضافية ، وحافظ على تحديث WordPress والمكونات الإضافية والسمات.

الأمان ونقاط نهاية WordPress

XML-RPC و REST API هما نقطتا نهاية يستخدمهما WordPress للتواصل مع الأنظمة الأخرى أو الواجهة الأمامية للتطبيق. من المهم أن يكون لديك فهم لنقاط النهاية هذه ، وما إذا كانت ستكون مهمة لتطبيقك ، لأنها تمثل نواقل هجوم محتملة يمكن تعطيلها إذا لم تكن هناك حاجة إليها.

XML-RPC كموجه هجوم محتمل

XML-RPC هو أحد المواصفات التي تتيح الاتصال بين WordPress والأنظمة الأخرى. في الإصدارات القديمة من WordPress ، تم إيقاف تشغيل XML-RPC افتراضيًا. ولكن منذ الإصدار 3.5 ، تم تمكينه افتراضيًا. كان السبب الرئيسي لذلك هو السماح لتطبيق WordPress للجوال بالتحدث إلى تثبيت WordPress الخاص بك.

واجهة برمجة تطبيقات REST كمتجه محتمل للهجوم

تأكد من استخدام أفضل ممارسات الأمان عند استخدام WordPress REST API. بينما قد تحتاج الشركات إلى إبقائها مفتوحة ، على سبيل المثال في بنية بدون رأس حيث يحتاج المحتوى إلى التدفق إلى واجهة أمامية منفصلة ، تأكد من أن أولئك الذين ما زالوا مكشوفين لديهم المصادقة والتفويض المناسبين.

"لديك هذه القلعة و WordPress وتطبيقك ووجود جسر متحرك لا يجعل تطبيقك آمنًا بطبيعته. لكنها طريق. إنها طريق إلى تلك القلعة. لذا فإن مجرد الحصول على فهم جيد ومعرفة ومحاسبة لهذه الأشياء يعد أمرًا حيويًا بالتأكيد من أجل الحصول على وضع أفضل حول أمان تطبيقك ".

- Sean O'Shaughnessy ، WordPress VIP

هل استضافتي آمنة؟

هناك الكثير من الاعتبارات التي يجب مراعاتها عند تحديد ما إذا كان مضيفك آمنًا بما يكفي لاحتياجاتك. من الجيد التفكير في جميع خيارات الأمان المتاحة ، ولا تنس أهمية الدعم السريع في حالة الطوارئ - مثل تحديث المكون الإضافي الذي يتسبب في وقوع حادث أمني.

"هل يقدم مزود الاستضافة دعمًا سريعًا واستباقيًا؟ بالإضافة إلى ذلك ، كيف يستجيبون عند نشر ثغرات التطبيق أو المكون الإضافي؟ "

- Sean O'Shaughnessy ، WordPress VIP

بشكل عام ، ابحث عن منصة تعتبر استضافة مسؤولية مشتركة. تتضمن بعض الميزات التي يجب مراعاتها ما يلي:

أذونات نظام الملفات

يقدم بعض المضيفين نظام ملفات للقراءة فقط ، بدلاً من القدرة على كتابة الملفات. هذا يمنع مستخدمي عملية الويب من القدرة على كتابة الملفات في كل مكان ، مما يؤدي إلى إغلاق متجه هجوم محتمل.

حاويات

ابحث عن مضيف يعزل موارد موقعك عن مواقع عملائهم الآخرين. على الرغم من أن هذا ليس تدبيرًا أمنيًا شاملاً ، إلا أن النقل بالحاويات يوفر مقياسًا أساسيًا للأمان. كمكافأة ، فإنه يسمح أيضًا بموارد مخصصة لقابلية التوسع الأفقي أو الرأسي.

التحكم في الإصدار

عندما تحجب منصة استضافة WordPress SFTP وتسمح بتحديثات التعليمات البرمجية من خلال نظام يتم التحكم فيه في الإصدار ، فإنها تقلل من سطح الهجوم لتطبيقك. بالإضافة إلى ذلك ، توفر إدارة التعليمات البرمجية المصدر للتطبيق من خلال التحكم في الإصدار نسخة "أصلية" من الكود كمصدر للحقيقة ، إلى جانب سجل كامل وقابل للتدقيق وغني بالسياق لتلك الشفرة.

كيف يمكن لشركتي فرض أمان WordPress؟

الأمان ليس مجرد اعتبار على مستوى الكود أو المضيف. هناك أيضًا عوامل بشرية ، ويمكن للشركات بناء عمليات مثل الفحوصات الأمنية المنتظمة وقواعد نظافة كلمة المرور ، والتي ستقطع شوطًا طويلاً نحو زيادة أمان موقع الويب الخاص بك.

"على المستوى التنظيمي ، من المهم التفكير في وضع طبقات متعددة من المصادقة المستمرة أو التحقق من الصحة."

- Sean O'Shaughnessy ، WordPress VIP

ثقة معدومة وأقل امتياز لإدارة الوصول

من خلال الأدوار المدروسة بعناية وإدارة الوصول ، يمكن للمنظمات تجهيز الأشخاص للقيام بعملهم بأقل قدر ممكن من الامتياز - وبالتالي أقل قدر ممكن من المخاطرة. تأكد من تحديد وتعيين أدوار وقدرات المستخدمين بشكل صحيح. تأتي هذه الإمكانية مع WordPress خارج الصندوق ، ويمكن تمديدها لأي حالة استخدام.

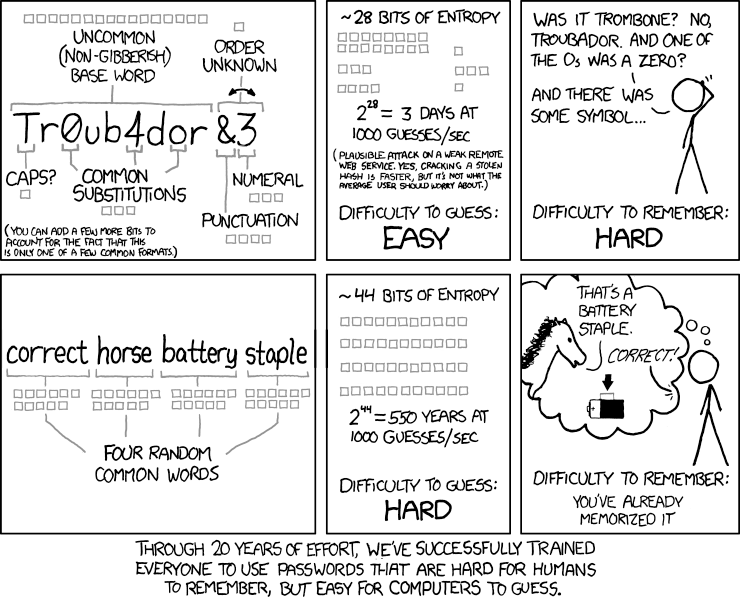

نظافة كلمة المرور

يجب على المستخدمين إنشاء كلمات مرور فريدة ويصعب تخمينها لكل تطبيق. يحب شون بشكل خاص هذا الكتاب الهزلي ، الذي يدعو إلى استخدام مجموعة من الكلمات العشوائية ، بدلاً من مجموعة من الأحرف والأرقام والرموز:

2FA و SSO

في حين أن المصادقة الثنائية (2FA) وتقنيات تسجيل الدخول الأحادي (SSO) لن تؤدي بطبيعتها إلى زيادة أمان موقع الويب الخاص بك ، إلا أنها توفر ميزة إدارة المستخدم المركزية عبر جميع التطبيقات المدعومة.

نقاط الأمان الرئيسية لـ WordPress

- المصدر المفتوح له فوائد أمنية

- حافظ على تحديث WordPress والإضافات

- استخدم التحكم في الإصدار

- افهم نقاط نهاية WordPress

- ابحث عن مضيف مسؤول عن الأمان

- تبني ممارسات أمنية ناضجة على مستوى المؤسسة

لقد غطينا الكثير من التفاصيل حول أمان WordPress في الندوة عبر الإنترنت التي استمرت ساعة. إذا فاتتك البث المباشر ، أشجعك على التحقق من التسجيل هنا.