16 مشكلات أمنية في WordPress (نقاط الضعف) ونصائح لإصلاحها

نشرت: 2022-04-22يجعل WordPress من السهل على أي شخص أن يكون لديه موقع ويب بسرعة ، ولكن هناك الكثير من الضوضاء عبر الإنترنت التي تتحدث عن عدد مشكلات الأمان لديها.

هل يعاني WordPress من مشكلات أمنية؟ نعم

هل لا يمكن التغلب عليهم؟ لا

هل يجب أن يمنعك من بناء موقع الويب الخاص بك باستخدام WordPress؟ بالتأكيد لا

يقدر تقدير متحفظ عدد المواقع بحوالي 2 مليار ، ويعمل WordPress على ما يقرب من 45 ٪ منها. لأن WordPress غزير الإنتاج لدرجة أنه يخضع للعديد من الاختراقات. كنتيجة مباشرة ، تطور WordPress إلى نظام آمن للغاية. في الواقع ، لا تزال العديد من المشكلات الأمنية التي حلها WordPress على مر السنين موجودة في أنظمة إدارة المحتوى الأخرى.

في هذه المقالة ، سنشرح ما هي مشكلات أمان WordPress التي يجب أن تبحث عنها ، والأهم من ذلك ، كيف يمكنك حماية موقع الويب الخاص بك منها.

TL ؛ DR: قم بحماية موقع الويب الخاص بك من مخاوف أمان WordPress باستخدام MalCare. MalCare هو مكون إضافي للأمان متعدد الإمكانات ، يجمع بين ماسح البرامج الضارة والمُنظف التلقائي وجدار الحماية في مكان واحد. بصرف النظر عن ذلك ، يمكنك تحديث موقع الويب الخاص بك بأمان ومنع المتسللين من استغلال الثغرات الأمنية. إذا كنت تبحث عن حل متخصص لمشكلات أمان WordPress ، فقد وجدته مع MalCare.

هل يعاني WordPress من مشكلات أمنية؟

نعم ، هناك مشكلات أمنية في WordPress ، لكن لم يعد من الصعب التعامل معها. لا تحتاج إلى خبرة في التطوير أو أن تكون معتادًا على العبث برمز WordPress لتتمكن من مواجهة التهديدات. اتبع الإصلاحات البسيطة الموضحة في هذه المقالة ، وسيكون لديك موقع WordPress قوي وآمن.

16 مشكلة أمنية شائعة في WordPress يمكن أن تؤثر على موقع الويب الخاص بك

يحتوي WordPress على الكثير من مشكلات الأمان ، ولكن الشيء الجيد هو أنه يمكن حلها جميعًا بسهولة. لا أحد يرغب في قضاء الوقت في إدارة أمان موقعه على الويب ، بدلاً من زيادته أو زيادة إيراداته.

بصرف النظر عن الثغرات الأمنية في WordPress وكلمات المرور المخترقة ، فإن البرامج الضارة والهجمات هي أيضًا مشكلات أمنية. على الرغم من أن هجمات البرامج الضارة و WordPress تستخدم أحيانًا بالتبادل ، إلا أنها مختلفة. البرامج الضارة هي الشفرة الخبيثة التي يدخلها المتسللون إلى موقع الويب الخاص بك ؛ بينما الهجمات هي الآليات التي يستخدمونها لحقن البرامج الضارة. في القائمة أدناه ، قمنا بتغطية جميع الأنواع الأربعة من مشكلات أمان WordPress.

فيما يلي قائمة بمشكلات أمان WordPress الشائعة التي تحتاج إلى معرفتها:

- الإضافات والقوالب القديمة

- كلمات مرور ضعيفة

- برامج ضارة على موقع WordPress الخاص بك

- سيو البرمجيات الخبيثة

- حيل الخداع

- عمليات إعادة التوجيه الخبيثة

- إعادة استخدام كلمات المرور

- برنامج ملغى

- Backdoors على موقع WordPress الخاص بك

- wp-vcd.php البرامج الضارة

- هجمات القوة الغاشمة

- حقن SQL

- هجمات البرمجة النصية عبر المواقع

- موقع الويب على HTTP وليس HTTPS

- يتم إرسال رسائل البريد الإلكتروني العشوائية من WordPress

- حسابات المستخدمين الخاملة

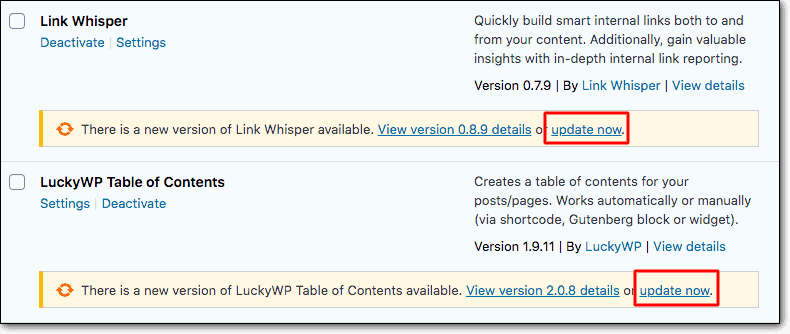

1. الإضافات والمواضيع قديمة

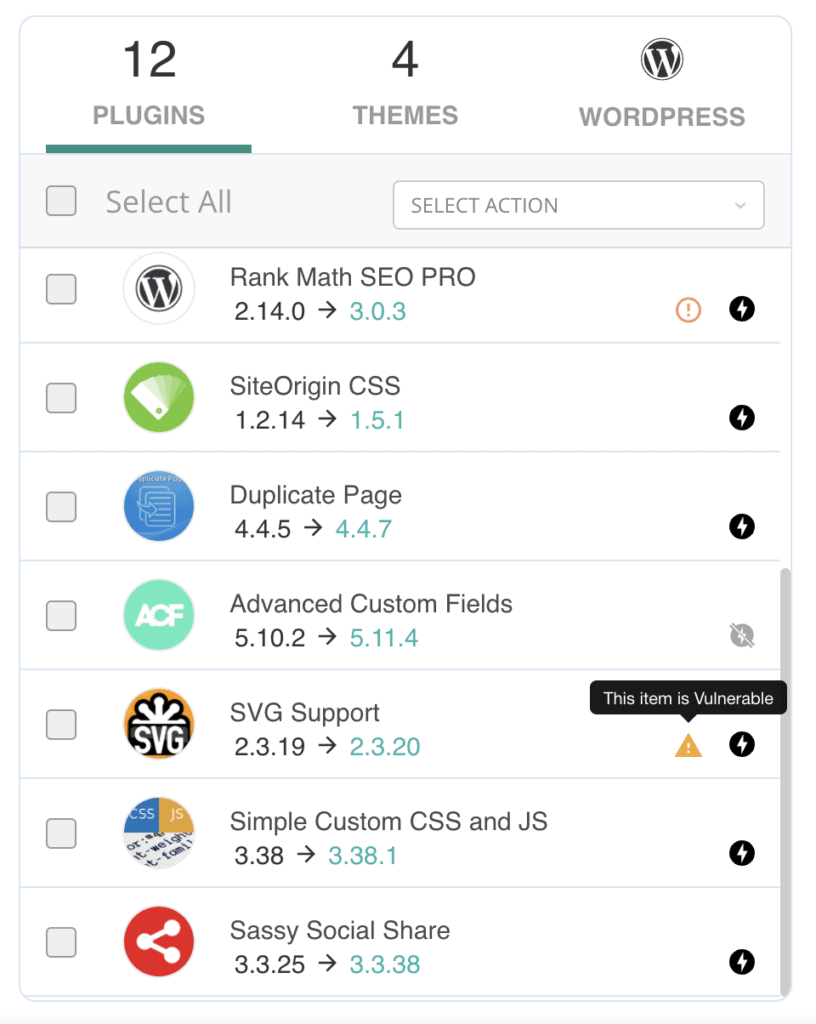

تم إنشاء جميع المكونات الإضافية والسمات في WordPress برمز ، وكما أوضحنا سابقًا ، يرتكب المطورون أحيانًا أخطاء في التعليمات البرمجية. يمكن أن تتسبب الأخطاء في حدوث ثغرات أمنية تسمى الثغرات الأمنية.

يبحث باحثو الأمن عن الثغرات الأمنية في WordPress في البرامج الشائعة ، من أجل جعل الإنترنت مكانًا أكثر أمانًا. عندما يكتشفون الثغرات الأمنية ، يكشفون عنها للمطورين لإصلاحها. يقوم المطورون المسؤولون بعد ذلك بإصدار تصحيح أمان في شكل تحديث ، والذي يحل مشكلة عدم الحصانة. بمجرد مرور الوقت الكافي ، سيعلن الباحثون الأمنيون النتائج التي توصلوا إليها.

من الناحية المثالية ، بحلول هذا الوقت ، يجب تحديث المكونات الإضافية والسمات. ومع ذلك ، هذا ليس هو الحال في كثير من الأحيان. والمخترقون يعرفون ويعتمدون على هذا الميل لمهاجمة المواقع واستغلال الثغرة الأمنية.

يمكن أن تؤدي التحديثات أحيانًا إلى تعطيل الموقع ، إلا إذا قمت بذلك بعناية. استخدم BlogVault لإدارة التحديثات ، بحيث يتم نسخ الموقع احتياطيًا قبل التحديثات ، ويمكنك التأكد من أن كل شيء يعمل بشكل مثالي في التدريج قبل الانتقال إلى الموقع المباشر.

الإصلاح: إدارة التحديثات على الفور على موقع الويب الخاص بك.

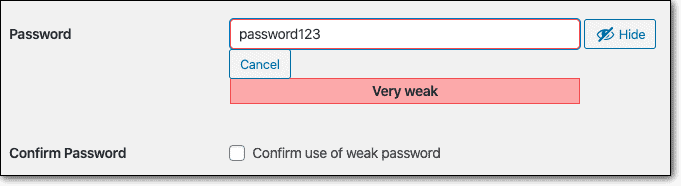

2. كلمات مرور ضعيفة

يستخدم المتسللون برامج تسمى الروبوتات لمهاجمة صفحات تسجيل الدخول ، وتجريب العديد من مجموعات أسماء المستخدمين وكلمات المرور لاقتحام موقع ويب. في كثير من الأحيان ، يمكن للروبوتات تجربة ما يصل إلى مئات المجموعات في الدقيقة ، باستخدام كلمات القاموس وكلمات المرور الشائعة الاستخدام لاختراقها. بمجرد نجاحهم ، يتمتع المتسلل بوصول مفتوح إلى موقع الويب الخاص بك.

على الجانب الآخر ، يصعب تذكر كلمات المرور القوية ، لذلك يختار المسؤول كلمات مرور يسهل تذكرها ، مثل أسماء الحيوانات الأليفة أو أعياد الميلاد أو حتى تبديل كلمة "كلمة المرور".

ومع ذلك ، فإن هذا يجعل أمان الموقع عرضة للهجمات. هذه المعلومات متاحة بشكل شرعي عبر الإنترنت عبر وسائل التواصل الاجتماعي والمواقع الأخرى ، وبشكل غير قانوني عبر خروقات البيانات أو الويب المظلم. أفضل ما يمكنك فعله هو امتلاك كلمة مرور قوية وفريدة من نوعها للحفاظ على حسابك ، وبالتالي موقع الويب ، آمنًا.

ملاحظة: أنت بحاجة إلى تعيين كلمات مرور قوية عبر حسابات موقعك ، والتي تشمل حساب المستخدم الخاص بك وحساب الاستضافة. لا يغير المسؤول غالبًا بيانات اعتماد SFTP وقاعدة البيانات ، ولكن إذا قمت بذلك ، فتأكد من تعيين كلمات مرور قوية لهؤلاء أيضًا.

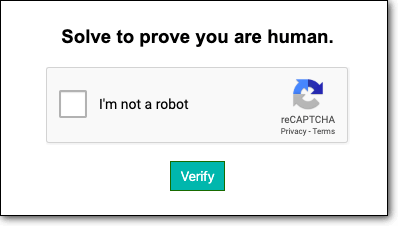

بالإضافة إلى ذلك ، يمكنك تقييد محاولات تسجيل الدخول على WordPress. إذا كان لدى المستخدم عدد كبير جدًا من عمليات تسجيل الدخول غير الصحيحة ، فسيتم حظره مؤقتًا ، أو يحتاج إلى ملء CAPTCHA لإثبات أنه ليس روبوتًا. هذا الإجراء يمنع الروبوتات ، ويسمح للخطأ البشري.

إصلاح: فرض كلمات مرور قوية والحد من محاولات تسجيل الدخول لحظر برامج الروبوت.

3. البرامج الضارة على موقع WordPress الخاص بك

البرامج الضارة هي مصطلح شامل يستخدم لوصف أي رمز يسمح بنشاط غير مصرح به على موقع الويب الخاص بك. في نقاط لاحقة ، سننظر في حالات محددة أيضًا ، مثل الأبواب الخلفية وعمليات التصيد الاحتيالي.

عندما نتحدث عن معالجة مشكلات أمان WordPress ، فإن الهدف هو منع البرامج الضارة. ومع ذلك ، كما قلنا من قبل ، لا يوجد نظام مضاد للرصاص بنسبة 100٪. يمكنك فعل كل شيء بشكل صحيح ، وسيجد المخترق الذكي طريقة جديدة لاختراق الدفاعات. إنه نادر ، لكنه يحدث. إذن كيف تتعامل مع البرامج الضارة ، إذا كانت موجودة بالفعل على موقع الويب الخاص بك؟

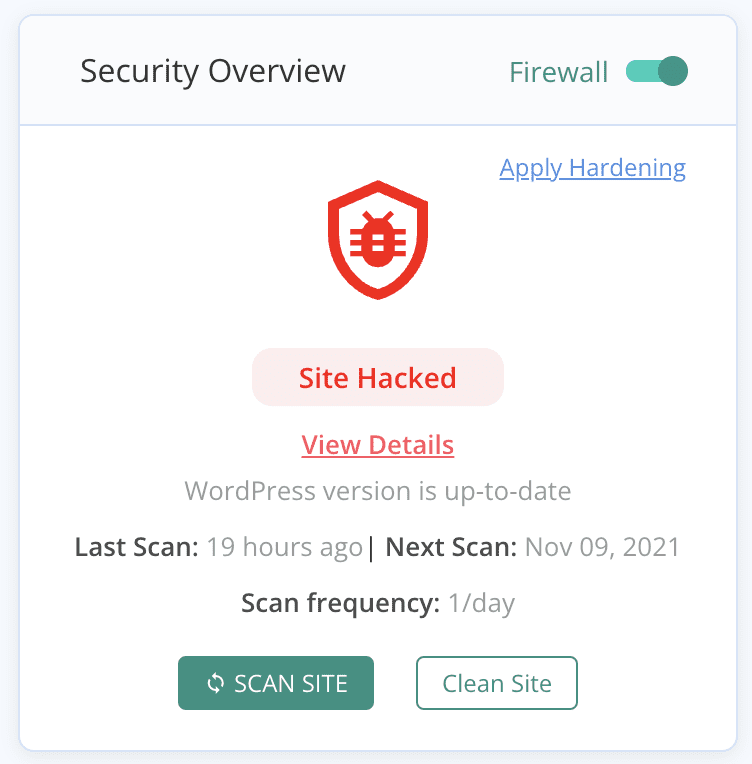

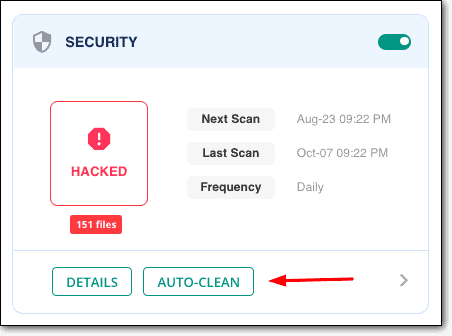

بادئ ذي بدء ، تحتاج إلى تأكيد أن البرامج الضارة موجودة بالفعل على موقع الويب الخاص بك. يمكن أن تختفي البرامج الضارة في الملفات والمجلدات وقاعدة البيانات. لقد رأينا ملفات البرامج الضارة تتنكر كملفات WordPress الأساسية ، كملفات صور ، وحتى تظهر كمكونات إضافية. الطريقة الوحيدة للتأكد مما إذا كان موقع الويب الخاص بك مصابًا أم لا هو إجراء فحص عميق له على أساس يومي. لذلك ، تحتاج إلى تثبيت MalCare.

يستخدم MalCare خوارزمية معقدة لاكتشاف البرامج الضارة على موقع الويب الخاص بك. تستخدم الماسحات الضوئية الأخرى تقنيات فعالة جزئيًا مثل مقارنة الملفات ومطابقة التوقيع لعلامة البرامج الضارة. يستخدم MalCare أكثر من 100 إشارة للتحقق من سلوك الكود ، ثم يضع علامة عليه كبرنامج ضار إذا كان القصد خبيثًا. هذا له ميزتان كبيرتان: الأولى ، عدم وجود إيجابيات خاطئة ، والتي يتم تمييز الشفرة المخصصة بأنها برامج ضارة ؛ وثانيًا ، تم اكتشاف أحدث أنواع البرامج الضارة بشكل صحيح.

تبلغ دقة MalCare 95٪ + عند المسح بحثًا عن البرامج الضارة ، وهي مجانية تمامًا. إذا أظهرت نتائج الفحص أن موقع الويب الخاص بك قد تم اختراقه ، فحينئذٍ فقط تحتاج إلى الترقية لتنظيفه. باستخدام MalCare ، ستعمل ميزة التنظيف التلقائي على إزالة البرامج الضارة جراحيًا من موقع WordPress الخاص بك ، مما يجعل موقع الويب الخاص بك أصليًا مرة أخرى.

الإصلاح: قم بمسح وتنظيف موقع الويب الخاص بك باستخدام MalCare.

4. سيو البرمجيات الخبيثة

يعد SEO Spam برنامجًا ضارًا فظيعًا بشكل خاص يستخدمه المتسللون لتحويل حركة مرور موقع الويب الخاص بك بعيدًا عن موقع الويب الخاص بك إلى مواقعهم المشبوهة والمزعجة. يفعلون ذلك عن طريق اختطاف نتائج البحث الخاصة بك على Google ، أو إدخال رمز في صفحاتك الحالية ، أو عن طريق إعادة توجيه حركة المرور إلى مواقع الويب الخاصة بهم. في بعض الأحيان يفعلون كل هذه الأشياء. على أي حال ، إنها أخبار سيئة دائمًا.

هناك عدد قليل من المتغيرات الشائعة للبرامج الضارة لتحسين محركات البحث (SEO) ، مثل اختراق الكلمات الرئيسية اليابانية واختراق الأدوية. اكتسب كل من هذين المتغيرين سمعة سيئة في حد ذاته لأن أعراضهما هي على وجه التحديد الأحرف اليابانية أو الكلمات الرئيسية الصيدلانية في نتائج البحث.

من الصعب جدًا إزالة جميع أنواع البرامج الضارة لتحسين محركات البحث (SEO) يدويًا لأنها يمكن أن تنشئ مئات الآلاف من صفحات البريد العشوائي الجديدة ، والتي يستحيل إزالتها بسهولة. بالإضافة إلى ذلك ، يقومون بإدراج برامج ضارة في ملفات ومجلدات WordPress الأساسية الهامة ، مثل ملف htaccess ، والذي يمكنه كسر الموقع إذا لم يتم تنظيفه بشكل صحيح.

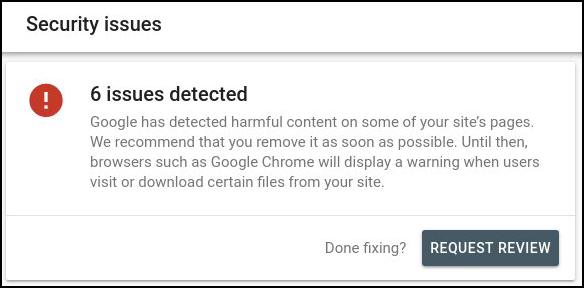

دائمًا ما يتم وضع علامة على المواقع التي تحتوي على هذه السلالات من البرامج الضارة على Google Search Console ، وتهبط على قائمة Google السوداء ، وتقود مضيف الويب إلى تعليق حساب الاستضافة الخاص بك. لذلك ، فإن مفتاح التعامل مع هذا الاختراق هو ترك الأمر للخبراء ، وهو في هذه الحالة مكون إضافي للأمان في WordPress يسمى MalCare.

لن تتخلص MalCare من البرامج الضارة فحسب ، بل ستتأكد من حماية موقعك بجدار حماية متقدم.

تم: إزالة البرامج الضارة لـ SEO spam باستخدام MalCare.

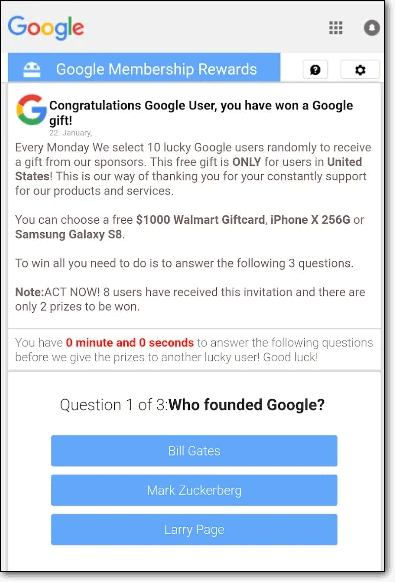

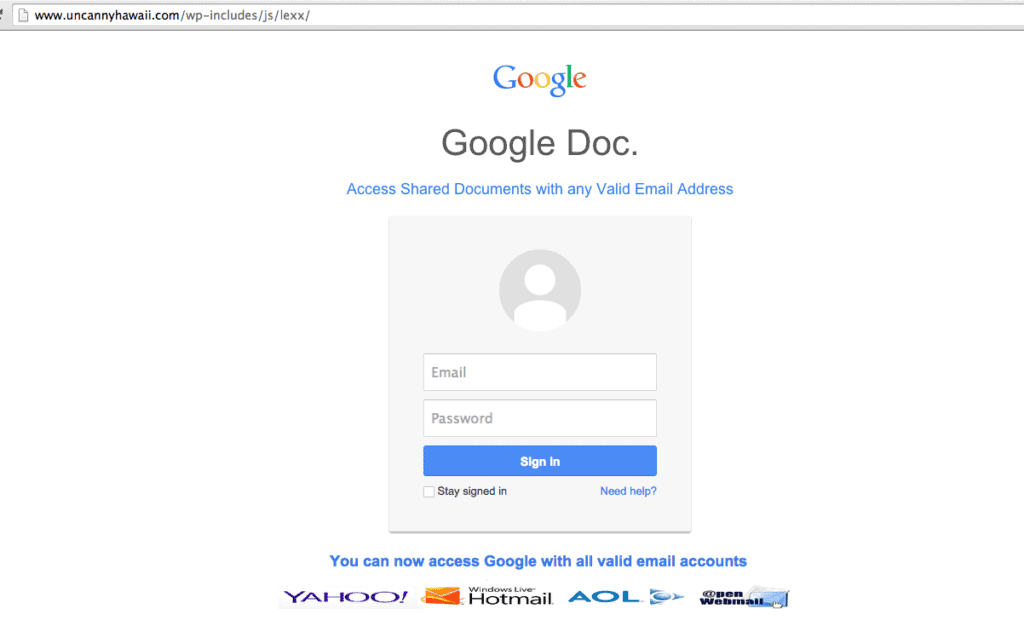

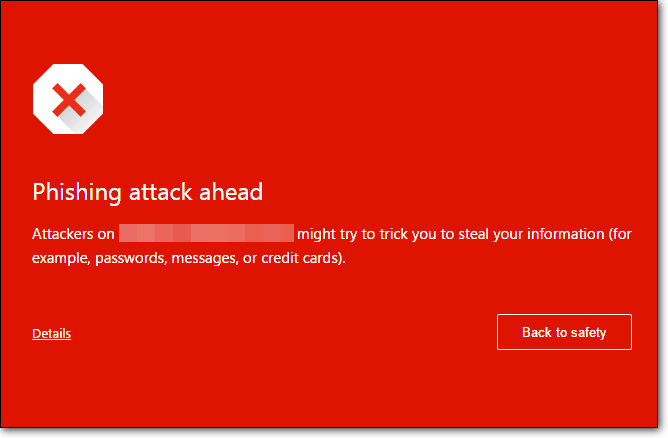

5. حيل الخداع

البرامج الضارة للتصيد الاحتيالي هي عملية احتيال من جزأين تخدع المستخدمين للتخلي عن تفاصيلهم السرية من خلال التنكر كعلامات تجارية موثوق بها.

الجزء الأول هو إرسال بريد إلكتروني بمظهر رسمي إلى مستخدم غير متشكك ، وعادة ما يكون مع تحذير شديد من أن شيئًا فظيعًا سيحدث إذا لم يقم بتحديث كلمات المرور الخاصة به أو شيء ما على الفور. على سبيل المثال ، عندما تنتحل رسالة بريد إلكتروني للتصيد الاحتيالي أحد عملاء مضيف الويب ، فقد يقولون إن الموقع معرض لخطر الإزالة.

يحدث النصف الثاني من عملية الاحتيال على موقع ويب. عادةً ما يحتوي البريد الإلكتروني للتصيد الاحتيالي على رابط ينقل المستخدم إلى موقع ويب يبدو رسميًا ويطلب منهم إدخال بيانات الاعتماد الخاصة بهم. من الواضح أن موقع الويب مزيف ، وهذا هو عدد الأشخاص الذين يعرضون حساباتهم للخطر.

على مواقع WordPress الإلكترونية ، يأتي التصيد في نوعين ، اعتمادًا على أي جزء من عملية الاحتيال تحدث. في الحالة الأولى ، يتلقى مسؤول WordPress رسائل بريد إلكتروني تصيدية حول كيفية طلب تحديث قاعدة البيانات لموقعه على الويب ، ويتم خداعهم لإدخال تفاصيل تسجيل الدخول الخاصة بهم.

من ناحية أخرى ، يمكن للمتسللين استخدام موقع الويب الخاص بك لصفحات مزيفة. غالبًا ما يصادف مسؤول الموقع الشعارات المصرفية أو شعارات مواقع التجارة الإلكترونية على موقعه على الويب ، على الرغم من عدم وجود سبب لوجودهم هناك. تستخدم هذه لخداع الناس.

إن Google سريعة جدًا في اتخاذ إجراءات صارمة ضد حيل التصيد الاحتيالي ، وخاصة على مواقع الويب التي تستضيف هذه الصفحات. سيتم إدراج موقع الويب الخاص بك في القائمة السوداء وصفعة بإشعار اكتشاف موقع التصيد الاحتيالي ، وهذا أمر مروع لثقة الزائر والعلامة التجارية. على الرغم من أنك بريء ، فقد أصبح موقع الويب الخاص بك مضيفًا لعملية احتيال. من الضروري التخلص من هذه البرامج الضارة في أسرع وقت ممكن ، واتخاذ خطوات نحو السيطرة على الأضرار.

إصلاح: قم بإزالة البرامج الضارة للتصيد الاحتيالي من موقع الويب الخاص بك باستخدام MalCare ، ونصح المستخدمين لديك بعدم النقر فوق أي روابط من داخل رسائل البريد الإلكتروني.

6. عمليات إعادة التوجيه الخبيثة

أحد أسوأ عمليات اختراق WordPress هو اختراق إعادة التوجيه الضار. من المحبط للغاية زيارة موقع الويب الخاص بك ، فقط ليتم نقله إلى موقع ويب آخر غير مرغوب فيه أو احتيالي ، لبيع منتجات وخدمات مشكوك فيها. في كثير من الأحيان ، لا يتمكن مسؤول WordPress حتى من تسجيل الدخول إلى مواقع الويب الخاصة به بسبب البرامج الضارة لإعادة التوجيه المخترقة.

هناك العديد من المتغيرات لهذه البرامج الضارة ، وهي تصيب الملفات وقاعدة البيانات الخاصة بالموقع بشكل كامل. لقد رأينا حالات لإعادة توجيه البرامج الضارة المخترقة في كل منشور بالموقع يحتوي على أكثر من 500 مشاركة. لقد كان كابوسًا ، وكان المسؤول محبطًا بشكل مفهوم.

الطريقة الوحيدة للتخلص من البرامج الضارة لعمليات إعادة التوجيه الضارة هي استخدام مكون إضافي للأمان. في الواقع ، ستحتاج على الأرجح إلى مساعدة لتثبيت المكون الإضافي على الإطلاق ، لأنه لا يمكنك تسجيل الدخول إلى موقع الويب الخاص بك. هذا هو المكان الذي يمكن أن يساعد فيه فريق دعم MalCare. سيقومون بإرشادك خلال عملية التثبيت ، وإذا لزم الأمر تنظيف الموقع لك.

الإصلاح: تخلص من البرامج الضارة لإعادة التوجيه المخترقة باستخدام MalCare.

7. إعادة استخدام كلمات المرور

يمكن أن تكون كلمات المرور المعاد استخدامها كلمات مرور قوية ، كما تحدثنا عنها في القسم السابق ، ولكنها ليست بالضرورة فريدة.

على سبيل المثال ، حساب الوسائط الاجتماعية وحساب الموقع الإلكتروني لهما نفس سلسلة الأحرف والأحرف والأرقام لكلمة المرور. لقد اعتدت على كتابتها ، وتعتقد أنه لا يمكن تخمينها ، لذا فهي كلمة مرور جيدة.

حسنًا ، أنت نصف محق. إنها كلمة مرور جيدة ، ولكن لحساب واحد فقط. القاعدة الأساسية هي عدم إعادة استخدام كلمات المرور أبدًا عبر الحسابات. والسبب هو التهديد المحتمل لانتهاكات البيانات.

تعرض GoDaddy لخرق في سبتمبر 2021 ، اكتشفوه فقط في نوفمبر 2021. بحلول ذلك الوقت ، تم اختراق قاعدة بيانات 1.2 مليون مستخدم وبيانات اعتماد SFTP. إذا استخدم أي من هؤلاء المستخدمين كلمات المرور هذه في مكان آخر ، مثل حساب مصرفي ، فإن هذه المعلومات أصبحت الآن في أيدي المخترق. يصبح من الأسهل بكثير اقتحام حسابات أخرى.

نحن نثق في الخدمات والمواقع المختلفة لتأمين بياناتنا ، ولكن لا يوجد نظام مضاد للرصاص تمامًا. يمكن للأشياء أن تنكسر وستتوقف في بعض الأحيان. الهدف هو احتواء الضرر قدر الإمكان. يساعدك إنشاء كلمات مرور فريدة وقوية لكل حساب على القيام بذلك.

إصلاح: عيّن كلمات مرور فريدة واستخدم مدير كلمات المرور لتذكرها.

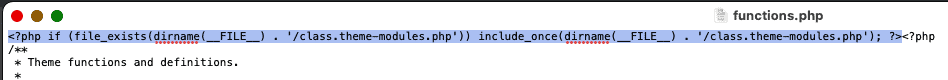

8. برمجيات ملغاة

المكونات الإضافية والسمات الفارغة هي إصدارات متميزة مع تراخيص متصدعة متاحة مجانًا عبر الإنترنت. بصرف النظر عن البعد الأخلاقي للسرقة من المطورين ، فإن البرامج الملغاة تمثل خطرًا أمنيًا ضخمًا على WordPress.

تأتي معظم السمات والإضافات الملغاة مليئة بالبرامج الضارة. يعتمد المتسللون على الأشخاص في رغبتهم في الحصول على صفقة جيدة على منتج متميز ، وانتظارهم لتثبيته. يحصل موقع الويب على جرعة من البرامج الضارة يتم تسليمها يدويًا ، ويتم الآن اختراق الموقع. هذا هو السبب الوحيد وراء إزعاج أي شخص لاختراق البرامج المتميزة في المقام الأول. لا يشارك Robin Hood في نظام WordPress البيئي.

حتى إذا كانت السمات والإضافات الفارغة لا تحتوي على برامج ضارة - وهو أمر نادر جدًا - لا يمكنك تحديثها. نظرًا لأنها ليست إصدارات رسمية ، فمن الواضح أنها لا تتلقى دعمًا من المطورين. لذلك إذا تم اكتشاف ثغرة أمنية وقام المطورون بإصدار تصحيح أمان ، فإن البرنامج الملغى يكون أيضًا قديمًا مع وجود ثغرة أمنية ، بالإضافة إلى وجود برامج ضارة مثبتة عليه.

الإصلاح: تجنب الإضافات والسمات الملغاة مثل الطاعون.

9. Backdoors على موقع WordPress الخاص بك

تعد الأبواب الخلفية ، كما يوحي الاسم ، طرقًا بديلة وغير مشروعة للوصول إلى رمز موقع الويب الخاص بك. إلى جانب البرامج الضارة ، يقوم المتسللون بحقن شفرة مستترة في موقع الويب الخاص بك ، لذلك إذا تم اكتشاف البرامج الضارة وإزالتها ، فيمكن عندئذٍ استعادة الوصول باستخدام الباب الخلفي.

تعد الأبواب الخلفية أحد الأسباب الرئيسية التي تجعلنا لا نوصي مطلقًا بتنظيف البرامج الضارة يدويًا من موقع الويب الخاص بك. قد تتمكن من العثور على نصوص البرامج الضارة وإزالتها ، ولكن يمكن إخفاء الأبواب الخلفية بذكاء شديد وتصبح غير مرئية تقريبًا.

الطريقة الوحيدة لإزالة الأبواب الخلفية من موقع الويب الخاص بك هي استخدام مكون إضافي للأمان في WordPress ، مثل MalCare. يتخلص MalCare من الأبواب الخلفية وكذلك البرامج الضارة بسرعة وسهولة باستخدام ميزة التنظيف التلقائي.

إصلاح: استخدم مكونًا إضافيًا للأمان لإزالة الأبواب الخلفية.

10. البرامج الضارة wp-vcd.php

تتسبب البرامج الضارة wp-vcd.php في ظهور نوافذ منبثقة غير مرغوب فيها على موقع WordPress الخاص بك والتي توجه المستخدمين إلى مواقع ويب أخرى. لها نفس الغرض مثل اختراق البريد العشوائي لـ SEO وعمليات إعادة التوجيه الضارة ، ولكنها تعمل بشكل مختلف. يحتوي على بعض المتغيرات مثل wp-tmp.php و wp-feed.php.

تصيب البرامج الضارة wp-vcd.php مواقع الويب برمز يتم تنفيذه في كل مرة يتم فيها تحميل الموقع. إنها واحدة من أكثر الاختراقات المحبطة التي تصيب مواقع WordPress ، لأنه بمجرد إزالتها ، يبدو أنها تعود مباشرة ؛ في بعض الحالات ، على الفور. إذا كان هناك برنامج ضار يمكن تشبيهه بفيروس متكرر لا يمكن ركله ، فإن wp-vcd.php هو نفسه.

تصيب البرامج الضارة wp-vcd.php مواقع الويب بشكل رئيسي من خلال المكونات الإضافية والسمات الملغاة. يذهب Wordfence إلى حد تسميته: "البرامج الضارة التي قمت بتثبيتها على موقعك" ؛ التي نعتقد أنها قاسية بعض الشيء ، لكنها تؤكد على خطر البرامج الملغاة.

الإصلاح: تخلص من البرامج الضارة wp-vcd.php من موقع الويب الخاص بك على الفور باستخدام MalCare.

11. هجمات القوة الغاشمة

يستخدم المتسللون الروبوتات لقصف صفحة تسجيل الدخول الخاصة بك بمجموعات اسم المستخدم وكلمة المرور ، من أجل الوصول إليها. تُعرف هذه الطريقة باسم هجوم القوة الغاشمة ، ويمكن أن تنجح إذا كانت كلمات المرور إما ضعيفة ، أو مماثلة لتلك الموجودة في خرق البيانات.

لا تعتبر هجمات القوة الغاشمة مروعة للأمان فحسب ، بل تستهلك أيضًا موارد خادم موقعك. في كل مرة يتم تحميل صفحة تسجيل الدخول ، فإنها تتطلب بعض الموارد. عادةً ما يكون استخدام القرص ضئيلًا ، لذلك لا يؤثر على الأداء بشكل ملحوظ. لكن روبوتات القوة الغاشمة تدق صفحة تسجيل الدخول بمعدل عدة مئات - إن لم يكن آلاف - مرة في الدقيقة. إذا كان موقعك على استضافة مشتركة ، فستكون هناك عواقب ملحوظة.

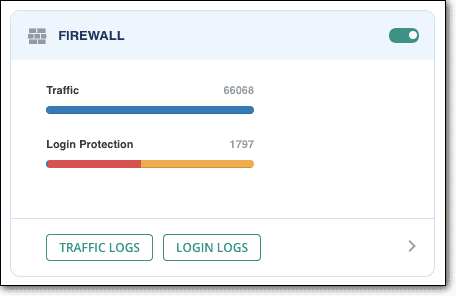

تتمثل طريقة التصدي لهجمات القوة الغاشمة في الحصول على حماية روبوت لموقعك على الويب ، بالإضافة إلى الحد من محاولات تسجيل الدخول غير الصحيحة. MalCare يأتي مع حماية الروبوت المضمنة في المكون الإضافي للأمان.

يمكنك أيضًا تمكين CAPTCHA في صفحة تسجيل الدخول الخاصة بك. قد ترى نصيحة لإخفاء صفحة تسجيل الدخول الخاصة بك عن طريق تغيير عنوان URL الافتراضي ، لكن لا تفعل ذلك. من الصعب للغاية استرداده في حالة فقد عنوان URL هذا ، وسيتم منعك من الوصول إلى موقع الويب الخاص بك مع المتسللين.

إصلاح: الحد من محاولات تسجيل الدخول والحصول على حماية الروبوت لموقعك على الويب.

12. حقن SQL

تحتوي جميع مواقع WordPress على قواعد بيانات تخزن معلومات مهمة حول الموقع. يتم تخزين أشياء مثل المستخدمين وكلمات المرور المجزأة والمنشورات والصفحات والتعليقات في جداول ويتم تحريرها واستردادها بانتظام بواسطة ملفات موقع الويب. نادرًا ما يمكن الوصول إلى قاعدة البيانات بشكل مباشر ، ويتم التحكم فيها بواسطة ملفات موقع الويب من أجل الأمان.

تعتبر عمليات حقن SQL من الهجمات الخطيرة بشكل خاص ، لأن المتسللين يمكن أن يتفاعلوا مباشرة مع قاعدة البيانات. يستخدمون نماذج على موقع الويب الخاص بك لإدراج استعلامات SQL ، مما يسمح لهم بالتلاعب أو القراءة من قاعدة البيانات. SQL هي لغة البرمجة المستخدمة لإجراء تغييرات على قاعدة البيانات ، مثل إضافة البيانات أو حذفها أو تعديلها أو استردادها. هذا هو سبب خطورة هجمات حقن SQL.

الحل هو تحديث المكونات الإضافية والسمات الخاصة بك ، لأن الثغرات الأمنية في WordPress مثل المدخلات غير الصحيحة تؤدي إلى هجمات حقن SQL ناجحة. بالإضافة إلى ذلك ، فإن جدار الحماية الجيد سوف يبعد الجهات الفاعلة السيئة عن موقع الويب الخاص بك.

إصلاح: حافظ على كل شيء محدثًا ، وقم بتثبيت جدار حماية.

13. هجمات البرمجة النصية عبر المواقع

تتشابه هجمات البرمجة النصية عبر المواقع ، أو XSS ، على مواقع الويب مع حقن SQL ، حيث يقوم المتسلل بإدراج التعليمات البرمجية في موقع الويب. الفرق هو أن الشفرة تستهدف الزائر التالي على موقع الويب الخاص بك ، بدلاً من قاعدة بيانات موقع الويب الخاص بك.

في هجوم XSS ، تتم إضافة البرامج الضارة إلى موقع الويب الخاص بك. يأتي زائر ، ويعتقد المستعرض الخاص به أن البرنامج الضار جزء من موقع الويب الخاص بك ، وبالتالي يتعرض الزائر للهجوم. بشكل عام ، تُستخدم هجمات البرمجة النصية عبر المواقع لسرقة البيانات من الزوار المطمئنين.

تتمثل طريقة حماية زوار موقعك في التأكد من عدم وجود ثغرات XSS على موقع الويب الخاص بك. إن أبسط طريقة للقيام بذلك هي التأكد من تحديث موقع الويب الخاص بك بالكامل. يمكنك نقل الأمان إلى المستوى التالي عن طريق تثبيت مكون إضافي لجدار الحماية في WordPress أيضًا.

الإصلاح: قم بتثبيت جدار حماية WordPress ، واحتفظ بكل شيء على الموقع محدثًا.

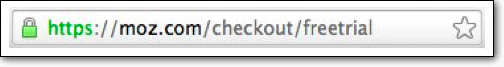

14. الموقع على HTTP وليس HTTPS

ربما لاحظت أن العديد من مواقع الويب لديها الآن قفل أخضر بالقرب من شريط URL. هذه شارة ثقة للزائر ليقول إن موقع الويب يستخدم طبقة المقابس الآمنة. SSL هو بروتوكول أمان يقوم بتشفير حركة المرور ذهابًا وإيابًا من موقع ويب.

تشبيه جيد لهذا هو التفكير في مكالمة هاتفية. تهدف البيانات التي تمر بين شخصين على الخط إلى البقاء بينهما كمحادثة خاصة. ومع ذلك ، إذا تمكن شخص ثالث من الوصول إلى هذا الخط ، فسيفهم البيانات وبالتالي لم تعد خاصة. ومع ذلك ، إذا كان هناك شخصان أصليان سيستخدمان رمزًا يستطيعان فقط فك شفرته ، بغض النظر عن مدى سماع الشخص الثالث ، فسيتم إخفاء المعنى الحقيقي للمعلومات عنهما.

هذه هي الطريقة التي يعمل بها بروتوكول SSL لمواقع الويب. يقوم بتشفير البيانات التي يتم إرسالها من وإلى موقع الويب ، بحيث لا يمكن قراءة المعلومات الحساسة من قبل طرف ثالث واستخدامها بشكل غير قانوني.

كان الإنترنت ككل يتجه نحو أمن وخصوصية البيانات في العقد الأخير ، وظهرت طبقة المقابس الآمنة (SSL) كإحدى الطرق الأساسية لتحقيق هذا الغرض. حتى Google تدافع بشدة عن مواقع الويب التي تدعم بروتوكول SSL ، وتذهب إلى حد معاقبة المواقع غير SSL على نتائج البحث الخاصة بها.

الإصلاح: قم بتثبيت شهادة SSL على موقع الويب الخاص بك.

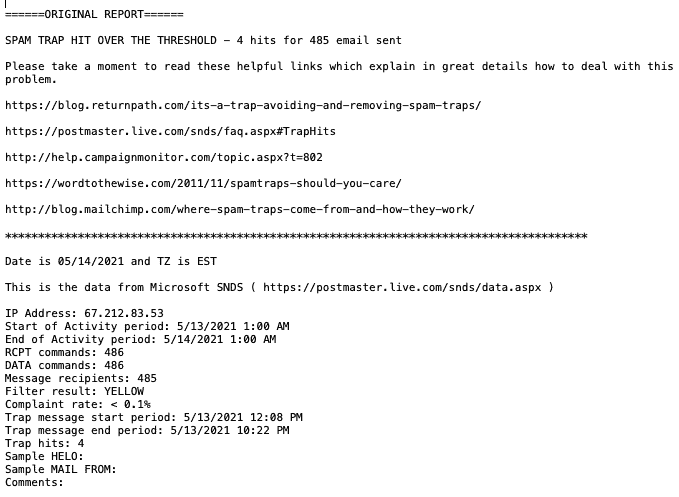

15. إرسال رسائل البريد الإلكتروني العشوائية من WordPress

رسائل البريد الإلكتروني هي حجر الزاوية في التسويق الرقمي ، وهي وسيلة للتفاعل والتفاعل مع زوار الموقع. أصبح الأشخاص أيضًا أكثر حكمة بشأن رسائل البريد الإلكتروني التي يرغبون في تلقيها ، لذلك هناك ثقة أساسية موجودة.

نظرًا للطبيعة الحساسة للثقة ، من المروع التفكير في أن المتسلل يمكنه إدخال برامج ضارة في موقع الويب الخاص بك وإرسال بريد إلكتروني عشوائي إلى زوارك. ومع ذلك ، هذا هو بالضبط ما تفعله بعض البرامج الضارة. يقوم باختطاف وظيفة WordPress الأساسية wp_mail () لإرسال رسائل البريد الإلكتروني العشوائية.

عادةً ما تتسبب البرامج الضارة في القوائم السوداء لـ Google وتعليق مضيف الويب ، ولكن في حالة رسائل البريد الإلكتروني العشوائية ، سيقوم مضيف الويب الخاص بك أيضًا بإدراج خدمة البريد الإلكتروني في القائمة السوداء وسترى مجموعة من الأخطاء الأخرى. في الواقع ، إذا أضاف مرسل البريد العشوائي عناوين بريد إلكتروني إلى موقع الويب الخاص بك أيضًا ، فأنت في خطر من وضع بريدك الإلكتروني في القائمة السوداء تمامًا.

إصلاح: قم بتنظيف البرامج الضارة للبريد الإلكتروني العشوائي من موقع الويب الخاص بك ، واستخدم أداة تسويق عبر البريد الإلكتروني بدلاً من ذلك.

16. حسابات المستخدمين الخاملة

يتغير المستخدمون على موقع الويب باستمرار. إذا قمت بتشغيل مدونة بها مؤلفين ومحررين متعددين ، على سبيل المثال ، فمن المحتمل أن تتم إضافة كتاب جدد إلى موقع الويب في كثير من الأحيان ، بينما يغادر الكتاب الأكبر سنًا.

النقطة الأساسية هنا هي حسابات المستخدمين القديمة التي لم تتم إزالتها على الفور لتصبح مشكلة أمان في WordPress بمرور الوقت. نظرًا لوجود الحسابات ولكن لا يتم تحديث كلمات المرور بانتظام ، فهي عرضة للهجوم. تعاني حسابات المستخدمين الخاملة من نفس مخاطر كلمات المرور المخترقة ، لذا فإن إزالة أي حسابات ليست قيد الاستخدام النشط أمر ضروري.

بالإضافة إلى ذلك ، من المهم معرفة من يفعل ماذا على موقع الويب الخاص بك. إجراءات المستخدم غير العادية أو غير المتوقعة هي إشارة مبكرة للحسابات المخترقة.

تم: إزالة حسابات المستخدمين غير النشطة واستخدام سجل النشاط.

أفضل الممارسات لمنع مخاوف الأمان في WordPress

تتطور مشكلات أمان WordPress باستمرار ، ومن الصعب البقاء على رأسها بالإضافة إلى جميع الأعمال الأخرى التي تدخل في تشغيل موقع ويب. لذلك ، إليك بعض ممارسات الأمان الجيدة التي يمكن أن تساعدك على حماية موقع الويب الخاص بك من البرامج الضارة والمتسللين ، دون بذل مجهود إضافي من جانبك.

- تثبيت مكون إضافي للأمان: أفضل دفاع يقدمه WordPress الخاص بك ضد المتسللين هو مكون إضافي أمني جيد مثل MalCare. يجب أن يحتوي المكون الإضافي للأمان في WordPress على ماسح ضوئي للبرامج الضارة ومنظف. من الناحية المثالية ، يجب أن يأتي أيضًا بجدار حماية وحماية من القوة الغاشمة وحماية من الروبوتات وسجل نشاط. كل هذا لدى MalCare ، وخبراء الأمن جاهزون للحصول على أي مساعدة. إنه حل عدم التدخل ، حيث ينبهك فقط عندما يكون الإجراء ضروريًا ، ولا يستهلك موارد الخادم في الصفقة. قم بتثبيت MalCare الآن ، وتنفس الصعداء.

- استخدام جدار حماية: يحمي جدار حماية تطبيق الويب موقع الويب الخاص بك من جميع أنواع الجهات الفاعلة السيئة. يريد المتسللون استغلال الثغرات الأمنية على موقع الويب الخاص بك ، بالإضافة إلى مشكلات أمان WordPress الأخرى. يمنع جدار الحماية ذلك ، عن طريق السماح بدخول الزوار الشرعيين فقط. إنه أمر لا بد منه لموقع الويب الخاص بك ، بل إنه من الأفضل أن يكون مرفقًا مع المكون الإضافي للأمان.

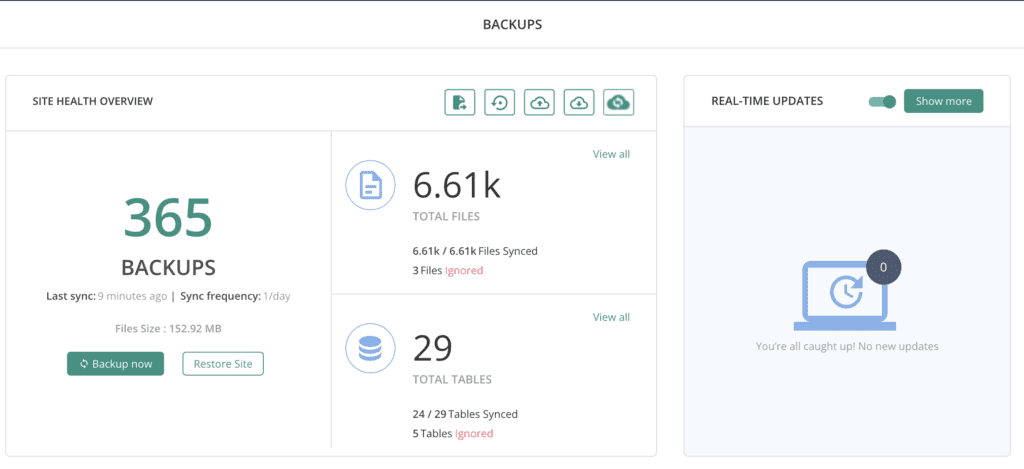

- حافظ على كل شيء محدثًا : تأكد من تحديث WordPress الأساسي والإضافات والسمات دائمًا. غالبًا ما تحتوي التحديثات على تصحيحات أمان للثغرات الأمنية ، وبالتالي فمن الأهمية بمكان التحديث في أسرع وقت ممكن. ومع ذلك ، نحن نعلم أن تطبيق التحديثات ليس دائمًا أمرًا سهلاً. لتقليل المخاطر ، قم بتحديث موقع الويب الخاص بك بأمان باستخدام BlogVault. تم نسخ موقعك احتياطيًا قبل التحديث مباشرةً ، ويمكنك أن ترى كيف يعمل التحديث عند التدريج أولاً قبل تحديث موقع الويب المباشر الخاص بك.

- احصل على مصادقة ثنائية: يمكن اختراق كلمات المرور ، خاصةً إذا لم تكن قوية بشكل خاص أو تم إعادة استخدامها. تنشئ المصادقة ذات العاملين رمزًا مميزًا لتسجيل الدخول في الوقت الفعلي بالإضافة إلى كلمات المرور التي يصعب اختراقها. يمكنك تمكين المصادقة ذات العاملين باستخدام مكون إضافي ، مثل WP 2FA أو واحد آخر من هذه القائمة.

- فرض سياسات كلمات مرور قوية: لا يمكننا التأكيد على أهمية كلمات المرور القوية والفريدة بشكل كافٍ. نوصي باستخدام مدير كلمات المرور. من أجل حماية موقع الويب الخاص بك من مشكلات الأمان ، مثل هجمات القوة الغاشمة ، يجب أن يحد المكون الإضافي للأمان من محاولات تسجيل الدخول أيضًا.

- النسخ الاحتياطية المنتظمة: أحيانًا تكون النسخ الاحتياطية هي الملاذ الأخير للاختراق ، ويجب أن يحتوي موقع الويب الخاص بك دائمًا على نسخة احتياطية يتم تخزينها بعيدًا عن خادم موقع الويب الخاص بك. تعرف على المزيد حول كيفية عمل نسخة احتياطية من موقع WordPress الخاص بك.

- استخدام SSL: قم بتثبيت شهادة SSL على موقع الويب الخاص بك لتشفير الاتصال ذهابًا وإيابًا منه. أصبحت طبقة المقابس الآمنة (SSL) معيارًا واقعيًا ، وتعمل Google بنشاط على تعزيز استخدامه للحصول على تجربة تصفح أكثر أمانًا.

- قم بإجراء تدقيق أمني كل بضعة أشهر: قم بمراجعة المستخدمين وإجراءاتهم على موقع الويب ، باستخدام سجل النشاط. يمكن أن يكون النشاط غير المعتاد إشارة تحذير مبكرة للبرامج الضارة. يُنصح أيضًا بتنفيذ سياسة الامتيازات الأقل لحسابات المشرف والمستخدم. أخيرًا ، قم بإزالة أي مكونات إضافية أو سمات غير مستخدمة على موقع الويب الخاص بك. يتم تجاهل السمات والإضافات المعطلة للحصول على التحديثات ، ولا يتم تحديد الثغرات الأمنية في WordPess مما يؤدي إلى اختراق مواقع الويب.

- اختر المكونات الإضافية والسمات ذات السمعة الطيبة: هذا شخصي إلى حد ما كإجراء أمني ، لكن الأمر يستحق استخدام أفضل المكونات الإضافية والسمات على موقع الويب الخاص بك. تحقق مما إذا كان المطور يقوم بتحديث منتجه بانتظام ، على سبيل المثال. بالإضافة إلى المراجعات عبر الإنترنت وتجارب الدعم للمستخدمين الآخرين ، يعد هذا مقياسًا مهمًا. بالإضافة إلى ذلك ، يعد البرنامج المتميز رهانًا أفضل بشكل عام. ولكن الأهم من ذلك ، عدم استخدام البرامج الملغاة. غالبًا ما يحمل برامج ضارة في الكود ، بعد أن تم اختراقه لهذا السبب بالذات. إنها فقط ليست مخاطرة جديرة بالاهتمام.

يمكنك أيضًا تقوية موقع WordPress الخاص بك ، وتثقيف نفسك حول كيفية عمل أمان WordPress.

أهم أسباب الاختراق على مواقع WordPress

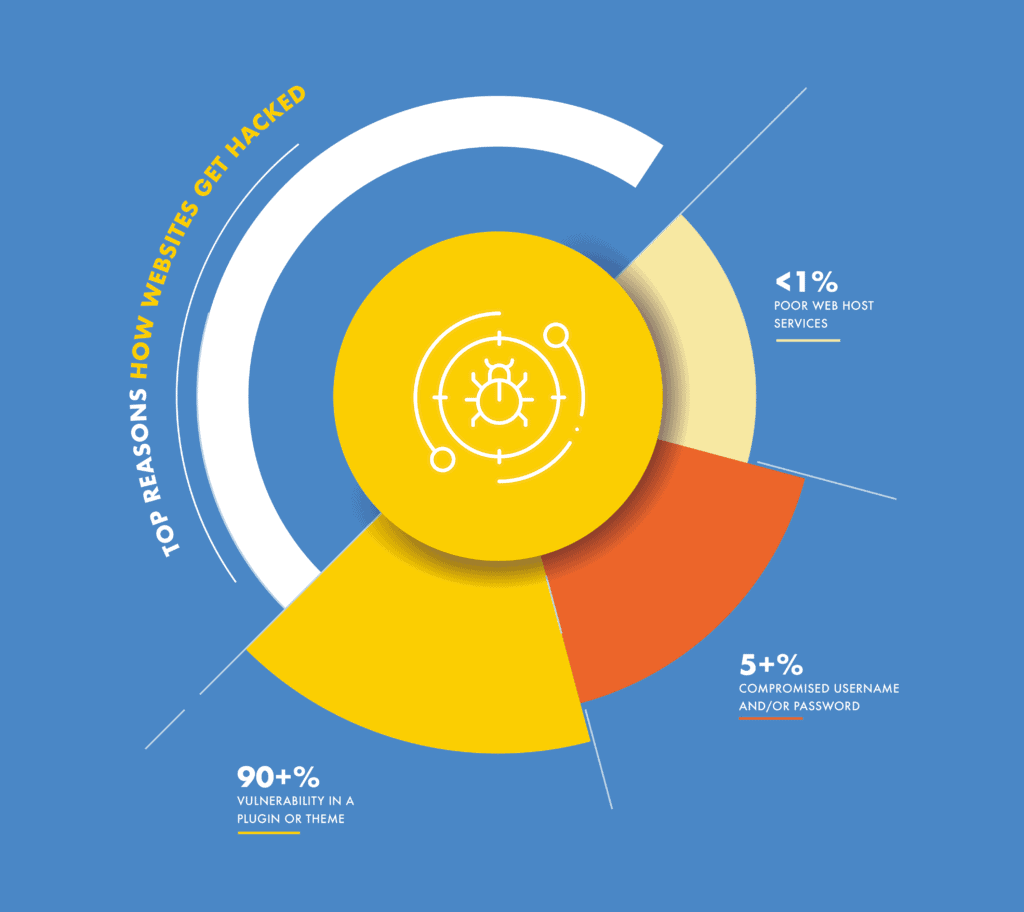

هناك رابطان ضعيفان في أمان موقع WordPress الخاص بك: نقاط الضعف وكلمات المرور . يتم حقن أكثر من 90٪ من البرامج الضارة عبر نقاط الضعف ، و 5٪ + بسبب كلمات المرور المخترقة أو الضعيفة ، و <1٪ لأسباب أخرى ، مثل ضعف خدمات استضافة الويب.

نقاط الضعف

في حين أن WordPress نفسه آمن ، إلا أن مواقع الويب مبنية بأكثر من مجرد WordPress أساسي. نحن نستخدم المكونات الإضافية والسمات لتوسيع وظائف مواقعنا الإلكترونية وإضافة ميزات وتصميم جميل والتفاعل مع زوار الموقع. كل هذا يتم تحقيقه من خلال الإضافات والقوالب.

الإضافات والسمات ، مثل WordPress ، مبنية برمز. عندما يكتب المطورون التعليمات البرمجية ، يمكنهم ارتكاب أخطاء تؤدي إلى ثغرات. يمكن للقراصنة استغلال الثغرات الموجودة في التعليمات البرمجية لتنفيذ إجراءات لم يقصدها المطور.

على سبيل المثال ، إذا كان موقع الويب الخاص بك يسمح للمستخدمين بتحميل الصور ، لنقل صورة للملف الشخصي ، يجب أن يكون التحميل ملف صورة فقط. ومع ذلك ، إذا لم يضع المطور هذه القيود ، فيمكن للمتسلل تحميل ملف PHP مليء بالبرامج الضارة بدلاً من ذلك. بمجرد تحميله على موقع الويب ، يمكن للمتسلل بعد ذلك تنفيذ الملف وستنتشر البرامج الضارة إلى بقية الموقع. هذه الثغرات هي نقاط ضعف. هناك أنواع أخرى بالطبع ، لكن هذه هي الأنواع الرئيسية التي تصيب مواقع WordPress.

كلمات المرور المخترقة

إذا كان المتسلل لديه بيانات اعتماد حسابك ، فلن يحتاج إلى اختراق موقع الويب الخاص بك. هذا هو سبب أهمية كلمات المرور القوية.

هناك طريقتان رئيسيتان تجعل كلمات المرور الحلقة الأضعف في سلسلة أمان WordPress. أحدهما هو استخدام كلمات مرور سهلة التذكر ، وبالتالي يسهل على المتسللين وروبوتاتهم تخمينها. والطريقة الثانية هي عندما يعيد المستخدمون استخدام كلمات المرور عبر مواقع الويب والخدمات.

تعد خروقات البيانات شائعة جدًا. على سبيل المثال ، يمتلك المستخدم نفس كلمة المرور لحسابين مختلفين: موقع ويب للتجارة الإلكترونية وحساب Twitter الخاص به. إذا كان موقع التجارة الإلكترونية يحتوي على خرق للبيانات ، حيث تتم سرقة بيانات المستخدم ، فإن حساب Twitter الخاص بهم معرض للخطر الآن. يمكن للمتسلل تسجيل الدخول إلى الحساب والتسبب في كل أنواع الخراب.

كل من نقاط الضعف وكلمات المرور المخترقة هي مخاطر أمنية على WordPress يمكنك التعامل معها بسهولة ، باستخدام الأدوات المناسبة والنصائح الصحيحة. لحسن الحظ ، كلا هذين الأمرين موجودان هنا.

خاتمة

يمكن أن تكون مشكلات أمان WordPress شاقة للمسؤول عديم الخبرة ، لكن هذا لا يعني أنه لا يوجد حل لها. يمكن حل مشكلات الأمان بسهولة من خلال الاستماع إلى نصائح الخبراء. نحن ، في MalCare ، نؤمن إيمانًا راسخًا بأن أمان WordPress يجب أن يكون مسألة عدم التدخل ، مما يتيح لك حرية القيام بأشياء أخرى براحة البال.

نأمل أن يكون المقال قد ساعد في تهدئة أي مخاوف. إذا كان هناك شيء لم نتطرق إليه ، فالرجاء إخبارنا بذلك. كنا نحب أن نسمع منك.

أسئلة وأجوبة

هل يعاني WordPress من مشكلات أمنية؟

يعد WordPress نظامًا آمنًا ، ولكنه ليس مثاليًا مثل أي نظام آخر. تضيف المكونات الإضافية والسمات وظائف وتعقيدًا إلى موقع الويب ، ولكنها تجلب أيضًا مخاطر أمنية. ومع ذلك ، هناك طرق للتخفيف من حدتها بنجاح ، لذا فإن مواقع WordPress محمية من المتسللين.

هل يتم اختراق WordPress بسهولة؟

لا يتم اختراق WordPress بسهولة ، ومع ذلك ، قد لا تكون بعض المكونات الإضافية والسمات الخاصة به آمنة. تثبيت مكون إضافي للأمان بجدار حماية مدمج ، مثل MalCare سيجعل موقع WordPress أكثر أمانًا.

هل WordPress آمن للتجارة؟

يعد WordPress آمنًا للتجارة ، إذا كان موقع الويب يحتوي على مكون إضافي للأمان مع جدار حماية مثبت. سيقوم المكون الإضافي للأمان بإجراء عمليات فحص يومية لتنبيه المستخدمين بالبرامج الضارة. MalCare هو مكون إضافي للأمان لا يقوم فقط بفحص موقع الويب ، ولكنه يوفر أيضًا خيار التنظيف التلقائي بنقرة واحدة. يأتي MalCare أيضًا بجدار حماية لإبعاد حركة المرور السيئة عن موقع التجارة ، بالإضافة إلى حماية موقع الويب من الروبوتات التي تتخلص من البيانات.

ما هي متطلبات أمان WordPress التي يجب أن تمتلكها؟

The must-have WordPress security requirements are:

- Malware scanner

- Malware cleaner

- WordPress firewall

- Brute force protection

- Bot protection

- سجل النشاطات

- توثيق ذو عاملين

These features go a long way toward protecting websites from WordPress security issues.

Are outdated WordPress plugins a security risk for a site?

Yes, outdated WordPress plugins are a security risk for a website. Plugin updates usually contain security patches that address errors in the plugin code. These errors are known as vulnerabilities and can be exploited by hackers to gain unauthorised access to a website. Therefore it is critically important to update WordPress plugins as soon as possible. Same goes for WordPress themes.