دليل سريع لإصلاح موضوع هاك WordPress

نشرت: 2023-04-19هل أنت هنا لأن موقع الويب الخاص بك يتصرف؟ ربما يكون الأمر بطيئًا جدًا أو يمكنك أن ترى أن وسائل التواصل الاجتماعي الخاصة بك تعمل بشكل جيد ولكن زيارات الموقع لا تزال منخفضة. أو حدث الأسوأ وتم حظر دخولك إلى موقع الويب الخاص بك.

على أي حال ، يبدو أنك تتعامل مع اختراق سمة WordPress .

11٪ من الهجمات على مواقع WordPress سببها مواضيع ضعيفة. وإذا كنت مالكًا أو مسؤولاً لموقع ويب ، فإن تجاهل هذا القلق الأمني الصارخ يمكن أن يتحول إلى صداع كبير.

يمكن للمهاجمين استغلال نقاط الضعف في قالب WordPress الخاص بك للسيطرة على موقع الويب الخاص بك ، أو كشف قاعدة البيانات الخاصة بك ، أو إعادة توجيه حركة المرور الخاصة بك ، أو حتى إبعادك عن موقع الويب الخاص بك.

بمجرد تعرض موقع الويب الخاص بك للهجوم ، قد تستغرق استعادته وقتًا وجهدًا ، مما قد يؤدي إلى فقدان الزوار والأعمال. إذن كيف يمكنك التأكد من أن موضوع WordPress الخاص بك مؤمن الآن وفي المستقبل؟

TL ؛ DR : الأمان الاستباقي هو الحل الوحيد. يجب عليك فحص موقع الويب الخاص بك بحثًا عن نقاط الضعف والبرامج الضارة بانتظام حتى لا يمكن إخفاء البرامج الضارة المزعجة والشفرات الخطيرة في موضوع WordPress الخاص بك.

WordPress Theme Hacked: ماذا يعني ذلك؟

سمة WordPress هي في الأساس مجموعة من الملفات التي تتضمن أوراق الأنماط والقوالب وجافا سكريبت وحتى الصور. تنشئ هذه الملفات معًا عرضًا فريدًا لموقعك على الويب وتقدم هيكلًا لتصميم وعرض أي محتوى تضعه على موقع الويب الخاص بك.

هل من الممكن اختراق قالب WordPress؟ نعم. لكن هل هذا محتمل؟ أيضا ، نعم.

تعد سمة WordPress جزءًا لا يتجزأ من موقع الويب لأنها تملي كيف يبدو. لذلك غالبًا ما يحرص مالكو مواقع الويب على تجربة سمات جديدة لتحديث مظهر موقع الويب.

هناك العديد من سمات WordPress المجانية الموجودة هناك ، بالإضافة إلى السمات المميزة الفارغة المتوفرة في كل موقع من مواقع التورنت تقريبًا. لذلك يحاول معظم الأشخاص التوفير في تكلفة هذه السمات من خلال اختيار الخيارات الأقل أمانًا.

الآن ، قد لا تدرك أنه ، مثل أي ملف آخر ، يمكن أيضًا أن يكون القالب تالفًا أو مملوءًا بعناصر ضارة. لذلك يمكن أن تحتوي السمات التي يتم تنزيلها من مصادر غير موثوقة على روابط أو عناوين IP ضارة تسمح للمهاجمين على الإنترنت باستغلال ضعف السمة واختراق موقع الويب الخاص بك.

ما هي أعراض موضوع WordPress الذي تم اختراقه؟

عادةً ما يؤدي اختراق سمة WordPress إلى ظهور أعراض مثل عمليات إعادة التوجيه أو تشويه الموقع ، وهو ليس محرجًا فحسب ، بل يمثل مصدر قلق أمني كبير. لكن في بعض الأحيان ، تكون الأعراض أقل وضوحًا ويصعب تحديدها. إذن كيف تعرف ما إذا كان موضوع WordPress الخاص بك قد تم اختراقه؟

هناك طرق مختلفة لتحديد اختراق سمة WordPress ، ولكن بعض العلامات أكثر وضوحًا من غيرها. تُعد العلامات مثل رسائل التحذير من Google وشاشة الموت في WordPress علامات واضحة على وجود برامج ضارة على موقع الويب الخاص بك.

ولكن إذا كنت تريد نتائج دقيقة وفهمًا مفصلاً للجزء الذي تم اختراقه من موقع الويب الخاص بك ، فإن الفحص الشامل فقط هو الذي يمكن أن يساعدك.

هناك بعض المؤشرات التي يجب أن تعرفها من أجل تحديد اختراق موضوع WordPress. ولكن الأهم من ذلك ، يجب أن تعرف مقدار القلق الأمني الذي يمكن أن يكون عليه اختراق السمة. إذا وجدت سمات WordPress الخاصة بك مخترقة ، فقد تواجه عواقب وخيمة وغير سارة.

تحطم موقع الويب

يمكن أن يكون اختراق سمة WordPress مرهقًا لأنه يمكن أن يؤدي إلى تعطل موقع الويب الخاص بك على الفور تقريبًا. يؤثر هذا بشكل مباشر على حركة المرور الخاصة بك والتواجد الرقمي. هذا عرض شائع لاختراق سمة WordPress ، ويمكن أن تكون التحديثات سببًا رئيسيًا لاختراق السمة.

أحد أكثر المخاوف شيوعًا التي نسمعها من عملائنا هو أنهم حذرون من التحديثات لأنها قد تؤدي إلى تعطل موقع الويب الخاص بهم. هذا القلق لا أساس له من الصحة. إذا كان تحديث السمة ضعيفًا ، فقد يتسبب في تعطل موقع الويب الخاص بك. أيضًا ، يمكن أن تتسبب تحديثات السمات المتكررة أو استخدام السمات من مصادر غير موثوق بها في تعطل موقع الويب.

والخبر السار هو أن هناك حلًا بديلًا لذلك. يؤدي أخذ النسخ الاحتياطية قبل التحديث إلى تأمين الإصدار الثابت من موقع الويب الخاص بك ويسمح لك باستعادتها في حالة حدوث أي خطأ. بدلاً من ذلك ، يتيح لك استخدام خادم مرحلي اختبار جميع التحديثات قبل نشرها على موقع WordPress الخاص بك.

تمديد وقت التحميل

أنت تعرف بالفعل تكلفة موقع ويب بطيء التحميل. لا أحد لديه الاهتمام أو الصبر ليضيع على موقع ويب يستغرق وقتًا طويلاً في التحميل. إذا كان موقع الويب الخاص بك واحدًا من هؤلاء ، فستفقد العملاء بلا شك بسبب موقع ويب بطيء التحميل.

يعد اختراق سمة WordPress اختراقًا شائعًا يؤدي إلى استخدام المتسللين لموقع الويب الخاص بك كمستودع للبرامج الضارة والمحتوى المقرصن ومجموعة كاملة من الملفات الأخرى. يمكن أن يربك هذا موارد موقع الويب الخاص بك ويؤثر سلبًا على وقت التحميل.

إذا كنت تعتقد أن هذه هي نهاية الأمر ، فستفاجأ. لا تؤدي مواقع الويب البطيئة أداءً جيدًا على محركات البحث وقد تقوم في كثير من الأحيان بتغيير ملفاتك أو حذفها مما يؤدي بدوره إلى ظهور خطأ "لم يتم العثور على الصفحة". هذا ليس أقل من قصة رعب SEO ويمكن أن يؤثر على حركة المرور على موقع الويب الخاص بك بطريقة كبيرة.

تشويه الموقع

تشويه موقع الويب ليس مزحة ، فهو يعبث بمصداقيتك وهوية علامتك التجارية وبياناتك. نظرًا لأن اختراق السمات يمنح الوصول إلى موقع الويب الخاص بك وعرضه مباشرة على المتسللين ، فيمكنهم اختيار تغيير المظهر على أي حال. تختار العديد من مجموعات القرصنة تغيير الصفحة الرئيسية وترك رسالة — جرب السيد روبوت.

في حالات أخرى ، يمكن للقراصنة وضع إعلانات على موقع الويب الخاص بك أو سرقة معلوماتك الخاصة. بغض النظر عن نوع التشويه الذي يحدث ، فإنه يؤثر على مصداقيتك وعملك.

عمليات إعادة التوجيه غير المصرح بها

يمكن أن تكون عمليات إعادة التوجيه غير المصرح بها ، أو ما يُعرف باسم عمليات إعادة التوجيه الضارة ، أحد أعراض اختراق سمة WordPress. عمليات إعادة التوجيه هذه تأخذ كل أو جزء من زوارك إلى صفحة ويب مختلفة تمامًا ، والتي غالبًا ما تكون موقع ويب منتج غير قانوني أو محتوى بذيء. يعد هذا اختراقًا معروفًا يعزز حركة المرور على موقع ويب معين عن طريق إعادة توجيهه من مصدر آخر.

عمليات إعادة التوجيه سيئة في حد ذاتها ، ولكنها أيضًا تزيد من معدل الارتداد لموقعك على الويب وتعيق جهود تحسين محركات البحث.

القائمة السوداء للموقع

عند إصابة موقع الويب الخاص بك ببرامج ضارة ، يتم وضع علامة عليه على أنه غير آمن بواسطة محركات البحث ، وخاصة Google. تضع Google قوائم سوداء لما يزيد عن 10000 موقع ويب كل يوم. والبرامج الضارة هي أحد الأسباب الرئيسية لإدراجها في القائمة السوداء. لكن الأمر يزداد سوءًا ، تشير محركات البحث الأخرى ومضيفو الويب والمتصفحات أيضًا إلى قائمة Google السوداء ويمكن أن ينتهي الأمر بوضع علامة على موقع الويب الخاص بك في كل منهم. سيؤدي هذا إلى عدم ظهور موقع الويب الخاص بك في نتائج البحث على الإطلاق.

سيؤدي اختراق سمة WordPress في النهاية إلى إعاقة حركة المرور العضوية بطريقة أو بأخرى. من الأفضل البقاء في الطليعة ومنع حدوث الاختراقات على الإطلاق.

تنبيهات مضيف الويب

أنت تشارك خوادم مضيف الويب الخاص بك مع مئات من المواقع الأخرى. لذلك ، فإن مضيف الويب لديه مصلحة راسخة في التأكد من عدم وجود برامج ضارة على خوادمهم. يقوم مضيفو الويب بفحص المواقع الموجودة على خوادمهم بشكل دوري بحثًا عن البرامج الضارة. إذا اكتشفوا برامج ضارة ، فعادة ما يرسلون تنبيهًا عبر البريد الإلكتروني لإبلاغك بها. ترقب هذه التنبيهات ، لأنه إذا تجاهلتها ، فقد يعلق مضيف الويب حسابك.

أدوار المستخدمين

إذا لاحظت أن بعض المستخدمين يحصلون فجأة على امتيازات أكثر من ذي قبل ، مثل حصول محرر على دور المسؤول ، فقد يكون هذا علامة على اختراق. يحصل المتسللون على حق الوصول إلى موقع الويب الخاص بك ثم يصعدون امتيازات المستخدم للحصول على وصول المسؤول.

تحليلات الموقع

إذا لاحظت ارتفاعًا مفاجئًا في حركة المرور الخاصة بك من مناطق معينة أو إذا كانت تحليلات موقع الويب الخاص بك لا تتوافق مع استخدام الخادم الخاص بك ، فقد يكون هذا علامة على وجود برامج ضارة. قد تبدو الارتفاعات المفاجئة أمرًا جيدًا ، ولكن حركة المرور بدون سبب قد تكون عبارة عن حركة مرور روبوتية تهاجم موقع الويب الخاص بك.

ملاحظات الزوار

أخيرًا ، انتبه لزوار موقع الويب الخاص بك وملاحظاتهم. يمكن تصميم Hacks للتأكد من أن المشرف لا يرى أي أعراض للاختراق. ومع ذلك ، لا يزال بإمكان زوار موقعك ملاحظة هذه الأعراض. لذا تعامل مع جميع تعليقات الزائرين على محمل الجد.

كيفية مسح وتنظيف WordPress Theme Hack؟

يعد فحص سمة WordPress الخاصة بك مهمة سهلة إذا كنت تستخدم مكونًا إضافيًا. هناك العديد من المكونات الإضافية للأمان في WordPress والتي ستقوم بفحص موقع الويب الخاص بك بالكامل بحثًا عن البرامج الضارة وتنظيفه أيضًا. ولكن مثلما توجد فجوة في الجودة بين السمات المجانية والمتميزة ، ينطبق الأمر نفسه على المكونات الإضافية للأمان.

أمان الموقع ليس المكان المناسب لتوفير التكاليف. يمكن أن يساعدك الاستثمار في حل الأمان المناسب في البقاء على اطلاع بأي ثغرات قد تكون موجودة في موقع الويب الخاص بك. لذا اختر حلًا أمنيًا كاملاً مثل MalCare لفحص موقع الويب الخاص بك وحمايته بدفاعات نشطة ضد الهجمات المستقبلية.

وإذا كنت شخصًا يحتاج إلى إلقاء نظرة على جميع الخيارات المتاحة ، فيمكنك الرجوع إلى هذه القائمة التي تضم أفضل مكونات أمان WordPress الإضافية.

تم تصميم المكونات الإضافية للأمان بواسطة خبراء بعد شهور من البحث والبرمجة والاختبار. لذلك ، فهي ليست فقط طريقة أسرع لفحص موقع الويب الخاص بك ، ولكنها أيضًا دائمًا ما تكون أكثر شمولاً وفعالية. سيقوم المكون الإضافي المثبت الخاص بك بفحص موقع الويب الخاص بك تلقائيًا وإعلامك إذا كانت هناك أية مخاوف أمنية.

يمكنك البحث عن المكونات الإضافية في مستودع WordPress وتنزيل المكونات التي تفضلها. بمجرد التنزيل ، كل ما عليك فعله هو تثبيت المكون الإضافي ، وسيكون جاهزًا للعمل.

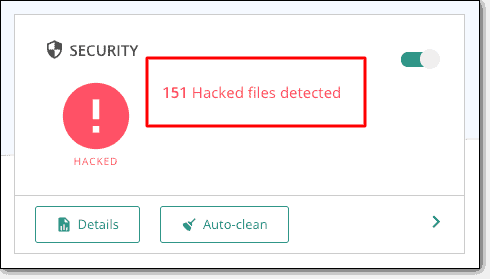

سيقوم برنامج WordPress Malware Scanner من MalCare بتنبيهك من الاختراقات ونقاط الضعف كما هو موضح في الصورة. الشيء الرائع في هذا البرنامج المساعد هو أن الفحص يعمل على خوادمه الخاصة.

هذا يعني أن موقع الويب الخاص بك لا يواجه أي مشكلات تتعلق بالتوقف عن العمل أو السرعة أثناء إجراء الفحص. يقوم المكون الإضافي أيضًا بمسح كل من الملفات وجداول قاعدة البيانات ، لذلك من غير المرجح أن يفوتك الاختراق.

إذا وجدت أن موضوع WordPress الخاص بك قد تم اختراقه ، فأنت تريد التأكد من تنظيف موقع الويب في أقرب وقت ممكن. لكن لا داعي للذعر.

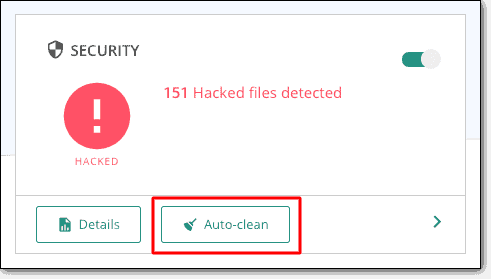

توفر معظم المكونات الإضافية للأمان أيضًا خيار إجراء التنظيف على الفور. هذه وظيفة ممتازة في MalCare ، لأنها تضمن تنظيفًا شاملاً وسريعًا لموضوع موقع الويب الخاص بك.

إذا كنت ستفعل الشيء نفسه يدويًا ، فسيتعين عليك حذف السمة وإعادة تحميلها ، مما قد يتسبب في الكثير من الاضطراب ويستغرق الكثير من الوقت.

قم بتنظيف قالب WordPress الخاص بك باستخدام البرنامج المساعد

يمكن أن يتراوح المخطط الزمني للتنظيف من خلال المكون الإضافي من بضع دقائق إلى بضعة أيام. توظف بعض المكونات الإضافية خبراء أمان يقومون بتقييم موقع الويب الخاص بك بدقة وتنظيفه بأنفسهم. ومع ذلك ، فإن هذا النهج يستغرق وقتًا طويلاً ، ومعظم مالكي مواقع الويب الذين لديهم سمة WordPress تم اختراقها ليس لديهم وقت لتجنيبهم.

MalCare هو المكون الإضافي الوحيد الذي يسمح لك بإجراء التنظيف التلقائي بنفسك. تم تصميم الخوارزمية لمسح موقع الويب بالكامل وتنظيفه في غضون دقائق. كل ما عليك فعله هو الضغط على زر "التنظيف التلقائي" ، وسيتولى المكون الإضافي الباقي نيابة عنك.

والأهم من ذلك ، أن الخوارزمية الذكية التي تستخدمها MalCare لا تحذف أي شيء ليس برمجيات ضارة بالتأكيد. في حالة الشك ، يخطرك المكون الإضافي ، ويعمل فريق MalCare معك لتحديد الملفات وتنظيف البرامج الضارة.

مسح وتنظيف ثيم WordPress الذي تم اختراقه يدويًا

إذا شعرت ، لسبب ما ، بالحاجة إلى مسح وتنظيف اختراق سمة WordPress بنفسك ، يمكنك اتباع الإرشادات الواردة أدناه. ومع ذلك ، يمكن أن تستغرق عمليات الفحص اليدوي وقتًا طويلاً وصعبة. إذا لم تكن خبيرًا ، فنحن نوصي بشدة بعدم القيام بذلك يدويًا.

من أجل مسح موقع الويب الخاص بك وتنظيفه يدويًا ، سيتعين عليك الوصول إلى الواجهة الخلفية لموقع الويب الخاص بك وتقييم جميع الملفات يدويًا.

خذ نسخة احتياطية من موقع الويب الخاص بك

ابدأ بأخذ نسخة احتياطية من موقع WordPress الخاص بك. يمكن أن يؤدي تنظيف اختراق السمة يدويًا إلى كسر موقع الويب الخاص بك. في هذه الحالة ، يمكن أن تعمل النسخة الاحتياطية كآمن من الفشل وتساعدك على استعادة موقع الويب الخاص بك. حتى إذا تم اختراق موقع الويب الخاص بك ، فإنه لا يزال أفضل من الاضطرار إلى بنائه من الصفر مرة أخرى.

تنزيل تثبيتات نظيفة لموضوعات WordPress

الطريقة الأكثر شيوعًا لفحص موقع الويب الخاص بك هي تحديد الملفات والمجلدات غير المعروفة في نظام الواجهة الخلفية. يمكن أن تكون أي ملفات ليست جزءًا من النسق الأصلي برامج ضارة. لتحديد البرامج الضارة ، سيتعين عليك مقارنة الملفات بملفات سمة WordPress في مستودع WordPress. إليك كيف يمكنك فعل ذلك.

- لاحظ جميع السمات الموجودة على موقع الويب الخاص بك ، سواء كانت نشطة أو غير نشطة.

- قم بتنزيل الإصدار الدقيق للقوالب المذكورة من مستودع WordPress.

تنظيف مجلدات السمة

بمجرد أن يكون لديك مرجع لملفات السمات ، يمكنك البدء في مقارنة الملفات وبدء عملية التنظيف. اتبع هذه الخطوات لتنظيف موقع الويب الخاص بك بعناية.

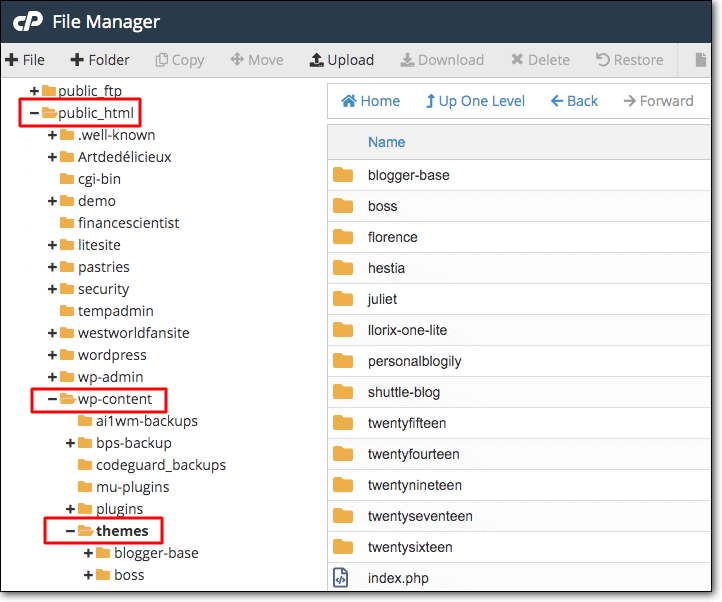

الخطوة 1: قم بتسجيل الدخول إلى حساب مضيف الويب الخاص بك وعرض الملفات الموجودة على موقع الويب الخاص بك. Filezilla هي أداة مفيدة للقيام بذلك.

الخطوة الثانية: اذهب إلى public_html> wp-content> theme

الخطوة 3: افتح السمات التي قمت بتنزيلها من المستودع في Filezilla وقارنها مع تلك الموجودة على موقع الويب الخاص بك.

الخطوة 4: إذا لاحظت أي ملفات إضافية ، فمن المحتمل أنها برامج ضارة.

الخطوة 5: احذف جميع الملفات والمجلدات غير المعروفة من موقع الويب الخاص بك.

تحذير: إذا لم تكن الملفات غير المعروفة جزءًا من الاختراق ، فقد يؤدي حذف الملفات إلى تعطل موقع الويب الخاص بك.

إزالة الأبواب الخلفية من موقعك

هناك طريقة أخرى سهلة لفحص وتنظيف موقع الويب الخاص بك يدويًا وهي البحث عن وظائف PHP الضارة الشائعة. غالبًا ما تعمل هذه الوظائف كأبواب خلفية ، والتي يمكن للقراصنة استغلالها لمهاجمة موقعك. غالبًا ما تشير وظائف مثل "base64" و "Eval" و "stripslashes" و "move_uploaded_file" إلى الملفات المصابة.

ومع ذلك ، تُستخدم هذه الوظائف أحيانًا كجزء من السمات والرموز المخصصة ، وقد يؤدي حذفها إلى توقف السمة عن العمل.

أعد تحميل السمات النظيفة

الآن بعد أن قمت بتنظيف ملفات السمات ، سيتعين عليك إعادة تحميل هذه الملفات إلى موقع WordPress الخاص بك. أسهل طريقة للقيام بذلك هي حذف ملفات السمات الموجودة ثم تحميل الملفات التي تم تنظيفها باستخدام Filezilla. تشبه هذه العملية إلى حد كبير عملية استعادة نسخة احتياطية يدويًا.

ابحث في الملفات المعدلة مؤخرًا

يمكنك استخدام File Manager أو Filezilla للتحقق من الملفات المعدلة مؤخرًا على موقع الويب الخاص بك. إذا لاحظت أي ملفات تم تعديلها مؤخرًا دون إجراء أي تغييرات عليها ، فقد يكون التعديل بسبب البرامج الضارة. تعدل البرامج الضارة الملفات الموجودة على موقع الويب الخاص بك ، وهي طريقة جيدة للتعرف على البرامج الضارة.

هذه الطريقة ، رغم أنها سهلة ، إلا أنها ليست دقيقة تمامًا. لأن المتسللين يمكنهم تغيير الطوابع الزمنية على الملفات بحيث لا يسهل تحديد موقعها.

امسح ذاكرة التخزين المؤقت

ذاكرة التخزين المؤقت هي نسخة من موقع الويب الخاص بك تتيح للمستخدمين تحميل موقع الويب الخاص بك بشكل أسرع. ومع ذلك ، إذا تم اختراق موقع الويب الخاص بك ، فستحمل النسخة المخبأة منه أيضًا برامج ضارة. لذلك ، من أجل التخلص تمامًا من البرامج الضارة من موقع الويب الخاص بك ، سيتعين عليك مسح كل ذاكرة التخزين المؤقت من موقع الويب الخاص بك.

تحقق من أن الموضوع يعمل

تم التنظيف! ولكن نظرًا لأن التنظيف اليدوي ينطوي على مخاطر حدوث أخطاء ، فأنت بحاجة إلى التحقق مما إذا كانت السمات التي تم تنظيفها لا تزال تعمل. يمكنك القيام بذلك عن طريق إلغاء تنشيط جميع السمات الموجودة على موقعك ، ثم تنشيط كل سمة واحدة تلو الأخرى ، أثناء اختبار ما إذا كانت تعمل كالمعتاد.

قم بالتأكيد باستخدام ماسح ضوئي للأمان

بمجرد الانتهاء من تنظيف موقع WordPress الخاص بك ، فأنت تريد أن تعرف أنك قمت بعمل شامل. استخدم ماسحًا للأمان للتأكد من أن موقع الويب الخاص بك خالٍ من البرامج الضارة وأن المشكلة وراءك تمامًا.

إذا كنت لا تزال تكتشف البرامج الضارة ، فقد تحتاج إلى الحصول على مكون إضافي للأمان أو مساعدة الخبراء لتنظيف اختراق سمة WordPress الخاص بك بالكامل.

كيف تمنع اختراق موضوع WordPress في المستقبل؟

هناك ثلاث خطوات رئيسية لمنع اختراق موضوع WordPress في المستقبل. من الضروري اتباع أفضل الممارسات من حيث الأمن. ولكن يجب إزالة بعض نقاط الضعف الأساسية لضمان أمان موقعك.

استثمر في الأمن

الخطوة الأولى التي يجب اتخاذها هي بالطبع الاستثمار في الأمن الوقائي. لا داعي للقلق بشأن الاختراقات إذا لم يتمكن المتسللون من الوصول إلى التعليمات البرمجية الخاصة بك. قم بإعداد جدران حماية قوية ببروتوكولات أمان شاملة ، مثل تثبيت SSL واستخدام HTTPS على موقع الويب الخاص بك.

استخدم سجلات الأنشطة وراقبها للتأكد من مشاهدة النشاط غير المصرح به وضبطه في أسرع وقت ممكن. أخيرًا ، قم بإجراء عمليات تدقيق أمنية على أساس منتظم.

من خلال مراقبة أي ثغرات أمنية محتملة ، ستتمكن من درء المتسللين قبل أن يتمكنوا من مهاجمة موقعك. على الرغم من أنه قد يبدو الكثير من العمل ، إلا أن البرنامج المساعد القوي يمكنه القيام بذلك بشكل منتظم دون الحاجة إلى التغاضي عن الأمان. يمكنك تثبيت MalCare على موقع الويب الخاص بك في غضون دقائق.

استخدم موضوعات موثوقة

الخطوة التالية هي التأكد من عدم وجود أبواب خلفية لموقعك على الويب. غالبًا ما تأتي الأبواب الخلفية مثبتة مسبقًا إذا قمت بقرصنة قالب WordPress الخاص بك. لذا تأكد من شراء سمات WordPress الخاصة بك من بائع حسن السمعة.

نقطة أخرى من نقاط الضعف يمكن أن تكون نقص التحديثات. قد يستغرق تحديث موقع الويب الخاص بك بانتظام وقتًا طويلاً ، ولكن التحديثات ضرورية. عندما يتم العثور على ثغرة أمنية ، يتم تصحيحها وإتاحتها للعامة من خلال التحديث.

حتى أضعف المتسللين يمكنهم اجتياز فجوة الأمان غير المصححة إذا لم يتم تنزيل التصحيح وتثبيته. يمكن أن يتسبب وجود سمات فارغة في حدوث مشكلات مماثلة حيث لا يتم تحديثها وبالتالي لا يمكن تصحيحها.

تدريب فريقك

الخطوة الثالثة هي التأكد من عدم تمكن أي متسلل من استخدام أساليب الهندسة الاجتماعية للدخول. من خلال تدريب الموظفين على الواجهة الخلفية ، يمكنك أن تطمئن إلى أن الهجمات مثل المكالمات التي تطلب كلمات مرور (نعم ، لقد نجح ذلك) أو التصيد الاحتيالي لا يعمل .

سيؤدي استخدام التدريب المناسب إلى تقليل فرص الاختراق الشخصي أيضًا. إن تنفيذ سياسات الأمان وتطوير ثقافة الأمان والتدريب سيجعل اختراق موقعك شبه مستحيل!

خاتمة

إذا وجدت أن دليل الاختراق الخاص بموضوع WordPress مفيدًا ، فقم بمشاركته مع فريقك أو أصدقائك أو زملائك الذين قد يحتاجون إليه. لا يدرك الكثير من الناس مدى أهمية تأمين موضوع WordPress الخاص بك. ولفت انتباه الآخرين إلى هذا سيجعلك بالتأكيد تحصل على بعض نقاط الكعكة!

قم بتثبيت مكون إضافي للتغاضي عن أمان موقع الويب الخاص بك ، ومعرفة المزيد حول كيفية قيام المتسللين بمهاجمة موقع الويب الخاص بك. نوصي بالبدء بهذه المقالة حول هجمات القوة الغاشمة.

وأخيرًا ، ربّت على نفسك لترقية أمان موقعك. تستحقها!

أسئلة وأجوبة

هل يمكن اختراق قالب WordPress؟

نعم ، إذا قمت بتنزيل قالب WordPress من مصدر غير موثوق به أو استخدمت سمة مجانية أو ملغاة ، فيمكن اختراقها.

كيف أعرف ما إذا كان موضوع موقع الويب الخاص بي قد تم اختراقه؟

يمكن أن يتسبب اختراق سمة WordPress في ظهور أعراض مختلفة مثل عمليات إعادة التوجيه غير المصرح بها أو تشويه موقع الويب أو بطء تحميل صفحات الويب. لكن أفضل طريقة للتأكيد هي فحص موقع الويب الخاص بك.

لماذا يجب علي تجنب السمات الفارغة؟

غالبًا ما تحمل السمات الفارغة تعليمات برمجية ضارة أو برامج ضارة يمكنها منح المهاجمين حق الوصول إلى موقع الويب الخاص بك. من الأفضل استخدام السمات من مصادر موثوقة.

هل يمكنني تنظيف البرامج الضارة على موقع الويب الخاص بي بنفسي؟

نعم. ومع ذلك ، إذا لم تكن خبيرًا ، فيمكنك كسر موقع الويب. نوصي بشدة باستخدام مكون إضافي للأمان لتنظيف موقع الويب الخاص بك.

لماذا أحتاج إلى مكون إضافي للأمان؟

تم تطوير المكونات الإضافية للأمان بواسطة خبراء بعد الكثير من البحث والتطوير. يمكن أن تقوم المكونات الإضافية بعمل أكثر شمولاً وأسرع من تنظيف موقع الويب الخاص بك يدويًا.