Wie entferne ich die Warnung „Betrügerische Website voraus“? - MalCare

Veröffentlicht: 2023-04-19Der große rote Bildschirm erscheint in Ihrem Google Chrome-Browser. Die Warnung in der Nähe der Adressleiste Ihrer Website lautet „Gefährlich“. Dies sind die Anzeichen dafür, dass Ihre Website auf der schwarzen Liste von Google steht, weil Ihre Website gehackt wurde und betrügerisch ist.

Das erste, was Sie tun müssen, ist, Ihre Website zu scannen, um 100 % sicher zu sein, dass es sich um einen Hack handelt.

Die Warnung vor betrügerischer Website ist Googles Warnung an Besucher Ihrer WordPress-Website, da Malware den Besuch Ihrer Website für sie gefährlich gemacht hat. Es ist eine ernste Situation, da Malware erhebliche Verluste für Ihre Website verursachen kann.

Wir werden mit Ihnen gleichziehen: Es ist schlecht, wenn die Warnung vor betrügerischer Website für Ihre WordPress-Website angezeigt wird. Aber es kann behoben werden. Wir zeigen Ihnen in diesem Artikel, wie Sie die betrügerische Google Chrome-Website beheben können.

TL;DR Um die Warnung vor betrügerischer Website zu entfernen, müssen Sie zuerst die Malware von Ihrer Website entfernen. Verwenden Sie MalCare, um Ihre Website sofort zu bereinigen, und senden Sie dann eine Überprüfungsanfrage über die Google Search Console. In 1–3 Tagen aktualisiert Google den Status und entfernt die Warnung von Ihrer Website.

Was ist die Warnung vor betrügerischer Website?

Die Warnung vor betrügerischer Website ist ganz einfach, dass Google seinen Besuchern mitteilt, dass die Website, die sie besuchen werden, unsicher ist. Dies bedeutet normalerweise, dass die Website Malware oder irreführende Inhalte enthält und für Phishing-Angriffe verwendet wird. Dies könnte dazu führen, dass Besucher Spam-Seiten, unangemessenen oder unsicheren Inhalten ausgesetzt werden oder sogar eine Fassade für das Sammeln von Kreditkarteninformationen von ihnen darstellen.

Es ist eine Google Safe Browsing-Warnung, die angezeigt wird, wenn Besucher von den Google Chrome-Suchergebnissen zu einer gehackten WordPress-Website durchklicken. Es kann als großer roter Bildschirm (manchmal auch als roter Bildschirm des Todes bezeichnet) erscheinen, bevor jemand auf die Website klickt, oder als „Gefährlich“-Warnung in der Adressleiste.

Die Warnung vor betrügerischer Website ist nicht auf Google oder Chrome beschränkt, da auch alle anderen Browser dieselbe schwarze Liste verwenden, um ihre Benutzer zu schützen. Dies bedeutet, dass Ihr Benutzer unabhängig davon, ob er Internet Explorer, Safari, Firefox oder Opera verwendet, eine Variante dieser Warnung sieht.

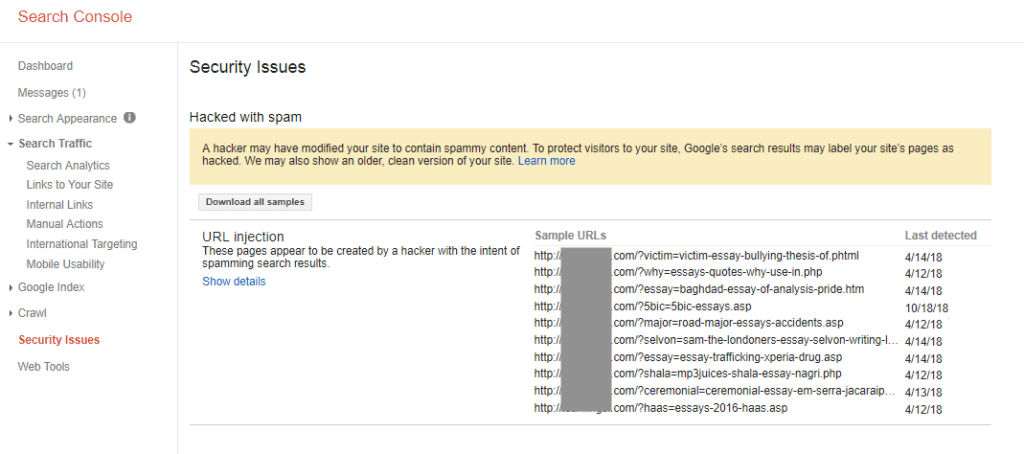

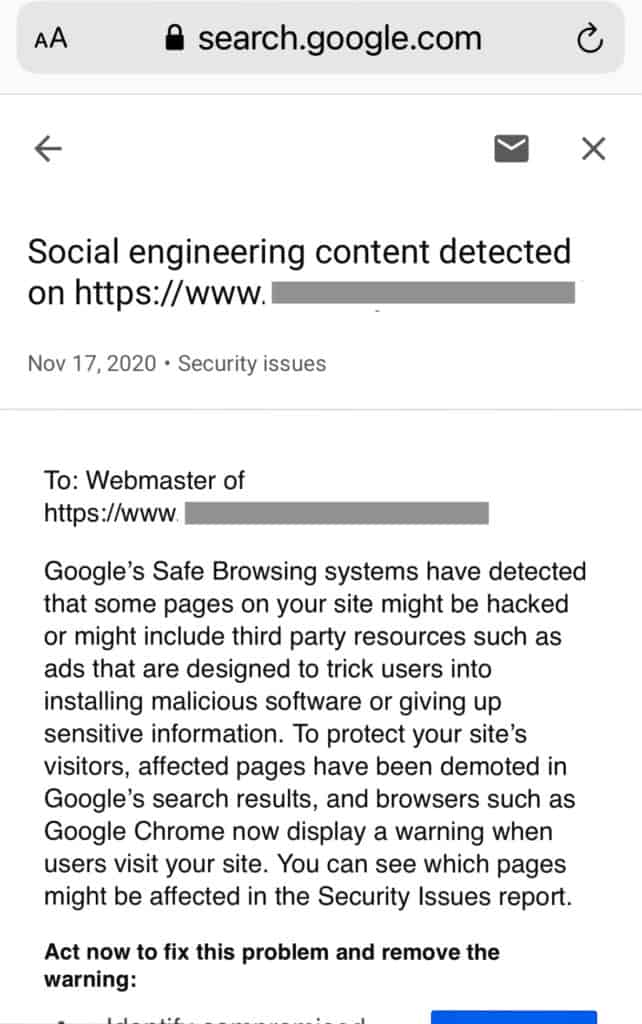

Wenn Sie die Google Search Console für Ihre Website verwenden, werden auf der Registerkarte „Sicherheitsprobleme“ auch Warnungen angezeigt. Die Search Console sendet Ihnen auch entsprechende E-Mails, damit Sie diese Probleme vorrangig angehen können.

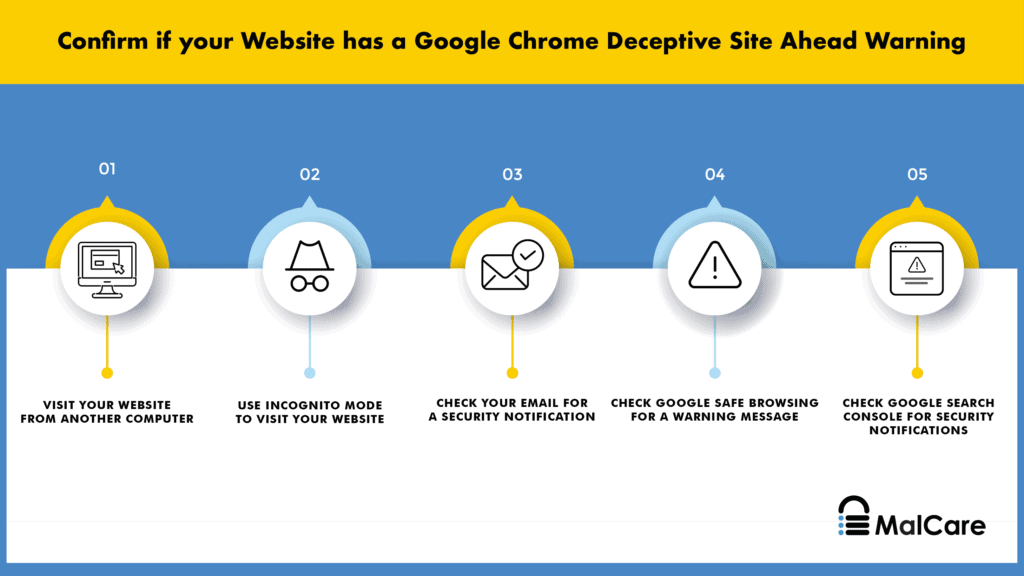

Um zu überprüfen, ob Ihre Website auf der schwarzen Liste steht, sehen Sie sich den Transparenzbericht an.

Warum erscheint die Warnung vor betrügerischer Website auf Ihrer Website?

Die Warnung „Deceptive Site Ahead“ ist ein sicheres Zeichen dafür, dass Ihre WordPress-Website gehackt wurde. Wenn eine Website von Google gemeldet wurde, ist sie in den meisten Fällen zumindest seit einigen Tagen gehackt worden.

Darüber hinaus ist die irreführende Site Ahead-Warnung von Chrome nur eine von Googles Warnungen. Ihre Website könnte Schwachstellen in Plugins enthalten oder sich nicht an gute WordPress-Sicherheitspraktiken halten, wie z. B. die Verwendung von HTTP anstelle von HTTPS. In diesen Fällen kann Google Ihre Website als „Nicht sicher“ oder „Diese Website kann Ihren Computer beschädigen“ kennzeichnen.

All dies ist schlecht für Ihre Website und ihre SEO-Rankings. Es wäre jedoch viel schlimmer, wenn der Hack unentdeckt bliebe. Wir werden später in diesem Artikel mehr über die Auswirkungen von Hacks sprechen. Im Moment wollen wir uns auf das Problem der Malware konzentrieren.

Wie entferne ich eine Malware-Infektion von Ihrer Website?

Um die Warnung „Deceptive Site Ahead“ loszuwerden, müssen Sie zuerst die Malware-Infektion entfernen, die die Warnung verursacht hat. Wir beschreiben die Schritte zum Entfernen von Malware unten, aber lassen Sie uns zuerst einen kurzen Überblick geben. Dies ist ein 3-stufiger Prozess:

- Scannen Sie Ihre Website auf Malware

- Entfernen Sie Malware von Ihrer Website

- Entfernen Sie die irreführende Site-Ahead-Nachricht, indem Sie eine Überprüfungsanfrage an Google senden

Wichtige Dinge, an die Sie sich erinnern sollten

Bevor Sie beginnen, müssen Sie einige Dinge beachten.

- Handeln Sie schnell: Abgesehen davon, dass Malware Chaos auf Ihrer Website anrichtet, verfolgt Google auch, wie lange Menschen brauchen, um die Sicherheitsprobleme auf ihrer Website zu beheben. Jetzt ist nicht die Zeit zu zögern.

- Malware-Entfernung ist schwierig: Für die meisten jedenfalls. Sie können unsere Vorsicht ignorieren, wenn Sie ein WordPress-Experte sind. Aber wir haben zu viele defekte Websites aufgrund verpfuschten Malware-Entfernungsversuchen gesehen, um sie zu zählen, und es ist schrecklich, dem Website-Administrator die schlechten Nachrichten überbringen zu müssen.

- Sie müssen auch die zugrunde liegenden Probleme beheben: Hacker konnten Ihre Website aufgrund einer Schwachstelle oder einer Hintertür infizieren. Obwohl es andere Möglichkeiten gibt, auf Ihre Website zuzugreifen, erfolgen über 90 % der Hacks aufgrund von Sicherheitslücken. Wenn Sie die Malware entfernen, aber nicht die Schwachstelle, wird die Infektion erneut auftreten.

- Es gibt da draußen schlechte Ratschläge: Viele Leute kommen mit kaputten Websites zu uns, weil sie online über Fehlerbehebungen gelesen haben. Der schlechte Rat ist nicht absichtlich böswillig, aber er kann mehr schaden als nützen.

Beginnen wir ohne weiteres damit, Ihre Website vor Hackern zu schützen.

1. Scannen Sie Ihre Website auf Malware

Das erste, was Sie tun müssen, ist, Ihre Website auf Malware zu scannen. Ja, Sie wissen, dass Ihre Website bereits gehackt wurde, aber ein umfassender Scan überprüft alle Dateien, Ordner und Datenbanken auf Malware, irreführende Inhalte und Schwachstellen. Wie wir bereits gesagt haben, reicht es nicht aus, die Malware zu entfernen; Sie müssen das zugrunde liegende Problem beseitigen, das es überhaupt erst ermöglicht hat.

Es gibt einige Möglichkeiten, Ihre Website zu scannen, und wir werden ein wenig über jede Methode sprechen.

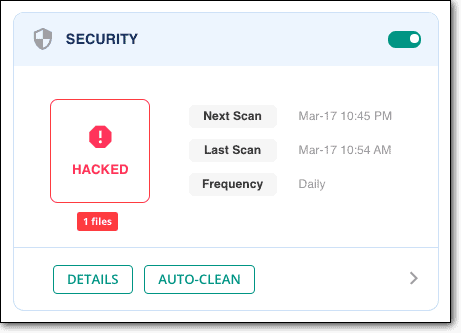

- Gründlicher Scan Ihrer Website [EMPFOHLEN]: Um jede Datei, jeden Ordner und jeden Eintrag in der Datenbank Ihrer WordPress-Website zu überprüfen, müssen Sie ein WordPress-Sicherheits-Plugin installieren und einen Scan durchführen. Tiefenscans spüren jede Malware-Linie und jede veränderte Variable auf, die verdächtig ist. Installieren Sie MalCare und erhalten Sie Scan-Ergebnisse in weniger als 5 Minuten.

- Verwenden Sie einen Online-Scanner: Wenn Sie Ihre Website scannen möchten, ohne ein Sicherheits-Plugin zu installieren, können Sie einen Online-Scanner wie Sucuri Sitecheck verwenden. Diese Art von Scanner scannt den gesamten öffentlich sichtbaren Code Ihrer Website. Dies ist ein guter erster Schritt zur Diagnose, da ein Frontend-Scanner Malware in Posts und Seiten kennzeichnet.

Beim Scannen von WordPress-Core-Dateien, wie beispielsweise der wp-config-Datei, greift es jedoch zu kurz. Malware hält sich nicht immer bequem an öffentlich sichtbaren Codebereichen fest, daher ist dies bestenfalls eine halbe Maßnahme. - Manuelles Scannen: Abgesehen von den offensichtlichen Gründen menschlicher Fehler gibt es viele, viele Gründe, warum wir niemandem empfehlen, seine Website manuell zu scannen (oder auch zu bereinigen). Bei großen Websites ist dies eine entmutigende Aufgabe und anfällig dafür, dass jede Menge Malware unbemerkt entkommt.

Der beste Weg, Malware auf Ihrer Website zu finden, besteht darin, sie mit einem Sicherheits-Plugin wie MalCare zu scannen. Sie erhalten eine abschließende Einschätzung der Infektion und können mit der Säuberung der Malware fortfahren.

Andere Diagnosen zur Überprüfung auf Malware

Wenn Sie ein Sicherheits-Plug-in verwenden, das nicht MalCare ist, um Ihre Website zu scannen, können Fehlalarme auftreten. Andere Plugins wie WordFence und iThemes sind dafür bekannt, harmlosen benutzerdefinierten Code aufgrund ihrer Scan-Mechanismen als Malware zu kennzeichnen.

Obwohl die Fehlermeldung Deceptive Site Ahead ein ausreichender Hinweis auf Malware ist, können Sie die folgenden Methoden verwenden, um selbst auf Malware-Infektionen zu testen.

- Besuchen Sie Ihre Website von einem Inkognito-Browser oder einem anderen Computer, da Hacker Malware vor dem Administrator verbergen können

- Überprüfen Sie die Anzahl der bei Google indexierten Seiten. Wenn Spam-Seiten in Ihre Website eingefügt wurden, sehen Sie eine nicht übereinstimmende Nummer für die Suchergebnisse. Wenn Ihre Website beispielsweise etwa 10 Seiten hat, sollten Sie damit rechnen, dass ein paar mehr oder weniger angezeigt werden. Eine übergroße Zahl in sagen wir den 100ern oder sogar 1000ern ist ein guter Indikator für Spam-Seiten.

- Suchen Sie nach ungewöhnlichen Benutzeraktivitätsprotokollen , die darauf hinweisen können, dass sich ein Hacker mit einem Benutzerkonto unbefugten Zugriff auf Ihre Website verschafft hat. Es kann entweder ein kompromittierter Benutzer oder ein Geisterbenutzer sein, der ungewöhnliche Aktivitäten für dieses Konto zeigt. Geänderte Benutzerberechtigungen, eine Flut von Änderungen an Beiträgen und Seiten oder die Erstellung neuer Seiten insgesamt sind hier gute Indikatoren.

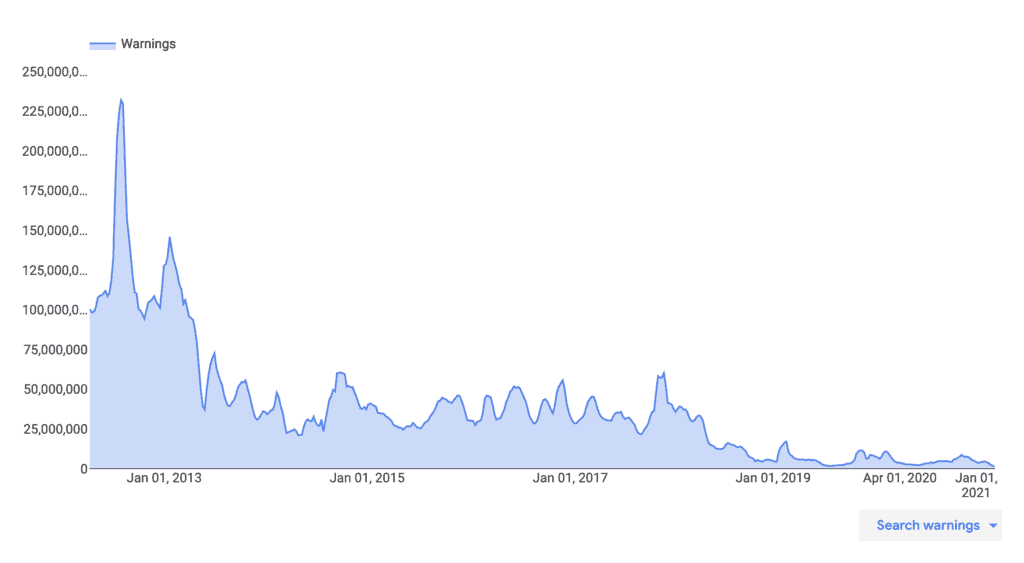

- Überprüfen Sie die Analysedaten auf seltsame Trends , wie z. B. Spitzen im Traffic. Wenn Sie eine Marketingveranstaltung oder Anzeigen schalten, sind diese Spitzen möglicherweise gerechtfertigt, andernfalls können sie symptomatisch für Malware sein.

Darüber hinaus wird Ihre Website aufgrund der Warnung vor betrügerischer Website einen Schlag in die Verkehrszahlen erleiden. Weniger Besucher Ihrer Website führen zu niedrigeren Zahlen, und Sie werden auch einen entsprechenden Rückgang der Engagement-Metriken feststellen. - Suchen Sie nach Warnungen der Google Search Console. Google versucht, seine Nutzer zu warnen, um ein sicheres Surferlebnis zu fördern. Auch wenn Sie kein Search Console-Konto haben, können Sie trotzdem prüfen, ob Google eine „Nicht sicher“-Warnung für Ihre Website ausgibt.

- Schwachstellenprüfungen für installierte Plugins und Designs , falls Sie diese nicht aktualisiert haben. Wenn Sie ältere Versionen von Plugins und Themes haben, sind dort wahrscheinlich die Einstiegspunkte für die Malware. Wenn auf Ihrem Dashboard neben einem installierten Plug-in oder Design ein Flag „Jetzt aktualisieren“ angezeigt wird, sucht Google nach kürzlich entdeckten Sicherheitslücken in diesen bestimmten Plug-ins.

- Entfernen Sie auf Null gesetzte Plugins und Themes. Es ist verlockend, ein Premium-Plugin oder -Theme umsonst zu bekommen, aber es gibt immer eine versteckte Agenda. Es gibt kein kostenloses Mittagessen. Premium-Plugins und -Themes haben gecrackte Lizenzen, was bedeutet, dass die ursprünglichen Entwickler sie nicht mit Updates unterstützen können. Und das ist die gutartige Seite von Null-Software. Diese Software hat oft Hintertüren und Malware eingebaut, sodass Hacker auf Ihre Website zugreifen können, wenn sie installiert ist.

2. Entfernen Sie Malware von Ihrer Website

Okay, wir sind jetzt im Kampfmodus. Hier kann es knorrig werden, je nachdem, wie Sie Malware von Ihrer Website entfernen. Es gibt 3 Möglichkeiten, Malware von einer WordPress-Website loszuwerden, die eine betrügerische Website im Voraus verursacht, und wir werden über sie sprechen, in der Reihenfolge von der effektivsten bis zur am wenigsten effektiven :

- Verwenden Sie ein Sicherheits-Plugin, um Malware zu entfernen

- Beauftragen Sie einen Sicherheitsexperten mit der Reinigung Ihrer Website

- Reinigen Sie Ihre Website manuell

Das Wichtigste ist, Ihre Website schnell zu bereinigen. Mit jedem Moment, in dem Sie die Malware auf Ihrer Website belassen, werden die Verluste größer. In einigen Fällen werden sie exponentiell schlimmer.

Option 1: Verwenden Sie ein Sicherheits-Plugin, um Malware von Ihrer Website zu entfernen

Wir empfehlen Ihnen, MalCare zu verwenden, um Malware von Ihrer Website zu entfernen. Es ist das beste Sicherheits-Plugin seiner Klasse für Ihre WordPress-Website, da es die Hacks chirurgisch aus Ihren Website-Dateien und ihrer Datenbank entfernt. Am Ende einer MalCare-Bereinigung haben Sie Ihre Website und Ihre Daten wieder vollständig intakt.

Um MalCare zu verwenden, müssen Sie lediglich Folgendes tun:

- Installieren Sie MalCare auf Ihrer Website

- Scannen Sie Ihre Website über das Dashboard

- Automatische Reinigung, wenn Sie dazu aufgefordert werden, um die Malware zu entfernen

Und das ist es. Die Bereinigung dauert nur wenige Minuten und Ihre Website ist wieder so gut wie neu. Wenn Sie Ihre Website mit MalCare gescannt haben, müssen Sie nur ein Upgrade durchführen, um sie sofort zu bereinigen.

Sobald MalCare installiert ist, scannt es Ihre Website täglich auf Bedrohungen und schützt Ihre Website vor Bots und Hackern. Mit MalCare erhalten Sie auch eine leistungsstarke Firewall für Webanwendungen, mit der Sie schädlichen Datenverkehr aus Ländern oder Geräten herausfiltern können, sowie ein Dashboard, von dem aus Sie Ihre Website einfach verwalten können.

Wie verwende ich MalCare, wenn Sie keinen Zugriff auf Ihre Website haben ?

Wenn Ihre Website gehackt wird, kann es sich anfühlen, als würde Ihnen jede Tür vor der Nase zugeschlagen werden. Google hat Ihre Website mit der betrügerischen Website voraus gekennzeichnet, und Sie haben jetzt möglicherweise überhaupt keinen Zugriff mehr auf Ihre Website. Dieser Zustand kann eintreten, wenn der Hacker Ihre Website mit einem Redirect-Hack infiziert hat oder ein Webhost Ihr Konto gesperrt hat. In beiden Fällen können Sie nicht auf wp-admin zugreifen, um ein Sicherheits-Plugin zu installieren.

Es ist jedoch nicht alles verloren. Setzen Sie sich mit uns in Verbindung oder schreiben Sie uns eine E-Mail an support [at] malcare [dot] com, und wir führen Sie durch die nächsten Schritte. Wir führen Sie durch den Prozess, um auch die Sperrung Ihrer Website aufzuheben.

Option 2: Stellen Sie einen WordPress-Sicherheitsexperten ein

Wenn Sie sich gegen die Installation eines Sicherheits-Plugins entscheiden, gehen Sie bitte zum WordPress-Sicherheitsexperten, um Malware und irreführende Inhalte von Ihrer Website zu entfernen. Obwohl wir nicht über die Wirksamkeit anderer Sicherheitsexperten sprechen können, erwarten wir, dass sie in die Sicherheitsdomäne der WordPress-Website eingebunden werden und somit in der Lage sind, eine praktikable Lösung bereitzustellen.

Unsere Erfahrung ist, dass die wirklich effektiven Sicherheitsexperten unerschwinglich teuer sind; zu Recht, denn was sie tun, ist unglaublich technisch und schwierig. Wir sollten es wissen, denn wir haben ein Team von ihnen bei MalCare. Der einzige Unterschied besteht darin, dass die Dienste unserer Experten mit unserem Sicherheits-Plugin kostenlos zur Verfügung stehen.

Option 3: Bereinigen Sie die Website manuell

Wir haben Tausende von Websites für Kunden bereinigt, und selbst dann empfehlen wir keine manuelle Reinigung. Es ist ein anstrengender Prozess mit einem enormen Risiko und geringen Erfolgsaussichten – es sei denn, Sie sind ein echter WordPress-Sicherheitsexperte. (In diesem Fall müssten Sie diesen Artikel nicht lesen.)

Wenn Sie die Malware auf eigene Faust bekämpfen, helfen wir Ihnen nach besten Kräften. Wir können nicht garantieren, dass Sie erfolgreich sein werden, da jeder Hack sehr unterschiedlich sein kann und es keinen einheitlichen Ansatz gibt.

Um diesen Prozess zu starten, müssen Sie Folgendes wissen:

- WordPress-Dateistruktur und ihre Funktionsweise: Welche Dateien wichtig sind, wie sie miteinander arbeiten, wie Themes und Plugins installiert werden, wie sie funktionieren.

- Programmierung: Was machen die Skripte? Wie interagieren sie miteinander? Was machen sie eigentlich? Ist der zusätzliche Code, den Sie sehen, benutzerdefinierter Code oder Malware?

- Backend-Tools: Vertrautheit mit cPanel, SFTP, Dateimanager, phpMyAdmin und allen anderen Tools in Ihrem Webhost-Konto.

Wenn Sie mit einem der oben genannten Punkte überhaupt nicht vertraut sind, empfehlen wir Ihnen, gleich hier aufzuhören und mit MalCare zu reinigen. Wir haben bereits erwähnt, dass Zeit von entscheidender Bedeutung ist und dass dies nicht der Moment ist, um sich mit diesen Tools vertraut zu machen, um mit einem Hack fertig zu werden.

A. Erhalten Sie Zugriff auf Ihre Website

Wenn Ihr Webhost Ihr Konto gesperrt hat, ist dies der erste Schritt. Andernfalls springen Sie zum nächsten.

Wenden Sie sich an den Webhost-Support, damit er Ihre IP-Adresse zur Reinigung auf die Whitelist setzt. Sie hätten Ihre Website nach dem Ausführen von Scans blockiert, also fragen Sie auch nach diesen Ergebnissen. Die Ergebnisse bieten einen Ausgangspunkt für die Bereinigung der Malware.

B. Erstellen Sie ein Backup Ihrer Website

Dies ist ein entscheidender Schritt bei der Bereinigung: Bitte erstellen Sie eine Sicherungskopie Ihrer Website. Manuelle Bereinigungen können sehr schnell seitwärts gehen, und ein Backup ist das einzige, was den Tag retten wird. Selbst eine Website mit Malware ist besser als gar keine Website.

Wenn Ihr Webhost Malware auf Ihrer Website entdeckt, könnte er diese auch ohne Vorwarnung löschen. Dies hängt natürlich vom jeweiligen Webhoster ab, aber es ist wirklich besser, auf Nummer sicher zu gehen.

Verwenden Sie BlogVault, um ein Backup zu erstellen. Es gibt eine 7-tägige kostenlose Testversion, um Ihnen den Einstieg zu erleichtern, und nach der Einrichtung werden regelmäßige automatische Backups Ihrer Website erstellt. Selbst wenn Ihr Webhost Ihre Website herunterfährt, haben Sie immer noch Ihre Website-Backups, da BlogVault-Backups auf externen Servern gespeichert werden. Außerdem ist ein Backup-Plugin immer eine viel bessere Wahl, als sich auf manuelle Backups und Wiederherstellungen zu verlassen.

C. Laden Sie WordPress Core, Plugins und Themes erneut aus dem Repository herunter

Wir wissen nicht, wo sich Malware verstecken könnte, also gibt es glücklicherweise einige Dinge, die Sie problemlos ersetzen können. Notieren Sie sich die Versionen, die auf Ihrer Website installiert wurden, und laden Sie diese herunter. Ältere oder neuere Versionen haben möglicherweise einen anderen Code und können später zu Kompatibilitätsproblemen auf Ihrer Website führen.

Vergleichen Sie nach dem Herunterladen und Entpacken die Dateien und Ordner der Neuinstallationen mit denen auf Ihrer Website. Dies ist ein mühsamer manueller Vorgang, sodass Sie einen Online-Diffchecker verwenden können, um die Unterschiede hervorzuheben. Es wird immer noch mühsam, aber etwas schneller.

Ein Wort der Vorsicht hier: benutzerdefinierter Code von Ihrer Website ist keine Malware. Manchmal ist es für Webdesigner erforderlich, den offiziellen Code zu ändern, um das richtige Erlebnis für die Website zu schaffen. Die Unterschiede können auf diesen Grund zurückzuführen sein.

Abgesehen davon verwenden die meisten Sicherheits-Plugins, mit Ausnahme von MalCare, diese Dateiabgleichstechnik, um Malware zu entdecken. Es kann sich als unwirksam erweisen, insbesondere im Fall von benutzerdefiniertem Code.

Notieren Sie sich auf jeden Fall alle Unterschiede und legen Sie die Dateien beiseite. Löschen Sie an dieser Stelle nichts.

D. Suchen Sie nach gefälschten Plugins

Da Sie jetzt eine Liste mit Plugins und Themes leicht zur Hand haben, können Sie überprüfen, ob es sich bei einem davon um gefälschte Plugins handelt. Sie werden im WordPress-Repository keine gefälschten Plugins zum Herunterladen finden, und der Plugin-Ordner enthält normalerweise nur sehr wenige Dateien, manchmal nur eine Datei. Gefälschte Plugins folgen auch nicht den typischen Namenskonventionen für WordPress-Plugins.

Wenn Sie überhaupt Nulled-Software verwenden, können Sie sicher sein, dass dies wahrscheinlich der Grund ist, warum Ihre Website überhaupt gehackt wurde. Nulled-Plugins und -Themes sind attraktiv für ihre niedrigen Preise, haben aber hohe Kosten. Hacker infundieren den Code zumindest mit Malware oder Backdoors und warten darauf, dass die Leute sie installieren, und rollen so eine willkommene Matte für ihre schändlichen Aktivitäten aus.

e. Installieren Sie den WordPress-Kern neu

Jetzt, da Sie die Neuinstallationen haben, ist es an der Zeit, mit dem Ersetzen von Dateien und Ordnern zu beginnen. Der Grund, warum wir vorschlagen, dies auf diese Weise zu tun, ist, dass Neuinstallationen sich um die Malware kümmern, die in das Dateiverzeichnis Ihrer Website geladen wird.

Allerdings ist auch diese Methode nicht ohne Risiken. Eine Installation oder Wiederherstellung kann genauso gut fehlschlagen, also sichern Sie bitte Ihre Website, falls Sie dies noch nicht getan haben.

Melden Sie sich beim cPanel Ihres Webhosting-Kontos an und verwenden Sie das Dateimanager-Tool, um auf Ihre Website-Dateien zuzugreifen. Ersetzen Sie die folgenden Ordner vollständig:

/wp-admin

/wp-enthält

Glücklicherweise enthalten diese 2 Ordner nur Kern-WordPress-Dateien und ändern sich selten, selbst zwischen den Versionen. Ihre Inhalte und Konfigurationen werden an anderer Stelle gespeichert, sodass sie davon nicht betroffen sind. Tatsächlich sollten sich diese Ordner nicht von ihren Neuinstallationsgegenstücken unterscheiden.

Suchen Sie als Nächstes nach seltsamem Code in diesen kritischen Dateien:

index.php

wp-config.php

wp-settings.php

wp-load.php

.htaccess

Uns ist bewusst, dass „ungerade Codes“ keine leicht zu befolgende Anweisung ist, aber Malware kann viele Formen annehmen. Wir empfehlen, nach Skripten zu suchen, die in den sauberen Installationen nicht vorhanden sind, und diese sorgfältig zu prüfen. Nur weil sie in den sauberen Installationen nicht vorhanden sind, werden sie nicht zu Malware, aber es ist wie jeder andere ein guter Ausgangspunkt.

Bitte seien Sie äußerst vorsichtig, wenn Sie in diesen Dateien herumstöbern. Eine kleine Änderung kann Ihre Website vollständig zum Erliegen bringen. Das Zurückholen danach ist eine schwierige Aufgabe.

Als nächstes sollten die /wp-uploads überhaupt keine PHP-Dateien (Dateien wie wp-tmp.php) enthalten. Löschen Sie alle, die Sie in diesem Ordner finden.

Genauere Hinweise können wir an dieser Stelle leider nicht geben. Wie wir bereits gesagt haben, kann Malware wie absolut alles aussehen. Wir haben gehackte Bilddateien und Symboldateien gesehen, die alle auf den ersten Blick völlig harmlos aussehen.

Wenn Sie glauben, dass eine ganze Datei Malware ist, isolieren Sie die Datei, anstatt sie zu löschen. Das heißt, Sie ändern die Dateierweiterung in etwas, das nicht ausführbar ist: wie zum Beispiel php in pho.

Wenn Sie vermuten, dass ein Code bösartig ist, versuchen Sie, ihn zu löschen, um zu sehen, was passiert. Falls Ihre Website kaputt geht, können Sie die Datei durch dieselbe Datei aus Ihrem Backup ersetzen.

F. Plugin- und Theme-Ordner bereinigen

Als nächstes muss der Ordner /wp-content mit allen Plugin- und Designdateien bereinigt werden. Wiederholen Sie den gleichen Vorgang, den Sie gerade mit den WordPress-Kerndateien durchgeführt haben, und vergleichen Sie den Code sorgfältig, um Änderungen und Ergänzungen zu finden.

Auch hier möchten wir Sie davor warnen, etwas anderes kurzerhand zu löschen. Wenn Sie Einstellungen und Konfigurationen geändert haben, sollten Sie mit einigen Änderungen im Code rechnen. Wenn Sie jedoch damit zufrieden sind, die Anpassung vollständig zu löschen, besteht der schnellste Weg, die in diesen Dateien versteckte Malware zu bereinigen, darin, die Plug-in- und Designdateien vollständig zu ersetzen.

Unserer Erfahrung nach sind Administratoren nicht bereit, Anpassungen zu verlieren, und das ist aufgrund der damit verbundenen Arbeit eine faire Haltung.

Beim Entfernen von Malware ist es hilfreich zu wissen, wie der Code auf der Website funktioniert. Malware-Skripte können völlig harmlos sein, bis sie von einer anderen Datei ausgeführt werden. Auch die zweite Datei wird völlig harmlos aussehen. Dieser Schloss-und-Schlüssel-Mechanismus mancher Malware macht es auch schwierig, sie zu erkennen.

Wenn Ihre Website viele Plugins und Themes hat, aktiv oder nicht, kann dieser Schritt ein Team von Suchenden mehrere Tage dauern. Prüfen Sie aus Zeitgründen die folgenden Dateien des aktiven Designs auf Malware:

header.php

footer.php

Funktionen.php

In einem vorherigen Abschnitt haben wir die Suche nach Schwachstellen in Ihren installierten Plugins erwähnt. Beginnen Sie mit diesen Plugins und arbeiten Sie die Liste durch. Hören Sie nicht auf zu suchen, selbst wenn Sie glauben, die Malware auf der Hälfte Ihrer Liste gefunden zu haben. Malware kann in allen Dateien gleichzeitig vorhanden sein, daher müssen Sie alles überprüfen.

G. Malware aus der Datenbank entfernen

Holen Sie sich einen Download Ihrer Website-Datenbank, entweder von phpMyAdmin oder von der Sicherung, die Sie erstellt haben. Überprüfen Sie jede der Tabellen auf unerwartete Skripts. Beginnen Sie mit Beiträgen und Seiten, da diese am häufigsten zielgerichtet sind, und arbeiten Sie von dort aus.

Im Fall des Redirect-Hacks infiziert die Malware jeden einzelnen Beitrag und jede einzelne Seite. Wenn Sie also das Malware-Skript in einem finden, können Sie SQL-Abfragen verwenden, um dasselbe Skript in den anderen Beiträgen und Seiten zu finden und es zu bereinigen. Unsere frühere Einschränkung gilt jedoch immer noch: Hören Sie nicht auf, mittendrin zu suchen.

Sie müssen besonders vorsichtig sein, wenn es sich bei Ihrer Website um eine E-Commerce-Website handelt. Ihre Datenbank wird kritische Benutzer- und Bestellinformationen enthalten, seien Sie also zu 100 % sicher, dass Sie nur Malware löschen.

H. Entfernen Sie alle Hintertüren

Sobald Sie die Infektion herausbekommen haben, ist es an der Zeit, den Eintrittspunkt zu schließen. Dies können Schwachstellen in Plugins und Themes sein, die Sie später durch Aktualisieren beheben müssen. Zuvor müssen Sie jedoch nach Hintertüren suchen.

Hintertüren sind die geheimen Tunnel in Ihre Website, und wenn sie bestehen bleiben, wird Ihre Website mit Sicherheit erneut infiziert. Leider kann eine Hintertür, genau wie Malware, fast überall sein.

Versuchen Sie, nach Funktionen wie diesen zu suchen:

auswerten

base64_decode

gzinflat

preg_replace

str_rot13

Dieser Code bedeutet nicht, dass es sich um Hintertüren handelt, da es legitime Verwendungen für diesen Code gibt. Aber es könnte sein, also lohnt es sich, es zu überprüfen. Bevor Sie sie jedoch löschen, analysieren Sie sie gründlich, um festzustellen, was sie tun.

ich. Laden Sie Ihre bereinigten Dateien erneut hoch

Sobald Sie eine saubere Website haben, müssen Sie sie wiederherstellen. Zuerst müssen Sie die vorhandenen Dateien und die Datenbank löschen und stattdessen die bereinigten Gegenstücke hochladen. Melden Sie sich bei cPanel an und verwenden Sie dazu den Dateimanager und phpMyAdmin. Alternativ können Sie SFTP verwenden, um den Wiederherstellungsprozess zu verwalten.

J. Löschen Sie den Cache

Leeren Sie den WordPress-Cache, damit die Browser Ihrer Besucher die bereinigte Version Ihrer Website laden, nicht die alte gehackte Version.

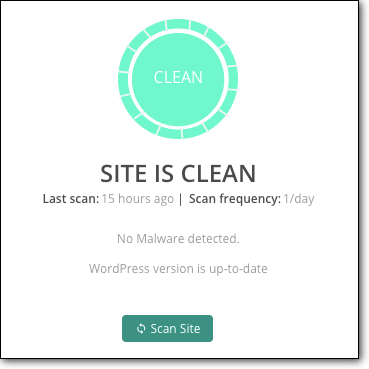

k. Verwenden Sie einen Sicherheitsscanner, um zu bestätigen, dass die Malware definitiv verschwunden ist

Dies ist im Grunde eine Überprüfung, ob alles wie geplant gelaufen ist und ob Sie die Malware tatsächlich erfolgreich entfernt haben. Verwenden Sie zur Bestätigung denselben Scanner aus dem Scanbereich.

Warum sollten Sie es vermeiden, eine gehackte WordPress-Site manuell zu bereinigen?

Ein Hack ist wie eine Infektion, und Sie haben gesehen, dass wir uns im gesamten Artikel mit diesen Begriffen auf Malware beziehen. Wenn Sie eine Infektion hatten, sollten Sie zur Entfernung zu einem Spezialisten gehen. Sie würden nicht versuchen, jede Instanz der Infektion in Ihrem System zu finden und sie einzeln zu entfernen.

Das mag dramatisch klingen, aber eine Website ist für diejenigen, die sie betreiben, von entscheidender Bedeutung. Sie können der Eckpfeiler Ihres Unternehmens sein und sollten nicht auf die leichte Schulter genommen werden. Sogar persönliche Blogs machen investierte Zeit aus.

Manuelle Bereinigungen gehen oft schief und ganze Websites gehen verloren. Es ist schwierig, sie danach zurückzubringen, es sei denn, Sie haben zunächst ein Backup. Deshalb haben wir anfangs so stark auf Backups gesetzt.

Sogar WordPress-Sicherheitsexperten verwenden Tools, um Malware zu finden, weil es einfach besser ist, dies zu tun. Ein Sicherheits-Plugin ist ein Tool, das Sie ohne den Experten verwenden können, um Ihre Website aus den Fängen von Malware zu befreien.

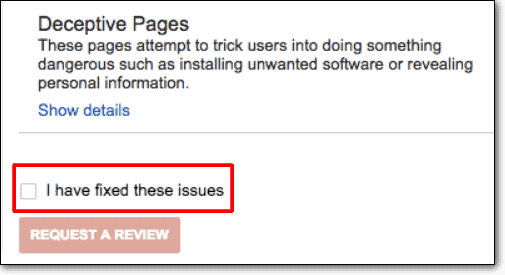

Entfernen Sie betrügerische Website im Voraus, indem Sie eine Überprüfungsanfrage an Google senden

Zu diesem Zeitpunkt ist die Warnung „Deceptive Site Ahead“ immer noch vorhanden, obwohl die Malware entfernt wurde. Dies liegt daran, dass Google Ihre neu bereinigte Website noch nicht gescannt hat. Sie werden es irgendwann tun, aber es gibt keine Möglichkeit zu sagen, wie lange das dauern wird, also müssen Sie Schritte unternehmen, um an der betrügerischen Seite vorbeizukommen.

WARNUNG: Bevor Sie eine Überprüfungsanfrage bei Google einreichen, müssen Sie zu 100 % sicher sein, dass auf Ihrer Website nirgendwo Spuren von Malware vorhanden sind. Wenn Ihre Website immer noch infiziert ist, lehnt Google Ihre Anfrage ab, die betrügerische Site-Ahead-Warnmeldung von Ihrer WordPress-Site zu beheben. Wenn Sie zu oft von Google abgelehnt werden, markiert Google Sie als „Wiederholungstäter“ und Sie können 30 Tage lang keine Überprüfung anfordern.

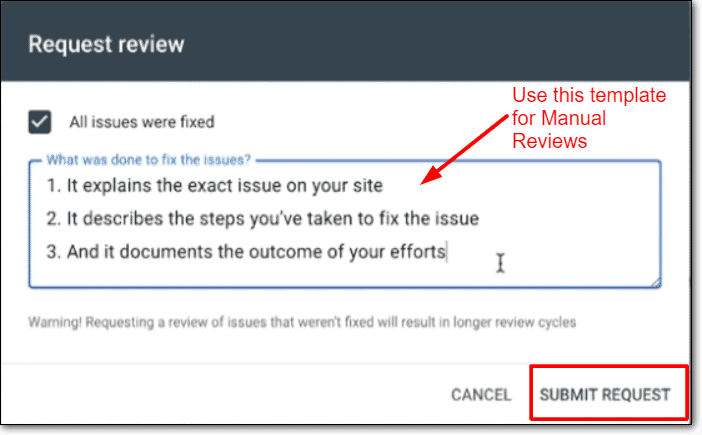

Das Anfordern einer Überprüfung ist ein einfacher Vorgang, und jede der Anforderungen wird von ihrem Team manuell überprüft.

- Melden Sie sich bei der Google Search Console an

- Suchen Sie die Registerkarte Sicherheitsprobleme und scrollen Sie nach unten

- Klicken Sie auf die Schaltfläche „Überprüfung anfordern“.

- Füllen Sie das Formular mit allen relevanten Informationen zu den Schritten aus, die zur Lösung der Sicherheitsprobleme unternommen wurden

- Anfrage einreichen

Es dauert einige Tage, bis die Überprüfungsanfrage bearbeitet wird, und leider bleibt die Chrome-Warnung vor betrügerischer Website während dieser Zeit bestehen. Dem kann weder geholfen noch beschleunigt werden. Es ist eine schlechte Praxis, zu viele Bewertungsanfragen auch an Google zu senden, und diese Strategie wird nach hinten losgehen, wenn sie Sie als Wiederholungstäter blockieren.

Der Schlüssel hier ist, geduldig zu sein und die Anfrageergebnisse abzuwarten.

Was ist, wenn Ihre Website sauber ist und die Überprüfungsanfrage immer noch fehlschlägt?

Wir haben oft Leute, die uns dieses Problem per E-Mail mitteilen, dass ihre saubere Website wegen betrügerischer Inhalte gekennzeichnet wird. Dies wird normalerweise durch zwei Situationen verursacht:

- Wenn der Administrator ein anderes Plugin verwendet hat, um seine Website zu bereinigen, oder versucht hat, es manuell zu tun, wurde einige Malware zurückgelassen. Die Bereinigung war also ein Fehler, und Google hat ihn als solchen erkannt.

- Wenn die Bereinigung erfolgreich war, können kleine Überreste wie fehlerhafte Links die Warnungen verursachen.

Google Safe Browsing zeigt selten Fehlalarme, aber wenn sie es tun, liegt es daran, dass ihre Tools zwischengespeicherte Versionen der Website scannen. Löschen Sie den Website-Cache und scannen Sie erneut, um absolut sicher zu sein, dass die Malware definitiv verschwunden ist. Dann können Sie eine weitere Überprüfung anfordern.

Wie kann verhindert werden, dass die Fehlermeldung „Deceptive Site Ahead“ erneut angezeigt wird?

Schützen Sie Ihre Website vor Malware, und Ihre Website sollte nie wieder einen Fall der betrügerischen Site-Ahead-Meldung haben. Es mag einfach klingen, aber der Schutz Ihrer Website inmitten einer sich ständig weiterentwickelnden Bedrohungslandschaft ohne Hilfe ist kein Scherz.

Hier sind Schritte, die Sie unternehmen können, um eine erneute Infektion zu verhindern und Ihre Website, Daten und Besucher vor Schaden zu schützen:

- Installieren Sie ein Sicherheits-Plugin wie MalCare , eine All-in-One-Lösung, die Ihre Website scannt, bereinigt und schützt

- Implementieren Sie strenge Passwortrichtlinien , z. B. das Erfordernis regelmäßiger Änderungen

- Überprüfen Sie Benutzerkonten regelmäßig und gewähren Sie nur die erforderlichen Mindestberechtigungen

- Wählen Sie gute Plugins und Themes von renommierten Entwicklern; definitiv keine nulled Software

- Installieren Sie SSL , um die Kommunikation zurück und von Ihrer Website zu verschlüsseln

- Aktualisieren Sie alles regelmäßig, insbesondere Updates, die Sicherheitslücken beheben

- Investieren Sie in Backups für Versicherungen

- Implementieren Sie WordPress-Härtungsmaßnahmen, die mit wenigen Klicks funktionieren.

Website-Sicherheit ist ein fortlaufender Prozess, da sich Malware ständig ändert. Ein gutes Sicherheits-Plugin ist ein nicht verhandelbarer Teil einer guten Sicherheitsstrategie und wird Ihnen langfristig zugute kommen.

Warum kennzeichnet Google gefährliche Websites?

Google Safe Browsing ist eine Funktion, die Google seinen Suchnutzern zur Verfügung stellt, damit sie ein sicheres Surferlebnis haben (wie der Name schon sagt). Daher möchte Google seine Nutzer von betrügerischen Inhalten, Spam-Inhalten, bösartigem Code und gefährlichen Websites fernhalten.

Ein Beispiel für ein gefährliches Surferlebnis ist, wenn Hacker betrügerische Inhalte in eine Website einfügen können, um Besucher dazu zu verleiten, vertrauliche Informationen wie Passwörter oder Kreditkartendaten weiterzugeben. Dies wird als Phishing bezeichnet und ist eine Art von Social-Engineering-Angriff.

Google Safe Browsing schützt Benutzer auch vor dem Besuch von Websites mit schädlichen Downloads. Ein Hacker kann auch Ihre Website verwenden, um viele Benutzergeräte zu infizieren, wenn sie diese Inhalte herunterladen.

Hacker und Malware sind eine gefährliche Bedrohung, und viele Menschen und Unternehmen haben aufgrund ihrer schändlichen Aktivitäten Verluste erlitten. Google und viele andere verantwortungsbewusste Unternehmen möchten Benutzer im Internet schützen, und Safe Browsing ist eine Möglichkeit, dies zu tun.

Was führt dazu, dass die irreführende Google Chrome-Site Ahead auf einer Website erscheint?

Mit Malware infizierte Websites werden verwendet, um Viren, Keylogger und Trojaner auf andere Geräte zu verbreiten. Sie können auch verwendet werden, um andere Hacks und böswillige Angriffe zu erleichtern. Letztendlich werden sie verwendet, um wichtige Daten wie Anmeldeinformationen und Finanzinformationen zu stehlen.

Dies sind einige der typischen Infektionen, die wir gesehen haben und die die betrügerische Site-Ahead-Warnung auslösen:

- Phishing ist ein Social-Engineering-Angriff, was bedeutet, dass der Hacker eine scheinbar offizielle Webseite eingerichtet hat, um einen Benutzer dazu zu bringen, bereitwillig seine Informationen wie Kreditkartennummern, Telefonnummer und E-Mail-Adresse preiszugeben. Dies ist der Hauptgrund, warum eine Website als betrügerisch gekennzeichnet wird, obwohl Google Safe Browsing eine Warnung zur Kennzeichnung von Phishing-Websites enthält.

- Eingebettete Social-Engineering-Inhalte können schädliche Links und illegale Geschäfte fördern. Sie können Ihre Webbenutzer auch auf eine bösartige Website umleiten. Sehr oft werden diese eingebetteten Inhalte vor Administratoren verborgen, sodass nur Besucher sie sehen.

- WordPress-XSS-Angriffe können Schwachstellen in Ihrer Website, Plugins und Designs ausnutzen, um schädliches JavaScript in Ihren Frontend- oder Backend-Code einzufügen.

- SQL-Injection-Angriffe können verwendet werden, um die Datenbank einer Website zu infiltrieren, zu modifizieren und zu zerstören. Es kann auch verwendet werden, um eine Kopie der gesamten Datenbank an den Hacker zu senden.

- Eine falsche Installation Ihres SSL-Zertifikats kann manchmal dazu führen, dass die Warnung angezeigt wird, da Ihre Website jetzt effektiv Inhalte von 2 separaten Websites enthält: der HTTPS- und der HTTP-Website. Dies ist allgemein als Mixed-Content-Warnung bekannt, da Google HTTP- und HTTPS-Websites als separate Einheiten behandelt.

Neben Malware-Infektionen wird Google Ihre Website auch dann kennzeichnen, wenn Sie „Dienste von Drittanbietern unzureichend gekennzeichnet“ haben. Dies bedeutet, dass, wenn Sie eine Website im Auftrag einer anderen juristischen Person betreiben, dies auf Ihrer Website jedoch nicht deutlich angegeben haben, Ihr Inhalt als irreführend angesehen werden kann.

Welche Auswirkungen hat die Warnung vor betrügerischer Website auf Ihre Website?

In short, the impact of deceptive website warning is bad. Even if you don't see the effects immediately, hacks worsen over time. Hackers are out to use your website for their financial gain, and thus can fill your website with deceptive content, links to spammy websites or even use your website to infect devices and other websites.

Typically, the impact of a hack will manifest in the following ways. This list is not exhaustive, but indicative of the kind of damage that a malware can wreak:

- SEO rankings will plummet

- Loss of brand trust and reputation

- Loss of revenue for businesses

- Loss of work and effort put into building the website

- Clean up costs

- Legal issues because of compromised user data

Malware is bad for every stakeholder in your business, right from your business and visitors, to your web host and Google. The only person who benefits is the hacker; someone who has put in zero effort to get your website to where it is, and yet is able to unfairly profit off the backs of your effort.

Abschluss

If you have reached this point of the article, thank you for reading! We have put together this resource in order to help you navigate this scary time, and hope you found the information helpful.

If you have a single takeaway from this article, please let it be that a security plugin with an integrated firewall has to be on all your WordPress websites. Trust us, it will save you a great deal of grief and frustration.

Have thoughts you would like to share? Drop us an email! We'd love to hear from you!

Häufig gestellte Fragen

Why is my website showing 'Dangerous' in the address bar?

Your WordPress website has been hacked, and therefore Google Safe Browsing has flagged your website as dangerous. In order to get rid of deceptive site ahead warning, you need to remove the malware, and request a review from Google. This article has the steps to help you do just that.

How to fix the Google chrome deceptive site ahead?

There are 3 steps to fix the Google chrome deceptive site ahead:

- Scan your website for malware

- Remove the malware using a security plugin

- Request a review from Google

How does Google know that your website has been hacked?

Google crawls your website regularly to index your website and its pages. As a part of that exercise, it scans your pages for malware. If malware or suspicious activity is found on your website, it gets listed on the blacklist.

Google uses scanners and other tools to check for malware on your website. For instance, if your website contains links to spam websites or the site is deceptive, Google will recognize this is deceptive content and flag it accordingly.

What to do when your website has been flagged with the google deceptive site ahead?

Remove the malware as fast as possible. We know it is hard to hear that your website has been hacked, and often admins panic. But we assure you that your site is recoverable.