Erfüllen Ihre E-Mails die neuen E-Mail-Versandanforderungen von Google und Yahoo?

Veröffentlicht: 2024-05-28Im Februar 2024 begannen Gmail und Yahoo Mail mit der Durchsetzung neuer Regeln, um E-Mail-Empfänger zu schützen und ihre Posteingänge sicherer und weniger Spam zu machen.

Diese Regeln verlangen von allen E-Mail-Absendern die Einhaltung spezifischer Richtlinien, um die Zustellbarkeit von E-Mails sicherzustellen.

Dieser umfassende Leitfaden erklärt, was diese neuen Anforderungen sind und wie sie sich auf Ihr Unternehmen auswirken.

Wir behandeln:

- Die neuen E-Mail-Versandanforderungen von Google und Yahoo

- SPF, DKIM und DMARC verstehen

- Lichtschutzfaktor

- DKIM

- DMARC

- Beispiele für die E-Mail-Verifizierung

- E-Mails erreichen die Empfänger nicht

- Konforme E-Mail

- Verwendung von Verifizierungstools

- Überprüfen Sie SPF, DKIM und DMARC

- Überprüfen Sie die PTR

- Best Practices für E-Mail-Absender

- Zusätzliche Punkte und nützliche Informationen

- Tipps zum Massen-E-Mail-Versand

- Missverständnisse über SPF

- Missverständnisse über DKIM

Die neuen E-Mail-Versandanforderungen von Google und Yahoo

Im Oktober 2023 kündigte Neil Kumaran, Produktmanager der Security & Trust Group bei Gmail, im Google-Blog an, dass E-Mail-Absender ab Februar 2024 ihre E-Mails authentifizieren, eine einfache Abmeldung ermöglichen (Massenabsender) und unter einem Schwellenwert für gemeldete Spam bleiben müssen, um ihre E-Mails zu versenden E-Mails, die an Gmail-Adressen zugestellt werden sollen.

Da diese Anforderungen jetzt in Kraft sind, wird Ihre E-Mail bei Nichtbeachtung automatisch abgelehnt oder an den Spam-Ordner des Empfängers gesendet.

Obwohl die Erkennungstools von Gmail 99,9 % aller Spam-, Phishing- und Malware-Mails daran hindern, in die Posteingänge zu gelangen, und täglich fast 15 Milliarden unerwünschte E-Mails blockieren, ist der Dienst Neil zufolge immer komplexeren Bedrohungen ausgesetzt als seit der Einführung des Dienstes im April 2004 .

Wie Neil in Googles Blog feststellt …

„So einfach es auch klingen mag, angesichts des Netzes veralteter und inkonsistenter Systeme im Internet ist es manchmal immer noch unmöglich zu überprüfen, von wem eine E-Mail stammt.“

Die neuen Anforderungen für den E-Mail-Versand sollen Benutzern dabei helfen, ihren Posteingang sicherer und spamfreier zu halten.

Diese Initiative zur Bekämpfung betrügerischer oder Spam-E-Mails durch strengere Anforderungen an E-Mail-Absender geht jedoch nicht nur von Google aus. Auch Branchenpartner wie Yahoo haben sich zusammengeschlossen, um mit Google und dem Rest der E-Mail-Community zusammenzuarbeiten, um diese neuen Anforderungen zum Industriestandard und zu einer grundlegenden E-Mail-Hygienepraxis zu machen.

Die Best Practices für E-Mail-Absender von Yahoo enthalten ähnliche Empfehlungen wie die von Google und enthalten einen Link zu einem umfassenden Leitfaden zu den Best Practices für Absender der Messaging, Malware and Mobile Anti-Abuse Working Group (M3AAWG), einer Organisation, die sich dafür einsetzt, Branchen bei der Bekämpfung und Verhinderung von Online-Missbrauch zu unterstützen .

Dieses Dokument richtet sich an alle Personen, die an der Bereitstellung und Einhaltung elektronischer Kommunikation beteiligt sind, einschließlich Marketing- und Managementpersonal. Es lohnt sich, es herunterzuladen und behandelt die neuesten und effektivsten empfohlenen Vorgehensweisen für den Versand kommerzieller elektronischer Nachrichten.

Was sind also diese neuen Anforderungen und wie wirken sie sich auf Ihr Unternehmen aus?

Im Wesentlichen lassen sich die wesentlichen Anforderungen wie folgt zusammenfassen:

- Ihre Spam-Beschwerdequote muss unter 0,3 % liegen.

- Jetzt ist eine Authentifizierung mit SPF, DKIM und DMARC (Massen-E-Mail-Absender) erforderlich.

- Sie müssen über eine Ein-Klick-Abmeldeoption verfügen und Personen, die eine Abmeldung beantragen, innerhalb von 1–2 Tagen aus Ihrer Liste entfernen (Massen-E-Mail-Versender).

Zu den zusätzlichen Anforderungen für alle E-Mail-Absender gehören:

- Sicherstellen, dass sendende Domänen oder IPs über gültige Forward- und Reverse-DNS-Einträge verfügen, die auch als PTR-Einträge bezeichnet werden.

- Nutzen Sie für die E-Mail-Übermittlung eine TLS-Verbindung.

- Formatieren Sie Nachrichten gemäß dem Internet Message Format-Standard RFC 5322

Für Massen-E-Mail-Versender gelten zusätzliche Anforderungen.

Sie können den Beitrag von Neil Kumaran hier lesen und sich die Richtlinien für E-Mail-Absender von Google sowie die Best Practices für E-Mail-Absender von Yahoo ansehen, um zu erfahren, wie Sie erfolgreich E-Mails an persönliche Gmail- und YahooMail-Konten senden.

SPF, DKIM und DMARC verstehen

Die Implementierung der SPF-, DKIM- und DMARC-Protokolle verbessert die Zustellbarkeit von E-Mails, schützt die Reputation des Absenders und stellt sicher, dass E-Mails die Posteingänge der Empfänger sicher erreichen.

Wenn Sie mit SPF, DKIM und DMARC nicht vertraut sind, finden Sie hier eine Übersicht:

Lichtschutzfaktor

SPF (Sender Policy Framework) ist ein Protokoll, das die Authentizität des Absenders überprüft, indem es prüft, ob eine E-Mail von einem autorisierten Server stammt.

Es stellt die Legitimität von E-Mail-Absendern sicher, indem es die Identität eines Absenders validiert, indem es die IP-Adresse des sendenden Mailservers mit einer vorgegebenen Liste autorisierter sendender IP-Adressen im DNS-Eintrag vergleicht.

DNS-Einträge fungieren im Wesentlichen als Verzeichnis, das Domänennamen ihren jeweiligen IP-Adressen zuordnet und Anweisungen zur Bearbeitung von an diese Domäne gerichteten Anforderungen enthalten kann.

Durch die Überprüfung der Authentizität der Absenderidentität anhand autorisierter IP-Adressen, die im DNS-Eintrag einer Domain aufgeführt sind, trägt SPF dazu bei, E-Mail-Spoofing zu verhindern und die Zustellbarkeit zu verbessern, indem die Wahrscheinlichkeit verringert wird, dass E-Mails auf die schwarze Liste gesetzt oder als Spam markiert werden.

Hier sind die Schritte zum Erstellen eines SPF-Eintrags für die E-Mail-Authentifizierung:

1. Informationen sammeln : Sammeln Sie die IP-Adressen aller Server, die berechtigt sind, E-Mails im Namen Ihrer Domain zu versenden. Dazu gehören Ihre eigenen Mailserver, E-Mail-Dienstanbieter von Drittanbietern und alle anderen Server, die zum Versenden von E-Mails verwendet werden.

2. Identifizieren Sie sendende Domänen : Erstellen Sie eine Liste aller Domänen, die zum Senden von E-Mails verwendet werden, auch wenn diese derzeit nicht aktiv sind. Dies verhindert Domain-Spoofing-Versuche.

3. Erstellen Sie die SPF-Eintragssyntax :

- Beginnen Sie mit dem Versions-Tag:

v=spf1 - Fügen Sie autorisierte IP-Adressen hinzu: zB

ip4:192.0.2.0 - Schließen Sie Absender von Drittanbietern ein:

include:thirdparty.com - Geben Sie die SPF-Richtlinie an:

-all(harter Fehler) oder~all(weicher Fehler).

- Beginnen Sie mit dem Versions-Tag:

Nachdem Sie die oben genannten Schritte ausgeführt haben, sollte Ihr SPF-Eintrag wie im folgenden Beispiel aussehen:

v=spf1 ip4:192.0.2.0 include:thirdparty.com -all

Hinweis: SPF-Einträge sollten weniger als 255 Zeichen lang sein und auf nicht mehr als zehn Include- Anweisungen beschränkt sein.

4. SPF-Eintrag im DNS veröffentlichen : Greifen Sie auf die von Ihrem Domain-Registrar oder Hosting-Anbieter bereitgestellte DNS-Verwaltungskonsole zu, fügen Sie einen neuen TXT-Eintrag mit dem Hostnamen Ihrer Domain und der SPF-Eintragssyntax hinzu und speichern Sie die Änderungen.

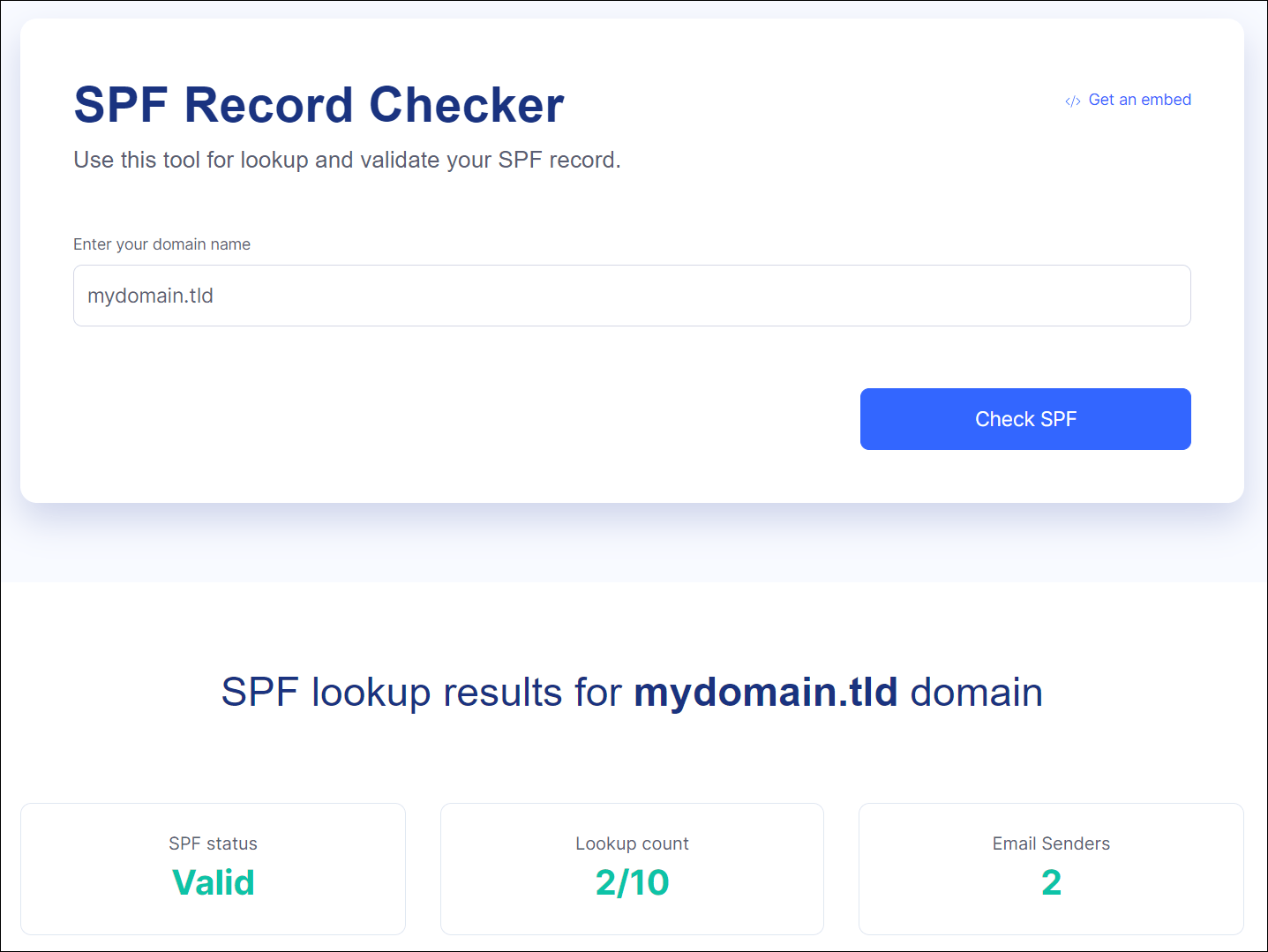

5. SPF-Eintrag testen : Verwenden Sie SPF-Prüftools (z. B. SPF Record Checker von EasyDMARC), um zu prüfen, ob der SPF-Eintrag vorhanden ist oder nicht, und stellen Sie sicher, dass alle legitimen sendenden IP-Adressen aufgelistet und korrekt formatiert sind.

DKIM

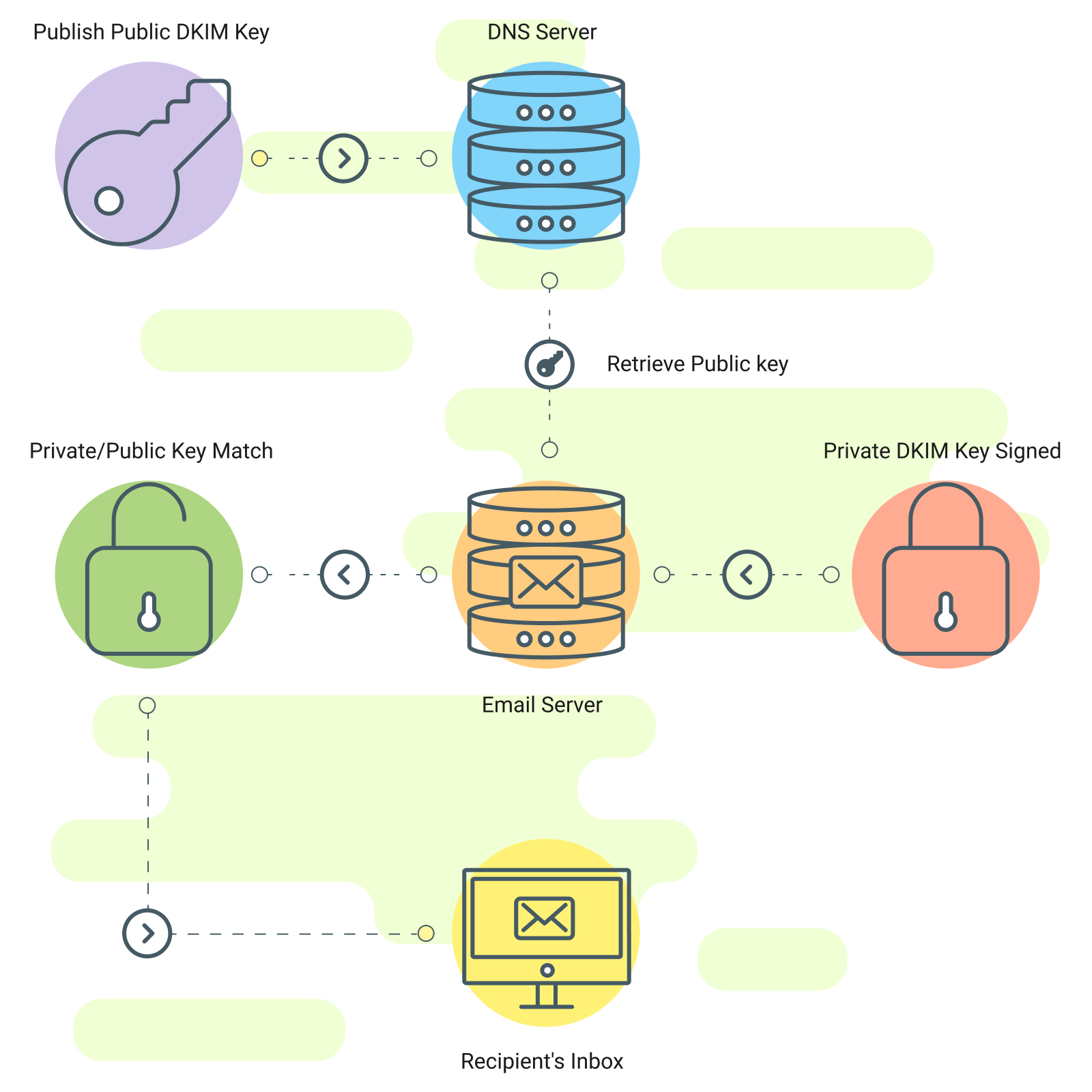

DKIM (DomainKeys Identified Mail) ist eine E-Mail-Authentifizierungsmethode, die ausgehenden E-Mails eine digitale Signatur hinzufügt.

Diese Signatur wird vom Mailserver des Empfängers validiert und stellt so die Integrität und Authentizität der E-Mail sicher. DKIM verhindert E-Mail-Manipulationen und verbessert die Zustellbarkeit von E-Mails, indem es die Wahrscheinlichkeit verringert, dass E-Mails als Spam oder Phishing gekennzeichnet werden.

DKIM ist wie eine digitale Signatur für E-Mails, eine Möglichkeit für den Absender (Sie), nachzuweisen, dass er die E-Mail tatsächlich gesendet hat und dass sie zwischenzeitlich von niemandem geändert wurde.

Ein DKIM-Signatur-Header enthält normalerweise mehrere Elemente, die durch Tag=Wert- Paare dargestellt werden.

Hier ist ein Beispiel, das die wesentlichen Komponenten veranschaulicht, die für die E-Mail-Authentifizierung über DKIM erforderlich sind:

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/relaxed; d=example.com; s=dkim1; h=From:To:Subject:Date; bh=XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX; b=YYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYY

Erklärung jedes Elements:

-

v=1: Version der verwendeten DKIM-Spezifikation. -

a=rsa-sha256: Der kryptografische Algorithmus, der zum Generieren der Signatur verwendet wird. -

c=relaxed/relaxed: Kanonisierungsmethoden, die für den Header und den Text der E-Mail verwendet werden. -

d=example.com: Die Domäne, die das DKIM-Schlüsselpaar besitzt. -

s=dkim1: Der DKIM-Selektor, der den spezifischen Schlüssel angibt, der zum Signieren verwendet wird. -

h=From:To:Subject:Date: Liste der in der Signatur enthaltenen Headerfelder. -

bh=XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX: Der Hash des E-Mail-Textes. -

b=YYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYY: Die tatsächliche digitale Signatur, die mit dem privaten Schlüssel generiert wurde, der dem Selektor zugeordnet ist.

Hier sind die Schritte zum Erstellen eines DKIM-Eintrags:

1. DKIM-Schlüssel generieren : Verwenden Sie ein DKIM-Schlüsselgenerator-Tool, das von Ihrem E-Mail-Dienstanbieter oder einem Drittanbieter bereitgestellt wird (siehe Liste unten). Dadurch wird ein öffentliches und privates Schlüsselpaar generiert.

2. Öffentlichen Schlüssel im DNS veröffentlichen :

- Melden Sie sich bei der DNS-Verwaltungskonsole an, die Sie von Ihrem Domain-Registrar oder Hosting-Anbieter erhalten.

- Navigieren Sie zu den DNS-Einstellungen für Ihre Domain.

- Fügen Sie einen neuen TXT-Eintrag mit dem DKIM-Selektor als Subdomänennamen und dem öffentlichen Schlüssel als Datensatzwert hinzu. Der Selektor wird normalerweise von Ihrem E-Mail-Dienstanbieter bereitgestellt und ist spezifisch für Ihre DKIM-Konfiguration.

Beispiel eines DKIM-Eintrags:

selector._domainkey.example.com. IN TXT "v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQC2h9gFo3... (long string)"

3. DKIM-Eintrag überprüfen: Nachdem Sie den DKIM-Eintrag hinzugefügt haben, überprüfen Sie seine Richtigkeit mithilfe von DNS-Suchtools und stellen Sie sicher, dass der TXT-Eintrag den richtigen DKIM-Selektor und öffentlichen Schlüssel enthält.

4. Testen Sie DKIM: Senden Sie Test-E-Mails von Ihrer Domain und überprüfen Sie mithilfe von Tools zum Testen der E-Mail-Authentifizierung, ob sie die DKIM-Authentifizierungsprüfungen bestehen.

Hier sind einige Tools, mit denen Sie DKIM-Schlüssel generieren können:

- DKIMCORE.org

- DKIM Record Generator von EasyDMARC

- DKIM-Generator-Assistent von SocketLabs

DMARC

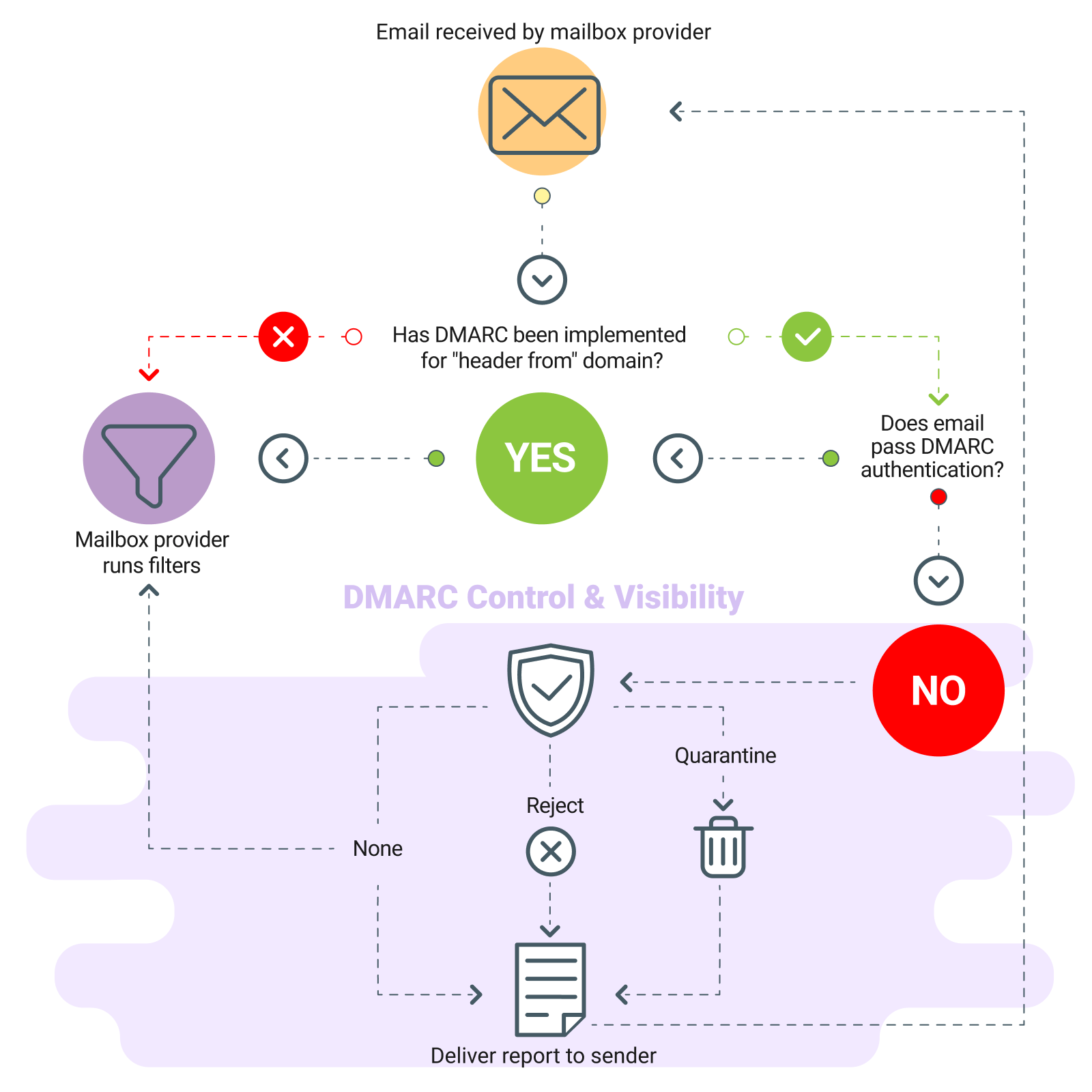

DMARC (Domain-based Message Authentication, Reporting, and Conformance) ist ein Protokoll, das dazu beiträgt, E-Mail-Domänen vor der Nutzung für Phishing, Spoofing und andere böswillige Aktivitäten zu schützen. Es baut auf SPF und DKIM auf, um zusätzliche E-Mail-Authentifizierungs- und Berichtsfunktionen bereitzustellen.

DMARC hilft sicherzustellen, dass die E-Mails, die Sie versenden, wirklich von Ihnen stammen. Wenn jemand versucht, Ihre E-Mail-Adresse zu fälschen, hilft DMARC dabei, zu verhindern, dass diese gefälschten Nachrichten andere erreichen, und sorgt so dafür, dass Ihre E-Mail-Reputation sicher und zuverlässig bleibt.

DMARC:

- Verbessert die Zustellbarkeit von E-Mails, indem es Absendern ermöglicht wird, E-Mail-Authentifizierungsrichtlinien zu überwachen und durchzusetzen.

- Ermöglicht Domaininhabern, eine Behandlungsrichtlinie für E-Mails festzulegen, die die SPF- und DKIM-Prüfungen nicht bestehen, wodurch Transparenz und Sicherheit erhöht und Spoofing- und Phishing-Versuche reduziert werden.

- Ermöglicht Domaininhabern, Benachrichtigungen zu erhalten, wenn Unbefugte die Domain für E-Mail-Spoofing missbrauchen, und schützt so den Ruf ihrer Marke.

Um die DMARC-Kriterien zu erfüllen, müssen SPF und DKIM für die Absenderdomäne der E-Mail ordnungsgemäß konfiguriert sein. Die Von- Domäne muss dann mit der durch SPF oder DKIM authentifizierten Domäne übereinstimmen.

So implementieren Sie DMARC

1. Definieren Sie die DMARC-Richtlinie : Entscheiden Sie sich für die DMARC-Richtlinie, die Sie durchsetzen möchten. DMARC bietet drei Richtlinienoptionen:

- Keine : Nur Überwachungsmodus, es werden keine Maßnahmen ergriffen, wenn eine E-Mail DMARC nicht besteht.

- Quarantäne : Verdächtige E-Mails werden an den Spam-/Junk-Ordner gesendet.

- Ablehnen : Verdächtige E-Mails werden direkt abgelehnt.

2. DMARC-Eintrag generieren : Erstellen Sie einen DMARC-TXT-Eintrag mit der von Ihnen gewählten Richtlinie. Verwenden Sie die folgende Syntax:

_dmarc.example.com. IN TXT "v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected]"

- Ersetzen Sie

example.comdurch Ihre Domain. -

v=DMARC1: Zeigt die DMARC-Version an. -

p=none/quarantine/reject: Definiert die Richtlinie. -

rua: Gibt die E-Mail-Adresse an, um aggregierte Berichte zu erhalten. -

ruf: Gibt die E-Mail-Adresse zum Empfang forensischer Berichte an.

- Ersetzen Sie

3. DMARC-Eintrag im DNS veröffentlichen: Melden Sie sich beim Dashboard Ihres DNS-Anbieters an.

- Navigieren Sie zum DNS-Verwaltungsabschnitt Ihrer Domain.

- Fügen Sie einen neuen TXT-Eintrag mit dem

host _dmarcund dem Wert als DMARC-Eintrag hinzu, den Sie generiert haben.

4. Überprüfen Sie den DMARC-Eintrag : Verwenden Sie DNS-Suchtools, um sicherzustellen, dass der DMARC-Eintrag korrekt veröffentlicht und weitergegeben wird.

5. Berichte überwachen : Überprüfen Sie regelmäßig die aggregierten und forensischen Berichte, die an die im DMARC-Datensatz angegebenen E-Mail-Adressen gesendet werden. Diese Berichte bieten Einblicke in E-Mail-Authentifizierungsfehler und helfen bei der Feinabstimmung Ihrer DMARC-Richtlinie.

Anmerkungen:

- Seien Sie beim Erstellen eines DMARC-Eintrags sehr vorsichtig, da sich jede Fehlkonfiguration negativ auf Ihre E-Mail-Zustellung auswirkt. Wir empfehlen, diese Richtlinien von Google zu befolgen, wenn Sie mit DMARC beginnen.

- Stellen Sie sicher, dass SPF und DKIM E-Mails mindestens 48 Stunden lang authentifizieren, BEVOR Sie DMARC aktivieren.

Hier sind einige kostenlose Tools, mit denen Sie DMARC-Datensätze erstellen, überprüfen und validieren können:

- DMARC-Tools von dmarcian.

- DMARC Record Lookup und Checker von EasyDMARC

- DMARC-Digests – Wenn Sie eine DMARC-Meldeadresse einrichten, wird die Verwendung Ihrer Privat- oder Geschäftsadresse nicht empfohlen, da Ihr Posteingang mit unverständlichen E-Mails überflutet wird. Erwägen Sie stattdessen, sich für ein DMARC-Berichtstool anzumelden, um sicherzustellen, dass Sie alle Tools, die Sie zum Versenden von E-Mails verwenden, ordnungsgemäß authentifiziert haben.

Beispiele für die E-Mail-Verifizierung

Nachdem wir nun definiert haben, was SPF, DKIM und DMARC bedeuten, schauen wir uns einige konkrete Beispiele dieser Protokolle in Aktion an, damit Sie besser verstehen können, warum Ihre E-Mails möglicherweise ihre beabsichtigten Empfänger erreichen oder nicht.

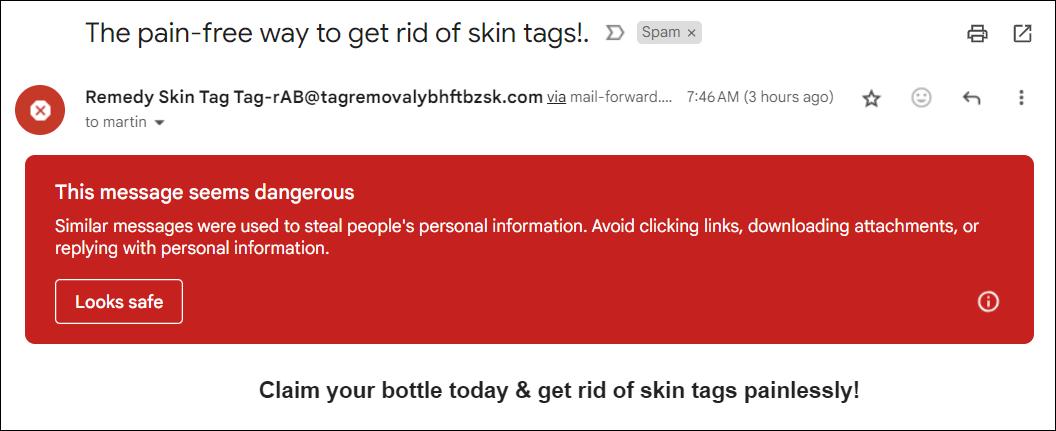

E-Mails erreichen die Empfänger nicht

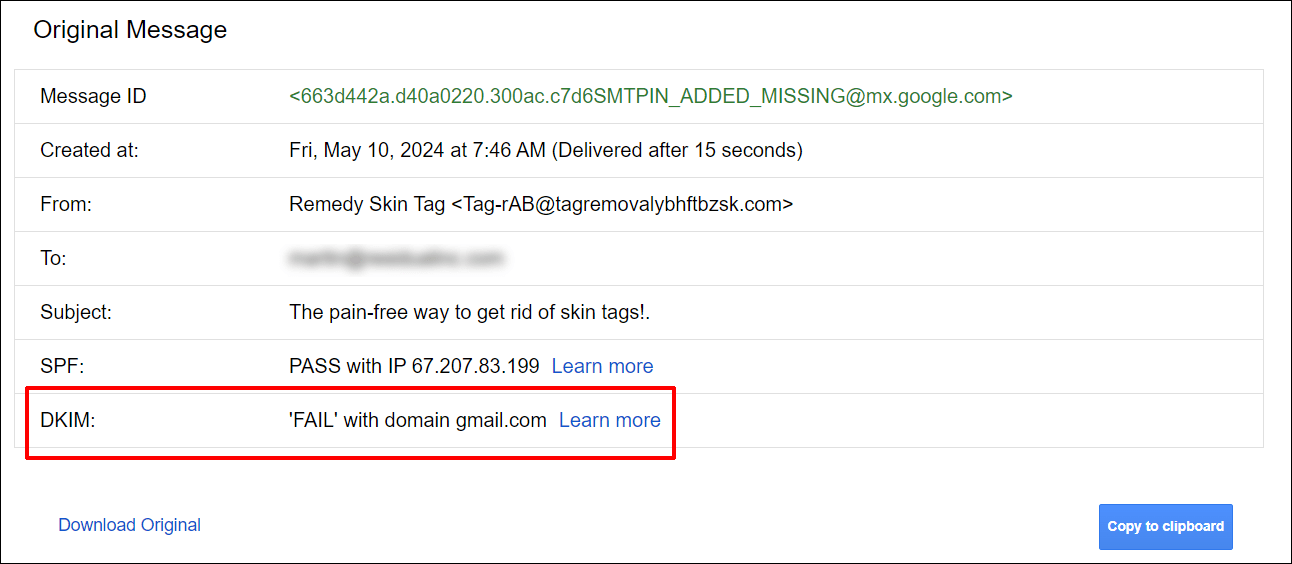

Schauen wir uns zunächst eine offensichtliche Spam-E-Mail an, die an eine Gmail-Adresse gesendet wurde. Dies hilft uns zu verstehen, wie Gmail und andere E-Mail-Anbieter Junk-E-Mails automatisch herausfiltern.

Hier ist eine E-Mail, die an meine persönliche Gmail-Adresse gesendet wurde und nie in meinem Posteingang angekommen ist. Gmail hat es gefiltert und direkt an meinen SPAM-Ordner gesendet.

Ignorieren wir die Tatsache, dass es sich hierbei um eine offensichtliche Spam-E-Mail handelt, und schauen wir uns den E-Mail-Header an, um herauszufinden, warum die automatisierten Tools von Gmail sie erkannt und als Spam gekennzeichnet haben.

KOSTENLOSES EBOOK

Ihre Schritt-für-Schritt-Roadmap zu einem profitablen Webentwicklungsunternehmen. Von der Gewinnung weiterer Kunden bis zur Skalierung wie verrückt.

KOSTENLOSES EBOOK

Planen, erstellen und starten Sie Ihre nächste WP-Site problemlos. Unsere Checkliste macht den Prozess einfach und wiederholbar.

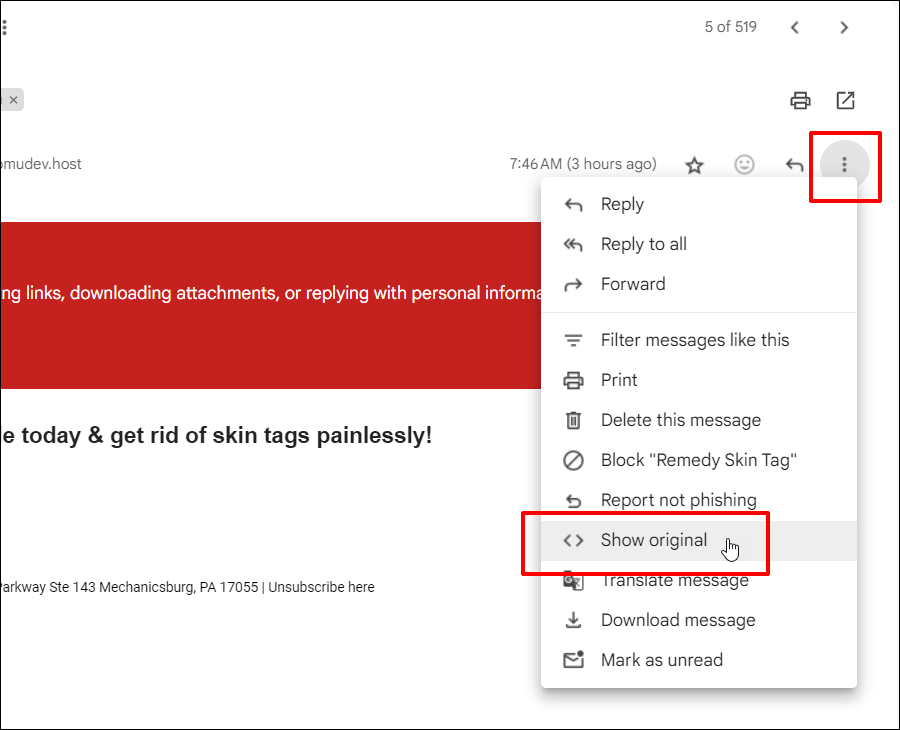

Sehen Sie sich dazu die E-Mail in Ihrem Gmail-Konto an (klicken Sie natürlich nicht auf Links in der E-Mail!), klicken Sie auf das Symbol mit den vertikalen Auslassungspunkten und wählen Sie „Original anzeigen“ aus den Menüoptionen …

Wie Sie sehen, entspricht diese E-Mail nicht den DKIM-Richtlinienanforderungen von Gmail.

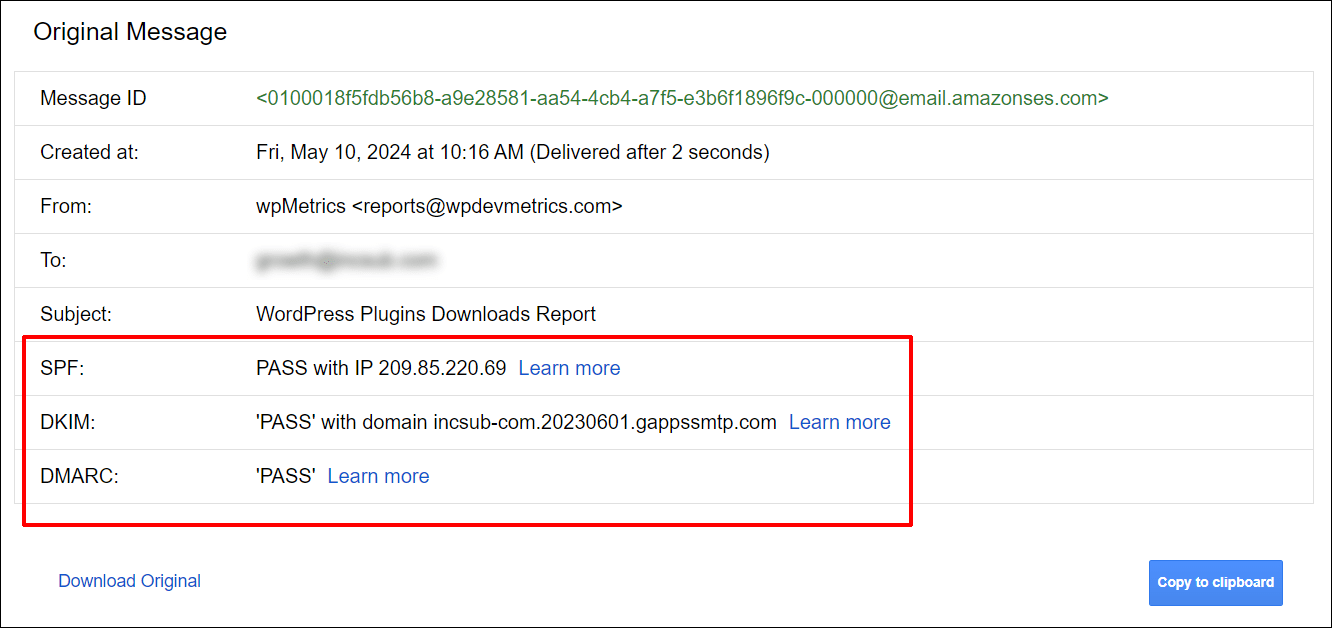

Konforme E-Mails

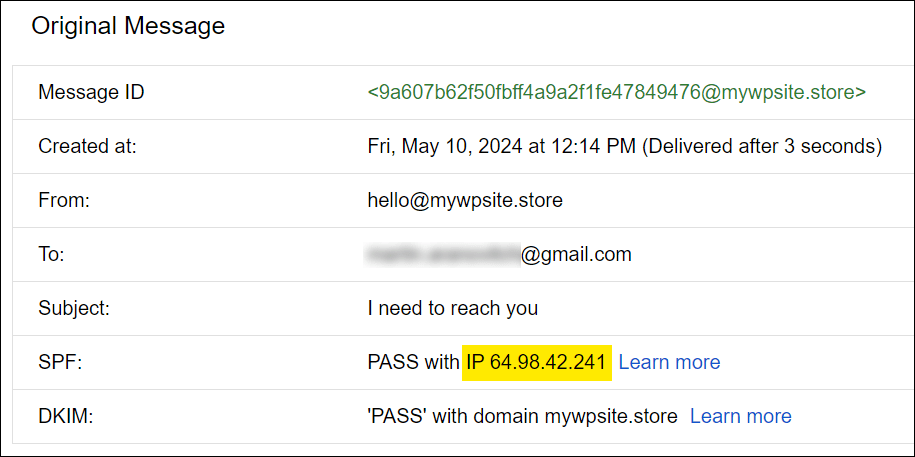

Zum Vergleich sehen Sie hier den Header einer E-Mail, die von einem konformen Absender an meine geschäftliche Gmail-Adresse gesendet wurde. Wie Sie sehen, erfüllt dieses Unternehmen alle Gmail-Anforderungen für eine sichere E-Mail-Zustellung.

Verwendung von Verifizierungstools

Wie bereits erwähnt, gibt es eine Reihe großartiger Tools, mit denen Sie überprüfen und/oder Fehler beheben können, ob Ihre E-Mail-Domäne (oder die E-Mail-Domäne eines Kunden oder eines Drittanbieterdienstes) die erforderlichen Protokolle zur Einhaltung der Richtlinien für E-Mail-Absender erfüllt.

Überprüfen Sie SPF, DKIM und DMARC

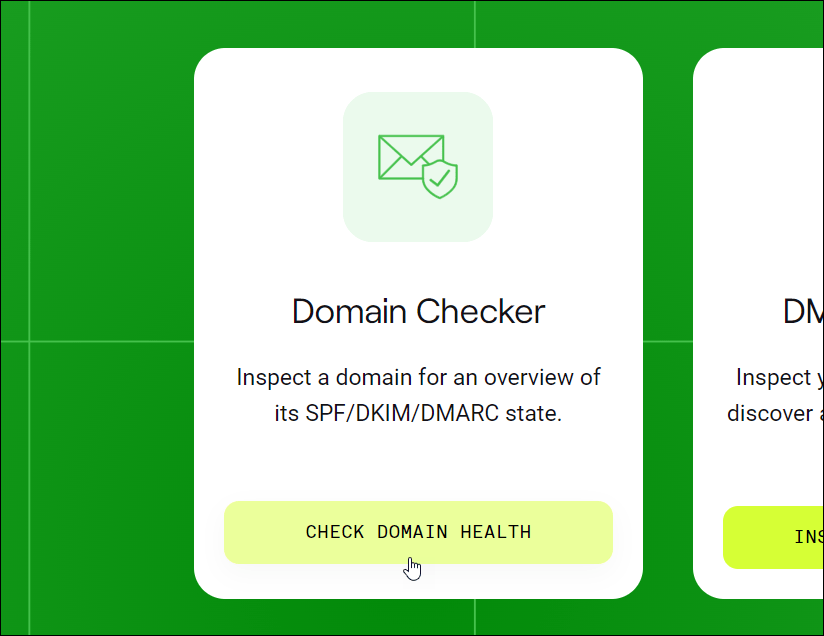

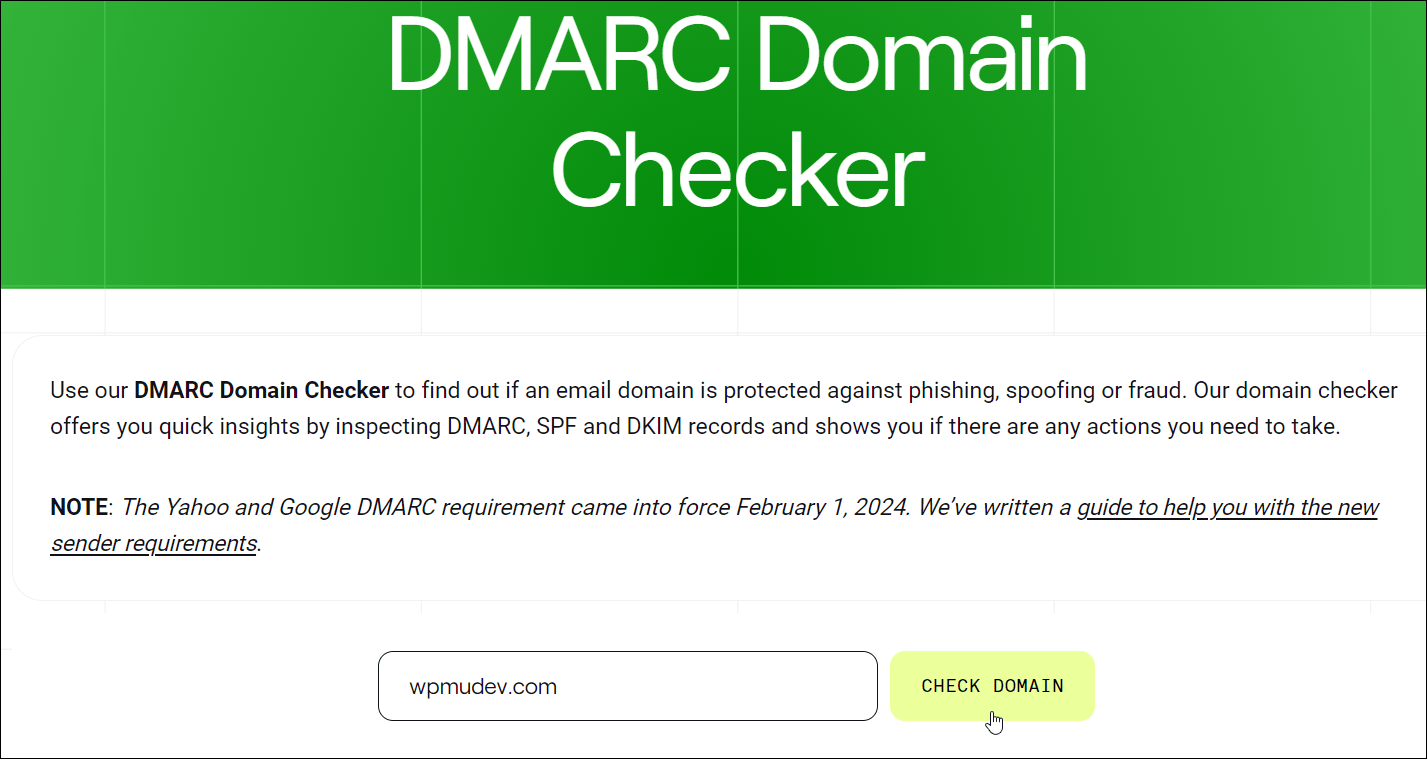

Für die Beispiele in diesem Abschnitt verwenden wir die kostenlosen Tools von dmarcian.com.

Besuchen Sie den Bereich mit den kostenlosen Tools von dmarcian und klicken Sie auf das Domain Checker-Tool …

Geben Sie den E-Mail-Domänennamen in das Feld ein (nur die Domäne, keine Adresse@ ) und klicken Sie auf Domäne prüfen …

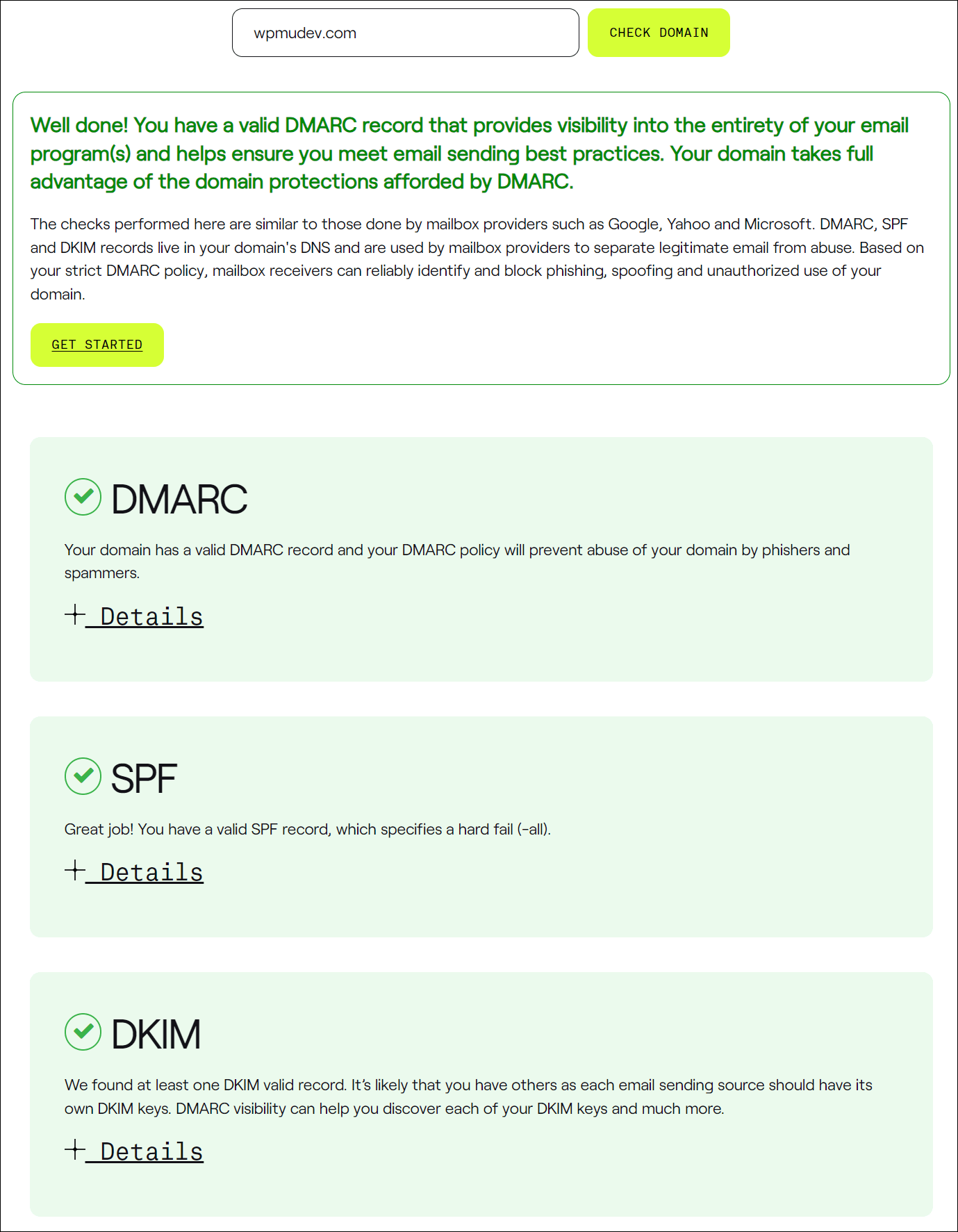

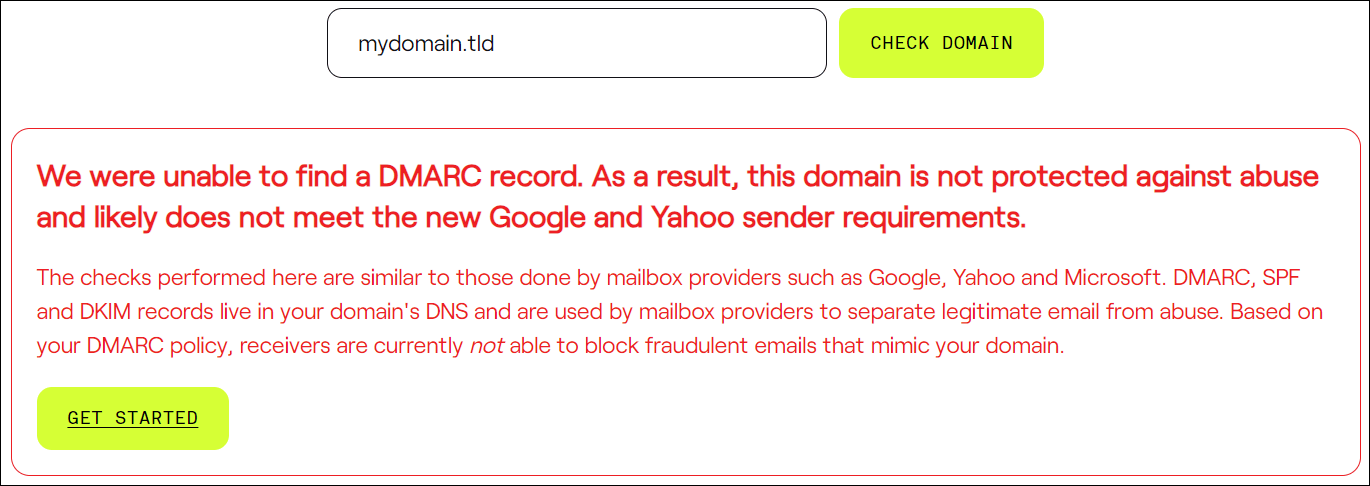

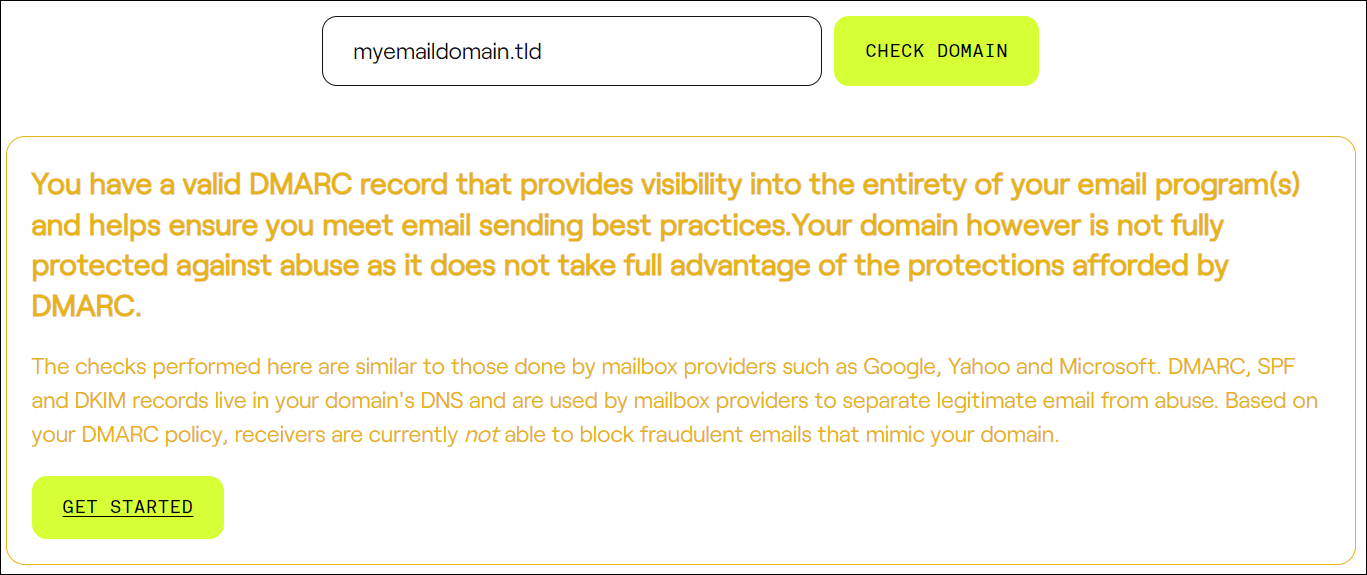

Das Tool führt Prüfungen durch, die denen von Postfachanbietern wie Google, Yahoo und Microsoft ähneln, und zeigt Ergebnisse an, die zeigen, ob die Einträge der E-Mail-Domäne die SPF-, DKIM- und DMARC-Anforderungen erfüllen oder nicht.

Wenn eine E-Mail-Domäne die Prüfungen nicht besteht, wird ein Ergebnis ähnlich dem unten gezeigten angezeigt.

Gelegentlich erhalten Sie möglicherweise eine Meldung ähnlich der unten gezeigten. Die folgende Meldung lässt darauf schließen, dass Ihre E-Mails die Prüfung bestehen und dennoch zugestellt werden. Möglicherweise möchten Sie jedoch die Dienste des Unternehmens nutzen, um die vollständige Einhaltung sicherzustellen.

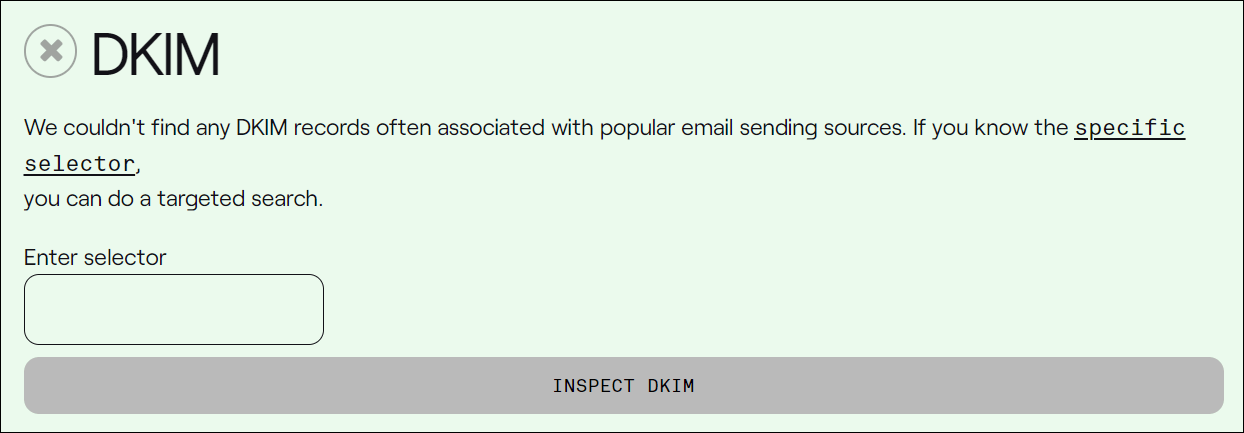

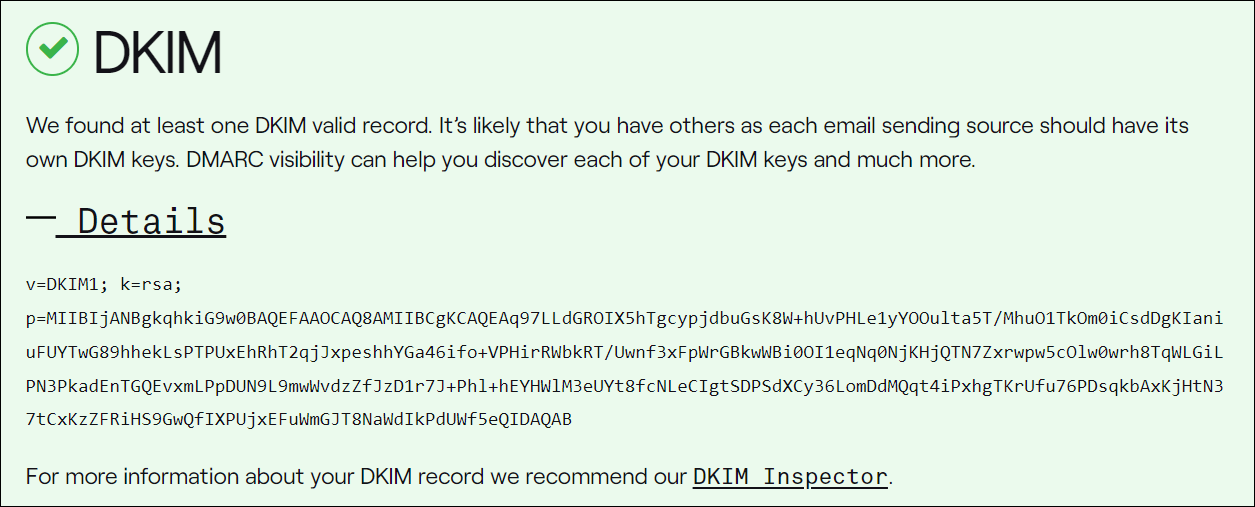

Hier ist ein weiterer nützlicher Tipp, den Sie im Hinterkopf behalten sollten, wenn Sie einen Test für Ihre E-Mail-Domänen durchführen und ein DKIM-Prüfergebnis erhalten, wie im Screenshot unten gezeigt…

Bei der obigen Prüfung konnte das Tool keine DKIM-Einträge für die E-Mail-Domäne finden, da ein Selektor fehlt. Beim Versenden einer konformen E-Mail ist normalerweise ein Selektor im DKIM-Datensatz enthalten.

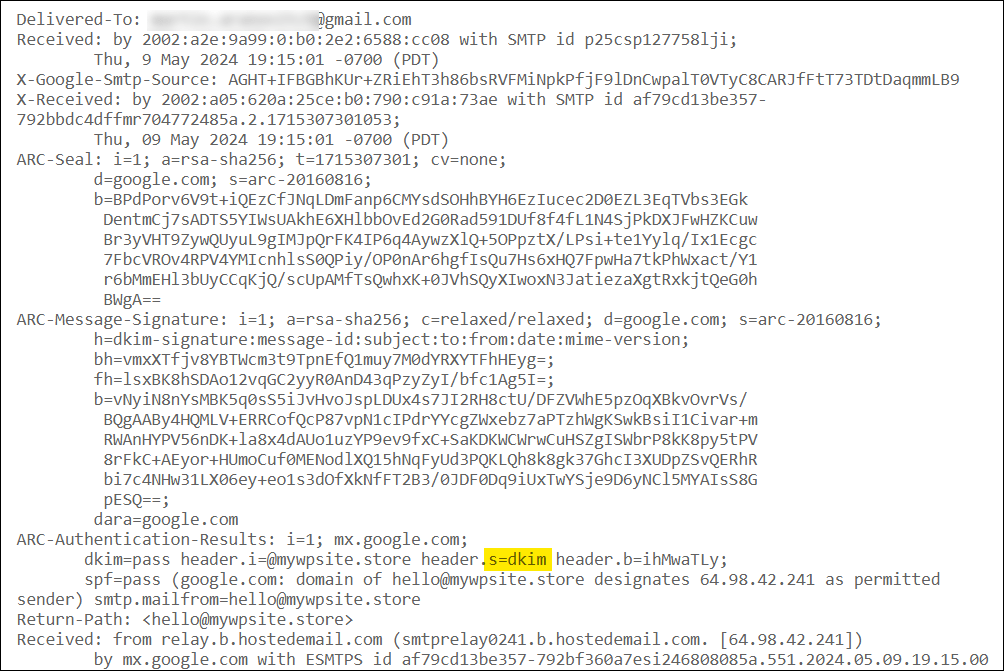

Gehen Sie wie folgt vor, um einen Selektor zum Abschließen dieser Prüfung zu finden:

- Starten Sie Ihr E-Mail-Konto und suchen Sie nach einer E-Mail, die von der Domain gesendet wurde, die Sie überprüfen. In diesem Beispiel verwenden wir Gmail.

- Klicken Sie auf das Symbol mit den vertikalen Auslassungspunkten und wählen Sie „Original anzeigen“ aus den Menüoptionen

- Scrollen Sie nach unten über den Abschnitt „Internet-Header“ hinaus, bis Sie zum Code-Wirrwarr gelangen.

- Suchen Sie nach dem

s=-Teil des DKIM-Signatur-Headers. Dies ist Ihr Selektor

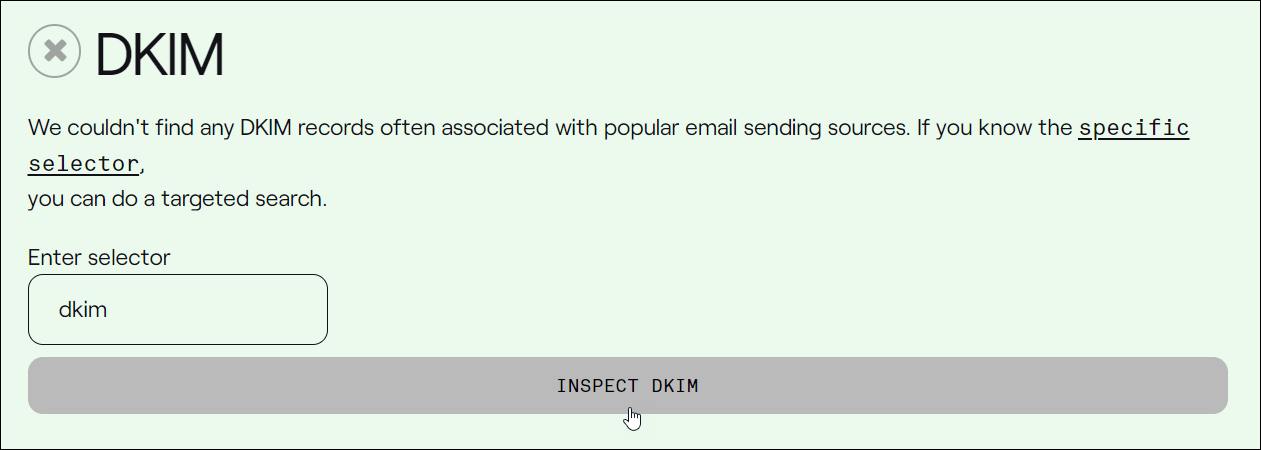

Kopieren Sie den Auswahlteil und fügen Sie ihn in das DKIM-Prüftool ein. Klicken Sie dann auf die Schaltfläche „DKIM prüfen“.

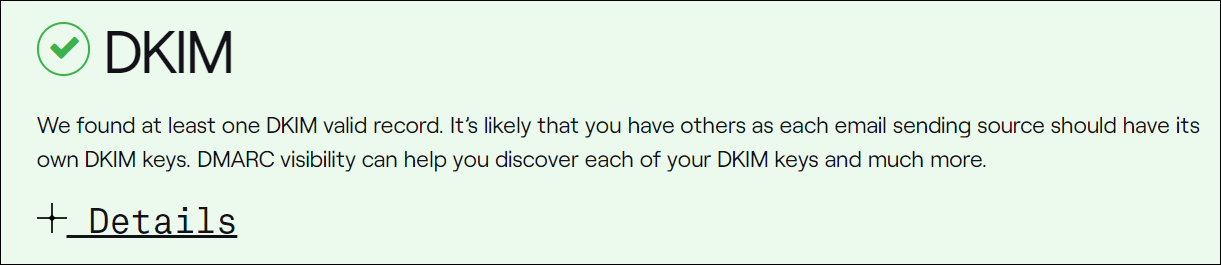

Das sollte das Problem beheben und dazu führen, dass Ihre E-Mail die DKIM-Prüfung besteht.

Klicken Sie auf den Link „Details“, um weitere Details zu den Ergebnissen anzuzeigen.

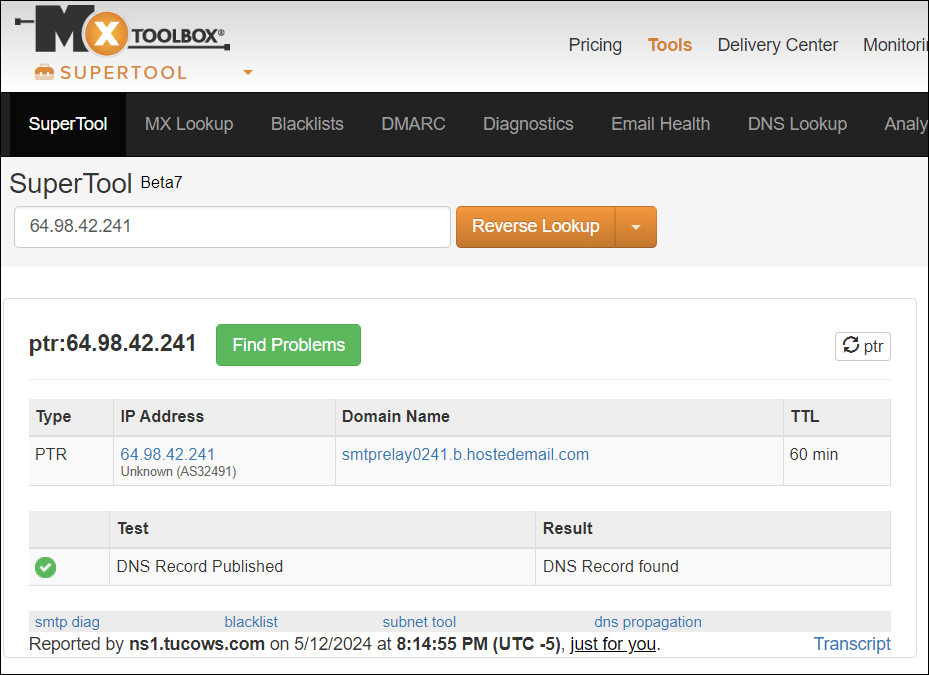

Überprüfen Sie die PTR

Ein DNS-Pointer-Eintrag, abgekürzt PTR, dient der Verknüpfung einer IP-Adresse mit dem entsprechenden Domänennamen. Im Gegensatz zum „A“-Eintrag, der Domänennamen IP-Adressen zuordnet, führt der PTR-Eintrag die umgekehrte Funktion aus, indem er IP-Adressen mit Domänennamen verknüpft.

Um zu überprüfen, ob sendende Domänen oder IPs über gültige Forward- und Reverse-DNS-Einträge verfügen, suchen und kopieren Sie zunächst die IP-Adresse der sendenden E-Mail-Domäne im E-Mail-Header …

Fügen Sie es dann in ein Reverse-DNS-Suchtool wie MXToolbox.com ein, um zu überprüfen, ob der PTR gültig ist …

Während die oben genannten Prüfungen Ihnen die richtigen Informationen liefern, empfehlen wir Ihnen auch, Ihre E-Mail auf Spam-Eignung zu testen. Dies trägt dazu bei, eine optimale Zustellbarkeit Ihrer E-Mails sicherzustellen.

Wir empfehlen die Verwendung eines Dienstes wie Mail Tester (sie verfügen auch über ein SPF- und DKIM-Prüftool).

Hoffentlich hat Ihnen dieser Leitfaden ein grundlegendes Verständnis davon vermittelt, was SPF, DKIM und DMARC bedeuten und wie Sie Tools verwenden, um die Gültigkeit von E-Mail-Domänen zu überprüfen und potenzielle Probleme zu beheben.

Wenn Sie die Webmail- oder E-Mail-Hosting-Dienste von WPMU DEV nutzen (oder nutzen möchten), lesen Sie unseren Leitfaden zur Optimierung der E-Mail-Zustellbarkeit mithilfe der E-Mail-Dienste von WPMU DEV.

Beste Praktiken für den E-Mail-Versand

Wenn Sie planen, Massenmails jeglicher Art zu versenden, finden Sie hier einen Überblick über die wichtigsten E-Mail-Versandpraktiken, die Sie befolgen sollten, um die neuen Richtlinien einzuhalten:

- Abonnements : Senden Sie E-Mails nur an diejenigen, die sich dafür entschieden haben. Wenn Sie ein qualifizierter Massen-E-Mail-Versender sind, können Sie ein kostenloses Tool wie die Postmaster Tools von Google verwenden, um Spam-Markierungen zu vermeiden und regelmäßig auf Daten und Diagnosen zu Gmail-Zustellungsfehlern, Spam-Berichten und Feedback zuzugreifen Schleife und mehr, um sicherzustellen, dass die Beschwerdequote unter 0,3 % bleibt.

- Abonnementverwaltung : Aktivieren Sie die Ein-Klick-Abmeldung für effiziente Abmeldungen. Ermöglichen Sie Empfängern, bestimmte Mailinglisten zu überprüfen und sich von ihnen abzumelden.

- Nachrichtenformatierung : Formatieren Sie E-Mails gemäß RFC 5322 und HTML-Standards. Vermeiden Sie es, Inhalte zu verbergen und sorgen Sie für klare Absenderinformationen.

- Richtlinien zum Senden : Authentifizieren Sie E-Mails mit SPF und DKIM. Behalten Sie konsistente Sende-IPs bei und kategorisieren Sie Nachrichten. Nutzen Sie für die E-Mail-Übermittlung eine TLS-Verbindung.

- Vermeiden Sie Sendepraktiken : Mischen Sie keine Inhaltstypen, geben Sie sich nicht für andere aus und kaufen Sie keine E-Mail-Listen.

- Sendevolumen langsam erhöhen : Erhöhen Sie das Volumen schrittweise und überwachen Sie die Zustellungsmetriken.

- Besondere Überlegungen : Stellen Sie sicher, dass die Richtlinien eingehalten werden, insbesondere bei Drittanbietern.

- Affiliate-Marketing- und Phishing-Übungen : Überwachen Sie Affiliate regelmäßig und vermeiden Sie das Versenden von Test-Phishing-E-Mails.

Ausführlichere Richtlinien für E-Mail-Absender finden Sie in der Google-Hilfe: Richtlinien für E-Mail-Absender

Zusätzliche Punkte und nützliche Informationen

Es würde den Rahmen dieses Artikels sprengen, alles zu behandeln, was Sie über die Zustellbarkeit von E-Mails wissen müssen. Wir dachten jedoch, wir würden hier einige zusätzliche hilfreiche Informationen hinzufügen, um Ihnen stundenlange Recherche zu ersparen.

Massen-E-Mail-Versand

Hier sind einige Dinge, die Sie bei der Planung eines Massen-E-Mail-Versands beachten sollten:

- Gefälschte E-Mails werden auf das Massenversender-Limit von 5.000 angerechnet . Laut Yahoo zählen „gefälschte E-Mails zu den E-Mails, die wir zur Durchsetzung prüfen.“ Wenn Sie ein Spoofing-Problem haben, sollten Sie unabhängig davon eine DMARC-Durchsetzungsrichtlinie implementieren (p=Quarantäne oder p=Ablehnen).

- Auch Subdomains unterliegen den Auflagen . Nicht konforme E-Mails, die von der Subdomain einer Domain auf Organisationsebene gesendet werden, die der DMARC-Verifizierung unterliegt, sind davon betroffen.

Missverständnisse über SPF (Sender Policy Framework)

Es ist wichtig, die Rolle von SPF bei der E-Mail-Authentifizierung zu verstehen, aber das Protokoll weist auch Einschränkungen auf. Hier sind einige weit verbreitete Missverständnisse über SPF:

- SPF schützt meine Domain vollständig vor Spoofing : SPF schützt die für den Benutzer sichtbare Absenderadresse nicht vollständig. Es überprüft die Autorisierung der Domäne, sichert jedoch nicht die Adresse des Absenders. Verwenden Sie DMARC, um sichtbare Domänennamen vor Spoofing zu schützen.

- Die Implementierung von SPF reicht aus, um alle Spoofing- und Phishing-Versuche zu verhindern : Obwohl SPF eine entscheidende Maßnahme ist, ist es keine vollständige Lösung gegen Spoofing und Phishing. Für einen umfassenden Schutz sind weitere E-Mail-Authentifizierungsverfahren (z. B. DMARC) erforderlich.

- Durch die Aufnahme des SPF-Eintrags eines Unternehmens in E-Mails wird eine ordnungsgemäße Authentifizierung gewährleistet : Unternehmen weisen ihre Kunden manchmal fälschlicherweise an, ihren SPF-Eintrag anzugeben. Allerdings werden E-Mails dadurch möglicherweise nicht effektiv authentifiziert und es kann zu Fehlkonfigurationen kommen.

Missverständnisse über DKIM (DomainKeys Identified Mail)

Wie bei SPF ist es auch wichtig zu verstehen, welche Rolle DKIM beim Versenden und Zustellen Ihrer E-Mails spielt. Es gibt jedoch einige Missverständnisse, die Sie beachten sollten:

- Missverständnis der Verschlüsselung : Entgegen der landläufigen Meinung verschlüsselt DKIM keine E-Mails. Stattdessen konzentriert es sich auf die Überprüfung der Nachrichtenintegrität durch Hashes unter „bh“- und „b“-Tags und bietet Schutz vor Änderungs- und Replay-Angriffen, wenn auch nur teilweise Schutz vor Identitätsdiebstahl und -fälschung. Eine erfolgreiche DKIM-Verifizierung zeigt die Autorisierung des Absenders an und stellt die Integrität des Nachrichteninhalts während der Übertragung sicher.

- Fälschungsfehler : Es besteht die falsche Vorstellung, dass DKIM-Signaturen gefälscht werden können, da ihre Details in DNS-Einträgen öffentlich verfügbar sind. DKIM basiert jedoch auf einer Public Key Infrastructure (PKI) mit einem Schlüsselpaar – öffentlich und privat. Während der öffentliche Schlüssel in DNS-Einträgen zugänglich ist, liegt der private Schlüssel sicher auf dem Server des E-Mail-Dienstanbieters und gewährleistet so die Authentizität der Nachricht. Daher können DKIM-Signaturen nicht gefälscht werden, da der private Schlüssel vertraulich behandelt und ausschließlich zum Signieren von Nachrichten verwendet wird.

- Illusion einer Spam-Lösung : Während DKIM bei der Überprüfung der Absenderautorisierung und der Nachrichtenintegrität hilft, bietet es keine endgültige Lösung für Spam. Dies verringert zwar die Wahrscheinlichkeit, dass Spammer gefälschte oder gestohlene E-Mail-Adressen verwenden, hindert sie jedoch nicht daran, Domains zu kaufen und DKIM-Einträge einzurichten, um ihre Aktivitäten fortzusetzen. Folglich kann dies unbeabsichtigt dazu führen, dass Spam in gewissem Maße legitimiert wird. Allerdings kann die authentische Domänennutzung Phishing-Angriffe abschwächen und die E-Mail-Sicherheit vor böswilligen Versuchen, wie beispielsweise betrügerischen E-Mails, die angeblich von seriösen Unternehmen stammen, erhöhen.

Die neuesten Updates zu den Richtlinien von Google zum Senden von E-Mails an private Gmail-Konten und zu den Anforderungen für den Massen-E-Mail-Versand finden Sie in den häufig gestellten Fragen zu den E-Mail-Absenderrichtlinien von Google

Haben Sie die Nachricht schon erhalten?

Da der immer komplexere und anhaltende Kampf gegen E-Mail-Spam und Phishing durch raffinierte böswillige Akteure immer eskalierter wird, haben große Anbieter wie Google, Yahoo, Microsoft und andere damit begonnen, strenge E-Mail-Versandanforderungen für alle Benutzer durchzusetzen, um die sichere Zustellung von E-Mails an die Empfänger zu gewährleisten Empfänger.

Hoffentlich hat Ihnen dieser Artikel alle Informationen gegeben, die Sie benötigen, um alle Richtlinien und Anforderungen für den Versand von E-Mails zu verstehen und einzuhalten, die die Posteingänge Ihrer Empfänger erreichen.

Lesen Sie unseren Leitfaden zur Optimierung der E-Mail-Zustellbarkeit mithilfe der E-Mail-Dienste von WPMU DEV, um zu erfahren, wie Ihr Unternehmen diese neuen E-Mail-Versandregeln problemlos einhalten kann.