Schwachstelle beim Datei-Upload – So verhindern Sie, dass Hacker sie ausnutzen

Veröffentlicht: 2023-04-19Vermuten Sie, dass Ihre Website eine Schwachstelle beim Hochladen von Dateien aufweist? Befürchten Sie, dass Hacker es ausnutzen, um Ihre Website zu hacken?

Wir wünschten, wir könnten Ihnen sagen, dass Sie sich keine Sorgen machen müssen, aber die Wahrheit ist, dass eine Schwachstelle beim Hochladen von Dateien ein ernstes Problem ist.

Wenn ein Hacker diese Schwachstelle auf Ihrer Website findet, kann er Ihre Website entführen und die volle Kontrolle übernehmen. Sie können Ihrer Website schweren Schaden zufügen, indem sie Ihre Seiten unkenntlich machen, Dateien löschen, Daten stehlen und sogar Spam-E-Mails an Ihre Kunden senden. Sie können die wichtigsten WordPress-Schwachstellen hier überprüfen.

Darüber hinaus können sich die Dinge zu viel größeren Sicherheitsproblemen entwickeln. Wenn Google den Hack erkennt, wird Ihre Website sofort auf die schwarze Liste gesetzt, um zu verhindern, dass Google-Nutzer darauf zugreifen. Außerdem wird Ihr Webserver-Anbieter Ihr Konto sperren.

Aber keine Sorge, Sie können all dies verhindern, indem Sie die richtigen Schritte unternehmen, um Schwachstellen beim Hochladen von Dateien auf Ihrer Website zu beheben und zu verhindern.

In diesem Artikel erklären wir, was eine Datei-Upload-Schwachstelle ist, und zeigen Ihnen die effektivsten Möglichkeiten, Ihre Website davor zu schützen. Sie können auch erfahren, wie Hacker WordPress hacken.

[lwptoc skipHeadingLevel=“h1,h3,h4,h5,h6″ skipHeadingText=“Abschließende Gedanken“]

Was ist eine Schwachstelle beim Hochladen von Dateien?

Viele WordPress-Websites bieten Besuchern die Möglichkeit, Dateien für verschiedene Zwecke hochzuladen. Beispielsweise würde ein Jobportal es einem Benutzer ermöglichen, einen Lebenslauf und Zeugnisse hochzuladen. Auf einer Banking-Website können Sie unterstützende Dokumente wie Identitäts-, Adress- und Einkommensnachweise hochladen. Wenn eine Datei auf Ihre Website hochgeladen wird, überprüft WordPress die Datei und speichert sie in einem bestimmten Ordner namens Uploads-Verzeichnis.

Im Allgemeinen haben die Dokumente oder einige Dateien, die von Datei-Uploadern hochgeladen werden, ein Format, das keine Befehle ausführen kann, ohne dass Fehlermeldungen angezeigt werden.

Zu den akzeptierten Formaten für Bilder gehören PNG und JPEG. Für Dokumente umfassen die Formate PDF und Docx. Und für Videos enthält es die Dateierweiterung mp3 und mp4. Die Formate oder Dateitypen erlauben es Ihnen, diese Dateien nur anzuzeigen.

Wie bereits erwähnt, sind diese Formate nicht ausführbar, was bedeutet, dass selbst wenn bösartiger Code darin enthalten ist, der Code keinen Befehl auf Ihrer Website ausführen kann.

Im Allgemeinen akzeptieren die Upload-Felder auf einer Website nur nicht ausführbare Dateien. Aber wenn es nicht funktioniert, kann es anfangen, uneingeschränkte Datei-Uploads zu akzeptieren.

Hacker können dies ausnutzen und ausführbaren Code in Dateiformaten wie PHP-Datei, JavaScript und exe hochladen. Diese Dateien können Befehle ausführen, die Chaos auf Ihrer Website anrichten. Sie können überprüfen, wie Sie SQL-Injection-Angriffe verhindern können.

Dies ist eine sogenannte Datei-Upload-Schwachstelle.

In den folgenden Abschnitten erfahren Sie, wie Sie Ihre Website vor einer solchen Schwachstelle schützen können.

Glücklicherweise gibt es Maßnahmen, die Sie ergreifen können, um Ihre Website vor einer solchen Schwachstelle zu schützen. Es ist jedoch wichtig zu verstehen, wie diese Schwachstelle funktioniert. Bevor wir also auf Schutzmaßnahmen eingehen, werfen wir im nächsten Abschnitt einen tieferen Blick auf die grundlegende Schwachstelle beim Hochladen von Dateien.

Was sind die verschiedenen Arten von Schwachstellen beim Hochladen von Dateien?

Zuvor haben wir erklärt, wie die Schwachstelle beim Hochladen von Dateien funktioniert. Wir haben gesagt, dass es auf einer WordPress-Website Felder zum Hochladen von Dateien gibt. Sie können nur bestimmte Arten von nicht ausführbaren Dateien hochladen. Aber wenn das Upload-Feld (aufgrund einer Schwachstelle) nicht funktioniert, können Hacker bösartige ausführbare Dateien hochladen.

Nun gibt es zwei Möglichkeiten, wie das verwundbare Upload-Feld eine Datei akzeptiert.

1. Es kann eine Datei direkt in die Website aufnehmen. In diesem Fall können Hacker schädliche Dateien direkt hochladen. Dies wird als Schwachstelle beim Hochladen lokaler Dateien bezeichnet.

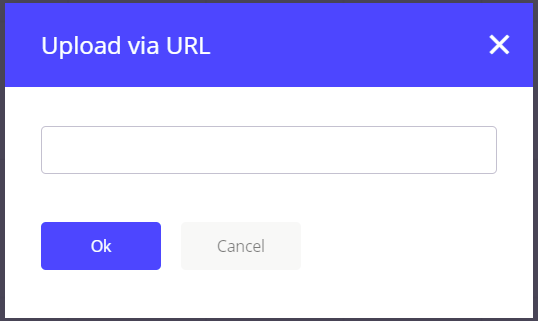

2. Einige Upload-Felder erlauben keine direkten Uploads. Sie bitten Sie, Ihre Dateien auf einer anderen Website hochzuladen, beispielsweise auf Cloud-Diensten wie GDrive, Dropbox.

Als nächstes müssen Sie den Standort in Form einer URL freigeben. Die Website ruft die Datei vom Speicherort ab. Es ist eine indirekte Methode zum Hochladen von Dateien, die es einem Angreifer ermöglicht, bösartige Dateien auf eine Website hochzuladen. Dies wird als Remote-Upload-Schwachstelle bezeichnet.

Lokale Upload-Schwachstelle und Remote-Upload-Schwachstelle sind die zwei verschiedenen Arten von Schwachstellen beim Hochladen von Dateien.

Ein Beispiel für eine Schwachstelle beim Remote-Upload, das einem sofort in den Sinn kommt, ist die TimThumb-Schwachstelle. Es war ein beliebtes Plugin zur Größenanpassung von Bildern, und die Schwachstelle betraf eine große Anzahl von WordPress-Websites. Es ermöglichte Benutzern, Bilder von Bildhosting-Websites (wie imgur.com und flickr.com) zu importieren. Aufgrund fehlender Sicherheitsmaßnahmen konnten Hacker jedoch auch schädliche Dateien anstelle von Bildern hochladen. Diese Dateien können einen anderen Dateinamen oder verschiedene Dateigrößen haben. Aber der Dateiinhalt kann sehr gefährlich sein.

Wie nutzen Hacker eine Schwachstelle beim Datei-Upload aus?

Der Prozess des Hackens einer Website ist komplex und technisch. Wir haben es so weit wie möglich vereinfacht und die Schritte so niedergeschrieben, dass sie für jeden leicht verständlich sind.

→ Hacker sind immer auf der Suche nach Schwachstellen , über die sie sich Zugang zu Webseiten verschaffen können.

→ Auf einer WordPress-Website ist es üblich, Schwachstellen in Plugins und Themes zu finden . Wenn Entwickler von Plugins und Themes von solchen Schwachstellen erfahren, veröffentlichen sie schnell ein Update.

→ Updates enthalten Details zum Fix, wodurch Hacker erfahren, dass ein bestimmtes Plugin oder ein Thema eine Schwachstelle aufweist, die ausgenutzt werden kann.

Erfahren Sie mehr über gängige Website-Hacking-Techniken.

Was passiert, wenn Sie Ihre Website nicht aktualisieren?

→ Hacker zielen selten auf eine einzelne Website ab. Sie durchforsten das Internet, um Tausende von Websites zu finden, die das anfällige Plugin verwenden. Viele Websitebesitzer neigen dazu, Updates aufzuschieben, da sie sich der Bedeutung von WordPress-Updates nicht bewusst sind. Sie laufen weiterhin auf alten Versionen des Plugins, die anfällig sind.

→ Nehmen wir an, Sie verwenden ein Plugin, um einen Kommentarbereich in Ihrem Blog zu aktivieren. Die Entwickler dieses Plugins haben kürzlich eine Schwachstelle beim Hochladen von Dateien entdeckt. Um das Problem zu beheben, haben sie einen Patch über ein Update veröffentlicht. Aus irgendeinem Grund konnten Sie das Plugin nicht aktualisieren. Die Schwachstelle bleibt im Plugin. Hacker entdecken, dass Ihre Website die alte Version des Kommentar-Plugins verwendet. Sie laden bösartige Dateien auf Ihre Website hoch , indem sie die Schwachstelle beim Dateiupload ausnutzen (Penetrationstests). Die Datei enthält Skripte, mit denen sie böswillige Aktivitäten ausführen können.

→ Sobald sich die infizierten Dateien auf Ihrer Website befinden, führen Hacker Befehle aus, die es ihnen ermöglichen, vertrauliche Daten wie die Anmeldeinformationen für die Datenbank Ihrer Website zu stehlen. Sie können den Hack weiter eskalieren, indem sie sich mit den Daten auf Ihrer Website anmelden und die vollständige Kontrolle über Ihre Website erlangen.

So schützen Sie Ihre Website vor der Schwachstelle beim Hochladen von Dateien

Wie bereits erwähnt, kann eine Schwachstelle beim Hochladen von Dateien verheerende technische Auswirkungen auf Ihre Website haben. Wenn Sie jedoch die folgenden Schritte ausführen, können Sie die Schwachstelle beheben und Ihre Website vor Hackern schützen.

Hier sind 6 wichtige Sicherheitsmaßnahmen für Websites, die Sie sofort ergreifen sollten:

1. Installieren Sie ein WordPress-Sicherheits-Plugin

Es ist eine gute Idee, ein WordPress-Sicherheits-Plugin auf Ihrer Website zu installieren. Wie wir bereits erwähnt haben, werden Schwachstellen zwangsläufig auftreten, und wenn Sie das Plugin aus irgendeinem Grund nicht aktualisieren können, werden Hacker dies ausnutzen und Ihre Website hacken.

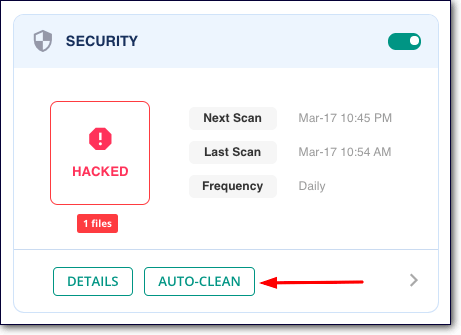

Wir empfehlen die Verwendung unseres Sicherheits-Plugins – MalCare. Es enthält unter anderem einen Scanner und einen Reiniger. Der Scanner verwendet fortschrittliche Erkennungstechniken, um versteckte Malware zu finden. Und der Reiniger ist automatisiert, sodass Sie Ihre Website mit nur wenigen Klicks bereinigen können.

Der Schwachstellen-Scanner des Plugins scannt Ihre Website jeden Tag und benachrichtigt Sie sofort über den Hack. Es hilft Ihnen auch dabei, Ihre Website in weniger als einer Minute zu bereinigen, bevor Hacker Ihre Website beschädigen können.

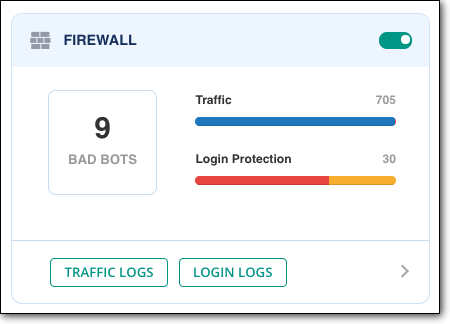

Darüber hinaus schützen die Sicherheits-Plugins Ihre Website durch eine WordPress-Firewall.

Eine WordPress-Firewall funktioniert wie Ihr ganz eigener Websicherheits-Superheld, der böswilligen Datenverkehr daran hindert, auf Ihre Website zuzugreifen. Es überprüft den gesamten eingehenden Datenverkehr Ihrer Website. Es ermöglicht gutem Verkehr, auf Ihre Website zuzugreifen, und schlechter Verkehr wird sofort blockiert.

Das bedeutet, dass selbst wenn Ihre Website Schwachstellen enthält, Hacker diese nicht ausnutzen können, da sie durch die Firewall am Zugriff auf die Website gehindert werden.

2. Halten Sie Ihre Website auf dem neuesten Stand

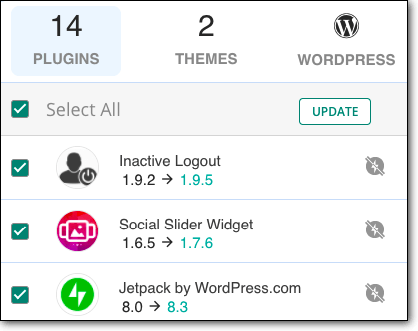

Wir haben bereits besprochen, dass Entwickler, wenn sie eine Schwachstelle beim Dateiupload in ihrem Plugin oder Design entdecken, diese beheben und eine aktualisierte Version veröffentlichen. Die neue Version wird einen Sicherheitspatch für Webanwendungen enthalten. Sobald Sie auf diese Version aktualisieren, wird die Schwachstelle beim Hochladen von Dateien auf Ihrer Website behoben.

Allerdings können Updates manchmal mühsam sein. Sie sind häufig verfügbar und können manchmal dazu führen, dass Ihre Website kaputt geht oder nicht richtig funktioniert. Wir empfehlen, sich jede Woche Zeit zu nehmen, um Ihre Website sicher zu aktualisieren, indem Sie eine Staging-Site verwenden.

Sie können unser Plugin MalCare verwenden, um eine Staging-Site einzurichten und Updates zu testen, bevor Sie sie auf Ihrer Live-Site installieren. Wenn Sie mehrere Websites betreiben, ermöglicht Ihnen das Plugin, sie alle von einem zentralen Dashboard aus zu verwalten und zu aktualisieren. Dadurch werden Aktualisierungen einfacher, schneller und problemloser.

3. Kaufen Sie Plugins und Themes von renommierten Marktplätzen

Schwachstellen entwickeln sich häufig in Themes und Plugins von schlechter Qualität. Aus diesem Grund empfehlen wir, nur qualitativ hochwertige Themen und Plugins zu verwenden. Eine gute Möglichkeit, die Qualität der Software zu bestimmen, besteht darin, sie auf renommierten Marktplätzen wie Themeforest, CodeCanyon, Evanto, Mojo Marketplace usw. zu kaufen.

Renommierte Marktplätze haben strenge Richtlinien und Sicherheitsprotokolle, die Entwickler befolgen müssen. Daher werden die auf diesen Plattformen verfügbaren Produkte mit Sorgfalt erstellt und gut gewartet.

4. Funktion zum Hochladen von Dateien deaktivieren (falls möglich)

Wenn Sie der Meinung sind, dass die Funktion zum Hochladen von Dateien auf Ihrer Website nicht wichtig ist, können Sie die Funktion deaktivieren.

Für einige Websites wie z. B. Rekrutierungsseiten ist dies möglicherweise keine Option. Wenn die Datei-Upload-Funktion auf Ihrer Website jedoch nicht benötigt wird, empfehlen wir dringend, sie einzustellen.

Wenn Sie ein Plugin verwenden, um die Funktion zum Hochladen von Dateien auszuführen, empfehlen wir, das Plugin zu deaktivieren und zu löschen. Dadurch wird die Möglichkeit einer Schwachstelle beim Hochladen von Dateien vollständig beseitigt.

5. Speicherort hochgeladener Dateien ändern (riskant)

Alles, was auf Ihre WordPress-Website hochgeladen wird, wird im Uploads-Ordner gespeichert. Der Ordner befindet sich im Verzeichnis public_html, in dem alle wichtigen Dateien Ihrer WordPress-Website gespeichert sind.

Wenn Hacker eine bösartige Datei in den Upload-Ordner hochladen, erhalten sie Zugriff auf das Verzeichnis public_html, dh auf Ihre gesamte Website.

Wenn Sie den Upload-Ordner außerhalb dieses Verzeichnisses verschieben, wird es viel schwieriger, die Kontrolle über Ihre Website zu erlangen.

WARNUNG: Das Verschieben des Upload-Ordners erfordert Fachwissen. Wenn Sie also mit den inneren Abläufen von WordPress nicht vertraut sind, empfehlen wir Ihnen, diesen Schritt zu überspringen. Auch wenn Sie sich mit WordPress auskennen, empfehlen wir dringend, vollständige Website-Backups zu erstellen , bevor Sie Änderungen vornehmen. Der kleinste Fehler kann dazu führen, dass Ihre Website kaputt geht.

Dies sind die 6 Maßnahmen zur Verhinderung von Sicherheitslücken beim Hochladen von Dateien. Indem Sie diese Maßnahmen ergreifen, wird Ihre Website vor Sicherheitslücken beim Hochladen von Dateien geschützt. Damit sind wir am Ende der Verhinderung von Schwachstellen beim Hochladen von Dateien auf Ihrer WordPress-Seite angelangt.

Abschließend

Der Schutz Ihrer WordPress-Site vor Schwachstellen beim Datei-Upload ist ein Schritt, um sicherzustellen, dass Ihre Website sicher und geschützt vor Hack-Angriffen ist.

Hacker haben jedoch viele andere Möglichkeiten, um zu versuchen, in Ihre Website einzudringen. Um jegliche Art von Hacking-Versuchen auf Ihrer Website zu verhindern, empfehlen wir Folgendes:

1. Installieren Sie immer ein Sicherheits-Plugin wie MalCare auf Ihrer Website. Das Plugin wird mit einem Sicherheitsscanner geliefert, der Ihre Website täglich scannt und überwacht. Die Firewall verhindert auch, dass Hacker auf Ihre Website zugreifen.

2. Regelmäßige Aktualisierung Ihrer WordPress-Site. Stellen Sie sicher, dass Sie die neueste Version des WordPress-Kerns und aller auf Ihrer Website installierten Plugins und Themes verwenden.

3. Und schließlich härten Sie Ihre WordPress-Site. Site Hardening-Maßnahmen stellen sicher, dass Ihre Site für Hacker schwer zu erreichen ist.

Ergreifen Sie diese Maßnahmen, damit Sie sich darauf verlassen können, dass Ihre Website sicher ist.

Probieren Sie das MalCare Security Plugin jetzt aus!