So stoppen Sie einen DDoS-Angriff

Veröffentlicht: 2023-03-24Die Betriebszeit ist sowohl für Front- als auch für Back-End-Entwickler ein Hauptanliegen, aber auch für alle Arten von serverseitigen Administratoren ist sie von entscheidender Bedeutung. Leider besteht eine der effektivsten Möglichkeiten für Angreifer, Ihre Website zu ruinieren, darin, sie mit einem DDoS-Angriff (Distributed Denial of Service) herunterzufahren und ihre Betriebszeit zu reduzieren. Daher werden die meisten von Ihnen, die mit Websites arbeiten, wissen wollen, wie man einen DDoS-Angriff stoppt oder zumindest abmildert.

In diesem Beitrag wird untersucht, wie Sie einen DDoS-Angriff stoppen können. Aber bevor wir zu den genauen Schritten kommen, lassen Sie uns die Szene festlegen. Dazu sehen wir uns zunächst an, was ein DDoS-Angriff ist, und lernen, wie man ihn identifiziert.

Was ein DDoS-Angriff ist

Im Allgemeinen zielt ein regulärer (nicht verteilter) Denial-of-Service-Angriff (DoS) darauf ab, die Serverressourcen zu überlasten, um eine Website offline zu schalten. Ein Angreifer verwendet überflüssige Anfragen, um die Dienste eines Hosts in einem Netzwerk zu stören, was dazu führt, dass legitime Anfragen die Site nicht erreichen können.

Sie können sich das wie einen Protest vor einem Geschäft vorstellen. Wenn Menschen den Eingang zum Gebäude blockieren, können Kunden nicht hineinkommen und das Geschäft kann nicht optimal (oder überhaupt nicht) handeln.

Ein DDoS-Angriff (Distributed Denial of Service) verwendet viele entfernte Computer in einem Netzwerk, um dieses Ziel zu erreichen. Es ähnelt tatsächlich dem „Slashdot-Effekt“, bei dem legitimer, beispielloser Datenverkehr (häufig aufgrund eines Links von einer stark frequentierten Website) zu einer Verlangsamung oder einem Absturz der Website führen kann. Während dies jedoch einen legitimen Grund hat, ist ein DDoS-Angriff immer geplant und böswillig.

Beispielsweise wurden viele der Computer, die ein DDoS-Angriff verwendet, von einem Exploit oder einer Malware-Injektion betroffen. Ein Angreifer steuert diese „Bots“ mithilfe von Remote-Anweisungen, um auf eine bestimmte IP-Adresse abzuzielen, und jeder kann legitim aussehen.

Einer der Schlüsselfaktoren für einen erfolgreichen DoS-Angriff ist, dass das Ziel langsamere Internetgeschwindigkeiten hat als der Angreifer. Moderne Computertechnologie erschwert dies, weshalb DDoS-Angriffe für den Angreifer viel besser abschneiden.

Insgesamt macht es die verteilte Natur eines DDoS-Angriffs schwierig, einen Angriff unter typischen Umständen zu identifizieren.

So erkennen Sie einen DDoS-Angriff

Wenn Sie lernen möchten, wie man einen DDoS-Angriff stoppt, müssen Sie zuerst verstehen, wie einer aussieht. Dies kann schwierig sein, da es möglicherweise einen legitimen Grund für Ihre hohen Zugriffszahlen gibt.

Wenn eine Website langsamer wird oder abstürzt, ist dies auf hoher Ebene ein Zeichen dafür, dass Sie Ihren Katastrophenplan umsetzen sollten (mehr dazu später). Von dort aus sollten Sie nach einer Reihe verräterischer Anzeichen Ausschau halten:

- Viel Verkehr, der alle gemeinsame Signaturen aufweist. Dies könnte bedeuten, dass der Datenverkehr von derselben IP-Adresse oder demselben Adressbereich ausgeht. In anderen Fällen erkennen Sie möglicherweise Traffic von einem ähnlichen Standort, einer verweisenden Website oder einem ähnlichen Gerätetyp.

- Es kann auch zu einem Anstieg des Datenverkehrs zu einem einzelnen Site-Endpunkt kommen – normalerweise zu einer bestimmten Seite. Auch viele 404-Fehler können ein deutliches Zeichen sein.

- Traffic-Muster, die nicht mit dem übereinstimmen, was Sie von Ihrer Website erwarten. Dies kann beispielsweise ein Spitzenwert außerhalb Ihres üblichen Zeitbereichs oder ein unnatürliches Ereignis wie Aktivitätsspitzen während der vollen Stunde sein.

- All dies könnte eher legitim als böswillig sein. Daher sollten Sie sich auf Ihre Analysesoftware stützen, um herauszufinden, was relevant und verwandt ist.

Sie sollten auch bedenken, dass nicht alle DDoS-Angriffe gleich sind und die verschiedenen Arten dieses Problem viel komplexer machen können. Daher ist es wichtig, sich dieser Arten bewusst zu sein, wenn Sie wissen möchten, wie Sie einen DDoS-Angriff stoppen können.

Die verschiedenen Arten von DDoS-Angriffen, auf die Sie stoßen werden

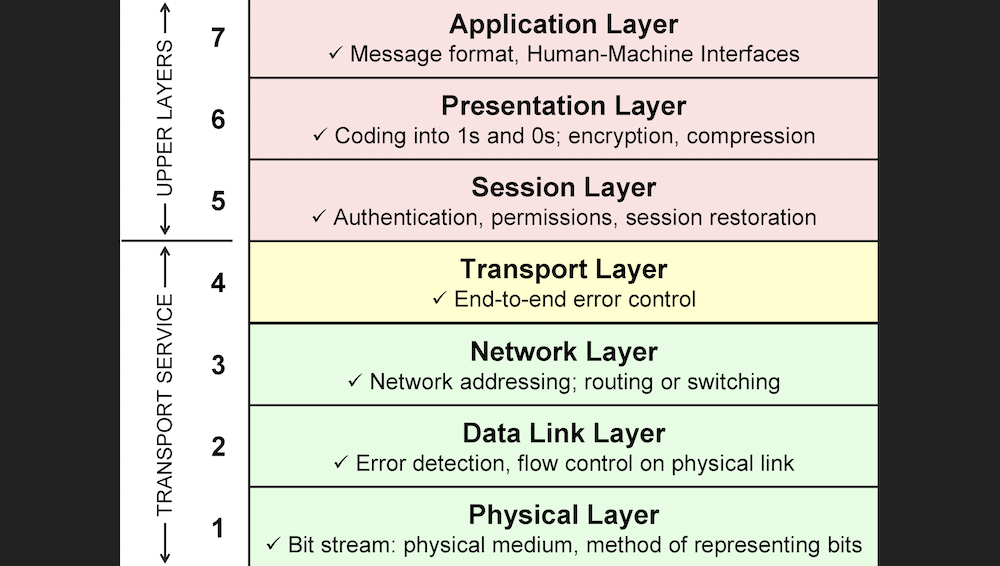

„Netzwerkkonnektivität“ mag wie ein einfacher Ausdruck erscheinen, um zu beschreiben, wie Computer über das Internet miteinander verbunden sind, aber das ist ein Trugschluss. Das Open Systems Interconnection (OSI)-Modell zeigt die tatsächlichen geschichteten Feinheiten von Netzwerkverbindungen und Kommunikationssystemen:

DDoS-Angriffe fallen in verschiedene Kategorien, je nachdem, auf welche Ebene sie abzielen. Trotzdem können Sie sie in verschiedene Gruppen bündeln. Sie könnten dies zwar pro Schicht tun, aber es ist auch akzeptabel, sie nach dem Ziel des DDoS-Angriffs zu klassifizieren.

Beispielsweise versuchen volumetrische Angriffe, die Netzwerk- und Transportschichten (drei und vier) zu überwältigen. Angriffe hier können die Art und Weise verändern, wie sich die Daten über das Internet bewegen, und die Wirksamkeit der Übertragungsprotokolle.

Ein Typ – ein DNS-Amplifikationsangriff (Domain Name System) – verwendet „Botnets“, um die Ziel-IP-Adresse zu fälschen und Anfragen an einen offenen DNS-Server zu stellen. Dies führt dazu, dass der Server auf die Ziel-IP antwortet und die Ressourcen überlastet.

Angriffe auf Protokollebene

Angriffe auf Protokoll- oder Infrastrukturebene zielen auch auf die Ebenen drei und vier ab und stellen eine typische Art dar, einen DDoS-Angriff durchzuführen. Hier können die Ressourcen und Netzwerkgeräte des Servers die eingehenden Daten nicht verarbeiten.

Ein Beispiel hierfür ist ein User Datagram Protocol (UDP) Reflection Attack. Dies nutzt die zustandslose Natur von UDP. Sie können mit fast jeder Programmiersprache ein gültiges UDP-Anforderungspaket erstellen. Um einen erfolgreichen Angriff durchzuführen, müssten Sie nur die IP-Adresse des Ziels als UDP-Quelladresse auflisten.

Der Server, zu dem diese Daten geleitet werden, verstärkt die Daten, um ein größeres Antwortpaket zu erstellen, und reflektiert es dann zurück an die Ziel-IP-Adresse. Als solches muss ein schlechter Akteur zu keinem Zeitpunkt eine Serververbindung herstellen, was billig herzustellen ist.

Wenn Sie sich mit einem Webserver verbinden, führen Sie einen „Drei-Wege-Handshake“ zwischen Client und Server durch, der sowohl Synchronisierungs- ( SYN ) als auch Bestätigungspakete ( ACK ) umfasst. Während der Server ein kombiniertes SYN-ACK- Paket sendet, sendet der Client einzelne SYN- und ACK -Pakete.

Bei einem SYN- Flood-Angriff sendet der Client – in diesem Fall der böswillige Benutzer – mehrere SYN- Pakete, sendet aber nicht das endgültige ACK- Paket. Dadurch bleiben viele halboffene TCP-Verbindungen (Transmission Control Protocol) übrig, was bedeutet, dass der Server keine Kapazität mehr hat, um neue zu akzeptieren. Dies ist eine weitere Möglichkeit, verfügbare Verbindungen von legitimen Benutzern fernzuhalten.

Angriffe auf die Anwendungsschicht

Sie werden nicht nur DDoS-Angriffe auf der dritten und vierten Schicht sehen. Die Anwendungsschicht – Nummer sieben – befindet sich auf der obersten Ebene. Dies bedeutet, dass es Interaktionen zwischen Mensch und Computer verarbeitet und Apps den Zugriff auf Netzwerkdienste ermöglicht.

Daher gibt es viele DDoS-Angriffe, die diese Schicht manipulieren, oft unter Verwendung von HTTP-Anfragen. Für den Client ist eine HTTP-Anfrage billig, aber für den Server ist es technisch teuer, darauf zu antworten. Angriffe können wie legitimer Datenverkehr aussehen, hauptsächlich weil sie die gleichen Methoden verwenden, um auf eine Website zuzugreifen.

Zum Beispiel ist eine HTTP-Flut ähnlich wie das Drücken der Aktualisierungstaste in Ihrem Browser in einem kontinuierlichen Zyklus. Sobald diese Art von DoS-Interaktion zu einem DDoS wird, wird es komplexer.

Der Stil der HTTP-Flut kann auch komplex sein, wobei viele verschiedene IP-Adressen und zufällige Signaturen verwendet werden, um auf eine große Auswahl an Web-URLs abzuzielen, um den Umfang des Angriffs zu erweitern. Selbst eine einfache Implementierung, die auf eine einzelne URL abzielt, wird großen Schaden anrichten.

Für einen Hacker benötigt der Slowloris-Angriff weniger Bandbreite, kann aber mehr Chaos verursachen. Hier benötigt jede Anfrage unendlich viel Zeit zur Verarbeitung für den Server und monopolisiert alle verfügbaren Verbindungen. Da dieser Angriff gegen Server mit relativ wenigen gleichzeitig verfügbaren Verbindungen wirksam ist, werden Sie häufig feststellen, dass dies kleinere Websites betrifft.

So bereiten Sie sich auf einen DDoS-Angriff vor

Vorbereitung ist, wie man einen DDoS-Angriff stoppt, denn je schneller Sie zur Normalität zurückkehren können, desto besser. Tatsächlich können Sie die Bedrohung wahrscheinlich nicht vollständig entfernen, aber Sie können die potenziellen Probleme auf ein Minimum reduzieren.

Zuvor sollten Sie jedoch zusammenrechnen, wie viel Sie bereit sind auszugeben, da der Cashflow Ihren Plan bestimmen kann, wie Sie einen DDoS-Angriff stoppen können. Sie sollten damit beginnen, wie viel ein Angriff Ihr Unternehmen kosten wird, und dann zurückarbeiten, um das Ihnen zur Verfügung stehende Budget zu bestimmen. Es ist keine Berechnung, die Sie mitten im Angriff anstellen möchten.

Von dort aus sollten Sie sich drei Schlüsselbereiche merken, auf die Sie sich bei Ihrer Vorbereitung konzentrieren sollten.

- Erstellen Sie einen Notfall- und Wiederherstellungsplan, da dieser jedem in Ihrem Team genau sagt, was zu tun ist.

- Von dort aus können Sie einen Teil Ihres Budgets für einen dedizierten DDoS-Schutzdienst ausgeben. Dadurch werden Experten eingesetzt, um Websites zu überwachen, einen Teil des schädlichen Datenverkehrs, den Sie erhalten, „wegzuschlagen“ und vieles mehr.

- Erfahren Sie, wann ein DDoS-Angriff beginnt. Ihre Site-Analyse ist hier von entscheidender Bedeutung, da Sie die verräterischen Anzeichen eines DDoS-Angriffs überwachen und reagieren können, bevor etwas Katastrophales passiert.

Auf technischer Ebene können Sie noch viel mehr tun, um einen DDoS-Angriff zu stoppen, bevor er beginnt. Wir werden dies als nächstes behandeln.

So entschärfen Sie einen DDoS-Angriff

Da eines der größten Probleme beim Stoppen eines DDoS-Angriffs darin besteht, guten von schlechtem Datenverkehr zu unterscheiden, können Sie sich nicht nur auf eine Lösung verlassen, um ihn abzuschwächen. Dies gilt insbesondere, wenn Sie sich „Multi-Vektor“-DDoS-Angriffe ansehen – dh solche, die mehrere OSI-Schichten angreifen.

Daher sollten Sie auch Ihre Vorräte aufstocken, um Ihre Verteidigung zu unterstützen. Dazu gibt es einige einfache Möglichkeiten:

- Blackhole-Routing . Hier filtern Sie den Datenverkehr auf eine Nullroute und löschen ihn aus dem Netzwerk. Ohne spezifische Filterung werden Sie den gesamten Datenverkehr verwerfen, was nicht ideal ist.

- Ratenbegrenzung . Dies reicht zwar nicht aus, um einen DDoS-Angriff zu stoppen, aber Sie können die Anzahl der von jedem Benutzer ausgeführten Aktionen begrenzen.

- Netzwerkdiffusion . Wenn Sie den Datenverkehr, der auf Ihre Website trifft, über ein verteiltes Netzwerk verteilen, verteilen Sie theoretisch die Auswirkungen eines DDoS-Angriffs.

Daher sind die Skalierung Ihrer Bandbreite, Netzwerkverbindungen und anderer Ressourcen einige der besten Möglichkeiten, einen DDoS-Angriff zu bekämpfen. Einige der Lösungen, über die wir später sprechen werden, kommen als Cloud-Service, der den Datenverkehr als Verteidigung verteilt.

Sie können auch lokale Lösungen wie CAPTCHAs verwenden, um wichtige Endpunkte auf Ihrer Website zu schützen. Hier benötigen Ihre Anmeldeseiten ein hohes Maß an Sicherheit, da Sie ressourcenintensive Elemente Ihrer Website hinter Anmeldebildschirmen oder anderen Schutzaspekten platzieren können.

Darüber hinaus können Sie einige manuelle technische Überlegungen implementieren. Beispielsweise können Sie niedrigere SYN- oder UDP-Schwellenwerte festlegen und halboffene Verbindungen auf dem Server zeitlich abgrenzen.

Eine Vier-Schritte-Strategie zum Stoppen eines DDoS-Angriffs

Im weiteren Verlauf dieses Artikels zeigen wir Ihnen, wie Sie einen DDoS-Angriff in vier Schritten stoppen können. Die gute Nachricht ist, dass die Ratschläge, die wir geben, nicht vorschreibend und streng sind. So können Sie die Ideen an Ihre eigenen Bedürfnisse anpassen.

Folgendes werden wir behandeln:

- Wie ein Reaktionsplan und eine Krisenstrategie Ihren Speck retten können.

- Welchen Ansatz Sie verwenden sollten, um einen Webserver zu verteidigen.

- Die Vor- und Nachteile des lokalen DDoS-Schutzes.

- Was Cloud-basierte DDoS-Abwehr für Sie tun kann.

Beginnen wir mit einem bereits erwähnten Thema – der Strategieentwicklung.

1. Formulieren Sie eine Strategie und einen Reaktionsplan

Es ist eine fantastische Idee, alles, was Sie tun werden, in einem offiziellen Katastrophen- und Reaktionsplan festzuhalten. Dies sollte eines der detailliertesten Dokumente sein, die Sie in Ihrem Unternehmen haben, und alle Schritte enthalten, die Sie unternehmen, um den Angriff zu stoppen und Ihre Ressourcen wiederherzustellen.

Hier sind einige Punkte, die Sie beachten sollten:

- Die Schritte, die jedes Teammitglied der Reihe nach befolgen sollte, wenn Sie auf einen DDoS-Angriff reagieren.

- Es sollte Anweisungen für diejenigen außerhalb des Teams geben, die Probleme mit Kunden, Auftraggebern, Lieferanten, Anbietern und anderen interessierten Parteien kommunizieren müssen.

- Sie sollten wichtige Kontaktdaten für Ihren Internetdienstanbieter (ISP), DDoS-Schutzdienst und andere an vorderster Front angeben.

Sobald dies eingerichtet ist, wird das gesamte Unternehmen verstehen, was es tun muss, um den Server Ihrer Website zu schützen.

2. Finden Sie heraus, wie Sie Ihren Webserver verteidigen können

Es gibt zwei Hauptprobleme bei DDoS-Angriffen:

- Es ist schwer zu sagen, wann ein Angriff stattfindet.

- Wenn Sie auf einen laufenden Angriff reagieren müssen, ist es bereits zu spät.

Um diese beiden Probleme zu lösen, sollten Sie einen DDoS-Schutzdienst einsetzen. Cloudflare ist eines der besten und umfasst eine dedizierte Serverarchitektur auf globaler Ebene, um den Webverkehr entsprechend abzufangen, zu verteilen und zu filtern.

Vor diesem Hintergrund sollten Sie keine statischen Traffic-Schwellenwerte implementieren oder Ihre IP-Sperrliste auffüllen, da dies nicht ausreicht und meistens eine reaktive Maßnahme ist. Da Skalierbarkeit eine der besten Methoden ist, um einen DDoS-Angriff zu stoppen, hat die „Homespun“-Methode Bandbreitenbeschränkungen, die dedizierte Dienste besser bewältigen.

3. Implementieren Sie lokalen Schutz

Der lokale DDoS-Schutz verwendet Hardwaregeräte im Netzwerk, um den Datenverkehr für geschützte Server herauszufiltern. Dies kann eine praktikable und ausgeklügelte Methode sein, um einen DDoS-Angriff abzuschwächen und zu stoppen.

Radware und F5 produzieren Hardware-DDoS-Abwehreinheiten, und einige produzieren auch eine Hardware-WAF (Web Application Firewall).

Der Schutz vor Ort kann jedoch nur begrenzt ausreichen und kann einen groß angelegten Angriff – insbesondere einen DDoS – nicht stoppen. Daher sollten Sie mit einem Cloud-basierten DDoS-Setup ergänzen, um die beste Antwort darauf zu erhalten, wie Sie einen DDoS-Angriff stoppen können.

4. Ziehen Sie eine Cloud-basierte DDoS-Lösung in Betracht

Tatsächlich verlassen sich immer mehr Websites auf Cloud-Schutz, da er skalierbar, immer aktiv und billiger als Hardware ist. Auch die Wartungskosten sind gering.

Sie werden einige DDoS-Dienste finden, die nur auf ISP-Ebene funktionieren, aber diejenigen, die innerhalb der Cloud arbeiten, haben einen größeren Schutzbereich. Oft verfügen diese Dienste über riesige Computernetzwerke, auf die der Datenverkehr verteilt werden kann.

Beispielsweise nutzt AWS Shield von Amazon sein Netzwerk, um eine automatische Erkennung und Abwehr eines DDoS-Angriffs durchzuführen. Darüber hinaus können Sie anpassen, wie das Tool Ihren Server neben der Erstanbieter-WAF schützt.

Magic Transit von Cloudflare kann als Ergänzung zu Ihrer bestehenden lokalen Lösung gut eingesetzt werden. Sie erhalten außerdem eine vollständige Palette von Tools, die Ihnen bei der Verwaltung eines virtuellen Netzwerks helfen, z. B. Load Balancer, erweiterte Paketfilterung und mehr.

Fazit 🔥

Bei einem DDoS-Angriff wird Ihre Website einem böswilligen Versuch, sie zum Absturz zu bringen, überlegen sein. Obwohl es defätistisch erscheinen mag, gibt es keine wirkliche Möglichkeit, einen Angriff vollständig zu stoppen, geschweige denn DDoS-Angriffe. Daher ist die Antwort darauf, wie man einen DDoS-Angriff stoppt, komplex.

Das Eindämmen des Angriffs ist eine gute Strategie, und es gibt viele Implementierungen, die Sie auf Serverebene vornehmen können. Es ist wichtig, herauszufinden, wie Ihre Strategie aussehen wird und wie Sie Ihren Webserver verteidigen wollen. Lokaler Schutz ist eine fantastische Idee, und eine WAF ist fast unerlässlich. Cloud-Lösungen wie AWS Shield funktionieren ebenso wie Cloud-Standards vor Ort wie CAPTCHAs.

Haben Sie Fragen zum Stoppen eines DDoS-Angriffs? Fragen Sie im Kommentarbereich unten nach!