Social-Engineering-Angriffe: So schulen Sie Benutzer und gewährleisten die Sicherheit von WordPress

Veröffentlicht: 2023-10-26Social-Engineering-Angriffe sind keine typischen technischen Hacks; Dabei geht es darum, Einzelpersonen so zu manipulieren, dass sie vertrauliche Informationen preisgeben oder Aktionen ausführen, die die Sicherheit gefährden. Als WordPress-Benutzer oder -Administrator ist es für den Schutz der Integrität Ihrer Website von entscheidender Bedeutung, diese Bedrohungen zu verstehen und sich dagegen zu verteidigen.

In diesem Blog-Beitrag erkunden wir die Welt der Social-Engineering-Angriffe und beleuchten, was sie sind, wie sie funktionieren und vor allem, wie Sie sich und Ihre Benutzer schulen können, um die Sicherheit von WordPress zu gewährleisten.

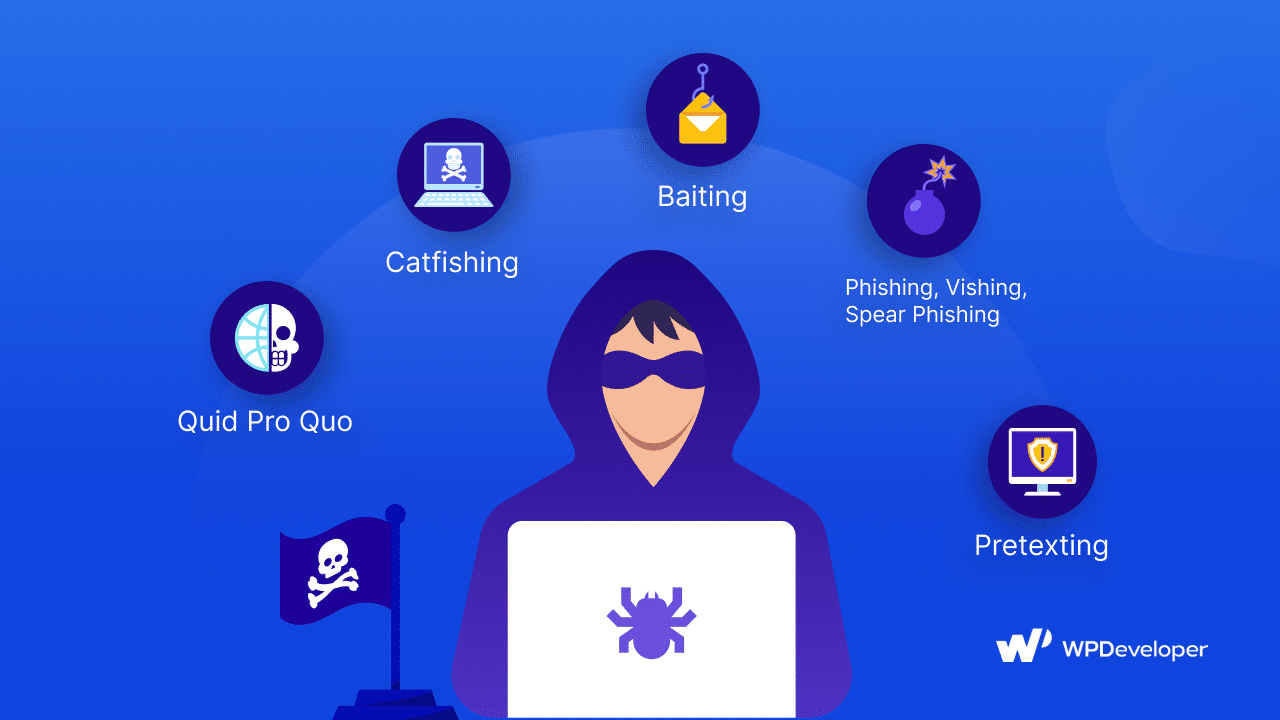

Social-Engineering-Angriffe: Arten, Methoden und ihre potenziellen Bedrohungen

Social-Engineering-Angriffe gibt es in verschiedenen Formen, die jeweils darauf abzielen, die menschliche Psyche und nicht technische Schwachstellen auszunutzen . In diesem Abschnitt befassen wir uns mit den verschiedenen Arten von Social-Engineering-Angriffen, untersuchen ihre Funktionsweise und bewerten die erheblichen Gefahren, die sie für die Sicherheit von WordPress-Websites und Online-Plattformen darstellen.

Phishing-Angriffe: Die Kunst der Täuschung

Wie sie funktionieren : Bei Phishing-Angriffen werden betrügerische E-Mails, Nachrichten oder Websites verwendet, die legitim erscheinen, um Einzelpersonen dazu zu verleiten, vertrauliche Informationen wie Benutzernamen, Passwörter oder Kreditkartendaten preiszugeben.

Gefahrenstufe: Phishing-Angriffe gehören zu den häufigsten und gefährlichsten Social-Engineering-Taktiken. Ein erfolgreicher Phishing-Angriff kann zu unbefugtem Zugriff auf Ihr WordPress-Admin-Panel oder zur Gefährdung von Benutzerkonten führen.

Vorwand: Ausarbeitung aufwändiger falscher Szenarien

Wie sie funktionieren : Unter Vorwänden versteht man die Schaffung eines fabrizierten Szenarios oder Vorwands, um Personen dazu zu manipulieren, persönliche oder sensible Informationen preiszugeben. Angreifer geben sich oft als vertrauenswürdige Instanzen aus, beispielsweise als Kundendienstmitarbeiter.

Gefahrenstufe: Vorwände können zu Datenschutzverletzungen oder Identitätsdiebstahl führen und möglicherweise erheblichen Schaden für WordPress-Benutzer und ihre Websites verursachen.

Hetze-Angriffe: Versuchung als Waffe

Wie sie funktionieren : Köderangriffe bieten verlockende Downloads oder Inhalte wie kostenlose Software an, die Malware enthalten. Benutzer laden unwissentlich schädliche Dateien herunter, wenn sie durch den Köder in Versuchung geführt werden.

Gefahrenstufe : Köderangriffe können Malware auf Ihre Website einschleusen, den Besuchern Ihrer Website Schaden zufügen und möglicherweise zu einer Verunstaltung der Website oder Datenschutzverletzungen führen.

Quid Pro Quo-Angriffe: Ein falsches Versprechen

Wie sie funktionieren : Bei Gegenleistungsangriffen versprechen Cyberkriminelle eine Dienstleistung oder einen Vorteil im Austausch für vertrauliche Informationen. Sie könnten anbieten, im Gegenzug für Zugangsdaten die Lösung eines Problems, etwa technischen Support, zu übernehmen.

Gefahrenstufe : Diese Angriffe können zu unbefugtem Zugriff auf Ihre Website führen und es Angreifern ermöglichen, Inhalte zu manipulieren, Daten zu stehlen oder andere Sicherheitsprobleme zu verursachen.

Tailgating-Angriffe: Die Kunst, sich anzupassen

Wie sie funktionieren : Bei Tailgating-Angriffen geht es darum, einer autorisierten Person physisch in einen gesperrten Bereich zu folgen oder, im digitalen Bereich, Einzelpersonen davon zu überzeugen, Zugang zu gesperrten Informationen oder Bereichen zu gewähren.

Gefahrenstufe : Wenn Ihre WordPress-Hosting-Umgebung durch Tailgating kompromittiert wird, kann dies zu unbefugtem Zugriff, Datenverlust oder der Verunstaltung der Website führen.

Das Verständnis der verschiedenen Arten und Methoden von Social-Engineering-Angriffen ist der erste Schritt, um Ihre WordPress-Website dagegen zu schützen.

Stärken Sie die WordPress-Sicherheit vor Social Catfishing

Um Ihre Online-Präsenz zu stärken und Ihre wertvollen Inhalte vor der ständig drohenden Gefahr von Social-Engineering-Angriffen zu schützen, ist die Aufklärung Ihrer Benutzer von entscheidender Bedeutung.

Sensibilisierung

Benutzerschulung: Führen Sie regelmäßige Schulungen durch, um Ihre Benutzer für die verschiedenen Social-Engineering-Taktiken zu sensibilisieren. Erklären Sie, wie diese Angriffe funktionieren, und teilen Sie Beispiele aus der Praxis, um die potenziellen Risiken deutlich zu machen.

Sicherheitsrichtlinie: Entwickeln Sie eine umfassende Sicherheitsrichtlinie für Ihre Website und beschreiben Sie Best Practices für Benutzer. Machen Sie es leicht zugänglich, damit Benutzer bei Bedarf darauf zugreifen können.

Phishing-Simulationen

Simulierte Angriffe: Erwägen Sie die Durchführung simulierter Phishing-Angriffe auf Ihre Benutzer. Diese kontrollierten Übungen ahmen echte Phishing-Versuche nach, um Benutzern dabei zu helfen, verdächtige E-Mails und Nachrichten zu erkennen und zu melden.

Feedback und Lernen: Geben Sie Benutzern, die auf simulierte Phishing-Versuche hereinfallen, sofortiges Feedback. Nutzen Sie diesen Moment als Lehrmoment, um ihr Bewusstsein und ihre Reaktion auf echte Bedrohungen zu stärken.

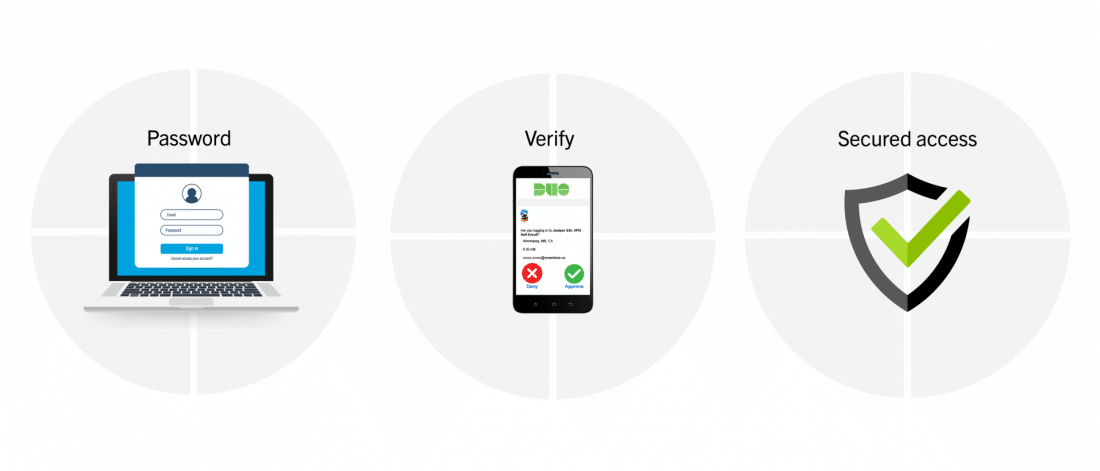

Multi-Faktor-Authentifizierung (MFA)

MFA-Implementierung: Ermutigen oder verlangen Sie von Benutzern, die Multi-Faktor-Authentifizierung oder das Blockieren von IP zu aktivieren. MFA fügt eine zusätzliche Sicherheitsebene hinzu und erschwert es Angreifern erheblich, sich unbefugten Zugriff zu verschaffen.

Benutzerfreundliche Optionen: Bieten Sie benutzerfreundliche MFA-Optionen wie Smartphone-Apps, Textnachrichten oder Biometrie, um es Ihren Benutzern bequem zu machen.

Quelle: Universität Manitoba

Regelmäßige Updates und Patches

Systemwartung: Betonen Sie, wie wichtig es ist, ihre Systeme und Browser auf dem neuesten Stand zu halten. Viele Social-Engineering-Angriffe nutzen Schwachstellen veralteter Software aus.

WordPress-Updates: Stellen Sie sicher, dass Ihr WordPress-Kern, Ihre Themes und Plugins regelmäßig aktualisiert werden, um etwaige Sicherheitslücken zu schließen.

Wachsamkeit in E-Mail und Kommunikation

Überprüfung: Weisen Sie Benutzer an, die Authentizität von E-Mails und Nachrichten zu überprüfen, bevor sie Maßnahmen ergreifen. Überprüfen Sie die Identität des Absenders, insbesondere wenn eine Anfrage verdächtig erscheint.

Verdächtige Aktivität melden : Ermutigen Sie Benutzer, ungewöhnliche oder verdächtige Aktivitäten zu melden, sei es eine seltsame E-Mail, ein seltsames Popup oder unerwartetes Systemverhalten.

Passwortverwaltung

Starke Passwörter: Fördern Sie die Verwendung sicherer, eindeutiger Passwörter. Fördern Sie die Einführung von Passwort-Managern, um Ihre Anmeldeinformationen zu vereinfachen und zu sichern.

Passwortänderungen: Betonen Sie, wie wichtig es ist, Passwörter regelmäßig zu ändern und die Wiederverwendung von Passwörtern über mehrere Konten hinweg zu vermeiden.

Zugangskontrollen

Geringste Privilegien: Implementieren Sie das Prinzip der geringsten Privilegien und stellen Sie sicher, dass Benutzer nur über den Zugriff und die Berechtigungen verfügen, die für ihre Rollen oder Verantwortlichkeiten erforderlich sind.

Benutzerberechtigungen: Überprüfen und passen Sie die Benutzerberechtigungen regelmäßig an, um das Risiko eines unbefugten Zugriffs zu minimieren.

Reaktionsplan für Vorfälle

Reaktionsschulung: Informieren Sie Benutzer über die Schritte, die im Falle eines Sicherheitsvorfalls zu ergreifen sind. Stellen Sie sicher, dass sie wissen, wie sie einen Angriff melden, darauf reagieren und sich von ihm erholen können.

Tests: Testen Sie Ihren Incident-Response-Plan regelmäßig, um sicherzustellen, dass jeder seine Rollen und Verantwortlichkeiten kennt.

Fördern Sie eine Kultur der Wachsamkeit gegenüber sozialen Angriffen

Durch die Sensibilisierung, die Durchführung von Simulationen und die Implementierung der Multi-Faktor-Authentifizierung versetzen Sie Ihre Benutzer in die Lage, die listigen Taktiken von Social Engineers zu erkennen und zu vereiteln. Regelmäßige Updates, ein starkes Passwortmanagement und ein gut strukturierter Plan zur Reaktion auf Vorfälle stärken Ihre Verteidigung zusätzlich. Zusammengenommen schaffen diese Maßnahmen eine robuste Sicherheitskultur, die Ihre WordPress-Website vor den unerbittlichen Bedrohungen schützt, denen sie ausgesetzt ist.

Vergessen Sie nicht, unsere Blog-Seite für weitere Updates, Blogs oder Tutorials zu WordPress und anderen zu besuchen und treten Sie unserer freundlichen Facebook-Community bei, um mit allen WordPress-Experten in Kontakt zu treten.