Was sind SPF-, DKIM- und DMARC-Einträge? Und warum brauchen Sie sie?

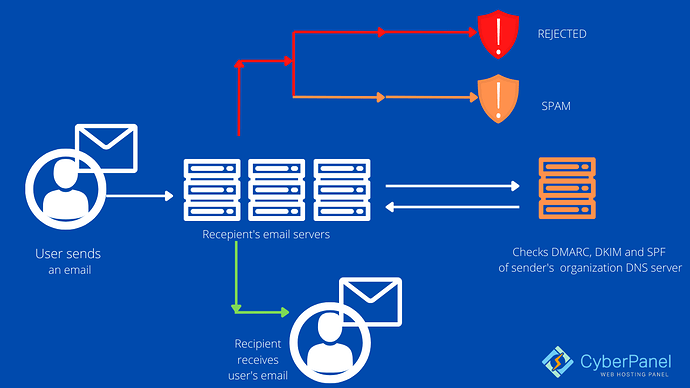

Veröffentlicht: 2022-04-06SPF, DKIM, DMARC sind mehr als nur technische E-Mail-Konfigurationen. Sie wirken sich nachteilig auf die E-Mail-Zustellung aus. Sie arbeiten zusammen, um eine bessere E-Mail-Zustellung zu gewährleisten.

Kurz gesagt, alle drei Ansätze werden von Internetdienstanbietern (ISPs) verwendet, um die E-Mail-Authentizität zu überprüfen. Ist der Absender wirklich der, für den er sich ausgibt?

Sie müssen nachweisen, dass Sie ein gültiger Absender sind, um ISP-Filter zu passieren. Wie können Sie nachweisen, dass Sie nicht im Namen einer anderen Person senden und dass Ihre Identität nicht gestohlen wurde? Durch die Verwendung von SPF DKIM DMARC.

Textdatensätze, die die Authentizität eines Absenders ausdrücklich belegen und sichern, werden als SPF DKIM DMARC-Datensätze bezeichnet.

Sie können all diese Rekorde auf CyberPanel einrichten mit: Erzielen Sie 10/10 E-Mail-Ergebnisse mit CyberPanel!

Inhaltsverzeichnis

LSF

Das Sender Policy Framework, kurz SPF, ist ein E-Mail-Validierungsprotokoll zum Erkennen und Blockieren von E-Mail-Fälschungen. Es ermöglicht Mail-Intermediären zu überprüfen, ob eingehende E-Mails von einer bestimmten Domain von einer IP-Adresse stammen, die von der Verwaltung der Domain zugelassen wurde. Ein SPF-Eintrag ist ein TXT-Eintrag im DNS (Domain Name System), der angibt, welche IP-Adressen und/oder Server E-Mails „von“ dieser Domain senden dürfen. Es ist vergleichbar mit einer vertrauenswürdigen und identifizierbaren Absenderadresse auf einer Postkarte: Die meisten Personen öffnen einen Brief wesentlich eher, wenn die Absenderadresse zuverlässig und erkennbar ist.

ISPs untersuchen die Return-Path-Domäne der Nachricht, nachdem sie übertragen wurde. Die IP-Adresse, die die E-Mail gesendet hat, wird dann mit der im SPF-Eintrag der Return-Path-Domäne angegebenen IP-Adresse verglichen, um zu überprüfen, ob sie übereinstimmen. Wenn dies der Fall ist, überprüfen die ISPs die SPF-Verifizierung und senden die Nachricht.

Beispiel für einen SPF-Eintrag:

v=spf1 ip4:168.119.13.219 include:mailgun.org include:zoho.com include:mxlogin.com ~all

Warum ist es wichtig?

SPF ist ein „vorgeschlagener Standard“, der beim Schutz von E-Mail-Benutzern vor Spammern hilft. Gefälschte "Von"-Adressen und Domänen werden häufig in E-Mail-Spam und Phishing verwendet. Aus diesem Grund betrachten die meisten Menschen das Veröffentlichen und Überprüfen von SPF-Einträgen als eine der effektivsten und unkompliziertesten Anti-Spam-Strategien. Wenn Sie ein gutes Sendebild haben, kann ein Spammer versuchen, E-Mails von Ihrer Domain zu senden, um vom guten Ruf Ihres ISP als Absender zu profitieren. Eine korrekt konfigurierte SPF-Authentifizierung informiert den Empfänger-ISP jedoch darüber, dass die Domäne möglicherweise Ihre ist, der sendende Server jedoch keine E-Mails in Ihrem Namen senden darf.

Auch wenn eine Subdomain keinen eigenen SPF-Eintrag hat, wird sie automatisch durch einen SPF-Eintrag in der Top-Domain authentifiziert.

Vorteile

Wenn Spammer die Kontrolle über Ihre Domain erlangen, versuchen sie, unerwünschte E-Mails zu versenden. Dies wird sowohl Ihrer Glaubwürdigkeit als auch Ihrer Lieferfähigkeit schaden. Wenn Sie Ihre Domain noch nicht authentifiziert haben, sollten Sie dies zu einer Priorität machen. SPF stellt auf folgende Weise sicher, dass Ihre Zustellbarkeit hoch ist:

• Benachrichtigt Empfänger von Angeboten Dritter.

Wenn Spammer ein Relay verwenden, stellt ein SPF-Eintrag sicher, dass der Endbenutzer benachrichtigt wird.

• Schnellzugriff auf Posteingänge

Durch die Implementierung von SPF gewinnen E-Mail-Empfänger Vertrauen in Ihre Marke und Ihre zukünftigen E-Mails haben einen sicheren Zugang zu ihren Posteingängen.

• Für einige Empfänger erforderlich

Einige E-Mail-Empfänger möchten nur einen SPF-Eintrag und kennzeichnen E-Mails als Spam, wenn sie keinen haben. Andernfalls ist es möglich, dass Ihre E-Mail zurückgesendet wird.

• Verbessert die Punktzahl des Absenders

Der Sender Score jedes Postausgangsservers wird anhand herkömmlicher E-Mail-Metriken wie Abmeldungen und Spam-Dateien berechnet. SPF verbessert Ihren Sender Score, was die E-Mail-Zustellung verbessert.

Nachteile

Das SPF-System hat einige Einschränkungen. Nachfolgend die Einzelheiten:

• Funktioniert nicht bei weitergeleiteten E-Mails

Da weitergeleitete E-Mails die Identifizierung des ursprünglichen Absenders nicht enthalten und als Spam-Nachrichten erscheinen, bestehen sie häufig den Test des Sender Policy Framework nicht.

• Wird nicht regelmäßig aktualisiert

Viele Domain-Manager sind möglicherweise nicht in der Lage, ihre SPF-Einträge regelmäßig auf dem neuesten Stand zu halten.

• Obwohl sich der Server geändert hat, müssen Sie aktualisieren.

Wenn Sie einen E-Mail-Drittanbieter verwenden, muss die Domäne den SPF-Eintrag jedes Mal aktualisieren, wenn sich die Server des Dienstanbieters ändern, was die Arbeitslast erhöht.

Wie funktioniert es?

Empfangende Server suchen nach SPF, indem sie den Return-Path-Wert der Domäne in den Headern der E-Mail nachschlagen. Dieser Return-Path wird vom Empfängerserver verwendet, um im DNS-Server des Absenders nach einem TXT-Eintrag zu suchen. Wenn SPF aktiviert ist, wird eine Liste aller genehmigten Server angezeigt, von denen E-Mails gesendet werden können. Die SPF-Prüfung schlägt fehl, wenn die IP-Adresse nicht in der Liste enthalten ist.

SPF-Einträge sind in zwei Abschnitte unterteilt: Qualifizierer und Mechanismen.

- Über Mechanismen kann definiert werden, wer im Namen einer Domain E-Mails zustellen darf. Einer von vier Qualifizierern kann verwendet werden, wenn diese Bedingungen erfüllt sind.

- Wenn ein Mechanismus abgeglichen wird, sind Qualifizierer die Aktionen, die ausgeführt werden. Der Standardwert + wird verwendet, wenn kein Qualifizierer angegeben ist. Die vier Typen von Qualifikationsmerkmalen, die zum Konfigurieren von SPF-E-Mail-Richtlinien verwendet werden können, sind unten aufgeführt.

DKIM

DKIM (DomainKeys Identified Mail) ermöglicht es einer Organisation (oder einem Nachrichtenbearbeiter), die Verantwortung für eine Nachricht zu tragen, während sie übertragen wird. DKIM fügt einer Nachricht eine neue Domänennamenkennung hinzu und verwendet kryptografische Techniken, um ihre Autorisierung zu überprüfen. Alle anderen Kennungen in der Nachricht, wie z. B. das Feld „Von:“ des Autors, haben keine Auswirkung auf die Identifizierung. DKIM, eine TXT-Record-Signatur, trägt ebenfalls dazu bei, Vertrauen zwischen Sender und Empfänger herzustellen.

Warum ist es wichtig?

DKIM ist zwar nicht unbedingt erforderlich, aber es lässt Ihre E-Mails für Ihre Empfänger authentischer erscheinen und verringert die Wahrscheinlichkeit, dass sie in den Junk- oder Spam-Ordnern landen. Das Spoofing von E-Mails von vertrauenswürdigen Domains ist eine gängige Taktik für gefährliche Spamming-Kampagnen, und DKIM erschwert das Spoofing von E-Mails von DKIM-fähigen Domains.

DKIM ist mit der aktuellen E-Mail-Architektur kompatibel und arbeitet mit SPF und DMARC zusammen, um zusätzliche Sicherheitsebenen für E-Mail-Absender bereitzustellen. Auch wenn ihre Mailserver keine DKIM-Signaturen unterstützen, können sie dennoch signierte Nachrichten empfangen. Es ist ein optionaler Sicherheitsmechanismus, und DKIM ist kein weit verbreiteter Standard.

Vorteile

Signieren und Verifizieren sind zwei unabhängige Aktionen, die von DKIM bereitgestellt werden. Beide können von einem Mail Transfer Agent-Modul (MTA) gehandhabt werden. Private und öffentliche DKIM-Schlüssel werden paarweise erstellt.

DKIM verwendet „asymmetrische Kryptografie“, die auch als „Public-Key-Kryptografie“ bekannt ist. DKIM verwendet einen „privaten Schlüssel“, um eine Signatur zu erstellen, nachdem eine Nachricht empfangen wurde und bevor sie an den beabsichtigten Empfänger gesendet wird. An die Nachricht ist diese Signatur angehängt. Wenn die Nachricht an den beabsichtigten Empfänger gesendet wird, fordert der Zielserver den öffentlichen Schlüssel des Absenders an, um die Signatur zu validieren. Der Zielserver kann davon ausgehen, dass der Absender derjenige ist, für den er sich ausgibt, wenn der öffentliche Schlüssel ihm erlaubt, die gegebene Signatur auf den gleichen Wert zu entschlüsseln, den er als Signatur berechnet.

Nachteile

- SPF-Eintragstyp – Der SPF-Eintrag kann nur im TXT-Format veröffentlicht werden. Der Datensatz vom Typ "SPF" wird nicht mehr unterstützt und sollte vermieden werden.

- Mehrere Einträge – Hinzufügen mehrerer SPF-Einträge zu einer Domain. Zusätzliche Datensätze müssen gelöscht oder mit dem aktuellen zusammengeführt werden.

- Die Verwendung der Include-Technik, um auf einen nicht existierenden Datensatz zu verweisen, wird als Einschließen eines nicht existierenden Datensatzes bezeichnet. Enthaltene Artikel, die nicht gültig sind, müssen eliminiert werden.

- Verwenden Sie im Zweifelsfall -all. Die Verwendung ohne vollständige Einbeziehung aller möglichen Quellen erhöht das Risiko, dass echte E-Mails abgelehnt werden.

- Zu viele Datensätze – Das Einschließen zu vieler Datensätze, insbesondere in den Zonen _spf.google.com und spf.protection.outlook.com, kann zu einer übermäßigen Anzahl von Suchen führen. Diese Aufzeichnungen müssen optimiert werden.

Wie funktioniert es?

DKIM generiert ein Paar aus öffentlichem und privatem Schlüssel über asymmetrische Verschlüsselung. Im DNS der Absenderdomäne wird der öffentliche Schlüssel als spezifischer TXT-Eintrag veröffentlicht. Der private Schlüssel wird verwendet, um die Signatur jeder E-Mail eindeutig zu machen.

Ein Datenschutzalgorithmus hat unter Verwendung Ihres privaten Schlüssels und des Inhalts der E-Mail eine zufällige Signatur als Teil der E-Mail-Kopfzeilen zugewiesen.

Wenn ein ausgehender Mailserver eine Nachricht sendet, generiert er einen eindeutigen DKIM-Signatur-Header und hängt ihn an die Nachricht an. In diesem Header sind zwei kryptografische Hashes enthalten, einer von definierten Headern und einer von mindestens einem Teil des Nachrichteninhalts. Der DKIM-Header enthält auch Details darüber, wie die Signatur erstellt wurde.

Wenn ein SMTP-Server eine E-Mail mit einer solchen Signatur im Header erhält, fragt er den DNS nach dem TXT-Eintrag des öffentlichen Schlüssels für die sendende Domäne ab. Der empfangende Server kann mithilfe des öffentlichen Schlüssels überprüfen, ob die E-Mail von dieser Domäne gesendet und während der Übertragung nicht manipuliert wurde.

Der E-Mail-Dienstanbieter des Empfängers kann die E-Mail als Spam einstufen oder die IP-Adresse des Absenders vollständig sperren, wenn die Prüfung fehlschlägt oder die Signatur nicht vorhanden ist. Dies erschwert es Betrügern, sich in E-Mails als Ihre Domain-Adresse auszugeben.

DMARC

Warum ist es wichtig?

Jede nicht übereinstimmende E-Mail gilt als betrügerisch und wird ignoriert. Phishing ist die betrügerische Aktivität des Versendens bösartiger E-Mails, die sich als jemand anderes ausgeben, um an die Kreditkarte oder andere persönliche Informationen eines Benutzers zu gelangen. Infolgedessen schützen Sie sich durch die Verwendung von DMARC.

Eine erfolgreiche DMARC-Installation würde schrittweise von verschiedenen Quarantänestufen bis zur vollständigen Ablehnung ansteigen. Eine gute Praxis erfordert auch, dass der Absender regelmäßig DMARC-Berichte überwacht. Diese Berichte warnen Sie vor Phishing-Versuchen gegen Ihre Domain und wenn Ihre eigene E-Mail aufgrund von DKIM- oder SPF-Fehlern abgelehnt wird.

Vorteile

Wenn Sie E-Mail verwenden, ist DMARC eine gute Idee für die Implementierung.

Wenn wirksame Sicherheitskontrollen gegen betrügerische E-Mails implementiert sind, wird die Zustellung vereinfacht, die Markenzuverlässigkeit verbessert und Domaininhaber erhalten Einblick in die Nutzung ihrer Domains im Internet.

- Sicherheit: Um Verbraucher vor Spam, Betrug und Phishing zu schützen, erlauben Sie keine illegale Nutzung Ihrer E-Mail-Domain.

- Sichtbarkeit: Verschaffen Sie sich einen Überblick darüber, wer und was E-Mails von Ihrer Domain über das Internet sendet.

- Zustellung: Verwenden Sie dieselbe hochmoderne Technologie, die Megakonzerne zur Verteilung von E-Mails verwenden.

- Identität: Machen Sie Ihre E-Mail im riesigen und wachsenden Ökosystem von DMARC-fähigen Empfängern leicht identifizierbar.

Nachteile

DMARC ist in den meisten Fällen fähig. Phishing ist durch den technologischen Fortschritt deutlich schwieriger geworden. Obwohl dieser Ansatz ein Problem löst, schafft er jedoch ein weiteres: Fehlalarme. In zwei Arten von Situationen können legitime Nachrichten blockiert oder als Spam markiert werden:

- Weitergeleitete Nachrichten Unabhängig davon, ob Nachrichten von mehreren Postfächern übertragen oder über zwischengeschaltete E-Mail-Knoten umgeleitet werden, scheitern einige E-Mail-Systeme an SPF- und DKIM-Signaturen in weitergeleiteten Nachrichten (Relays).

- Die Einstellung ist falsch. Bei der Konfiguration von DKIM und SPF ist es nicht ungewöhnlich, dass Mailserver-Administratoren Fehler machen.

Wie funktioniert es?

Da DMARC auf SPF- und/oder DKIM-Ergebnisse angewiesen ist, muss mindestens eines davon für die E-Mail-Domäne vorhanden sein. Sie müssen einen DMARC-Eintrag im DNS veröffentlichen, um DMARC zu verwenden.

Nach der Validierung des SPF- und DKIM-Status ist ein DMARC-Eintrag ein Textelement innerhalb des DNS-Eintrags, das der Welt die Richtlinie Ihrer E-Mail-Domäne mitteilt. Wenn SPF, DKIM oder beide bestehen, authentifiziert sich DMARC. Dies wird als Identifier-Alignment oder DMARC-Alignment bezeichnet. Es ist möglich, dass SPF und DKIM bestehen, DMARC jedoch fehlschlägt, basierend auf der Ausrichtung der Kennung.

Ein DMARC-Eintrag weist auch E-Mail-Server an, XML-Berichte an die Berichts-E-Mail-Adresse des DMARC-Eintrags zu senden. Diese Berichte zeigen Ihnen, wie Ihre E-Mails im Ökosystem unterwegs sind, und ermöglichen es Ihnen zu sehen, wer Ihre E-Mail-Domain sonst noch verwendet.

Es kann schwierig sein, in XML geschriebene Berichte zu verstehen, insbesondere wenn es viele davon gibt. Die DMARCIAN-Plattform kann diese Daten empfangen und visualisieren, wie Ihre E-Mail-Domänen verwendet werden, sodass Sie Maßnahmen ergreifen und Ihre DMARC-Richtlinie auf p=reject ändern können.

Unterschied zwischen SPF und DKIM

DKIM ist eine Sammlung von Schlüsseln, die IPs mitteilt, dass Sie der ursprüngliche Absender sind und dass Ihre E-Mail nicht manipuliert wurde. SPF ist eine Whitelist, die jeden enthält, dem die Erlaubnis erteilt wurde, Nachrichten in Ihrem Namen zu senden. Wenn Sie wissen möchten, wie das alles funktioniert, sehen Sie sich die E-Mail-Kopfzeilen an, um zu sehen, ob eine E-Mail korrekt mit DKIM signiert ist oder SPF besteht.

Warum brauchen Sie SPF DKIM DMARC?

Die Aktivierung der E-Mail-Bestätigung ist nicht nur eine gute Idee, um Ihre E-Mails zuzustellen. Es ist auch ein entscheidendes Werkzeug zum Schutz des Rufs Ihres Unternehmens, indem es die Wahrscheinlichkeit verringert, dass ein nicht autorisierter Absender Ihre Domain ohne Ihre Erlaubnis oder Ihr Wissen verwenden könnte.

Verwendung von SPF DKIM DMARC zusammen?

Aufgrund der Entwicklung der E-Mail-Protokolle im Internet benötigen wir drei.

Die Nachrichtenkopfzeilen (wie die Adressen To:, From: und Bcc:) wurden absichtlich vom eigentlichen Inhalt der Nachricht isoliert. Dies war ein Vorteil, aber es hat zu neuen Leidenswelten für moderne IT-Manager geführt.

Wenn Sie alle drei Protokolle richtig in Ihrer E-Mail-Infrastruktur implementieren, können Sie sicherstellen, dass Nachrichten nicht einfach gefälscht werden können und niemals die Posteingänge Ihrer Benutzer erreichen.

Fazit

In der heutigen Welt ist die E-Mail-Validierung Ihrer E-Mails für die E-Mail-Zustellung von entscheidender Bedeutung. Aufgrund mehrerer E-Mail-Imitations- und Verstoßversuche werden die Vorschriften in Zukunft nur noch strenger. Stellen Sie einfach sicher, dass Sie, wenn Sie E-Mails über eine bestimmte ISP-Domain senden, deren Validierungsrichtlinien überprüfen, um zu sehen, wie Sie das Beste aus Ihren E-Mail-Zustellungen herausholen können.