Was ist Schwachstellenscan und wie funktioniert es?

Veröffentlicht: 2024-08-15Stellen Sie sich vor, Sie wachen auf und stellen fest, dass Ihre Website über Nacht gehackt wurde. Es macht keinen Spaß, sich das vorzustellen, und kein Unternehmen möchte sich jemals damit auseinandersetzen. Glücklicherweise kann das Scannen auf Schwachstellen als eine Art Wächter für Ihre Online-Präsenz fungieren.

Aber was genau ist Schwachstellen-Scanning? Und wie sorgt es dafür, dass Ihre Website sicher bleibt? Hier lernen Sie die Grundlagen des Schwachstellenscans kennen, um den Prozess zu entmystifizieren, und zeigen Ihnen, wie dieses Tool – und insbesondere Jetpack – Ihre Website vor potenziellen Bedrohungen schützen kann.

Was ist Schwachstellenscan?

Das Scannen von Sicherheitslücken ist ein wesentlicher Cybersicherheitsprozess, der dazu dient, potenzielle Schwachstellen in einem System, Netzwerk oder einer Anwendung zu identifizieren und zu bewerten, die Angreifer ausnutzen könnten. Es handelt sich um eine proaktive Maßnahme. Das heißt, Sie implementieren dies, bevor jemals ein Problem auftritt.

Und dazu gehört der Einsatz automatisierter Tools zum Scannen und Erkennen von Schwachstellen. Es sucht nach Dingen wie Fehlern in der Software, Fehlkonfigurationen und anderen Sicherheitslücken, auf die böswillige Akteure abzielen könnten.

Im Kern bietet das Schwachstellen-Scanning Unternehmen einen umfassenden Überblick darüber, wie anfällig (und damit wie geschützt) ihre Systeme sind. Und durch regelmäßiges Scannen ihrer Systeme können Unternehmen potenzielle Probleme erkennen und beheben, bevor sie ausgenutzt werden können.

Diese Scans können intern oder extern durchgeführt werden:

- Interne Scans konzentrieren sich auf die Identifizierung von Schwachstellen im Netzwerk einer Organisation.

- Externe Scans zielen auf Systeme und Anwendungen ab, die dem Internet ausgesetzt sind.

Schwachstellenscanner können außerdem sowohl authentifizierte Scans (für die Anmeldeinformationen erforderlich sind) als auch nicht authentifizierte Scans durchführen und so eine gründliche Bewertung potenzieller Sicherheitsrisiken ermöglichen.

Die verfügbaren Tools variieren in ihrer Komplexität und ihren Funktionen, aber dazu gleich mehr.

Warum ist das Scannen von Schwachstellen für die Website-Sicherheit von entscheidender Bedeutung?

Das Scannen von Sicherheitslücken ist ein wesentlicher Bestandteil der Website-Sicherheit und dient als erste Verteidigungslinie gegen potenzielle Cyber-Bedrohungen. Aber was macht es so wichtig?

Hier sind einige Gründe:

Es bietet eine proaktive Bedrohungserkennung

Mithilfe des Schwachstellenscans können Unternehmen Sicherheitslücken proaktiv identifizieren und beheben, bevor ein Hacker sie ausnutzen kann. Durch kontinuierliche Überwachung können diese Scanner Schwachstellen sofort erkennen. Dies bedeutet, dass Ihr Unternehmen potenziellen Bedrohungen immer einen Schritt voraus ist und das Risiko eines erfolgreichen Cyberangriffs verringert.

Laut OWASP tragen regelmäßige Scans dazu bei, eine „robuste Sicherheitslage“ aufrechtzuerhalten, indem versteckte Fehler aufgedeckt werden, die andernfalls möglicherweise unbemerkt bleiben würden. Die ständige „Auge“ auf Ihre Systeme, Apps und Netzwerke dient als sprichwörtlicher Wächter an der Burgmauer.

Es hilft bei Compliance und regulatorischen Anforderungen

Einige Branchen müssen bestimmte regulatorische Anforderungen im Zusammenhang mit Standortschwachstellen einhalten. Zu den beliebten Compliance-Frameworks gehören PCI DSS und HIPAA. Am bekanntesten im Internet ist jedoch wahrscheinlich die DSGVO. Bei jeder dieser Maßnahmen müssen Unternehmen routinemäßige Scans durchführen, um sicherzustellen, dass sensible Daten stets sicher aufbewahrt werden.

Sie sind für die Daten verantwortlich, die Ihre Website verarbeitet. Und wenn Schwachstellen vorhanden sind – und Sie nichts unternommen haben, um diese zu identifizieren oder zu beheben – könnten Sie haftbar gemacht werden.

Es handelt sich um eine kostengünstige Sicherheitsmaßnahme

Die frühzeitige Behebung von Schwachstellen durch regelmäßige Scans ist weitaus kostengünstiger als die Bewältigung der Folgen einer Datenschutzverletzung. Ein Cyberangriff, der Kundendaten kompromittiert, kann erhebliche finanzielle Schäden und Reputationsschäden verursachen. Und wenn Sie ein kleines bis mittleres Unternehmen leiten, könnte dieser Schaden Ihr Geschäft ruinieren. Die Bezahlung von Tools, die zur Risikominderung beitragen können, ist eine wesentlich kostengünstigere Option.

Es verbessert die Reaktion auf Vorfälle

Schwachstellenscanner liefern häufig detaillierte Berichte, die potenzielle Sicherheitsprobleme hervorheben. Dies macht es viel einfacher zu wissen, welche Prioritäten bei der Behebung von Schwachstellen zu setzen sind. Dies bedeutet auch, dass Sie schneller auf Vorfälle reagieren und Bedrohungen effizienter abwehren können.

Es trägt dazu bei, das Vertrauen der Kunden aufrechtzuerhalten

Die Menschen erwarten inzwischen, dass ihre persönlichen Daten geschützt werden. Regelmäßige Schwachstellenscans tragen dazu bei, die Sicherheit Ihrer Website zu gewährleisten und das Vertrauen und die Loyalität Ihrer Kunden zu wahren. Ein Verstoß kann Ihrem Ruf schaden und zu Geschäftsverlusten und Kundenvertrauen führen.

Wie funktioniert der Schwachstellen-Scan-Prozess?

Das Scannen von Sicherheitslücken ist ein systematischer Prozess, der Unternehmen dabei hilft, Sicherheitslücken zu erkennen und zu beheben, lange bevor böswillige Akteure sie jemals finden.

Hier finden Sie eine Aufschlüsselung der wichtigsten Phasen des Schwachstellenscanprozesses:

Entdeckung

Der erste Schritt beim Scannen von Schwachstellen ist die Entdeckung. Dabei geht es darum, alles zu identifizieren und aufzuzeichnen, was mit einem Netzwerk verbunden ist. Der Scanner untersucht die Anwendung, den Host oder das Netzwerk und identifiziert alles, was damit verbunden ist. Dies ist äußerst wichtig, da dadurch sichergestellt wird, dass der Scanner über alles informiert ist, was er in Zukunft überprüfen muss.

Ein Teil des Entdeckungsprozesses umfasst die Aufzählung. Nach Angaben des EC-Council Cybersecurity Exchange umfasst die Enumeration die Identifizierung jedes Geräts auf einem Host, offene Ports, Benutzernamen, Verzeichnisnamen und Freigabenamen. Nach Abschluss erkennt der Scanner die potenziellen Eintrittspunkte für Angreifer.

Identifikation

Sobald die Erkennungsphase abgeschlossen ist, geht der Scanner zur Identifizierungsphase über. Dabei wird nach Schwachstellen in den identifizierten Assets gesucht. Dazu werden die Softwareversionen und -konfigurationen mit einer Datenbank bekannter Schwachstellen verglichen, beispielsweise mit der über WPScan verfügbaren.

Es kann aber auch nach veralteter Software, fehlenden Patches, falsch konfigurierter Software und anderen Sicherheitslücken gesucht werden, die ausgenutzt werden könnten. In dieser Phase wird auf einer WordPress-Site auf Dinge wie veraltete Plugins oder Themes oder solche mit festgestellten Sicherheitslücken hingewiesen.

Berichterstattung

Nachdem Schwachstellen identifiziert wurden, erstellt der Scanner einen detaillierten Bericht. Dieser Bericht listet alle entdeckten Schwachstellen auf, kategorisiert sie nach Schweregrad und gibt Empfehlungen zu deren Behebung.

Diese Art von Bericht ist äußerst hilfreich, da er Ihnen Aufschluss darüber gibt, worauf Sie Ihre Bemühungen konzentrieren und wie Sie die identifizierten Sicherheitslücken beheben können. Solche Berichte enthalten in der Regel umsetzbare Schritte zur Behebung jeder Schwachstelle. Aber zumindest enthalten sie eine Liste darüber, welche Schwachstellen und wo gefunden wurden. Dann können Sie umgehend Korrekturmaßnahmen ergreifen.

Laufender Scanvorgang

Das Scannen von Sicherheitslücken ist keine einmalige Aktivität. Vielmehr handelt es sich um einen fortlaufenden Prozess. Regelmäßige Scans sind notwendig, um mit neuen Bedrohungen Schritt zu halten. Und leider werden sie mitkommen. Der WordPress-Kern, Plugins und Themes sind allesamt Möglichkeiten für das Auftauchen von Schwachstellen. Daher können automatisierte, geplante Scans Ihnen dabei helfen, die Sicherheit Ihrer Website langfristig aufrechtzuerhalten.

Die verschiedenen Arten von Schwachstellenscannern

Wie Sie vielleicht schon erraten haben, gibt es Schwachstellenscanner in verschiedenen Ausführungen, die jeweils für unterschiedliche Aspekte einer IT-Umgebung geeignet sind. Zu den primären Typen gehören Anwendung, Netzwerk und Host.

Scanner auf Anwendungsebene

Scanner auf Anwendungsebene konzentrieren sich auf die Identifizierung von Schwachstellen in Webanwendungen, Websites und Webdiensten. Sie sind darauf ausgelegt, Probleme zu erkennen, die häufig in Anwendungen wie SQL-Injection, Cross-Site-Scripting (XSS), Malware und anderen webspezifischen Schwachstellen auftreten.

Diese Scanner simulieren Angriffe auf die Anwendung, um Sicherheitslücken aufzudecken, die Angreifer ausnutzen.

Hier einige Beispiele für Scanner, die sich auf die Anwendungssicherheit konzentrieren:

- Acunetix . Dieses Tool bietet Sicherheitstests für Webanwendungen, einschließlich umfassender Scans für JavaScript- und HTML5-Apps.

- Nikto . Dieses Open-Source-Tool ist auf die Identifizierung von Schwachstellen in Webservern und Anwendungen spezialisiert und verfügt über eine Datenbank mit über 7.000 Tests.

- Jetpack . Während Jetpack eine Reihe von Funktionen für WordPress-Sites bietet, ist es vor allem für seine Sicherheitsfunktionen bekannt. Es umfasst Tools wie Ausfallzeitüberwachung, Schutz vor Brute-Force-Angriffen und automatisiertes Malware-Scannen.

Netzwerkbasierte Scanner

Netzwerkbasierte Scanner identifizieren Schwachstellen im gesamten Netzwerk. Sie scannen alle mit dem Netzwerk verbundenen Geräte, einschließlich Server, Workstations und Geräte. Und auf diese Weise können sie offene Ports, Fehlkonfigurationen und veraltete Software erkennen. Diese Scanner bieten einen umfassenden Überblick über die Sicherheit eines Netzwerks und einen Bericht darüber, was geändert werden muss, um das Netzwerk sicherer zu machen.

Wenn Netzwerksicherheit für Sie Priorität hat, ist ein Tool wie Nmap eine gute Wahl. Es handelt sich um einen weit verbreiteten Open-Source-Netzwerkscanner, der schnell arbeitet und detaillierte Informationen zu Netzwerkinventaren, Host-Verfügbarkeit und offenen Ports bietet.

Hostbasierte Scanner

Und dann gibt es noch hostbasierte Scanner, die sich auf einzelne Systeme konzentrieren. Diese Scanner untersuchen sie auf Schwachstellen in installierter Software, Betriebssystemkonfigurationen und Sicherheitseinstellungen. Und sie können Informationen über den Sicherheitsstatus eines Hosts liefern. Nachdem die Schwachstellen identifiziert wurden, können Sie mit deren Behebung beginnen.

Nessus ist ein beliebter Schwachstellenscanner, der viele Bereiche abdeckt, einschließlich Netzwerke und Hosts. Sobald ein Scan abgeschlossen ist, werden detaillierte Berichte über erkannte Schwachstellen und Compliance-Probleme bereitgestellt.

Vorteile der Verwendung eines Schwachstellenscanners

Das Hinzufügen von Schwachstellenscans zu Ihrer Cybersicherheitsstrategie ist ein kluger Schachzug und bringt zahlreiche Vorteile mit sich. Tatsächlich muss jeder umfassende Sicherheitsplan über eine Art „Ausguck“ oder Scanfunktion verfügen, um Bedrohungen richtig zu bekämpfen – und sie ganz zu verhindern.

Während Ihr Team versuchen könnte, Ihre gesamte Software und Systeme regelmäßig auf Schwachstellen zu überprüfen, ist dies in der modernen Zeit einfach kein realistischer (oder effektiver) Ansatz für die Cybersicherheit. Hier sind die wichtigsten Vorteile der Verwendung eines automatisierten Schwachstellenscanners:

Sparen Sie Zeit und Geld durch Automatisierung

Das automatisierte Scannen von Schwachstellen spart viel Zeit und Geld. Im Gegensatz zu manuellen Scans, die arbeitsintensiv und zeitaufwändig sind, führen automatisierte Tools gründliche Scans schnell und genau durch. Und sobald sie eingerichtet sind, sind sie völlig bedienerfreundlich. Dies bedeutet, dass Sie oder Ihr Team sich auf andere wichtige Sicherheitsaufgaben oder die Wartung der Website konzentrieren können.

Ganz zu schweigen von den Kosteneinsparungen, die durch die Abwehr von Angriffen entstehen. Datenschutzverletzungen können kostspielig sein. Sie sparen also Kosten für die Behebung dieser Probleme und die Implementierung neuer Sicherheitsmaßnahmen sowie Bußgelder und Kundenverluste.

Profitieren Sie von regelmäßig aktualisierten Schwachstellendatenbanken

Schwachstellenscanner nutzen umfangreiche Datenbanken bekannter Schwachstellen, die regelmäßig aktualisiert werden, um die neuesten Bedrohungen aufzunehmen. Dadurch wird sichergestellt, dass Ihre Systeme vor den aktuellsten Schwachstellen geschützt sind. Und das bedeutet, dass Sie persönlich nicht die neuesten Sicherheitsbedrohungen im Auge behalten müssen.

WPScan bietet beispielsweise den größten Katalog bekannter Schwachstellen im Zusammenhang mit WordPress.

Schützen Sie den Ruf Ihrer Marke und das Vertrauen Ihrer Kunden

Regelmäßiges Scannen und Beheben von Schwachstellen trägt dazu bei, den Ruf Ihres Unternehmens zu schützen und das Vertrauen der Kunden aufrechtzuerhalten. Datenschutzverletzungen und Sicherheitsvorfälle können Ihrem Ruf ernsthaft schaden und das Vertrauen der Kunden im Laufe der Zeit untergraben. Wenn Sie also Engagement für Sicherheit und Datenschutz zeigen, steigern Sie die Glaubwürdigkeit Ihres Unternehmens bei Interessenten und Kunden.

Wir bewachen Ihre Website. Sie leiten Ihr Unternehmen.

Jetpack Security bietet benutzerfreundliche, umfassende WordPress-Site-Sicherheit, einschließlich Echtzeit-Backups, einer Webanwendungs-Firewall, Malware-Scans und Spam-Schutz.

Sichern Sie Ihre WebsiteJetpack Security: So viel mehr als ein WordPress-Schwachstellenscanner

Jetpack Security bietet eine umfassende Suite von Tools zum Schutz Ihrer WordPress-Site, die weit über das einfache Scannen auf Schwachstellen hinausgehen.

Werfen Sie einen Blick auf die wichtigsten Funktionen, die Jetpack Security zu einem unverzichtbaren Tool für den Website-Schutz machen – und warum es als Ihre Lösung zum Scannen von Schwachstellen dienen kann.

1. Automatisierte Malware- und Schwachstellenprüfung

Jetpack bietet Echtzeit-Malware-Scans, die auf der bereits erwähnten branchenführenden WPScan-Datenbank basieren, und sorgt so für kontinuierlichen Schutz vor Bedrohungen. Der Scanner identifiziert und behebt potenzielle Schwachstellen wie veraltete Plugins. Dann erfahren Sie sofort, was getan werden muss, um die gefundenen Probleme zu beheben. Nach der Konfiguration handelt es sich hierbei um eine „Einstellen und Vergessen“-Lösung.

2. Behebung der meisten Probleme mit einem Klick

Eine der herausragenden Funktionen von Jetpack Security ist die Möglichkeit, viele Sicherheitsprobleme mit einem Klick zu beheben. Sobald Probleme entdeckt werden, müssen Sie nur noch auf eine Schaltfläche klicken, um sie zu beheben. Es ist kein Eintauchen in den Code erforderlich. Dies ist ideal für Personen mit minimaler technischer Erfahrung oder begrenzter Zeit, sich solchen Prozessen zu widmen.

3. Sofortige E-Mail-Benachrichtigungen, wenn Bedrohungen erkannt werden

Jetpack sendet sofortige E-Mail-Benachrichtigungen, wenn auf Ihrer Website Bedrohungen erkannt werden. Dieses Sofortwarnsystem hilft Ihnen, über den Sicherheitsstatus Ihrer Website informiert zu bleiben und bei Bedarf umgehend Maßnahmen zu ergreifen. Auch hier ist die Tatsache, dass Sie sich nicht bei Ihrem WordPress-Dashboard anmelden müssen, um zu sehen, ob ein Problem vorliegt – Sie werden automatisch benachrichtigt – eine weitere Möglichkeit, Ihre Website vor Bedrohungen zu schützen.

4. Eine rund um die Uhr verfügbare WordPress-Website-Firewall (WAF)

Die von Jetpack bereitgestellte, ständig aktive Webanwendungs-Firewall (WAF) hilft dabei, böswilligen Datenverkehr zu blockieren, bevor er Ihre Website erreichen kann. Diese Firewall ist eine wichtige Verteidigungslinie gegen häufige Webbedrohungen, einschließlich Brute-Force-Angriffen und SQL-Injection.

5. Echtzeit-Backups Ihrer WordPress-Site

Jetpack bietet Echtzeit-Backup-Funktionen über die Jetpack VaultPress Backup-Funktion. Integrierte Backups tragen dazu bei, dass Ihre Site-Daten kontinuierlich in der Cloud gesichert werden. Wenn Probleme auftreten oder Schwachstellen gefunden werden, können Sie auf diese Weise Ihre Website schnell auf eine frühere Version wiederherstellen – eine ohne Probleme. Backups werden in Echtzeit erstellt, sodass jeder neue Kommentar zu einem Beitrag, jede Änderung, die Sie vornehmen, oder jeder Verkauf, den Sie erzielen, sofort gespeichert wird. Du wirst nie etwas verlieren.

6. Kommentieren und Spamschutz einrichten

Spam ist ein weiterer Faktor, um den man sich kümmern muss, und Jetpack trägt auch dazu bei, sich dagegen zu schützen. Es bietet Schutz vor Kommentar- und Formular-Spam und wird von Akismet unterstützt. Dadurch bleibt Ihre Website frei von störenden Spam-Kommentaren und gewährleistet, dass die Benutzerinteraktion authentisch bleibt.

7. Ausfallzeitüberwachung

Die Ausfallzeitüberwachungsfunktion benachrichtigt Sie sofort, wenn Ihre Website nicht verfügbar ist. Dies bedeutet, dass Sie alle Probleme beheben können, sobald sie auftreten, um sicherzustellen, dass Ihre Website so schnell wie möglich wieder betriebsbereit ist. Die Ausfallzeitüberwachung reduziert die Zeit, die Ihre Website offline ist, was bedeutet, dass wahrscheinlich weniger Kunden betroffen sind.

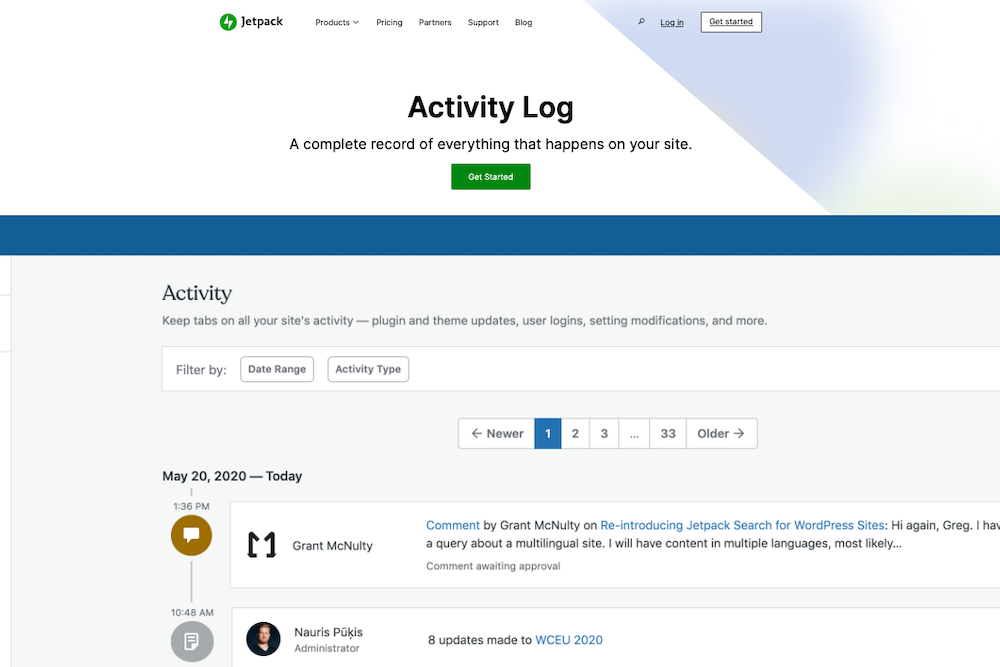

8. Ein Aktivitätsprotokoll

Dann gibt es noch das Aktivitätsprotokoll, das alle Änderungen und Benutzeraktionen auf Ihrer Website verfolgt. Es zeichnet alle wichtigen Ereignisse auf – beispielsweise Anmeldungen, Aktualisierungen und Änderungen an den Site-Einstellungen –, sodass Sie sie später noch einmal überprüfen können. Dieses Protokoll kann Ihnen bei der Behebung von Problemen helfen, indem es einen detaillierten Verlauf der Ereignisse auf Ihrer Website bereitstellt. Sollte Ihre Website ausfallen oder eine Schwachstelle entdeckt werden, können Sie auf das Aktivitätsprotokoll zugreifen, um zu sehen, was passiert ist und wann es passiert ist, um das Problem schnell zu diagnostizieren.

Jetpack Security kombiniert diese Funktionen, um eine umfassende Sicherheitslösung für WordPress-Websites bereitzustellen. Und da so viele dieser wichtigen Sicherheitsaufgaben automatisiert sind, können Sie sich besser auf den Betrieb Ihrer Website konzentrieren und gleichzeitig wissen, dass sie vor potenziellen Bedrohungen geschützt ist.

Häufig gestellte Fragen

Sie haben jetzt hoffentlich ein solides Verständnis davon, was Schwachstellenscan ist, wie es funktioniert und wie Jetpack diese Funktion (und mehr) bereitstellen kann. Werfen wir zum Abschluss einen Blick auf einige häufig gestellte Fragen zu diesem Thema.

Was ist der Unterschied zwischen einem Schwachstellenscan und einem Penetrationstest?

Ein Schwachstellenscan ist ein automatisierter Prozess, der potenzielle Sicherheitslücken in einem Netzwerk, Host oder einer Anwendung identifiziert und meldet. Es verwendet Datenbanken mit bekannten Schwachstellen, um Probleme zu erkennen, z. B. Software, die seit einiger Zeit nicht aktualisiert wurde, oder Fehlkonfigurationen.

Ein Penetrationstest ist im Gegensatz zu einem Schwachstellenscan eine Auswertung, die reale Angriffe simuliert, um Schwachstellen bekannt zu machen. Pentests gehen über die Erkennung hinaus und zielen darauf ab, Sicherheitsmaßnahmen zu durchbrechen und deren Wirksamkeit zu beurteilen.

Welche potenziellen Risiken bestehen, wenn keine regelmäßigen Schwachstellenscans durchgeführt werden?

Wenn Sie keine regelmäßigen Schwachstellenscans durchführen, kann Ihr System Bedrohungen ausgesetzt sein. Wenn Schwachstellen in Ihrer Sicherheit vorhanden sind, können böswillige Akteure diese ausnutzen. Und wenn dies unbeaufsichtigt bleibt, kann es zu einer Datenschutzverletzung sowie zu Einkommensverlusten und einem geschädigten Ruf kommen.

Auf welche Hauptfunktionen sollte man bei einem Schwachstellen-Scan-Tool achten?

Achten Sie bei der Auswahl eines Schwachstellen-Scan-Tools auf Funktionen wie eine Verbindung zu umfassenden Schwachstellendatenbanken, Automatisierung, detaillierte Berichte, Echtzeitüberwachung und schnelle Behebung. Diese Kombination von Funktionen stellt sicher, dass das Tool Sicherheitsrisiken automatisch erkennen und Lösungsvorschläge bereitstellen kann, deren Reparatur nur minimalen Aufwand Ihrerseits erfordert.

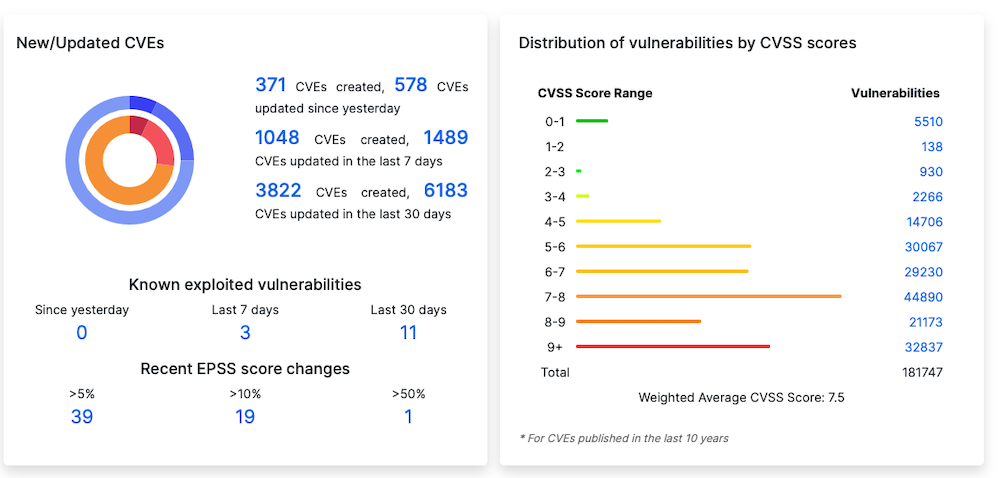

Was ist ein CVE-Score und wie wird er beim Schwachstellenscan verwendet?

CVE steht für „Common Vulnerabilities and Exposures“. Ein CVE-Score ist also eine standardisierte Bewertung, die bekannten Sicherheitslücken zugewiesen wird. Es hilft Ihnen, den Schweregrad von Schwachstellen basierend auf ihren potenziellen Auswirkungen zu priorisieren. Tools zum Scannen von Sicherheitslücken verwenden diese Bewertungen, um identifizierte Probleme zu kategorisieren und zu priorisieren. Dies erleichtert Ihnen die Entscheidung, welche Probleme Sie zuerst beheben müssen.

Was sind die häufigsten Schwachstellen in WordPress-Sites?

Zu den häufigsten Schwachstellen in WordPress-Sites gehören veraltete Plugins und Themes, schwache Passwörter, fehlende ordnungsgemäße Konfigurationen, SQL-Injection, Cross-Site-Scripting (XSS) und die Anfälligkeit für Brute-Force-Angriffe.

Wie oft sollte ich Schwachstellenscans auf meiner WordPress-Site durchführen?

Es wird empfohlen, tägliche Schwachstellenscans auf Ihrer WordPress-Site durchzuführen – und Echtzeitscans sind sogar noch besser.

Ist Jetpack Security mit allen WordPress-Versionen, Themes und Plugins kompatibel?

Jetpack Security ist so konzipiert, dass es mit den meisten WordPress-Versionen, Themes und Plugins kompatibel ist. Es ist jedoch immer am besten, sicherzustellen, dass Ihr WordPress-Kern, Ihre Themes und Plugins auf die neuesten Versionen aktualisiert werden. Dadurch wird sichergestellt, dass Ihre Website mit Jetpack kompatibel bleibt und Sicherheitsprobleme vermieden werden.

Wer hat Jetpack Security entwickelt und warum sollte ich ihnen vertrauen?

Jetpack Security wurde von Automattic entwickelt, den Leuten hinter WordPress.com. Ihr Fachwissen und ihr Ruf machen Jetpack zu einer zuverlässigen Wahl für die Sicherung Ihrer WordPress-Site.

Woher stammt die Schwachstellendatenbank von Jetpack Security?

Jetpack Security nutzt Schwachstellendaten von WPScan. WPScan unterhält eine umfassende Datenbank mit bekannten Schwachstellen speziell für WordPress. Dadurch wird sichergestellt, dass Jetpack alle bekannten Sicherheitsprobleme in Echtzeit genau erkennen und beheben kann.

Wo kann ich mehr über Jetpack Security erfahren?

Mehr über Jetpack Security erfahren Sie hier. Dort finden Sie detaillierte Informationen zu den Funktionen, Preisen und der Verwendung des Plugins zur besseren Sicherung Ihrer WordPress-Site.