Was ist DNS Poisoning?

Veröffentlicht: 2022-11-12Möchten Sie wissen, was DNS-Poisoning ist? Die DNS-Poisoning-Methode, auch als DNS-Cache-Poisoning und DNS-Spoofing bekannt, ist ein hochentwickelter Cyberangriff, der den Webverkehr zwischen gefälschten Servern und Phishing-Websites umleitet.

Hacker können gefälschte Websites verwenden, um Besucher dazu zu verleiten, vertrauliche Informationen weiterzugeben, da sie normalerweise dem beabsichtigten Ziel des Benutzers ähneln.

Dieser Artikel erklärt DNS-Poisoning, wie es funktioniert, warum es so gefährlich ist und wie man DNS-Spoofing und DNS-Poisoning im Vergleich zu DNS-Spoofing verhindert.

Was ist DNS Poisoning?

Das Einfügen falscher Informationen in einen DNS-Cache wird als DNS-Cache-Poisoning bezeichnet, da die falsche Antwort auf DNS-Abfragen zurückgegeben wird, was dazu führt, dass Benutzer auf die falsche Website weitergeleitet werden.

Es gibt auch einen Begriff namens DNS-Spoofing, der sich auf DNS-Vergiftung bezieht. IP-Adressen sind die „Raumnummern“ des Internets, die es ermöglichen, den Webverkehr an den richtigen Ort zu leiten.

Ein DNS-Resolver-Cache wird oft als „Campus-Verzeichnis“ bezeichnet, und wenn sie falsch sind, wird der Datenverkehr an die falschen Stellen umgeleitet, bis die zwischengespeicherten Informationen korrigiert sind.

In Ermangelung einer Möglichkeit für DNS-Auflöser, die Daten in ihren Caches zu überprüfen, verbleiben falsche DNS-Informationen im Cache, bis die Gültigkeitsdauer (TTL) abgelaufen ist oder bis sie manuell vom Auflöser entfernt werden.

DNS-Vergiftung ist aufgrund mehrerer Schwachstellen möglich, aber die Hauptsorge ist, dass DNS für ein vergleichsweise kleines Internet entwickelt wurde, das auf Vertrauen basiert, ähnlich wie BGP.

Bei einem Versuch, einige dieser Probleme zu lösen, wurde DNSSEC, ein sichereres DNS-Protokoll, vorgeschlagen, das jedoch noch keine breite Akzeptanz gefunden hat.

Wie funktioniert DNS Poisoning?

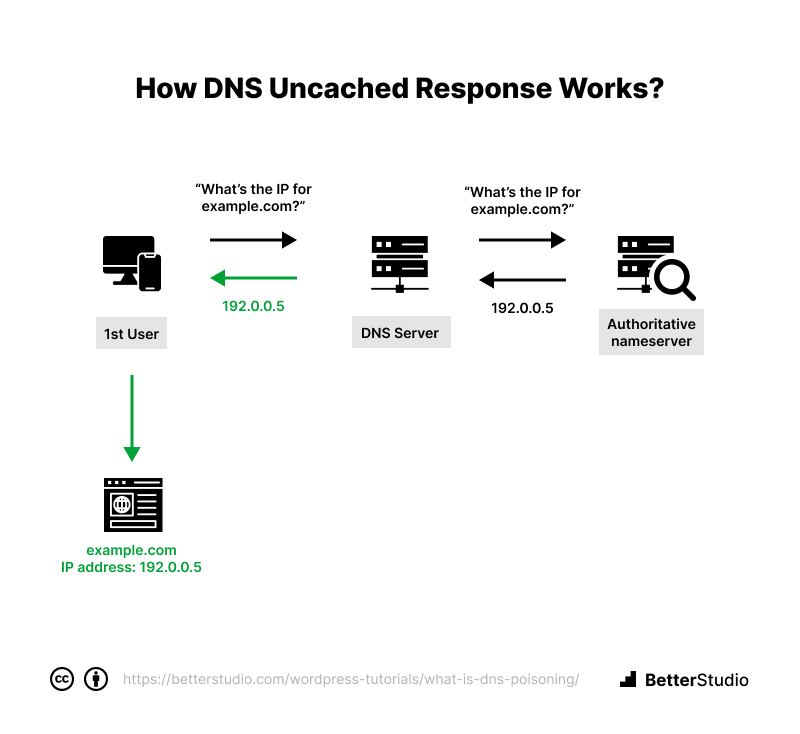

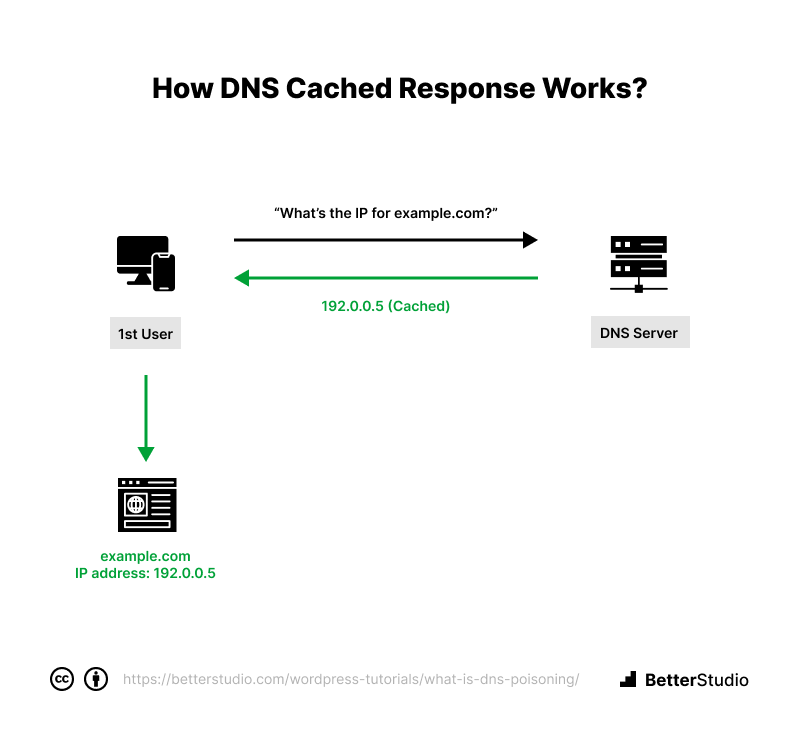

Der DNS-Resolver speichert Antworten auf IP-Adressabfragen für einen bestimmten Zeitraum.

Dadurch kann der Resolver schneller auf zukünftige Abfragen reagieren, ohne mit den vielen Servern zu kommunizieren, die am herkömmlichen DNS-Auflösungsprozess beteiligt sind.

Ein DNS-Resolver bewahrt Antworten in seinem Cache für die Dauer der mit der IP-Adresse verknüpften festgelegten Lebensdauer (Time-to-Live, TTL) auf.

Nicht zwischengespeicherte DNS-Antwort:

DNS-Cache-Antwort:

Warum ist DNS Poisoning so gefährlich?

Mit DNS-Poisoning sind sowohl für Einzelpersonen als auch für Organisationen mehrere Risiken verbunden.

Infolge von DNS-Poisoning kann es für das Gerät schwierig werden, das Problem zu lösen, sobald ein Gerät zum Opfer gefallen ist, insbesondere DNS-Cache-Poisoning, da es standardmäßig auf die illegitime Website wechselt.

Das Problem der DNS-Vergiftung wird durch die Schwierigkeit der Benutzer, sie zu erkennen, weiter verschärft, insbesondere wenn Hacker gefälschte Websites einrichten, um Besucher auf diese zu leiten, die fast identisch mit den echten aussehen.

Wenn die Website gefälscht ist, ist es unwahrscheinlich, dass Benutzer sich bewusst sind, dass sie vertrauliche Informationen eingeben, ohne zu erkennen, dass sie sich und/oder ihre Organisationen ernsthaften Sicherheitsbedrohungen aussetzen.

Im Allgemeinen bergen diese Arten von Angriffen die folgenden Risiken:

Viren und Malware

Benutzer, die auf betrügerische Websites weitergeleitet werden, können mit Viren und Malware infiziert werden, sobald sie Zugriff auf diese Websites haben.

Viele Arten von Malware können verwendet werden, um auf das Gerät und seine Daten zuzugreifen, von Viren, die ihre Geräte infizieren, bis hin zu Malware, die Hackern dauerhaften Zugriff auf ihre Geräte und Daten ermöglicht.

Der Diebstahl

Durch die Verwendung von DNS-Poisoning können Hacker Informationen stehlen, einschließlich Anmeldeinformationen für sichere Websites, persönlich identifizierbare Informationen wie Sozialversicherungsnummern und vertrauliche Informationen wie Zahlungsdetails.

Sicherheitsblocker

Böswillige Akteure können DNS-Poisoning als Mittel verwenden, um ernsthafte langfristige Schäden an Geräten zu verursachen, indem sie sie daran hindern, kritische Patches und Updates zu erhalten, die ihre Sicherheit erhöhen.

Dieser Ansatz kann Geräte im Laufe der Zeit immer anfälliger machen, sodass sie von Trojanern und Viren und zahlreichen anderen Arten von Angriffen angegriffen werden können.

Zensur

In der Vergangenheit haben Regierungen den Webverkehr ihres Landes durch DNS-Vergiftung gestört, um bestimmte Informationen im Internet zu zensieren.

Diese Regierungen haben den Zugang der Bürger zu Websites, die Informationen enthalten, denen sie nicht ausgesetzt werden möchten, durch diese Interventionsmethode effektiv blockiert.

Beispiele für DNS-Spoofing-Angriffe

Es gibt verschiedene Beispiele für DNS-Spoofing-Angriffe. Cyberangreifer haben im Laufe der Geschichte immer ausgefeiltere Taktiken angewendet, um DNS-Adressen zu fälschen.

Es gibt keine Garantie dafür, dass jeder DNS-Spoofing-Angriff gleich aussieht; Ein typisches DNS-Spoofing-Szenario könnte jedoch wie folgt aussehen:

- Ein Angreifer kann die Kommunikation zwischen einem Client-Computer und dem Server-Computer der angegriffenen Website abfangen.

- Der Angreifer kann ein Tool wie arpspoof verwenden , um sowohl den Client als auch den Server dazu zu bringen, bösartigen IP-Adressen zu folgen, die zum Server des Angreifers führen, indem er beide Parteien täuscht.

- Als Teil des Angriffs erstellt der Angreifer eine gefälschte Website, auf der die böswillige IP-Adresse Benutzer umleitet, um vertrauliche Informationen über sie zu erhalten.

So verhindern Sie DNS-Spoofing

Sowohl DNS-Spoofing als auch Cache-Poisoning können schwer zu erkennen sein, da sie sowohl Verbrauchergeräte als auch DNS-Server gleichzeitig betreffen können.

Trotzdem können Einzelpersonen und Unternehmen Maßnahmen ergreifen, um ihr Risiko, Opfer von Cyberangriffen zu werden, zu verringern.

Dies sind einige Möglichkeiten zur Verhinderung von DNS-Spoofing-Angriffen:

Klicken Sie niemals auf unbekannte Links

Schädliche Websites zeigen gefälschte Werbung oder Benachrichtigungen an, die Sie auffordern, auf einen Link zu klicken.

Wenn Sie auf unbekannte Links klicken, könnten Sie Ihr Gerät Viren und Malware aussetzen. Am besten vermeiden Sie es, auf einer Website, die Sie normalerweise verwenden, auf unbekannte Links oder Anzeigen zu klicken.

Richten Sie DNSSEC ein

DNSSEC steht für Domain Name System Security Extensions, die verwendet werden, um die Integrität von DNS-Daten und die Herkunft von DNS-Einträgen zu überprüfen.

Im ursprünglichen Design von DNS gab es keine solche Überprüfung, weshalb eine DNS-Vergiftung möglich ist.

Ähnlich wie TLS/SSL verwendet DNSSEC Kryptografie mit öffentlichen Schlüsseln, um Daten zu verifizieren und zu authentifizieren.

DNSSEC-Erweiterungen wurden 2005 veröffentlicht, aber DNSSEC wurde noch nicht etabliert, sodass DNS anfällig für Angriffe bleibt.

DNSSEC weist DNS-Daten eine digitale Signatur zu und analysiert die Zertifikate einer Stammdomäne, um zu überprüfen, ob jede Antwort authentisch ist. Daher ist es eine hervorragende Möglichkeit, DNS-Poisoning zu beheben.

Auf diese Weise kommt jede DNS-Antwort von einer legitimen Website.

Da DNSSEC nicht weit verbreitet ist, bleiben die DNS-Daten bei den meisten Domains leider unverschlüsselt

Nach Malware suchen und entfernen

Da Angreifer häufig DNS-Spoofing verwenden, um Viren, Würmer und andere Arten von Malware zu verbreiten, sollten Sie sicherstellen, dass Ihre Geräte regelmäßig auf Viren, Würmer und andere Malware-Bedrohungen gescannt werden.

Durch die Installation von Antivirensoftware können Sie Bedrohungen erkennen und entfernen. Darüber hinaus können Sie möglicherweise Tools installieren, um DNS-Spoofing zu erkennen, wenn Sie eine Website oder einen DNS-Server besitzen. Diese Systeme scannen alle ausgehenden Daten, um sicherzustellen, dass sie legitim sind.

Verwenden Sie ein VPN

Die Verwendung eines virtuellen privaten Netzwerks (VPN) bietet eine zusätzliche Schutzebene gegen Online-Verfolgung durch Angreifer.

Im Gegensatz zur Verbindung Ihrer Geräte mit dem lokalen Server Ihres Internetanbieters verbindet Sie ein VPN mit privaten DNS-Servern auf der ganzen Welt, die eine Ende-zu-Ende-Verschlüsselung verwenden.

Der Vorteil davon ist, dass Angreifer daran gehindert werden, Ihren Datenverkehr abzufangen, und Sie mit DNS-Servern verbunden sind, die besser vor DNS-Spoofing geschützt sind.

Stellen Sie sicher, dass Ihre Verbindung sicher ist

Auf den ersten Blick ist es oft schwierig, bösartige und legitime Websites zu unterscheiden, aber es gibt einige Möglichkeiten, um festzustellen, ob Sie mit einer authentischen Website verbunden sind oder nicht.

Bei Verwendung von Google Chrome sehen Sie links neben der URL in der Adressleiste ein kleines graues Vorhängeschloss-Symbol.

Es zeigt an, dass Google dem Sicherheitszertifikat des Domainhosts vertraut hat und dass die Website kein Duplikat einer anderen Website ist.

Ihr Browser kann Sie benachrichtigen, wenn Sie versuchen, auf eine ungesicherte Website zuzugreifen. Ihre Verbindung ist möglicherweise nicht sicher, wenn eine Meldung Sie davor warnt.

In diesem Fall ist es möglich, dass die Website, auf die Sie zugreifen möchten, ein Spoof ist oder kein gültiges SSL-Zertifikat hat.

Eine der komplexeren Arten von Cyberangriffen, die es zu erkennen gilt, ist DNS-Spoofing, aber Sie können Maßnahmen ergreifen, um sich und Ihre Daten mit verschiedenen Strategien zu schützen.

Erwägen Sie die Installation eines zuverlässigen Antivirenprogramms oder eines virtuellen privaten Netzwerks (VPN), um sich vor zukünftigen Cyberangriffen zu schützen.

DNS-Spoofing vs. DNS-Vergiftung

Die Auswirkungen von DNS-Poisoning und Spoofing sind ähnlich, unterscheiden sich jedoch in mehrfacher Hinsicht. In beiden Fällen werden Benutzer dazu verleitet, vertrauliche Informationen preiszugeben, was zur Installation von bösartiger Software auf dem Zielcomputer führt.

Benutzer, die über öffentliche drahtlose Netzwerke mit Servern kommunizieren, sind aufgrund von DNS-Spoofing und -Poisoning dem Risiko von Identitätsdiebstahl und Datenvergiftung ausgesetzt.

DNS-Poisoning verändert die Einträge auf Resolvern oder DNS-Servern, die IP-Adressen speichern. Folglich werden Benutzer von überall im Internet auf die Seite des böswilligen Angreifers umgeleitet, wenn sie die Einträge des vergifteten DNS-Servers verwenden.

Es ist möglich, dass sich die Vergiftung je nach vergiftetem Server auf globale Benutzer auswirkt. Ein DNS-Spoofing-Angriff ist ein weiter gefasster Begriff, der sich auf die Manipulation von DNS-Einträgen bezieht.

Das Ändern von DNS-Einträgen und das Erzwingen von Benutzern, eine von Angreifern kontrollierte Website zu besuchen, wird als Spoofing angesehen, einschließlich Poisoning.

Ein Spoofing-Angriff kann zu direkten Angriffen auf ein lokales Netzwerk führen, bei denen ein Angreifer die DNS-Einträge von anfälligen Computern vergiften kann, wodurch sie geschäftliche oder persönliche Daten stehlen können.

Häufig gestellte Fragen

In diesem Abschnitt geben wir Ihnen einige Antworten auf häufig gestellte Fragen:

Domain Name System (DNS) ist ein System zur Umwandlung von Domänennamen (für Benutzer) in IP-Adressen (für Maschinen).

Jedem mit dem Internet verbundenen Gerät wird eine eindeutige IP-Adresse zugewiesen. Diese Adresse ermöglicht es anderen Computern, das Gerät zu finden.

Mit DNS müssen sich Benutzer keine langen und komplexen IP-Adressen mehr merken, sondern können einfache Domänennamen verwenden.

DNS-Cache-Poisoning kann mithilfe von Datenanalyselösungen erkannt werden, die die DNS-Aktivität überwachen.

Es gibt mehrere Indikatoren für eine DNS-Vergiftung:

1. Eine Zunahme von DNS-Anfragen von einer Quelle, die Ihren DNS-Server nach mehreren Domänennamen abfragt, ohne eine Antwort zurückzugeben.

2. Ein signifikanter Anstieg der DNS-Aktivität von einer einzelnen Quelle zu einer Domäne.

1. Klicken Sie nicht auf Ihnen unbekannte Links.

2. Bereinigen Sie Ihren DNS-Cache, um alle infizierten Daten zu entfernen.

3. Mit einem Virtual Private Network (VPN) können Sie Ihren gesamten Webverkehr über Ende-zu-Ende-verschlüsselte Server verschlüsseln.

4. Sie sollten Ihre URL-Adressleiste auf Rechtschreibfehler überprüfen, um sicherzustellen, dass Sie auf die richtige Website weitergeleitet werden.

Fazit

Dieser Artikel behandelt DNS-Poisoning, wie es funktioniert, warum es so gefährlich ist, wie man DNS-Spoofing und DNS-Poisoning im Vergleich zu DNS-Spoofing verhindert.

Wir hoffen, dass dieser Artikel Ihnen hilfreiche Informationen liefert. Wenn Sie Fragen oder Kommentare haben, können Sie diese gerne im Kommentarbereich posten.

Die neuesten Artikel, die wir geschrieben haben, sind auf Facebook und Twitter verfügbar, daher empfehlen wir Ihnen, uns dort zu folgen.