Was tun, wenn Ihre WordPress-Site gehackt wurde?

Veröffentlicht: 2021-04-15Es ist die größte Angst eines jeden Websitebesitzers: zu hören, dass seine Website kompromittiert wurde. Obwohl WordPress eine sichere Plattform ist, sind alle Websites anfällig für Angriffe, insbesondere wenn sie nicht die neuesten WordPress-Sicherheits-Plugins ausführen.

Aber wenn Ihre Website gehackt wird und der Schaden bereits angerichtet ist, ist die Hoffnung nicht verloren; Es gibt einige Möglichkeiten, wie Sie Inhalte wiederherstellen, den Schaden beheben und vor allem Ihre Website vor zukünftigen Angriffen schützen können.

In diesem Artikel beantworten wir die folgenden Fragen:

- Woher weiß ich, ob meine WordPress-Seite gehackt wurde?

- Warum wurde ich gehackt?

- Die fünf häufigsten Arten, wie eine WordPress-Seite gehackt wird.

- Wie repariere ich meine gehackte WordPress-Seite?

- Wie schütze ich meine WordPress-Seite vor Hackerangriffen?

- FAQs zu WordPress-Hacks

Wurde meine WordPress-Seite gehackt? Hier erfahren Sie, wie Sie es wissen

(Wenn Sie wissen, dass Ihre Website bereits gehackt wurde, fahren Sie fort und erfahren Sie, wie Sie das Problem beheben können.)

Wenn sich Ihre Website seltsam verhält und Sie sich nicht sicher sind, was falsch ist, bedeutet das nicht unbedingt, dass Sie gehackt wurden. Möglicherweise haben Sie einen Softwarefehler, Hosting-Probleme, Caching-bezogene Probleme oder eine Reihe anderer Probleme. Es kann anfangs manchmal schwierig sein zu wissen, ob Ihre Website gehackt wurde oder ob das, was Sie erleben, auf andere Ursachen zurückzuführen ist.

Anzeichen dafür, dass Ihre Website gehackt wurde:

1. Ihre Website wird nicht geladen.

Es gibt viele Gründe, warum Ihre Website möglicherweise nicht geladen wird. Ein böswilliger Angriff ist nur eine von vielen Möglichkeiten. Wenn Sie versuchen, Ihre Website zu laden, überprüfen Sie die angezeigte Fehlermeldung. Einige Fehler sind so generisch, dass sie bei der sofortigen Diagnose des Problems nicht besonders hilfreich sind, aber zu wissen, welche Art von Fehler Sie erhalten, ist der erste Schritt zur Diagnose der Ursache.

Hier sind einige der häufigsten WordPress-Fehler:

- HTTP 500 Interner Serverfehler. Dies ist der häufigste Fehler, auf den Website-Besucher stoßen werden. Bei WordPress-Sites wird die Fehleranzeige möglicherweise als „Fehler beim Herstellen einer Datenbankverbindung“, „Interner Serverfehler“ oder „Verbindungszeitüberschreitung“ angezeigt. In Ihren Serverprotokollen wird wahrscheinlich der Fehlercode „HTTP 500“ angezeigt. Es ist ein sehr allgemeiner Fehler und das einzig Konkrete, was er anzeigt, ist, dass es ein Problem auf dem Server Ihrer Website gibt. Es könnte an einem Hacker liegen, aber es könnte auch ein Serverkonfigurationsproblem mit Ihrem Host, ein Caching-Problem, veraltete oder schlecht codierte Plugins oder Software oder defekter Code sein.

- HTTP 502 Bad Gateway Error oder 503 Dienst nicht verfügbar. Während sich jeder dieser Fehler geringfügig voneinander unterscheidet, weisen beide auf ein serverseitiges Problem hin. Die häufigste Ursache für einen dieser Fehler ist ein plötzlicher Anstieg des Datenverkehrs oder von HTTP-Anfragen, aber die gleichen Probleme, die einen 500 Internal Server Error verursachen könnten, können auch einen 502- oder 503-Fehler verursachen. Wenn Sie keinen enormen Anstieg des Website-Traffics erwarten, besteht eine gute Chance, dass Sie entweder ein fehlerhaftes Plugin haben oder Ihre Website angegriffen wird. Andere mögliche Ursachen für 502- und 503-Fehler sind eine falsche Firewall-Konfiguration und Konfigurationsprobleme im Content Delivery Network (CDN). Wenn Sie eine gemeinsam genutzte Hosting-Plattform verwenden, tritt möglicherweise auf einer anderen Website auf Ihrem Server ein Problem auf, das dazu führt, dass der gesamte Server ausfällt.

- 401 Nicht autorisiert, 403 Verboten und Verbindung vom Host abgelehnt. Wenn Sie eine dieser Fehlermeldungen erhalten, haben Sie keine Berechtigung mehr, auf die Inhalte oder den Server zuzugreifen. 401- und 403-Fehler sind normalerweise darauf zurückzuführen, dass Dateiberechtigungen oder Passwörter geändert wurden, während Connection Refused by Host ein falsches Passwort oder ein Problem mit der Konfiguration des Serverports sein könnte. Wenn Sie Ihre Passwörter oder Dateiberechtigungen nicht geändert haben, könnte der Übeltäter sehr wohl ein Hacker sein.

Ist Ihr Fehler hier nicht aufgeführt? Überprüfen Sie diese umfassende Liste von Fehlern, die das Laden Ihrer Website verhindern.

2. Sie können sich nicht bei Ihrem WordPress-Dashboard anmelden.

Wenn Sie sich nicht in Ihr WordPress-Dashboard einloggen können, sollten Sie als Erstes Ihr Passwort zurücksetzen. Wenn Sie viele Websites verwalten, ist es möglich, dass Sie einfach vergessen haben, dass Sie Ihr Passwort auf einer bestimmten Website geändert haben.

Wenn Sie keine E-Mails zum Zurücksetzen des Passworts erhalten, kann dies daran liegen, dass Ihre Website die native PHP-Funktion mail() von WordPress verwendet. E-Mail-Anbieter wie Gmail, Yahoo und Outlook blockieren oft E-Mails, die mit der PHP-Funktion mail() gesendet werden. Wenn Sie nicht bereits einen SMTP-Server verwenden, um E-Mails von Ihrer Website zu senden, dann könnte dies der Übeltäter sein. Wenn Sie in der Vergangenheit keine Probleme mit der Zustellbarkeit von E-Mails hatten oder bereits einen SMTP-Server für die E-Mails Ihrer Website verwenden, ist es möglicherweise an der Zeit, sich Sorgen zu machen, dass Ihr Konto kompromittiert wird.

Möglicherweise hat sich ein Hacker Zugriff auf Ihr Konto verschafft und Ihr Passwort und die zugehörige E-Mail-Adresse geändert. Wenn Sie eine Fehlermeldung erhalten, die besagt: „Fehler: Der Benutzername ‚IhrBenutzername‘ ist auf dieser Website nicht registriert“, hat der Hacker wahrscheinlich Ihr Konto gelöscht und ein neues Administratorkonto für sich selbst erstellt.

3. Sie erhalten eine Malware-Warnmeldung, wenn Sie bei Google nach Ihrer Website suchen oder versuchen, Ihre Website zu laden.

Google Safe Browsing erkennt unsichere Websites und zeigt eine Malware-Warnmeldung an, wenn ein Benutzer versucht, sie zu besuchen. Alle gängigen Browser verwenden die Safe Browsing-Daten von Google, um Besucher auf das Vorhandensein von Malware aufmerksam zu machen. Wenn Sie diese Warnung auf Ihrer Website sehen, wurden Sie wahrscheinlich gehackt.

4. Auf Ihrer Website werden Änderungen angezeigt, die Sie nicht vorgenommen haben.

Einige Hacker injizieren Inhalte, um zu versuchen, persönliche Informationen von Besuchern zu phishing oder sie für schändliche Zwecke auf andere Websites umzuleiten. Wenn Sie Inhalte auf Ihrer Website sehen, die nicht von Ihnen oder einem anderen autorisierten Benutzer erstellt wurden, wurde sie wahrscheinlich gehackt.

Diese Änderungen können so offensichtlich sein, dass Ihre gesamte Homepage durch neue Inhalte, ein seltsames Popup oder Anzeigenplatzierungen auf einer Website ersetzt wird, auf der keine Anzeigen geschaltet werden sollten. Es könnte aber auch etwas Unauffälligeres sein, wie Links oder Schaltflächen auf Ihrer Website, die Sie nicht erstellt haben. Manchmal verwenden Hacker Kommentar-Spam oder verstecken Links an Stellen, die es schwierig machen, sie alle aufzuspüren. Sie können Links zu abgelegenen Stellen wie Ihrer Fußzeile hinzufügen oder sie zufällig in den Artikeltext einfügen. Oder sie tauschen Links auf Schaltflächen aus, die Sie bereits auf Ihrer Website haben.

5. Anzeigen auf Ihrer Website leiten Benutzer auf verdächtige Websites weiter.

Wenn Sie normalerweise Anzeigen auf Ihrer Website schalten, kann es eine Weile dauern, bis Sie bemerken, ob eine von ihnen auf eine bösartige Website verweist. Hacker, die „Malvertising“ betreiben, verwenden Anzeigen, um Besucher auf Phishing- und Malware-Websites weiterzuleiten. Diese Arten von Hacks bleiben leicht unbemerkt, insbesondere bei Anzeigen im Display-Netzwerk, bei denen die Website nicht unbedingt die genaue Kontrolle über die Anzeigen hat, die angezeigt werden.

Wenn Sie solche Anzeigen finden, die Sie auf Ihrer Website hosten, sollten Sie die anstößige Anzeige und das Benutzerkonto des Werbetreibenden sofort entfernen. Wenn die Anzeige über ein Display-Netzwerk geschaltet wird, können Sie Anzeigen auf Ihrer Website vorübergehend deaktivieren und das Display-Netzwerk benachrichtigen, damit es sie aus seinem System entfernen kann.

6. Es gibt einen plötzlichen Leistungsabfall auf Ihrer Website – sie lädt sehr langsam oder meldet Zeitüberschreitungsfehler.

Ihre Website wird möglicherweise geladen, aber wenn sie ungewöhnlich langsam ist oder Serverzeitüberschreitungen auftreten, ist die Ursache wahrscheinlich ein überlasteter Server. Dies kann von einem Hacking-Versuch, einem fehlerhaften Plugin oder etwas anderem auf Ihrer Website stammen, das die Ressourcen Ihres Servers belastet.

7. Ihre Website leitet woanders hin.

Das sind schlechte Nachrichten. Wenn Sie versuchen, Ihre Website zu besuchen und stattdessen auf eine andere Website weitergeleitet werden, wurden Sie definitiv gehackt. Ein Hacker müsste sich Zugang zu den Dateien auf Ihrem Server oder zu Ihrem Domänenregistrierungskonto verschaffen.

Wenn es ihnen gelang, Zugriff auf Ihr Registrar-Konto zu erhalten, könnten sie Ihren DNS-Einträgen eine 301-Weiterleitung hinzufügen. Wenn sie durch das Knacken eines WordPress-Admin-Passworts oder das Abrufen Ihrer FTP-Anmeldeinformationen Zugriff auf Ihre Website erlangt haben, könnten sie einer Vielzahl von Dateien auf Ihrer Website Umleitungscode hinzufügen, einschließlich Ihrer index.php- oder wp-config.php-Dateien.

8. Kunden kontaktieren Sie wegen nicht autorisierter Belastungen.

Wenn Sie WooCommerce oder ein anderes E-Commerce-System verwenden und Beschwerden über nicht autorisierte Belastungen erhalten, liegt möglicherweise eine Datenschutzverletzung vor. Jemand hat sich möglicherweise in Ihre Website oder Ihr Zahlungsgateway gehackt.

WooCommerce speichert keine Kreditkartennummern oder Sicherheitscodes auf Ihrer Website, aber andere Details wie Kundennamen, Adressen und E-Mails werden in Ihrer Datenbank gespeichert. Diese Informationen könnten von Hackern verwendet werden, um die Identität von Kunden zu stehlen oder gestohlene Kreditkarten zu belasten.

9. Sie bemerken neue, unbekannte Benutzerkonten oder FTP/SFTP-Anmeldeinformationen.

Möglicherweise überprüfen Sie Ihre Liste der Benutzerkonten nicht regelmäßig. Wenn Sie jedoch eine große Website betreiben, auf der sich Benutzer für ein Konto registrieren können, sollten Sie regelmäßig die Benutzerliste in Ihrem WordPress-Dashboard auf Spam-Konten überprüfen. Wenn Sie Admin-, Editor- oder Store-Manager-Konten bemerken, die Sie nicht erstellt haben, wurden Sie möglicherweise gehackt.

Spam-Konten werden oft von Bots erstellt. Sie erhalten möglicherweise nicht immer Zugriff auf Kerndateien, können aber dennoch ernsthaften Schaden anrichten, indem sie Spam-Kommentare hinterlassen, die sich negativ auf Ihren Ruf auswirken, Ihre Datenbank aufblähen und Ihre Benutzer auf schädliche Websites oder Malware leiten.

Sie sollten auch auf Ihre FTP-Konten (File Transfer Protocol) achten. Wenn Sie einen Entwickler beauftragt haben, Ihre Website zu erstellen, und die technische Arbeit, die Sie für die Wartung Ihrer Website leisten, ziemlich begrenzt ist, haben Sie sich möglicherweise noch nie Ihre FTP-Anmeldeinformationen angesehen. Wenn Sie keine Kopie dieser Informationen haben, finden Sie sie in Ihrem Webhosting-Konto. Idealerweise sollten Sie anstelle von FTP das Secure File Transfer Protocol (SFTP) verwenden.

Der FTP-Zugriff auf Ihre Website ist völlig ungesichert und überträgt sensible Daten im Klartext, damit jeder Hacker problemlos darauf zugreifen kann. SFTP verschlüsselt Informationen, sodass Ihre Befehle, Anmeldeinformationen und andere Daten sicher bleiben.

Wenn Sie Ihren Hosting-Account einrichten, wird normalerweise automatisch ein einzelner SFTP-Benutzer erstellt. Wenn Sie mehr als einen SFTP-Benutzer oder ein unbekanntes FTP-Konto finden, das mit Ihrer Site verknüpft ist, ist dies Anlass zur Sorge. Entfernen Sie unbekannte Konten und ändern Sie sofort die Passwörter Ihrer bekannten Konten.

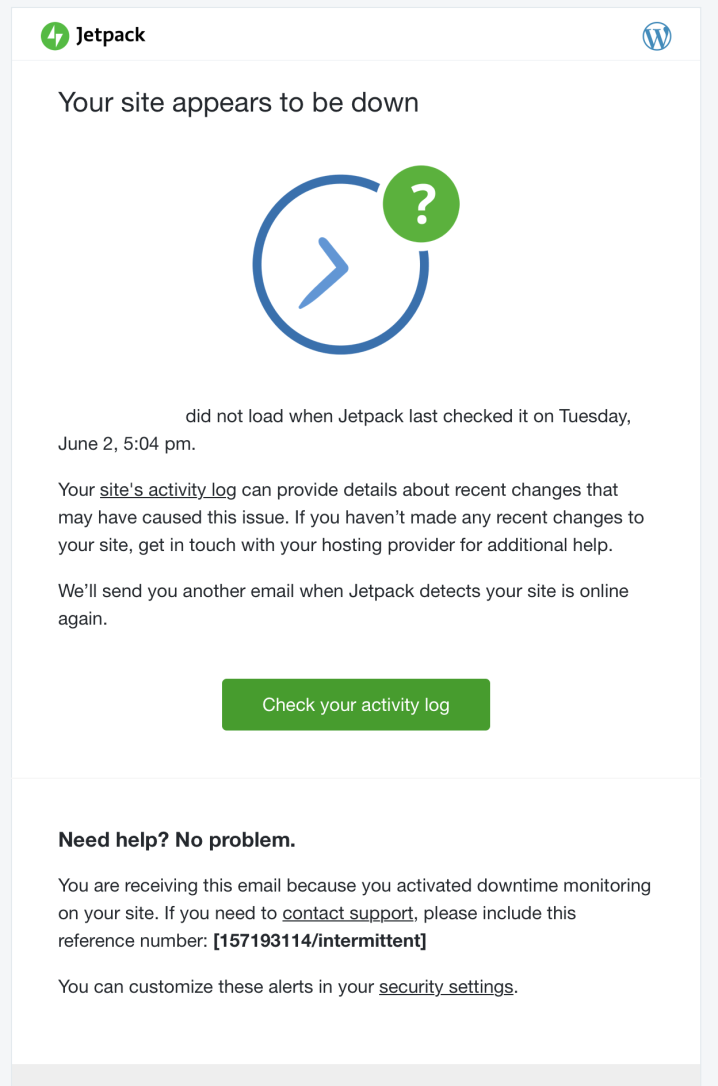

10. Sie wurden von Ihrem Sicherheits-Plugin über ein Problem benachrichtigt.

Wenn Sie ein Sicherheits-Plug-in verwenden, erhalten Sie eine E-Mail, wenn auf Ihrer Website verdächtige Aktivitäten festgestellt werden. Wenn Ihr Sicherheits-Plug-in eine Ausfallzeitüberwachung umfasst, werden Sie auch benachrichtigt, wenn Ihre Website aus irgendeinem Grund ausfällt. Diese Warnungen können Ihnen helfen, alles schnell zu identifizieren, zu diagnostizieren und darauf zu reagieren, von Plugin-Schwachstellen und schwerwiegenden Fehlern bis hin zu Hacking-Versuchen.

11. Ihr Webhost hat Sie auf ein Problem auf Ihrer Website aufmerksam gemacht.

Auch Hosting-Unternehmen hassen Hacker, Spam und festgefahrene Server, also halten sie Ausschau nach größeren Problemen mit den Websites ihrer Kunden. Wenn Ihr Server überlastet ist oder wenn Ihr Host viele Missbrauchsansprüche bezüglich Ihrer Domain erhält, sollte er Sie schnell bezüglich des Problems kontaktieren. Wenn Sie von Ihrem Hoster Nachrichten über ein Problem mit Ihrer Website erhalten, sollten Sie dies so schnell wie möglich untersuchen.

Warum wurde ich gehackt?

Wenn Sie gehackt wurden, fragen Sie sich wahrscheinlich warum. Es kann sich persönlich anfühlen – und manchmal ist es das auch. Wenn Sie eine Website betreiben, die sich mit sensiblen Themen befasst, können Sie von Hacktivisten angegriffen werden. Oder vielleicht haben Sie einen Mitarbeiter, der seinen Zugang zum persönlichen Vorteil ausnutzt, oder einen verärgerten ehemaligen Mitarbeiter, der auf Rache aus ist.

Aber die meisten Hacker versuchen nicht, eine große, komplexe Agenda zu erreichen, und zielen nicht auf Sie persönlich ab. Sie führen häufiger einfache Pläne gegen leichte Ziele durch, um Geld zu stehlen, vertrauliche Informationen zu sammeln oder Ärger zu verursachen, um Ärger zu verursachen. Wenn Sie die Haustür Ihres Hauses jeden Tag den ganzen Tag offen ließen, wären Sie kaum überrascht, wenn jemand hereinspaziert und ein paar Dinge stiehlt. Ihre Website ist nicht anders. Schlechte Sicherheitspraktiken sind der Hauptgrund dafür, dass Websites gehackt werden.

Trotz der Tatsache, dass viele kleine Unternehmen der Cybersicherheit keine hohe Priorität einräumen, ist die Wahrheit, dass 43 % der Cyberangriffe auf kleine Unternehmen gerichtet sind.

Kleine Unternehmen verfügen seltener über das Wissen und die Ressourcen, um ihre Websites sicher und geschützt zu halten. Selbst die größten Unternehmen, die Teams für Online-Sicherheit haben, werden von Zeit zu Zeit gehackt. Aber die Millionen kleiner Unternehmen, die ihre Websites ungeschützt lassen, sind am einfachsten anzugreifen – und deshalb zielen Hacker auf sie ab.

Die fünf wichtigsten Arten, wie eine WordPress-Seite gehackt wird

Was sind die häufigsten Wege, auf denen WordPress-Site-Besitzer sich Hackern aussetzen? Obwohl es viele verschiedene Methoden gibt, mit denen Hacker Zugriff auf Ihre Website erhalten können, sind hier die fünf wichtigsten:

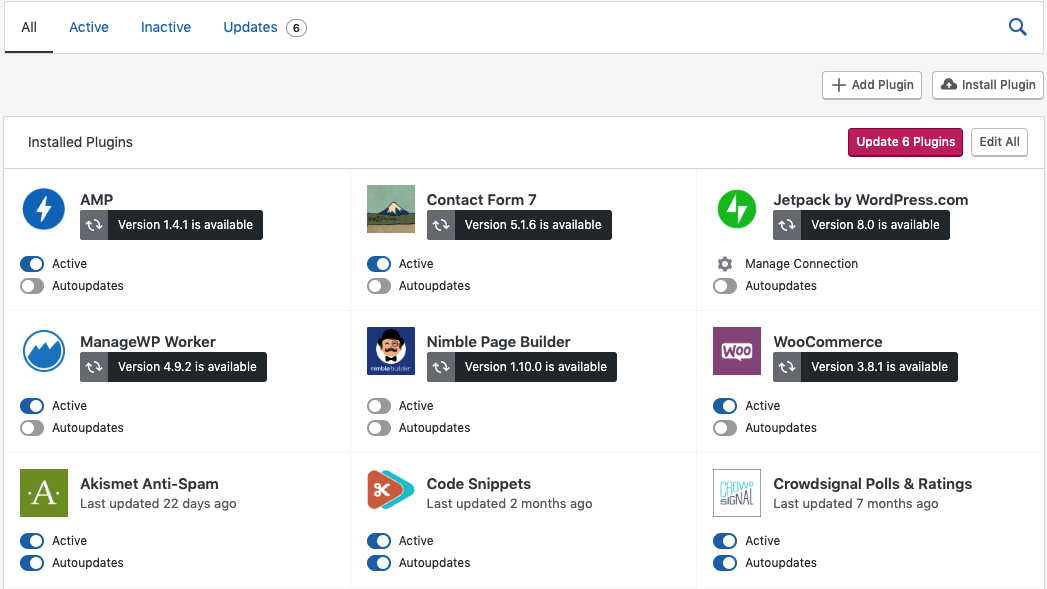

1. Veraltete Plugins, WordPress-Core und Theme-Dateien

Veraltete Software und Website-Frameworks sind eine der beliebtesten Möglichkeiten für Hacker, sich Zugang zu Ihrer Website zu verschaffen. Da WordPress 42 % aller Websites betreibt, ist es nicht verwunderlich, dass Websites, die WordPress verwenden, häufige Ziele für Hacker sind. Mit 54.000 kostenlosen Plugins allein im WordPress-Verzeichnis gibt es reichlich Gelegenheit für Hacker, schlecht codierte, aufgegebene oder veraltete Plugins auszunutzen.

Wenn neue Versionen von Plugins veröffentlicht werden, um eine Sicherheitslücke zu schließen, wird diese Schwachstelle normalerweise öffentlich gemacht. Wenn Sie es erst nach der Veröffentlichung des Fixes veröffentlichen, können Hacker diese Informationen nicht optimal nutzen, aber sobald es veröffentlicht ist, werden Hacker sich beeilen, diese Hintertüren so lange wie möglich auszunutzen.

Mindestens 33 % aller WordPress-Sites verwenden veraltete Software, wodurch sie Hackern ausgesetzt sind, die jetzt über die Informationen verfügen, die sie benötigen, um hineinzukommen.

2. Schwachstellen für Brute-Force-Angriffe

Brute-Force-Angriffe verwenden Software, die verschiedene Kombinationen von Benutzernamen und Passwörtern ausprobiert, bis die richtige Kombination gefunden wird. Die folgenden Unsicherheiten auf Ihrer Website können die Wahrscheinlichkeit eines Brute-Force-Angriffs erhöhen:

- Anmeldeversuche nicht einschränken. Wenn Sie die Anmeldeversuche nicht begrenzen, kann ein Hacker eine unendliche Anzahl von Benutzernamen und Passwörtern ausprobieren. Dies kann schließlich dazu führen, dass sie (im schlimmsten Fall) Zugriff auf Ihre Website erhalten oder Ihren Server stark belasten und ihn (im besten Fall) herunterfahren.

- Kurze oder leicht zu erratende Passwörter. Je kürzer Ihr Passwort ist oder je weniger Zeichentypen verwendet werden, desto einfacher ist es für einen Hacker, es mit einem Brute-Force-Angriff zu knacken. Bei so vielen Menschen, die Passwörter wie „123456“ oder „password“ verwenden, können Sie sich vorstellen, warum Brute-Force-Angriffe so häufig sind.

- Keine CAPTCHAs auf Ihrem Login-Formular . CAPTCHAs werden verwendet, um zu überprüfen, ob die Person, die versucht, sich anzumelden oder ein Formular abzusenden, ein Mensch ist. Da die meisten Brute-Force-Angriffe von Bots ausgeführt werden, sind CAPTCHAs sehr effektiv, um diese Art von Angriffen zu verhindern.

- Keine Zwei-Faktor-Authentifizierung verwenden. Die Zwei-Faktor-Authentifizierung (2FA) verwendet zusätzliche Sicherheitsmaßnahmen über ein Passwort hinaus, um einen Benutzer zu authentifizieren. Dies kann eine Sicherheitsfrage wie „Wie heißt Ihr erstes Haustier?“, ein Code, der an die E-Mail-Adresse oder Telefonnummer des Benutzers gesendet wird, oder eine Authentifizierungs-App eines Drittanbieters sein. Wenn Sie Ihrer Website diese zusätzliche Sicherheitsebene nicht hinzufügen, wird es für einen Hacker viel einfacher, einzudringen.

- Kein Schutz vor Brute-Force-Angriffen . Ein Tool zum Schutz vor Brute-Force-Angriffen blockiert automatisch den Zugriff verdächtiger Bots und Personen auf Ihre Website.

3. Unsicheres Hosting

Wenn Ihre Website kein SSL-Zertifikat hat oder FTP anstelle von SFTP für den Zugriff auf Serverebene auf Ihre Website verwendet, ist Ihr Hosting unsicher. Sicheres Hosting verwendet Secure Socket Layer (SSL)-Verschlüsselung, um die Kommunikation zwischen Ihrer Website und Browsern sicher zu halten. Shared-Hosting-Umgebungen können auch die Sicherheit Ihrer Website schwächen. Wenn eine andere Website auf Ihrem Server von einem Verstoß betroffen ist, könnte Ihre Website ebenfalls betroffen sein.

4. Dateiberechtigungen

Den Dateien Ihrer Website sind Berechtigungen zugeordnet, die unterschiedliche Zugriffsebenen gewähren. Wenn Ihre WordPress-Dateiberechtigungen falsch eingestellt sind, könnten Hacker einfachen Zugriff auf wichtige Dateien und sensible Daten erhalten.

5. Passwortdiebstahl

Jedes Jahr werden Millionen von Passwörtern gestohlen. Sie erhalten möglicherweise Benachrichtigungen über Datenschutzverletzungen von Google, wenn Sie Passwörter in Ihrem Browser speichern. Google vergleicht Ihre gespeicherten Passwörter für bestimmte Websites mit einer Liste bekannter Datenschutzverletzungen und sendet Ihnen eine Warnung, wenn es Ihre Informationen in einer Liste von durchgesickerten Passwörtern findet. Kompromittierte Passwörter nicht zu ändern, sobald Sie darauf aufmerksam gemacht werden, kann leicht dazu führen, dass Sie gehackt werden.

Wie kann ich meine gehackte WordPress-Seite reparieren und wiederherstellen?

Keine Panik! Atmen Sie tief durch und bleiben Sie ruhig, während Sie diesen Schritten folgen, um Ihre Website wiederherzustellen und sich vor zukünftigen Hacks zu schützen.

Bevor wir uns eingehend mit diesem Thema befassen, gibt es ein paar einfache Dinge, die Sie tun können, um Probleme zu beheben, die Sie auf Ihrer Website sehen, bevor Sie zu dem Schluss kommen, dass Sie gehackt wurden:

- Warten Sie einige Minuten und laden Sie die Seite neu

- Löschen Sie Ihren Cache und Ihre Cookies

- Leeren Sie Ihren DNS-Cache

- Starten Sie Ihren Browser neu

- Starten Sie Ihr Gerät neu

Wenn diese schnellen Schritte Ihr Problem nicht lösen, ist es an der Zeit, weitere Nachforschungen anzustellen.

1. Stellen Sie fest, was passiert ist

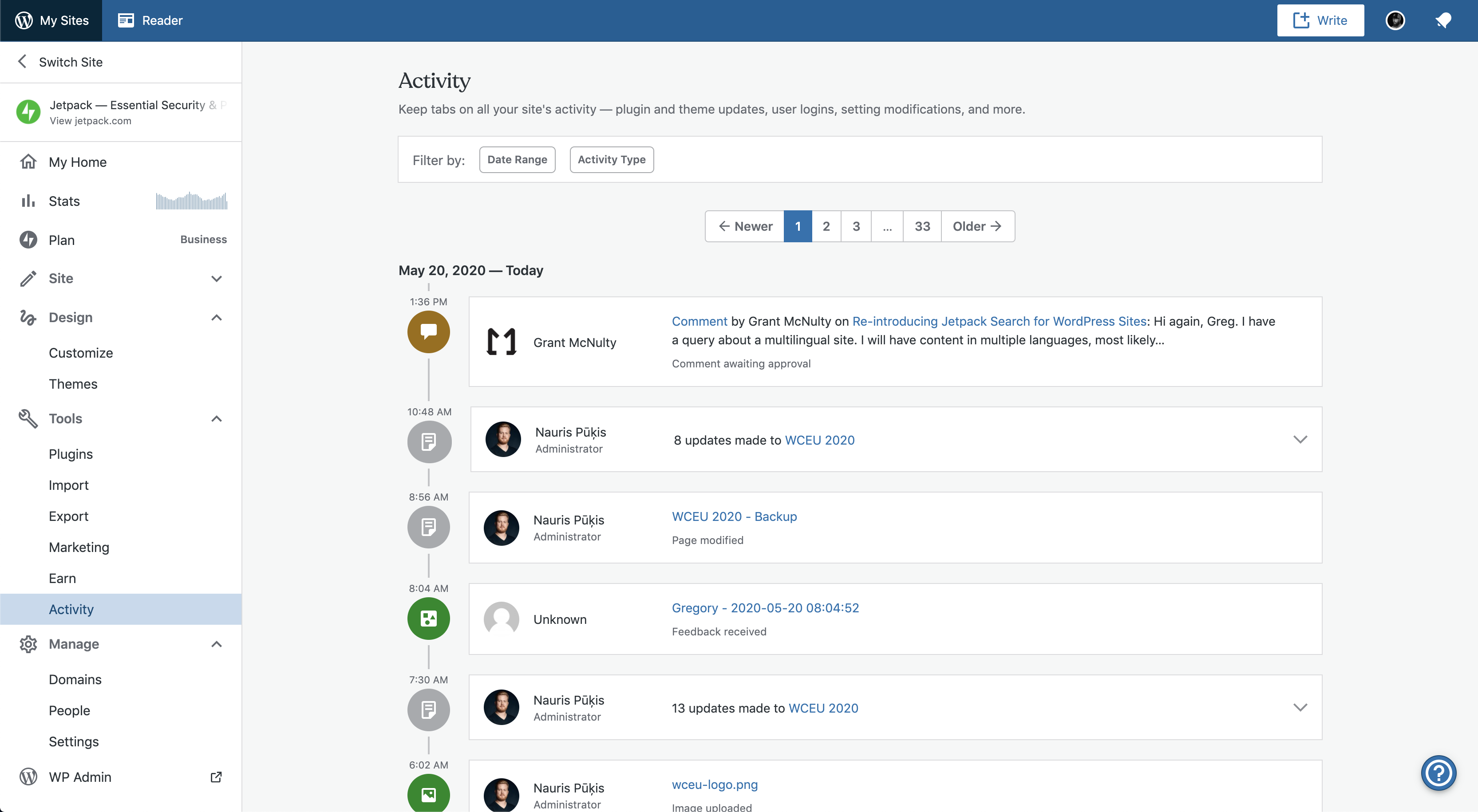

Wenn Sie sich bei Ihrer Website anmelden können und über ein WordPress-Sicherheits-Plug-in verfügen, um Aktivitäten zu überwachen (z. B. das Jetpack-Aktivitätsprotokoll), überprüfen Sie, wer sich wann angemeldet hat und was er geändert hat.

Auf diese Weise können Sie herausfinden, welche Dateien betroffen sind und welche Benutzerkonten zurückgesetzt werden müssen. Erstellen Sie eine Liste aller Verdächtigen, die Sie finden.

Wenn Ihr Sicherheits-Plug-in kein Aktivitätsprotokoll hat, Sie kein Sicherheits-Plug-in haben oder überhaupt nicht auf Ihre Website zugreifen können, sollten Sie sich an Ihren Webhost wenden und ihn bitten, die Fehlerprotokolle Ihres Servers zu überprüfen. Ihr technisches Support-Team kann möglicherweise nicht genau feststellen, was vor sich geht, aber sie sollten zumindest in der Lage sein, einzuschätzen, ob das Problem vom Server, Ihren Plugins, einer falsch konfigurierten .htaccess- oder .wp-config-Datei oder einem anderen stammt Website-Hack.

Wenn es so aussieht, als ob das Problem höchstwahrscheinlich ein Software- oder Serverproblem ist, solltest du mehr über die Fehlerbehebung bei WordPress erfahren. Wenn es so aussieht, als ob Sie gehackt wurden, ist es an der Zeit, Ihre Website zu bereinigen und wiederherzustellen, indem Sie mit dem nächsten Schritt fortfahren.

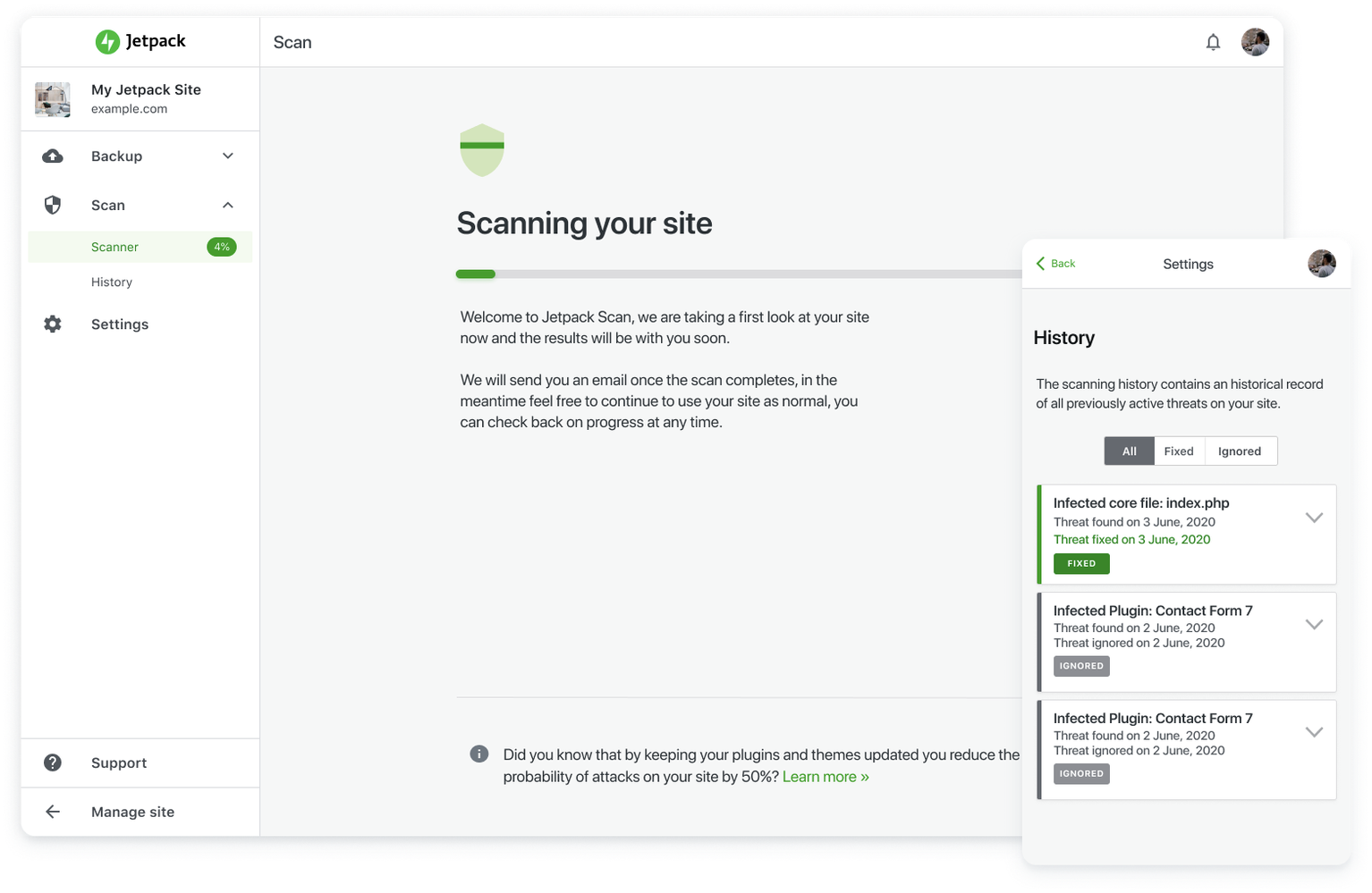

2. Verwenden Sie einen Website-Scanner, um Malware zu erkennen und Ihre Website zu reparieren

Es gibt mehrere ausgezeichnete Website-Scanner, die Ihre Website nach eingeschleusten Codes, modifizierten Kerndateien oder anderen Warnsignalen durchsuchen, die auf einen Hack hinweisen. Stellen Sie sicher, dass Sie Ihre Aktivitäts- oder Fehlerprotokolle für alle Dateien, die Sie markiert haben, mit Querverweisen versehen.

Ein guter WordPress-Website-Scanner kann auch alle gefundenen Probleme beheben. Ein Vorteil von Jetpack Scan ist, dass es für die meisten bekannten Malware-Probleme One-Click-Fixes gibt. Und als zusätzlichen Bonus schützt es deine WordPress-Seite mit fortlaufenden, regelmäßigen Malware-Scans.

Wenn Sie keinen Malware-Scanner haben und keinen Zugriff auf Ihre Website erhalten, um ein Plugin für einen zu installieren, können Sie versuchen, einen kostenlosen webbasierten Scanner wie PCrisk zu verwenden. Es wird die Malware nicht entfernen können, aber es wird Ihnen zumindest dabei helfen, festzustellen, ob sich Malware auf Ihrer Website befindet, sodass Sie versuchen können, sie manuell zu entfernen.

3. Wenn möglich, von einem Backup wiederherstellen

Wenn Sie die Malware nicht entfernen können oder nicht sicher sind, ob Ihre Website vollständig desinfiziert wurde, möchten Sie möglicherweise stattdessen von einem Backup wiederherstellen. Ihr Host kann Backups Ihrer Website aufbewahren oder Sie verwenden möglicherweise bereits ein WordPress-Backup-Plugin wie Jetpack Backup. Jetpack speichert mehrere Kopien Ihrer Sicherungsdateien auf denselben sicheren Servern, die WordPress für seine eigenen Websites verwendet – sie sind nicht nur vor Infektionen geschützt, sie können auch wiederhergestellt werden, wenn Ihre Website vollständig ausfällt.

Das Wiederherstellen aus Backups ist jedoch nicht narrensicher. Während der wichtigste Teil darin besteht, die Kontrolle und Funktion Ihrer Website wiederherzustellen und alle Spuren des Hackers zu entfernen, können Sie dennoch einige wichtige Daten verlieren. Wenn Sie nicht wissen, wie lange Ihre Website gehackt wurde, ist es möglich, dass Ihre Backups ebenfalls kompromittiert sind.

Wenn Sie eine E-Commerce-Website betreiben und Kundenbestellungen in Ihrer Datenbank gespeichert haben, könnte das Zurücksetzen auf ein Backup (es sei denn, Sie haben Echtzeit-Backups von Jetpack) Hunderte von Kundenbestellungen löschen, die Sie noch nicht verarbeitet haben. Sie können auch Kundenrezensionen, Blog-Beiträge und alle größeren Änderungen verlieren, die Sie möglicherweise an Ihrer Website zwischen dem Zeitpunkt des Hacks und dem Backup vorgenommen haben, von dem Sie wiederherstellen.

Wenn Sie keine Backups Ihrer Website haben oder sie alle kompromittiert sind, ist die Hoffnung nicht vollständig verloren. Selbst wenn Sie Ihre Website von Grund auf neu erstellen müssen, können Sie die Wayback-Maschine auf frühere Schnappschüsse Ihrer Website überprüfen. Die Dateien werden zwar nicht wiederhergestellt, aber wenn Sie sie neu erstellen müssen, können Sie möglicherweise einen Großteil des Inhalts wiederherstellen.

4. Setzen Sie alle Passwörter zurück und löschen Sie verdächtige Benutzerkonten

Das bloße Entfernen der Malware oder das Zurücksetzen auf eine frühere Version Ihrer Website reicht nicht aus, um die Sicherheit zu gewährleisten. Setzen Sie in jedem Fall ALLE Ihre Passwörter und die Passwörter anderer hochrangiger Benutzer zurück, nachdem Ihre Website gehackt wurde. Verwenden Sie die Schaltfläche „Vorgeschlagenes Passwort“ auf der WordPress-Profilseite, um sicherzustellen, dass Ihre neuen Passwörter lang, komplex und schwer zu erraten sind. Sind Sie besorgt darüber, sich an Ihre Kombination zu erinnern? Probieren Sie einen Passwort-Manager wie LastPass oder 1Password aus.

Wenn Ihr Aktivitätsprotokoll verdächtige Anmeldungen anzeigt, entfernen Sie diese Konten. Wenn Sie irrelevante oder nach Spam aussehende Benutzerkonten finden, sollten Sie diese unabhängig von ihrer Zugriffsebene wahrscheinlich ebenfalls löschen, um sicher zu gehen. Nur weil ein Hacker ein Konto für eine böswillige Aktivität verwendet hat, bedeutet das nicht, dass er nicht mehrere Konten erstellt hat, damit er immer wieder zurückkehren kann.

5. Ziehen Sie einen Experten hinzu

Einige Hacks sind komplexer, können nicht von einem automatischen Site-Scanner gesäubert werden und übersteigen die Fähigkeit des durchschnittlichen Benutzers, sie zu identifizieren und zu entfernen. Diese Fälle können komplizierte Systeme mit eingeschleusten Codes oder Zugriffsregeln beinhalten, die sich in mehreren Dateien verstecken können.

Wenn Sie das Gefühl haben, alles getan zu haben, was Sie können, und Ihre Website immer noch kompromittiert ist, oder wenn Sie sich einfach sicherer fühlen würden, wenn jemand, der sich auskennt, die Dinge für Sie doppelt überprüft, sollten Sie sich einen Experten ansehen. Wenn Sie niemanden mit dieser Art von Fachwissen kennen, sollten Sie in Betracht ziehen, einen WordPress-Wiederherstellungsexperten von Codeable einzustellen.

6. Aktualisieren Sie Ihre Software

Da die meisten WordPress-Hacks Schwachstellen in veralteter Software ausnutzen, ist es wichtig, die neuesten Versionen Ihrer Plugins, Ihres Designs und Ihres WordPress-Kerns so schnell wie möglich auf Ihre Website zu bringen.

Bevor Sie mit der Aktualisierung beginnen, erstellen Sie eine vollständige Sicherung. Wenn die Sicherung erfolgreich abgeschlossen ist, aktualisieren Sie zuerst den WordPress-Kern, dann Ihre Plugins und dann Ihr Design.

Hinweis: Wenn Sie WooCommerce verwenden, aktualisieren Sie immer zuerst Ihre WooCommerce-Erweiterungen und dann WooCommerce.

7. Reichen Sie Ihre Website erneut bei Google ein

Wenn Ihre Website von Google auf die Sperrliste gesetzt wurde, reichen Sie Ihre saubere Website erneut ein, um Ihren guten Ruf wiederherzustellen. Sie werden wissen, dass Sie auf die Sperrliste gesetzt wurden, wenn neben Ihrer Website in den Suchergebnissen eine Warnung angezeigt wird oder wenn Sie nicht mehr für Suchanfragen erscheinen, für die Sie einmal eingestuft wurden. Beachten Sie jedoch, dass es auch andere Gründe geben kann, warum Sie nicht mehr in den Suchergebnissen erscheinen.

Um Ihre Website aus dieser Liste zu entfernen, verwenden Sie die Google Search Console, um eine Überprüfung anzufordern.

Wie verhindere ich, dass meine WordPress-Seite gehackt wird?

Das Verhindern eines Hacks ist immer eine viel bessere Lösung als der Versuch, sich von einem Hacker zu erholen. Stellen Sie sicher, dass Ihre WordPress-Site geschützt ist, indem Sie Folgendes implementieren:

1. Verwenden Sie ein Sicherheits-Plugin.

Sicherheits-Plugins verwenden eine Vielzahl von Maßnahmen, um Ihre Website vor Hackern zu schützen. Einige benachrichtigen Sie auch über verdächtige Aktivitäten oder Ausfallzeiten. Jetpack Security bietet wesentliche Funktionen wie:

- Echtzeit-Backups

- Scannen in Echtzeit

- Spam-Prävention

- Ein Aktivitätsprotokoll

- Stillstandsüberwachung

- Schutz vor Brute-Force-Angriffen

Die Verwendung eines Sicherheits-Plugins nimmt Ihnen den größten Teil der harten Arbeit und des technischen Fachwissens zum Schutz Ihrer Website ab, sodass Sie mehr Zeit damit verbringen können, sich auf die Erstellung von Inhalten, den Abschluss von Verkäufen oder endlich ein paar Minuten zu entspannen.

2. Halten Sie WordPress, Plugins und Ihr Design auf dem neuesten Stand

Das Aktualisieren Ihrer Software nach einem Hacking-Vorfall ist eine großartige Möglichkeit, diese Hintertüren zu Ihrer Website zu schließen, aber es reicht nicht aus, dies einmal zu tun. Sie sollten auch in Zukunft alles so weit wie möglich auf dem neuesten Stand halten. Sie können dies tun, indem Sie Ihre Software entweder regelmäßig überwachen und manuell aktualisieren, die Auto-Update-Funktion von Jetpack nutzen oder bei Ihrem Hosting-Provider nachfragen, ob er automatische Updates anbietet.

Auch wenn die Sicherheit Ihrer Website verbessert wird, wenn Sie Ihre Software auf dem neuesten Stand halten, sollten Sie sich auch darüber im Klaren sein, dass Updates manchmal zu Plug-in- oder Theme-Konflikten führen können. Sie sollten die Funktionalität Ihrer Website dennoch regelmäßig überprüfen, um sicherzustellen, dass alles richtig funktioniert.

3. Erhöhen Sie Ihre Anmelde- und Formularsicherheit

Der Schutz Ihres Anmeldeformulars, Kontaktformulars und Kommentarübermittlungsformulars ist eine der einfachsten Maßnahmen, die Sie ergreifen können, um sich vor Dingen wie Brute-Force-Angriffen und Kommentar-Spam zu schützen. Hier sind einige Möglichkeiten, wie Sie Ihre Formulare sicher aufbewahren können:

- Anmeldeversuche einschränken. Wenn Sie Benutzer nach mehreren Anmeldeversuchen für einen bestimmten Zeitraum einfrieren, werden die meisten Brute-Force-Angriffe vollständig verhindert.

- Verlangen Sie stärkere Passwörter. Fordern Sie Benutzer auf, längere Passwörter mit mindestens 16 Zeichen und einer Kombination aus Klein- und Großbuchstaben, Zahlen und Sonderzeichen zu erstellen. Je länger und komplexer das Passwort ist, desto schwieriger wird es für einen Hacker zu knacken sein.

- Verwenden Sie auf allen Formularen ein CAPTCHA. CAPTCHAs helfen zu überprüfen, ob der Benutzer ein Mensch ist. Sie leisten nicht nur hervorragende Arbeit bei der Verhinderung von Bot-Angriffen, sondern können auch dazu beitragen, Kommentar-Spam einzudämmen.

- 2FA für alle Benutzer erforderlich. Sie sollten zumindest eine Zwei-Faktor-Authentifizierung für Ihre Administratorkonten oder alle Konten verlangen, die möglicherweise Zugriff auf vertrauliche Informationen haben, wie z. B. Kunden.

- Verwenden Sie ein Anti-Spam-Plugin. Jetpack Anti-Spam basiert auf Akismet, den robustesten Anti-Spam-Lösungen für WordPress. Obwohl Kommentar-Spam nicht ganz das gleiche Risikoniveau darstellt wie jemand, der Zugriff auf Daten auf Administratorebene erhält, kann es dennoch ein großes Sicherheits- und Reputationsrisiko darstellen. Kommentar-Spam zu eliminieren oder stark zu reduzieren ist so einfach wie eine Ein-Klick-Installation mit Jetpack.

4. Wechseln Sie den Hosting-Anbieter oder die Umgebung.

Hosting ist ein Ort, an dem Sie niemals sparen sollten, wenn es um Ihre Website geht. Ein hochwertiges Hosting-Paket hilft, Ihre Website mit einer eigenen Firewall, einem SSL-Zertifikat, einer Systemüberwachung und einer WordPress-optimierten Konfiguration zu schützen.

Wenn Sie sich in einer gemeinsam genutzten Hosting-Umgebung befinden, die die Ursache für Ihre Probleme war, aber ansonsten Ihren aktuellen Host mögen, können Sie nach Optionen für Cloud-, VPS- oder dediziertes Server-Hosting fragen.

5. Erstellen Sie Ihre eigenen automatisierten Backups

Selbst wenn Ihr Hosting-Paket Backups enthält, können Sie viel gewinnen, wenn Sie Ihre eigenen Offsite-Backups erstellen. Die meisten Hoster erstellen nur täglich oder wöchentlich Backups und speichern diese 30 Tage lang. Und wenn sie bei Ihrem Host gespeichert werden, könnten sie gleichzeitig mit Ihrer Website kompromittiert werden.

Wenn Sie ein separates WordPress-Backup-Plugin wie Jetpack Backup verwenden, werden Ihre Dateien getrennt von Ihrem Host gespeichert, Sie haben eine genauere Kontrolle darüber, welche Teile Ihrer Website wiederhergestellt werden, Backups werden bis zu einem Jahr gespeichert und Sie können sich darum kümmern alles von überall mit der Jetpack Mobile App.

Das All-in-One-Tool für Prävention und Wiederherstellung

Ein gutes Sicherheits-Plugin kann die meisten der häufigsten Hacks verhindern und Ihnen sogar dabei helfen, sich zu erholen, wenn Sie bereits angegriffen wurden. Jetpack wurde entwickelt, um alle wichtigen Grundlagen abzudecken und eine intuitive und zuverlässige Möglichkeit zur Wiederherstellung im Notfall zu bieten.

Jetpacks Support-Team aus Happiness Engineers liebt nichts mehr, als Website-Eigentümern dabei zu helfen, Probleme zu lösen und Cyberkriminelle mit ihren eigenen Waffen zu schlagen. Es ist dieser Community-First-Team-Ansatz, der Jetpack zu einem der beliebtesten WordPress-Plugins aller Zeiten gemacht hat.

Sichern Sie Ihre WordPress-Site mit Jetpack Security.

FAQs zu WordPress-Hacks

Wie oft werden WordPress-Seiten gehackt?

Es gibt zwar keine konkreten Statistiken darüber, wie oft WordPress-Seiten gehackt werden, aber weltweit werden jeden Tag 30.000 Websites auf allen Plattformen gehackt. Da WordPress fast 40 % aller Websites betreibt, ist es plausibel, dass jeden Tag 10-12.000 WordPress-Sites gehackt werden.

Was sind die häufigsten Arten von Hacks?

- Lockvogeltaktik. Dies wird von Hackern hauptsächlich für Online-Anzeigen oder Werbenetzwerke verwendet. Sie geben sich als seriöse Marke aus, aber der Anzeigenlink führt den Besucher zu einer bösartigen Website, die versucht, Informationen zu phishing, ihn zu betrügerischen Käufen zu verleiten oder Malware auf seine Geräte herunterzuladen.

- SQL-Injektion. Bei dieser Technik lädt der Hacker SQL-Befehle auf eine Website hoch, um Serverdaten zu stehlen oder zu ändern, normalerweise zum Zweck des Identitätsdiebstahls, illegaler Transaktionen mit Finanzinformationen oder einfach nur aus Spaß daran, die gesamte Datenbank einer Person zu zerstören. Diese Angriffe erfolgen häufig über unsichere Webformulare, Cookies oder andere Benutzereingaben, die nicht validiert wurden.

- Credential Stuffing. Credential Stuffing wird im Allgemeinen von Bots durchgeführt und verwendet eine Liste gestohlener Benutzernamen und Passwörter, um automatisch Anmeldeversuche auf Ihrer Website durchzuführen. Das Ziel besteht darin, genügend Zugriff auf Ihre Website zu erhalten, damit sie nicht autorisierte Transaktionen initiieren, persönliche Informationen stehlen, Besucher auf schädliche Websites umleiten oder Ihre Website zum Massenversand von Phishing-E-Mails verwenden können.

- Clickjacking. Beim Clickjacking verwendet ein Hacker Code, um mehrere Inhaltsebenen zu erstellen, mit der Absicht, den Benutzer dazu zu bringen, unbeabsichtigt auf etwas zu klicken. Sie denken vielleicht, dass sie auf den Link Ihrer Info-Seite klicken, aber in Wirklichkeit klicken sie auf einen verdeckten Link, der sie zu einer bösartigen Website führt. Hacker können diese Technik auch verwenden, um Passwörter zu stehlen, indem sie „unsichtbare“ Formulare zusätzlich zu legitimen Formularen erstellen. Benutzer werden denken, dass sie sich bei einem ihrer eigenen Konten anmelden, wenn sie diese Informationen in Wirklichkeit direkt an einen Hacker senden.

- Cross-Site-Scripting (XSS). Dies ähnelt der SQL-Injection, da dieselben Einstiegspunkte verwendet werden – unsichere Formulare und andere nicht validierte Benutzereingaben –, aber der eingeschleuste Code ist Javascript oder HTML und manchmal VBScript oder Flash.

- Man-in-the-Middle-Angriffe. Diese Angriffe finden normalerweise im öffentlichen Raum statt, weil Hacker unsichere Router verwenden, um Daten während der Übertragung abzufangen. Sie können diese Technik verwenden, um Benutzernamen, Passwörter, Finanzunterlagen und andere persönliche Informationen zu erhalten, um Ihre Websites und jedes andere Konto, für das sie Informationen erhalten haben, anzugreifen.

- DDoS- und Brute-Force-Angriffe. Distributed Network Attacks (DDoS) umfassen das Senden einer großen Anzahl von Anfragen an eine Website, um den Server zum Absturz zu bringen. Brute-Force-Angriffe sind eine Art DDoS-Angriff, bei dem verschiedene Kombinationen von Benutzernamen und Passwörtern im Anmeldeformular Ihrer Website ausprobiert werden, um Zugriff zu erhalten. Dies führt zu einer großen Anzahl von Anfragen und kann, wenn sie nicht abgefangen und gestoppt werden, dazu führen, dass Ihr Server überlastet wird und nicht mehr reagiert.

- DNS-Hijacking. Diese Methode wird häufig mit der Absicht verwendet, Ihre Website auf eine andere Website umzuleiten (DNS-Spoofing). With DNS hijacking, a hacker gains access to your registrar or your active nameserver and points your IP address or uses redirects to send visitors to harmful sites.

What are the consequences of my site being hacked?

If there's nothing of much importance on your site or the hack isn't really affecting performance in any way, why should you worry about your site being hacked?

Even if the hack isn't directly affecting you and your site, it's going to affect other people. You might not notice, but a hacker might be phishing personal information from your visitors so they can steal their identities, redirecting them to sites that download malware onto their devices, or using your servers to send spam or dangerous content to people all over the world.

It might not affect you immediately, but it may cause your site to get blocklisted or your hosting provider to remove your site from the server. If the hacker does end up causing harm to a user of your site, you could be held liable if the claimant files a negligence claim against you.

How do I turn a hacker in to the authorities?

Most hacking crimes are difficult to prosecute. The hacker may be in another country, or the value of the damage is too low for authorities to prioritize. If you're in the US, the FBI recommends reporting the crime to them. The more complaints that are filed, the better chances they'll have of being able to build a case. If you know who the hacker is — like an employee or personal acquaintance — it may be easier for the FBI to respond.