WordPress und Cross-Site-Scripting (XSS)

Veröffentlicht: 2022-11-02Cross-Site-Scripting-Angriffe sind eine der häufigsten Arten von Website-Angriffen im Internet. Um die Sicherheit Ihrer Website, Ihrer Besucher und Ihres Unternehmens zu gewährleisten, müssen Sie verstehen, was sie sind und wie Sie sich dagegen schützen können. Lesen Sie weiter, um mehr zu erfahren!

Was sind Cross-Site-Scripting-Angriffe?

Ein Cross-Site-Scripting-Angriff (häufiger als XSS-Angriff bezeichnet) tritt auf, wenn ein bösartiger Code (normalerweise JavaScript) in eine Webseite eingeschleust wird, um dem Endbenutzer Schaden zuzufügen.

Dieser Code wird normalerweise am Ende des URI (Uniform Resource Identifier) als Parameter oder durch Verwendung einer Webanwendung auf einer Webseite eingefügt, z. B. einem Benutzereingabeformular. Der bösartige Code ist normalerweise so konzipiert, dass er die Zugriffskontrolle außer Kraft setzt und die Funktionalität der Website manipuliert.

Cross-Site-Scripting-Schwachstelle

Wie wir gesehen haben, ist ein XSS-Angriff ein webbasierter Angriff, der bösartigen Code verwendet, um auf eine anfällige Website zuzugreifen und schädliche Aktivitäten durchzuführen. Das Schlüsselwort in diesem Satz ist „verwundbar“. Das kann (leider!) vieles bedeuten. Eine WordPress-Website, die „admin“ und „123456“ als Benutzernamen und Passwort verwendet, ist anfällig, selbst wenn alle anderen Sicherheitsvorkehrungen getroffen wurden. WordPress-Websites, auf denen veraltete Plugins ausgeführt werden, könnten als anfällig angesehen werden. Oder sogar eine Webanwendung, die Benutzereingaben in ein Formular einfügt und die übermittelten Werte nicht validiert oder codiert, würde als anfällig angesehen.

Hacker, die XSS-Angriffe einsetzen, sind ständig auf der Suche nach Schwachstellen, die sie ausnutzen können. Solche, die häufiger gefunden werden und daher mehr Websites für Angriffe öffnen, werden verständlicherweise bevorzugt, aber Hacker suchen nach undurchsichtigeren Schwachstellen, um Websites anzugreifen, die sie als Hacker für sehr wertvoll halten.

Die Tatsache, dass es so viele potenzielle Schwachstellen und alle möglichen Arten von Angriffen gibt, macht das Identifizieren der potenziellen Schwachstellen und das Eindämmen von Angriffen zu einer schwierigen Aufgabe.

Ziel-Websites

Ein webbasierter E-Mail-Server oder -Client, ein CRM-/ERP-System, eine öffentlich zugängliche Profilseite (wie sie häufig auf Social-Media-Websites und Mitgliedergruppen zu sehen sind) sind nur einige Arten von Websites und Anwendungen, die hervorragende Ziele für XSS-Angriffe darstellen .

Andere Websites, die normalerweise anfällig sind, sind solche, auf denen Benutzer HTML-formatierten Text posten können, den andere anzeigen können, z. B. in Foren oder Kommentarfeldern.

Arten von Cross-Site-Scripting

Angriffe, die als Cross-Site-Scripting (XSS) bekannt sind, können in drei Haupttypen unterteilt werden, je nachdem, ob der eingeschleuste Code auf dem Server oder nur im Browser der Person ausgeführt wird, die den Angriff versucht. Diese sind wie folgt:

- Das persistente (oder gespeicherte) XSS, bei dem der vom Angreifer eingeschleuste Code dauerhaft auf dem Server gespeichert wird.

- Das Non-Persistent (oder Reflective) XSS, bei dem der Angriff über eine manipulierte URL erfolgt, zu deren Verwendung der Endbenutzer verleitet wird.

- Das DOM-basierte XSS (oder clientseitige XSS), das wie alle anderen Typen auch im Browser des Besuchers ausgeführt wird, mit dem Unterschied, dass es das DOM der Site ändert.

Auswirkung von Cross-Site-Scripting XSS

Die Auswirkungen, die ein XSS-Angriff haben kann, hängen von einer Reihe von Faktoren ab. Einer der größten wird die Sensibilität von Daten sein, die gespeichert und Ziel eines Angriffs sind. Kommentare in einem Forum zum Thema Kochen sind eindeutig weniger heikel als Geheimnisse, die auf einer Website der nationalen Regierung gehütet werden!

Typischerweise ist das Ziel eines XSS-Angriffs eine Person, die eine Website oder Anwendung verwendet. Abhängig von der Art des Angriffs und dem eingeschleusten Skript kann der Angreifer Sitzungscookies und persönliche Daten wie Zugangsdaten des Opfers stehlen. Ein Angriff kann auch versuchen, vertrauliche Informationen wie Kreditkartendaten zu stehlen (vorausgesetzt, diese sind vorhanden).

Das besonders Schlimme an XSS-Angriffen ist, dass sie effektiv maskiert werden. So kann der angegriffene Benutzer als die Person erscheinen, die möglicherweise böswilligen Schaden anrichtet, obwohl er wahrscheinlich keine Ahnung hat, dass etwas nicht stimmt.

Natürlich kann dies erhebliche Auswirkungen auf ein Unternehmen haben. Jeder Hack, der eine Website beschädigt und möglicherweise vertrauliche Informationen preisgibt, ist eine schlechte Nachricht. Wie schlimm, hängt von der Schwere des Angriffs und den Auswirkungen auf Ihre Kunden ab.

Schützen Sie Ihre WordPress-Site vor XSS-Angriffen

WordPress-Websites leiden unter XSS-Angriffen. Dies liegt zum Teil an der schieren Anzahl von Websites, die von WordPress betrieben werden (derzeit 43,1 % weltweit). Dies ist auch auf die vielen XSS-Schwachstellen zurückzuführen, die viele WordPress-Plugins aufweisen. Das wiederum bedeutet statistisch gesehen: Je mehr Plugins auf einer WordPress-Website verwendet werden, desto größer ist die Wahrscheinlichkeit, einen XSS-Angriff zu erleiden.

Aus diesem Grund brauchen Sie im Allgemeinen nur alle Variablen zu validieren und zu bereinigen, die in einer URL des Angreifers enthalten sein könnten, um die XSS-Schwachstelle Ihrer WordPress-Website auf ein Minimum zu reduzieren. Hier sind einige allgemeine Tipps zusammen mit einigen anderen spezialisierten Lösungen, die Sie auf Ihre Website anwenden können, um sie zu schützen.

Auf dem Laufenden bleiben!

Für die Sicherheit Ihrer Website ist es äußerst wichtig sicherzustellen, dass Sie Ihre Kerndateien, Plugins und Designs auf der neuesten Version aktualisieren. Dadurch verringern Sie das Risiko aller Angriffsformen auf Ihre Website, nicht zuletzt XSS-Angriffe.

Weitere Informationen zu allgemeinen Schritten zum Schutz Ihrer WordPress-Website finden Sie in unserem Artikel So sichern Sie Ihre WordPress-Website.

Stellen Sie das Plugin „XSS-Schwachstelle verhindern“ bereit

Vielleicht nicht überraschend (da dies WordPress ist), wurde ein Plugin entwickelt, das dazu beitragen kann, das Risiko von XSS-Angriffen zu verringern. Es heißt „XSS-Schwachstelle verhindern“.

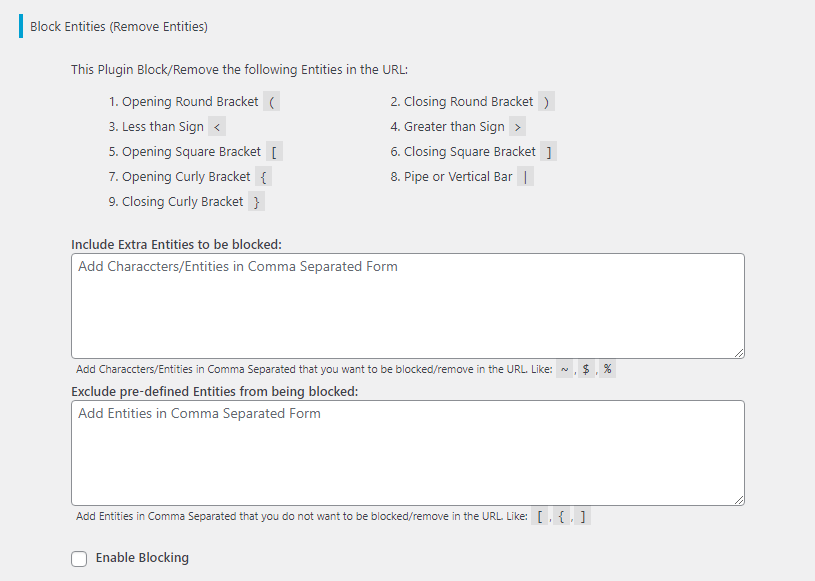

Sobald Sie das Plugin installiert und aktiviert haben, gehen Sie zu seiner Einstellungsseite unter dem Menüpunkt „Reflected Cross-Site Scripting (XSS)“, der angezeigt wird.

Das Plug-in „XSS verhindern“ konfiguriert standardmäßig eine Reihe von Entitäten, die von der URL blockiert werden. Dies hilft, Angriffe in ihren Spuren zu stoppen. Zusätzlich zu den Standardeinstellungen können Sie weitere Entitäten angeben, die Sie für die URL blockieren möchten.

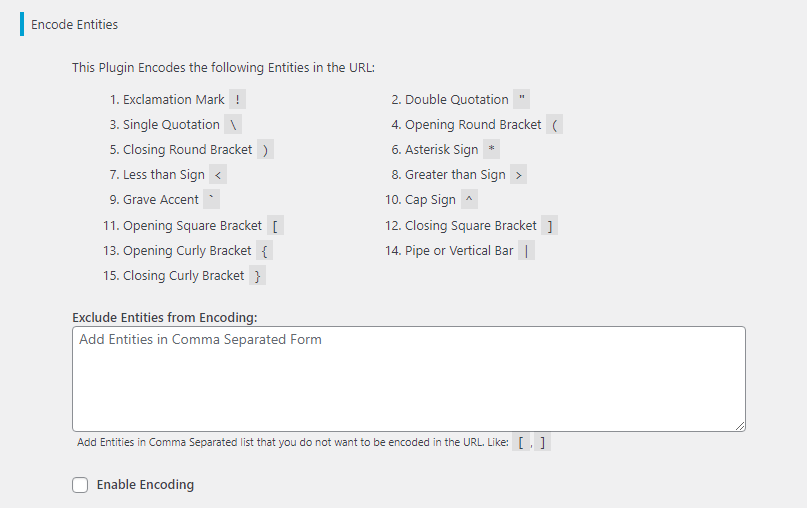

Dasselbe gilt für die Entitäten, die das Plugin in der URL codiert. Sie können Entitäten, die Sie nicht kodieren möchten, aus dem bereitgestellten Textbereich ausschließen, indem Sie sie durch ein Komma trennen.

Es sichert auch Sicherheitslücken, indem es das HTML im $_GET-Parameter maskiert. Wenn also jemand versucht, HTML in die URL einzufügen, wird es nicht funktionieren.

Es ist sehr wichtig , dass Sie nach der Installation des Plugins und der Anpassung der Einstellungen zumindest einige Seiten stichprobenartig überprüfen, um sicherzustellen, dass Ihre Website so funktioniert, wie sie sollte. Dies ist besonders wichtig, wenn Sie WooCommerce verwenden. Stellen Sie in diesem Fall sicher, dass Sie den gesamten Bestellvorgang (einschließlich der Zahlung) durchlaufen, um sicherzustellen, dass dies funktioniert.

Schutz der Ausgabedaten

Abgesehen von der Validierung der Eingabe, wenn sie von einem Besucher empfangen wird, sollten Sie auch alle HTTP-Antworten codieren, die die Daten ausgeben. Praktisch bedeutet dies, dass jedes Zeichen in seinen HTML-Entity-Namen konvertiert werden sollte.

Wenn Sie ein WordPress-Entwickler sind, gibt es ein großartiges Handbuch zum Escapen von Ausgabedaten, das es wert ist, gelesen zu werden.

XSS-Angriffsschutz mit Pressidium

Wenn Sie bei Pressidium hosten, genießen Sie automatisch den Schutz unserer Managed Web Application Firewall Layer, die Ihre Website auf vielfältige Weise schützt, einschließlich XSS-Angriffen. So können Sie sich einfach auf Ihr Geschäft konzentrieren, ohne sich Gedanken über Ihre Website machen zu müssen. Erfahren Sie hier mehr über die Funktionen der Pressidium-Plattform.