WordPress gehackt? Gehackte WordPress-Site scannen und bereinigen

Veröffentlicht: 2023-04-19WordPress gehackt – diese beiden Worte schlagen Angst und Verwirrung in die Herzen der Seitenadministratoren.

Eine gehackte WordPress-Website kann den Verlust von Folgendem bedeuten:

- Verkehr;

- Einnahmen;

- Markenwert;

Und tagelange Mühe beim Versuch und Scheitern, es aufzuräumen.

Dies gilt insbesondere für WooCommerce-Websites, auf denen Sie buchstäblich sehen können, wie Ihr Geschäft in Ihrem Dashboard Geld verliert!

Der verwirrendste Teil ist, dass Sie wahrscheinlich nicht einmal verstehen, ob Ihre WordPress-Site wirklich gehackt wurde oder nicht. WordPress kann ziemlich viel versagen.

Die meisten Leute tun also das Logische und installieren ein Malware-Scanner-Plugin. Dann stellen sie fest, dass die meisten von ihnen die Baustelle nicht gut reinigen.

Der schlimmste Teil?

Während Sie darum kämpfen, Ihr Leben wieder in Gang zu bringen, erwartet der Hacker, dass Sie beim Bereinigen Ihrer Website scheitern .

Zeit, den Reset-Knopf zu drücken.

In diesem Artikel helfen wir Ihnen:

- Finden Sie sicher heraus, ob Ihre Website gehackt wurde oder nicht;

- Finden Sie heraus, welche Art von Malware Ihre gehackte WordPress-Site infiziert hat;

- Bereinigen Sie Ihre gehackte WordPress-Site in 3 Minuten;

- Machen Sie sich mit den Folgen eines Hackerangriffs vertraut;

- Erfahren Sie, wie Sie gehackt werden können und wie Sie dies verhindern können;

Wir helfen Ihnen, in jeder Situation wieder auf Kurs zu kommen.

Tauchen wir ein.

TL;DR: Der effizienteste Weg, Ihre gehackte WordPress-Website zu reparieren, ist die Verwendung eines WordPress -Plugins zum Entfernen von Malware . Es gibt andere Möglichkeiten, dies zu tun, aber wir empfehlen nicht, manuelle Bereinigungsmethoden zu verwenden, da diese Ihre Website vollständig ruinieren können.

Haben Sie wirklich eine gehackte WordPress-Site?

Wir wissen, dass Sie verwirrt sind.

Haben Sie sogar eine von WordPress gehackte Website?

Die Natur von WordPress ist so, dass es ziemlich versagen kann. In vielen Fällen wird die Website nicht gehackt. Es ist nur … in regelmäßigen Schwierigkeiten.

Wie können Sie also ganz einfach feststellen, ob Ihre Website gehackt wurde?

Verwenden Sie den KOSTENLOSEN Malware-Scanner von MalCare.

Es braucht:

- 1 Minute zu installieren;

- 1 Minute, um Ihre Website zu scannen;

In 2 Minuten wissen Sie sicher, ob Sie eine von WordPress gehackte Website in Ihren Händen haben oder nicht.

Der MalCare-Malware-Scanner ist ein superleichtes Plugin, das eine Kopie Ihrer gehackten WordPress-Site auf einem dedizierten Server erstellt. Sobald die Kopie erstellt wurde, führt MalCare komplexe Scan-Algorithmen aus, um die Malware auf Ihrer Website zu lokalisieren.

Auf diese Weise ist der Scan tiefer und genauer als bei jedem anderen Malware-Scanner-Plugin.

Der beste Teil?

Ihr Server wird absolut nicht belastet. Außerdem ist es völlig kostenlos.

MalCare verwendet einen Lernalgorithmus, um mit der Zeit immer intelligenter zu werden, indem es mit mehr Malware konfrontiert wird.

So scannen Sie Ihre Website auf Malware:

- Nächster Schritt: Scannen Sie Ihre WordPress-Site mit MalCare

Das ist alles!

Der gesamte Vorgang dauert bestenfalls ein paar Minuten. Wenn MalCare vorschlägt – Sie haben keine von WordPress gehackte Website, dann benötigen Sie stattdessen eine Beratung zur WordPress-Fehlerbehebung.

Wenn MalCare jedoch sagt, dass Sie eine von WordPress gehackte Website haben, müssen Sie den Bereinigungsprozess später fortsetzen.

In jedem Fall müssen Sie Ihre Website zuerst mit MalCare scannen.

Häufige Symptome einiger von WordPress gehackter Websites

Lass uns jetzt deine gehackte WordPress-Seite diagnostizieren.

Wir werden das Problem lokalisieren und einen Weg finden, es zu beheben, damit Sie wieder Geld verdienen können.

Es ist sehr wahrscheinlich, dass Sie diesen Artikel aufgrund eines oder mehrerer dieser Symptome gefunden haben.

Mach dir keine Sorge.

Wir haben Artikel darüber, wie Sie gängige Hacks bereinigen können, und sobald wir Ihr Problem lokalisiert haben, können wir über die Lösung sprechen.

Auch wenn Ihre gehackte WordPress-Seite ungewöhnliche Malware enthält, gibt es gute Neuigkeiten:

„Fast alle Malware sind Varianten anderer Malware. Malware ist am Ende des Tages nur Code. Es gibt viele Möglichkeiten, eine WordPress-Site zu hacken und viele Möglichkeiten, sie zu infizieren. Aber die Art und Weise, wie Hacker vorgehen, ist fast immer konstant. Das Ergebnis zu verstehen, ist der beste Weg, den Hack zu verstehen – und ihn dann zu entfernen.“

– Akshat Choudhary, CEO von MalCare

Kurz gesagt: Sie müssen einen Weg finden, Ihre Website zu bereinigen, um den Hacker zu stoppen und wieder die Kontrolle über Ihr Leben zu übernehmen.

Werfen wir einen Blick auf die häufigsten Symptome einer gehackten WordPress-Seite:

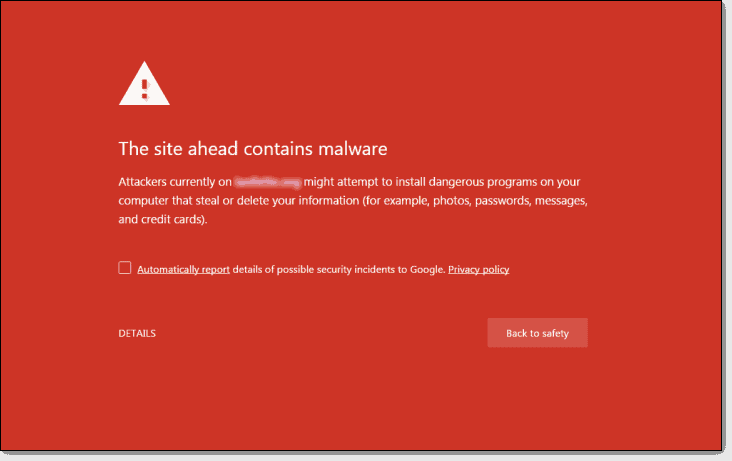

1. Google Chrome zeigt beim Besuch Ihrer Website eine Warnung an

Eines der aussagekräftigsten Anzeichen dafür, dass Ihre Website gehackt wurde, besteht darin, dass Google Chrome Ihren Besuchern mitteilt, dass die „Website voraus Malware enthält“.

Eine Browser-Benachrichtigung für gehackte WordPress-Seiten kommt von Google Safe Browsing.

Tatsächlich verwenden Opera, Chrome, Firefox und Safari alle die schwarze Liste von Google, um kompromittierte Websites zu überprüfen und Benutzer über Malware zu informieren.

Eine Benachrichtigung wie diese kann Ihren Ruf und Traffic sofort zerstören. Bei WooCommerce-Sites kann dies Ihr Geschäft vollständig beenden.

Wenn es das ist, was Sie durchmachen, atmen Sie tief durch. Wir verstehen, wie verärgert Sie gerade sind. Dies ist eine der zweideutigsten Benachrichtigungen aller Zeiten. Es ist eine sehr öffentliche Bekanntmachung, dass Ihre Website gehackt wurde. Gleichzeitig sagt es NICHTS darüber aus, was eigentlich falsch ist.

Lesen Sie dann weiter, wie Sie eine von WordPress gehackte Website bereinigen.

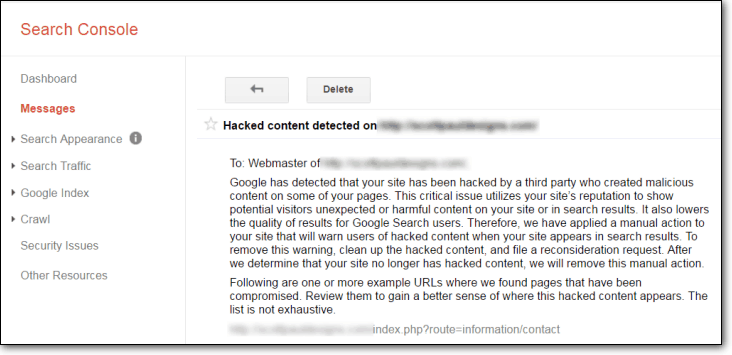

2. Die Google Search Console sendet eine Nachricht, dass Ihre Website gehackt wurde oder Malware enthält

Wenn ein Großteil Ihres Unternehmens SEO-orientiert ist, dann ist Ihnen die Google Search Console nicht fremd. Wenn Google schädliche Inhalte auf Ihrer gehackten WordPress-Seite entdeckt, sendet es Ihnen eine Nachricht in der Search Console, die so aussieht:

Google empfiehlt Ihnen, „Abruf wie durch Google“ zu verwenden, um den bösartigen Code zu finden. Aber das ist keine gute Idee. Die Verwendung von Google-Scannern ist für einen Scan auf Oberflächenebene in Ordnung. Es sucht nach offensichtlich bösartigem Code im HTML und Javascript der Website.

Also, was ist das Problem?

Das Problem ist, dass eine gehackte WordPress-Seite normalerweise mit Malware infiziert ist, die sehr gut versteckt ist. Ein HTML-Scanner reicht nicht aus, um den Ursprung des Hacks zu lokalisieren.

Wir empfehlen die Verwendung eines Scanners auf Serverebene, um das eigentliche Problem aufzudecken.

Melden Sie sich bei MalCare für einen Ein-Klick-Scan an und es findet die komplexeste Malware in 60 Sekunden.

Zusätzliche Ressource: So entfernen Sie die Google-Warnung „Diese Website wurde gehackt“.

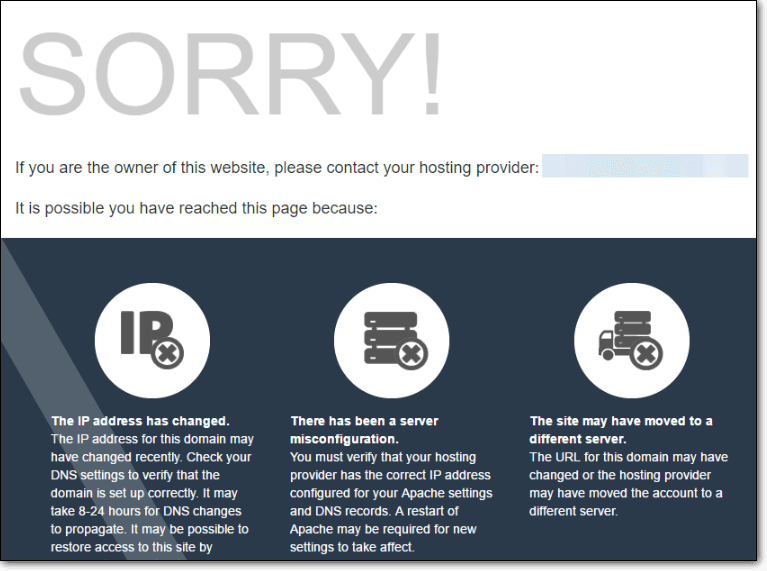

3. Ihr Hosting-Unternehmen hat Ihre Website deaktiviert

Die meisten Hosting-Unternehmen scannen ihre Server regelmäßig auf von WordPress gehackte Websites. Es gibt einige verräterische Anzeichen, nach denen Hosting-Unternehmen suchen:

- Übermäßige Nutzung von CPU-Ressourcen

- Massenweise versendete Spam-E-Mails

- Gesperrte Domains bei Google, Norton Safe Web, Spamhaus usw.

Und sie senden normalerweise eine sehr verwirrende E-Mail:

In bestimmten Fällen haben Hosting-Unternehmen sogar Partnerschaften mit Hosting-Unternehmen für regelmäßige Malware-Scans. Lesen Sie diesen Artikel darüber, wie MalCare Cloudways Bot-Schutz bietet.

Wenn Sie sich in dieser Situation befinden, müssen Sie schnell handeln, bevor es zu spät ist.

Einige Hosting-Unternehmen wie GoDaddy werden versuchen, Ihnen ihren eigenen Sicherheitsdienst aufzuzwingen. Während dies eine anständige Idee zu sein scheint, ist es wirklich nicht. Die meisten dieser Dienste werden Ihnen jedes Mal, wenn Sie gehackt werden, eine MENGE Geld in Rechnung stellen. Es kann auch Wochen dauern, bis Ihre Website von einem Dienst gereinigt wird.

In der Zwischenzeit verliert Ihre Website weiterhin an Traffic, Umsatz und Markenwert.

Lesen Sie alles darüber, wie MalCare WordPress gehackten Websites auf GoDaddy geholfen hat.

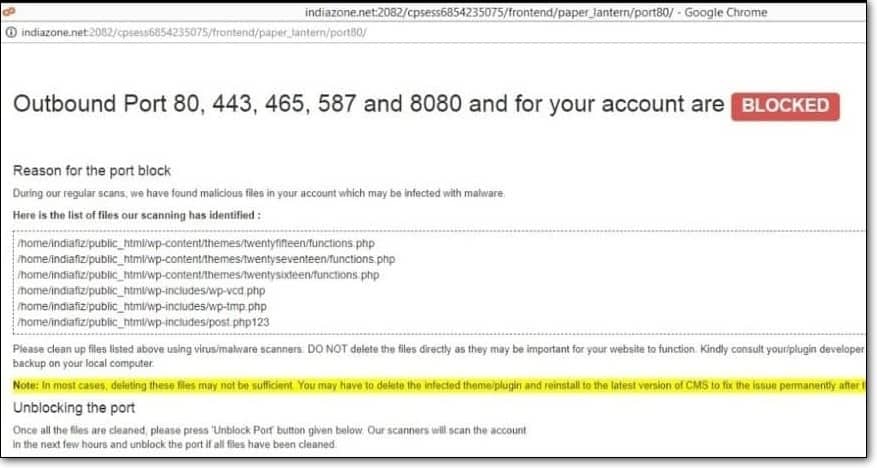

4. Die ausgehenden Ports 80, 443, 587 und 465 für Ihr Konto sind gesperrt

Hosting-Anbieter wie BigRock, GoDaddy und HostGator geben zunächst eine Warnung aus, bevor sie Ihre Website löschen. Wenn sie Ihnen eine Warn-E-Mail senden, sperren sie auch die ausgehenden Ports 80, 443, 587 und 465, damit sich die Malware auf Ihrer Website nicht ausbreitet.

Die meisten ihrer Konten sind Shared-Hosting-Konten .

Ihre erste Priorität ist es also, die Malware einzudämmen und zu verhindern, dass eine von WordPress gehackte Website die anderen Websites auf demselben Server infiziert.

Nochmals, falls Sie es noch nicht getan haben – scannen Sie Ihre Website sofort auf Malware.

5. Kunden beschweren sich über die rechtswidrige Belastung ihrer Kreditkarte

WooCommerce-Benutzer: Wenn Sie eine gehackte WordPress-Website in Ihren Händen haben, ist dies eine große Sache für Sie.

Sie wissen sicher, dass Ihre Website gehackt wurde, wenn sich Ihre Kunden darüber beschweren, dass ihre Kreditkarten ohne Erlaubnis verwendet werden. WooCommerce-Datenbanken speichern alle Informationen, die ein Hacker benötigen würde, um Kreditkarteninformationen zu stehlen.

Normalerweise weist dies auf eine Hintertür im Code hin – ein Einstiegspunkt in eine von WordPress gehackte Website, über den Hacker jederzeit auf Ihre Dateien und Datenbank zugreifen können.

Diese Art von Angriff kann von absolut jeder Art von Malware ausgehen, die gut genug geschrieben ist.

Springen Sie direkt weiter und erfahren Sie, wie Sie Ihre gehackte WordPress-Site bereinigen.

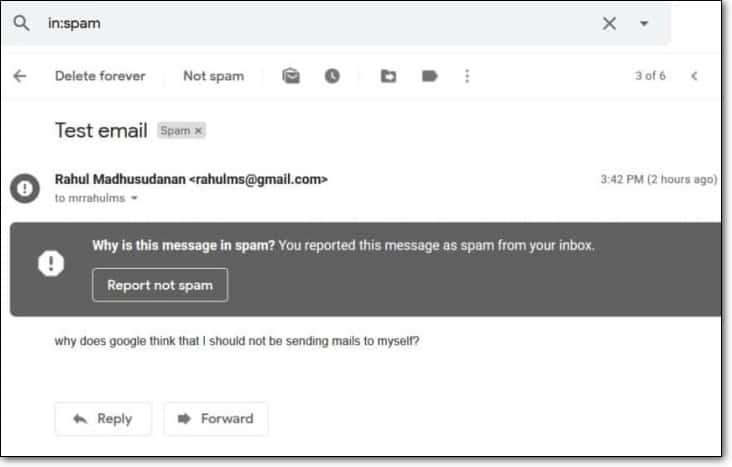

6. Ihre E-Mails werden an den Spam-Ordner gesendet

Wenn Ihr E-Mail-Posteingang zu viele Spam-E-Mails versendet, werden die meisten E-Mail-Posteingänge Ihre zukünftigen E-Mails direkt in den Spam-Ordner senden.

Hacker können Ihre gehackte WordPress-Website verwenden, um eine Menge Spam-E-Mails an Benutzer auf der ganzen Welt zu senden.

Wenn Ihr Ordner „Gesendet“ voller E-Mails ist, die Sie DEFINITIV nicht gesendet haben, lesen Sie unseren Artikel darüber, was zu tun ist, wenn Ihre Website Spam-E-Mails versendet.

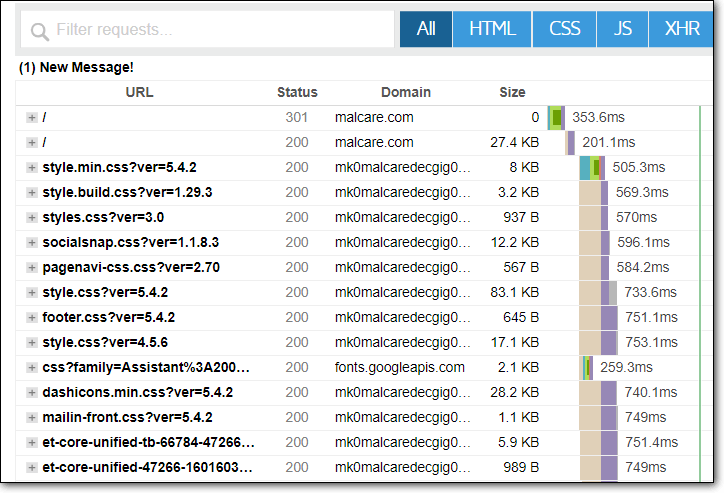

7. Ihre Website wird sehr langsam

Die Seitengeschwindigkeit ist kein guter Indikator für Malware. Es gibt viele Dinge, die eine WordPress-Website verlangsamen können. Der einfachste Weg, um zu verstehen, was passiert, ist, zu GTMetrix zu gehen und einen Website-Geschwindigkeitsbericht zu erstellen.

Profi-Tipp: Verwenden Sie das Wasserfalldiagramm, um zu verstehen, welche Komponenten Ihrer Website am längsten zum Laden brauchen.

Wenn Sie hier etwas Ungewöhnliches sehen, sind Sie möglicherweise mit Malware infiziert.

Einige der häufigsten böswilligen Angriffe, die Ihre Website verlangsamen, sind:

- SQL-Injektionen

- Coinhive-Angriffe

- Brute-Force-Angriffe durch Bots

Die gute Nachricht ist, dass all diese Hacks bereinigt werden können.

Nur für den Fall, dass Sie sich etwas verloren fühlen: Keine Sorge. Es ist völlig normal, sich ein wenig überfordert zu fühlen. Wir sind jetzt seit über 8 Jahren in diesem Geschäft. Deshalb scheuen wir keinen bösartigen Code und verschiedene Arten von Hacks. Für jemanden, der neu in dieser Welt ist, kann dies eine Menge zu verdauen sein – besonders wenn Sie zum ersten Mal mit einer von WordPress gehackten Website zu tun haben.

Genau dafür haben wir MalCare entwickelt.

Installieren Sie die vollständige Suite von MalCare-Sicherheitsfunktionen, um Ihre Website rund um die Uhr zu scannen, zu bereinigen und zu schützen.

8. Anzeigen und Pop-ups werden beim Besuch Ihrer Website geöffnet

Wenn Sie einige Anzeigen und Pop-ups bemerkt haben, die Sie nicht selbst geschaltet haben, brauchen Sie jetzt Hilfe. Wir haben es ziemlich oft mit solcher Malware zu tun. Dies ist eine weitere Form der Verunstaltung von Websites, die wir häufig sehen.

Das Schlimmste an Adware ist, dass sie einen großen Teil Ihres Datenverkehrs absaugen kann. Der langfristige Schaden ergibt sich aus der Tatsache, dass diese Pop-ups Ihren Ruf vollständig schädigen können. Eine von WordPress gehackte Website kann Anzeigen für illegale Drogen, Pornos und politischen Hass zeigen.

Nicht cool.

Die meisten Anzeigen und Popups stammen von SQL-Injection-Angriffen. Wenn Sie also nicht autorisierte Anzeigen und Popups sehen, müssen Sie Ihre Datenbank bereinigen.

WICHTIG: Versuchen Sie nicht, Ihre Datenbank zu bereinigen, wenn Sie eine gehackte WordPress-Website haben, es sei denn, Sie haben viel Erfahrung als Datenbankadministrator. Es kann Ihre Website endgültig ruinieren.

9. Ihre Website wird auf gehackte Websites umgeleitet

Wir haben es bereits erwähnt, aber klarer geht es nicht:

Sie haben eine gehackte WordPress-Site.

Dies kann auf viele verschiedene Arten geschehen. Meistens handelt es sich um einen Umleitungscode in der wp-config.php- oder .htaccess-Datei.

Einige der möglichen Symptome sind:

- Ihre Website zeigt eine leere Seite und wird nicht geladen

- Ihre Website wird auf eine bösartige Website umgeleitet

- Ihre Website leitet Sie zu Google weiter

- Google kann nicht auf Ihre Website zugreifen

- Ihre .htaccess-Datei wird ständig modifiziert

Lesen Sie unseren Artikel auf der WordPress-Website, die zu Spam umleitet, um Einzelheiten über die Malware und deren Bereinigung zu erfahren.

10. Sie sehen eine Traffic-Spitze, manchmal auf Seiten, die nicht existieren

Hacker können eine gehackte WordPress-Website für „Spamwerbung“ verwenden.

Dies verursacht eine wahnsinnige Verkehrsspitze. Spam-E-Mails werden von Ihrem Server mit Links zu bestehenden oder neuen Seiten gesendet, die vom Hacker erstellt wurden.

Spamvertising kann Blogs, Websites, Foren und Kommentarbereiche mit Hyperlinks beschädigen, um ein höheres Suchmaschinenranking für die Website des Hackers zu erreichen.

Das funktioniert natürlich nicht mehr – das wird Ihnen jeder im Bereich SEO bestätigen .

Es ist eine sehr veraltete Blackhat-Technik, die von Google völlig ignoriert wird. Aber gleichzeitig kümmert sich der Hacker, der Ihre von WordPress gehackte Website füllt, nicht wirklich darum. Die Malware wird Ihre Website trotzdem ruinieren.

Einige einfache Diagnosen zum Ausführen

Abgesehen von diesen Symptomen gibt es 4 einfache Diagnosen, die Sie ausführen können, um festzustellen, ob Sie eine WordPress-gehackte Website haben oder nicht:

1. Seltsam aussehendes JavaScript in Ihrem Website-Code

Wenn Ihr Website-Code seltsam aussehendes Javascript enthält und Sie das verstehen können, sind Sie eine ziemlich technisch versierte Person.

Wenn Sie kein Techniker sind, hier ist, was es mit einer von WordPress gehackten Website machen kann:

Glücklicherweise ist dies ein Hack, der etwas klarer lokalisiert werden kann.

Sie haben eine dieser Malware auf Ihrer gehackten WordPress-Seite:

- WordPress gehackte Weiterleitung

- XSS-Skripting

- SQL-Injektion

Sei sehr vorsichtig!

Diese Hacks führen schließlich zu einer Verunstaltung der Website. Wenn Sie jetzt nicht handeln, können Sie sehr schnell die Kontrolle über die gehackte WordPress-Website verlieren.

Das Schlimmste ist, dass sich das Javascript überall auf Ihrer gehackten WordPress-Website befinden kann.

2. Sie finden unerwartete Fehlermeldungen in Ihren Fehlerprotokollen

Nicht jeder WordPress-Benutzer überprüft seine Fehlerprotokolle.

Wenn Sie einer der wenigen supertechnischen Leute sind, die Fehlerprotokolle tatsächlich lesen und verstehen können, dann gibt es nicht viel, was Sie nicht bereits wissen.

Wir können Ihnen nur sagen, dass Sie bereits sehr gut verstehen, wie viel Schaden ein Hacker anrichten kann, wenn er sich uneingeschränkten Zugriff auf Ihre Website verschafft.

Fahren Sie mit dem Teil fort, in dem Sie lernen, wie Sie Ihre gehackte WordPress-Website reparieren können.

3. Sie finden neue Admin-Benutzer oder FTP-Konten, die Sie noch nicht erstellt haben

Dies ist eine schwierige Frage für große Websites. Es kann wirklich schwierig sein, nach verdächtigen Administratorkonten und FTP-Konten Ausschau zu halten.

Aber wenn dir das aufgefallen ist, dann ist es an der Zeit, deine WordPress-Core-Dateien zu überprüfen. Eine gehackte WordPress-Site wird normalerweise auf eine Weise infiziert, die sich auf die gesamte Site auswirken kann. Dies macht die WordPress-Core-Dateien zum idealen Ziel.

In einigen Fällen gibt es einen versteckten ausführbaren Code in Dateien, die harmlos aussehen. Seltsamerweise kann es sogar in einer favicon.ico-Datei versteckt werden! Lies einfach unseren Artikel über von WordPress gehackte Weiterleitungs-Malware. Gefälschte Administratorkonten und FTP-Konten sind für solche Malware sehr verbreitet.

4. Dateien wurden kürzlich geändert

Bei der meisten Malware infizieren Hacker zunächst eine gehackte WordPress-Seite mit bösartigem Code, der mit normalem WordPress-Code vermischt ist.

Der einfachste Weg, dies zu tun, besteht darin, diesen Code in WordPress-Dateien wie wp-config.php, .htaccess usw. einzufügen.

Das Bearbeiten der Dateien auf einer von WordPress gehackten Website ist ein wiederkehrendes Thema bei Malware wie wp-vcd.php. Eine einfache Vorsichtsmaßnahme besteht darin, die Bearbeitungsberechtigungen für Ihre Kerndateien zu widerrufen. Wenn Ihre WordPress-Website jedoch bereits gehackt wurde, müssen Sie die Website sofort bereinigen.

Profi-Tipp: Löschen Sie nichts aus Dateien und Datenbanktabellen, es sei denn, Sie sind zu 100 % sicher, dass es bösartig ist.

So reinigen Sie eine von WordPress gehackte Website

Es gibt zwei Möglichkeiten, eine von WordPress gehackte Website zu bereinigen:

- Sie können einen Malware-Scanner und -Reiniger verwenden;

- Oder Sie können manuell in den Code Ihrer Website eintauchen und ihn bereinigen.

In jeder Hinsicht empfehlen wir niemals, eine manuelle Bereinigung durchzuführen.

Immer.

Warum? Es ist viel zu gefährlich.

Eine von WordPress gehackte Website enthält normalerweise bösartigen Code, der im gutartigen Code versteckt ist, ohne den die Website nicht funktionieren würde. Das manuelle Löschen von Codeschnipseln kann dazu führen, dass die Website dauerhaft beschädigt wird.

Sie denken vielleicht, dass Sie Ihre Website aus einem Backup wiederherstellen können. Aber woher wissen Sie, ob das Backup nicht auch infiziert ist? Ersetzt das Backup sogar die infizierten Dateien?

Wir empfehlen jedoch, einen WordPress-Malware-Scanner und ein Cleaner-Plugin zu verwenden.

So reinigen Sie eine gehackte WordPress-Website mit MalCare

Der Zweck eines Malware-Scanners und -Reinigers besteht darin, das Auffinden, Lokalisieren und Bereinigen einer infizierten Website zu erleichtern.

Das traurige ist:

- Die meisten Malware-Scanner können den Ursprung einer komplexen Malware nicht lokalisieren;

- Sie greifen auf grobe Scanmethoden zurück, die Fehlalarme auslösen;

- Nach dem Scan erfordern die meisten Sicherheits-Plugins eine manuelle Bereinigung;

- Manuelle Bereinigungen sind teuer und Sie zahlen durch Ihre Nase, wenn Sie in der Klemme sind;

- Und dann werden Ihnen für wiederholte Hacks zusätzliche Kosten in Rechnung gestellt.

Kurz gesagt: Das Sicherheits-Plugin, das Ihre Website schützen soll, hält Sie für Lösegeld und liefert Ihnen dann bestenfalls eine fadenscheinige Lösung.

Genau aus diesem Grund empfehlen wir Ihnen, Ihre Website mit MalCare zu scannen.

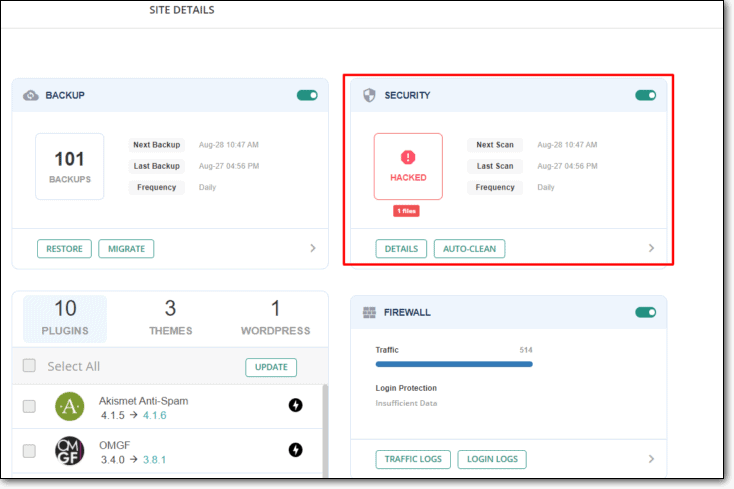

MalCare bietet eine vollständige Suite von Sicherheitsfunktionen, die Ihre WordPress-Website scannen, bereinigen und vor Malware-Angriffen durch Hacker schützen.

Mit den fortschrittlichsten Lernalgorithmen zur Unterstützung ist MalCare bei weitem das beste WordPress-Sicherheits-Plugin, das mit der Zeit immer intelligenter wird.

Wir wissen, dass dies etwas voreingenommen klingen kann, deshalb hier ein paar wichtige Statistiken über MalCare, an die Sie sich erinnern sollten:

- Sofortige Malware-Entfernung mit einem Klick in 3 Minuten oder weniger;

- 99 % der Malware werden automatisch erkannt und ohne manuelle Bereinigung entfernt;

- Weniger als 0,1 % Fehlalarme in einem Netzwerk von über 250.000 Websites;

- Niemals zusätzliche Gebühren und keine BS;

- Alles für 99 $/Jahr!

Wenn das für Sie gut klingt, können wir es mit nur zwei Worten besser machen:

WAHR. Geschichte.

Wenn Sie es noch nicht getan haben, installieren Sie MalCare und bereinigen Sie noch heute Ihre gehackte WordPress-Website.

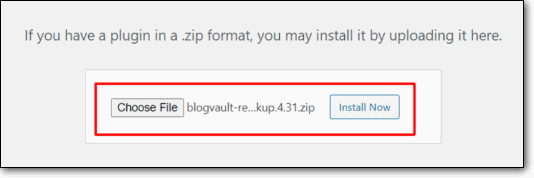

So können Sie es tun:

Schritt 1: Melden Sie sich bei MalCare an

Melden Sie sich auf unserer Website für das MalCare-Plugin an.

Schritt 2: Scannen Sie Ihre Website

Verwenden Sie MalCare, um Ihre Website automatisch zu scannen:

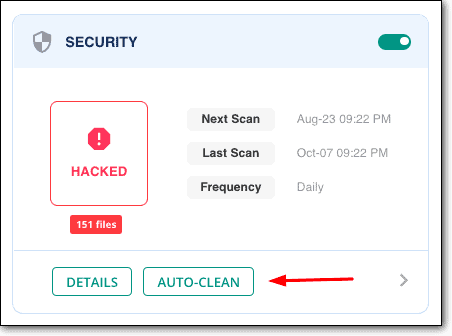

Schritt 3: Bereinigen Sie Ihre Website mit 1 Klick

Klicken Sie auf „Automatisch reinigen“, um sofort zu reinigen:

Sobald dies alles erledigt ist, sollten Sie unbedingt unseren Leitfaden zum Schutz Ihrer Website vor zukünftigen Angriffen lesen.

All dies erhalten Sie für nur 89 $/Jahr!

Schließen Sie sich 250.000 anderen Websites an und installieren Sie noch heute MalCare.

So bereinigen Sie eine gehackte WordPress-Website manuell (NICHT EMPFOHLEN)

Die manuelle Reinigung einer gehackten WordPress-Website besteht hauptsächlich aus drei Teilen:

- Scannen des Servers auf bösartigen Code in Dateien;

- Durchsuchen der Datenbank nach bösartigem Code;

- Erkennen von Hintertüren und gefälschten Administratorkonten;

Entfernen Sie dann Malware von Ihrer gehackten WordPress-Website.

Dies ist jedoch eine zu starke Vereinfachung.

In vielen Fällen wurden Sie möglicherweise von Suchmaschinen auf die schwarze Liste gesetzt und von Ihrem Webhoster blockiert. In einem solchen Fall reicht es nicht aus, Ihre Website nur zu bereinigen, sondern auch Maßnahmen zu ergreifen, um die Website von einer schwarzen Liste zu entfernen.

Aber fangen wir einfach an:

#1 Auf der Suche nach bösartigem Code in WordPress-Dateien und -Ordnern

Der offensichtlichste Weg, wie Malware von einem Hacker in eine von WordPress gehackte Website eingeschleust werden kann, ist das direkte Hochladen einer Datei. Dies ist selten der Fall, aber einen Versuch wert.

Suchen Sie nach Dateien mit einem verdächtigen Namen. Beginnen Sie mit den WordPress-Ordnern wie:

- wp-Inhalt

- wp-beinhaltet

Dies sind Ordner, die keine ausführbaren Dateien enthalten sollten. Wenn es hier irgendwelche PHP- oder Javascript-Dateien gibt, dann ist das eine schlechte Sache.

Profi-Tipp: Suchen Sie besonders nach PHP-Dateien. PHP selbst kann ohne eine HTML-Ansicht keinen Javascript-Code ausführen. Javascript fügt normalerweise Inhalte in das Frontend ein. Das erste, was Sie loswerden müssten, ist der PHP-Code.

Wenn dies nicht funktioniert, lesen Sie weiter.

#2 Auf der Suche nach schädlichen Zeichenfolgenmustern

Die meisten Malware hinterlässt auf einer von WordPress gehackten Website einige übliche Codeteile, die als Zeichenfolgenmuster bezeichnet werden.

Der nächste Schritt besteht also darin, zu den WordPress-Dateien zu gehen und nach diesen Code-Bits zu suchen. Typischerweise finden Sie sie in den WordPress-Kerndateien wie:

- wp-config.php;

- .htaccess

- wp-activate.php

- wp-blog-header.php

- wp-comments-post.php

- wp-config-sample.php

- wp-cron.php

- wp-links-opml.php

- wp-load.php

- wp-login.php

- wp-mail.php

- wp-settings.php

- wp-signup.php

- wp-trackback.php

- xmlrpc.php

ACHTUNG: Versuchen Sie dies NICHT, es sei denn, Sie verstehen PHP gründlich. Wie Sie sehen können, sind fast alle Dateien in WordPress PHP-Dateien mit Ausnahme von .htaccess. Viele dieser Zeichenfolgen könnten Teil des regulären Codes sein. Das Löschen von etwas, das nur auf dieser Liste basiert, könnte Ihre Website beschädigen.

Suchen Sie nach Snippets wie:

- tmpcontentx

- Funktion wp_temp_setupx

- wp-tmp.php

- derna.top/code.php

- stripos($tmpcontent, $wp_auth_key)

Wenn diese beiden Ideen nicht funktioniert haben, haben wir einige noch fortgeschrittenere Ideen, die Sie ausprobieren können.

#3 Überprüfen der Datei functions.php

Die Datei functions.php ist eines der beliebtesten Ziele auf jeder gehackten WordPress-Website.

Werfen Sie also einen kurzen Blick auf diese Datei.

Es ist schwierig, genau zu sagen, wonach Sie hier suchen sollten. Je nach Malware können verschiedene Arten von Schadcode in der Datei enthalten sein.

Möglicherweise möchten Sie überprüfen, ob der Code functions.php nicht autorisierte Funktionen zu einem Design oder Plugin hinzufügt. Dies ist in den besten Zeiten quälend schwer zu finden und es ist verzweifelt schwierig, es richtig zu machen.

Ein paar einfache Möglichkeiten, um zu überprüfen, ob die Datei functions.php manipuliert wurde, sind:

- Wenn der Hack sehr sichtbar ist, wie z. B. eine gehackte Weiterleitung, versuchen Sie, das Thema zu ändern, und prüfen Sie, ob das Problem weiterhin besteht.

- Überprüfen Sie, ob das Aktualisieren des Designs etwas behebt. Meistens wird es überhaupt nicht helfen, aber es ist einen Versuch wert.

- Versuchen Sie, sich bei Ihrem WordPress-Dashboard anzumelden. Wenn dies nicht möglich ist, liegt dies möglicherweise an bösartigem Code in der Datei functions.php.

Wenn eine dieser Ideen auch nur eine geringfügige Änderung zeigt, dann wissen Sie, dass functions.php ein guter Ort ist, um mit der Suche zu beginnen.

#4 Führen Sie einen Diffchecker gegen WordPress-Core-Dateien aus

Ein Diffchecker ist ein Programm, das zwei Codeteile überprüft und die Unterschiede zwischen den beiden erkennt.

Folgendes können Sie tun:

- Laden Sie die ursprünglichen WordPress-Core-Dateien aus dem GitHub-Repository herunter.

- Laden Sie die Dateien mit cPanel von Ihrem Server herunter.

- Führen Sie einen Diffchecker zwischen den beiden Dateien aus.

Das Schlimmste an dieser Idee ist, dass Sie jede Datei auf einer von WordPress gehackten Website einzeln durchgehen und auf Unterschiede prüfen müssten. Natürlich müssten Sie dann herausfinden, ob der andere Code bösartig ist oder nicht.

Wenn dies zu technisch erscheint oder nach zu viel Arbeit klingt, empfehlen wir Ihnen, MalCare zu installieren.

Es ist eine schnelle, einfache und kostengünstige Lösung.

Warum wurde Ihre Website gehackt?

Sie sagen, dass Vorbeugen besser als Heilen ist.

Sind wir uns einig. Aber ehrlich gesagt ist es nicht so einfach, wenn es um von WordPress gehackte Websites geht.

Hacker erstellen täglich 300.000 neue Malware. Das bedeutet, dass fast alle verfügbaren Sicherheitsprogramme innerhalb von Tagen, wenn nicht sogar Stunden veraltet oder irrelevant werden.

Die meisten von WordPress gehackten Seiten weisen eine oder mehrere dieser Schwachstellen auf:

- Veraltete WordPress-Version: Viele Webmaster glauben, dass die Aktualisierung der WordPress-Version ihre Website beschädigen kann. Das stimmt bis zu einem gewissen Grad. Aber WordPress auf deiner Website nicht zu aktualisieren, ist eine weitaus schlechtere Idee. WordPress erklärt offen seine Schwachstellen und veraltete Versionen werden leicht von Hackern ausgenutzt. Wir empfehlen die Verwendung einer Staging-Site, um die Updates zu testen und sie dann auszurollen, nachdem alle Fehler behoben wurden.

- Veraltete Themes und Plugins: Veraltete WordPress-Themes und Plugins haben normalerweise Exploits, die sehr gut dokumentiert und für Hacker leicht zu finden sind. Wenn es aktualisierte Versionen gibt, aktualisieren Sie einfach die Software. Es lohnt sich, sich die Zeit dafür zu nehmen.

- Raubkopierte Plugins und Themes: Wenn Sie nulled oder raubkopierte Plugins und Themes verwenden, dann haben Sie zu 100% eine von WordPress gehackte Website in Ihren Händen. Verwenden Sie eine kostenlose Alternative, wenn Sie nicht für ein Plugin oder Design bezahlen möchten. So einfach ist das.

- Ungesicherte WordPress-Anmeldeseite: WordPress-Anmeldeseiten sind leicht zu finden und sehr anfällig für Brute-Force-Angriffe. Es gibt standardmäßig keinen Schutz vor Bots. Das Beste, was Sie in einer Standard-WordPress-Installation bekommen können, ist ein Blocker für mehrere Anmeldeversuche. Ehrlich gesagt ist es viel zu einfach, auch an diesen Plugins vorbeizukommen.

- Schwache Passwörter: Sie wären schockiert, wie oft Sie selbst schuld sind, wenn Sie gehackt werden. Die häufigsten Passwörter sind etwas Schwaches wie „p@ssword“ oder „Password@1234“. Es dauert weniger als 1 Sekunde, bis ein Brute-Force-Algorithmus an so etwas vorbeikommt. Vertrauen Sie KEINEN einfachen Regeln wie dem Einschließen von Zahlen und Sonderzeichen, um die Passwortstärke zu beurteilen. Diese Maßnahmen sind völlig unzureichend.

- WordPress-Rollen: Belassen Sie die standardmäßige WordPress-Benutzerrolle NICHT als Administrator. WordPress hat aus einem bestimmten Grund mehrere Benutzerrollen. Wenn zu viele Personen Administratorzugriff haben, ist es wahrscheinlicher, dass Sie gehackt werden. Der schlimmste Teil? Sie werden immer wieder gehackt, ohne zu wissen, warum Ihnen das passiert.

- Möglichkeit, Codes in unbekannten Ordnern auszuführen: Ausführbarer Code, insbesondere PHP-Code, sollte nur in vertrauenswürdigen Ordnern verbleiben. Idealerweise sind Ordner, die die WordPress-Kerndateien, Designdateien und Plugins enthalten, die einzigen Ordner, die ausführbaren Code enthalten sollten.

- Laufende Website auf HTTP: Wenn Ihre Website immer noch auf HTTP und nicht auf HTTPS läuft, dann laden Sie Hacker einfach ein, Ihnen eine von WordPress gehackte Website zu schenken. Und wenn Sie eine WooCommerce-Site ohne SSL-Zertifikat betreiben, dann hilft Gott Ihnen. Installieren Sie ein SSL-Zertifikat oder riskieren Sie, dass all Ihre Informationen gestohlen werden.

- Festlegen falscher Dateiberechtigungen: Dies mag belanglos erscheinen, aber falsche Dateiberechtigungen können Hackern die Möglichkeit geben, Code in eine ungeschützte Datei zu schreiben. Alle Ihre WordPress-Dateien sollten den Wert 644 als Dateiberechtigung haben. Alle Ordner auf deiner WordPress-Seite sollten 755 als Dateiberechtigung haben.

- Ungeschützte WordPress-Konfigurationsdatei wp-config.php: Die Datei wp-config.php wird geladen, wenn jemand versucht, sich bei Ihrer Website anzumelden, und sie enthält alle Ihre Datenbankanmeldeinformationen. Wenn sie ungesichert bleibt, kann ein Hacker mithilfe der Datei Zugriff auf Ihre Datenbank erlangen. Es ist jedoch eine einfache Lösung. Fügen Sie einfach dieses kleine Code-Snippet zu Ihrer .htaccess-Datei hinzu:

<files wp-config.php> order allow, deny deny from all </files>- Ändern des WordPress-Datenbankpräfixes: Das standardmäßige WordPress-Datenbankpräfix ist „wp_“ und Sie können dies während der Installation von WordPress auf Ihrer Website ändern. Wenn Sie dies unverändert lassen, können Hacker Ihre Datenbanknamen wirklich leicht erraten. Wir empfehlen daher dringend, das Datenbankpräfix in der Datei wp-config.php zu ändern.

Wie Sie wahrscheinlich verstehen können, gibt es viel zu viele Möglichkeiten, wie Sie gehackt werden können.

Aber als allgemeine Regeln:

- Installieren Sie eine leistungsstarke Firewall und einen Bot-Schutz für Ihre Website

- Installieren Sie ein SSL-Zertifikat, das Ihre Website vor weiteren Angriffen schützt

- Hören Sie auf, nulled Themes und Plugins zu verwenden

- Vertrauen Sie keinem Anbieter implizit – überprüfen Sie immer die URLs für alles, was Sie tun

- Wenn Sie jemals ein Foulspiel vermuten, scannen und bereinigen Sie Ihre Website sofort

Ehrlich gesagt beginnt die meiste Malware Ihre gehackte WordPress-Seite nicht sofort zu beschädigen. Wenn Sie Malware frühzeitig scannen und finden, können Sie sie erfolgreich entfernen, ohne überhaupt Schaden anzurichten.

Zu diesem Zweck empfehlen wir Ihnen dringend, Ihre Website sofort auf Malware zu scannen.

Post-Hack-Maßnahmen: So verhindern Sie, dass Ihre Website erneut gehackt wird

Im Rest dieses Artikels geht es um stärkere Sicherheitsmaßnahmen, die Sie ergreifen können, um Ihre Website vor Malware-Angriffen zu schützen. Wir haben auch einige der gebräuchlichsten Sicherheitsjargons erklärt, damit Sie sich nicht mit einigen anderen Ressourcen verloren fühlen.

Fühlen Sie sich frei, sie alle durchzugehen, und wenn Sie Fragen haben, schreiben Sie uns eine Nachricht.

Installieren Sie eine Firewall, um schädlichen Datenverkehr von Ihrer Website fernzuhalten

Eine Firewall ist eine Schutzschicht, die Ihre Website vor eingehendem Datenverkehr schützt. Es fungiert als Barriere zwischen einem vertrauenswürdigen und einem nicht vertrauenswürdigen Netzwerk. In diesem Fall: eine Barriere zwischen einem Bot und Ihrer Website, die verhindert, dass von WordPress gehackte Websites jemals entstehen.

Einfach ausgedrückt: Wenn Ihre Website schädlichen Datenverkehr oder Hackversuche erhält, verhindert eine Firewall, dass die Website solchen Datenverkehr empfängt.

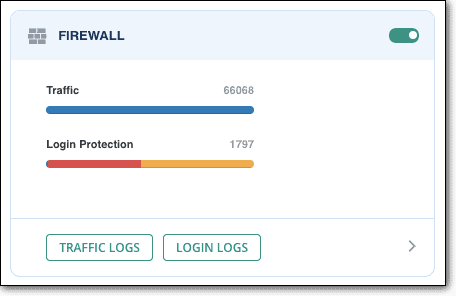

Eine WordPress-Firewall wurde speziell entwickelt, um WordPress-Websites vor Hackerangriffen zu schützen. Es läuft zwischen Ihrer Website und dem Internet, um alle eingehenden HTTP-Anforderungen zu analysieren. Wenn eine HTTP-Anfrage schädliche Nutzdaten enthält, unterbricht die WordPress-Firewall die Verbindung.

So wie ein Malware-Scanner auf von WordPress gehackten Websites nach bösartigen Malware-Signaturen sucht, scannt eine WordPress-Firewall nach bösartigen HTTP-Anfragen.

Einige seltene Firewalls wie die, die wir in MalCare verwenden, können tatsächlich aus früheren Angriffen lernen und mit der Zeit intelligenter werden. MalCare kann eingehenden Datenverkehr analysieren und eine bösartige IP aus einer riesigen Datenbank erkennen, die es durch den Schutz von über 250.000 Websites zusammengestellt hat.

Sobald eine HTTP-Anfrage von MalCare als verdächtig oder bösartig gekennzeichnet wird, lädt Ihre Website nicht einmal WordPress. Es wird so sein, als ob es keinen böswilligen Datenverkehr gegeben hätte.

Profi-Tipp: MalCare protokolliert tatsächlich alle Verbindungsversuche mit Ihrer Website in den Verkehrsprotokollen. Wenn Sie also MalCare verwenden, versuchen Sie, die Art des Verkehrs, den Sie erhalten, im Auge zu behalten. Jeder Anmeldeversuch ist farblich gekennzeichnet, sodass Sie ihn auf einen Blick analysieren können.

Die zwei häufigsten Hacks, vor denen die Installation einer Firewall schützen kann, sind Brute-Force-Angriffe und DDoS-Angriffe. Lassen Sie uns beide kurz durchgehen, damit Sie wissen, was Sie von ihnen erwarten können.

Was ist ein Brute-Force-Angriff?

Ein Brute-Force-Angriff ist eine Möglichkeit, Ihre Zugangsdaten zu erraten, indem Sie buchstäblich jedes mögliche Passwort verwenden, das es gibt. Es ist ein einfacher und uneleganter Hack. Der Computer erledigt die ganze harte Arbeit und der Hacker sitzt fest und wartet darauf, dass das Programm seine Arbeit erledigt.

Typischerweise wird ein Brute-Force-Angriff für zwei Zwecke verwendet:

- Aufklärung: Ein Bot verwendet Brute Force, um Schwachstellen zu finden, die er ausnutzen kann

- Infiltration: Ein Bot versucht, die Zugangsdaten zu erraten, um die Kontrolle über die gehackte WordPress-Website zu erlangen

Die primitivste Art von Brute-Force-Angriffen ist der Wörterbuchangriff, bei dem das Programm eine Liste von Passwortkombinationen verwendet, die auf bestimmten Annahmen über das Passwort basiert.

Eine schwache Form von Wörterbuchangriffen ist das Recycling von Anmeldeinformationen, bei dem Benutzernamen und Passwörter von anderen erfolgreichen Hacks verwendet werden, um zu versuchen, in Ihre Website einzudringen.

Die modernere Variante ist aber eine erschöpfende Schlüsselsuche. Solche Brute-Force-Angriffe probieren buchstäblich jede mögliche Kombination aller möglichen Zeichen in einem Passwort aus.

Pro-Tipp: Ein umfassender Brute-Force-Algorithmus für die Schlüsselsuche kann ein 8-stelliges Passwort mit Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen in zwei Stunden knacken. Erstellen Sie immer lange, zufällige Passwörter mit einer guten Mischung aus Zeichen, um es schwieriger zu machen.

Angreifer verwenden auch Brute-Force-Angriffe, um nach versteckten Webseiten zu suchen. Versteckte Webseiten sind Live-Seiten, die nicht mit anderen Seiten verlinkt sind. Ein Brute-Force-Angriff testet verschiedene Adressen, um festzustellen, ob sie eine gültige Webseite zurückgeben, und sucht nach einer Seite, die sie ausnutzen können.

Bonus-Profi-Tipp: Wenn Sie ohne ersichtlichen Grund einen plötzlichen Anstieg des Datenverkehrs feststellen, überprüfen Sie Ihre Analysen. Wenn Sie eine Reihe von 404-Fehlern von Seiten sehen, die nicht existieren, werden Sie wahrscheinlich von einem Brute-Force-Bot angegriffen.

Sie können einen Brute-Force-Angriff verhindern, indem Sie:

- Verwendung längerer Passwörter

- Komplexere Passwörter verwenden

- Begrenzung der Anmeldeversuche

- Implementieren des Anmeldeseiten-Captchas

- WordPress Zwei-Faktor-Authentifizierung einrichten

Das versteht sich von selbst, aber Sie brauchen auch eine wirklich leistungsstarke Firewall für Ihre WordPress-Website. Eine Firewall zusätzlich zu all diesen vorbeugenden Maßnahmen hilft Ihnen, Ihr Unternehmen vor Hackern zu schützen, die versuchen, sich mit brutaler Gewalt einzumischen.

Alternativ dazu können Sie MalCare installieren. MalCare comes with a built-in premium firewall that spots suspicious traffic and prevents your website from even loading the WordPress login page.

To learn more about Login Protection checkout our Guide on WordPress Login Security.

What is a DDoS Attack?

A distributed denial-of-service (DDoS) attack is a malware attack that sends too much traffic to your WordPress website for your server to handle.

Hackers don't hack just one website or device. Instead, they establish an entire army of hacked devices and websites to direct focused DDoS attacks.

The collection of compromised devices used for a DDoS attack acts on an internet called a botnet. Once a botnet is established, the hacker remotely sends instructions to it and causes other servers to be overwhelmed by a huge surge of traffic.

Pro-Tip: If your website is loading very slowly or if your web host refuses to serve your website, check your analytics immediately. DDoS attacks work in patterns that can be discerned:

- Traffic originating from a single IP address or IP range;

- Traffic from users who share a single behavioral profile, such as device type, geolocation, or web browser version;

- An unexplained surge in requests to a single page or WooCommerce endpoint;

- Traffic spikes at odd hours of the day or a spike every 10 minutes;

These are all symptoms of a DDoS attack.

One of the major motivations behind a DDoS attack is extortion under the threat of destruction of property. The only way to prevent a DDoS attack is to use an effective firewall that can clamp down on suspicious traffic immediately.

Install an SSL Certificate to Secure Your Traffic

SSL Certificates are now the staple for almost all cPanel hosting providers and resellers. An SSL certificate is a small digital file that encrypts an organization's details. Commonly, SSL certificates, when installed, binds:

- A domain name, server name, or hostname;

- And the organization's identity and location.

This secure connection ensures that the traffic between the server and the browser is encrypted.

Before we get into the kind of security an SSL certificate provides, let's understand how it works.

SSL certificates use a method of encryption called public key cryptography.

Public key cryptography uses two sets of keys for encryption – a public key and a private key. It's in many ways similar in concept to WordPress Salts and Keys.

In this kind of encryption, if:

- Angelina sends Brad a message, then the message is locked using Brad's public key.

- But for Brad to read the message, he must unlock it using his private key.

If a hacker intercepts the message without having Brad's private key, they will only see encrypted code that not even a computer can decrypt.

What is Man-In-the-Middle Attack?

A MITM attack is when a third party intercepts a communication between two people. Here, the hacker is essentially a 'man in the middle'.

This might sound all fun and frivolous, but this is a very dangerous attack. The hacker can effectively see every request coming in and out of your website including all transactions.

If the hacker can't get admin access, they can send your users fake web pages that can grab their access credentials.

Imagine this for an instant:

The credit card, the phone number, the email address – everything your users submit on your WordPress hacked website is openly accessible to a hacker.

The simplest way to protect against attacks like this one is to install an SSL certificate.

Pro-Tip: Check all your web pages for the 'https' in the URL. If there are pages missing out on that, you may have a mixed content issue. Fix that as soon as possible. A brute force attack could find the vulnerable pages and push for a MITM attack.

Implement WordPress Hardening and Basic Hygeine

This segment is all about protecting your WordPress website from getting hacked again.

Now, the simplest thing you can do is to implement WordPress hardening measures. Hardening makes sure that even if your website gets hacked again, the hacker can't really edit any files and databases.

Another major tip we have: stop using nulled themes and plugins. Nulled themes and plugins are essentially cracked versions of the plugin. The only problem is that nulled themes and plugins are usually chock full of malware.

Also, if you are using a lot of plugins, be careful of zero-day vulnerabilities. A zero-day vulnerability is essentially a security flaw that the developers and vendors know about, but haven't really fixed. Many WordPress hacked websites have plugins with zero-day vulnerabilities.

The most troubling part about a zero-day vulnerability is that people assume that updating the plugin or theme can automatically fix the WordPress hacked website. That's not true, though. You will have to clean up the website first and then update the software to prevent future hacks.

What Are The Consequences of Getting Hacked?

One of the major questions that we get all the time is – why does it matter if my website gets hacked? Unless it completely defaces the website, why should I even care?

Short answer: you really should care because a hacked website can severely damage your business even if it isn't visibly defacing your website.

A WordPress hacked website can damage your traffic, revenue, and brand value (more on this soon).

But the biggest reason to care is:

Almost all malware is created with the intent to make money off your hard work.

In essence, you spend a lot of time and money on building traffic and revenue, and then because you have a WordPress hacked website, the hacker makes money instead of you.

Nicht cool.

How Hackers Make Money Off Your WordPress Hacked Site

Hackers make money from your website by using your traffic and here's how it works:

- Illicit ads and pop-ups redirect a huge portion of your traffic to other sites and the hacker gets paid for that traffic.

- URL redirections work in the same way – the hacker can redirect the traffic from your WordPress hacked website to make some quick cash.

- If a hacker gets into a WooCommerce website, they can steal the credit card information of your buyers.

- In some cases, a hacker can redirect to a page that looks like yours. When people buy something from the fake page, the hacker gets paid and you never get to know about it.

- A hacker can easily replace a bank account linked to your WooCommerce store. You'll still make the sales number, but the hacker steals all the money.

Let's put this into perspective:

It's not just you who's getting hacked. And it's definitely not just you who's unprepared for a WordPress hacked website.

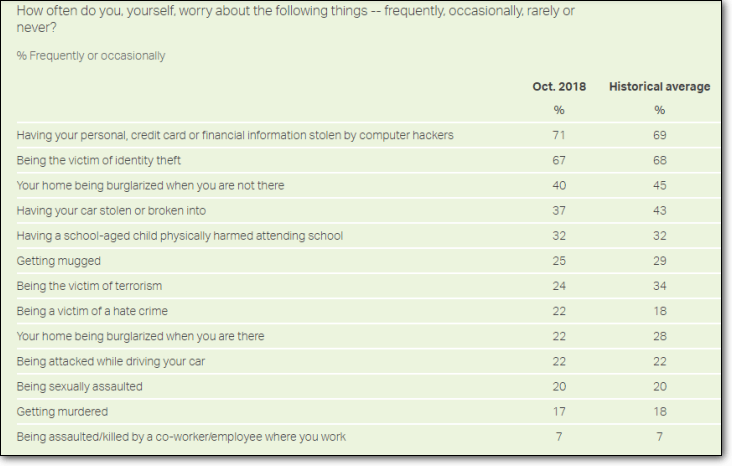

People in America panic a lot more over cybersecurity than personal security:

A study of more than 4,000 organizations across the US, UK, Germany, Spain, and the Netherlands found that 73% of companies are not ready for a cyber attack. (Source: hiscox.co.uk)

We know this sounds bad. But honestly, this is just the tip of the iceberg with WordPress hacked websites.

Believe it or not, it actually gets much worse in the long term.

In the long term, a WordPress hacked website can:

- Completely stop traffic to your business because it got blacklisted

- Destroy your brand's reputation because no one wants to be a victim of cybercrime

- Essentially destroy your revenue channels by destroying trust and stealing traffic

That's not even the worst part.

The worst part is that the hack may not even have visible consequences. You might be getting robbed on a daily basis without ever knowing it.

Now, maybe a security plugin flags a malware along with 10 other false alarms. And maybe you do see it. How often do you take action and check out all the alarms?

And even if you do find the malware and clean it, even if you miss a single backdoor on your WordPress hacked website, you can get infected all over again.

The simplest way to get out of this vicious cycle is to install an automatic malware scanner and removal tool.

Einpacken

Now that you know how to scan and clean a WordPress hacked website, just take the time to set up security measures to prevent future hacks. You have successfully defeated the hacker. You can now go back to building your business after you set up the basic security measures.

Bonus Tip: You can set up WordPress hardening manually or install MalCare and do it in 3 minutes or less.

It's time to take a sip of hot, steaming tea and relax – especially if you're a MalCare user. You never have to worry about WordPress security again.

If you have any questions, feel free to drop a comment below. We have a team of WordPress security experts who can help you resolve any issue you might face.

Bis zum nächsten Mal!