Was ist ein WordPress-Pharma-Hack?

Veröffentlicht: 2022-06-24Eine der häufigsten Techniken zum Hacken einer Website besteht darin, Suchindizes zu manipulieren, um unwürdige Inhalte in hohen Suchpositionen einzuschließen. Dies ist eine Art Black-Hat-SEO-Hack, auch bekannt als WordPress-Pharma-Hack oder SEO-Spam.

Für Millionen von Websitebesitzern weltweit ist WordPress die beste Lösung zum Erstellen von E-Commerce-Shops und jeder anderen Art von Website. Und aufgrund der Popularität des WordPress-CMS ist es ein häufiges Ziel für böswillige Angriffe und Hacks. Aber was genau ist ein WordPress-Pharma-Hack?

In diesem Leitfaden besprechen wir die Details darüber, was ein WordPress-Pharma-Hack ist, einige prominente Beispiele dafür, wie diese Art von Angriff aussieht und wie man sie verhindert. Lass uns einen Blick darauf werfen.

Was ist ein WordPress-Pharma-Hack?

Kurz gesagt, ein WordPress-Pharma-Hack ist eine Hacking-Technik, die Malware verwendet, um eine legitime WordPress-Site zu infizieren, um auf Spam-Webseiten umzuleiten, die Anzeigen präsentieren, die gefälschte Versionen von Markenarzneimitteln wie Cialis und Viagra verkaufen.

Manchmal führen diese Hacks zu anderen Arten von pharmazeutischen Produkten. Aber Cialis und Viagra sind bei weitem die häufigsten.

Ein Pharma-Hack ist eine Art Black-Hat-SEO-Hack oder SEO-Spam.

Warum nutzen Hacker WordPress-Sites mit Pharma-Hacks aus?

Es gibt eine einfache Antwort darauf, warum Hacker WordPress-Sites mit Pharma-Hacks angreifen: Online-Suchen sind eine riesige Quelle für Traffic-Empfehlungen. Ein SEO-Hack ist der einfachste Weg, um viel mehr Referral-Traffic zu generieren, ohne die Arbeit zu investieren, um Traffic organisch zu generieren.

Ein WordPress-Pharma-Hack stellt sicher, dass der Hacker einen prominenten Platz in den SERPs (Search Engine Results Page) einnimmt, indem er sich in Websites mit hoher Suchautorität hackt und sie dann mit Spam-Umleitungs-Hacks infiziert.

Wie sieht ein WordPress-Pharma-Hack aus?

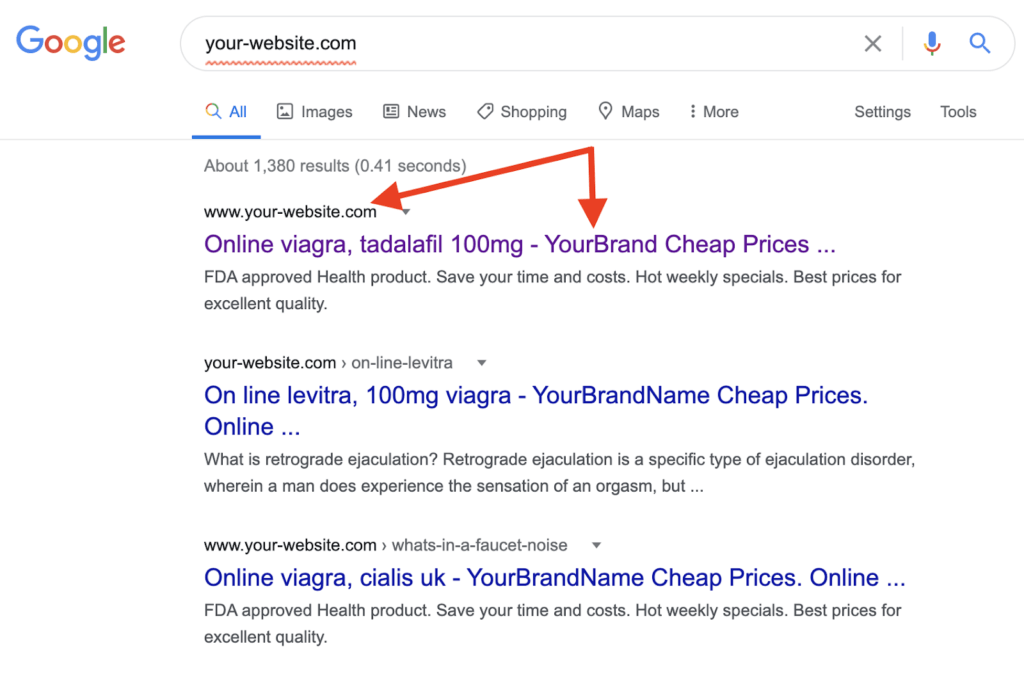

In einem kürzlich durchgeführten WordPress-Pharma-Hack haben wir eine sehr ausgeklügelte Version dessen gesehen, wie der Hack aussieht. Bei diesem Pharmaangriff passte der Hacker die Google-Suchergebnisse direkt mit dem Namen einer Website im Titel an.

Auf diese Weise glauben die Leute wirklich, dass sie auf eine legitime Website klicken, die legale Arzneimittel verkauft.

Wie Sie sehen können, erweckt der Hack den Anschein, als würden Sie gleich auf eine seriöse pharmazeutische Anzeige klicken, obwohl Sie in Wirklichkeit auf Spam klicken.

So erkennen Sie, ob Ihre WordPress-Website von einem Pharma-Hack infiziert ist

Ohne zu wissen, wonach Sie suchen, ist es schwierig, SEO-Spam zu erkennen, da er nicht sofort sichtbar ist, wenn Sie ein WordPress-Administrator oder Website-Manager sind. Gute Hacker wissen, wie sie ihre Aktivitäten verbergen können, indem sie Praktiken wie Cloaking befolgen.

Es gibt jedoch einige einfache Tricks und Tools, mit denen Sie aufdecken können, ob Ihre Website mit einem Pharma-Hack infiziert wurde.

1. Verwenden Sie ein WordPress-Sicherheits-Plugin

Als verantwortungsbewusster Eigentümer einer WordPress-Website ist es wichtig zu verstehen, dass die Sicherheit Ihrer Website von größter Bedeutung ist. Wenn Sie eine Website betreiben, die nicht vollständig durch eine leistungsstarke WordPress-Sicherheits-Plugin-Suite geschützt ist, setzen Sie Ihre gesamte Website und Ihre Benutzer dem Risiko eines potenziellen Cybersicherheitsangriffs aus.

Ein gutes WordPress-Sicherheits-Plugin muss leistungsstark, absolut aktuell und für Website-Besitzer einfach zu bedienen sein.

Und das iThemes Security Pro-Plugin ist eine großartige Lösung. iThemes Security verfügt über eine leistungsstarke Site-Scan-Funktion, die in Google Safe Browsing integriert ist, um anzuzeigen, ob Ihre Website auf der Sperrliste von Google aufgeführt ist, was normalerweise darauf hinweist, dass Sie eine Art von Malware auf Ihrer Website haben.

iThemes Security bietet auch Dateiänderungserkennung, die eine leistungsstarke Möglichkeit darstellt, alle Dateiänderungen auf Ihrer Website zu überwachen. Hacker modifizieren oder ändern normalerweise Dateien auf Ihrer Website, daher kann das Führen eines Protokolls dieser Änderungen (und das Erhalten von Warnungen, wenn sich Dateien ändern) dazu beitragen, anzuzeigen, dass etwas Verdächtiges passiert ist, was geändert wurde und wann es passiert ist.

2. Überprüfen Sie die Google-Suche

Um infizierte Websites zu finden, suchen Sie nach Schlüsselwörtern wie viagra wp-page . Beachten Sie, dass aufgrund der Webmaster-Richtlinien von Google infizierte Websites nicht auf der ersten Ergebnisseite angezeigt werden. Sie müssen mindestens zu den Seiten drei und vier scrollen.

Wenn Sie Ihre Website in der Suche sehen, bedeutet dies, dass Ihre Website Opfer eines WordPress-Pharma-Hacks oder anderen Black-Hat-SEO-Spams geworden ist.

Sie werden feststellen, dass die Liste sowohl infizierte Websites als auch gefälschte Seiten enthält. Wenn Sie auf diese Seiten klicken, werden Sie wahrscheinlich auf andere Seiten weitergeleitet. Oder der Spam-Inhalt kann als Folge der Infektion auf die Seite der legitimen Website geladen werden.

Um herauszufinden, ob eine Seite Ihrer Website mit SEO-Spam für Viagra infiziert ist, fügen Sie in einer Google-Suche einfach das Wort „Viagra“ zu Ihrem Domainnamen hinzu ( viagra site:yourdomain.com ).

Oft werden nur ein paar Seiten Ihrer Website infiziert. Und diese Seiten sind für Sie in Ihrem WordPress-Dashboard nicht sichtbar. Durch diese Suche werden Sie aufdecken, was diese infizierten Seiten/URLs sind.

3. Überprüfen Sie die Ergebnisse als Google Bot

Wie bereits erwähnt, sind diese Pharma-Spam-Seiten in einer Standard-Suchmaschine nicht sichtbar. Aber ein User-Agent wie der Googlebot kann sie sehen und erkennen.

Um anzuzeigen, was der Googlebot sieht, verwenden Sie einfach einen Browser-User-Agent-Switcher, der auf Firefox oder Chrome installiert werden kann.

Hier ist wie:

- Installieren Sie ein User-Agent Switcher-Add-On

- Navigieren Sie zur infizierten Webseite

- Bearbeiten Sie die User-Agent-Zeichenfolge in eine der unten angegebenen:

- Mozilla/5.0 (kompatibel; Googlebot/2.1; +http://www.google.com/bot.html)

- Googlebot/2.1 (+http://www.google.com/bot.html)

- Klicken Sie mit der rechten Maustaste auf die Seite und zeigen Sie die Seitenquelle an. Dadurch können Sie die Weiterleitung sehen

Denken Sie daran, dass Sie, wenn Sie den User-Agent-Umschalter zu lange aktiv haben, möglicherweise auf eine schwarze Liste gesetzt oder von Websites blockiert werden, die gute Sicherheitsprotokolle verwenden. Das liegt daran, dass Sie für sie als Googlebot erscheinen.

Die Anatomie eines WordPress-Pharma-Hacks

Lassen Sie uns nun die tatsächliche Anatomie dessen aufschlüsseln, was während eines WordPress-Pharma-Hacks passiert.

1. Ihre Anfälligkeit für einen Pharma-Hack

Um diese Art von Hack durchzuführen, muss der Hacker zuerst eine bekannte Schwachstelle oder einen Zero-Day-Exploit ausnutzen.

Einige der häufigsten Schwachstellen sind:

- SQL-Injektionen von XSS. Diese treten aufgrund schlechter Software-Codierungsstandards innerhalb des Designs oder der von Ihnen ausgeführten Plugins auf. Manchmal treten diese Probleme sogar in der WordPress-Kernsoftware auf. Halten Sie die Software, die Sie auf WordPress ausführen, immer auf dem neuesten Stand, einschließlich Ihrer Plugins und Themes.

- Schwache FTP- und Account-Passwörter. Starke Passwörter sind absolut unerlässlich, wenn Sie ein WordPress-Site-Besitzer sind. Und das gilt für Websites jeder Größe. Sogar das GitHub-Repository von Linux Gen wurde kürzlich aufgrund schwacher Anmeldeinformationen gehackt.

- Fehleranzeige und Inhaltsauflistung ist aktiviert. Dadurch sind die kritischen Dateien Ihrer Site für jeden im Internet offen lesbar.

2. Die Persistenz eines Pharma-Hacks

Ein WordPress-Pharma-Hack ist erfolgreich, indem der Inhalt Ihres Stammverzeichnisses geändert wird. Und die meisten Spam-Angriffe erfolgen über Ihre /includes- oder /misc-Ordner .

Ein Spammer wird mit Methoden wie den folgenden hartnäckig oder verlängerten Zugriff erlangen:

- Hinzufügen neuer Seiten wie leftpanelsin.php , cache.php usw.

- Ändern von PHP-Dateien wie index.php , wp-page.php , nav.php usw.

- Ausblenden der Spam-Dateien im Ordner /images . Web-Crawler erwarten hier keine Dateien, wodurch sie nicht erkannt werden.

- Verschleierung von Code mit base64-Codierung

- Bearbeiten von xmlrpc.php , um die Erkennung durch Webmaster zu vermeiden

- Verwenden von Cron-Jobs zum Reinfizieren

- Cloaking: Unterscheidung zwischen Webcrawlern basierend auf User-Agent. Das Ergebnis ist, dass der Inhalt, den der Googlebot sieht, anders ist als der Inhalt, den ein Mozilla-Benutzer sieht.

- Punkt vor der Dateiendung anhängen. Benennen Sie die Seite daher in .otherfile um, um unsichtbar zu sein.

3. Die Ergebnisse eines Pharma-Hacks

Was passiert mit Ihnen als Inhaber einer WordPress-Website, wenn einem Hacker ein Pharma-Hack auf Ihrer Website gelingt?

- Ihre Website wird ihren guten Ruf verlieren, da sie jetzt Cialis- und Viagra-Anzeigen anzeigen wird.

- Sie werden wahrscheinlich von Google auf die Sperrliste gesetzt, was bedeutet, dass es sehr schwierig sein wird, den Ruf Ihrer Website wiederzuerlangen.

- Benutzer vertrauen Ihrer Website nicht mehr und kehren nicht mehr zurück.

- Suchmaschinen-Rankings werden einbrechen.

- Ihre Website generiert Klicks auf andere Websites. Dieselben Klicks, an denen Sie so fleißig gearbeitet haben, werden woanders hingehen.

Offensichtlich sind all diese Ergebnisse schädlich für Ihre Website und Ihr Unternehmen.

Behebung eines WordPress-Pharma-Hacks

Pharma-Hacks sind versteckt. Daher kann das Suchen und Entfernen eines WordPress-Pharma-Hacks ein langer und mühsamer Prozess sein.

Folgendes ist zu tun:

1. Sichern Sie Ihre Website

Um sicherzustellen, dass Sie nicht die ganze Arbeit verlieren, die Sie in Ihre Website gesteckt haben, laden Sie das BackupBuddy-Plug-in herunter und erstellen Sie eine vollständige Sicherung Ihrer Kerndateien, Datenbanken sowie Design- und Plug-in-Dateien. Ja, sogar die Malware. Vertrauen Sie uns, Sie werden froh sein, dass Sie dies haben, wenn während des Bereinigungsprozesses etwas schief geht.

Natürlich hilft es, wenn Sie vor dem Pharma-Hack ein Backup der „sauberen“ Version Ihrer Website haben, also stellen Sie sicher, dass Sie Backups als vorbeugende Sicherheitsmaßnahme implementieren.

2. Suchen Sie nach Schwachstellen, bekannter Malware und Ihrem Google-Blocklist-Status

Verwenden Sie das zuvor besprochene iThemes Security Pro-Plugin, um einen vollständigen Scan Ihrer Website durchzuführen. Die Site-Scan-Funktion scannt Ihre WordPress-Kernversion, Plugins und Themes auf bekannte Schwachstellen, die möglicherweise eine Hintertür für den Angriff geöffnet haben. Darüber hinaus ist Site Scan in Google Safe Browsing integriert, das anzeigt, ob Google bekannte Malware auf Ihrer Website gefunden hat. Wenn dies der Fall ist, wird Ihre Website zur Sperrliste von Google hinzugefügt. iThemes Security zeigt Ihren Google Blocklist-Status an.

3. Entfernen Sie infizierte Dateien

Verwenden Sie einen FTP-Client, um sich mit Ihrem Hosting-Server zu verbinden. Alternativ können Sie einen Dateimanager verwenden.

Navigieren Sie zum Ordner /wp-content/ und suchen Sie nach den gehackten Plugins und Dateien. Gehackte Dateien enthalten Wörter wie .cache , .class oder .old , die verwendet werden, um sie als legitime Plugin-Dateien zu tarnen.

Denken Sie daran, dass ein Punkt am Anfang eines Dateinamens diese ausblendet. Stellen Sie also sicher, dass Sie die Option „Versteckte Dateien anzeigen“ ausgewählt haben, wenn Sie dies tun.

Wenn Sie diese Dateien ablegen, entfernen Sie sie.

Sehen Sie sich unseren vollständigen Beitrag, die herunterladbare Checkliste und das Video an, wie Sie eine gehackte WordPress-Site bereinigen.

4. Bereinigen Sie Ihre .htaccess-Datei

Die .htaccess-Datei ist eine High-Level-Konfigurationsdatei für den Server, die definiert, wie Serveranfragen verarbeitet werden.

Ein Hacker kann diese Datei verwenden, um Website-Hintertüren zu erstellen. Suchen Sie in der .htaccess-Datei nach Code, der so aussieht:

RewriteEngine ein

RewriteCond %{ENV:REDIRECT_STATUS} 200

RewriteRule ^ - [L]

RewriteCond %{HTTP_USER_AGENT} (google|yahoo|msn|aol|bing) [ODER] #checks für Google, Yahoo, msn, aol und Bing-Crawler

RewriteCond %{HTTP_REFERER} (google|yahoo|msn|aol|bing)

RewriteRule ^(.*)$ somehackfile.php?$1 [L] #leitet auf eine Hack-Datei umBenennen Sie die aktuelle .htaccess-Datei um. Um die .htaccess-Datei vollständig neu zu generieren, gehen Sie einfach zu Ihrem WordPress-Dashboard, navigieren Sie zu Einstellungen, wählen Sie dann Permalink und klicken Sie auf Speichern.

5. Entfernen Sie schädlichen Code in der Datenbank

Dies ist ein Schritt, den Sie nicht durchführen sollten, bis Sie mit dem BackupBuddy-Plugin ein vollständiges Site-Backup erstellt haben.

Danach können Sie Ihre Datenbank mit diesen Schritten manuell bereinigen:

- Gehen Sie zu phpMyAdmin

- Wählen Sie die Datenbank aus

- Klicken Sie auf die Tabelle wp_options

- Verwenden Sie die Registerkarte Suchen, um nach schädlichen Einträgen zu suchen

Eine Auswahl möglicher schädlicher Einträge, nach denen gesucht werden kann, sind:

- fwp

- wp_check_hash

- class_generic_support

- widget_generic_support

- ftp_credentials

Denken Sie daran, äußerst vorsichtig zu sein, um nichts Wichtiges aus Ihrer wp_options- Tabelle zu löschen. Dies könnte zu schwerwiegenden Fehlfunktionen oder einem vollständigen Absturz Ihrer Website führen.

Natürlich ist es am besten, die Hilfe eines Experten zu suchen, wenn Sie sich nicht so wohl dabei fühlen, so tief in Ihre Website einzudringen.

6. Suchen und entfernen Sie verdächtigen Code

Verdächtiger Code ist eine der Hauptursachen für WordPress-Website-Hacks. Verdächtiger Code sieht in etwa so aus:

<ul> <li><a href="hackerdomain.com">Etwas2</a></li>

Code wie dieser leitet Ihre Website auf eine Domäne um, die vom Angreifer kontrolliert wird. Es ist wichtig, im Code Ihrer Website nach Domänen zu suchen, die nicht vorhanden sein sollten.

Meistens versteckt ein Hacker seinen Code in base64. Dies hilft ihnen, nicht entdeckt zu werden. Das bedeutet, dass statt der URL ihrer Website (hackerdomain.com) diese in etwa so aussieht wie YXR0YWNrZXJkb21haW4uY29t .

Oder natürlich macht dies den verdächtigen Code schwieriger zu erkennen. Um nach diesen base64-Codierungen in Ihren Dateien zu suchen, ist es hilfreich, den Befehl grep zu verwenden:

finden . -name "*.php" -exec grep "base64"'{}'\; -print &> b64-detections.txtDieser Code durchsucht die von Ihnen ausgewählten .php-Dateien nach base64-Codierungen. Anschließend werden die Ergebnisse in b64-detections.txt gespeichert.

Sobald Sie diese Datei haben, suchen Sie nach einer Online-Ressource, die sie entschlüsselt, damit Sie herausfinden können, was hinter den Kulissen auf Ihrer Website passiert.

7. Suchen Sie nach inhaltlichen Unterschieden

Das iThemes Security Pro-Plugin kann verwendet werden, um alle Dateiänderungen auf Ihrer Website zu überwachen, und vergleicht Ihre WordPress-Kerndateien und Dateien von Drittanbietern im WordPress-Repository auf ungewöhnliche oder verdächtige Einträge und Dateinamen.

Nachdem Sie festgestellt haben, welche Ihrer Dateien gehackt wurden, können Sie entweder den infizierten Code löschen oder Ihre Plugin-Dateien wiederherstellen. Es ist sehr wichtig, den Code Ihrer Website vollständig zu bereinigen. Bösartiger Code, der zurückgelassen wird, kann schnell dazu führen, dass Ihre Website erneut infiziert wird.

8. Stellen Sie den Ruf Ihrer Website wieder her

Nachdem Sie Ihre Website bereinigt haben, müssen Sie den Ruf Ihrer Website bei Google überprüfen.

Durch einfaches Bereinigen und Wiederherstellen Ihrer gehackten WordPress-Site wird der Ruf der Site nicht automatisch wiederhergestellt. Tatsächlich gibt es mehrere Dinge, die Sie tun müssen, um sicherzustellen, dass Google und die anderen Suchmaschinen Ihre Website nicht weiterhin bestrafen, nachdem sie gehackt und gesäubert wurde.

Häufig ist das erste Anzeichen dafür, dass Ihre Website gehackt wurde, dass Google Sie über die Situation informiert. Um zu sehen, wie Google Ihre Website derzeit betrachtet, gehen Sie zur Google Search Console.

Wenn Sie irrelevante XML-Sitemaps in der Search Console finden, die nicht dort sein sollten, oder Spam-Links zu veröffentlichen scheinen, sollten Sie diese sofort löschen. Danach sollten Sie sich alle Sicherheitsprobleme ansehen, die in der Search Console bestehen. Wenn gerade der große rote Bildschirm von Google angezeigt wird, werden Sie in der Search Console unter Sicherheitsprobleme einige große Flaggen sehen.

Hier fordern Sie Google auf, Ihre Website zu überprüfen, nachdem sie bereinigt wurde.

Verhinderung eines WordPress-Pharma-Hacks

Wenn Sie jemals Bereiche Ihrer Website finden, die von dieser Art von Hack betroffen sind, arbeiten Sie die in diesem Leitfaden beschriebenen Schritte durch, um das Problem so schnell wie möglich zu beheben. Jetzt, da Sie wissen, was ein Pharma-Hack auf WordPress ist und wie Sie sicherstellen können, dass Ihre Website nicht beeinträchtigt wird, ist es an der Zeit, sich an die Arbeit zu machen, um Ihre Website gegen zukünftige Angriffe zu schützen.

1. Installieren und aktivieren Sie das iThemes Security Pro-Plugin

Beginnen Sie damit, das iThemes Security Pro-Plugin herunterzuladen und zu installieren, um festzustellen, ob Ihre Website infiziert wurde. Das Plugin fügt mehrere Ebenen der Website-Sicherheit hinzu, indem es Dateiänderungen überwacht, die Benutzersicherheit erhöht, Ihre Plugins und Themes auf Schwachstellen scannt (und sie dann automatisch für Sie aktualisiert) und Online-Dateivergleiche bereitstellt, die auf einen Hack hinweisen können.

Aktivieren Sie mindestens die folgenden Einstellungen im iThemes-Sicherheits-Plugin:

- Aktivieren Sie die Zwei-Faktor-Authentifizierung für alle Administratorbenutzer.

- Aktivieren Sie iThemes Site Scan, um Ihre Website zweimal täglich auf anfällige Plugins, Themes und WordPress-Core-Versionen zu scannen.

- Aktivieren Sie die Versionsverwaltung mit automatischem Schwachstellen-Patching.

- Aktivieren Sie die Dateiänderungserkennung

2. Installieren und aktivieren Sie das BackupBuddy-Plugin

Eine Backup-Strategie für Ihre Website zu haben, ist ein entscheidender Teil, um zukünftige Hacks zu verhindern. Ein Backup bedeutet, dass Sie zu einem bestimmten Zeitpunkt eine Kopie Ihrer Website haben, z. B. bevor ein Hack aufgetreten ist. Mit diesem Backup können Sie Ihre Website problemlos auf eine frühere Version zurücksetzen. (Stellen Sie nur sicher, dass Sie alle Schwachstellen oder Website-Hintertüren absichern), die in dieser Version Ihrer Website vorhanden sind, oder der Hack könnte erneut auftreten.

3. Verwenden Sie Best Practices für die Website-Sicherheit

Als Website-Manager, Administrator oder Eigentümer wirkt sich Ihre Online-Sicherheit auf die Sicherheit Ihrer Website aus.

Zum Beispiel:

- Verwenden Sie niemals Passwörter für mehrere Konten.

- Teilen Sie niemals Ihre Passwörter mit anderen.

- Verwenden Sie die Zwei-Faktor-Authentifizierung für Ihr WordPress-Admin-Login.

- Installieren Sie niemals genullte WordPress-Plugins oder -Designs.

- Halten Sie Ihre WordPress-Kernversion, Plugins und Themes auf dem neuesten Stand.

- Verwenden Sie einen seriösen Webhost mit solider Serversicherheit.

- Verwenden Sie ein WordPress-Sicherheits-Plugin und ein Backup-Plugin.

4. Bleiben Sie wachsam in Bezug auf die Sicherheit Ihrer Website

Untersuchungen zeigen, dass die durchschnittliche Zeit, die zum Auffinden einer Sicherheitsverletzung oder eines Hacks benötigt wird, 200 Tage beträgt! Vernachlässigte Websites sind oft am anfälligsten für diese Art von Hacks. Überprüfen Sie daher unbedingt die Sicherheit und Leistung Ihrer Website, selbst wenn Sie Websites haben, bei denen Sie sich nicht oft anmelden.

Einfach zu überprüfen, wie Ihre Website aussieht, Sicherheitsprotokolle zu überprüfen und sicherzustellen, dass alle Ihre Themen, Plugins und WordPress-Kernversionen auf dem neuesten Stand sind, wird einen großen Beitrag zur Verhinderung eines WordPress-Pharma-Hacks leisten. Ausgestattet mit dem Wissen, wie Sie Ihre Website sichern können, und mit einigen Tools, die Ihnen bei der Arbeit helfen, ist es wahrscheinlicher, dass Ihre Website sicher und geschützt bleibt .

Sichern und schützen Sie Ihre Website vor Hacks und Sicherheitsverletzungen

WordPress betreibt derzeit über 40 % aller Websites, sodass es zu einem leichten Ziel für Hacker mit böswilligen Absichten geworden ist. Das iThemes Security Pro-Plug-in beseitigt das Rätselraten bei der WordPress-Sicherheit, um es einfach zu machen, Ihre WordPress-Website zu sichern und zu schützen. Es ist, als hätten Sie einen Vollzeit-Sicherheitsexperten im Team, der Ihre WordPress-Site ständig für Sie überwacht und schützt.

Kristen schreibt seit 2011 Tutorials, um WordPress-Benutzern zu helfen. Als Marketingleiterin hier bei iThemes hilft sie Ihnen dabei, die besten Wege zum Erstellen, Verwalten und Pflegen effektiver WordPress-Websites zu finden. Kristen schreibt auch gerne Tagebuch (schau dir ihr Nebenprojekt The Transformation Year an!), wandert und campt, macht Step-Aerobic, kocht und liebt tägliche Abenteuer mit ihrer Familie, in der Hoffnung, ein präsenteres Leben zu führen.