WordPress SQL Injection: Vollständiger Schutzleitfaden

Veröffentlicht: 2023-04-19Aller Wahrscheinlichkeit nach verlieren Sie jeden Tag Traffic, Einnahmen und das Vertrauen Ihrer Kunden von Ihrer WordPress-Site aufgrund von etwas, das als „SQL-Injektionen“ bezeichnet wird.

Warum?

Ganz einfach – einige Hacker hielten es für eine gute Idee, Ihren geschäftlichen Datenverkehr abzusaugen und ihn zu Folgendem zu führen:

- Websites für Erwachsene;

- illegale Drogenseiten;

- religiöse Anzeigen;

- oder eine andere bösartige Website

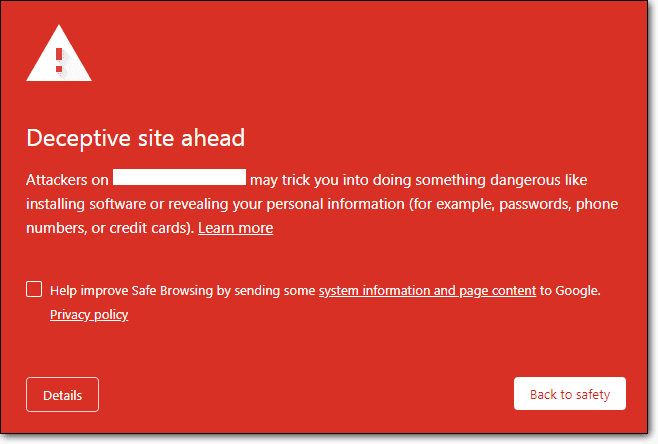

Dadurch wird Ihre Website bei Google auf die schwarze Liste gesetzt. Sie verlieren auch den Respekt Ihrer Kunden und der Community aufgrund von Warnungen wie „Betrügerische Website voraus, diese Website wird möglicherweise in den Suchergebnissen gehackt“.

Der schlimmste Teil?

Dieser namenlose, gesichtslose Hacker glaubt nicht, dass Sie etwas dagegen tun können.

Ihre Website wird jetzt von seltsamen Popups, Weiterleitungen, Spam-Keywords und 403-Fehlern geplagt.

Wir arbeiten seit über einem Jahrzehnt mit mehr als einer Million WordPress-Websites und stoßen ständig auf diese Hacks.

Wir haben dabei geholfen, WordPress-SQL-Injection-Malware von Hunderten von Websites zu entfernen, bevor sie die Website beschädigen konnten.

In diesem Artikel zeigen wir Ihnen, wie Sie diesen Hack loswerden und Ihre Website so schnell wie möglich wieder in den ursprünglichen Zustand versetzen können.

TL;DR : Installieren Sie MalCare, um die SQL-Einschleusung von Ihrer Website zu entfernen. Es reinigt Ihre Website in weniger als 60 Sekunden. Und erhöhen Sie dann Ihre Sicherheit mit den Sicherheitshärtungsfunktionen von MalCare. Dadurch wird Ihre Website vor zukünftigen SQL-Injection-Angriffen geschützt.

Hacker-Bots sind darauf ausgelegt, innerhalb weniger Minuten Hunderte von SQL-Injection-Versuchen durchzuführen.

Ein erfolgreicher Versuch wird Ihre Website ruinieren.

Wenn Ihre Firewall oder Ihr Sicherheits-Plug-in Dutzende von SQL-Injection-Angriffen erkannt hat, besteht eine gute Chance, dass Ihre Website bereits gehackt wurde.

Wenn nicht, dann haben Sie Glück.

Woher wissen Sie also mit Sicherheit, ob Ihre Website bereits gehackt wurde?

Und wenn ja, wie entfernen Sie die Malware?

Keine Sorge, wir zeigen Ihnen die genauen Schritte, die Sie unternehmen müssen, um SQL-Injection-Angriffe auf Ihrer Website zu erkennen und zu beseitigen.

Aber bevor wir darauf eingehen, ist es eine gute Idee zu versuchen zu verstehen, was ein SQL-Injection-Angriff wirklich ist. Wenn Sie Ihre Website jedoch dringend auf Infektionen überprüfen müssen, springen Sie zu diesem Abschnitt.

Was ist ein SQL-Injection-Angriff?

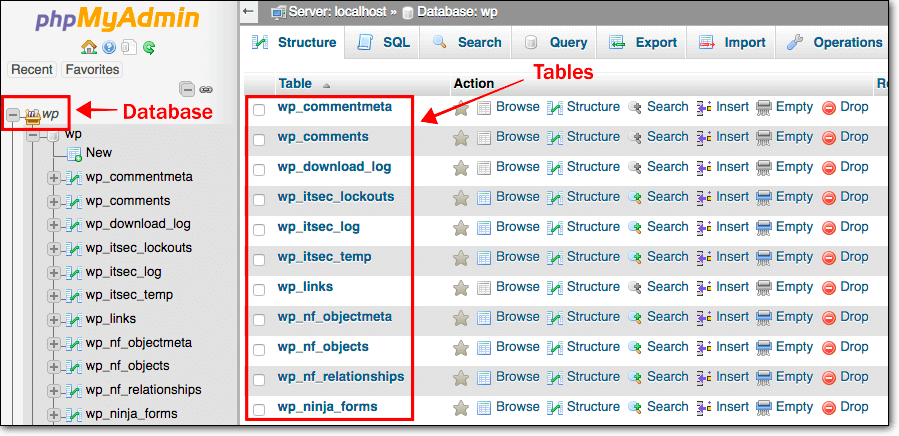

Ihre WordPress-Website verwendet eine Datenbank, um Daten wie Beiträge, Seiten, Kommentare usw. zu verwalten. All diese Daten werden organisiert in Datenbanktabellen gespeichert.

Hacker erhalten Zugriff auf Ihre Datenbank, indem sie SQL-Injection-Angriffe ausführen.

Aber warum sollte jemand auf Ihre Datenbank zugreifen wollen?

Gute Frage.

Wenn Hacker versuchen, in Ihre Website einzudringen, beabsichtigen sie entweder, sensible Daten (wie Anmeldedaten und Kreditkarteninformationen) zu stehlen oder Ihre Website zu beschädigen.

Wenn Schadcode in Ihre Datenbank eingefügt wird, um Daten zu beschaffen, spricht man von einer In-Band-SQL-Injektion . Wenn die Absicht jedoch darin besteht, Ihrer Website Schaden zuzufügen, indem Inhalte aus Ihrer Datenbank gelöscht werden, spricht man von einem Blind-SQL-Injection-Angriff .

Wir wissen, was Sie sich fragen – warum heißt es SQL-Injection-Angriff?

Damit Ihre Website Daten in der Datenbank speichern kann, muss sie mit der Datenbank interagieren können. SQL ist eine Sprache, die Ihre Site verwendet, um Daten in der Datenbank hinzuzufügen, zu aktualisieren, zu löschen und zu durchsuchen. Hacker verwenden dieselbe Sprache, um zu versuchen, die Datenbank zu hacken.

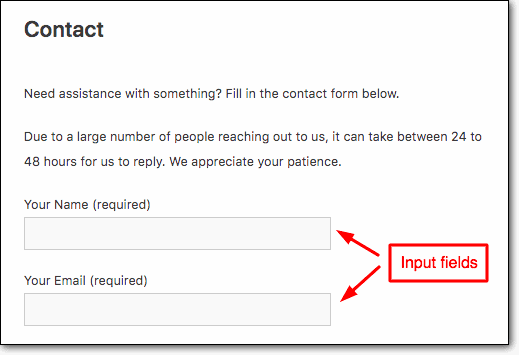

Sie nutzen die Eingabefelder auf Ihren Websites wie ein Kontaktformular oder die Suchleiste aus, um schädliche Skripte in die Datenbank einzuschleusen. Daher wird es als SQL-Injection-Angriff bezeichnet.

So entfernen Sie die WordPress SQL Injection von Ihrer WordPress-Site

Erleben Sie eines der folgenden Probleme:

- Innerhalb weniger Minuten Hunderte von E-Mails von Ihrem Kontaktformular erhalten.

- Anzeigen, die auf verdächtige Websites umleiten.

- Auf einigen Seiten erscheinen seltsame Popups und auf anderen Fehler.

Dies sind häufige Symptome eines SQL-Injection-Hacks.

Allerdings ist diese Art von Hack möglicherweise nicht wirklich sichtbar. Möglicherweise haben Hacker Ihre Website gehackt, nur um Informationen zu stehlen. Sie müssen keine Änderungen an Ihrer Website vornehmen.

Obwohl Ihre Website völlig normal erscheint, kann sie dennoch gehackt werden. Sie müssen Ihre Website scannen, um sicherzugehen.

Es gibt viele Scanner zur Auswahl. Allerdings können viele Scan-Plugins keine neue, komplexe oder extrem gut versteckte Malware erkennen. Wir empfehlen MalCare, weil es dem Spiel um Längen voraus ist. Hier ist wie:

- MalCare verlässt sich nicht auf den Musterabgleich, um schädliche Codes zu finden. Stattdessen ist er mit intelligenten Signalen ausgestattet, die das Verhalten des Codes bewerten. Dadurch kann das Plugin neue und komplexe Schadcodes erkennen.

- Es scannt nicht nur die WordPress-Dateien, sondern auch die Datenbank. Es durchsucht jeden Winkel und jede Ecke, um schädliche Codes oder Malware zu finden.

- Es führt Scans auf seinem eigenen Server durch, um sicherzustellen, dass Ihre Website nicht überlastet wird.

- Das Plugin scannt Ihre Website automatisch täglich. Und es benachrichtigt Sie nur, wenn es Malware findet.

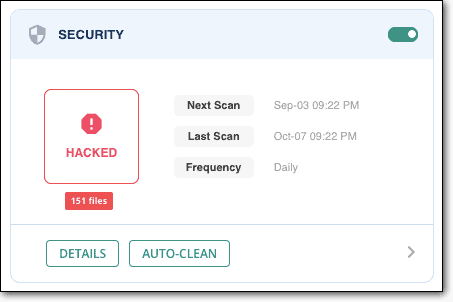

Um einen Hack mit MalCare zu erkennen, müssen Sie die folgenden Schritte ausführen:

Schritt 1: Melden Sie sich beim WordPress-Malware-Scanner von MalCare an. Installieren und aktivieren Sie das Plugin auf Ihrer Website. Fügen Sie dann Ihre Website zum Dashboard von MalCare hinzu.

Es wird sofort einen Scan auf Ihrer Website ausführen.

Wenn es feststellt, dass Ihre Website gehackt wurde, werden Sie benachrichtigt.

Sie können Ihre Website mit demselben Tool bereinigen.

Viele von Ihnen denken wahrscheinlich darüber nach, ein Backup wiederherzustellen, um die Infektion zu beseitigen. Das wird nicht funktionieren. Durch das Wiederherstellen eines Backups werden nur vorhandene Dateien ersetzt, es werden keine schädlichen Dateien entfernt, die von Hackern hinzugefügt wurden.

Faire Warnung: Obwohl der Scanner kostenlos ist, ist MalCares MalCare-Entfernung eine Premium-Funktion. Sie müssen ein Upgrade durchführen, um Ihre Website zu bereinigen.

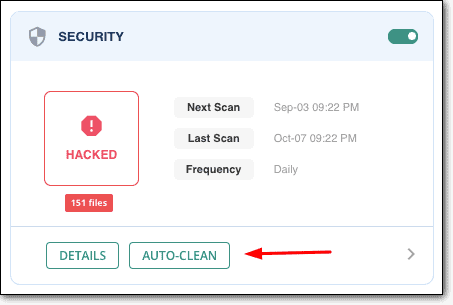

Befolgen Sie zum Reinigen des Hacks einfach die folgenden Anweisungen:

Schritt 2: Sobald MalCare feststellt, dass Ihre Website gehackt wurde, werden Sie auf seinem eigenen Dashboard darüber informiert.

Direkt unter der Benachrichtigung sollten Sie eine Schaltfläche zur automatischen Reinigung sehen. Klick es an.

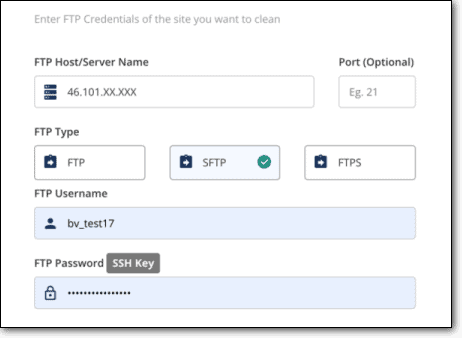

Schritt 3: Als Nächstes müssen Sie Ihre FTP-Anmeldeinformationen eingeben. Wenn Sie nicht wissen, was sie sind oder wie Sie sie finden, helfen Ihnen diese Anleitung und diese Videos.

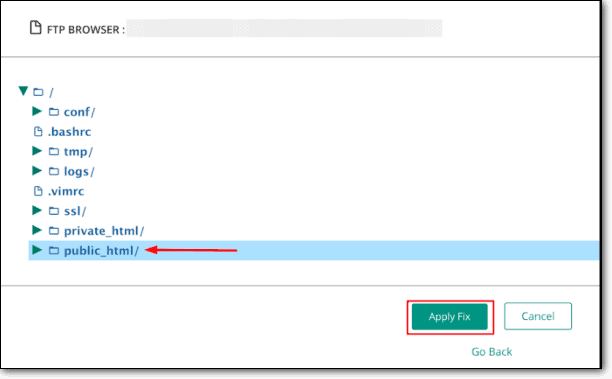

Schritt 4: Anschließend werden Sie aufgefordert, den Ordner auszuwählen, in dem Ihre WordPress-Website gespeichert ist. Im Allgemeinen ist dies der Ordner public_html.

Einige Websitebesitzer verschieben ihre Website aus Sicherheitsgründen an einen anderen Ort. Wenn Sie also eine Client-Website verwalten, ist es eine gute Idee, zu überprüfen, ob sich die Website tatsächlich im Ordner public_html befindet.

Sobald Sie den Ordner ausgewählt haben, beginnt MalCare mit der Bereinigung Ihrer Website.

Es dauert einige Minuten, bis sie Malware von Ihrer Website entfernt haben.

Neben MalCare gibt es viele andere Sicherheits-Plugins, die Ihnen helfen, Ihre Website zu erkennen und zu bereinigen. Das sind Wordfence, WebARXSecurity, Astra Security, Sucuri usw. Sie können jedes davon ausprobieren.

Wie geht WordPress mit SQL-Angriffen um?

Im Laufe der Jahre hat WordPress alles daran gesetzt, die Datenbank vor SQL-Injection-Angriffen zu schützen.

Um WordPress-Sites vor dieser Art von Angriffen zu schützen, müssen Eingabefelder zuerst die vom Benutzer bereitgestellten Daten überprüfen, bevor sie in die Datenbank eingefügt werden.

WordPress verfügt über eine Liste von Funktionen, die in die Eingabefelder eingefügte Daten bereinigen und es unmöglich machen, bösartige Skripte einzufügen.

Allerdings sind WordPress-Seiten sehr abhängig von Themes und Plugins. SQL-Injections werden unter Verwendung anfälliger Themes und Plugins durchgeführt. Mehr dazu im nächsten Abschnitt.

Wie werden SQL-Injection-Angriffe durchgeführt?

Hacker können auf Ihre Website zugreifen, indem sie eine Schwachstelle auf Ihrer Website ausnutzen.

Bei SQL-Injection-Angriffen nutzen Hacker Schwachstellen in Eingabefeldern Ihrer Website wie Kontaktformularen, Anmeldefeldern, Anmeldefeldern, Kommentarbereichen oder sogar der Suchleiste aus, um schädliche PHP-Skripte in die Datenbank einzufügen.

Bedeutet das, dass Eingabefelder gefährlich sind?

Die Antwort ist sowohl Ja als auch Nein.

Eingabefelder wie Kommentare und Kontaktformulare werden von Plugins oder Themes unterstützt. Wie jede andere Software entwickeln Plugins und Themes Schwachstellen, die dann von Hackern ausgenutzt werden, um SQL-Injection-Angriffe durchzuführen.

Es ist unmöglich sicherzustellen, dass Plugins und Themes in die Fußstapfen von WordPress treten, um SQL-Injection-Angriffe zu verhindern.

Nehmen wir als Beispiel ein Formular-Plugin.

Die in das Formular-Plugin eingefügten Informationen sollten zuerst validiert und bereinigt werden, bevor sie in der Datenbank gespeichert werden.

Aber warum validieren und bereinigen?

Datenvalidierung: Sie stellt sicher, dass die Daten in einem bestimmten Format empfangen werden. Ein Formular-Plugin, das Telefonnummern akzeptiert, sollte sicherstellen, dass Besucher nur numerische Zeichen eingeben.

Datenbereinigung: Es stellt sicher, dass Sie nicht mehr als erforderlich einfügen. Das Formular-Plugin sollte Besucher daran hindern, mehr als 10 Zeichen einzufügen.

Wenn das Plugin die Besuchereingaben nicht überprüft, ist es einfach, eine Reihe bösartiger Codes in das Formular einzufügen.

Das Formular speichert diese Daten in Ihrer Datenbank und gibt Hackern Zugriff auf die Datenbank.

Für die meisten WordPress-Benutzer ist es unmöglich zu wissen, ob das auf ihrer Website installierte Plugin oder Design die vom Benutzer bereitgestellten Daten sorgfältig filtert.

Es gibt jedoch Möglichkeiten, wie Sie sicherstellen können, dass Ihre Website vor zukünftigen SQL-Injection-Angriffen geschützt bleibt. Um mehr über den Schutz Ihrer Website vor einer erneuten Infektion zu erfahren, gehen Sie zu diesem Abschnitt.

Auswirkungen von SQL-Injection-Angriffen auf Ihre Website

Die Folgen eines erfolgreichen SQL-Injection-Angriffs sind hässlich. Am Ende können einige oder alle der folgenden Auswirkungen auftreten:

1. Verlust sensibler Daten

Sie müssen von Datenschutzverletzungen in Yahoo, Twitter, Adobe usw. gehört haben, die zur Kompromittierung von Millionen von Konten geführt haben.

Ihre Website ist nicht so groß wie Twitter, aber sie enthält vertrauliche Informationen, deren Diebstahl zu schwerwiegenden Problemen wie Vertrauensbruch, Rufschädigung und sogar rechtlichen Konsequenzen führen kann.

Auf E-Commerce-Websites können Finanzunterlagen gestohlen werden, auf medizinischen Websites werden Gesundheitsunterlagen gestohlen, und so weiter und so fort.

Hacker können diese Platten online verkaufen oder Lösegeld verlangen.

2. Verlust von Website-Daten

Sobald eine Website verletzt wurde, besteht die größte Sorge für Hacker darin, erwischt zu werden.

Aus diesem Grund manövrieren sie vorsichtig durch das Gelände und führen ihre Aktivitäten leise aus.

Gelegentlich können sie jedoch Änderungen an der Datenbank vornehmen. Sie können ein Fehler sein und am Ende eine Information löschen. Oder es kann eine vorsätzliche Handlung sein, bei der das Ziel darin besteht, Ihre Website zu beschädigen.

Infolgedessen verlieren Sie Ihre Website-Inhalte.

3. Vertrauensbruch & Rufschädigung

Datenschutzverletzungen werden sich darauf auswirken, wie Ihre Kunden Ihr Unternehmen sehen und ob sie sich weiterhin auf Ihr Unternehmen verlassen wollen.

Der Skandal um die Datenschutzverletzung von Cambridge Analytica im Jahr 2018 veranlasste Menschen, ihre Facebook-Konten zu löschen.

Wenn Kunden herausfinden, dass Sie ihre Gesundheits- oder Finanzdaten nicht geschützt haben, werden sie wahrscheinlich nie mit Ihnen Geschäfte machen wollen.

Sie können für Datenverlust rechtlich haftbar gemacht werden, was Ihren Ruf definitiv schädigen wird.

4. Google-Blacklisting und Hosting-Aussetzung

Hacker versuchen ihr Bestes, um nicht erwischt zu werden. Sie üben ihre Aktivitäten sorgfältig und im Verborgenen aus.

Oft gibt es keine sichtbaren Anzeichen eines Hacks. Es kann also eine Weile dauern, bis Sie erfahren, dass Ihre Website gehackt wurde.

Suchmaschinen und Hosting-Server erkennen böswillige Aktivitäten auf einer WordPress-Site schnell. Und wenn sie dies tun, sperren sie Ihre Website schnell, um ihre eigenen Benutzer zu schützen und sie am Zugriff auf Ihre Website zu hindern.

5. Reinigungskosten

Das Säubern einer gehackten Website ist kein Zuckerschlecken. Manuell geht das nicht.

Es gibt spezielle Dienste, auf die Sie zurückgreifen können, aber es ist eine teure und zeitaufwändige Angelegenheit.

Und wenn Sie sich weiterhin infizieren, hoffen wir, dass Sie tiefe Taschen haben, um die Pilling-Rechnungen zu begleichen.

Glücklicherweise bietet Ihnen ein Sicherheitsdienst wie MalCare unbegrenzte Bereinigungen für 99 US-Dollar pro Jahr für eine einzelne Website. Schauen Sie sich die Preise von MalCare an, falls Sie dies noch nicht getan haben.

Wie können Sie Ihre Website vor einer erneuten Infektion schützen?

Ihre WordPress-Seite wurde aufgrund einer Schwachstelle in einem Plugin oder Theme gehackt.

Nachdem Sie Ihre Website bereinigt haben, müssen Sie Maßnahmen ergreifen, um Hacker zu stoppen und Neuinfektionen zu verhindern.

1. Wählen Sie Themes & Plugins sorgfältig aus

Bevor Sie ein Design oder ein Plugin auf Ihrer Website installieren, lesen Sie Bewertungen von Benutzern.

Wenn das Tool Schwachstellen entwickelt hat, die dazu führen, dass Websites gehackt werden, verwenden Sie es nicht.

Es ist unwahrscheinlich, dass ein gut gebautes Tool sehr oft Schwachstellen entwickelt.

Selbst wenn dies der Fall ist, wird es von einer Gruppe verantwortungsbewusster Entwickler gepflegt, die schnell eine bessere Version veröffentlichen werden.

Dadurch bleibt Ihre Website sicher.

2. Halten Sie Ihre Website auf dem neuesten Stand

SQL-Injection-Angriffe sind aufgrund von Schwachstellen in einem Design, Plugin oder dem Kern erfolgreich.

Die Schwachstelle ermöglicht es Hackern, bösartigen Code in eine Website einzuschleusen und sich Zugriff auf die Datenbank zu verschaffen.

Solche Schwachstellen können durch Anwenden eines Updates behoben werden.

Wenn Entwickler von einer Schwachstelle in ihrem Tool erfahren, veröffentlichen sie einen Patch in Form eines Updates.

Wenn Sie dieses Update anwenden, ist Ihre Website sicher vor SQL-Injection-Angriffen.

Es ist wichtig, dass Sie Ihre Themen, Plugins und sogar den Kern auf dem neuesten Stand halten.

Profi-Tipp: Stellen Sie sicher, dass automatische WordPress-Updates aktiviert sind. Bereits 2017 hat WordPress ein Update herausgebracht, das SQL-Schwachstellen gepatcht hat. Trotzdem wurden viele Websites gehackt, weil automatische Updates deaktiviert waren.

3. Datenbanktabellenpräfix ändern

Dadurch wird es einem Hacker erschwert, auf die Datenbank zuzugreifen.

Sie fragen sich, wie?

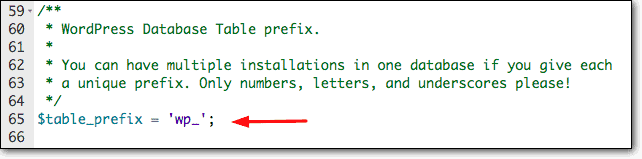

Ihre Datenbank enthält Tabellen, die mit „wp_“ beginnen

Wenn Sie das Präfix ändern, wird es schwieriger, Ihre Tabellen zu finden.

Profi-Tipp: Der erste Schritt besteht darin, ein Backup Ihrer Website zu erstellen. Überspringen Sie diesen Schritt NICHT. Das Vornehmen von Änderungen im Backend der Website ist gefährlich. Wenn etwas schief geht, haben Sie eine Kopie Ihrer Website, auf die Sie zurückgreifen können.

> Greifen Sie über Ihr Hosting-Konto auf Ihre wp-config-Datei zu.

> Melden Sie sich einfach bei Ihrem Hosting-Konto an und gehen Sie zu cPanel > Datei-Manager .

> Finde die Datei wp-config.php und öffne sie.

> Aus dem Satz $table_prefix = 'wp_'; Ersetzen Sie wp_ durch etwas anderes. Speichern und schließen.

4. Verwenden Sie eine Firewall

Eine Firewall bietet Schutz für eine WordPress-Website vor Hackern.

Es untersucht alle Besucher Ihrer Website und blockiert diejenigen, die böswillige Aktivitäten verzeichnet haben.

Eine Firewall wie Astra Security analysiert Benutzereingaben, um SQL-Injection-Angriffe zu erkennen und zu verhindern.

Wenn Sie Ihre Website mit MalCare bereinigt haben, müssen Sie sich keine Gedanken über die Installation eines Firewall-Plug-ins machen. Die MalCare Firewall blockiert automatisch schädlichen Datenverkehr.

Was als nächstes?

Eine WordPress-Website besteht aus einer Datenbank und mehreren Dateien.

Genau wie die Datenbank sind WordPress-Dateien anfällig für Hacks.

Sie müssen Maßnahmen ergreifen, um sie vor Hackern und Bots zu schützen. Hier ist eine Anleitung, die Ihnen dabei helfen wird – So sichern Sie eine WordPress-Website.

Sie können zwar viele Sicherheitsmaßnahmen ergreifen, aber der einzige Schritt, den Sie nicht verpassen dürfen, ist die Verwendung eines Sicherheits-Plugins.

Ein Sicherheits-Plugin wie MalCare scannt Ihre Website täglich, benachrichtigt Sie sofort, wenn sie gehackt wurde, hilft Ihnen, die Website in weniger als 60 Sekunden zu bereinigen und stellt sicher, dass Ihre Website vor zukünftigen Hackerangriffen geschützt ist.

Schützen Sie Ihre Website rund um die Uhr mit dem MalCare -Sicherheits-Plugin