Finde den Unterschied: WordPress Sicherheitsbedrohung, Schwachstelle oder Risiko

Veröffentlicht: 2022-05-11Sie haben den Begriff „Cyberbedrohung“ wahrscheinlich mehr als einmal im Zusammenhang mit Cybersicherheit gehört. Was Sie jedoch vielleicht nicht wissen, ist, dass der Begriff „Bedrohung“ oft fälschlicherweise verwendet wird, um sich auf andere Risiken für die Cybersicherheit, wie z. B. Schwachstellen, zu beziehen. Obwohl diese drei Begriffe dasselbe zu bedeuten scheinen, haben sie jeweils ihre eigene Bedeutung. Diese Tatsache gilt im Zusammenhang mit der Sicherheit von WordPress-Sites.

Es ist wichtiger denn je, die Unterschiede zwischen Bedrohungen, Risiken und Schwachstellen zu verstehen, wenn man bedenkt, dass Cyberangriffe stetig zunehmen. Zwischen 2019 und 2020 verzeichnete das Internet Crime Complaint Center aufgrund einer steigenden Zahl von Ransomware-Angriffen, einem beliebten Beispiel für Cyber-Bedrohungen, einen Anstieg der Beschwerden über Cyberkriminalität um 69 %.

Um zu verstehen, wie Schwachstellenmanagement-Tools und -Technologien funktionieren und wie man sie verwendet, wollen wir uns mit den Hauptunterschieden zwischen Risiken, Bedrohungen und Schwachstellen befassen und wie sie sich auf die Sicherheit von WordPress-Sites beziehen.

Was sind WordPress-Bedrohungen?

Bedrohungen sind das, was böswillige Dritte nutzen, um digitale Assets direkt zu kompromittieren und zu stehlen und den Geschäftsbetrieb zum Erliegen zu bringen. Sie können Bedrohungen angehen, indem Sie den Begriff in drei Kategorien unterteilen:

- vorsätzliche Drohungen

- unbeabsichtigte Drohungen

- natürliche Bedrohungen

Die erste Kategorie, vorsätzliche Bedrohungen, bezieht sich auf bekannte Cyberangriffe wie Phishing und Malware, die von Angreifern verwendet werden, um Sicherheits- und Softwaresysteme anzugreifen. Unbeabsichtigte Bedrohungen werden mit einfachen menschlichen Fehlern in Verbindung gebracht, z. B. wenn vergessen wird, die Tür zum Serverraum eines Unternehmens abzuschließen. Natürliche Bedrohungen sind genau das. Sie sind Bedrohungen, die Naturgewalten wie schlechtem Wetter zugeschrieben werden. Auch wenn es technisch nicht mit Cybersicherheit zu tun hat, kann es dennoch Datenbestände gefährden.

Wie bereits erwähnt, gehören Phishing-Betrug zu den beliebtesten Methoden von Bedrohungsakteuren, um Software und Sicherheitssysteme zu kompromittieren. Wenn Sie versuchen, vor absichtlichen Bedrohungen wie Phishing-Betrug wachsam zu bleiben, denken Sie daran, dass Angreifer häufig URLs verwenden, die die Website, die sie zu kopieren versuchen, nachahmen, aber nicht mit ihr identisch sind.

Wenn Sie außerdem eine E-Mail an Ihre WordPress-Site erhalten, von der Sie vermuten, dass sie unzulässig ist, überprüfen Sie einfach die signierte Domäne, von der die E-Mail gesendet wurde. Wir empfehlen außerdem dringend, dass Sie bestätigen, dass Ihre WordPress-Site das Schlosssymbol neben ihrer URL anzeigt, wenn Sie von Ihrem Internetbrowser aus darauf zugreifen, was darauf hinweist, dass Ihre Site und ihre Daten sicher sind.

Sie können mehrere Schritte unternehmen, um sicherzustellen, dass Ihre WordPress-Site sicherer vor Bedrohungen wie schädlichen Codeschnipseln, Phishing-Angriffen, Malware und Ransomware ist. Das Aktualisieren Ihrer WordPress-Plattform auf die neueste Version, das Erstellen starker Passwörter, die sich von den Passwörtern unterscheiden, die Sie für andere Websites verwenden, und die Verwendung von WordPress-Plugins, die Sie vor Brute-Force-Angriffen schützen, sind einige der besten Methoden, die wir empfehlen.

Stellen Sie sicher, dass Sie die Zwei-Faktor-Authentifizierung verwenden und Ihre WordPress-Umgebungen ständig überwachen, um sich auch vor Bedrohungen zu schützen. Sehen Sie sich auch diese Liste auf HubSpot an, die mehr als 20 Tipps enthält, um Ihre Sicherheit in Form zu bringen.

Was sind WordPress-Schwachstellen?

Schwachstellen stammen im Gegensatz zu Bedrohungen aus Schwachstellen , die in Ihrem Webdesign, Ihren Softwaresystemen und Ihrer Hardware vorhanden sind. Während Bedrohungen Kräfte sind, die Datenbestände kompromittieren und stehlen, sind Schwachstellen Lücken, die Angreifer ausnutzen können, um ihre Cyberangriffe auszuführen.

Insbesondere treten diese Lücken meistens in Form von Netzwerkschwachstellen, Fehlern in Betriebssystemrichtlinien, die unbeabsichtigt Hintertüren bieten, durch die Viren und Malware eindringen können, und einfachen menschlichen Fehlern auf.

WordPress-Besitzer haben mehrere Möglichkeiten, Schwachstellen zu erkennen, indem sie Schwachstellen-Management-Tools und -Technologien verwenden.

Es schadet auch nicht, die Hilfe von Webdesign-Profis in Anspruch zu nehmen, die QA-Tests durchführen und sicherstellen können, dass Sie fortschrittliche benutzerdefinierte Weblösungen wie sichere Anmeldungen verwenden. Experten für Webdesign und -entwicklung können auch bei der Lokalisierung und Zugänglichkeit sowie bei der Zuverlässigkeits- und Leistungsanalyse Ihrer Website behilflich sein, um potenzielle Schwachstellen zu mindern.

Als WordPress-Administrator sollte eine Ihrer obersten Prioritäten die Implementierung von Sicherheitsmaßnahmen mit den richtigen Vulnerability-Management-Tools und -Technologien zum Schutz vor bösartiger Software sein.

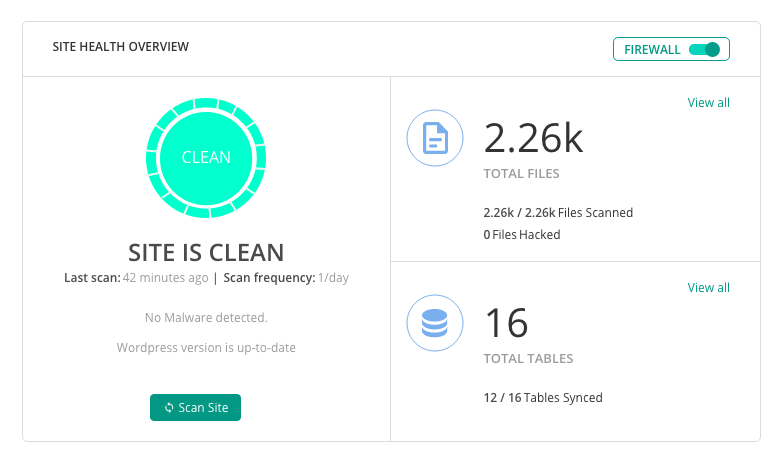

Manchmal ist Ihre Website jedoch bereits kompromittiert, ohne dass Sie es überhaupt wissen. Glücklicherweise können Sie Ihre WordPress-Site mit Tools wie Sucuri scannen, um Schwachstellen auf Ihrer Site zu identifizieren und auf bereits aufgetretene Sicherheitsverletzungen aufmerksam zu machen. Diese Tools können zusätzlich zu Ihrer Hosting-Umgebung und Ihrem Webserver Scans Ihrer WordPress-Sicherheit durchführen.

Sie können Ihre Website auch auf Schwachstellen überprüfen, indem Sie ein WordPress-spezifisches Plugin wie MalCare installieren. Plugins werden verwendet, um auf Ihren Server in der Hosting-Umgebung zuzugreifen, die Sie verwenden, um einen gründlicheren Scan durchzuführen.

Mit einem Plug-in können Sie Ihre Scan-Regeln und -Optionen für die Automatisierung konfigurieren und möglicherweise Zugriff auf Ihre Datenbank gewähren, wenn Sie möchten, dass Ihr Plug-in so gründlich scannt. Letztendlich können Plugins im Gegensatz zu Scan-Tools Ihren Server nach schädlichen Elementen durchsuchen, die andernfalls möglicherweise unentdeckt bleiben. Wenn Sie sich nicht sicher sind, ob Sie ein Plugin oder ein Scan-Tool zum Erkennen von Schwachstellen wählen sollen, wenden Sie sich am besten an Ihre Sicherheitsexperten, um zu erfahren, was sie empfehlen.

Was sind WordPress-Risiken?

Schließlich haben wir Risiken, die Sie sich als eine Kombination aus Bedrohungen und Schwachstellen vorstellen können. Risiken stellen die potenzielle Gefährdung Ihrer digitalen Assets dar, wenn eine Bedrohung eine Schwachstelle in Ihrer Software, Hardware oder Ihren Verfahren ausnutzt.

Um Ihr Risikoniveau für Ihre WordPress-Site niedrig zu halten, ist es am besten:

- Führen Sie regelmäßig Plugin-Updates durch, während Sie die neuesten WordPress-Kernversionen verwenden

- Erstellen Sie regelmäßige WordPress-Backups der Datenbank Ihrer Website

- Verwenden Sie Cyber-Risiko-Checkup-Tools, die Top-Level-Scans Ihrer Domäne durchführen.

Die umsetzbaren Schritte, die Sie unternehmen müssen, um Risiken für Ihre Website zu mindern, sollten auch wiederholbare Schritte sein, die Teil eines Cybersicherheits-Risikomanagementplans sind. Indem Sie diese Schritte in einen Risikomanagementplan aufnehmen, können Sie systematisch und proaktiv auf Risiken reagieren und sie erkennen, bevor sie auftreten.

Führen Sie eine Risikobewertung durch

Sie sollten eine Cybersicherheits-Risikobewertung durchführen, bevor Sie einen Risikomanagementplan entwickeln:

Beginnen Sie damit, herauszufinden, welche Risikobereiche am stärksten gefährdet sind, kompromittiert zu werden. Möglicherweise stellen Sie fest, dass Sie Ihre Firewalls verstärken, Ihre Zugriffskontrollen aktualisieren oder einfach bewährte Mitarbeiterschulungen zu häufigen Bedrohungen wie Phishing und Malware durchführen müssen.

Verbringen Sie unter Berücksichtigung dieser Risikobereiche Zeit damit, zu ermitteln, wie sie gefährdet werden könnten . Wiederholen Sie diesen Vorgang dann mindestens einmal im Monat. Wenn Sie wissen, wie Ihre Risikobereiche gefährdet sein könnten, können Sie potenzielle Sanierungskosten vorhersehen. Außerdem haben Sie die Möglichkeit, sich mit Meldepflichten vertraut zu machen, die Sie im Falle einer Sicherheitsverletzung erfüllen müssen.

Jetzt ist es wichtig, dass Sie die von Ihnen durchgeführte Risikobewertung ebenfalls monatlich überprüfen und feststellen, wie eng sie mit Ihrem Rahmenwerk für das Risikomanagement übereinstimmt. Mit anderen Worten, erbitten Sie einen regelmäßigen Konsens von den relevanten Stakeholdern Ihrer Organisation, dass Ihre Risikobewertung positiv zu Ihrem Risikomanagement-Framework beiträgt.

Wenn möglich, bestimmen Sie bestimmtes Personal, das die tägliche oder wöchentliche Verantwortung für die Meldung von Risiken an Ihrer WP-Site und anderen Komponenten Ihrer IT-Infrastruktur übernimmt.

Erstellen Sie einen Risikomanagementplan

Sobald Sie einen wiederholbaren Risikobewertungsprozess eingerichtet haben, ist es an der Zeit, einen Cybersicherheits-Risikomanagementplan zu erstellen:

Die Erkenntnisse, die Sie aus Ihrer Risikobewertung gewonnen haben, sind bereit für die Umsetzung in Ihren Risikomanagementplan. Sie benötigen mindestens einen Sicherheitsexperten (vorzugsweise jedoch ein Team), um wöchentliche und monatliche Bewertungen durchzuführen, bei denen Ihr Risikomanagementprozess bewertet und verbessert werden kann. Je stärker Ihr Plan für das Management von Cybersicherheitsrisiken ist, desto wohler werden Sie (oder Ihre Interessengruppen) darin, Ihren Sicherheitsexperten Fragen zu stellen.

Ein Teil der Aufgaben Ihrer ausgewiesenen Sicherheitsexperten sollte darin bestehen, die von Ihnen durchgeführten Forschungsergebnisse aufzunehmen und in ein leicht verdauliches Risikoprofil umzuwandeln. Dieses Risikoprofil wird ein Hauptbestandteil dessen sein, was den Stakeholdern Ihres Cybersicherheits-Risikomanagementplans präsentiert wird, und es sollte sich für die Diskussionen eignen, die Ihre Sicherheitsexperten mit anderen relevanten Mitarbeitern führen.

Diese Diskussionen sollten die Mitarbeiter über bewährte Sicherheitsverfahren und die neuesten Risiken informieren, die Ihre WP-Site und Ihr Netzwerk bedrohen.

Nachdem Sie nun die Hauptunterschiede zwischen Bedrohungen, Schwachstellen und Risiken verstanden haben, sind Sie auf dem richtigen Weg, einen Plan für das Cyber-Risikomanagement für die Sicherheit von WordPress-Sites zu erstellen, an dem Sie Ihre WordPress-Site ausrichten können. Dieser Risikomanagementplan sollte die täglichen, wöchentlichen und monatlichen Prozesse enthalten, die wir oben behandelt haben, aber er sollte sich auch auf der Grundlage der Diskussionen weiterentwickeln, die Ihre Sicherheitsexperten mit den Stakeholdern Ihres Plans führen.

Letztlich sind Cybersecurity-Risiken auch Risiken für Ihren Geschäftsbetrieb und dessen Kontinuität. Bewahren Sie die Daten Ihres Unternehmens und die Daten Ihrer Kunden sicher auf. Entwickeln Sie einen Cyber-Risikomanagementplan, der potenzielle Bedrohungen, Schwachstellen und Risiken berücksichtigt, die die Sicherheit Ihrer WordPress-Site gefährden können.