ドメイン名セキュリティの究極のガイド

公開: 2022-12-14WPMU DEV を通じて新しいドメインを登録しますか? このドメイン セキュリティ ガイドでは、ドメインを安全に保護する方法を学ぶために必要なすべての情報を提供します。

オンライン プレゼンスを安全かつセキュアに保ち、ハッカー、悪意のあるソフトウェア、およびビジネスを危険にさらす可能性のある予期しないイベントから保護することは複雑です。 Web セキュリティには、Web ホスティングのセキュリティ、Web サイトのセキュリティ、パスワードのセキュリティ、WordPress 自体のセキュリティ、ドメイン名のセキュリティなど、多くの領域が関係しています。

この記事では、ドメイン名の保護について知っておくべきことをすべて取り上げます。 ドメイン名を安全に保つ方法を学び、ビジネス全体のセキュリティに別の保護レイヤーを追加して、安心感を高めます。

以下について説明します。

- ドメインハイジャックとは?

- ドメイン名のセキュリティが重要な理由

- ドメイン名のセキュリティ: 誰が何に対して責任を負うのか?

- ドメインが乗っ取られる方法

- ドメインの乗っ取り – 一般的なシナリオ

- ドメインがハイジャックされた場合の対処方法

- ドメイン名セキュリティの改善と推奨事項

- ドメイン名セキュリティのベスト プラクティス: ドメイン名を安全に保つためにできること

- 追加のドメイン セキュリティのヒント

- ドメイン名のセキュリティを優先する

ドメインハイジャックとは?

ドメインの乗っ取りまたはドメインの盗難は、正当な名前の所有者からドメイン名を不正に制御することです。

ドメインの乗っ取りは通常、サイバー犯罪に関連しています。 これには、ドメイン管理アカウントへの不正アクセスによるドメイン名の盗難、または DNS ハイジャックとも呼ばれるドメイン ネーム システム (DNS) への不正アクセスによるドメインのネーム サーバーの変更が含まれます。

ドメインの乗っ取りも、想像以上に頻繁に発生しています。

Verisign は、ドメイン名レジストリ サービスとインターネット インフラストラクチャのグローバル プロバイダーです。 彼らは、.com、.net、.name、.cc などのトップレベル ドメイン (TLD) の認定レジストリであるだけでなく、四半期ごとにドメイン名業界の状態を見直し、簡単なハイライトを提供します。ドメイン名登録の重要な傾向。

Verisign の Domain Name Industry Brief (DNIB) によると、現在、世界中に 3 億 5000 万を超えるドメインが登録されています。 この数字と、GoDaddy の Domain Compliance and Advanced Support Team (DCAST) チームが処理したドメイン転送に関する紛争やドメイン ハイジャックに関連するその他の申し立ての数に基づいて、GoDaddy は、悪意のあるサイバー犯罪者が毎年約 170,000 件のドメイン盗用を試みていると計算しました。登録名保有者 (RNH)。

これは、毎日 1 時間ごとに、誰かのドメイン名を盗もうとする試みが約 20 回行われていることを意味します。

ドメイン名のセキュリティが重要な理由

デバイスは、一意の IP アドレスを使用して Web 上で相互に接続および通信します。

IP アドレスは単なる数字の列 (例: 2607:f8b0:4004:815::200e) であるため、人間の脳がこれらを覚えるのは難しいため、サイトを見つけやすくするためにドメイン名を IP アドレスにマッピングしています。

たとえば、上記の数字の文字列は、Google の Web サイトの IP アドレスです。 オンラインで回答を探している人に「2607:f8b0:4004:815::200e だけ」と言うよりも、 Google.comを覚えておく方がはるかに簡単です。

この例は、ドメイン名が非常に重要であり、保護する必要がある理由も示しています。 ドメインは、ブランドとアイデンティティをオンラインで表すだけでなく、世界中の人々がオンラインでビジネスと通信するための主要な手段でもあります。

誰かがあなたのドメインを乗っ取った場合、彼らはあなたのオンライン ブランドとアイデンティティを制御するだけでなく、そのドメインに基づくすべての電子メール アドレスも制御し、Web サイトとビジネスに絶対的な大混乱をもたらす可能性があります。

世界中のドメイン名の管理を担当する組織である ICANN は、次のように述べています。

「ドメインのハイジャックは、登録者に永続的かつ重大な影響を与える可能性があります。 登録者は確立されたオンライン ID を失い、名前投機家による強要にさらされる可能性があります。

ドメインの乗っ取りは、電子メール サービスの拒否と盗難、フィッシング Web サイトやトラフィック検査 (盗聴) による情報の不正開示、および登録者のサービスへの損害を含む (ただしこれらに限定されない)、登録者のビジネスと運用を混乱させたり、深刻な影響を与える可能性があります。ウェブサイトの改ざんによる評判とブランド。」

出典: ICANN

ハイジャッカーがドメインのアカウントとそのコントロール パネルへのアクセス権を取得すると、アカウント管理者とパスワードを変更し、ドメインを新しいサーバーにリダイレクトして (「DNS ハイジャック」)、事実上ドメインを完全に制御できます。

ドメイン名がハイジャックされた場合に対処することが予想される種類の問題について読みたい場合は、perl.com のドメイン名ハイジャックに関するこのインサイダー アカウントをチェックしてください。

では、ドメインをハイジャックから保護するにはどうすればよいでしょうか?

この質問に適切に答えるために、まず、ドメイン セキュリティのさまざまな側面を保証する責任者を見てみましょう。

次に、業界全体のドメイン名セキュリティの推奨事項と、ドメイン名を安全に保つためにできることを見ていきます。

ドメイン名のセキュリティ: 誰が何に対して責任を負うのか?

ドメイン名のセキュリティには多くの関係者が関与しています。 これらには以下が含まれます:

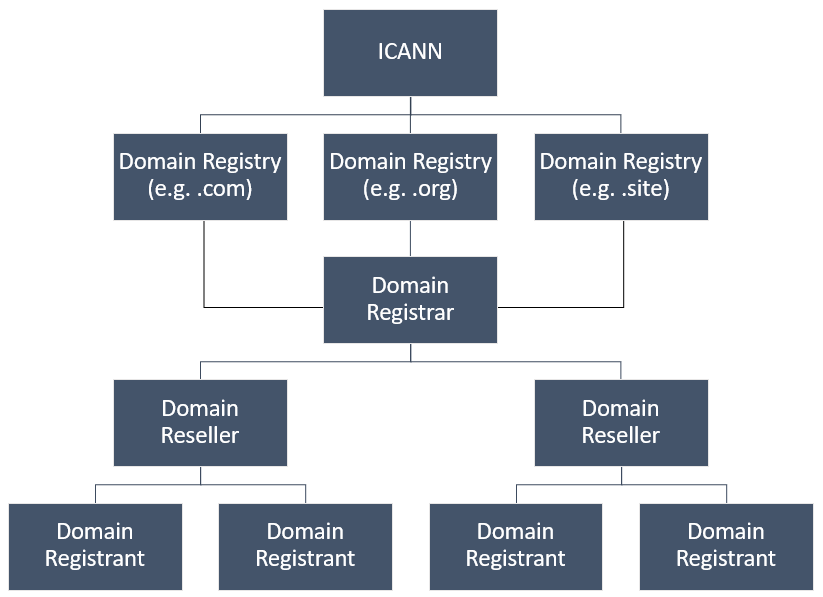

- ICANN (Internet Corporation for Assigned Names and Numbers) 。 これは、グローバルな非営利の公益法人であり、安定した安全で統一されたグローバル インターネットを確保する責任を負い、世界中のどこにいてもインターネット上の任意のドメインに任意のブラウザーが接続できるようにするインフラストラクチャを監督する責任を負っています。 . また ICANN は、ドメイン ネーム システム (DNS) と呼ばれ、インターネットの電話帳と呼ばれることも多い、世界中のすべての IP アドレスとドメイン名を含むグローバル データベースを維持しており、Web ブラウザとすべての Web サイトを接続しています。

- ドメイン レジストリ– 許可されているすべてのトップレベル ドメイン (TLD) – .com、.net、.store、.site などは、ICANN によって正式に任命された組織によって監督されています。 したがって、ドメイン レジストリは、その TLD の下ですべてのドメインを管理する責任を負う公式の組織です。

- Domain Registrar –企業や個人がドメイン名を購入および登録できるようにする ICANN 認定のエンティティ。 基本的には、ICANN が管理するデータベース内のドメイン名の情報を調整できるドメイン名プロバイダーです。 ドメイン レジストラーは、さまざまなドメイン レジストリからドメインを調達して販売できます。

- ドメイン リセラー– これらもドメイン名プロバイダーですが、ICANN 認定ではありません。 ドメイン再販業者は、ドメイン レジストラの販売代理店です。 ドメイン レジストラに情報が渡され、ドメイン レジストラが ICANN のグローバル データベースを更新します。

- ドメイン登録者 - これらは、ドメイン名を購入して登録するエンティティ (企業、企業、または個人) です。 ドメイン名は所有できず、リースのみであることに注意してください。

ドメイン名の世界がどのように構成されているかを理解する助けが必要な場合は、下の図を参照してください。

ICANN がまとめた、ドメイン名ハイジャックのインシデントと脅威の詳細をまとめたレポートによると、ドメイン名ハイジャック インシデントは、多くの場合、上記のすべての関係者が関与する可能性のあるセキュリティ障害の組み合わせによって発生することがわかりました。

これらの障害には次のものがあります。

- 登録および関連プロセスの欠陥

- 転送ポリシーの不遵守

- レジストラ、再販業者、および登録者によるドメイン名の不十分な管理

ドメインが乗っ取られる方法

上記のレポートで ICANN は、ドメイン名のハイジャックにつながる多くのセキュリティ インシデントが、レジストラと再販業者が移管ポリシーを遵守せず、登録者の身元確認プロセスが詐欺、虚偽表示、および登録者のなりすましを検出および防止するのに不十分である場合に発生することを発見しました。 .

ただし、ICANN もこれに関与しています。 レジストラ間での登録の移管に関する同社のポリシーにより、移管連絡先の電子メール アドレスは ID として受け入れられる形式になっています。

ドメイン ハイジャッカーがドメインを乗っ取るために必要なのは、ドメイン名と管理者の連絡先の電子メール アドレスだけです。

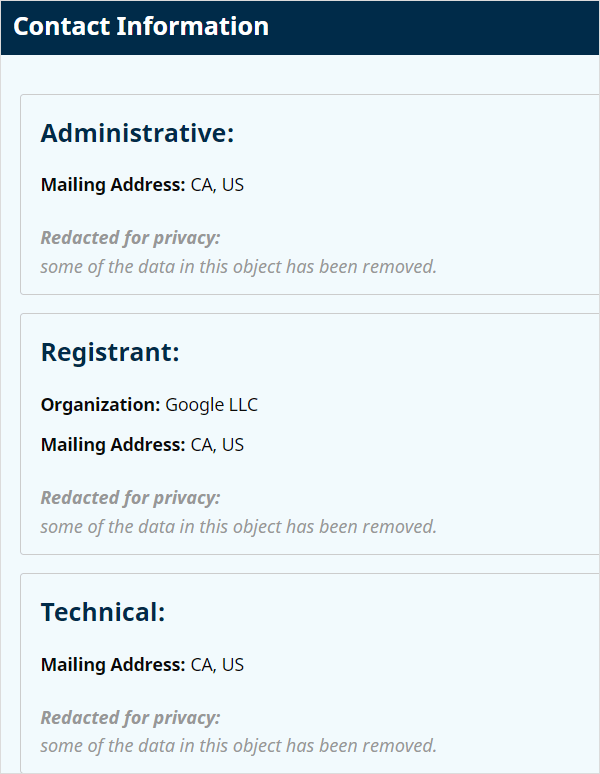

登録者の電子メール アドレスと連絡先情報は、多くの場合、Whois サービスを介してアクセスできます。 これにより、転送連絡先の電子メール アドレスと一致する電子メール アドレスを持つすべての人が、登録者になりすますことができます。

そこから、悪意のあるユーザーや攻撃者が不正に得たソーシャル エンジニアリング スキルを適用してドメインを標的にすることは難しくありません。 これを行うには、Whois サービスを使用して連絡先情報を収集し、管理連絡先が使用する期限切れのドメインを登録します。

上記のことを考えると、毎年非常に多くのドメイン ハイジャックの試みが行われているのも不思議ではありません。

詐欺師が、許可されたアカウント管理者になりすますために必要な情報を取得し、ドメイン レジストラに連絡して、ドメインのコントロール パネルへのアクセスを取得することがいかに簡単であるかを考えてみてください。

- 社内の誰かが所有者のアカウント情報にアクセスできる場合、それは「内部の仕事」である可能性があります。

- 所有者のデバイスや電子メール アカウントのハッキングなどのセキュリティ侵害や侵害、またはアカウント情報を含む個人文書の盗難が原因である可能性があります。

- それは、「緊急事態」の結果としてアカウントへの即時アクセスを取得する緊急の必要性を装ったでっちあげの話でレジストラに電話をかけてくることさえあります。 たとえば、閉鎖されたビジネスの家族や従業員になりすましたり、アカウントの所有者が死亡したため、ビジネスを継続するにはドメインへの緊急アクセスが必要であると主張したりします。

ICANN のレポートで言及されているドメイン ハイジャックの試みの発生率が高いその他の要因には、次のようなものがあります。

登録レコードが古くなるのを許可する登録者

ICANN のポリシーでは、レジストラは登録者に記録を毎年更新するよう要求する必要がありますが、レジストラは登録者に通知する以外の措置を講じる義務はありません。

移管プロセスで正確な登録記録と Whois 情報が不足していると、ドメイン名が攻撃に対して脆弱になります。

ドメイン リセラーは ICANN から「見えない」状態になる可能性があります

ICANN とレジストリはドメイン レジストラと取引していますが、ドメイン リセラーとは関係がありません。

再販業者は、ドメイン名を登録する際にレジストラの特権で操作できますが、再販業者によってポリシーが施行され、ドメイン名トランザクションの記録が正確に維持されるようにするのは、レジストラの責任です。

登録者から ICANN に至るビジネス関係チェーンにおけるこの「ギャップ」は、攻撃者が悪用する潜在的な機会がある領域として特定されています。

紛争メカニズムは、緊急の問題を解決するようには設計されていません

ICANN の Inter-Registrar Transfer Policy は、レジストラ間での迅速かつ調整された技術支援を必要とするインシデントを防止するようには設計されておらず、ドメイン名登録情報と DNS 構成の緊急の復元を解決するための規定はありません。

登録者にも役割があります

ICANN、レジストリ、レジストラ、および再販業者は、ドメインのセキュリティと保護を維持するために、できる限りのことを行う必要があります。

ただし、このガイドの後半で説明するように、登録者には、ドメインを安全に保つ上で果たすべき重要な役割もあります。

結局のところ、ことわざにあるように、チェーンはその最も弱いリンクと同じくらい強力であり、多くの場合、ドメイン名の登録者は、必要なすべての予防措置を講じることができず、ソーシャル エンジニアリング戦術 (フィッシング メール、ドメイン名など) の餌食になることによって、最も弱いリンクになります。なりすましなど)、個人情報の盗難やなりすましにつながります。 これが発生すると、ハッカーは簡単にドメイン名をハイジャックして制御できます。

ドメインの乗っ取り – 一般的なシナリオ

ドメインのセキュリティを向上させるために何ができるかを説明する前に、最も一般的な種類のドメイン ハイジャック シナリオをいくつか見て、次に説明するインシデントが発生した場合の対処方法について簡単に説明します。

ドメイン名の移管

通常、誰かがあなたのドメインを攻撃するとき、彼らは通常、次の 2 つの結果のいずれか (または両方) を目指しています。

- ドメイン登録の連絡先情報を変更して、アカウントに登録されているドメインを制御する、または

- ドメイン名の解決が別のサーバーによって処理されるように DNS 設定を変更します (これは DNS ハイジャックと呼ばれ、以下で詳しく説明します)。

ドメイン泥棒の目的が名前を維持することである場合、ドメイン名に関連付けられている登録データ (WHOIS) を更新し、支払いの詳細を変更し、ドメイン名を新しいレジストラに移管して履歴を消去しようとする可能性があります。彼らの登録活動の。

前述のように、ハイジャッカーがドメインのアカウントとそのコントロール パネルへのアクセス権を取得すると、アカウント管理者とパスワードを変更してドメインを完全に制御し、ドメインを新しいサーバーにリダイレクトして、ビジネスに大混乱をもたらすことができます。

最悪のシナリオでは、ハイジャッカーによって収益が大幅に失われ、ブランドが損なわれる可能性があります。

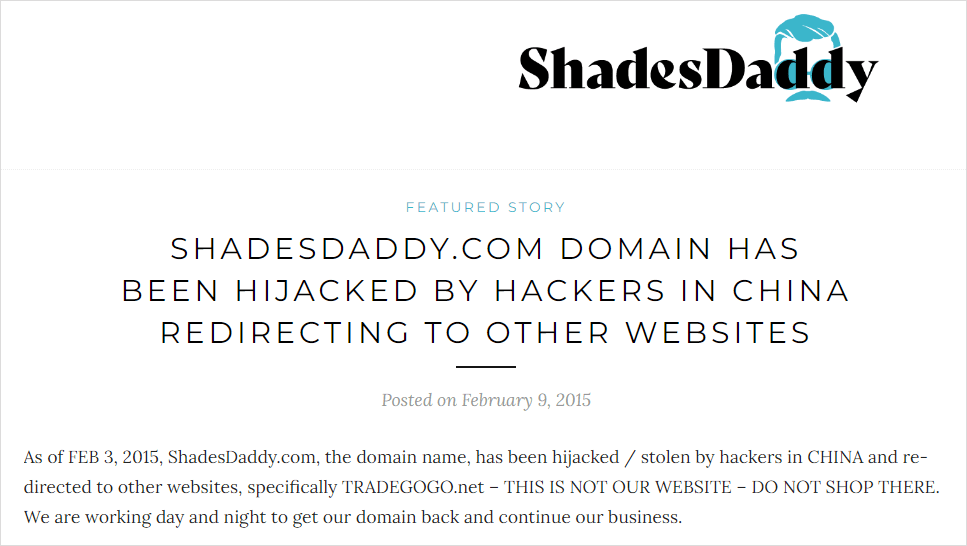

これはまさに 2015 年に ShadesDaddy.com に起こったことです。ハッカーがレジストラ アカウントを乗っ取り、偽造品を販売する中国のアカウントにドメインを移管したため、同社はトラフィック、収益、およびブランドに多大な損失を被りました。

ドメインの乗っ取り

ハイジャッカーが貴重なドメイン名を乗っ取った場合、そのドメイン名を売却したり、身代金を要求して所有者を強要したりできます。

ビジネスの混乱

前述の Perl.com のハイジャックに関する記事で明らかにしたように、ドメイン アカウントの電子メールの連絡先の詳細がドメインに関連付けられていて、ドメインがハイジャックされた場合、電子メールを介したすべてのビジネス コミュニケーションも事実上ハイジャックされます。

ドメイン ハイジャッカーは、Web サイトや電子メールなどの通信チャネルを無効にして干渉することから、偽の電子メールを送信すること、すべてのビジネス コミュニケーションをオンラインで完全に覆い隠すことまで、あらゆることを行うことができます。

DNS ハイジャック

この記事で説明したように、ハッカーが DNS サーバーの情報を変更できる場合、ハッカーは、必ずしも意図した場所とは異なる IP アドレスに誰かを送信できる可能性があります。

これを行うには多くの方法がありますが、そのほとんどは DNS サーバーを制御する必要があります。 これは、DNS ハイジャックまたは DNS ポイズニングと呼ばれます。

ドメイン ハイジャックを使用すると、ハッカーは既存の DNS サーバーを変更する必要がありません。 ドメイン登録アカウント (すべてのプライマリ DNS 情報が入力される場所) のドメイン情報を変更するだけで、制御するドメイン サーバーを指定できます。

ファーミング

ファーミングとは、ハイジャッカーが Web サイトを乗っ取り、悪意のあるサイトに誘導したり、攻撃的なコンテンツをサイトに投稿したりすることです。 これは、すべてのトラフィックが制御できないコンテンツに向けられるため、評判に深刻な損害を与える可能性があります。

フィッシング

ドメインハイジャッカーは、ウェブサイトを使用してユーザーからクレジットカード、社会保障番号、ログインなどの貴重な情報を収集し、多くの人々の生活に影響を与える可能性のある深刻な犯罪活動に関与することで、ドメインを乗っ取るときにさらに大きな損害を与える可能性があります.

ドメインがハイジャックされた場合の対処方法

ハイジャックされたドメインの回復には時間がかかり、多くの手間と費用がかかる場合がありますが、それは可能です。

前のセクションでは、ShadesDaddy.com のハイジャックについて言及しました。 これは、ドメインを回復するために何が必要だったかを説明する、ドメイン所有者からの直接のアカウントです。

ShadesDaddy.com の所有者である Pablo Palatnik が記事で述べているように、ICANN や Verisign などの企業がドメイン名で果たす役割を理解することが重要です。

このガイドでは ICANN についてかなり取り上げてきました。 ドメイン ハイジャックの被害者である場合、ICANN はセキュリティ チームに連絡してガイダンスを求めることをお勧めします。 次に、攻撃に関連する状況について尋ねます。

上記の記事で述べたように、Verisign はハイジャックの場合 (裁判所命令または ICANN コンプライアンス通知による) にドメイン名を譲渡する権限を持つ唯一の組織であることに注意することも重要です。

この記事でも指摘されているように、ドメイン名が攻撃された可能性があることに気付いたらすぐに、最初のステップは、ドメイン レジストラーにすぐに警告して通知し、すぐに行動を起こすよう促し、レジストラーの移転などの ICANN 手順を開始することです。現在ドメイン名を所有しているレジストラと通信するための紛争解決ポリシー。

すぐに譲渡を取り消すように要求してください。 レジストラは通常、移管手続きに 60 日間の移管ロックを適用するため、ドメインが同じレジストラの内部アカウントに移管された場合は、ドメインを回復できる可能性が高くなります。

ドメイン泥棒は痕跡を隠すためにドメイン名を何度も移動しようとする可能性があり、これは事態を複雑にし、ドメインの回復をより困難にするだけなので、あまり長く待たないでください.

次に、ハッカーが他のアカウントに侵入するのを防ぐために、すべてのパスワードを変更する必要があります。

登録商標をお持ちの場合、統一ドメイン名紛争解決ポリシー (UDRP) は、ドメイン名の所有権に関する紛争を処理するためにすべての ICANN 認定レジストラが従わなければならない契約です。 これにより、ドメインの迅速な禁止が可能になり、そのデータが変更されたり、別のレジストラに移動されたりするのを防ぎ、レジストラ アカウント間の内部転送も防ぐことができます。

ただし、UDRP は主にサイバースクワッティングや商標侵害に対抗する手段として開発されたものであるため、ドメイン名が商標に関連付けられていない場合、あまり役に立たない可能性があることに注意してください。

ICANN によると、ドキュメントはハイジャックされたドメイン名を回復するための鍵です。

ドメインの登録または使用が正当にあなたのものであることをスポンサー レジストラに証明できることは非常に重要であるため、ICANN は、ドメインの所有権をめぐって紛争が発生した場合に備えて、「書類の証跡」を作成するために保持する必要がある文書のリストを提供しています。ハイジャックされたドメイン名の登録者としてリストされている人。

提供できる基本的なドキュメントには、次のようなものがあります。

- ドメイン履歴 (あなたまたはあなたの組織を登録者として示す登録記録のコピー、請求記録、電子メールの領収書、Web ログ、アーカイブ、税務申告など)。

- ハイジャックされたドメイン名にあなたを関連付ける金融取引 (例: クレジット カードまたは購入の詳細を示す銀行の明細書)

- 乗っ取られたドメイン名に関するレジストラからの連絡 (例: ドメイン更新通知、DNS 変更通知、通話記録など)

- ドメイン名に言及している法的文書 (例: ドメイン名が含まれていると記載されている事業売却の契約書)。

Pablo Palatnik (彼は最終的にドメイン名を取り戻すことができた) によると、他にできることは、経験豊富な弁護士を雇い、裁判所命令で事態を迅速に処理し、自分に何が起こったのかについて騒ぎ始めることです (たとえば、ソーシャル メディアに投稿するなど)。

リバース ドメイン ハイジャック

もう 1 つ心に留めておくべきことは、貴重なドメイン名を所有している場合、「リバース ドメイン ハイジャック」 (RDNH) の被害者になる可能性があることです。

これは、商標の所有者がドメイン名の紛争を開始し、サイバースクワッティング (つまり、商標、サービス マーク、会社名、または個人名と同一または類似のドメイン名を希望して登録する) であると詐欺的に主張することによって、ドメイン名を取得しようとする場合です。転売して利益を得る。)

ドメイン名のハイジャック (リバース サイバースクワッティングとも呼ばれます) は通常、サイバー犯罪に関連していますが、リバース ドメイン ハイジャックは基本的に、登録されたドメイン名の所有者からドメイン名を奪おうとする「悪意のある行為」です。

ドメインの乗っ取りがどれほど深刻で深刻な被害をもたらすかを理解したところで、インシデントの脅威を最小限に抑えて防止するために何ができるかを見てみましょう。

ドメイン名セキュリティの改善と推奨事項

ICANN のレポートは、ドメイン ハイジャック インシデントにつながる可能性のある要因を指摘するだけでなく、レジストリとレジストラに対して、ドメイン セキュリティを改善し、ドメインがハイジャックされることからレジストラントを保護および保護するのに役立つさまざまな推奨事項も提供します。

これらの推奨事項は、次のような分野をカバーしています。

電子通信における本人確認要件の強化

ICANN は、すべての身元確認要件を、郵送または対面で確認する場合と同じレベルに引き上げることを推奨しています。

記録の向上

ICANN は、登録者の記録の正確性と完全性を向上させるために、追加の方法を調査することを推奨しています。

Registrar-Lock と EPP authInfo の実装とベスト プラクティス

レジストラロックは、ドメイン名への許可されていない、不要な、または偶発的な変更を防ぐために、レジストラによってドメイン名に設定されるステータス コードです。

設定すると、ドメイン レジストリは、ドメイン名の変更、譲渡、または削除、ドメイン名の連絡先情報の変更など、特定のアクションの実行を禁止します。

EPP authInfo コード(Auth-Code、EPP コード、認証コード、転送コード、または Auth-Info コードとも呼ばれます) は、ドメイン レジストラー間でドメイン名を転送するために必要な生成されたパスコードであり、ドメイン名の所有者が持っていることを示します。転送を許可しました。

ICANN は、レジストラがすべてのドメインに同じ EPP authInfo コードを使用しないようにすること、およびレジストリとレジストラが、EPP authInfo コードの適切な使用と割り当て、および一意の EPP コードが使用されていない場合の誤用のリスクを説明するベスト コモン プラクティスを再販業者と登録者に提供することを推奨します。 .

コミュニケーションの改善

ICANN は、レジストリとレジストラの間のレジストラントへの保留中の移管通知をオプションではなく必須にすることで、ドメイン名ハイジャックの発生率が低下するかどうかを調査することを推奨しています。

緊急時の経路と手順の提供

ICANN は、レジストラがレジストラントから緊急連絡先情報を取得し、緊急サポート スタッフの連絡先情報を他のレジストラ、再販業者、およびレジストリと共有して、緊急時にレジストラのテクニカル サポート スタッフに 24 時間年中無休でアクセスできるようにすることを推奨しています。

さらに、ICANN は、レジストラントがドメイン名登録情報と DNS 構成の即時介入と復元を取得できるようにするために、レジストラによって定義される緊急手順とポリシーを推奨しています。

国民意識の向上

ICANN は、次のような分野について登録者により良い教育を提供することを推奨しています。

- ドメイン名のハイジャック、登録者のなりすまし、詐欺の脅威。

- 介入を要求し、ドメイン名と DNS 構成の即時復元を取得するための手順。

- 登録情報を正確に保つ。

- Registrar-Lock、EPP authInfo などの保護メカニズム。

説明責任の向上

ICANN は、移転ポリシーを順守しないレジストラに対処するためのより強力な施行メカニズムに投資し、再販業者と協力する際にレジストラに責任を負わせることを推奨しています。

ドメイン名セキュリティのベスト プラクティス: ドメイン名を安全に保つためにできること

レジストリ、レジストラ、および再販業者のドメイン セキュリティを向上させるために ICANN が実施および提案しているすべてのことを説明したので、ドメイン名登録者がドメイン名を安全に保つためにできることに注意を向けましょう。

信頼できるドメイン プロバイダーを選択する

理想的には、安全な DNS 管理パネルと年中無休 24 時間体制の技術サポートを提供する認定レジストラまたは評判の良いドメイン名再販業者からドメインを購入することをお勧めします。

保護とセキュリティに重点を置いたオンライン サポート チームにアクセスできることは重要です。ドメインで問題が発生し、すぐにヘルプや支援が必要な場合は、彼らが最初の連絡先になるからです。

ドメイン所有権を事業体に割り当てる

ビジネスまたは企業体には常にドメインを登録してください。 個人の名前でドメイン名を登録することは避けてください。 これにより、ビジネスに出入りする個人に関係なく、ビジネスの継続性が保証されます。

たとえば、ビジネス マネージャーが自分の名前でドメイン名を登録し、会社を辞めたとします。 あなたのビジネスは、ドメインを失う、混乱する、または何らかの問題が発生した場合、ドメイン名の所有権を取り戻すために多くの面倒を経験するリスクがあります.

ドメイン名をロックする

ドメイン ロック (レジストラ ロック) は、許可されていない第三者による別のレジストラへのドメインの譲渡を防止することで、ドメイン名をさらに保護します。

ドメインを「ロック解除」したままにしておくと、ドメイン ハイジャッカーが許可なくドメイン名を転送したり、ドメインのネーム サーバーをリダイレクトしたりしようとする機会が生じるため、ドメイン登録を確保した直後に、ドメイン名管理システムを通じてドメイン名をロックしてください。

ドメインのプライバシーを有効にする

前述のとおり、ドメイン ハイジャッカーがドメインを乗っ取るために必要なのは、ドメイン名と管理者の連絡先の電子メール アドレスだけです。

したがって、登録済みのドメインに関連付けられている電子メール アカウントを保護することは非常に重要です。 これを行う最善の方法は、ドメインを登録するときにプライベート ドメイン登録の使用を検討することです。

プライベート ドメイン登録 (ドメイン プライバシー、ドメイン プライバシーと保護、WHOIS プライバシー、または WHOIS プライバシー保護とも呼ばれます) は、WHOIS データベース内のパブリック ビューからあなたの名前、電話番号、および電子メール アドレスを非表示にする簡単で安価な方法を提供します。オンラインの匿名性。

注:一部のドメイン レジストリでは、ドメイン プライバシー サービスが許可されていません。

たとえば、 .com.auドメインまたはその他の.au拡張子を登録する場合、auDA (認定された.auネームスペース監督者) は、登録者連絡先情報ポリシーのセクション 2.4、条項 b) で次のように述べています。

「登録者は、登録者または登録者の連絡先の真の身元を隠す効果がある可能性のあることを行ってはなりません (たとえば、プライベートまたはプロキシ登録サービスを使用することにより)…」

強力なパスワードを選択する

今日のサイバー犯罪活動が横行する世界では、パスワードのセキュリティについて議論する必要さえありません。 ただし、脆弱なパスワードは依然としてデータ セキュリティに対する最大の脅威の 1 つであるため、レジストラ アカウントに脆弱なパスワードを選択しないでください。 トラブルを招くだけです。

代わりに強力なパスワードを選択して、推測がほぼ不可能になるようにします。 基本的なパスワード セキュリティの推奨事項に従います。少なくとも 1 つの数値、1 つの記号、およびランダムに選択された文字を含む、8 文字以上 (長いほど良い) のパスワードを生成します。

パスワードを定期的に更新する

これは、パスワード セキュリティのもう 1 つの基本的ですが重要な領域です。 セキュリティに関するあらゆるアドバイスにもかかわらず、多くの企業はパスワードを内部でチーム メンバーと共有することになり、チーム メンバーはパスワードを他のチーム メンバーと共有する可能性があります。 一定期間にわたって情報が何度も共有されると、特に会社を離れた人がその情報にアクセスできる場合、セキュリティ上の脅威が生じる可能性があります。

そのため、ドメイン登録アカウントのパスワードは定期的に変更してください。 これを行うのに適した時期は、レジストラが ICANN のポリシーに従って行う必要があるため、連絡先の詳細を確認および更新するための要求を送信するときです。

パスワードのセキュリティについてはまだですが…

ドメイン レジストラーのログイン情報を共有しない

ドメイン登録アカウントにアクセスできる人が少なければ少ないほど、組織内部からセキュリティ侵害が発生する可能性は低くなります。

可能であれば、ドメイン レジストラのログイン情報へのアクセスを、絶対に知る必要のある人だけに制限してください。 また、組織の一部でなくなった場合は、ログインの詳細をすぐに変更してください。

ドメイン名を 10 年間登録する

利用可能な最大登録期間を選択します。 多くのレジストラでは、最大 10 年間、登録を保護できます。

しばらくビジネスを続ける予定がある場合は、ドメインを今後 10 年間登録することを検討してください。

自動更新をオンにする

ドメイン名の更新のリマインダーを見逃してドメイン名を更新するのを忘れると、ドメイン名が期限切れになり、他の誰かに登録されるリスクがあります。

最大登録期間を選択し、自動更新をオンにすることで、ドメイン名を失うことを避けることができます.

予備の支払いの詳細を提供する

ドメイン名アカウントで複数の支払い方法を入力できる場合は、2 つ目の支払い方法の詳細を入力してください。

これにより、ドメイン更新料金の失敗 (クレジット カードの期限切れなど) によってドメイン名が失われるリスクを最小限に抑えることができます。

予備の連絡先情報を提供する

ドメイン名アカウントで予備の連絡先情報 (予備の連絡先メール アドレスを含む) を提供できる場合、メインの連絡先メール アドレスに何か問題が発生した場合に、承認されたユーザーがドメイン名アカウントへのアクセスを簡単に取得できるようになります。

これにより、別の重要なポイントがもたらされます…

登録済みドメインのメール アドレスとは別の連絡先メール アドレスを使用する

Perl.com のドメイン ハイジャック事件が示すように、登録アカウントの連絡先メール アドレスが同じ登録済みドメイン名に関連付けられている場合、ドメインがハイジャックされた場合、組織全体が「通信不能」になる可能性があります (つまり、ハイジャック犯があなたのドメインを完全に制御することになります)。ドメインとあなたの電子メール)。

このため、登録したドメインに関連付けられているものとは別の電子メール アドレスを使用することをお勧めします。 また、アカウントに予備の連絡先メール アドレスがあると役立ちます。

ドメイン名のステータスを定期的に監視する

登録者がドメインを保護するために ICANN が推奨するプラクティスの 1 つには、ドメイン名の状態を定期的に監視し、ドメインの連絡先と認証情報をタイムリーかつ正確に保守することが含まれます。

ドメイン名の登録ステータスを積極的に監視することを定期的なビジネス レビューの一部にすることで、問題を早期に発見することができます。

追加のドメイン セキュリティのヒント

ドメインとオンライン プレゼンスを安全に保つために検討すべきその他のオプションを次に示します。

ドメイン名バリエーションの登録

詐欺師やハッカーは、他の既知のドメインに似たドメイン名を登録しようとすることがよくあります。これにより、ブランドになりすましたり、疑いを持たないユーザーをだましてログインの詳細や銀行情報などの機密情報を提供させたりすることができます。

ドメイン名の一般的なバリエーションを登録すると、ブランドが保護されるだけでなく、フィッシングやドメイン名のタイポスクワッティング (Web に URL を誤って入力するインターネット ユーザーを標的とする一種のソーシャル エンジニアリング攻撃) などの一般的なハッキング手法に対する追加の保護レイヤーが作成されます。タイポスクワッティングは、ドメインの模倣、URL ハイジャック、おとりサイト、または偽の URL としても知られています)。

ドメイン SSL 証明書を使用する

ドメインに SSL 証明書を追加すると、ハッカーがユーザーのデバイスと Web サイト間の暗号化された接続を「傍受」して、クレジット カード番号、銀行のログイン情報、連絡先の詳細、電子メール アドレスなどの機密データを盗むことができなくなります。

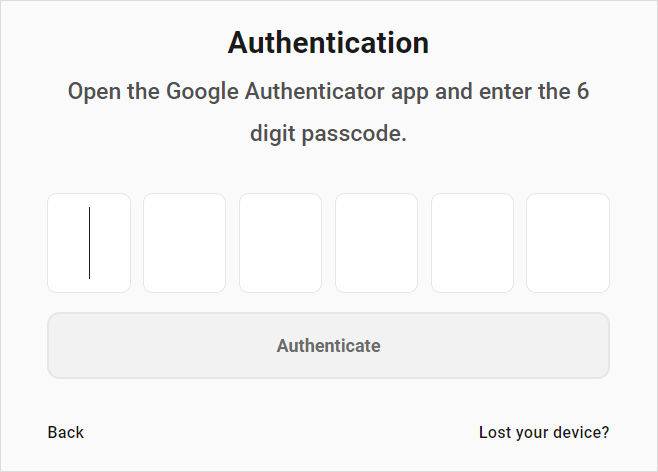

多要素認証を使用する

Multi-factor authentication (MFA) is a security measure that requires at least two or more proofs of identification in order to grant users access.

A 2-step verification method like two-factor authentication (2FA) adds an extra layer of protection by making sure that only you can sign in to your account.

Use DNSSEC

Domain Name System Security Extensions (DNSSEC) is an advanced DNS feature that strengthens DNS authentication using cryptographic digital signatures and adds an extra layer of security to domains by attaching digital signature (DS) records to their DNS information to determine the authenticity of the source domain name.

When DNSSEC is enabled, DNS lookups use a digital signature to verify that the source of your site's DNS is valid. If the digital signature doesn't match, web browsers won't display the site.

Although DNSSEC can improve domain security, protect your domains from potential cache poison attacks and DNS spoofing, and is useful if you have valuable data to protect, it is not automatically enabled as implementation often requires significant effort and expense and needs to be specifically enabled by network operators and domain name owners.

DNSSEC can also reduce site performance, make DNS more prone to failure, and some domain extensions (eg country code domains) don't support it. Hence support and adoption of DNSSEC worldwide is currently slow.

Use A VPN

If you have the need to be extremely security-conscious about your site, you can use a Virtual Private Network (VPN) to access your domain name account and stave off hackers on the lookout for unsecure connections where they can siphon valuable data.

A VPN hides your public IP address and adds security and anonymity when connecting to web-based services and sites.

Don't Let Your Security Guard Down

In addition to all of the above recommendations, it's important to also use common sense and remain vigilant to scams, malware, and other attempts to trick you into giving up valuable details that could see your domain name account being hacked and hijacked.

Some basic precautions you can take include:

- Don't share logins, passwords, and email addresses. Especially not for administrative accounts.

- Use SPAM filters. Yes, spammers have ways of getting around filters, but any suspected spam you can automatically send into a junk mail folder will provide at least a modicum more protection than not using any spam filters at all.

- Never open attachments sent from unknown sources . Unfortunately, even family and friends can forward you emails with attachments containing viruses, so it's important to be extra vigilant. If you are unsure about an attachment, check with the sender to make sure it's legit.

- Don't click any links inside spam messages . Not even the “Unsubscribe” link. It not only makes you vulnerable to viruses and malware, it also confirms to spammers that your email address is active.

Make Your Domain Name Security A Priority

Hopefully, this guide has helped to increase your awareness of how important it is to keep your domain name safe, secure, and protected. The security of your entire digital presence depends on it.

As mentioned at the beginning of this article, keeping your business secure is a complex undertaking. It requires hardening on many levels, and working with trusted partners and solutions.

At WPMU DEV, our aim is to become more than your all-in-one WordPress platform provider. We want to be the business partner you can trust and rely on to grow your business profitably and securely.

If you sell WordPress web development services or plan to start a web development business, consider becoming a WPMU DEV member and buying your domains through our white label integrated domain and hosting reselling platform (soon to be fully automated).

When you register a domain with WPMU DEV either for your own business or on behalf of your clients as a reseller, you get the following security features to help keep your domain safe and protected included at no additional cost:

- Registrar Lock

- Privacy Protection

- HTTPS (if your site is hosted with us, we provide free SSL and force HTTPS).

- Longer Registration Periods (up to 10 years)

- Contact Info Update Verification (whenever you update your contact information, we check our database and if we don't have that data, you will receive a verification email before updating the information.)

- 2FA Options For Members (should your WPMU DEV account password ever become compromised, unauthorized users will still require a 2FA code to be able to login).

- 24/7 Technical Support . Receive expert support on all things WordPress, hosting, and domains any time, any day.

Learn more about the benefits of registering your domains with WPMU DEV or visit our documentation section.