SPF、DKIM、DMARCレコードとは何ですか? そして、なぜあなたはそれらを必要としますか?

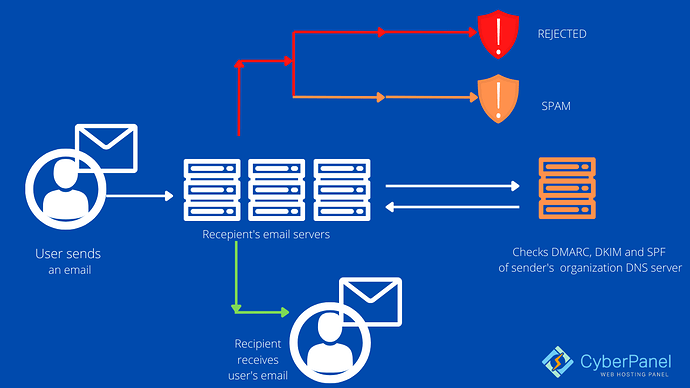

公開: 2022-04-06SPF、DKIM、DMARCは、単なる技術的な電子メール構成ではありません。 それらは電子メールの配信に悪影響を及ぼします。 それらは連携して、より良い電子メール配信を保証します。

一言で言えば、3つのアプローチはすべて、インターネットサービスプロバイダー(ISP)が電子メールの信頼性を検証するために使用します。 送信者は本当に彼らが主張する人ですか?

ISPフィルターを通過するには、自分が有効な送信者であることを証明する必要があります。 他人に代わって送信しておらず、身元が盗まれていないことをどのように示すことができますか? SPFDKIMDMARCを利用する。

送信者の信頼性を明示的に証明および保護するテキストレコードは、SPFDKIMDMARCレコードと呼ばれます。

これらのレコードはすべて、CyberPanelで次のコマンドを使用して設定できます。CyberPanelで10/10電子メールスコアを達成する!

目次

SPF

Sender Policy Framework(略してSPF)は、電子メールの偽造を検出およびブロックするための電子メール検証プロトコルです。 これにより、メール仲介者は、特定のドメインからの受信メールが、ドメインの管理者によって許可されたIPアドレスから発信されていることを確認できます。 SPFレコードは、DNS(ドメインネームシステム)内のTXTレコードであり、どのIPアドレスやサーバーがそのドメインからのメールの送信を許可されているかを示します。 これは、はがきに信頼できる識別可能な差出人住所を記載するのと似ています。差出人住所が信頼でき、認識できる場合、ほとんどの個人は手紙を開く可能性がかなり高くなります。

ISPは、メッセージが送信された後、メッセージのReturn-Pathドメインを調べます。 次に、電子メールを送信したIPアドレスが、Return-PathドメインのSPFレコードに記載されているIPアドレスと比較され、それらが一致するかどうかが確認されます。 その場合、ISPはSPF検証を検証し、メッセージを送信します。

SPFレコードの例:

v = spf1 ip4:168.119.13.219 include:mailgun.org include:zoho.com include:mxlogin.com〜all

どうしてそれが重要ですか?

SPFは、電子メールユーザーをスパマーから保護するのに役立つ「提案された標準」です。 偽造された「差出人」アドレスとドメインは、電子メールスパムやフィッシングで頻繁に使用されます。 その結果、ほとんどの人は、SPFレコードの公開とチェックが、最も効果的で直接的なスパム対策戦略の1つであると考えています。 送信画像が良好な場合、スパマーは、ISPの送信者の評判を高めるために、ドメインから電子メールを送信しようとする場合があります。 ただし、正しく構成されたSPF認証は、ドメインがユーザーのものである可能性がある一方で、送信サーバーがユーザーに代わってメールを送信することを許可されていないことを受信者ISPに通知します。

サブドメインに独自のSPFレコードがない場合でも、トップドメインのSPFレコードが自動的に認証します。

利点

スパマーがドメインの制御を取得すると、不要な電子メールを送信しようとします。 これはあなたの信頼性と提供する能力を損なうでしょう。 ドメインをまだ認証していない場合は、ドメインを優先する必要があります。 SPFは、次の方法で配信可能性が高いことを保証します。

•サードパーティのオファーを受信者に通知します。

スパマーがリレーを採用している場合、SPFレコードにより、エンドユーザーに確実に通知されます。

•受信トレイへのクイックアクセス

SPFの実装により、電子メールの受信者はあなたのブランドを信頼し、将来の電子メールは受信トレイに安全にアクセスできるようになります。

•一部の受信者に必要

一部の電子メール受信者は、SPFレコードが必要なだけで、SPFレコードがない場合は、電子メールをスパムとして指定します。 そうしないと、メールが返送される可能性があります。

•送信者のスコアを改善します

すべての送信メールサーバーの送信者スコアは、購読解除やスパムファイルなどの従来の電子メールメトリックを使用して計算されます。 SPFは送信者スコアを改善し、電子メール配信を改善します。

短所

SPFシステムにはいくつかの制限があります。 詳細は次のとおりです。

•転送されたメールでは機能しません

転送された電子メールには元の送信者のIDが含まれておらず、スパムメッセージのように見えるため、送信者ポリシーフレームワークテストに失敗することがよくあります。

•定期的に更新されていません

多くのドメインマネージャーは、SPFレコードを定期的に最新の状態に保つことができない場合があります。

•サーバーが変更されたにもかかわらず、更新する必要があります。

サードパーティの電子メールプロバイダーを使用する場合、ドメインはサービスプロバイダーのサーバーが変更されるたびにSPFレコードを更新する必要があり、これによりワークロードが増加します。

それはどのように機能しますか?

受信サーバーは、電子メールのヘッダーでドメインのReturn-Path値を検索することにより、SPFをチェックします。 このReturn-Pathは、受信者サーバーが送信者のDNSサーバーでTXTレコードを探すために使用されます。 SPFが有効になっている場合、メールの送信元となるすべての承認済みサーバーのリストが表示されます。 IPアドレスがリストにない場合、SPFチェックは失敗します。

SPFレコードは、修飾子とメカニズムの2つのセクションに分かれています。

- メカニズムを使用して、ドメインに代わって誰がメールを配信できるかを定義することができます。 これらの条件が満たされている場合は、4つの修飾子のいずれかを使用できます。

- メカニズムが一致する場合、修飾子は実行されるアクションです。 修飾子が指定されていない場合は、デフォルトの+が使用されます。 SPF電子メールポリシーの構成に使用できる4種類の修飾子を以下に示します。

DKIM

DKIM(DomainKeys Identified Mail)を使用すると、メッセージの転送中に組織(またはメッセージハンドラー)がメッセージの責任を負うことができます。 DKIMは、メッセージに新しいドメイン名識別子を追加し、暗号化技術を利用してその認証を検証します。 作成者のFrom:フィールドなど、メッセージ内の他の識別子は、識別に影響を与えません。 TXTレコード署名であるDKIMは、送信者と受信者の間の信頼を確立するのにも役立ちます。

どうしてそれが重要ですか?

DKIMは必須ではありませんが、受信者にとって電子メールがより本物であるように見え、迷惑メールフォルダに入れられる可能性が低くなります。 信頼できるドメインからの電子メールのなりすましは、危険なスパムキャンペーンの一般的な戦術であり、DKIMを使用すると、DKIM対応ドメインからの電子メールのなりすましがより困難になります。

DKIMは、現在の電子メールアーキテクチャと互換性があり、SPFおよびDMARCと連携して、電子メール送信者に追加のセキュリティレイヤーを提供します。 メールサーバーがDKIM署名をサポートしていない場合でも、署名されたメッセージを受信できます。 これはオプションのセキュリティメカニズムであり、DKIMは広く使用されている標準ではありません。

利点

署名と検証は、DKIMによって提供される2つの独立したアクションです。 どちらもメール転送エージェントモジュール(MTA)で処理できます。 プライベートDKIMキーとパブリックDKIMキーはペアで作成されます。

DKIMは、「公開鍵暗号」とも呼ばれる「非対称暗号」を使用します。 DKIMは、「秘密鍵」を使用して、メッセージが受信された後、目的の受信者に送信される前に署名を確立します。 メッセージにはこの署名が添付されています。 メッセージが目的の受信者に送信されると、宛先サーバーは署名を検証するために送信者の公開鍵を要求します。 宛先サーバーは、公開鍵が指定された署名を署名と同じ値に復号化することを許可している場合、送信者が本人であると想定できます。

短所

- SPFレコードタイプ-SPFレコードはTXT形式でのみ公開できます。 「SPF」タイプのレコードはサポートされなくなったため、回避する必要があります。

- 複数のレコード-ドメインに複数のSPFレコードを追加します。 余分なレコードは削除するか、現在のレコードとマージする必要があります。

- インクルード手法を使用して存在しないレコードを参照することは、存在しないレコードをインクルードすることと呼ばれます。 無効な含まれているアイテムは削除する必要があります。

- 疑わしい場合は、-allを使用してください。 考えられるすべてのソースを完全に含めずに使用すると、実際の電子メールが拒否されるリスクが高まります。

- レコードが多すぎる-特に_spf.google.comゾーンとspf.protection.outlook.comゾーンに含まれるレコードが多すぎると、ルックアップの数が過剰になる可能性があります。 これらのレコードは最適化する必要があります。

それはどのように機能しますか?

DKIMは、非対称暗号化を介して公開鍵と秘密鍵のペアを生成します。 送信者ドメインのDNSでは、公開鍵は特定のTXTレコードとして公開されます。 秘密鍵は、各電子メールの署名を一意にするために使用されます。

プライバシーアルゴリズムは、秘密鍵と電子メールの内容を使用して、電子メールのヘッダーの一部としてランダムな署名を割り当てました。

アウトバウンドメールサーバーがメッセージを送信すると、一意のDKIM署名ヘッダーが生成されてメッセージに添付されます。 このヘッダーには、2つの暗号化ハッシュ、定義済みヘッダーの1つ、およびメッセージコンテンツの少なくとも一部の1つが含まれています。 DKIMヘッダーには、署名の作成方法に関する詳細も含まれています。

SMTPサーバーは、ヘッダーにそのような署名が含まれる電子メールを受信すると、DNSに送信ドメインの公開鍵TXTレコードを照会します。 受信サーバーは、電子メールがそのドメインから送信され、送信中に公開鍵を使用して改ざんされていないかどうかを確認できます。

受信者の電子メールサービスプロバイダーは、チェックが失敗した場合、または署名が存在しない場合、電子メールをスパムとして分類するか、送信者のIPアドレスを完全に禁止する場合があります。 これにより、詐欺師が電子メールでドメインアドレスを偽装することがより困難になります。

DMARC

どうしてそれが重要ですか?

一致しない電子メールは詐欺と見なされ、無視されます。 フィッシングとは、ユーザーのクレジットカードやその他の個人情報を入手するために、他人を装った悪意のある電子メールを送信する詐欺行為です。 その結果、DMARCを使用することで、自分自身を保護することができます。

DMARCのインストールが成功すると、さまざまなレベルの検疫から完全な拒否まで徐々に増加します。 また、送信者がDMARCレポートを定期的に監視することもお勧めします。 これらのレポートは、ドメインに対して行われたフィッシングの取り組み、およびDKIMまたはSPFの障害が原因で自分の電子メールが拒否されているかどうかを警告します。

利点

電子メールを利用する場合は、DMARCを実装することをお勧めします。

不正な電子メールに対する効果的なセキュリティ制御が実装されると、配信が簡素化され、ブランドの信頼性が向上し、ドメイン所有者はインターネット上でドメインがどのように使用されているかを把握できます。

- セキュリティ:スパム、詐欺、フィッシングから消費者を保護するために、メールドメインの違法な使用を許可しないでください。

- 可視性:インターネットを介してドメインから誰が、何が電子メールを送信しているかを可視化します。

- 配信:巨大企業が電子メールの配信に使用するのと同じ最先端のテクノロジーを使用します。

- アイデンティティ:広大で増加しているDMARC対応の受信者エコシステム全体でメールを簡単に識別できるようにします。

短所

DMARCはほとんどの場合可能です。 技術の進歩の結果、フィッシングは非常に困難になっています。 ただし、このアプローチは1つの問題を解決しますが、別の問題を作成します。それは誤検知です。 2種類の状況では、正当なメッセージをブロックするか、スパムとしてタグ付けすることができます。

- 転送されたメッセージメッセージが複数のメールボックスから転送されるか、中間のメールノードを介して転送されるかに関係なく、一部のメールシステムは転送されたメッセージ(リレー)のSPFおよびDKIM署名に失敗します。

- 設定が間違っています。 DKIMとSPFを構成する場合、メールサーバーの管理者が間違いを犯すのは珍しいことではありません。

それはどのように機能しますか?

DMARCはSPFやDKIMの結果に依存しているため、これらの少なくとも1つが電子メールドメインに存在している必要があります。 DMARCを使用するには、DNSにDMARCエントリを公開する必要があります。

SPFとDKIMのステータスを検証した後、DMARCレコードはDNSレコード内のテキスト項目であり、電子メールドメインのポリシーを世界に知らせます。 SPF、DKIM、またはその両方が合格した場合、DMARCが認証します。 これは、識別子アラインメントまたはDMARCアラインメントとして知られています。 SPFとDKIMは合格する可能性がありますが、識別子の配置に基づいてDMARCは失敗します。

DMARCレコードは、XMLレポートをDMARCレコードのレポート電子メールアドレスに送信するように電子メールサーバーにも指示します。 これらのレポートは、Eメールがエコシステム内をどのように移動しているかを示し、他に誰がEメールドメインを使用しているかを確認できます。

XMLで記述されたレポートを理解することは、特にレポートが多い場合は難しい場合があります。 DMARCIANプラットフォームは、これらのデータを受信し、電子メールドメインがどのように使用されているかを視覚化できるため、アクションを実行してDMARCポリシーをp=rejectに変更できます。

SPFとDKIMの違い

DKIMは、あなたが元の送信者であり、電子メールが改ざんされていないことをIPに通知するキーのコレクションです。 SPFは、あなたに代わってメッセージを送信する許可を与えられたすべての人を含むホワイトリストです。 すべてがどのように機能するかを知りたい場合は、電子メールヘッダーを調べて、電子メールがDKIMで正しく署名されているか、SPFに合格しているかを確認してください。

なぜSPFDKIMDMARCが必要なのですか?

メールの確認を有効にすることは、メールを配信するための良いアイデアだけではありません。 また、許可されていない送信者が許可や知識なしにドメインを使用できる可能性を減らすことで、ビジネスの評判を保護するための重要なツールでもあります。

SPF DKIM DMARCを一緒に使用しますか?

インターネットの電子メールプロトコルの進化のために、3つ必要になります。

メッセージヘッダー(To:、From:、Bcc:アドレスなど)は、メッセージの実際のコンテンツから意図的に分離されています。 これはメリットでしたが、現代のIT管理者にとっては新たな苦しみの世界をもたらしました。

電子メールインフラストラクチャに3つのプロトコルすべてを適切に実装すると、メッセージが簡単に改ざんされたり、ユーザーの受信トレイに届いたりすることがないようにすることができます。

結論

今日の世界では、電子メールに対して電子メールの検証を行うことは、電子メールの配信にとって非常に重要です。 複数の電子メールのなりすましと違反の試みにより、規制は将来さらに厳しくなるでしょう。 特定のISPドメインを介してメールを送信している場合は、その検証ポリシーをチェックして、メール配信を最大限に活用する方法を確認してください。