WordPress がハッキングの試みに対して脆弱な 22 の方法

公開: 2022-11-08WordPressは信じられないほど人気があります。 その事実を回避することはできません。

W3Techs によると、2022 年の時点で、WordPress は現在、識別可能な CMS を備えた Web サイトの市場シェアの 64.3% を占めています。

WordPress は、安全でないからではなく、非常に人気があるため、悪意のある攻撃に対して特に脆弱です。

しかし、スパイダーマンが「大きな力には大きな責任が伴う」と言ったように、WordPress についても同様のことが言えます。 つまり、「人気が高まるにつれて、ハッキングの試みが大幅に増加します。」

がっかりさせないでください。

はい、WordPress は他の CMS よりも多くのハッキングの試みを受けています。 しかし、それでも使用するのに最適なプラットフォームです。

いくつかの簡単なソリューションを実装するだけで、大多数の攻撃から Web サイトを保護できます。

この記事では、WordPress Web サイトがハッキングされる最も一般的な理由と、これらの脆弱性を迅速に修正する方法について説明します。

- そもそもなぜ人々はウェブサイトをハッキングするのでしょうか?

- WordPress ウェブサイトが頻繁にハッキングされる 22 の理由とその修正方法

- WordPress サイトをハッキングの試みから保護し、サイトのセキュリティをお楽しみください

そもそもなぜ人々はウェブサイトをハッキングするのでしょうか?

大まかに言えば、誰かがあなたの WordPress Web サイトをハッキングしようとする理由は 4 つあります。

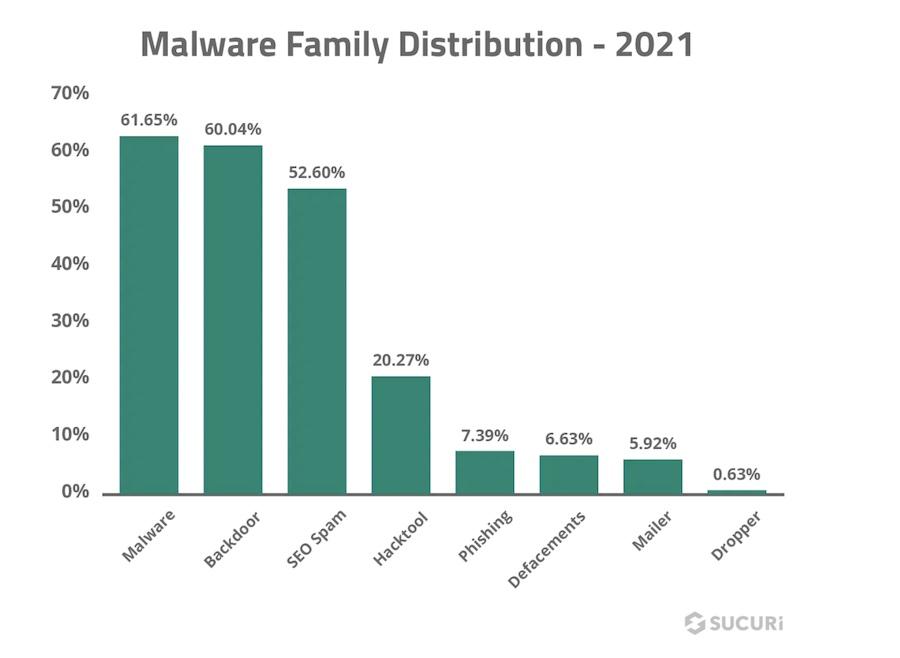

- 何らかの形で訪問者に害を及ぼす可能性のある悪意のあるコードまたはコンテンツを挿入すること。 これは「悪意のある攻撃」として知られています。 Sucuri Security によると、これらのマルウェア攻撃は WordPress ハッキングの約 64% を占めています。

- ウェブサイトのリソースを独自の目的で使用するため。 たとえば、ボットネットの一部として「サービス拒否」または「DDoS」攻撃を支援するためです。

- クロスサイト スクリプティングを使用するには。 これは、安全でない JavaScript を含む Web サイトを誰かに読み込ませることで機能します。 iThemes によると、これらのスクリプトはブラウザのデータを盗み、2022 年時点で WordPress のセキュリティ脆弱性の約 54% を占めています。

- フィッシング スキームで使用するために Web サイトをハイジャックすること。 つまり、訪問者をだましてパスワードやクレジット カード番号などの個人情報を提供させることです。

これらすべての方法の最終目標は、ほとんどの場合、情報を盗むことです。 この情報は、個人の身元を盗んだり、お金を盗んだりするために使用されます。

ありがたいことに、いくつかの簡単なソリューションを使用するだけで、ほとんどのハッカーから Web サイトを保護できます。

WordPress ウェブサイトが頻繁にハッキングされる 22 の理由とその修正方法

したがって、WordPress を使用したいのは確かですが、ハッキングされる可能性は避けたいと考えています。 そうですね?

あなたは運がいいです!

特にWordPress Webサイトがハッキングされる22の異なる理由をまとめました.

また、それに対して何ができるか、人間的に可能な限り Web サイトを守る方法も示します。

1. WordPress は悪用されやすい

今日ここでリストの一番上にあるのは、WordPress は簡単に悪用できるという事実です。 WordPress はオープンソースであるため、誰でもコードを表示できます。 そのため、脆弱性が発見されると、誰もが目にして悪用する可能性があります。

修正方法:

WordPress がターゲットであるという事実については何もできませんが、Web サイトを可能な限り安全にするための対策を講じることはできます。

その方法についてはこの記事の後半で詳しく説明しますが、現時点では、WordPress インストールを最新の状態に保ち、強力なパスワードを使用し、セキュリティ プラグインをインストールすることが重要であることを知っておいてください.

2. WordPress は大人気

先ほど説明したように、WordPress は世界で最も人気のあるコンテンツ管理システムの 1 つです。

残念ながら、これはハッカーの主要な標的でもあることを意味します。

彼らは、WordPress の脆弱性を見つけるために時間を費やすことができれば、同じ脆弱性を持つ多くの Web サイトを悪用できることを知っています。

修正方法:

これに対抗する最善の方法は、WordPress のインストール、テーマ、およびプラグインを最新の状態に保つことです。

WordPress の新しいセキュリティ パッチがリリースされたら、できるだけ早く Web サイトを更新することが重要です。 そうすれば、既知の脆弱性の影響を受けにくくなります。

しかし、それについてはもう少し後で説明します。

3. WordPress サイトには基本的なセキュリティ対策が欠けていることが多い

多くの WordPress ユーザーは、Web サイトを保護するために必要な手順を実行していません。 それはただの事実です。

今では、彼らはそれがいかに簡単であるかを認識していないか、自分の Web サイトが標的になっているとは考えていない可能性があります。

しかし、実際には、小さな Web サイトでもハッカーの標的になる可能性があります。 Web サイトを保護するために必要な手順を実行しないと、簡単に標的にされてしまいます。

修正方法

最初のステップは、WordPress Web サイトを保護するために必要な基本的なセキュリティ対策について理解することです。

一部のユーザーにとって、これはセキュリティ プラグインのインストールを意味します。 他の人にとっては、それは強化プロトコルに着手することを意味します.

幸いなことに、この投稿では、知っておく必要のあるほとんどのことをカバーしています。

4. WordPress ウェブサイトは共有サーバーでホストされることが多い

WordPress Web サイトがハッキングの試みに対して脆弱であるもう 1 つの理由は、共有サーバーでホストされていることが多いためです。

多くの Web サイト所有者は、Web サイトがホストされているサーバーが Web サイトのセキュリティに大きな影響を与える可能性があることに気づいていません。

Web サイトがホストされているサーバーが適切に保護されていない場合、Web サイトが攻撃にさらされる可能性があります。

修正方法

最初のステップは、評判の良いホスティング会社を使用していることを確認することです。

いくつかの調査を行い、レビューを読んで、セキュリティを真剣に考えているホスティング会社を見つけてください。 特に SiteGround、DreamHost、Hostinger が気に入っています。

優れたホスティング会社を見つけたら、Web サイトが安全なサーバーでホストされていることを確認してください。

5. 2 要素認証を使用しない不適切なパスワード (強力なパスワードを強制しない)

百万回も耳にしたことがありますが、繰り返します。WordPress Web サイトを保護する最も簡単な方法の 1 つは、強力なパスワードを使用することです。

多くの WordPress Web サイト所有者はこのアドバイスを受け入れず、推測しやすい脆弱なパスワードを使用しています。

さらに悪いことに、一部の WordPress ユーザーは、2 要素認証でも強力なパスワードの使用をユーザーに強制していません。 これにより、ブルート フォース攻撃の可能性がさらに高くなります。

修正方法

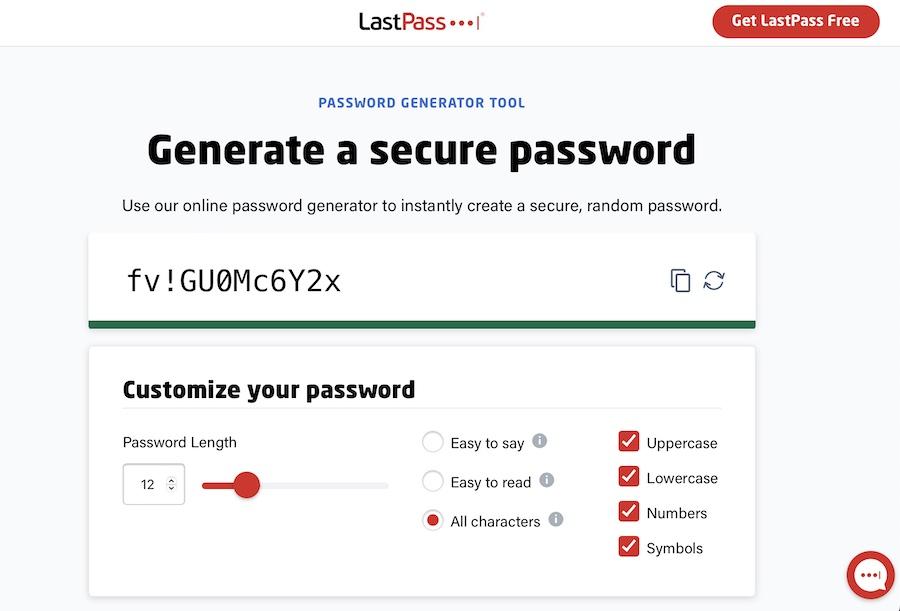

パスワードを推測しにくいものに変更することは、ステップ 1 です。

パスワードは 8 文字以上で、大文字と小文字、数字、記号を組み合わせて使用する必要があります。

強力なパスワードの作成方法がわからない場合は、パスワード ジェネレーターを使用して作成できます。

いくつかの適切なオプションは次のとおりです。

- LastPass パスワード ジェネレーター

- 強力なパスワード ジェネレーター

- ノートン パスワード マネージャー

強力なパスワードを作成したら、次のステップは、ユーザーも強力なパスワードを使用していることを確認することです。

これを行うには、ユーザーがアカウントを作成するときに強力なパスワードを使用するように強制します。

これを行うには、セキュリティ プラグインをインストールする必要があります。 Password Policy Manager は優れた無料のオプションです。

他のプラグインと同じようにこのプラグインをインストールして有効にし、WordPress ダッシュボードで [ miniOrange Password Policy ] をクリックします。

ここから、パスワード ルールを設定できます。

必要な文字数を選択し、ユーザーに大文字と小文字、数字、および特殊文字の使用を強制するかどうかを決定します。

6.硬化対策なし

WordPress Web サイトの所有者が犯すもう 1 つのよくあるセキュリティ上の過ちは、強化策を講じていないことです。

強化対策は、WordPress Web サイトをより安全にするために実行できる手順です。 多くの場合、既定のデータベース プレフィックスの変更や readme ファイルの削除など、簡単に実行できます。

しかし、それらは単純ですが、Web サイトのセキュリティに大きな違いをもたらす可能性があります。

修正方法

WordPress の強化にはいくつかの形態があります。 ただし、実行できる最も簡単な方法の 1 つは、デフォルトのデータベース プレフィックスを変更することです。

お気に入りの FTP クライアント経由で WordPress サイトに接続し、次の行をwp-config.phpファイルに追加します。

$table_prefix = 'wp_';実行できるもう 1 つの簡単なセキュリティ対策は、readme ファイルを削除することです。 これを行うには、WordPress ディレクトリからreadme.htmlファイルを削除します。

さまざまな強化方法を実装する最善の方法の 1 つは、セキュリティ プラグインをインストールすることです。これにより、次のポイントに進みます。

wp-config ファイルのカスタマイズに特化した投稿がこちらにあります。

7. セキュリティプラグインなし

WordPress ウェブサイトを保護するためにできる最も重要なことの 1 つは、セキュリティ プラグインをインストールすることです。

セキュリティ プラグインは、Web サイトに追加の保護層を追加し、発生したセキュリティの問題を迅速に修正するのに役立ちます.

そして最良の部分は、このようなプラグインは比較的手間がかからないことです。設定するだけで、サイトが保護されます.

修正方法:

最初のステップは、WordPress ウェブサイトに適したセキュリティ プラグインを見つけることです。 そこにはたくさんの素晴らしいオプションがあります。

ここにいくつかのトップパフォーマーがあります:

スクリセキュリティ

このプラグインは、包括的なセキュリティ ソリューションを探している WordPress ウェブサイトの所有者に最適なオプションです。

マルウェア スキャン、ブラックリスト監視、リモート マルウェア除去などの機能が含まれています。

マルケア

もう 1 つの優れたオプションは MalCare です。 サイト全体のスキャン、リアルタイムのファイアウォール、マルウェア除去ツールなど、あらゆる種類のセキュリティ機能を提供します。 また、Web サイトの速度を損なうことなく、これらのサイト保護機能を提供します。

プラグインを選択したら、それをインストールし、プラグインの指示に従って構成します。

8.ファイルのパーミッションが正しくない

WordPress Web サイトの所有者が犯すもう 1 つのよくあるセキュリティ上の間違いは、正しいファイル アクセス許可を設定していないことです。

ファイルのパーミッションによって、ファイルの読み取り、書き込み、および実行ができるユーザーが決まります。 それらが正しく設定されていないと、WordPress Web サイトが攻撃に対して脆弱なままになる可能性があります。

修正方法

最初のステップは、FTP クライアントを使用して WordPress Web サイトに接続することです。

接続したら、次のファイルとディレクトリのアクセス許可を確認してください。

- wp-admin

- wp-includes

- wp-コンテンツ

これらのファイルとディレクトリには、755 の権限が必要です。

数字は実際の権限を示します。

- 3 = (2 + 1) = 書き込み + 実行

- 5 = (4 + 1) = 読み取り + 実行

- 6 = (4 + 2) = 読み取り + 書き込み

- 7 = (4 + 2 + 1) = 読み取り + 書き込み + 実行

したがって、755 は、登録ユーザーであれば誰でも読み取り + 書き込み + 実行を許可します。 それは理想的ではありません。

次に、次のファイルのアクセス許可を確認します。

- index.php

- wp-login.php

- wp-blog-header.php

これらのファイルには 644 の権限が必要です。

ファイルのアクセス許可の詳細については、こちらをご覧ください。

9. 管理者権限を持つユーザーが多すぎる

あまりにも多くのユーザーに管理者権限を与えることは、サイトを危険にさらす可能性があるもう 1 つの重大なセキュリティ上の誤りです。

管理者権限により、ユーザーは WordPress Web サイトを完全に制御できます。 管理者権限を持つユーザー アカウントがハッキングされると、Web サイト全体が脆弱になる可能性があります。

修正方法

サイトのすべてのユーザーが、ジョブを効果的に完了するために必要なアクセス許可レベルのみを持っていることを確認してください。 そこで、ユーザー ロールの出番です。

1 回限りの貢献者は、管理者である必要はありません。 代わりに、アカウントを作成するときに寄稿者またはライターを選択してください。

既存のユーザーのユーザー ロールを調整する必要がある場合は、WordPress ダッシュボードで [ユーザー] > [すべてのユーザー] に移動し、変更したいユーザーの名前をクリックします。

[ロール] の横にドロップダウン メニューが表示されるまで下にスクロールします。 それをクリックして、このユーザーに適切なユーザー ロールを選択します。

変更が完了したら、ページの一番下までスクロールし、[ユーザーの更新]をクリックします。

WordPress ユーザーの役割の詳細をご覧ください。

10.アクティビティログを使用しない

アクティビティ ログを保持することは、WordPress Web サイトの疑わしいアクティビティを監視するための最良の方法の 1 つです。

アクティビティ ログは、WordPress Web サイトに加えられたすべての変更を追跡します。 また、不審なことが発生した場合は、迅速に特定して対処することができます。

したがって、彼らの Web サイトを監視していないと、重要なセキュリティ上の脅威を見逃す可能性があることがわかります。

修正方法

最初のステップは、WordPress ウェブサイトに適したアクティビティ ログ プラグインを見つけることです。

そこにはいくつかの優れたオプションがありますが、最高のオプションの 1 つは WP アクティビティ ログ プラグインです。

プラグインをインストールしてアクティブ化すると、WordPress Web サイトに加えられたすべての変更の追跡が開始されるため、悪意のあることが起こっていることを簡単に確認できます.

11.古いWordPressコアファイル

WordPress ウェブサイトを安全に保つためにできる最も重要なことの 1 つは、コア ファイルを常に最新の状態に保つことです。

WordPress は定期的にソフトウェアの新しいバージョンをリリースします。 新しい各リリースには、既知の脆弱性に対するセキュリティ修正が含まれています。

最新バージョンの WordPress を実行していない場合、Web サイトは攻撃に対して脆弱になる可能性があります。

修正方法

WordPress コア ファイルを更新する最も簡単な方法は、WordPress ダッシュボードにログインし、画面上部の [更新] リンクをクリックすることです。

利用可能なアップデートがある場合、WordPress の新しいバージョンが利用可能であることを示すメッセージが表示されます。

[今すぐ更新] ボタンをクリックして、WordPress ファイルを更新します。 念のため、更新する前にサイトをバックアップすることを常にお勧めします。

12.時代遅れのテーマとプラグイン

WordPress コア ファイルを最新の状態に保つだけでなく、テーマとプラグインも常に最新の状態に保つ必要があります。

WordPress Core と同様に、テーマとプラグインは定期的に更新され、セキュリティの脆弱性が修正され、新機能が追加されます。

古いテーマやプラグインを使用している場合、Web サイトが危険にさらされる可能性があります。

修正方法

WordPress ダッシュボードにログインし、左側のサイドバーにある [更新] リンクをクリックします。

テーマまたはプラグインで利用可能な更新がある場合は、新しいバージョンが利用可能であることを示すメッセージが表示されます。

13. 不十分にコーディングされたテーマとプラグイン

プラグインやテーマの問題をいくら更新しても解決できない場合があります。 そもそも使用しているテーマとプラグインに注意する必要があります。

一部のテーマやプラグインはコーディングが不十分で、WordPress Web サイトにセキュリティの脆弱性をもたらす可能性があります。

修正方法

これを避けるには、信頼できるソースからのみテーマとプラグインをダウンロードしてください。 評判の良いテーマとプラグインを見つけるのに最適な場所は、WordPress.org のテーマとプラグインのディレクトリです。

ここブレインストーム フォースのような、業界で高く評価されている開発者からもアクセスできます。

使用しているプラグインやテーマの背後にある開発者の評判がよくわからない場合は、別の方法を見つけることをお勧めします。

実際に、チェックアウトしたいプラグインの推奨事項を多数提供しています.

14. 未使用のテーマとプラグインの削除に失敗する

もう 1 つの脆弱性は、インストールされているプラグインまたはテーマが多すぎることです。

未使用のテーマやプラグインにセキュリティの脆弱性がある場合、Web サイトが危険にさらされる可能性があります。 更新を実行する可能性が低いため、それらを使用していない場合はさらに可能性が高くなります。

修正方法

WordPress Web サイトにインストールしたすべてのテーマとプラグインを確認します。 使用していないものがあれば削除してください。

これにより、データベースも整然とした状態に保たれるため、他の利点もあります。

15. バックアップなし

WordPress Web サイトをどれだけ安全に保護しても、何か問題が発生する可能性は常にあります。

たとえば、重要なファイルを誤って削除したり、Web サイトがハッキングされたりする可能性があります。

このような事態が発生し、Web サイトのバックアップがない場合、すべてのコンテンツが失われる可能性があります。

そのため、WordPress Web サイトの定期的なバックアップを作成することが重要です。 そうすれば、何か問題が発生した場合でも、Web サイトを復元できます。

修正方法

ウェブサイトのバックアップを作成するのに役立つ多くの WordPress プラグインがあります。 人気のあるオプションは次のとおりです。

アップドラフトプラス

UpdraftPlus は、バックアップを作成するための最も人気のある WordPress プラグインの 1 つです。 Web サイトのファイル、データベース、およびプラグインのバックアップを作成できます。

何か問題が発生した場合は、これらのバックアップから Web サイトを復元できます。

UpdraftPlus には、スケジュールに従って Web サイトを自動的にバックアップする機能など、他にも多くの機能があります。

キンスタ

サービスの一部として定期的なバックアップを含む管理された WordPress ホスティング オプションを使用することもできます。 Kinstaは、これを提供する私たちのお気に入りのオプションです.

ホスト型バックアップを使用するかどうかに関係なく、独自のバックアップ メカニズムを用意することをお勧めします。 注意しすぎることはありません!

16. WordPress ファイルへの制限付きアクセス

共有 WordPress ホスティングを使用することのもう 1 つのセキュリティ リスクは、WordPress ファイルへの完全なアクセス権がない可能性があることです。

一部のホスティングプロバイダーは、顧客が WordPress ファイルにアクセスできる量を制限しています。 これにより、Web サイトを適切に保護することが難しくなる可能性があります。

修正方法

この問題を回避する最善の方法は、WordPress ファイルへのフル アクセスを提供する WordPress ホスティング プロバイダーを使用することです。

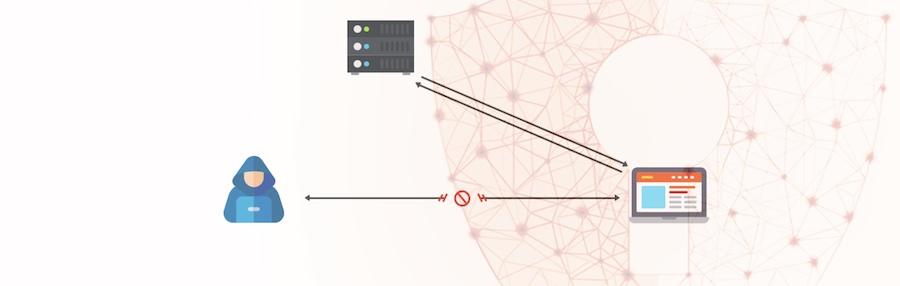

17.ファイアウォールを使用しない

ファイアウォールは、Web サイトを攻撃から保護するのに役立つソフトウェアです。 これは、悪意があると見なされる受信トラフィックをブロックすることによって行われます。

WordPress Web サイトでファイアウォールを使用していない場合、攻撃に対してより脆弱になります。

修正方法

ウェブサイトにファイアウォールを追加するのに役立つ多くの WordPress プラグインがあります。

人気のあるオプションは次のとおりです。

- Sucuri のウェブ アプリケーション ファイアウォール

- ワードフェンスセキュリティ

- クラウドフレア

一部のオプションは無料で、その他はプレミアムです。 レビューを読み、機能をチェックして決定を下すことをお勧めします。

18. DDoS 攻撃の主な標的

WordPress Web サイトは、DDoS 攻撃の標的になることがよくあります。

DDoS 攻撃は、攻撃者が Web サイトをオフラインにするためにトラフィックでサーバーを過負荷にしようとする攻撃の一種です。

DDoS 攻撃に対する準備ができていない場合、Web サイトが一定期間オフラインになる可能性があります。

修正方法

WordPress ウェブサイトを DDoS 攻撃から保護する最善の方法は、DDoS 保護を提供する WordPress ホスティング プロバイダーまたは Cloudflare のような CDN を使用することです。

19. クロスサイトスクリプティング (XSS) 攻撃の主な標的

クロスサイト スクリプティング (XSS) 攻撃は、攻撃者が悪意のあるコードを Web サイトに挿入しようとする攻撃の一種です。

成功すると、このコードを使用して Web サイトの訪問者から情報を盗むことができます。

修正方法

WordPress Web サイトを XSS 攻撃から保護する最善の方法は、XSS 保護を含む WordPress セキュリティ プラグインを使用することです。

XSS とそれがもたらす脅威の詳細については、こちらをご覧ください。

XSS の脆弱性を防ぐことは、このタスクの優れた簡単なオプションです。

20. マルウェア インジェクションの主な標的

マルウェアは、Web サイトに損害を与えたり無効にしたりするように設計されたソフトウェアの一種です。

安全でないプラグインやテーマなど、さまざまな方法で Web サイトに挿入される可能性があります。

Web サイトがマルウェアに感染している場合、削除するのが難しい場合があります。 場合によっては、Web サイトを完全に再構築する必要があるかもしれません。

修正方法

WordPress Web サイトをマルウェアから保護する最善の方法は、マルウェアのスキャンと削除を含む WordPress セキュリティ プラグインを使用することです。 特に、MalCare はこれに最適です。

21. 安全でない連絡フォーム

お問い合わせフォームは WordPress Web サイトの一般的な機能であり、クレジット カード番号や自宅住所などの機密情報を収集するためによく使用されます。

お問い合わせフォームが適切に保護されていない場合、この情報がハッカーに盗まれる可能性があります。

修正方法

お問い合わせフォームから機密情報を適切に処理するには、サイトに SSL 証明書が必要です。 それができたら、WordPress セキュリティ プラグインを使用してコンタクト フォームを保護することもできます。

安全な連絡先フォームの作成に関する詳細情報は次のとおりです。

22. セキュリティで保護されていないログイン ページ

ログインページは、WordPress Web サイトで最も重要なページの 1 つです。 また、最も脆弱な脆弱性の 1 つでもあります。

ログイン ページが適切に保護されていない場合、ハッカーはユーザー名とパスワードを推測して Web サイトにアクセスできます。

修正方法

URL を実際に移動することで、サイトのログインをより安全にすることができます。 このように、ハッカーが見つけるのは簡単ではありません. これを行うには、WordPress セキュリティ プラグインを使用するか、サイトの.htaccessファイルに数行のコードを追加します。

FTP 経由でサイトに接続したら、 /wp-content/ディレクトリに移動します。 このディレクトリ内で、 .htaccessというファイルを探します。 表示されない場合は、FTP クライアントが隠しファイルを表示するように構成されていることを確認してください。

次のコードを.htaccessファイルの先頭に追加します。

RewriteEngine オン

RewriteCond %{REQUEST_URI} ^(.*)?wp-login\.php(.*)$

RewriteRule ^(.*)$ –

変更を保存し、ファイルをサーバーにアップロードして戻します。

WordPressログインページ専用の投稿全体がここにあります.

WordPress サイトをハッキングの試みから保護し、サイトのセキュリティをお楽しみください

この記事では、WordPress がハッキングされる 22 の方法をリストしました。 これらの脆弱性を修正する方法に関するヒントも提供しています。

これらのヒントに従えば、WordPress Web サイトをハッキングの試みから保護するのに役立ちます。 また、サイトが安全であることを知っていると安心できます。

幸運を!