Mejore la seguridad del alojamiento para sitios de WordPress automáticamente con la nueva herramienta Block XML-RPC

Publicado: 2024-02-13Si ofrecer a sus clientes una seguridad de alojamiento inexpugnable para sus sitios web de WordPress sin mover un dedo suena genial, le encantará Block XML-RPC ... ¡nuestra arma más nueva contra los ataques XML-RPC!

Desde sus inicios, WordPress ha permitido a los usuarios interactuar de forma remota con sus sitios utilizando una función incorporada llamada XML-RPC. Esto no sólo es maravilloso para los usuarios de teléfonos inteligentes que desean escribir blogs mientras viajan... ¡sino también para los piratas informáticos!

En este artículo, cubriremos todo lo que necesita saber sobre XML-RPC y le mostraremos cómo proteger fácil y automáticamente los sitios de WordPress alojados con WPMU DEV de los piratas informáticos que explotan las vulnerabilidades de XML-RPC utilizando nuestra última herramienta de seguridad de alojamiento.

También le mostraremos cómo proteger los sitios de WordPress alojados en otros lugares.

Continúe leyendo o haga clic en el enlace a continuación para omitir lo básico y pasar a lo bueno:

Los basicos:

- ¿Qué es XML-RPC?

- ¿Para qué se utiliza XML-RPC?

- Seguridad XML-RPC y WordPress

Lo bueno:

- Automatice la seguridad de su alojamiento con la herramienta Block XML-RPC de WPMU DEV

- ¿No está alojado con WPMU DEV? Te tenemos cubierto

Saltemos directamente a...

¿Qué es XML-RPC?

XML-RPC es un protocolo de llamada a procedimiento remoto (RPC) que utiliza XML para codificar sus llamadas y HTTP como mecanismo de transporte.

En términos simples y prácticos, XML-RPC se utiliza para permitir que aplicaciones externas interactúen con su sitio de WordPress. Esto incluye acciones como publicar contenido, buscar publicaciones y administrar comentarios de forma remota, sin utilizar la interfaz web de WordPress.

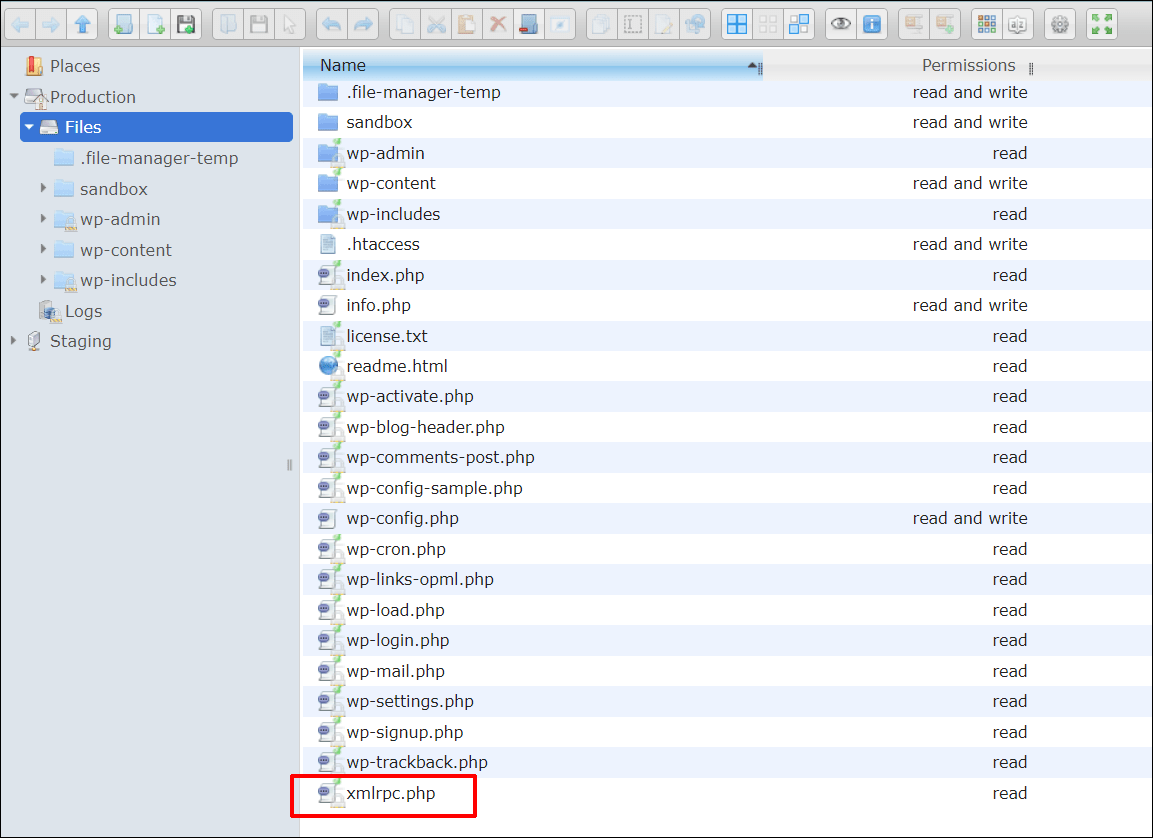

WordPress admite XML-RPC a través de un archivo llamado xmlrpc.php , que se puede encontrar en el directorio raíz de cada instalación de WordPress. De hecho, el soporte de WordPress para XML-RPC ha sido parte de WordPress incluso antes de que WordPress se convirtiera oficialmente en WordPress.

Puede obtener más información sobre XML-RPC y WordPress en esta publicación: XML-RPC y por qué es hora de eliminarlo para la seguridad de WordPress.

¿Para qué se utiliza XML-RPC?

Si necesita acceder a su sitio web de WordPress, pero no está cerca de su computadora, XML-RPC facilita la administración remota de contenido y la integración con aplicaciones de terceros y agiliza el proceso de administración de sitios de WordPress sin acceso directo al panel de administración.

Los usuarios de WordPress pueden beneficiarse del uso de XML-RPC en áreas como:

- Blogs móviles : publique publicaciones, edite páginas y cargue archivos multimedia de forma remota utilizando la aplicación móvil de WordPress u otras aplicaciones móviles.

- Integración con clientes de blogs de escritorio : aplicaciones como Windows Live Writer o MarsEdit permiten a los usuarios escribir y publicar contenido desde sus escritorios.

- Integración con servicios: realice conexiones a servicios como IFTTT

- Herramientas de administración remota : habilite la administración de múltiples sitios de WordPress desde un único panel.

- Trackbacks y Pingbacks utilizados por otros sitios para referirse a su sitio.

A pesar de perder su popularidad debido a API más nuevas, más eficientes y seguras basadas en estándares como REST o GraphQL y que ya no son compatibles con PHP desde la versión 8.0 en adelante, XML-RPC todavía se usa ampliamente en WordPress, ya que está integrado en muchos sistemas existentes. .

Seguridad XML-RPC y WordPress

Si está utilizando la aplicación móvil de WordPress, desea establecer conexiones a servicios como IFTTT o desea acceder y publicar en su blog de forma remota, entonces necesita habilitar XML-RPC. De lo contrario, es sólo otro portal al que los piratas informáticos pueden atacar y explotar.

Pros y contras de utilizar XML-RPC

Las ventajas de utilizar XML-RPC son principalmente la comodidad y la eficiencia.

Aunque la mayoría de las aplicaciones pueden usar la API de WordPress en lugar de XML-RPC, es posible que algunas aún requieran acceso a xmlrpc.php y usarlo para garantizar la compatibilidad con versiones anteriores instaladas activamente.

Sin embargo, es importante conocer las desventajas de utilizar XML-RPC.

Básicamente, XML-RPC es un protocolo obsoleto con fallas de seguridad inherentes.

Éstas incluyen:

- Riesgo de seguridad : XML-RPC se puede aprovechar para ataques de fuerza bruta a gran escala, ya que permite intentos de inicio de sesión ilimitados. Los atacantes han utilizado la funcionalidad XML-RPC para ejecutar ataques generalizados de fuerza bruta contra sitios de WordPress. Al aprovechar el método system.multicall, los atacantes pueden probar miles de combinaciones de contraseñas con una sola solicitud.

- Rendimiento : XML-RPC puede ser un vector para ataques DDoS a través de la función pingback, convirtiendo sitios de WordPress desprevenidos en bots contra dominios específicos y potencialmente ralentizando o bloqueando el sitio.

Cómo comprobar si XML-RPC está habilitado/deshabilitado en sitios de WordPress

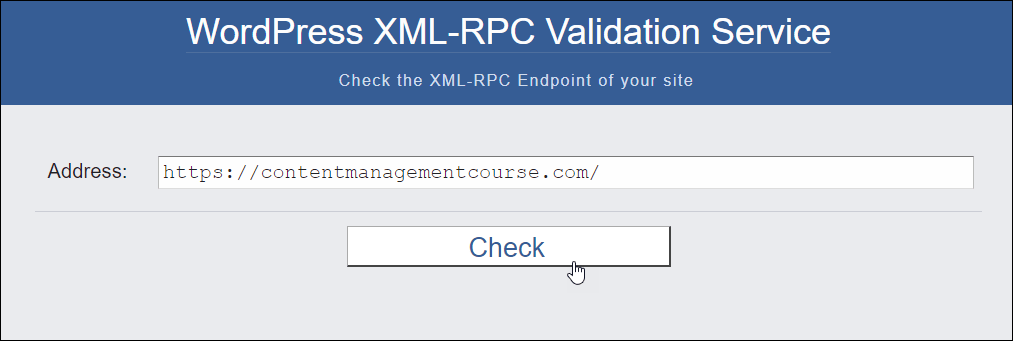

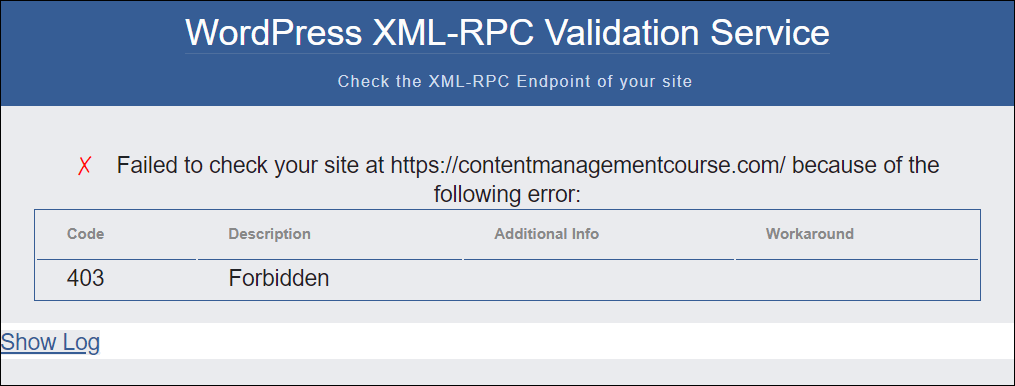

Puede utilizar una herramienta de validación XML-RPC para comprobar si su sitio de WordPress tiene XML-RPC habilitado o deshabilitado.

Ingrese su URL en el campo Dirección y haga clic en el botón Verificar.

LIBRO ELECTRÓNICO GRATIS

Su hoja de ruta paso a paso hacia un negocio de desarrollo web rentable. Desde conseguir más clientes hasta escalar como loco.

LIBRO ELECTRÓNICO GRATIS

Planifique, cree y lance su próximo sitio WP sin problemas. Nuestra lista de verificación hace que el proceso sea fácil y repetible.

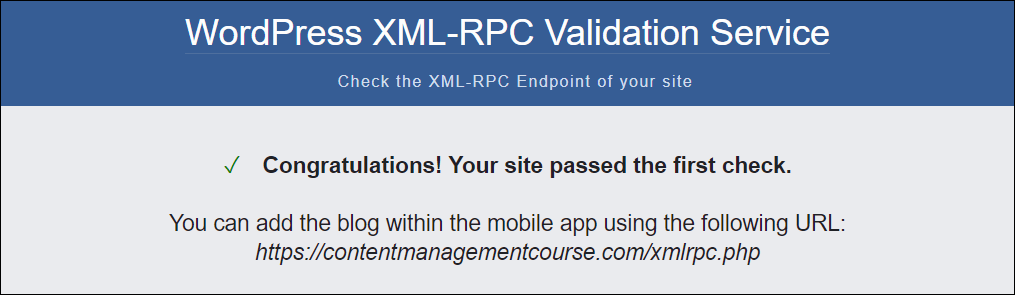

Si XML-RPC está habilitado, verá un mensaje como el que se muestra a continuación.

Como se explicó anteriormente, XML-RPC puede hacer que los sitios de WordPress sean vulnerables al spam y los ataques cibernéticos.

Esta es la razón por la que las mejores empresas de alojamiento bloquean XML-RPC de forma predeterminada y por la que le recomendamos que deshabilite XML-RPC en su(s) sitio(s) de WordPress, a menos que tenga aplicaciones instaladas que requieran que esté habilitado.

Entonces, echemos un vistazo a un par de opciones que puede usar para deshabilitar automáticamente XML-RPC en su sitio (consulte esta publicación para conocer un método manual que implica agregar código a su archivo .htaccess).

Automatice la seguridad de su alojamiento con la herramienta Block XML-RPC de WPMU DEV

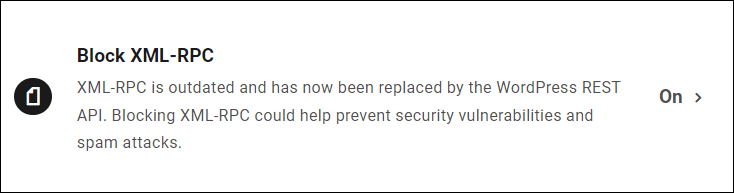

Recientemente lanzamos una herramienta de alojamiento llamada Block XML-RPC que bloquea automáticamente las solicitudes entrantes en /xmlrpc.php cuando está habilitada.

Si la herramienta está deshabilitada, su sitio de WordPress permitirá que las aplicaciones accedan al archivo /xmlrpc.php .

Nota: Los sitios nuevos alojados en WPMU DEV se crean con la herramienta Block XML-RPC habilitada de forma predeterminada.

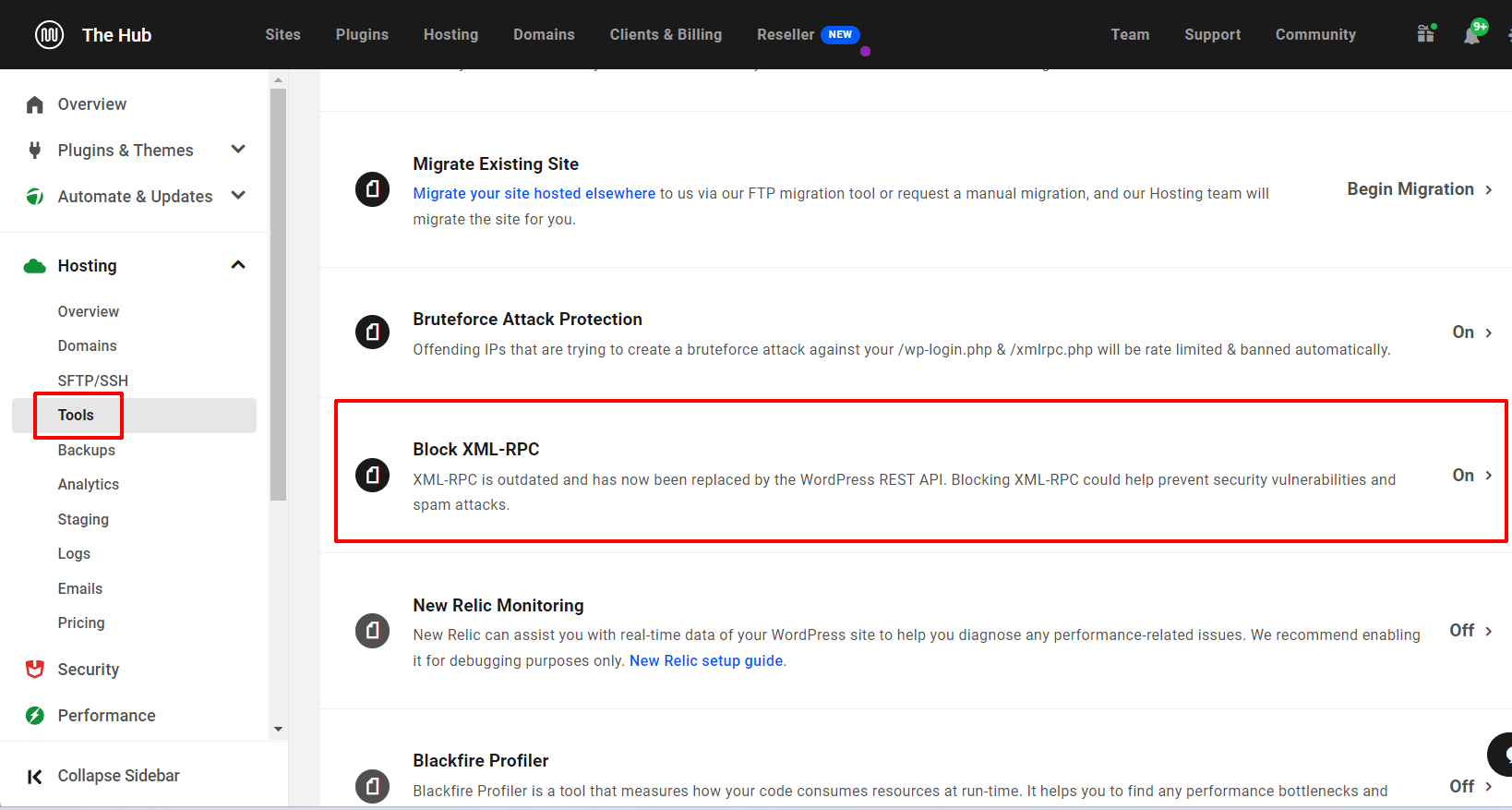

Para acceder a la herramienta y habilitar el bloqueo XML-RPC en sitios existentes, vaya a The Hub y seleccione la pestaña Alojamiento > Herramientas .

Haga clic en Activado/Desactivado para alternar la función y guardar la configuración cuando haya terminado.

¡Eso es todo! Su sitio ahora está protegido contra ataques y exploits XML-RPC a nivel de servidor.

¿No está alojado con WPMU DEV? Te tenemos cubierto

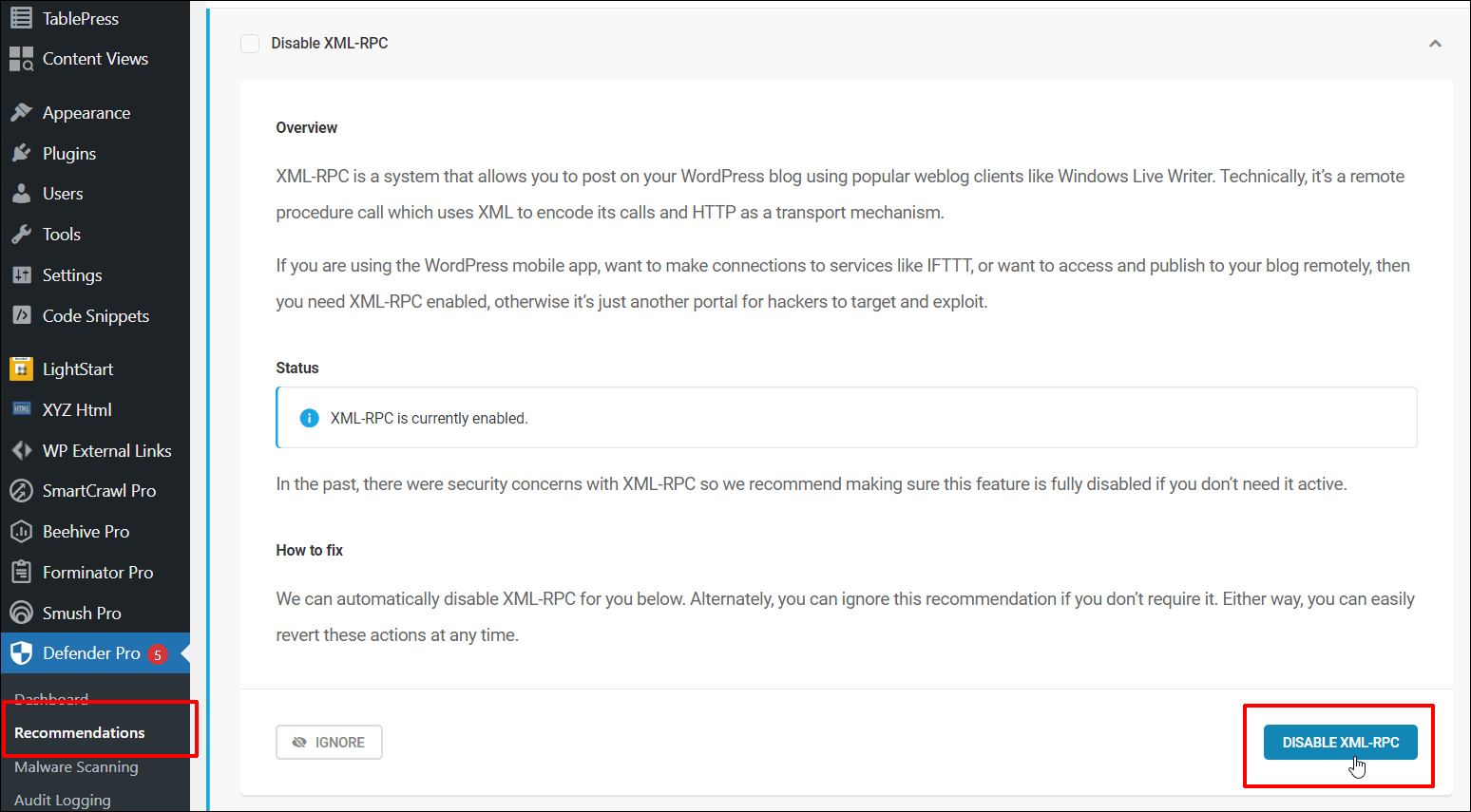

Si su sitio no está alojado con WPMU DEV (tsk, tsk…) , puede utilizar nuestro complemento de seguridad gratuito Defender para desactivar XML-RPC.

La función Desactivar XML-RPC se encuentra en la sección Recomendaciones del complemento.

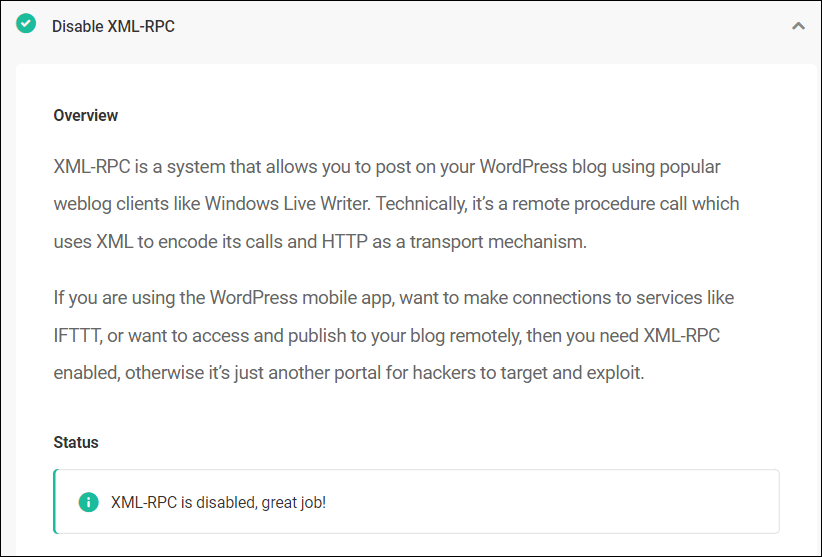

Puede comprobar si XML-RPC se ha desactivado en la sección Estado .

Para conocer formas adicionales de proteger su sitio de ataques DDoS, consulte este tutorial: Cómo proteger su sitio de ataques DDoS.

Nota: Los complementos de WordPress solo bloquean XML-RPC en el nivel PHP de WordPress, por lo que si se produce un ataque, la solicitud seguirá llegando a PHP PHP, lo que posteriormente aumentará la carga del servidor.

Por el contrario, cuando habilita Bloquear XML-RPC en el nivel del servidor, las solicitudes nunca llegarán a su sitio y devolverán un mensaje de error "403 Prohibido" a los atacantes.

Para obtener más información y tutoriales detallados sobre lo anterior, consulte estas secciones de documentos: Bloquear herramienta XML-RPC (Hosting) y Deshabilitar XML RPC (complemento Defender).

RESPETO XML-RPC

Dados los posibles riesgos de seguridad, los propietarios de sitios de WordPress deberían considerar cuidadosamente si la comodidad que ofrece XML-RPC supera sus vulnerabilidades.

Para los sitios de WordPress que se benefician de XML-RPC, recomendamos implementar contraseñas seguras, limitar los intentos de inicio de sesión y utilizar un complemento de seguridad como Defender para ayudar a mitigar los riesgos.

Sin embargo, si la funcionalidad no es necesaria y sus sitios se ejecutan en cualquiera de nuestros planes de alojamiento, recomendamos encarecidamente deshabilitar XML-RPC a nivel de servidor utilizando la herramienta XML-RPC para reducir aún más la posibilidad de ataques DDoS y de fuerza bruta.