¡Asegure su sitio web con Let's Encrypt!

Publicado: 2016-11-22Let's Encrypt es una iniciativa que brinda una forma gratuita y automatizada de proteger el tráfico HTTP de su sitio web. La configuración de HTTPS seguro siempre fue un proceso complicado, y estamos felices de apoyar cualquier esfuerzo que haga que todo el proceso sea más simple y directo para las personas.

En términos generales, para habilitar HTTPS en su sitio web, debe adquirir un certificado de seguridad de una Autoridad de certificación (CA). Una autoridad de certificación se considera un tercero de confianza que puede verificar la identidad de un sitio web para sus visitantes. El certificado de seguridad (también llamado certificado SSL) se instala en el servidor web y proporciona dos funciones: a) Cifra todo el tráfico HTTP entre su sitio web y sus visitantes b) Autentica la identidad de su sitio web, para que sus visitantes sepan que están no visitar uno falso.

Asegurar la identidad de su sitio web y el tráfico de visitantes es el beneficio obvio aquí, pero también hay algunos más que requieren una explicación más detallada.

Antes de Let's Encrypt, tenía que elegir el tipo de certificado que deseaba, un proceso que era un poco confuso para los usuarios que no estaban familiarizados con los sistemas de clave pública, luego tenía que generar sus claves, firmar una solicitud de generación de certificado y finalmente gastar una cantidad considerable de dinero para comprar uno.

Espera, pero ¿qué es SSL?

La capa de sockets seguros, o SSL, es un protocolo criptográfico que asegura la comunicación de una red. Garantiza la privacidad de la comunicación, lo que significa que los datos intercambiados entre dos partes están encriptados y no pueden ser espiados por un tercero. También autentica la identidad de las partes que se comunican, generalmente el servidor, mediante el uso del certificado SSL que mencionamos anteriormente.

¿Cómo saber si un sitio web es seguro?

Los sitios web que están protegidos por SSL son fácilmente identificables por un par de cosas:

- Hay un icono de candado verde junto a la dirección URL (según el navegador que esté utilizando)

- La URL comienza con https en lugar de http.

Sin embargo, los certificados SSL también tienen una fecha de caducidad. Cuando ha pasado esa fecha, la comunicación ya no es segura y el certificado debe renovarse. Puede comprobar fácilmente si el certificado SSL de su sitio web ha caducado o no haciendo clic primero en el icono del candado y, según el navegador que utilice, haga lo siguiente:

En Firefox, haga clic en el botón de flecha a la derecha y luego en el enlace Más información . Finalmente, haga clic en el botón Ver certificado en la pestaña Seguridad para ver los detalles del certificado.

Si usa Chrome, haga clic en el enlace Detalles y luego en el botón Ver certificado en la pestaña Descripción general de seguridad .

En la sección Período de validez , hay dos fechas relacionadas con el certificado. Emitido el y Expira el . El primero es la fecha en que se activó el certificado, mientras que el segundo es su fecha de vencimiento. Si la fecha de vencimiento ha pasado, el certificado debe renovarse y la comunicación ya no es segura.

¿Por qué preocuparse por SSL?

¡Bueno, hay un número de razones! Asegurar la comunicación entre su sitio web y sus visitantes, autenticar la identidad de su sitio web, garantizar la integridad de los datos entre el navegador y el servidor web, e incluso obtener una clasificación SEO más alta.

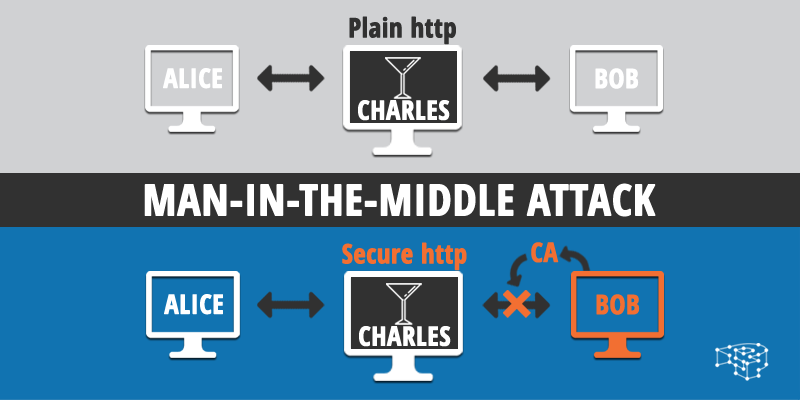

La comunicación segura y la identidad autenticada suenan como cosas agradables, pero ¿de qué protegen su sitio web? El concepto puede parecer nebuloso para algunos. En realidad, esos dos trabajan juntos para luchar contra quizás uno de los métodos de ataque más clásicos documentados en seguridad informática. El ataque del “hombre en el medio” (o abreviado, MitM).

Supongamos que tenemos un sitio web operado por Alice, que es visitado por Bob (el ataque también funciona en diferentes servicios, no solo en sitios web). Hasta aquí todo bien. Luego, está este tipo malo llamado Charles (los tipos malos en la seguridad informática generalmente se llaman Charles por alguna razón. Me vienen a la mente los martinis secos y los escondites secretos).

Charles, mediante el uso de una serie de técnicas diferentes que son demasiado complejas para tratarlas en este artículo, toma el control del canal de comunicación entre Alice y Bob. Se sienta en silencio e invisible, entre ellos.

Cuando Bob visita el sitio web de Alice, cree que envía y recibe datos de Alice. En realidad, los datos que envía pasan a través de Charles, quien a su vez los reenvía a Alice (asegurándose antes de hacerlo de almacenarlos o manipularlos de alguna manera malvada). Cuando el sitio web de Alice responde, los datos pasan nuevamente de Charles a Bob. Es exactamente como tener una poderosa intervención telefónica. Además de poder almacenar datos confidenciales, como correos electrónicos, contraseñas y tarjetas de crédito, Charles puede incluso suplantar partes del sitio web de Alice o la sesión de navegación web de Bob.

¡Así que aquí vemos dónde vienen al rescate nuestros dos aliados SSL, la identidad autenticada y la comunicación segura!

Cuando su sitio web está protegido por SSL, los ataques Man-in-the-middle se vuelven mucho más difíciles de lograr. Cuando Bob se conecta al sitio web de Alice, recibe el certificado del servidor y lo valida con la CA. Una vez que se valida el certificado, el servidor y el cliente intercambian información adicional y luego comienza la comunicación de datos (como qué tipo de cifrado usarán, un proceso llamado protocolo de enlace). Si Charles intentara hacerse pasar por Alice enviándole a Bob su propia clave pública, no llegaría muy lejos. Dentro del certificado, hay una cadena de datos llamada firma digital, que asegura la integridad del archivo. Si alguna parte del certificado cambia, la firma también cambia.

Entonces, si Charles intentara cambiar la clave pública, la CA rechazaría el certificado y notificaría a Bob (porque la firma digital calculada por la CA no coincidiría con la actual en el certificado). Como Charles no tiene la clave privada de Alice, no puede descifrar la comunicación. La única forma en que Charles puede hacer algo es intentar comprometer los servidores de la CA también.

Pero además de protegerlo de los malos bebedores de martini, ¡también mejora su clasificación SEO! Según una publicación de blog de Google Webmasters de Zineb Ait Bahajji y Gary Illyes, HTTPS se utiliza como señal de clasificación:

“ Hemos visto resultados positivos, por lo que estamos comenzando a utilizar HTTPS como una señal de clasificación. Por ahora es solo una señal muy ligera. Pero con el tiempo, podemos decidir fortalecerlo, porque nos gustaría alentar a todos los propietarios de sitios web a cambiar de HTTP a HTTPS para mantener a todos seguros en la web. “

Además, a partir de septiembre, el blog de seguridad de Google anunció que el navegador Chrome comenzará a etiquetar explícitamente los sitios web como "No seguros". Esto se hace con el afán de “avanzar hacia una web más segura” y concienciar a los usuarios.

¿Cómo funciona todo?

Hasta ahora hemos hablado sobre los certificados SSL y lo importantes que son para proporcionar seguridad y autenticación de identidad. ¡En esta sección nos arremangaremos y nos adentraremos en el meollo de la cuestión!

SSL funciona mediante el uso de un sistema denominado infraestructura de clave pública (o PKI, por sort).

PKI es un sistema de seguridad informática utilizado para resolver el problema de cómo comunicarse de forma segura a través de una red insegura. En pocas palabras, si Alice y Bob quieren comunicarse de forma segura a través de Internet, necesitan intercambiar una clave de cifrado de algún tipo. Pero si hacen esto, y alguien que está entre ellos y posee una computadora obtiene esa clave, ¡podrá leer todas las comunicaciones futuras! (Puede que no sea una persona del tipo de Charles; los administradores de sistemas, debido a la naturaleza de su trabajo, también tienen acceso a todos los datos de texto sin formato que pasan a través de sus servidores).

Esto puede parecer un problema paradójico, pero se resuelve mediante el uso no solo de una, sino de un par de llaves. Una pública y otra privada:

- Alice y Bob intercambian sus claves públicas . Dado que estos son públicos, pueden enviarse a través de una red insegura sin preocupaciones. De hecho, ¡publicarlos en público es su uso previsto!

- Luego, Alice encripta el mensaje que quiere enviar a Bob usando su clave privada con la clave pública de Bob .

- Bob recibe el mensaje y lo descifra usando su clave privada con la clave pública de Alice .

Las claves privadas generalmente se almacenan localmente en su computadora (o unidad USB, o en algún lugar donde sepa que están seguras). No importa quién lea su correo electrónico o la comunicación de la red, solo obtendrá un texto confuso sin su clave privada.

Otro aspecto útil del cifrado de clave pública es la noción de firma digital. Lo mencionamos antes, cuando Charles intentaría alterar el certificado.

Cuando Alice envía un mensaje a Bob, también puede firmarlo digitalmente con su clave privada. Esto asegura que el mensaje sea enviado por Alice, y no por nadie más. La firma digital es en realidad una larga cadena de números hexadecimales que se calcula utilizando la información del certificado. Incluso si cambia un byte en el certificado, la firma digital también cambiará y la CA la rechazará.

Un certificado SSL es simplemente un archivo de datos que se instala en un sistema (generalmente en un servidor web) y funciona de la misma manera. Cifra la comunicación y asegura la identidad de una entidad (en nuestro caso, un sitio web). Contiene información como:

- el nombre del propietario del certificado

- dirección de correo electrónico

- duración de la validez

- el nombre de dominio completo del servidor web

- la clave pública del propietario

- una firma digital que garantiza que el certificado no fue alterado de ninguna manera.

Utiliza toda esta información para asociar efectivamente una entidad/organización con ese sistema.

Hay dos formas de emitir un certificado. El primero es firmarlo usted mismo (autofirmado), mientras que el segundo es adquirirlo a través de una Autoridad de certificación (de confianza).

¿Cuál es la diferencia entre un certificado autofirmado y uno de confianza?

Un certificado autofirmado proporciona el mismo nivel de cifrado que uno de confianza, pero no garantiza la identidad del propietario. Se usa principalmente para pruebas o en una infraestructura de red local donde no hay una necesidad apremiante de tener un propietario vinculado a un sistema.

Un certificado de confianza, por otro lado, proporciona cifrado y autenticación de identidad. El certificado es emitido por un tercero (CA) que verifica la identidad del propietario del certificado mediante una serie de verificaciones de antecedentes.

Esto significa que debe confiar en la CA. ¿Qué pasa si es un pícaro y cómo se puede saber?

Esto ciertamente puede suceder, y ha sucedido en el pasado en numerosas ocasiones. Dado que esto es de hecho una cuestión de confianza, la única solución es asegurarse de que la CA que está utilizando sea una organización respetable conocida y establecida. Las CA cobran dinero por la emisión de la certificación (generalmente desde $ 10 hasta sumas de tres dígitos), pero uno no debe caer en la trampa de pensar que una CA costosa significa más confianza y seguridad.

Cómo asegurar su sitio web con SSL usando Let's Encrypt

Hay muchas formas de generar un certificado Let's Encrypt e instalarlo en su servidor web. El proceso depende de si trabajará desde un shell de Unix o no, qué tipo de servidor web está ejecutando, etc. Dirija su navegador a la página de inicio de Let's Encrypt para obtener más información.

Si ya es cliente de Pressidium, ¡las cosas no podrían ser más fáciles!

Primero, inicie sesión en su cuenta del Portal Pressidium:

- Haga clic en la pestaña Certificados SSL .

- Haga clic en el botón Generar un certificado gratuito de Let's Encrypt .

- Seleccione el sitio web en el que desea que se instale el certificado eligiéndolo en el menú desplegable Instalar Let's Encrypt .

- Finalmente, haga clic en el botón Crear e instalar certificado SSL y ¡listo!

Para probar si el SSL está habilitado en su sitio web, abra su navegador y visite la URL de su sitio web usando https en la dirección. Si su navegador muestra el conocido letrero verde de candado seguro, ¡está en el negocio!

Su nuevo certificado Let's Encrypt tiene un período de 90 días, pero se renovará automáticamente. También puede administrar e instalar sus propios certificados adquiridos desde el Portal. ¡Lea esta publicación de la base de conocimientos para encontrar todo al respecto!

La seguridad es un proceso, no una solución llave en mano

La dura verdad es que no puede simplemente comprar algo, o instalar un software y olvidarse de él, y pensar que ha resuelto con éxito todos los problemas de seguridad. La seguridad informática es un gran rompecabezas que involucra mecanismos técnicos, políticas, computadoras y, sobre todo, ¡personas y psicología humana! Necesita acertar todas las piezas del rompecabezas y atenderlo continuamente. Es un proceso y no una solución llave en mano.

El factor humano es algo que ha sido explotado una y otra vez por usuarios malévolos. Respaldamos al 100% cualquier iniciativa que busque informar, brindar herramientas y sensibilizar a la ciudadanía en materia de seguridad en Internet. En futuras publicaciones profundizaremos más en los aspectos de seguridad de WordPress. WordPress es utilizado por personas y corporaciones para proporcionar valor y comida en la mesa para muchos. Los incidentes de seguridad ya no tienen que ver con la desfiguración de sitios web y el cibergrafiti, sino que afectan de manera tangible la vida de los demás. Y esto es algo que nos tomamos muy en serio.