Ataques de ingeniería social: cómo educar a los usuarios y garantizar la seguridad de WordPress

Publicado: 2023-10-26Los ataques de ingeniería social no son los típicos trucos técnicos; Implican manipular a personas para que revelen información confidencial o realicen acciones que comprometan la seguridad. Como usuario o administrador de WordPress, comprender y defenderse de estas amenazas es crucial para salvaguardar la integridad de su sitio web.

En esta publicación de blog, exploraremos el mundo de los ataques de ingeniería social, arrojaremos luz sobre qué son, cómo funcionan y, lo más importante, cómo educarse a usted mismo y a sus usuarios para garantizar la seguridad de WordPress .

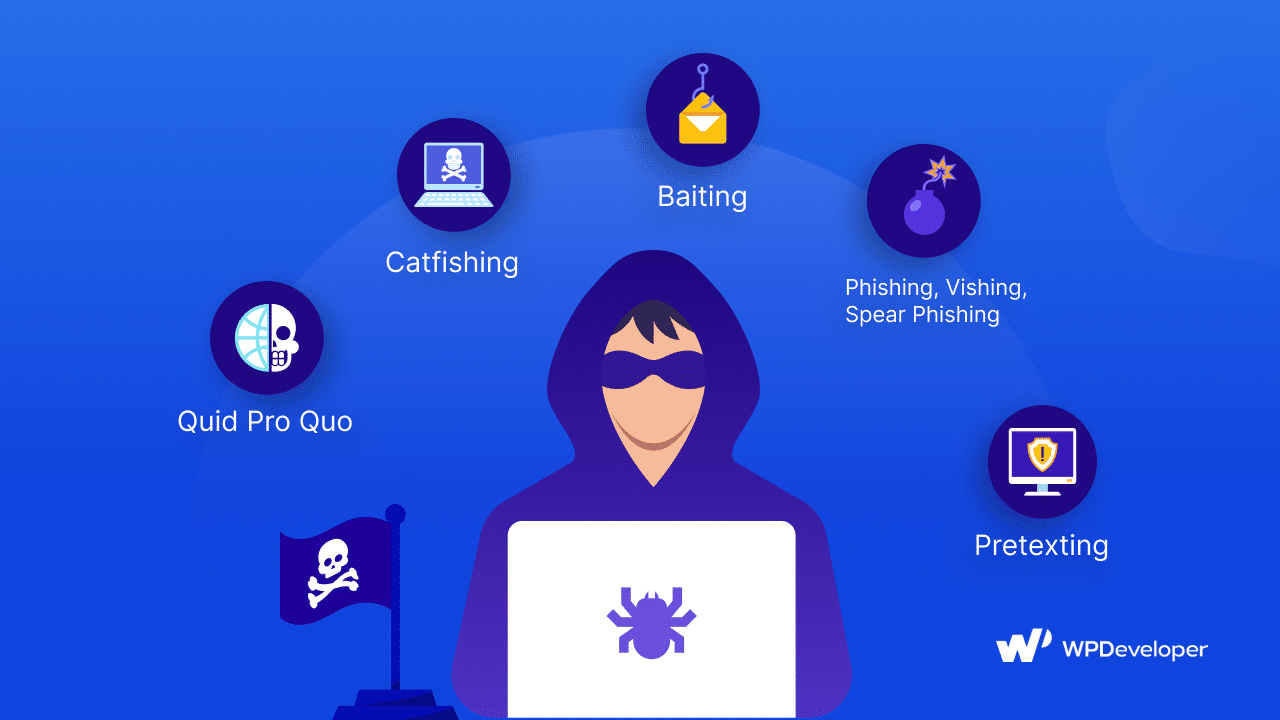

Ataques de ingeniería social: tipos, métodos y sus potentes amenazas

Los ataques de ingeniería social se presentan en diversas formas, cada una diseñada para explotar la psicología humana en lugar de las vulnerabilidades técnicas. En esta sección, profundizaremos en los diversos tipos de ataques de ingeniería social, exploraremos cómo funcionan y evaluaremos los peligros importantes que representan para la seguridad de los sitios web y plataformas en línea de WordPress.

Ataques de phishing: el arte del engaño

Cómo funcionan : los ataques de phishing implican el uso de correos electrónicos, mensajes o sitios web fraudulentos que parecen legítimos para engañar a las personas para que divulguen información confidencial como nombres de usuario, contraseñas o detalles de tarjetas de crédito.

Nivel de peligro: los ataques de phishing se encuentran entre las tácticas de ingeniería social más comunes y peligrosas. Un ataque de phishing exitoso puede provocar un acceso no autorizado a su panel de administración de WordPress o comprometer las cuentas de los usuarios.

Pretexto: elaboración de escenarios falsos elaborados

Cómo funcionan : Los pretextos implican la creación de un escenario o pretexto inventado para manipular a las personas para que revelen información personal o confidencial. Los atacantes suelen hacerse pasar por entidades confiables, como representantes de servicio al cliente.

Nivel de peligro: los pretextos pueden provocar violaciones de datos o robo de identidad, lo que podría causar daños importantes a los usuarios de WordPress y sus sitios web.

Ataques de cebo: la tentación como arma

Cómo funcionan : los ataques de cebo ofrecen descargas o contenidos atractivos, como software gratuito, que albergan malware. Los usuarios, sin saberlo, descargan archivos maliciosos cuando son tentados por el cebo.

Nivel de peligro : los ataques de cebo pueden introducir malware en su sitio web, causar daño a los visitantes de su sitio y potencialmente provocar la destrucción del sitio web o violaciones de datos.

Ataques quid pro quo: una falsa promesa

Cómo funcionan : en los ataques quid pro quo, los ciberdelincuentes prometen un servicio o beneficio a cambio de información confidencial. Es posible que se ofrezcan a resolver un problema, como soporte técnico, a cambio de credenciales de acceso.

Nivel de peligro : estos ataques pueden provocar un acceso no autorizado a su sitio web, lo que permite a los atacantes manipular el contenido, robar datos o provocar otros problemas de seguridad.

Ataques de chupar rueda: el arte de mezclarse

Cómo funcionan : Los ataques de seguimiento implican seguir físicamente a una persona autorizada a un área restringida o, en el ámbito digital, persuadir a las personas para que brinden acceso a información o áreas restringidas.

Nivel de peligro : si su entorno de alojamiento de WordPress se ve comprometido a través de un seguimiento, puede provocar acceso no autorizado, pérdida de datos o destrucción del sitio web.

Comprender los distintos tipos y métodos de ataques de ingeniería social es el primer paso para defender su sitio web de WordPress contra ellos.

Fortalezca la seguridad de WordPress frente al catfishing social

Para fortalecer su presencia en línea y proteger su valioso contenido del peligro cada vez más inminente de los ataques de ingeniería social, es fundamental educar a sus usuarios.

Crear conciencia

Capacitación de usuarios: realice sesiones de capacitación periódicas para que sus usuarios conozcan las diversas tácticas de ingeniería social. Explique cómo funcionan estos ataques y comparta ejemplos de la vida real para aclarar los riesgos potenciales.

Política de seguridad: desarrolle una política de seguridad integral para su sitio web, que describa las mejores prácticas para los usuarios. Hágalo fácilmente accesible, para que los usuarios puedan consultarlo cuando sea necesario.

Simulaciones de phishing

Ataques simulados: considere ejecutar ataques de phishing simulados contra sus usuarios. Estos ejercicios controlados imitan intentos reales de phishing para ayudar a los usuarios a reconocer e informar correos electrónicos y mensajes sospechosos.

Comentarios y aprendizaje: proporcione comentarios inmediatos a los usuarios que caigan en intentos de phishing simulados. Utilice esto como un momento de enseñanza para mejorar su conciencia y respuesta a amenazas reales.

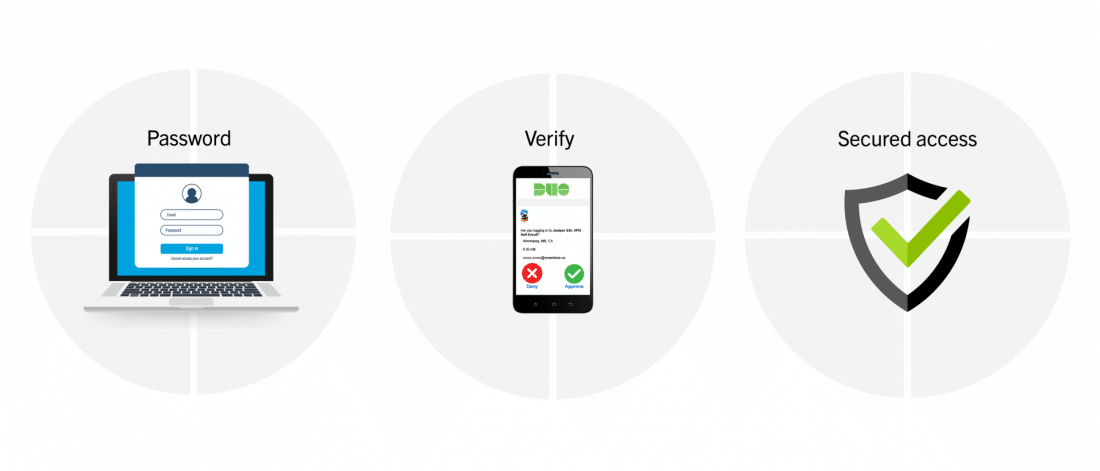

Autenticación multifactor (MFA)

Implementación de MFA: alentar o exigir a los usuarios que habiliten la autenticación multifactor o el bloqueo de IP . MFA agrega una capa adicional de seguridad, lo que hace que sea mucho más difícil para los atacantes obtener acceso no autorizado.

Opciones fáciles de usar: Ofrezca opciones MFA fáciles de usar, como aplicaciones para teléfonos inteligentes, mensajes de texto o datos biométricos, para que sea conveniente para sus usuarios.

Fuente: Universidad de Manitoba

Actualizaciones periódicas y parches

Mantenimiento del sistema: enfatice la importancia de mantener sus sistemas y navegadores actualizados. Muchos ataques de ingeniería social aprovechan vulnerabilidades de software obsoletas.

Actualizaciones de WordPress: asegúrese de que su núcleo, temas y complementos de WordPress se actualicen periódicamente para corregir cualquier vulnerabilidad de seguridad.

Vigilancia en correo electrónico y comunicación

Verificación: indique a los usuarios que verifiquen la autenticidad de los correos electrónicos y mensajes antes de realizar cualquier acción. Verifique la identidad del remitente, especialmente si una solicitud parece sospechosa.

Informar actividad sospechosa : anime a los usuarios a informar cualquier actividad inusual o sospechosa, ya sea un correo electrónico extraño, una ventana emergente extraña o un comportamiento inesperado del sistema.

Gestión de contraseñas

Contraseñas seguras: promueva el uso de contraseñas seguras y únicas. Fomentar la adopción de administradores de contraseñas para simplificar y proteger sus credenciales de inicio de sesión.

Cambios de contraseña: enfatice la importancia de cambiar las contraseñas con regularidad y evitar la reutilización de contraseñas en varias cuentas.

Controles de acceso

Mínimo privilegio: implemente el principio de mínimo privilegio, garantizando que los usuarios tengan solo el acceso y los permisos necesarios para sus funciones o responsabilidades.

Permisos de usuario: revise y ajuste los permisos de usuario periódicamente para minimizar el riesgo de acceso no autorizado.

Plan de respuesta a incidentes

Capacitación de respuesta: Educar a los usuarios sobre los pasos a seguir en caso de un incidente de seguridad. Asegúrese de que sepan cómo informar, responder y recuperarse de un ataque.

Pruebas: pruebe periódicamente su plan de respuesta a incidentes para asegurarse de que todos conozcan sus funciones y responsabilidades.

Fomentar una cultura de vigilancia frente a los ataques sociales

Al crear conciencia, realizar simulaciones e implementar la autenticación multifactor, equipa a sus usuarios para reconocer y frustrar las astutas tácticas de los ingenieros sociales. Las actualizaciones periódicas, una sólida gestión de contraseñas y un plan de respuesta a incidentes bien estructurado fortalecen aún más su defensa. Juntas, estas medidas crean una cultura de seguridad sólida que protege su sitio web de WordPress de las implacables amenazas que enfrenta.

No olvide visitar nuestra página de blog para obtener más actualizaciones, blogs o tutoriales relacionados con WordPress y otros, y únase a nuestra amigable comunidad de Facebook para conectarse con todos los expertos de WordPress.