WordPress Hackeado? Escanear y limpiar el sitio de WordPress pirateado

Publicado: 2023-04-19WordPress pirateado: estas dos palabras infunden miedo y confusión en los corazones de los administradores del sitio.

Un sitio web de WordPress pirateado puede significar la pérdida de:

- Tráfico;

- Ganancia;

- Valor de la marca;

Y días de lucha para intentar y no poder limpiarlo.

¡Esto es especialmente cierto para los sitios de WooCommerce donde literalmente puede ver su tienda perdiendo dinero en su panel de control!

La parte más confusa es que probablemente ni siquiera entiendas si tu sitio de WordPress está realmente pirateado o no. WordPress puede funcionar mal bastante.

Entonces, la mayoría de las personas hacen lo lógico e instalan un complemento de escáner de malware. Luego se dan cuenta de que la mayoría de ellos no limpian bien el sitio.

¿La peor parte?

Mientras lucha por volver a encarrilar su vida, el hacker espera que falle en la limpieza de su sitio.

Es hora de presionar el botón de reinicio.

En este artículo te vamos a ayudar a:

- Averigüe con certeza si su sitio está pirateado o no;

- Averigüe qué tipo de malware ha infectado su sitio pirateado de WordPress;

- Limpie su sitio pirateado de WordPress en 3 minutos;

- Comprender las consecuencias de ser pirateado;

- Aprenda cómo puede ser pirateado y cómo puede prevenirlo;

Lo ayudaremos a volver a la normalidad sin importar cuál sea la situación.

Sumerjámonos.

TL; DR: La forma más eficiente de reparar su sitio web de WordPress pirateado es usar un complemento de eliminación de malware de WordPress. Hay otras formas de hacerlo, pero no recomendamos usar métodos de limpieza manual, ya que pueden arruinar su sitio por completo.

¿Realmente tienes un sitio pirateado de WordPress?

Sabemos que estás confundido.

¿Tienes un sitio pirateado de WordPress?

La naturaleza de WordPress es tal que puede fallar bastante. En muchos casos, el sitio no está pirateado. Es solo... que tiene problemas regulares.

Entonces, ¿cuál es una manera fácil de saber con seguridad que su sitio ha sido pirateado?

Utilice el Escáner de malware GRATUITO de MalCare.

Se necesita:

- 1 minuto para instalar;

- 1 minuto para escanear su sitio;

En 2 minutos, sabrá con certeza si tiene un sitio pirateado de WordPress en sus manos o no.

El escáner de malware de MalCare es un complemento súper liviano que crea una copia de su sitio de WordPress pirateado en un servidor dedicado. Una vez que se realiza la copia, MalCare ejecuta algoritmos de escaneo complejos para identificar el malware en su sitio.

De esta manera, el análisis es más profundo y preciso que cualquier otro complemento de análisis de malware.

¿La mejor parte?

No hay absolutamente ninguna carga en su servidor. Además, es totalmente gratis.

MalCare utiliza un algoritmo de aprendizaje para volverse más inteligente con el tiempo al enfrentarse a más malware.

Esto es lo que debe hacer para escanear su sitio en busca de malware:

- Siguiente paso: escanee su sitio de WordPress usando MalCare

¡Eso es todo!

Todo el proceso toma un par de minutos en el mejor de los casos. Si MalCare sugiere: no tiene un sitio pirateado de WordPress, entonces necesita consejos de solución de problemas de WordPress.

Pero si MalCare dice que tiene un sitio pirateado de WordPress, entonces debe seguir el proceso de limpieza más adelante.

De cualquier manera, primero debe escanear su sitio con MalCare.

Síntomas comunes de algunos sitios web pirateados de WordPress

Vamos a diagnosticar su sitio de WordPress pirateado ahora.

Vamos a identificar el problema y encontrar una manera de solucionarlo para que pueda volver a ganar dinero nuevamente.

Es muy probable que haya encontrado este artículo debido a uno o más de estos síntomas.

No te preocupes.

Tenemos artículos sobre cómo limpiar hacks comunes y una vez que identificamos su problema, podemos hablar sobre la solución.

Incluso si su sitio pirateado de WordPress tiene malware poco común, hay buenas noticias:

“Casi todo el malware son variantes de algún otro malware. El malware es solo código al final del día. Hay muchas formas de hackear un sitio de WordPress y muchas formas de infectarlo. Pero las formas en que operan los hackers son casi siempre constantes. Comprender el resultado es la mejor manera de comprender el truco y luego eliminarlo”

– Akshat Choudhary, director ejecutivo de MalCare

En resumen: necesita encontrar una manera de limpiar su sitio para detener al hacker y tomar el control de su vida nuevamente.

Echemos un vistazo a los síntomas más comunes de un sitio pirateado de WordPress:

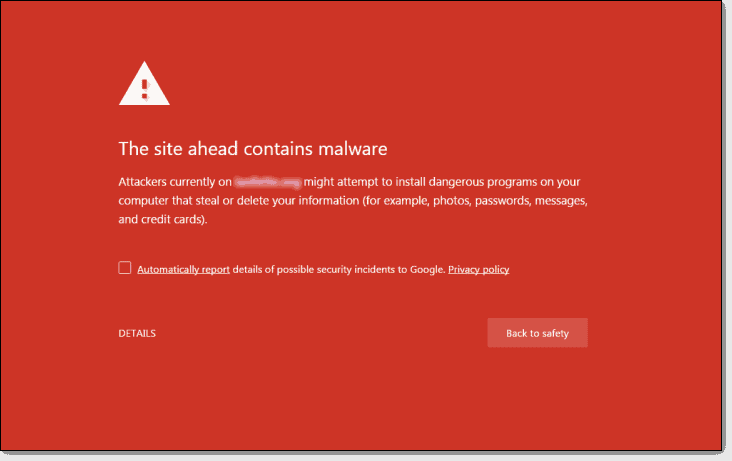

1. Google Chrome muestra una advertencia al visitar su sitio web

Una de las señales más reveladoras de que su sitio ha sido pirateado es que Google Chrome les diga a sus visitantes que "el sitio que está adelante contiene malware".

Una notificación del navegador para sitios pirateados de WordPress proviene de Google Safe Browsing.

De hecho, Opera, Chrome, Firefox y Safari usan la lista negra de Google para verificar sitios comprometidos y notificar a los usuarios sobre malware.

Una notificación como esta puede destruir instantáneamente su reputación y tráfico. Para los sitios de WooCommerce, puede acabar con su negocio por completo.

Si esto es lo que te está pasando, respira hondo. Entendemos lo molesto que está en este momento. Esta es una de las notificaciones más ambiguas de la historia. Es un aviso muy público de que su sitio web ha sido pirateado. Al mismo tiempo, no dice NADA sobre lo que realmente está mal.

Luego avance para leer cómo limpiar un sitio web pirateado de WordPress.

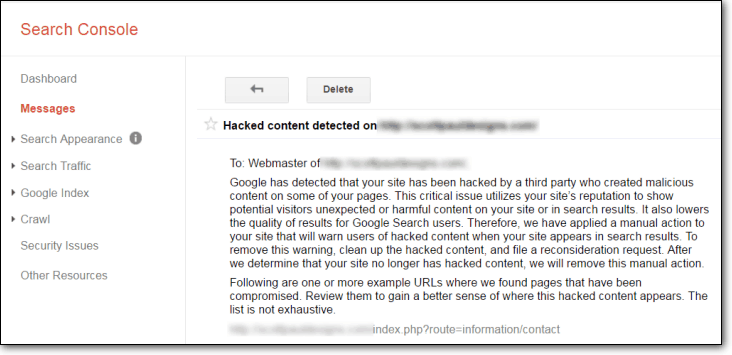

2. Google Search Console envía un mensaje diciendo que su sitio web está pirateado o tiene malware

Si una parte importante de su negocio está impulsada por SEO, entonces no es ajeno a Google Search Console. Si Google detecta contenido malicioso en su sitio pirateado de WordPress, le enviará un mensaje en la consola de búsqueda similar a este:

Google le recomendará que utilice 'Explorar como Google' para encontrar el código malicioso. Pero esto no es una buena idea. El uso de los escáneres de Google está bien para un escaneo a nivel de superficie. Lo que hace es buscar código obviamente malicioso en el HTML y javascript del sitio web.

¿Entonces, cuál es el problema?

El problema es que un sitio pirateado de WordPress suele estar infectado con malware que está muy bien escondido. Un escáner HTML no es suficiente para identificar el origen del hackeo.

Recomendamos usar un escáner a nivel de servidor para descubrir el problema real.

Regístrese en MalCare para escanear con un solo clic y encontrará el malware más complejo en 60 segundos.

Recurso adicional: Cómo eliminar la advertencia de Google "Este sitio está pirateado"

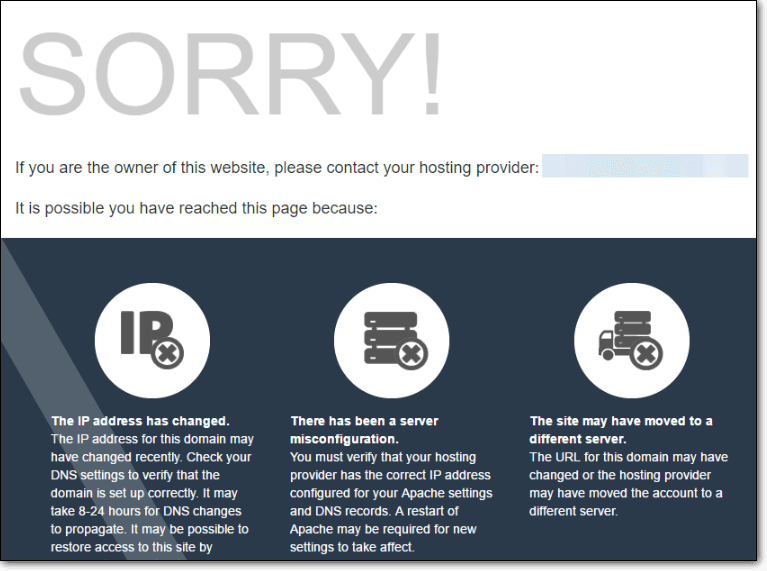

3. Su empresa de alojamiento deshabilitó su sitio web

La mayoría de las empresas de alojamiento escanean sus servidores regularmente en busca de sitios web pirateados de WordPress. Hay algunos signos reveladores que las empresas de hosting buscan:

- Uso excesivo de los recursos de la CPU

- Correos electrónicos no deseados enviados a granel

- Dominios en la lista negra de Google, Norton Safe Web, Spamhaus, etc.

Y suelen enviar un correo electrónico muy confuso:

En ciertos casos, las empresas de hospedaje incluso tienen asociaciones con empresas de hospedaje para escaneos regulares de malware. Consulte este artículo sobre cómo MalCare brinda a Cloudways protección contra bots.

Si esta es la situación en la que se encuentra, debe actuar rápidamente antes de que sea demasiado tarde.

Algunas empresas de hosting como GoDaddy intentarán ofrecerte su propio servicio de seguridad. Si bien esto parece ser una idea decente, en realidad no lo es. La mayoría de estos servicios le cobrarán MUCHO dinero cada vez que lo pirateen. También puede llevar semanas que un servicio limpie su sitio.

Mientras tanto, su sitio seguirá perdiendo tráfico, ingresos y valor de marca.

Lea todo sobre cómo MalCare ha ayudado a sitios web pirateados de WordPress en GoDaddy.

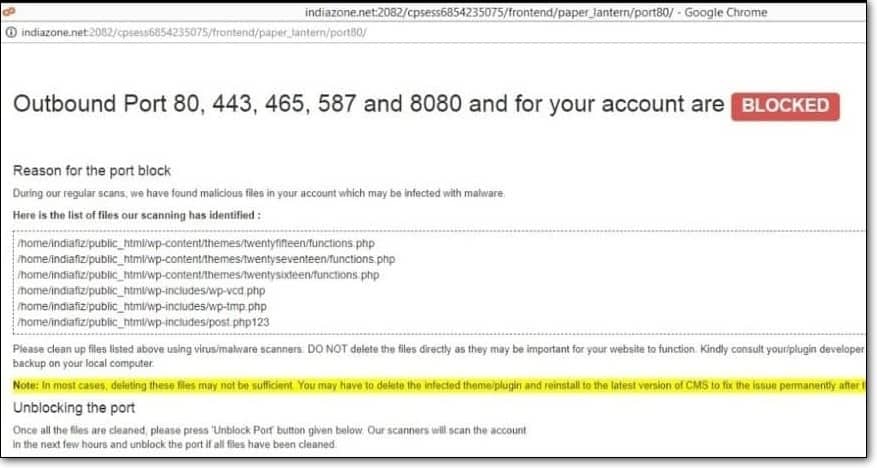

4. Los puertos de salida 80, 443, 587 y 465 de su cuenta están bloqueados

Los proveedores de alojamiento como BigRock, GoDaddy y HostGator primero emitirán una advertencia antes de eliminar su sitio. Cuando le envíen un correo electrónico de advertencia, también bloquearán los puertos de salida 80, 443, 587 y 465 para que el malware en su sitio no se propague.

La mayoría de sus cuentas son cuentas de alojamiento compartido .

Por lo tanto, su primera prioridad es contener el malware y evitar que un sitio web pirateado de WordPress infecte a los otros sitios en el mismo servidor.

Nuevamente, si aún no lo ha hecho, escanee su sitio en busca de malware de inmediato.

5. Los clientes se quejan de que su tarjeta de crédito ha sido cargada ilegalmente

Usuarios de WooCommerce: si tiene un sitio web de WordPress pirateado en sus manos, este es importante para usted.

Usted sabe con certeza que su sitio está pirateado si sus clientes se quejan de que sus tarjetas de crédito se usan sin permiso. Las bases de datos de WooCommerce almacenan toda la información que un hacker necesitaría para robar información de tarjetas de crédito.

Por lo general, esto es indicativo de una puerta trasera en el código: un punto de entrada en un sitio web pirateado de WordPress que los piratas informáticos pueden usar para acceder a sus archivos y base de datos en cualquier momento que lo deseen.

Este tipo de ataque puede provenir de absolutamente cualquier tipo de malware que esté lo suficientemente bien escrito.

Avance directamente y aprenda cómo limpiar su sitio pirateado de WordPress.

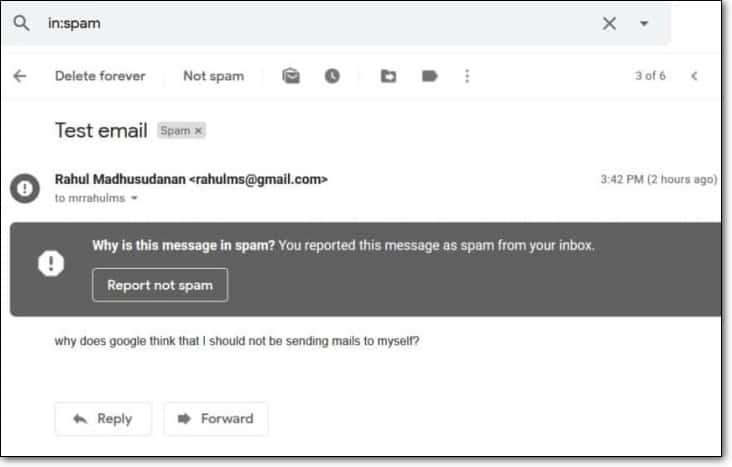

6. Sus correos electrónicos se envían a la carpeta de correo no deseado

Si su bandeja de entrada de correo electrónico envía demasiados correos electrónicos que son spam, la mayoría de las bandejas de entrada de correo electrónico enviarán sus futuros correos electrónicos directamente a la carpeta de correo no deseado.

Los piratas informáticos pueden usar su sitio web pirateado de WordPress para enviar una tonelada de correos electrónicos no deseados a usuarios de todo el mundo.

Si su carpeta 'Enviados' está llena de correos electrónicos que DEFINITIVAMENTE no envió, consulte nuestro artículo sobre qué hacer si su sitio web está enviando correos electrónicos no deseados.

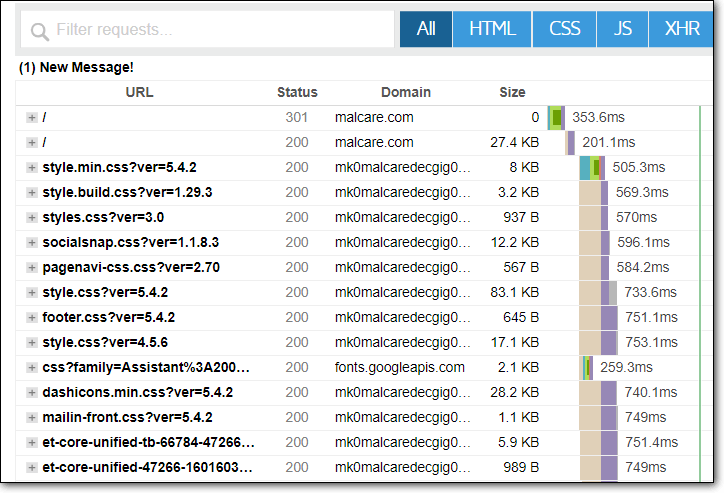

7. Su sitio web se vuelve muy lento

La velocidad del sitio no es un gran indicador de malware. Hay muchas cosas que pueden ralentizar un sitio web de WordPress. La forma más sencilla de comprender lo que sucede es dirigirse a GTMetrix y generar un informe de velocidad del sitio.

Consejo profesional: use el gráfico de cascada para comprender qué componentes de su sitio web tardan más en cargarse.

Si ve algo fuera de lo común aquí, es posible que esté infectado con malware.

Algunos de los ataques maliciosos más comunes que ralentizan su sitio son:

- inyecciones SQL

- Ataques de colmena de monedas

- Ataques de fuerza bruta por bots

La buena noticia es que todos estos hacks se pueden limpiar.

En caso de que te sientas un poco perdido: No te preocupes. Es perfectamente normal sentirse un poco abrumado. Hemos estado en este negocio por más de 8 años. Es por eso que no pestañeamos ante códigos maliciosos y diferentes tipos de hacks. Para alguien nuevo en este mundo, esto puede ser mucho para absorber, especialmente si se trata de un sitio web pirateado de WordPress por primera vez.

Es exactamente por eso que creamos MalCare.

Instale el conjunto completo de funciones de seguridad de MalCare para escanear, limpiar y proteger su sitio las 24 horas del día, los 7 días de la semana.

8. Se abren anuncios y ventanas emergentes al visitar su sitio web

Si notó algunos anuncios y ventanas emergentes que no colocó usted mismo, entonces necesita ayuda ahora mismo. Hemos lidiado con malware como ese con bastante frecuencia. Esta es otra forma de desfiguración de sitios web que vemos mucho.

La peor parte del adware es que puede desviar una gran parte de su tráfico. El daño a largo plazo proviene del hecho de que estas ventanas emergentes pueden dañar completamente su reputación. Un sitio web pirateado de WordPress puede mostrar anuncios de drogas ilegales, pornografía y odio político.

No genial

La mayoría de los anuncios y ventanas emergentes provienen de ataques de inyección SQL. Por lo tanto, si ve anuncios y ventanas emergentes no autorizados, debe limpiar su base de datos.

IMPORTANTE: no intente limpiar su base de datos si tiene un sitio web de WordPress pirateado a menos que tenga mucha experiencia como administrador de bases de datos. Puede arruinar completamente su sitio para siempre.

9. Su sitio web está siendo redirigido a sitios pirateados

Ya hemos mencionado esto antes, pero no hay nada más claro que eso:

Tienes un sitio pirateado de WordPress.

Esto puede suceder de muchas maneras diferentes. En su mayoría, es un código de redirección en el archivo wp-config.php o .htaccess.

Algunos de los posibles síntomas incluyen:

- Tu sitio muestra una página en blanco y no carga

- Su sitio es redirigido a algún sitio web malicioso

- Tu sitio te redirige a Google

- Google no puede acceder a su sitio

- Su archivo .htaccess se sigue modificando

Consulte nuestro artículo sobre el redireccionamiento del sitio de WordPress a Spam para obtener detalles sobre el malware y cómo limpiarlo.

10. Ve un pico de tráfico, a veces en páginas que no existen

Los piratas informáticos pueden usar un sitio web de WordPress pirateado para 'publicidad no deseada'.

Esto provoca un pico de tráfico loco. Los correos electrónicos no deseados se envían desde su servidor con enlaces a páginas existentes o nuevas creadas por el hacker.

Spamvertising puede destrozar blogs, sitios web, foros y secciones de comentarios con hipervínculos para obtener una clasificación más alta en los motores de búsqueda para el sitio web del pirata informático.

Por supuesto, esto ya no funciona, cualquiera en SEO te lo dirá .

Es una técnica blackhat muy obsoleta que Google ignora por completo. Pero al mismo tiempo, al pirata informático que está llenando su sitio web pirateado de WordPress realmente no le importa esto. El malware arruinará su sitio de todos modos.

Algunos diagnósticos simples para ejecutar

Además de estos síntomas, existen 4 diagnósticos simples que puede ejecutar para ver si tiene un sitio web pirateado de WordPress o no:

1. JavaScript de aspecto extraño en el código de su sitio web

Si hay un Javascript de aspecto extraño en el código de su sitio web, y puede entenderlo, es una persona bastante técnica.

Si no es una persona técnica, esto es lo que puede hacer con un sitio web pirateado de WordPress:

Afortunadamente, este es un truco que se puede identificar un poco más claramente.

Tiene uno de estos programas maliciosos en su sitio pirateado de WordPress:

- Redirección pirateada de WordPress

- Secuencias de comandos XSS

- Inyección SQL

¡Ten mucho cuidado!

Estos hacks eventualmente conducen a la desfiguración del sitio web. Si no toma medidas ahora, puede perder el control del sitio web de WordPress pirateado muy rápidamente.

La peor parte es que el Javascript puede estar en cualquier parte de su sitio web pirateado de WordPress.

2. Encuentra mensajes de error inesperados en sus registros de errores

No todos los usuarios de WordPress revisan sus registros de errores.

Si usted es una de las pocas personas supertécnicas que realmente puede leer y comprender los registros de errores, entonces no hay mucho que no sepa.

Todo lo que podemos decirle es que ya comprende muy bien cuánto daño puede causar un pirata informático si obtiene acceso sin restricciones a su sitio.

Vaya a la parte donde aprende cómo reparar su sitio web pirateado de WordPress.

3. Encuentra nuevos usuarios administradores o cuentas FTP que no ha creado

Esta es una pregunta complicada para sitios grandes. Puede ser muy difícil estar atento a las cuentas de administrador y las cuentas FTP sospechosas.

Pero si ha notado esto, entonces es hora de revisar sus archivos principales de WordPress. Un sitio de WordPress pirateado generalmente se infecta de una manera que puede afectar a todo el sitio. Esto hace que los archivos principales de WordPress sean el objetivo ideal.

En algunos casos, hay un código ejecutable oculto en archivos que parecen benignos. Por extraño que parezca, ¡incluso se puede ocultar en un archivo favicon.ico! Simplemente consulte nuestro artículo sobre el malware de redireccionamiento pirateado de WordPress. Las cuentas de administrador falsas y las cuentas FTP son muy comunes para este tipo de malware.

4. Los archivos se han modificado recientemente

Con la mayoría del malware, los piratas informáticos primero infectan un sitio pirateado de WordPress con un código malicioso mezclado con el código normal de WordPress.

La forma más sencilla de hacerlo es insertar ese código en archivos de WordPress como wp-config.php, .htaccess, etc.

La edición de archivos en un sitio web pirateado de WordPress es un tema recurrente con malware como wp-vcd.php. Una simple precaución es revocar los permisos de edición de sus archivos principales. Sin embargo, si su sitio web de WordPress ya está pirateado, debe limpiar el sitio de inmediato.

Consejo profesional: NO elimine nada de los archivos y las tablas de la base de datos a menos que esté 100% seguro de que es malicioso.

Cómo limpiar un sitio web pirateado de WordPress

Hay dos formas de limpiar un sitio web pirateado de WordPress:

- Puede usar un escáner y limpiador de malware;

- O bien, puede sumergirse manualmente en el código de su sitio web y limpiarlo.

Para todos los efectos, nunca recomendamos hacer una limpieza manual.

Alguna vez.

¿Por qué? Es demasiado peligroso.

Un sitio web pirateado de WordPress generalmente tiene un código malicioso oculto dentro del código benigno sin el cual el sitio web no funcionaría. La eliminación manual de fragmentos de código puede provocar la ruptura permanente del sitio.

Puede pensar que puede restaurar su sitio desde una copia de seguridad. Pero, ¿cómo saber si la copia de seguridad no está infectada también? ¿La copia de seguridad incluso reemplaza los archivos infectados?

Lo que sí recomendamos, sin embargo, es usar un escáner de malware de WordPress y un complemento de limpieza.

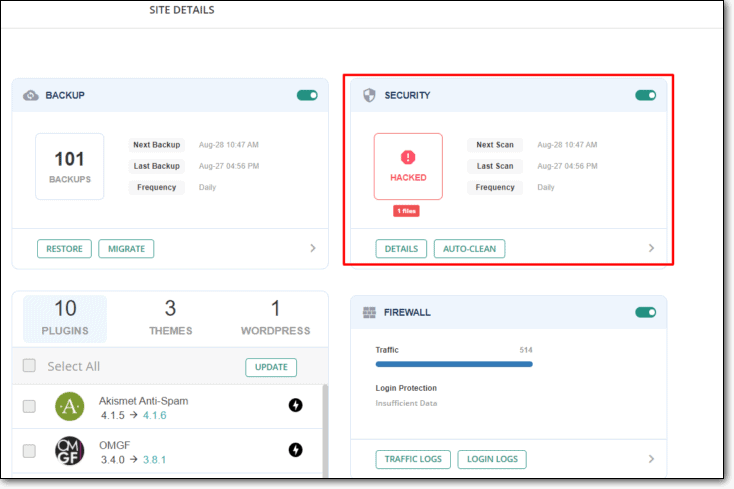

Cómo limpiar un sitio web de WordPress pirateado usando MalCare

El propósito de un escáner y limpiador de malware es facilitar la búsqueda, localización y limpieza de un sitio web infectado.

Lo triste es:

- La mayoría de los escáneres de malware no pueden identificar el origen de un malware complejo;

- Recurren a métodos toscos de exploración que generan falsas alarmas;

- Después del escaneo, la mayoría de los complementos de seguridad requieren una limpieza manual;

- Las limpiezas manuales son costosas y pagas por la nariz cuando estás en apuros;

- Y luego te cobran extra por hacks repetidos.

En resumen: el complemento de seguridad que se supone que protege su sitio web lo retiene para pedir un rescate y luego le brinda una solución endeble en el mejor de los casos.

Es exactamente por eso que le recomendamos que escanee su sitio usando MalCare.

MalCare ofrece un conjunto completo de funciones de seguridad que escanearán, limpiarán y protegerán su sitio web de WordPress de ataques de malware por parte de piratas informáticos.

Con los algoritmos de aprendizaje más avanzados para respaldarlo, MalCare es, con mucho, el mejor complemento de seguridad de WordPress que se vuelve más inteligente con el tiempo.

Sabemos que esto puede sonar un poco sesgado, así que aquí hay algunas estadísticas importantes sobre MalCare para recordar:

- Eliminación instantánea de malware con un clic en 3 minutos o menos;

- El 99 % del malware se detecta y limpia automáticamente sin ninguna limpieza manual;

- Menos del 0,1 % de falsos positivos marcados en una red de más de 250 000 sitios web;

- Sin cargos adicionales nunca y sin BS;

- ¡Todo por $99/año!

Si esto te suena bien, podemos mejorarlo con solo dos palabras:

Verdadero. Historia.

Si aún no lo ha hecho, instale MalCare y limpie su sitio web pirateado de WordPress hoy.

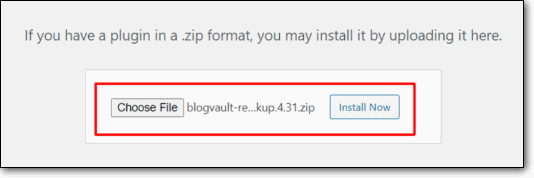

Así es como puedes hacerlo:

Paso 1: Regístrese en MalCare

Regístrese en el complemento MalCare desde nuestro sitio.

Paso 2: escanea tu sitio

Use MalCare para escanear su sitio automáticamente:

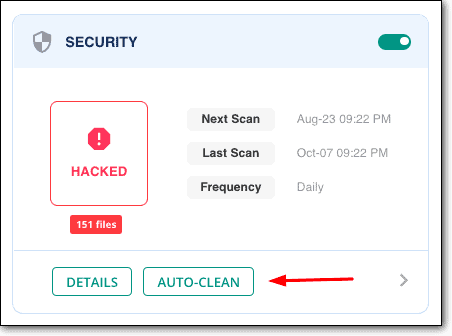

Paso 3: limpia tu sitio en 1 clic

Haga clic en 'Limpieza automática' para limpiar al instante:

Una vez hecho todo esto, definitivamente debería consultar nuestra guía sobre cómo proteger su sitio de futuros ataques.

¡Obtienes todo esto por solo $ 89 / año!

Únase a otros 250 000 sitios e instale MalCare hoy.

Cómo limpiar manualmente un sitio web de WordPress pirateado (NO RECOMENDADO)

La limpieza manual de un sitio web de WordPress pirateado consta principalmente de tres partes:

- Escanear el servidor en busca de código malicioso en los archivos;

- Escanear la base de datos en busca de código malicioso;

- Detectar puertas traseras y cuentas de administrador falsas;

Y luego, elimine el malware de su sitio web de WordPress pirateado.

Sin embargo, esto es una simplificación excesiva.

En muchos casos, es posible que haya sido incluido en la lista negra de los motores de búsqueda y bloqueado por su proveedor de alojamiento web. En tal caso, no es suficiente simplemente limpiar su sitio, sino también tomar medidas para eliminar el sitio web de una lista negra.

Pero empecemos:

#1 Buscando código malicioso en archivos y carpetas de WordPress

La forma más obvia en que un pirata informático puede inyectar malware en un sitio web pirateado de WordPress es cargando un archivo directamente. Esto rara vez es el caso, pero vale la pena intentarlo.

Busque archivos que tengan un nombre sospechoso. Comience con las carpetas de WordPress como:

- wp-content

- wp-incluye

Estas son carpetas que no deben contener ningún archivo ejecutable. Si hay algún archivo PHP o javascript aquí, eso es algo malo.

Consejo profesional: busque especialmente archivos PHP. PHP por sí mismo no puede ejecutar código javascript sin una vista HTML. Javascript normalmente inyecta contenido en la interfaz. Lo primero de lo que tendría que deshacerse es del código PHP.

Si esto no funciona, sigue leyendo.

#2 Buscando patrones de cadenas maliciosos

La mayoría del malware deja algunos fragmentos de código comunes llamados patrones de cadena en un sitio web pirateado de WordPress.

Entonces, el siguiente paso es dirigirse a los archivos de WordPress y buscar estos fragmentos de código. Por lo general, los encontrará en los archivos principales de WordPress, como:

- wp-config.php;

- .htaccess

- wp-activar.php

- wp-blog-encabezado.php

- wp-comentarios-post.php

- wp-config-muestra.php

- wp-cron.php

- wp-enlaces-opml.php

- wp-load.php

- wp-login.php

- wp-mail.php

- wp-configuraciones.php

- registro-wp.php

- wp-trackback.php

- xmlrpc.php

PRECAUCIÓN: NO intente esto a menos que comprenda profundamente PHP. Como puede ver, casi todos los archivos en WordPress son archivos PHP con la excepción de .htaccess. Muchas de estas cadenas podrían ser parte de un código regular. Eliminar algo basado solo en esta lista podría dañar su sitio.

Busque fragmentos como:

- tmpcontentx

- función wp_temp_setupx

- wp-tmp.php

- derna.top/code.php

- stripos($tmpcontent, $wp_auth_key)

Si estas dos ideas no funcionaron, tenemos algunas ideas aún más avanzadas que puede probar.

#3 Comprobando el archivo functions.php

El archivo functions.php es uno de los objetivos más populares en cualquier sitio web de WordPress pirateado.

Entonces, eche un vistazo rápido a ese archivo también.

Es difícil decir exactamente lo que debería estar buscando aquí. Dependiendo del malware, podría tener diferentes tipos de código malicioso en el archivo.

Es posible que desee verificar si el código functions.php está agregando funciones no autorizadas a un tema o complemento. Esto es angustiosamente difícil de encontrar en el mejor de los casos y es desesperadamente complicado hacerlo bien.

Algunas formas sencillas de verificar si el archivo functions.php ha sido manipulado son:

- Si el truco es muy visible, como una redirección pirateada, intente cambiar el tema y verifique si el problema persiste.

- Compruebe y vea si la actualización del tema resuelve algo. En general, no ayudará en absoluto, pero vale la pena intentarlo.

- Intente iniciar sesión en su panel de WordPress. Si no puede, es posible que se deba a un código malicioso en el archivo functions.php.

Si alguna de estas ideas muestra incluso un ligero cambio, entonces sabes que functions.php es un buen lugar para comenzar a buscar.

#4 Ejecute un Diffchecker contra los archivos principales de WordPress

Un diffchecker es un programa que verifica dos piezas de código y detecta las diferencias entre las dos.

Esto es lo que puede hacer:

- Descargue los archivos principales originales de WordPress del repositorio de GitHub.

- Descarga los archivos de tu servidor usando cPanel.

- Ejecute un diffchecker entre los dos archivos.

La peor parte de esta idea es que tendría que revisar cada archivo en un sitio pirateado de WordPress uno a la vez y buscar diferencias. Por supuesto, tendría que averiguar si el código diferente es malicioso o no.

Si esto parece demasiado técnico o parece demasiado trabajo, le recomendamos que instale MalCare.

Es una solución rápida, fácil y asequible.

¿Por qué su sitio fue pirateado?

Dicen que es mejor prevenir que curar.

Estamos de acuerdo. Pero, sinceramente, no es tan simple cuando se habla de sitios web pirateados de WordPress.

Los piratas informáticos crean diariamente 300 000 piezas nuevas de malware. Esto significa que casi todo el software de seguridad que existe se vuelve obsoleto o irrelevante en cuestión de días, si no horas.

La mayoría de los sitios pirateados de WordPress tienen una o más de estas vulnerabilidades:

- Versión obsoleta de WordPress: muchos webmasters piensan que actualizar la versión de WordPress puede dañar su sitio. Esto es cierto hasta cierto punto. Pero no actualizar WordPress en tu sitio es una idea mucho peor. WordPress declara abiertamente sus vulnerabilidades y los piratas informáticos explotan fácilmente las versiones desactualizadas. Recomendamos usar un sitio de prueba para probar las actualizaciones y luego implementarlo después de corregir todos los errores.

- Temas y complementos obsoletos: los temas y complementos obsoletos de WordPress generalmente tienen exploits que están muy bien documentados y fáciles de encontrar para los piratas informáticos. Si hay versiones actualizadas, simplemente actualice el software. Vale la pena tomarse el tiempo para hacerlo.

- Complementos y temas pirateados: si está utilizando complementos y temas anulados o pirateados, entonces 100% tiene un sitio pirateado de WordPress en sus manos. Use una alternativa gratuita si no desea pagar por un complemento o tema. Es así de simple.

- Página de inicio de sesión de WordPress no segura: las páginas de inicio de sesión de WordPress son fáciles de encontrar y altamente susceptibles a los ataques de fuerza bruta. No hay protección contra bots por defecto. Lo mejor que puede obtener en una instalación de WordPress lista para usar es un bloqueador de intentos de inicio de sesión múltiples. Honestamente, también es demasiado fácil pasar por alto esos complementos.

- Contraseñas débiles: te sorprendería la frecuencia con la que es culpa tuya que te pirateen. Las contraseñas más comunes son algo débil como 'p@ssword' o 'Password@1234'. Un algoritmo de fuerza bruta tarda menos de 1 segundo en superar algo así. NO confíe en reglas simplistas como incluir números y caracteres especiales para juzgar la seguridad de la contraseña. Esas medidas son manifiestamente insuficientes.

- Roles de WordPress: NO deje el rol de usuario predeterminado de WordPress como administrador. WordPress tiene múltiples roles de usuario por una razón. Si demasiadas personas tienen acceso de administrador, es más probable que te pirateen. ¿La peor parte? Te piratearán una y otra vez sin darte cuenta de por qué te está pasando eso.

- Capacidad para ejecutar códigos en carpetas desconocidas: el código ejecutable, especialmente el código PHP, solo debe permanecer dentro de carpetas confiables. Idealmente, las carpetas que contienen los archivos principales, los archivos de temas y los complementos de WordPress son las únicas carpetas que deberían tener un código ejecutable.

- Sitio web en ejecución en HTTP: si su sitio web aún se ejecuta en HTTP y no en HTTPS, simplemente está invitando a los piratas informáticos a que le regalen un sitio pirateado de WordPress. Y si está ejecutando un sitio de WooCommerce sin un certificado SSL, que Dios lo ayude. Instale un certificado SSL o arriesgue que le roben toda su información.

- Configuración de permisos de archivo incorrectos: esto puede parecer intrascendente, pero los permisos de archivo incorrectos pueden dar a los piratas informáticos la opción de escribir código en un archivo desprotegido. Todos sus archivos de WordPress deben tener un valor de 644 como permiso de archivo. Todas las carpetas en su sitio de WordPress deben tener 755 como permiso de archivo.

- Configuración de WordPress desprotegida Archivo wp-config.php: El archivo wp-config.php se carga cada vez que alguien intenta iniciar sesión en su sitio y contiene todas las credenciales de su base de datos. Si no se protege, un pirata informático puede obtener acceso a su base de datos utilizando el archivo. Sin embargo, es una solución bastante simple. Simplemente agregue este pequeño fragmento de código a su archivo .htaccess:

<files wp-config.php> order allow, deny deny from all </files>- Cambiar el prefijo de la base de datos de WordPress: el prefijo predeterminado de la base de datos de WordPress es 'wp_' y puede cambiarlo durante la instalación de WordPress en su sitio. Dejar esto sin cambios hace que sea muy fácil para los piratas informáticos adivinar los nombres de su base de datos. Por lo tanto, recomendamos cambiar el prefijo de la base de datos en el archivo wp-config.php.

Como probablemente puedas entender, hay demasiadas formas en las que puedes ser pirateado.

Pero como reglas generales:

- Instale un potente cortafuegos y protección contra bots para su sitio web

- Instale un certificado SSL que protegerá su sitio de más ataques

- Deja de usar temas y complementos anulados

- No confíe implícitamente en ningún proveedor: siempre verifique las URL para todo lo que hace

- Si alguna vez sospecha de algún juego sucio, escanee y limpie su sitio web de inmediato

Hablando honestamente, la mayoría del malware no comienza a dañar su sitio pirateado de WordPress de inmediato. Si puede escanear y encontrar malware desde el principio, puede eliminarlo con éxito sin causar ningún daño.

Para este propósito, le recomendamos que escanee su sitio en busca de malware de inmediato.

Medidas posteriores al pirateo: cómo evitar que su sitio sea pirateado nuevamente

El resto de este artículo trata sobre medidas de seguridad más estrictas que puede tomar para proteger su sitio web de ataques de malware. También explicamos algunas de las jergas de seguridad más comunes para que no se sienta perdido con otros recursos.

Siéntase libre de revisarlos todos y si tiene alguna pregunta, escríbanos.

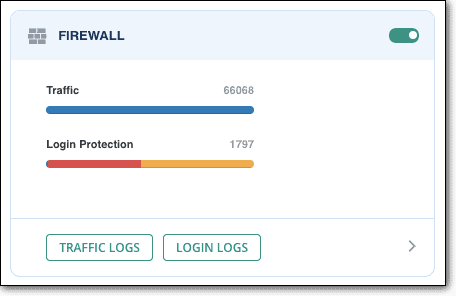

Instale un firewall para mantener alejado el tráfico malicioso de su sitio

Un firewall es una capa de protección que protege su sitio web del tráfico entrante. Actúa como una barrera entre una red confiable y no confiable. En este caso: una barrera entre un bot y su sitio que evita que los sitios pirateados de WordPress lleguen a existir.

En términos simples: si su sitio web recibe tráfico malicioso o intentos de piratería, un firewall evita que el sitio web reciba dicho tráfico.

Un firewall de WordPress está diseñado específicamente para proteger los sitios web de WordPress de ser pirateados. Se ejecuta entre su sitio e Internet para analizar todas las solicitudes HTTP entrantes. Cuando una solicitud HTTP contiene una carga maliciosa, el cortafuegos de WordPress corta la conexión.

Así como un escáner de malware busca firmas de malware malicioso en sitios web pirateados de WordPress, un firewall de WordPress buscará solicitudes HTTP maliciosas.

Algunos cortafuegos raros como el que usamos en MalCare pueden aprender de ataques anteriores y volverse más inteligentes con el tiempo. MalCare puede analizar el tráfico entrante y reconocer una IP maliciosa de una enorme base de datos que ha compilado al proteger más de 250 000 sitios.

Una vez que MalCare marca una solicitud HTTP como sospechosa o maliciosa, su sitio web ni siquiera cargará WordPress. Será como si NO HAY tráfico malicioso.

Consejo profesional: MalCare en realidad registra todos los intentos de conexión con su sitio en los registros de tráfico. Entonces, si está utilizando MalCare, intente controlar el tipo de tráfico que está recibiendo. Cada intento de inicio de sesión está codificado por colores para que pueda analizarlo de un vistazo.

Los dos ataques más comunes contra los que puede proteger la instalación de un firewall son los ataques de fuerza bruta y los ataques DDoS. Repasemos ambos brevemente para que sepa qué esperar de ellos.

¿Qué es un ataque de fuerza bruta?

Un ataque de fuerza bruta es una forma de adivinar sus credenciales de acceso utilizando literalmente todas las contraseñas posibles que existen. Es un truco simple y poco elegante. La computadora hace todo el trabajo duro y el hacker se queda sentado esperando que el programa haga su trabajo.

Por lo general, un ataque de fuerza bruta se usa con dos propósitos:

- Reconocimiento: un bot usa fuerza bruta para encontrar vulnerabilidades que puede explotar

- Infiltración: un bot intenta adivinar las credenciales de acceso para obtener el control del sitio web pirateado de WordPress

El tipo más primitivo de ataque de fuerza bruta es el ataque de diccionario en el que el programa usa una lista de combinaciones de contraseñas basadas en ciertas suposiciones sobre la contraseña.

Una forma débil de ataques de diccionario es el reciclaje de credenciales, donde utiliza nombres de usuario y contraseñas de otros hacks exitosos para intentar ingresar a su sitio web.

Pero la variante más moderna es una búsqueda exhaustiva de claves. Este tipo de ataques de fuerza bruta literalmente prueban todas las combinaciones posibles de todos los caracteres posibles en una contraseña.

Consejo profesional: un algoritmo exhaustivo de fuerza bruta de búsqueda de claves puede descifrar una contraseña de 8 caracteres con letras mayúsculas y minúsculas, números y caracteres especiales en dos horas. Siempre cree contraseñas largas y aleatorias con una buena combinación de caracteres para hacerlo más difícil.

Los atacantes también utilizan ataques de fuerza bruta para buscar páginas web ocultas. Las páginas web ocultas son páginas vivas que no están vinculadas a otras páginas. Un ataque de fuerza bruta prueba diferentes direcciones para ver si devuelven una página web válida y buscará una página que pueda explotar.

Consejo profesional adicional: si ve un aumento repentino en el tráfico sin razón aparente, verifique sus análisis. Si ve un montón de errores 404 de páginas que no existen, probablemente esté siendo atacado por un bot de fuerza bruta.

Puede prevenir un ataque de fuerza bruta al:

- Usar contraseñas más largas

- Uso de contraseñas más complejas

- Limitación de intentos de inicio de sesión

- Implementación de la página de inicio de sesión Captcha

- Configuración de la autenticación de dos factores de WordPress

Esto es evidente, pero también necesita un cortafuegos muy potente para su sitio web de WordPress. Un firewall además de todas estas medidas preventivas lo ayudará a proteger su negocio de los piratas informáticos que intentan entrar por la fuerza bruta.

Como alternativa a todo esto, puedes instalar MalCare. MalCare comes with a built-in premium firewall that spots suspicious traffic and prevents your website from even loading the WordPress login page.

To learn more about Login Protection checkout our Guide on WordPress Login Security.

What is a DDoS Attack?

A distributed denial-of-service (DDoS) attack is a malware attack that sends too much traffic to your WordPress website for your server to handle.

Hackers don't hack just one website or device. Instead, they establish an entire army of hacked devices and websites to direct focused DDoS attacks.

The collection of compromised devices used for a DDoS attack acts on an internet called a botnet. Once a botnet is established, the hacker remotely sends instructions to it and causes other servers to be overwhelmed by a huge surge of traffic.

Pro-Tip: If your website is loading very slowly or if your web host refuses to serve your website, check your analytics immediately. DDoS attacks work in patterns that can be discerned:

- Traffic originating from a single IP address or IP range;

- Traffic from users who share a single behavioral profile, such as device type, geolocation, or web browser version;

- An unexplained surge in requests to a single page or WooCommerce endpoint;

- Traffic spikes at odd hours of the day or a spike every 10 minutes;

These are all symptoms of a DDoS attack.

One of the major motivations behind a DDoS attack is extortion under the threat of destruction of property. The only way to prevent a DDoS attack is to use an effective firewall that can clamp down on suspicious traffic immediately.

Install an SSL Certificate to Secure Your Traffic

SSL Certificates are now the staple for almost all cPanel hosting providers and resellers. An SSL certificate is a small digital file that encrypts an organization's details. Commonly, SSL certificates, when installed, binds:

- A domain name, server name, or hostname;

- And the organization's identity and location.

This secure connection ensures that the traffic between the server and the browser is encrypted.

Before we get into the kind of security an SSL certificate provides, let's understand how it works.

SSL certificates use a method of encryption called public key cryptography.

Public key cryptography uses two sets of keys for encryption – a public key and a private key. It's in many ways similar in concept to WordPress Salts and Keys.

In this kind of encryption, if:

- Angelina sends Brad a message, then the message is locked using Brad's public key.

- But for Brad to read the message, he must unlock it using his private key.

If a hacker intercepts the message without having Brad's private key, they will only see encrypted code that not even a computer can decrypt.

What is Man-In-the-Middle Attack?

A MITM attack is when a third party intercepts a communication between two people. Here, the hacker is essentially a 'man in the middle'.

This might sound all fun and frivolous, but this is a very dangerous attack. The hacker can effectively see every request coming in and out of your website including all transactions.

If the hacker can't get admin access, they can send your users fake web pages that can grab their access credentials.

Imagine this for an instant:

The credit card, the phone number, the email address – everything your users submit on your WordPress hacked website is openly accessible to a hacker.

The simplest way to protect against attacks like this one is to install an SSL certificate.

Pro-Tip: Check all your web pages for the 'https' in the URL. If there are pages missing out on that, you may have a mixed content issue. Fix that as soon as possible. A brute force attack could find the vulnerable pages and push for a MITM attack.

Implement WordPress Hardening and Basic Hygeine

This segment is all about protecting your WordPress website from getting hacked again.

Now, the simplest thing you can do is to implement WordPress hardening measures. Hardening makes sure that even if your website gets hacked again, the hacker can't really edit any files and databases.

Another major tip we have: stop using nulled themes and plugins. Nulled themes and plugins are essentially cracked versions of the plugin. The only problem is that nulled themes and plugins are usually chock full of malware.

Also, if you are using a lot of plugins, be careful of zero-day vulnerabilities. A zero-day vulnerability is essentially a security flaw that the developers and vendors know about, but haven't really fixed. Many WordPress hacked websites have plugins with zero-day vulnerabilities.

The most troubling part about a zero-day vulnerability is that people assume that updating the plugin or theme can automatically fix the WordPress hacked website. That's not true, though. You will have to clean up the website first and then update the software to prevent future hacks.

What Are The Consequences of Getting Hacked?

One of the major questions that we get all the time is – why does it matter if my website gets hacked? Unless it completely defaces the website, why should I even care?

Short answer: you really should care because a hacked website can severely damage your business even if it isn't visibly defacing your website.

A WordPress hacked website can damage your traffic, revenue, and brand value (more on this soon).

But the biggest reason to care is:

Almost all malware is created with the intent to make money off your hard work.

In essence, you spend a lot of time and money on building traffic and revenue, and then because you have a WordPress hacked website, the hacker makes money instead of you.

No genial

How Hackers Make Money Off Your WordPress Hacked Site

Hackers make money from your website by using your traffic and here's how it works:

- Illicit ads and pop-ups redirect a huge portion of your traffic to other sites and the hacker gets paid for that traffic.

- URL redirections work in the same way – the hacker can redirect the traffic from your WordPress hacked website to make some quick cash.

- If a hacker gets into a WooCommerce website, they can steal the credit card information of your buyers.

- In some cases, a hacker can redirect to a page that looks like yours. When people buy something from the fake page, the hacker gets paid and you never get to know about it.

- A hacker can easily replace a bank account linked to your WooCommerce store. You'll still make the sales number, but the hacker steals all the money.

Let's put this into perspective:

It's not just you who's getting hacked. And it's definitely not just you who's unprepared for a WordPress hacked website.

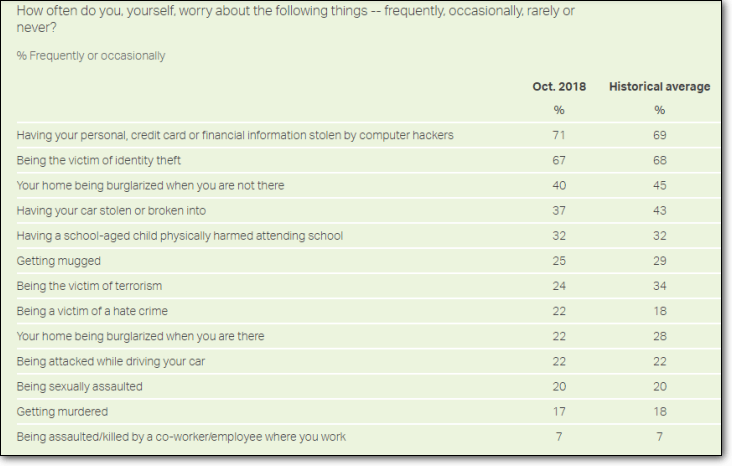

People in America panic a lot more over cybersecurity than personal security:

A study of more than 4,000 organizations across the US, UK, Germany, Spain, and the Netherlands found that 73% of companies are not ready for a cyber attack. (Source: hiscox.co.uk)

We know this sounds bad. But honestly, this is just the tip of the iceberg with WordPress hacked websites.

Believe it or not, it actually gets much worse in the long term.

In the long term, a WordPress hacked website can:

- Completely stop traffic to your business because it got blacklisted

- Destroy your brand's reputation because no one wants to be a victim of cybercrime

- Essentially destroy your revenue channels by destroying trust and stealing traffic

That's not even the worst part.

The worst part is that the hack may not even have visible consequences. You might be getting robbed on a daily basis without ever knowing it.

Now, maybe a security plugin flags a malware along with 10 other false alarms. And maybe you do see it. How often do you take action and check out all the alarms?

And even if you do find the malware and clean it, even if you miss a single backdoor on your WordPress hacked website, you can get infected all over again.

The simplest way to get out of this vicious cycle is to install an automatic malware scanner and removal tool.

Terminando

Now that you know how to scan and clean a WordPress hacked website, just take the time to set up security measures to prevent future hacks. You have successfully defeated the hacker. You can now go back to building your business after you set up the basic security measures.

Bonus Tip: You can set up WordPress hardening manually or install MalCare and do it in 3 minutes or less.

It's time to take a sip of hot, steaming tea and relax – especially if you're a MalCare user. You never have to worry about WordPress security again.

If you have any questions, feel free to drop a comment below. We have a team of WordPress security experts who can help you resolve any issue you might face.

¡Hasta la proxima vez!