Inyección SQL de WordPress: Guía completa de protección

Publicado: 2023-04-19Con toda probabilidad, está perdiendo tráfico, ingresos y la confianza de sus clientes todos los días desde su sitio de WordPress debido a algo llamado 'inyecciones de SQL'.

¿Por qué?

Simple: algunos piratas informáticos pensaron que era una buena idea desviar el tráfico de su negocio y llevarlos a:

- Sitios para adultos;

- sitios de drogas ilegales;

- anuncios religiosos;

- o algún otro sitio malicioso

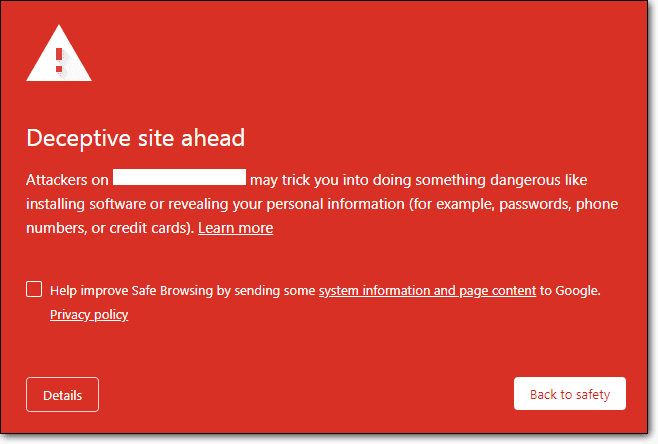

Está poniendo su sitio en la lista negra de Google. También está perdiendo el respeto de sus clientes y comunidad debido a advertencias como, sitio engañoso por delante, este sitio puede ser pirateado en los resultados de búsqueda.

¿La peor parte?

Este hacker sin nombre y sin rostro no cree que puedas hacer nada al respecto.

Su sitio ahora está plagado de ventanas emergentes extrañas, redireccionamientos, palabras clave no deseadas y errores 403.

Hemos trabajado con más de un millón de sitios web de WordPress durante más de una década y nos encontramos con estos trucos todo el tiempo.

Hemos ayudado a eliminar el malware de inyección SQL de WordPress de cientos de sitios web antes de que pudiera dañar el sitio.

En este artículo, le mostraremos cómo puede deshacerse de este truco y hacer que su sitio vuelva a su estado original lo antes posible.

TL; DR : para eliminar la inyección SQL de su sitio, instale MalCare. Limpiará su sitio web en menos de 60 segundos. Y luego refuerce su seguridad con las funciones de refuerzo de seguridad de MalCare. Eso mantendrá su sitio web protegido de futuros ataques de inyección SQL.

Los bots de piratas informáticos están diseñados para realizar cientos de intentos de inyección SQL en unos pocos minutos.

Un intento exitoso arruinará su sitio web.

Si su firewall o complemento de seguridad detectó docenas de ataques de inyección SQL, es muy probable que su sitio web ya haya sido pirateado.

Si no es así, tienes suerte.

Entonces, ¿cómo saber con seguridad si su sitio ya ha sido pirateado?

Y si es así, ¿cómo se elimina el malware?

No se preocupe, le mostraremos los pasos exactos que debe seguir para detectar y limpiar los ataques de inyección SQL en su sitio.

Pero antes de entrar en eso, es una buena idea tratar de comprender qué es realmente un ataque de inyección SQL. Sin embargo, si necesita revisar su sitio con urgencia para detectar infecciones, salte a esta sección.

¿Qué es un ataque de inyección SQL?

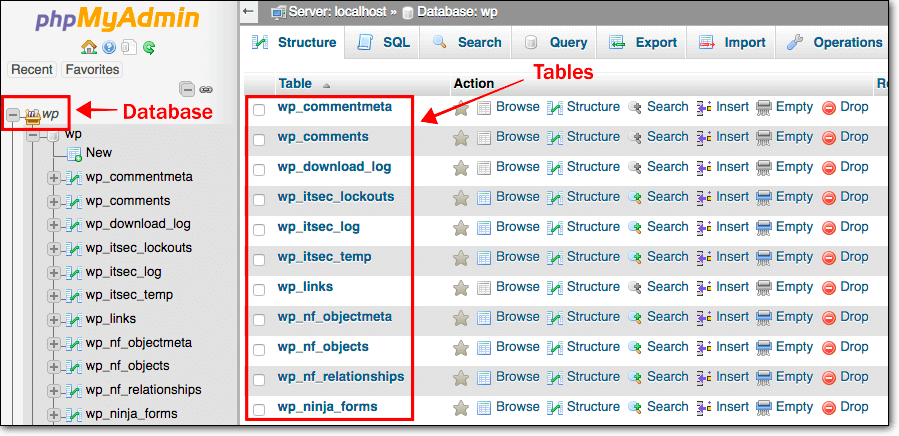

Su sitio web de WordPress utiliza una base de datos para administrar datos como publicaciones, páginas, comentarios, etc. Todos estos datos se almacenan de manera organizada en tablas de bases de datos.

Los piratas informáticos obtienen acceso a su base de datos realizando ataques de inyección SQL.

Pero, ¿por qué querría alguien acceder a su base de datos?

Buena pregunta.

Cuando los piratas informáticos intentan ingresar a su sitio web, tienen la intención de robar datos confidenciales (como detalles de inicio de sesión e información de tarjetas de crédito) o dañar su sitio.

Si se insertan códigos maliciosos en su base de datos con la intención de obtener datos, se denomina inyección de SQL en banda . Pero si la intención es dañar su sitio eliminando contenido de su base de datos, entonces se llama ataque de inyección ciega de SQL .

Sabemos lo que te estás preguntando: ¿por qué se llama ataque de inyección SQL?

Para que su sitio web almacene datos en la base de datos, debe poder interactuar con la base de datos. SQL es un lenguaje que utiliza su sitio para agregar, actualizar, eliminar y buscar datos en la base de datos. Los piratas informáticos utilizan el mismo lenguaje para intentar piratear la base de datos.

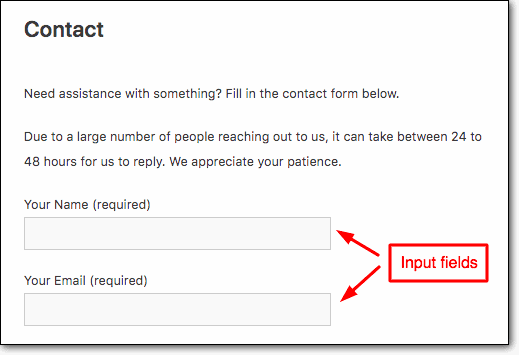

Explotan los campos de entrada en sus sitios web como un formulario de contacto o la barra de búsqueda para inyectar scripts maliciosos en la base de datos. Por lo tanto, se llama ataque de inyección SQL.

Cómo eliminar la inyección SQL de WordPress de su sitio de WordPress

¿Está experimentando alguno de los siguientes:

- Recibir cientos de correos electrónicos desde su formulario de contacto en el lapso de unos minutos.

- Anuncios que redirigen a sitios web sospechosos.

- Aparecen ventanas emergentes extrañas en algunas páginas y errores en otras.

Estos son síntomas comunes de un hack de inyección SQL.

Dicho esto, es posible que este tipo de pirateo no sea realmente visible. Los piratas informáticos pueden haber pirateado su sitio solo para robar información. No necesitan hacer ninguna modificación a su sitio.

Entonces, si bien su sitio parece perfectamente normal, aún puede ser pirateado. Necesita escanear su sitio para estar seguro.

Hay un montón de escáneres para elegir. Dicho esto, muchos complementos de escaneo no pueden detectar malware nuevo, complejo o extremadamente bien oculto. Recomendamos MalCare porque está por delante del juego por una milla . Así es cómo:

- MalCare no se basa en la coincidencia de patrones para encontrar códigos maliciosos. En cambio, viene equipado con señales inteligentes que evalúan el comportamiento del código. Esto permite que el complemento detecte códigos maliciosos nuevos y complejos.

- Escanea no solo los archivos de WordPress sino también la base de datos. Busca en cada rincón y esquina para encontrar códigos maliciosos o malware.

- Realiza escaneos en su propio servidor para asegurarse de que su sitio web no esté sobrecargado.

- El complemento escaneará automáticamente su sitio a diario. Y solo le notificará cuando encuentre algún malware.

Para detectar un hack con MalCare, debe seguir los siguientes pasos:

Paso 1: Regístrese con el Escáner de malware de WordPress de MalCare. Instale y active el complemento en su sitio web. Luego agregue su sitio al panel de control de MalCare.

Inmediatamente ejecutará un escaneo en su sitio.

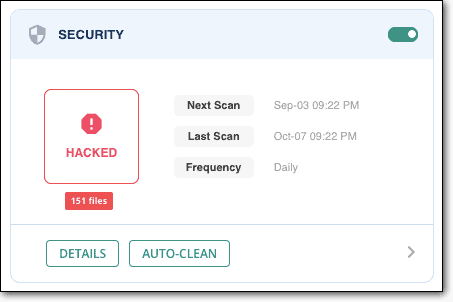

Si detecta que su sitio ha sido pirateado, se lo notificará.

Puede continuar y limpiar su sitio web con la misma herramienta.

Muchos de ustedes probablemente estén pensando en restaurar una copia de seguridad para limpiar la infección. Esto no funcionará. La restauración de una copia de seguridad reemplazará solo los archivos existentes, no eliminará los archivos maliciosos agregados por los piratas informáticos.

Advertencia justa: aunque el escáner es gratuito, la eliminación de malware de MalCare es una característica premium. Deberá actualizar para limpiar su sitio.

Para limpiar el hack , simplemente siga las instrucciones a continuación:

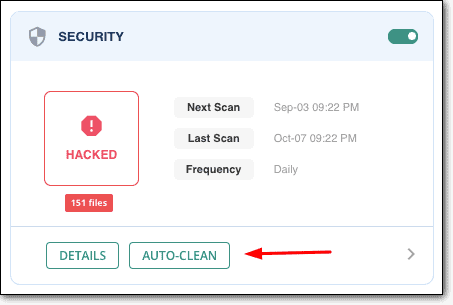

Paso 2: una vez que MalCare detecte que su sitio ha sido pirateado, se lo notificará en su propio tablero.

Justo debajo de la notificación, debería ver un botón de limpieza automática . Haz click en eso.

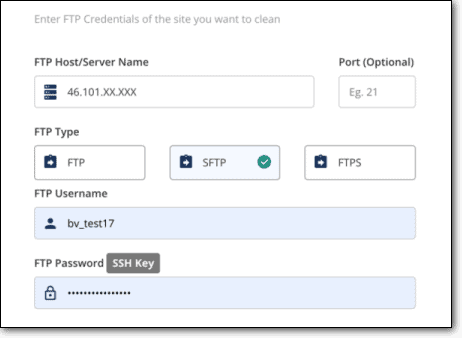

Paso 3: A continuación, deberá ingresar sus credenciales de FTP. Si no sabe qué son o cómo encontrarlos, esta guía y estos videos le ayudarán.

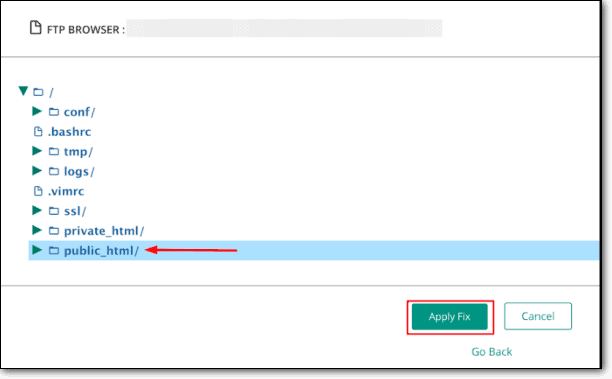

Paso 4: A continuación, se le pedirá que seleccione la carpeta donde está almacenado su sitio web de WordPress. Generalmente, es la carpeta public_html.

Algunos propietarios de sitios web mueven su sitio a una ubicación diferente por motivos de seguridad. Entonces, si está manteniendo un sitio web de cliente, entonces es una buena idea verificar si el sitio está realmente ubicado en la carpeta public_html.

Una vez que haya seleccionado la carpeta, MalCare comenzará a limpiar su sitio web.

Les tomará unos minutos eliminar el malware de su sitio web.

Además de MalCare, existen muchos otros complementos de seguridad que lo ayudarán a detectar y limpiar su sitio. Esos son Wordfence, WebARXSecurity, Astra Security, Sucuri, etc. Puede probar cualquiera de estos.

¿Cómo maneja WordPress los ataques SQL?

A lo largo de los años, WordPress ha hecho todo lo posible para intentar proteger la base de datos de los ataques de inyección SQL.

Para proteger los sitios de WordPress contra este tipo de ataque, los campos de entrada primero deben verificar los datos proporcionados por el usuario antes de insertarlos en la base de datos.

WordPress tiene una lista de funciones que desinfectan los datos insertados en los campos de entrada, lo que hace imposible insertar scripts maliciosos.

Sin embargo, los sitios de WordPress dependen mucho de los temas y complementos. Las inyecciones de SQL se llevan a cabo mediante el uso de temas y complementos vulnerables. Más sobre esto en la siguiente sección.

¿Cómo se llevan a cabo los ataques de inyección SQL?

Los piratas informáticos pueden acceder a su sitio web al explotar una vulnerabilidad presente en su sitio.

En el caso de los ataques de inyección SQL, los piratas informáticos aprovechan las vulnerabilidades en los campos de entrada de su sitio web, como formularios de contacto, cuadros de inicio de sesión, cuadros de registro, secciones de comentarios o incluso la barra de búsqueda para insertar scripts PHP maliciosos en la base de datos.

¿Eso significa que tener campos de entrada es peligroso?

La respuesta es ambas, si y no.

Los campos de entrada, como los comentarios y los formularios de contacto, funcionan con complementos o temas. Como cualquier otro software, los complementos y los temas desarrollan vulnerabilidades que luego explotan los piratas informáticos para llevar a cabo ataques de inyección SQL.

Es imposible garantizar que los complementos y los temas sigan los pasos de WordPress para prevenir los ataques de inyección SQL.

Tomemos un complemento de formulario como ejemplo.

La información insertada en el complemento del formulario debe validarse y desinfectarse primero antes de almacenarla en la base de datos.

Pero, ¿por qué validar y desinfectar?

Validación de datos: Asegura que los datos se reciben en un formato específico. Un complemento de formulario que acepte números de teléfono debe garantizar que los visitantes inserten solo caracteres numéricos.

Sanitización de datos: Asegura que no estés insertando más de lo requerido. El complemento de formulario debe impedir que los visitantes inserten más de 10 caracteres.

Si el complemento no verifica las entradas de los visitantes, será fácil insertar una cadena de códigos maliciosos en el formulario.

El formulario almacenará estos datos en su base de datos, dando acceso a los piratas informáticos a la base de datos.

Para la mayoría de los usuarios de WordPress, es imposible saber si el complemento o el tema instalado en su sitio está filtrando cuidadosamente los datos proporcionados por el usuario.

Dicho esto, hay formas en las que puede asegurarse de que su sitio permanezca protegido contra futuros ataques de inyección SQL. Para obtener más información sobre cómo proteger su sitio de una reinfección, vaya a esta sección.

Impacto de los ataques de inyección SQL en su sitio

Las consecuencias de un ataque de inyección SQL exitoso son feas. Puede terminar experimentando cualquiera o todas las siguientes ramificaciones:

1. Pérdida de datos confidenciales

Debe haber oído hablar de filtraciones de datos en Yahoo, Twitter, Adobe, etc., que comprometieron millones de cuentas.

Su sitio no es tan grande como Twitter, pero contiene información confidencial que, si es robada, dará lugar a problemas graves como abuso de confianza, daño a la reputación e incluso repercusiones legales.

Los sitios web de comercio electrónico pueden tener registros financieros robados, los sitios médicos tendrán registros de salud robados, y así sucesivamente.

Los piratas informáticos pueden optar por vender estos registros en línea o pedir un rescate.

2. Pérdida de datos del sitio web

Una vez que se viola un sitio, la mayor preocupación para los piratas informáticos es ser atrapados.

Por ello, maniobran con cuidado por el sitio, realizando actividades en silencio.

Pero en ocasiones, pueden acabar realizando modificaciones en la base de datos. Pueden ser un error y terminar borrando un dato. O puede ser un acto deliberado cuyo objetivo es dañar su sitio web.

Como consecuencia, pierde el contenido de su sitio web.

3. Abuso de confianza y daños a la reputación

Las violaciones de datos afectarán la forma en que sus clientes ven su negocio y si quieren seguir confiando en su negocio.

El escándalo de violación de datos de Cambridge Analytica en 2018 llevó a las personas a eliminar sus cuentas de Facebook.

Cuando los clientes se enteran de que no protegió su salud o su historial financiero, es poco probable que quieran hacer negocios con usted.

Puede ser legalmente responsable por la pérdida de datos que definitivamente manchará su reputación.

4. Suspensión de Google Blacklisting & Hosting

Los piratas informáticos hacen todo lo posible para no ser atrapados. Llevan a cabo sus actividades con cuidado y en secreto.

A menudo no hay signos visibles de un hackeo. Por lo tanto, puede llevarle un tiempo enterarse de que su sitio ha sido pirateado.

Los motores de búsqueda y los servidores de alojamiento detectan rápidamente actividades maliciosas en un sitio de WordPress. Y cuando lo hacen, suspenden rápidamente su sitio para proteger a sus propios usuarios y evitar que accedan a su sitio.

5. Gastos de limpieza

Limpiar un sitio pirateado no es pan comido. No puedes hacerlo manualmente.

Hay servicios dedicados a los que puede recurrir, pero es un asunto costoso y requiere mucho tiempo.

Y si continúa infectándose, esperamos que tenga mucho dinero para pagar las facturas de pilling.

Afortunadamente, un servicio de seguridad como MalCare le ofrece limpiezas ilimitadas por $99 por año para un solo sitio. Consulte los precios de MalCare, si aún no lo ha hecho.

¿Cómo puede proteger su sitio para que no se vuelva a infectar?

Su sitio de WordPress fue pirateado debido a una vulnerabilidad en un complemento o tema.

Después de limpiar su sitio, debe tomar medidas para detener a los piratas informáticos y evitar reinfecciones.

1. Elija temas y complementos con cuidado

Antes de instalar un tema o un complemento en su sitio, lea las reseñas de los usuarios.

Si la herramienta ha estado desarrollando vulnerabilidades que causan que los sitios web sean pirateados, no la use.

Es poco probable que una herramienta bien construida desarrolle vulnerabilidades muy a menudo.

Incluso cuando lo hace, lo mantiene un grupo de desarrolladores responsables que lanzarán rápidamente una versión mejor.

Esto mantendrá su sitio web seguro.

2. Mantenga su sitio web actualizado

Los ataques de inyección de SQL tienen éxito debido a las vulnerabilidades presentes en un tema, un complemento o el núcleo.

La vulnerabilidad permite a los piratas inyectar código malicioso en un sitio web y obtener acceso a la base de datos.

Dichas vulnerabilidades se pueden solucionar aplicando una actualización.

Cuando los desarrolladores se enteran de una vulnerabilidad en su herramienta, lanzan un parche en forma de actualización.

Si aplica esa actualización, su sitio web estará a salvo de los ataques de inyección SQL.

Es importante mantener actualizados sus temas, complementos e incluso el núcleo.

Consejo profesional: asegúrese de que las actualizaciones automáticas de WordPress estén habilitadas. En 2017, WordPress lanzó una actualización que solucionó las vulnerabilidades de SQL. Pero aún así, muchos sitios web fueron pirateados porque las actualizaciones automáticas estaban deshabilitadas.

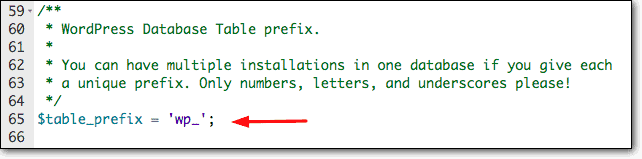

3. Cambiar el prefijo de la tabla de la base de datos

Esto hará que sea más difícil para un hacker acceder a la base de datos.

¿Se pregunta cómo?

Su base de datos tiene tablas que comienzan con "wp_"

Cambiar el prefijo hará que sea más difícil localizar sus mesas.

Consejo profesional: el primer paso es realizar una copia de seguridad de su sitio. NO omita este paso. Hacer cualquier modificación en el backend del sitio es peligroso. Si algo sale mal, tendrás una copia de tu sitio a la que recurrir.

> Acceda a su archivo wp-config a través de su cuenta de hosting.

> Simplemente inicie sesión en su cuenta de alojamiento y vaya a cPanel > Administrador de archivos .

> Busque el archivo wp-config.php y ábralo.

> De la sentencia $table_prefix = 'wp_'; reemplace wp_ con otra cosa. Guardar y Salir.

4. Usa un cortafuegos

Un firewall ofrece protección a un sitio web de WordPress de los piratas informáticos.

Investiga a todos los que visitan tu sitio web y bloquea a aquellos que tienen un registro de actividades maliciosas.

Un firewall como Astra Security analizará las entradas de los usuarios para detectar y prevenir ataques de inyección SQL.

Si usó MalCare para limpiar su sitio web, entonces no tiene que preocuparse por instalar un complemento de firewall. MalCare Firewall bloquea automáticamente el tráfico malicioso.

¿Qué sigue?

Un sitio web de WordPress se compone de una base de datos y varios archivos.

Al igual que la base de datos, los archivos de WordPress son susceptibles de ser pirateados.

Debe tomar medidas para protegerlos contra piratas informáticos y bots. Aquí hay una guía que lo ayudará a hacer precisamente eso: Cómo proteger un sitio web de WordPress.

Si bien puede tomar muchas medidas de seguridad, el único paso que no puede pasar por alto es el uso de un complemento de seguridad.

Un complemento de seguridad como MalCare escaneará su sitio a diario, le notificará de inmediato si es pirateado, lo ayudará a limpiar el sitio en menos de 60 segundos y garantizará que su sitio esté protegido contra futuros ataques de piratería.

Proteja su sitio las 24 horas del día, los 7 días de la semana con el complemento de seguridad de MalCare