9 meilleures applications 2FA (2022) - Le guide complet d'authentification à deux facteurs

Publié: 2022-08-27Il y a une attaque de hacker toutes les 39 secondes dans le monde !

Ça fait peur ? Eh bien, la vérité est que si vous êtes sur Internet aujourd'hui, vos données sont vulnérables aux cyberattaques. (Sauf si vous prenez des mesures de sécurité strictes.)

La sécurité en ligne est devenue une question de première importance dans le scénario d'aujourd'hui. Mais savez-vous comment vous protéger des cybermenaces ?

La réponse est simple : activez 2FA sur vos comptes !

Cet article concerne les meilleures applications 2FA, où je couvrirai tout ce qui concerne l'authentification à deux facteurs - qu'est-ce que c'est, pourquoi c'est important pour nous, les méthodes d'authentification populaires et les principaux facteurs 2FA pour sélectionner une bonne application d'authentification.

Plus tard, nous discuterons également de ce que sont les applications d'authentification, comment les configurer en 4 étapes faciles et découvrirons les 9 meilleures applications 2FA pour 2022 !

Pour cet examen, j'ai personnellement testé et recherché toutes les applications présentées pendant un mois entier, après quoi je suis ici avec l'examen approfondi !

Pour une meilleure sécurité, combinez toujours le gestionnaire de mots de passe avec une application 2 FA. Si vous souhaitez vraiment savoir comment améliorer votre sécurité en ligne, lisez cet article jusqu'à la fin !

Maintenant, sans plus tarder, découvrons le 9 Top 2 Factor Authentication pour Android et iPhone

- Qu'est-ce que l'A2F ?

- Pourquoi devriez-vous utiliser 2FA ?

- 1. Violations de données

- 2. Mots de passe faibles

- 3. Mots de passe réutilisés

- 4. Questions de sécurité courantes

- Que sont les facteurs 2FA ?

- 1. Facteur de connaissance

- 2. Facteur de possession

- 3. Facteur biométrique

- 4. Facteur de localisation

- 5. Facteur temps

- Types courants de 2FA

- 1. 2FA par e-mail

- 2. 2FA par SMS

- 3. 2FA basé sur la voix

- 4. Jeton logiciel/TOTP basé sur 2FA

- 5. 2FA basé sur la biométrie

- 6. Notification push basée sur 2FA

- 7. 2FA basé sur des jetons matériels

- Qu'est-ce que l'AMF ?

- TOTP contre HOTP

- Qu'est-ce qu'une application d'authentification ?

- Comment utiliser une application 2FA ?

- Étape 1

- Étape 2

- Étape 3

- Étape 4

- Quels sont les facteurs de sélection de la bonne application d'authentification ?

- 1. Tarification

- 2. Accès hors ligne

- 3. Source ouverte

- 4. Protection par mot de passe

- 5. Serrure biométrique

- 6. Sauvegarde et restauration

- 7. Remplissage automatique et connexion automatique

- 8. Importer des entrées

- 9. Exporter les entrées

- 10. Interface utilisateur

- 11. Modification du code

- 12. Application de bureau

- 13. Synchronisation multi-appareils

- 14. Gestionnaire de mots de passe

- 15. Mode sombre

- Meilleures applications 2FA

- 1. Autorité

- Fonctionnalités

- Désavantages

- Conclusion

- 2. Authentificateur Google

- Fonctionnalités

- Désavantages

- Conclusion

- 3. Authentificateur Microsoft

- Fonctionnalités

- Désavantages

- Conclusion

- 4. FreeOTP

- Fonctionnalités

- Désavantages

- Conclusion

- 5. et OTP

- Fonctionnalités

- Désavantages

- Conclusion

- 6. Mobile duo

- Fonctionnalités

- Désavantages

- Conclusion

- 7. Égide

- Fonctionnalités

- Désavantages

- Conclusion

- 8. Authentificateur 1Password

- Fonctionnalités

- Désavantages

- Conclusion

- 9. Zoho OneAuth

- Fonctionnalités

- Désavantages

- Conclusion

- 1. Autorité

- Conclusion

- FAQ

Qu'est-ce que l'A2F ?

L'authentification à deux facteurs (2FA) est une méthode permettant de vérifier l'identité des utilisateurs. Il ajoute une deuxième couche de sécurité à nos comptes en ligne et aide les sites Web à s'assurer que nous sommes bien ce que nous prétendons être !

Comprenons cela avec un exemple. Si vous souhaitez vous connecter à votre compte Facebook, de quoi avez-vous besoin ?

- Votre identifiant/nom d'utilisateur

- Votre mot de passe

Il s'agit d'une vérification en une étape car en saisissant les informations d'identification correctes, nous sommes connectés sans poser de questions !

Mais savez-vous à quel point ce processus peut être risqué ? Littéralement, n'importe qui peut avoir votre identifiant de messagerie. Et, si votre mot de passe n'est pas assez puissant, des pirates peuvent certainement s'attaquer à votre compte ! ( Si c'est "123456", vous avez des ennuis, mon ami !)

Par conséquent, 2FA a été introduit. Maintenant, même si quelqu'un a votre adresse e-mail et votre mot de passe, il ne peut toujours pas accéder à vos comptes.

2FA introduit une deuxième étape de vérification où vous devez fournir un ensemble d'informations que vous seul, l'utilisateur authentique , pouvez posséder.

Cela empêche les utilisateurs non autorisés d'accéder à vos informations sensibles. Aujourd'hui, de nombreux sites Web et services populaires prennent en charge 2FA pour garantir des connexions plus sûres.

Pourquoi devriez-vous utiliser 2FA ?

Comme je l'ai mentionné ci-dessus, la mise en œuvre de 2FA double votre sécurité en ligne. Laissez-moi vous dire les 4 principales raisons pour lesquelles vous devez utiliser 2FA dès maintenant sur tous vos comptes importants.

1. Violations de données

Les pirates sont devenus plus intelligents que jamais et nos informations en ligne sont constamment menacées !

Là où des millions d'e-mails et de mots de passe sont divulgués et vendus sur le dark web tous les deux jours, 2FA nous offre un moyen sécurisé de reprendre le contrôle de nos comptes.

2. Mots de passe faibles

Eh bien, qui n'aime pas la commodité? Lorsqu'on nous demande de configurer un mot de passe sur notre Instagram, qu'avons-nous tous obtenu ? Le nom de notre animal de compagnie, notre numéro de portable, sa date de naissance, etc.

Le problème est que tous ces mots de passe sont faciles à deviner pour tout le monde et peuvent être déchiffrés en quelques minutes !

Les garder comme mots de passe, c'est comme inviter des pirates à venir vous enlever votre compte !

3. Mots de passe réutilisés

Nous avons tous tellement de comptes sur Internet ces jours-ci que c'est un casse-tête de se souvenir de mots de passe uniques pour tous, n'est-ce pas ?

Ainsi, nous finissons par utiliser les mêmes mots de passe sur plusieurs comptes. Mais réalisez-vous le défaut majeur ici?

Si un pirate informatique accède à l'un de vos comptes, il pourrait essayer le même mot de passe sur tous vos autres comptes, et oh votre vie privée serait compromise en quelques minutes !

C'est aussi pourquoi vous devez utiliser un gestionnaire de mots de passe pour créer des mots de passe complexes et uniques pour chaque compte.

4. Questions de sécurité courantes

De nombreux sites Web (par exemple Namecheap, Upwork, etc.) vous permettent d'ajouter des questions de sécurité comme deuxième étape de vérification de votre compte.

Ainsi, chaque fois que vous vous connectez, vous êtes confronté à des questions allant du nom de jeune fille de votre mère au nom de votre première école ou de votre premier animal de compagnie !

Si quelqu'un a accès à vos informations personnelles via différents comptes en ligne comme vos réseaux sociaux, il peut facilement deviner les réponses à ces questions.

Je sais que vous devez vous demander comment exactement 2FA vous protège-t-il ? Et quel est ce « second facteur » ? Eh bien, parlons-en.

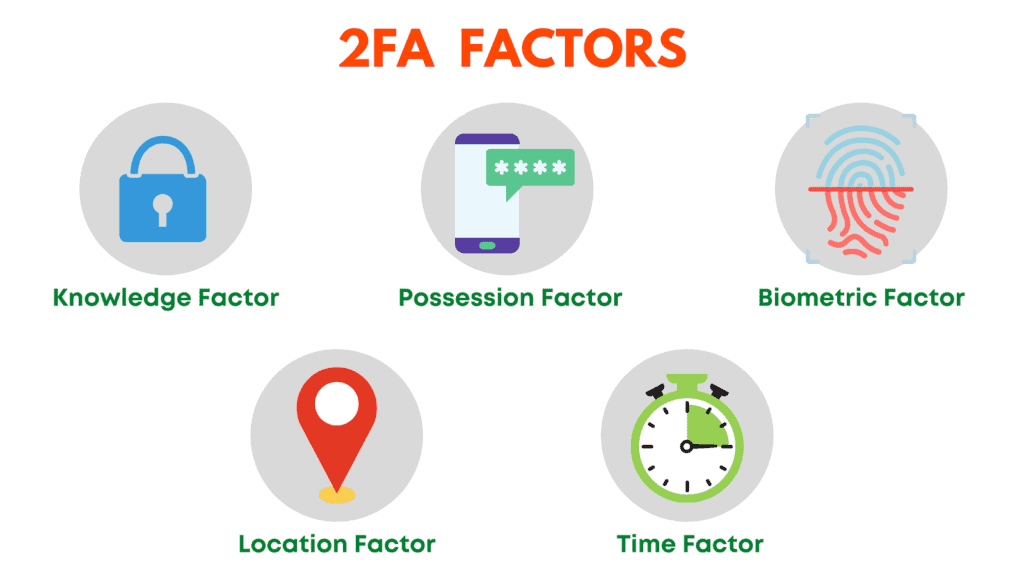

Que sont les facteurs 2FA ?

Si vous activez la fonction 2FA pour vous connecter en toute sécurité à vos comptes, vous devrez également fournir un deuxième facteur avec vos informations d'identification. Il peut s'agir de l'un des éléments suivants !

1. Facteur de connaissance

C'est un facteur basé sur la mémoire qui comprend quelque chose que vous savez ou dont vous vous souvenez. Par exemple, code PIN, mot de passe, questions de sécurité, etc.

2. Facteur de possession

Cela implique de fournir quelque chose que vous avez. Par exemple, des jetons matériels, des codes via une application d'authentification TOTP, des codes SMS, des codes e-mail, etc.

3. Facteur biométrique

Cela vous demande de fournir quelque chose que vous êtes. Par exemple, votre empreinte digitale, votre visage, votre rétine, votre voix, etc.

4. Facteur de localisation

Ce type d'authentification permet aux utilisateurs de se connecter uniquement à partir de certains emplacements approuvés.

5. Facteur temps

Time Factor n'accepte les connexions que pendant une plage horaire spécifique. Vous ne pouvez pas vous connecter en dehors de ce créneau horaire.

Il s'agit donc de facteurs différents pour effectuer une authentification à deux facteurs. Il n'est pas obligatoire de sécuriser tous vos comptes, et tous les sites ne vous en donnent pas non plus la possibilité !

Mais les sites et applications importants qui contiennent vos données sensibles, par exemple, les comptes de médias sociaux, les gestionnaires de mots de passe, les comptes bancaires ou financiers contenant vos informations confidentielles doivent absolument avoir 2FA activé !

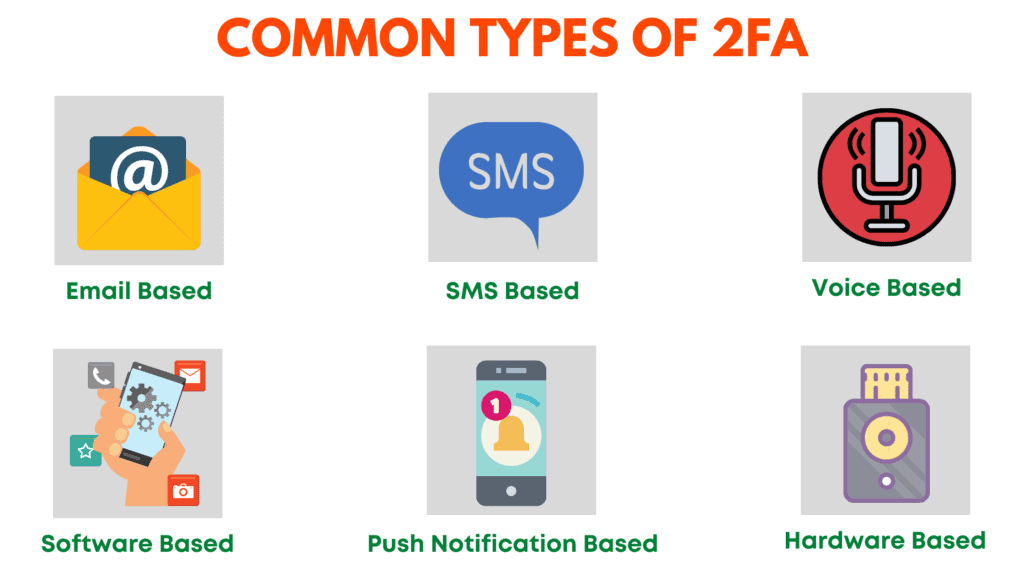

Types courants de 2FA

Maintenant, regardons le 2FA commun mis en œuvre par les sites Web et applications populaires de nos jours.

1. 2FA par e-mail

2FA par e-mail vous oblige à saisir les codes de vérification envoyés à votre identifiant de messagerie. La plupart des sites Web utilisent ce type de vérification lorsque vous vous connectez à partir d'un nouvel appareil.

Cependant, c'est le moins sûr car les pirates peuvent s'emparer de votre compte de messagerie en effectuant simplement une attaque par force brute !

Vous devez éviter autant que possible la vérification par e-mail et opter pour les autres types de 2FA décrits ci-dessous.

2. 2FA par SMS

Il s'agit d'un type d'authentification assez courant qui vous oblige à saisir le code de vérification envoyé sous forme de SMS sur votre numéro de mobile.

Cependant, on pense que c'est une option dangereuse car les pirates peuvent facilement intercepter les messages texte en piratant votre opérateur mobile.

3. 2FA basé sur la voix

Dans la 2FA basée sur la voix, ils vous transmettent votre code d'accès par le biais d'un appel vocal sur vos téléphones mobiles ou fixes. Encore une fois, cette option n'est pas extrêmement sécurisée car les appels téléphoniques peuvent également être écoutés.

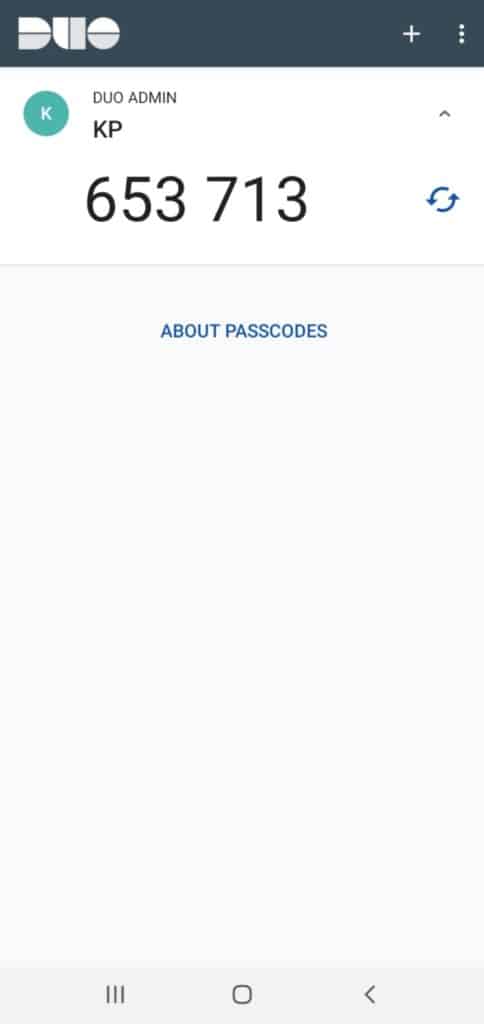

4. Jeton logiciel/TOTP basé sur 2FA

Dans l'authentification basée sur TOTP, un logiciel appelé application d'authentification installé sur votre mobile/ordinateur de bureau génère des codes de connexion dynamiques à 6 chiffres.

Ces codes sont utilisés pour vous connecter à vos comptes. Parce qu'ils ne restent actifs que pendant environ 30 à 45 secondes, cette méthode est assez sûre.

Quelques exemples pourraient être Twilio Authy, Google Authenticator, etc.

5. 2FA basé sur la biométrie

2FA basé sur la biométrie convertit l'utilisateur lui-même en jeton ! Ici, il vous est demandé de fournir votre empreinte digitale, votre identification faciale, votre voix ou votre analyse de la rétine pour valider votre identité.

6. Notification push basée sur 2FA

Il s'agit d'une forme plus sécurisée de 2FA. Chaque fois qu'une tentative de connexion est effectuée sur votre compte, vous recevez une notification push sur vos appareils de confiance concernant la tentative de connexion ainsi que son emplacement, le type d'appareil et le navigateur utilisé.

Vous pouvez choisir d'accepter ou de refuser la demande, ce qui la rend extrêmement utile pour empêcher tout accès non autorisé.

Les sociétés de crypto-monnaie, les services de transfert d'argent en ligne et les sociétés liées à la finance l'utilisent pour assurer une meilleure sécurité.

7. 2FA basé sur des jetons matériels

Ce type de 2FA utilise un périphérique matériel qui génère un code unique à 6 chiffres toutes les 30 à 60 secondes.

L'appareil ressemble à un porte-clés et vous pouvez le transporter facilement. C'est de loin la forme la plus sécurisée de 2FA. Par exemple, Yubikey .

Qu'est-ce que l'AMF ?

L'authentification multifacteur (MFA) est l'une des méthodes d'authentification les plus sécurisées. Il utilise deux ou plusieurs des moyens mentionnés ci-dessus pour valider votre identité.

Fondamentalement, les sites Web prenant en charge MFA implémentent deux étapes d'authentification ou plus à chaque connexion, ce qui réduit considérablement les risques de cyberattaque !

Les services populaires tels que Facebook, AWS, Apple, Microsoft, GitHub, etc. prennent en charge l'authentification multifacteur.

Voici un exemple simple pour vous aider à comprendre.

Disons que j'active MFA sur mon compte Facebook. Maintenant, après avoir entré mon nom d'utilisateur et mon mot de passe, il se peut qu'il me demande de fournir un code PIN de sécurité.

Après avoir confirmé cette étape, il se peut qu'il me demande d'entrer le code d'authentification via une application qui n'est disponible que dans une fenêtre de 30 secondes !

C'est ainsi que MFA minimise les risques et menaces possibles pour vos comptes.

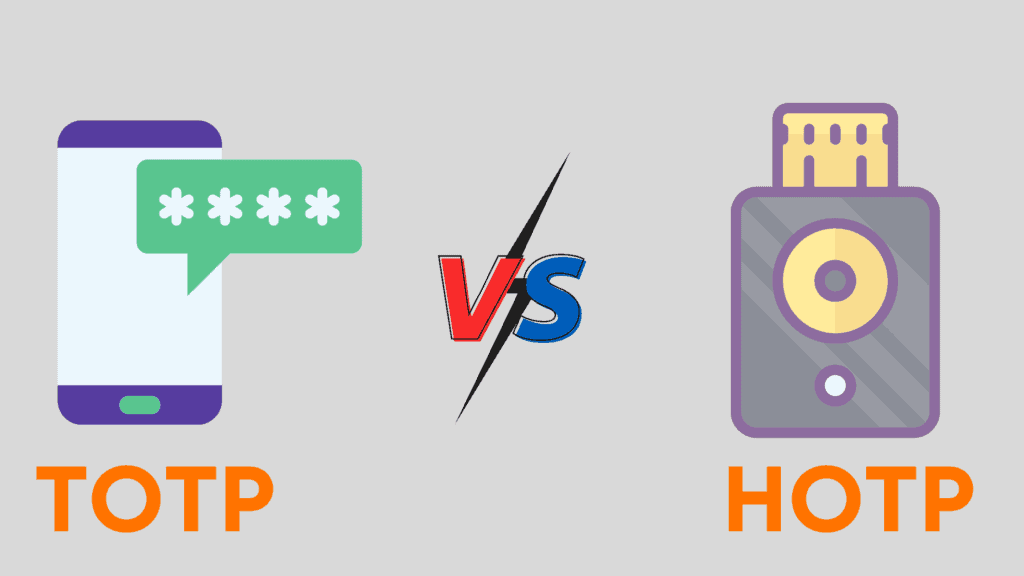

TOTP contre HOTP

TOTP signifie mots de passe à usage unique basés sur le temps. Ces codes sont basés sur le temps, ce qui signifie qu'ils restent actifs pendant 30 à 60 secondes. S'ils ne sont pas utilisés dans ce délai, ils deviennent invalides.

Quelques exemples d'applications TOTP peuvent être Authy, Google Authenticator, etc.

D'autre part, HOTP signifie mots de passe à usage unique basés sur HMAC. Ces codes sont basés sur des événements, ce qui signifie qu'ils restent actifs jusqu'à ce que l'utilisateur demande un nouveau code.

Un exemple pourrait être le Yubikey de Yubiko.

Qu'est-ce qu'une application d'authentification ?

Une application d'authentification est un logiciel qui génère des codes de sécurité uniques pour garantir des connexions sécurisées à vos comptes en ligne.

Ces codes changent toutes les 30 secondes, c'est pourquoi les risques de piratage de votre compte sont minimisés !

Vous pouvez installer des applications d'authentification sur votre ordinateur de bureau ou vos appareils mobiles. Ils ne nécessitent pas de connexion Internet pour générer des codes.

Ils sont également légers et pratiques. Vous pouvez donc simplement les installer, les configurer et commencer à les utiliser instantanément !

Comment utiliser une application 2FA ?

Il est assez facile de démarrer avec une application Authenticator, ce que je vais vous prouver dans une minute. Toutes les applications 2FA populaires fonctionnent presque de la même manière.

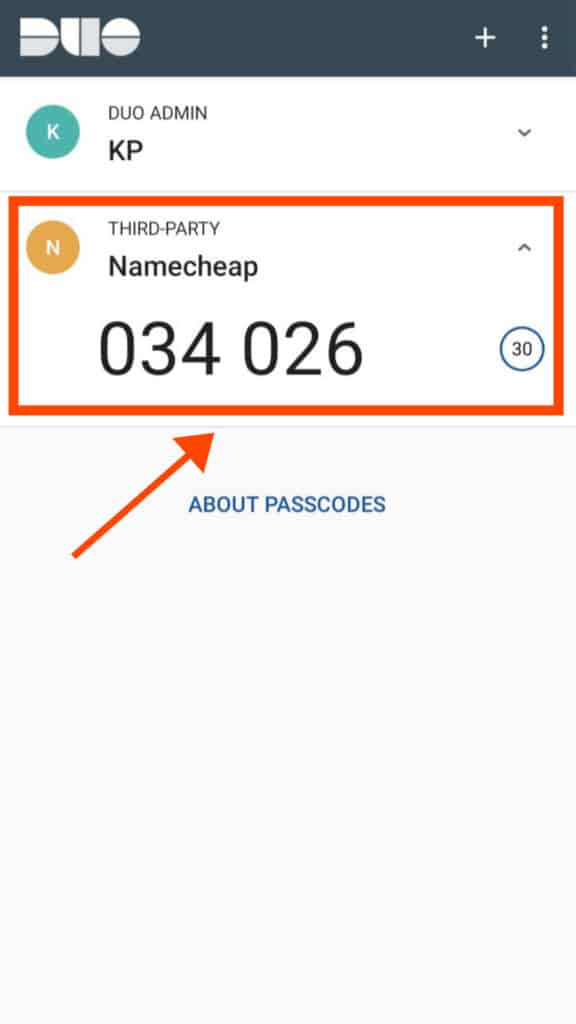

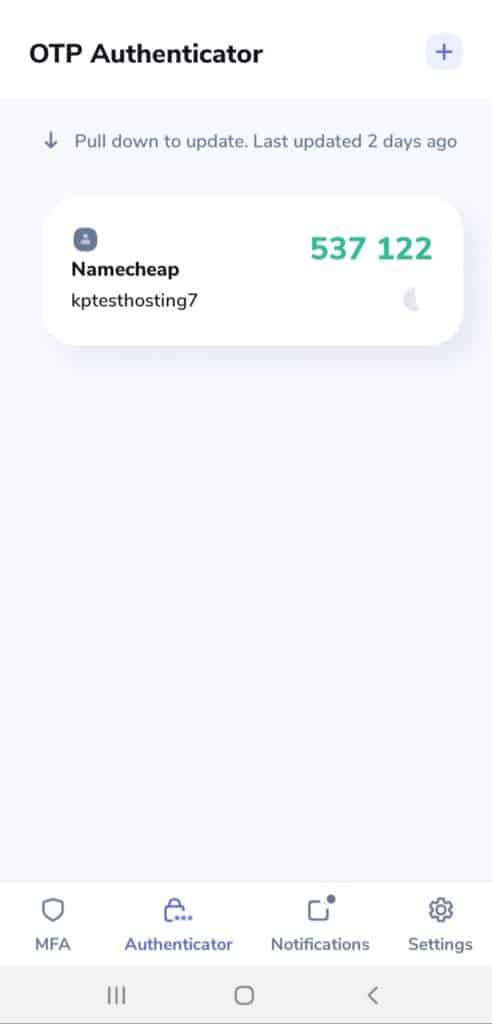

Pour la démonstration, j'ai pris l'application Duo Mobile pour activer 2FA sur mon compte Namecheap.

En suivant ces étapes simples, vous pouvez activer 2FA sur n'importe lequel de vos comptes en ligne prenant en charge ce service.

Étape 1

Nous installerons l'application Duo Mobile sur votre mobile. Cette application a également besoin d'un compte à créer en premier.

Étape 2

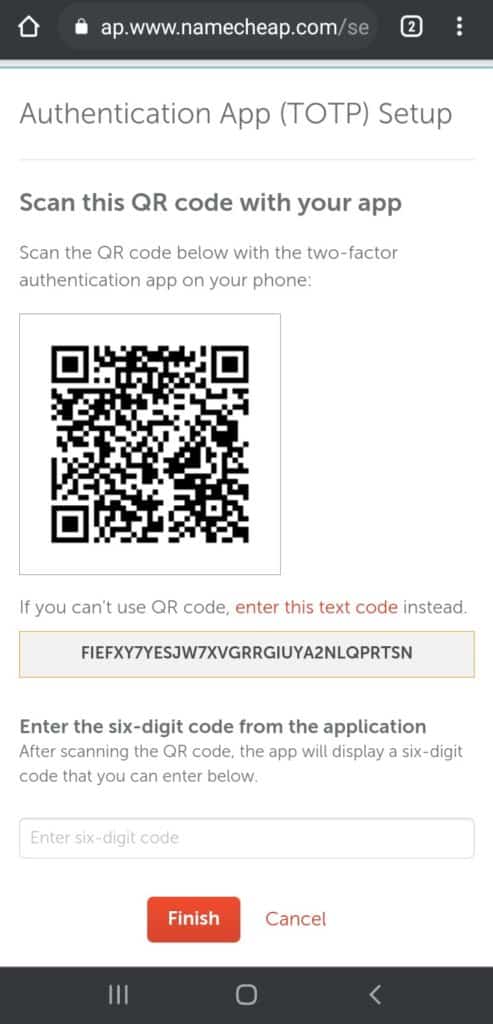

Maintenant, nous allons nous diriger vers les paramètres de sécurité de notre compte Namecheap et cliquer sur Activer 2FA.

Le site Web affichera un code texte secret ou un code QR à scanner via votre application Authenticator.

Étape 3

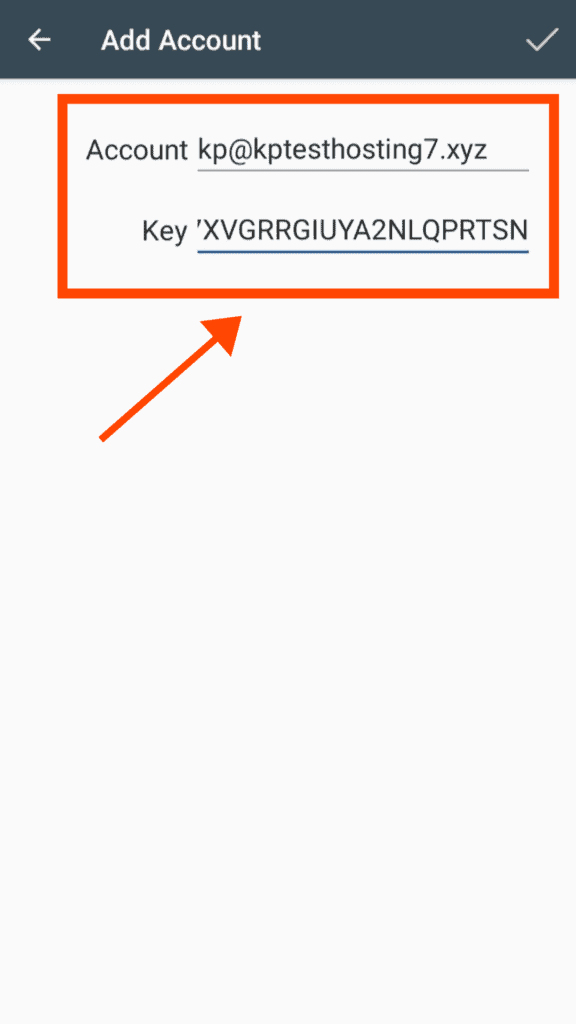

Nous cliquerons sur le bouton + dans notre application 2FA.

Nous pouvons soit scanner le QR code visible sur le site internet, soit entrer le code secret.

Étape 4

Enfin, il nous serait demandé d'entrer un code généré par l'application pour vérification.

En quelques secondes, le service 2FA serait activé sur notre compte Namecheap et nous pouvons l'utiliser pour sécuriser nos autres connexions.

Certains sites Web fournissent également des codes de secours lors de la configuration de 2FA. Vous pouvez utiliser ces codes pour vous connecter lorsque vous rencontrez des problèmes avec vos codes TOTP.

Quels sont les facteurs de sélection de la bonne application d'authentification ?

Maintenant que vous savez ce qu'est une application Authenticator et comment elle fonctionne, voyons comment sélectionner la bonne application pour vous.

J'ai utilisé les facteurs suivants pour analyser les meilleures applications 2FA pour cet article !

1. Tarification

2FA est un processus assez simple pour assurer votre sécurité en ligne. Ainsi, un bon authentificateur doit vous permettre d'accéder gratuitement à ses fonctions.

Nous avons une exception dans notre liste ci-dessous. Pour en savoir plus, continuez à lire.

2. Accès hors ligne

Toutes les applications d'authentification populaires sont légères et ne nécessitent pas de connexion Internet pour générer des codes.

Ainsi, même lorsque vous devez vous connecter à l'un de vos comptes et que votre mobile n'a pas Internet, vos codes OTP fonctionneront de la même manière.

3. Source ouverte

Une bonne application d'authentification doit être open source afin que son code source soit accessible à tous.

Cela aide également les chercheurs et les développeurs à trouver des bogues et des problèmes dans le code et à les résoudre dès que possible !

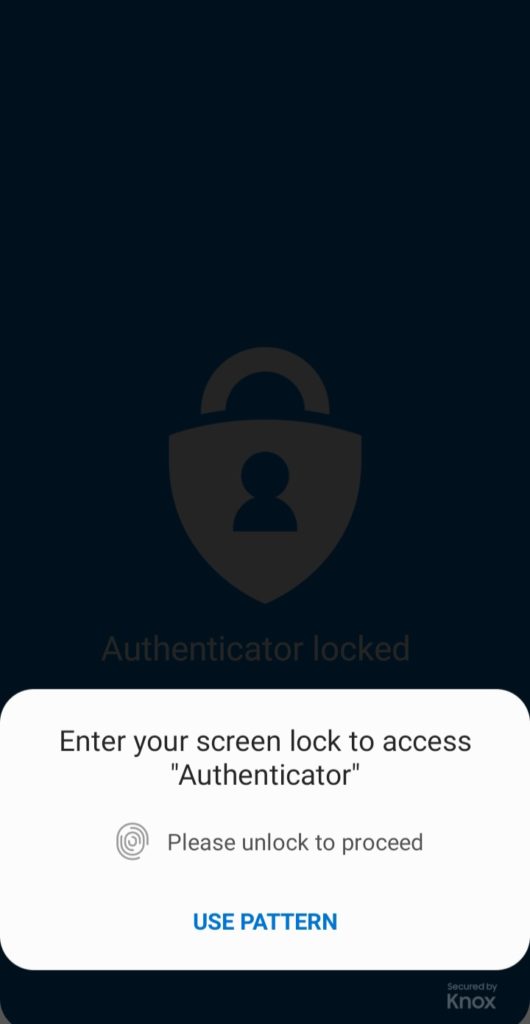

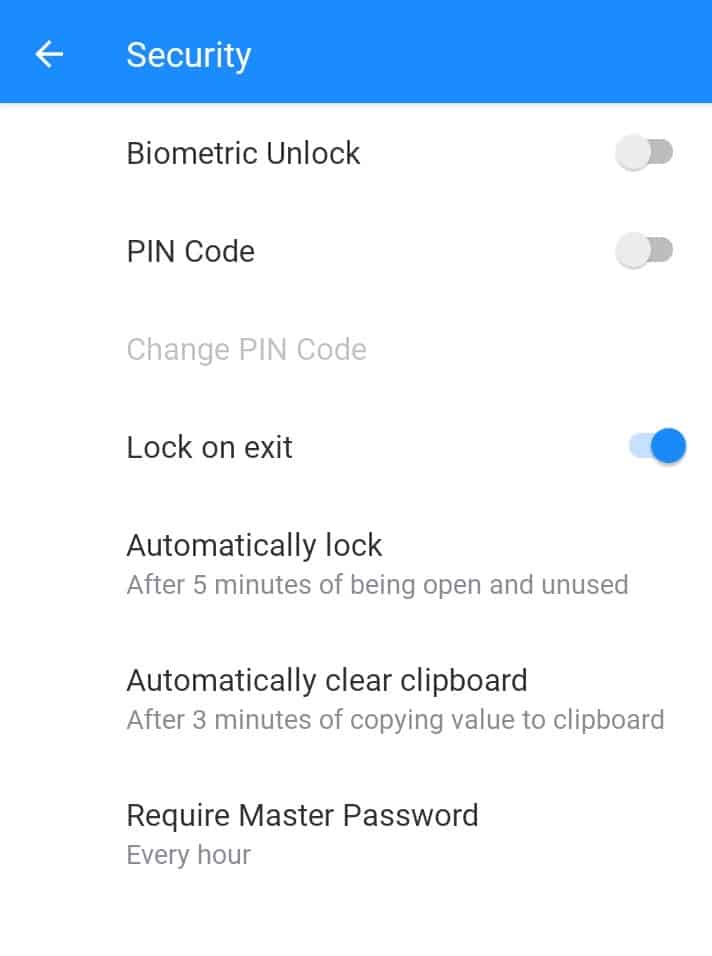

4. Protection par mot de passe

Une application d'authentification est destinée à protéger votre sécurité. Il devrait comprendre des options pour verrouiller l'application avec un code PIN, un mot de passe ou, mieux encore, vos données biométriques telles que l'empreinte digitale, l'identification du visage, etc. !

5. Serrure biométrique

Le verrouillage biométrique vous permet d'accéder à l'application d'authentification avec votre empreinte digitale ou votre identifiant facial.

C'est très bien si vous ne voulez pas avoir à vous souvenir d'un mot de passe de plus !

6. Sauvegarde et restauration

Une application d'authentification doit vous permettre de créer des sauvegardes sécurisées de vos codes de sécurité et de les restaurer facilement quand vous le souhaitez.

7. Remplissage automatique et connexion automatique

Grâce à cette fonctionnalité, votre application d'authentification peut remplir automatiquement le code OTP et vous connecter à votre compte. Vous n'avez rien à faire du tout.

Cependant, cette fonction est rarement fournie par les applications d'authentification. Encore une fois, nous avons des exceptions dans notre liste ! Restez à l'écoute!

8. Importer des entrées

Ceci est utile lorsque vous souhaitez passer à un nouvel authentificateur. Vérifiez toujours si l'application propose des options pour importer vos entrées précédentes.

Cela vous ferait gagner beaucoup de temps à tout recommencer à zéro.

Vérifiez également s'il existe une prise en charge directe d'autres authentificateurs, ou si vous pouvez télécharger des fichiers CSV, etc.

9. Exporter les entrées

De même, si vous souhaitez passer à un autre authentificateur, confirmez toujours les options d'exportation appropriées.

Vérifiez dans quels formats vous pouvez exporter les fichiers et s'ils sont pris en charge par d'autres applications.

10. Interface utilisateur

Il n'y a rien de spécifique sur l'interface. L'application doit être facile à configurer, à utiliser et à accéder. Toutes les fonctions doivent être facilement accessibles.

11. Modification du code

Certaines applications vous permettent également de modifier l'intervalle de temps pendant lequel un OTP reste actif. La limite maximale, cependant, est de 60 secondes.

De même, certaines applications vous permettent de faire varier la longueur du code OTP. Ainsi au lieu de 6 caractères, vous pouvez le changer en 8 caractères, rendant vos connexions encore plus sécurisées !

12. Application de bureau

Si votre authentificateur dispose également d'une application de bureau, vous n'avez même pas besoin d'avoir votre téléphone portable à portée de main pour obtenir vos codes.

Vous pouvez simplement vous connecter via votre ordinateur de bureau/ordinateur portable et le processus deviendrait beaucoup plus fluide, rapide et sans effort !

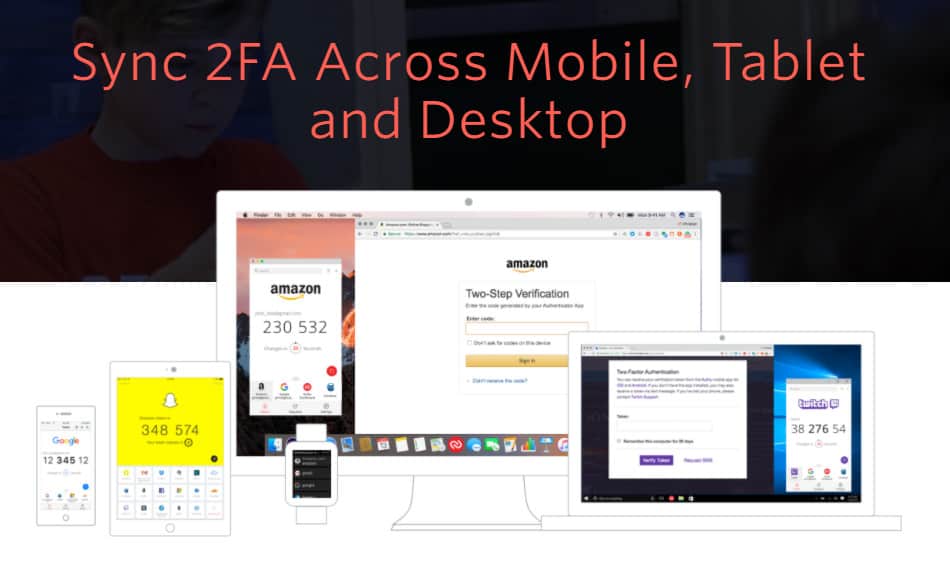

13. Synchronisation multi-appareils

Une bonne application d'authentification devrait vous permettre de synchroniser vos entrées sur tous les appareils que vous utilisez, qu'il s'agisse d'un ordinateur portable, d'un mobile ou d'un PC. Vous devriez pouvoir accéder rapidement à vos codes OTP sans problème.

14. Gestionnaire de mots de passe

Il s'agit d'une fonctionnalité supplémentaire qui n'est pas nécessairement requise. La plupart des applications 2FA populaires sont des applications d'authentification dédiées.

Cependant, Microsoft, 1Password, etc. vous offrent une fonctionnalité de gestionnaire de mots de passe intégrée. Ainsi, vous pouvez enregistrer vos identifiants de connexion avec vos codes secrets au même endroit.

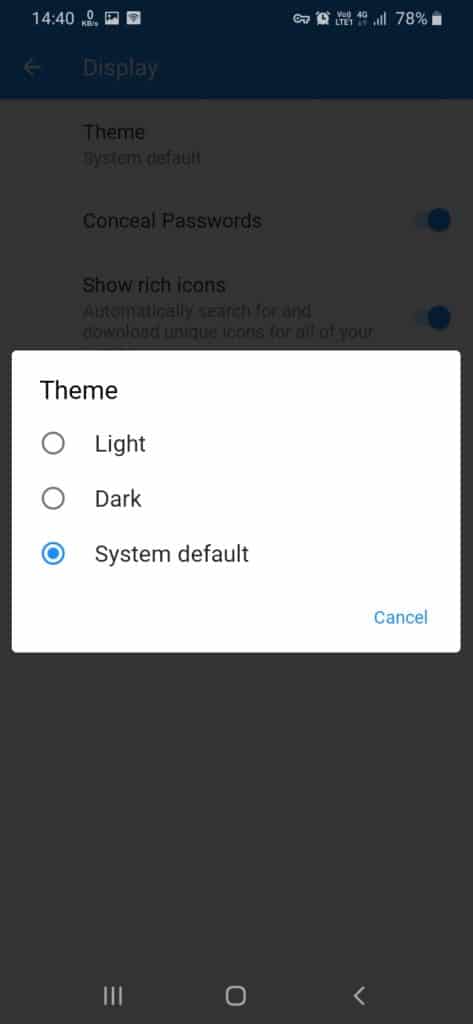

15. Mode sombre

Bien que ce ne soit peut-être pas le facteur le plus important, le fait d'avoir un mode sombre ajoute définitivement à l'expérience de l'utilisateur.

9 meilleures applications d'authentification à deux facteurs (2FA) pour 2022

1. Autorité

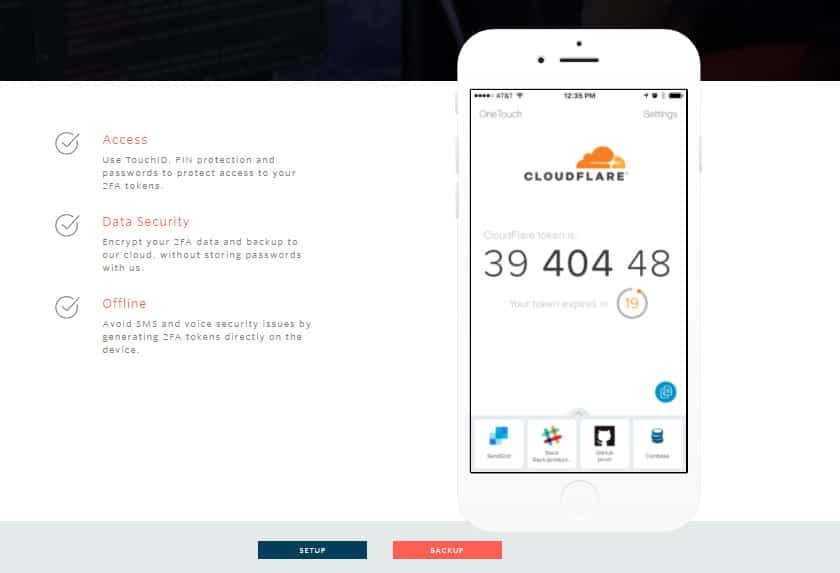

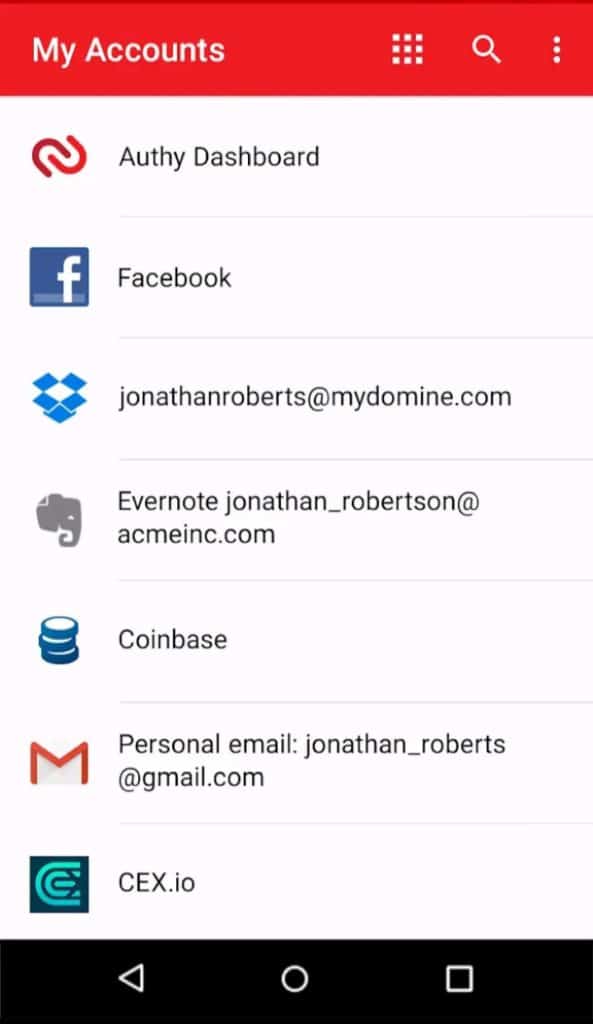

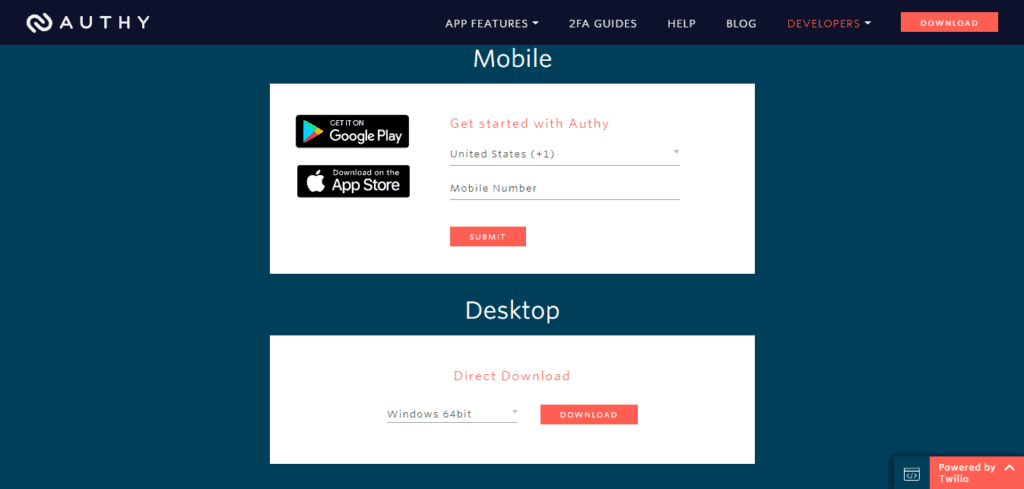

Le plus gros concurrent de Google Authenticator est là ! Authy est un logiciel d'authentification puissant et flexible développé par Twilio, une société de communications cloud basée à San Francisco.

Non seulement il s'agit d'une application d'authentification conviviale et élégante, mais elle est également disponible pour tout le monde GRATUITEMENT !

Voyons ce que propose l'application Authy.

Fonctionnalités

Facile à configurer

Configurer Authy sur votre mobile est très simple. Téléchargez l'application, inscrivez-vous en utilisant votre numéro de téléphone, faites vérifier votre identité par un appel ou un code SMS, et vous avez terminé !

Maintenant, vous pouvez enregistrer vos codes de sécurité dans Authy.

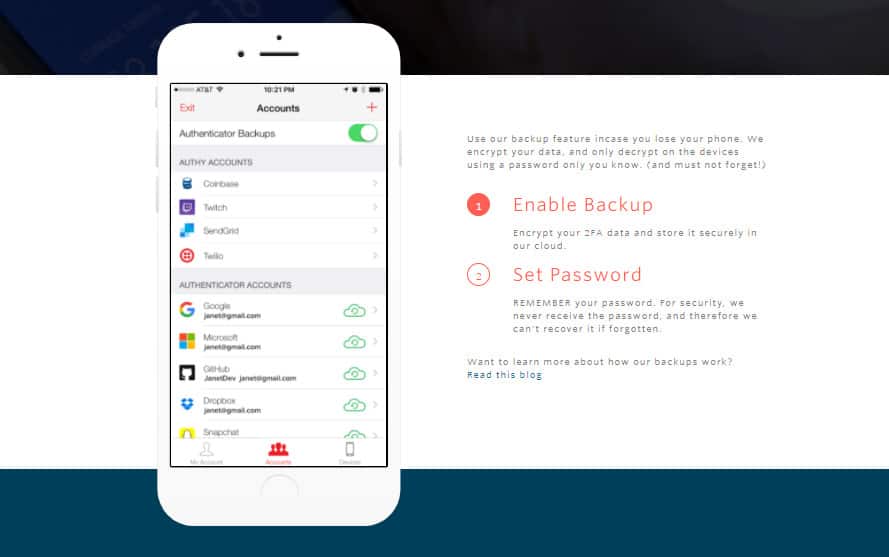

Sauvegardes cryptées

Le principal problème auquel nous sommes tous confrontés lors de l'utilisation d'applications d'authentification est celui de la perte de nos données. Heureusement, avec Authy, vous n'avez pas à craindre de perdre vos codes !

Non seulement il vous permet de créer une sauvegarde de vos codes OTP, mais également de les stocker dans un format crypté protégé par un mot de passe, afin que personne ne puisse y accéder à part vous.

Au cas où vous perdriez votre mobile, tout ce que vous avez à faire est d'entrer votre numéro de mobile et de récupérer votre coffre-fort !

Authy utilise l'algorithme SHA2 et des clés de cryptage 256 bits pour enregistrer vos données, de sorte que vos codes de sécurité sont protégés à 100 %.

Accès hors ligne

Authy ne nécessite pas de connexion Internet pour fonctionner. Il peut générer des OTP hors ligne. Cela le rend plus facilement accessible et fiable.

Serrure de sécurité puissante

Authy vous permet de définir un code PIN ou un verrouillage par empreinte digitale pour ajouter une couche de sécurité supplémentaire à vos comptes.

Ainsi, si une personne non autorisée met la main sur votre mobile, elle ne peut pas simplement accéder à vos codes 2FA sans entrer votre code PIN secret à 4 chiffres ou votre empreinte digitale ! Cool, non ?

J'ai aimé la façon dont Authy passe intuitivement à un clavier numérique tout en demandant le code PIN de sécurité. Cela permet vraiment de gagner du temps !

Grande interface utilisateur

Authy a une interface super simple et propre. Vous pouvez basculer entre le mode liste et le mode grille pour un accès facile à vos OTP. Il y a un bouton de copie à côté des entrées pour copier vos codes.

Ce que j'ai aimé chez Authy, c'est sa facilité d'identification des sites Web. Si j'enregistre des codes 2FA pour mon compte Facebook, Authy affichera l'icône Facebook à côté de l'entrée.

Et si vous passez en mode grille, il affiche les OTP pour différents comptes enregistrés en mode plein écran. Un compte à rebours d'expiration s'exécute sous le code, ce qui est extrêmement convivial et pratique !

Il vous permet également de modifier les logos et les noms des entrées. Et enfin, il dispose également d'un mode sombre pour permettre aux utilisateurs d'y accéder en toute simplicité 24×7 !

Applications pour tous les appareils

Authy a conçu des applications faciles à utiliser pour tous les appareils, que ce soit votre mobile ou votre ordinateur de bureau. Ces applications sont également fréquemment mises à jour.

Il propose de puissantes applications de bureau pour les systèmes d'exploitation Windows, Mac et Linux, des applications mobiles compactes pour les appareils Android et iOS et offre même une extension Chrome pratique pour travailler depuis votre navigateur !

Synchronisation multi-appareils

Avec Authy, votre coffre-fort vous suit partout ! Si vous avez besoin d'accéder aux mêmes services via plusieurs appareils, vous apprécierez la fonction de synchronisation.

Si vous êtes sur un appareil mobile, récupérez vos codes sur votre application mobile. Si vous travaillez depuis votre bureau, téléchargez-les simplement sur l'application de bureau ou votre extension Chrome ! Chaque code est accessible n'importe où et n'importe quand.

Désavantages

Source fermée

C'est le seul inconvénient d'Authy. Son code source n'est pas accessible à quiconque, c'est pourquoi sa sécurité et sa confidentialité ne sont pas fiables !

Conclusion

Ainsi, Authy est une application intuitive dotée de fonctionnalités impressionnantes pour la sécurité, les sauvegardes cryptées et la synchronisation sur plusieurs appareils.

Si seulement c'était open-source, Authy aurait été imbattable sur le marché en ce moment !

2. Authentificateur Google

Google Authenticator est l'application d'authentification la plus populaire dans le monde en ligne en ce moment ! Google l'a développé pour implémenter la vérification en deux étapes pour ses utilisateurs.

Des millions de personnes utilisent Google Authenticator, tout cela grâce à sa simplicité et sa facilité d'utilisation.

Bien que l'application Google Authenticator soit bien conçue et prenne en charge tous les principaux sites Web, il lui manque certaines fonctionnalités importantes. Voyons-le en détail.

Fonctionnalités

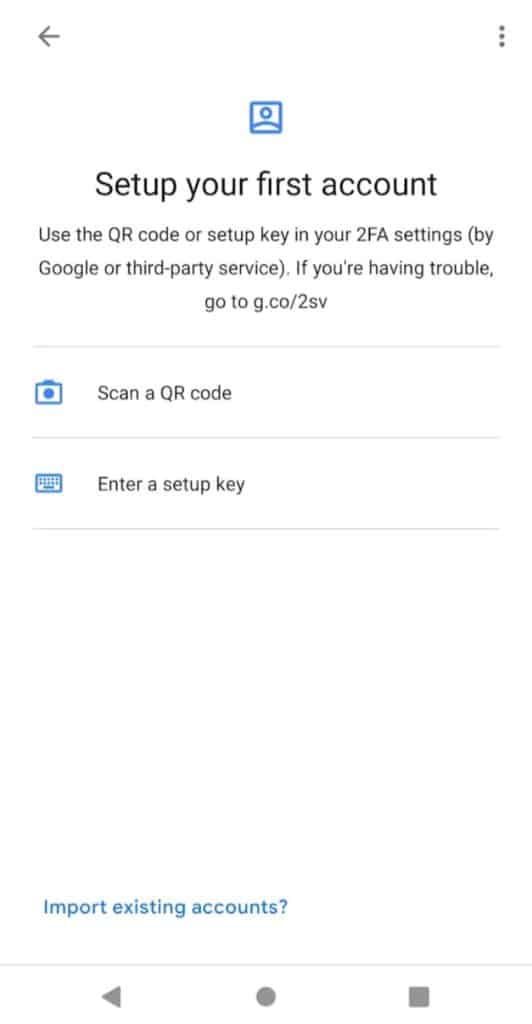

Facile à configurer

Oh, sérieusement, vous n'avez rien à faire du tout ! Téléchargez simplement l'application et vous êtes prêt à partir.

Scannez les codes QR de vos services préférés et sécurisez vos connexions instantanément.

Fonctions d'importation et d'exportation simples

Avec Google Authenticator, vous pouvez exporter votre compte depuis un ancien appareil et l'importer dans votre nouvel appareil en un seul clic !

Cliquez simplement sur le bouton Exporter et cela créera un code QR pour l'ensemble de votre coffre-fort. Dès que vous le numérisez sur un nouvel appareil, vous pouvez importer toutes vos données. Je pense que c'est une fonctionnalité impressionnante!

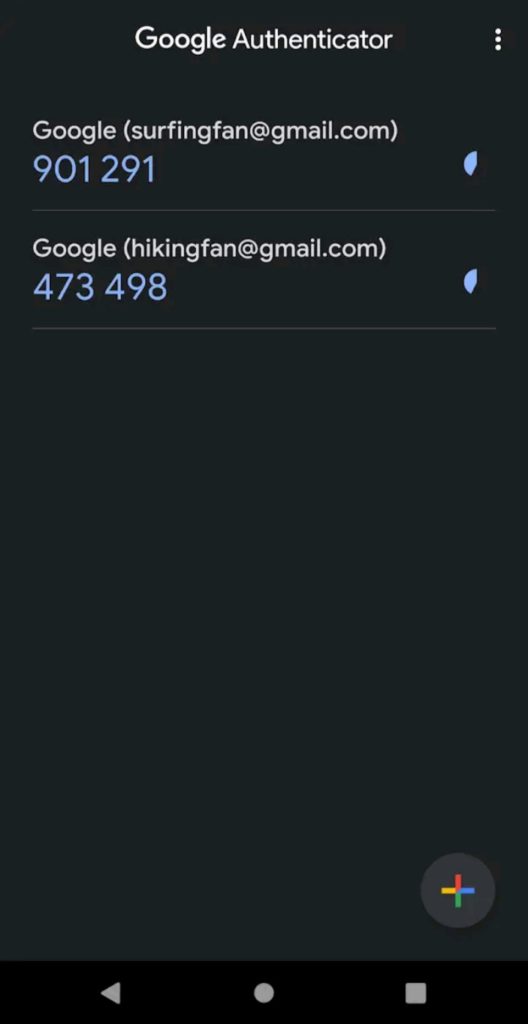

Interface utilisateur décente

L'interface de Google Authenticator est simple et propre. Cependant, je l'ai trouvé un peu ennuyeux ! Il n'y a pas d'icônes affichées à côté du site Web, ce qui rend difficile pour l'utilisateur de trouver la connexion requise.

Le code peut être copié en plaçant votre pouce sur l'OTP de votre mobile. Il dispose également d'un mode sombre qui fonctionne comme un avantage supplémentaire.

Accès sur les appareils mobiles

L'application Google Authenticator est disponible en téléchargement gratuit sur un téléphone iOS, Blackberry et Android, ce qui signifie essentiellement que vous pouvez l'utiliser sur tous les appareils mobiles !

Cependant, ils peuvent travailler sur le développement d'une application de bureau ou d'une extension de navigateur pour la rendre plus largement utilisable !

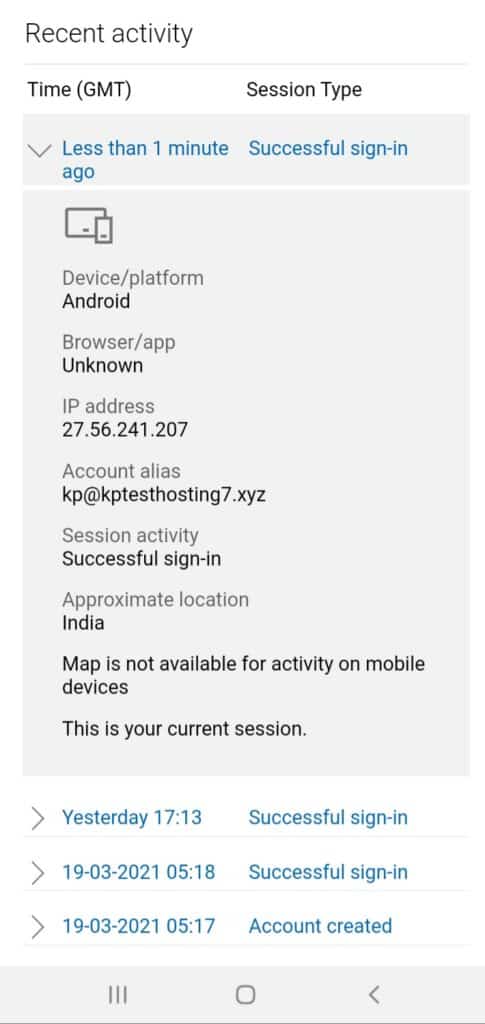

Vérifier les activités suspectes

L'authentificateur Google vous permet de garder un œil sur les activités récentes de votre compte sous l'onglet Transfert de comptes. C'est une excellente fonctionnalité pour surveiller les tentatives de connexion suspectes, etc.

Entrez votre clé de configuration

Si vous ne parvenez pas à scanner le code QR, Google Authenticator vous permet également de saisir la clé secrète fournie par le site Web. Mais assurez-vous de sélectionner "Basé sur le temps" dans le type de clé pour recevoir les codes TOTP.

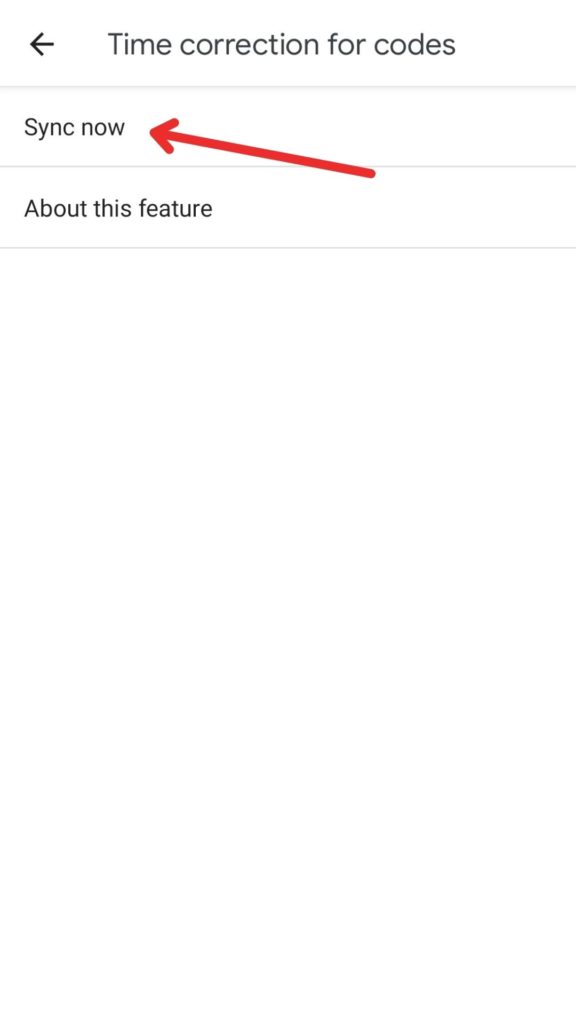

Correction de l'heure pour les codes

Si vous ne pouvez pas recevoir d'OTP ou si vos codes ne fonctionnent pas, Google Authenticator dispose également d'une fonction de correction de l'heure. Il synchronise rapidement l'heure dans votre application et tous vos codes recommencent à fonctionner parfaitement.

Désavantages

Manque de fonctionnalités de sécurité

Google Authenticator m'a déçu sur ce point. L'application n'offre aucune fonction de sécurité comme un code PIN/mot de passe/verrouillage biométrique pour protéger nos connexions.

Cela soulève de grandes inquiétudes quant à votre vie privée, car quiconque met la main sur votre téléphone portable peut également obtenir tous vos codes 2FA et prendre le contrôle de vos comptes en un rien de temps !

Vous ne voudriez pas ça, n'est-ce pas ?

Aucune sauvegarde

Bien que vous puissiez importer et exporter vos coffres-forts dans un nouvel appareil, il n'y a pas de fonction de sauvegarde ! Ainsi, au cas où vous n'exporteriez pas vos entrées dans un nouvel appareil et perdriez votre appareil actuel ou même supprimeriez l'application, il n'y a aucun moyen de récupérer votre coffre-fort !

Aucune fonction de synchronisation

Comme vous ne pouvez l'utiliser que sur un seul appareil à la fois, il n'y a aucun moyen de synchroniser vos entrées.

Bien que vous puissiez exporter votre compte sur plusieurs appareils pour y accéder à partir de différents mobiles, chaque entrée nouvellement ajoutée doit être mise à jour à nouveau, ce qui est un processus peu pratique et qui prend du temps.

Conclusion

Google Authenticator est votre logiciel facile à utiliser disponible sur tous les appareils mobiles.

Mais le manque de fonctions majeures telles que le verrouillage de sécurité, la sauvegarde et la synchronisation en fait une option moins viable qu'Authy ou Microsoft Authenticator.

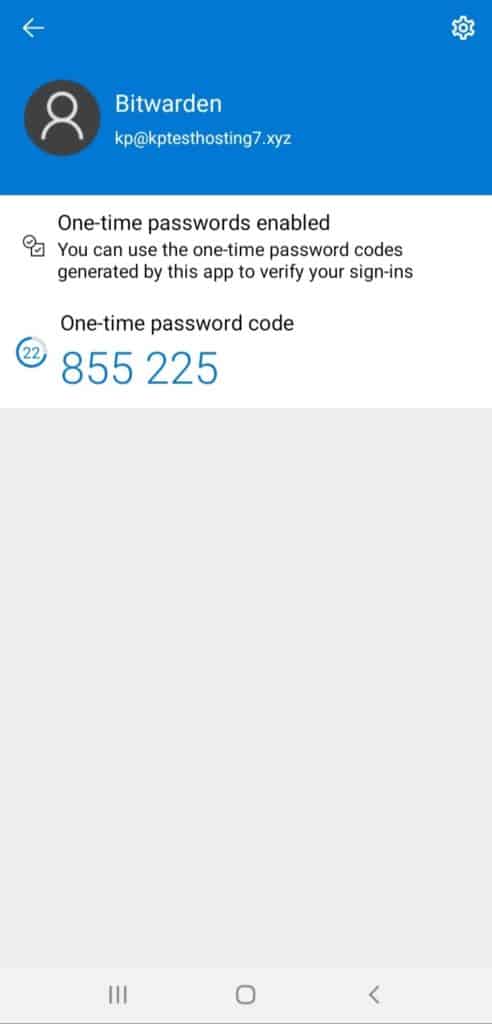

3. Authentificateur Microsoft

Microsoft Authenticator est l'application officielle d'authentification à deux facteurs proposée par Microsoft.

Il a une version gratuite que vous pouvez utiliser pour vous connecter en toute sécurité à vos comptes en ligne. Cela dit, plongeons dans ses caractéristiques importantes !

Fonctionnalités

Applications puissantes

Microsoft Authenticator est disponible en tant qu'application mobile élégante pour les mobiles Android, iOS et Windows 10, et en tant qu'application de bureau pour le système d'exploitation Windows. J'ai trouvé ses applications décentes. Ils reçoivent également des mises à jour fréquemment.

Bonnes fonctionnalités de sécurité

Il offre un verrou biométrique/PIN à chaque fois que vous entrez dans l'application. Cela garantit une sécurité supplémentaire de vos codes OTP.

Il envoie également des notifications de sécurité à votre application si votre compte est connecté depuis un nouvel emplacement ou un nouvel appareil, ou si votre mot de passe est modifié, etc.

Connexion sans mot de passe

En vous connectant avec un compte Microsoft, vous pouvez activer une connexion sans mot de passe pour les services Microsoft.

Par exemple, si j'essaie de me connecter à mon compte Microsoft depuis mon ordinateur, je reçois une notification d'approbation sur mon application mobile, me demandant d'accepter ou de refuser la demande de connexion.

Il s'agit d'une excellente mesure de sécurité pour approuver uniquement les utilisateurs autorisés.

Examiner l'activité récente

L'application Microsoft Authenticator vous permet également de consulter toutes les activités récentes sur votre compte.

Cela permet de garder un œil sur les activités suspectes autour de vos comptes.

Interface décente

L'interface utilisateur de Microsoft Authenticator est correcte. Il affiche des icônes de site Web à côté des entrées OTP, ce qui est génial ! Pour copier un code, il vous suffit de cliquer dessus ! L'option Dark Mode semble manquer ici!

Ce que j'ai aimé, c'est l'option "Masquer les codes" qui vous oblige à appuyer sur une entrée particulière pour révéler le code. C'est génial du point de vue de la sécurité !

Gestionnaire de mots de passe Microsoft

La chose la plus intéressante à propos de Microsoft Authenticator est un gestionnaire de mots de passe intégré que vous pouvez activer en vous connectant via votre compte Microsoft.

Cela facilite la gestion de vos entrées et la connexion à vos comptes.

Chaque fois que vous accédez à un site Web, le gestionnaire de mots de passe remplit automatiquement vos informations d'identification et l'authentificateur remplit automatiquement les OTP, éliminant ainsi tout effort de votre part !

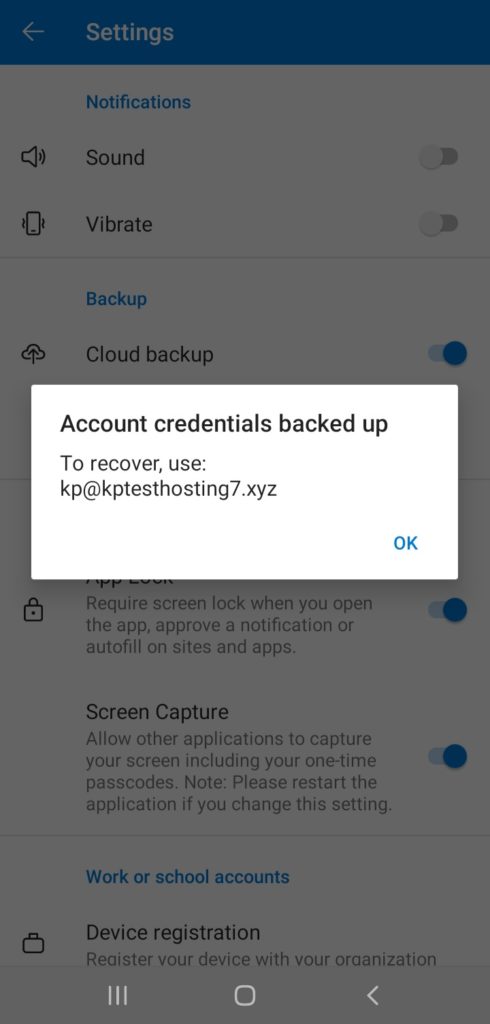

Bonnes options de sauvegarde et de restauration

Si vous vous connectez via votre compte Microsoft, cela vous permet également d'activer la sauvegarde Cloud.

Ainsi, si vous utilisez un appareil Android, vos données restent toujours stockées en toute sécurité sur les serveurs de Microsoft et vous pouvez les restaurer à tout moment ! Il prend également en charge iCloud Backup pour les utilisateurs d'iPhone.

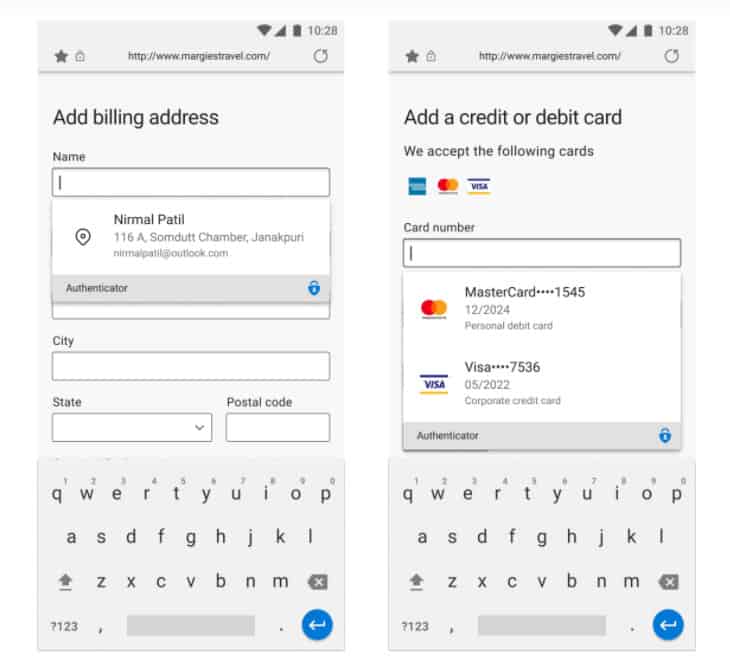

Fonction de remplissage automatique

Pour une application d'authentification, il s'agit d'une fonction avancée. Microsoft Authenticator renseigne automatiquement vos mots de passe et vos codes 2FA.

Selon une récente mise à jour d'octobre 2022, il prend désormais également en charge le remplissage automatique des adresses et des détails de paiement. Tout ce que vous avez à faire est de définir Microsoft Authenticator comme fournisseur de remplissage automatique par défaut.

Lors du remplissage automatique des détails de paiement, il vérifie les données biométriques de l'utilisateur pour confirmer qu'il est le véritable propriétaire de l'appareil. Cela ajoute une autre couche de sécurité au remplissage automatique de vos informations sensibles.

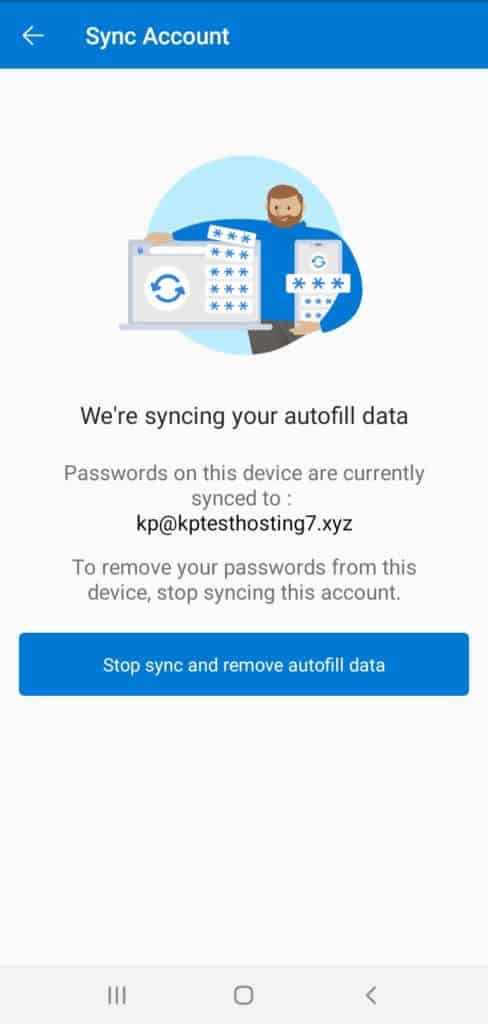

Synchronisation multi-appareils

La fonction de synchronisation synchronise tous vos mots de passe et OTP avec votre compte Microsoft, afin que vous puissiez y accéder sur n'importe quel autre appareil.

Vous pouvez également arrêter la synchronisation et supprimer les données de remplissage automatique en un seul clic !

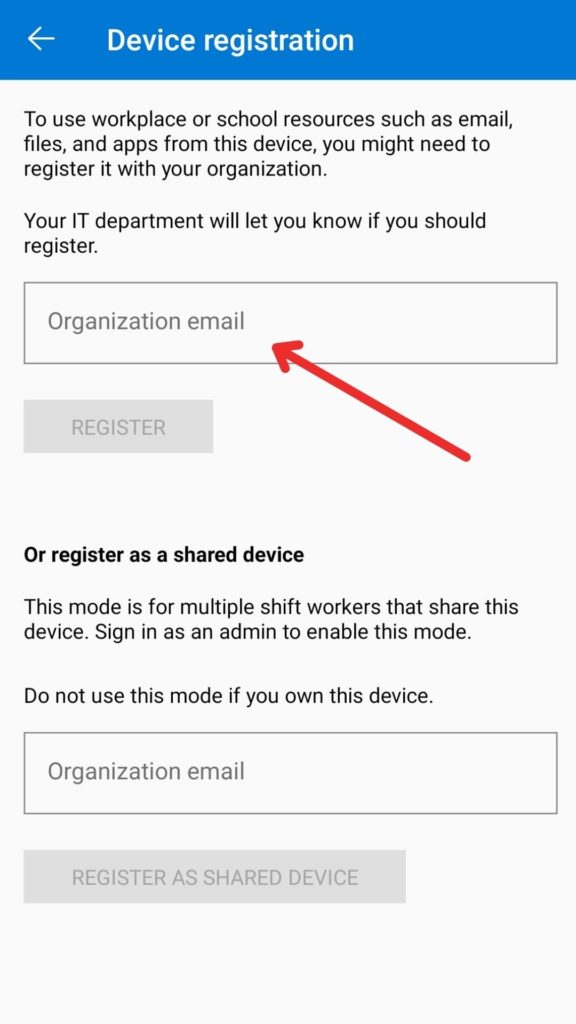

Enregistrement de l'appareil

Si vous souhaitez utiliser les fichiers et les applications depuis votre lieu de travail, Microsoft Authenticator offre également une option pour enregistrer votre appareil. De cette façon, vous pouvez accéder facilement aux ressources de votre école ou de votre organisation sur votre appareil.

Désavantages

Aucune option d'exportation directe disponible

Vous obtenez l'option Cloud Backup. Mais il n'y a pas d'option pour télécharger la sauvegarde de vos données. Je pense qu'ils auraient également dû fournir cette option.

Certaines fonctions nécessitent un accès Internet

Certaines fonctionnalités telles que la sauvegarde, l'examen de l'activité sur notre compte Microsoft, l'acceptation ou le refus des demandes de connexion, etc. nécessitent un accès à Internet, ce qui supprime le facteur de commodité.

Assistance limitée

Microsoft Authenticator est idéal pour les personnes qui utilisent beaucoup les services Microsoft.

De nombreux utilisateurs ont signalé qu'il ne prend pas en charge de nombreuses applications courantes, mais qu'il fonctionne bien pour les services Microsoft.

Conclusion

Microsoft Authenticator est une solution riche en fonctionnalités pour la mise en œuvre de 2FA. Il offre toutes les fonctions importantes, y compris les sauvegardes, la sécurité, une interface conviviale, la synchronisation multi-appareils, et plus encore !

Bien qu'il prenne en charge de nombreux services, vous pouvez l'utiliser si vous utilisez beaucoup les services Microsoft. Cela fonctionne parfaitement avec eux.

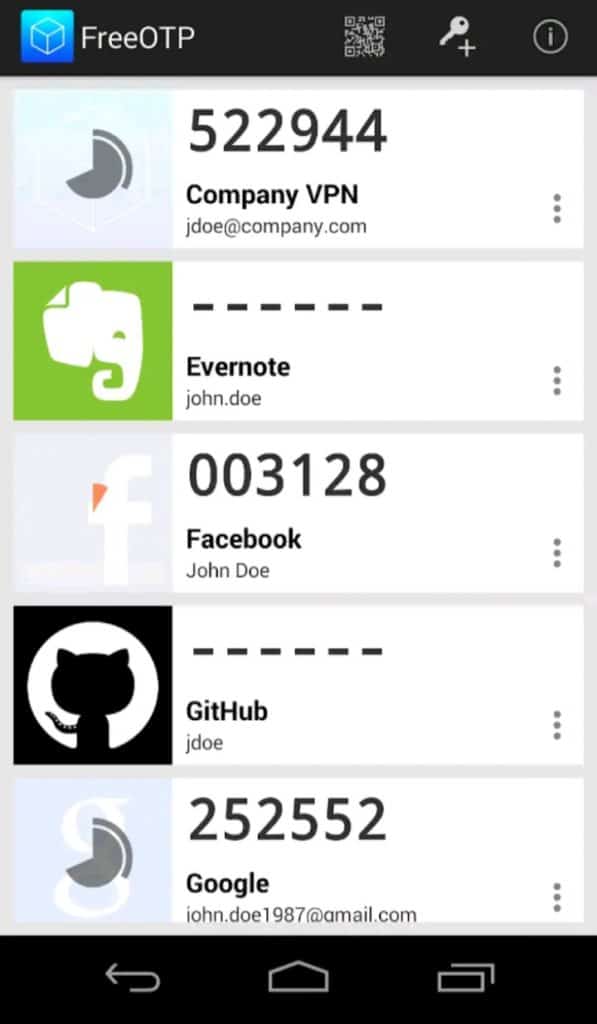

4. FreeOTP

FreeOTP est un logiciel 2FA open source et entièrement gratuit développé par RedHat. Il est disponible pour les appareils Android et iOS. Voyons en détail ses caractéristiques.

Fonctionnalités

Gratuit et Open Source

FreeOTP, comme son nom l'indique, est un logiciel gratuit qui est également open-source. Cela signifie que son code source est accessible à tous.

Cela aide les experts en sécurité et les chercheurs à identifier les bogues et les problèmes dans le code et à les résoudre rapidement ! Parallèlement à cela, cela fonctionne également hors ligne.

Interface utilisateur décente

L'interface de FreeOTP est correcte, mais semble un peu vieille. Les icônes sont affichées pour les sites Web et les services populaires, ce qui est bien.

Ce que j'ai aimé, c'est que vous pouvez copier les codes en cliquant dessus. Et les codes ne sont pas visibles directement sur l'écran.

Ils sont cachés derrière des traits d'union. Vous devez donc cliquer dessus pour les afficher, ce qui est bon pour la sécurité.

Prend en charge les TOTP et les HOTP

FreeOTP prend en charge l'authentification logicielle et matérielle. Ainsi, vous pouvez facilement ajouter Yubikey ou d'autres clés matérielles en tant que 2FA.

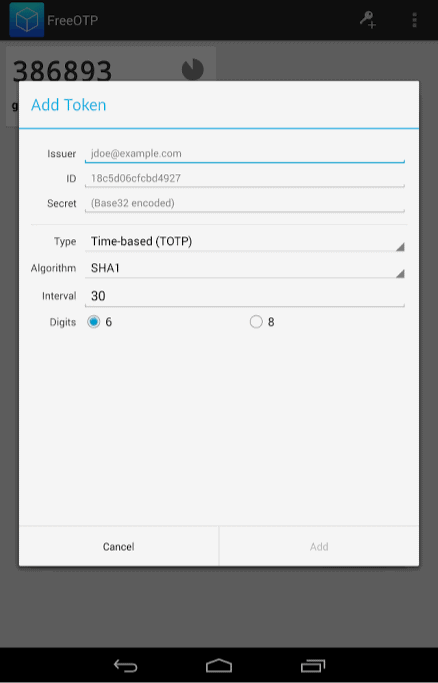

Modifier la longueur et l'heure du code

C'est une fonctionnalité rare que je ne m'attendais pas à trouver dans FreeOTP. Si vous entrez manuellement une clé de sécurité pour n'importe quel service, vous pouvez sélectionner la longueur de votre code OTP (6 ou 8 chiffres) et l'intervalle de temps pendant lequel il reste actif.

Vous pouvez également choisir l'algorithme de hachage avec lequel vos codes seront sécurisés. Et pour le matériel 2FA, un compteur peut également être entré.

Désavantages

Pas de sécurité d'application

Malheureusement, FreeOTP n'offre aucune fonctionnalité de sécurité comme le déverrouillage par code PIN, mot de passe ou biométrie pour sécuriser vos codes. Cela peut être risqué car n'importe qui peut accéder aux codes OTP de vos comptes confidentiels !

Mises à jour peu fréquentes

L'application Android FreeOTP est obsolète et n'a reçu aucune mise à jour depuis 2016 !

Pas de sauvegardes et de synchronisation

FreeOTP est une application d'authentification de base avec des fonctions très basiques. Premièrement, il ne fournit aucune fonction d'importation ou d'exportation. Deuxièmement, vous ne trouverez aucune fonctionnalité de sauvegarde ou de restauration non plus.

Et enfin, il ne vous permet pas de synchroniser vos données sur plusieurs appareils, ce qui fait de FreeOTP une option moins viable à utiliser !

Conclusion

La meilleure chose à propos de FreeOTP est qu'il est open-source. En plus de prendre en charge à la fois le logiciel et le matériel 2FA, et de vous permettre de personnaliser les longueurs de code, il s'agit d'une application très basique.

Il manque des fonctionnalités de sécurité des applications, des fonctions de sauvegarde et de synchronisation, une bonne interface et des mises à jour fréquentes.

Je ne pense pas qu'il soit sûr d'utiliser une application qui n'a pas été mise à jour au cours des 5 dernières années. Qu'est-ce que tu penses? Faites le moi savoir dans la section des commentaires ci-dessous .

5. etOTP

andOTP est un tout nouveau logiciel d'authentification développé par Jakob Nixdorf en octobre 2020. C'est un logiciel gratuit et open source, c'est pourquoi il gagne en popularité sur le marché en ce moment !

Voyons ce qu'il a pour nous !

MISE À JOUR : Depuis avril 2022, l'authentificateur andOTP a été supprimé de Playstore en raison d'une erreur rencontrée lors de son processus de révision. Si vous souhaitez toujours utiliser cette application 2FA, vous pouvez trouver l'APK andOTP sur Github.

Fonctionnalités

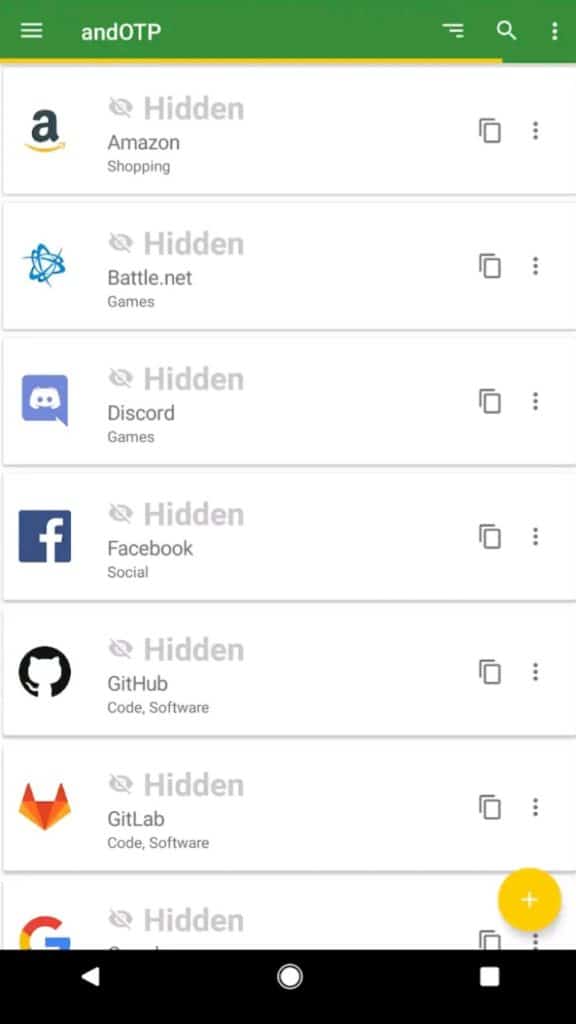

Interface utilisateur décente

J'ai aimé l'interface de l'application andOTP. Il est soigné et facile à utiliser pour un nouvel utilisateur.

Il prend en charge les icônes de différents sites Web et vous pouvez même personnaliser les icônes selon votre choix !

Je peux copier les OTP via un bouton de copie à côté du code. Il propose également un mode sombre très pratique pour une meilleure utilisation pendant la nuit !

Vous pouvez également voir de nombreuses options pour ajuster la taille de la police, la taille des vignettes, personnaliser les fonctions du robinet, etc.

Gratuit et Open Source

Ce logiciel 2FA est entièrement gratuit et open-source. Parce que son code est disponible pour le grand public, il est un peu plus fiable !

Si vous êtes intéressé, vous pouvez consulter le code source de andOTP sur GitHub .

Il ne nécessite pas de connexion Internet pour fonctionner, ce qui est génial !

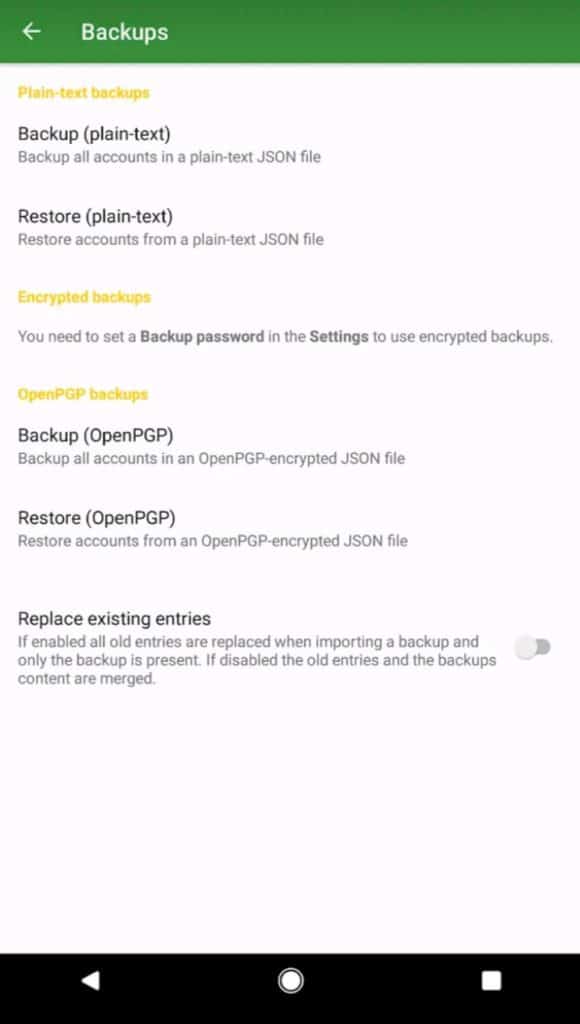

Plusieurs options de sauvegarde et de restauration

andOTP offre une variété d'options de sauvegarde. Vous pouvez soit sauvegarder et restaurer vos comptes en texte brut, soit dans des formats cryptés, ce qui est un avantage du point de vue de la sécurité !

Vous pouvez également activer les sauvegardes OpenPGP, pour lesquelles vous devrez installer un fournisseur OpenPGP.

Votre sauvegarde cryptée peut être protégée par un mot de passe pour ajouter une autre couche de sécurité !

Une autre fonctionnalité très intéressante et pratique est que vous pouvez choisir de remplacer les entrées existantes ou de les fusionner avec les nouvelles après avoir restauré une sauvegarde.

Prend en charge les méthodes TOTP et HOTP

Cette application prend en charge à la fois le logiciel et le matériel 2FA, ce qui signifie que vous pouvez vous connecter via des codes OTP et utiliser des périphériques matériels tels que Yubikey pour authentifier vos connexions.

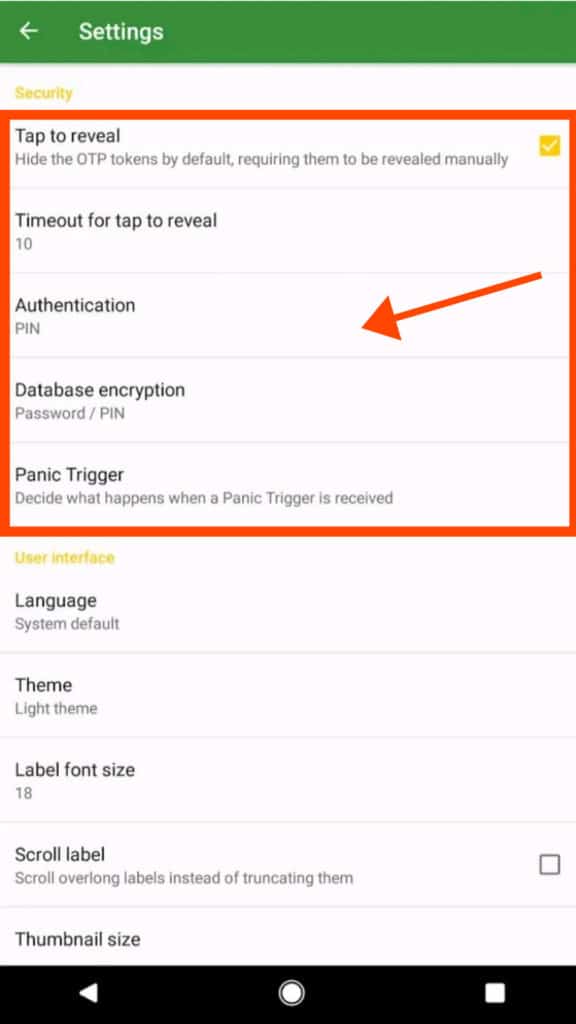

Appuyez pour révéler la fonction

Cette fonctionnalité vous permet de définir un délai (entre 5 et 60 secondes), après lequel les OTP sont automatiquement masqués. Je pense que c'est une bonne fonction de sécurité !

Cryptage de la base de données

Avant d'utiliser andOTP, vous devez choisir l'une de ces méthodes pour chiffrer votre base de données :

- Verrouillage par mot de passe

- Verrouillage par code PIN

- Magasin de clés Android

Quelle que soit la méthode que vous choisissez, elle sera nécessaire chaque fois que vous aurez besoin d'accéder à l'application. Il n'y a pas d'options pour désactiver ce cryptage, ce qui est excellent pour la sécurité !

Vous trouverez des fonctionnalités pratiques pour personnaliser le moment où vous souhaitez verrouiller à nouveau l'application !

Déclencheur de panique

Panic Trigger est une fonctionnalité unique et sécurisée. Il vous permet soit d'effacer tous vos comptes enregistrés, soit de réinitialiser les paramètres de l'application en cas d'urgence !

Désavantages

Ne prend en charge que le système d'exploitation Android

Un inconvénient majeur d'andOTP est qu'il ne prend en charge que les appareils Android.

Cependant, avec cette prise en charge limitée, il offre une prise en charge de toutes les versions d'Android, y compris les appareils rootés.

Pas de fonctions d'importation et de synchronisation

andOTP ne vous permet pas d'importer des entrées à partir d'autres applications ou formats de fichiers 2FA. L'absence de fonctionnalités de synchronisation est également un inconvénient !

Conclusion

En tant que solution open source, andOTP est doté de fonctionnalités premium telles que le cryptage obligatoire de la base de données, une variété d'options de sauvegarde et Panic Trigger pour les urgences !

Le seul défaut est que vous ne pouvez l'utiliser que sur des appareils Android. Je pense qu'ils devraient également faire progresser leur prise en charge des appareils iOS.

6. Mobile duo

Duo Mobile est une application d'authentification développée par Duo Security, une société axée sur la création d'options MFA sécurisées pour les utilisateurs.

En 2018, Cisco a acquis Duo Security. Ainsi, Duo Mobile peut désormais être qualifié de produit Cisco.

Bien que cette application soit principalement conçue pour les entreprises pour l'authentification multi-utilisateurs, vous pouvez facilement utiliser leur plan gratuit pour l'authentification personnelle !

Voyons maintenant ses fonctionnalités une par une !

Fonctionnalités

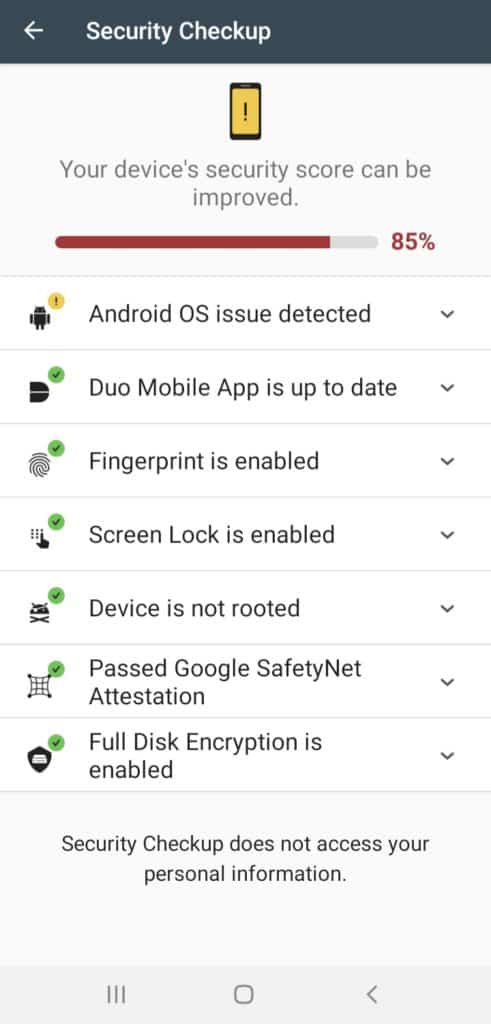

Contrôle de sécurité

La fonction Security Checkup vous analyse et vous évalue en termes de mesures de sécurité prises.

Il vérifie si vous avez activé le verrouillage de l'écran et la biométrie, si votre appareil exécute le dernier système d'exploitation et la dernière version de Duo Mobile App, etc.

Je pense que cette fonction est très utile comme rappel pour mettre à jour régulièrement notre sécurité.

Prend en charge les services tiers

Outre d'autres services, Duo Mobile prend également en charge 45 services tiers, notamment Facebook, Instagram, Dropbox, 1Password, Amazon, etc.

Ce que j'ai aimé à propos de Duo Mobile, c'est qu'il offre un support pour la majorité des sites Web et des plateformes de médias sociaux, et que ses applications sont fréquemment mises à jour.

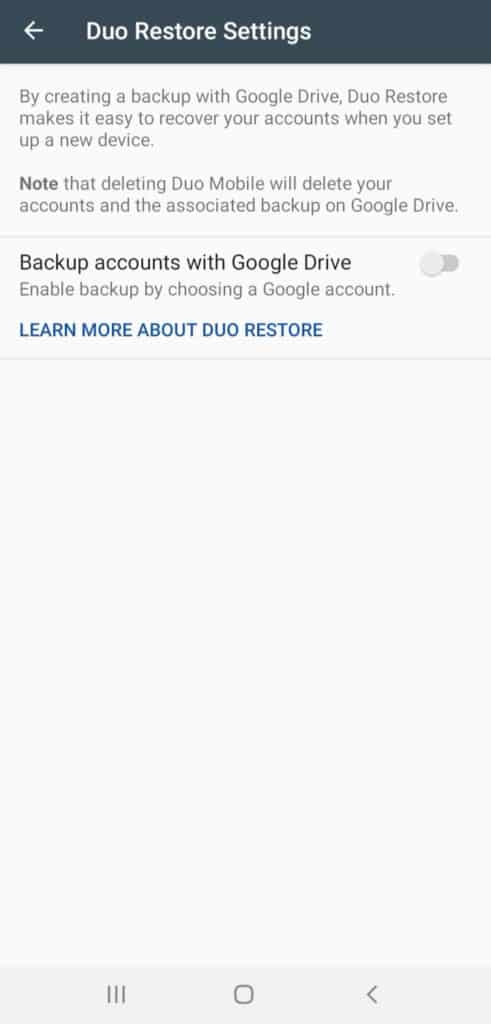

Sauvegardes cryptées

Vous pouvez sauvegarder tous vos comptes dans un format crypté à l'aide de Duo Mobile.

Pour les utilisateurs d'Android, les sauvegardes peuvent être stockées sur Google Drive, et pour les appareils iOS, iCloud peut être connecté.

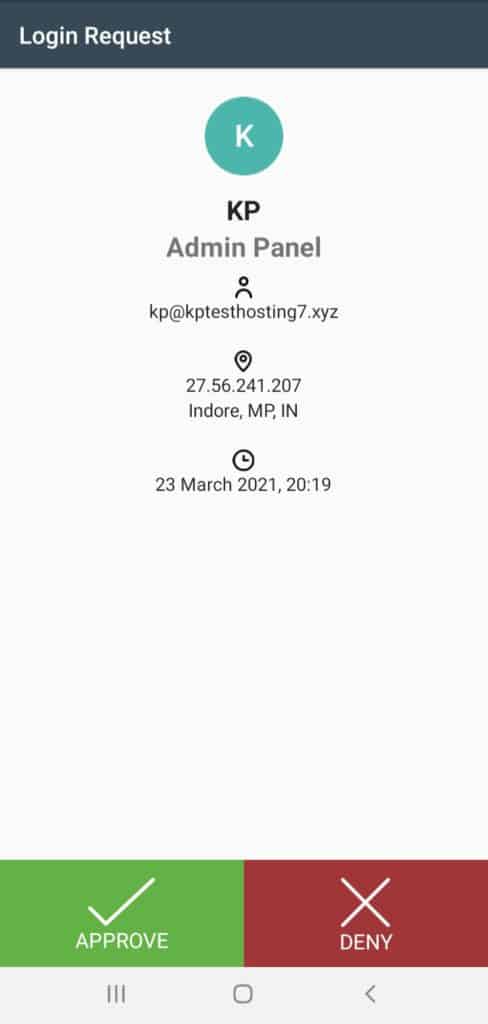

Notifications push

C'est la meilleure fonctionnalité de Duo Mobile ! Chaque fois que vous vous connectez à votre compte Duo à partir d'un appareil différent, vous recevez une demande d'approbation sur votre application.

Mais ce n'est pas tout! Il vous indique également la date, l'heure, l'adresse IP et l'emplacement à partir desquels la tentative de connexion a été effectuée.

Ceci est extrêmement utile pour empêcher les utilisateurs non autorisés d'accéder à vos comptes.

Désavantages

Pas d'accès hors ligne

Duo Mobile est un service en ligne. Il nécessite une connexion Internet active à tout moment pour fonctionner, ce qui s'avère être un inconvénient pour la plupart des gens.

Interface utilisateur moyenne

L'interface utilisateur n'est pas très impressionnante. Il n'attribue pas d'icônes aux comptes ajoutés en externe autres que les services tiers.

De plus, il ne mentionne même pas le nom du site Web à côté des codes 2FA. Il affiche simplement le nom d'utilisateur qui peut être le même pour plusieurs comptes. Cela crée beaucoup de confusion lors de la connexion !

Ce que j'ai aimé dans l'interface, c'est que les OTP sont cachés sous le menu déroulant et que vous pouvez les copier en conservant simplement les codes.

Conclusion

Duo Mobile est idéal pour les entreprises qui ont besoin d'authentifier plusieurs utilisateurs. J'ai trouvé ses fonctionnalités de contrôle de sécurité et de notification push assez impressionnantes. Cependant, cela ne fonctionne qu'avec une connexion Internet active.

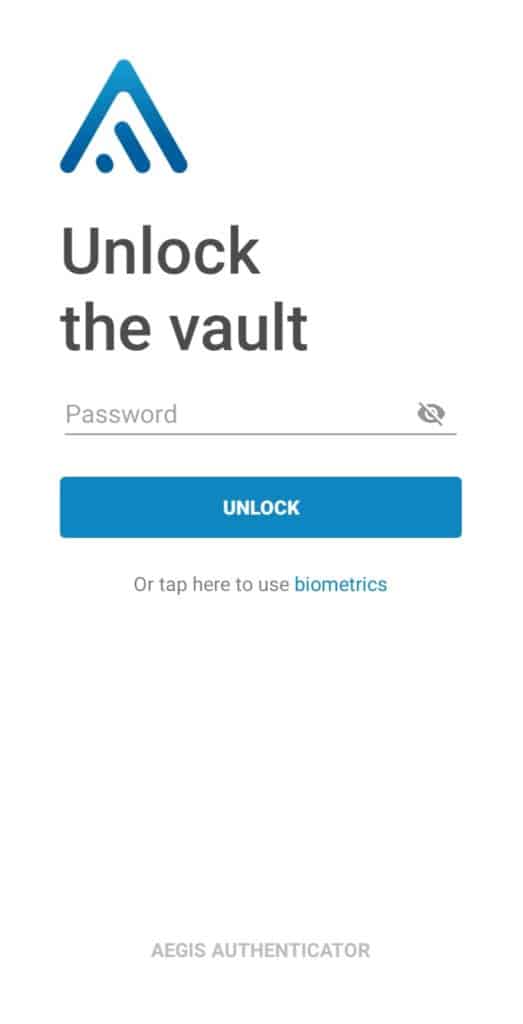

7. Égide

Aegis est un logiciel gratuit et open source pour l'authentification à deux facteurs.

Il est conçu par Beem Development, qui comprend deux développeurs de logiciels. Leur objectif était de créer une application 2FA sécurisée avec des fonctions avancées qui manquent aux autres applications 2FA !

Voyons ce que propose Aegis.

Fonctionnalités

Gratuit et Open Source

Aegis est un logiciel totalement gratuit et open-source, ce qui signifie qu'il est plus sécurisé. Tu peux vérifiez le code source d'Aegis sur GitHub .

Toutes ses fonctionnalités fonctionnent parfaitement sans connexion Internet !

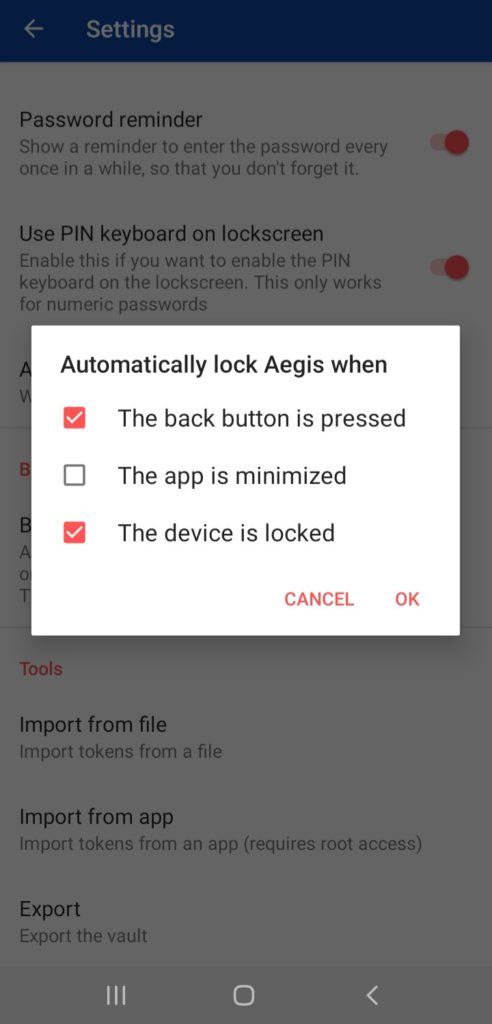

Bonnes fonctionnalités de sécurité

J'ai aimé les fonctions de sécurité offertes par Aegis. Il vous permet de sécuriser l'application avec un code PIN, un mot de passe ou un verrou d'empreinte digitale.

Il a une fonction Tap to Reveal qui masque le code jusqu'à ce que nous tapions dessus.

Vous pouvez sélectionner un intervalle de temps (entre 5 et 60 secondes) après lequel les OTP sont à nouveau masqués.

De plus, vous pouvez également activer le verrouillage automatique pour différentes conditions.

Prend en charge les méthodes HOTP et TOTP

Aegis prend en charge à la fois le logiciel et le matériel 2FA, ce qui signifie que vous pouvez même utiliser des clés matérielles comme Yubikey pour l'authentification.

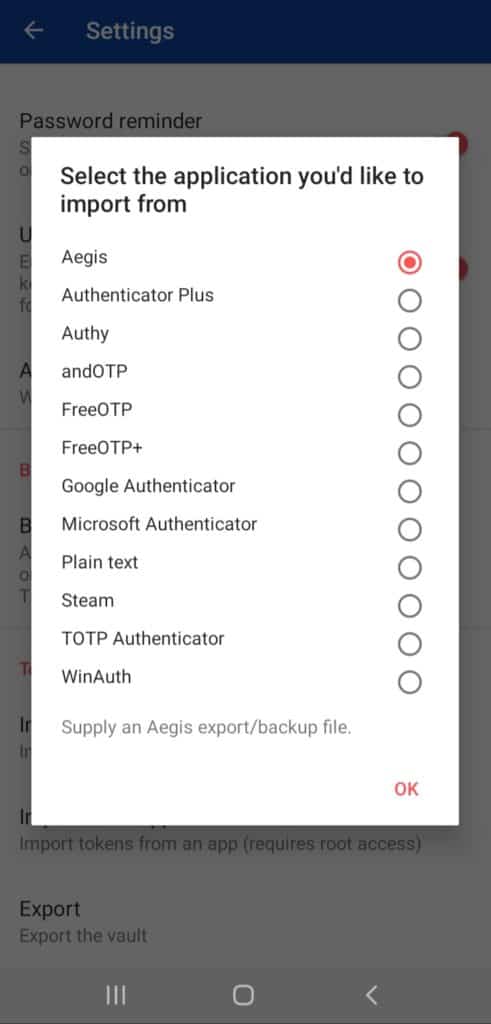

Beaucoup d'options d'importation

Il prend en charge les importations directes à partir d'applications populaires telles que Authy, Google Authenticator, Microsoft Authenticator, FreeOTP et même des fichiers en texte brut.

Ceci est bénéfique pour les utilisateurs et fait gagner beaucoup de temps !

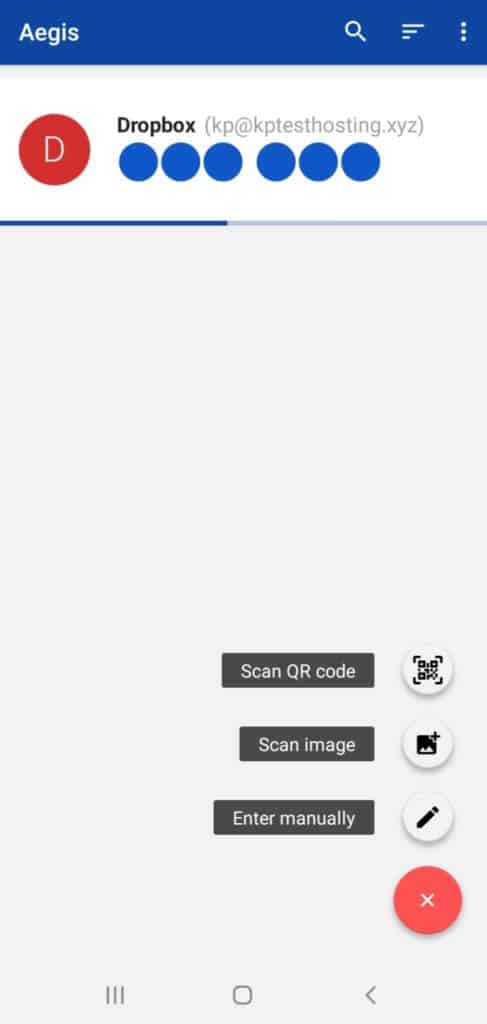

Bonne interface

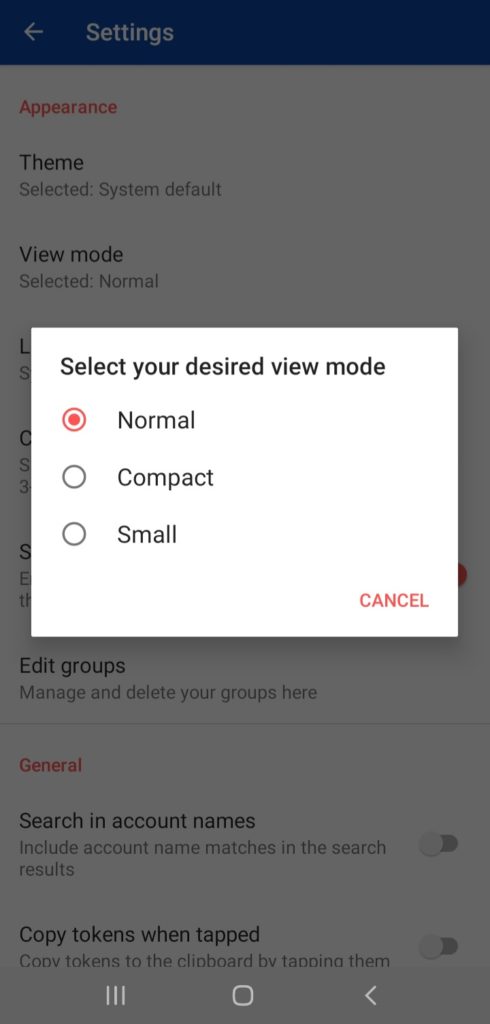

L'interface est simple, propre et décente. Il vous permet également d'importer des packs d'icônes et de choisir parmi trois thèmes : Clair, Sombre et Amoled. Les utilisateurs peuvent en sélectionner un en fonction de leurs préférences.

Cependant, aucune icône n'est affichée à côté des entrées, même pour les sites Web populaires.

Pour copier un code, vous devez maintenir le code jusqu'à ce qu'un bouton de copie apparaisse au-dessus. Vous ne trouvez pas que c'est assez chronophage d'entrer un code disponible seulement pendant 30 secondes ?

Aegis propose trois modes d'affichage différents pour modifier le style de mise en page du coffre-fort. Cliquer sur le bouton Verrouiller verrouille votre compte en un seul clic.

Et vous pouvez même activer le clavier PIN pour une saisie facile des mots de passe lors de la connexion.

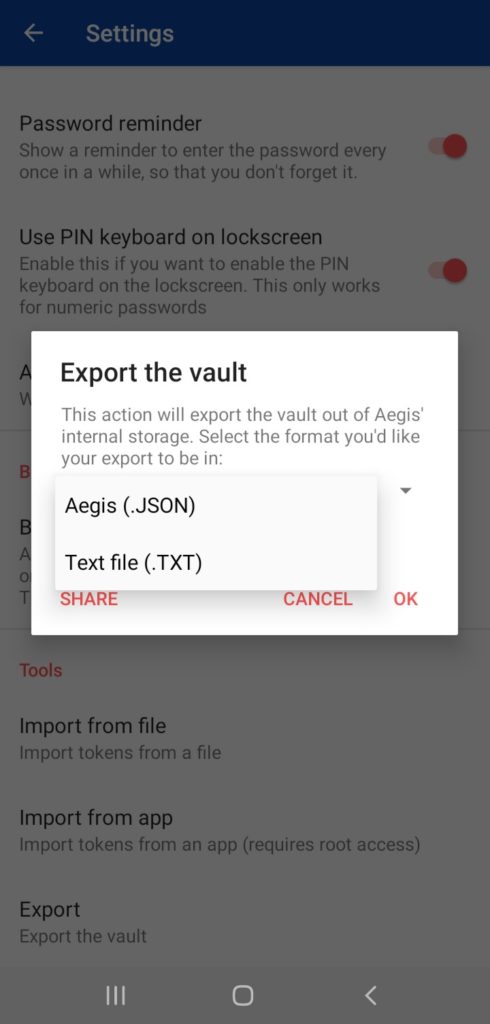

Sauvegarde automatique et exportation

Des sauvegardes automatiques peuvent être créées sur le stockage externe.

Et vous pouvez également exporter vos entrées vers un nouvel appareil aux formats JSON ou TXT.

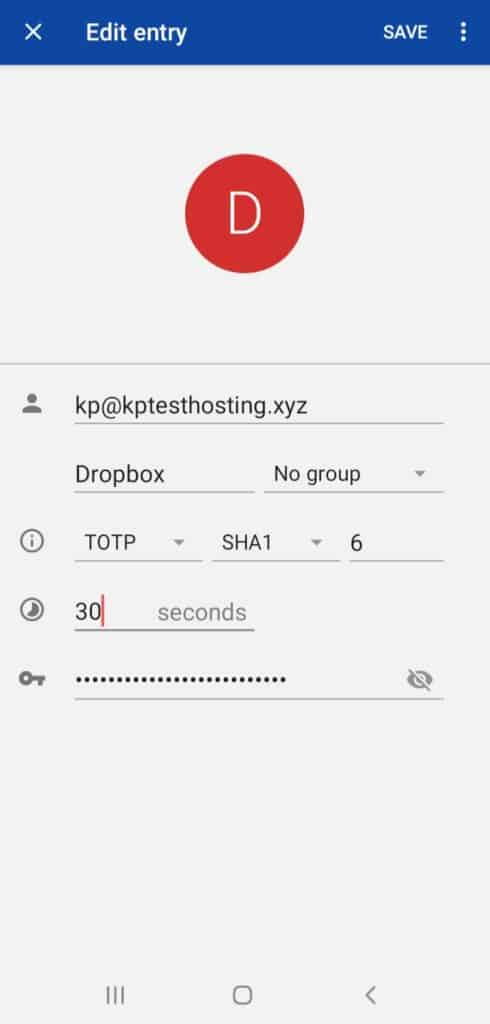

Peut modifier la longueur et l'heure du code

Une autre fonctionnalité époustouflante rarement vue dans les applications d'authentification est la possibilité de modifier la longueur du code et la durée pendant laquelle il reste actif.

Aegis vous permet d'entrer une heure et une durée pour vos OTP et vous permet même de choisir un algorithme de hachage pour garder vos entrées aussi sécurisées que vous le souhaitez !

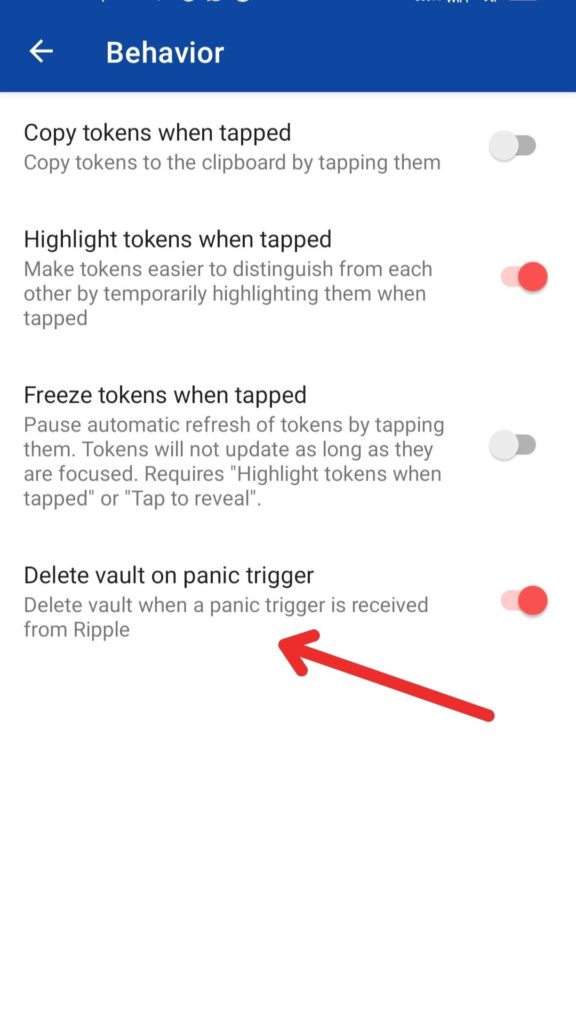

Déclencheur de panique

Il s'agit d'une fonctionnalité de sécurité intéressante qui supprimerait automatiquement votre coffre-fort Aegis en cas d'urgence. Vous pouvez l'activer ou le désactiver selon votre convenance.

Désavantages

Aucune fonctionnalité de synchronisation

Bien que vous puissiez exporter vos entrées et les utiliser sur plusieurs appareils, je n'ai trouvé aucune fonctionnalité de synchronisation multi-appareils sur Aegis.

Conclusion

Aegis est peut-être à la traîne en termes de facilité d'accès, mais il propose des fonctions avancées pour compenser cela !

Un logiciel open source avec des fonctionnalités de sécurité importantes et des options de sauvegarde automatique, ainsi que la possibilité de modifier la longueur et l'heure du code TOTP - je pense que c'est un package puissant !

8. Authentificateur 1Password

1Password est l'un des gestionnaires de mots de passe les plus populaires développés par AgileBits en 2006. Ils offrent également une fonction d'authentification 2FA intégrée, appelée 1Password Authenticator.

Voyons quelles fonctionnalités il offre!

Fonctionnalités

Applications puissantes pour ordinateur de bureau et mobile

1Password propose des applications puissantes, complètes et fluides pour tous les appareils. Ceci comprend

- Applications de bureau pour Windows, Linux et Mac

- Applications mobiles pour iOS et Android OS.

Il a même des extensions de navigateur pour les navigateurs Web populaires.

Sauvegardes automatiques

Comme la fonction 2FA est disponible dans l'application 1Password, vous bénéficiez de tous les avantages d'un gestionnaire de mots de passe.

Toutes vos entrées sont automatiquement sauvegardées sur votre appareil, et si vous choisissez de vous connecter à un service cloud comme Google Drive ou iCloud, vous pouvez également le faire.

Grande interface

L'interface de 1Password est excellente ! Il est propre et a un design moderne.

Vous pouvez également voir un mode sombre qui est assez pratique.

Prend en charge à la fois HOTP et TOTP basé sur 2FA

En plus du logiciel 2FA, 1Password prend également en charge l'authentification basée sur le matériel comme Yubikey, ce qui est génial.

Saisies automatiques

Contrairement aux autres applications 2FA, vous ne trouverez pas les entrées répertoriées dans l'application 1Password.

Mais lorsque vous enregistrez vos informations d'identification pour un site Web et activez également 2FA, vous pourrez accéder aux codes dans les entrées de mot de passe. Ou il propose également une fonction de remplissage automatique pour plus de facilité d'utilisation !

Gestionnaire de mots de passe

Étant donné que 1Password est une application de gestion de mots de passe, vous pouvez également enregistrer toutes les informations d'identification de votre site Web ainsi que vos codes TOTP, et y accéder facilement n'importe où et sur n'importe quel appareil.

Bonnes fonctionnalités de sécurité

1Password vous permet de créer un mot de passe principal fort au moment de la création d'un compte.

Vous pouvez également activer une fonction de verrouillage biométrique avec votre appareil mobile.

Synchronisation multi-appareils

Vous pouvez synchroniser toutes vos entrées sur plusieurs appareils, que ce soit votre ordinateur portable, votre ordinateur de bureau, votre tablette ou votre téléphone portable !

Désavantages

Service payant

1Password étant un logiciel payant, 1Password Authenticator est également un service payant. Cependant, vous pouvez obtenir un essai gratuit de 14 jours de leurs services.

Pas d'accès hors ligne

Comme 1Password est un logiciel basé sur le cloud, vous devez rester connecté à Internet afin d'utiliser sa fonctionnalité 2FA.

Conclusion

Avec 1Password, vous avez accès à de puissantes fonctionnalités de sécurité, de sauvegarde et de synchronisation, ainsi qu'à l'un des meilleurs gestionnaires de mots de passe !

Cependant, ce service n'est pas gratuit. Alors, consultez mon article détaillé sur 1Password Review pour comprendre toutes ses fonctions avant d'acheter cet outil.

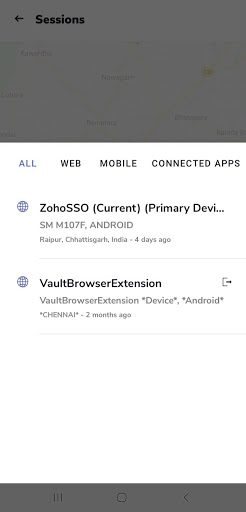

9. Zoho OneAuth

Zoho OneAuth est une application d'authentification multifacteur de Zoho, une société indienne qui développe des produits logiciels, des outils commerciaux et des services de cloud computing. Cela ressemble à un produit prometteur, alors plongeons rapidement dans les détails !

Fonctionnalités

Excellente interface utilisateur

J'ai adoré l'interface de Zoho OneAuth. Il a un design très attrayant et a l'air moderne et élégant! Il offre même un mode sombre pour une meilleure expérience.

Pour copier un code, il vous suffit d'appuyer dessus. C'est rapide et préférable.

Cependant, ce que je n'ai pas aimé, c'est que les OTP sont visibles sur l'écran de l'application et qu'il n'y a pas d'options pour les masquer.

Caractéristiques de sécurité impressionnantes

Sous l'onglet "Afficher l'activité du compte", vous pouvez suivre les activités récentes sur votre compte Zoho.

Vous pouvez vérifier les appareils connectés à votre compte sous "Sessions actives".

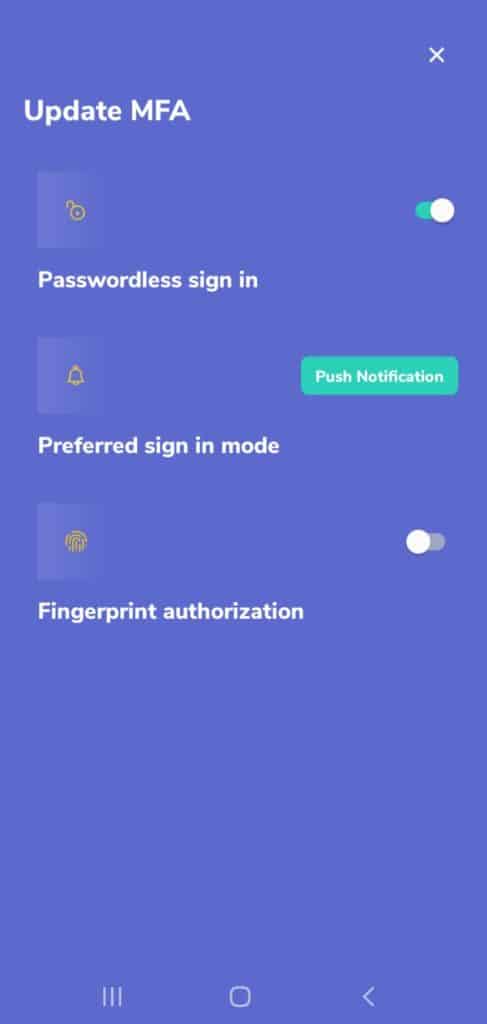

Options d'authentification multiples

Zoho OneAuth vous offre plusieurs options d'authentification, vous pouvez donc choisir parmi les options suivantes :

- Empreinte digitale ou Face ID

- Notifications push

- QR Code

- OTP basé sur le temps

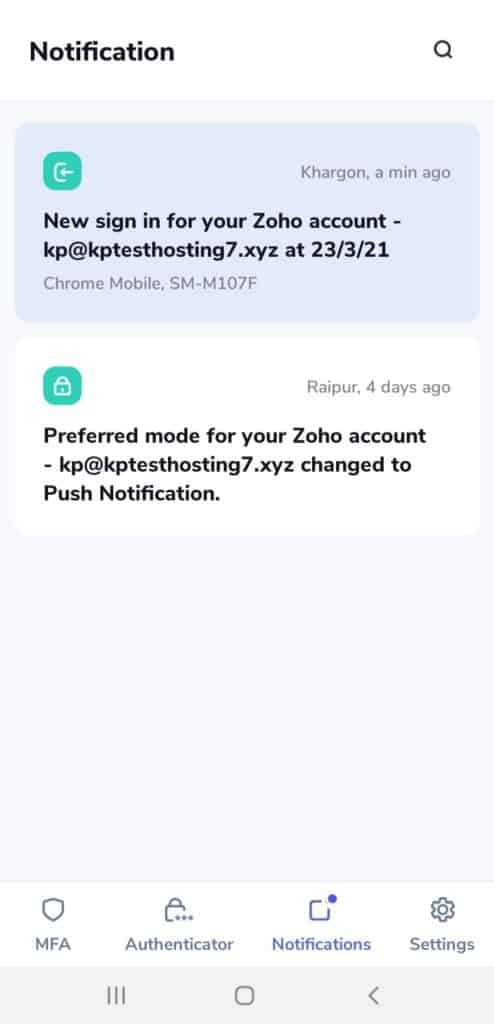

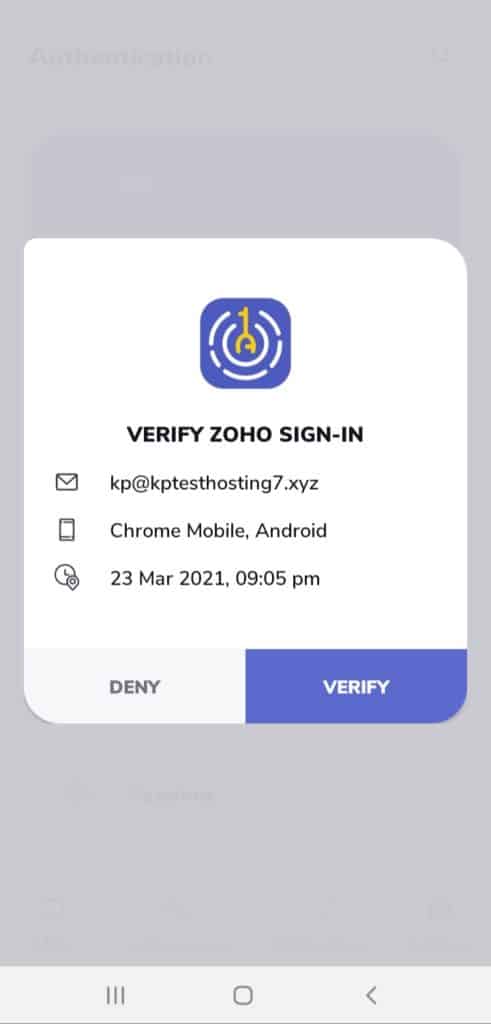

Notifications push

Si la fonction de notification push est activée, elle vous offre une couche de sécurité supplémentaire lors de la connexion à votre compte via d'autres appareils.

Chaque fois qu'une tentative de connexion est effectuée sur votre compte, vous recevez une notification push dans l'application que vous pouvez accepter ou refuser.

Cette notification affiche le type d'appareil, la date et l'heure de la tentative de connexion.

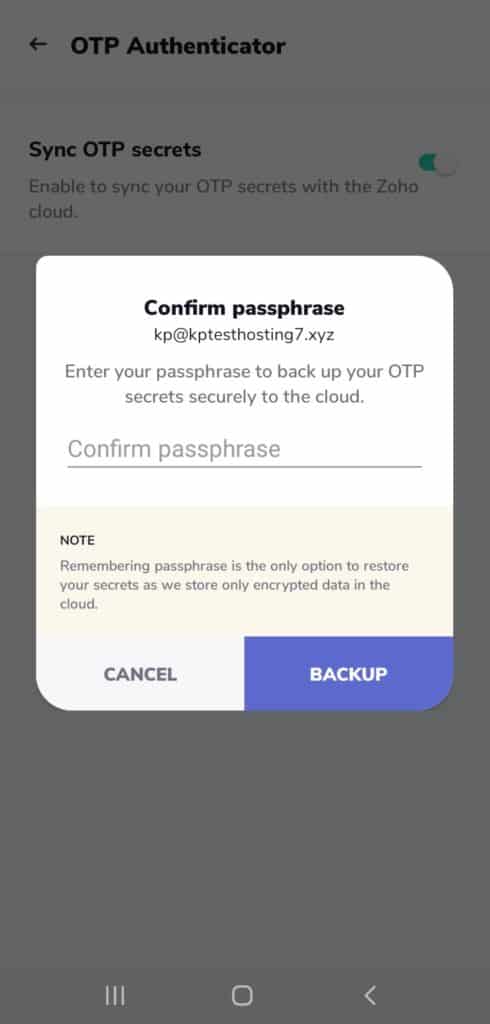

Fonction de synchronisation

Pour activer les fonctionnalités de synchronisation, vous devez vous connecter avec votre compte Zoho et configurer une phrase secrète sécurisée.

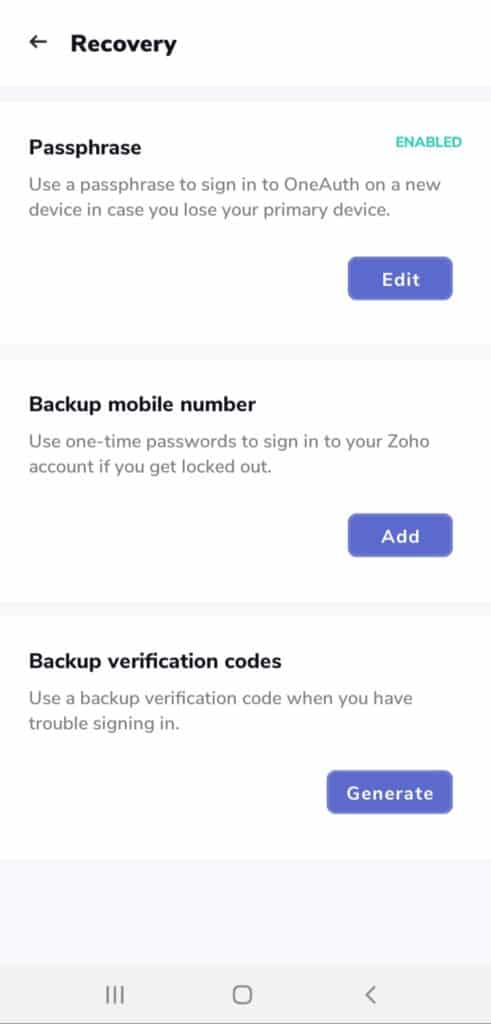

Bonnes options de récupération

Si vous perdez votre mobile ou passez à un nouveau, l'application Zoho OneAuth offre plusieurs options pour récupérer votre compte.

Tu peux

- Définissez une phrase secrète et connectez-vous à l'application sur un nouvel appareil

- Définissez un numéro de mobile de secours pour recevoir les SMS OTP pour la connexion.

- Utilisez des codes de vérification de secours en cas de problème de connexion.

Désavantages

Nécessite une connexion Internet

Toutes les fonctionnalités de Zoho OneAuth ne fonctionnent pas hors ligne. Vous auriez besoin d'une connexion Internet si vous souhaitez ajouter un compte Zoho, ajouter des fonctions MFA, créer des sauvegardes, etc.

Conclusion

Ainsi, Zoho OneAuth est un logiciel axé sur la sécurité, doté de nombreuses fonctionnalités pour suivre, gérer et authentifier vos activités en ligne de plusieurs manières.

Et bien que les fonctions de base fonctionnent hors ligne, vous avez besoin d'une connexion Internet pour profiter de toutes les fonctions avancées offertes par Zoho OneAuth.

Conclusion

Voici donc un bref résumé de ce que nous avons couvert dans cet article :

- Qu'est-ce que l'A2F ?

- Pourquoi est-ce important pour vous ?

- Types populaires de 2FA

- Comment utiliser une application 2FA ?

- Facteurs pour choisir l'application 2FA parfaite

- Les 9 meilleures applications 2FA que vous pouvez utiliser en 2022

J'espère que cet article vous a aidé à comprendre l'importance de la sécurité en ligne et comment une application d'authentification peut vous aider à y parvenir !

Envisagez-vous d'essayer l'une des applications Authenticator décrites ci-dessus ? Quelles applications avez-vous utilisées pour sécuriser vos comptes ?

J'utilise Authy pour mes comptes. Faites-moi savoir lequel utilisez-vous dans la section des commentaires ci-dessous!

Si vous avez apprécié la lecture de cet article de revue et que vous souhaitez obtenir des mises à jour sur d'autres contenus similaires, n'oubliez pas de vous inscrire à ma newsletter !

C'est la signature de Kripesh ! Bravo et prenez soin de vous. Je vous verrai les gars dans le prochain article!

FAQ

1.Où sont stockées les sauvegardes 2FA ?

Eh bien, cela dépend de l'application d'authentification que vous utilisez.

Certaines applications stockent vos sauvegardes 2FA sur leurs serveurs cloud.

Par exemple : Authy, Zoho OneAuth, Microsoft Authenticator.

D'autres services vous permettent de stocker vos codes de sauvegarde sur Google Drive ou iCloud.

2. Comment transférer des comptes 2FA vers un nouveau smartphone ?

La plupart des applications 2FA créent des sauvegardes de vos comptes et les stockent sur leurs serveurs, ou vous permettent de choisir un service de stockage en nuage comme Google Drive ou iCloud.

Ainsi, si vous passez à un nouveau téléphone, vous pouvez restaurer tous vos comptes.

Certains services vous permettent également d'exporter en toute sécurité toutes vos entrées, puis de les importer sur d'autres applications.

3. Comment fonctionnent les applications d'authentification ?

Une fois que vous avez activé 2FA pour n'importe quel site Web, cela se produit.

Le site Web fournit une clé secrète (une chaîne de chiffres et de lettres aléatoires) que vous pouvez saisir sur votre application ou scanner via un code QR.

Lors de la connexion à votre compte, votre application d'authentification génère un code unique à 6 chiffres en combinant l'heure et la clé secrète.

Le même processus est également effectué par les serveurs du site Web.

Si les deux codes correspondent dans un intervalle de temps de 30 secondes, vous pouvez vous connecter au site Web.

4. Que choisir : SMS, App ou YubiKey ?

Les OTP envoyés par SMS sont les moins sécurisés car ils sont accessibles en piratant l'opérateur de téléphonie mobile.

La 2FA basée sur les applications est plus sécurisée car il est plus difficile pour les pirates d'accéder physiquement à votre téléphone mobile. Mais il reste vulnérable aux cyberattaques !

La 2FA basée sur le matériel est la forme d'authentification la plus sécurisée car elle ne dépend d'aucun logiciel, et les pirates auraient besoin d'un accès physique à votre Yubikey pour obtenir le code généré !

5. Authy est-il meilleur que Google Authenticator ?

Absolument! Alors que Google Authenticator semble très pratique, facile à utiliser et prend en charge la majorité des sites Web, il tarde à fournir des fonctionnalités importantes.

Authy propose des sauvegardes cloud sécurisées, des applications de bureau, une fonctionnalité de synchronisation multi-appareils et un verrouillage d'application Pin/biométrie pour une sécurité renforcée.

Toutes ces fonctionnalités font d'Authy une application d'authentification plus sécurisée et fiable.

6. L'authentification en deux étapes peut-elle être piratée ?

Bien que 2FA soit très efficace pour protéger vos comptes, il peut également être vulnérable aux attaques de pirates.

Grâce à des escroqueries par hameçonnage telles que l'envoi de faux avertissements d'accès non autorisé, ils peuvent accéder à vos codes OTP et ainsi contourner 2FA !

7. Comment savoir quels services prennent en charge 2FA ?

De nombreux sites Web populaires prennent en charge l'authentification à deux facteurs. Consultez cet article pour plus d'informations sur la configuration de 2FA sur les principaux sites Web tels que Facebook, Google, Dropbox, Twitter, etc.

8. Quels services dois-je protéger en premier ?

Idéalement, vous devriez d'abord implémenter 2FA sur les sites Web et les applications qui contiennent vos informations sensibles.

Par exemple : comptes de messagerie, gestionnaires de mots de passe, comptes de médias sociaux, etc.

9. Pourquoi la 2FA est-elle importante ?

2FA est important dans le scénario actuel car :

Il ajoute une deuxième couche de sécurité à vos comptes

Il vérifie votre identité

Il vous protège contre la perte de données, les vols et autres cybercrimes.

10. La 2FA est-elle vraiment sécurisée ?

Les e-mails, SMS et 2FA basés sur la voix sont vulnérables aux attaques de pirates car ils peuvent être interceptés.

Cependant, le 2FA basé sur TOTP est comparativement plus sûr car il génère des codes sur votre appareil qui ne sont valides que pendant 30 secondes ! Cela minimise considérablement le risque de cyberattaques.