Comment supprimer l'avertissement "Site trompeur à venir" ? - MalCare

Publié: 2023-04-19Le grand écran rouge apparaît sur votre navigateur Google Chrome. L'avertissement près de la barre d'adresse de votre site indique "Dangereux". Ce sont les signes que votre site Web est sur la liste noire de Google parce que votre site a été piraté et qu'il est trompeur.

La première chose à faire est de scanner votre site Web pour être sûr à 100% du piratage.

L'avertissement de site Web trompeur est l'avertissement de Google aux visiteurs concernant votre site Web WordPress, car un logiciel malveillant a rendu votre site Web dangereux pour eux. Il s'agit d'une situation grave, car les logiciels malveillants peuvent entraîner des pertes considérables pour votre site Web.

Nous allons vous mettre au niveau : faire apparaître l'avertissement Deceptive Site Ahead pour votre site Web WordPress est mauvais. Mais, cela peut être corrigé. Nous allons vous montrer comment réparer le site trompeur de Google Chrome dans cet article.

TL; DR Pour supprimer l'avertissement Deceptive Site Ahead, vous devez d'abord vous débarrasser du logiciel malveillant de votre site Web. Utilisez MalCare pour nettoyer instantanément votre site Web, puis soumettez une demande d'examen à partir de Google Search Console. Dans 1 à 3 jours, Google mettra à jour l'état et supprimera l'avertissement de votre site Web.

Qu'est-ce que l'avertissement Site trompeur ?

L'avertissement Deceptive Site Ahead est tout simplement Google indiquant à ses visiteurs que le site Web qu'ils sont sur le point de visiter n'est pas sûr. Cela signifie généralement que le site Web contient des logiciels malveillants ou un contenu trompeur et qu'il est utilisé pour des attaques de phishing. Cela pourrait exposer les visiteurs à des pages de spam, à des contenus inappropriés ou dangereux, ou même servir de façade pour recueillir des informations de carte de crédit auprès d'eux.

Il s'agit d'un avertissement Google Safe Browsing qui apparaît lorsque les visiteurs cliquent sur un site Web WordPress piraté à partir des résultats de recherche Google Chrome. Il peut apparaître sous la forme d'un grand écran rouge (et est parfois appelé l'écran rouge de la mort) avant que quelqu'un ne clique sur le site Web, ou sous la forme d'un avertissement "Dangereux" dans la barre d'adresse.

L'avertissement de site trompeur n'est pas limité à Google ou à Chrome, car tous les autres navigateurs utilisent également la même liste noire pour protéger leurs utilisateurs. Cela signifie que, que votre utilisateur utilise Internet Explorer, Safari, Firefox ou Opera, il verra une variante de cet avertissement.

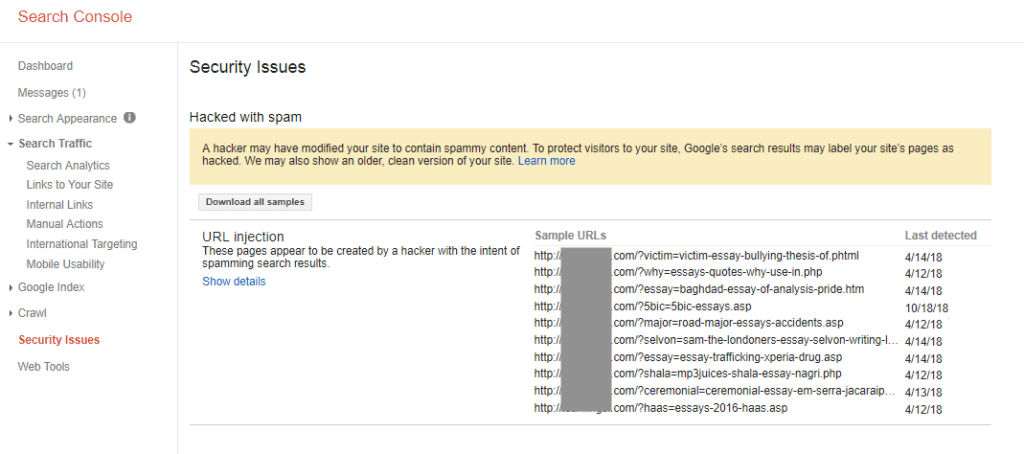

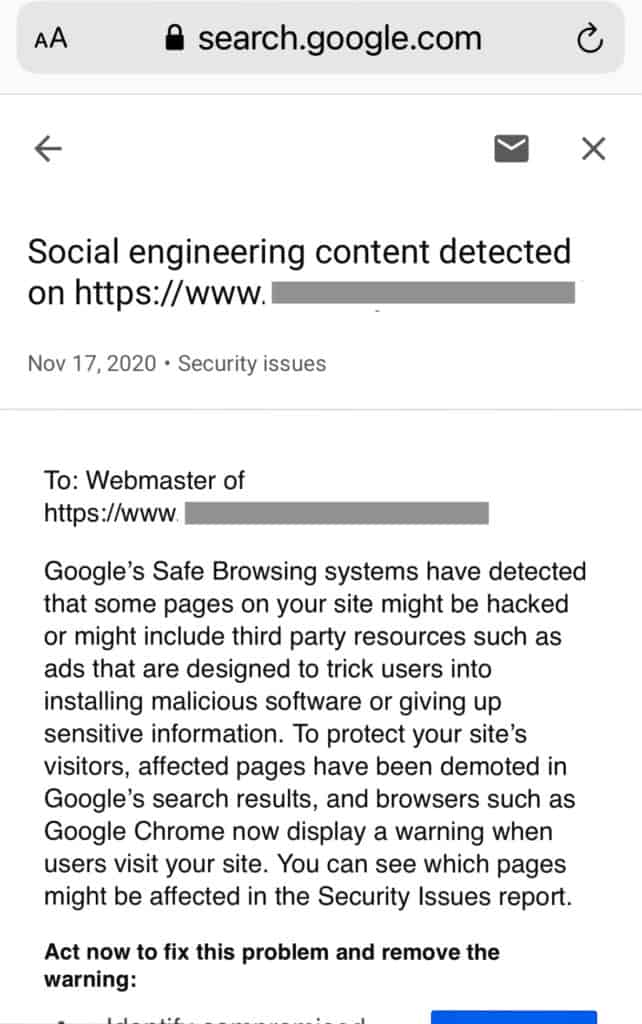

Si vous utilisez Google Search Console pour votre site Web, vous verrez également des avertissements signalés dans l'onglet Problèmes de sécurité. La Search Console vous enverra également des e-mails à cet effet, afin que vous puissiez résoudre ces problèmes en priorité.

Pour vérifier si votre site Web est sur la liste noire, consultez le rapport de transparence.

Pourquoi l'avertissement de site Web trompeur apparaît-il sur votre site ?

L'avertissement Deceptive Site Ahead est un signe certain que votre site WordPress a été piraté. En fait, dans la plupart des cas, si un site Web a été signalé par Google, il a été piraté pendant au moins quelques jours.

De plus, l'avertissement Chrome Site Ahead trompeur n'est qu'un des avertissements de Google. Votre site Web peut contenir des vulnérabilités dans les plugins ou ne pas adhérer aux bonnes pratiques de sécurité WordPress, comme l'utilisation de HTTP au lieu de HTTPS. Dans ces cas, Google peut signaler votre site comme "Non sécurisé" ou "Ce site peut endommager votre ordinateur".

Tout cela est mauvais pour votre site Web et son classement SEO. Cependant, ce serait bien pire si le piratage n'était pas détecté. Nous parlerons plus en détail de l'impact des hacks plus loin dans l'article. Pour l'instant, nous voulons nous concentrer sur le problème des logiciels malveillants à portée de main.

Comment supprimer une infection malveillante de votre site Web ?

Pour vous débarrasser de l'avertissement Deceptive Site Ahead, vous devez d'abord supprimer l'infection par le logiciel malveillant à l'origine de l'avertissement. Nous détaillons les étapes de suppression des logiciels malveillants ci-dessous, mais examinons d'abord un aperçu rapide. Il s'agit d'un processus en 3 étapes :

- Analysez votre site Web à la recherche de logiciels malveillants

- Nettoyez les logiciels malveillants de votre site Web

- Supprimez le message de site trompeur en soumettant une demande d'examen à Google

Choses importantes à retenir

Avant de commencer, il y a quelques points que vous devez garder à l'esprit.

- Agissez rapidement : Outre les logiciels malveillants qui font des ravages sur votre site Web, Google suit également le temps que les gens mettent pour résoudre les problèmes de sécurité sur leur site Web. Ce n'est pas le moment de tarder.

- La suppression des logiciels malveillants est difficile : pour la plupart des gens, en tout cas. Vous pouvez ignorer notre mise en garde si vous êtes un expert WordPress. Mais nous avons vu trop de sites Web cassés à cause de tentatives de suppression de logiciels malveillants bâclées pour compter, et il est affreux de devoir annoncer la mauvaise nouvelle à l'administrateur du site Web.

- Vous devez également résoudre les problèmes sous-jacents : des pirates ont pu infecter votre site à cause d'une vulnérabilité ou d'une porte dérobée. Bien qu'il existe d'autres moyens d'accéder à votre site, plus de 90 % des piratages sont dus à des vulnérabilités. Si vous vous débarrassez du logiciel malveillant, mais pas de la vulnérabilité, l'infection se reproduira.

- Il y a de mauvais conseils : beaucoup de gens viennent nous voir avec des sites Web défectueux, à cause des correctifs qu'ils ont lus en ligne. Le mauvais conseil n'est pas délibérément malveillant, mais il peut faire plus de mal que de bien.

Sans plus tarder, commençons à sauver votre site Web des pirates.

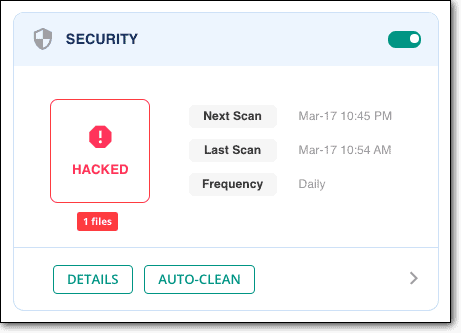

1. Analysez votre site Web à la recherche de logiciels malveillants

La première chose que vous devez faire est de scanner votre site Web à la recherche de logiciels malveillants. Oui, vous savez que votre site Web est déjà piraté, mais une analyse approfondie vérifiera tous les fichiers, dossiers et bases de données à la recherche de logiciels malveillants, de contenu trompeur et de vulnérabilités. Comme nous l'avons déjà dit, nettoyer les logiciels malveillants ne suffit pas ; vous devez vous débarrasser du problème sous-jacent qui l'a permis en premier lieu.

Il existe plusieurs façons d'analyser votre site Web, et nous parlerons un peu de chaque méthode.

- Analyser en profondeur votre site Web [RECOMMANDÉ] : pour vérifier chaque fichier, dossier et entrée dans la base de données de votre site Web WordPress, vous devez installer un plugin de sécurité WordPress et exécuter une analyse. Des analyses approfondies détecteront chaque ligne de logiciels malveillants et chaque variable modifiée suspecte. Installez MalCare et obtenez des résultats d'analyse en moins de 5 minutes.

- Utilisez un scanner en ligne : Si vous souhaitez scanner votre site Web sans installer de plugin de sécurité, vous pouvez utiliser un scanner en ligne comme Sucuri Sitecheck. Ce type de scanner analysera tout le code visible publiquement de votre site Web. C'est une bonne première étape dans le diagnostic, car un scanner frontal signalera les logiciels malveillants dans les publications et les pages.

Cependant, il échoue lors de l'analyse des fichiers principaux de WordPress, comme le fichier wp-config par exemple. Les logiciels malveillants ne collent pas toujours aux zones de code visibles publiquement, il s'agit donc au mieux d'une demi-mesure. - Analyse manuelle : Outre les raisons évidentes d'erreur humaine, il existe de très nombreuses raisons pour lesquelles nous ne recommandons à personne d'analyser manuellement (ou d'ailleurs de nettoyer) son site Web. Avec les grands sites Web, il s'agit d'une tâche ardue et sujette à de nombreux logiciels malveillants qui passent inaperçus.

La meilleure façon de trouver des logiciels malveillants sur votre site Web est de le scanner avec un plugin de sécurité, comme MalCare. Vous aurez une évaluation concluante de l'infection et pourrez poursuivre le nettoyage du logiciel malveillant.

Autres diagnostics pour vérifier les logiciels malveillants

Si vous utilisez un plugin de sécurité qui n'est pas MalCare pour analyser votre site Web, vous pouvez rencontrer des faux positifs. D'autres plugins comme WordFence et iThemes sont connus pour signaler un code personnalisé inoffensif comme un logiciel malveillant en raison de leurs mécanismes d'analyse.

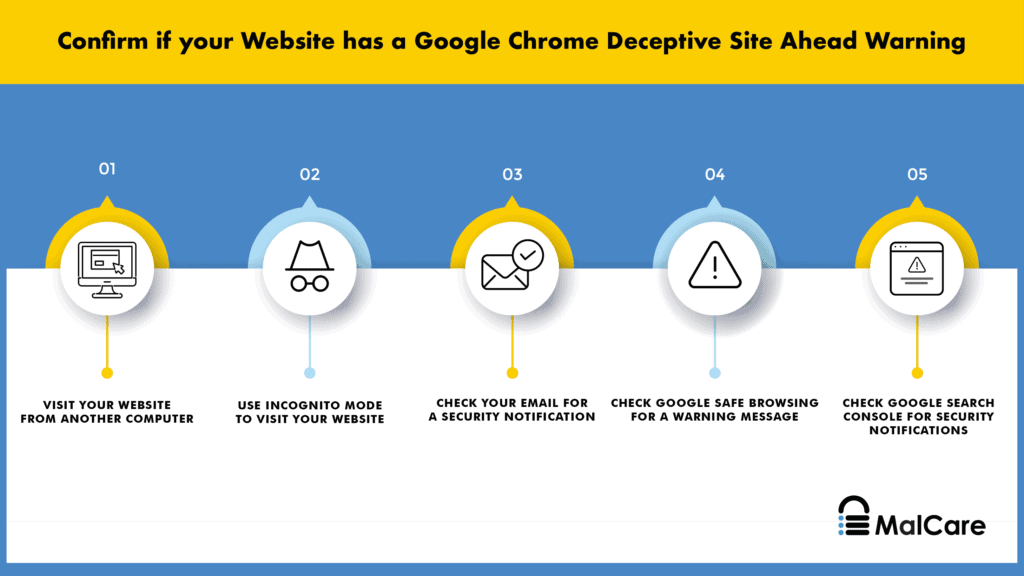

Bien que le message d'erreur Deceptive Site Ahead soit une indication suffisante de logiciels malveillants, vous pouvez utiliser les méthodes suivantes pour tester vous-même les infections par des logiciels malveillants.

- Visitez votre site Web à partir d'un navigateur incognito ou d'un autre ordinateur, car les pirates peuvent masquer les logiciels malveillants de l'administrateur

- Vérifiez le nombre de pages indexées sur Google. Si des pages contenant du spam ont été insérées dans votre site Web, vous constaterez une incohérence numérique dans les résultats de recherche. Par exemple, si votre site Web compte environ 10 pages, vous devriez vous attendre à en voir quelques-unes de plus ou de moins. Un nombre démesuré, par exemple des centaines ou même des milliers, est un bon indicateur des pages de spam.

- Recherchez les journaux d'activités inhabituelles des utilisateurs , qui peuvent indiquer qu'un pirate a obtenu un accès non autorisé à votre site Web avec un compte d'utilisateur. Il peut s'agir soit d'un utilisateur compromis, soit d'un utilisateur fantôme, qui montre une activité inhabituelle pour ce compte. Les autorisations utilisateur modifiées, une multitude de modifications sur les publications et les pages, ou la création de nouvelles pages sont de bons indicateurs ici.

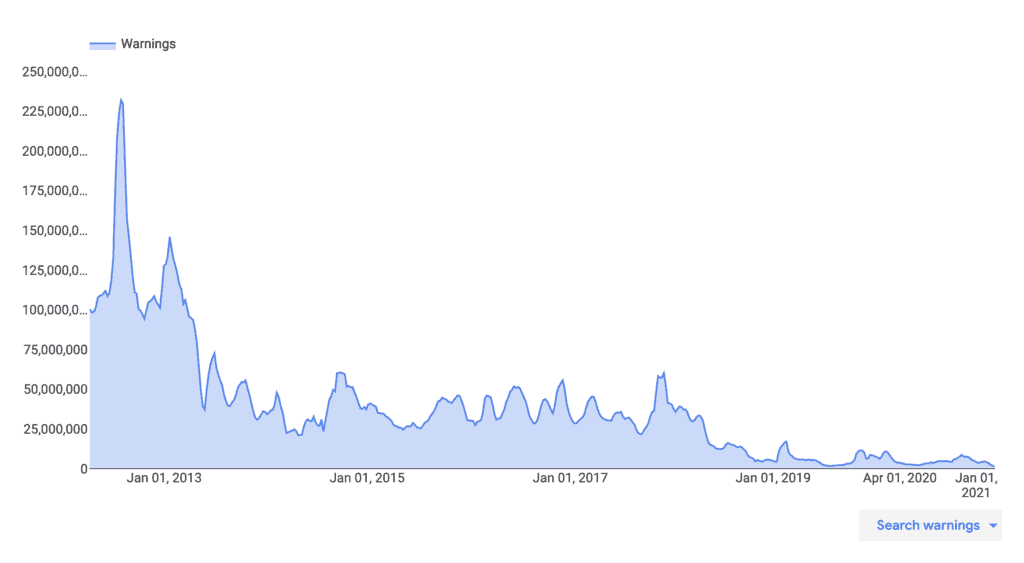

- Vérifiez les tendances étranges dans les données d'analyse , comme les pics de trafic. Si vous organisez un événement marketing ou des publicités, ces pics peuvent être justifiés, sinon ils peuvent être symptomatiques de logiciels malveillants.

De plus, votre site Web subira un coup dur en termes de trafic en raison de l'avertissement Site trompeur à venir. Moins de personnes visitant votre site Web entraîneront une baisse du nombre, et vous verrez également une baisse correspondante des mesures d'engagement. - Recherchez les avertissements de la console de recherche Google. Google essaie d'avertir ses utilisateurs afin de promouvoir une expérience de navigation sécurisée. Même si vous n'avez pas de compte sur la console de recherche, vous pouvez toujours vérifier si Google affiche un avertissement "Non sécurisé" pour votre site Web.

- La vulnérabilité vérifie les plugins et les thèmes installés , si vous ne les avez pas mis à jour. Si vous avez des versions plus anciennes de plugins et de thèmes, il existe probablement des points d'entrée pour le malware. Si votre tableau de bord a un indicateur "Mettre à jour maintenant" à côté d'un plugin ou d'un thème installé, Google pour les vulnérabilités récemment découvertes dans ces derniers.

- Supprimez les plugins et les thèmes annulés. Il est tentant d'obtenir un plugin ou un thème premium pour rien, mais il y a toujours un agenda caché. Il n'y a pas de repas gratuit. Les plugins et thèmes Premium ont des licences craquées, ce qui signifie que les développeurs d'origine ne pourront pas les prendre en charge avec les mises à jour. Et c'est le côté bénin des logiciels annulés. Ce logiciel contient souvent des portes dérobées et des logiciels malveillants intégrés, de sorte que les pirates peuvent accéder à votre site Web lorsqu'il est installé.

2. Nettoyez les logiciels malveillants de votre site Web

Très bien, nous sommes maintenant en mode bataille. C'est là que les choses peuvent devenir compliquées, selon l'itinéraire que vous empruntez pour supprimer les logiciels malveillants de votre site Web. Il existe 3 façons de se débarrasser des logiciels malveillants d'un site Web WordPress qui causent un site trompeur, et nous allons en parler chacun, dans l'ordre du plus efficace au moins efficace :

- Utiliser un plugin de sécurité pour supprimer les logiciels malveillants

- Engagez un expert en sécurité pour nettoyer votre site Web

- Nettoyez votre site Web manuellement

La chose la plus importante est de nettoyer votre site Web rapidement. Chaque fois que vous laissez le logiciel malveillant sur votre site Web, les pertes s'aggravent. Dans certains cas, ils s'aggravent de manière exponentielle.

Option 1 : Utiliser un plug-in de sécurité pour supprimer les logiciels malveillants de votre site Web

Nous vous recommandons d'utiliser MalCare pour supprimer les logiciels malveillants de votre site Web. C'est le meilleur plugin de sécurité de sa catégorie pour votre site Web WordPress, car il supprimera chirurgicalement les hacks des fichiers de votre site Web et de sa base de données. À la fin d'un nettoyage MalCare, votre site Web et vos données seront complètement intacts.

Pour utiliser MalCare, il vous suffit de :

- Installez MalCare sur votre site Web

- Analysez votre site Web à partir du tableau de bord

- Nettoyage automatique lorsque vous êtes invité à vous débarrasser du logiciel malveillant

Et c'est tout. Le nettoyage prend quelques minutes et votre site Web est à nouveau comme neuf. Si vous avez utilisé MalCare pour analyser votre site Web, tout ce que vous avez à faire est de mettre à niveau pour nettoyer instantanément.

Une fois MalCare installé, il analysera quotidiennement votre site Web à la recherche de menaces et protégera votre site Web des robots et des pirates. Avec MalCare, vous bénéficiez également d'un puissant pare-feu d'application Web qui vous aidera à filtrer le trafic malveillant du pays ou de l'appareil, et d'un tableau de bord à partir duquel vous pouvez administrer facilement votre site Web.

Comment utiliser MalCare si vous n'avez pas accès à votre site Web ?

Lorsque votre site Web est piraté, vous avez souvent l'impression que toutes les portes vous claquent au nez. Google a signalé votre site Web avec le site trompeur, et vous n'avez peut-être plus du tout accès à votre site Web. Cet état de fait peut se produire si le pirate a infecté votre site Web avec un hack de redirection ou si un hébergeur a suspendu votre compte. Dans tous les cas, vous ne pouvez pas accéder à wp-admin pour installer un plugin de sécurité.

Cependant tout n'est pas perdu. Contactez-nous ou envoyez-nous un e-mail à support [at] malcare [dot] com, et nous vous guiderons à travers les prochaines étapes. Nous vous guiderons également tout au long du processus de réactivation de votre site Web.

Option 2 : Embaucher un expert en sécurité WordPress

Si vous choisissez de ne pas installer de plugin de sécurité, veuillez suivre la voie de l'expert en sécurité WordPress pour nettoyer les logiciels malveillants et le contenu trompeur de votre site Web. Bien que nous ne puissions pas parler de l'efficacité d'autres experts en sécurité, nous nous attendons à ce qu'ils soient connectés au domaine de sécurité du site Web WordPress et soient ainsi en mesure de fournir une solution viable.

D'après notre expérience, les experts en sécurité vraiment efficaces sont d'un coût prohibitif ; à juste titre, car ce qu'ils font est incroyablement technique et difficile. Nous devrions le savoir, car nous en avons une équipe chez MalCare. La seule différence est que les services de nos experts sont disponibles gratuitement avec notre plugin de sécurité.

Option 3 : Nettoyer le site Web manuellement

Nous avons nettoyé des milliers de sites Web pour les clients, et même dans ce cas, nous ne recommandons pas le nettoyage manuel. C'est un processus lourd avec une quantité énorme de risques, avec de faibles chances de succès, à moins que vous ne soyez un véritable expert en sécurité WordPress. (Dans ce cas, vous n'auriez pas besoin de lire cet article.)

Si vous envisagez de vous attaquer au malware par vous-même, nous vous aiderons au mieux de nos capacités. Nous ne pouvons pas garantir que vous réussirez, car chaque hack peut être très différent et il n'y a pas d'approche unique.

Pour commencer ce processus, vous devez connaître les éléments suivants :

- Structure des fichiers WordPress et son fonctionnement : quels fichiers sont importants, comment ils fonctionnent les uns avec les autres, comment les thèmes et les plugins sont installés, comment ils fonctionnent.

- Programmation : à quoi servent les scripts ? Comment interagissent-ils les uns avec les autres ? Que font-ils réellement ? Le code supplémentaire que vous voyez est-il un code personnalisé ou un logiciel malveillant ?

- Outils back-end : familiarité avec cPanel, SFTP, le gestionnaire de fichiers, phpMyAdmin et tous les autres outils de votre compte d'hébergeur Web.

Si, du tout, vous n'êtes pas familier avec l'un des éléments ci-dessus, nous vous suggérons de vous arrêter ici et de nettoyer à l'aide de MalCare. Nous avons mentionné précédemment que le temps presse, et ce n'est pas le moment de maîtriser ces outils pour faire face à un piratage.

un. Accédez à votre site Web

Si votre hébergeur a suspendu votre compte, il s'agit de la première étape. Sinon, passez au suivant.

Contactez le support de l'hébergeur Web pour qu'il mette votre adresse IP sur liste blanche pour le nettoyage. Ils auraient bloqué votre site Web après avoir exécuté des analyses, alors demandez également ces résultats. Les résultats fourniront un point de départ pour nettoyer le logiciel malveillant.

b. Effectuez une sauvegarde de votre site Web

Il s'agit d'une étape critique du nettoyage : veuillez effectuer une sauvegarde de votre site Web. Les nettoyages manuels peuvent aller de travers très rapidement, et une sauvegarde est la seule chose qui sauvera la journée. Même un site Web contenant des logiciels malveillants vaut mieux que pas de site du tout.

Si votre hébergeur détecte un logiciel malveillant sur votre site Web, il peut également le supprimer sans avertissement. Bien sûr, cela dépend de l'hébergeur en question, mais il vaut vraiment mieux pécher par excès de prudence.

Pour effectuer une sauvegarde, utilisez BlogVault. Il y a un essai gratuit de 7 jours pour vous aider à démarrer, et une fois configuré, il faudra des sauvegardes automatisées régulières de votre site Web. Même si votre hébergeur supprime votre site Web, vous aurez toujours vos sauvegardes de site Web, car les sauvegardes de BlogVault sont stockées sur des serveurs externes. De plus, un plugin de sauvegarde est toujours un bien meilleur pari que de s'appuyer sur des sauvegardes et des restaurations manuelles.

c. Téléchargez à nouveau le noyau, les plugins et les thèmes WordPress à partir du référentiel

Nous ne savons pas où les logiciels malveillants pourraient se cacher, alors heureusement, il y a certaines choses que vous pouvez remplacer entièrement sans problème. Notez les versions installées sur votre site Web et téléchargez-les. Les versions plus anciennes ou plus récentes peuvent avoir un code différent et peuvent entraîner des problèmes de compatibilité sur votre site Web ultérieurement.

Une fois téléchargé et décompressé, comparez les fichiers et dossiers des nouvelles installations avec ceux de votre site Web. Il s'agit d'un processus fastidieux à effectuer manuellement, vous pouvez donc utiliser un vérificateur de différences en ligne pour mettre en évidence les différences. Ce sera toujours fastidieux, mais un peu plus rapide.

Attention : le code personnalisé de votre site Web n'est pas un logiciel malveillant. Il est parfois nécessaire pour les concepteurs de sites Web de modifier le code officiel afin de créer la bonne expérience pour le site Web. Les différences peuvent être dues à cette raison.

Soit dit en passant, cette technique de correspondance de fichiers est ce que la plupart des plugins de sécurité, à l'exception de MalCare, utilisent pour découvrir les logiciels malveillants. Il peut s'avérer inefficace, notamment dans le cas d'un code personnalisé.

Dans tous les cas, notez toutes les différences et mettez les fichiers de côté. À ce stade, ne supprimez rien.

d. Vérifiez les faux plugins

Puisque vous avez maintenant une liste de plugins et de thèmes à portée de main, vous pouvez vérifier si l'un d'entre eux est un faux plugin. Vous ne trouverez pas de faux plugins dans le référentiel WordPress à télécharger, et le dossier du plugin contiendra généralement très peu de fichiers, parfois un seul fichier. Les faux plugins ne suivent pas non plus les conventions de dénomination typiques des plugins WordPress.

Si vous utilisez un logiciel annulé, vous pouvez être assuré que c'est probablement la raison pour laquelle votre site Web a été piraté en premier lieu. Les plugins et les thèmes nuls sont attractifs pour leurs prix bas, mais ont un coût élevé. Les pirates infusent le code avec des logiciels malveillants ou des portes dérobées à tout le moins, et attendent que les gens les installent, déployant ainsi un tapis de bienvenue pour leurs activités néfastes.

e. Réinstaller le noyau de WordPress

Maintenant que vous avez les nouvelles installations, il est temps de commencer à remplacer les fichiers et les dossiers. La raison pour laquelle nous suggérons de procéder de cette manière est que les nouvelles installations prendront en charge les logiciels malveillants chargés dans le répertoire de fichiers de votre site Web.

Cependant, cette méthode n'est pas non plus sans risques. Une installation ou une restauration peut également échouer, veuillez donc sauvegarder votre site Web au cas où vous ne l'auriez pas déjà fait.

Connectez-vous au cPanel de votre compte d'hébergement Web et utilisez l'outil Gestionnaire de fichiers pour accéder aux fichiers de votre site Web. Remplacez entièrement les dossiers suivants :

/wp-admin

/wp-inclut

Heureusement, ces 2 dossiers contiennent uniquement les fichiers de base de WordPress et changent rarement même entre les versions. Votre contenu et vos configurations sont stockés ailleurs, ils ne seront donc pas affectés. En fait, ces dossiers ne doivent pas différer de leurs homologues d'installation propre.

Ensuite, recherchez le code impair dans ces fichiers critiques :

index.php

wp-config.php

wp-settings.php

wp-load.php

.htaccess

Nous réalisons que le « code impair » n'est pas une directive facile à suivre, mais les logiciels malveillants peuvent prendre de nombreuses formes. Nous vous suggérons de rechercher des scripts qui ne sont pas présents dans les installations propres et de les examiner attentivement. Ce n'est pas parce qu'ils ne sont pas présents dans les installations propres qu'ils sont des logiciels malveillants, mais c'est un bon endroit pour commencer.

Soyez extrêmement prudent si vous choisissez de fouiller dans ces fichiers. Un petit changement peut complètement faire tomber votre site Web. Récupérer après cela est une tâche difficile.

Ensuite, le /wp-uploads ne devrait pas du tout avoir de fichiers PHP (fichiers comme wp-tmp.php). Supprimez tout ce que vous trouvez dans ce dossier.

Malheureusement, nous ne pouvons pas donner de conseils plus précis à ce stade. Comme nous l'avons déjà dit, les logiciels malveillants peuvent ressembler à n'importe quoi. Nous avons vu des fichiers d'images et des fichiers d'icônes piratés, qui semblent tous totalement inoffensifs à première vue.

Si vous pensez qu'un fichier entier est un logiciel malveillant, mettez-le en quarantaine au lieu de le supprimer. Cela signifie que vous changez l'extension du fichier en quelque chose qui n'est pas exécutable : comme php en pho par exemple.

Si vous pensez qu'un code est malveillant, essayez de le supprimer pour voir ce qui se passe. En cas de panne de votre site Web, vous pouvez remplacer le fichier par le même depuis votre sauvegarde.

F. Nettoyer les dossiers de plugins et de thèmes

La prochaine étape pour le nettoyage est le dossier /wp-content avec tous les fichiers de plugins et de thèmes. Répétez le même processus que vous venez de faire avec les fichiers principaux de WordPress, en comparant soigneusement le code pour trouver les modifications et les ajouts.

Encore une fois, nous voulons vous mettre en garde contre la suppression sommaire de tout élément différent. Si vous avez modifié les paramètres et les configurations, vous devez vous attendre à voir des changements dans le code. Cependant, si vous êtes à l'aise avec la suppression complète de la personnalisation, le moyen le plus rapide de nettoyer les logiciels malveillants cachés dans ces fichiers consiste à remplacer entièrement les fichiers de plugins et de thèmes.

D'après notre expérience, les administrateurs ne sont pas disposés à perdre toute personnalisation, et c'est une position juste à adopter en raison du travail impliqué.

Lors du nettoyage des logiciels malveillants, il est utile de savoir comment le code fonctionne sur le site Web. Les scripts malveillants peuvent être totalement inoffensifs, jusqu'à ce qu'un autre fichier les exécute. Le deuxième fichier aura également l'air complètement inoffensif. Ce mécanisme de verrouillage et de clé de certains logiciels malveillants les rend également difficiles à repérer.

Si votre site Web contient de nombreux plugins et thèmes, actifs ou non, cette étape peut prendre plusieurs jours à une équipe de chercheurs. Pour gagner du temps, recherchez les logiciels malveillants dans les fichiers suivants du thème actif :

header.php

footer.php

fonctions.php

Dans une section précédente, nous avons mentionné la recherche de vulnérabilités dans vos plugins installés. Commencez avec ces plugins et parcourez la liste. N'arrêtez pas de chercher, même si vous pensez avoir trouvé le logiciel malveillant au milieu de votre liste. Les logiciels malveillants peuvent exister dans tous les fichiers simultanément, vous devez donc tout vérifier.

g. Nettoyer les logiciels malveillants de la base de données

Obtenez un téléchargement de la base de données de votre site Web, soit à partir de phpMyAdmin, soit à partir de la sauvegarde que vous avez effectuée. Vérifiez chacune des tables pour les scripts inattendus. Commencez par les publications et les pages, car ce sont les plus ciblées et fonctionnent à partir de là.

Dans le cas du piratage de redirection, le logiciel malveillant infecte chaque publication et chaque page. Donc, si vous trouvez le script malveillant dans l'un d'entre eux, vous pouvez utiliser des requêtes SQL pour trouver le même script dans les autres articles et pages et le nettoyer. Notre mise en garde précédente s'applique toujours : n'arrêtez pas de regarder à mi-chemin.

Vous devez faire particulièrement attention si le vôtre est un site e-commerce. Votre base de données contiendra des informations critiques sur les utilisateurs et les commandes. Soyez donc certain à 100 % que vous ne supprimez que les logiciels malveillants.

h. Supprimer toutes les portes dérobées

Une fois que vous avez éliminé l'infection, il est temps de fermer le point d'entrée. Il peut s'agir de vulnérabilités dans les plugins et les thèmes, que vous devrez corriger ultérieurement en les mettant à jour. Cependant, avant cela, vous devez vérifier les portes dérobées.

Les portes dérobées sont les tunnels secrets vers votre site Web, et s'ils restent, votre site Web est sûr d'être à nouveau infecté. Malheureusement, tout comme les logiciels malveillants, une porte dérobée peut se trouver à peu près n'importe où.

Essayez de rechercher des fonctions comme celles-ci :

eval

base64_decode

gzgonfler

preg_replace

str_rot13

Ce code ne signifie pas qu'il s'agit de portes dérobées, car il existe des utilisations légitimes de ce code. Mais c'est possible, donc ça vaut le coup de vérifier. Avant de les supprimer, analysez-les soigneusement pour déterminer ce qu'ils font.

je. Retéléchargez vos fichiers nettoyés

Une fois que vous avez un site Web propre, vous devez le restaurer. Tout d'abord, vous devez supprimer les fichiers et la base de données existants, puis télécharger les homologues nettoyés à la place. Connectez-vous à cPanel et utilisez le gestionnaire de fichiers et phpMyAdmin pour ce faire. Vous pouvez également utiliser SFTP pour gérer le processus de restauration.

J. Vider le cache

Videz le cache WordPress, afin que les navigateurs de vos visiteurs chargent la version nettoyée de votre site Web, et non l'ancienne version piratée.

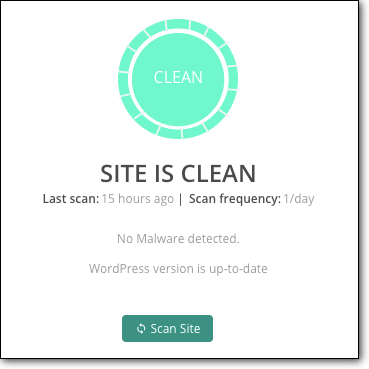

k. Utilisez un scanner de sécurité pour confirmer que le logiciel malveillant a définitivement disparu

Il s'agit essentiellement d'une vérification pour voir que tout s'est déroulé comme prévu et que vous avez effectivement nettoyé le logiciel malveillant avec succès. Utilisez le même scanner de la section de numérisation pour confirmer.

Pourquoi devriez-vous éviter de nettoyer manuellement un site WordPress piraté ?

Un piratage est comme une infection, et vous nous auriez vus faire référence à des logiciels malveillants en ces termes tout au long de l'article. Si vous aviez une infection, vous voudriez vous adresser à un spécialiste pour le retirer. Vous n'essaieriez pas de trouver chaque instance de l'infection dans votre système et de la supprimer une par une.

Cela peut sembler dramatique, mais un site Web est essentiel pour ceux qui les gèrent. Ils peuvent être la pierre angulaire de votre entreprise et ne doivent pas être pris à la légère. Même les blogs personnels représentent le temps investi.

Les nettoyages manuels tournent souvent mal et des sites Web entiers sont perdus. Les ramener après cela est difficile, à moins que vous n'ayez une sauvegarde pour commencer. C'est pourquoi nous avons tellement insisté sur les sauvegardes au début.

Même les experts en sécurité de WordPress utilisent des outils pour trouver des logiciels malveillants, car il vaut mieux le faire. Un plugin de sécurité est un outil que vous pouvez utiliser sans l'expert pour libérer votre site Web des griffes des logiciels malveillants.

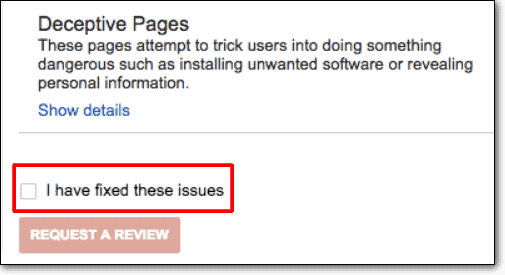

Supprimer le site trompeur à l'avance en envoyant une demande d'examen à Google

À ce stade, l'avertissement Deceptive Site Ahead sera toujours là, même si le logiciel malveillant a été supprimé. En effet, Google n'a pas encore analysé votre site Web nouvellement nettoyé. Ils finiront par le faire, mais il n'y a aucun moyen de savoir combien de temps cela prendra, vous devez donc prendre des mesures pour éviter les sites trompeurs.

AVERTISSEMENT : Avant de soumettre une demande d'examen à Google, vous devez être certain à 100 % que votre site Web ne contient aucune trace de logiciel malveillant. Si votre site Web est toujours infecté, Google rejettera votre demande de réparation du site trompeur avant le message d'avertissement de votre site WordPress. Faites-vous rejeter par Google trop de fois et Google vous signalera comme un "récidiviste" et vous ne pourrez pas demander d'examen pendant 30 jours.

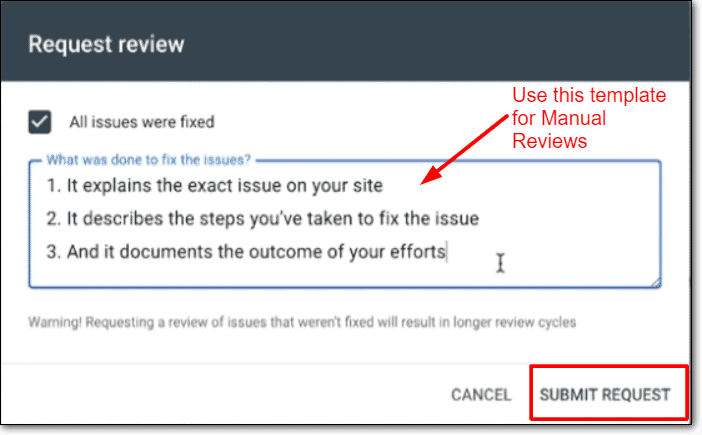

La demande d'examen est un processus simple, et chacune des demandes est examinée manuellement par leur équipe.

- Connectez-vous à la console de recherche Google

- Trouvez l'onglet Problèmes de sécurité et faites défiler vers le bas

- Cliquez sur le bouton "Demander un avis"

- Remplissez le formulaire avec toutes les informations pertinentes sur les mesures prises pour résoudre les problèmes de sécurité

- Envoyer la demande

La demande d'examen prend quelques jours pour être résolue et, malheureusement, pendant tout ce temps, l'avertissement Chrome Deceptive Site Ahead restera en place. Cela ne peut être aidé ni accéléré. C'est une mauvaise pratique d'envoyer trop de demandes d'examen à Google également, et cette stratégie se retournera contre vous s'ils vous bloquent en tant que récidiviste.

La clé ici est d'être patient et d'attendre les résultats de la demande.

Que faire si votre site est propre et que la demande d'examen échoue toujours ?

Des personnes nous ont souvent envoyé des e-mails avec ce problème, disant que leur site Web propre était signalé pour contenu trompeur. Ceci est généralement causé par deux situations :

- Si l'administrateur utilisait un autre plug-in pour nettoyer son site Web ou essayait de le faire manuellement, certains logiciels malveillants étaient laissés pour compte. Le nettoyage a donc été un échec et Google l'a détecté comme tel.

- Si le nettoyage a été un succès, il peut y avoir de petits vestiges comme de mauvais liens qui causent les alertes.

Google Safe Browsing affiche rarement des faux positifs, mais s'ils le font, c'est parce que leurs outils analysent les versions en cache du site Web. Effacez le cache du site Web et analysez une fois de plus pour être absolument sûr que le logiciel malveillant a définitivement disparu. Ensuite, vous pouvez demander un autre examen.

Comment empêcher le message d'erreur Deceptive Site Ahead de réapparaître ?

Protégez votre site Web contre les logiciels malveillants, et votre site Web ne devrait plus jamais avoir un autre cas de message de site Web trompeur. Cela peut sembler simple, mais protéger votre site Web au milieu d'un paysage de menaces en constante évolution, sans aide, n'est pas une blague.

Voici les mesures que vous pouvez prendre pour empêcher la réinfection et protéger votre site Web, vos données et vos visiteurs contre les dommages :

- Installez un plugin de sécurité comme MalCare , une solution tout-en-un qui analyse, nettoie et protège votre site Web

- Implémentez des politiques de mot de passe fortes , comme exiger des changements réguliers

- Examinez régulièrement les comptes d'utilisateurs et n'accordez que les privilèges minimum requis

- Choisissez de bons plugins et thèmes de développeurs réputés ; certainement pas de logiciel annulé

- Installez SSL pour chiffrer les communications en retour et depuis votre site Web

- Mettez à jour tout régulièrement, en particulier les mises à jour qui corrigent les vulnérabilités de sécurité

- Investir dans des sauvegardes pour l'assurance

- Mettez en œuvre des mesures de renforcement WordPress qui fonctionnent en quelques clics rapides.

La sécurité des sites Web est un processus continu, car les logiciels malveillants ne cessent de changer. Un bon plugin de sécurité est un élément non négociable d'une bonne stratégie de sécurité et vous sera très utile à long terme.

Pourquoi Google signale-t-il les sites dangereux ?

Google Safe Browsing est une fonctionnalité que Google fournit à ses utilisateurs de recherche, afin qu'ils puissent avoir une expérience de navigation sécurisée (comme son nom l'indique). Par conséquent, Google souhaite éloigner ses utilisateurs des contenus trompeurs, des spams, des codes malveillants et des sites dangereux.

Un exemple d'expérience de navigation dangereuse est lorsque les pirates peuvent insérer un contenu trompeur dans un site Web pour inciter les visiteurs à partager des informations sensibles, comme des mots de passe ou des détails de carte de crédit. Ceci est connu sous le nom de phishing et est un type d'attaque d'ingénierie sociale.

Google Safe Browsing protège également les utilisateurs contre la visite de sites avec des téléchargements nuisibles. Un pirate peut également utiliser votre site Web pour infecter de nombreux appareils utilisateur, s'il télécharge ce contenu.

Les pirates et les logiciels malveillants sont une menace dangereuse, et de nombreuses personnes et entreprises ont subi des pertes en raison de leurs activités néfastes. Google, et de nombreuses autres entreprises responsables, veulent protéger les utilisateurs sur Internet, et la navigation sécurisée est un moyen de le faire.

Qu'est-ce qui fait apparaître Google Chrome Deceptive Site Ahead sur un site Web ?

Les sites Web infectés par des logiciels malveillants sont utilisés pour propager des virus, des enregistreurs de frappe et des chevaux de Troie sur d'autres appareils. Ils peuvent également être utilisés pour faciliter d'autres piratages et attaques malveillantes. En fin de compte, ils sont utilisés pour voler des données critiques, telles que les identifiants de connexion et les informations financières.

Voici quelques-unes des infections typiques que nous avons vues et qui déclenchent l'avertissement du site trompeur :

- L'hameçonnage est une attaque d'ingénierie sociale, ce qui signifie que le pirate informatique a créé une page Web apparemment officielle pour inciter un utilisateur à donner volontairement ses informations telles que ses numéros de carte de crédit, son numéro de téléphone et son adresse e-mail. C'est la principale raison pour laquelle un site Web est signalé comme trompeur, même si Google Safe Browsing a un avertissement dédié au signalement des sites Web de phishing.

- Le contenu d'ingénierie sociale intégré peut promouvoir des liens malveillants et des activités commerciales illicites. Ils peuvent également rediriger vos internautes vers un site Web malveillant. Très souvent, ce contenu intégré est caché aux administrateurs, de sorte que seuls les visiteurs le voient.

- Les attaques WordPress XSS peuvent exploiter les vulnérabilités de votre site Web, de vos plugins et de vos thèmes pour insérer du JavaScript malveillant dans votre code frontend ou backend.

- Les attaques par injection SQL peuvent être utilisées pour infiltrer, modifier et détruire la base de données d'un site Web. Il peut également être utilisé pour envoyer une copie de l'intégralité de la base de données au pirate.

- Une installation incorrecte de votre certificat SSL peut parfois entraîner l'affichage de l'avertissement, car votre site Web a désormais effectivement du contenu provenant de 2 sites Web distincts : le site HTTPS et le site HTTP. Ceci est plus communément appelé avertissement de contenu mixte, car Google traite les sites Web HTTP et HTTPS comme des entités distinctes.

En plus des infections par des logiciels malveillants, Google signalera également votre site Web si vous avez des "services tiers insuffisamment étiquetés". Cela signifie que si vous exploitez un site Web pour le compte d'une autre entité mais que vous ne l'avez pas indiqué clairement sur votre site Web, votre contenu peut être considéré comme trompeur.

Quel est l'impact de l'avertissement de site trompeur sur votre site ?

In short, the impact of deceptive website warning is bad. Even if you don't see the effects immediately, hacks worsen over time. Hackers are out to use your website for their financial gain, and thus can fill your website with deceptive content, links to spammy websites or even use your website to infect devices and other websites.

Typically, the impact of a hack will manifest in the following ways. This list is not exhaustive, but indicative of the kind of damage that a malware can wreak:

- SEO rankings will plummet

- Loss of brand trust and reputation

- Loss of revenue for businesses

- Loss of work and effort put into building the website

- Clean up costs

- Legal issues because of compromised user data

Malware is bad for every stakeholder in your business, right from your business and visitors, to your web host and Google. The only person who benefits is the hacker; someone who has put in zero effort to get your website to where it is, and yet is able to unfairly profit off the backs of your effort.

Conclusion

If you have reached this point of the article, thank you for reading! We have put together this resource in order to help you navigate this scary time, and hope you found the information helpful.

If you have a single takeaway from this article, please let it be that a security plugin with an integrated firewall has to be on all your WordPress websites. Trust us, it will save you a great deal of grief and frustration.

Have thoughts you would like to share? Drop us an email! We'd love to hear from you!

FAQ

Why is my website showing 'Dangerous' in the address bar?

Your WordPress website has been hacked, and therefore Google Safe Browsing has flagged your website as dangerous. In order to get rid of deceptive site ahead warning, you need to remove the malware, and request a review from Google. This article has the steps to help you do just that.

How to fix the Google chrome deceptive site ahead?

There are 3 steps to fix the Google chrome deceptive site ahead:

- Scan your website for malware

- Remove the malware using a security plugin

- Request a review from Google

How does Google know that your website has been hacked?

Google crawls your website regularly to index your website and its pages. As a part of that exercise, it scans your pages for malware. If malware or suspicious activity is found on your website, it gets listed on the blacklist.

Google uses scanners and other tools to check for malware on your website. For instance, if your website contains links to spam websites or the site is deceptive, Google will recognize this is deceptive content and flag it accordingly.

What to do when your website has been flagged with the google deceptive site ahead?

Remove the malware as fast as possible. We know it is hard to hear that your website has been hacked, and often admins panic. But we assure you that your site is recoverable.