Comment trouver et supprimer le phishing de votre site WordPress

Publié: 2023-04-19Vous êtes ici parce que vos visiteurs voient un gros avertissement rouge "ce site a été marqué comme un site de phishing" lorsqu'ils essaient de visiter votre site Web.

Mais pourquoi voient-ils cet avertissement ? Votre site n'est pas un site de phishing !

Bien qu'il y ait une chance extérieure qu'il s'agisse d'une fausse alerte, la première chose à faire est d'analyser votre site Web à la recherche de logiciels malveillants. Si votre site Web apparaît propre, vous pouvez pousser un soupir de soulagement et passer à la section sur la façon de faire appel de l'avertissement. Sinon, restez calme, nous vous dirons exactement comment supprimer le phishing de votre site Web.

TL ; DR : très probablement, votre site Web a été piraté et Google Safe Browsing l'a signalé comme dangereux à visiter ; spécifiquement qu'il s'agit d'un site Web de phishing. Vous devez supprimer le hack immédiatement pour remettre votre site Web dans son état d'origine.

Qu'est-ce que le hack de phishing WordPress ?

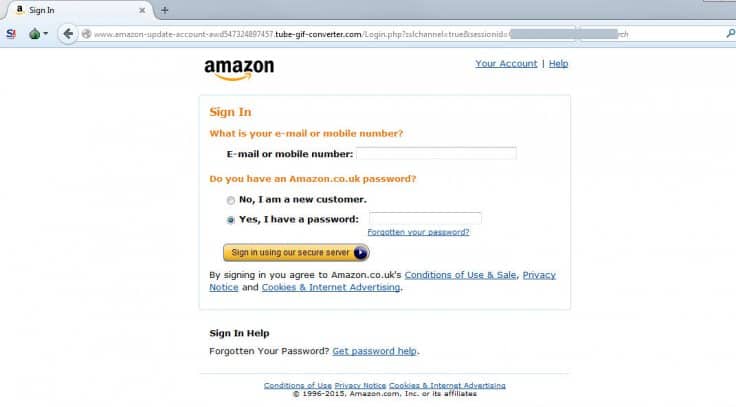

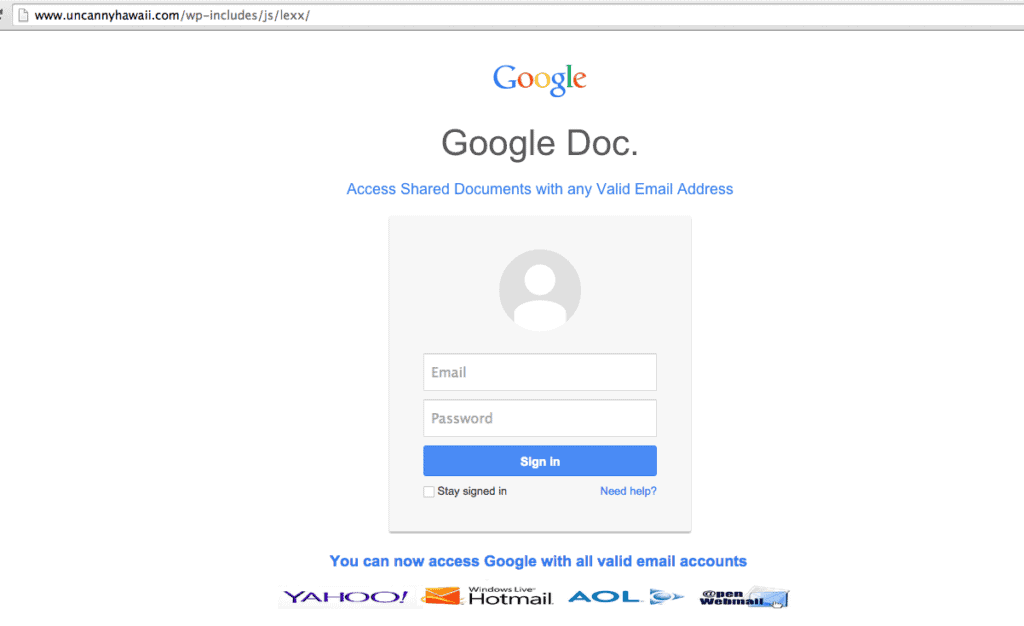

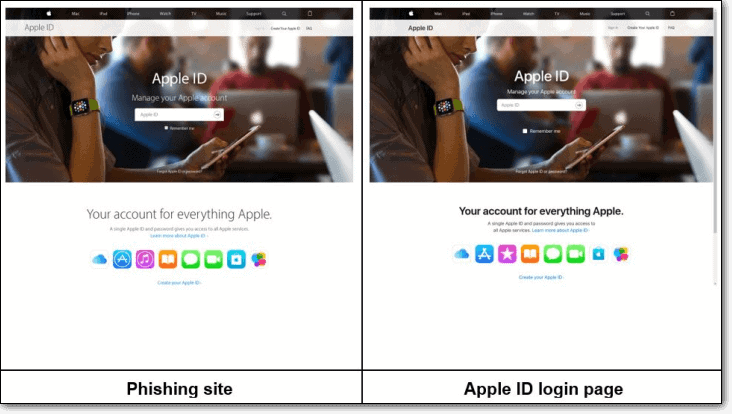

Le piratage de phishing WordPress se produit lorsque les pirates incitent les utilisateurs sans méfiance à renoncer à leur identité personnelle et à leurs données financières en se faisant passer pour une marque légitime en laquelle l'utilisateur a confiance.

Cela signifie qu'il existe des pages d'apparence officielle sur votre site Web qui peuvent amener les gens à partager des informations privées.

Au cas où vous souhaiteriez en savoir plus à leur sujet, nous avons inclus une section sur les types d'attaques de phishing WordPress à la fin.

Quelle est la gravité du piratage de phishing WordPress ?

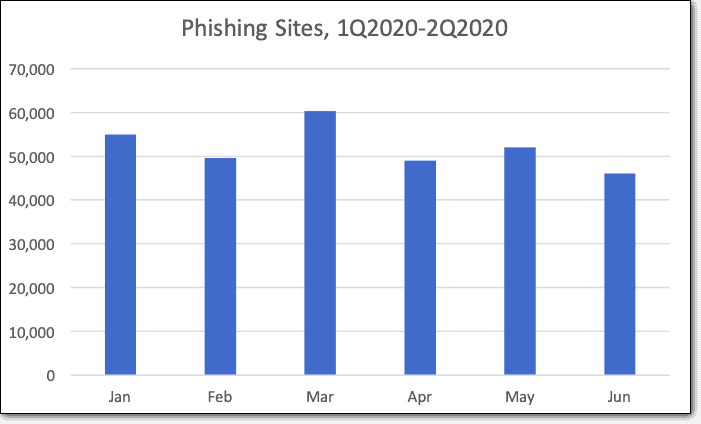

Les attaques de phishing coûtent aux entreprises des milliards de dollars chaque année. Au cours des 6 premiers mois de 2020 seulement, 312 766 sites Web de phishing ont été détectés.

Crédit image : APWG

Une attaque de phishing est très mauvaise pour votre site Web.

Tous les logiciels malveillants sont destructeurs et doivent être traités en priorité. Vous avez déjà passé un certain temps à comprendre ce qui ne va pas, mais n'oubliez pas que chaque minute où le logiciel malveillant reste sur votre site Web, vous subissez une perte.

Comment se débarrasser du phishing devrait être une priorité absolue. Nous vous expliquerons comment supprimer vous-même le phishing plus loin dans cet article.

Mais juste pour que nous soyons clairs : la suppression manuelle des logiciels malveillants n'est pas une tâche simple et nous ne le recommandons en aucune circonstance. Un site Web piraté peut avoir plusieurs infections, des portes dérobées et de faux administrateurs cachés en raison de fichiers malveillants comme favicon_bdfk34.ico et bien d'autres. Essayer de les trouver et de les supprimer tous par vous-même est un moyen infaillible de détruire complètement votre site.

Nous vous recommandons fortement d'utiliser un plugin de sécurité qui supprime instantanément le phishing de votre site Web sans plus tarder.

Comment puis-je savoir que mon site Web WordPress a du phishing ?

Si vous n'avez pas vous-même rencontré d'exemples de campagnes de phishing et que vous avez vu les avertissements de navigation de Google comme ce site a été marqué comme un site de phishing, vous vous demandez peut-être si votre site Web a vraiment été compromis. Il existe un moyen infaillible d'exclure cette possibilité :

- Consultez Google Search Console > Problèmes de sécurité pour les avis de contenu trompeur.

- Visitez certaines des URL signalées dans le rapport depuis un autre ordinateur, sur un autre réseau ou en mode incognito. Les pirates peuvent masquer les logiciels malveillants des administrateurs de sites Web pour prolonger l'infection.

- Vérifiez les inclusions de tiers sur votre site Web. Les réseaux publicitaires peuvent parfois diffuser des publicités qui ont des campagnes de phishing. Comme les publicités sont généralement cycliques, vous devrez peut-être actualiser le site Web plusieurs fois pour vérifier les publicités affichées. Même si une annonce a un contenu d'ingénierie sociale, votre site Web peut toujours être signalé comme contenant du contenu trompeur.

Si Google Search Console signale des problèmes, vous pouvez être certain que votre site Web est victime du piratage de phishing WordPress et peut procéder à la suppression du phishing.

Comment supprimer le phishing de votre site WordPress

Il existe plusieurs façons de supprimer les pages de phishing de votre site Web WordPress.

Le moyen le plus rapide de se débarrasser du phishing consiste à utiliser un plugin de sécurité pour le supprimer en toute sécurité, sans compromettre davantage votre site Web. Ensuite, vous pouvez faire appel de l'avertissement.

Alternativement, vous pouvez supprimer manuellement le phishing WordPress. Pour être clair, ce processus implique de fouiller dans le code pour trouver les pages et donc les logiciels malveillants. Les pages de phishing ne seront pas facilement visibles dans votre base de données, mais cachées dans divers fichiers et répertoires système de votre système de gestion de contenu.

Seuls les développeurs expérimentés doivent tenter de supprimer les fichiers de phishing, car il est possible que vous supprimiez le code nécessaire et causiez des dommages irrémédiables au site Web. Veuillez procéder avec prudence en supprimant les pages suivantes :

- Pages que vous n'avez pas créées. Certaines pages de phishing imiteront autant que possible la conception, le contenu et l'image de marque de votre site Web, afin de paraître légitimes et de rester non détectées le plus longtemps possible.

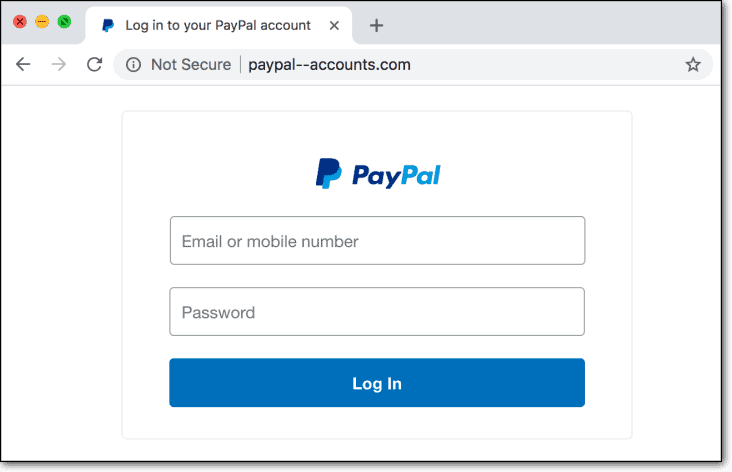

- Les pages de phishing seront principalement des pages de connexion et de paiement , car c'est le type d'informations que les pirates cherchent à capturer.

- Pages de marque bancaire ou de commerce électronique . Étant donné que les hameçonneurs se font passer pour une entité légitime, ils copieront leur image de marque pour le faire. Vous trouverez probablement des fichiers de logo, peut-être dans un fichier favicon, et plusieurs fichiers image utilisés pour reproduire la marque officielle.

- Dossiers inconnus qui semblent provenir d'une autre entité.

- Pages de paiement incorrectes sur vos propres pages de commerce électronique, si vous en avez. Les pirates pourraient rediriger vos propres clients depuis vos pages.

Comme assurance supplémentaire, effectuez une nouvelle sauvegarde de votre site Web avant la suppression du phishing. Si quelque chose ne va pas, vous avez toujours le site Web infecté avec lequel vous avez commencé, et vous pouvez décider d'opter pour un nettoyage en 1 clic à la place.

Comment supprimer l'avertissement "ce site a été marqué comme site de phishing" de Google ?

Le processus d'examen prend en moyenne 72 heures. Il est extrêmement important de s'assurer à 100 % que la suppression du phishing a réussi. Sinon, votre demande sera rejetée et le processus prendra encore plus de temps.

Voici les étapes pour supprimer l'avertissement "Ce site a été marqué comme site de phishing" :

- Revenez à Google Search Console > Problèmes de sécurité

- Cochez la case J'ai résolu ces problèmes et demandez un examen

- Vous devrez fournir des détails sur les mesures que vous avez prises pour supprimer le phishing

Pourquoi WordPress est vulnérable au phishing ?

De par sa nature même, WordPress est censé être facile à utiliser et facile à personnaliser avec des thèmes et des plugins. Ces logiciels supplémentaires sont destinés à ajouter des fonctionnalités et des fonctionnalités, mais n'ont pas toujours les meilleures pratiques de sécurité. Par conséquent, ils font que le site Web a des points d'entrée faibles.

Vous ne pouvez pas vous débarrasser complètement des thèmes et des plugins, et ce n'est vraiment pas une solution. La meilleure façon est de prendre des mesures préventives et de remédier aux vulnérabilités.

Comment prévenir le phishing sur votre site WordPress

Les logiciels malveillants trouvent leur chemin dans WordPress en raison de vulnérabilités. Les pirates exploitent les vulnérabilités pour y accéder et insèrent leurs infâmes morceaux de code dans votre site Web. Très souvent, les administrateurs de sites Web ne sont même pas au courant de ces développements, jusqu'à ce que quelque chose tourne mal. Et à ce moment-là, des dommages et des pertes importants ont déjà eu lieu.

1. Installez un plugin de sécurité

Nous ne saurions trop insister sur l'importance d'installer un bon plugin de sécurité. Vous ne voulez pas être pris au dépourvu, après avoir été informé par un visiteur ou votre hébergeur ou Google que votre site web a des problèmes.

Choisissez un plug-in capable d'empêcher l'installation de logiciels malveillants en premier lieu et comprenant un pare-feu puissant. Si un logiciel malveillant est détecté sur votre site Web, le plug-in devrait pouvoir le supprimer sans compromettre davantage votre site Web et garantir que le contenu reste intact. Et enfin, choisissez un plugin qui dispose d'un service de suppression manuelle expert.

2. Supprimer les portes dérobées

Cette étape critique de la prévention est délicate à bien exécuter, car les portes dérobées peuvent être cachées dans des dossiers légitimes. Ce qui rend la suppression encore plus complexe, c'est que de nombreuses fonctions sont utilisées par les plugins pour des raisons bénignes. Ainsi, la suppression d'une fonction qui peut sembler être une porte dérobée peut avoir des conséquences inattendues. Nous vous déconseillons de le faire vous-même.

3. Supprimer les utilisateurs non autorisés

Vérifiez votre base de données pour identifier et supprimer les utilisateurs non vérifiés. Veillez à ne pas supprimer de vrais utilisateurs. Modifiez également tous les mots de passe administrateur après avoir supprimé le phishing.

4. Gardez votre site Web à jour

Une méthode simple et souvent négligée pour assurer la sécurité consiste à maintenir à jour votre WordPress et tous les plugins et thèmes installés. Les mises à jour incluent des correctifs de sécurité qui corrigent les vulnérabilités, entre autres, et doivent être installés en priorité.

S'il y a des plugins ou des thèmes que vous n'utilisez pas activement, désactivez-les ou supprimez-les.

5. Installez un certificat SSL

La plupart des hébergeurs incluent des certificats SSL dans leurs services. Les certificats SSL cryptent les données échangées entre les navigateurs et les serveurs. Il est très simple à configurer et à utiliser, et est en fait une exigence de Google pour promouvoir une navigation sécurisée et il supprimera également l'avertissement de site non sécurisé sur le cadenas de votre site.

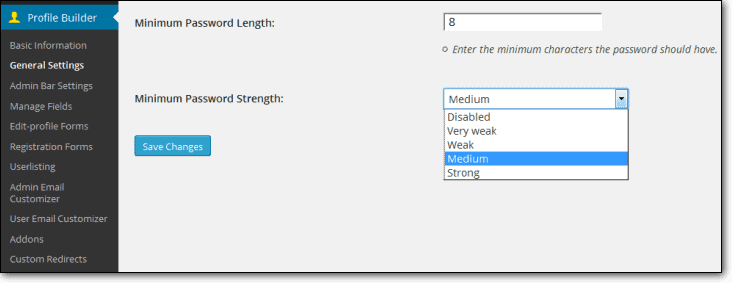

6. Exiger des identifiants de connexion solides

Les noms d'utilisateur et les mots de passe faciles à deviner restent l'un des moyens les plus simples pour un pirate informatique d'obtenir un accès non autorisé à un site Web. Exigez de tous les utilisateurs qu'ils définissent des mots de passe forts pour leurs comptes.

Il y a beaucoup de choses que vous pouvez et devez faire pour sécuriser votre site Web. Voici un guide complet de toutes les étapes que vous pouvez suivre pour remédier aux vulnérabilités, savoir ce qu'il faut rechercher et même comment choisir les bons plugins et thèmes pour votre site Web qui garantissent la sécurité de vos visiteurs et de leurs données.

Types d'attaques de phishing

L'hameçonnage lui-même est un type d'attaque d'ingénierie sociale, ce qui signifie essentiellement que l'attaque repose sur le fait de se faire passer pour quelqu'un d'autre pour réussir. De plus, les attaques d'ingénierie sociale reposent sur le fait que la victime donne volontairement ses informations, car elle pense que la demande est légitime.

Piratage de phishing WordPress

Le pirate a inséré des pages d'apparence officielle dans votre site Web fonctionnel pour escroquer les gens en se faisant passer pour une marque. Bien que ce soit déjà assez grave, considérez que vous avez peut-être été victime d'une attaque de phishing pour commencer, car…

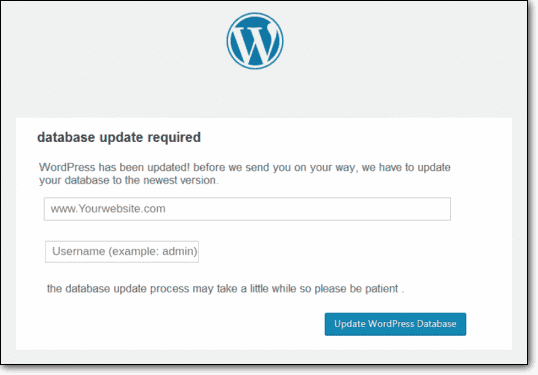

Cibler les administrateurs de sites Web

… parfois, vous êtes ciblé pour vos identifiants de connexion administrateur, afin que les pirates puissent accéder aux sites Web que vous gérez.

Vous avez peut-être reçu un email vous demandant de mettre à jour votre base de données "de toute urgence", sinon quelque chose de catastrophique va se produire. L'e-mail vous amènera à une page qui ressemblera à votre hébergeur ou à votre panneau d'administration pour mettre à jour votre base de données en saisissant vos informations d'identification.

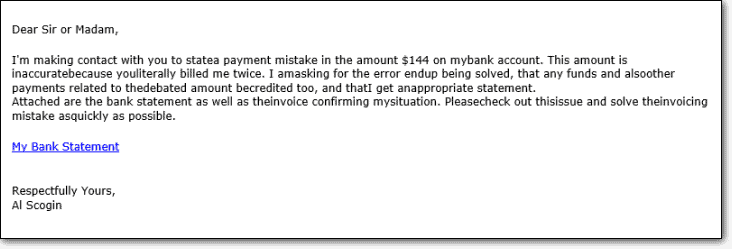

Ou peut-être qu'un escroc se fait passer pour un client furieux et demande un remboursement.

Même les professionnels de WordPress avec des années d'expérience peuvent parfois être dupés par ces e-mails, surtout s'ils gèrent plusieurs sites Web et gèrent les opérations de tous ces sites Web à différents endroits.

Phishing par e-mail vs piratage de phishing WordPress

Il existe différentes formes d'hameçonnage : l'utilisation d'e-mails, la création de pages Web malveillantes et, le plus souvent, une combinaison des deux. Les pirates insèrent des pages sur votre site Web, qui semblent provenir d'une organisation de confiance, afin de collecter leurs identifiants de connexion. Généralement, un utilisateur peu méfiant accède à cette page frauduleuse via un e-mail, mais il peut également tomber dessus via un lien ou une redirection.

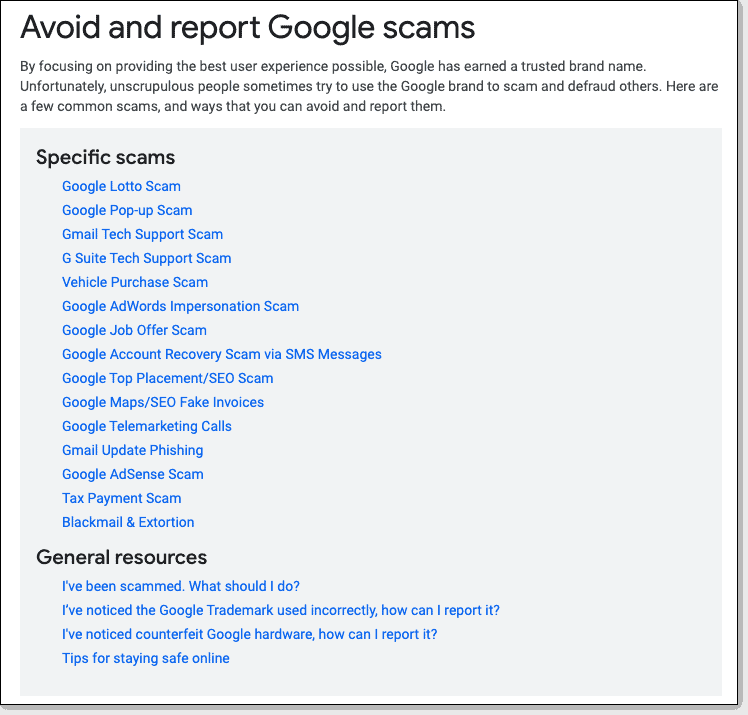

Fait amusant : Il existe une catégorie spéciale d'attaques de phishing qui arborent la marque Google. Oui, le puissant Google n'est pas non plus à l'abri de cette menace. En fait, ils ont une page de support dédiée aux pages trompeuses perpétuées en leur nom.

Hameçonnage individuel ou spear phishing

Les attaques de phishing ciblent de grands groupes, et donc l'un des signes révélateurs d'un e-mail de phishing est un manque de personnalisation. Cela ne veut pas dire que tous les e-mails automatisés sont suspects, mais si un e-mail demande des données sensibles, comme des détails de carte de crédit ou des identifiants de connexion, le manque de personnalisation peut être un signal d'alarme.

Sauf lorsqu'il s'agit d'une attaque de spear phishing. Ces types d'attaques ciblent des individus spécifiques pour qu'ils renoncent à leurs données.

La collecte des identifiants de connexion peut ne pas poser de gros problèmes aux individus pour certains sites Web, mais cela devient un moyen d'accéder à l'environnement sécurisé de ce site Web (et de son organisation) si les identifiants appartiennent à un employé, par exemple.

De plus, nous avons tendance à utiliser des informations d'identification similaires sur différents sites Web et appareils, et ces comptes peuvent contenir des informations sensibles.

Comment les attaques de phishing sont-elles découvertes ?

La façon la plus malheureuse de découvrir que votre site Web a le hack de phishing WordPress est d'atterrir sur la liste noire de Google, et pour vos visiteurs de voir l'un des messages d'avertissement comme ce site a été marqué comme un site de phishing ; sauf si vous avez installé un plugin de sécurité puissant.

Les sites Web de phishing sont désormais découverts grâce à une IA sophistiquée. Cependant, ils sont également signalés manuellement à Google par les personnes qui les rencontrent.

Alors que nous utilisons de plus en plus des appareils et Internet pour effectuer des tâches de notre vie quotidienne, la sécurité Internet est devenue un synonyme. Tout le monde reçoit des astuces et des conseils pour protéger leurs données de toutes les marques avec lesquelles ils interagissent, du gouvernement à leur banque en passant par leur application de livraison d'épicerie.

Ces messages contiennent des moyens pratiques de repérer une attaque de phishing à un kilomètre de distance : vérifier l'expéditeur (pour les e-mails), vérifier l'URL (pour les sites Web), y a-t-il une pression inutile sur quelqu'un pour qu'il accomplisse une action, etc.

Les attaques de phishing deviennent également plus sophistiquées, copiant plus précisément le langage et l'image de marque d'organisations de confiance. Par conséquent, afin de protéger ses utilisateurs contre la duperie, Google est extrêmement vigilant pour les sites Web piratés.

Que recherchent les hameçonneurs ?

Eh bien, que recherchent les pirates ? Des informations qu'ils ne sont pas autorisés à détenir, à utiliser d'une manière qu'ils ne sont pas autorisés à utiliser. L'utilisation non autorisée peut inclure le vol d'identité, d'argent ou de propriété, l'accès aux bases de données et aux fichiers officiels, et bien plus encore.

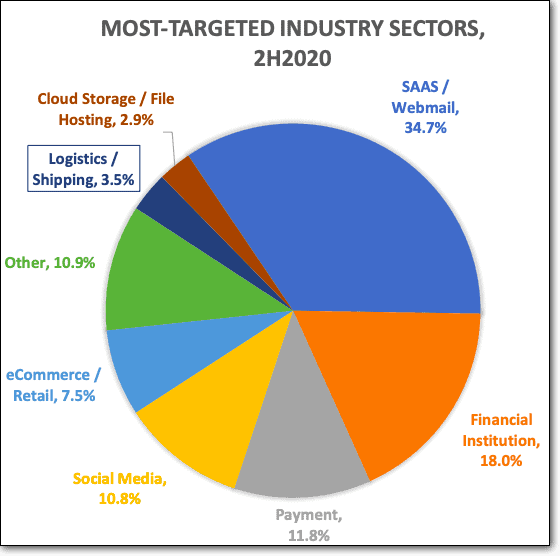

Regardez les secteurs les plus touchés par les escroqueries par hameçonnage, et une tendance claire émerge :

Si votre site Web stocke l'une des informations suivantes, vous êtes la cible du piratage de phishing WordPress :

- Détails de la carte de crédit

- information de compte bancaire

- Numéros de sécurité sociale

- Noms d'utilisateur et mots de passe

Et la liste continue. Comme vous pouvez le voir dans la liste, toute information d'identification personnelle est potentiellement utile pour un pirate informatique. Même les listes d'adresses e-mail sont vendues à des entreprises peu scrupuleuses ou à des spammeurs.

Alors, quelle est la prochaine étape ?

Espérons que la suppression du phishing a réussi et que votre site Web est de nouveau opérationnel, sans aucun logiciel malveillant. Nous espérons que vous avez trouvé les informations contenues dans cet article utiles.

Avant de partir, nous tenons à souligner que notre expertise provient de la protection quotidienne de milliers de sites Web comme le vôtre, et toute cette expertise est intégrée au développement de MalCare, notre meilleur plugin de sécurité. Essayez-le aujourd'hui et soyez sans stress pour la sécurité de votre site Web pour toujours.

FAQ

Comment supprimer le phishing de mon site Web ?

La meilleure façon de supprimer les campagnes de phishing de votre site Web est d'utiliser un bon plugin de sécurité. La suppression manuelle du phishing peut être un processus long, compliqué et sujet aux erreurs, car les fichiers infectés sont cachés dans des dossiers nécessaires et légitimes.

Cependant, au cas où vous seriez sûr de supprimer manuellement les attaques de phishing, nous incluons une liste de fichiers à rechercher.

Comment arrêter les attaques de phishing WordPress ?

Empêchez l'hameçonnage de se produire en corrigeant les vulnérabilités :

1. Installez un plugin de sécurité puissant avec un bon pare-feu

2. Recherchez et supprimez les portes dérobées, le cas échéant. Si votre site Web contenait auparavant des logiciels malveillants, il y a de fortes chances qu'il ait encore des portes dérobées

3. Supprimer les utilisateurs non autorisés

4. Mettre à jour WordPress, tous les plugins et thèmes

5. Installez un certificat SSL

6. Exiger des identifiants de connexion solides

Pourquoi mon site Web a-t-il été signalé comme hameçonnage ?

Les sites Web sont signalés comme sites Web d'hameçonnage si Google les détecte ou si quelqu'un a signalé que votre site Web contient du contenu d'hameçonnage. Les campagnes de phishing peuvent se produire à l'insu de l'administrateur du site Web, et un visiteur peut donc tomber sur une page de phishing avant vous. Les publicités diffusées par les réseaux peuvent également contenir des campagnes de phishing.

Comment vérifier si mon site Web a du phishing ?

Pour vérifier si votre site Web contient ou non des pages de phishing, connectez-vous à Google Search Console et consultez l'onglet Problèmes de sécurité pour les rapports. Si vous n'avez pas vérifié la propriété de votre site Web sur Google Search Console, vous devrez d'abord le faire.

Qu'est-ce que le piratage de phishing WordPress ?

Les hacks de phishing sont un type de hacks d'ingénierie sociale qui reposent sur le fait que les utilisateurs sont induits en erreur pour qu'ils renoncent volontairement à leurs informations. Les pirates prétendent être des marques et des organisations de confiance, imitant généralement le langage, la conception et le contenu des sites Web afin de voler les informations des utilisateurs.