Comment arrêter une attaque DDoS

Publié: 2023-03-24La disponibilité est une préoccupation majeure pour les développeurs front-end et back-end, mais elle est également cruciale pour toutes sortes d'administrateurs côté serveur. Malheureusement, l'un des moyens les plus efficaces pour les mauvais acteurs de ruiner votre site est de le supprimer à l'aide d'une attaque par déni de service distribué (DDoS) et de réduire sa disponibilité. En tant que tel, la plupart d'entre vous qui travaillez avec des sites Web voudront savoir comment arrêter une attaque DDoS, ou au moins l'atténuer.

Cet article examinera comment arrêter une attaque DDoS. Mais avant d'en venir aux étapes exactes, plantons le décor. Pour ce faire, nous allons d'abord examiner ce qu'est une attaque DDoS et apprendre à en identifier une.

Qu'est-ce qu'une attaque DDoS

En termes généraux, une attaque par déni de service (DoS) régulière (non distribuée) cherche à submerger les ressources du serveur pour mettre un site hors ligne. Un acteur malveillant utilisera des requêtes superflues pour perturber les services d'un hôte sur un réseau, ce qui empêchera les requêtes légitimes d'accéder au site.

Vous pouvez penser à cela comme une manifestation devant un magasin. Si les gens bloquent l'entrée du bâtiment, les clients ne peuvent pas entrer et, en effet, le magasin ne peut pas commercer de manière optimale (ou même pas du tout.)

Une attaque DDoS (Distributed Denial of Service) utilise de nombreux ordinateurs distants dans un réseau pour atteindre cet objectif. C'est en fait similaire à «l'effet Slashdot», où un trafic légitime et sans précédent (souvent dû à un lien provenant d'un site Web à fort trafic) peut provoquer un ralentissement ou un plantage du site. Cependant, bien que cela ait une raison d'être légitime, une attaque DDoS est toujours planifiée et malveillante.

Par exemple, de nombreuses machines utilisées par une attaque DDoS ont subi un exploit ou une injection de logiciel malveillant. Un attaquant contrôlera ces "bots" en utilisant des instructions à distance pour cibler une adresse IP particulière, et chacun peut sembler légitime.

L'un des facteurs clés d'une attaque DoS réussie est que la cible ait des vitesses Internet plus lentes que l'attaquant. La technologie informatique moderne rend cela difficile, c'est pourquoi les attaques DDoS fonctionnent beaucoup mieux pour le mauvais acteur.

Dans l'ensemble, la nature distribuée d'une attaque DDoS rend difficile l'identification d'une attaque dans des circonstances typiques.

Comment identifier une attaque DDoS

Si vous voulez savoir comment arrêter une attaque DDoS, vous devez d'abord comprendre à quoi elle ressemble. Cela peut être difficile car il peut y avoir une raison légitime à votre trafic élevé.

À un niveau élevé, si un site ralentit ou tombe en panne, c'est un signe pour mettre en œuvre votre plan d'urgence (dont plus tard.) À partir de là, vous voudrez rechercher un certain nombre de signes révélateurs :

- Beaucoup de trafic qui présente tous des signatures communes. Cela peut signifier que le trafic provient de la même adresse IP ou de la même plage d'adresses. Dans d'autres cas, vous pouvez repérer du trafic provenant d'un emplacement, d'un site Web de référence ou d'un type d'appareil similaire.

- Il peut également y avoir une augmentation du trafic vers un point de terminaison de site unique, généralement une page particulière. De nombreuses erreurs 404 peuvent également être un signe clair.

- Des modèles de trafic qui ne correspondent pas à ce que vous attendez de votre site. Par exemple, il peut s'agir d'un pic en dehors de votre plage horaire habituelle ou d'un événement non naturel tel que des pics d'activité sur une heure.

- Tout cela pourrait être légitime plutôt que malveillant. En tant que tel, vous voudrez vous appuyer sur votre logiciel d'analyse pour déterminer ce qui est pertinent et lié.

Vous devez également garder à l'esprit que toutes les attaques DDoS ne sont pas identiques et que les différents types peuvent rendre ce problème beaucoup plus complexe. Par conséquent, il est important d'être conscient de ces types si vous voulez savoir comment arrêter une attaque DDoS.

Les différents types d'attaques DDoS que vous rencontrerez

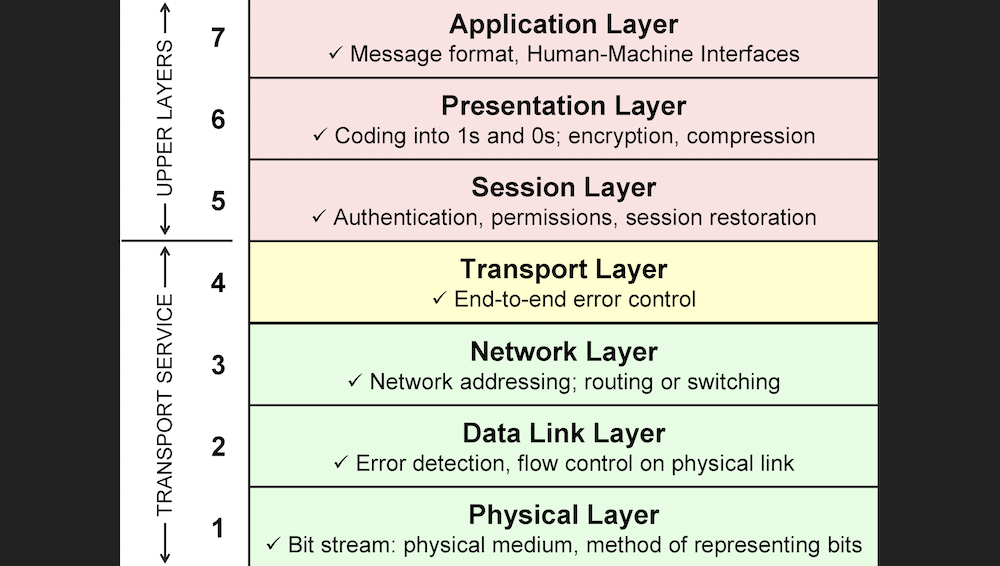

La « connectivité réseau » peut sembler être une simple expression pour décrire la façon dont les ordinateurs se connectent sur le Web, mais c'est une erreur. Le modèle d'interconnexion de systèmes ouverts (OSI) montre les complexités réelles en couches des connexions réseau et des systèmes de communication :

Les attaques DDoS entrent dans différentes catégories en fonction de la couche qu'elles ciblent. Même ainsi, vous pouvez les regrouper en différents groupes. Bien que vous puissiez le faire par couche, il est également acceptable de les classer en fonction de ce que cible l'attaque DDoS.

Par exemple, les attaques volumétriques cherchent à submerger les couches réseau et transport (trois et quatre). Les attaques ici peuvent modifier la façon dont les données se déplacent sur le Web et l'efficacité des protocoles de transmission.

Un type – une attaque par amplification du système de noms de domaine (DNS) – utilise des « botnets » pour usurper l'adresse IP cible et envoyer des requêtes à un serveur DNS ouvert. Cela amène le serveur à répondre à l'adresse IP cible et à submerger les ressources.

Attaques de la couche de protocole

Les attaques de couche de protocole ou d'infrastructure ciblent également les couches trois et quatre et représentent un moyen typique de mener une attaque DDoS. C'est là que les ressources du serveur et l'équipement réseau ne peuvent pas gérer les données entrantes.

Un exemple ici est une attaque par réflexion UDP (User Datagram Protocol). Cela tire parti de la nature sans état d'UDP. Vous pouvez créer un paquet de requête UDP valide en utilisant presque n'importe quel langage de programmation. Pour mener à bien une attaque, il vous suffit de répertorier l'adresse IP de la cible en tant qu'adresse source UDP.

Le serveur vers lequel ces données sont dirigées amplifie les données pour créer un paquet de réponse plus volumineux, puis le renvoie à l'adresse IP cible. En tant que tel, un mauvais acteur n'a pas besoin d'établir une connexion au serveur à tout moment, ce qui est peu coûteux à produire.

Lorsque vous vous connectez à un serveur Web, vous effectuez une « prise de contact en trois temps » entre le client et le serveur qui implique à la fois des paquets de synchronisation ( SYN ) et d'accusé de réception ( ACK ). Alors que le serveur envoie un paquet SYN-ACK combiné, le client envoie des paquets SYN et ACK singuliers.

Avec une attaque SYN flood, le client – dans ce cas l'utilisateur malveillant – envoie plusieurs paquets SYN , mais n'envoie pas le dernier paquet ACK . Cela laisse de nombreuses connexions TCP (Transmission Control Protocol) semi-ouvertes, ce qui signifie que le serveur manque de capacité pour en accepter de nouvelles. C'est encore une autre façon de garder les connexions disponibles à l'écart des utilisateurs légitimes.

Attaques de la couche application

Vous ne verrez pas seulement les attaques DDoS sur les troisième et quatrième couches. La couche d'application - numéro sept - est au niveau supérieur. Cela signifie qu'il gère les interactions homme-ordinateur et permet aux applications d'accéder aux services réseau.

En tant que tel, de nombreuses attaques DDoS manipulent cette couche, souvent à l'aide de requêtes HTTP. Pour le client, une requête HTTP est bon marché, mais pour le serveur, il est coûteux d'y répondre d'un point de vue technique. Les attaques peuvent ressembler à du trafic légitime, principalement parce qu'elles utilisent les mêmes méthodes pour accéder à un site.

Par exemple, une inondation HTTP revient à appuyer sur le bouton d'actualisation de votre navigateur dans un cycle continu. Une fois que ce type d'interaction DoS devient un DDoS , il devient plus complexe.

Le style de l'inondation HTTP peut également être complexe, qui utilisera de nombreuses adresses IP différentes et des signatures aléatoires pour cibler une vaste gamme d'URL Web afin d'étendre la portée de l'attaque. Même une implémentation simple qui cible une seule URL causera beaucoup de dégâts.

Pour un pirate informatique, l'attaque Slowloris utilise moins de bande passante mais peut provoquer plus de chaos. Ici, chaque requête prend un temps infini à traiter pour le serveur et monopolise toutes les connexions disponibles. Étant donné que cette attaque est efficace contre les serveurs avec peu de connexions simultanées relativement disponibles, vous verrez que cela affecte souvent les petits sites Web.

Comment se préparer à une attaque DDoS

La préparation est la façon d'arrêter une attaque DDoS, car plus vite vous pouvez revenir à la normale, mieux c'est. En fait, vous ne pouvez probablement pas supprimer la menace dans son intégralité, mais vous pouvez réduire les problèmes potentiels au minimum.

Avant cela, cependant, vous voudrez «comptabiliser» le montant que vous êtes prêt à dépenser, car les flux de trésorerie peuvent déterminer votre plan pour arrêter une attaque DDoS. Vous devez commencer par le coût d'une attaque pour votre entreprise, puis revenir en arrière pour déterminer le budget dont vous disposez. Ce n'est pas un calcul que vous voudrez faire à mi-attaque.

À partir de là, vous voudrez noter trois domaines clés sur lesquels vous devriez vous concentrer sur votre préparation.

- Créez un plan d'urgence et de récupération, car cela indiquera à tous les membres de votre équipe ce qu'il faut faire avec des détails explicites.

- À partir de là, vous pouvez consacrer une partie de votre budget à un service de protection DDoS dédié. Cela mettra des experts en place pour surveiller les sites, "éliminer" une partie du trafic malveillant que vous recevez, et plus encore.

- Apprenez à repérer quand une attaque DDoS va commencer. L'analyse de votre site sera cruciale ici, car vous pouvez surveiller les signes révélateurs d'une attaque DDoS et réagir avant que quelque chose de catastrophique ne se produise.

Sur le plan technique, vous pouvez faire beaucoup plus pour aider à arrêter une attaque DDoS avant qu'elle ne commence. Nous couvrirons cela ensuite.

Comment atténuer une attaque DDoS

Étant donné que l'un des plus gros problèmes pour arrêter une attaque DDoS est la lutte pour distinguer le bon trafic du mauvais, vous ne pouvez pas compter sur une seule solution pour l'atténuer. Cela est particulièrement vrai si vous regardez les attaques DDoS "multi-vectorielles", c'est-à-dire celles qui attaquent plusieurs couches OSI.

En tant que tel, vous voudrez également augmenter votre provision pour aider vos défenses. Il existe des moyens simples de procéder :

- Routage trou noir . C'est là que vous filtrez le trafic vers une route nulle et que vous le supprimez du réseau. Sans filtrage spécifique, vous rejeterez tout le trafic, ce qui ne sera pas idéal.

- Limitation de débit . Bien que cela ne suffise pas à lui seul à stopper une attaque DDoS, vous pouvez limiter le nombre d'actions effectuées par chaque utilisateur.

- Diffusion en réseau . Si vous prenez le trafic qui arrive sur votre site et que vous le dispersez sur un réseau distribué, vous propagerez en théorie l'impact d'une attaque DDoS.

Ainsi, la mise à l'échelle de votre bande passante, de vos connexions réseau et d'autres ressources est l'un des meilleurs moyens de lutter contre une attaque DDoS. Certaines des solutions dont nous parlerons plus tard se présentent sous la forme d'un service cloud, qui distribue le trafic comme moyen de défense.

Vous pouvez également utiliser des solutions sur site, telles que CAPTCHA, pour protéger les points de terminaison importants sur votre site. C'est là que vos pages de connexion nécessitent un haut niveau de sécurité, car vous pouvez placer des éléments gourmands en ressources de votre site derrière des écrans de connexion ou d'autres aspects de protection.

De plus, vous pouvez implémenter certaines considérations techniques manuelles. Par exemple, vous pouvez définir des seuils SYN ou UDP inférieurs et expirer les connexions semi-ouvertes sur le serveur.

Une stratégie en quatre étapes pour arrêter une attaque DDoS

Dans la suite de cet article, nous allons vous montrer comment arrêter une attaque DDoS en quatre étapes. La bonne nouvelle est que les conseils que nous donnerons ne sont ni normatifs ni stricts. Ainsi, vous pouvez adapter les idées à vos propres besoins.

Voici ce que nous couvrirons :

- Comment un plan d'intervention et une stratégie de crise peuvent vous sauver la vie.

- Quelle approche vous devez utiliser pour défendre un serveur Web.

- Les avantages et les inconvénients de la protection DDoS sur site.

- Ce que l'atténuation DDoS basée sur le cloud peut faire pour vous.

Commençons par un sujet que nous avons déjà mentionné - l'élaboration de stratégies.

1. Formuler une stratégie et un plan de réponse

C'est une idée fantastique de solidifier tout ce que vous allez faire dans un plan officiel de catastrophe et d'intervention. Cela devrait être l'un des documents les plus détaillés que vous ayez dans votre entreprise et inclure toutes les étapes que vous suivrez pour arrêter l'attaque et récupérer vos ressources.

Voici quelques éléments à noter à inclure :

- Les étapes que chaque membre de l'équipe doit suivre, dans l'ordre, lorsque vous répondez à une attaque DDoS.

- Il devrait y avoir des instructions pour les personnes extérieures à l'équipe qui doivent communiquer les problèmes aux clients, aux clients, aux fournisseurs, aux vendeurs et à toute autre partie intéressée.

- Vous souhaiterez inclure les coordonnées importantes de votre fournisseur d'accès Internet (FAI), du service de protection DDoS et d'autres personnes en première ligne.

Une fois cela en place, toute l'entreprise comprendra ce qu'elle doit faire pour protéger le serveur de votre site.

2. Découvrez comment défendre votre serveur Web

Il existe deux principaux problèmes liés aux attaques DDoS :

- Il est difficile de dire quand une attaque se produit.

- Si vous devez réagir à une attaque en cours, il est déjà trop tard.

Pour résoudre ces deux problèmes, vous souhaiterez utiliser un service de protection DDoS. Cloudflare est l'un des meilleurs et comprend une architecture de serveur dédiée à l'échelle mondiale pour intercepter, diffuser et filtrer le trafic Web en conséquence.

Dans cet esprit, vous ne voudrez pas implémenter de seuils de trafic statiques ou remplir votre liste de blocage IP, car cela ne suffira pas et constitue une mesure réactive la plupart du temps. Parce que l'évolutivité est l'un des meilleurs moyens d'arrêter une attaque DDoS, la méthode "homespun" a des contraintes de bande passante que les services dédiés font mieux.

3. Mettre en œuvre une protection sur site

La protection DDoS sur site utilise des périphériques matériels sur le réseau pour filtrer le trafic des serveurs protégés. Cela peut être un moyen viable et sophistiqué d'atténuer et d'arrêter une attaque DDoS.

Radware et F5 produisent des unités matérielles d'atténuation des attaques DDoS, et certaines produisent également un matériel WAF (Web Application Firewall).

Cependant, la protection sur site ne peut pas faire grand-chose et ne pourra pas arrêter une attaque à grande échelle, en particulier une attaque DDoS. En tant que tel, vous voudrez compléter avec une configuration DDoS basée sur le cloud pour la meilleure réponse sur la façon d'arrêter une attaque DDoS.

4. Envisagez une solution DDoS basée sur le cloud

En réalité, de plus en plus de sites s'appuient sur la protection cloud car elle est évolutive, toujours active et moins chère que le matériel. Les coûts de maintenance sont également faibles.

Vous trouverez certains services DDoS qui ne fonctionnent qu'au niveau du FAI, mais ceux qui fonctionnent dans le cloud ont une plus grande portée de protection. Souvent, ces services disposent de vastes réseaux d'ordinateurs pour distribuer le trafic.

Par exemple, AWS Shield d'Amazon profite de son réseau pour effectuer une détection et une atténuation automatiques d'une attaque DDoS. De plus, vous pouvez personnaliser la façon dont l'outil protège votre serveur aux côtés du WAF propriétaire.

Magic Transit de Cloudflare peut bien fonctionner en complément de votre solution sur site existante. Vous obtiendrez également une gamme complète d'outils pour vous aider à gérer un réseau virtuel, tels que des équilibreurs de charge, un filtrage de paquets avancé, etc.

Conclusion 🔥

Une attaque DDoS verra votre site dépassé face à une tentative malveillante de le planter. Bien que cela puisse sembler défaitiste, il n'existe aucun moyen réel d'arrêter complètement une attaque, sans parler des attaques DDoS. En tant que tel, la réponse pour arrêter une attaque DDoS est complexe.

Atténuer l'attaque est une bonne stratégie, et il existe de nombreuses implémentations que vous pouvez effectuer au niveau du serveur. Il est important de déterminer quelle sera votre stratégie et comment vous voulez défendre votre serveur Web. La protection sur site est une idée fantastique, et un WAF est presque essentiel. Les solutions cloud telles qu'AWS Shield fonctionnent également, ainsi que les normes cloud sur site telles que les CAPTCHA.

Avez-vous des questions sur la façon d'arrêter une attaque DDoS ? Demandez dans la section des commentaires ci-dessous!